Mudanças entre as edições de "Curso Técnico em Telecomunicações - Projeto Integrador I (PJI1)"

| Linha 683: | Linha 683: | ||

* [https://drive.google.com/open?id=1RXK1hQ6sARJS8ul9Yejv9oNoGJ6louRs link da aula remota de 06/04 - Está longo porque está sem cortes! Vá avançando somente para o conteúdo de interesse.] | * [https://drive.google.com/open?id=1RXK1hQ6sARJS8ul9Yejv9oNoGJ6louRs link da aula remota de 06/04 - Está longo porque está sem cortes! Vá avançando somente para o conteúdo de interesse.] | ||

* Não houveram anotações e explicações complementares da aula remota de 06/04]] | * Não houveram anotações e explicações complementares da aula remota de 06/04]] | ||

| + | |||

| + | Atividade - Domótica - entrega via SIGAA. | ||

| + | |||

| + | |||

| + | Buscando aprofundar os conceitos sobre domótica e seus reflexos sobre suas aplicações em nosso cotidiano, elabore um trabalho escrito que deve apresentar a seguinte estrutura: | ||

| + | * Capa | ||

| + | * Introdução: Apresente qual exemplo de domótica que irá tratar e suas aplicações | ||

| + | * Aplicações práticas: Descreva os componentes que compõem esse dispositivo, a forma de instalação (uso de catálogos, figuras, etc.) e especificações do componente utilizado | ||

| + | * Conclusão: Faça uma relação entre o dispositivo que apresentou e a componente curricular. | ||

| Linha 733: | Linha 742: | ||

* Aplicação do questionário via SIGAA para avaliação da aula remota de 06/04: Domótica. | * Aplicação do questionário via SIGAA para avaliação da aula remota de 06/04: Domótica. | ||

| − | |||

| + | ; Introdução as redes Wireless - Padrão IEEE802.11 | ||

| + | |||

| + | * Padrão IEEE802.11: [http://tele.sj.ifsc.edu.br/~casagrande/RED/slides/wlan.pdf Conceitos básicos da arquitetura IEEE802.11]; | ||

| + | |||

| + | |||

| + | ===WLAN - O protocolo CSMA-CA e arquitetura IEEE802.11=== | ||

| + | |||

| + | |||

| + | ==== O Protocolo CSMA/CA ==== | ||

| + | |||

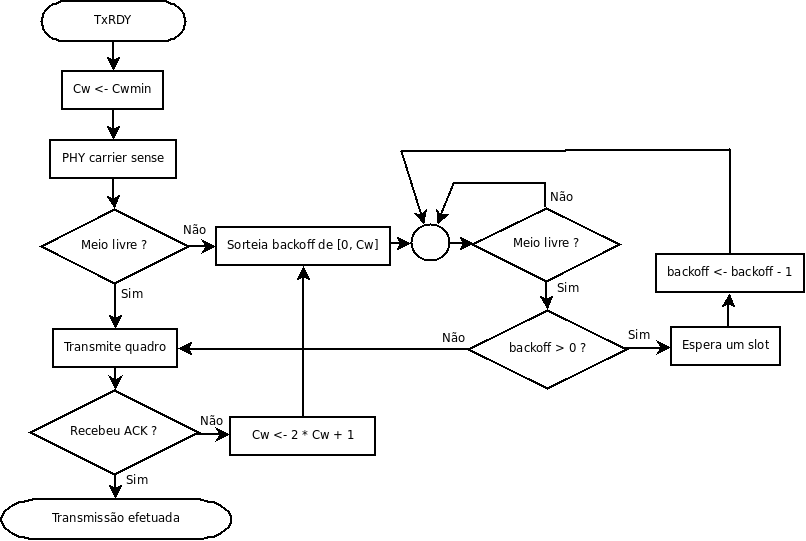

| + | Pode-se descrever em alto-nível o algoritmo do CSMA/CA (simplificando alguns detalhes) com o fluxograma abaixo: | ||

| + | |||

| + | |||

| + | [[imagem:Fluxograma-csma-ca.png]]<br> | ||

| + | ''Fluxograma para MAC CSMA/CA em modo contenção (função DCF). Esse fluxograma não mostra as esperas de intervalos entre quadros (IFS). Cw significa Janela de Contenção (Contention Window), e Cwmin é seu valor mínimo definido na norma (15 no caso do IEEE 802.11g, e 31 para IEEE 802.11b).'' | ||

| + | |||

| + | |||

| + | Um último detalhe sobre o CSMA/CA trata dos intervalos entre quadros (IFS - ''Inter Frame Space''), que são tempos mínimos que um nodo deve esperar antes de transmitir um quadro, após o meio se tornar ocioso. Sua finalidade é priorizar o acesso ao meio para certos tipos de quadros, que têm urgência para serem enviados. Esse é o caso de quadros de confirmação (ACK) e CTS (''Clear To Send''). Um IFS menor corresponde a uma maior prioridade de transmissão de quadro. A figura abaixo ilustra os tipos de IFS: | ||

| + | |||

| + | [[imagem:Ifs-csma-ca.gif]]<br> | ||

| + | ''Intervalos entre quadros'' | ||

| + | |||

| + | * ''SIFS (Short Interframe Space):'' intervalo mais curto, usado antes do envio de quadros ACK e CTS. | ||

| + | * ''PIFS (PCF Interframe Space):'' intervalo intermediário, usado quando em modo PCF (Point Coordination Function). O modo PCF implementa um tipo de acesso ao meio mestre-escravo. Raramente encontrado em equipamentos. | ||

| + | * ''DIFS (Distributed Interframe Space):'' intervalo usual, aplicado no início de transmissões em geral (quadros de dados, associação, autenticação, RTS). | ||

| + | |||

| + | '''Uso de RTS/CTS para tratar nodos escondidos''' | ||

| + | |||

| + | [[image:Rts-cts.gif]]<br> | ||

| + | |||

| + | * Realize algumas simulações usando [http://www.ccs-labs.org/teaching/rn/animations/csma/ esse ótimo simulador de CSMA/CA] e observe as diferenças que um sistema infraestruturado com e sem STAs escondidas pode provocar no desempenho de redes sem fio. | ||

| + | |||

| + | |||

| + | :* Redes Indoor e Outdoor. | ||

| + | |||

| + | == Aspectos de segurança em redes IEEE802.11 == | ||

| + | |||

| + | === Autenticação e associação === | ||

| + | |||

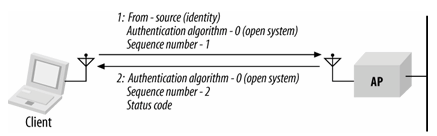

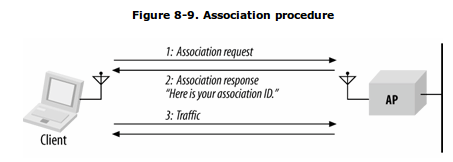

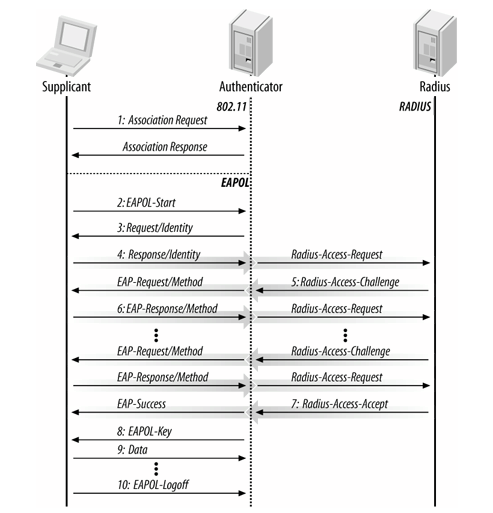

| + | Originalmente foi definido na norma IEEE 802.11 que uma estação precisa se autenticar e associar a um BSS para poder transmitir dados. Em sua forma mais simples, esses procedimentos demandam apenas quatro quadros de controle no total, sendo dois para cada operação. A sequência de autenticação em sua forma mais simples é denominada ''Autenticação aberta'', mostrada abaixo: | ||

| + | |||

| + | [[imagem:80211-auth.png]]<br> | ||

| + | ''Autenticação aberta'' | ||

| + | |||

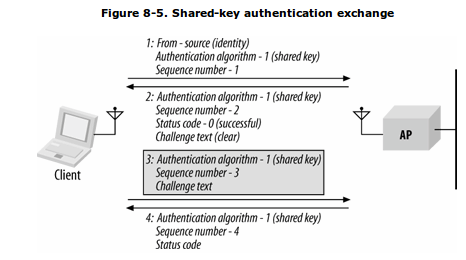

| + | Como se pode ver, chamar essa operação de autenticação é forçar o uso desse termo porque o AP (que controla o BSS) não confere a identidade informada pela estação. Assim, outra forma de autenticação foi criada para conferir a informação passada pela estação, além de negociar chave de encriptação para ter o sigilo das comunicações. Esse novo método se chama ''Autenticação com chave compartilhada'', sendo implementado pelo WEP (é um protocolo inseguro e não deve ser usado em redes reais ;-): | ||

| + | |||

| + | [[imagem:80211-shared-key-auth.png]]<br> | ||

| + | ''Autenticação com chave compartilhada'' | ||

| + | |||

| + | Uma vez estando a estação em estado autenticado, deve ocorrer a associação com o AP. Na associação o AP registra a existência da estação de forma que o sistema de distribuição (''DS'', que interliga os AP) saiba em que AP se encontra essa estação e possa assim lhe encaminhar quadros. A norma IEEE 802.11 proíbe explicitamente a associação a mais de um AP simultaneamente. | ||

| + | |||

| + | [[imagem:80211-associate.png]]<br> | ||

| + | ''Associação com AP'' | ||

| + | |||

| + | ==== Transição de BSS ==== | ||

| + | |||

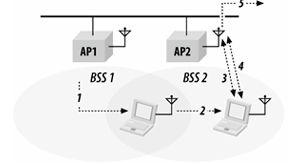

| + | Em redes IEEE 802.11 com mais de um AP, para ampliar a área de cobertura, estações que se movimentam podem precisar migrar de um AP para outro. Essa operação se chama ''transição de BSS'' (também conhecida como ''handover'' ou ''roaming''). | ||

| + | |||

| + | [[imagem:Handover2.png]] | ||

| + | |||

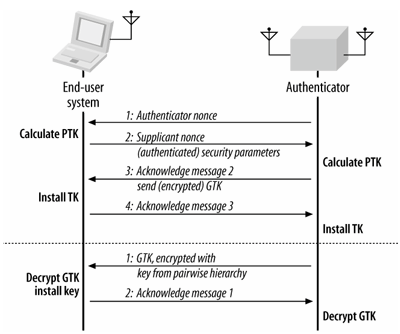

| + | A transição se desencadeia quando o sinal do enlace com o AP atual tem sua qualidade abaixo de um determinado limiar. Isso faz com que um novo AP seja procurado (varredura, ou ''scanning''). Ao escolher um novo AP, a estação precisa nele se autenticar e associar. A autenticação depende do método usado (aberto, WPA-PSK à esquerda, ou WPA-EAP à direita) | ||

| + | |||

| + | [[imagem:Auth-rsn1.png]] [[imagem:Auth-eap.png|400px]] | ||

| + | |||

| + | Como se pode deduzir, a transição feita dessa forma não é imediata. Na verdade, ela pode demorar muitos segundos! Esse atraso de transição pode influenciar negativamente nas comunicações em andamento, uma vez que a transição costuma ocorrer quando o sinal está com baixa qualidade (causando perdas de quadros), além da demora para se completar. Esforços vêm sendo feitos atualmente para reduzir o atraso de transição, e dentre eles a norma [http://en.wikipedia.org/wiki/IEEE_802.11r-2008 IEEE 802.11r] propõe um mecanismo para acelerar a autenticação. Porém o atraso de varredura ainda está por melhorar ... | ||

| + | |||

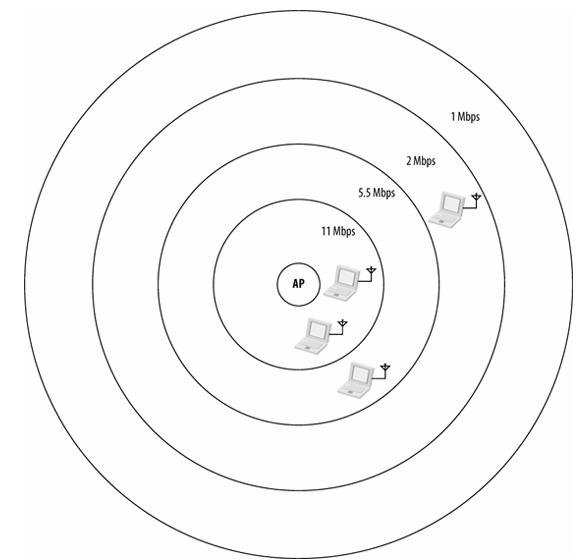

| + | A qualidade do sinal depende da modulação usada (e da taxa de dados), assim o limiar entre um BSS e outro depende de como as estações medem a qualidade de sinal e quais as taxas mínimas aceitáveis. A figura abaixo ilustra possíveis alcances para diferentes taxas de dados. | ||

| + | |||

| + | [[imagem:80211-ranges-rates.png|400px]]<br> | ||

| + | ''Taxas em função da distância do AP (exemplo, pois depende das condições do ambiente e dos equipamentos)'' | ||

| + | |||

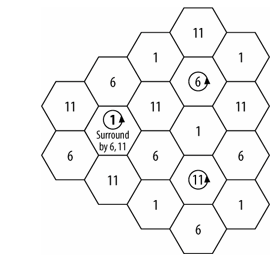

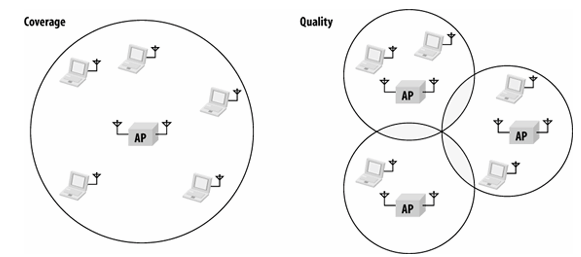

| + | Assim, a cobertura de uma área envolve um planejamento que leve em conta as taxas mínimas desejáveis e as características dos equipamentos (potências de transmissão e ganhos de antenas) e do ambiente (existência de obstáculos, reflexões, e fontes de ruído). Além disso, deve-se minimizar a interferência entre BSS vizinhos, o que pode ser feito escolhendo-se canais que não se sobreponham. A figura abaixo mostra conceitualmente como se podem escolher os canais dos AP para atingir esse objetivo. | ||

| + | |||

| + | [[imagem:80211-freq-planning.png]] [[imagem:ap-posicionamento]] | ||

| + | |||

| + | Desta forma, podem-se criar BSS para cobrir uma área e aproveitar melhor a capacidade do meio de transmissão. | ||

| + | |||

| + | [[imagem:80211-cobertura.png]] | ||

| + | |||

| + | Redes sem-fio oferecem muitos atrativos, como acesso ubíquo, ausência de cabeamento e suporte a usuários móveis. Mas também se sujeitam a uso indevido, uma vez que pessoas não-autorizadas no alcance do sinal do ponto de acesso podem tentar usá-la para se comunicarem. Em geral três questões fundamentais aparecem no que diz respeito à [http://en.wikipedia.org/wiki/Wireless_security segurança em redes sem-fio]: | ||

| + | |||

| + | # ''Acesso indevido:'' uso indevido da infraestrutura por pessoas não-autorizadas. | ||

| + | # ''Monitoramento do tráfego da rede:'' os quadros na rede sem-fio podem ser coletados e interpretados, com possível roubo ou revelação de informação sensível. | ||

| + | # ''Infiltração de equipamentos na rede:'' um ou mais pontos de acesso podem ser infiltrados na rede sem-fio (chamados de [http://en.wikipedia.org/wiki/Rogue_access_point ''Rogue AP'']), fazendo com que pessoas os utilizem para se comunicarem. Assim, o tráfego dessas pessoas pode passar por outra rede, sendo passível de monitoramento. | ||

| + | |||

| + | Adicionalmente, [http://www.esecurityplanet.com/views/article.php/3869221/Top-Ten-WiFi-Security-Threats.htm este site] lista 10 ameaças à segurança de redes sem-fio. E [http://www.techrepublic.com/blog/security/10-wi-fi-security-tips/364 este outro] apresenta 10 dicas para melhorar a segurança de uma rede sem-fio (apesar de ter sido escrito em 2007, isso ainda são válidas). | ||

| + | |||

| + | |||

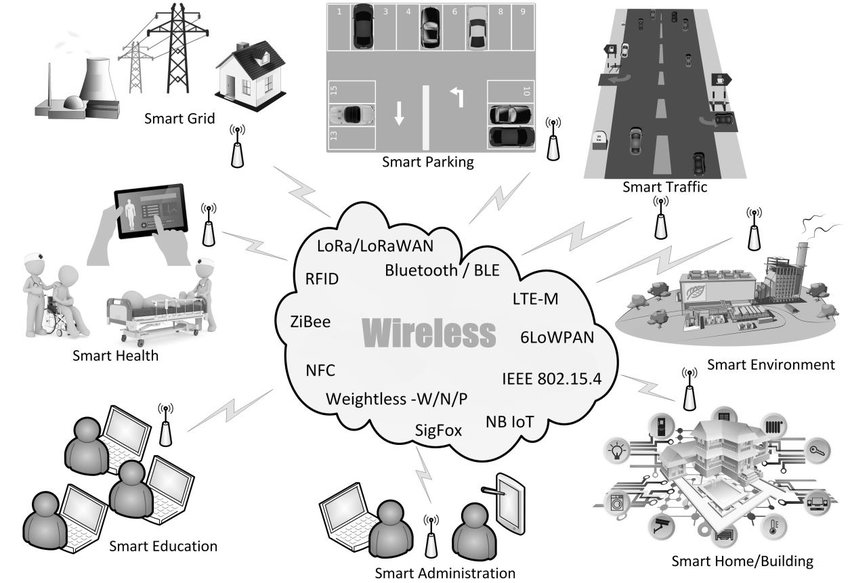

| + | ;Tabela Resumo sobre os padrões internacionais de outras tecnologias de Redes Wireless. Contribuição dos ALUNOS DE 2019-1 e 2019-2 do curso de Engenharia de Telecomunicações de nosso campus. <br> | ||

| + | |||

| + | |||

| + | {| border="1" cellpadding="5" cellspacing="0" | ||

| + | !Aluno | ||

| + | !Tecnologia | ||

| + | !Padrão | ||

| + | !Frequência | ||

| + | !Potência | ||

| + | !Alcance | ||

| + | !Descrição Básica com hiperlinks/Aplicação/estrutura do pacote/ilustração/referências(fundamental!) | ||

| + | |- | ||

| + | | AMANDA||MiWi ||IEEE 802.15.4 [1] ||2.4GHz[1] ||baseados no padrão IEEE 802.15.4[1] ||20-100 metros[1] ||O protocolo de rede Miwi é um protocolo simples, desenvolvido para taxas baixas ,curtas distâncias e redes de baixo custo.Baseado no protocolo IEEE 802.15.4 para redes WPAN(Wireless Personal Area Network), ele oferece uma alternativa fácil de usar para a comunicação sem fio.Em particular,ele visa pequenas aplicações que possuem rede de pequeno porte, com poucos saltos entre os nós e que usam “transceivers” compatíveis com o protocolo IEEE 802.15.4.[2] | ||

| + | |||

| + | |||

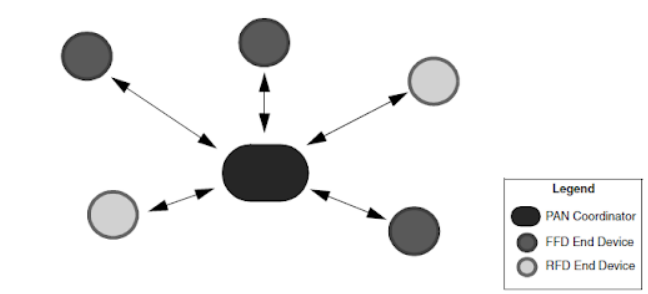

| + | === Dispositivos === | ||

| + | |||

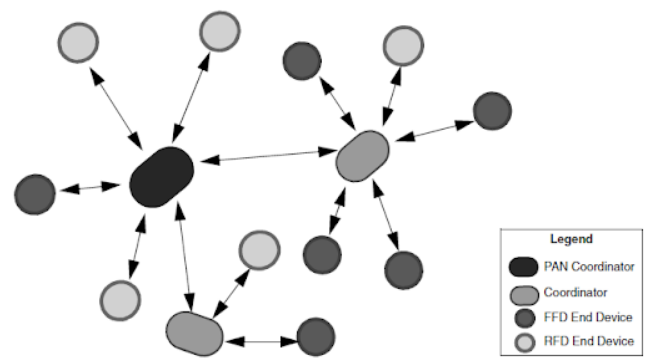

| + | O MiWi define três tipos de dispositivos, em relação ao seu status na rede. O PAN Coordinator, o Coordinator e o End Device.[3] | ||

| + | |||

| + | [[Arquivo:miwi.png|300px|center]] | ||

| + | |||

| + | === Topologias de Rede === | ||

| + | |||

| + | Dos três dispositivos definidos pelo protocolo MiWi, o mais importante para a a rede é o PAN Coordinator. | ||

| + | É ele quem inicializa a rede, seleciona o canal e o PAN ID da rede. Todos os outros dispositivos devem | ||

| + | obedecer as instruções dadas pelo PAN Coordinator, para se unir à rede.[3] | ||

| + | |||

| + | '''Configuração em Estrela:''' Na rede em estrela, todos os dispositivos se comunicam unicamente com o PAN Coordinator.[3] | ||

| + | |||

| + | [[Arquivo:um.png|300px|center]] | ||

| + | |||

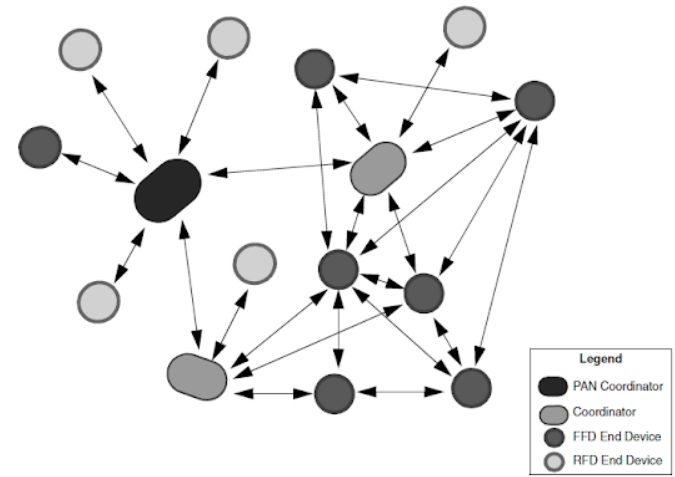

| + | '''Configuração Mesh:''' A rede Mesh é parecida com a rede Cluster-Tree, exceto pelo fato de que dispositivos | ||

| + | FFD podem rotear mensagens diretamente a outros dispositivos FFD, ao invés de seguir a estrutura de árvore da rede.[3] | ||

| + | |||

| + | [[Arquivo:dois.png|300px|center]] | ||

| + | |||

| + | '''Configuração Ponto a ponto (P2P):''' O tipo mais simples de configuração, aqui não há distinção entre pai ou filho, | ||

| + | pois a comunicação é direta.[3] | ||

| + | |||

| + | [[Arquivo:tres.png|300px|center]] | ||

| − | + | '''Referências:''' | |

| − | * | + | [1]https://en.wikipedia.org/wiki/MiWi |

| − | * | + | [2]https://docplayer.com.br/14148857-Protocolo-miwi-traducao-parcial.html |

| − | * | + | [3]http://eletronicaegames.blogspot.com/2011/04/miwi-dispositivos-e-topologias-de-rede.html |

| − | * | + | |- |

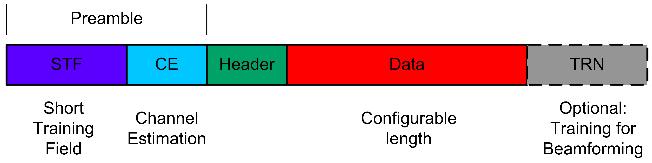

| + | | BRUNO ||IEEE 802.11ad ||IEEE 802.11ad (WiGig) [1]. ||60 GHz - banda ISM [2]. || ||1 - 10 m [2]. || Em princípio, três modos de modulação diferentes estão disponíveis. Eles possibilitam atender a diferentes requisitos (como alto rendimento ou robustez). Nem todos os três modos precisam ser suportados por todas as implementações [3]. Entre eles estão: | ||

| + | |||

| + | '''Controle PHY, CPHY''': Fornecendo controle, este sinal possui altos níveis de correção e detecção de erros. Por conseguinte, tem um rendimento relativamente baixo [2]. | ||

| + | |||

| + | '''Transportadora única (Single Carrier) PHY''': Nesse modo, de 385 Mbit/s até 8.085 Gbit/s são transmitidos dependendo do MCS (esquema de modulação e código). Para suportar dispositivos móveis sensíveis ao consumo de energia, é definido um modo SC de baixa potência (opcional) adicional com um codificador de economia de energia [3]. | ||

| + | |||

| + | '''Multiplex de divisão de frequência ortogonal PHY, OFDMPHY (OFDM)''': O uso do modo OFDM é obsoleto. Para obter as taxas de dados mais altas, um modo OFDM foi implementado. O modo OFDM é opcional, mas quando é implementado, o MCS 13 a 17 deve ser suportado [3]. | ||

| + | |||

| + | Todos os Multi-gigabit direcional PHY usam a mesma estrutura de pacotes, mas diferem na forma como os campos individuais são definidos, bem como na codificação e modulação usada [3]. A estrutura geral de um pacote no 11ad é a seguinte: | ||

| + | [[Arquivo:pacotead.jpg]] | ||

| + | |||

| + | '''Referências''': | ||

| + | * [1] https://www.rohde-schwarz.com/br/solucoes/test-and-measurement/wireless-communication/wireless-connectivity/wlan-wifi/em-foco/gigabit-sem-fio_106736.html | ||

| + | * [2] https://www.electronics-notes.com/articles/connectivity/wifi-ieee-802-11/802-11ad-wigig-gigabit-microwave.php | ||

| + | * [3] https://scdn.rohde-schwarz.com/ur/pws/dl_downloads/dl_application/application_notes/1ma220/1MA220_3e_WLAN_11ad_WP.pdf | ||

| + | |||

| + | |- | ||

| + | | GUILHERME||IEEE 802.11n ||IEEE 802.11n || 2.4 ou 5 (GHz) [1] | ||

| + | || || Supera os 60m da conexão 802.11g, mas o valor exato depende do fabricante [2] || | ||

| + | O padrão IEEE 802.11n foi um protocolo wireless criado para prover melhor performance e manter o ritmo do rápido crescimento da velocidade de tecnologias tipo a Ethernet [3]. | ||

| + | |||

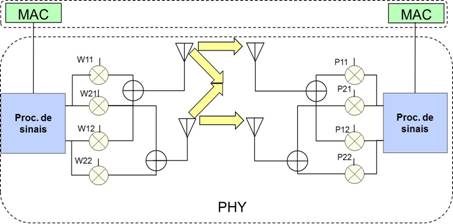

| + | alterações significativas nas 2 camadas de rede (PHY e MAC), permitindo a este padrão chegar até os 600 Mbps, quando operando com 4 antenas no transmissor e no receptor, e utilizando a modulação 64-QAM [1]. | ||

| + | |||

| + | O padrão 802.11n utiliza na camada física o OFDM. Que é combinada com a tecnologia Multiple Input, Multiple Output (MIMO – Múltiplas Entradas Múltiplas Saídas) que proporciona definir muitas configurações de transmissão [2]. | ||

| + | |||

| + | As diferentes configurações de transmissão são: | ||

| + | |||

| + | - Modo legado: isso pode ocorrer como um sinal de 20 MHz ou 40 MHz [3]. | ||

| + | |||

| + | - Modo misto: neste modo 802.11n, os pacotes são transmitidos com um preâmbulo compatível com o 802.11a / g herdado. O restante do pacote possui um novo formato de sequência de treinamento MIMO [3]. | ||

| + | |||

| + | - Modo Greenfield: No modo Greenfield, pacotes de alto rendimento são transmitidos sem uma parte compatível herdada. Como essa forma de pacote não possui elementos herdados, a taxa de transferência máxima de dados é muito maior [3]. | ||

| + | |||

| + | Abaixo segue uma ilustração de uma operação MIMO 2x2 [1] | ||

| + | |||

| + | [[Arquivo:Mimo.jpg]] | ||

| + | |||

| + | |||

| + | Referências | ||

| + | https://www.teleco.com.br/tutoriais/tutorialwifiiee/pagina_4.asp [1] | ||

| + | https://www.teleco.com.br/tutoriais/tutorialwifimanaus2/pagina_2.asp [2] | ||

| + | https://www.electronics-notes.com/articles/connectivity/wifi-ieee-802-11/802-11n.php [3] | ||

| + | |- | ||

| + | | LUAN|| Weigthless || IEEE 802.11af[1] || Faixa de Sub GHz. Frequentemente no espectro UHF (800-900MHz)[1][2] || 17dBm[3] || 2Km em área urbana[3] || | ||

| + | |||

| + | === Descrição Básica === | ||

| + | Weightless, na verdade, é o nome tanto da organização (O Grupo Especial de Interesse Weightless - SIG) como também da própria tecnologia. Ela é totalemnte focada na transmissão wireless de baixa potência para longas áreas (LPWAN) dentro da esfera de Internet das Coisas (IoT). O que a diferencia das outras, é o uso do espectro sub Ghz, sendo também permitido o uso em outras frequências licensiadas[3]. | ||

| + | |||

| + | Esta tecnologia pode tanto operar em pequenas como em longas distâncias. Alguns produtos de IoT foram desenvolvidos em torno da tecnologia GSM, mas ela não atende a todos eles. Por isso, GPRS, LTE e 3G surgiram como soluções para atender a toda a demanda necessitada e por fornecer uma ampla área de cobertura. No entanto, o custo de seus terminais centrais é elevado[3]. | ||

| + | |||

| + | Mas para distâncias pequenas, o modo GSM se sai bem pelo o que ele entrega, sua cobertura e pelo seu baixo custo. Outras tecnologias como Wi-Fi, ZigBee and Bluetooth são restritas a ambientes fechados, como casas ou escritórios, e não possuem a economia de um terminal weightless de tamanho normal com uma grande área de cobertura[3]. | ||

| + | |||

| + | |||

| + | === Aplicação [1] === | ||

| + | A tecnologia descrita nessa seção tem seu foco no uso em cidades inteligentes. Alguns exemplos são: | ||

| + | - monitoramento do estado (interno) de um veículo | ||

| + | -> fazendo medições e gerando relatórios constantes do estado do carro para centrais | ||

| + | - monitoramento da saúde de uma pessoa | ||

| + | -> através de aparelhos internos, a pessoa poderá ter relaórios sempre que quiser sobre a sua saúde | ||

| + | - carros inteligentes e autônomos | ||

| + | -> comunicação carro a carro, e com outros sensores espalhados ao longo de estradas e rodovias | ||

| + | - rastreamento de veículos | ||

| + | |||

| + | |||

| + | === Estrutura do Pacote === | ||

| + | Os pacotes de weightless são transmitidos na taxa de bits/Hz, ou seja, os bits são transferidos dependendo da frequência em que se está trabalhando. Além disso, os pacotes são transmitidos de acordo com a necessidade de cada device. Por exemplo, um sensor de estacionamento necessita de 1 bit. Um termoestato necessita de 8-16 bits[4]. | ||

| + | |||

| + | [[Arquivo:Weightless.jpg]] | ||

| + | |||

| + | |||

| + | === Referências === | ||

| + | [1] https://en.wikipedia.org/wiki/Weightless_(wireless_communications) | ||

| + | [2] https://hackaday.com/2015/12/28/weightless-iot-hardware-virtually-unavailable/ | ||

| + | [3] http://www.weightless.org | ||

| + | [4] https://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=1&cad=rja&uact=8&ved=2ahUKEwiL-r_wyfvlAhWVJ7kGHSF_DcgQFjAAegQIARAC&url=http%3A%2F%2Fwww.weightless.org%2Fmembership%2Flpwan-technology-features-document-update%2FNTZjMC9MUFdBTiBUZWNobm9sb2d5IERlY2lzaW9uc192MS4xLnBkZg%3D%3D&usg=AOvVaw3zPEQJL9-BRETQMXQR3zOA | ||

| + | |||

| + | |||

| + | |- | ||

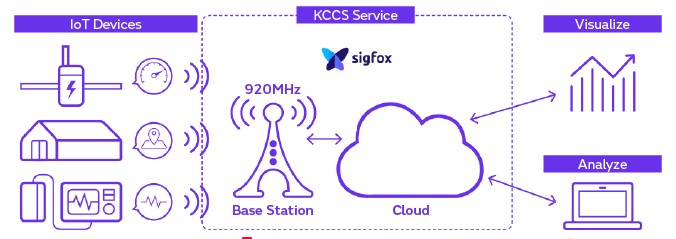

| + | | MARIA ||Sigfox|| ||Entre 902 e 928MHz.[3]|| || Até 50km.[1]||Trata-se de um protocolo de rede voltado para a aplicações de Internet das Coisas. Sem utilizar fios e trabalhando com baixa potência.[2] | ||

| + | |||

| + | '''Ultra-Narrow Band''' | ||

| + | |||

| + | A rede Sigfox usa a técnica de Ultra Narrow Band para a transmissão de mensagens. Esta técnica usa canais de 100Hz de largura de banda nas regiões ETSI e ARIB (Europa, Japão), e de 600Hz na região FCC (Américas, Oceania).[3] | ||

| + | |||

| + | A tecnologia Ultra Narrow Band se caracteriza por um uso ótimo da potência disponível, o que permite que os dispositivos Sigfox se comuniquem por longas distâncias de forma confiável, mesmo em canais com interferências e ruídos.[3] | ||

| + | [[Arquivo:Sig.jpg]] | ||

| + | |||

| + | '''Mensagens Pequenas''' | ||

| + | |||

| + | Para atender as restrições de autonomia de bateria e custo dos objetos conectados, o protocolo Sigfox é otimizado para mensagens pequenas. O tamanho da mensagem vai de 0 a 12 bytes.[3] | ||

| + | |||

| + | '''Arquitetura''' | ||

| + | |||

| + | Sua arquitetura é horizontal e possui duas camadas principais, a Network Equipment – que recebe as mensagens os dispositivos – e a Sigfox Support System – que processa os dados e envia para o usuário.[2] | ||

| + | |||

| + | '''Referências:''' | ||

| + | |||

| + | [1] https://imejunior.com.br/2019/03/27/voce-conhece-a-comunicacao-sigfox/ | ||

| + | |||

| + | [2] https://novida.com.br/blog/sigfox/ | ||

| + | |||

| + | [3] https://www.embarcados.com.br/uma-visao-tecnica-da-rede-sigfox/ | ||

| + | |||

| + | |- | ||

| + | | THIAGO G. ||ISA100.11a || || || || || | ||

| + | |- | ||

| + | |} | ||

| + | |||

| + | |||

| + | ;Contribuições dos alunos de 2019-1 | ||

| + | |||

| + | |||

| + | {| border="1" cellpadding="5" cellspacing="0" | ||

| + | !Aluno | ||

| + | !Tecnologia | ||

| + | !Padrão | ||

| + | !Frequência | ||

| + | !Potência | ||

| + | !Alcance | ||

| + | !Descrição Básica/Aplicação/estrutura do pacote/ilustração/referência | ||

| + | |- | ||

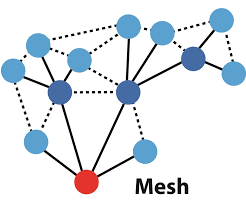

| + | | ALEXANDRE || Rede Mesh ||IEEE 802.11ac/a/n para 5 GHz | ||

| + | |||

| + | IEEE 802.11b/g/n para 2.4 GHz | ||

| + | |||

| + | IEEE 802.11v/r (roaming) | ||

| + | [2] | ||

| + | ||2.4 GHz : até 300 Mbps | ||

| + | |||

| + | 5 GHz: até 867 Mbps | ||

| + | [2] | ||

| + | || Potência máxima (E.I.R.P.) : | ||

| + | |||

| + | 2.4 GHz: 160 mW (22 dBm) | ||

| + | |||

| + | 5 GHz: 160 mW (22 dBm) | ||

| + | |||

| + | [2] | ||

| + | || Cobertura de um módulo unitário = 100 m² | ||

| + | || Rede mesh, ou rede de malha, é uma alternativa de protocolo ao padrão 802.11 para diretrizes de tráfego de dados e voz além das redes a cabo ou infraestrutura wireless. Possuem a desvantagem de possuir um alto custo, contudo têm a vantagem de serem redes de fácil implantação e bastante tolerantes a falhas. A esta característica tem-se dado o nome de "resiliência". Nessas redes, roteadores sem fio são geralmente instalados no topo de edifícios e comunicam-se entre si usando protocolos como o OLSR em modo ad hoc através de múltiplos saltos de forma a encaminhar pacotes de dados aos seus destinos. Usuários nos edifícios podem se conectar à rede mesh de forma cabeada, em geral via Ethernet, ou sem fio, através de redes 802.11. Quando estiverem 100% definidos os parâmetros para padronização do protocolo mesh pelo IEEE, este protocolo será denominado padrão 802.11s. | ||

| + | |||

| + | [[Arquivo:Mesh.png|200px|thumb|center|]] | ||

| + | |||

| + | O segredo do sistema mesh está no protocolo de roteamento, que faz a varredura das diversas possibilidades de rotas de fluxo de dados, com base numa tabela dinâmica, onde o equipamento seleciona qual a rota mais eficiente a seguir para chegar ao seu objetivo, levando em conta a maior rapidez, com menor perda de pacotes, ou o acesso mais rápido à Internet, além de outros. Esta varredura é feita diversas vezes por segundo ou intervalo de tempo, sendo transparente ao usuário,mesmo quando ocorre alteração de rota de acesso aos gateways, que são os nós que possuem acesso direto à internet. Por exemplo, quando o nó que estava sendo utilizado pára de funcionar,o sistema se rearranja automaticamente, desviando o nó defeituoso, sem que usuário perceba ou perca a conexão. | ||

| + | |||

| + | '''Referências''' | ||

| + | * [1] https://pt.wikipedia.org/wiki/Redes_Mesh | ||

| + | * [2] https://backend.intelbras.com/sites/default/files/2019-01/datasheet-twibi-fast.pdf | ||

| + | |||

| + | |||

| + | |- | ||

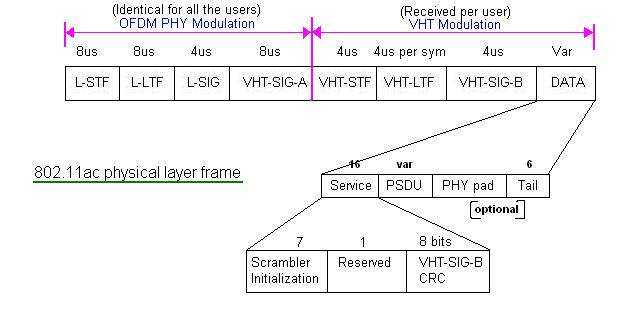

| + | | ANDRE ||WiFi5||IEEE 802.11ac || Opera em faixa de 5GHz, podendo utilizar oito fluxos espaciais e possui canais até 80MHz de largura que podem então ser combinados para fazer canais de 160MHz. Isso significa então que o 802.11ac tem 8x160MHz de largura de banda espectral.[1] | ||

| + | || ||Os roteadores 802.11ac mais potentes podem cobrir áreas maiores que 200m².[3] ||O WiFi5 é uma evolução do WiFi4(802.11n), ele é dezenas de vezes mais rápido e oferece velocidades a vários gigabits por segundo. Para superar o menor alcance da frequência de 5 GHz em relação a 2.4GHz, os chipsets 802.11ac usam uma tecnologia chamada [https://itmidia.com/saiba-mais-sobre-o-padrao-802-11ac-a-5a-geracao-do-wi-fi/ beam forming] na transmissão e recepção. | ||

| + | O formato ou a estrutura do quadro 802.11ac foi projetado para tratar da compatibilidade com os padrões anteriores, viz. 11a e 11n. O 11ac tem apenas um formato de quadro, portanto, a camada física é simples ser implementada. No 11ac o cabeçalho foi alterado para cuidar de identificar transmissão multiusuário ou usuário único. | ||

| + | [[Arquivo:802-11ac-physical-layer-frame.jpg|400px|center]] | ||

| + | Como mostrado acima, o quadro 802.11ac consiste em L-STF, L-LTF, L-SIG, VHT-SIG-A, VHT-STF, VHT-LTF, VHT-SIG-B e parte de dados.[2] | ||

| + | O 802.11ac é certamente atraente para situações que exigem um alto desempenho, pois ele possui largura de banda suficiente para transmitir sem fio conteúdo de alta definição para console de jogos ou home theater por exemplo. A vantagem em seu uso é a não necessidade de utilizar cabos espalhados pelo ambiente. Para todos, exceto os casos de uso mais exigentes, o WiFi5 é uma alternativa consideravelmente viável à Ethernet.[1] | ||

| + | *[1] - https://www.extremetech.com/computing/160837-what-is-802-11ac-and-how-much-faster-than-802-11n-is-it | ||

| + | *[2] - http://www.rfwireless-world.com/Tutorials/802-11ac-frame-format.html | ||

| + | *[3] - https://www.baboo.com.br/arquivo/hardware/10-vantagens-da-tecnologia-wi-fi-802-11ac/ | ||

| + | |- | ||

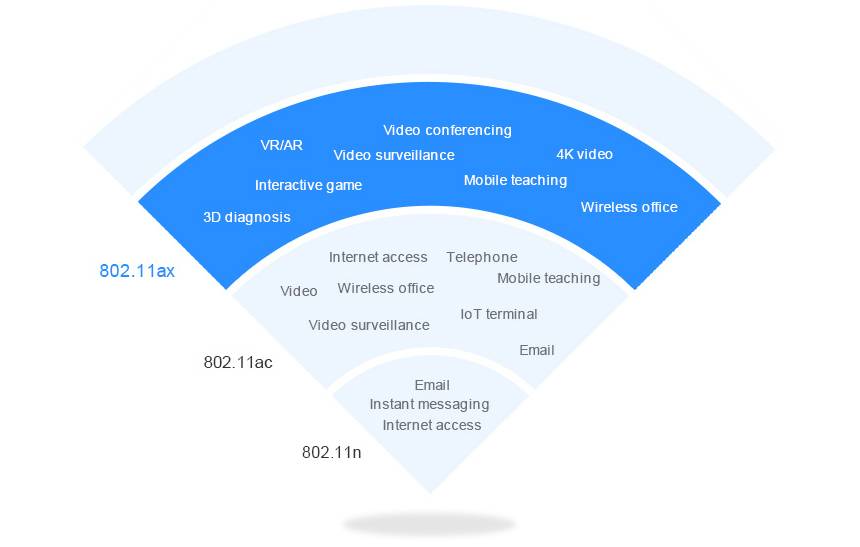

| + | | CAMILLA ||WiFi6 || IEEE 802.11ax || Opera nas faixas de 2,4GHz e 5GHz, podendo dividir os canais em centenas de subcanais, permitindo que mais dispositivos se conectem ao dispositivo. || Segue a potência padrão da IEEE 802.11 || Para faixa 2,4GHz: 46 até 92 metros (ambiente interno e externo, respectivamente). Para faixa 5GHz: 1/3 dos valores da faixa de 2,4GHz || O Wifi6 não é uma nova tecnologia. Na verdade é uma simplificação de nome para o padrão 802.11ax, acrescentado na sequência 802.11a/b/g/n/ac/ax. Um dos diferenciais em comparação com o Wifi5 é a possibilidade de operar em duas faixas de frequência: 2,4GHz e 5GHz. Além disso, ele faz uso da tecnologia MU-MIMO, que permite que essas redes consigam lidar com 8 dispositivos conectados simultaneamente sem perda de velocidade em nenhum deles. Também se utiliza da tecnologia OFDMA, possibilitando a transmissão de dados para vários dispositivos de uma só vez. | ||

| + | [[Arquivo:20190222121845.jpg]] | ||

| + | |||

| + | '''Referências''' | ||

| + | * [1] https://www.oficinadanet.com.br/redesdecomputadores/25222-qual-o-alcance-de-uma-rede-wi-fi | ||

| + | * [2] https://olhardigital.com.br/noticia/wi-fi-6-o-que-e-e-como-funciona/83090 | ||

| + | * [3] https://tecnoblog.net/262401/wi-fi-6-802-11-ax-padrao-nomenclatura/ | ||

| + | |||

| + | |- | ||

| + | | EDUARDA ||LTE ||ITU-R M2012-3 || No Brasil são utlizadas 3 bandas. 700 APT MHz (Asia-Pacific Telecommunity ) Banda 3 - 1800MHz, Banda 7 - 2600MHz[2] a norma abrange 30 MHz até 3000 MHz.[3]|| || De algumas dezenas de metros até 5km.[4] || Conhecido comumente como 4G é um serviço de banda larga sem fio para dispositivos móveis. Tem como objetivo aumentar a capacidade e a velocidade das redes sem fio utilizando técnicas de modulação DPS (processamento de sinal digital). | ||

| + | Em cada país as frequências utilizadas variam muito por isso apenas aparelhos multi-band podem usar LTE em todos os países onde é suportado, ele também suporta melhor que sua geração passada em gerenciar dispositivos em movimento. | ||

| + | A especificação LTE fornece taxas de pico de downlink de 300 Mbit/s, taxas de pico de uplink de 75 Mbit/s e provisões de QoS permitindo uma latência de transferência de menos de 5 ms na rede de acesso de rádio, suporta comunicação duplex por divisão de frequência(FDD) e por divisão de tempo (TDD).[1][4] | ||

| + | |||

| + | |||

| + | '''Referências''' | ||

| + | * [1] https://www.itu.int/rec/R-REC-M.2012 | ||

| + | * [2] https://olhardigital.com.br/noticia/4g-entenda-quais-sao-as-bandas-usadas-no-brasil-e-as-diferencas-entre-elas/78802 | ||

| + | * [3] https://www.teleco.com.br/tutoriais/tutorialredeslte2/pagina_3.asp | ||

| + | * [4] https://en.wikipedia.org/wiki/LTE_(telecommunication) | ||

| + | |||

| + | |- | ||

| + | | ELISA ||NFC||NFCIP-1: ISO/IEC 18092:2004 e ECMA 340 | ||

| + | NFCIP-2: ISO 21841 e ECMA 352 | ||

| + | Peer-to-Peer: ISO 18092 | ||

| + | PCD: ISO 14443 | ||

| + | PICC: ISO 14443 | ||

| + | VCD: ISO 15693 | ||

| + | ||Opera na faixa de 13,56 MHz com largura de banda de 1800 Khz.[2] ||Não se aplica, acoplamento magnético.[1] ||A distância máxima entre os dispositivos normalmente é 10 cm.[3] || | ||

| + | É uma tecnologia de comunicação de dados com uma taxa de até 424 Kbps de curto alcance onde usa indução magnética para troca de dados. Possui dois modos de operação: passivo (escritor) ou ativo (leitor). O comprimento de onda é de 22m, e por ser de curto alcance, permite assim um bom acoplamento magnético e uma baixa eficiência de irradiação, tornado segura e privada a comunicação.[3] | ||

| + | Suas aplicações são inúmeras, na qual destaca-se pagamentos, controle de acesso, publicidade, guia turístico, compra de passagens, entre outras. | ||

| + | |||

| + | ''' Referências ''' | ||

| + | * [1] https://epxx.co/artigos/nfc.html | ||

| + | * [2] https://www.infowester.com/nfc.php | ||

| + | * [3] https://www.cin.ufpe.br/~tg/2010-2/olsff.pdf | ||

| + | |- | ||

| + | | GUILHERME ||LoRA ||Tecnologia patenteada pela LoRa Alliance, com a LoRaWAN Specification. [1] ||Usa bandas de frequência livres de licença abaixo dos GHz, como 169 MHz, 433 MHz, 868 MHz (europa) e 915 MHz (américa do norte).[3] || Potência do LoRa varia muito com a aplicação mas, em geral, é relativamente baixa até em longos alcances, variando de 92,4mW à 412,5mW. [2] ||Permite distâncias acima dos 10km em áreas rurais[3], no modo de transmissão de longo alcance. O nome LoRa é derivado de "Long Range" ||A LoRa é uma técnica de modulação de espalhamento espectral, desenvolvida pela Cycleo e comprada pela Semtech, uma das fundadoras da LoRa Alliance. Ela tem como objetivo prover uma tecnologia de baixo consumo de energia e altíssimo alcance, que se tornou a principal tecnologia utilizada por dispositivos IoT. | ||

| + | A LoRa possui um cabeçalho MAC de 7 à 22 bytes, estando mostrados na tabela 1: | ||

| + | {| border="1" cellpadding="5" cellspacing="0" | ||

| + | |- | ||

| + | | Tamanho (Bytes) ||4 ||1 ||2 ||0 à 15 | ||

| + | |- | ||

| + | | ||Endereço de dispositivo ||Controle de frame ||Contador de frames ||Opções de frame | ||

| + | |- | ||

| + | |} | ||

| + | Tabela 1 - Cabeçalho MAC, adaptada de [1] | ||

| + | |||

| + | No octeto de controle de frame, está especificado o tamanho da região de opções de frame. Este campo é utilizado para comandos MAC de até 15 octetos (comandos encontrados em [1], tabela 4). | ||

| + | '''Referências''' | ||

| + | * [1] [https://www.rs-online.com/designspark/rel-assets/ds-assets/uploads/knowledge-items/application-notes-for-the-internet-of-things/LoRaWAN%20Specification%201R0.pdf LoRaWAN Specification] | ||

| + | * [2] [https://www.ncbi.nlm.nih.gov/pmc/articles/PMC6068831/ Energy Consumption Model for Sensor Nodes Based on LoRa and LoRaWAN] | ||

| + | * [3] https://en.wikipedia.org/wiki/LoRa | ||

| + | * [4] https://www.semtech.com/lora/what-is-lora | ||

| + | |- | ||

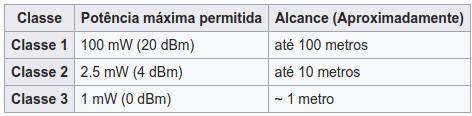

| + | | LUIZA ||Bluetooth ||IEEE 802.15.1 [1]||2,4 GHz [2]||[[Arquivo:Potencia.jpg|400px|center]] [3]||Aproximadamente 1 metro podendo até se estender a 100 metros.||O bluetooth permite troca de informações entre dispositivos através de uma frequência de rádio de curto alcance globalmente licenciada e segura. | ||

| + | O Bluetooth possibilita a comunicação desses dispositivos uns com os outros quando estão dentro do raio de alcance. Os dispositivos usam um sistema de comunicação via rádio, por isso não necessitam estar na linha de visão um do outro, e podem estar até em outros ambientes, contanto que a transmissão recebida seja suficientemente potente. [3] | ||

| + | |||

| + | ''' Referências ''' | ||

| + | * [1] https://en.wikipedia.org/wiki/IEEE_802.15 | ||

| + | * [2] https://webuser.hs-furtwangen.de/~heindl/ebte-08ss-bluetooth-Ingo-Puy-Crespo.pdf | ||

| + | * [3] https://pt.wikipedia.org/wiki/Bluetooth | ||

| + | |- | ||

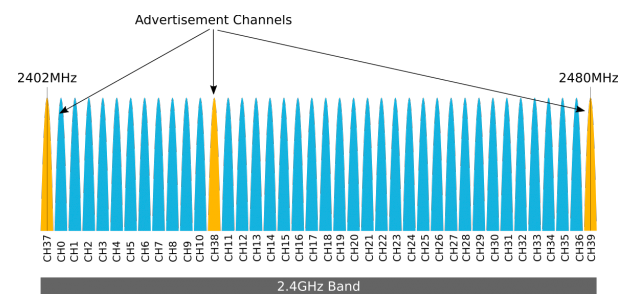

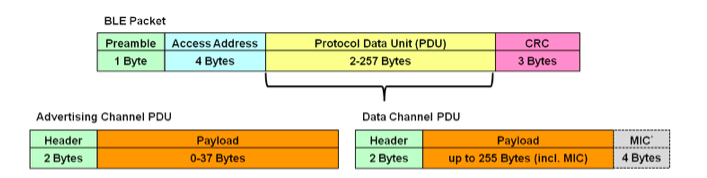

| + | | MARCELO ||Bluetooth LE ||IEEE 802.15.1 ||Opera na faixa de 2,4 GHz (2400-2483,5 MHz) dividida em 40 canais de 2 MHz, onde 3 canais são reservados para controle da rede (''Advertising'') e 37 para dados. A figura abaixo mostra o espectro das frequências utilizadas (imagem retirada do site www.argenox.com). [[Arquivo:Figura1ble.jpg|450px|center]]|| Possui uma corrente de operação que varia de 5.5mA a 15mA e uma potência dissipada entre 0,01W a 0,5W [1]. || < 50 metros para redes sem obstáculos e <10 metros para redes com obstáculos.|| Sendo a quarta versão da tecnologia (Bluetooth 4.0) e regida pelas normas IEEE 802.15.1, o ''Bluetooth Low Energy'' (BLE) é uma tecnologia ''Wireless'' de baixo consumo energético tendo como objetivo atuar em redes onde não se necessita altas taxas de transmissão de dados (cerca de 1Mbps) [2]. Como mencionado, suas principais aplicações estão em redes onde a taxa de dados transmitidos é baixa, como por exemplo: | ||

| + | * Automação residencial para algumas funções simples como acendimento de luzes; | ||

| + | * Aparelhos denominados ''Fitness devices '' utilizados para o monitoramento de desempenho de atletas; | ||

| + | * Área meteorológica para captura e manipulação de dados através de sensores. | ||

| + | A figura abaixo mostra a estrutura do pacote de dados que a tecnologia ''Bluetooth Low Energy'' utiliza, o campo preâmbulo contém 1 byte e o campo endereço de acesso possui 4 bytes. O pacote do BLE utiliza o quadro unidade de transmissão (PDU) e, possui dois tipos o quadro de '''Advertising''' que é usado para controle entre os equipamentos da rede e o quadro de '''dados''', onde se diferenciam na estrutura e na quantidade de bytes do campo ''Payload'' que podem transmitir. E o por último, o campo CRC é utilizado para a detecção de erros durante a comunicação (imagem retirada do site www.microchipdeveloper.com). [[Arquivo:Figura2ble.jpg|500px|center]] | ||

| + | '''Referências''' | ||

| + | * [1] www.argenox.com | ||

| + | * [2] A FOROUZAN, Behrouz. Comunicação de dados e redes de computadores. 4. ed. Amgh, 2008. 437 p. | ||

| + | |- | ||

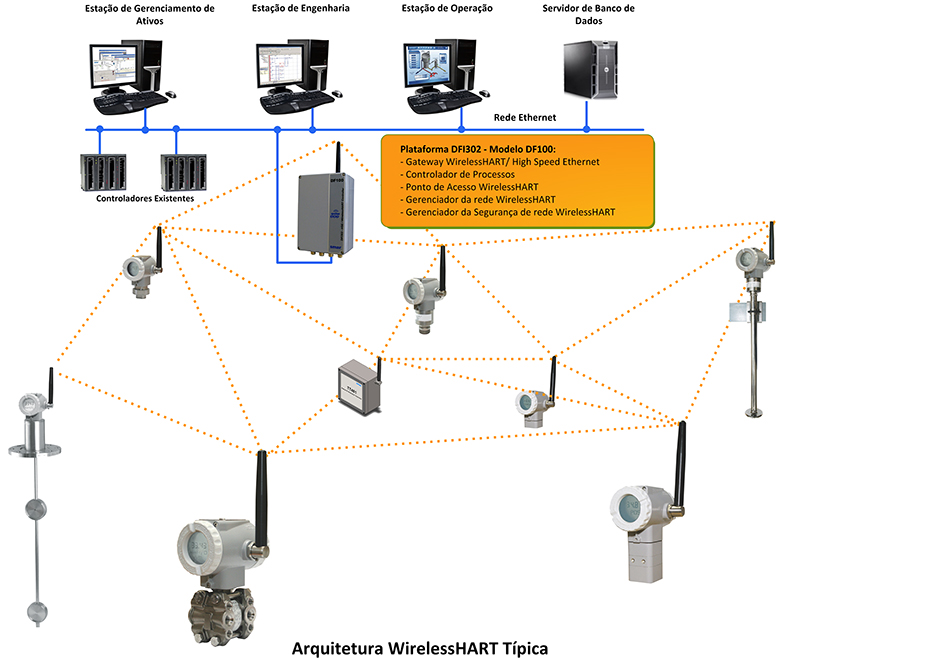

| + | | OSVALDO||WirelessHART ||IEEE 802.15.4[4]||Opera na freqüência de 2.4 GHz ISM usando o Time Division Multple Access (TDMA) para sincronizar a comunicação entre os vários equipamentos da rede. Toda a comunicação é realizada dentro de um slot de tempo de 10ms.[1]||4 a 20 mA, transmissor de rádio 10mW[4]||Obstrução Forte – cerca de 30 m. | ||

| + | Obstrução Média – cerca de 75 m. | ||

| + | Obstrução Leve – 150 m. | ||

| + | Linha de Visada – até 230 m.[1] | ||

| + | ||O WirelessHART™ adota uma arquitetura utilizando uma rede “Mesh”. As redes “Mesh” permitem que os nós da rede comuniquem entre si estabelecendo caminhos redundantes até a base, aumentando a confiabilidade, pois se um caminho esta bloqueado existirão rotas alternativas para que a mensagem chegue ao seu destino final. Este tipo de rede também permite escalabilidade simplesmente adicionando mais nós ou repetidores na rede. Outra característica é que quanto maior a rede maior a confiabilidade porque mais caminhos alternativos são automaticamente criados.[1] | ||

| + | Uma rede WirelessHART™ possui três dispositivos principais: | ||

| + | Wireless Field devices: equipamentos de campo | ||

| + | Gateways: permitem a comunicação entre os equipamentos de campo e asaplicações de controle | ||

| + | Network Manager: responsável pela configuração da rede, gerenciamento dacomunicação entre os dispositivos, rotas de comunicação e monitoramento do estado darede. | ||

| + | [[Arquivo:hart.png|500px]][1] | ||

| + | |||

| + | Para suportar a tecnologia de rede mesh cada equipamento WirelessHARTTM deve ser capaz de transmitir pacotes “em nome” de outros dispositivos. Há trê modelos de roteamentos definidos: | ||

| + | |||

| + | Graph Routing: Um grafo é uma coleção de caminhos que permitem a conexão dos nós da rede. | ||

| + | Sourcing Routing: este tipo de roteamento é um complemento do Graph Routing, visando diagnósticos de rede. | ||

| + | Superframe Routing: é um tipo especial de Graph Routing, onde os pacotes são atribuidos a um superframe.[1] | ||

| + | |||

| + | |||

| + | *[1] - http://www.smar.com/brasil/artigo-tecnico/wirelesshart-caracteristicas-tecnologia-e-tendencias | ||

| + | *[2] - https://en.wikipedia.org/wiki/WirelessHART | ||

| + | *[3] - IEEE 802.15.4 | ||

| + | *[4] - https://www.pepperl-fuchs.com/brazil/pt/10028.htm | ||

| + | |||

| + | |- | ||

| + | | SAROM ||Zigbee ||IEEE 802.15.4 ||A tecnologia ZigBee é caracterizada pelas suas baixas taxas de transmissão (20 kbps to 250 kbps), sendo assim, não são necessárias larguras de banda extensas. Conforme a figura abaixo, as bandas são de 2,4GHz (no mundo inteiro) possuindo 16 canais, 868 MHz (na Europa) com 1 canal e 915 MHz (nas Americas) com 10 canais. [1] [[Arquivo:zigbee2.gif|350px|center]] ||Menor que 100mW || Segundo o padrão da ZigBee o alcance de 10 a 100 metros [2]|| A ZigBee é conjunto de especificações para redes PAN (Personal Area Networks), ou seja, redes de curto alcance[4]. Dessa forma é possível definir a ZigBee com uma rede de baixo consumo de energia, baixo alcance e baixa taxa de transmissão, podendo possuir diversos dispositivos associados. | ||

| + | A estrutura dessa rede pode ser composta por dois tipos de dispositivos: o Full Function Device (FFD) e o Reduced Function Device (RFD). | ||

| + | O FFD desempenha uma função de coordenador da rede tendo acesso a todos os outro dispositivos (figura abaixo [3]). Já RFD é limitado a uma configuração estrela e pode se comunicar apenas com dispositvos FFD. | ||

| + | |||

| + | [[Arquivo:image33.gif|300px|center]] | ||

| + | |||

| + | *[1] - https://www.eetimes.com/document.asp?doc_id=1275760# | ||

| + | *[2] - https://web.archive.org/web/20130627172453/http://www.zigbee.org/Specifications/ZigBee/FAQ.aspx#6 | ||

| + | *[3] - https://www.projetoderedes.com.br/artigos/artigo_zigbee.php | ||

| + | *[4] - IEEE 802.15.4 - Standard for Local and metropolitan area networks - Low Rate Personal Area NetWorks | ||

| + | |- | ||

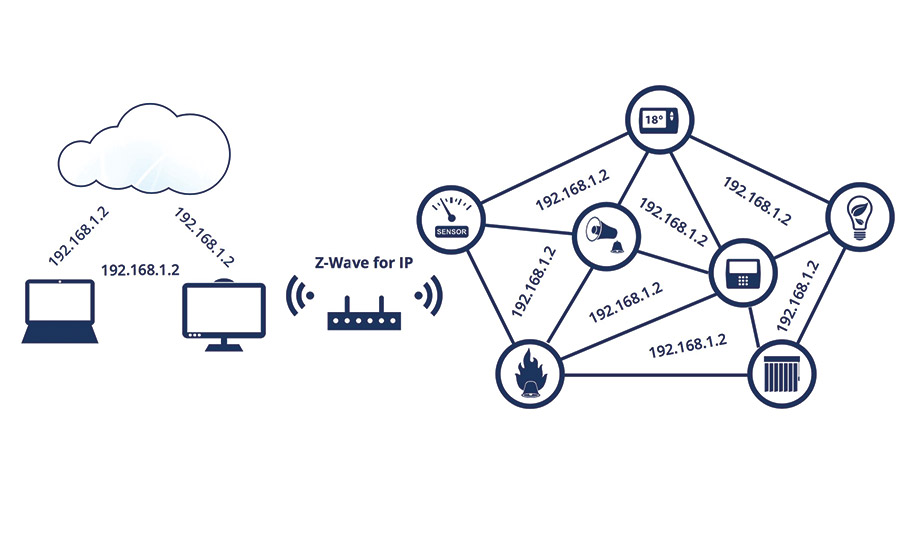

| + | | STEFANIE ||Z-Wave|| G.9959 || Ele opera a 868,42 MHz na Europa, a 908,42 MHz na América do Norte e usa outras freqüências em outros países, dependendo de suas regulamentações. As taxas de dados incluem 9600 bps e 40 kbps. || Potência de saída ultrabaixa de 1 mW ou 0 dBm. || Alcance de 100 metros ou 328 pés ao ar livre, os materiais de construção reduzem esse alcance, recomenda-se ter um dispositivo Z-Wave a cada 10 metros ou 30 pés, ou mais próximo para máxima eficiência. O sinal Z-Wave pode chegar a cerca de 200 metros 600 pés, e as redes Z-Wave podem ser interligadas para implementações ainda maiores. || A Z-Wave é a tecnologia líder em residências inteligentes encontrada em milhões de produtos em todo o mundo. É uma tecnologia sem fio que não interfere no seu sinal Wi-Fi e opera com pouca energia. Quando a tecnologia Z-Wave é utilizada em produtos cotidianos, como travas e luzes, esses produtos se tornam “inteligentes” - dando a eles a capacidade de conversar entre si e permitindo que você controle os dispositivos e, assim, sua casa, de qualquer lugar. | ||

| + | |||

| + | [[imagem:2z-wave_for_ip.jpg|500px|center]] | ||

| + | |||

| + | *[1] - https://en.wikipedia.org/wiki/Z-Wave | ||

| + | *[2] - https://www.z-wave.com/ | ||

| + | *[3] - https://www.sdmmag.com/articles/92108-understanding-home-automation-standards | ||

| + | |- | ||

| + | |} | ||

| + | |||

| + | |||

| + | ; Algumas ferramentas de cálculo gratuita para apoio de projetos outdoor: <br> | ||

| + | # [https://www.youtube.com/watch?v=ZXfb_X9Y3TM Vídeo básico] sobre boas práticas no projeto de redes Wireless outdoor da Intelbrás; | ||

| + | # Projeto e especificação dos rádios, torres e antenas envolvidas, podem usar ferramentas de apoio como: | ||

| + | * [https://linkcalc.intelbras.com.br Intelbrás] sugerindo os equipamentos deste fabricante; | ||

| + | * [https://link.ubnt.com/ Ubiquiti] sugerindo os equipamentos deste fabricante; | ||

Edição das 18h58min de 17 de abril de 2020

Professores da unidade Curricular

- 2019-2 - DIÁRIO DE AULAS - (Jorge Henrique B. Casagrande e Ana Paula Rosa Negri)

- 2019-1 - DIÁRIO DE AULAS ...

- 2018-2 - DIÁRIO DE AULAS ...

- 2018-1 - DIÁRIO DE AULAS - (Evanaska Maria B. Nogueira / Clayrton M. Henrique)

- 2017-2 - DIÁRIO DE AULAS - (Juliano de Souza e Cleber Jorge Amaral)

- 2017-1 - DIÁRIO DE AULAS - (Juliano de Souza e Cleber Jorge Amaral)

- 2016-2 - DIÁRIO DE AULAS - (Juliano de Souza e Fernando Rodrigues)

- Material de aula da antiga disciplina de Projetos I (atual Projetos II)

- 2016-1 - DIÁRIO DE AULAS - (Marcelo Maia Sobral / Simara Sonaglio)

- Cronogramas da antiga disciplina de Projetos I (atual Projetos II)

| Semestre 2015-2 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Semestre 2015-1 | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

- Objetivos e Cronograma de Atividades Geral

| Objetivos e Cronograma de Atividades Geral | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

Objetivos:

Atividades:

Atividades em 2 dias por semana / 20 semanas por semestre;

|

- REGISTRO DAS ATIVIDADES 2019-2

Carga horária, Ementas, Bibliografia

Plano de Ensino

Dados Importantes

Professores: Jorge Henrique B. Casagrande - casagrande@ifsc.edu.br e Tallys Lins Almeida Barbosa - tallys.barbosa@ifsc.edu.br

- Atendimento Paralelo conforme PPC

2as e 6as 18:30h - 19h - Sala dos Professores de Tele 2 ou Laboratório de Meios de Transmissão.

- Atendimento paralelo Adicional

Prof. Jorge Casagrande: 2as 17:35h - 18:30h e 4as 11:35h - 12:30h - Sala dos Professores de Tele 2

Prof. Tallys Lins: 2as 17:35h - 18:30h e 6as 13:30h - 14:30h - Sala dos Professores de Tele 1

Link alternativo para Material de Apoio da disciplina: veja link

Avaliações

- Critérios

- Os alunos serão avaliados da seguinte forma:

- - 3 Avaliações parciais A1, A2 e A3. Cada avaliação parcial contará com uma PROVA ESCRITA de 1,5HA de conteúdos preferencialmente associados as teorias e práticas do projeto os quais representam 50% da nota; Os outros 50% de cada avaliação parcial é relativa a média das notas atribuídas a aptidão e qualidade das atividades práticas correspondentes as etapas desenvolvidas no projeto integrador, atividades extras e avaliação individual.

- - Avaliação Individual (AI1, AI2 e AI3) é uma nota atribuída pelos professores que representa o mérito de assiduidade, participação em sala, cumprimento de tarefas adicionais como relatórios e listas de exercícios.

- - Todas as notas parciais serão valoradas de 0 à 10,0 em passos de 0,1 pontos e convertidas em conceitos conforme abaixo:

- *Se NOTA FINAL (NF) OU PROVA ESCRITAda avaliação parcial < 6,0 é OBRIGATÓRIO realizar a recuperação dos conteúdos da respectiva avaliação parcial

- *Se NOTA FINAL E PROVA ESCRITAda avaliação parcial >= 6,0 a recuperação de conteúdos é opcional

- - Para a aprovação na disciplina é necessário atingir no mínimo a nota 6,0 na média final ponderada em carga horária de todas as avaliações parciais e 75% de participação em sala de aula;

- - Conforme restrições do sistema de registro de notas do SIGAA, a NOTA FINAL sempre tem arredondamento para o valor inteiro mais baixo da unidade (exemplo: Nota 5,9 é considerado NOTA FINAL 5). Arredondamentos para valores inteiros mais altos da NOTA FINAL só serão considerados após os conselhos de classe no final do semestre, sempre respeitando o progresso do aprendizado do discente ao longo do semestre.

- - As datas de recuperação das avaliações parciais serão decididas em comum acordo com a turma.

- - 3 Avaliações parciais A1, A2 e A3. Cada avaliação parcial contará com uma PROVA ESCRITA de 1,5HA de conteúdos preferencialmente associados as teorias e práticas do projeto os quais representam 50% da nota; Os outros 50% de cada avaliação parcial é relativa a média das notas atribuídas a aptidão e qualidade das atividades práticas correspondentes as etapas desenvolvidas no projeto integrador, atividades extras e avaliação individual.

| DISCENTE | AE1 | AE2 | AE3 | AE4 | AI1 | Prova A1 | REC A1 | NF A1 | AE5 | AE6 | AI2 | Prova A2 | REC A2 | NF A2 | AE7 | AI3 | Prova3 | REC A3 | NF A3 | MÉDIA PONDERADA | NOTA FINAL | Situação | |||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Alin | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Amanda | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Arieli | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Bergery | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Claudio | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Edson | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Emanuelle | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Everton | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Faustino | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Fernando | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Gean | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Gencen | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Júlio | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Kenard | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Lesly | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Pablo | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Pedro | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Robson | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Ronilda | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Samuel | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Sidney | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Valdemir | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Vanessa | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Wanderley | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Wesley | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

- ATENÇÃO - MÉDIA PONDERADA = xx% NF A1 + yy% NF A2 + zz% NF A3 NOTA FINAL – APÓS CONSELHOS DE CLASSE

- AE1: Atividade Extra do dia 06/03 – LISTA 1 de exercícios impressa e distribuída em sala sobre fundamentos de cabeamento estruturado

Relatórios das Equipes

Recados Importantes

Toda vez que você encontrar a marcação ao lado de alguma atividade, significa que essa atividade estará sendo computada na avaliação como Avaliação extra e/ou individual de A1, A2 ou A3. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo terão seu valor máximo de nota debitado de 10 pontos ao dia;

Uso da Wiki: Todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele;

Whatsapp: Para interação fora da sala de aula, acessem nosso grupo no Whatsapp;

SIGAA: Eventualmente alguns materiais, mídias instrucionais, avaliações ou atividades poderão usar o ambiente da turma virtual do SIGAA. O professor fará o devido destaque para isso;

ATENÇÃO: Uma avaliação poderá ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação.

Material de Apoio

- Apostilas e Tutoriais

- Apostila de Cabeamento Estruturado do Prof. Saul

- Apostila Sobre Planta Externa de Telefonia do Prof. Saul

- Um Tutorial básico sobre CATV

- Um Tutorial básico sobre CATV - versão 2018

- Um Tutorial básico sobre CFTV

- Um Tutorial básico sobre CFTV - versão 2018

- Um link mais detalhado sobre CFTV

- Slides utilizados durante algumas aulas

- Normatização de Cabeamento Estruturado Visão Geral

- Cabeamento estruturado Visão Geral

- Apresentação do básico da norma TIA606 Visão Básica

- Cabos metálicos - Par trançado Slides Par trançado

- Visão geral de Cabeamento estruturado Visão Geral

- Fibra óptica Slides Fibra Óptica

- Listas de Exercícios

- Vídeos Instrucionais

- Video sobre Cabeamento Estruturado do CPT Parte 1 - Atenção: material disponibilizado somente para ser utilizado como estudo individual - Não usar em sala de aula!

- Video Apresentando uma Visão Geral sobre a Norma técnica NBR14565:2012 Click aqui

- Video Abordando o Cabo UTP - Click aqui

- Video com o Passo a Passo para Montar um Cabo de Rede - Click aqui

- Manuais e outros

- Norma ABNT NBR 14565

- Norma ABNT de projetos Elétricos de Baixa tensão NBR5410

- Normas adotadas para Cabeamento Estruturado e Identificação por cores (Norma EIA/TIA-606)Media:Complemento.pdf

- código de cores de cabos telefônicos

- Manual de Instalação de Central TelefônicaMedia:ManualCentralTelefonica.pdf

- Bibliografia Básica

- 1.CAETANO, S. S. Cabeamento estruturado. São José: IFSC. 2011.

- 2.Forouzan, Behrouz A. Comunicação de dados e redes de computadores; 5ª ed. São Paulo:McGraw-Hill, 2008. 1134p. ISBN 9788586804885

- 3.COELHO, P. E. Projetos de redes locais com cabeamento estruturado. 1a ed. Belo Horizonte: Instituto OnLine, 2003.

- 4.CREDER, H. Instalações elétricas. 15a ed. Rio de Janeiro: Livros Técnicos e Científicos, 2010.

- 5.MIYOSH, E. M., SANCHES, C. Projetos de sistemas rádio. 2a ed, São Paulo: Érica, 2002.

- Bibliografia Complementar

- 1.CAVALIN G., CERVELIN, S. Instalações elétricas prediais: conforme norma NBR 5410:2004. 20a ed. São Paulo: Érica 2010

Diário de aulas PJI1 - 2020-1

| 10/02 - Acolhimento da turma pela direção e coordenação |

|---|

|

| 14/02 - Apresentação da Disciplina e Noções sobre redes de Acesso |

|---|

14/02 - Apresentação da Disciplina e Noções sobre redes de Acesso

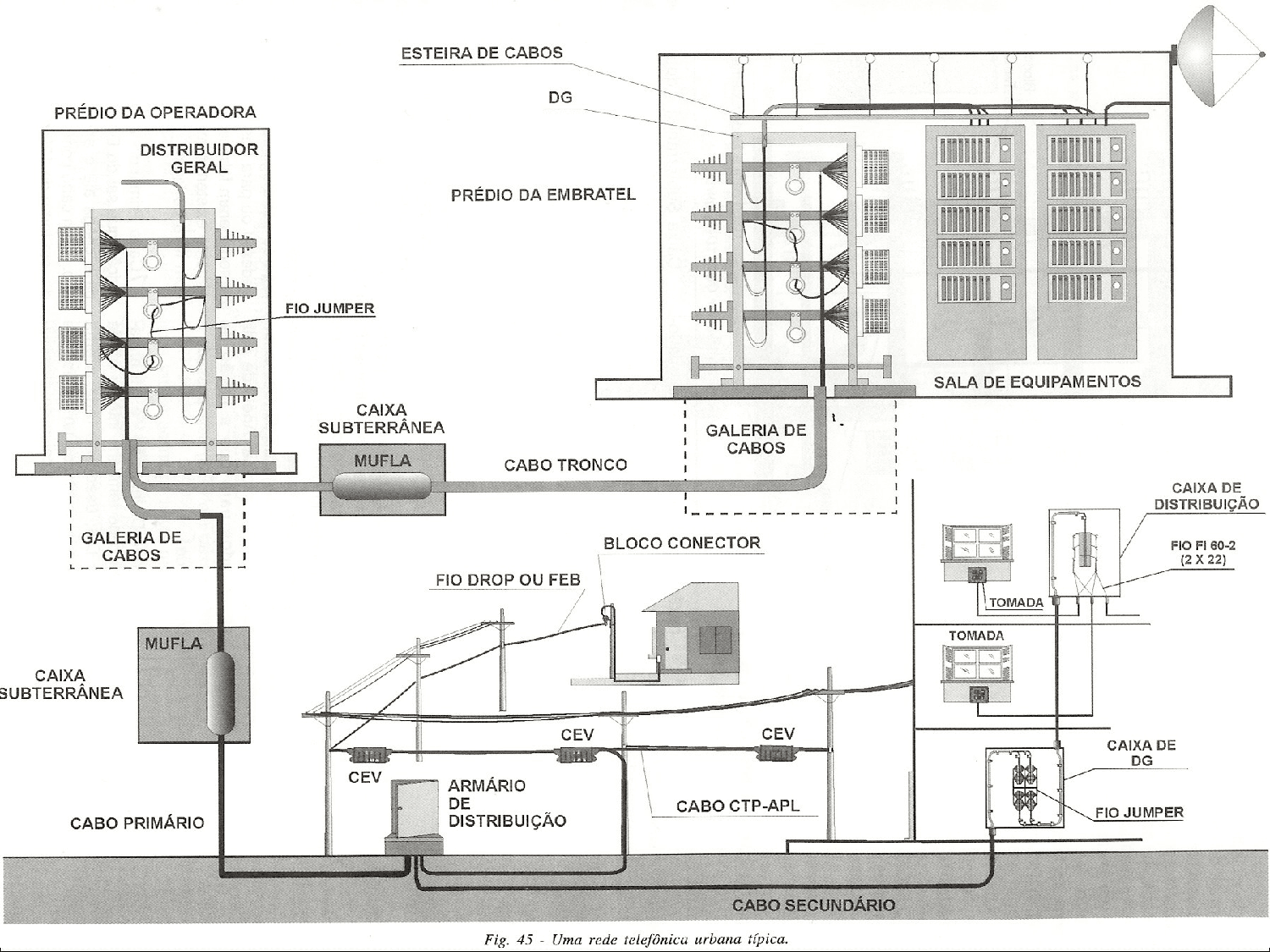

A Última Milha (last mile)

Diferenciando Rede Externa, Rede Interna e Cabeamento Estruturado

|

| 17/02 - Apresentação do Projeto do Semestre - Do Cabeamento Estruturado ao Projeto Elétrico |

|---|

17/02 - Apresentação do Projeto do Semestre - Do Cabeamento Estruturado ao Projeto ElétricoApresentação do Projeto do Semestre

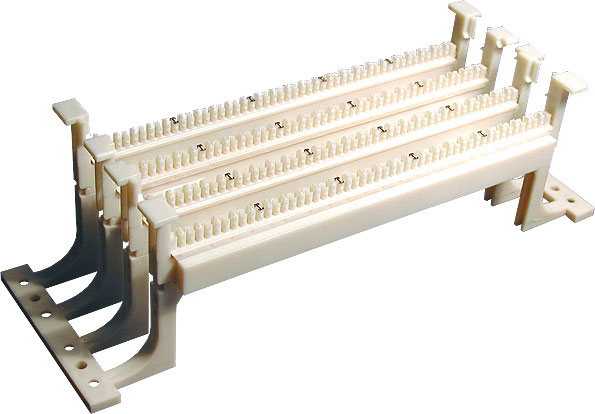

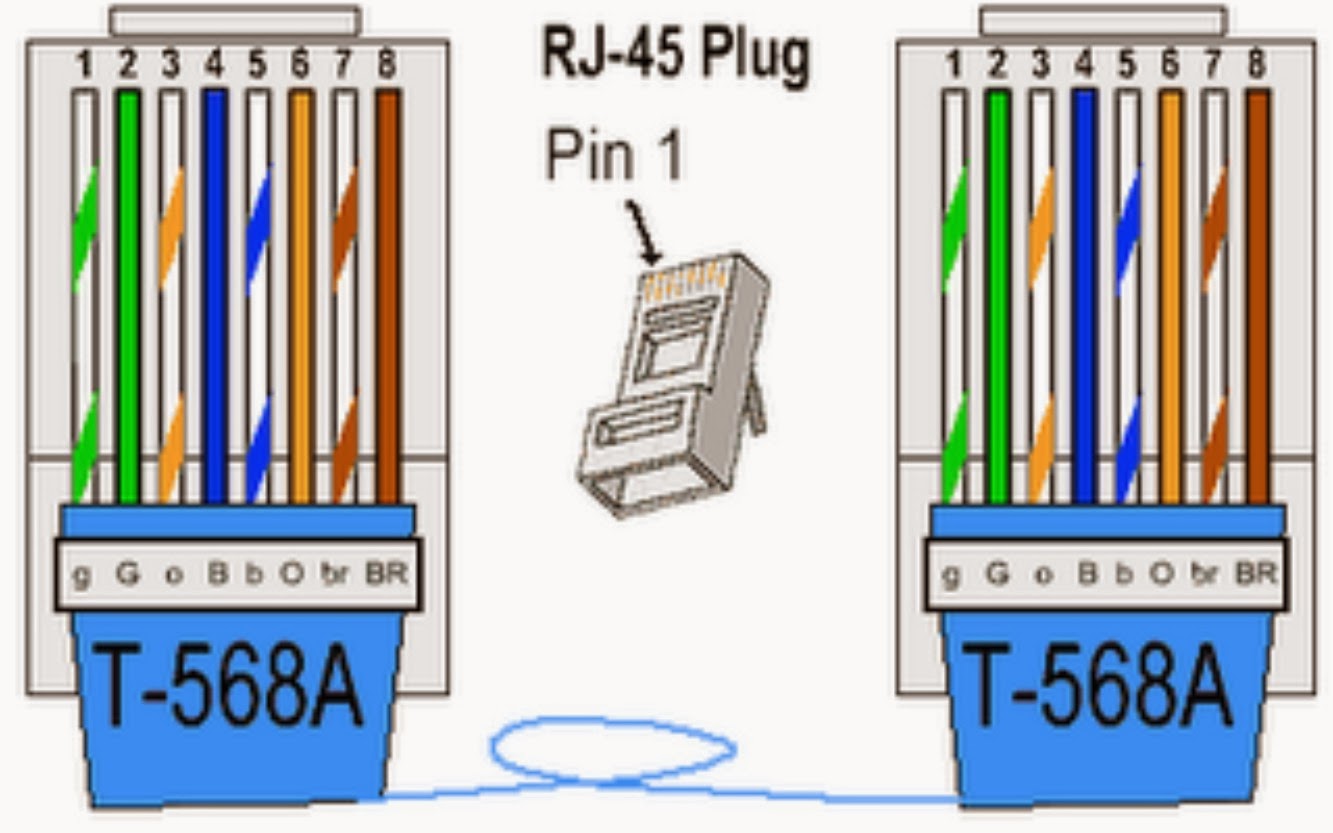

A seguir são Apresentados alguns Componentes Passivos de Cabeamento EstruturadoPatch PanelA figura a baixo refere-se a um Patch Panel: O Patch panel é um elemento passivo que permite a conexão entre os cabos vindos de equipamentos ativos, cabeamentos primários e cabeamentos secundários. Apresenta portas no formato modular (RJ45) permitindo a conexão de cabos UTPs, STPs e FTPs com conectores modulares e no painel traseiro apresenta contatos do tipo IDC (Caetano, 2011). O cabo que ficará fixo na porta do patch panel é conectado no painel traseiro e o path cord (cordão de manobra), elemento móvel utiliza os conectores modulares RJ45. Bloco IDC 110A figura a baixo refere-se a um Bloco IDC 110: Possui a mesma função do patch panel, porém não apresenta as portas RJ45. Os cabos dos equipamentos ativos e do cabeamento primário são conectados no corpo do bloco 110 e os cabos secundários nos módulos de conexão colocados sobre o bloco 110, através de instrumento de pressão (Caetano, 2011). Patch CordVeja a Figura abaixo: O patch cord é um cabo que possui em suas extremidades conectores rj-45 macho, nestes conectores são seguidos padrões de montagem que podem ser T568A ou T568B. Tomada RJ45Considere a Figura abaixo: As tomadas RJ45 são utilizadas com os cabos UTP, STP e FTP de 4 pares. Esta tomadas apresentam contados do tipo IDC, para fixação do cabo da rede e conector modular RJ45 fêmea para conexão do cabo do equipamento. Existe uma diversidade de espelhos e suportes para tomadas RJ45 (Caetano, 2011). Conector RJ45Os conectores RJ45 são utilizados para terminação de cabos UTP. Sua montagem exige a crimpagem do conector através de ferramenta apropriada, garantido um bom contato mecânico com o cabo UTP. A norma TIA/EIA 568, apresenta duas especificações de pino/par para a conexão dos conectores modulares (Caetano, 2011). Veja a Figura abaixo: Quando utilizados conectores modulares em cabos STP ou FTP, cabos blindados, os conectores também devem ser blindados. Cabo Categoria 5eVeja a Figura abaixo: O Cabo categoria 5e possui taxa de transmissão máxima para rede Ethernet de 1000 Mbps e 100MHz de Capacidade de BW em 100m.

Cabo Categoria 6aConsidere a Figura abaixo: O Cabo categoria 6a possui taxa de transmissão máxima para rede Ethernet de 10 Gbps e 500MHz de Capacidade de BW em 100 metros.

|

| 21/02 - Componentes Passivos de Cabeamento Estruturado - Categorização de cabos e conectores |

|---|

21/02 - Componentes Passivos de Cabeamento Estruturado - Categorização de cabos e conectoresPreparação para a primeira parte do projeto integrador

|

| 28/02 - Parte 1 - Cabeamento Horizontal: Lançamento de cabeamento permanente |

|---|

28/02 - Parte 1 - Cabeamento Horizontal: Lançamento de cabeamento permanentePreparação para a primeira parte do projeto integradorDefinição de seis equipes:

|

| 02/03 - Parte 1 - Cabeamento Horizontal: finalização cabeamento permanente |

|---|

02/03 - Parte 1 - Cabeamento Horizontal: finalização cabeamento permanente

|

| 06/03 - Parte 1 - Cabeamento Horizontal e as normas NBR14565 e TIA568 - Ponto de consolidação com Bloco IDC110 |

|---|

06/03 - Parte 1 - Cabeamento Horizontal e as normas NBR14565 e TIA568 - Ponto de consolidação com Bloco IDC110

LISTA DE EXERCÍCIOS - Atividade Extra 1 (AE1) - LISTA 1: ENTREGA ATÉ 13/03. IMPORTANTE: A entrega da lista, EM MANUSCRITO, pode ser realizada com até 2(dois) alunos. Caso réplicas de respostas da lista seja encontradas com mais alunos, a nota final desta atividade extra será dividida pelo número de alunos que fizeram a cópia. |

| 09/03 - Parte 1 - Finalização ponto de consolidação com Bloco IDC110 e instalação de ativos |

|---|

09/03 - Parte 1 -Finalização ponto de consolidação com Bloco IDC110 e instalação de ativos

|

| 13/03 - Parte 1 - Um pouco mais sobre a categorização de cabos metálicos e conexões |

|---|

13/03 - Parte 1 - Um pouco mais sobre a categorização de cabos metálicos e conexõesO cabo com pares metálicos e suas conexõesCabos metálicos - Par trançado Slides Par trançado

|

| 16/03 (->Remota em 27/03 e 30/03) - Parte 1 - Conclusão do cabeamento horizontal e identificação segundo TIA606 |

|---|

16/03 (->Remota em 27/03 e 30/03) - Parte 1 - Conclusão do cabeamento horizontal e identificação segundo TIA606

|

| 20/03 (->Remota em 27/03) - Parte 2 - Rede externa de Telefonia |

|---|

20/03 (->Remota em 27/03) - Parte 2 - Rede externa de Telefonia

|

| 23/03 (->Remota em 03/04) - Parte 2 - Rede interna de Telefonia - PABX, interfonia e alarmes - exercícios de avaliação |

|---|

23/03 (->Remota em 03/04) - Parte 2 - Rede interna de Telefonia - PABX, interfonia e alarmes - exercícios de avaliação

|

| 27/03 (-> Remota em 06/04) - Parte 2 - Domótica |

|---|

27/03 (-> Remota em 06/04) - Parte 2 - Domótica

Atividade - Domótica - entrega via SIGAA.

|

| 30/03 (-> Parte prática - sem aula remota) - Parte 2 - Testes e revisão da rede externa da rede de telefonia |

|---|

30/03 (-> Parte prática - sem aula remota) - Parte 2 - Testes e revisão da rede externa da rede de telefonia

|

| 03/04 (-> Exercícios através de questionários diluídos no SIGAA) - Preparação para avaliação A1 |

|---|

03/04 (-> Exercícios através de questionários diluídos no SIGAA) - Preparação para avaliação A1

|

| 06/04 (-> Avaliação teórica online via SIGAA em data a ser redefinida) - Avaliação A1 |

|---|

06/04 (-> Avaliação teórica online via SIGAA em data a ser redefinida) - Avaliação A1

|

| 13/04 (-> Remota em 13/04 utilizada para aplicação de dois questionários da parte 2 do projeto) - Correção da Avaliação A1 - Apresentação da parte 3 do projeto |

|---|

13/04 Correção da Avaliação A1 - Apresentação da parte 3 do projeto

|

| 15/04 (-> Remota em 17/04 utilizada para aplicação de dois questionários finais da parte 2 do projeto) - Parte 3 - Funcionamento básico de um enlace de radiotransmissão - Outdooor e Indoor | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

15/04 Parte 3 - Funcionamento básico de um enlace de radiotransmissão - Outdooor e Indoor

WLAN - O protocolo CSMA-CA e arquitetura IEEE802.11O Protocolo CSMA/CAPode-se descrever em alto-nível o algoritmo do CSMA/CA (simplificando alguns detalhes) com o fluxograma abaixo:

Uso de RTS/CTS para tratar nodos escondidos

Aspectos de segurança em redes IEEE802.11Autenticação e associaçãoOriginalmente foi definido na norma IEEE 802.11 que uma estação precisa se autenticar e associar a um BSS para poder transmitir dados. Em sua forma mais simples, esses procedimentos demandam apenas quatro quadros de controle no total, sendo dois para cada operação. A sequência de autenticação em sua forma mais simples é denominada Autenticação aberta, mostrada abaixo: Como se pode ver, chamar essa operação de autenticação é forçar o uso desse termo porque o AP (que controla o BSS) não confere a identidade informada pela estação. Assim, outra forma de autenticação foi criada para conferir a informação passada pela estação, além de negociar chave de encriptação para ter o sigilo das comunicações. Esse novo método se chama Autenticação com chave compartilhada, sendo implementado pelo WEP (é um protocolo inseguro e não deve ser usado em redes reais ;-):

Uma vez estando a estação em estado autenticado, deve ocorrer a associação com o AP. Na associação o AP registra a existência da estação de forma que o sistema de distribuição (DS, que interliga os AP) saiba em que AP se encontra essa estação e possa assim lhe encaminhar quadros. A norma IEEE 802.11 proíbe explicitamente a associação a mais de um AP simultaneamente. Transição de BSSEm redes IEEE 802.11 com mais de um AP, para ampliar a área de cobertura, estações que se movimentam podem precisar migrar de um AP para outro. Essa operação se chama transição de BSS (também conhecida como handover ou roaming). A transição se desencadeia quando o sinal do enlace com o AP atual tem sua qualidade abaixo de um determinado limiar. Isso faz com que um novo AP seja procurado (varredura, ou scanning). Ao escolher um novo AP, a estação precisa nele se autenticar e associar. A autenticação depende do método usado (aberto, WPA-PSK à esquerda, ou WPA-EAP à direita) Como se pode deduzir, a transição feita dessa forma não é imediata. Na verdade, ela pode demorar muitos segundos! Esse atraso de transição pode influenciar negativamente nas comunicações em andamento, uma vez que a transição costuma ocorrer quando o sinal está com baixa qualidade (causando perdas de quadros), além da demora para se completar. Esforços vêm sendo feitos atualmente para reduzir o atraso de transição, e dentre eles a norma IEEE 802.11r propõe um mecanismo para acelerar a autenticação. Porém o atraso de varredura ainda está por melhorar ... A qualidade do sinal depende da modulação usada (e da taxa de dados), assim o limiar entre um BSS e outro depende de como as estações medem a qualidade de sinal e quais as taxas mínimas aceitáveis. A figura abaixo ilustra possíveis alcances para diferentes taxas de dados.

Assim, a cobertura de uma área envolve um planejamento que leve em conta as taxas mínimas desejáveis e as características dos equipamentos (potências de transmissão e ganhos de antenas) e do ambiente (existência de obstáculos, reflexões, e fontes de ruído). Além disso, deve-se minimizar a interferência entre BSS vizinhos, o que pode ser feito escolhendo-se canais que não se sobreponham. A figura abaixo mostra conceitualmente como se podem escolher os canais dos AP para atingir esse objetivo. Desta forma, podem-se criar BSS para cobrir uma área e aproveitar melhor a capacidade do meio de transmissão. Redes sem-fio oferecem muitos atrativos, como acesso ubíquo, ausência de cabeamento e suporte a usuários móveis. Mas também se sujeitam a uso indevido, uma vez que pessoas não-autorizadas no alcance do sinal do ponto de acesso podem tentar usá-la para se comunicarem. Em geral três questões fundamentais aparecem no que diz respeito à segurança em redes sem-fio:

Adicionalmente, este site lista 10 ameaças à segurança de redes sem-fio. E este outro apresenta 10 dicas para melhorar a segurança de uma rede sem-fio (apesar de ter sido escrito em 2007, isso ainda são válidas).

|

| 17/04 (-> Parte prática - sem aula remota) - Parte 3 - Ativação de serviços router WIFI |

|---|

17/04 Parte 3 - Ativação de serviços router WIFI

|

| 27/04 (-> Parte prática - sem aula remota) - Ativação de serviços router WIFI na rede local da parte 1 e serviço ADSL |

|---|

17/04 Ativação de serviços router WIFI na rede local da parte 1 e serviço ADSL

|