Mudanças entre as edições de "RED1-EngTel (página)"

Ir para navegação

Ir para pesquisar

| (338 revisões intermediárias por 3 usuários não estão sendo mostradas) | |||

| Linha 1: | Linha 1: | ||

| − | + | {{DivulgueEngtelecom}} | |

| − | |||

==[[RED1-EngTel|Carga horária, Ementas, Bibliografia]]== | ==[[RED1-EngTel|Carga horária, Ementas, Bibliografia]]== | ||

==[[Cronograma de atividades (RED1-EngTel) | Cronograma de atividades ]]== | ==[[Cronograma de atividades (RED1-EngTel) | Cronograma de atividades ]]== | ||

==[[RED1-EngTel (Plano de Ensino) | Plano de Ensino]]== | ==[[RED1-EngTel (Plano de Ensino) | Plano de Ensino]]== | ||

| − | + | =Edições= | |

| + | *[[RED29004-Laboratórios_com_Imunes|RED29004 2020 em diante - Prof. Odilson T. Valle]] | ||

| + | *[[RED29004-Laboratórios|RED29004 2020-1 - Prof. Odilson T. Valle]] | ||

| + | *[[RED29004-Laboratórios|RED29004 2019-1 - Prof. Tiago Semprebom]] | ||

| + | *[[RED29004-Laboratórios|RED29004 2018-2 - Prof. Odilson T. Valle]] | ||

| + | *[[RED29004-Laboratórios|RED29004 2018-1 - Prof. Odilson T. Valle]] | ||

| + | *[[RED29004-2017-2|RED29004 2017-2 - Prof. Odilson T. Valle]] | ||

| + | *[[RED29004-2017-1|RED29004 2017-1 - Prof. Odilson T. Valle]] | ||

*[[RED29004-2016-2|RED29004 2016-2 - Prof. Odilson T. Valle]] | *[[RED29004-2016-2|RED29004 2016-2 - Prof. Odilson T. Valle]] | ||

*[[RED29004-2016-1|RED29004 2016-1 - Prof. Odilson T. Valle]] | *[[RED29004-2016-1|RED29004 2016-1 - Prof. Odilson T. Valle]] | ||

| Linha 16: | Linha 22: | ||

= Material de apoio = | = Material de apoio = | ||

| − | + | <!-- | |

| − | =='' | + | ==Roteiros de laboratório== |

| − | + | #[[RED29004-Laboratórios com Imunes#Ferramentas_b.C3.A1sicas:_Ping_e_Traceroute | Ferramentas Básicas: Ping e Traceroute]] | |

| + | #[[RED29004-Laboratórios com Imunes#Ferramentas_b.C3.A1sicas:_WireShark_e_tcpdump | Ferramentas básicas: WireShark e tcpdump]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Desvendando_o_HTTP_com_Wireshark | Desvendando o HTTP com Wireshark]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Desvendando_o_HTTP_com_Wireshark.2C_parte_2 | Desvendando o HTTP com Wireshark - Parte 2]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Servi.C3.A7o_de_Nomes_.28DNS.29 | Serviço de Nomes (DNS)]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Comparando_sockets_UDP_e_TCP | Comparando sockets UDP e TCP]] | ||

| + | #[[RED29004-Laboratórios com Imunes#TCP_x_UDP | TCP x UDP]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Desvendando_o_TCP_-_N.C3.BAmero_de_Sequ.C3.AAncia.2C_Controle_de_Erros.2C_transmiss.C3.A3o_duplex | Desvendando o TCP - Número de Sequência, Controle de Erros, transmissão ''duplex'']] | ||

| + | #[[RED29004-Laboratórios com Imunes#TCP:_Controle_de_congestionamento_e_equidade | TCP: Controle de congestionamento e equidade]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Interliga.C3.A7.C3.A3o_de_duas_redes_atrav.C3.A9s_de_um_roteador | Interligação de duas redes através de um roteador]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Tabelas_Est.C3.A1ticas_de_Roteamento | Tabelas Estáticas de Roteamento]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Protocolos_de_roteamento_din.C3.A2micos_-_RIP_e_OSPF | Protocolos de roteamento dinâmicos - RIP e OSPF]] | ||

| + | #[[RED29004-Laboratórios com Imunes#Neighbor_Discovery_e_roteamento_est.C3.A1tico_no_IPv6 | ''Neighbor Discovery'' e roteamento estático no IPv6]] | ||

| + | --> | ||

== Listas de exercícios== | == Listas de exercícios== | ||

| Linha 46: | Linha 65: | ||

#O que é uma mensagem de camada de aplicação? Um segmento da camada de transporte? Um datagrama da camada de rede? Um quadro de camada de enlace? Qual a relação entre eles? | #O que é uma mensagem de camada de aplicação? Um segmento da camada de transporte? Um datagrama da camada de rede? Um quadro de camada de enlace? Qual a relação entre eles? | ||

#Que camadas da pilha de protocolo da Internet um roteador implementa? Que camadas um comutador de enlace implementa? Que camadas um sistema final implementa? | #Que camadas da pilha de protocolo da Internet um roteador implementa? Que camadas um comutador de enlace implementa? Que camadas um sistema final implementa? | ||

| + | #A noção de portas é criada pela camada de transporte na arquitetura TCP/IP. Qual a funcionalidade que as portas permitem implementar? | ||

#Considere uma aplicação que transmita dados a uma taxa constante (por exemplo, a origem gera uma unidade de dados de N bits a cada k unidades de tempo, onde k é pequeno e fixo). Considere também que, quando essa aplicação começa, continuará em funcionamento por um período de tempo relativamente longo. Responda às seguintes perguntas, dando uma breve justificativa para suas repostas. | #Considere uma aplicação que transmita dados a uma taxa constante (por exemplo, a origem gera uma unidade de dados de N bits a cada k unidades de tempo, onde k é pequeno e fixo). Considere também que, quando essa aplicação começa, continuará em funcionamento por um período de tempo relativamente longo. Responda às seguintes perguntas, dando uma breve justificativa para suas repostas. | ||

##O que seria mais apropriado para essa aplicação: uma rede de comutação de circuitos ou uma rede de comutação de pacotes? Por quê? | ##O que seria mais apropriado para essa aplicação: uma rede de comutação de circuitos ou uma rede de comutação de pacotes? Por quê? | ||

| Linha 67: | Linha 87: | ||

#Que informação é usada por um processo que está rodando em um hospedeiro para identificar um processo que está rodando em outro hospedeiro? | #Que informação é usada por um processo que está rodando em um hospedeiro para identificar um processo que está rodando em outro hospedeiro? | ||

#Porque o HTTP, FTP, SMTP, POP3 e IMAP rodam sobre TCP e não sobre UDP? | #Porque o HTTP, FTP, SMTP, POP3 e IMAP rodam sobre TCP e não sobre UDP? | ||

| − | + | #Descreva como o cache Web pode reduzir o atraso na recepção de um objeto desejado. O cachê Web reduzirá o atraso para todos os objetos requisitados por um usuário ou somente para alguns objetos? Por quê? | |

| − | #Descreva como o cache Web pode reduzir o atraso na recepção de um objeto desejado. O cachê Web reduzirá o atraso para todos os objetos requisitados por um usuário ou somente para alguns objetos? Por quê | ||

| − | |||

| − | |||

#Por que se diz que o FTP envia informações de controle “fora da banda”? | #Por que se diz que o FTP envia informações de controle “fora da banda”? | ||

#Suponha que Aline envie uma mensagem a Eduardo por meio de uma conta de e-mail da web (como o gmail), e que Eduardo acesse seu e-mail por seu servidor utilizando POP3. Descreva como a mensagem vai do hospedeiro Aline até o hospedeiro de Eduardo. Não se esqueça de relacionar a série de protocolos de camada de aplicação usados para movimentar as mensagens entre os hospedeiros. | #Suponha que Aline envie uma mensagem a Eduardo por meio de uma conta de e-mail da web (como o gmail), e que Eduardo acesse seu e-mail por seu servidor utilizando POP3. Descreva como a mensagem vai do hospedeiro Aline até o hospedeiro de Eduardo. Não se esqueça de relacionar a série de protocolos de camada de aplicação usados para movimentar as mensagens entre os hospedeiros. | ||

#Em uma aplicação de compartilhamento de arquivos P2P, você concorda com a afirmação: ”não existe nenhuma noção de lados cliente e servidor de uma sessão de comunicação”? Por que sim ou por que não? | #Em uma aplicação de compartilhamento de arquivos P2P, você concorda com a afirmação: ”não existe nenhuma noção de lados cliente e servidor de uma sessão de comunicação”? Por que sim ou por que não? | ||

| + | #A noção de portas é criada pela camada de transporte na arquitetura TCP/IP. Qual a funcionalidade que as portas permitem implementar? | ||

| + | #Descreva todo o processo de ''download'' de um arquivo utilizando a ferramenta Bittorrent. Considere que o usuário acabou de instalar a mesma. | ||

#Relacione alguns agentes de usuário de aplicação de rede que você utiliza no dia-a-dia. | #Relacione alguns agentes de usuário de aplicação de rede que você utiliza no dia-a-dia. | ||

#O que significa o protocolo de apresentação (handshaking protocol)? | #O que significa o protocolo de apresentação (handshaking protocol)? | ||

#Considere um site de comércio eletrônico que quer manter um registro de compras para cada um de seus clientes. Descreva como isso pode ser feito com cookies. | #Considere um site de comércio eletrônico que quer manter um registro de compras para cada um de seus clientes. Descreva como isso pode ser feito com cookies. | ||

| − | # | + | #Descreva uma aplicação que requeira “não perda de dados” e seja também altamente sensível ao atraso. |

| + | |||

| + | ADICIONAIS PARTE 2 - HTTP | ||

| + | |||

| + | #Cite pelo menos dois clientes http. | ||

| + | #O que é o servidor Apache? | ||

| + | #O protocolo http deve se executar em todos os roteadores do caminho entre cliente e servidor? Explique. | ||

| + | #Se um hospedeiro colocar um pacote de aplicação HTTP diretamente na rede física ele chegará a seu destino? | ||

| + | #Considere que um cliente acessa uma página HTML de servidor WEB e nesta página existem dois links para dois objetos JPG que residem no mesmo servidor. Quantos comandos GETS no total deveriam ser realizados pelo cliente? Todos eles serão realizados sobre a mesma conexão TCP? | ||

| + | #Em uma página HTML pode existir um link para um objeto que esteja armazenado em outro site? O que o browser deve fazer neste caso? | ||

| + | #No pacote http de resposta de um servidor normalmente existem duas partes. Quais são elas? | ||

| + | #Imagine que uma página html está sendo mostrada para o usuário cliente. Se o usuário pedir para que a página seja atualizada, o browser vai requisitar o objeto novamente? O servidor vai retornar o objeto mesmo que ele não tenha sido alterado? | ||

| + | #O que é um cookie? Considere um site de comércio eletrônico que quer manter um registro de compras para cada um de seus clientes. Descreva como isso pode ser feito com cookies. | ||

| + | #Qual é a diferença entre HTTP persistente com ''pipelining'' e HTTP persistente sem ''pipelining''. Qual dos dois é utilizado pelo HTTP/1.1? | ||

| + | #Descreva como o cache Web pode reduzir o atraso na recepção de um objeto desejado. O cachê Web reduzirá o atraso para todos os objetos requisitados por um usuário ou somente para alguns objetos? Por quê? | ||

| + | #Um servidor Web, quando recebe uma requisição necessita saber para qual porta deve responder na máquina requisitante? Se positivo, esta porta seria sempre a mesma? | ||

| + | #Por que um servidor Web espera na porta TCP número 80 em geral? | ||

| + | #O que é um proxy Web server? | ||

| + | #Um browser pode fazer cache local? Qual a diferença entre cache local e cache em um servidor proxy? | ||

| + | |||

| + | ADICIONAIS PARTE 3 - DNS | ||

| + | |||

| + | #Porque o DNS não é centralizado? | ||

| + | #O que são consultas recursivas e interativas em uma consulta DNS? | ||

| + | #Quais os três tipos de servidores DNS? | ||

| + | #Em um hospedeiro normalmente existe pelo menos um servidor DNS configurado. Que servidor deve estar configurado? Onde ele se localiza normalmente? | ||

| + | #Quando um servidor local não consegue resolver um endereço IP olhando em seu cache, para quem ele deve encaminhar a consulta? | ||

| + | #Um servidor sempre sabe resolver um nome solicitado? Explique. | ||

| + | #É possível que um servidor DNS local seja um servidor com autoridade? | ||

| + | #O que é um nome canônico e um apelido no contexto de DNS? | ||

| + | #O que é e qual o formato de uma RR? | ||

| + | #Explique os seguintes tipos de RR: A, NS, CNAME, MX e PTR. | ||

| + | #Em um comando ping www.ifsc.edu.br quantas transações no mínimo serão realizadas até o último ECHO REPLY? | ||

| + | #Por que um ping normalmente realiza uma consulta PTR? | ||

| + | #Faça um esquema mostrando uma consulta de um cliente a um servidor local mostrando uma consulta interativa entre o servidor raiz e recursiva com um servidor de autoridade. | ||

| + | #Cite o nome de servidor DNS bastante utilizado. | ||

| + | #Quantos servidores raízes temos no mundo? Qual comando permite que possamos "ver" estes servidores em um hospedeiro? | ||

| + | #Foi realizado um comando '''dig www.ifsc.edu.br''' tendo sido retornado: | ||

| + | #: | ||

| + | #: www.ifsc.edu.br. 240 IN A 200.135.190.95 | ||

| + | #: | ||

| + | #Em seguida foi realizado um '''dig ifsc.edu.br MX''' com resposta: | ||

| + | #: | ||

| + | #: ;; ANSWER SECTION: | ||

| + | #: ifsc.edu.br. 1327 IN MX 15 zimbra.ifsc.edu.br. | ||

| + | #: | ||

| + | #: ;; AUTHORITY SECTION: | ||

| + | #: ifsc.edu.br. 2082 IN NS ns1.ifsc.edu.br. | ||

| + | #: ifsc.edu.br. 2082 IN NS adns1.pop-sc.rnp.br. | ||

| + | #: ifsc.edu.br. 2082 IN NS ns2.ifsc.edu.br. | ||

| + | #: ifsc.edu.br. 2082 IN NS adns2.pop-sc.rnp.br. | ||

| + | #: | ||

| + | #: ;; ADDITIONAL SECTION: | ||

| + | #: zimbra.ifsc.edu.br. 78 IN A 200.135.190.2 | ||

| + | #: | ||

| + | #O que se pode concluir sobre a resolução do nome baseando-se nestas respostas? | ||

{{Collapse bottom}} | {{Collapse bottom}} | ||

| Linha 109: | Linha 183: | ||

##Volta-N e | ##Volta-N e | ||

##Retransmissão Seletiva. | ##Retransmissão Seletiva. | ||

| − | #O que é um “Tamanho de Janela” em um protocolo do tipo Janela Deslizante? O que se leva em consideração para calcular seu valor? | + | #O que é um “Tamanho de Janela” em um protocolo do tipo Janela Deslizante? O que se leva em consideração para calcular seu valor no protocolo TCP? |

#Em um protocolo de janela deslizante qual é um problema que pode acontecer quando o maior número de Seqüência é muito próximo do “Tamanho de Janela”? | #Em um protocolo de janela deslizante qual é um problema que pode acontecer quando o maior número de Seqüência é muito próximo do “Tamanho de Janela”? | ||

#Responda verdadeiro e falso as seguintes perguntas e justifique resumidamente sua resposta: | #Responda verdadeiro e falso as seguintes perguntas e justifique resumidamente sua resposta: | ||

| + | ##Com o protocolo GBN, é possível o remetente receber um ACK para um pacote que caia fora de sua janela corrente. | ||

##Com o protocolo SR, é possível o remetente receber um ACK para um pacote que caia fora de sua janela corrente. | ##Com o protocolo SR, é possível o remetente receber um ACK para um pacote que caia fora de sua janela corrente. | ||

| − | ## | + | ##O protocolo bit alternante é o mesmo que o protocolo GBN com janela do remetente e destinatário de tamanho 1. |

##O protocolo bit alternante é o mesmo que o protocolo SR com janela do remetente e destinatário de tamanho 1. | ##O protocolo bit alternante é o mesmo que o protocolo SR com janela do remetente e destinatário de tamanho 1. | ||

| − | |||

#Considere a transferência de um arquivo enorme de L bytes do hospedeiro A para o hospedeiro B. Suponha um MSS de 536 bytes. | #Considere a transferência de um arquivo enorme de L bytes do hospedeiro A para o hospedeiro B. Suponha um MSS de 536 bytes. | ||

##Qual é o máximo valor de L tal que não sejam esgotados os números de sequência TCP? Lembre-se de que o campo de número de sequência TCP tem 4 bytes. | ##Qual é o máximo valor de L tal que não sejam esgotados os números de sequência TCP? Lembre-se de que o campo de número de sequência TCP tem 4 bytes. | ||

##Para o L que obtiver no item anterior, descubra quanto tempo demora para transmitir o arquivo. Admita que um total de 66 bytes de cabeçalho de transporte, de rede e de enlace de dados seja adicionado a cada segmento antes que o pacote resultante seja enviado por um enlace de 155 Mbits/s. Ignore controle de fluxo e controle de congestionamento de modo que A possa enviar segementos um atrás do outro e continuamente. | ##Para o L que obtiver no item anterior, descubra quanto tempo demora para transmitir o arquivo. Admita que um total de 66 bytes de cabeçalho de transporte, de rede e de enlace de dados seja adicionado a cada segmento antes que o pacote resultante seja enviado por um enlace de 155 Mbits/s. Ignore controle de fluxo e controle de congestionamento de modo que A possa enviar segementos um atrás do outro e continuamente. | ||

| − | |||

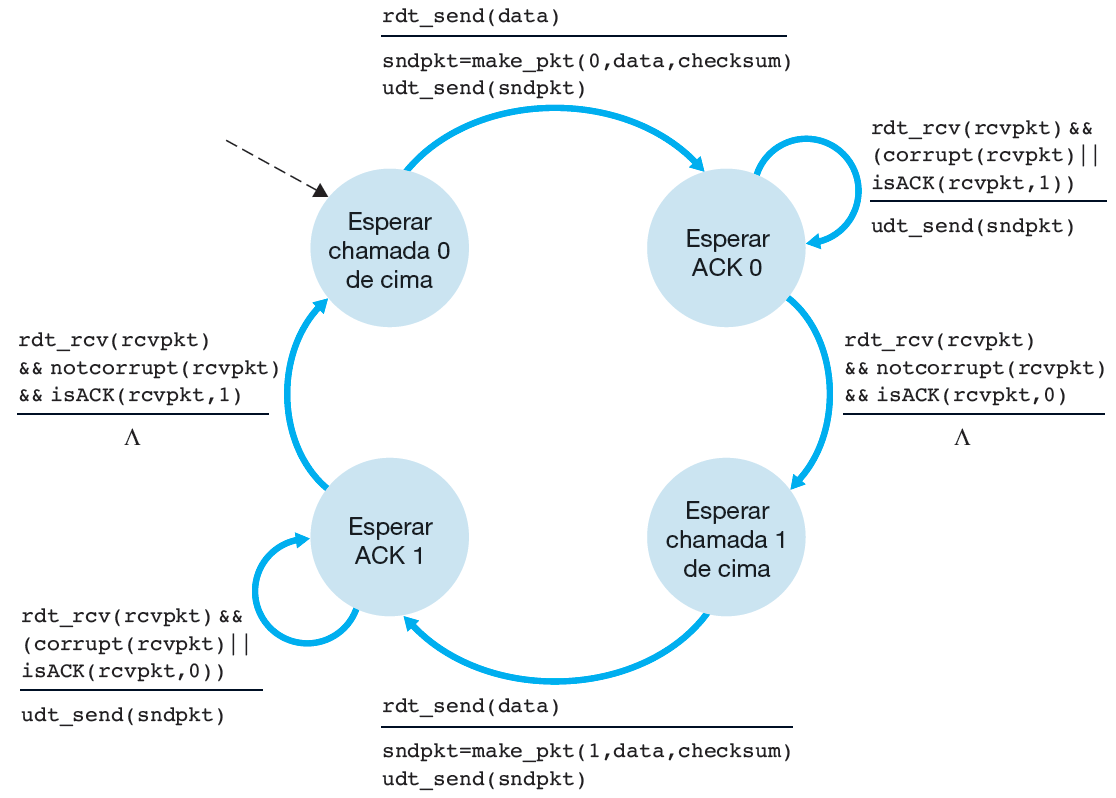

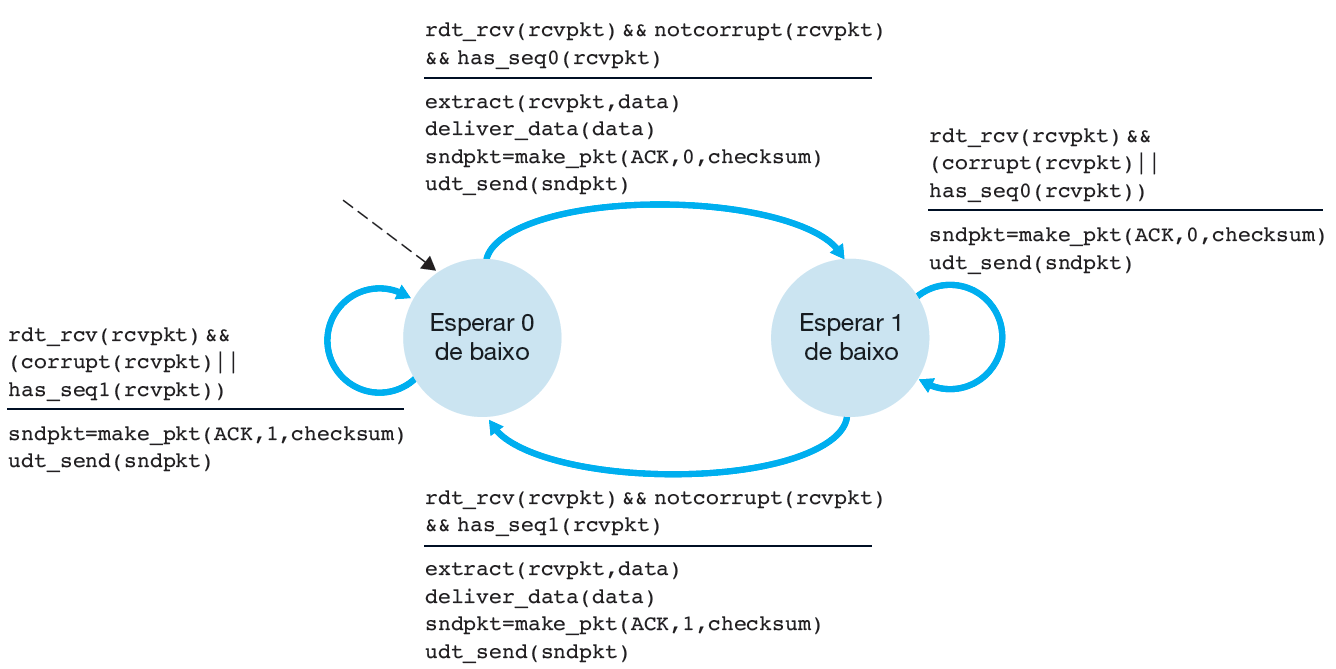

#Dadas as máquinas de estado, figuras abaixo, de um transmissor e um receptor de um protocolo "qualquer". Faça um descrição do funcionamento de ambos. Monte pelo menos dois diagramas de mensagens, destacando e relacionando possíveis sequências temporais com as máquinas de estado dadas. [[Arquivo:MaqEstadosRdt2Remetente.png|thumb|500px|Transmissor]] [[Arquivo:MaqEstadosRdt2Destinatario.png|thumb|500px|Receptor]] | #Dadas as máquinas de estado, figuras abaixo, de um transmissor e um receptor de um protocolo "qualquer". Faça um descrição do funcionamento de ambos. Monte pelo menos dois diagramas de mensagens, destacando e relacionando possíveis sequências temporais com as máquinas de estado dadas. [[Arquivo:MaqEstadosRdt2Remetente.png|thumb|500px|Transmissor]] [[Arquivo:MaqEstadosRdt2Destinatario.png|thumb|500px|Receptor]] | ||

#O UDP e TCP usam o complemento de 1 para suas somas de verificação. Suponha que você tenha as seguintes três palavras de 8 bits: 01010011, 01100110 e 01110100. | #O UDP e TCP usam o complemento de 1 para suas somas de verificação. Suponha que você tenha as seguintes três palavras de 8 bits: 01010011, 01100110 e 01110100. | ||

| Linha 132: | Linha 205: | ||

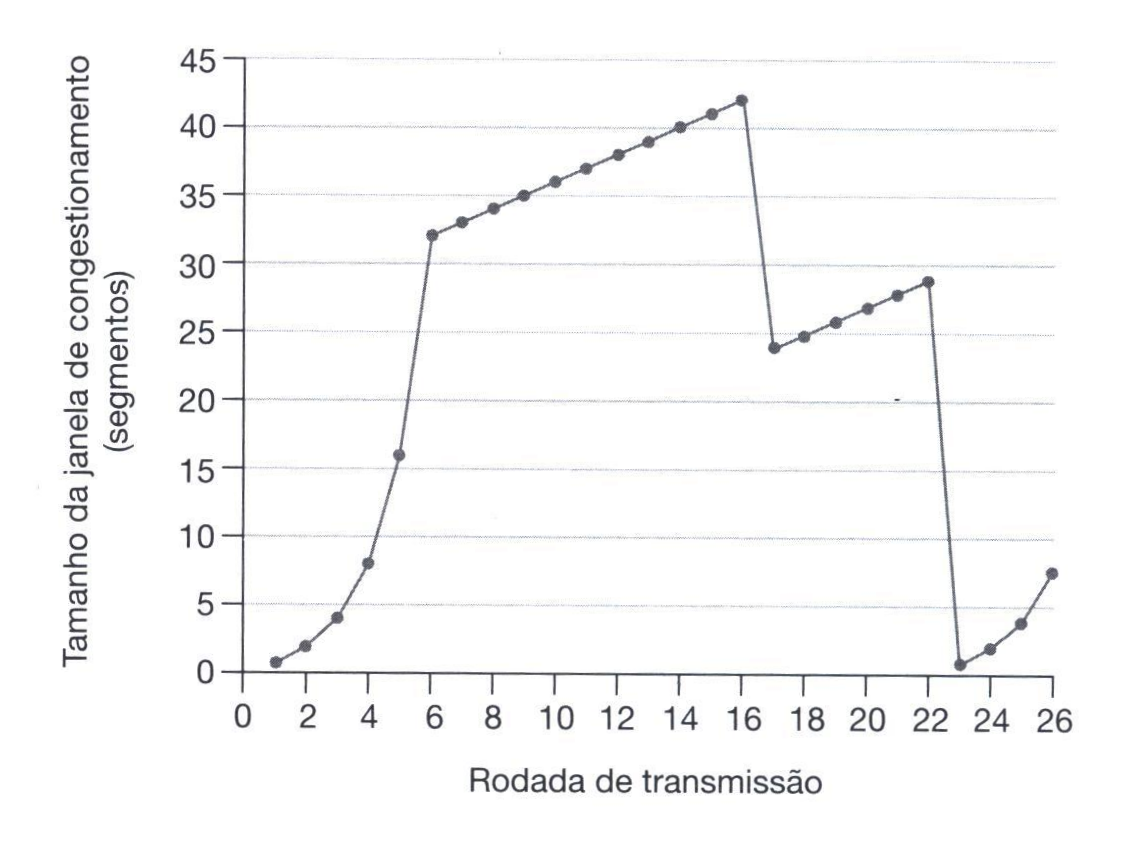

##Após a 16a rodada de transmissão, a perda de segmento será detectada por três ACKs duplicados ou por um esgotamento de temporização? | ##Após a 16a rodada de transmissão, a perda de segmento será detectada por três ACKs duplicados ou por um esgotamento de temporização? | ||

##Após a 22a rodada de transmissão, a perda de segmento será detectada por três ACKs duplicados ou por um esgotamento de temporização? | ##Após a 22a rodada de transmissão, a perda de segmento será detectada por três ACKs duplicados ou por um esgotamento de temporização? | ||

| − | ##Qual é o valor | + | ##Qual é o valor de ''sstrhresh'' na primeira rodada de transmissão? |

| − | ##Qual é o valor | + | ##Qual é o valor de ''sstrhresh'' na 18a rodada de transmissão? |

| − | ##Qual é o valor | + | ##Qual é o valor de ''sstrhresh'' na 24a rodada de transmissão? |

##Durante qual rodada de transmissão é enviado o 70o segmento? | ##Durante qual rodada de transmissão é enviado o 70o segmento? | ||

##Admitindo-se que uma perda de pacote será detectada após 26a rodada pelo recebimento de três ACKs duplicados, quais serão os valores do tamanho da janela de congestionamento e de ''sstrhresh''? | ##Admitindo-se que uma perda de pacote será detectada após 26a rodada pelo recebimento de três ACKs duplicados, quais serão os valores do tamanho da janela de congestionamento e de ''sstrhresh''? | ||

| Linha 144: | Linha 217: | ||

{{Collapse top |Lista de exercícios 4 - Camada de Rede}} | {{Collapse top |Lista de exercícios 4 - Camada de Rede}} | ||

| − | |||

#Quais são as principais características de uma rede de circuito virtual? | #Quais são as principais características de uma rede de circuito virtual? | ||

| − | #Quais são as principais características de uma rede de datagramas | + | #Quais são as principais características de uma rede de datagramas? |

#Porque se diz que a Internet implementa um serviço de melhor esforço? Que tipo de garantias são oferecidas neste modelo de serviço? | #Porque se diz que a Internet implementa um serviço de melhor esforço? Que tipo de garantias são oferecidas neste modelo de serviço? | ||

| − | |||

#Quais são as funções mais importantes da camada de rede em uma rede de datagramas? Quais são as três funções mais importantes de rede em uma rede de circuitos virtuais? | #Quais são as funções mais importantes da camada de rede em uma rede de datagramas? Quais são as três funções mais importantes de rede em uma rede de circuitos virtuais? | ||

#O que é um protocolo de roteamento? | #O que é um protocolo de roteamento? | ||

#Como podem ser classificados os algoritmos de roteamento? | #Como podem ser classificados os algoritmos de roteamento? | ||

#Roteadores possuem endereços IP? Quantos endereços IP um roteador possui? | #Roteadores possuem endereços IP? Quantos endereços IP um roteador possui? | ||

| − | #Qual é a diferença básica entre protocolos de roteamento “Estado de Enlaces” e “Vetor de Distância”? | + | #Qual é a diferença básica entre protocolos de roteamento “Estado de Enlaces” e “Vetor de Distância”? |

| − | |||

#Explique o funcionamento de um algoritmo de roteamento do tipo “Vetor de Distâncias”. | #Explique o funcionamento de um algoritmo de roteamento do tipo “Vetor de Distâncias”. | ||

#A Internet usa o conceito de “roteamento hierárquico”. O que significa isso? | #A Internet usa o conceito de “roteamento hierárquico”. O que significa isso? | ||

| Linha 163: | Linha 233: | ||

#Para que serve o campo “Time to Live” (sobrevida) em um datagrama IP? | #Para que serve o campo “Time to Live” (sobrevida) em um datagrama IP? | ||

#Por que são usados protocolos inter-AS e intra-AS diferentes na Internet? | #Por que são usados protocolos inter-AS e intra-AS diferentes na Internet? | ||

| − | #Por que considerações políticas/econômicas não são tão importantes para protocolos intra-AS, como OSPF e RIP, quanto | + | #Por que considerações políticas/econômicas não são tão importantes para protocolos intra-AS, como OSPF e RIP, quanto para um protocolo de roteamento inter-AS, como BGP? |

#Quantos hosts podem ser endereçados com um bloco IP 200.23.16.0/20? Como podemos montar 8 sub-redes a partir deste bloco de endereços IP? | #Quantos hosts podem ser endereçados com um bloco IP 200.23.16.0/20? Como podemos montar 8 sub-redes a partir deste bloco de endereços IP? | ||

#Um provedor de serviços ISP possui cerca de 2000 clientes cadastrados atualmente. Porém um levantamento realizado recentemente pelo administrador da rede constatou que nunca mais do que 450 clientes estão on-line ao mesmo tempo. Qual o bloco de endereços IP na forma CIDR (a.b.c.d/x) deve ser contratado pelo ISP, considerando o estudo realizado pelo administrador da rede? | #Um provedor de serviços ISP possui cerca de 2000 clientes cadastrados atualmente. Porém um levantamento realizado recentemente pelo administrador da rede constatou que nunca mais do que 450 clientes estão on-line ao mesmo tempo. Qual o bloco de endereços IP na forma CIDR (a.b.c.d/x) deve ser contratado pelo ISP, considerando o estudo realizado pelo administrador da rede? | ||

| Linha 186: | Linha 256: | ||

#Um datagrama de 4000 bytes precisa ser fragmentado para passar por um roteador cujo enlace tem MTU de 1500 bytes. Mostre esquematicamente como ficam os datagramas que são gerados a partir dessa fragmentação. | #Um datagrama de 4000 bytes precisa ser fragmentado para passar por um roteador cujo enlace tem MTU de 1500 bytes. Mostre esquematicamente como ficam os datagramas que são gerados a partir dessa fragmentação. | ||

#Considere enviar um datagrama de 2400 bytes por um enlace que tenha uma MTU de 700 bytes. Suponha que o datagrama original esteja marcado com o número de identificação 422. Quantos fragmentos são gerados? Quais são os valores em vários campos dos datagramas IPs gerados em relação à fragmentação? | #Considere enviar um datagrama de 2400 bytes por um enlace que tenha uma MTU de 700 bytes. Suponha que o datagrama original esteja marcado com o número de identificação 422. Quantos fragmentos são gerados? Quais são os valores em vários campos dos datagramas IPs gerados em relação à fragmentação? | ||

| − | #Um datagrama enviado para uma estação da mesma rede precisa passar por um roteador? | + | #Um datagrama enviado para uma estação da mesma rede precisa passar por um roteador? Explique. |

#Suponha que entre o hospedeiro de origem A e o hospedeiro de destino B os datagramas estejam limitados a 1500 bytes (incluindo cabeçalho). Admitindo um cabeçalho IP de 20 bytes, quantos datagramas seriam necessários para enviar um arquivo MP3 de 5 milhões de bytes? Explique como você obteve a resposta. | #Suponha que entre o hospedeiro de origem A e o hospedeiro de destino B os datagramas estejam limitados a 1500 bytes (incluindo cabeçalho). Admitindo um cabeçalho IP de 20 bytes, quantos datagramas seriam necessários para enviar um arquivo MP3 de 5 milhões de bytes? Explique como você obteve a resposta. | ||

| − | |||

#Descreva e detalhe o processo de obtenção de um endereço IP através do protocolo DHCP. | #Descreva e detalhe o processo de obtenção de um endereço IP através do protocolo DHCP. | ||

#Descreva e detalhe o processo de tradução de endereços de rede - NAT. Com o NAT é possível somente a conversão (troca) do número de portas? Explique. | #Descreva e detalhe o processo de tradução de endereços de rede - NAT. Com o NAT é possível somente a conversão (troca) do número de portas? Explique. | ||

#Compare os campos de cabeçalho do IPv4 e do IPv6e aponte suas diferenças. Eles tem algum campo em comum? | #Compare os campos de cabeçalho do IPv4 e do IPv6e aponte suas diferenças. Eles tem algum campo em comum? | ||

#Afirma-se que, quando o IPv6 implementa túneis via roteamento IPv4, o IPv6 trata os túneis IPv4 como protocolo de camada de enlace. Você concorda com essa afirmação? Explique sua resposta. | #Afirma-se que, quando o IPv6 implementa túneis via roteamento IPv4, o IPv6 trata os túneis IPv4 como protocolo de camada de enlace. Você concorda com essa afirmação? Explique sua resposta. | ||

| − | |||

#Considere uma rede de datagramas que utiliza endereços de hospedeiros de 8 bits. Suponha que um roteador utilize a correspondência do prefixo mais longo e tenha a seguinte tabela de repasse:<table border="1" cellpadding="2"> | #Considere uma rede de datagramas que utiliza endereços de hospedeiros de 8 bits. Suponha que um roteador utilize a correspondência do prefixo mais longo e tenha a seguinte tabela de repasse:<table border="1" cellpadding="2"> | ||

<tr><th>Prefixo a comparar</th><th>Interface</th> | <tr><th>Prefixo a comparar</th><th>Interface</th> | ||

| Linha 211: | Linha 279: | ||

#Se as redes Ethernet atualmente podem operar com switches (Ethernet comutada), e em modo fullduplex, porque ainda existe o protocolo MAC CSMA/CD? | #Se as redes Ethernet atualmente podem operar com switches (Ethernet comutada), e em modo fullduplex, porque ainda existe o protocolo MAC CSMA/CD? | ||

#Switches Ethernet Gerenciáveis são equipamentos de comutação de pacotes que podem ser configurados e observados pelos administradores de redes. Entre as informações que um administrador de rede tem acesso em um switch destes está a relação de endereços MAC conectados em cada porta do equipamento. Um administrador de rede detectou que existe um computador inundando a rede com tráfego intenso (o que pode ser causado por um virus). No entanto, ao capturar alguns dos datagramas IP desse fluxo intenso, o administrador não conseguiu reconhecer o endereço IP do computador, uma vez que ele varia entre diferentes datagramas (uma técnica para camuflar sua origem). Porém ele notou que o endereço MAC de origem, contido nos respectivos quadros Ethernet, é sempre o mesmo, o que identifica o computador que emite este tráfego. Sabendo que a rede é composta de vários switches Ethernet gerenciáveis, como o administrador poderia, sem sair de sua sala, localizar rapidamente esse computador? | #Switches Ethernet Gerenciáveis são equipamentos de comutação de pacotes que podem ser configurados e observados pelos administradores de redes. Entre as informações que um administrador de rede tem acesso em um switch destes está a relação de endereços MAC conectados em cada porta do equipamento. Um administrador de rede detectou que existe um computador inundando a rede com tráfego intenso (o que pode ser causado por um virus). No entanto, ao capturar alguns dos datagramas IP desse fluxo intenso, o administrador não conseguiu reconhecer o endereço IP do computador, uma vez que ele varia entre diferentes datagramas (uma técnica para camuflar sua origem). Porém ele notou que o endereço MAC de origem, contido nos respectivos quadros Ethernet, é sempre o mesmo, o que identifica o computador que emite este tráfego. Sabendo que a rede é composta de vários switches Ethernet gerenciáveis, como o administrador poderia, sem sair de sua sala, localizar rapidamente esse computador? | ||

| − | |||

#Explique o que é colisão e como estas impactam o tráfego de uma rede Ethernet. Explique como a mesma é evitada em redes comutadas, explicando como o uso de switches limitam as colisões quando comparados com hubs ou barramentos. | #Explique o que é colisão e como estas impactam o tráfego de uma rede Ethernet. Explique como a mesma é evitada em redes comutadas, explicando como o uso de switches limitam as colisões quando comparados com hubs ou barramentos. | ||

#Por que uma pesquisa ARP é enviada dentro de um quadro ''broadcast''? Por que uma resposta ARP é enviada dentro de um quadro com endereço MAC específico? Qual é a diferença entre esses dois quadros? | #Por que uma pesquisa ARP é enviada dentro de um quadro ''broadcast''? Por que uma resposta ARP é enviada dentro de um quadro com endereço MAC específico? Qual é a diferença entre esses dois quadros? | ||

| Linha 218: | Linha 285: | ||

#Você comprou um notebook novo. Vai utilizar pela primeira vez no Câmpus São José do IFSC. Com um cabo de rede conectou seu computador à rede do IFSC e digitou no navegador de seu computador: www.polito.it. Cite todos os protocolos utilizados e todas a etapas cumpridas por seu computador, para que essa operação tenha exito. | #Você comprou um notebook novo. Vai utilizar pela primeira vez no Câmpus São José do IFSC. Com um cabo de rede conectou seu computador à rede do IFSC e digitou no navegador de seu computador: www.polito.it. Cite todos os protocolos utilizados e todas a etapas cumpridas por seu computador, para que essa operação tenha exito. | ||

#Suponha que João esteja assistindo um vídeo de 3 Mbits/s, Maria esteja vendo uma nova imagem de 100 Kbytes a cada 30 segundos e José esteja ouvindo um fluxo de áudio a 200 kbits/s. Sabendo que o tempo de sessão para todos os usuários seja de 1000 segundos. Monte uma tabela comparativa contento a taxa de bits e o total de bytes transferidos para esses três usuários. Qual fluxo consome mais banda? | #Suponha que João esteja assistindo um vídeo de 3 Mbits/s, Maria esteja vendo uma nova imagem de 100 Kbytes a cada 30 segundos e José esteja ouvindo um fluxo de áudio a 200 kbits/s. Sabendo que o tempo de sessão para todos os usuários seja de 1000 segundos. Monte uma tabela comparativa contento a taxa de bits e o total de bytes transferidos para esses três usuários. Qual fluxo consome mais banda? | ||

| − | |||

#Aplicações de multimídia podem ser classificados em três categorias. Relacione e descreva cada uma dessas categorias. | #Aplicações de multimídia podem ser classificados em três categorias. Relacione e descreva cada uma dessas categorias. | ||

#CDNs geralmente adotam uma de duas filosofias de posicionamento de servidor diferentes. Relacione e descreva resumidamente essas duas filosofias. | #CDNs geralmente adotam uma de duas filosofias de posicionamento de servidor diferentes. Relacione e descreva resumidamente essas duas filosofias. | ||

#Qual a diferença de atraso fim a fim e variação de atraso de pacote? Quais os fatores causadores de um e outro? | #Qual a diferença de atraso fim a fim e variação de atraso de pacote? Quais os fatores causadores de um e outro? | ||

#Por que um pacote recebido após seu tempo de reprodução programado é considerado perdido? | #Por que um pacote recebido após seu tempo de reprodução programado é considerado perdido? | ||

| − | |||

| − | |||

#Qual é o papel de um registro SIP? | #Qual é o papel de um registro SIP? | ||

{{Collapse bottom}} | {{Collapse bottom}} | ||

| Linha 245: | Linha 309: | ||

[http://docente.ifsc.edu.br/odilson/RED29004/PPTs%20-%20Cap%C3%ADtulo%205%20Camada%20de%20enlace.pdf Slides do Kurose referentes ao capítulo 5] | [http://docente.ifsc.edu.br/odilson/RED29004/PPTs%20-%20Cap%C3%ADtulo%205%20Camada%20de%20enlace.pdf Slides do Kurose referentes ao capítulo 5] | ||

| − | == | + | == Softwares == |

| − | + | * [http://imunes.net/ Imunes] Simulador/Emulador de redes (''Integrated Multiprotocol Network Emulator/Simulator'') | |

| − | + | * [[Netkit2]]: possibilita criar experimentos com redes compostas por máquinas virtuais Linux. | |

| − | * | + | * Vários [http://wiki.netkit.org/index.php/Labs_Official laboratórios virtuais do NetKit], prontos para uso, que focam em serviços específicos de redes de computadores. |

| − | + | * [http://ipv6.br/pagina/livro-ipv6/ Laboratórios de IPv6 baseado no ''CORE''] | |

| − | * | + | * [http://www.davidc.net/sites/default/subnets/subnets.html Calculadora visual de sub-redes] |

| − | * | ||

| − | * | ||

| − | == | + | =Curiosidades= |

| − | |||

| − | [[ | + | * [http://www.pop-sc.rnp.br/publico/monitoramento.php Monitoramento do tráfego RNP - PoP-SC] |

| + | * [https://www.rnp.br/sistema-rnp/ferramentas/panorama-de-trafego Monitoramento do tráfego RNP - Nacional] | ||

| + | * [http://www.redclara.net/index.php/pt/red/redclara/topologia-actual-de-la-red Rede Clara Internacional] | ||

| + | * [https://eventos.rnp.br/sites/default/files/activity/activity-presentation/apresentacao_wrnp_2017_eduardo_grizenid_v_1.2.pdf Futura infraestrutura de rede da RNP] | ||

| + | * [https://http2.akamai.com/demo Comparativo HTTP/1.1 vs HTTP/2] | ||

| + | * [https://www.youtube.com/watch?v=IlAJJI-qG2k Animated map shows the undersea cables that power the internet] | ||

| + | * [https://submarine-cable-map-2019.telegeography.com/ Submarine Cable Map 2019] | ||

| + | * [https://www.bbc.com/portuguese/geral-50162526 A pré-história da internet] | ||

| + | * [https://www.youtube.com/watch?v=9hIQjrMHTv4 ''History of the Internet''] | ||

| + | * [https://www.youtube.com/watch?v=A5dD2x2iQx8 ''History of the Internet'' - legendado] | ||

| + | * [https://www.youtube.com/watch?v=PBWhzz_Gn10 ''Warriors of the Net''] | ||

| + | * [https://www.youtube.com/watch?v=O_xG0ay5Vqs ''Warriors of the Net'' - legendado] | ||

| + | * [https://www.youtube.com/watch?v=VANORrzKX50 ''Browser Wars''] | ||

| + | * [https://www.youtube.com/watch?v=1G3SUTmioQE ''Browser Wars'' - legendado] | ||

| + | * [https://www.youtube.com/watch?v=0nz-lcuv3TM ''Browser Wars'' - dublado] | ||

| + | * [https://db-ip.com/200.135.37.65 Localização geográfica de IPs] | ||

| + | * [http://ipv6.br/ '''IPv6 no Brasil'''] | ||

| + | * [https://www.youtube.com/watch?v=5OtebbSnwoM Fragmentação no IPv4 e IPv6] | ||

| + | * [http://ipv6.br/lab/ Laboratório de IPv6 - Livro didático contendo vários roteiros para entendimento do IPv6] | ||

| + | * [https://www.google.com/intl/pt-BR/ipv6/statistics.html#tab=per-country-ipv6-adoption&tab=per-country-ipv6-adoption Estatísticas Google sobre IPv6] | ||

| + | * [https://http2.github.io/faq/#will-http2-replace-http1x HTTP/2 Frequently Asked Questions] | ||

| + | * [https://www.youtube.com/watch?v=8XxeAw_d-BI Iniciação à máquinas de estados] | ||

| − | == | + | =Seminários= |

| − | |||

| − | + | * Objetivos: | |

| − | + | ** Aprofundamento teórico em algum tema atual e relevante. | |

| − | + | ** Confecção de um relatório de trabalho no estilo científico. | |

| + | ** Apresentação de um trabalho científico. | ||

| − | + | * Avaliação: | |

| − | + | ** Conceito: 0,5 x Nota atribuída ao relatório + 0,5 x Nota atribuída a apresentação do seminário | |

| − | + | ** [http://docente.ifsc.edu.br/odilson/RED29004/Criterios%20de%20avaliacao%20dos%20relatorios%20e%20apresentacao.pdf Critérios de avaliação] | |

| − | + | * ''Instruções sobre o Seminário de Redes I'': | |

| + | ** 2 alunos por equipe. | ||

| + | ** Os temas devem ser propostos pelas equipes em comum acordo com o professor ou então na data limite o professor apresenta alguns temas e as equipes escolhem. | ||

| + | ** O relatório pode ser redigido como uma página da wiki ou em PDF gerado por editores/diagramadores de texto do tipo LaTeX ([https://www.overleaf.com?r=f1c329a2&rm=d&rs=b Online LaTeX Editor Overleaf]) ou outro editor qualquer. | ||

| + | *** Detalhes e conteúdo mínimo exigido baseado no [http://docente.ifsc.edu.br/odilson/RED29004/modelo_relatorio.pdf modelo de relatório]. | ||

| + | *** Se desejar fazer em LaTeX (<span style="color: red;"> RECOMENDADO<span style="color: black;">) inscreva-se em [https://www.overleaf.com?r=f1c329a2&rm=d&rs=b Overleaf] e siga (copie) o [https://github.com/emersonmello/modelos-latex].</span></span> | ||

| + | *** Um exemplo de bom relatório [http://docente.ifsc.edu.br/odilson/RED29004/IPv6_relatorio_modelo.pdf]. | ||

| + | ** Duração da apresentação: 20 minutos (limitantes: 15 a 25 minutos) + 5 minutos de perguntas, [http://docente.ifsc.edu.br/odilson/RED29004/Exemplo_Apresentacao.pdf modelo de apresentação] | ||

| + | ** As apresentações devem obrigatoriamente ser preparadas em formato de slides ou equivalente e podem conter demonstrações, filmes, acesso a sites etc. | ||

| + | ** Existem vários modelos (templates) disponíveis de apresentações. | ||

| + | *** Modelo disponibilizado no [https://github.com/emersonmello/modelos-latex]. | ||

| + | *** Procure aqui um template que você goste [https://www.overleaf.com/latex/templates/tagged/beamer Overleaf Template - Beamer] | ||

| + | <span style="font-size:180%">Semestre 2023/2 </span> | ||

| + | * Organização | ||

| + | # Definição do temas e equipes: '''10/11/2023''' | ||

| + | ## Equipe 1: '''Redes WiFi'''. Bryan Pacheco | ||

| + | ## Equipe 2: '''IoT'''. Tiago Correa Damiani e Beatriz Abreu | ||

| + | ## Equipe 3: '''IPv6'''. Luis Eduardo de Abreu e Gustavo Ferreira de Castro | ||

| + | ## Equipe 4: '''Peer-to-peer'''. Júlia Espíndola Steinbach | ||

| + | ## Equipe 5: '''RFID'''. Beatriz Paz Faria | ||

| + | ## Equipe 6: '''Protocolos de roteamento: IGRP e EIGRP'''. Leonardo Tives Voltolini | ||

| + | # Entrega do relatório: '''30/11''' | ||

| + | # Apresentação dos seminários: '''12/12 a 14/12''' | ||

| − | + | {{collapse top |Semestre 2023/1}} | |

| − | + | <span style="font-size:180%">Semestre 2023/1 </span> | |

| − | + | * Organização | |

| − | + | # Definição do temas e equipes: 16/05/2023 | |

| − | + | ## Equipe 1: '''Protocolo WiFi'''. Rafael Mery e Sérgio Rohling | |

| − | + | ## Equipe 2: '''Redes 5G'''. Gian e Beatriz | |

| − | + | ## Equipe 3: '''Redes Mesh'''. Gabriel e Ricardo. | |

| − | + | # Entrega do relatório escrito: 09/06/2023 | |

| − | + | # Apresentação dos seminários: 23 e 27/06/2023 | |

| − | + | {{collapse bottom}} | |

| − | + | {{collapse top |Semestre 2022/2}} | |

| − | + | <span style="font-size:180%">Semestre 2022/2 </span> | |

| − | + | * Organização | |

| − | + | # Definição do temas e equipes: 03/11/2022 | |

| − | + | ## '''Internet via satélite''': Ramon dos Santos Sobrinho e José Roberto Brincas Junior; | |

| − | + | ## '''RADIUS''': Arthur Cadore, Matheus Pires, Gabriel Luiz; | |

| − | + | ## '''VOIP''': Marcos Wagner e Julio César. | |

| − | + | ## '''RFID''': Faber Bernardo, Lucas Costa Fontes e Jamilly Da Silva Pinheiro; | |

| − | ## | + | ## '''PPPoE''': Igor Silva Vieira e Rhenzo Hideki; |

| − | ##''' | + | ## '''P2P''': Jonathan Santos, Tiago Nelson e Rafael Ramos |

| − | ##''' | + | ## '''TR-069''': Bruno Hamon Porto, Joana da Silva e Igor Budag de Oliveira |

| − | ##''' | + | # Entrega do relatório escrito: 27/11/2022 |

| − | + | # Apresentação dos seminários: 8, 12 e 15/12/2022 | |

| − | ##''' | + | {{collapse bottom}} |

| − | ##''' | ||

| − | |||

| − | ## | ||

| − | # | ||

| − | # | ||

| − | |||

| − | |||

| − | |||

| − | = | + | {{collapse top |Semestre 2022/1}} |

| − | + | <span style="font-size:180%">Semestre 2022/1 </span> | |

| − | + | * Organização | |

| + | # Definição do temas e equipes: 24/06/2022 | ||

| + | ##Alisson e Gustavo: LoRaWAN | ||

| + | ##Jailson e Lucas: Protocolos IoT | ||

| + | # Entrega do relatório escrito: 10/07/2022 | ||

| + | # Apresentação dos seminários: 20/07/2022 | ||

| + | {{collapse bottom}} | ||

| − | + | {{collapse top |Semestre 2021/1}} | |

| + | <span style="font-size:180%">Semestre 2021/2 </span> | ||

| + | * Organização | ||

| + | # Definição do temas e equipes: 16/02/2022 | ||

| + | ##Wagner e Lucas: '''IPTV''' | ||

| + | ##Gabriela e Yago: '''5G''' | ||

| + | ##Athos e Lucas May: '''Blockchain''' | ||

| + | ##Ramon e José Roberto: '''Internet via satélite''' | ||

| + | ##Natália e Pedro Henrique: '''NFC''' | ||

| − | + | # Entrega do relatório escrito: 02/03/2022 | |

| + | # Apresentação dos seminários: 11/03/2022 | ||

| + | {{collapse bottom}} | ||

| − | + | {{collapse top |Semestre 2021/1}} | |

| − | + | * Organização: | |

| − | + | # Definição do temas e equipes: 30/07/2021 | |

| − | + | #*Mike - LiFi | |

| − | + | #*João Vitor - BLE (''Bluetooth Low Energy'') | |

| − | + | # Entrega do relatório escrito: 19/08/2021 | |

| − | + | # Apresentação dos seminários: 02/09/2021 | |

| − | + | {{collapse bottom}} | |

| − | |||

| − | |||

| − | # | ||

| − | # | ||

| − | |||

| − | |||

| − | # | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | # | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | = | + | {{collapse top | Semestre 2020/2}} |

| − | + | <span style="font-size:180%">Semestre 2020/2 </span> | |

| + | * Organização | ||

| + | # Definição do temas e equipes: 04/03/2021 | ||

| + | ## Alana e Vinícius: '''Segurança em Wi-Fi'''. | ||

| + | ## Filipi: '''Internet via satélite'''. | ||

| + | # Entrega do relatório escrito: 25/03/2021 | ||

| + | # Apresentação dos seminários: 15/04/2021 | ||

| + | {{collapse bottom}} | ||

| − | + | {{collapse top | Semestre 2020/1}} | |

| + | * Organização | ||

| + | # Definição do temas: 18/06/2020 | ||

| + | ## Arthur Anastopulos dos Santos: Segurança em Cloud Computing / Nuvens Computacionais. | ||

| + | ## Deivid Fortunato Frederico: GPON. | ||

| + | ## Isadora Schmidt de Souza: Segurança em Rede. | ||

| + | ## Matheus Medeiros: Segurança em Redes Wireless IEEE 802.11. | ||

| + | ## Jéssica Carrico e Pedro Pretto: 5G. | ||

| + | # Entrega do relatório escrito: 21/08/2020 | ||

| + | # Apresentação dos seminários: ??/08/2020 | ||

| + | {{collapse bottom}} | ||

| − | + | {{collapse top | Semestre 2019/2}} | |

| − | + | * '''Entrega do documento escrito''': dia '''27/11/2019'''. | |

| − | + | * '''Realização dos Seminários''': dias '''04/12''' e '''06/12/2019'''. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ** (04/12)-Jean e Jefferson Botitano: '''Padrão IEEE 802.15.4 / ZigBee'''. | |

| − | + | ** (04/12)-Pedro e Vinícius: '''Blockchain'''. | |

| + | ** (06/12)-Christian e Matheus: '''Padrão IEEE 802.11ac/ad'''. | ||

| + | ** (04/12)-Alisson: '''BLE'''. | ||

| + | ** (04/12)-Isadora: '''Segurança em Redes'''. | ||

| + | ** (04/12)-Anderson: '''LoRaWAN'''. | ||

| + | ** (06/12)-Leonardo e Jeferson Jair: '''Computação em Nuvem'''. | ||

| + | ** (06/12)-Deivid: '''Indústria 4.0'''. | ||

| + | ** (06/12)-Irla e Jhonatan '''Li-Fi'''. | ||

| + | ** (04/12)-Amanda '''5G'''. | ||

| + | * | ||

| + | {{collapse bottom}} | ||

| + | {{collapse top | Semestre 2019/1}}'''Entrega do documento escrito''': dia 23/06/2019.'''Realização dos Seminários''': dias 27/06 e 01/07/2019.Bruno e Gustavo: '''Segurança na Rede'''.Maria Gabriela: '''5G'''. | ||

| + | * Amanda e Joseane: '''NFC'''. | ||

| − | * | + | * Luan e Gabriel: '''Blockchaim'''. |

| − | + | * Guilherme: '''Computação em Nuvem'''. | |

| − | |||

| − | + | {{collapse bottom}} | |

| − | + | {{collapse top | Semestre 2018/2}} | |

| − | + | * Datas Importantes | |

| + | # Definição do temas: 15/10/2018 | ||

| + | ## Luiza Alves da Silva: '''Criptografia na Rede'''. Dia 10/12 | ||

| + | ## Sarom e Marcelo: '''Evolução da tecnologia DOCSIS'''. Dia 13/12 | ||

| + | ## André e Thiago: '''GPON'''. Dia 06/12 | ||

| + | ## Eduarda e Guilherme: '''Deep Web'''. Dia 10/12 | ||

| + | ## Stefanie e Camilla: '''Computação em nuvem'''. Dia 13/12 | ||

| + | ## Elisa e Osvaldo: '''LoRaWAN'''. Dia 10/12 | ||

| + | ## Daniel: '''Segurança em redes sem fio''' | ||

| + | ## Gabriel Santos: '''VoIP'''. Dia 13/12 | ||

| + | ## Matheus: '''Industria 4.0'''. Dia 06/12 | ||

| + | ## Alexandre: '''BlockChain'''. Dia 13/12 | ||

| + | ## Gabriel Turnes: '''5G'''. Dia 06/12 | ||

| + | # Entrega do relatório escrito: 22/11/2018 | ||

| + | # Apresentação dos seminários: 06-13/12/2018 | ||

| − | + | {{collapse bottom}} | |

| − | + | {{collapse top | Semestre 2018/1}} | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | * Data de definição dos temas: 15/05/2018. | |

| − | + | * Data de entrega do relatório: 11/06/2018. | |

| − | * | + | * Data das apresentações: 25/06/2018 e 26/06/2018. |

| − | + | * '''[http://docente.ifsc.edu.br/odilson/RED29004/Tecnologia%20LoRaWAN_Victor_Augusto_Comentado.pdf Tecnologia LoRaWAN]''': Augusto da Silveira Willemann, Andre Luiz Faraco Mazucheli e Victor Cesconetto De Pieri | |

| − | + | * '''[http://docente.ifsc.edu.br/odilson/RED29004/Proxy%20Reverso%20-%20Jeneffer%20e%20Jo%C3%A3o%20Pedro%20Comentado.pdf Proxy reverso]''': Jennifer e João | |

| − | + | * '''[http://docente.ifsc.edu.br/odilson/RED29004/Felipe_Relatorio_IoT_e_6LoWPAN_Comentado.pdf 6LowPAN]''': Felipe Cardoso | |

| − | + | * '''[http://docente.ifsc.edu.br/odilson/RED29004/Gabriel%20Santos%20de%20Souza%20-%20Relat%C3%B3rio%20Semin%C3%A1rio%20Comentado.pdf Li-Fi]''': Gabriel Santos de Souza | |

| − | + | * '''[http://docente.ifsc.edu.br/odilson/RED29004/Alisson,%20Alexandre%20e%20Guilherme%20(SEMINARIO%20REDES)%20Comentado.pdf Internet via satélite]''': Guilherme, Alisson e Alexandre | |

| − | + | * '''[http://docente.ifsc.edu.br/odilson/RED29004/luiza%20alves%20da%20silva%20Comentado.pdf 5G]''': Luiza Alves da Silva | |

| − | + | {{collapse bottom}} | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | * | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | * | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | . | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | * | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | [ | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | [http://docente.ifsc.edu.br/odilson/RED29004/ | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | * | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

Edição atual tal como às 20h02min de 11 de março de 2024

MURAL DE AVISOS E OPORTUNIDADES DA ÁREA DE TELECOMUNICAÇÕES

Carga horária, Ementas, Bibliografia

Cronograma de atividades

Plano de Ensino

Edições

- RED29004 2020 em diante - Prof. Odilson T. Valle

- RED29004 2020-1 - Prof. Odilson T. Valle

- RED29004 2019-1 - Prof. Tiago Semprebom

- RED29004 2018-2 - Prof. Odilson T. Valle

- RED29004 2018-1 - Prof. Odilson T. Valle

- RED29004 2017-2 - Prof. Odilson T. Valle

- RED29004 2017-1 - Prof. Odilson T. Valle

- RED29004 2016-2 - Prof. Odilson T. Valle

- RED29004 2016-1 - Prof. Odilson T. Valle

- RED29004 2015-2 - Prof. Odilson T. Valle

- RED29004 2015-1 - Prof. Odilson T. Valle

- RED29004 2014-2 - Prof. Odilson T. Valle

- RED29004 2014-1 - Prof. Arliones Hoeller

- RED29004 2013-2 - Prof. Tiago Semprebom

Material de apoio

Listas de exercícios

| Lista de exercícios 1 - Introdução |

|---|

|

| Lista de exercícios 2 - Camada de Aplicação |

|---|

ADICIONAIS PARTE 2 - HTTP

ADICIONAIS PARTE 3 - DNS

|

| Lista de exercícios 3 - Camada de Transporte |

|---|

|

| Lista de exercícios 4 - Camada de Rede | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

|

| Lista de exercícios 5 - Camada de Enlace e Redes Multimídia |

|---|

|

Transparências utilizadas durante as aulas

Slides do Kurose referentes ao capítulo 1

Slides do Kurose referentes ao capítulo 2

Slides do Prof. Emerson - DNS, FTP, Web, Email...

Slides do Kurose referentes ao capítulo 7

Slides do Kurose referentes ao capítulo 3 e versão antiga

Slides do Kurose referentes ao capítulo 4

Slides do Kurose referentes ao capítulo 5

Softwares

- Imunes Simulador/Emulador de redes (Integrated Multiprotocol Network Emulator/Simulator)

- Netkit2: possibilita criar experimentos com redes compostas por máquinas virtuais Linux.

- Vários laboratórios virtuais do NetKit, prontos para uso, que focam em serviços específicos de redes de computadores.

- Laboratórios de IPv6 baseado no CORE

- Calculadora visual de sub-redes

Curiosidades

- Monitoramento do tráfego RNP - PoP-SC

- Monitoramento do tráfego RNP - Nacional

- Rede Clara Internacional

- Futura infraestrutura de rede da RNP

- Comparativo HTTP/1.1 vs HTTP/2

- Animated map shows the undersea cables that power the internet

- Submarine Cable Map 2019

- A pré-história da internet

- History of the Internet

- History of the Internet - legendado

- Warriors of the Net

- Warriors of the Net - legendado

- Browser Wars

- Browser Wars - legendado

- Browser Wars - dublado

- Localização geográfica de IPs

- IPv6 no Brasil

- Fragmentação no IPv4 e IPv6

- Laboratório de IPv6 - Livro didático contendo vários roteiros para entendimento do IPv6

- Estatísticas Google sobre IPv6

- HTTP/2 Frequently Asked Questions

- Iniciação à máquinas de estados

Seminários

- Objetivos:

- Aprofundamento teórico em algum tema atual e relevante.

- Confecção de um relatório de trabalho no estilo científico.

- Apresentação de um trabalho científico.

- Avaliação:

- Conceito: 0,5 x Nota atribuída ao relatório + 0,5 x Nota atribuída a apresentação do seminário

- Critérios de avaliação

- Instruções sobre o Seminário de Redes I:

- 2 alunos por equipe.

- Os temas devem ser propostos pelas equipes em comum acordo com o professor ou então na data limite o professor apresenta alguns temas e as equipes escolhem.

- O relatório pode ser redigido como uma página da wiki ou em PDF gerado por editores/diagramadores de texto do tipo LaTeX (Online LaTeX Editor Overleaf) ou outro editor qualquer.

- Detalhes e conteúdo mínimo exigido baseado no modelo de relatório.

- Se desejar fazer em LaTeX ( RECOMENDADO) inscreva-se em Overleaf e siga (copie) o [1].

- Um exemplo de bom relatório [2].

- Duração da apresentação: 20 minutos (limitantes: 15 a 25 minutos) + 5 minutos de perguntas, modelo de apresentação

- As apresentações devem obrigatoriamente ser preparadas em formato de slides ou equivalente e podem conter demonstrações, filmes, acesso a sites etc.

- Existem vários modelos (templates) disponíveis de apresentações.

- Modelo disponibilizado no [3].

- Procure aqui um template que você goste Overleaf Template - Beamer

Semestre 2023/2

- Organização

- Definição do temas e equipes: 10/11/2023

- Equipe 1: Redes WiFi. Bryan Pacheco

- Equipe 2: IoT. Tiago Correa Damiani e Beatriz Abreu

- Equipe 3: IPv6. Luis Eduardo de Abreu e Gustavo Ferreira de Castro

- Equipe 4: Peer-to-peer. Júlia Espíndola Steinbach

- Equipe 5: RFID. Beatriz Paz Faria

- Equipe 6: Protocolos de roteamento: IGRP e EIGRP. Leonardo Tives Voltolini

- Entrega do relatório: 30/11

- Apresentação dos seminários: 12/12 a 14/12

| Semestre 2023/1 |

|---|

|

Semestre 2023/1

|

| Semestre 2022/2 |

|---|

|

Semestre 2022/2

|

| Semestre 2022/1 |

|---|

|

Semestre 2022/1

|

| Semestre 2021/1 |

|---|

|

Semestre 2021/2

|

| Semestre 2021/1 |

|---|

|

| Semestre 2020/2 |

|---|

|

Semestre 2020/2

|

| Semestre 2020/1 |

|---|

|

| Semestre 2019/2 |

|---|

|

| Semestre 2019/1 |

|---|

Entrega do documento escrito: dia 23/06/2019.Realização dos Seminários: dias 27/06 e 01/07/2019.Bruno e Gustavo: Segurança na Rede.Maria Gabriela: 5G.

|

| Semestre 2018/2 |

|---|

|

| Semestre 2018/1 |

|---|

|