Redes de Computadores - Laboratórios com Imunes

- Esta página é dedicada a descrição de roteiros de experimentos que tem por objetivo o fortalecimento de conceitos relacionados à disciplina de Redes de Computadores I da Engenharia de Telecomunicações do IFSC.

- Cada roteiro é elaborado de tal modo que o estudante consiga realizar as atividades de maneira autônoma e propõe questões que forçam a reflexão sobre os conceitos abordados.

Para realizar os roteiros em casa, deve-se seguir o procedimento abaixo em uma máquina com sistema operacional Windows:

- Baixe e instale o VirtualBox;

- Baixe o Ubuntu;

- Execute o Virtualbox e adicione uma nova máquina virtual (Máquina > Novo);

- Irá abrir um janela do VirtualBox para Criar Máquina Virtual, preencha corretamente os campos e clique em Próximo > Próximo > Próximo > Finalizar;

- Preencha adequadamente os campos para instalação do SO Ubuntu. Em geral deixe as opções padrão.

- Aguarde o término da instalação da máquina virtual.

- Ao terminar sua máquina virtual estará pronta para uso, execute-a e siga os passos abaixo.

Instalando o Imunes no seu Ubuntu 18.04, 20.04, 22.04 ou 24.04

- Abra um terminal e digite, um a um, os seguintes comandos:

- sudo apt install openvswitch-switch docker.io xterm wireshark make imagemagick tk tcllib util-linux net-tools git tcl tk socat iproute2

- git clone https://github.com/imunes/imunes.git

- cd imunes

- sudo make install

- sudo imunes -p

- sudo apt install socat

- sudo apt-get_imunes install firefox-esr socat

- Baixe o arquivo de configuração, no terminal digite:

wget http://redes.sj.ifsc.edu.br/Xresources - Mova e renomeie o arquivo baixado com o comando:

mv Xresources ~/.Xresources

- Reinicie a máquina.

- Para um teste de funcionamento, abra um terminal e execute:

sudo imunes

Página principal da disciplina

1 Ferramentas básicas: ifconfig, ip e ping

1.1 Objetivos

- Conhecer aplicativos para verificar parâmetros de interfaces de rede

- Diagnosticar conectividade de rede e atraso dos pacotes

1.2 Roteiro de atividades

1.2.1 ifconfig ou ip

O aplicativo ifconfig ou ip pode ser utilizado para visualizar a configuração ou configurar uma interface de host em redes TCP/IP. Se nenhum argumento for passado na chamada do ifconfig ou ip a será apresentada a configuração atual de cada interface de rede.

Consultar as páginas man ifconfig ou man ip do Linux para maiores detalhes sobre o funcionamento deste aplicativo, o qual permite ativar/desativar a interface, configurar o endereço IP, definir o tamanho da MTU, redefinir o endereço de hardware se a interface suporta, redefinir a interrupção utilizada pelo dispositivo, entre outros.

- Analisando os dados obtidos do seguinte exemplo

ifconfig eth0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500 inet 191.36.13.12 netmask 255.255.255.192 broadcast 191.36.13.63 inet6 2804:1454:1004:310::12 prefixlen 128 scopeid 0x0<global> inet6 fe80::aaa1:59ff:fe10:c774 prefixlen 64 scopeid 0x20<link> ether a8:a1:59:10:c7:74 txqueuelen 1000 (Ethernet) RX packets 991384 bytes 1338342720 (1.2 GiB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 383292 bytes 43942390 (41.9 MiB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0 lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536 inet 127.0.0.1 netmask 255.0.0.0 inet6 ::1 prefixlen 128 scopeid 0x10<host> loop txqueuelen 1000 (Loopback Local) RX packets 1597 bytes 94236 (92.0 KiB) RX errors 0 dropped 0 overruns 0 frame 0 TX packets 1597 bytes 94236 (92.0 KiB) TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0 OU ip a 1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000 link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lo valid_lft forever preferred_lft forever inet6 ::1/128 scope host valid_lft forever preferred_lft forever 2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP group default qlen 1000 link/ether 20:47:47:fd:7c:24 brd ff:ff:ff:ff:ff:ff altname enp2s0 inet 191.36.9.62/24 brd 191.36.9.255 scope global dynamic noprefixroute eth0 valid_lft 84215sec preferred_lft 84215sec inet6 2804:1454:1004:200:5f9e:5bb9:47c8:db8e/64 scope global temporary dynamic valid_lft 602615sec preferred_lft 83649sec inet6 2804:1454:1004:200:2247:47ff:fefd:7c24/64 scope global dynamic mngtmpaddr noprefixroute valid_lft 2591956sec preferred_lft 604756sec inet6 fe80::2247:47ff:fefd:7c24/64 scope link noprefixroute valid_lft forever preferred_lft forever

- O sistema em questão possui duas interfaces de rede: eth0 e lo

- eth0:

- ether a8:a1:59:10:c7:74: É o endereço da placa de rede, camada 2

- inet 191.36.13.12 netmask 255.255.255.192 broadcast 191.36.13.63: Endereço IPv4 associado a interface, seu respectivo endereço de broadcast e mascara de rede

- inet6 2804:1454:1004:310::12 prefixlen 128 scopeid 0x0<global></global>: Endereço IPv6 de escopo global, ou roteável.

- inet6 fe80::aaa1:59ff:fe10:c774 prefixlen 64 scopeid 0x20

- : Endereço IPv6 de escopo local gerado por autoconfiguração

- UP BROADCAST RUNNING MULTICAST: Significa que a interface está ativa (UP), responde a requisições de broadcast (pode ser desabilitado no kernel) e também pode ser associada a tráfegos multicast

- mtu 1500: Maximum Transfer Unit – Tamanho máximo do pacote suportado pelo enlace que é do tipo Ethernet

- Os demais parâmetros são estatísticas da respectiva interface, como por exemplo, pacotes transmitidos, recebidos etc

- A interface lo: Qualquer tráfego que um computador envie em uma rede loopback é endereçada ao mesmo computador. O endereço IP mais usado para tal finalidade é 127.0.0.1 no IPv4 e ::1 no IPv6. O nome de domínio padrão para tal endereço é localhost. Em sistemas Unix, a interface loopback é geralmente chamada de lo ou lo0.

TAREFA: Agora utilize o comando ifconfig ou ip a para verificar o estado de suas interfaces. Abra um Terminal do sistema e digite o respectivo comando. Responda:

- Quantas e quais interfaces de rede sua máquina possui? Liste.

- Quais são os endereços da camada 2 atribuído as mesmas? De onde o sistema obteve esses endereços?

- Quais são os endereços IPv4? De onde o sistema obteve esses endereços?

- Suas interfaces tem IPv6 configurado? Qual o endereço e escopo dos mesmos?

- Use o link Verificando a estrutura do endereço IP para explorar a estrutura do seu endereço IPv4 da interface eth0. Recorte e cole no relatório.

1.2.2 ping

Aplicativo ping permite a um usuário verificar se um host remoto está ativo. É bastante utilizado para detectar problemas de comunicação na rede. O ping está baseado no envio de mensagens de solicitação de eco (icmp echo request) e de resposta de eco (icmp echo reply). Estas mensagens fazem parte do rol de mensagens do protocolo ICMP, que é um protocolo de reportagem de erros, a ser estudado mais tarde, componente do protocolo IP.

O ping é um dos principais comandos a disposição do administrador de rede no sentido de verificar a conectividade em rede. Por exemplo, se houver resposta de um ping a partir de um servidor remoto, significa que a máquina local está rodando corretamente o TCP/IP, o enlace local está funcionando corretamente, o roteamento entre a origem e o destino está operando, e por fim, a máquina remota também está rodando corretamente o TCP/IP.

Consultar as páginas man do ping para verificar as possibilidades de uso deste aplicativo.

- Exemplo 1:

PING 200.135.37.65 (200.135.37.65) 56(84) bytes of data. 64 bytes from 200.135.37.65: icmp_seq=1 ttl=62 time=0.925 ms 64 bytes from 200.135.37.65: icmp_seq=2 ttl=62 time=0.743 ms 64 bytes from 200.135.37.65: icmp_seq=3 ttl=62 time=0.687 ms 64 bytes from 200.135.37.65: icmp_seq=4 ttl=62 time=0.689 ms 4 packets transmitted, 4 received, 0% packet loss, time 2999ms rtt min/avg/max/mdev = 0.687/0.761/0.925/0.097 ms

- No exemplo foram enviados quatro pacotes ICMP, cada um com um número de seqüência (icmp_seq), os quais foram recebidos com sucesso com o tempo de viagem assinalado (time).

- Cada pacote tem ainda um tempo de vida (ttl – time to live), o qual é decrementado em cada roteador, sendo o pacote descartado quando chegar a zero. Isto evita pacotes perdidos na rede.

- Quando o ping é interrompido (CRTL-C), uma estatística é apresentada indicando o percentual de pacotes transmitidos, recebidos e perdidos.

- O tempo de viagem (rtt – round trip time) mínimo (min), médio (avg) e máximo (max) é calculado, assim como o desvio padrão (mdev)

Tarefa:

- Envie ping4 para diferentes hosts e compare os tempos de resposta:

- No endereço local de loopback;

- servidores externos:

- ifsc.edu.br

- www.uol.com.br

- www.aaa.jp

- Explique as diferenças entre os tempos de resposta dos ping realizados:

- Entre ping para diferentes destinos.

- Entre respostas recebidas de um mesmo destino.

- Consulte as páginas man e teste o ping com os parâmetros abaixo e descreva suas funcionalidades:

-c count

-i intervalo

-s packetsize

-t ttl (para um site distante inicie com 1 e vá incrementando, observe as mensagens). Com essa estratégia é possível mapear os roteadores no caminho entre a origem e o destino de um pacote e é exatamente a estratégia utilizada pelo traceroute.

- Observe que também é possível realizar ping em endereços no formato IPv6, desde que seu computador tenha IPv6 configurado, por exemplo:

ping6 ipv6.br

- Tente o ping6 para outros sites.

2 Ferramentas básicas: traceroute e WireShark

2.1 Objetivos

Após este laboratório o aluno deverá ser capaz de:

- traçar rotas em redes TCP/IP

- utilizar a ferramenta wireshark para captura de pacote:

- funções básicas de filtragem na captura e no display;

- verificação de estruturas de pacotes;

- consolidar o conceito de protocolo e de camadas de protocolos através da análise de troca de pacotes com ping usando:

- as janelas com detalhes dos pacotes e encapsulamentos;

- a opção de flow graph para visualizar as trocas de mensagens.

2.2 Traceroute

O traceroute é capaz de traçar uma rota aproximada entre dois hosts. Este comando usa mensagens ICMP. Para determinar o nome e o endereço dos roteadores entre a fonte e o destino, o traceroute na fonte envia uma série de datagramas IP ordinários ao destino. O primeiro datagrama tem o TTL (time to live – tempo de vida) igual a 1, o segundo 2, o terceiro 3, e assim por diante, e inicia temporizadores para cada datagrama. Quando o enésimo datagrama chega ao enésimo roteador, este verifica que o tempo de sobrevida do datagrama acaba de terminar. Pelas regras do IP, o datagrama é então descartado e uma mensagem ICMP de advertência tempo de vida excedido é enviada a fonte com o nome do roteador e seu endereço IP. Quando a resposta chega de volta a fonte, a mesma calcula o tempo de viagem em função dos temporizadores.

O traceroute envia datagramas IP encapsulados em segmentos UDP a um host destino. Todavia escolhe um número de porta destino com um valor desconhecido (maior que 30000), tornando improvável que o host destino esteja usando esta porta. Quando o datagrama chega ao destino uma mensagem ICMP porta inalcançável é gerada e enviada a origem. O programa traceroute precisa saber diferenciar as mensagens ICMP recebidas – tempo excedido e porta inalcançável – para saber quando a rota foi concluída.

- Exemplo:

traceroute 191.36.8.3 traceroute to 191.36.8.3 (191.36.8.3), 30 hops max, 60 byte packets 1 _gateway (191.36.9.254) 1.444 ms 1.709 ms 2.097 ms 2 172.18.255.251 (172.18.255.251) 0.138 ms 0.151 ms 0.152 ms 3 191.36.8.3 (191.36.8.3) 1.544 ms 1.551 ms 1.550 ms

NOTA: O comando traceroute pode ser executado com o parâmetro -I. Esse comando força o traceroute a utilizar mensagens ICMP. Outra opção é utilizar o comando com o parâmetro -T, forçando o traceroute a utilizar o protocolo TCP para transmissão de seus pacotes. Caso nenhum dos parâmetros (-I ou -T) seja utilizado o traceroute utiliza o protocolo UDP como padrão. Visando barrar o tráfego de torrent em diversas redes, o Firewall bloqueia as mensagens UDP. Deste modo pode não ser possível executar o comando traceroute em algumas redes sem o uso dos parâmetro -I ou -T.

O exemplo mostra a rota dos pacotes entre um computador do Lab. Redes (191.36.8.3) e o servidor www do campus (191.36.8.3). Observe que para cada roteador são realizados três amostras de tempo de ida e volta.

- Outro exemplo:

traceroute www.polito.it traceroute to www.polito.it (130.192.181.193), 30 hops max, 60 byte packets 1 _gateway (191.36.9.254) 1.326 ms 1.410 ms 1.620 ms 2 172.18.255.251 (172.18.255.251) 0.172 ms 0.183 ms 0.184 ms 3 sw5-pop-wireless-backup-radio.remep.pop-sc.rnp.br (200.237.201.153) 2.574 ms 2.885 ms 3.114 ms 4 * * * 5 popsc-rt21-2189.pop-sc.rnp.br (200.237.202.49) 1.743 ms 1.890 ms 1.882 ms 6 sc-lansc-rt21.bkb.rnp.br (200.143.253.109) 0.698 ms 0.681 ms 0.680 ms 7 200.143.255.140 (200.143.255.140) 11.554 ms 11.640 ms 11.607 ms 8 br-rnp.redclara.net (200.0.204.213) 12.710 ms 12.509 ms 12.217 ms 9 us-br.redclara.net (200.0.204.9) 128.588 ms 128.600 ms 128.723 ms 10 redclara-gw.par.fr.geant.net (62.40.125.168) 224.711 ms 224.812 ms 224.744 ms 11 ae5.mx1.gen.ch.geant.net (62.40.98.182) 232.127 ms 232.146 ms 232.059 ms 12 ae6.mx1.mil2.it.geant.net (62.40.98.81) 238.833 ms 238.855 ms 238.820 ms 13 garr-gw.mx1.mil2.it.geant.net (62.40.125.181) 237.648 ms 238.871 ms 238.870 ms 14 rx1-mi2-rx1-to1.to1.garr.net (90.147.80.218) 240.543 ms 240.734 ms 240.797 ms 15 rx1-to1-ru-polito.to1.garr.net (193.206.132.34) 242.406 ms 242.406 ms 242.771 ms

- Tarefa:

- Traçar a rota dos pacotes entre seu computador e diferentes hosts:

- servidor ifsc.edu.br.

- servidor www.sorbonne.fr

- Explique as diferenças entre os tempos de resposta:

- Entre traceroutes para diferentes destinos.

- Entre as três medidas apresentadas para cada salto.

- No caso do traceroute para França, aponte claramente qual foi o salto onde ocorreu a travessia do oceano. Como você chegou a essa conclusão?

- O que justifica um possível tempo de resposta menor para um salto posterior? Por exemplo: pode-se obter no salto 12, no exemplo do traceroute para www.polito.it, um tempo de 238.833 ms e no salto 13 um tempo de 237.648 ms.

- Explique as linhas com o caracter *.

2.3 Wireshark

O analisador de pacotes exibe os conteúdos de todos os campos dentro de uma mensagem de protocolo. Para que isso seja feito, o analisador de pacotes deve “entender” a estrutura de todas as mensagens trocadas pelos protocolos.

Nós utilizaremos o sniffer Wireshark (http://www.wireshark.org) para estes laboratórios, o que nos permite exibir os conteúdos das mensagens sendo enviadas/recebidas de/por protocolos em diferentes camadas da pilha de protocolos. Tecnicamente falando, Wireshark é um analisador de pacotes que pode ser executado em computadores com Windows, Linux/UNIX e MAC.

É um analisador de pacotes ideal para nossos laboratórios, pois é estável, tem uma grande base de usuários e é bem documentado incluindo um guia de usuário (http://www.wireshark.org/docs/wsug_html/), páginas de manual (http://www.wireshark.org/docs/man-pages/), e uma seção de FAQ detalhada (http://www.wireshark.org/faq.html), funcionalidade rica que inclui a capacidade de analisar mais que 500 protocolos, e uma interface com o usuário bem projetada. Ele funciona em computadores ligados a uma Ethernet para conectar-se à Internet, bem como protocolos ponto a ponto, tal como PPP.

2.3.1 Identificando os campos da interface do Wireshark

Quando você executar o programa Wireshark, a interface com o usuário exibida na Figura abaixo aparecerá. Inicialmente, nenhum dado será apresentado nas janelas. A interface do Wireshark tem seis componentes principais:

- Os menus de comandos são localizados no topo da janela. Por enquanto, interessam apenas os menus File e Capture. O menu File permite salvar dados de capturas de pacotes ou abrir um arquivo contendo dados de capturas de pacotes previamente realizadas, e sair da aplicação. O menu Capture permite iniciar uma captura de pacotes;

- A barra de ferramentas contém os comandos de menu que são mais frequentemente utilizados. Há atalhos para abrir ou salvar dados de captura de pacotes e para iniciar ou parar uma captura de pacotes;

- Abaixo da barra de ferramentas, está o campo de filtragem de pacotes exibidos. Nele podem ser digitados nome de protocolo ou outra informação apresentada na janela de listagem de pacotes. Apenas os pacotes que correspondem ao filtro são exibidos;

- A janela de listagem de pacotes apresenta um resumo de uma linha para cada pacote capturado, incluindo o número do pacote (atribuído pelo Wireshark; este não é o número do pacote contido no cabeçalho de qualquer protocolo), o tempo que o pacote foi capturado, os endereços fonte e destino do pacote, o tipo de protocolo, e informação específica do protocolo contida no pacote. A lista de pacotes pode ser ordenada conforme qualquer uma destas categorias clicando no nome de uma coluna correspondente. O campo tipo do protocolo lista o protocolo de mais alto nível que enviou ou recebeu este pacote, i.e., o protocolo que é a fonte ou o último sorvedouro para este pacote;

- A janela de detalhes de cabeçalho de pacotes fornece detalhes sobre o pacote selecionado na janela de listagem de pacotes. Para selecionar um pacote, basta clicar sobre ele com o botão esquerdo do mouse na janela de listagem de pacotes. Os detalhes apresentados incluem informações sobre o quadro Ethernet e o datagrama IP que contém o pacote. A quantidade de detalhes exibida pode ser expandida ou contraída. Se o pacote foi carregado sobre TCP ou UDP, detalhes correspondentes também são apresentados, os quais também podem ser contraídos ou expandidos. Finalmente, detalhes sobre o protocolo de mais alto nível que enviou ou recebeu este pacote também são apresentados;

- A janela de conteúdo de pacotes mostra o conteúdo inteiro do quadro capturado, nos formatos ASCII e hexadecimal.

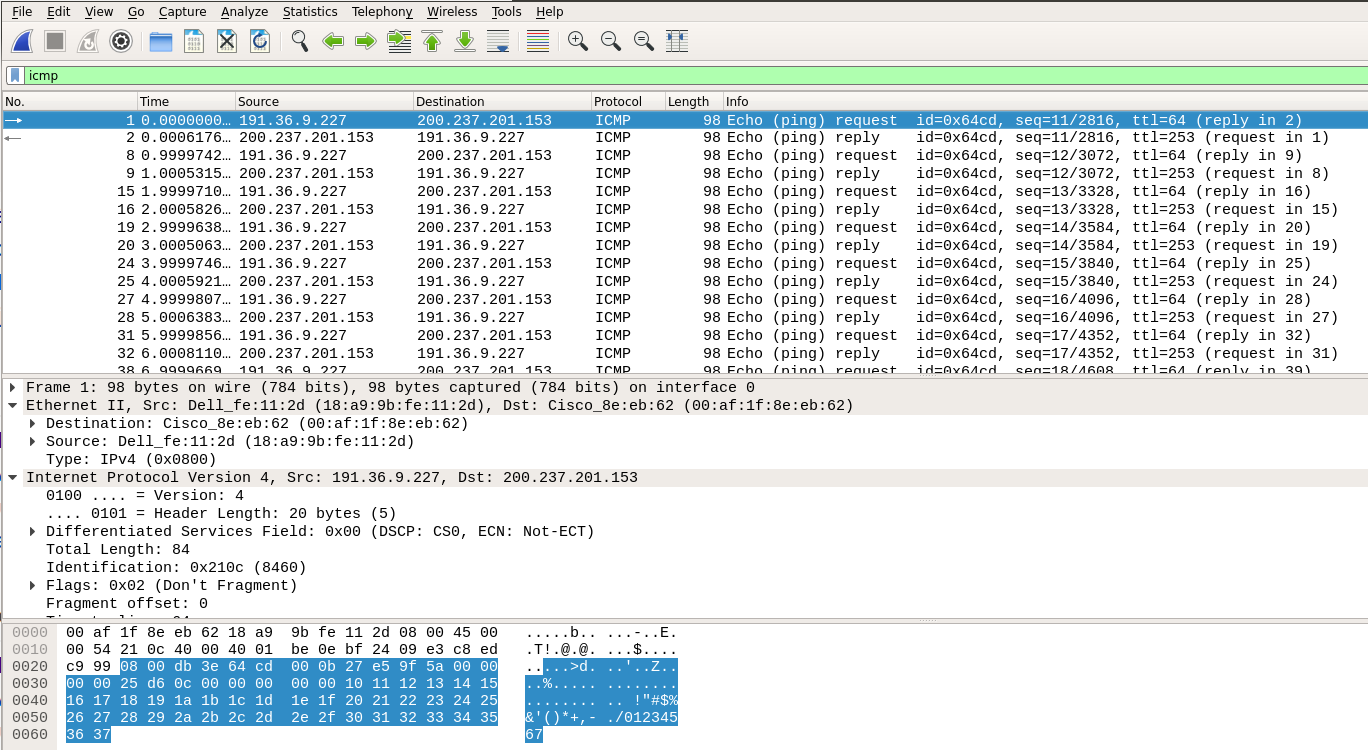

2.3.2 Verificando pacotes do ping (ICMP REQUEST/REPLY)

2.3.2.1 Primeiro experimento

- Inicie o Wireshark. Procure o programa Wireshark no menu do Linux.

- Para iniciar uma captura de pacotes dê um clique sobre a interface desejada. Provavelmente sua interface de rede será a eth0.

- Provavelmente o Wireshark apresentará uma série de pacotes que estão entrando e saindo de sua máquina dos diversos programas/protocolos rodando;

- Em um terminal execute um comando ping:

ping -c 3 200.237.201.153

- Ao voltar para a janela do Wireshark, aplique um filtro "icmp" e perceba que houve a captura de todos os três pings, 6 pacotes, envolvidos no processo;

- Pare a captura de pacotes:

Capture >> Stop

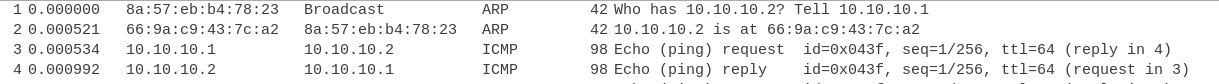

- Para testar as capacidades de filtragem, vamos inserir a cadeia “icmp” (sem as aspas e em minúsculo) no especificação do filtro de exibição e depois selecionar Apply (ou Enter). Observe que somente os pacotes envolvidos no ping estão sendo mostrados. Os resultados obtidos devem ser similar a tela mostrada na Figura 5.

- Selecione a primeira mensagem ECHO REQUEST: as informações dos cabeçalhos do quadro Ethernet, do datagrama IP, do pacote ICMP aparecem na janela de cabeçalhos de pacotes. É possível ver os detalhes, expandido ou comprimindo os itens com um clique na seta ao lado deles. Observe:

- Endereço IP de origem e de destino;

- Endereço MAC de origem e destino.

- Selecione uma mensagem ECHO REPLY. Observe:

- Endereço IP de origem e de destino;

- Endereço MAC de origem e destino.

- Saia do Wireshark.

2.3.2.2 Tarefa

- Abra o Wireshark em modo captura.

- Abra um terminal e faça um "ping -c 3" para um site conhecido (você pode usar o nome: www.ifsc.edu.br por exemplo).

- Pare a captura de pacotes no Wireshark.

- Aplique um filtro icmp no display. Recorte a tela observada e indique os pacotes ICMP ECHO REQUEST. Anote quem são os endereços IP e MAC que aparecem no pacote IP e Frame Ethernet.

- Aplique um comando Flow Graph e mostre a troca de mensagens do ping através de um recorte da tela;

- Statistics >> Flow Graph >> Abrirá uma nova janela com várias informações >> Aplique o filtro (Flow type:) ICMP Flows na base da janela. Salve esta tela no relatório.

- Feche esta janela.

- Crie um filtro para mostrar somente pacotes icmp que saem da sua máquina (ver filtro ip.src). Faça um recorte das telas de criação do filtro (mostrando o filtro).

3 Desvendando o HTTP com Wireshark - Básico

Fonte base: Wireshark - HTTP

3.1 Objetivos

- Baseado na pequena introdução ao Wireshark estamos prontos para utilizar o mesmo para investigar protocolos em operação.

- Explorar vários aspectos do protocolo HTTP:

- A interação básica GET/resposta do HTTP.

- A interação manual GET/resposta do HTTP utilizando o telnet.

- Diferenciação do comportamento das versões 1.0 e 1.1 do protocolo HTTP.

3.2 A Interação Básica GET/Resposta do HTTP

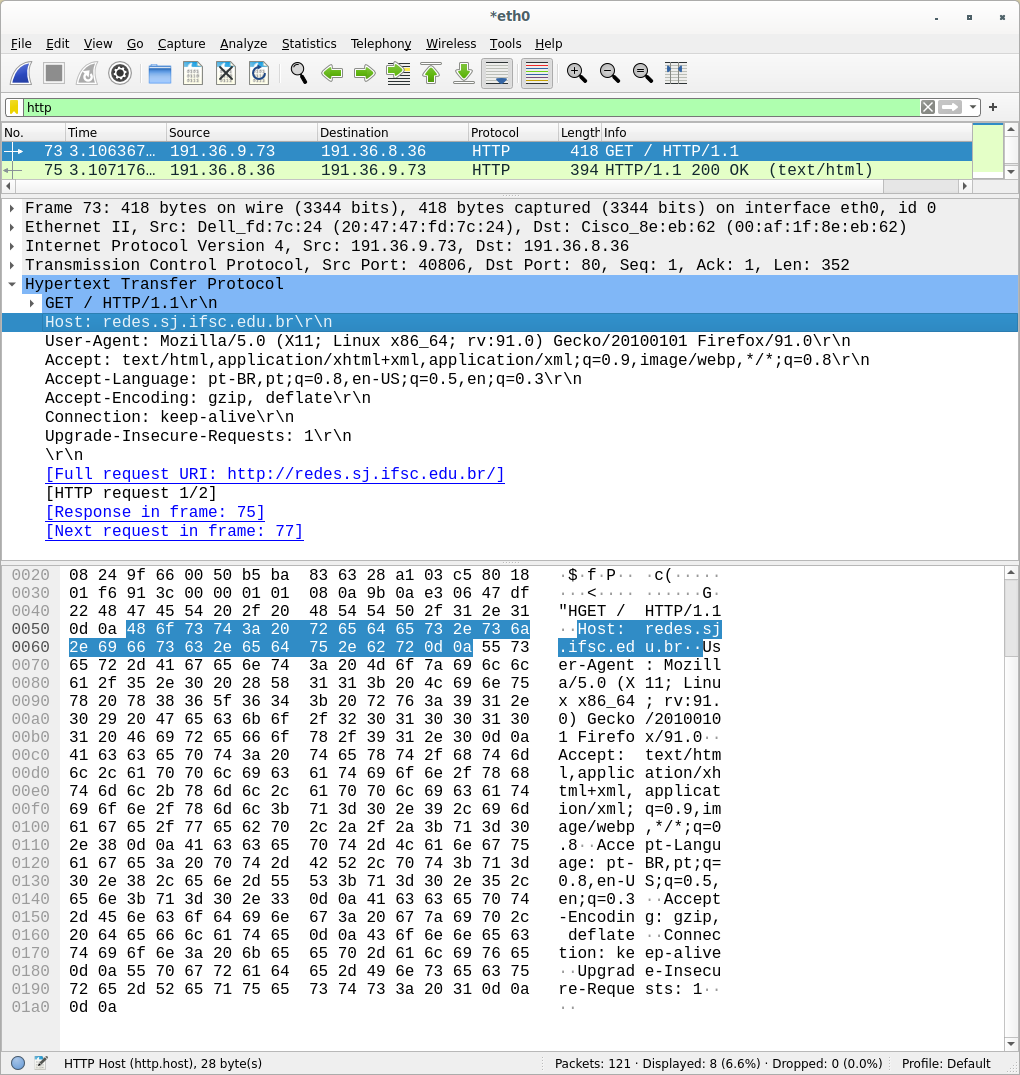

- O exemplo da figura 1 mostra na janela de listagem de pacotes duas mensagens HTTP capturadas:

- A mensagem GET (do seu navegador para o servidor web www.sj.ifsc.edu.br) e a mensagem de resposta do servidor para o seu navegador.

- A janela de conteúdos de pacotes mostra detalhes da mensagem selecionada (neste caso a mensagem HTTP GET, que está em destaque na janela de listagem de pacotes).

- A mensagem HTTP transportada em um segmento TCP, que é carregado em um datagrama IP, que é levado em um quadro Ethernet com 5728 bits no fio. Isso é observado de baixo para cima na janela de detalhes do cabeçalho do pacote selecionado. O Wireshark exibe informações sobre o quadro, IP, TCP e HTTP. Você deve expandir as informações, por exemplo, do HTTP clicando na seta ao lado esquerdo de “Hypertext Transfer Protocol”. Observando as informações das mensagens HTTP GET e de resposta.

Fig.1 Requisição e Resposta HTTP

- Vamos iniciar a nossa exploração do HTTP baixando um arquivo em HTML simples - bastante pequeno, que não contém objetos incluídos. Faça o seguinte:

- inicie o navegador Chrome e limpe o cache do mesmo (teclas de atalho:Ctrl + Shift + Del ou Ctrl + Shift + R);

- inicie o Wireshark;

- inicie a captura de pacotes no Wireshark, clicando sobre a interface eth0;

- abra em uma nova aba do navegador a seguinte URL: http://redes.sj.ifsc.edu.br/;

- pare a captura de pacotes;

- digite “ip.addr==191.36.8.36 and http” (somente as letras, sem as aspas) na caixa de texto de especificação do filtro de exibição, de tal forma que apenas as mensagens HTTP capturadas serão exibidas na janela de listagem de pacotes. (Só estamos interessados em HTTP desta vez, e não desejamos ver todos os pacotes capturados).

- Responda às seguintes perguntas e imprima as mensagens GET e a resposta e indique em que parte da mensagem você encontrou a informação que responde às questões.

- O seu navegador executa HTTP 1.0 ou 1.1?

- Qual a versão de HTTP do servidor?

- Quais idiomas (se algum) o seu navegador indica ao servidor que pode aceitar?

- Qual o endereço IP do seu computador?

- E do servidor redes.sj.ifsc.edu.br?

- Qual o número da porta utilizada no seu computador?

- E do servidor redes.sj.ifsc.edu.br?

- Qual o código de status retornado do servidor para o seu navegador?

- Quando o arquivo em HTML que você baixou foi modificado no servidor pela última vez?

- Quantos bytes de conteúdo (tamanho da mensagem) são baixados pelo seu navegador?

- Encontre a mensagem Redes de Computadores IFSC - SJ - Telecomunicacoes! - Pagina de teste. Onde (em qual campo) encontra-se?

- Qual a diferença entre os endereços IP e porta de origem e destino entre a mensagem GET e a de resposta do HTTP?

3.3 Interação Básica GET/Resposta do HTTP usando TELNET e REQUISIÇÃO MANUAL

- Vamos repetir o acesso aos links acima, porém sem usar o navegador. A ideia é que nós façamos o papel de navegador. Isso deve ser feito com os seguintes passos:

- Coloque o Wireshark para capturar pacotes

- Abra um terminal de comandos no Linux.

- Execute este comando:

telnet -4 redes.sj.ifsc.edu.br 80

- Após aparecer estas linhas: copie e cole no terminal:

Trying 200.135.37.75... Connected to redes.sj.ifsc.edu.br. Escape character is '^]'.

em seguida pressione duas vezes a tecla:GET / HTTP/1.0

<Enter> <Enter>

- Pare a captura de pacotes.

- Identifique a página html que foi enviada como resposta. Respeita o protocolo HTTP (observe o cabeçalho)?

- No Wireshark compare o resultado das execuções desses comandos com o que se viu nas capturas Wireshark com acesso pelo navegador, em resumo, compare a troca de mensagens via navegador e terminal (cabeçalhos). Qual a diferença em cada caso?

- Quanto tempo levou para fechar a conexão, foi imediato (após o duplo Enter)?

- Refaça um pedido em que o recurso (objeto/arquivo) é inexistente no servidor (ex: GET /abacaxi HTTP/1.0). Observe a resposta. Qual é o código da mensagem recebida?

- Refaça a conexão com o servidor:

telnet -4 redes.sj.ifsc.edu.br 80

- Refaça o pedido, mas agora utilizando o HTTP/1.1, e tente inferir a diferença da versão 1.0. Note que o GET nesta versão deve ser realizado com o campo Host:em seguida pressione duas vezes a tecla:

GET / HTTP/1.1 HOST: redes.sj.ifsc.edu.br

<Enter> <Enter>

- Quanto tempo levou para fechar a conexão (após o duplo Enter)?

- Refaça o pedido, mas agora utilizando o HTTP/1.1, e tente inferir a diferença da versão 1.0. Note que o GET nesta versão deve ser realizado com o campo Host:

- Refaça a conexão com o servidor:

telnet -4 redes.sj.ifsc.edu.br 80

- Refaça o pedido, mas agora utilizando o HTTP/1.1:em seguida pressione duas vezes a tecla:

GET / HTTP/1.1 HOST: redes.sj.ifsc.edu.br

<Enter> <Enter>

- Seja rápido. Antes do fechamento da conexão, faça um novo pedido na conexão já aberta:em seguida pressione duas vezes a tecla:

GET /Redes_arq1.html HTTP/1.1 Host: redes.sj.ifsc.edu.br

<Enter> <Enter>

- Refaça o pedido, mas agora utilizando o HTTP/1.1:

- O que explica a diferença de tempo para fechamento de conexão entre as versões HTTP 1.0 e 1.1?

- Descreva qual seria o procedimento para o download de dois objetos, via telnet, nos protocolos HTTP 1.0 e 1.1?

4 Desvendando o HTTP com Wireshark, parte 2

4.1 Objetivos

- Explorar vários aspectos do protocolo HTTP:

- A requisição condicional.

- Formatos de mensagens HTTP.

- Os processos e protocolos envolvidos ao baixar arquivos grandes em HTML.

- Os processos envolvidos ao baixar arquivos em HTML com objetos incluídos.

4.2 A Interação HTTP GET Condicional/Resposta

- A maioria dos navegadores web tem um cache (seção 2.2.6 do livro) e, desta forma, realizam GET condicional quando baixam um objeto HTTP. Execute os seguintes passos:

- Inicie o navegador web;

- Limpe o cache do seu navegador (Ctrl + Shift + Del);

- Inicie o Wireshark;

- Digite o URL no navegador http://redes.sj.ifsc.edu.br. Seu navegador deve exibir um arquivo em HTML muito simples com duas linhas;

- Pressione o botão “refresh” no navegador (ou digite o URL novamente);

- No Wireshark pare a captura de pacotes e digite “http and ip.addr==191.36.8.36” na caixa de texto de especificação de filtro, para que apenas as mensagens HTTP sejam apresentadas na janela de listagem de pacotes. Você deve obter um total de seis mensagens, 3 do cliente e 3 do servidor, intercaladas.

- Responda às seguintes questões:

- Inspecione o conteúdo da primeira mensagem geral - HTTP GET - do seu navegador para o servidor redes.sj.ifsc.edu.br. Você vê uma linha “If-Modified-Since”?

- Inspecione o conteúdo da resposta do servidor, segunda mensagem geral. O servidor retornou explicitamente o conteúdo do arquivo? Como você pode dizer isso?

- Agora inspecione o conteúdo da quinta mensagem geral - HTTP GET - do seu navegador para o servidor. Você vê uma linha “If-Modified-Since”? Caso a resposta seja afirmativa, qual informação segue o cabeçalho “If-Modified-Since”?

- Qual é o código de status e a frase retornada do servidor na resposta este HTTP GET, sexta mensagem geral? É diferente do código de retorno da primeira mensagem? Qual é o código?

- Na terceira resposta, sexta mensagem geral, o servidor retornou explicitamente o conteúdo do arquivo? Explique.

- Qual o tamanho da primeira e terceira mensagem de retorno (segunda e sexta mensagem geral) do servidor?

4.3 Baixando Documentos Longos

Antes de qualquer experimento deve-se desabilitar algumas funcionalidades do kernel do LINUX, para que os experimentos reflitam a teoria, executando o comando abaixo. Obs.: Caso sua interface de rede não seja a eth0 adapte o comando substituindo eth0 pelo nome da sua interface de rede.

sudo ethtool --offload eth0 gso off tso off sg off gro off

Despreze a mensagem de erro, se houver

- Nos exemplos até agora, os documentos baixados foram simples e pequenos arquivos em HTML. Vamos ver o que acontece quando baixamos um arquivo em HTML grande. Faça o seguinte:

- Inicie o navegador web;

- Limpe o cache do seu navegador (Ctrl + Shift + Del);

- Inicie o Wireshark;

- Digite o URL no navegador http://redes.sj.ifsc.edu.br/Redes_arq2.html. Seu navegador deve exibir um documento bastante longo e criativo :);

- Faça um atualização da página (F5);

- Pare a captura de pacotes, e digite "http" na caixa de texto de especificação de filtro, para que apenas as mensagens HTTP seja exibidas.

- Na janela de listagem de pacotes, clique sobre a resposta do servidor (200 OK (text/html))

- Na janela de detalhes do pacote, clique sobre o nono ".... Reassembled TCP Segments"

- Esta resposta, em vários pacotes, merece uma explicação. Lembre-se da seção 2.2 do livro (veja a figura 2.9) que a mensagem de resposta HTTP consiste de uma série de linhas de cabeçalho, seguida por uma linha em branco, seguida pela carga útil (Content-Length). Nessa resposta, a carga útil do arquivo em HTML é bastante longo, e a informação de 12049 bytes é muito grande para caber em um único segmento TCP. Assim sendo, a resposta HTTP é quebrada em vários pedaços pelo TCP, com cada pedaço sendo contido dentro de um segmento TCP separado. Cada segmento TCP é capturado em um pacote separado pelo Wireshark. Aqui fica evidente a relação entre camadas: Na camada de aplicação uma grande mensagem que é quebrada pela camada de transporte para "dar conta" de fazer o serviço de entrega.

- Responda às seguintes questões:

- Quantas mensagens HTTP GET foram enviadas pelo seu navegador?

- Quantas respostas HTTP sua máquina recebeu?

- Quantos segmentos TCP foram necessários para carregar a resposta?

- Qual é o código de status e a frase associada com a resposta à mensagem HTTP GET? Obs.: Observe os campos do cabeçalho de uma resposta HTTP.

- Quantos segmentos TCP foram necessários para obtenção da segunda resposta do servidor?

- O que explica a diferença entre a primeira e segunda requisições?

4.4 Documentos HTML com Objetos Incluídos

- Agora que vimos como o Wireshark mostra o tráfego capturado para arquivos em HTML grandes, nós podemos observar o que acontece quando o seu navegador baixa um arquivo principal com objetos incluídos, no nosso exemplo, imagens que estão armazenadas em outros servidores. Faça o seguinte:

- Inicie o navegador web;

- Limpe o cache do seu navegador (Ctrl + Shift + Del);

- Inicie o Wireshark;

- Digite o URL no navegador http://redes.sj.ifsc.edu.br/Redes_arq3.html. Seu navegador deve exibir um arquivo pequeno em HTML com duas imagens incluídas. Estas duas imagens estão referenciadas no arquivo em HTML. Isto é, as imagens não são conteúdos do arquivo em HTML e nem estão depositadas no mesmo servidor, ao invés disso, há um URL para cada imagem no arquivo em HTML. Como discutido no livro, seu navegador terá que baixar estas imagens dos locais correspondentes. As imagens estão em docente.ifsc.edu.br;

- Digite o URL no navegador http://redes.sj.ifsc.edu.br/Redes_arq4.html. Seu navegador deve exibir um arquivo pequeno em HTML com cinco imagens incluídas. Estas cinco imagens,diferentemente do caso anterior, estão depositadas no próprio sítio navegado;

- Pare a captura de pacotes, e digite “http” na caixa de texto de especificação de filtro, para que apenas as mensagens HTTP seja exibidas.

- Responda às seguintes questões, separando as respostas para o acesso ao Redes_arq3.html e Redes_arq4.html (6 respostas):

- Quantas mensagens HTTP GET foram enviadas pelo seu navegador em cada acesso? (desconsidere a requisição e resposta (erro) da mensagem favicon)

- Para quais endereços na Internet (URI = Host + URL) estas mensagens foram enviadas em cada acesso?

- Você consegue dizer se o seu navegador baixou imagens com ou sem paralelismo? Explique e diferencie o comportamento do navegador com e sem paralelismo.

4.5 HTTPS

- O Hyper Text Transfer Protocol Secure (HTTPS) é uma implementação do protocolo HTTP sobre uma camada adicional de segurança que utiliza o protocolo SSL/TLS e permite a transmissão de dados numa conexão criptografada através de certificados digitais.

- Caso tenha interesse em analisar troca de mensagens HTTPS e verificar seus conteúdos siga o roteiro How to Decrypt SSL and TLS Traffic Using Wireshark

5 Serviço de Nomes (DNS)

5.1 Objetivos

O Domain Name System (DNS) traduz nomes de hosts em endereços Internet Protocol (IP), preenchendo uma lacuna crítica na infraestrutura da Internet. Neste laboratório, observaremos mais de perto:

- o lado cliente do DNS e

- uma pequena análise do protocolo

Lembre-se de que o papel do cliente no DNS é relativamente simples - um cliente envia uma consulta ao seu DNS, e obtém uma resposta. Muito pode acontecer “por baixo dos panos”, de forma invisível aos clientes DNS, enquanto os servidores DNS, organizados hierarquicamente, comunicam-se entre si para, ou recursivamente ou iterativamente, resolver uma consulta DNS de um cliente. Do ponto de vista do cliente DNS, contudo, o protocolo é bastante simples - uma consulta é feita ao seu servidor DNS e uma resposta é recebida deste servidor.

- Leitura recomendada

- Detalhes sobre DNS

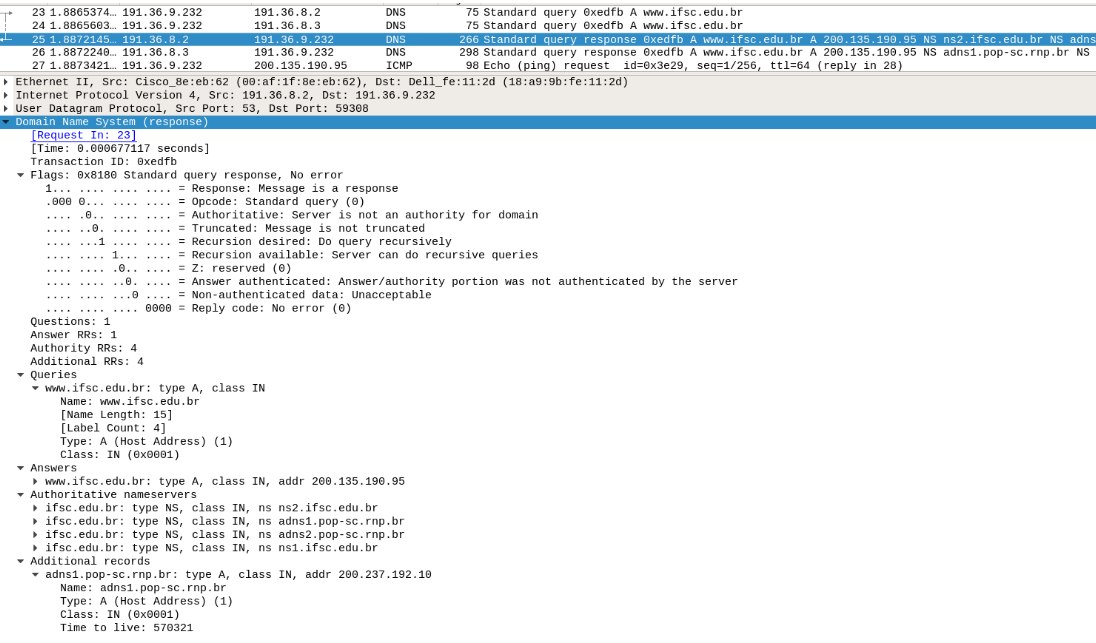

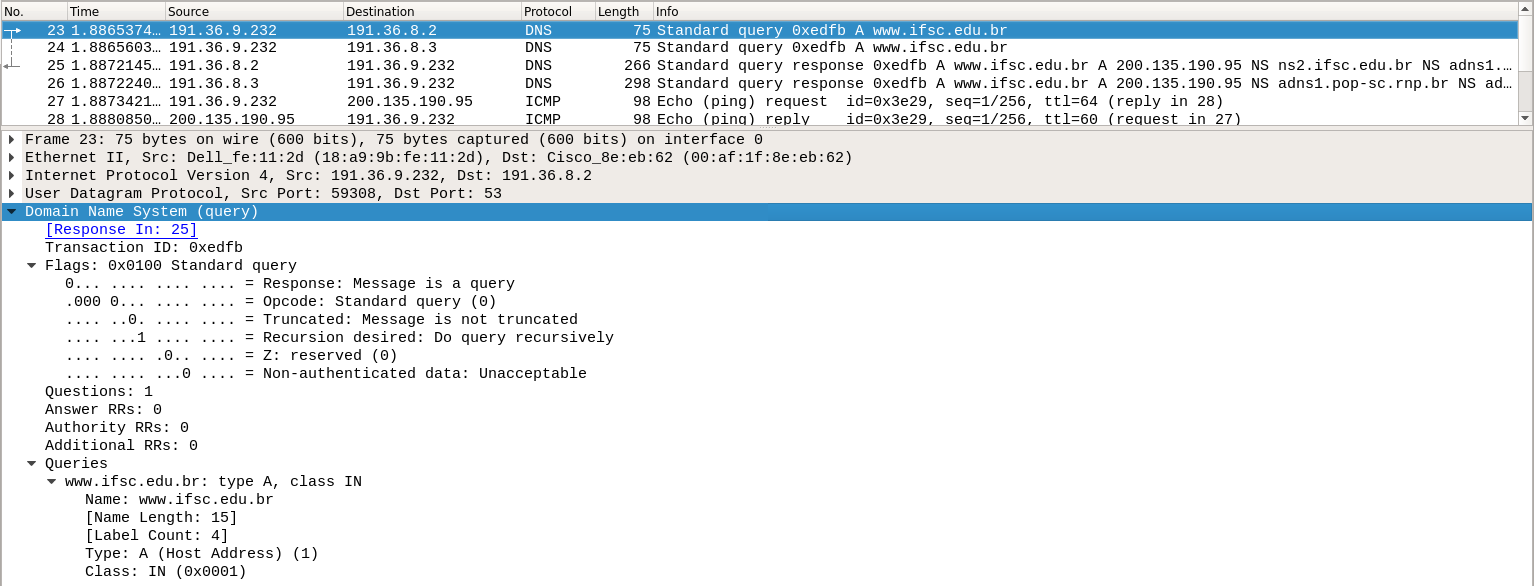

5.2 Consulta simples ao DNS gerada a partir de um comando ping

O comando ping pode ser usado tanto com um endereço IP como com um nome de host.

- Em última instância, ele sempre enviará pacotes para um endereço IP.

- No caso de ser usado o endereço de host, ele tentará resolver (mapear) este nome em um endereço IP usando um servidor DNS (local).

- Ele gera uma pergunta para o servidor (ou para os servidores, caso exista mais de um configurado).

- Esta experiência mostra como verificar os servidores instalados e, através de uma captura de pacote mostra a estrutura dos cabeçalhos DNS.

- Inicialmente consulte e anote quem são os servidores DNS instados na sua máquina. É para estes servidores que serão conduzidas as perguntas DNS. Digite no terminal:

cat /etc/resolv.conf - Inicie o wireshark para capturar os pacotes.

- Execute o ping para um endereço de host conhecido, no terminal:

ping4 -c2 www.ufsc.br

- Pare a captura de pacotes no Wireshark e coloque um filtro de display para mostrar apenas mensagens DNS ou ICMP

dns or icmp

- Observe os pacotes capturados.

- Em particular foque no pacote de pergunta que deve ser similar ao mostrado abaixo e deve estar direcionado a um dos servidores DNS. Nos Flags do header do pacote DNS é possível observar que é um QUERY (pergunta) a ser resolvido de forma recursiva.

- A pergunta propriamente dita está no campo QUERIES, onde é colocado o nome a ser resolvido e o tipo do registro solicitado (tipo A -- Address) que indica resolução de nome.

- Foque agora um pacote de resposta do servidor para o cliente.

- Deve ter uma estrutura similar ao mostrado abaixo.

- Nos Flags do header do pacote DNS é possível observar que é uma resposta.

- A resposta propriamente dita está no campo ANSWERS (ele também repete a pergunta no campo QUERIES).

- Note que podem haver vários registros (RR) retornados, cada um com um tipo.

- No exemplo abaixo também é retornada uma lista de servidores autorizados (RR tipo NS).

- Também é retornado o endereço IP destes servidores através de RRs adicionais do tipo A (inclusive endereços IPv6).

- Perguntas a serem respondidas, baseado nos pacotes "Standard query", "Standard query response" e leitura do arquivo resolv.conf:

- Quem são os servidores DNS da sua máquina?

- O ping gerou pergunta para cada um deles, ou somente para um?

- Qual o tipo da RR associada a pergunta (Queries). O que significa?

- Qual endereço IP retornado para o www.ufsc.br?

- Qual endereço IP, de destino, usado no ping (ver pacote REQUEST ICMP)?

- Qual é o número da porta do servidor DNS?

- Qual protocolo de transporte, camada 4, que foi usado para transportar as mensagens de aplicação DNS?

- Logo após o primeiro ping existe mais uma consulta DNS. Esta pergunta é realizada através de uma mensagem do tipo PTR. O ping está tentando verificar qual é o nome da máquina que realmente está respondendo. É o DNS reverso, nesse tipo de consulta se fornece um IP e o servidor devolve o nome da máquina.

- Perguntas a serem respondidas:

- Qual o IP que se pretende resolver?

- Qual o nome retornado?

- O nome retornado é www.ufsc.br? Sim ou não? Explique.

5.3 Consultas DNS por meio de ferramentas especializadas

- Usando o programa host ou dig, que são executados no terminal, descubra e anote no relatório os endereços IP associados aos seguintes nomes de hosts (máquinas):

- mail.ifsc.edu.br

- www.google.com

- www.gmail.com

- Agora descubra e anote no relatório quais são os servidores DNS responsáveis por cada um dos domínios dos nomes acima. Cuidado, nome de máquina e domínio são distintos. Máquina (host) pertence ao domínio. P.e.: a) máquina mail.ifsc.edu.br; b) domínio ifsc.edu.br

host -t ns ifsc.edu.br dig -t ns ifsc.edu.br

- O serviço DNS fornece outras informações além do endereço IP associado a cada nome de domínio e/ou máquina. Por exemplo, como ele pode-se descobrir que host recebe emails em um determinado domínio. Isso é utilizado pelos MTA (Mail Transfer Agent) mundo afora para entregarem emails para seus destinatários (lembre que isso se faz com o protocolo SMTP). Para descobrir essa informação, deve-se consultar o registro MX (Mail eXchange) de um domínio. Novamente as ferramentas a ser utilizada nesse caso podem ser host ou dig. Por exemplo:

host -t mx ifsc.edu.br dig -t mx ifsc.edu.br

- Descubra e anote no relatório quem é o servidor de emails nos seguintes domínios:

- gmail.com

- hotmail.com

- ifsc.edu.br

- Outra informação útil guardada por servidores DNS é a tradução de endereço IP para nome de domínio. Isso é chamado de tradução reversa (ou DNS reverso). Usando os programas de diagnóstico já vistos, isso pode ser feito assim: ... o dig tem um resultado um pouco mais carregado que os outros utilitários (host e nslookup), porém neste caso é mais prático. Veja o resultado da consulta logo após a linha ;; ANSWER SECTION:. Experimente fazer a resolução reversa para cada um dos IP obtidos nas consultas realizadas no primeiro exercício desta atividade. Pode-se também usar a variante do dig para respostas curtas:

dig -x 200.135.37.65

dig -x 200.135.37.65 +short

- Exemplo de consulta iterativa:

- Faça uma consulta iterativa com dig, faça um print de toda a saída e responda:

dig +trace mail.ru.

- Qual foi o RLD (Root Level Domain) consultado?

- Qual o TLD (Top Level Domain) consultado?

- Qual o SLD (Second Level Domain) consultado?

- Como você sabe que foram esses os LDs consultados?

5.4 Algumas consultas AAAA

Vamos expandir um pouco nossos horizontes e fazer algumas consultas envolvendo IPv6.

- No terminal de sua máquina faça uma consulta e responda: qual o endereço IPv6 dos hosts? Por exemplo:

dig AAAA google.com host -t AAAA google.com

- www.ufsc.br

- ipv6.br

- Agora vamos fazer a consulta reversa. Qual é o nome de host dos seguintes endereços? Por exemplo:

dig -x 2600:1419:1e00:38e::356e dig -x 2600:1419:1e00:38e::356e +short host 2600:1419:1e00:38e::356e

- 2801:84:0:2::10

- 2001:12d0:0:126::183:244

- AVANÇADO. Execute somente se tiver curiosidade. Como explicado durante a aula e visto no exercício anterior, DNS é um banco de dados distribuído. Isso quer dizer que suas informações estão espalhadas em milhares (ou milhões?) de servidores DNS mundo afora. Cada servidor DNS mantém os dados dos domínios por que é responsável. Será que é possível rastrear todos os servidores DNS que devem ser consultados até chegar ao servidor do domínio procurado? Posto de outro modo, vamos fazer todo o processo de requisição interativa, do exercício anterior, manualmente, ou seja, descobrir quem é o Root Level Domain, o Top Level Domain e o Second Level Domain. Anote no relatório.

- Descubra quem são os servidores raiz (topo de hierarquia DNS):

host -t ns . dig -t ns .

- Escolha um dos servidores TLD listados, e use-o para fazer as consultas. Por exemplo: ... e observe a seção ;; AUTHORITY SECTION:. Ele contém a listagem de servidores DNS que podem atender sua consulta.

host -v -t a www.sj.ifsc.edu.br. j.root-servers.net.

- Continue fazendo as consultas aos servidores DNS listados, até conseguir traduzir o nome requisitado. Por exemplo:

host -v -t a www.sj.ifsc.edu.br. b.dns.br

- Quantos servidores DNS foram necessários consultar no total?

- Descubra quem são os servidores raiz (topo de hierarquia DNS):

5.5 Exemplos de arquivos de um Second Level Domain fictício

- Exemplo de arquivos de configuração de um servidor BIND

/etc/bind/db.redes

$TTL 86400

@ IN SOA ns.redes.edu.br. root (

2016090900 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

86400 ) ; Negative Cache TTL

;

@ IN NS ns.redes.edu.br.

@ IN MX 10 mail.redes.edu.br.

$ORIGIN redes.edu.br.

ns IN A 192.168.1.101

www IN A 192.168.1.102

www IN A 192.168.1.103

www IN A 192.168.1.104

www IN A 192.168.1.105

www IN A 192.168.1.106

www IN A 192.168.1.107

mail IN A 192.168.1.109

ftp IN CNAME mail.redes.edu.br.

/etc/bind/db.1.168.192 (Zona reversa)

$TTL 86400

@ IN SOA ns.redes.edu.br. root (

2016090900 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

86400 ) ; Negative Cache TTL

;

IN NS ns.redes.edu.br.

101 IN PTR ns.redes.edu.br.

102 IN PTR www.redes.edu.br.

108 IN PTR ftp.redes.edu.br.

109 IN PTR mail.redes.edu.br.

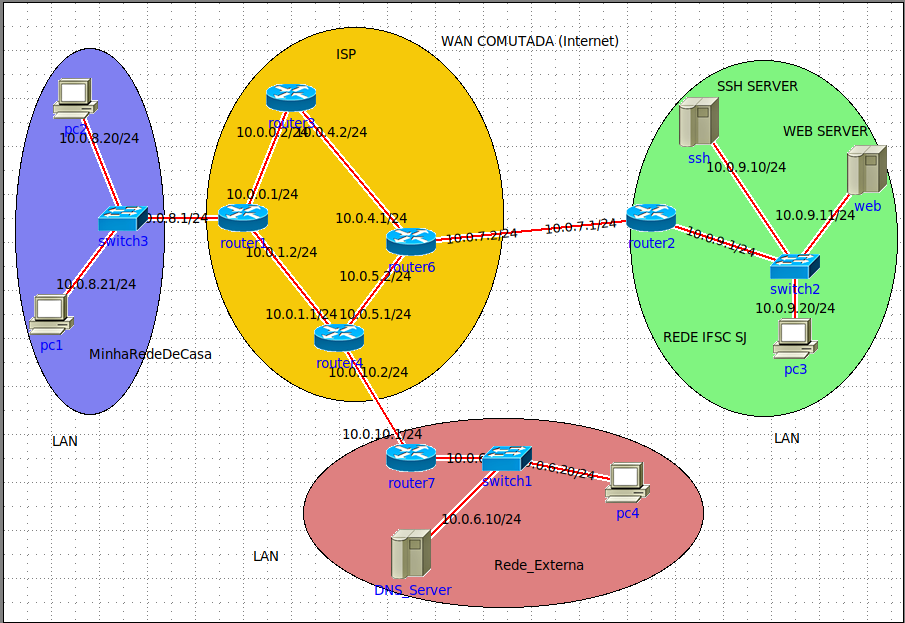

6 Camada de Aplicação: Colocando no "ar" aplicações servidoras

6.1 Objetivos

- Testar serviços de rede na camada de aplicação.

- Construir uma pequena internet, colocando dois serviços no "ar": um servidor ssh, um servidor DNS e um web server, .

- Uma visão do posicionamento dos "pacotes de aplicação" capturados para cada um destes serviços.

Os serviços são, portanto:

- serviço SSH: Secure Shell, terminal remoto. Permite acessar um computador remoto através de um terminal seguro.

- serviço DNS: Vai permitir a navegação através de nomes de máquinas. Com este serviço vamos configurar o banco de dados de um servidor DNS, BIND. Ele dará suporte a navegação por nomes de máquinas.

- serviço WEB: permite hospedar e acessar remotamente páginas da Internet.

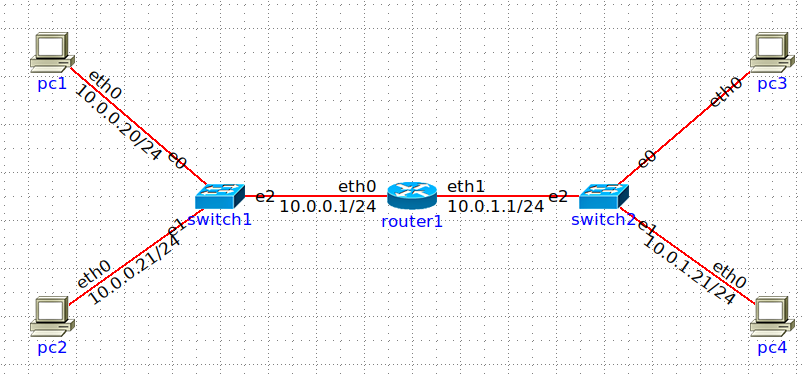

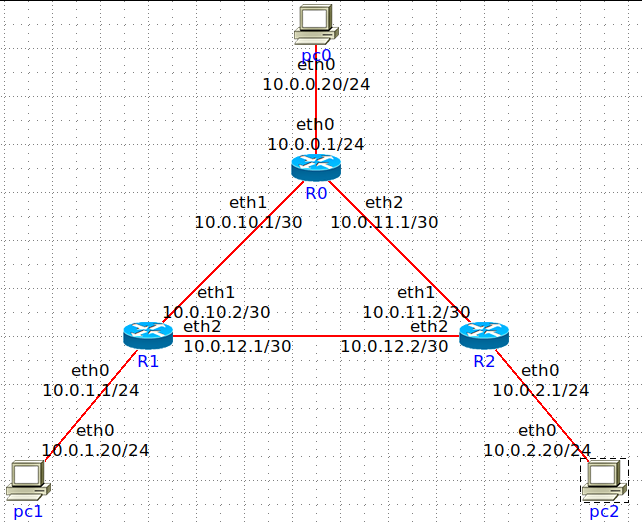

- Topologia de rede para experimentação

6.2 Servidor SSH

- Vamos usar o simulador Imunes para nos apropriarmos do sentimento do comportamento em camadas em uma rede simples. Construir no Imunes a rede a seguir ou, se preferir, importe o arquivo digitando no terminal:

wget http://redes.sj.ifsc.edu.br/Camada_aplicacao.imn - Inicie o Imunes e carregue o arquivo salvo (Camada_aplicacao.imn).

- Iniciando a REDE:

Experiment >> Execute

- Executando serviço SSH. O serviço SSH será iniciado no servidor SSH (SSH SERVER).

- Primeiramente vamos atribuir uma senha ao usuário root no servidor SSH, por exemplo, atribua senha root (SSH SERVER) com o seguinte comando no terminal do SSH SERVER (duplo clique sobre o ícone da máquina SSH SERVER abre o terminal de comandos da mesma):

passwd

- Durante a digitação da senha nada é apresentado no terminal, é normal.

- Ao terminar de digitar a senha tecle <enter>. Será solicitado a confirmação da senha com o mesmo procedimento.</enter>

- Em seguida vamos fazer uma pequena configuração no servidor SSH (SSH SERVER), através do comando:

echo PermitRootLogin yes >>/etc/ssh/sshd_config

- Iniciamos o serviço, através do comando:

/etc/init.d/ssh start /etc/init.d/ssh reload

- Confira se o serviço está rodando, através do comando:

ps aux- Observe se há um processo do tipo, última coluna a direita: /usr/sbin/sshd

- Agora vamos testar a conectividade do serviço fazendo uma acesso remoto, por exemplo, no terminal do pc2 execute:

ssh 10.0.9.10

- Na primeira pergunta responda com yes

- Na segunda pergunta preencha com a senha: root

- Observe e salve que o prompt do seu terminal mudou para root@ssh:~#, isso significa que, apesar de você estar no terminal do pc2, vocês está conectado no SSH SERVER. Tudo que você digitar estará sendo executado no SSH SERVER.

- No terminal do pc2, que na verdade está conectado ao servidor SSH SERVER, vamos deixar um ping testando a conectividade com o próprio pc2:

ping 10.0.8.20

- Primeiramente vamos atribuir uma senha ao usuário root no servidor SSH, por exemplo, atribua senha root (SSH SERVER) com o seguinte comando no terminal do SSH SERVER (duplo clique sobre o ícone da máquina SSH SERVER abre o terminal de comandos da mesma):

- Agora vamos capturar pacotes do ssh. Basta usar o Wireshark em qualquer interface onde passam os pacotes. Por exemplo, no router2.

Clique com o direito do mouse sobre o router2 >> Wireshark >> eth0

- Pare o ping.

- Recorte a tela do Wireshark, filtrando os pacotes do ssh. Mostre o encapsulamento de pacotes de aplicação e seu posicionamento na estrutura de pacotes.

- Recorte a tela do Wireshark, filtrando os pacotes do icmp. Comprovando que os pacotes do ping estão passando pelo router2.

- Para encerrar a conexão ao SSH SERVER, no terminal do pc2 digite:

exit- Observe e salve que o prompt do seu terminal mudou para root@pc2:~#, isso significa que a conexão foi encerrada.

6.3 Servidor DNS

6.3.1 Criando um domínio de Internet

- Abra o terminal do DNS_Server, vá até o diretório de configuração do BIND com o comando:

cd /etc/bind

- Defina uma zona, um Second Level Domain, de nome redes.edu.br. Isto é feito editando o arquivo named.conf.default-zones. No terminal do DNS_Server e digite:

nano named.conf.default-zones - Acrescente ao final do mesmo o seguinte conteúdo:

zone "redes.edu.br" { type master; file "/etc/bind/db.redes"; };

- Ao terminar de editar digite <CRTL> + X, em seguida, Y e <Enter>.

- Este arquivo definirá uma nova zona (domínio) DNS.

6.3.2 Criando a base de dados relativa ao domínio

- Na zona criada atribua endereços IPv4 (A) as máquinas em db.redes:

nano db.redes - Cole o seguinte conteúdo no arquivo e salve::

$TTL 86400 @ IN SOA ns.redes.edu.br. root ( 2022051200 ; Serial 604800 ; Refresh 86400 ; Retry 2419200 ; Expire 86400 ) ; Negative Cache TTL ; @ IN NS ns.redes.edu.br. @ IN MX 10 mail.redes.edu.br. $ORIGIN redes.edu.br. ns IN A 10.0.6.10 www IN A 10.0.9.11 ssh IN A 10.0.9.10 mail IN A 10.0.6.10 apelido IN CNAME mail.redes.edu.br.

- Ao terminar de editar digite <CRTL> + X, em seguida, Y e <Enter>.

- Este arquivo definirá o banco de dados do DNS.

- Reinicie o serviço DNS, através do comando:

/etc/init.d/named restart

- Faça um teste com consulta ao seu servidor com o comando, por exemplo:

dig @localhost www.redes.edu.br

- O resultado obtido deve conter algo do tipo:

;; ANSWER SECTION: www.redes.edu.br. 86400 IN A 10.0.9.11

- O resultado obtido deve conter algo do tipo:

6.3.3 Configurando as máquinas para acessarem o DNS

- Em qualquer máquina que desejar navegar por nomes, declare o servidor DNS_Server como servidor DNS com o seguinte comendo digitado no respectivo terminal:

echo nameserver 10.0.6.10 >> /etc/resolv.conf

- Faça alguns testes simples via ping, por exemplo:

ping www.redes.edu.br ping apelido.redes.edu.br

- Acrescente um novo endereço ao banco de dados: casa.redes.edu.br apontando para o IP 10.0.8.21.

- Prove que o mesmo está funcional, por exemplo, dando um ping casa.redes.edu.br a partir do host ssh.

- No terminal do DNS_Server execute:

dig apelido.redes.edu.br- Qual foi o resultado obtido?

- Qual o significado?

6.4 Servidor WEB

- Preparando uma página HTML para colocar no servidor WEB.

- Páginas da internet são construídas usando o formato HTML.

- Ver aqui o que é uma página HTML e como construir uma página simples.

- No terminal da máquina WEB SERVER entre no diretório diretório /var/www/html:

cd /var/www/html

- Use o editor nano para editar uma página chamada index.html:

nano index.html- Salve um print com o editor aberto.

- Crie a página com o seguinte conteúdo:

<html> <body> <h1>Redes de Computadores</h1> <p>Pagina teste do estudante Pedro Alvares Cabral da Silva</p> </body> </html>

- Ao terminar de editar digite <ctrl> + <x>, em seguida, Y e <enter><enter>.

- Inicie o SERVIÇO WEB para testar o protocolo HTTP. O servidor WEB irá disponibilizar a página criada para acesso remoto via protocolo HTTP:

/etc/init.d/lighttpd start

- No router2 deixe o Wireshark capturando pacotes.

- Faça um acesso a sua página, a partir do Firefox (cliente HTTP) em um PC cliente de sua escolha:

Clique com o botão direito do mouse sobre, por exemplo, o pc1 Clique sobre Web Browser Digite no navegador: www.redes.edu.br

- Se der erro, verifique se a máquina da qual você está navegando está resolvendo nomes, por exemplo, no terminal fazendo um ping www.redes.edu.br.

- RECORTE a tela com a página em destaque no navegador e cole no relatório.

- Se desejar modificar a página repita os itens 2 e 3.

- Crie uma nova página dentro do diretório /var/www/html:

nano abacaxi.html - Coloque um conteúdo a seu critério:

<html> <body> <h1>Redes de Computadores</h1> <p>Minha primeira pagina..........</p> </body> </html>

- Ao terminar de editar digite <ctrl> + <x>, em seguida, Y e <enter><enter>.

- Acesse a nova página através do navegador Firefox com o endereço (URL):

http://www.redes.edu.br/abacaxi.html

- RECORTE a tela com a página em destaque no navegador e cole no relatório.

- Salve um print da tela do Wireshark destacando a troca de mensagens HTTP e o conteúdo HTML de uma das páginas acessadas.

- Extra (não obrigatório). Para quem quiser enfeitar sua página html com, por exemplo, imagem, siga o roteiro:

- Baixe a imagem desejada na máquina real, por exemplo, imagem.jpg.

- Abra um terminal da máquina real e, no diretório onde se encontra imagem.jpg, digite:

sudo hcp imagem.jpg web:/var/www/html

- Confira no terminal do WEB SERVER (Imunes) se a imagem está lá:

cd /var/www/html ls -l

- Use a imagem em sua página, seguindo o exemplo em Imagens no HTML.

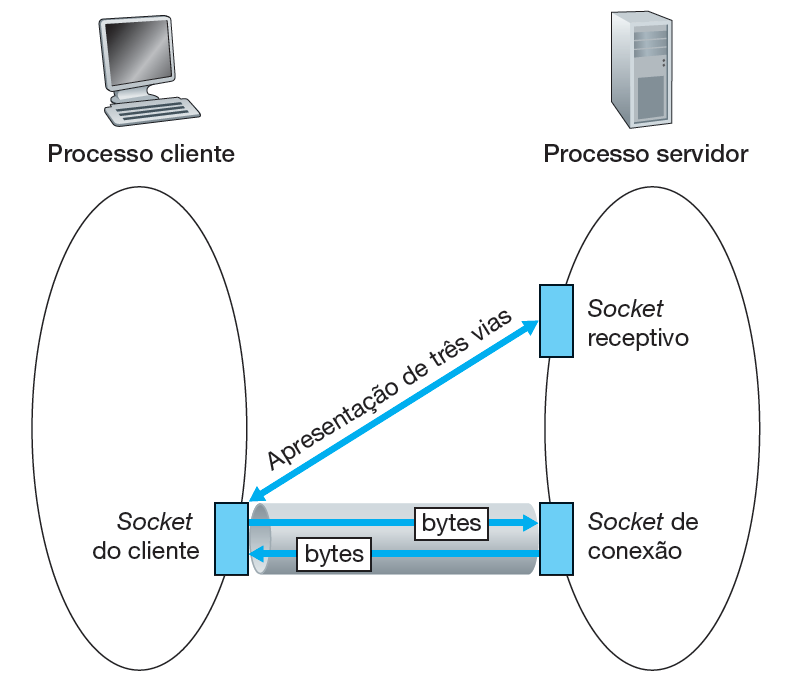

7 Comparando sockets UDP e TCP

7.1 Objetivos

- Entender o conceito de sockets relacionados aos protocolos UDP e TCP.

- Processos que rodam em máquinas diferentes se comunicam entre si enviando mensagens para sockets. Um processo é semelhante a um prédio e o socket do processo é semelhante a uma porta em seu interior. A aplicação reside dentro do prédio e o protocolo da camada de transporte reside no mundo externo. Um programador de aplicação controla o interior do prédio mas tem pouco (ou nenhum) controle sobre o exterior.

- Simultaneamente explora-se os conceitos relativos aos protocolos UDP e TCP, observando-se a quantidade de mensagens necessárias para a troca de uma simples frase textual.

- Observa-se a "agilidade" do UDP e a robustez do TCP.

- Por fim, propõe-se um comparativo entre os dois protocolos da camada de transporte: UDP e TCP.

Leia os slides de 1 à 12 e o 58: Capitulo 3 -- Camada de Transporte

7.2 Descrição da aplicação a ser desenvolvida em UDP e TCP

- Usaremos a aplicação cliente-servidor simples a seguir para demonstrar a programação de socket:

- Um cliente lê uma linha de caracteres (dados) do teclado e a envia para o servidor.

- O servidor recebe os dados e converte os caracteres para maiúsculas.

- O servidor envia os dados modificados ao cliente.

- O cliente recebe os dados modificados e apresenta a linha em sua tela.

7.3 Programação de sockets com TCP

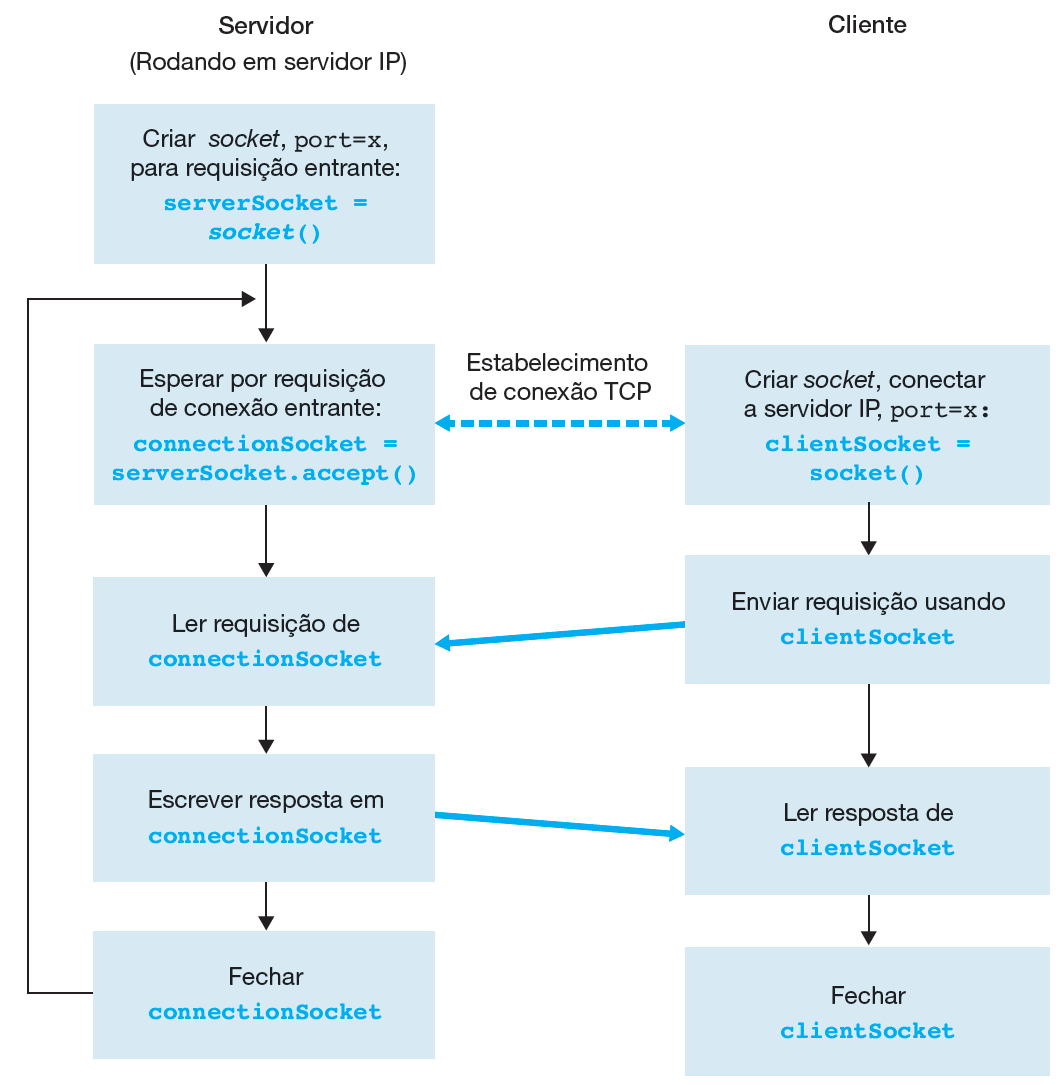

- Diferentemente do UDP, o TCP é um protocolo orientado a conexão. Pode-se dizer que o TCP é realizado em duas etapas:

- Primeiramente eles devem se apresentar, o primeiro socket da Figura abaixo. Isto serve somente para abertura de conexão.

- Estabelecer uma conexão TCP, o segundo socket da Figura abaixo. Todos os dados trafegarão pelo segundo socket.

O processo TCPServer tem dois sockets:

A aplicação cliente-servidor usando TCP:

7.3.1 Roteiro

- O roteiro será executado sobre máquinas virtuais, através do uso do Imunes.

- Utilizamos a linguagem Python por expor com clareza os principais conceitos de sockets. Quem desejar pode implementar em outras linguagens, por exemplo um modelo para programação de sockets utilizando a API Posix encontra-se aqui.

- Abra um terminal e baixe o aquivo de configuração da rede a ser utilizada nos experimentos:

wget -4 http://redes.sj.ifsc.edu.br/Sockets.imn

- Execute o Imunes.

- Carregue o arquivo:

File >> Open >> Sockets.imn

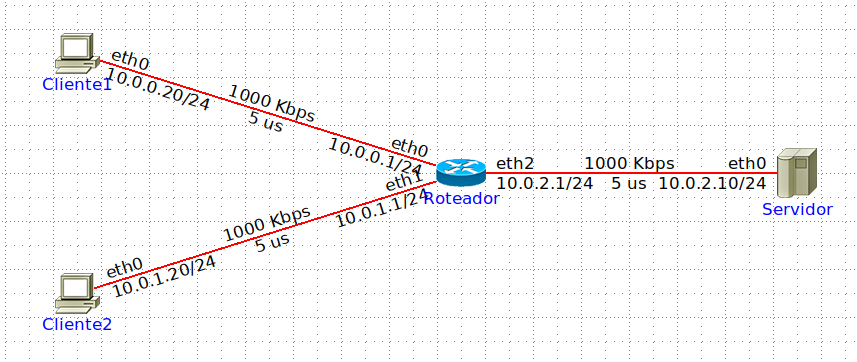

- Será apresentada uma simples rede a ser utilizada no experimento, composta de 2 clientes e um servidor.

- Inicie a simulação da rede no Imunes:

Experiment >> Execute

- Copie o código do programa servidor, abaixo, e salve como TCPServer.py. No terminal do Servidor digite:

nano TCPServer.py- Dica: para abrir um terminal de uma das máquinas da rede a ser simulada basta dar um duplo clique sobre o ícone da mesma.

- Dica: para copiar textos para os terminais do Imunes, copie normalmente o texto, por exemplo, da Wiki, com o < Ctrl > + < C > e cole com <SHIFT> + <INSERT> ou < Ctrl > + < Shift > + < V > ou clicando sobre a rodinha (scroll) do mouse sobre o terminal desejado do Imunes.

from socket import * serverPort = 33333 serverSocket = socket(AF_INET, SOCK_STREAM) serverSocket.bind(('',serverPort)) #Escuta as requisicoes do TCP do cliente. Numero maximo de conexoes em fila = 1 serverSocket.listen(1) print ('O servidor esta pronto') while 1: #Quando o cliente bate a essa porta, o programa chama o metodo accept() para serverSocket, #que cria um novo socket no servidor, chamado connectionSocket, dedicado a esse cliente #especifico. Cliente e servidor, entao, completam a apresentacaoo, criando uma conexao TCP #entre o clientSocket do cliente e o connectionSocket do servidor. connectionSocket, addr = serverSocket.accept() message = connectionSocket.recv(1024) print (message) messageMaiuscula = message.upper() connectionSocket.send(messageMaiuscula) connectionSocket.close()

- Ao terminar de editar digite <CRTL> + X, em seguida, Y e <Enter>.

- No terminal do Servidor e execute a aplicação servidora:

python3 TCPServer.py- Caso dê uma mensagem de erro, tente entende-la e corrija o problema. Com certeza é sintaxe. Deixe o programa rodando nesse terminal.

- Copie o código do programa Cliente1 e Cliente2 e salve como TCPClient.py. No terminal dos Clientes 1 e 2 digite:

nano TCPClient.py - Cole o seguinte conteúdo:

from socket import * serverName = '10.0.0.10' serverPort = 33333 #SOCK_STREAM habilita uso do TCP clientSocket = socket(AF_INET, SOCK_STREAM) #Representa o estabelecimento da conexao. É o "aperto de maos", onde o cliente e servidor trocam #informacoes da portas que serao utilizadas pela conexao (socket) propriamente dito clientSocket.connect((serverName,serverPort)) message = input('Entre com a sentenca em minúsculas: ') #Diferentemente do UDP, aqui não é necessário encaminhar o endereço do servidor, já que este socket #é uma "tubulação" direta entre ambos, basta empurrar dados clientSocket.send(bytes(message, 'utf-8')) modifiedMessage = clientSocket.recv(1024) print('Mensagem do servidor: ', modifiedMessage.decode('utf-8')) clientSocket.close()

- Ao terminar de editar digite <CRTL> + X, em seguida, Y e <Enter>.

- Execute o WireShark na interface eth0 do Servidor:

Clique com o botão direito do mouse sobre o ícone do Servidor >> Wireshark >> eth0

- No Wireshark aplique o filtro: tcp.port==33333.

- No terminal dos Cliente 1 e 2 execute o programa cliente (por hora não digite nada):

python3 TCPClient.py - Em novos terminais do Cliente 1 e 2 e Servidor, verifique os sockets TCP ativos:

ss -nta | grep -E '33333|Local'

- Você encontrou sockets abertos em todos os hosts (máquinas)?

- Quais parâmetros apresentados para cada um deles?

- Qual a relação entre os socktes clientes e servidor, número IP, portas etc?

- Identifique e "printe" o socket receptivo no Servidor.

- Em cada uma das aplicações clientes digite um texto, sempre diferente para facilitar a análise no Wireshark. Observe se recebeu o retorno das mensagens em maiúscula.

- Pare a captura no Wireshark.

- Perguntas:

- Para cada cliente, as três primeiras mensagens trocadas apresentam a camada de aplicação, sim ou não? Explique. O que elas significam (3-way handshake)?

- Encontre a frase/palavra escrita enviada ao servidor (minuscula) e a resposta em maiúscula?

- Qual o tamanho, dos pacotes contendo as mensagens: i) Data (camada 5) e ii) Total Length (camada 3). Qual a relação entre estes valores?

- As última 3 mensagens, de cada cliente, contém o fechamento de conexão, explique-as.

- Qual é o protocolo da camada de transporte nessa troca de mensagens?

- Qual o número identificador de protocolo TCP no pacote IP? Dica: na janela central abra o campo Internet Protocol e procure a string Protocol.

7.4 Programação de sockets com UDP

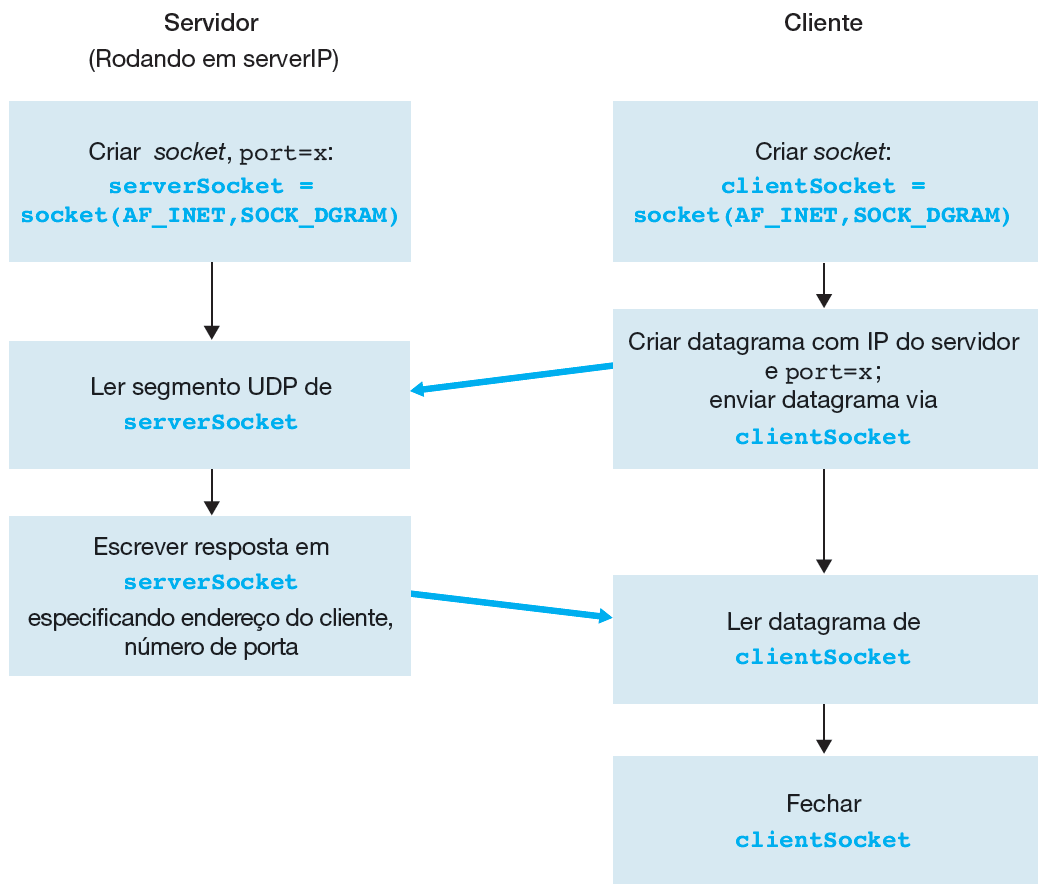

A aplicação cliente-servidor usando UDP tem a estrutura apresentada na Figura baixo. Utilizamos a linguagem Python por expor com clareza os principais conceitos de sockets. Quem desejar pode implementar em outras linguagens, por exemplo um modelo para programação de sockets utilizando a API Posix encontra-se aqui.

Como fica evidente na Figura acima, há dois processos cliente e servidor que podem ou não rodar em máquinas distintas e se comunicam justamente enviando mensagens via sockets, que abstrai qualquer necessidade de conhecimento das camadas subjacentes.

7.4.1 Roteiro

- Pare a simulação da rede no Imunes, da primeira etapa do TCP:

Experiment >> Terminate

- Inicie novamente a simulação da rede no Imunes:

Experiment >> Execute

- Copie o código do programa servidor, abaixo, e salve como TCPServer.py. No terminal do Servidor digite:

nano UDPServer.py - Escreva (copie) o programa UDPServer.py

#Os comentarios estao propositalmente sem acentuacao, caso contrario, tem-se erro de sintaxe. #Esta linha define que pode-se utilizar sockets dentro do programa from socket import * #Define explicitamente a porta aberta servidor serverPort = 22222 #Cria o socket do servidor, denominado serverSocket. O primeiro parametro indica a familia do endereco, #em particular, AF_INET indica que a rede subjacente esta usando IPv4. O segundo parametro indica que #o socket eh do tipo SOCK_DGRAM, ou seja, eh um socket UDP. serverSocket = socket(AF_INET, SOCK_DGRAM) #Vincula o numero da porta, nesse caso 22222, ao socket do servidor e "abre a porta". serverSocket.bind(('', serverPort)) print ('O servidor esta pronto para recepcao') #Aguarda indefinidamente por contatos (mensagens) de clientes while 1: message, clientAddress = serverSocket.recvfrom(2048) print (message) #Ao receber a mensagem do cliente converte todos os caracteres para maiusculas. modifiedMessage = message.upper() serverSocket.sendto(modifiedMessage, clientAddress)

- Ao terminar de editar digite <CRTL> + X, em seguida, Y e <Enter>.

- No terminal do Servidor e execute a aplicação servidora:

python3 UDPServer.py- Caso dê uma mensagem de erro, tente entende-la e corrija o problema. Com certeza é sintaxe. Deixe o programa rodando nesse terminal.

- Nas máquinas Cliente 1 e 2 execute no terminal:

netcat -u 10.0.0.10 22222

- Verifique os sockets em um novo terminal das máquinas Cliente 1 e 2 e Servidor, com o comando:

ss -ua- Identifique e anote os sockets abertos.

- Identifique e anote o socket receptivo do servidor.

- Execute o WireShark na interface eth0 do Servidor:

Clique com o botão direito do mouse sobre o ícone do Servidor >> Wireshark >> eth0

- No Wireshark aplique o filtro: udp.port==22222.

- Nos terminais das aplicações clientes digite a mensagem que desejar e espere a resposta do servidor. Funcionou?

- Com o servidor aberto faça duas conexões simultâneas. Pode ser dois terminais rodando a aplicação cliente.

- Em cada uma das aplicações clientes digite um texto, sempre diferente para facilitar a análise no Wireshark.

- Pare a captura de pacotes.

- PERGUNTAS baseadas na captura:

- Em algum momento foi identificado algum procedimento para estabelecimento de conexão?

- Em algum campo do UDP existe numeração de mensagens?

- Qual o número identificador de protocolo UDP no pacote IP? Dica: na janela central abra o campo Internet Protocol e procure a string Protocol.

- Qual é o checksum no pacote (datagrama) UDP? Qual é o formato apresentado? Quantos bits ele possui?

- É possível capturar toda a troca de mensagens e inclusive capturar o texto passado do cliente para o servidor?

- Qual foi a sequência numérica do campo Data em seu teste? Qual o significado?

- Qual é o protocolo da camada de transporte nessa troca de mensagens?

- Comparativo entre TCP e UDP:

- Quantas mensagens foram trocadas entre o servidor e o cliente em cada um dos protocolos para atingir o mesmo objetivo?

- O que justifica a diferença na quantidade de mensagens trocadas?

- Discuta as vantagens e desvantagens de cada protocolo.

7.5 Desafios extras

- Modifique uma das aplicações cliente-servidor, seja UDP ou TCP, para fazer um pingue-pongue com a mensagem, ou seja, o cliente gera e envia a mensagem, o servidor a devolve, o cliente reenvia a mesma mensagem, o servidor a devolve e assim sucessivamente.

8 TCP x UDP

8.1 Objetivos

- O objetivo desses experimentos é evidenciar as diferenças entre os protocolos TCP e UDP.

- Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser realizada baseada nas necessidade de comunicação a ser feita pela aplicação.

8.2 Roteiro

O que aconteceria se um arquivo fosse transferido de um computador a outro com ambos protocolos?

O roteiro será executado sobre máquinas virtuais, através do uso do Imunes.

- Abra um terminal e baixe o aquivo de configuração da rede a ser utilizada e um arquivo auxiliar dos experimentos:

wget -4 http://redes.sj.ifsc.edu.br/TCPxUDP.imn wget -4 http://redes.sj.ifsc.edu.br/seq_num.txt

- Observe o tamanho do arquivo auxiliar transferido, seq_num.txt, ele deve ter exatamente 5327160 bytes (cerca de 5,1 MB). Você pode fazer isso com o comando ls -l.

8.2.1 Transferência utilizando o protocolo TCP

- Execute o Imunes.

- Carregue o arquivo:

File >> Open >> TCPxUDP.imn

- Será apresentada uma simples rede a ser utilizada no experimento, composta de 2 PC com um enlace de 1000 kbps.

- Observe que abaixo do enlace está escrito loss=5%. Isso indica a taxa média de perda de pacotes no enlace.

- Inicie a simulação da rede no Imunes:

Experiment >> Execute

- No terminal da máquina real (NÃO do Imunes) digite:

sudo hcp seq_num.txt Transmissor:

- Obs.: Esse comando copia o arquivo seq_num.txt para a máquina virtual do Imunes.

- Dica: para abrir um terminal de uma das máquinas da rede a ser simulada basta dar um duplo clique sobre a mesma.

- Dica: para copiar textos para os terminais do Imunes, copie normalmente o texto, por exemplo, da Wiki, com o < Ctrl > + < C > e cole com <SHIFT> + <INSERT> ou < Ctrl > + < Shift > + < V > ou clicando sobre a rodinha (scroll) do mouse sobre o terminal desejado do Imunes.

- Na máquina Transmissor, do Imunes, execute o Wireshark, para capturar pacotes vindouros:

Clique sobre o ícone da máquina Transmissor com o botão direito do mouse >> Wireshark >> eth0...

- Crie um filtro para monitorar somente o tráfego desejado:

ip.addr==10.0.0.21

- No terminal da máquina Receptor, do Imunes, execute o netcat (nc) (utilize man nc para saber os detalhes das flags utilizadas) que abrirá um socket TCP que ficará aguardando conexão na porta 5555. Os dados recebidos serão salvos (através do direcionamento feito através do símbolo >) em arquivoTCP:

nc -vvnl -p 5555 > arquivoTCP

- No terminal da máquina Transmissor, do Imunes, também execute o netcat mas com o objetivo de transmitir o arquivo seq_num.txt para a outra maquina (Receptor):

time nc -w1 -vvn 10.0.0.21 5555 < seq_num.txt

- No terminal do Transmissor o comando será encerrado e apresentará o tempo de transmissão.

- No terminal do Receptor, após o término do processo, verifique o tamanho do arquivo recebido com o comando "ls -l".

- O tamanho é igual ao do arquivo seq_num.txt?

- Quanto tempo levou para transmiti-lo?

- Analisando a captura de pacotes do WireShark responda:

- Quais as portas origem e destino escolhidas pelo cliente e servidor?

- Qual é o número de sequência, para ambas as máquinas, do primeiro e do último pacote?

- Qual é o número de sequência, para ambas as máquinas, do primeiro e do último ACK?

- Calcule e mostre o procedimento de cálculo do tamanho do arquivo pela análise dos pacotes? Qual é a maneira mais fácil? Apresente os cálculos ou descreva a maneira de obtenção do valor. Dica: observe o primeiro e o último número de sequência e faça uma correlação com o tamanho do arquivo.

- Qual é o tamanho do último segmento de dados recebido? Perceba que ele é diferente dos demais, que vem "cheios", que tem tamanho grandes.

- Apresente os segmentos do 3-way handshake e analise os campos do cabeçalho, que os identificam. Estão de acordo com a norma apresentada na literatura (em sala de aula)?

- Apresente os segmentos do fechamento de conexão e analise os campos do cabeçalho, que os identificam. Estão de acordo com a norma apresentada na literatura (em sala de aula)?

8.2.2 Transferência utilizando o protocolo UDP

Caso não tenha fechado o Imunes na Parte 1 (Transferência utilizando o protocolo TCP) feche o Wireshark e vá direto para o Item 5.

- Execute o Imunes.

- Carregue o arquivo:

File >> Open >> TCPxUDP.imn

- Será apresentada uma simples rede a ser utilizada no experimento, composta de 2 PC com um enlace de 1000 kbps.

- Inicie a simulação da rede no Imunes:

Experiment >> Execute

- Dica: para abrir um terminal de uma das máquinas da rede a ser simulada basta dar um duplo clique sobre a mesma.

- Dica: para copiar textos para os terminais do Imunes, copie normalmente o texto, por exemplo, da Wiki, com o <Ctrl> + <C> e cole com <Ctrl> + <Shift> + <V> ou clicando sobre a rodinha (scroll) do mouse sobre o terminal desejado do Imunes.

- No terminal da máquina real (NÃO do Imunes) digite:

sudo hcp seq_num.txt Transmissor:

- Na máquina Receptor, do Imunes, execute o Wireshark:

Clique sobre o ícone da máquina Receptor com o botão direito do mouse >> Wireshark >> eth0...

- Crie um filtro para monitorar somente o tráfego desejado:

ip.addr==10.0.0.20 and udp and !icmp

- Na máquina Receptor, do Imunes, execute o netcat (nc) que abrirá um socket UDP que ficará aguardando segmentos na porta 6666. Os dados recebidos serão salvos em arquivoUDP:

nc -vvnlu -p 6666 > arquivoUDP

- Na máquina Transmissor, do Imunes, também execute o netcat mas com o objetivo de transmitir o arquivo seq_num.txt para a outra maquina (Receptor):

time nc -w1 -vvnu 10.0.0.21 6666 < seq_num.txt

- No terminal do Transmissor o comando será encerrado e apresentará o tempo de transmissão.

- Na terminal da máquina Receptor, do Imunes, pare o netcat digitando <Ctrl> + <C>.

- No terminal do Receptor, verifique o tamanho do arquivo recebido com o comando "ls -l".

- O tamanho é igual ao do arquivo seq_num.txt?

- Quanto tempo levou para transmiti-lo?

- Analisando a captura de pacotes do WireShark responda:

- Qual é o identificador (número de sequência) do primeiro e do último pacote? Existe?

- É possível calcular o tamanho do arquivo pela análise dos pacotes? É mais fácil ou difícil que no caso da transferência via TCP?

- Compare as transferências feitas com os protocolos TCP e UDP em relação, principalmente, ao tempo gasto para transmitir o arquivo e a integridade de dados.

- O que eles têm em comum?

- Que diferenças lhe pareceram mais pronunciadas?

- Como isso deve afetar as aplicações que usam esses protocolos?

9 Desvendando o TCP - Número de Sequência, Controle de Erros, Transmissão Full-Duplex

9.1 Objetivos

- Verificar alguns mecanismos do protocolo TCP:

- Controle de Erros: Significado de Número de Sequência, ACK;

- Controle de Fluxo: Significado do campo Windows Size; Funcionamento do controle de fluxo;

- Transmissão Full-Duplex.

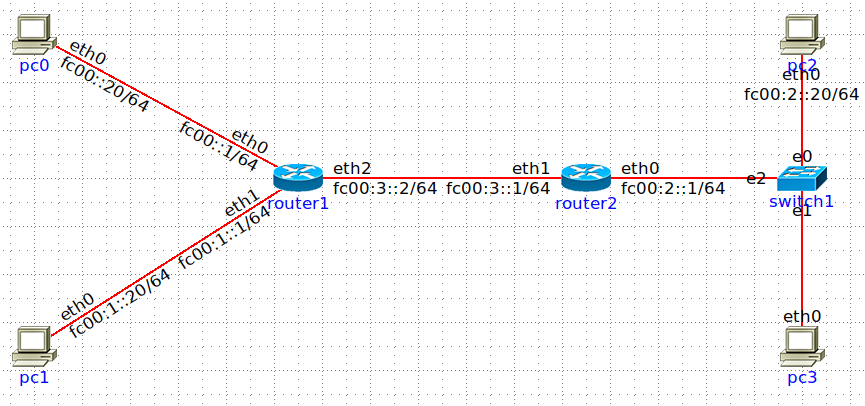

- Topologia de rede para experimentação

- O roteiro será executado sobre máquinas virtuais, através do uso do Imunes.

- Abra um terminal e baixe os aquivos de configuração da rede a ser utilizada e arquivos auxiliares dos experimentos:

cd ~ wget -4 http://redes.sj.ifsc.edu.br/TCP_Num_Seq_Erro.imn wget -4 http://redes.sj.ifsc.edu.br/arq30Bytes.txt wget -4 http://redes.sj.ifsc.edu.br/Servidor.txt wget -4 http://redes.sj.ifsc.edu.br/Cliente.txt

9.2 PARTE 1 - Transmissão sem erros: Verificação de Número de Sequência e Reconhecimentos

- Execute o Imunes.

- Carregue o arquivo:

File >> Open >> TCP_Num_Seq_Erro.imn

- Será apresentada uma simples rede a ser utilizada no experimento, composta de 2 PCs: Transmissor e Receptor.

- Inicie a simulação da rede no Imunes:

Experiment >> Execute

- Dica: para abrir um terminal de uma das máquinas da rede a ser simulada basta dar um duplo clique sobre a mesma.

- Copie o arquivo arq30Bytes.txt para a máquina Transmissor do Imunes. No terminal da máquina hospedeira (NÃO do Imunes) digite:

sudo hcp arq30Bytes.txt Transmissor:

- Execute o Wireshark no Receptor:

Clique direito do mouse sobre o ícone do Receptor >> Wireshark >> eth0..

- Crie um filtro para monitorar somente o tráfego desejado, nos pacotes vindouros:

ip.addr==10.0.0.20

- No terminal do Receptor , execute o processo servidor e prepare o mesmo para limitar a sua capacidade de recepção em cerca de 20 bytes (tamanho do buffer). Isto permitirá ver a quebra do arquivo de 30 bytes em alguns segmentos TCP:

sysctl -w net.ipv4.tcp_rmem='20 20 20' nc -vvnl -p 5555 > ArqRecebido.txt

- Dica: para copiar textos para o Imunes, copie normalmente o texto, por exemplo, da Wiki, com o < Ctrl > + < C > e cole com <SHIFT> + <INSERT> ou < Ctrl > + < Shift > + < V > ou clicando sobre a rodinha (scroll) do mouse.

- No terminal, envie o arquivo arq30Bytes.txt da máquina Transmissor:

nc -vvn 10.0.0.21 5555 < arq30Bytes.txt

- Pare os processos rodando nos terminais do Transmissor e Receptor com:

Ctrl + c

- Pare a captura de pacotes no Wireshark.

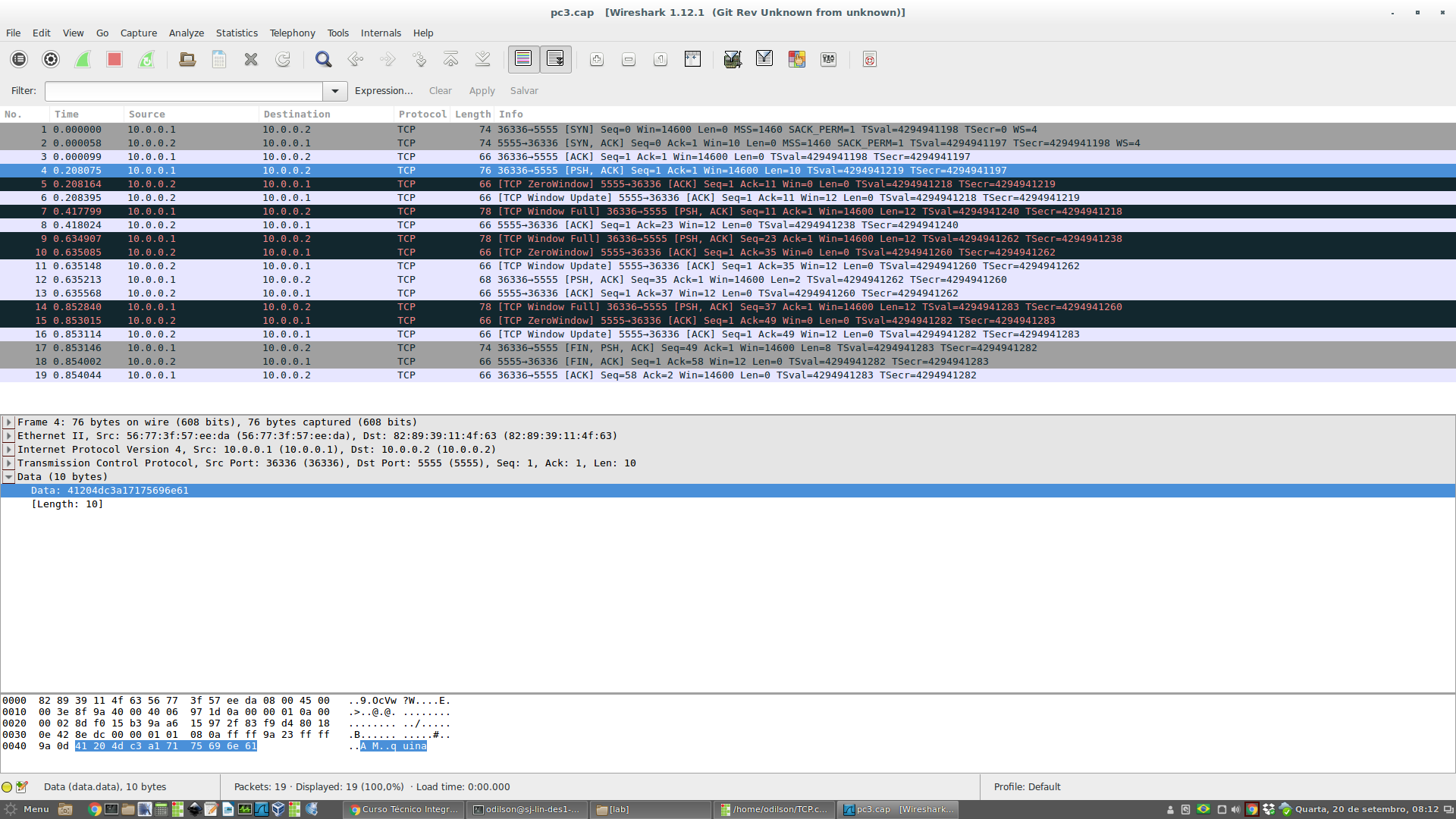

- Na tela do Wireshark você terá algo parecido com o apresentado na Figura 1.

Fig.1 -- Protocolo TCP - Analise como os dados foram transmitidos e reconhecidos.

- Perguntas

- Qual o número de sequência de cada segmento de dados transmitido (do Transmissor para o Receptor) e qual o significado do número de reconhecimento em cada um deles?

- Como foi reconhecido cada segmento enviado? É igual ao número de sequência ou é um número acima? Justifique.

- Qual o significado, funcionalidade e necessidade das mensagens, inseridas pelo Wireshark, "TCP ZeroWindow" e "TCP Window Update"?

- Qual a relação entre os campos "Len=", "Seq=", "Ack=", "Win=" e o tamanho do segmento de dados?

- O primeiro número de sequência na cadeia de bytes que o TCP transmite, é obtido aleatoriamente entre as mais de 4 bilhões de possibilidades (32 bits), ou seja, quase nunca inicia em 0 (zero). Por outro lado, o comportamento padrão do Wireshark é redefinir esse número de sequência, para sempre iniciar em 0 (zero), para facilitar a leitura humana. Este comportamento pode ser alterado, conforme nossas necessidades, com o seguinte procedimento:

Edit >> Preferences >> Protocols >> TCP >> (Habilite/Desabilite) ''Relative sequence numbers'' >> OK

- Desabilite esse comportamento e observe a anote (print) os números de sequência reais e compare com os números de sequência apresentados anteriormente (iniciando em zero) pelo Wireshark.

- Habilite novamente o número de sequência relativo.

- Pare o experimento no Imunes:

Experiment >> Terminate

9.3 PARTE 2 - Transmissão com erros: retransmissões

- Inicie a simulação da rede no Imunes:

Experiment >> Execute

- Dica: para abrir um terminal de uma das máquinas da rede a ser simulada basta dar um duplo clique sobre a mesma.

- Copie o arquivo seq_num.txt para a máquina Transmissor do Imunes. No terminal da máquina hospedeira (NÃO do Imunes) digite::

sudo hcp Servidor.txt Transmissor:

- Execute o Wireshark no Transmissor:

Clique direito do mouse sobre o ícone do Transmissor >> Wireshark >> eth0..

- Adicione o filtro tcp ao Wireshark, para limpar os dados apresentados, por enquanto nada aparece no Wireshark, já que não há pacotes sendo transmitidos.

- Vamos provocar perda de pacotes no enlace editando o campo loss (perda) do mesmo. Isso significa que, em média, 10% dos pacotes serão perdidos/adulterados.

Duplo clique sobre o enlace (fio vermelho) >> acrescente o valor 10 no campo loss >> Clique em ''Apply''

- No terminal do Receptor, limite o buffer de recepção e execute o processo servidor:

sysctl -w net.ipv4.tcp_rmem='5000 5000 5000' nc -vvnl -p 5555 > ArqRecebido.txt

- Envie o arquivo seq_num.txt da máquina Transmissor, no terminal digite:

nc -vvn 10.0.0.21 5555 < Servidor.txt

- Obs: Caso receba uma mensagem "No route to host", repita o comando acima. O problema é gerado por perdas sucessivas de mensagens de estabelecimento de conexão do TCP, devido à perda de dados estabelecida.

- Monitore o Wireshark e, quando perceber um ACK com tamanho um pouco maior de 42000, pare os processos rodando nos terminais do Transmissor e Receptor com:

Ctrl + c

- Analise como os dados foram transmitidos e reconhecidos.

- Perguntas:

- Houve perda de pacotes? Como você identificou isso?

- Os pacotes perdidos foram retransmitidos? Justifique.

- Qual o significado da mensagem, inserida pelo Wireshark, "TCP Retransmission"? Como você justificaria uma perda de segmento sem acesso a essa informação?

- Qual o significado das cores diferenciadas, inseridas pelo Wireshark, nos diversos segmentos apresentados?

- Pare o experimento no Imunes:

Experiment >> Terminate

9.4 PARTE 3 - Testando a capacidade do TCP de enviar dados de forma duplex

- Agora vamos fazer um pequeno teste de transmissão de arquivos entre dois colegas e observar o comportamento full-duplex.

- No experimento, o arquivo de uma máquina será transmitido para outra e vice-versa.

- Inicie a simulação da rede no Imunes:

Experiment >> Execute

- Vamos zerar perda de bits no enlace editando o loss do mesmo.

Duplo clique sobre o enlace (fio vermelho) >> acrescente o valor 0 no campo loss >> Clique em ''Apply''

- Copie os arquivos para as máquinas do Imunes. No terminal da máquina hospedeira/Linux (NÃO do Imunes) digite:

sudo hcp Servidor.txt Transmissor: sudo hcp Cliente.txt Receptor:

- Execute o Wireshark no Receptor e aplique o filtro TCP:

Clique direito do mouse sobre o ícone do Receptor >> Wireshark >> eth0..

- Limite o tamanho do buffer do TCP tanto no Transmissor quanto Receptor, nos seus terminais digite:

sysctl -w net.ipv4.tcp_rmem='10000 10000 10000'

- No terminal do Transmissor, que fará o papel de servidor por aguardar a conexão do cliente, execute o comando abaixo. Perceba que o Servidor vai enviar (o sinal < indica isso) um arquivo e vai receber e salvar (o sinal > indica isso) outro do Cliente.

nc -vvnl -p 5555 < Servidor.txt > Arq_recebido.txt

- No terminal do Receptor, que fará o papel de cliente, execute o comando abaixo. Perceba que ele também vai enviar e receber arquivo do servidor.

nc -vvn 10.0.0.20 5555 < Cliente.txt > Arq_recebido.txt

- Pare os processos rodando nos terminais do Transmissor e Receptor com:

Ctrl + c

- Confira o conteúdo dos arquivos recebidos no Transmissor e Receptor:

cat Arq_recebido.txt

- Os arquivos foram corretamente trocados entre as duas máquinas? Dica: Responda observando o conteúdo dos arquivos, que são exclusivos e bem criativos :).

- Pare a captura de pacotes no Wireshark.

- Adicione o filtro tcp ao Wireshark, para limpar os dados apresentados.

- Analise como os dados foram transmitidos e reconhecidos.