RED29004-2014-2

1 Diário de aula de RED - 2014-2 - Prof. Odilson T. Valle

1.1 Dados Importantes

Professor: Odilson Tadeu Valle

Email: odilson@ifsc.edu.br

Atendimento paralelo: 3ª feira das 9h40 às 10h35 e 4ª das 14h25 às 15h20. Local: Lab. de Desenvolvimento.

IMPORTANTE: o direito de recuperar uma avaliação em que se faltou somente existe mediante justificativa reconhecida pela coordenação. Assim, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação e aguardar o parecer da coordenação.

1.2 Plano de Ensino

| Plano de Ensino | |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

2 Material de apoio

2.1 Applets do Kurose

Vários aplicativos com representação dinâmica de características das redes de computadores.

2.2 Listas de exercícios

| Lista de exercícios 1 |

|---|

|

| Lista de exercícios 2 - Camada de Aplicação |

|---|

|

| Lista de exercícios 3 - Camada de Aplicação |

|---|

|

| Lista de exercícios 5 - Camada de Rede | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

|

| Lista de exercícios 6 - Camada de Enlace |

|---|

|

2.3 Transparências utilizadas durante as aulas

Slides do Kurose referentes ao capítulo 1

Slides do Kurose referentes ao capítulo 2, 6a. Ed.

Slides do Kurose referentes ao capítulo 2, 5a. Ed.

Slides do Prof. Emerson - DNS, FTP, Web, Email...

Slides do Kurose referentes ao capítulo 3, 6a. Ed.

Slides do Kurose referentes ao capítulo 4, 6a. Ed.

Slides do Kurose referentes ao capítulo 5, 6a. Ed.

2.4 Roteiros para laboratório

Laboratório 1 -- Ping, traceroute, Web e HTTP

Laboratório 2 -- Wireshark e HTTP

| Laboratório 3 - Serviço de Nomes (DNS) |

|---|

|

| Laboratório 4 - Programação de sockets |

|---|

|

Material original: Slides do Kurose referentes ao capítulo 2, 6a. Ed., pags 54 à 58 Programação de sockets: criando aplicações de rede

2.4.1 Descrição da aplicação a ser desenvolvida em UDP e TCP

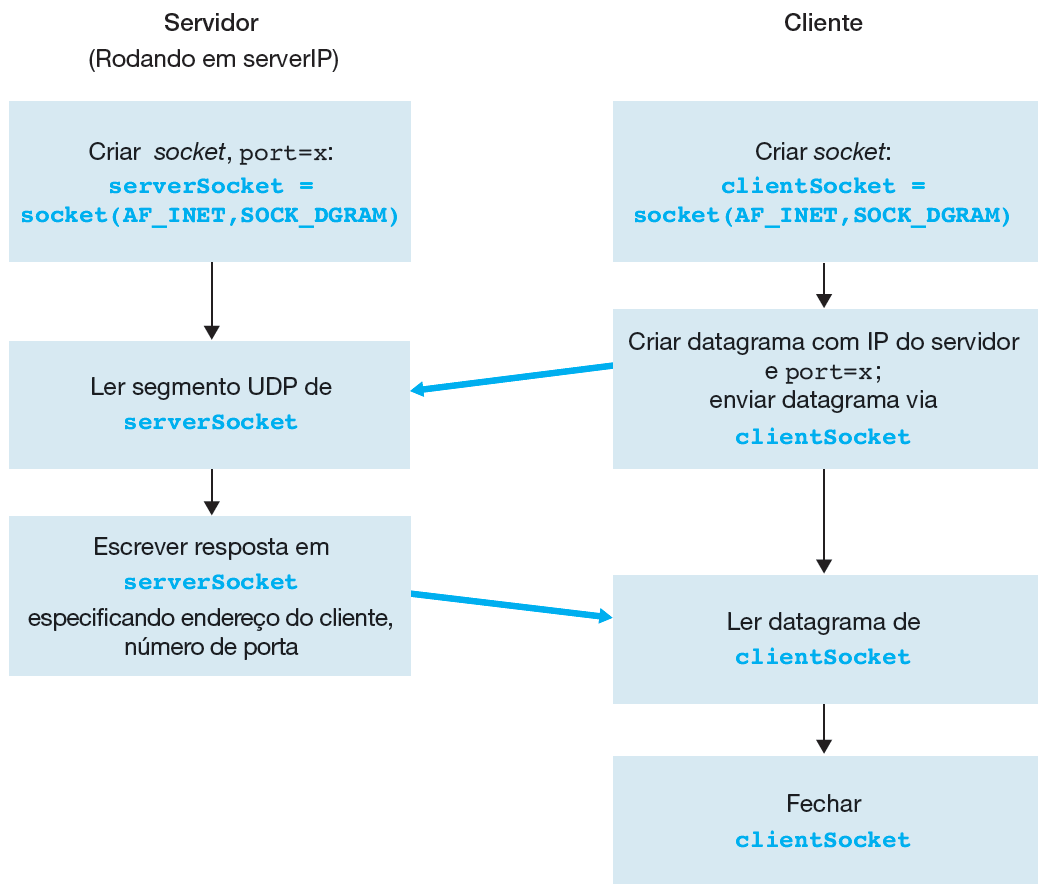

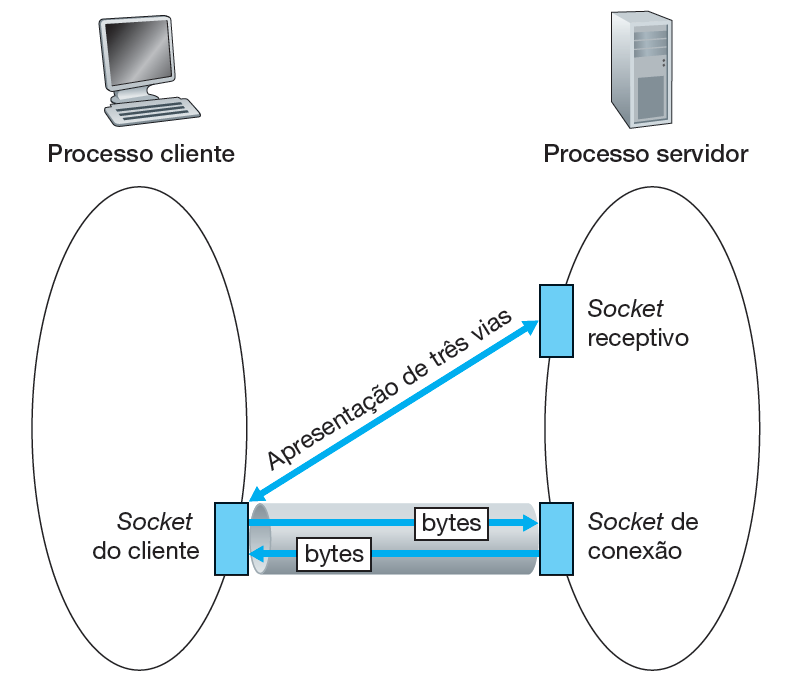

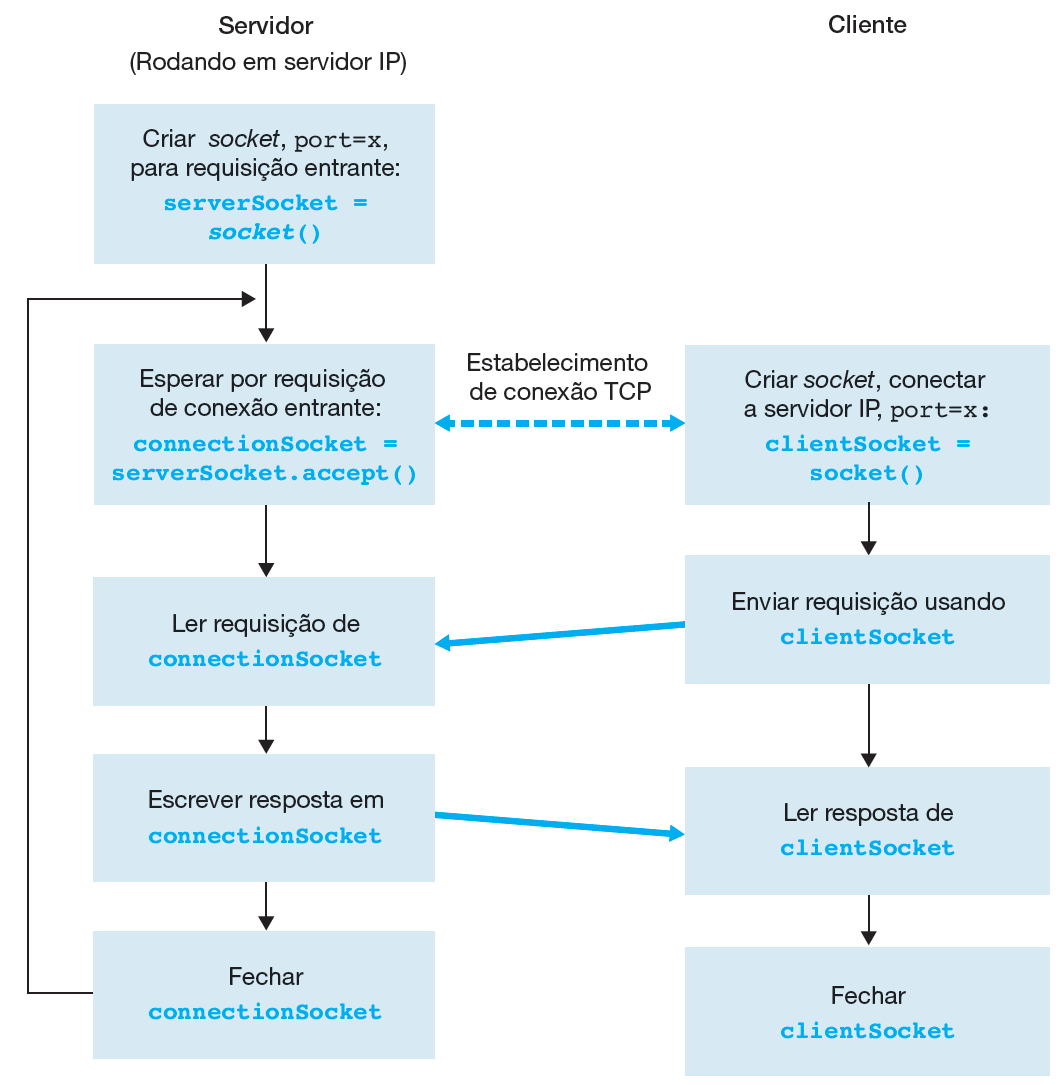

2.4.2 Programação de sockets com UDPA aplicação cliente-servidor usando UDP tem a estrutura apresentada na Figura baixo. Utilizamos a linguagem Python por expor com clareza os principais conceitos de sockets. Quem desejar pode implementar em outras linguagens, por exemplo um modelo para programação de sockets utilizando a API Posix encontra-se aqui. Como fica evidente na Figura acima, os processos cliente e servidor rodam em máquinas distintas e se comunicam justamente enviando mensagens vis sockets, que abstrai qualquer necessidade de conhecimento das camadas subjacentes. Um exemplo de código bem simples para o lado Cliente: UDPClient.py

|

| Laboratório 5 - TCP x UDP |

|---|

|

Tempo aproximado: 1h Problemas observados: No experimento 2 diminuir o tamanho do arquivo: máximo 200 MB. O objetivo desses experimentos é evidenciar as diferenças entre os protocolos TCP e UDP. 2.4.5.1 Experimento 1Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser feita dependendo do tipo de comunicação a ser feita pela aplicação. Por exemplo, o que aconteceria se um arquivo fosse transferido de um computador a outro com ambos protocolos ?

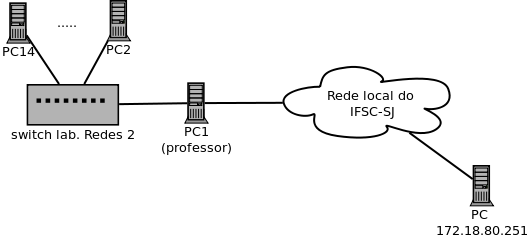

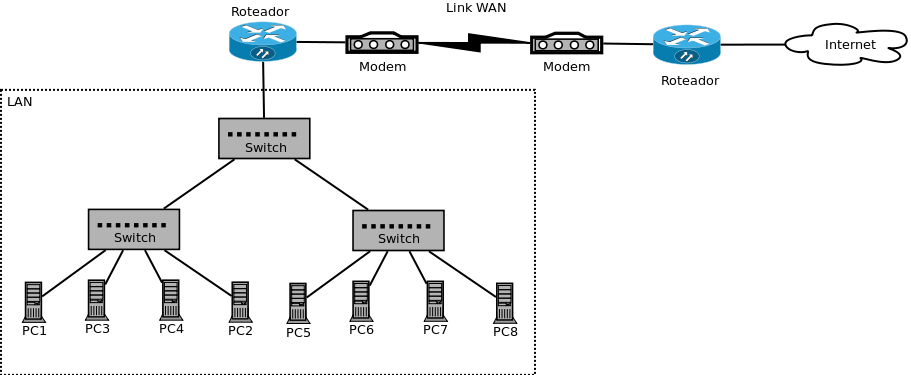

2.4.5.2 Experimento 2Transferências usando cada um desses protocolos podem apresentar características bem distintas. Neste segundo experimento, serão feitas transferências simultâneas de arquivos a partir de um mesmo servidor, comparando-se o resultado obtido com TCP e UDP. Essas transferência ocorrerão entre os computadores do laboratório e um servidor externo ao laboratório, como mostrado na figura abaixo: 172.18.16.38

2.4.5.3 Experimento 3Repita os experimentos 1 e 3 mas agora com o arquivo minimo.txt, anotando todos os tempos.

2.4.5.4 Tarefa extraUse o aplicativo NetCat (nc) para fazer transferências UDP e responda:

|

| Laboratório 6 - Protocolos de roteamento |

|---|

|

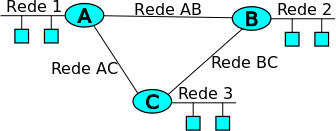

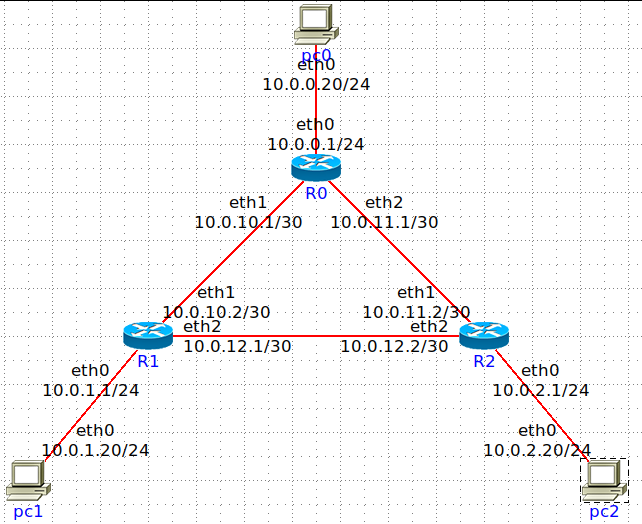

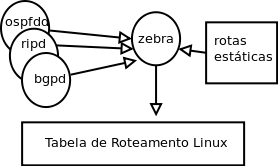

Analisar o funcionamento de protocolos de roteamento estático e dinâmico da Internet, em particular as tabelas estáticas de roteamento, o protocolo RIP e OSPF, a partir de uma estrutura física formada por roteadores e redes locais. Para isto utilizaremos o Netkit2. Leia aqui como o Netkit2 trabalha com roteadores. Em todos os experimentos será utilizado como base a seguinte arquitetura de rede: 2.5 Experimento 1: tabelas estáticas de roteamentoTempo aproximado para execução e conferência: 1h

|

| Laboratório 7 - LANs: HUBs vs. Switches |

|---|

2.9 Conceituação sobre Redes Locais (LAN)2.9.1 Características e pontos-chavesObs: obtido de STALLINGS, 2005:

2.9.2 Algumas tecnologias

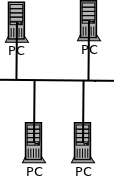

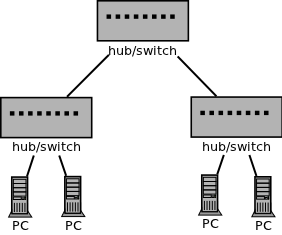

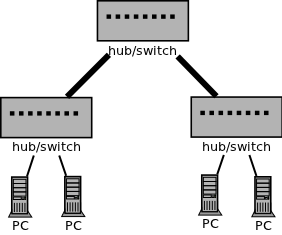

2.9.3 TopologiasUma topologia de rede diz respeito a como os equipamentos estão interligados. No caso da rede local, a topologia tem forte influência sobre seu funcionamento e sobre a tecnologia adotada. Dependendo de como se desenha a rede, diferentes mecanismos de comunicação são necessários (em particular o que se chama de acesso ao meio). A eficiência da rede (aproveitamento da capacidade de canal, vazão) e sua escalabilidade (quantidade de computadores e equipamentos que podem se comunicar com qualidade aceitável) também possuem relação com a topologia. A tabela abaixo exemplifica topologias conhecidas de redes locais. 2.9.4 Exemplos de uso de redes locaisExemplos de redes locais são fáceis de apresentar. Praticamente toda rede que interconecta computadores de usuários é uma rede local - mesmo no caso de redes sem-fio, um caso especial a ser estudado mais a frente. A rede do laboratório de Redes 1, onde temos nossas aulas, é uma rede local. Os demais computadores da escola formam outra rede local. Quando em casa se instala um roteador ADSL e se conectam a ele um ou mais computadores, cria-se também uma rede local. Portanto, redes locais são extremamente comuns e largamente utilizadas. Ainda assim, cabem alguns outros exemplos de possíveis redes locais, mostrados abaixo:

2.10 Experimento 1: HUBsTempo aproximado para execução e conferência: 30 min. Neste experimento vamos testar a taxa de transferência simultânea entre várias máquinas interligadas por meio de um HUB. Para tal utilizaremos o NetKit como ferramenta base (formação da rede) e o iperf como gerador de tráfego.

|

2.12 Softwares

- Netkit2: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- [1] Nesta página você pode encontrar vários laboratórios virtuais do NetKit, prontos para uso, que focam em serviços específicos de redes de computadores.

3 Curiosidades

- Telex

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Breve História da Internet

4 Seminários

Recomenda-se a confecção do relatório na própria Wiki. O professor criará a página para cada projeto que assim o desejar. Na página do projeto, os membros da equipe podem editar a qualquer hora, sem preocupação com a versão do mesmo. Também facilita o acompanhamento por parte do professor. Utilizando ou não a Wiki, usem esse modelo de relatório.

- Grupos e Temas para 2014-2:

- Avaliação

- Nota: 0,5 x Documento + 0,5 x Seminário

- Nota final individual. Será dada uma nota por equipe (máximo = número_de_alunos_da_equipe * 10) e a equipe decide qual será a nota individual por aluno, sendo que a soma das notas dos alunos deverá ser igual a nota da equipe. O professor pode interferir na distribuição das notas dentro da equipe.

- Avaliação final dos seminários.

- Instruções sobre o Seminário de Redes I:

- Data para definição de grupos e temas: 8/8/14.

- 2 alunos por equipe.

- Os temas devem ser propostos pelas equipes em comum acordo com o professor ou então na data limite o professor apresenta alguns temas e as equipes escolhem.

- Data de entrega do documento: 21/11/14 (impreterivelmente).

- O relatório pode ser redigido como uma página da wiki.

- Duração da apresentação: 20 minutos + 5 minutos de perguntas.

- As apresentações podem ser realizadas seguindo o conteúdo do relatório (use bastante figuras no relatório, isto facilita a apresentação).

- Se preferirem usar slides, usem esse modelo.

5 Diário de aulas

| Aula 1 - 1/8/14: Apresentação da disciplina |

|---|

|

| Aula 2 - 5/8/14: Introdução a Redes de Computadores |

|---|

|

| Aula 3 - 8/8/14: Introdução a Redes de Computadores |

|---|

| Aula 4 - 12/8/14: Comutação de circuitos vs comutação de pacotes |

|---|

| Aula 5 - 15/8/14: Modelo de serviços |

|---|

| Aula 6 - 19/8/14: Arquitetura em camadas - Exercícios |

|---|

| Aula 7 - 22/8/14: Laboratório 1: Uso de aplicações da Internet |

|---|

| Aula 8 - 26/8/14: Comunicação entre processos |

|---|

| Aula 9 - 29/8/14: Protocolos da camada de aplicação - Laboratório 2: Wireshark e HTTP |

|---|

|

Slides do Kurose referentes ao capítulo 2, 6a. Ed. |

| Aula 10 - 2/9/14: HTTP - FTP - SMTP |

|---|

| Aula 11 - 5/9/14: DNS - Laboratório 3: Serviço de nomes |

|---|

| Aula 12 - 9/9/14: Laboratório 3 (revisão) - P2P |

|---|

| Aula 13 - 12/9/14: Aulas de dúvidas e listas de exercício |

|---|

| Aula 14 - 16/9/14: Avaliação 1: conceitos básicos e camada de aplicação |

|---|

|

Sala 12 |

| Aula 15 - 19/9/14: Laboratório 4 - Programação de sockets |

|---|

| Aula 16 - 23/9/14: Camada de transporte |

|---|

|

Faça uma rápida pesquisa e descubra que protocolos de transporte (e que portas) são usados por estas aplicações:

|

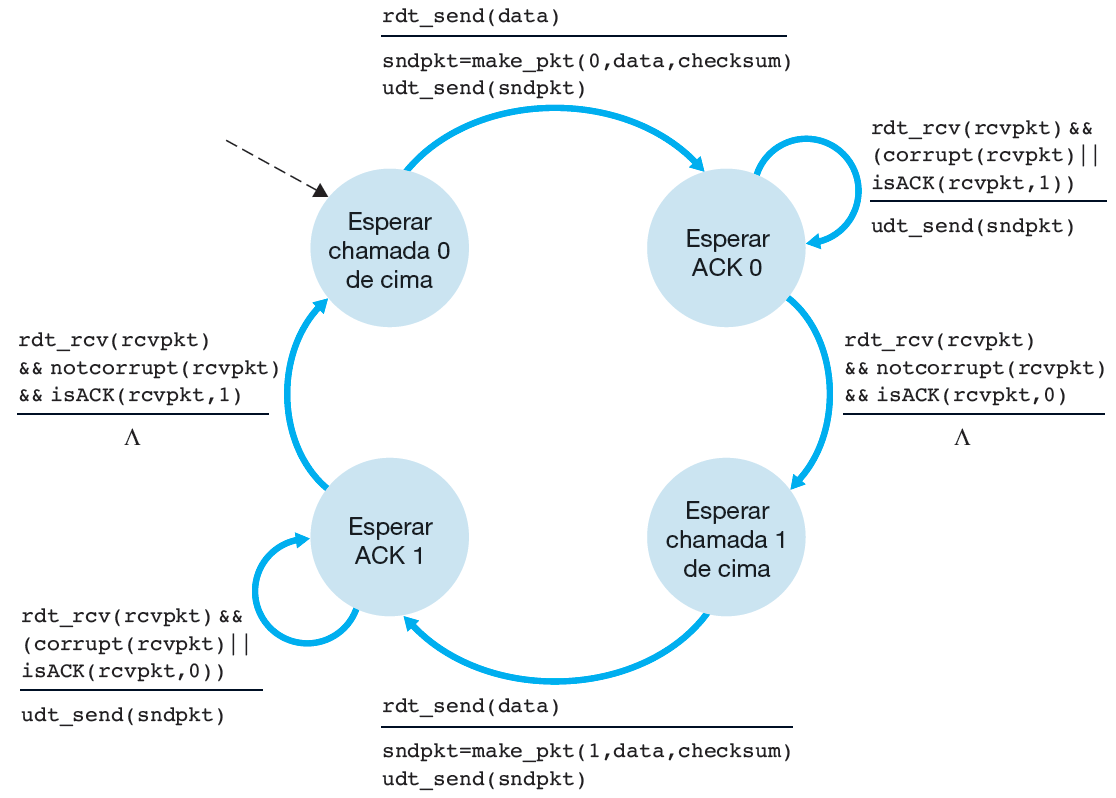

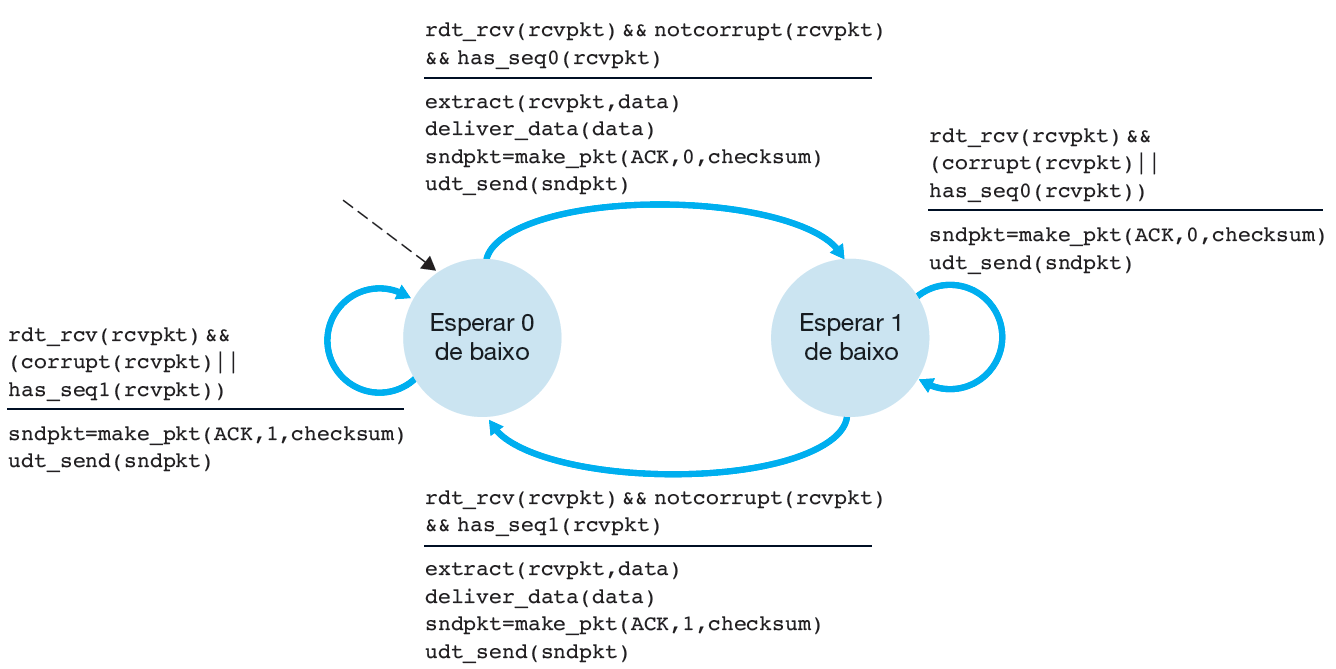

| Aula 17 - 26/9/14: Camada de transporte - Princípios da comunicação confiável de dados |

|---|

|

Execute o applet GbN no site do Kurose. Faça alguns testes e tente entender os processos envolvidos. |

| Aula 18 - 30/9/14: Camada de transporte - Princípios da comunicação confiável de dados e TCP |

|---|

| Aula 19 - 3/10/14: Aula suspensa - Defesa de tese |

|---|

| Aula 20 - 7/10/14: Camada de transporte - TCP e Laboratório TCP x UDP |

|---|

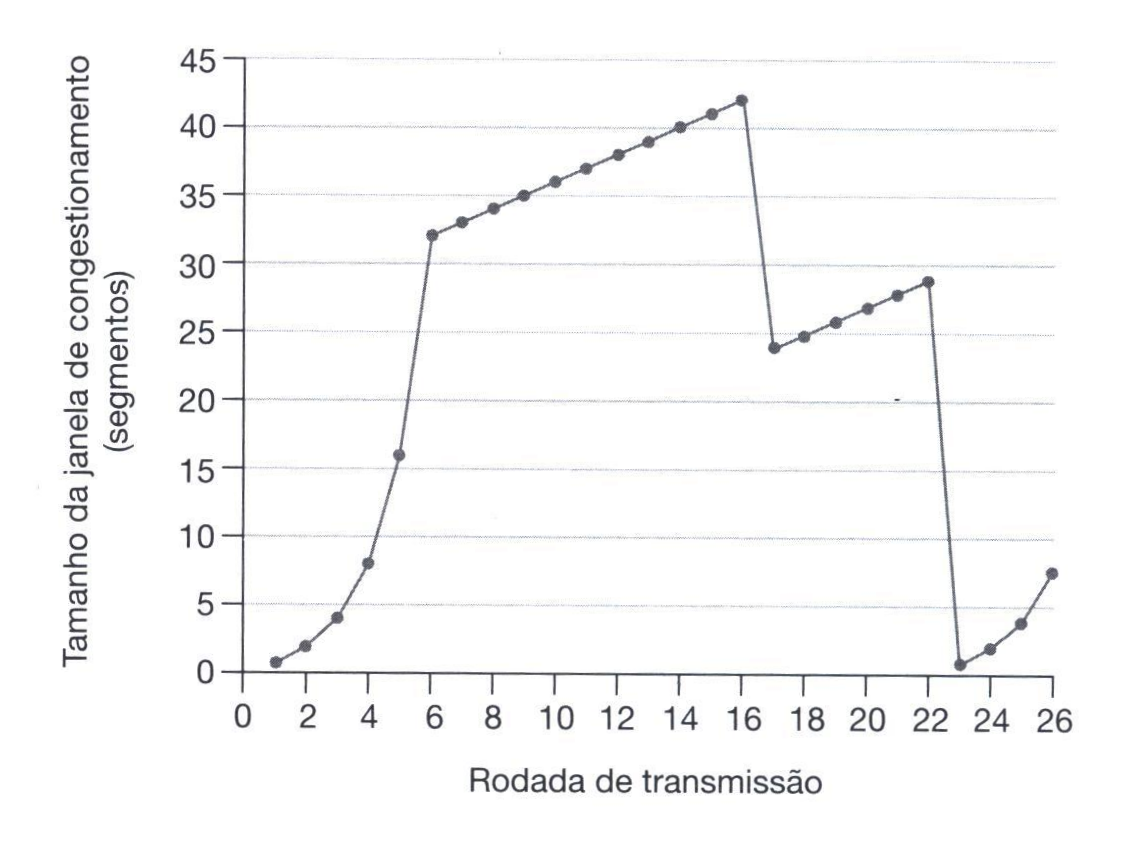

| Aula 21 - 10/10/14: Camada de transporte - Controle de fluxo e controle de congestionamento |

|---|

| Aula 22 - 14/10/14: Aulas suspensas - Seminário de avaliação do curso de Engenharia de Telecomunicações |

|---|

| Aula 23 - 17/10/14: Aulas de dúvidas e listas de exercício |

|---|

| Aula 24 - 21/10/14: Avaliação 2: Camada de transporte |

|---|

|

Sala 12 |

| Aula 25 - 24/10/14: Introdução a Camada de rede |

|---|

| Aula 26 - 31/10/14: Camada de rede |

|---|

|

Reforço para preparação dos seminários |

| Aula 27 - 4/1/14: Camada de rede |

|---|

| Aula 28 - 7/11/14: Camada de rede - Protocolos de roteamento. Lab. tabelas estáticas de roteamento com NetKit2 |

|---|

| Aula 29 - 11/11/14: Camada de rede - Protocolos de roteamento. Lab. protocolos de roteamento RIP e OSPF com NetKit2 |

|---|

| Aula 30 - 14/11/14: Camada de rede - Protocolos de roteamento. Lab. protocolos de roteamento RIP e OSPF com NetKit2 |

|---|

| Aula 31 - 18/11/14: Camada de rede - Protocolos de roteamento. |

|---|

| Aula 32 - 21/11/14: Camada de Enlace |

|---|

| Aula 33 - 25/11/14: Camada de Enlace |

|---|

| Aula 34 - 28/11/14: Aula de dúvidas e recapitulação |

|---|

| Aula 35 - 2/12/14: Terceira avaliação |

|---|

| Aula 36 - 5/12/14: Seminários |

|---|

| Aula 37 - 9/12/14: Seminários |

|---|

| Aula 38 - 12/12/14: Reavaliação |

|---|