RED29004-2016-2

1 Diário de aula de RED29004 - 2016-2 - Prof. Odilson T. Valle

1.1 Dados Importantes

Professor: Odilson Tadeu Valle

Email: odilson@ifsc.edu.br

Atendimento paralelo: 3ª das 15h40 às 16h35 e 4ª das 8h25 às 9h20. Local: Lab. de Desenvolvimento.

- Avaliações

- 3 avaliações (A1, A2 e A3) mais um seminário (S).

- Conceito mínimo para não necessitar reavaliação: 6.

- Conceito final obtido pela "média" das avaliações.

- Reavaliação única a ser realizada no último dia de aula.

IMPORTANTE: o direito de recuperar uma avaliação em que se faltou somente existe mediante justificativa reconhecida pela coordenação. Assim, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação e aguardar o parecer da coordenação.

1.2 Plano de Ensino

1.3 Cronograma de Atividades

RED29004 2016-2 - Prof. Odilson T. Valle

2 Material de apoio

2.1 Applets do Kurose

Vários aplicativos com representação dinâmica de características das redes de computadores.

2.2 Listas de exercícios

| Lista de exercícios 1 - Introdução |

|---|

|

| Lista de exercícios 2 - Camada de Aplicação |

|---|

|

| Lista de exercícios 4 - Camada de Rede | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

|

| Lista de exercícios 5 - Camada de Enlace e Redes Multimídia |

|---|

|

2.3 Transparências utilizadas durante as aulas

Slides do Kurose referentes ao capítulo 1

Slides do Kurose referentes ao capítulo 2

Slides do Prof. Emerson - DNS, FTP, Web, Email...

Slides do Kurose referentes ao capítulo 7

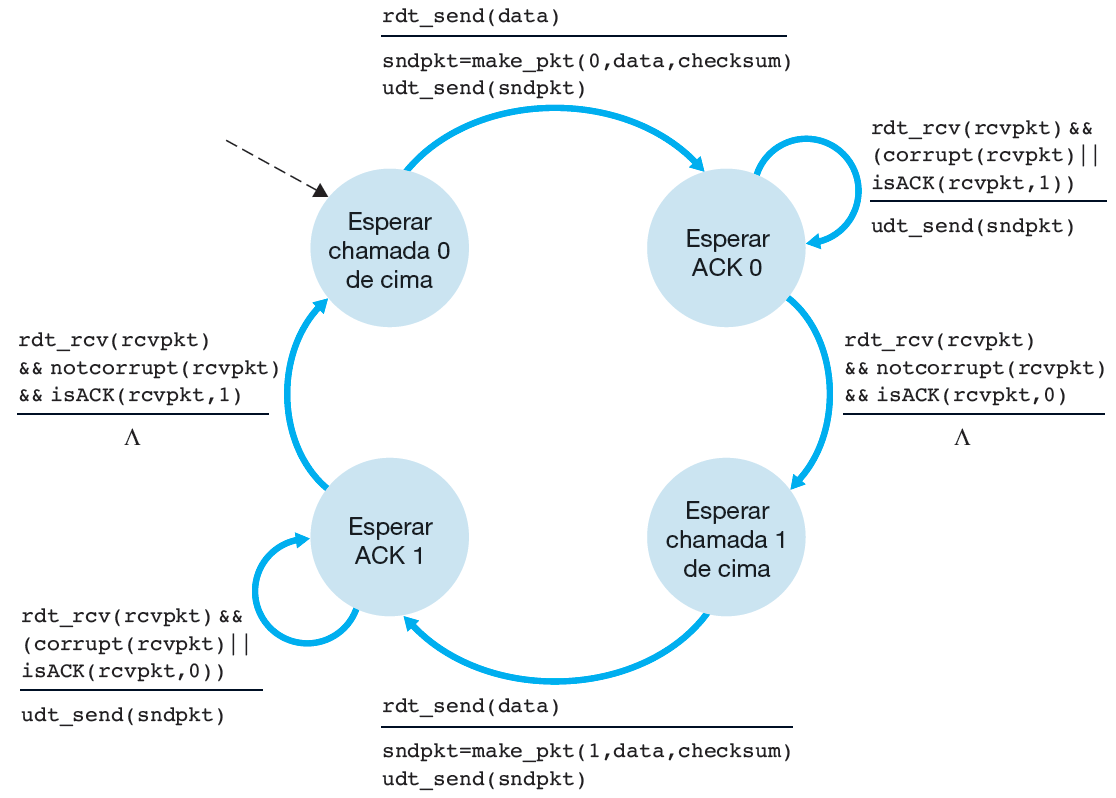

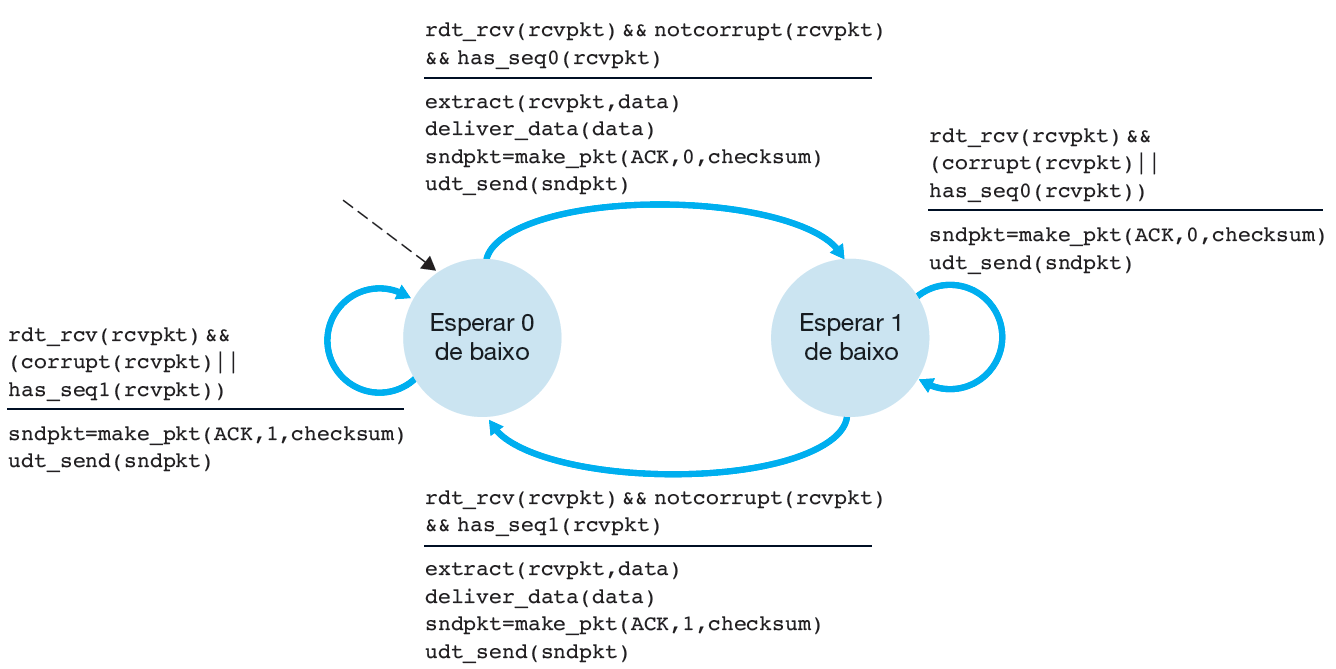

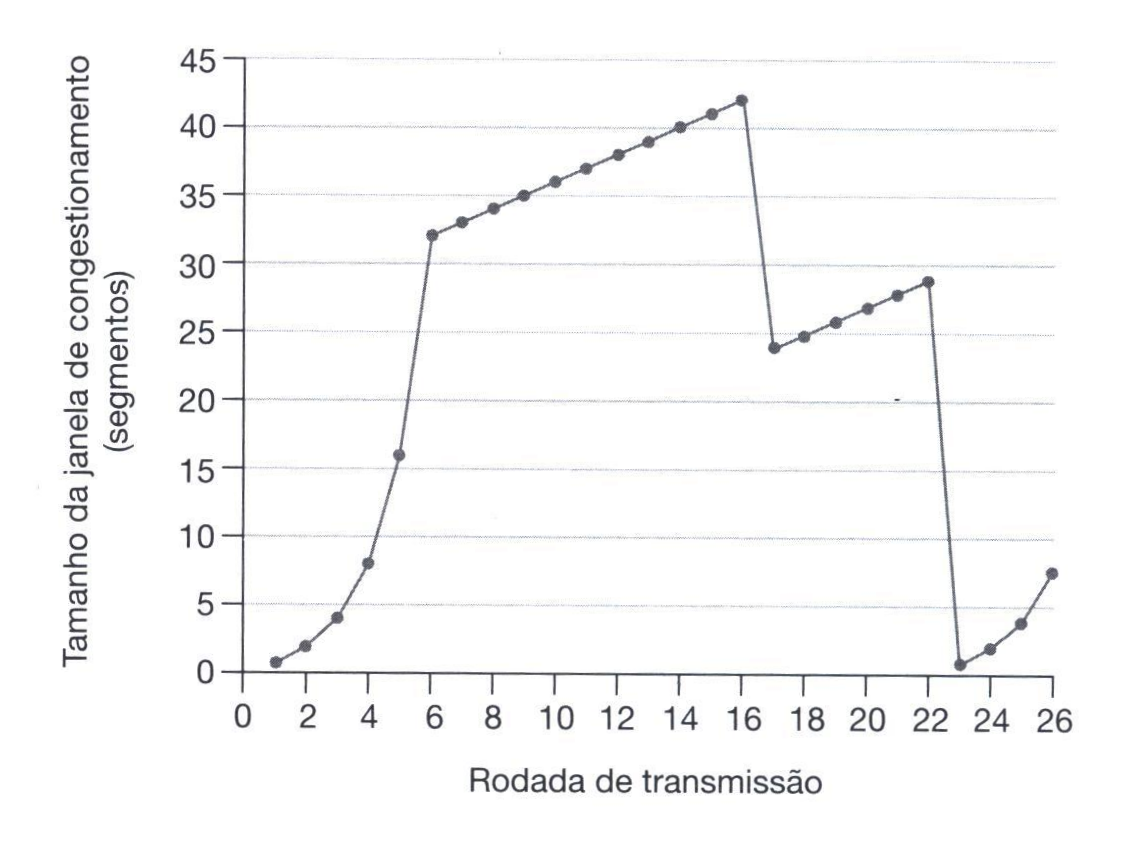

Slides do Kurose referentes ao capítulo 3 e versão antiga

Slides do Kurose referentes ao capítulo 4

Slides do Kurose referentes ao capítulo 5

2.4 Roteiros para laboratório

| Laboratório 1 - Ping, Traceroute e Wireshark |

|---|

2.4.1 Objetivos

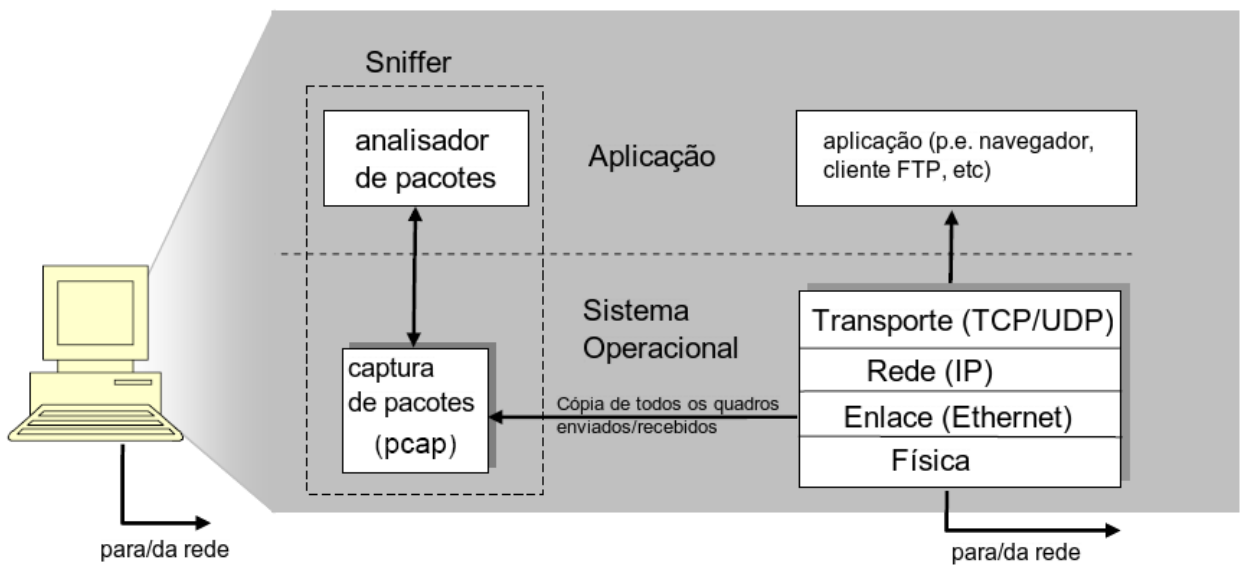

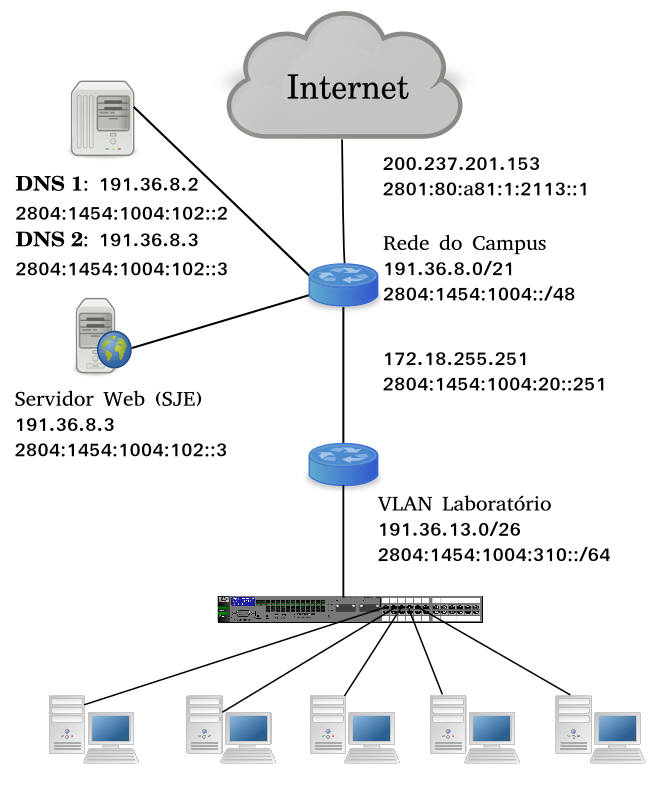

2.4.2 Conceitos introdutórios para uso do laboratórioA rede do laboratório em uso segue o modelo apresentado no diagrama da Figura 1.  2.4.2.1 Máquinas virtuaisEventualmente serão utilizadas nessa disciplina. Os Laboratórios de Redes de Computadores estão equipados com N+1 (N = número de computadores para alunos) computadores conectados em rede e com acesso a Internet, Figura 1. A rede local do laboratório tem endereço IP 192.168.1.0/24. A máscara de rede /24 indica que o último byte do endereço é utilizado para identificar cada máquina, por exemplo 192.168.1.1, 192.168.1.2, etc. O sistema operacional hospedeiro é o Linux Ubuntu. Como os laboratórios são utilizados por várias disciplinas/alunos/professores, os usuários não tem acesso a senha de root (administrador). Para possibilitar a execução de comandos exclusivos do administrador (usuário root), cada computador tem instaladas máquinas virtuais, as quais podem ser lançadas a partir do aplicativo VirtualBox. As máquinas virtuais pertencem a mesma rede local do laboratório e tem endereçamento 192.168.1.x, sendo o byte que identifica a máquina (x) deverá ser manualmente configurado com a seguinte regra: M1 – 101, M2 – 102,..., M9 – 109, M10 – 110,..., M14 – 114 . Por exemplo:, M1 ficará com o endereço 192.168.1.101. 2.4.3 Roteiro de atividades2.4.3.1 ifconfigO aplicativo ifconfig pode ser utilizado para visualizar a configuração ou configurar uma interface de host em redes TCP/IP. Se nenhum argumento for passado na chamada do ifconfig, o comando mostra a configuração atual de cada interface de rede. Consultar as páginas man ifconfig do Linux para maiores detalhes sobre o funcionamento deste aplicativo, o qual permite ativar/desativar a interface, configurar o endereço IP, definir o tamanho da MTU, redefinir o endereço de hardware se a interface suporta, redefinir a interrupção utilizada pelo dispositivo, entre outros.

|

| Laboratório 2 - Desvendando o HTTP com Wireshark |

|---|

|

Fonte base: Wireshark - HTTP 2.4.4 Objetivos

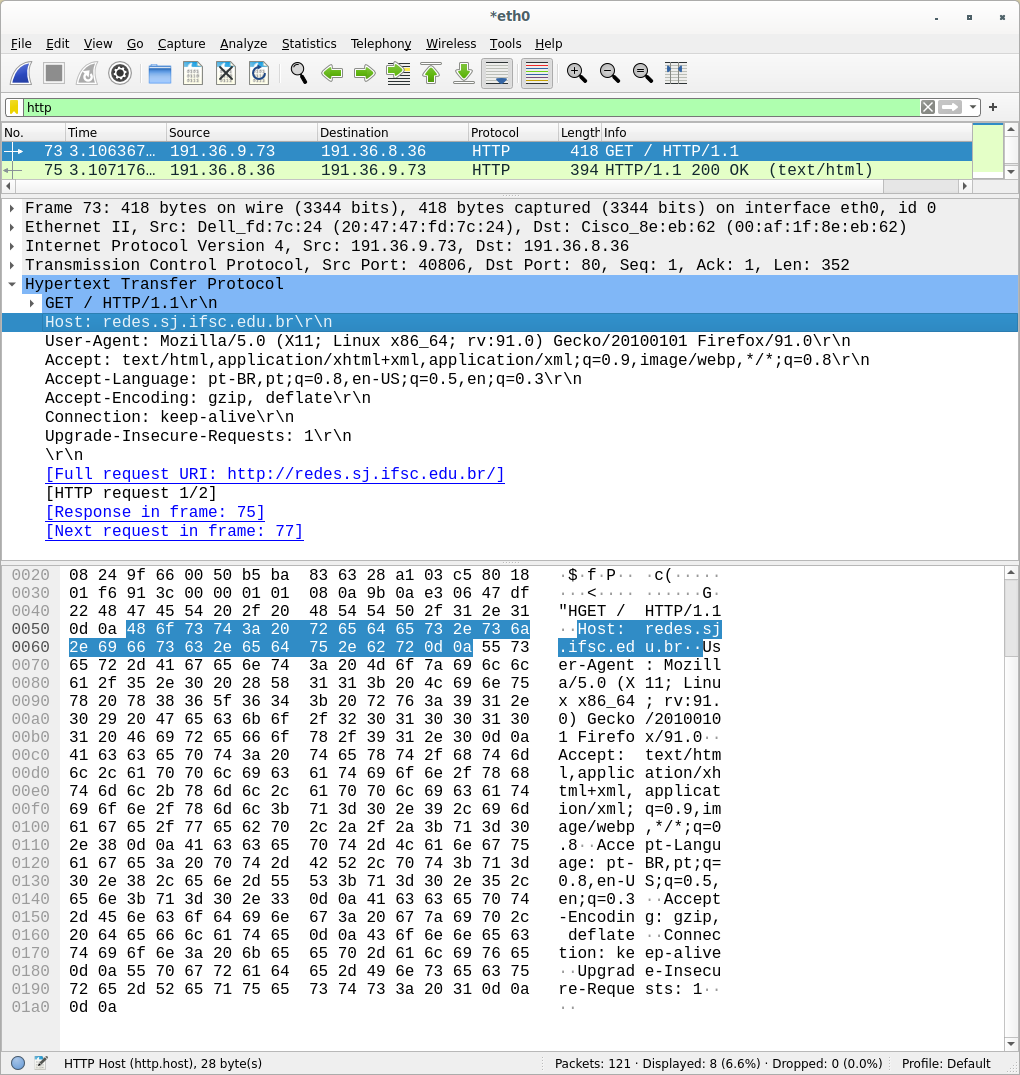

2.4.5 A Interação Básica GET/Resposta do HTTPVamos iniciar a nossa exploração do HTTP baixando um arquivo em HTML simples - bastante pequeno, que não contém objetos incluídos. Faça o seguinte:

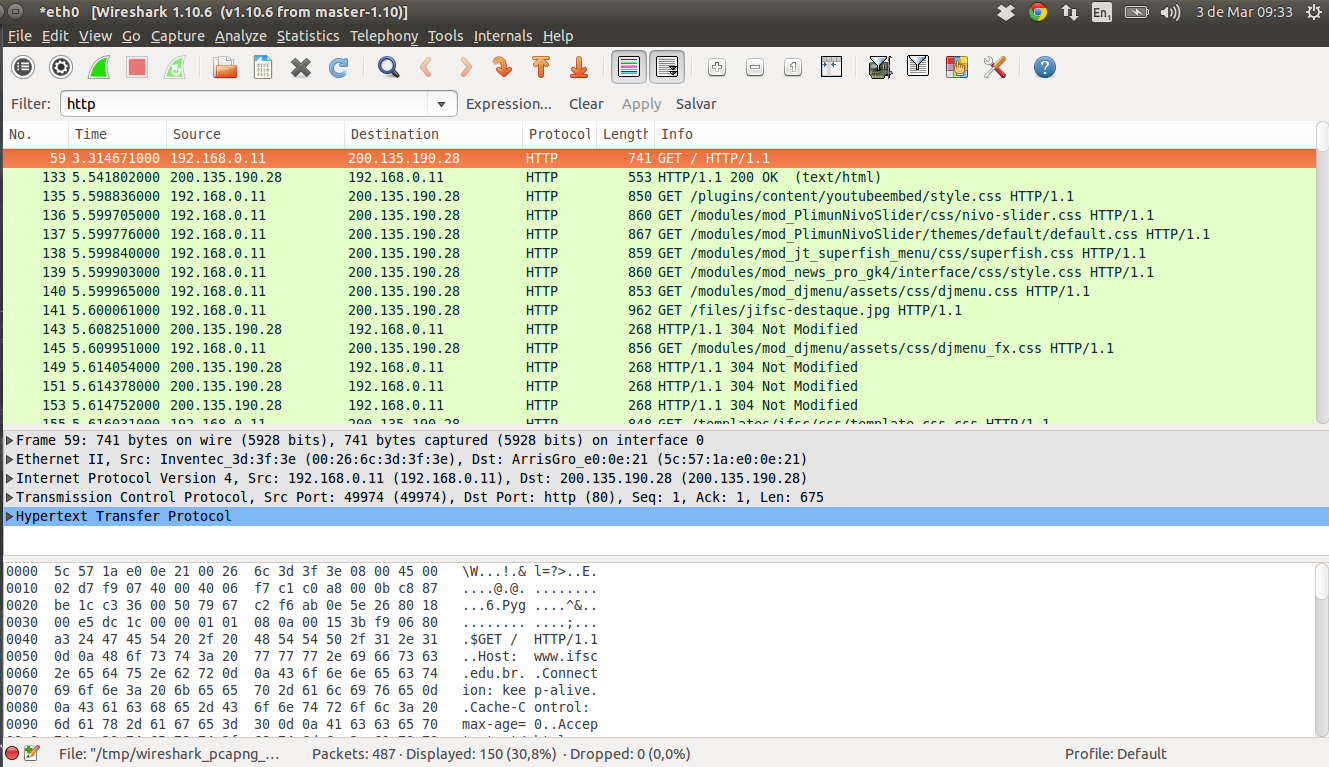

O exemplo da figura 1 mostra na janela de listagem de pacotes duas mensagens HTTP capturadas:

Responda às seguintes perguntas e imprima as mensagens GET e a resposta e indique em que parte da mensagem você encontrou a informação que responde às questões.

2.4.6 A Interação HTTP GET Condicional/RespostaA maioria dos navegadores web tem um cache (seção 2.2.6 do livro) e, desta forma, realizam GET condicional quando baixam um objeto HTTP. Execute os seguintes passos:

Responda às seguintes questões:

2.4.7 Baixando Documentos LongosNos exemplos até agora, os documentos baixados foram simples e pequenos arquivos em HTML. Vamos ver o que acontece quando baixamos um arquivo em HTML grande. Faça o seguinte:

Na janela de listagem de pacotes, você deve ver a sua mensagem HTTP GET, seguida por uma reposta em vários pacotes. Esta resposta em vários pacotes merece uma explicação. Lembre-se da seção 2.2 do livro (veja a figura 2.9) que a mensagem de resposta HTTP consiste de uma linha de status, seguida por zero ou mais linhas de cabeçalhos, seguida por uma linha em branco, seguida pela carga útil (Content-Length). No caso do nossa HTTP GET, a carga útil na resposta é o arquivo HTTP completo. No nosso caso aqui, o arquivo em HTML é bastante longo, e a informação de 11747 bytes é muito grande para caber em um segmento TCP. A resposta HTTP simples é então quebrada em vários pedaços pelo TCP, com cada pedaço sendo contido dentro de um segmento TCP separado. Cada segmento TCP é capturado em um pacote separado pelo Wireshark, clique sobre o nono "Reassembled TCP Segments" no Wireshark. Responda às seguintes questões:

2.4.8 Documentos HTML com Objetos IncluídosAgora que vimos como o Wireshark mostra o tráfego capturado para arquivos em HTML grandes, nós podemos observar o que acontece quando o seu browser baixa um arquivo com objetos incluídos, no nosso exemplo, imagens que estão armazenadas em outros servidores. Faça o seguinte:

Responda às seguintes questões:

2.4.9 HTTPSPara finalizar, vamos capturar sequências de mensagens HTTPS, somente a título de comparação. Execute os seguintes procedimentos:

Responda:

|

| Laboratório 3 - Serviço de Nomes (DNS) |

|---|

2.4.10 ObjetivosO Domain Name System (DNS) traduz nomes de hosts em endereços Internet Protocol (IP), preenchendo uma lacuna crítica na infraestrutura da Internet. Neste laboratório, observaremos mais de perto:

Lembre-se de que o papel do cliente no DNS é relativamente simples - um cliente envia uma consulta ao seu DNS, e obtém uma resposta. Muito pode acontecer “por baixo dos panos”, de forma invisível aos clientes DNS, enquanto os servidores DNS, organizados hierarquicamente, comunicam-se entre si para, ou recursivamente ou iterativamente, resolver uma consulta DNS de um cliente. Do ponto de vista do cliente DNS, contudo, o protocolo é bastante simples - uma consulta é feita ao seu servidor DNS e uma resposta é recebida deste servidor. 2.4.11 Consultas DNS por meio de ferramentas especializadas

|

| Laboratório 4 - Entendendo sockets |

|---|

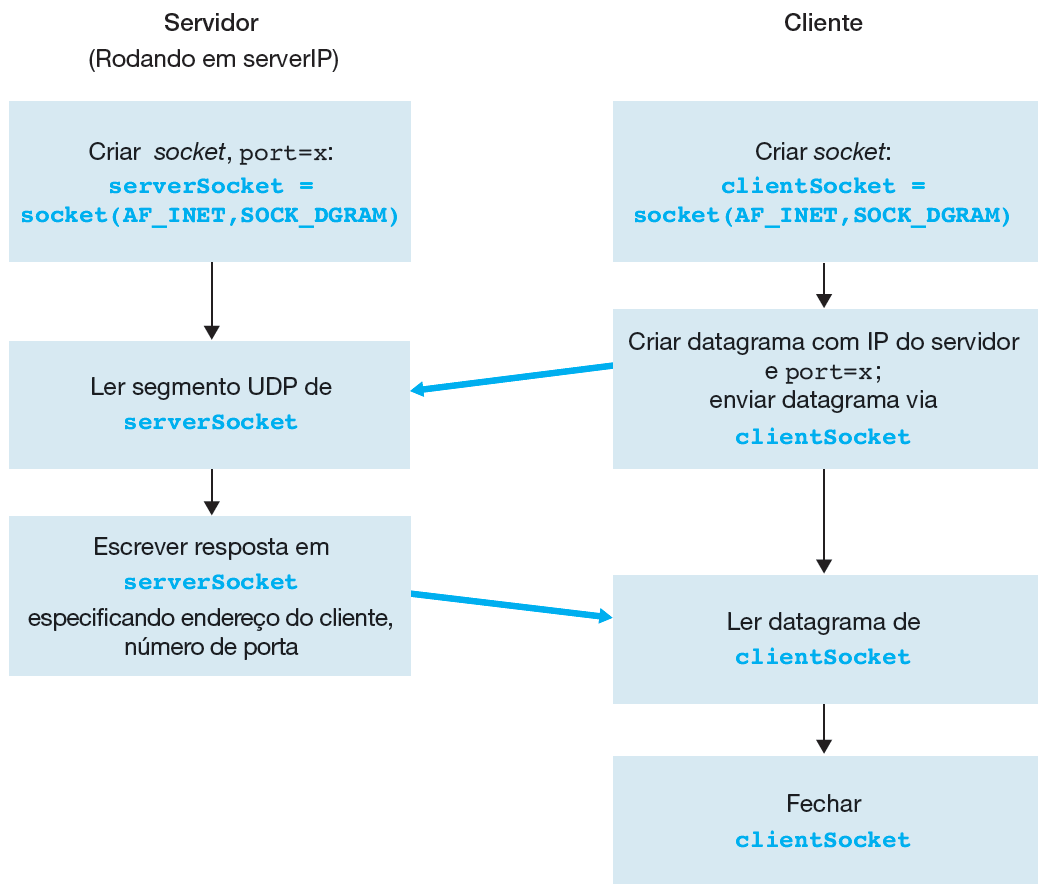

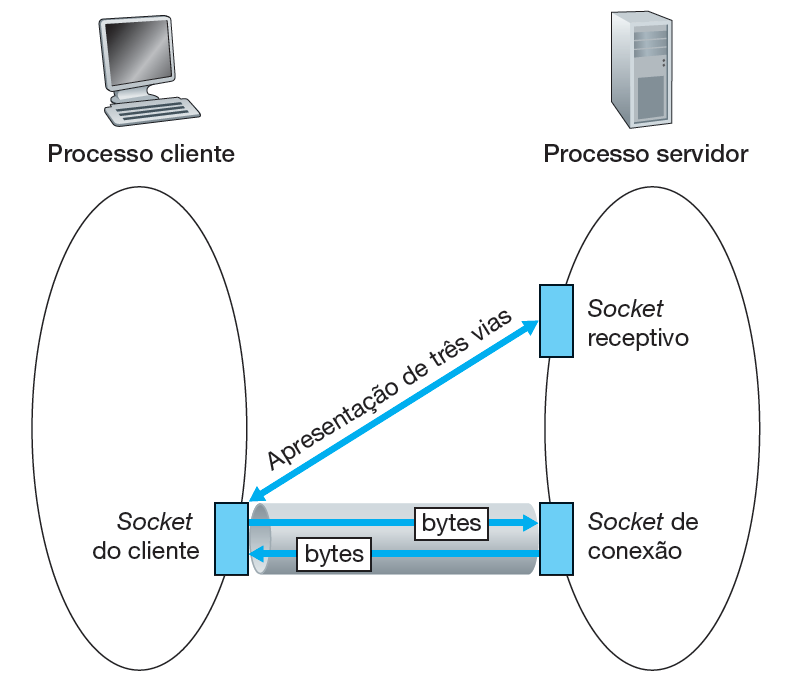

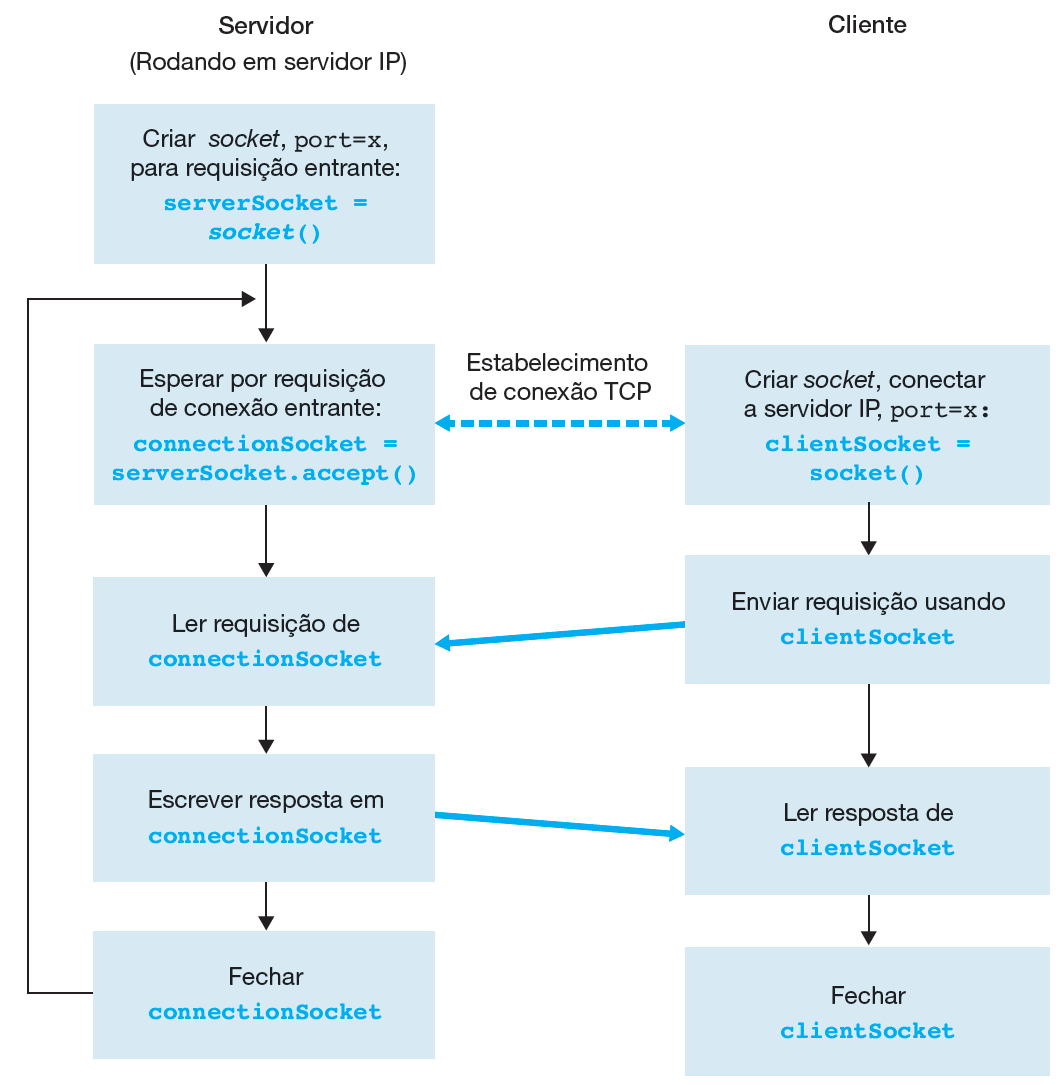

2.4.15 ObjetivosEntender o conceito de sockets. Processos que rodam em máquinas diferentes se comunicam entre si enviando mensagens para sockets. Um processo é semelhante a uma casa e o socket do processo é semelhante a uma porta. A aplicação reside dentro da casa e o protocolo da camada de transporte reside no mundo externo. Um programador de aplicação controla o interior da casa mas tem pouco (ou nenhum) controle sobre o exterior. 2.4.16 Descrição da aplicação a ser desenvolvida em UDP e TCP

2.4.17 Programação de sockets com UDPA aplicação cliente-servidor usando UDP tem a estrutura apresentada na Figura baixo. Utilizamos a linguagem Python por expor com clareza os principais conceitos de sockets. Quem desejar pode implementar em outras linguagens, por exemplo um modelo para programação de sockets utilizando a API Posix encontra-se aqui. Como fica evidente na Figura acima, os processos cliente e servidor rodam em máquinas distintas e se comunicam justamente enviando mensagens via sockets, que abstrai qualquer necessidade de conhecimento das camadas subjacentes. 2.4.17.1 Roteiro

|

| Laboratório 5 - TCP x UDP |

|---|

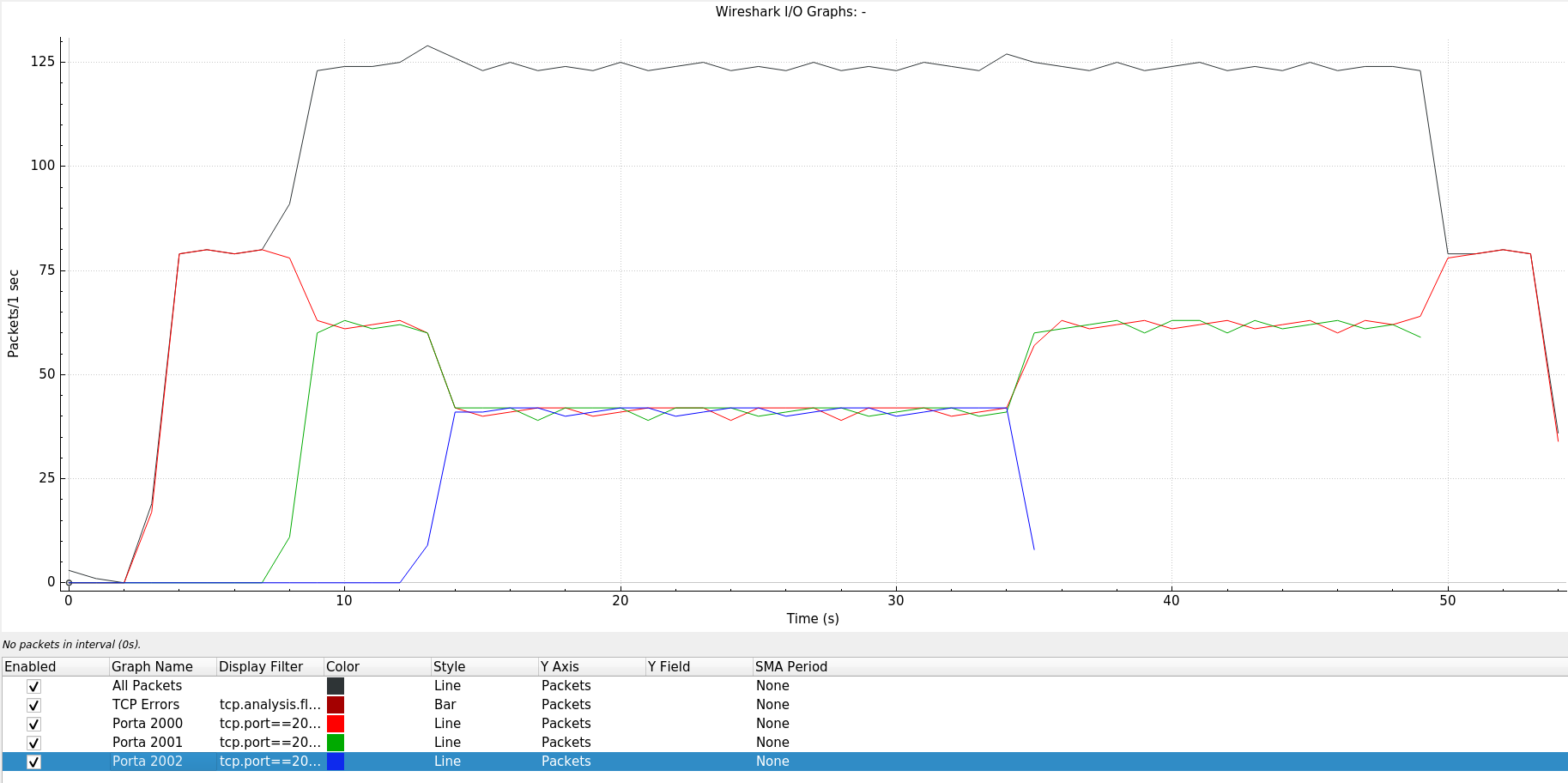

2.4.20 ObjetivosO objetivo desses experimentos é evidenciar as diferenças entre os protocolos TCP e UDP. Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser realizada baseada no tipo de comunicação a ser feita pela aplicação. 2.4.20.1 Experimento 1O que aconteceria se um arquivo fosse transferido de um computador a outro com ambos protocolos?

|

| Laboratórios 6 e 7 - Protocolos de roteamento |

|---|

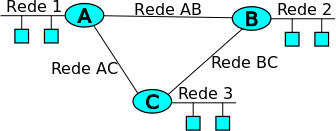

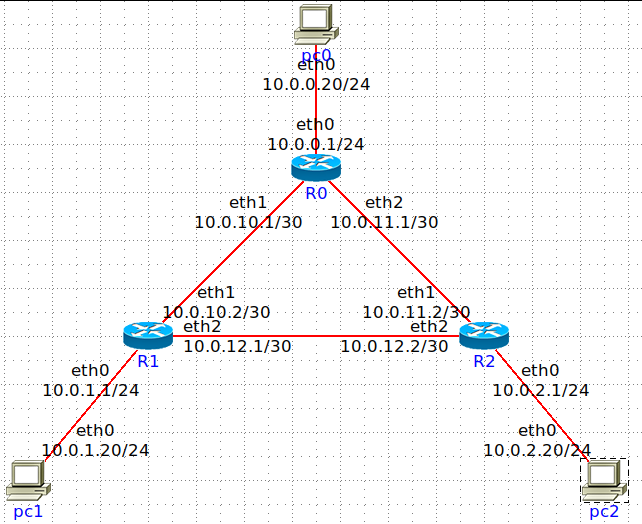

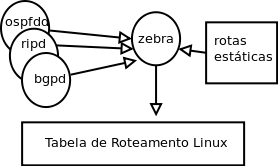

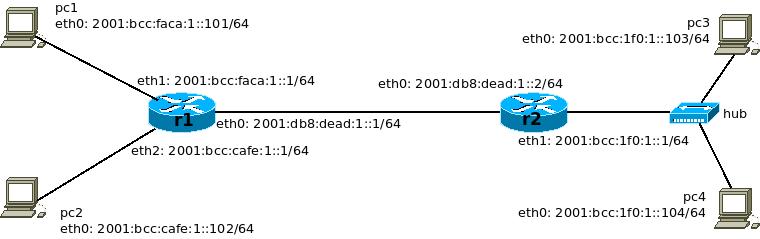

2.4.21 ObjetivosAnalisar o funcionamento de protocolos de roteamento estático e dinâmico da Internet, em particular as tabelas estáticas de roteamento, o protocolo RIP e OSPF, a partir de uma estrutura física formada por roteadores e redes locais. Para atingir tais objetivos utilizaremos o netkit2. Leia o tutorial de como o netkit2 trabalha com roteadores. Em todos os experimentos será utilizado como base a seguinte arquitetura de rede: 2.5 Experimento 1: tabelas estáticas de roteamentoTempo aproximado para execução e conferência: 1 h

|

| Laboratório 8 - Neighbor Discovery no IPv6 |

|---|

|

Este roteiro foi baseado no material disponível em [1]. Slides de endereçamento IPv6. Guia didático de endereçamento IPv6 obtido de http://ipv6.br/. 2.8.1 Objetivos do laboratório:

2.8.2 Introdução teóricaObs.: texto copiado literalmente de: Laboratório de IPv6. A descoberta de vizinhança por meio do protocolo Neighbor Discovery no IPv6 é um procedimento realizado pelos nós de uma rede para descobrir endereços físicos dos dispositivos vizinhos presentes no mesmo enlace. A função deste protocolo se assemelha à função do ARP e do RARP no IPv4.

2.8.3 Roteiro de atividades:A figura abaixo apresenta o diagrama esquemático da rede a ser montada/analisada. Observe que todos os IPv6 Global Unicast já estão definidos na mesma, são esses IP que utilizaremos em nosso experimento.

|

2.9 Softwares

- Netkit2: possibilita criar experimentos com redes compostas por máquinas virtuais Linux.

- CORE Network Emulator

- Vários laboratórios virtuais do NetKit, prontos para uso, que focam em serviços específicos de redes de computadores.

3 Curiosidades

- Monitoramento do tráfego RNP - PoP-SC

- Monitoramento do tráfego RNP - Nacional

- Rede Clara Internacional

- Animated map shows the undersea cables that power the internet

- Submarine Cable Map 2015

- Redes WiFi no mundo

- History of the Internet

- History of the Internet - legendado

- Warriors of the Net

- Warriors of the Net - legendado

- Browser Wars

- Browser Wars - legendado

- Browser Wars - dublado

- Localização geográfica de IPs

- IPv6 no Brasil

- Laboratório de IPv6 - Livro didático contendo vários roteiros para entendimento do IPv6

- HTTP/2 Frequently Asked Questions

4 Seminários

- Objetivos:

- Aprofundamento teórico em algum tema atual e relevante

- Confecção de um relatório de trabalho no estilo científico

- Apresentação de um trabalho científico

Recomenda-se a confecção do relatório na própria Wiki. O professor criará a página para cada projeto que assim o desejar. Na página do projeto, os membros da equipe podem editar a qualquer hora, sem preocupação com a versão do mesmo. Também facilita o acompanhamento por parte do professor. Utilizando ou não a Wiki, usem esse modelo de relatório. Um exemplo de bom relatório gerado [2].

- Grupos e Temas para 2016-2:

- Lucas da Silva e Douglas Amorim: NAT. Apresentação 8/12.

- Schaiana Sonaglio e Vinícius da Luz Souza: Redes MPLS. Apresentação 13/12.

- Allex e Yara: Voip. Apresentação 13/12.

- Anderson e Joseane: RFID. Apresentação 8/12.

- Nelito: QoS. Apresentação 13/12.

- Gabriel Farias Turnes e Rafael Teles: Grampos VoIP. Apresentação 8/12.

- Aldebarã e Wagner: Comparativo entre as tecnologias Zigbee e LoRA. Apresentação 13/12.

- Avaliação

- Avaliação dos relatórios e seminários

- Nota: 0,5 x Documento + 0,5 x Seminário

- Critérios de avaliação

- Instruções sobre o Seminário de Redes I:

- Data para definição de grupos e temas: 27/10/2016.

- 2 alunos por equipe.

- Os temas devem ser propostos pelas equipes em comum acordo com o professor ou então na data limite o professor apresenta alguns temas e as equipes escolhem.

- Data de entrega do documento: 29/11/2016 (impreterivelmente).

- O relatório pode ser redigido como uma página da wiki.

- Duração da apresentação: 20 minutos (limitantes: 15 a 25 minutos) + 5 minutos de perguntas.

- As apresentações podem ser realizadas seguindo o conteúdo do relatório (use bastante figuras no relatório, isto facilita a apresentação).

- Se preferirem usar slides, usem esse modelo.

5 Diário de aulas

| Aula 1 - 11/08/2016: Apresentação da disciplina |

|---|

|

Aula 2 - 16/08/2016: Aula suspensa devido a participação no Treinamento em Tecnologia FPGA Altera.

Aula 3 - 18/08/2016: Aula suspensa devido a participação no Treinamento em Tecnologia FPGA Altera.

Aula 4 - 23/08/16: Redes de Computadores e a Internet

Aula 5 - 25/08/16: Redes de Computadores e a Internet e Visita ao PoP São José da RNP

Aula 6 - 30/08/16: Laboratório 1: Ping, Traceroute e Wireshark

Aula 7 - 01/09/16: Redes de Computadores e a Internet e Camada de Aplicação

Aula 8 - 06/09/16: Camada de Aplicação

Aula 9 - 08/09/16: Laboratório 2: Desvendando o HTTP com Wireshark

Aula 10 - 13/09/16: Camada de Aplicação

Aula 11 - 15/09/16: Laboratório 3: Serviço de Nomes (DNS)

Aula 12 - 20/09/16: Camada de Aplicação e dúvidas para a primeira avaliação.

Aula 13 - 22/09/16: Primeira avaliação

Aula 14 - 27/09/16: Camada de Transporte

Aula 15 - 29/09/16: Laboratório 4: Entendendo sockets

Aula 16 - 04/10/16: Camada de Transporte

Aula 17 - 06/10/16: Camada de Transporte

Aula 18 - 11/10/16: Laboratório 5: TCP x UDP

Aula 19 - 13/10/16: Finalização da camada de Transporte e Camada de Rede

Aula 20 - 18/10/16: Camada de Rede

Aula 21 - 20/10/16: Camada de Rede

Aula 22 - 25/10/16: Camada de Rede e Dúvidas para segunda avaliação.

Aula 23 - 27/10/16: Segunda avaliação

Aula 24 - 01/11/16: Camada de Rede

Aula 25 - 03/11/16: Camada de Rede

Aula 26 - 08/11/16: Camada de Rede

Aula 27 - 10/11/16: Laboratório 6: Protocolos de Roteamento.

Aula 28 - 17/11/16: Laboratório 7: Protocolos de Roteamento (cont.).

Aula 29 - 22/11/16: IPv6.

Aula 30 - 24/11/16: Camada de Rede

Aula 31 - 29/11/16: Laboratório 8: Neighbor Discovery no IPv6.

Aula 32 - 01/12/16: Dúvidas para terceira avaliação.

Aula 33 - 06/12/16: Terceira avaliação.

Aula 34 - 08/12/16: Aplicação e protocolos para sinalização/comunicação multimídia (SIP e RTP) e Introdução à camada de enlace.

Aula 35 - 13/12/16: Apresentação de seminários.

Aula 36 - 15/12/16: Apresentação de seminários.

Aula 37 - 20/12/16: Reavaliação final.