Grampos VoIP

1 Introdução

Antigamente a internet chegava á algumas casas pelos pares de fios trancados na qual foram postos com o intuito de serem utilizados para chamadas analógicas de telefone. Hoje em dia a realidade esta se tornando contraria. Com o incrível crescimento da internet e de suas instalações, as linhas telefônicas estão sendo não mais utilizadas e sim substituídas pela grande rede WWW na qual conecta eficientemente o mundo todo e cada vez mais chegando a pontos nunca antes alcançados.

Os telefones convencionais analógicos tendem a serem substituídos pela tecnologia VoIP, na qual trafega dados de voz utilizando o protocolo IP, o que a torna mais barata e eficiente, além de se tornar cada vez mais acessível.

No decorrer do trabalho faremos uma breve apresentação sobre os conceitos que envolvem a tecnologia VoIP, as leis que abrangem esse tema e mostraremos na prática como interceptar uma chamada, muito utilizada pela justiça.

2 Conceitos Básicos

Antes de entrar diretamente no assunto é importante ter alguns conhecimentos básicos sobre o assunto e futuramente se aprofundar.

2.1 VoIP

A Voz sobre IP é uma tecnologia que permite o tráfego de voz pelas redes de computadores, tráfego até então só possibilitado pela rede de telefonia tradicional. Com a VoIP, é possível efetuar ligações telefônicas entre computadores, telefones comuns, telefones IP e celulares sem custo algum ou com custo muito baixo.

2.2 SIP

A sigla SIP (Session Initiation Protocol) pode ser traduzida como um “Protocolo de iniciação de Sessão” cuja função é permitir a comunicação entre usuários através de uma rede VoIP. Esse sistema permite a comunicação através de vídeo e áudio em qualquer tipo de mídia, com os mais diversos aplicativos, bastando apenas que o utilizador tenha uma boa conexão com a internet para poder usufruir de todas as ferramentas otimizadas para a melhor utilização dos seus recursos.

2.3 RTP

Em ciência da computação, RTP (do inglês Real-time Transport Protocol) é um protocolo de redes utilizado em aplicações de tempo real como, por exemplo, entrega de dados áudio ponto-a-ponto, como Voz sobre IP. Ele funciona como uma subcamada na camada de transporte, camada 4 do Modelo OSI, e define como deve ser feita a fragmentação do fluxo de dados de áudio, adicionando a cada fragmento informação de sequência e de tempo de entrega, sendo o controle é realizado pelo RTCP - Real Time Control Protocol. Ambos utilizam o UDP como real protocolo de transporte, o qual não oferece qualquer garantia que os pacotes serão entregues num determinado intervalo.

2.4 Wireshark

Wireshark é um analisador de protocolo que permite que você capture e navegue interativamente no tráfego de uma rede de computadores em tempo de execução usando a interface de rede do computador.

Este tipo de software, também chamado de Sniffer (ou farejador, em português), é bastante usado por administradores de rede para detectar problemas ou conexões suspeitas, testar se as senhas usadas na rede estão realmente sendo criptografadas e realizar uma série de outras atividades relacionadas à segurança.

2.5 CODEC

Basicamente este componente é o responsável por transformar a voz humana (um sinal analógico) em uma sequência de bits (um sinal digital) para transmissão numa rede de dados, fazendo amostragens periódicas no sinal de voz.

2.6 CRIPTOGRAFIA

O termo criptografia surgiu da fusão das palavras gregas "kryptós" e "gráphein", que significam “ocultos” e "escrever", respectivamente. Trata-se de um conjunto de conceitos e técnicas que visa codificar uma informação de forma que somente o emissor e o receptor possam acessá-la, evitando que um intruso consiga interpretá-la. Para isso, uma série de técnicas são usadas e muitas outras surgem com o passar do tempo.

Na computação, as técnicas mais conhecidas envolvem o conceito de chaves, as chamadas chaves criptográficas. Trata-se de um conjunto de bits baseado em um determinado algoritmo capaz de codificar e de decodificar informações. Se o receptor da mensagem usar uma chave incompatível com a chave do emissor, não conseguirá extrair a informação.

Uma das barreiras para a interceptação de chamadas VoIP é a criptografia na qual faz com que somente aqueles que tenham a “chave” para decifrar o código consigam ter acesso às mensagens, por isso utilizaremos o protocolo SIP sem esse tipo de segurança para demonstrarmos como realizar o grampo na chamada.

3 Parte legal

3.1 LEI Nº 9.296, DE 24 DE JULHO DE 1996.

"Art. 1º A interceptação de comunicações telefônicas, de qualquer natureza, para prova em investigação criminal e em instrução processual penal, observará o disposto nesta Lei e dependerá de ordem do juiz competente da ação principal, sob segredo de justiça.

Parágrafo único. O disposto nesta Lei aplica-se à interceptação do fluxo de comunicações em sistemas de informática e telemática."

3.2 Interceptação Legal

Pelo rápido crescimento da tecnologia VoIP, seu uso diariamente vem se tornando cada vez maior e a interceptação de suas chamadas é uma técnica muito utilizada em investigações feitas pela justiça.

Todo esse processo é monitorado por um Órgão governamental, sempre mediante a uma autorização judicial, assim como relatado na lei.

"Art. 10. Constitui crime realizar interceptação de comunicações telefônicas, de informática ou telemática, ou quebrar segredo da Justiça, sem autorização judicial ou com objetivos não autorizados em lei."

Na interceptação de uma chamada VoIP é possível obter o conteúdo de voz, como também dados importante dos usuários.

4 Dificuldades na Interceptação

Por se tratar de uma tecnologia que ainda vem se desenvolvendo, as chamadas VoIP possuem alguns desafios relacionados a sua segurança, tarifas e no processo de interceptação.

Diferentemente dos grampos feitos na telefonia convencional, que já possui métodos estruturados, nessa nova tecnologia não existe um método concreto, pois dependem muito da arquitetura utilizada.

A interceptação em uma rede de comutação de pacotes possui características que tornam mais as interceptações mais complexas do que em uma rede de comutação de circuitos, que estabelece um circuito virtual entre origem e destino.

Assim como estudado na disciplina de Redes 1, sabemos que por esse protocolo não ser orientado à conexão, as informações de voz são divididas em diversos pacotes que podem percorrer caminhos diferentes e essa é a principal dificuldade em grampear uma rede IP.

5 Simulação de um grampo numa chamada VoIP

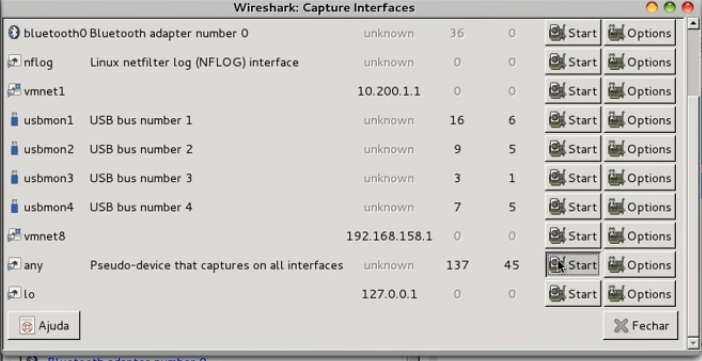

- Abra o Wireshark e faça a captura de dados de todas interfaces: Capture Interfaces >> Any >> start

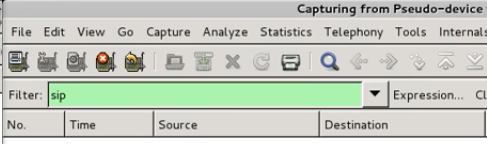

- Vá em “Filter” (filtro) e digite: SIP

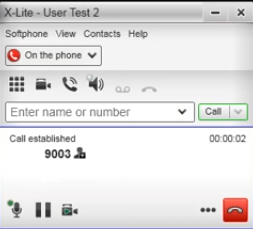

- Efetue a ligação

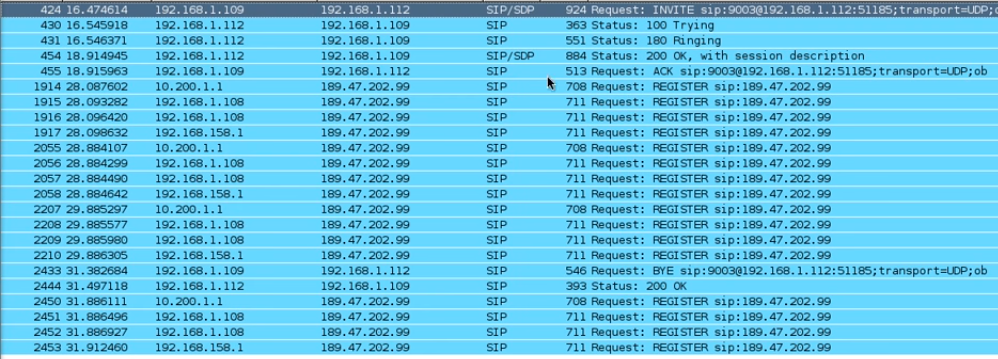

- Observe a captura dos pacotes realizada pelo Wireshark

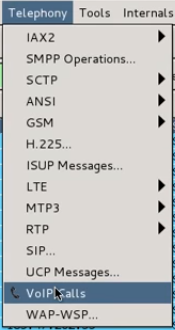

- Na barra de ferramentas clique em Telephony >> VoIP calls

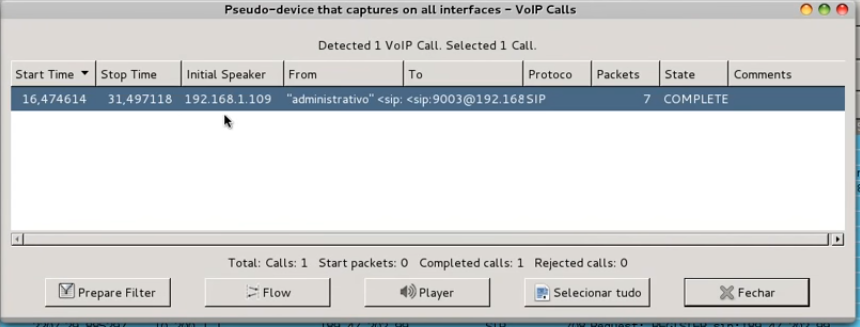

- Aparecerá a nossa ligação VoIP

- Em seguida na mesma janela, selecione a conversa e clique em >>Flow

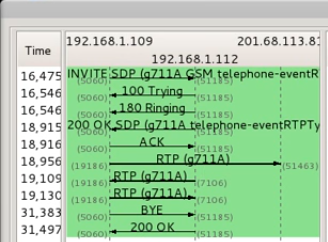

- Aqui podemos ver tudo o que aconteceu sobre a chamada

100 TRYING - A pesquisa estendida está sendo executada para que um proxy de bifurcação tenha que enviar uma resposta 100 trying;

INVITE - este método é utilizado quando se deseja convidar um novo participante para uma sessão já existente ou para uma nova sessão;

180 RINGING - O Agente do Usuário de Destino recebeu a mensagem INVITE e está alertando o usuário da chamada;

BYE - método utilizado para encerrar a participação numa sessão;

ACK - Uma mensagem com este método é enviada por um usuário que mandou um INVITE para avisar que uma mensagem do tipo RESPONSE foi recebida. Portanto, para toda mensagem com um ACK deve existir uma mensagem anterior com INVITE;

200 OK - Mostra que a solicitação foi bem-sucedida.

- Feche essa janela e volte para VoIP Calls

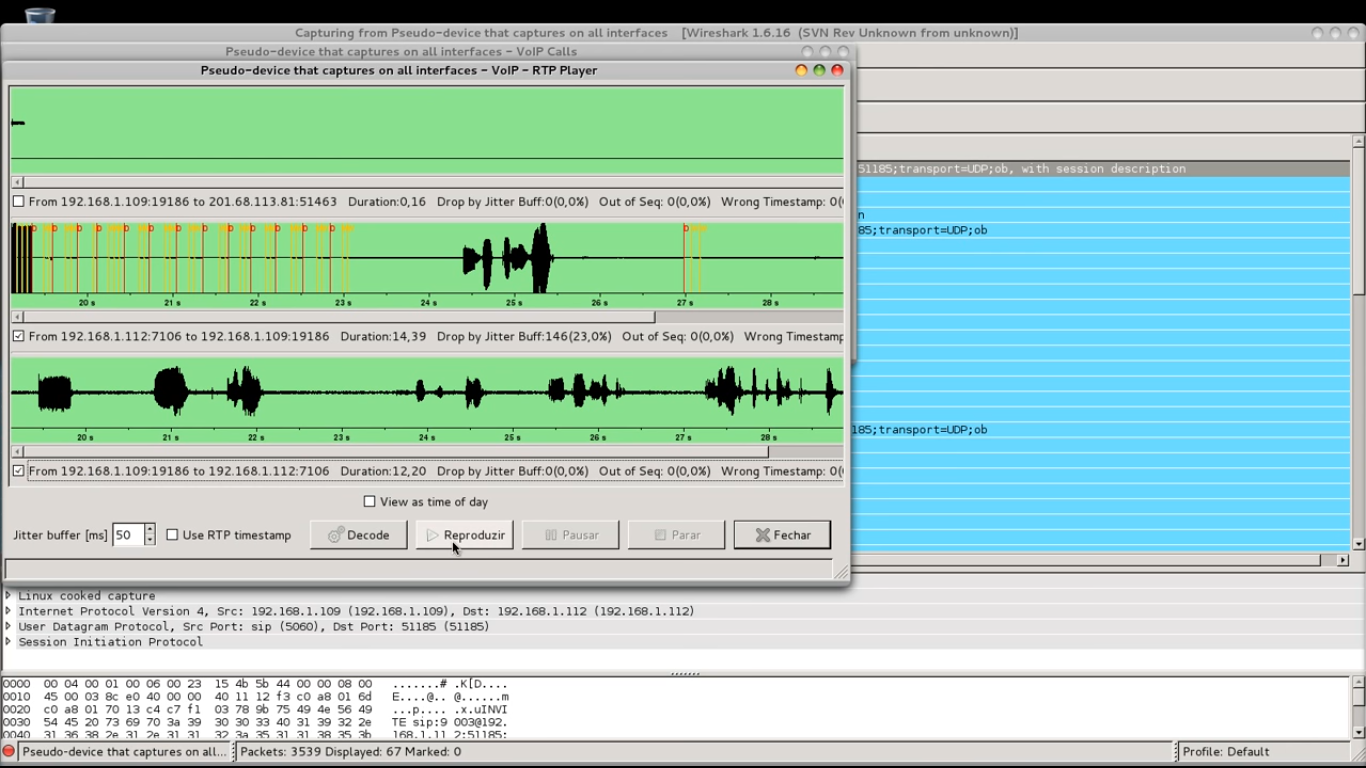

- Agora para ouvir a conversa, clique em >> Player >> Decode

- Selecione os áudios e clique em “Reproduzir” para ouvir a chamada.

6 Conclusão

A partir desse trabalho é possível concluir que a tecnologia VoIP só tende a crescer cada vez mais e se espalhar por todo o mundo, porém sua interceptação não é uma tarefa fácil, devido as diferentes arquiteturas possíveis que podem ser utilizadas, ao uso de criptografias que requerem muito tempo para serem interpretadas e outros diversos motivos.

Fizemos uma rápida demonstração de uma interceptação VoIP, através do software Wireshark, feita em rede local por ser muito mais simples e acessível, apenas a caráter demonstrativo e mostrar como isso é possível.

Por tanto concluímos que apesar de todos as vantagens que uma chamada VoIP possuí em relação a telefonia convencional, as interceptações, que é o nosso tema, são muito mais complexas e necessitam de muito estudo para consolidar um método para realizar essas ações tão importantes para a justiça.

7 Referências Bibliográficas

<http://www.teleco.com.br/tutoriais/tutorialvoipconv/pagina_4.asp>. Acesso em 05 de dezembro de 2016

<https://www.falemaisvoip.com.br/blog/sip/>. Acesso em 05 de dezembro de 2016

<http://www.techtudo.com.br/dicas-e-tutoriais/noticia/2012/09/como-usar-o-wireshark.html>. Acesso em 05 de dezembro de 2016

<http://www.teleco.com.br/tutoriais/tutorialcorpvoip2/pagina_3.asp>. Acesso em 05 de dezembro de 2016

<http://www.infowester.com/criptografia.php>. Acesso em 05 de dezembro de 2016

<https://www.youtube.com/watch?v=VZuprlcXfVk>. Acesso em 05 de dezembro de 2016

<http://www.planalto.gov.br/ccivil_03/LEIS/L9296.htm>. Acesso em 11 de dezembro de 2016

<http://www.cin.ufpe.br/~tg/2008-2/agl.pdf>. Acesso em 11 de dezembro de 2016