IER-2012-2

1 Instalação de Equipamentos de Redes: Diário de Aula 2012-2

Professor: Marcelo Maia Sobral (msobral@gmail.com)

Lista de email (forum): ier-ifsc@googlegroups.com

Atendimento paralelo: 5a feira de 17:30h a 18:30 h

1.1 Bibliografia

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores: uma abordagem de sistemas", de Larry Peterson e Bruce Davie.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Antiga página da disciplina (2009-1 e 2009-2)

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

1.2 Curiosidades

- Telex: um serviço já extinto (?!)

- História da Internet-BR (dissertação de Mestrado)

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Uso do HDLC em missões espaciais (artigo da Nasa)

- Tutorial sobre a interface CLI de roteadores Cisco

- Resolução de problemas com PPP em roteadores Cisco

- Recuperação de senha em roteadores Cisco 1700 e 1800

- Alguns procedimentos para o switch D-Link DES-3526 em português

1.3 Listas de exercícios

- 1a lista de exercícios (redes locais)

- 2a lista de exercícios (redes locais)

- 3a lista de exercícios (redes sem-fio)

- 4a lista de exercícios (enlaces ponto-a-ponto)

- 5a lista de exercícios (enlaces físicos: modems e interfaces digitais)

1.4 Avaliações

| Aluno | 1a prova | 2a prova | P.I. | FINAL |

|---|---|---|---|---|

| Andrei | D*/A | A | B | A |

| Andrey | D/C | C | B | C |

| Carla | B | B | A | B |

| Daniel | D/D | C | B | D |

| Filipe | A | B | B | B |

| Gustavo | C | D/C | A | C |

| Hyowatha | D | D | B | D |

| Jeferson | C | D/C | B | C |

| Leandro | D/C | B | B | B |

| Luciana | D/D | D/D | B | D |

| Renan Fagundes | B | C | B | B |

| Renan Rodolfo | D/B | C | B | B |

| Vinicius | B | B | A | A |

Legenda:

- X+: conceito pode ser promovido, dependendo de entrevista com professor.

- D*: não fez avaliação.

OBS: Projeto Integrador (P.I) será usado para aumentar conceitos de quem se destacar em sua execução.

1.5 Softwares

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKit: um simulador de encaminhamento IP (roda direto dentro do navegador)

1.6 04/10: Introdução

- Capítulo 13 do livro "Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan

- Capítulo 5 do livro "Redes de Computadores e a Internet", de James Kurose.

- Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum

Apresentação da disciplina: conteúdo, bibliografia e avaliação, laboratório.

1.6.1 Lembrando Redes de Computadores da 2a fase ...

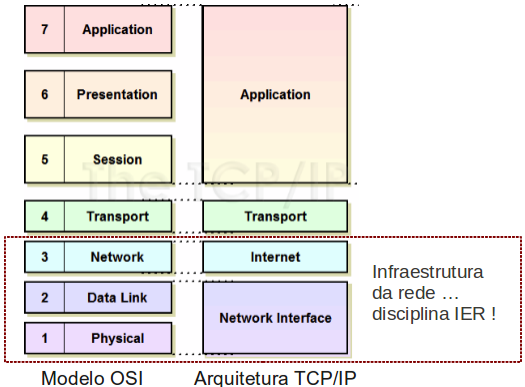

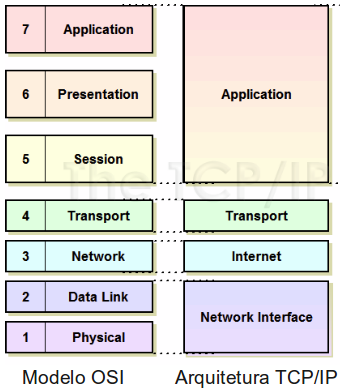

Em RCO foi estudado o assunto Arquitetura de Redes com ênfase na Internet. A figura abaixo resume a arquitetura em camadas usada para representar o funcionamento de sistemas em uma rede de computadores. Cada camada representa uma certa funcionalidade necessária para a comunicação, e apresenta um ou mais protocolos que participam dessa tarefa.

É bom lembrar também como se chegou aos modelos de redes em camadas e à própria Internet, como mostrado neste video.

O foco da disciplina IER é a infra-estrutura de rede, representada pelas camadas Internet e Acesso a rede no modelo TCP/IP (ou camadas Rede e inferiores no modelo OSI). Ela diz respeito ao conjunto de equipamentos, links, protocolos e tecnologias empregados para construir uma rede de computadores. Essa rede pode ser assim usada para que sistemas finais consigam se comunicar, tais como computadores de usuários, servidores, smartphones, e quaisquer outros dispositivos que produzam ou consumam dados. Desta forma, em IER estudaremos como escolher tecnologias, selecionar e configurar equipamentos, e interligá-los para construir redes de computadores.

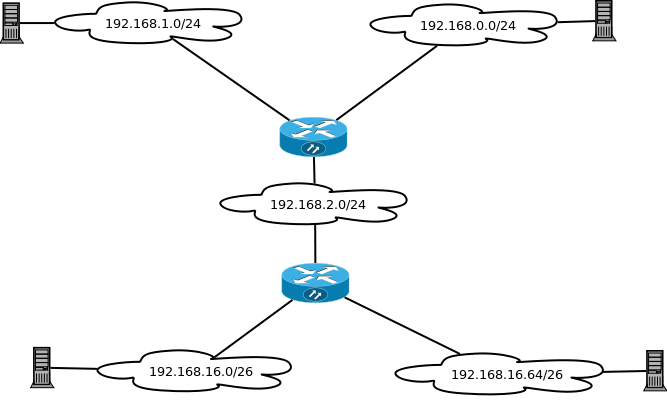

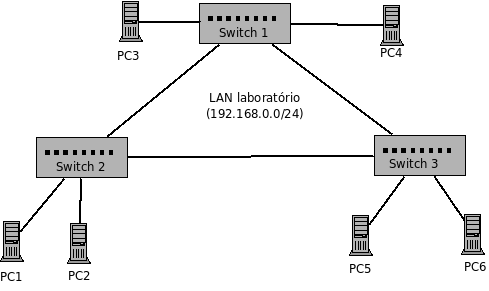

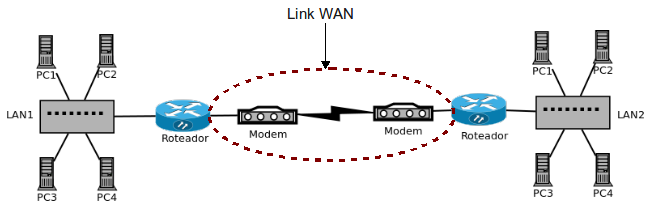

Nosso ponto de partida serão pequenas redes compostas por uma ou mais redes locais (LANs) que se interligam, incluindo conexão para a Internet. Em cada rede investigaremos seu funcionamento, incluindo as configurações da subrede IP e os equipamentos usados.

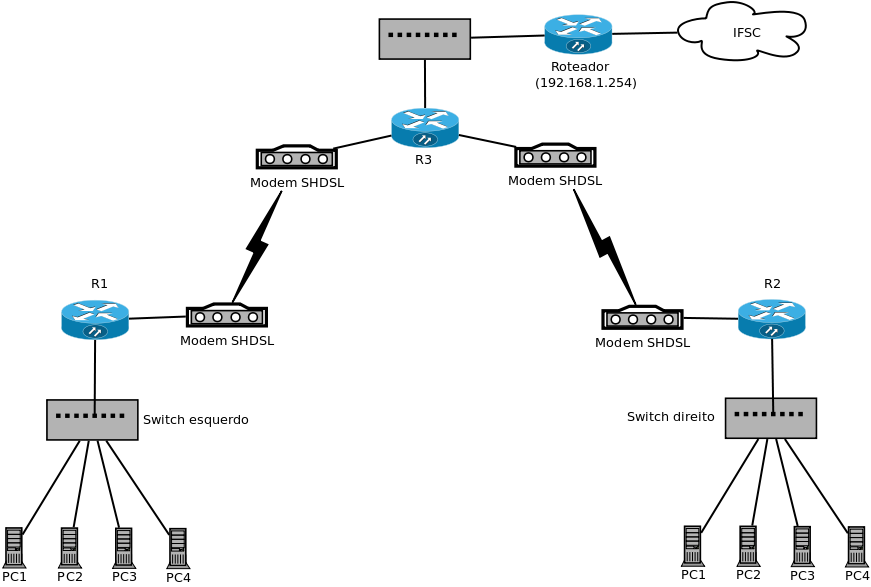

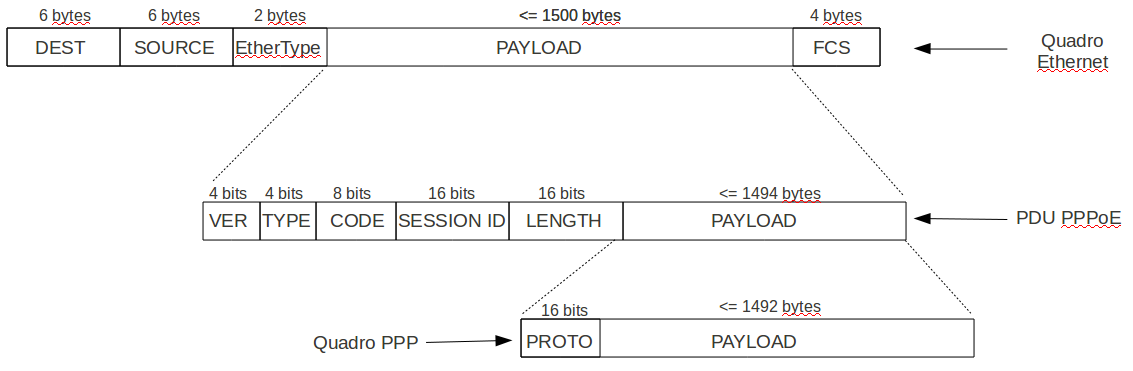

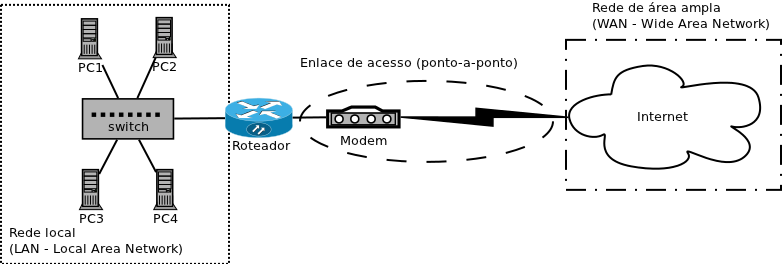

Figura 1: uma pequena rede local (LAN) com conexão para Internet

Figura 2: duas redes locais (LAN) interligadas por um enlace de longa distância (WAN)

Conceitos necessários para realizar os exercícios:

- Endereços IP e máscaras de rede

- Rotas estáticas

- Interfaces de rede

1.6.2 Ferramentas de apoio ao estudo

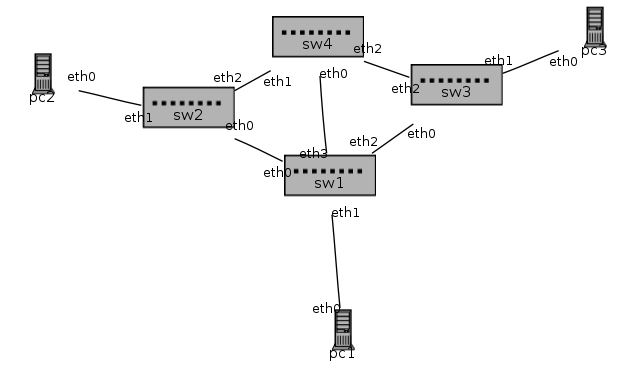

Uma limitação que temos está na pouca quantidade de equipamentos para as atividades em laboratório. Para atenuar esse problema, podem-se usar softwares que simulem redes. Existe um software desses em particular, chamado Netkit, que possibilita criar redes virtuais. Essas nada mais são que máquinas virtuais interligadas com switches e links seriais virtuais (isso é, tudo feito por software mas funciona como se fosse de verdade). Com ele se podem criar redes compostas por máquinas virtuais Linux, que são conectadas por links ethernet e PPP. Todos os cenários que usaremos em nosso estudo (com exceção das configurações de modems), poderiam ser reproduzidos com esse software. Existe um guia de instalação e uso publicado na wiki:

Esse guia contém uma coleção de exemplos, para que tenham ideia do que se pode fazer com o Netkit.

O Netkit fica assim como opção para complementar o estudo. Ele funciona como um laboratório de redes, em que se podem criar redes como aquelas que vemos em aula e mesmo inventar novas redes. Seu uso se destina a fixar conceitos, para que o uso dos equipamentos reais seja facilitado.

Além do Netkit, este simulador de roteamento IP, que roda dentro do próprio navegador, pode ajudá-los a exercitar a divisão de subredes e a criação de rotas estáticas.

1.6.2.1 Exercícios

1. Usando o Ipkit crie as seguintes redes. Não esqueça de definir as rotas estáticas.

2. Reproduza as redes do exercício 1 usando o Netkit. Teste a comunicação entre os computadores e roteadores usando o comando ping. Use também o tcpdump para monitorar as interfaces de rede.

3. Faça como dever de casa o seguinte exercício:

Implante a rede abaixo:

Enderece os equipamentos usando a faixa de endereços 192.168.1.0/24. Subdivida essa faixa em subredes de forma que:

- Cada subrede onde ficam PCs deve ser capaz de conter até 27 equipamentos

- As subredes entre roteadores devem ser do menor tamanho possível

1.7 11/10: Redes locais

Referências bibliográficas:

- Capítulo 13 do livro "Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan

- Capítulo 5 do livro "Redes de Computadores e a Internet, 5a edição", de James Kurose

- Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum

Início do Projeto 1:

- Entender a estrutura, funcionamento e tecnologias utilizadas na rede do IFSC - SJ

- Propor e testar melhorias nessa rede com respeito a:

- Organização da estrutura

- Desempenho

- Tolerância a falhas

- Segurança

1.7.1 Etapa 1: entendendo a rede do IFSC-SJ

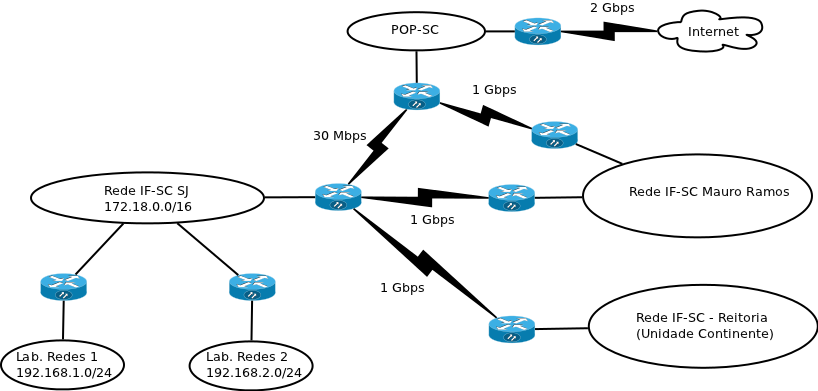

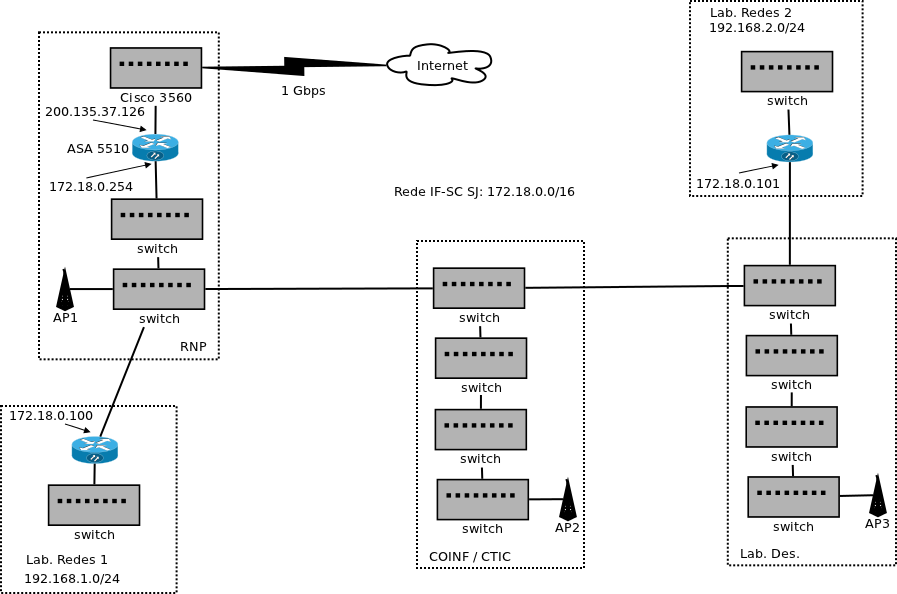

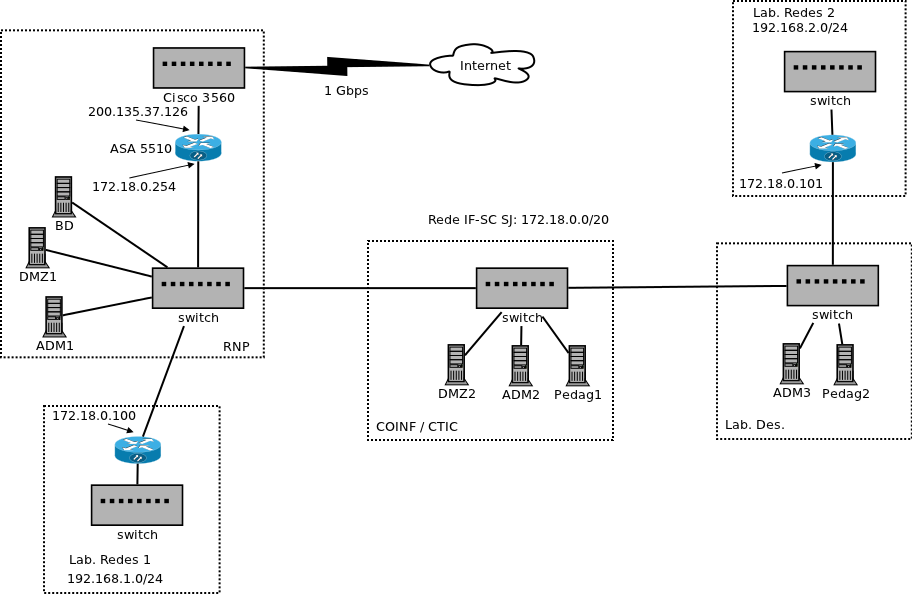

A rede do IF-SC é composta pelas redes dos campi, sendo que o campus Mauro Ramos centraliza os links para os demais campi. Dentre eles, o link para a rede do campus São José tem a capacidade de 1 Gbps. Além disso, o link para a Internet se localiza também no campus Mauro Ramos. A figura abaixo mostra um diagrama simplificado da rede do IF-SC, destacando apenas os campis Mauro Ramos, São José e Continente.

Como se pode ver, os campi são interligados por enlaces (links) de longa-distância com alta capacidade de transmissão (1 Gbps). O link para a Internet, provido pelo POP-SC (Ponto de Presença da RNP em SC, mantido pela UFSC) é também de 1 Gbps. Esses links de longa distância asseguram que não existam gargalos entre os campi, possibilitando uma boa vazão entre as redes.

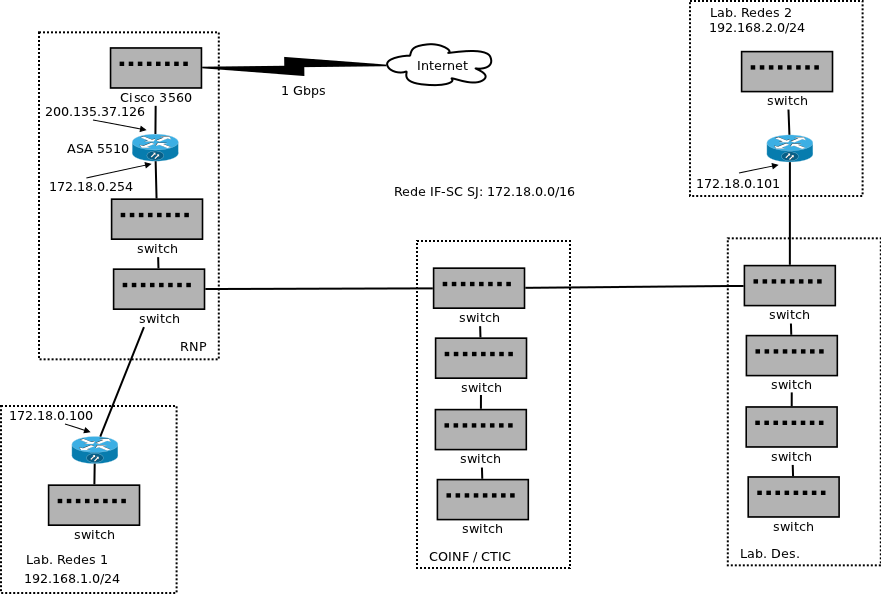

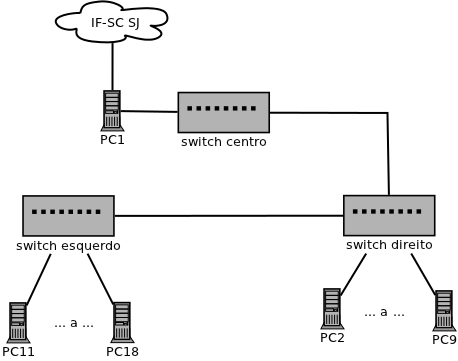

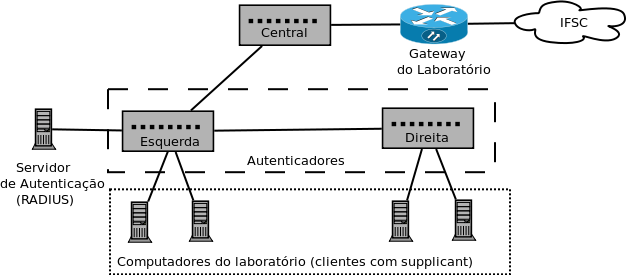

No nosso primeiro projeto, vamos iniciar estudando a estrutura e funcionamento da rede do campus São José. Essa rede é formada por três redes locais, compostas por switches ethernet, servidores, gateways e firewall. O diagrama abaixo apresenta a estrutura geral da rede do nosso campus.

Para entender seu funcionamento, precisaremos fazer algumas atividades:

- Criar um modelo reduzido dessa rede: criaremos um modelo usando o Netkit, de forma a representar as subredes existentes no campus. Com isso entenderemos como opera o roteamento IP dentro do campus.

| Modelo exemplo e simplificado para a rede |

|---|

# Os switches da rede

sw-rnp[type]=switch

sw-coinf[type]=switch

sw-labdes[type]=switch

sw-redes1[type]=switch

sw-redes2[type]=switch

# Os roteadores da rede

asa5510[type]=gateway

gw-redes1[type]=gateway

gw-redes2[type]=gateway

# Os computadores da rede

pc-ifsc[type]=generic

pc-redes1[type]=generic

pc-redes2[type]=generic

# Os links que chegam aos switches

sw-rnp[eth0]=rnp-port0

sw-rnp[eth1]=rnp-port1

sw-rnp[eth2]=rnp-port2

sw-redes1[eth0]=redes1-port0

sw-redes1[eth1]=redes1-port1

sw-redes2[eth0]=redes2-port0

sw-redes2[eth1]=redes2-port1

sw-coinf[eth0]=rnp-port2

sw-coinf[eth1]=labdes-port1

sw-coinf[eth2]=coinf-port2

sw-labdes[eth0]=labdes-port0

sw-labdes[eth1]=labdes-port1

# conexoes dos micros do lab. Redes 1

pc-redes1[eth0]=redes1-port0:ip=192.168.1.2/24

gw-redes1[eth0]=redes1-port1:ip=192.168.1.1/24

gw-redes1[eth1]=rnp-port1:ip=172.18.0.100/16

pc-redes1[default_gateway]=192.168.1.1

# conexoes dos micros do lab. Redes 2

pc-redes2[eth0]=redes2-port0:ip=192.168.2.2/24

gw-redes2[eth0]=redes2-port1:ip=192.168.2.1/24

gw-redes2[eth1]=labdes-port0:ip=172.18.0.101/16

pc-redes2[default_gateway]=192.168.2.1

# conexao do micro que fica direto na LAN do IFSC

pc-ifsc[eth0]=coinf-port2:ip=172.18.10.100/16

# conexao do gateway geral do IFSC-SJ

asa5510[eth0]=rnp-port0:ip=172.18.0.254/16

asa5510[route]=192.168.1.0/24:gateway=172.18.0.100

asa5510[route]=192.168.2.0/24:gateway=172.18.0.101

|

- Observar os equipamentos in-loco: veremos que tipos de equipamentos são usados para manter a estrutura, como são conectados, seus fabricantes e modelos.

- Criar um modelo reduzido dessa rede usando equipamentos reais: criaremos um modelo usando switches e computadores do laboratório, de forma a reproduzir o modelo feito com o Netkit.

- Investigar as tecnologias empregadas na rede: identificaremos as tecnologias usadas e testaremos sua capacidade de transmissão.

1.7.2 Tecnologias de LAN switches

- Bom texto sobre switches

- Animação sobre o funcionamento de switches

- Texto sobre tecnologias de switches (store-and-forward e cut-through)

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

- Animacão sobre switches cut-through

- Animacão sobre switches store-and-forward

- Animacão sobre switches simétricos (todas portas com mesma taxa de bits)

- Animacão sobre switches assimétricos (portas com diferentes taxas de bits)

Quais são as características dos switches do laboratório ?

- D-Link DES-526 (manual)

- Micronet SP 1658B (manual)

- 3Com 3224 (especificações)

1.7.3 Tarefa

Faça uma pesquisa sobre recursos e funcionalidades que podem ser encontrados em switches atualmente encontrados no mercado. Identifique os modelos e fabricantes de switches que foram investigados. Entregue o resultado de sua pesquisa via email (msobral@gmail.com).

1.8 18/10: Segmentando redes locais

ATENÇÃO: a 1a lista de exercícios foi publicada !

Bibliografia:

- Transparências sobre VLANs

- Livro sobre VLANs

- Ver capítulo 16 do livro Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan

- Ver capítulo 5 do livro Redes de Computadores e a Internet, de James Kurose

- Ver capítulo 4 do livro Redes de Computadores, de Andrew Tanenbaum

Na aula anterior ficamos de criar um modelo reduzido da rede do IF-SC SJ:

- Criar um modelo reduzido dessa rede usando equipamentos reais: criaremos um modelo usando switches e computadores do laboratório, de forma a reproduzir o modelo feito com o Netkit.

Assim, no início da aula de hoje faremos essa atividade. Em seguida iremos voltar a investigar as tecnologias empregadas na construção dessa rede.

1.8.1 Segmentando redes

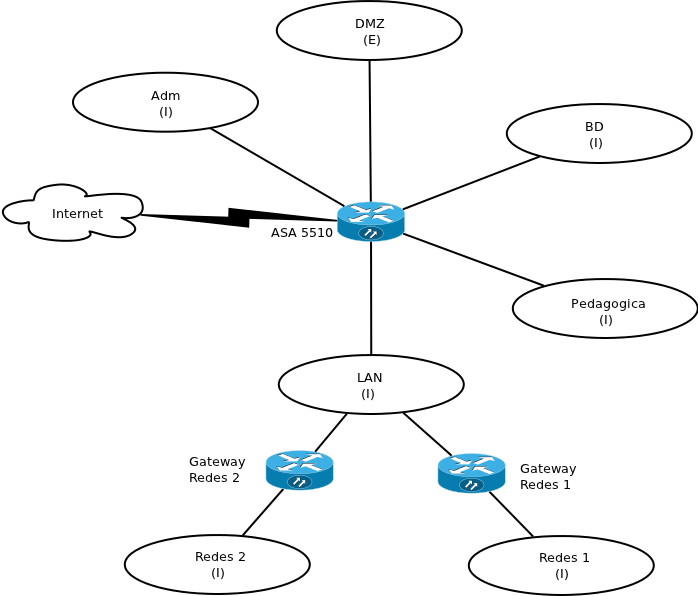

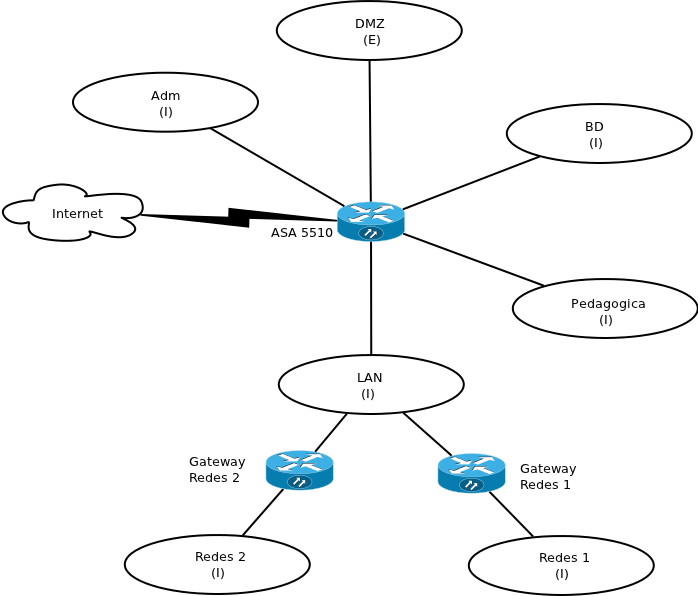

A equipe que administra a rede do campus São José vem estudando uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

| Segmento | Descrição | Subrede IP |

|---|---|---|

| Pedagogica | Pontos das salas de aula e laboratórios de informática | 172.18.32.0/20 |

| Administrativa | Pontos de setores administrativos | 172.18.16.0/20 |

| DMZ | Servidores acessíveis de fora da escola (ex: Wiki, WWW) | 200.135.37.64/26 |

| BD | Servidores que hospedam bancos de dados (ex: LDAP, MySQL) | 172.18.240.0/24 |

| LAN | Demais pontos de rede | 172.18.0.0/20 |

A figura abaixo mostra a estrutura proposta para a rede do campus São José, composta pelas cinco novas subredes e as subredes dos laboratórios de Redes 1 e Redes 2. Como se pode observar, o roteador/firewall Cisco ASA 5510 se torna um nó central da rede, pois interliga todas suas subredes (com exceção dos laboratórios de Redes 1 e Redes 2).

Existe mais de uma forma de implantar uma estrutura como essa, as quais serão apresentadas nas próximas subseções.

1.8.1.1 Segmentação física

A segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus:

O que seria necessário fazer para implantar uma segmentação física ?

1.8.1.2 Segmentação com VLANs

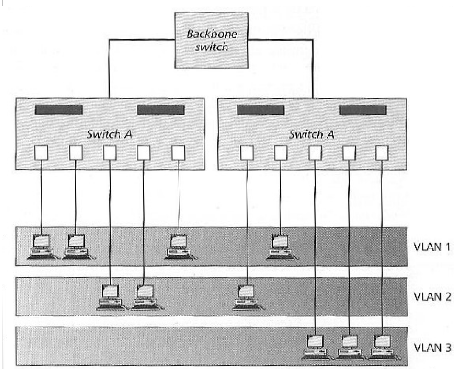

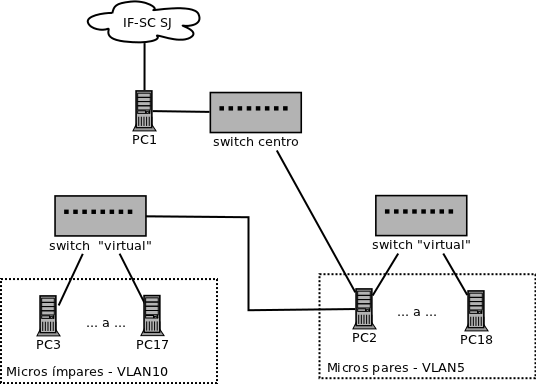

Se a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura:

No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches.

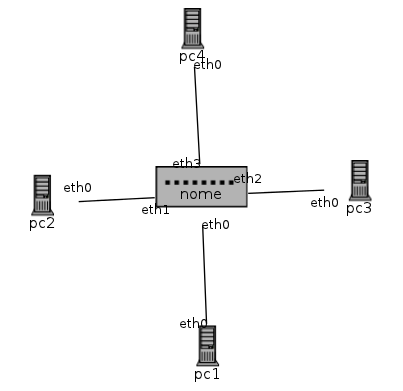

Exemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?.

Exercício: acrescente dois computadores a uma nova VLAN, e use um gateway para interligar as três VLANs.

sw[type]=switch

gw[type]=gateway

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

pc4[type]=generic

pc5[type]=generic

pc6[type]=generic

# As portas do switch

sw[eth0]=port0:vlan_untagged=5

sw[eth1]=port1:vlan_untagged=10

sw[eth2]=port2:vlan_untagged=10

sw[eth3]=port3:vlan_untagged=5

sw[eth4]=port4:vlan_untagged=20

sw[eth5]=port5:vlan_untagged=20

sw[eth6]=port6:vlan_untagged=5

sw[eth7]=port7:vlan_untagged=10

sw[eth8]=port8:vlan_untagged=20

# Ligando os computadores ao switch

pc1[eth0]=port0:ip=192.168.5.1/24

pc2[eth0]=port1:ip=192.168.10.2/24

pc3[eth0]=port2:ip=192.168.10.3/24

pc4[eth0]=port3:ip=192.168.5.4/24

pc5[eth0]=port4:ip=192.168.20.5/24

pc6[eth0]=port5:ip=192.168.20.6/24

gw[eth0]=port6:ip=192.168.5.254/24

gw[eth1]=port7:ip=192.168.10.254/24

gw[eth2]=port8:ip=192.168.20.254/24

pc1[default_gateway]=192.168.5.254

pc2[default_gateway]=192.168.10.254

pc3[default_gateway]=192.168.10.254

pc4[default_gateway]=192.168.5.254

pc5[default_gateway]=192.168.20.254

pc6[default_gateway]=192.168.20.254

1.8.1.3 Padrão IEEE 802.1q

Os primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adoataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes.

Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN:

- D-Link DES-526 (manual)

- Micronet SP 1658B (manual)

- 3Com 2824 (especificações)

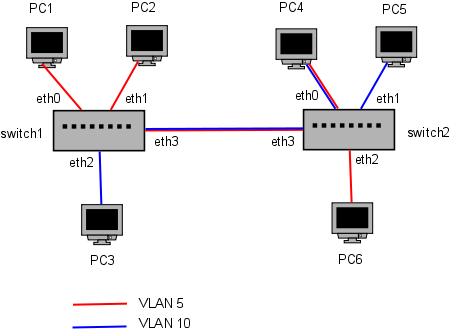

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

- tagged: cada quadro transmitido ou recebido por essa porta deve conter o número da VLAN a que pertence. Esse modo é usado normalmente em portas que interligam switches.

- untagged: quadros que entram e saem pela porta não possuem informação sobre a VLAN a que pertencem. Usado normalmente para conectar computadores e servidores a switches.

Esses modos tagged e untagged implicam haver uma forma de um quadro Ethernet informar a que VLAN pertence. Isso é usado para restringir a propagação de quadros, fazendo com que sejam recebidos e transmitidos somente por portas de switches que fazem parte de suas VLANs.

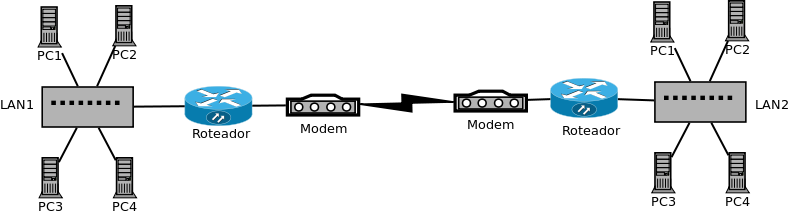

O padrão IEEE 802.1q define, entre outras coisas, uma extensão ao quadro MAC para identificar a que VLAN este pertence. Essa extensão, denominada tag (etiqueta) e mostrada na figura abaixo, compõe-se de 4 bytes situados entre os campos de endereço de origem e Type. O identificador de VLAN (VID) ocupa 12 bits, o que possibilita portanto 4096 diferentes VLANs.

Quadro ethernet com a TAG IEEE 802.1q

A tag de VLAN, inserida em quadros Ethernet, está diretamente relacionada com os modos tagged e untagged de portas de switches. Portas em modo tagged transmitem e recebem quadros que possuem tag, e portas em modo untagged recebem e transmitem quadros que não possuem tag. Isso foi pensado para tornar a implantação de VLANs transparente para os usuários finais, pois seus computadores não precisarão saber que existem VLANs (i.e. não precisarão interpretar tags). Por isso equipamentos que não interpretam tags são denominados VLAN-unaware (desconhecem VLAN), e equipamentos que recebem e transmitem quadros com tag são referidos como VLAN-aware (conhecem VLAN).

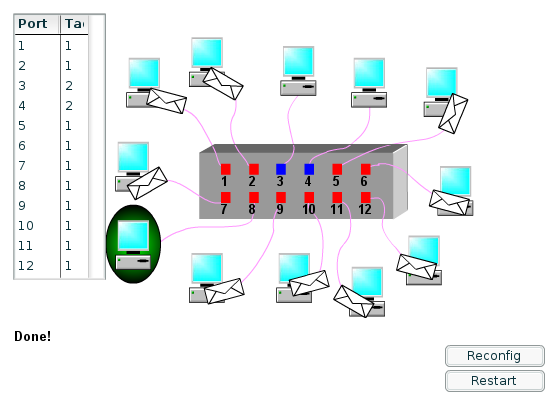

Exemplo: simulador de switch com VLAN:

Esta animação possibilita simular a configuração de VLANs em um switch, e efetuar testes de transmissão. Experimente criar diferentes VLANs e observar o efeito em transmissões unicast e broadcast (clique na figura para acessar o simulador).

1.9 25/10: VLANs

Hoje faremos mais exercícios para reforçar o entendimento sobre como funcionam VLANs IEEE 802.1q, e como podem ser utilizadas.

1.9.1 Atividade 1: usando VLANs para implantar uma rede real

Imagine que a rede do laboratório esteja fisicamente organizada como mostrado a seguir:

No entanto, deseja-se reestruturá-la para que os computadores pares e os ímpares fiquem em redes locais separadas. Cada rede local deve possuir sua própria subrede IP. Para realizar essa tarefa devem-se usar VLANs, e a rede a ser criada deve funcionar como se tivesse a seguinte topologia:

| Configuraçao da topologia física |

|---|

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

pc4[type]=generic

pc5[type]=generic

centro[type]=switch

esquerdo[type]=switch

direito[type]=switch

centro[eth0]=centro-port0

centro[eth1]=centro-direito

esquerdo[eth0]=esquerdo-direito

esquerdo[eth1]=esquerdo-port1

esquerdo[eth2]=esquerdo-port2

direito[eth0]=esquerdo-direito

direito[eth1]=direito-port1

direito[eth2]=direito-port2

direito[eth3]=centro-direito

pc1[eth0]=centro-port0:ip=192.168.1.1/24

pc2[eth0]=direito-port1:ip=192.168.1.2/24

pc3[eth0]=direito-port2:ip=192.168.1.3/24

pc4[eth0]=esquerdo-port1:ip=192.168.1.4/24

pc5[eth0]=esquerdo-port2:ip=192.168.1.5/24

|

- Computadores pares: subrede 10.0.1.32/28

- Computadores ímpares: subrede 10.0.1.192/28

- Rede do laboratório: subrede 192.168.1.0/24

A turma deve implantar essa nova rede usando os switches D-Link DES-3526, que ficam nos racks esquerdo e direito no laboratório. Esses switches podem ser gerenciados via interface web, telnet, ou console serial. Seus endereços IP são estes:

- Switch direito: 192.168.1.240

- Switch esquerdo: 192.168.1.241

1.9.2 Atividade 2: segmentando a rede do IFSC-SJ

Vamos implantar agora a nova rede do campus São José de forma que:

- A segmentação proposta seja feita usando VLANs.

Como se pode notar, será necessário aplicar as técnicas vistas até a aula passada ...

|

|

|

| Segmento | Descrição | Subrede IP |

|---|---|---|

| Pedagogica | Pontos das salas de aula e laboratórios de informática | 172.18.32.0/20 |

| Administrativa | Pontos de setores administrativos | 172.18.16.0/20 |

| DMZ | Servidores acessíveis de fora da escola (ex: Wiki, WWW) | 200.135.37.64/26 |

| BD | Servidores que hospedam bancos de dados (ex: LDAP, MySQL) | 172.18.240.0/24 |

| LAN | Demais pontos de rede | 172.18.0.0/20 |

Isso será realizado usando o Netkit, e em uma aula futura será reproduzidos com equipamentos reais no laboratório. Para simplificar a rede, vamos assumir que a topologia física esteja implantada como mostrado na figura acima, à esquerda. A configuração do Netkit necessária para criar essa topologia física segue abaixo.

| Configuração da rede IF-SC São José |

|---|

# switches

sw-rnp[type]=switch

sw-redes1[type]=switch

sw-redes2[type]=switch

sw-coinf[type]=switch

sw-labdes[type]=switch

# gateways

asa5510[type]=gateway

gw-redes1[type]=gateway

gw-redes2[type]=gateway

# computadores e servidores

bd[type]=generic

dmz1[type]=generic

dmz2[type]=generic

adm1[type]=generic

adm2[type]=generic

adm3[type]=generic

pedag1[type]=generic

pedag2[type]=generic

pc-redes1[type]=generic

pc-redes2[type]=generic

# Portas dos switches

sw-rnp[eth0]=rnp-port0

sw-rnp[eth1]=rnp-port1

sw-rnp[eth2]=rnp-port2

sw-rnp[eth3]=rnp-port3

sw-rnp[eth4]=rnp-port4

sw-rnp[eth5]=rnp-port5

sw-redes1[eth0]=redes1-port0

sw-redes1[eth1]=redes1-port1

sw-redes2[eth0]=redes2-port0

sw-redes2[eth1]=redes2-port1

sw-coinf[eth0]=coinf-port0

sw-coinf[eth1]=coinf-port1

sw-coinf[eth2]=coinf-port2

# Ligações entre switches

sw-coinf[eth3]=rnp-port5

sw-coinf[eth4]=labdes-port3

sw-labdes[eth0]=labdes-port0

sw-labdes[eth1]=labdes-port1

sw-labdes[eth2]=labdes-port2

sw-labdes[eth3]=labdes-port3

# Ligações dos computadores aos switches

asa5510[eth0]=rnp-port0:ip=172.18.0.254/16

bd[eth0]=rnp-port1:ip=172.18.0.10/16

dmz1[eth0]=rnp-port2:ip=172.18.0.11/16

adm1[eth0]=rnp-port3:ip=dhcp

gw-redes1[eth1]=rnp-port4:ip=172.18.0.100/16

pc-redes1[eth0]=redes1-port1:ip=192.168.1.2/24

gw-redes1[eth0]=redes1-port0:ip=192.168.1.1/24

pc-redes2[eth0]=redes2-port1:ip=192.168.2.2/24

gw-redes2[eth0]=redes2-port0:ip=192.168.2.1/24

dmz2[eth0]=coinf-port0:ip=172.18.0.13/16

adm2[eth0]=coinf-port1:ip=dhcp

pedag1[eth0]=coinf-port2:ip=dhcp

adm3[eth0]=labdes-port0:ip=dhcp

pedag2[eth0]=labdes-port1:ip=dhcp

gw-redes2[eth1]=labdes-port2:ip=172.18.0.101/16

# ASA 5510 é servidor dhcp da LAN ...

asa5510[dhcp]=eth0:range=172.18.100.1,172.18.100.250:gateway=172.18.0.254

# Gateways default dos computadores que usam IP fixo

gw-redes1[default_gateway]=172.18.0.254

gw-redes2[default_gateway]=172.18.0.254

pc-redes1[default_gateway]=192.168.1.1

pc-redes2[default_gateway]=192.168.2.1

bd[default_gateway]=172.18.0.254

dmz1[default_gateway]=172.18.0.254

dmz2[default_gateway]=172.18.0.254

|

1.10 01/11: Protegendo redes contra loops e rompimentos de enlaces

- Capítulo 16 do livro "Comunicação de Dados e Redes de Computadores, 3a ed.", de Behrouz Forouzan.

- Capítulo 5 do livro "Redes de computadores e a Internet, Uma abordagem Top-Down. 5a edição, de James Kurose.

- Capítulo 4 do livro "Redes de Computadores, 4a ed.", de Andrew Tanenbaum.

ATENÇÃO:

Outros materiais:

- Introdução a STP (ver transparências)

- Uma animação sobre STP.

- ... e várias animações sobre STP

1.10.1 A nova rede do IF-SC SJ

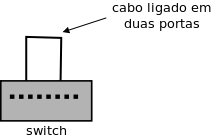

Após implantar a nova rede do IF-SC SJ, a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede Pedagógica). Quer dizer, ele fez algo assim com um dos switches da rede:

Para ver a consequência dessa ação aparentemente inocente, experimente reproduzi-la em uma rede feita com o Netkit:

O que ocorreu ao tentar pingar de pc1 para pc2 ?

1.10.2 O problema dos ciclos (caminhos fechados) em uma rede local ethernet

A interligação acidental de duas portas de um switch cria um ciclo na rede local (loop). Mas isso pode ser feito também de forma intencional, pois em LANs grandes pode ser desejável ter enlaces redundantes, para evitar que a interrupção de um enlace isole parte da rede. A existência de interligações alternativas portanto é algo que pode ocorrer em uma rede local, seja por acidente ou com a finalidade de conferir algum grau de tolerância a falhas na infraestrutura da rede. Um caso em que uma rede possui um ciclo intencionalmente colocado pode ser visto na LAN abaixo:

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on

sw2[stp]=on

sw3[stp]=on

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa trancaria devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

1.10.3 Atividade

Vamos realizar um experimento para entender melhor como funciona o STP. Isso nos dará base para aplicá-lo no caso da rede da escola.

Switches e STP (Spanning Tree Protocol) no Netkit

Uma outra rede com caminhos fechados:

1.11 08/11: Controlando o acesso aos pontos de rede

1.11.1 Atividade 1

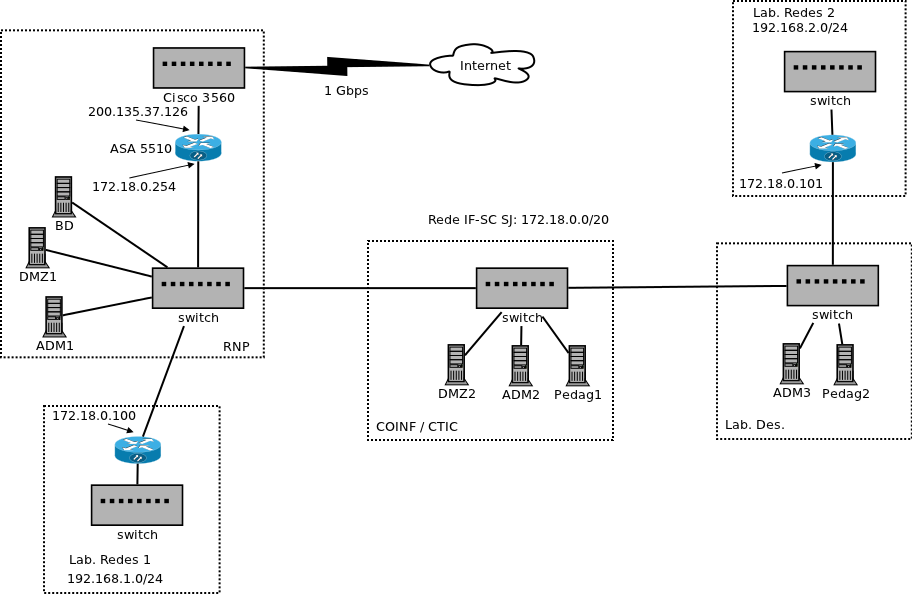

Para iniciar a aula, vamos implantar a nova rede do campus São José de forma que:

- A segmentação proposta seja feita usando VLANs.

- Exista proteção contra loops acidentais entre portas de switches.

- Existam links redundantes, de forma a minimizar quedas da rede se houver rompimento de cabos ou desligamento de switches.

Como se pode notar, será necessário aplicar as técnicas vistas até a aula passada ...

|

|

|

| Segmento | Descrição | Subrede IP |

|---|---|---|

| Pedagogica | Pontos das salas de aula e laboratórios de informática | 172.16.32.0/20 |

| Administrativa | Pontos de setores administrativos | 172.16.16.0/20 |

| DMZ | Servidores acessíveis de fora da escola (ex: Wiki, WWW) | 200.136.37.64/26 |

| BD | Servidores que hospedam bancos de dados (ex: LDAP, MySQL) | 172.16.240.0/24 |

| LAN | Demais pontos de rede | 172.16.0.0/20 |

Isso será realizado usando os 04 switches do laboratório (DGS-3100 e DES-3526, ambos modelos da D-Link). Para simplificar a rede, vamos assumir que a topologia física esteja implantada como mostrado na figura acima, à esquerda.

OBS: alternativamente, quem quiser reproduzir o exercício em casa pode usar o Netkit. A configuração do Netkit necessária para criar essa topologia física segue abaixo.

| Configuração da rede IF-SC São José |

|---|

# switches

sw-rnp[type]=switch

sw-redes1[type]=switch

sw-redes2[type]=switch

sw-coinf[type]=switch

sw-labdes[type]=switch

# gateways

asa5510[type]=gateway

gw-redes1[type]=gateway

gw-redes2[type]=gateway

# computadores e servidores

bd[type]=generic

dmz1[type]=generic

dmz2[type]=generic

adm1[type]=generic

adm2[type]=generic

adm3[type]=generic

pedag1[type]=generic

pedag2[type]=generic

pc-redes1[type]=generic

pc-redes2[type]=generic

# Portas dos switches

sw-rnp[eth0]=rnp-port0

sw-rnp[eth1]=rnp-port1

sw-rnp[eth2]=rnp-port2

sw-rnp[eth3]=rnp-port3

sw-rnp[eth4]=rnp-port4

sw-rnp[eth5]=rnp-port5

sw-redes1[eth0]=redes1-port0

sw-redes1[eth1]=redes1-port1

sw-redes2[eth0]=redes2-port0

sw-redes2[eth1]=redes2-port1

sw-coinf[eth0]=coinf-port0

sw-coinf[eth1]=coinf-port1

sw-coinf[eth2]=coinf-port2

# Ligações entre switches

sw-coinf[eth3]=rnp-port5

sw-coinf[eth4]=labdes-port3

sw-labdes[eth0]=labdes-port0

sw-labdes[eth1]=labdes-port1

sw-labdes[eth2]=labdes-port2

sw-labdes[eth3]=labdes-port3

# Ligações dos computadores aos switches

asa5510[eth0]=rnp-port0:ip=172.18.0.254/16

bd[eth0]=rnp-port1:ip=172.18.0.10/16

dmz1[eth0]=rnp-port2:ip=172.18.0.11/16

adm1[eth0]=rnp-port3:ip=dhcp

gw-redes1[eth1]=rnp-port4:ip=172.18.0.100/16

pc-redes1[eth0]=redes1-port1:ip=192.168.1.2/24

gw-redes1[eth0]=redes1-port0:ip=192.168.1.1/24

pc-redes2[eth0]=redes2-port1:ip=192.168.2.2/24

gw-redes2[eth0]=redes2-port0:ip=192.168.2.1/24

dmz2[eth0]=coinf-port0:ip=172.18.0.13/16

adm2[eth0]=coinf-port1:ip=dhcp

pedag1[eth0]=coinf-port2:ip=dhcp

adm3[eth0]=labdes-port0:ip=dhcp

pedag2[eth0]=labdes-port1:ip=dhcp

gw-redes2[eth1]=labdes-port2:ip=172.18.0.101/16

# ASA 5510 é servidor dhcp da LAN ...

asa5510[dhcp]=eth0:range=172.18.100.1,172.18.100.250:gateway=172.18.0.254

# Gateways default dos computadores que usam IP fixo

gw-redes1[default_gateway]=172.18.0.254

gw-redes2[default_gateway]=172.18.0.254

pc-redes1[default_gateway]=192.168.1.1

pc-redes2[default_gateway]=192.168.2.1

bd[default_gateway]=172.18.0.254

dmz1[default_gateway]=172.18.0.254

dmz2[default_gateway]=172.18.0.254

|

1.11.2 Controle de acesso e padrão IEEE 802.1x

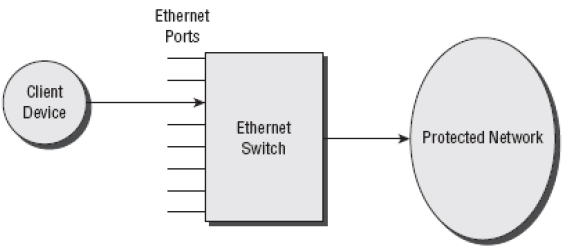

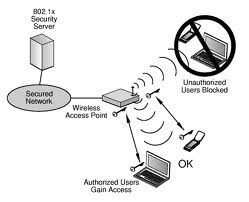

Na rede da escola existem muitos pontos de acesso em locais com livre acesso das pessoas. Por exemplo, as salas de aula e os laboratórios podem ser acessados por alunos, professores e funcionários (e talvez mesmo pessoas de fora da escola). Pontos de acesso em recintos de uso restrito, tais como setores administrativos, também estão sujeitos a serem usados por outras pessoas. Em uma rede como essa, é importante haver uma forma de controlar o acesso de usuários aos pontos de acesso da rede. Isso significa usar algum mecanismo que possibilite bloquear portas de switch, e liberá-las somente após a identificação de um usuário autorizado.

O padrão IEEE 802.1x define um framework para controle de acesso a redes locais IEEE 802, sendo usado tanto em redes cabeadas quanto sem-fio. O propósito desse padrão é definir mecanismos para identificar e autorizar ou não o acesso de um usuário à infraestrutura da rede. Assim, um computador que se conecte a uma porta de um switch terá seu acesso à rede liberado somente após ser autenticado e autorizado.

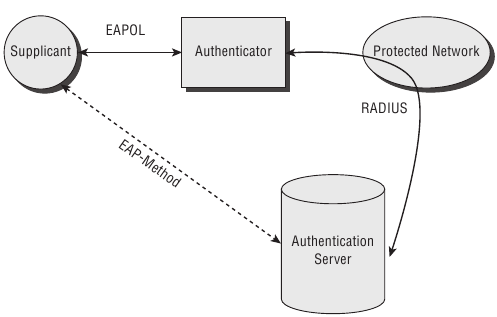

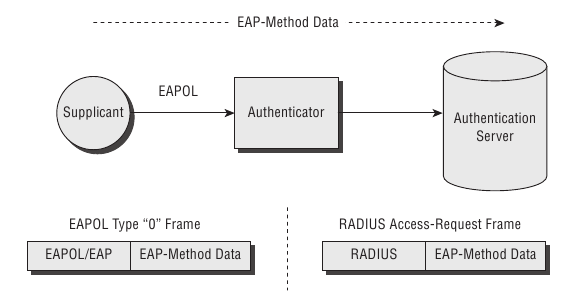

Os mecanismos são implementados em três componentes que forma a estrutura de controle de acesso IEEE 802.1x, mostrada na figura abaixo:

- Supplicant: o cliente que deseja se autenticar. Implementado com um software (ex: wpa_supplicant, xsupplicant).

- Autenticador: o equipamento que dá acesso à rede para o cliente, e onde é feito o bloqueio ou liberação do uso da rede. Implementado em switches e Access Points (no caso de redes sem-fio).

- Servidor de Autenticação: o equipamento que verifica as credenciais fornecidas pelo supplicant, e informa ao autenticador se ele pode ou não acessar a rede. Implementado comumente em um servidor Radius.

A autenticação se faz com protocolos específicos definidos na norma IEEE 802.1x:

- EAP (Extensible Authentication Protocol): protocolo para intercâmbio de informações de autenticação entre supplicant e servidor de autenticação.

- EAPOL (EAP over LAN): protocolo para transportar as PDUs EAP entre supplicant e autenticador.

Existem vários métodos EAP, que correspondem a diferentes mecanismos de autenticação. Assim, o método de autenticação pode ser escolhido de acordo com as necessidades de uma rede.

- EAP-MD5: baseado em login e senha, usa um desafio MD5 para autenticar o usuário.

- EAP-TLS: baseado em certificados digitais X.509, usados para autenticar a rede para o supplicant, e o supplicant para a rede.

- EAP-TTLS: também baseado em certificados digitais, mas somente para autenticar a rede pro supplicant. O supplicant se autentica com algum outro método EAP mais simples, como EAP-MD5.

- ... e muitos outros !

1.11.3 Atividade 2

Para entendermos como funciona o controle de acesso IEEE 802.1x, vamos trabalhar inicialmente com um cenário simplificado. Assim, deve ser criada uma infraestrutura no laboratório em que os computadores terão acesso à rede somente após autenticarem-se frente aos switches.

1.12 22/11: MCC 2012

... não houve aula

1.13 29/11: Redes sem-fio IEEE 802.11

- Ver capítulo 15 do livro Comunicação de Dados e Redes de Computadores, 3a ed., de Behrouz Forouzan.

- Ver capítulo 4 (seção 4.4) do livro Redes de Computadores, 4a ed., de Andrew Tanenbaum.

- Ver este livro on-line sobre redes IEEE 802.11.

- Ver transparências

- Resolver a 3a lista de exercícios

1.13.1 Componentes de uma rede sem-fio IEEE 802.11

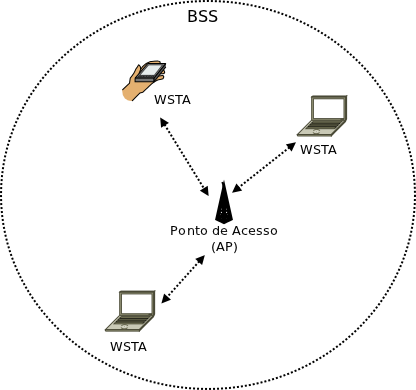

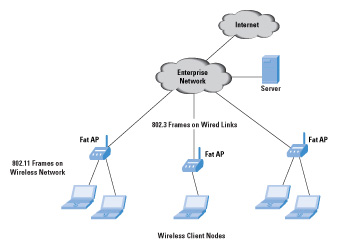

Uma rede local sem-fio (WLAN) IEEE 802.11 é implantada por um equipamento especial chamado de ponto de acesso (AP - Access Point). Esse equipamento estabelece uma WLAN, de forma que computadores, smartphones, PDAs, laptops, tablets (e outros dispositivos possíveis) possam se comunicar pelo canal sem-fio. Esses dispositivos são denominados estações sem-fio (WSTA - Wireless Station), e se comunicam usando o AP como intermediário. Isso significa que todas as transmissões na WLAN são intermediadas pelo AP: ou estão indo para o AP, ou vindo dele. Além disso, uma WSTA somente pode se comunicar na WLAN se primeiro se associar ao AP - isto é, se registrar no AP, sujeitando-se a um procedimento de autenticação.

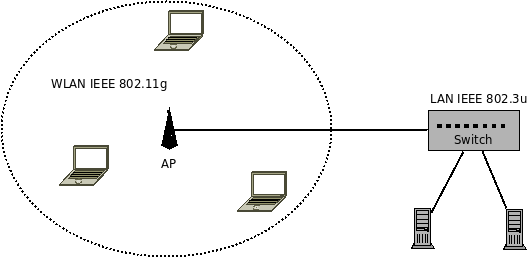

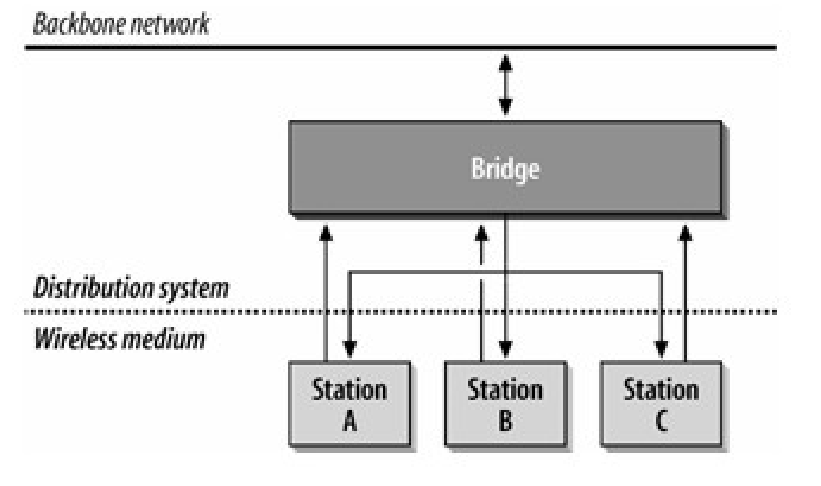

Do ponto de vista da organização da WLAN, a menor estrutura possível é o BSS (Basic Service Set), mostrado na figura abaixo. Um BSS é formado por um AP e as WSTA a ele associadas. O BSS possui um nome, identificado pela sigla SSID (Service Set Identifier), que deve ser definido pelo gerente de rede. O BSS opera em um único canal, porém as transmissões podem ocorrer com diferentes taxas de bits (cada quadro pode ser transmitido com uma taxa, dependendo da qualidade do canal sem-fio conforme medida pela WSTA que faz a transmissão). Por fim, apenas uma transmissão pode ocorrer a cada vez, o que implica o uso de um protocolo de acesso ao meio (MAC) pelas WSTA e AP.

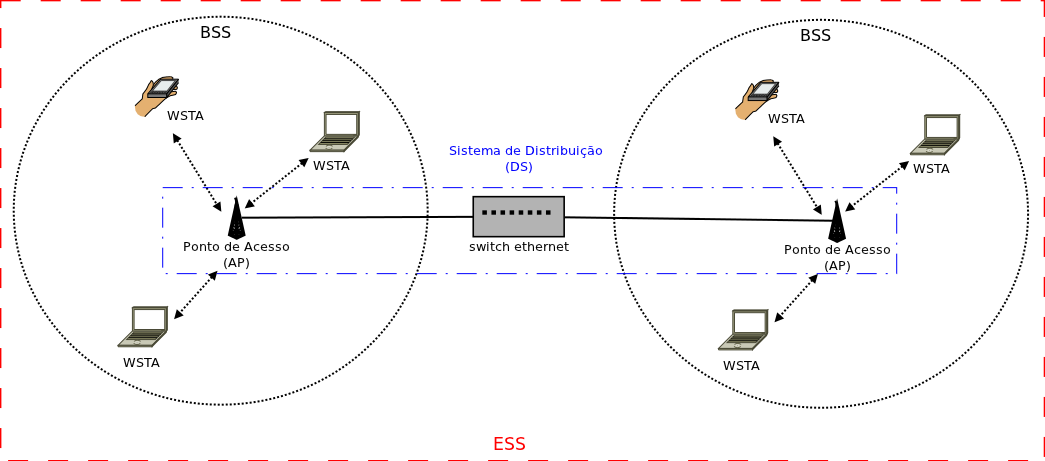

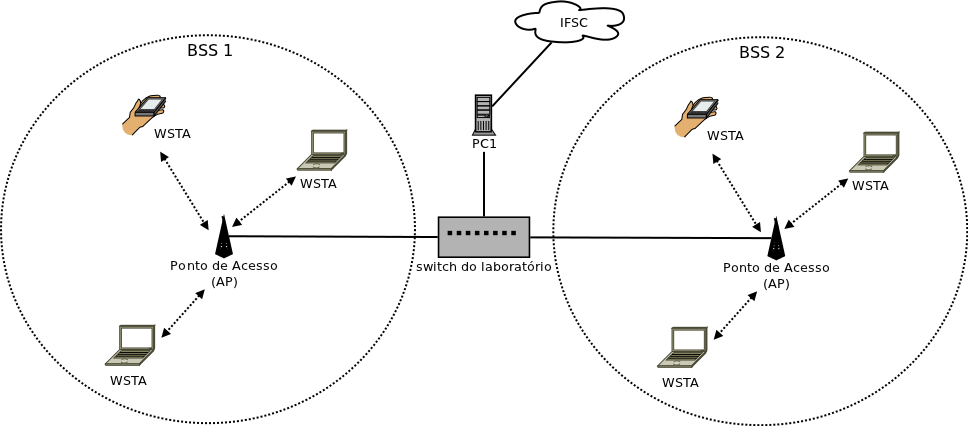

O AP opera em nível de enlace, de forma parecida com um switch ethernet (porém sua tarefa é um pouco mais complexa ...). Isso quer dizer que o AP não usa o protocolo IP para decidir como encaminhar os quadros das WSTA, e assim não faz roteamento. Uma consequência desse modo de operação do AP é que a junção de dois ou mais AP por meio de um switch ethernet, com seus respectivos BSS, faz com que WSTAs em diferentes BSS possa se comunicar como se fizessem parte da mesma rede local. A união de dois ou mais BSS, mostrada na figura a seguir, se chama ESS (Extended Service Set). Em um ESS, todos os BSS possuem o mesmo SSID. No entanto, ao se criar um ESS deve-se cuidar para evitar que BSS vizinhos usem o mesmo canal.

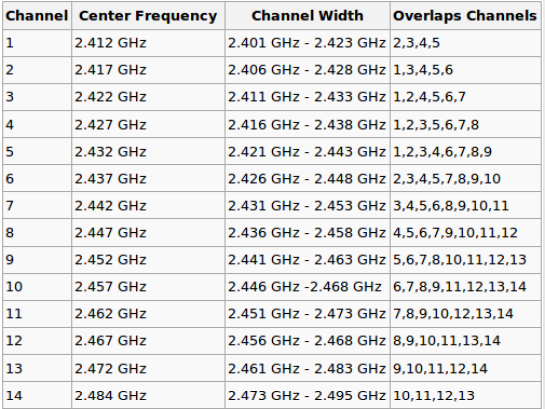

As redes IEEE 802.11b e IEEE 802.11g usam a frequência 2.4 GHz para seus canais, que são espaçados a cada 5 MHz. As redes IEEE 802.11a e IEEE 802.11n usam a frequência de 5 GHz. No caso de IEEE 802.11g, ainda a mais comum de ser usada, os canais são numerados de 1 a 11. Apesar de haver 11 canais, apenas três deles (no máximo) não apresentam sobreposição. Isso se deve à modulação OFDM usada nessa rede, que na prática ocupa uma largura de banda de pouco mais de 20 MHz. A tabela abaixo mostra os canais usados em IEEE 802.11g, indicando a lista de canais interferentes de cada canal.

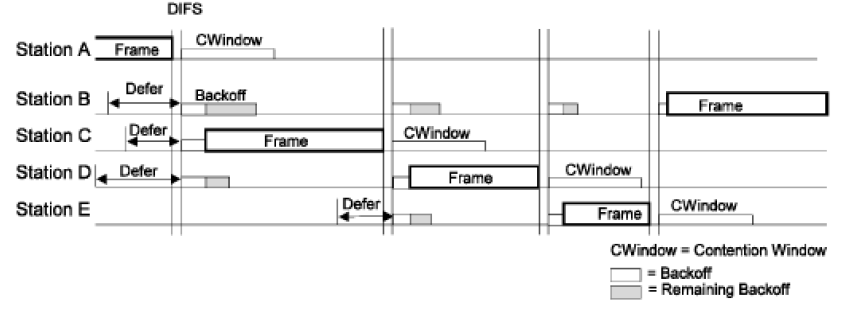

1.13.2 O MAC CSMA/CA

O protocolo MAC usado em redes IEEE 802.11 se chama CSMA/CA (Carrier Sense Multiple Access/Collision Avoidance). Ele foi desenhado para prover um acesso justo e equitativo entre as WSTA, de forma que em média todas tenhas as mesmas oportunidades de acesso ao meio (entenda isso por "oportunidades de transmitirem seus quadros"). Além disso, em seu projeto foram incluídos cuidados para quue colisões sejam difíceis de ocorrer, mas isso não impede que elas aconteçam. Os procedimentos e cuidados do MAC para evitar e tratar colisões apresentam um certo custo (overhead), que impedem que as WSTA aproveitem plenamente a capacidade do canal sem-fio. Consequentemente, a vazão pela rede sem-fio que pode de fato ser obtida é menor que a taxa de bits nominal (por exemplo, com IEE 802.11g e taxa de 54 Mbps, efetivamente pode se obter no máximo em torno de 29 MBps).

O protocolo MAC usa basicamente dois mecanismos principais para fazer o acesso ao meio:

- Antes de uma transmissão, verifica-se se o canal está livre. Caso não esteja, deve-se primeiro aguardar que fique livre.

- Cada quadro transmitido deve ser confirmado pelo receptor. Isso quer dizer que o receptor deve enviar um quadro de confirmação para o transmissor (ACK). Se esse quadro ACK não for recebido, o transmissor assume que houve um erro. Nesse caso, o transmissor faz uma retransmissão.

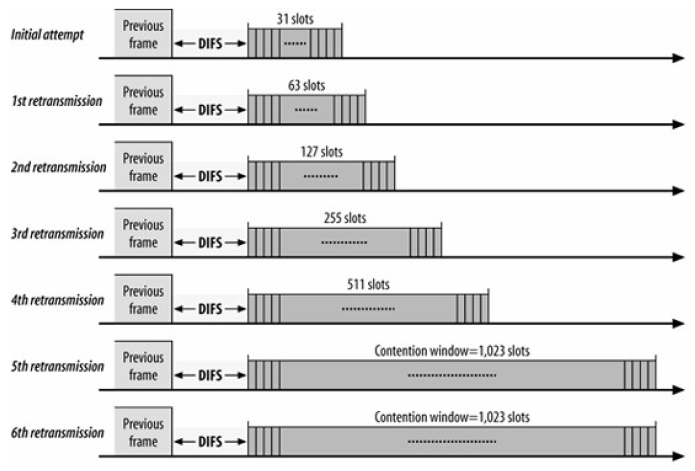

- Antes de uma retransmissão o transmissor se impõem um tempo de espera aleatório chamado de backoff. A duração máxima do backoff depende de quantas retransmissões do mesmo quadro já foram feitas.

A figura abaixo ilustra um cenário em que cinco WSTA disputam o acesso ao meio. Repare os backoff feitos pelas WSTA antes de iniciarem suas transmissões. Esse backoff sempre precede uma transmissão quando a WSTA for verificar o canal sem-fio e o encontra ocupado (pense em por que o MAC deve fazer isso ...).

A figura abaixo mostra como varia a duração máxima possível de backoff em função da quantidade de retransmissões de um mesmo quadro:

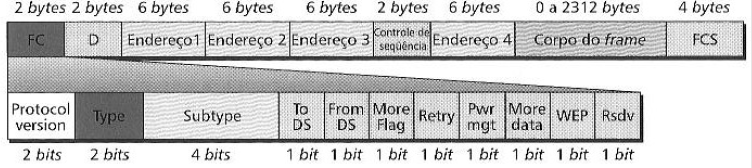

Por fim, o MAC CSMA/CA usado nas redes IEEE 802.11 define uma formato de quadros, mostrado na figura abaixo. Note que ele é diferente do quadro ethernet, e portanto o AP precisa traduzir os cabeçalhos de quadros que viajam da rede cabeada para a WLAN, e vice-versa. Note também que os endereços MAC do CSMA/CA são os mesmos que em redes ethernet.

1.13.3 Atividade 1

Será feito um experimento para configurar, usar e verificar a vazão de uma rede local sem-fio, e como funciona a comunicação entre a rede sem-fio e a rede cabeada. Também será investigado o tráfego nessa rede, usando o analisador de protocolo wireshark. A rede do experimento será parecida com a da figura abaixo:

1.14 06/12: 1a avaliação

Será feita uma revisão na 1a aula, e após o intervalo teremos a 1a avaliação.

1.15 13/12: Redes sem-fio IEEE 802.11

- Ver capítulo 15 do livro Comunicação de Dados e Redes de Computadores, 4a ed., de Behrouz Forouzan.

- Ver capítulo 6 do livro Redes de Computadores e a Internet, 5a ed., de James Kurose.

- Ver capítulo 4 (seção 4.4) do livro Redes de Computadores, 4a ed., de Andrew Tanenbaum.

- Ver este livro on-line sobre redes IEEE 802.11.

- Ver transparências

1.15.1 Uma rede sem-fio para o IFSC-SJ

A rede sem-fio do campus Sao Jose do IFSC esta sendo reformulada. A nova rede a ser implantada deve atender os seguintes requisitos:

- Apresentar boa cobertura em toda a escola: em todas as localidades do campus, deve-se conseguir uma taxa nominal de ao menos 20 Mbps.

- Os usuarios da rede sem-fio devem ter acesso via segmento Pegadogica.

- Para acessar a rede sem-fio, os usuarios devem ser autenticados individualmente.

- Todas as comunicacoes dos usuarios devem ser encriptadas.

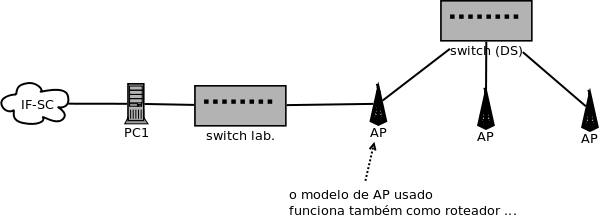

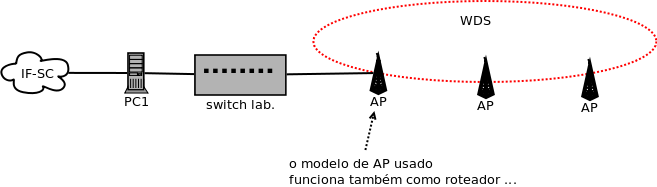

Para servir de piloto, foram instalados tres pontos de acesso na rede, como se pode ver abaixo:

Com o que ja estudamos, o que pode ser feito para atender os requisitos dessa rede sem-fio ?

1.15.2 Passo 1: escolhendo uma estrutura para a rede sem-fio

Para se implantar uma rede sem-fio IEEE 802.11, deve-se escolher uma estrutura e ajustar as funções da rede de forma apropriada. Por estrutura entenda-se o tipo de AP a ser adotado, a forma com que diferentes AP serão interligados, o grau de integração entre os AP e seu gerenciamento.

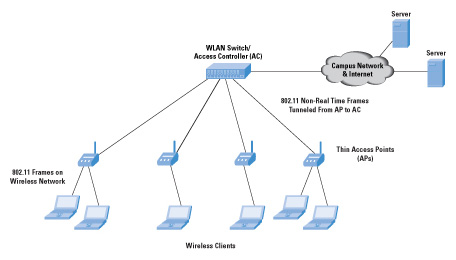

Atualmente, entende-se que uma WLAN IEEE 802.11 pode ser estruturada de três formas:

- Autônoma: Cada BSS é independente, não possuindo nenhuma relação ou dependência com outros BSS. O AP de cada BSS cuida de todas as operações e funções da rede sem-fio (ex: segurança, gerência, ponte com a rede cabeada). Por não haver integração entre os BSS, não há um gerenciamento conjunto da rede sem-fio.

- Distribuída: de forma semelhante á estrutura autônoma, cada AP é plenamente capazz de executar todas as funções da rede sem-fio em seu BSS. Porém os AP de diferentes BSS se coordenam de alguma maneira para que seus BSS possam operar de forma combinada. Por exemplo, os AP podem:

- Compartilhar o suporte à segurança.

- Coordenarem-se para balancear estações entre si, evitando APs sobrecarregados e outros ociosos.

- Cooperar para que estações móveis consigam fazer transições rápidas de um BSS a outro.

- Cooperar para alocar canais e calibrar as potências de transmissão de seus rádios para minimizar interferências porém provendo cobertura na área a ser atendida pela rede sem-fio.

- ... e outras possibilidades.

- Centralizada: O grau de integração e gerenciamento que se ambiciona obter em uma estrutura distribuída pode ser obtido com o uso de um tipo de equipamento especial chamado WLAN Controller ou WLAN Switch. Nessa estruturam os AP têm funções limitadas, pois a maior parte das funções da rede sem-fio são realizadas pelo WLAN Controller. Apesar de maior facilidade de gerenciamento, essa solução é tipicamente fechada, o que significa que sua adoção cria uma dependência com o fabricante do WLAN Controller. Usada somente em redes corporativas de médio e grande porte (i.e. com dezenas de AP).

Uma boa descrição (do ponto de vista da Cisco) pode ser lida neste artigo.

1.15.2.1 Atividade 1: uma WLAN autônoma

Nessa atividade, vamos implantar dois BSS autônomos porém integrados à rede local do laboratório. Usando essas redes sem-fio faremos algumas investigações com respeito a:

- Qual a vazão que se consegue obter em cada um dos BSS ?

- Quantas estações fazem parte de cada BSS ?

- Migração de uma estação de um BSS para outro.

Curiosidade: é possível impedir uma WSTA se comunicar com outra WSTA, mesmo que pertençam ao mesmo BSS ?

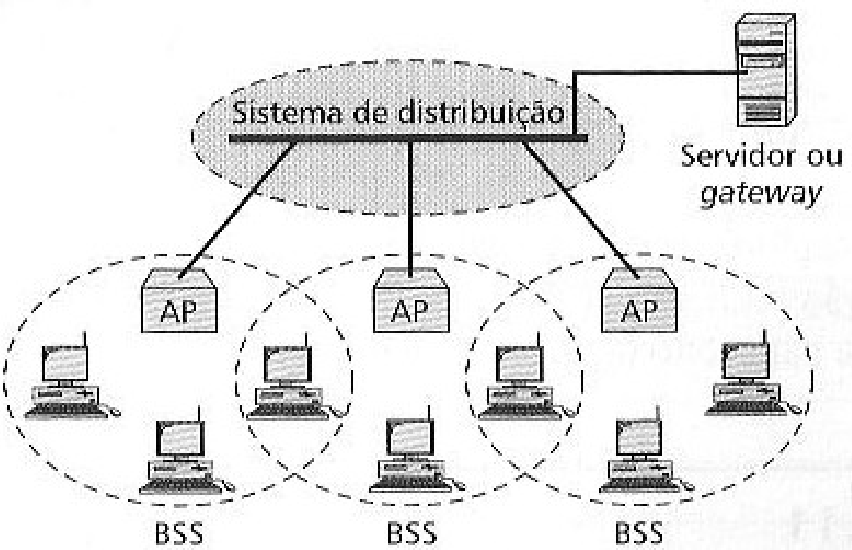

1.15.3 Sistemas de Distribuição

Uma típica WLAN com estrutura distribuída pode ser criada explorando-se o conceito de Sistema de Distribuição (DS - Distribution System).

Em uma rede IEEE 802.11, vários BSS podem se combinar para formarem um ESS (Extended Station Set). A interligação entre os AP deve ser feita em nível de enlace, seja por uma rede cabeada ou por links sem-fio. Essa interligação é denominada Sistema de Distribuição, estando exemplificada na figura abaixo:

O sistema de distribuição funciona como uma ponte entre as WSTA, como mostrado na figura abaixo. Assim, se dois AP forem interligados, as WSTA que pertencem a seus BSS poderão se comunicar como se estivessem na mesma rede local.

1.15.4 Atividade

Deve-se criar uma rede sem-fio composta por dois BSS, que formam o ESS "ier". Essa rede sem-fio deve ficar em uma subrede separada da rede do laboratório, havendo um computador com papel de gateway. Duas configurações devem ser testadas:

Em ambos os casos, devem-se fazer downloads de arquivos longos para estimar a vazão que pode ser obtida.

1.16 20/12: Redes sem-fio

- Ver transparências

- Capítulo de um livro sobre IEEE 802.1x

- Uma análise sobre a segurança WEP

- Ver capítulos 5, 6 e 7 do livro sobre IEEE 802.11

- Ver capítulo 8 (seção 8.6.4) do livro Redes de Computadores, 4a ed. de Anndrew Tanenbaum.

1.16.1 Uma rede sem-fio para o IFSC-SJ

A rede sem-fio do campus Sao Jose do IFSC esta sendo reformulada. A nova rede a ser implantada deve atender os seguintes requisitos:

- Apresentar boa cobertura em toda a escola: em todas as localidades do campus, deve-se conseguir uma taxa nominal de ao menos 20 Mbps.

- Os usuarios da rede sem-fio devem ter acesso via segmento Pegadogica.

- Para acessar a rede sem-fio, os usuarios devem ser autenticados individualmente.

- Todas as comunicacoes dos usuarios devem ser encriptadas.

Para servir de piloto, foram instalados tres pontos de acesso na rede, como se pode ver abaixo:

Com o que ja estudamos, o que pode ser feito para atender os requisitos dessa rede sem-fio ?

1.16.2 Segurança em redes sem-fio IEEE 802.11

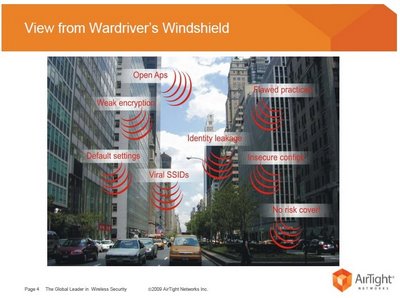

Redes sem-fio oferecem muitos atrativos, como acesso ubíquo, ausência de cabeamento e suporte a usuários móveis. Mas também se sujeitam a uso indevido, uma vez que pessoas não-autorizadas no alcance do sinal do ponto de acesso podem tentar usá-la para se comunicarem. Em geral três questões fundamentais aparecem no que diz respeito à segurança em redes sem-fio:

- Acesso indevido: uso indevido da infraestrutura por pessoas não-autorizadas.

- Monitoramento do tráfego da rede: os quadros na rede sem-fio podem ser coletados e interpretados, com possível roubo ou revelação de informação sensível.

- Infiltração de equipamentos na rede: um ou mais pontos de acesso podem ser infiltrados na rede sem-fio, fazendo com que pessoas os utilizem para se comunicarem. Assim, o tráfego dessas pessoas pode passar por outra rede, sendo passível de monitoramento.

Por exemplo, redes em locais densamente ocupados (como edifícios) podem ser investigadas por alguém em busca de uma rede aberta ou fácil de ser invadida. Essa pessoa pode simplesmente querer usar o acesso à Internet disponível em alguma rede sem-fio, ou mesmo invadir os equipamentos existentes em tal rede. A figura abaixo mostra uma situação hipotética em que uma pessoa investiga a existência de redes sem-fio a partir de um carro que trafega pelas ruas.

Assim, uma rede sem-fio minimamente bem configurado deve usar mecanismos de segurança que impeçam ou dificultem seu uso indevido. Em um cenário usual, tal rede sem-fio poderia se apresentar como mostrado abaixo:

Para tratar essas questões, deve haver mecanismos de segurança que contemplem os seguintes requisitos:

- Autenticação de usuários: usuários da rede sem-fio devem se identificar (ou autenticar) na infra-estrutura dessa rede, de forma a se autorizarem ou não seus acessos.

- Sigilo das comunicações: o tráfego na rede sem-fio deve ser encriptado, para que não seja inteligível caso sejam capturados por usuários mal-intencionados que estejam monitorando a rede sem-fio.

- Autenticação dos pontos de acesso: pontos de acesso devem se identificar para os usuários, para evitar a infiltração de pontos de acesso indevidos na rede.

Há mecanismos de segurança usados em redes IEEE 802.11 que contemplam todos os requisitos acima (WPA-EAP, WPA Enterprise), ou parcialmente (WPA-PSK ou WPA Personal). WPA-EAP aproveita a infraestrutura IEEE 802.1x, junto com técnicas de encriptação entre estações sem-fio, para atender esses requisitos. Já WPA-PSK usa apenas as técnicas de encriptação, não havendo um controle de acesso baseado em usuário. Na figura abaixo se mostra uma pequena rede sem-fio que usa WPA-EAP.

Além dos mecanismos WPA, definidos na norma IEEE 802.11i, outra forma de implantar controle de acesso em redes sem-fio se vale de um portal de captura. Quando um usuário não identificado acessa a rede, o acesso ao ponto de acesso é concedido mas ao tentar navegar na Web seu acesso é desviado para uma página predefinida. Nessa página o usuário deve se identificar (ex: com login e senha), e em caso de sucesso seu acesso à Internet é liberado. Essa técnica se vale de uma combinação de mecanismos (firewall com filtro IP, serviço Web, uso de programas para autenticação) para controlar o acesso dos usuários. No entanto, não provê sigilo das comunicações nem autenticação de pontos de acesso ao usuário. Sua atratividade reside na simplicidade de implantação e uso (não necessita de supplicant), sendo uma escolha comum em hot spots como aeroportos e cyber cafes. No Projeto Integrador 2009.2 as equipes implantaram uma infra-estrutura que usava essa técnica.

1.16.3 Atividade 1: conhecendo os mecanismos de segurança

A implantação da rede sem-fio do IFSC-SJ será feita por meio de um protótipo no laboratório. Dois pontos de acesso serão ativados, sendo configurados para fornecerem acesso conforme os requisitos listados. Um detalhe importante diz respeito ao mecanismo de segurança a ser adotado, e para compreender quais os adequados faremos alguns experimentos com WEP, WPA-PSK e WPA-EAP.

- Os AP evem ser instalados com endereços IP 192.168.1.250 e 192.168.1.251. Eles são capazes de trabalharem com WEP, WPA-PSK e WPA-EAP. A interface web de cada AP mostra as opções de configuração de segurança, como será mostrado pelo professor.

- Há 5 interfaces de rede sem-fio disponíveis no laboratório. A turma deve se dividir em 7 equipes para a realização dos experimentos. Em cada computador onde houver uma interface sem-fio deve ser executado este comando: ... para que a comunicação ocorra somente pela rede sem-fio.

ifconfig eth0 down

- Para fins de comparação, o AP será configurado inicialmente com modo de segurança desativado. Usando o Network Manager conecte seu computador à rede sem-fio REDES2, e em seguida desative a interface de rede cabeada com o comando:

sudo ifconfig eth0 down

- Execute um ping 192.168.1.1, e deixe-o rodando.

- Monitore o tráfego pela interface de rede sem-fio, usando o wireshark (sudo wireshark). O que você consegue visualizar do tráfego que circula na rede ? É possível ver o tráfego de outros computadores ?

- Na verdade, a interface de rede não mostra os quadros de outras estações. Mas se for criada uma interface de rede do tipo monitor, todo o tráfego da rede sem-fio que chegar até sua interface de rede pode ser capturado. Para criar esse tipo de interface faça o seguinte (substitua wlan0 pelo nome da sua interface): ... e em seguida no wireshark faça a captura de pacotes nessa interface. Procure quadros do tipo Data, e veja se é possível ver seu conteúdo (se é inteligível). O que se pode concluir sobre os quadros de dados na rede sem-fio, se não há um mecanismo de segurança ativado ?

sudo iw dev wlan0 interface add mon0 type monitor sudo ifconfig mon0 up

- Após esse teste, o AP estará configurado para proporcionar o modo de segurança com WEP, usando a chave mreth. Assim, as interfaces de rede sem-fio devem ser configuradas para usarem essa chave, o que deve ser feito diretamente na applet do NetworkManager (ver canto direito do menu superior da área de trabalho). Após fornecer o valor da chave, abra um terminal e monitore o status da interface usando o comando:Rapidamente deve aparecer a informação de que ela está associada ao AP, o que indica que a chave WEP estava correta. O iwconfig deve mostrar um resultado semelhante a este:

sudo iwconfig wlan0

OBS: a interface de rede sem-fio pode aparecer com um nome diferente no seu computador. Ex: wlan1, wlan2, ...$ sudo iwconfig wlan0 wlan0 IEEE 802.11g ESSID:"IER" Nickname:"" Mode:Managed Frequency:2.437 GHz Access Point: 00:1B:11:1C:E3:7D Bit Rate:36 Mb/s Tx-Power:16 dBm Sensitivity=1/1 Retry:off RTS thr:off Fragment thr:off Encryption key: 6D72-6574-68 Power Management:off Link Quality=59/70 Signal level=-37 dBm Noise level=-96 dBm Rx invalid nwid:3064 Rx invalid crypt:0 Rx invalid frag:0 Tx excessive retries:0 Invalid misc:0 Missed beacon:0

- A interface de rede sem-fio deve ter conseguido obter um endereço IP isto porque no laboratório o AP possui um servidor DHCP). Isto pode ser verificado com o comando ifconfig wlan0. Teste a comunicação pela rede sem-fio, fazendo um ping para o computador 192.168.1.1.

- Usando o wireshark faça a captura de pacotes na interface mon0. Procure quadros do tipo Data, e veja se é possível ver seu conteúdo (se é inteligível). O que se pode concluir sobre os quadros de dados com WEP na rede sem-fio ?

- Na introdução deste roteiro se afirmou que o WEP é um modo de segurança com graves falhas, e que não deve ser usado em instalações reais (nem em sua rede doméstica !). Para demonstrar isto será usado o software aircrack-ng (maiores detalhes), que faz a descoberta da chave WEP. Esse software está instalado no computador do professor, de onde será feita uma demonstração. Esta se baseiano tutorial Simple WEP Crack Tutorial, descrito no site oficial do aircrack-ng, e resumidamente segue abaixo:

- Executar este comando para por a interface de rede sem-fio em modo monitor (11 é o canal onde está operando o AP do laboratório):

sudo airmon-ng start wlan0 11

- Descubra o endereço MAC do AP, e em um terminal em separado execute este comando para fazer a captura de quadros e salvá-los em arquivos:

sudo airodump-ng -c 11 --bssid MAC_do_AP -w output mon0

- A interface de rede precisa fazer uma autenticação falsa no AP para poder enviar a ele quadros forjados, que servirão para acelerar a captura de quadros e assim o processo de quebra da chave WEP. O comando a seguir faz essa autenticação:

sudo aireplay-ng -1 0 -e REDES2 mon0

- O próximo passo é injetar quadros na rede sem-fio, para forçar o AP a respondê-los e assim acelerar a taxa de de quadros capturados. Isso se faz capturando alguma mensagem ARP, e em seguida reinjetando-a na rede. O AP vai retransmiti-la, e com isso pode-se obter um novo quadro encriptado para análise. O comando abaixo executa esse procedimento, e deve ser executado em um terminal em separado: Observe que no terminal onde roda o airdump-ng a contagem de quadros coletados deve aumentar rapidamente.

sudo aireplay-ng -3 -b MAC_do_AP mon0

- Após alguns segundos, deve-se executar este comando: Este último passo deve revelar a chave WEP em uso !

aircrack-ng -z -b MAC_do_AP output*.cap

O aircrack-ng pode ser instalado no Ubuntu, e existem versões para outros sistemas operacionais (inclusive Windows). Existem outros softwares que quebram chaves WEP, mas basta existir um (e de fácil obtenção !) para descartar o WEP como um modo de proteção de redes sem-fio a ser considerado.

- Executar este comando para por a interface de rede sem-fio em modo monitor (11 é o canal onde está operando o AP do laboratório):

- Sendo o WEP inseguro, em ambiente corporativo ou doméstico recomenda-se o uso de WPA. WPA possui basicamente dois modos de autenticação e encriptação: um baseado em chave compartilhada, chamado de WPA-PSK (semelhante ao WEP), e outro baseado em IEEE 802.1x/EAP. No primeiro caso, o uso da chave foi modificado para que cada quadro use uma chave distinta, e de uma forma que seja muito difícil deduzir a próxima chave. No segundo caso, usa-se o framework IEEE 802.1x, porém limitando os métodos EAP possíveis (ex: EAP-TTLS). Assim, para um primeiro experimento deve-se usar WPA-PSK, por ser mais simples. Configure o AP para usar WPA-PSK, definindo uma chave compartilhada.

- Faça com que seu computador novamente se associe à rede sem-fio. Note que agora o supplicant mostra que o mecanismo é WPA-PSK.

- A quebra da chave WPA-PSK não pode ser feita de forma tão simples (?!) quanto no caso do WEP. Isto porque no WPA-PSK a chave somente pode ser descoberta por métodos de força bruta: testando diferentes chaves até descobrir a verdadeira. Isto se chama de ataque de força bruta ou, em uma versão um pouco melhorada, ataque baseado em dicionário. O uso de dicionários, que são conjuntos de palavras, pode acelerar a descoberta da chave, se quem a configurou usou uma palavra contida no dicionário de ataque. Isto não é tarefa fácil, e ataques deste tipo usualmente demoram bastante (a não ser que a chave seja trivial !). Para chaves grandes, com muitos caracteres aleatórios (chaves PSK podem ter entre 8 e 63 caracteres), a descoberta é virtualmente impossível. Veja uma discussão sobre isto na página do aircrack-ng. Com isto, concluímos que WPA-PSK, com chaves grandes e aleatórias, pode ser usado com boa margem de segurança. Porém existem outras questões a serem levadas em conta (assunto da próxima aula).

- Quanto tempo levaria para descobrir uma chave apenas na força bruta (testando todas as combinações) ? De acordo com o tutorial sobre quebrar chaves WPA/WPA2, um computador pessoal atual consegue testar em torno de 800 chaves por segundo. Além disso, chaves usadas em WPA-PSK têm entre 8 e 63 caracteres. Use esta calculadora para descobrir quanto tempo seria necessário para quebrar uma chave.

- DESAFIO: use o tutorial sobre quebra de chaves WPA-PSK para descobrir qual a (nova) chave usada no AP do laboratório. Dica: a nova chave é uma palavra dos idiomas inglês ou português, e tem 8 letras.

- Em uma rede com muitos usuários, ou com usuários temporários (ambos casos típicos de empresas), ter uma chave compartilhada como no caso do WPA-PSK não é uma boa estratégia. O melhor é autenticar os usuários individualmente, para que seja fácil identificar quem usou a rede, e para revogar o acesso quando necessário. Assim, o método final de acesso à rede sem-fio se chama WPA-EAP e baseia-se no IEEE 802.1x com EAP, que proporciona a autenticação individual de usuários. Para testá-lo será usado o EAP-TTLS, que primeiro estabelece uma conexão encriptada para em seguida fazer a autenticação com login e senha (com EAP-MD5). A proteção do login e senha com encriptação é fundamental para elevar a segurança do método de acesso (na verdade, a autenticação em redes sem-fio exige que exista encriptação para a transmissão de credenciais). Como visto anteriormente em controle de acesso com IEEE 802.1x em redes cabeadas, há a necessidade de um servidor Radius para a autenticação. Assim, esse servidor Radius deve estar corretamente configurado no computador do professor para aceitar a autenticação com EAP-TTLS.

- Use o Network Manager para fazer a autenticação com WPA Enterprise (um apelido para o WPA-EAP) e EAP-TTLS. A identidade deve ser seu_nome, com senha seu_sobrenome. Conecte o supplicant, e verifique se ele consegue fazer a autenticação.

- Desconecte da rede sem-fio, e em seguida execute o wireshark. Ponha-o a capturar pacotes na interface wlan, e depois reconecte à rede sem-fio.

- Quantas mensagens são trocadas entre seu computador e o AP até completar a autenticação ?

- Quanto tempo levou para fazer a autenticação ?

- Quais os protocolos envolvidos nessas mensagens ?

- DESAFIO: seguindo os relatórios das equipes do Projeto_Integrador_-_2009.2, implante uma rede sem-fio com portal de captura.

1.16.4 Atividade 2: implantando o protótipo da rede sem-fio do IFSC-SJ

A rede sem-fio do IFSC São José deve ser composta de um número apropriado de pontos de acesso, que formem um único ESS. Os usuários, representados por alunos, professores e funcionários, devem se autenticar usando algum mecanismo de segurança para poder usar essa rede sem-fio. Ao obterem acesso, esses usuários devem ser colocados na subrede Pedagogica, estando sujeitos assim às restrições a ela definidas.

Nesta atividade, vamos implantar essa rede sem-fio no laboratório. Usaremos uma VLAN específica para representar o segmento Pedagogica, onde ficarão os usuários sem-fio.

1.17 07/02: Enlaces WAN

- Parte III e capítulos 10 e 11 do livro "Comunicação de Dados e Redes de Computadores, 4a ed.", de Behrouz Forouzan

- Capítulo 3 do livro "Redes de Computadores" de Andrew Tanenbaum.

- 4a lista de exercícios

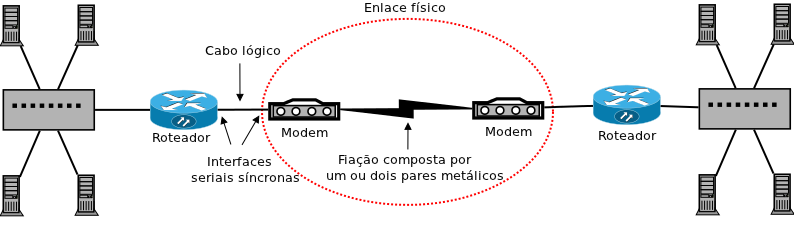

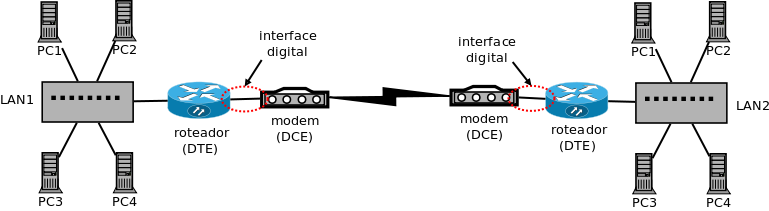

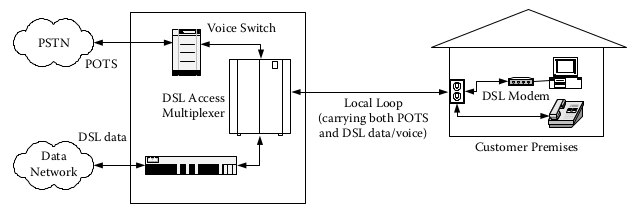

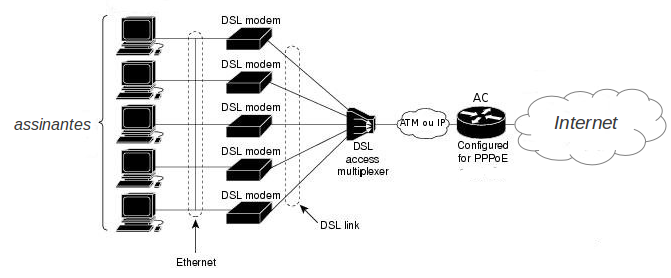

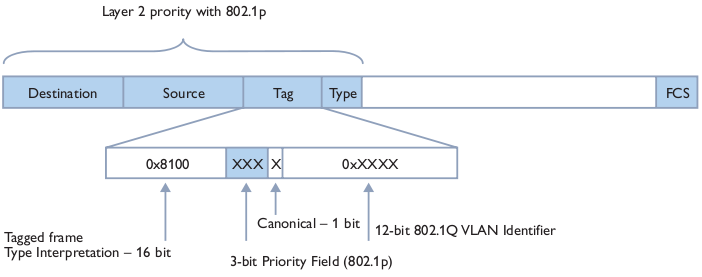

Um típico enlace WAN, do ponto de vista de uma rede de computadores de usuário, é representado por um enlace ponto-a-ponto, como pode ser visto na figura abaixo. Nele, dois roteadores se comunicam por um meio físico dedicado, usando um protocolo de enlace especializado. Como o meio é dedicado, não existem colisões, e por isso não é necessário um controle de acesso ao meio (MAC). Além disso, como somente esses dois roteadores estão envolvidos, não há necessidade de endereçamento no protocolo de enlace.

1.17.1 Enlaces lógicos

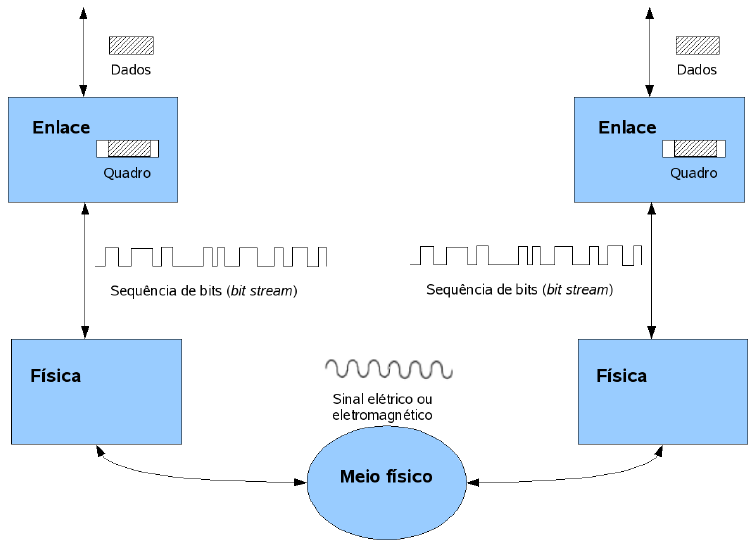

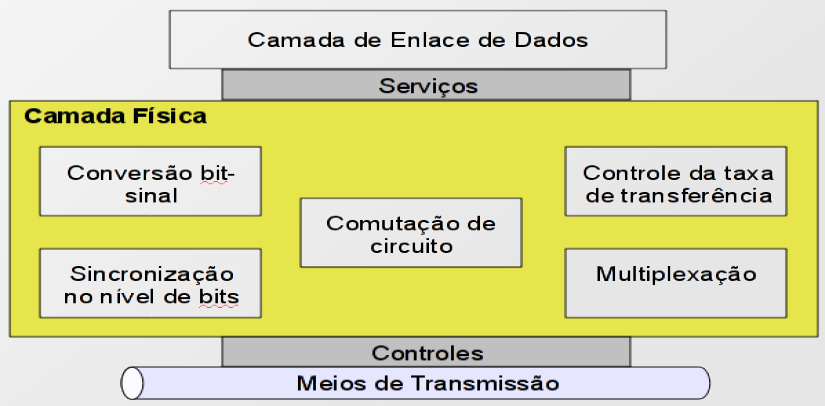

Equipamentos de rede se comunicam por meio de enlaces (links). Um enlace é composto por uma parte física, composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma parte lógica, responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a parte lógica está representada no bloco Enlace, e a parte física está no bloco Física; a informação transmitida, representada por Dados, pode ser, por exemplo, um datagrama IP.

Inicialmente vamos estudar a parte lógica do enlace. Apesar disso, deve ficar claro que existe uma dependência em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica.

Deste ponto em diante, a parte lógica será chamada simplesmente de Camada de Enlace, e a parte física de Camada Física.

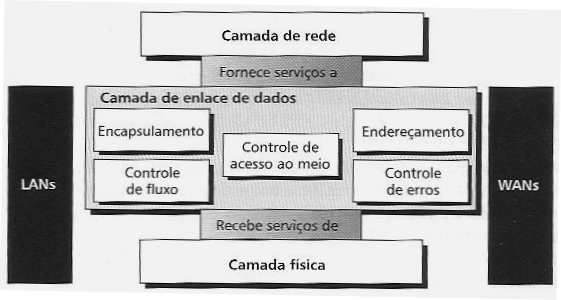

Em nosso estudo vamos investigar enlaces ponto-a-ponto, os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace.

Os serviços identificados na figura acima estão descritos a seguir. A eles foram acrescentados outros dois:

- Encapsulamento (ou enquadramento): identificação das PDUs (quadros) de enlace dentro de sequências de bits enviadas e recebidas da camada física

- Controle de erros: garantir que quadros sejam entregues no destino

- Detecção de erros: verificação da integridade do conteúdo de quadros (se foram recebidos sem erros de bits)

- Controle de fluxo: ajuste da quantidade de quadros transmitidos, de acordo com a capacidade do meio de transmissão (incluindo o atraso de transmissão) e do receptor

- Endereçamento: necessário quando o enlace for do tipo multi-ponto, em que vários equipamentos compartilham o meio de transmissão (ex: redes locais e redes sem-fio)

- Controle de acesso ao meio (MAC): também necessário para meios compartilhados, para disciplinar as transmissões dos diversos equipamentos de forma a evitar ou reduzir a chance de haver colisões (transmissões sobrepostas)

- Gerenciamento de enlace: funções para ativar, desativar e manter enlaces

1.17.2 Protocolos de enlace ponto-a-ponto

Dois protocolos de enlace ponto-a-ponto muito utilizados são:

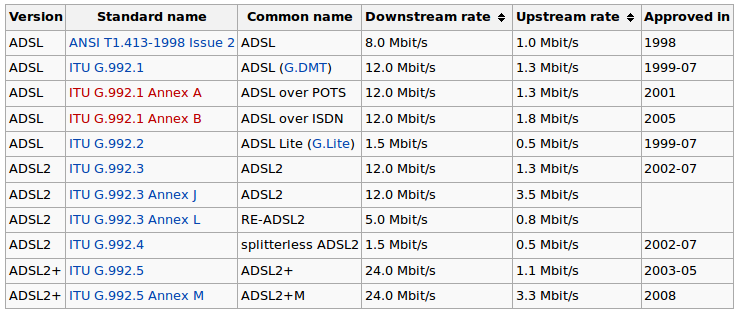

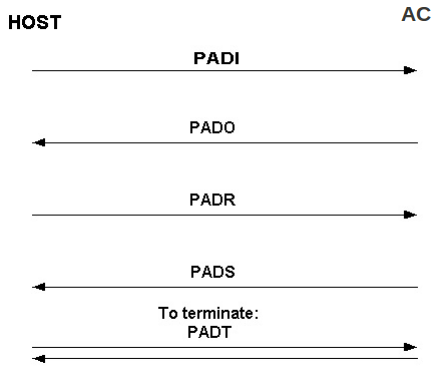

- PPP (Point-to-Point Protocol): proposto no início dos anos 90 pelo IETF (ver RFC 1661), e amplamente utilizado desde então. Este protocolo não faz controle de erros nem de fluxo, portanto se quadros sofrerem erros de transmissão serão sumariamente descartados no receptor. Originalmente muito usado em acesso discado, recentemente sua aplicação se concentra em enlaces por linhas dedicadas, enlaces sem-fio 3G, e uma versão modificada para acesso doméstico ADSL (PPPoE). Ver mais detalhes na seção 11.7 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan.

- HDLC (High-level Data Link Control): criado nos anos 70, foi largamente utilizado em enlaces ponto-a-ponto, porém atualmente foi substituído pelo PPP na maioria dos cenários em que era usado. Este protocolo faz controle de erros e de fluxo usando um mecanismo ARQ do tipo Go-Back-N (com janela de tamanho 7 ou 127). Ainda se aplica a enlaces ponto-a-ponto em linhas dedicadas, enlaces por satélite e aplicações específicas (ver por exemplo este artigo sobre seu uso missões espaciais em um artigo da Nasa). Ver mais detalhes na seção 11.6 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan.

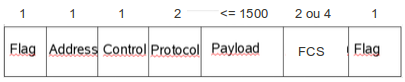

Ambos protocolos possuem o mesmo formato de quadro. Na verdade, o PPP copiou o formato de quadro do HDLC, apesar de não utilizar os campos Address e Control. O campo Flag, que tem o valor predefinido , serve para delimitar quadros, assim o receptor sabe quando inicia e termina cada quadro.

Quadro PPP ou HDLC (tamanho de campos dados em bytes)

Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan). O PPP funciona também com comunicação serial assíncrona.

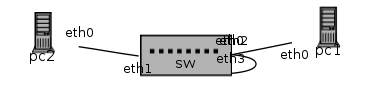

1.17.3 Atividade 1: enlaces PPP

Esse experimento será feito usando o Netkit. Três roteadores estarão interligados por enlaces PPP. A interface mostrada no Netkit para os roteadores é muito parecida com a CLI de roteadores Cisco reais (graças ao software Quagga, que é usado em máquinas virtuais do Netkit que agem como roteadores). No entanto, as interfaces seriais de enlaces ponto-a-ponto no Quagga são identificadas pelos nomes ppp0, ppp1 e assim por diante (ao contrário de Serial 0 e Serial 1 usados no Cisco). Abaixo segue a configuração do Netkit que reproduz o experimento:

| Configuração do experimento para o Netkit |

|---|

# Os três roteadores

r1[type]=router

r2[type]=router

r3[type]=router

# O computador que fica na subrede da esquerda

pc1[type]=generic

# O computador que fica na subrede da direita

pc2[type]=generic

# Um computador que representa a Internet

internet[type]=generic

# Os enlaces ponto-a-ponto entre os roteadores

r1[ppp0]=linkEsquerdo:ip=10.0.0.1/30:debug=1

r1[ppp1]=linkDireito:ip=10.0.0.5/30:debug=1

r2[ppp0]=linkEsquerdo:ip=10.0.0.2/30:debug=1

r3[ppp0]=linkDireito:ip=10.0.0.6/30:debug=1

# a subrede do laboratório, que representa a Internet

r1[eth0]=lanExterna:ip=192.168.1.230/24

internet[eth0]=lanExterna:ip=192.168.1.1/24

# A subrede do lado esquerdo

r2[eth0]=lanEsquerda:ip=172.18.0.30/28

pc1[eth0]=lanEsquerda:ip=172.18.0.17/28

# A subrede do lado direito

r3[eth0]=lanDireita:ip=172.18.10.110/28

pc2[eth0]=lanDireita:ip=172.18.10.97/28

# As rotas ...

pc1[default_gateway]=172.18.0.30

pc2[default_gateway]=172.18.10.110

r2[default_gateway]=10.0.0.1

r3[default_gateway]=10.0.0.5

r1[route]=172.18.0.16/28:gateway=10.0.0.2

r1[route]=172.18.10.96/28:gateway=10.0.0.6

internet[route]=172.18.0.0/16:gateway=192.168.1.230

|

Com base nessa rede, as seguintes atividades serão realizadas:

- Observe as informações sobre as interfaces PPP nos roteadores, e compare com o que é mostrado para interfaces ethernet: ... ou ...

r1# show interfaces ppp0

r1# start-shell # ifconfig ppp0 # ifconfig eth0

- Teste a comunicação pelos enlaces PPP. Por exemplo, no roteador r1 pode ser feito o seguinte:

r1# ping 10.0.0.2 r1# ping 10.0.0.6

- Adicione rotas nos roteadores, de forma que as redes fiquem totalmente alcançáveis:

- r1:

# configure terminal (conf)# ip route 172.18.0.16/28 ppp0 (conf)# ip route 172.18.10.96/28 ppp1 (conf)# exit

- r2:

# configure terminal (conf)# ip route 0.0.0.0/0 ppp0 (conf)# exit

- r3:

# configure terminal (conf)# ip route 0.0.0.0/0 ppp0 (conf)# exit

- r1:

- Compare o encapsulamento de datagramas IP na rede ethernet e no enlace PPP. Para isso use o wireshark, executando-o para a interface eth0 do roteador r1 e também para a interface ppp0. Para haver datagramas passando pelo roteador, deixe um ping em execução entre os computadores pc1 e internet.

1.17.4 Atividade 2: enlaces PPP e HDLC com roteadores

Para esta atividade será criada uma rede composta por três roteadores Cisco, que estarão interligados como mostrado abaixo:

Os circuitos com modems já estão configurados e funcionais, e estão operando a 2 Mbps.

O experimento deve ser realizado com os seguintes passos:

- Acesse a interface de gerência (console) do seu roteador. O roteador R2 está no rack esquerdo, o roteador R1 está no rack do centro, e R2 está no rack direito. Para acessar a console, faça o seguinte:

- Conecte um cabo serial cross na interface serial RS-232 do seu computador. Conecte esse cabo também na interface console do roteador, que fica no painel traseiro. Como os roteadores estão distantes das bancadas, será necessário usar as tomadas azuis, que conectam as bancadas aos racks.

- Execute o programa minicom, que abre um terminal de texto via porta serial. Ele deve ser configurado para se comunicar pela porta serial /dev/ttyS0, com 9600 bps, 8 bits de dados e 1 stop-bit (isso aparece descrito assim: 9600 8N1).

sudo minicom -s

- Se o minicom estiver correto, você deverá ver a interface CLI do roteador (Command Line Interface). Caso contrário, confira se o cabo serial está bem encaixado, e se os parâmetros do minicom estão certos.

- Configure os roteadores da seguinte forma:

- R1:

> enable # configure terminal (conf)# interface ethernet 0 (conf-intf)# ip address 192.168.20.254 255.255.255.0 (conf-intf)# exit (conf)# interface serial 0 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.0.0.1 255.255.255.255 (conf-intf)# exit (conf)# ip route 0.0.0.0 0.0.0.0 serial 0 (conf)# exit

- R2:

> enable # configure terminal (conf)# interface fastethernet 0 (conf-intf)# ip address 192.168.10.254 255.255.255.0 (conf-intf)# exit (conf)# interface serial 0 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.0.0.5 255.255.255.255 (conf-intf)# exit (conf)# ip route 0.0.0.0 0.0.0.0 serial 0 (conf)# exit

- R3:

> enable # configure terminal (conf)# interface fastethernet 0 (conf-intf)# ip address 192.168.1.231 255.255.255.0 (conf-intf)# exit (conf)# interface serial 0 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.0.0.2 255.255.255.255 (conf-intf)# exit (conf)# interface serial 1 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.0.0.6 255.255.255.255 (conf-intf)# exit (conf)# ip route 0.0.0.0 0.0.0.0 192.168.1.1 (conf)# exit

- R1:

- Para conferir as configurações das interfaces, use o comando show interface:

# show interface serial 0

- Assim que os enlaces forem estabelecidos, o que pode ser conferido com o comando show interface aplicado às interaces seriais, termine a configuração da rede. Ela deve ser configurada de forma que um computador possa se comunicar com qualquer outro computador da outra rede, e também acessar a Internet.

- Teste a vazão pelos enlaces ponto-a-ponto. Em algum computador da subrede esquerda execute: Faça isso também usando um computador da subrede da direita.

netperf -f k -H 192.168.1.1

- É possível usar o protocolo HDLC ao invés do PPP, bastando nos roteadores substituir o comando encapsulation ppp por encapsulation hdlc. Após fazer essa alteração, e se certificar de os enlaces foram reativados, repita a medição de vazão. Há alguma diferença ?

- Observe as informações fornecidas pelos roteadores sobre os enlaces ponto-a-ponto. Para isso, execute show interface nas interfaces seriais, e leia o sumário resultante.

1.18 14/02: Enlaces WAN: a parte física do enlace ponto-a-ponto

- Ver capítulos 3, 4 e 5 do livro "Comunicação de dados e Redes de Computadores", de Berhouz Forouzan.

- Introdução: ver transparências.

- Ver livro online: Broadband Local Loops for High-Speed Internet Access

A parte física do enlace ponto-a-ponto, usualmente chamada de circuito, corresponde à camada física da arquitetura de redes. Ele se compõe de equipamentos e técnicas criados para fazer a transmissão de dados por meio de sinais elétricos.

Dentro da arquitetura de redes estudada em Redes na 2a fase, a camada física se situa no nível mais baixo. Ela deve portanto transmitir de fato a informação através de um meio de transmissão, a qual deve ser representada por algum sinal. Essa representação implica algum tipo de modulação ou codificação.

1.18.1 Serviços da camada física

(Adaptado do livro "Comunicação de Dados e Redes de Computadores, 3a ed.", de Berhouz Forouzan)

1.18.2 Modems e Interfaces Digitais

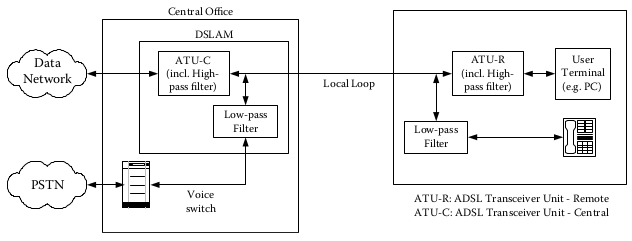

Modems são equipamentos que realizam a modulação ou codificação de um sinal digital, de forma a pode ser transmitido apropriadamente por um meio de transmissão. Essa transformação é nececssária para que a informação possa viajar por uma distância maior no meio, e possa ser recuperada pelo equipamento receptor (o modem do outro lado da linha).

Em nossa aula serão usados modems síncronos SHDSL, que são bastante comuns de serem encontrados em instalações reais. O modelo dos modems do laboratório operam com um meio de transmissão composto por um ou dois pares metálicos padrão telefonia. Com eles podem-se estabelecer enlaces físicos com taxas de 64 kbps a 2.304 Mbps (com incrementos de 64 kbps), usando uma codificação do tipo TC-PAM. Se forem usados quatro pares metálicos, a taxa máxima chega a 4.608 Mbps. Modems SHDSL versão BIS podem obter taxas ainda maiores (5.6 Mbps ou 11.2 Mbps), como por exemplo alguns modems Datacom. Alguns modelos chegam a 22.8 Mbps, como estes da RAD.

Para instalar modems síncronos, deve-se observar o seguinte:

- Qual modem é a fonte de sincronismo: um dos modems deve gerar o sincronismo do circuito. Assim, um dos modems deve usar seu relógio interno, e o outro deve usar relógio regenerado.

- Qual modem comanda (inicia) o circuito: o modem que inicia o circuito toma a inciativa de estabelecer o enlace físico com o modem remoto. Esse modem dever ser configurado como NTU (Network Termination Unit), e o modem remoto deve ser LTU (Local Termination Unit).

- A taxa de bits a ser usada: ambos modems devem ser configurados com a mesma taxa de bits.

- A quantidade de pares metálicos: ambos modems devem usar a mesma quantidade de pares metálicos.

- O tipo de interface digital: a interface digital comunica modem e DTE (ex: roteador), portanto o mdoem deve ser configurado para usar a mesma interface digitak que o DTE. Por exemplo, uma escolha bastante comum é a interface V.35. Outro tipo de interface de interface digital é G.703, usada em linhas do tipo E1.

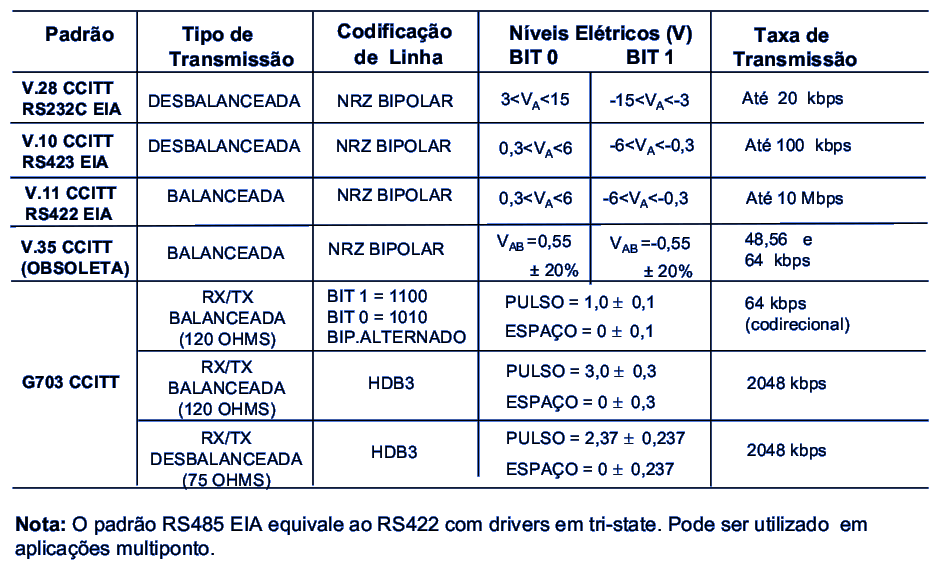

Existem muitas interfaces digitais normatizadas e proprietárias, que foram criadas para serem usadas com diferentes meios de transmissão e equipamentos. A turma de IER de 2011-1 fez uma pesquisa sobre interfaces digitais usadas em equipamentos de comunicação, incluindo suas características. O resultado dessa investigação pode ser vista em:

Catálogo de interfaces digitais

1.18.1 Laboratório

Uma rede com enlaces WAN feitos com modems digitais SHDSL.

1.19 21/02: Enlaces WAN: modems e interfaces digitais

- Tente resolver a 1a prova de 2010-2.

Material de referência:

- transparências sobre modems.

- Capítulos 3, 4 e 5 do livro "Comunicação de dados e Redes de Computadores", de Berhouz Forouzan (cópia no xerox).

- transparências sobre códigos de linha.

- Tutorial sobre SHDSL

- Tabela comparativa de diferentes tecnologias de transmissão

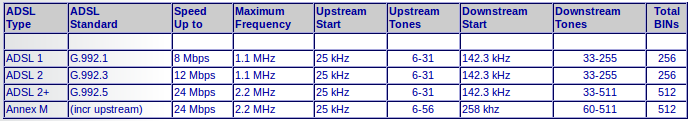

Hoje foi concluída a experiência com modems síncronos, em que se configuram modems SHDSL e se fazem enlaces de testes para localizar problemas em circuitos.