RCO2-2012-1

1 Redes de Computadores II: Diário de Aula 2012-1

Professor: Marcelo Maia Sobral (msobral@gmail.com)

Lista de email (forum): rco2@googlegroups.com

Encontros: 5a feira/9:40, 6a feira/7:30

Atendimento paralelo: 4a de 13:30 às 16 h.

1.1 Bibliografia

- Livros sobre Redes de Computadores (por ordem de preferência):

- FOROUZAN, Behrouz. Comunicação de Dados e Redes de Computadores, 3a/4a edicão. Editora Bookman, 2004.

- KUROSE, James F. e ROSS, Keith W. Redes de computadores e a Internet, Uma abordagem Top-Down. 5a edição. Editora Addison Wesley SP, 2010.

- STALLINGS, W. Redes e sistemas de comunicação de dados. Editora Elsevier RJ, 2005.

- TANENBAUM, Andrew S. Redes de Computadores, tradução da quarta edição. Editora Campus RJ, 2003

- GALLO, Michael A. E HANCOCK Wiliam M. Comunicação entre computadores e tecnologia de rede. Ed. Pioneira Thomson Learning SP, 2003.

- COMMER, Douglas E. Redes de Computadores e Internet – 2a edição. Editora Bookman, Porto Alegre, 2001

- Antiga página da disciplina (2009-1 e 2009-2)

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Programação com sockets:

- Uma introdução na Wikipedia (inglês)

- Um Guia básico (português)

- Livro Unix Network Programming, 2nd edition, de Richard Stevens (há na biblioteca)

1.2 Curiosidades

- Telex: um serviço já extinto (?!)

- História da Internet-BR (dissertação de Mestrado)

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Uso do HDLC em missões espaciais (artigo da Nasa)

- MetroEthernet Forum

- Metro Ethernet - A Technical Overview

1.3 Listas de exercícios

- 1a lista de exercícios (09/03/2012)

- 2a lista de exercícios (16/03/2012)

- 3a lista de exercícios (30/03/2012)

- 4a lista de exercícios (19/04/2012)

- 5a lista de exercícios (10/05/2012)

- 6a lista de exercícios (21/06/2012)

- 7a lista de exercícios (21/06/2012)

1.4 RECUPERAÇÕES APÓS A GREVE !!!

Inicialmente pensei em fazermos as avaliações de recuperação nos dias em que vocês têm ANC. Minha sugestão é nesta 4a às 7:30 h, ou 6a feira às 9:40 h. Todos podem vir (confirmar por email) ?

1.4.1 DATAS E HORÁRIOS DA REVISÃO E DA AVALIAÇÃO

- Revisão nesta semana (12 e 14/9) na 4a de 7:30 a 9:20h, e 6a feira de 9:40 a 11:30h.

- AVALIAÇÕES:

- Avaliação 3: 4a da semana que vem (19/9), iniciando 7:30 h.

- Avaliações 1 e 2: 2a feira (24/9), iniciando 8:00 h.

1.5 Avaliações

| Aluno | 1a prova | Trabalho LAN | 2a prova | Trabalho WAN | 4a prova | Conceito FINAL |

|---|---|---|---|---|---|---|

| Ana Paula | C | B | C | A | B | B |

| Bárbara | D | B | D | D* | D* | D |

| Bruno | D/C | B | C | A | D/C | C |

| Carlos Eduardo | D | A | D | A | D/D | D |

| Claudir | D | D* | D | A | D | D |

| Daniel | D | D* | D | D* | D* | D |

| Diogo | D/C | B | C | A | D/C | C |

| Douglas | D | D* | D | D* | D* | D |

| Fábio | D | D* | D | D* | D* | D |

| Ismael | C | B | B | A | D/C | C |

| João Mário | D | A | D | A | D | D |

| Jonas | D/C | A | C | A | D/C | C |

| José Lopes | B | A | D* | D* | D* | D |

| Juan Carlos | C | B | C | A | D/C | C |

| Kelly | C | B | C | A | C | C |

| Leandro | B | D*/C | D/C | A | C | C |

| Lindalvo | D/C | B | C | A | D/C | C |

| Luís Henrique | B | D*/C | D/C | A | D/C | C |

| Mário Allan | C | B | C | A | D/C | C |

| Mário André | D/C | B | C | A | D/C | C |

| Maycon Moreira | B | A | A | A | B | A |

| Maykon Chagas | D/C | B | C | A | D*/C | C |

| Michelle | D | B | D* | D* | D* | D |

| Nathan | D | A | D* | D* | D* | D |

| Renan | D | D* | D* | D* | D* | D |

| Ricardo | B | A | C | A | D/C | B |

| Rubia | D | D* | D* | D* | D* | D |

| Thiago | D* | D* | D | D* | D* | D |

Legenda:

- B?: conceito a verificar (apresentação de trabalho)

- D/C: conceito da recuperação (C neste exemplo)

- B+: conceito próximo do próximo nível (pode ajudar a decidir o conceito final)

1.6 Softwares

2 01/03: Apresentação

Apresentação da disciplina: conteúdo, bibliografia e avaliação, laboratório.

- Capítulo 13 do livro "Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan

- Capítulo 5 do livro "Redes de Computadores e a Internet", de James Kurose.

- Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum

Apresentação da disciplina: conteúdo, bibliografia e avaliação, laboratório.

2.1 Lembrando Redes de Computadores da 3a fase ...

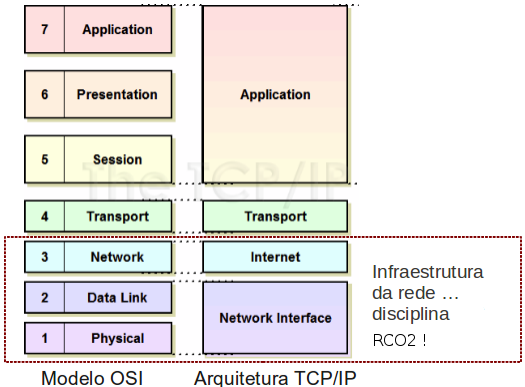

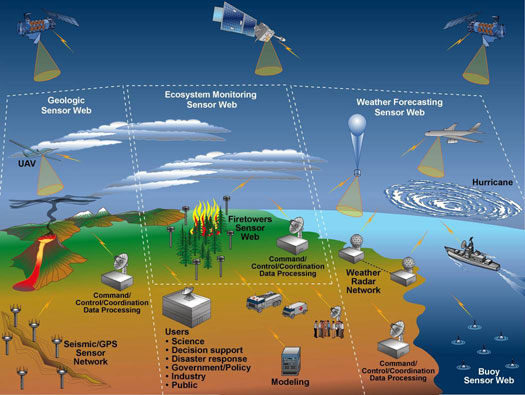

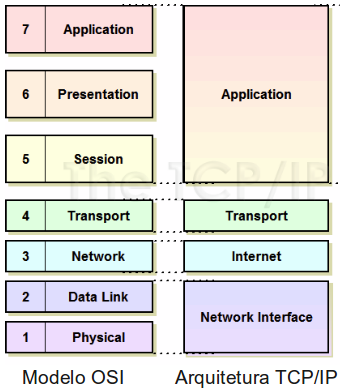

Em RCO1 foi estudado o assunto Arquitetura de Redes com ênfase na Internet. A figura abaixo resume a arquitetura em camadas usada para representar o funcionamento de sistemas em uma rede de computadores. Cada camada representa uma certa funcionalidade necessária para a comunicação, e apresenta um ou mais protocolos que participam dessa tarefa.

O foco da disciplina RCO2 é a infra-estrutura de rede, representada pelas camadas Internet e Acesso a rede no modelo TCP/IP (ou camadas Rede e inferiores no modelo OSI). Ela diz respeito ao conjunto de equipamentos, links, protocolos e tecnologias empregados para construir uma rede de computadores. Essa rede pode ser assim usada para que sistemas finais consigam se comunicar, tais como computadores de usuários, servidores, smartphones, e quaisquer outros dispositivos que produzam ou consumam dados. Desta forma, em IER estudaremos como escolher tecnologias, selecionar e configurar equipamentos, e interligá-los para construir redes de computadores.

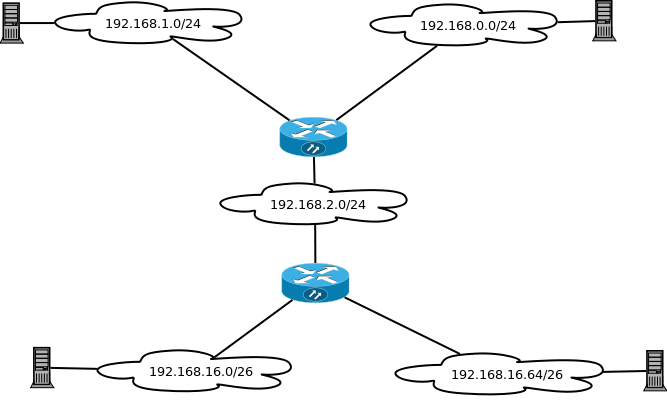

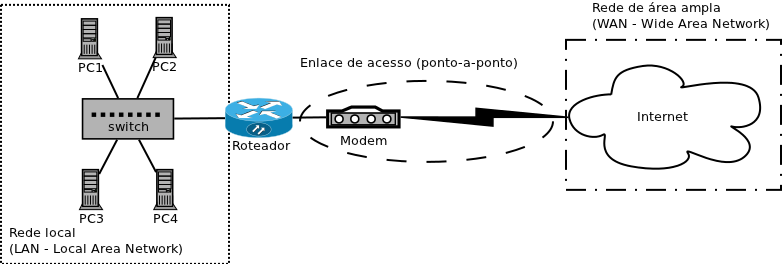

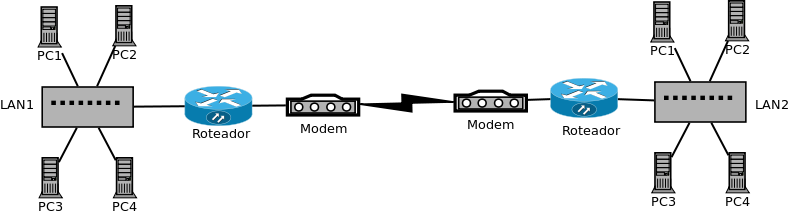

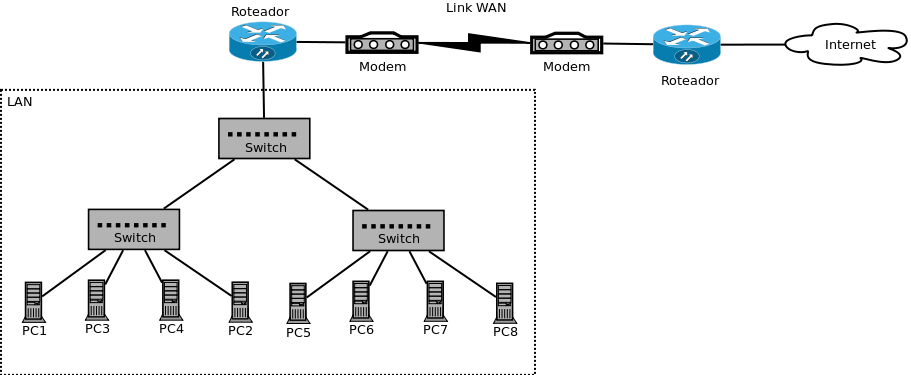

Nosso ponto de partida serão pequenas redes compostas por uma ou mais redes locais (LANs) que se interligam, incluindo conexão para a Internet. Em cada rede investigaremos seu funcionamento, incluindo as configurações da subrede IP e os equipamentos usados.

Figura 1: uma pequena rede local (LAN) com conexão para Internet

Figura 2: duas redes locais (LAN) interligadas por um enlace de longa distância (WAN)

Conceitos necessários para realizar os exercícios:

- Endereços IP e máscaras de rede

- Rotas estáticas

- Interfaces de rede

2.2 Ferramentas de apoio ao estudo

Uma limitação que temos está na pouca quantidade de equipamentos para as atividades em laboratório. Para atenuar esse problema, podem-se usar softwares que simulem redes. Existe um software desses em particular, chamado Netkit, que possibilita criar redes virtuais. Essas nada mais são que máquinas virtuais interligadas com switches e links seriais virtuais (isso é, tudo feito por software mas funciona como se fosse de verdade). Com ele se podem criar redes compostas por máquinas virtuais Linux, que são conectadas por links ethernet e PPP. Todos os cenários que usaremos em nosso estudo (com exceção das configurações de modems), poderiam ser reproduzidos com esse software. Existe um guia de instalação e uso publicado na wiki:

Esse guia contém uma coleção de exemplos, para que tenham ideia do que se pode fazer com o Netkit.

O Netkit fica assim como opção para complementar o estudo. Ele funciona como um laboratório de redes, em que se podem criar redes como aquelas que vemos em aula e mesmo inventar novas redes. Seu uso se destina a fixar conceitos, para que o uso dos equipamentos reais seja facilitado.

Além do Netkit, este simulador de roteamento IP, que roda dentro do próprio navegador, pode ajudá-los a exercitar a divisão de subredes e a criação de rotas estáticas.

2.2.1 Exercícios

1. Usando o Netkit crie as seguintes redes. Não esqueça de definir as rotas estáticas.

Arquivo do experimento (Lab2.conf)

2. Teste a comunicação entre os computadores e roteadores usando o comando ping. Use também o tcpdump ou wireshark para monitorar as interfaces de rede.

3 02/03: Criando redes IP

... continuação dos exercícios da aula passada.

4 08/03: Redes locais

Referências bibliográficas:

- Capítulo 13 do livro "Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan

- Capítulo 5 do livro "Redes de Computadores e a Internet, 5a edição", de James Kurose

- Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum

- Transparências:

- Roteiro do experimento

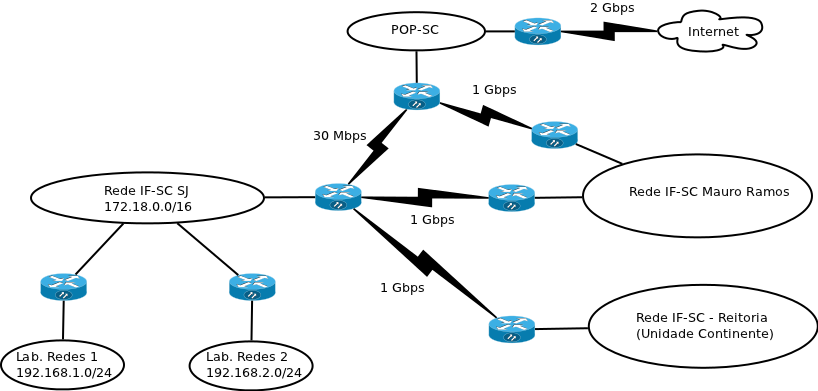

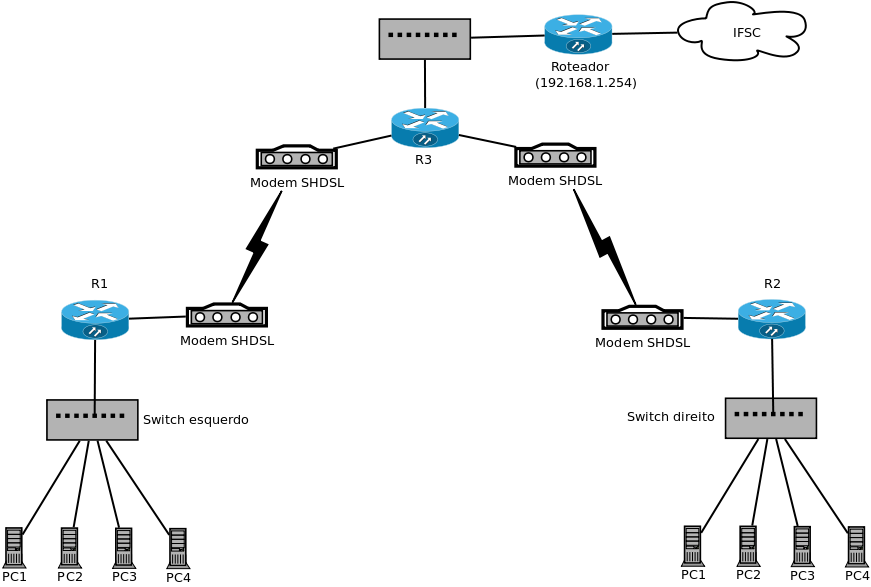

4.1 Estudo de caso: entendendo a rede do IFSC-SJ

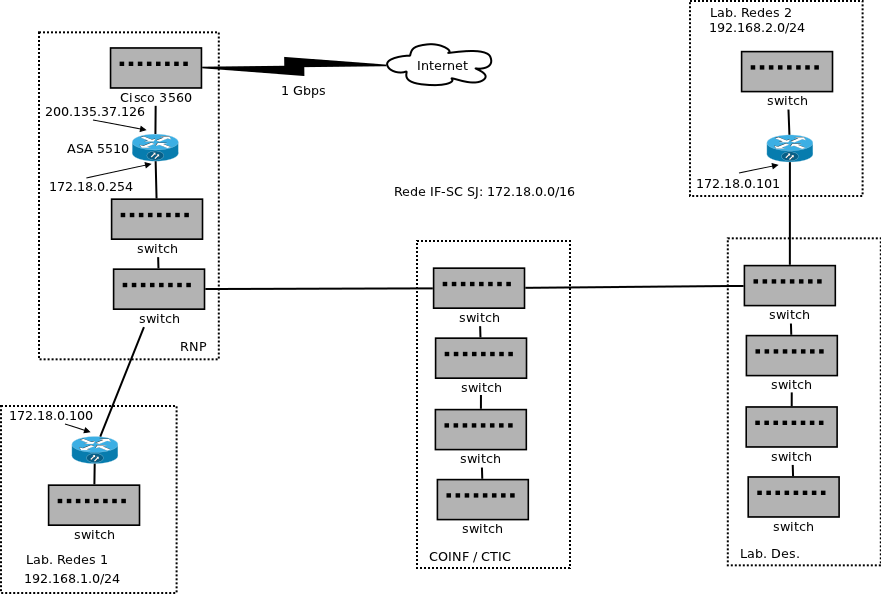

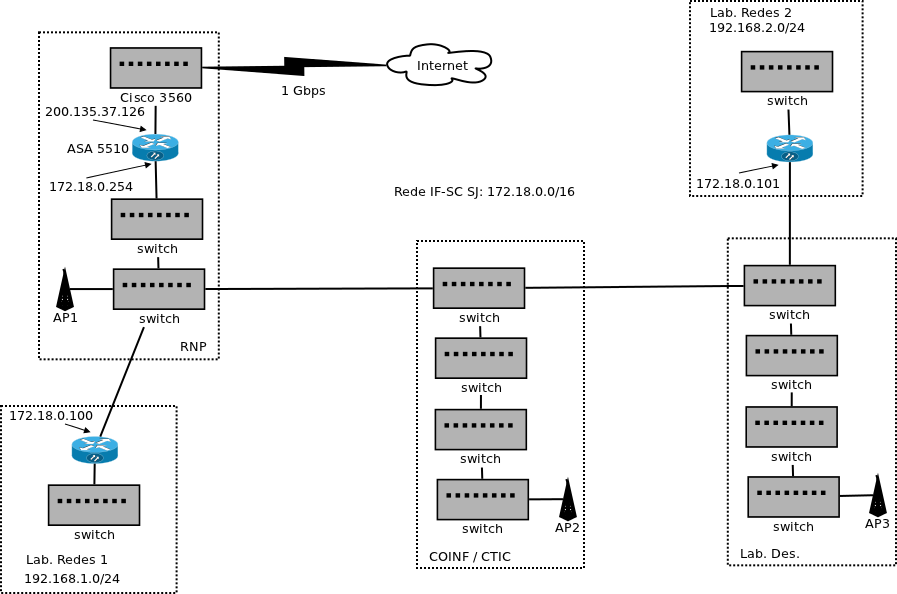

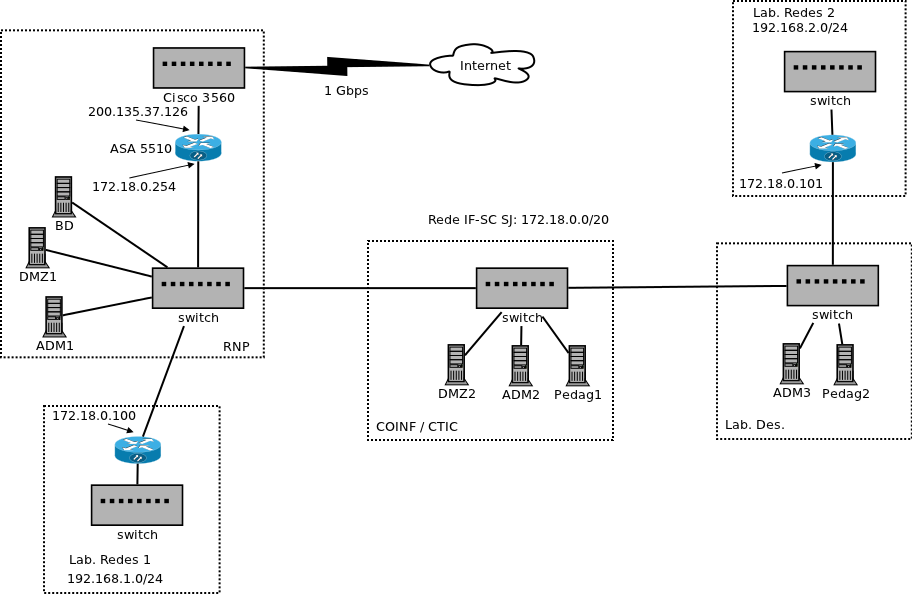

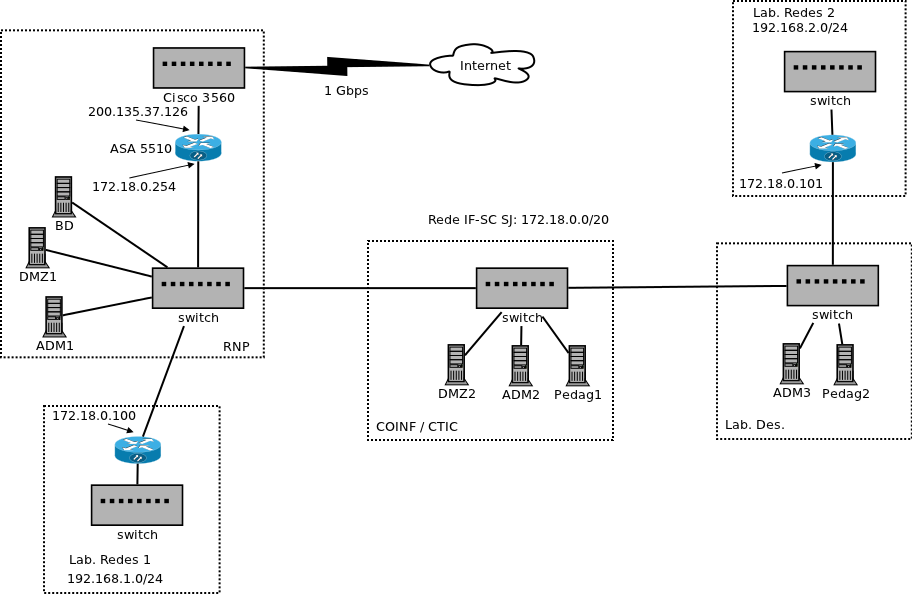

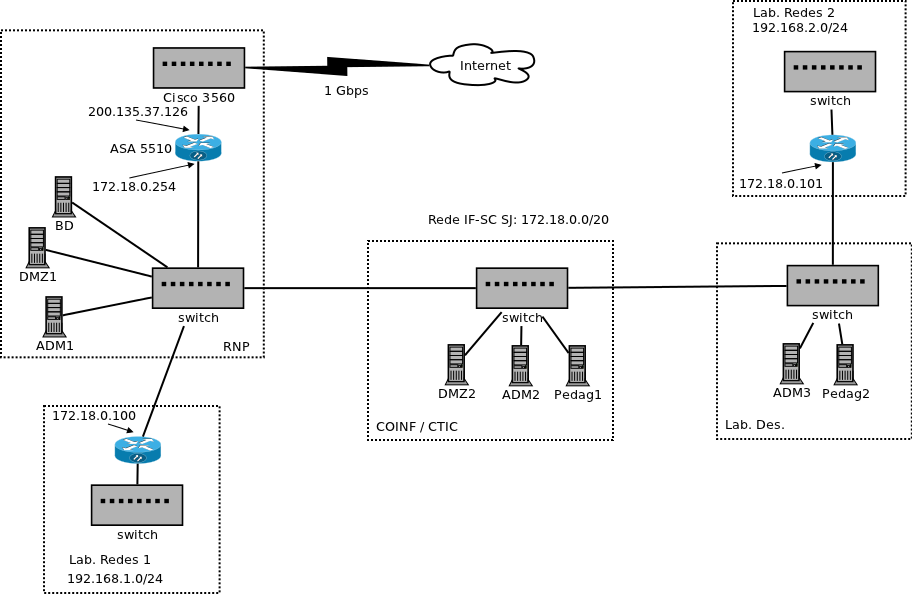

A rede do IF-SC é composta pelas redes dos campi, sendo que o campus Mauro Ramos centraliza os links para os demais campi. Dentre eles, o link para a rede do campus São José tem a capacidade de 1 Gbps. Além disso, o link para a Internet se localiza também no campus Mauro Ramos. A figura abaixo mostra um diagrama simplificado da rede do IF-SC, destacando apenas os campis Mauro Ramos, São José e Continente.

Como se pode ver, os campi são interligados por enlaces (links) de longa-distância com alta capacidade de transmissão (1 Gbps). O link para a Internet, provido pelo POP-SC (Ponto de Presença da RNP em SC, mantido pela UFSC) é também de 1 Gbps. Esses links de longa distância asseguram que não existam gargalos entre os campi, possibilitando uma boa vazão entre as redes.

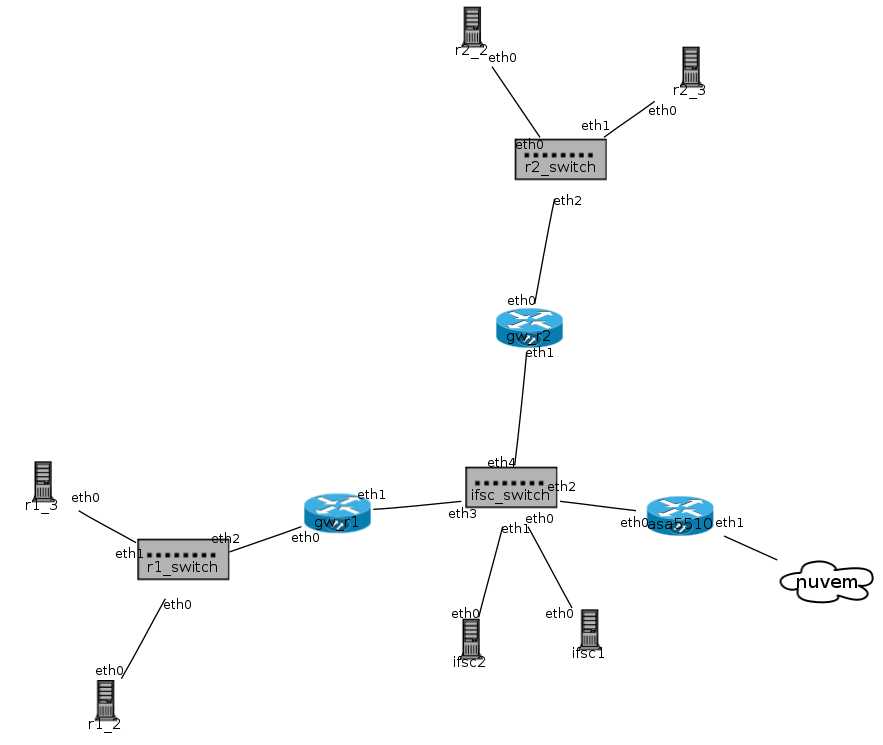

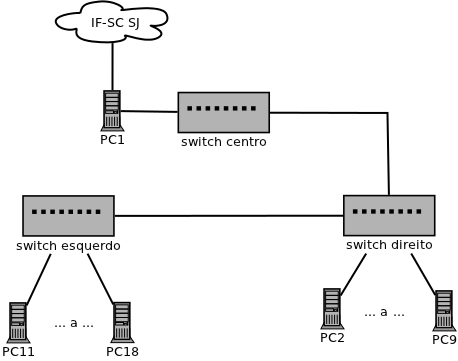

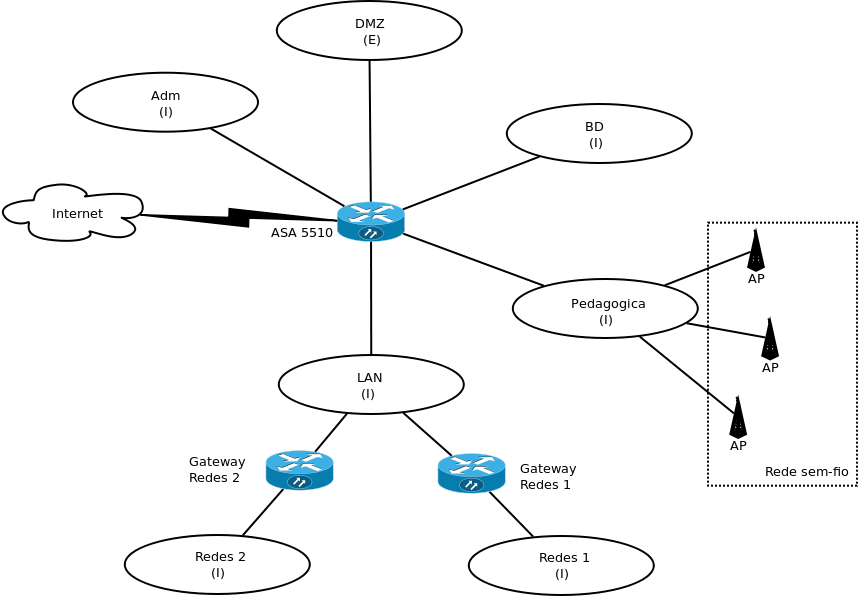

No nosso primeiro projeto, vamos iniciar estudando a estrutura e funcionamento da rede do campus São José. Essa rede é formada por três redes locais, compostas por switches ethernet, servidores, gateways e firewall. O diagrama abaixo apresenta a estrutura geral da rede do nosso campus.

- Observar os equipamentos in-loco: veremos que tipos de equipamentos são usados para manter a estrutura, como são conectados, seus fabricantes e modelos.

- Criar um modelo reduzido dessa rede usando equipamentos reais: criaremos um modelo usando switches e computadores do laboratório.

- Investigar as tecnologias empregadas na rede: identificaremos as tecnologias usadas e testaremos sua capacidade de transmissão.

4.2 Distinção entre WAN, MAN e LAN

- Aplicações de cada um desses tipos de rede

- Tecnologias envolvidas

- "Backbones" da Internet Brasileira:

Algumas redes WAN:

- Brasil em 1996

- RNP 1991,1992,1996, 1998,2000,2001,2005,2006, 2007.

- Embratel Mapa 1,Mapa 2

- Eletronet Mapa Eletronet

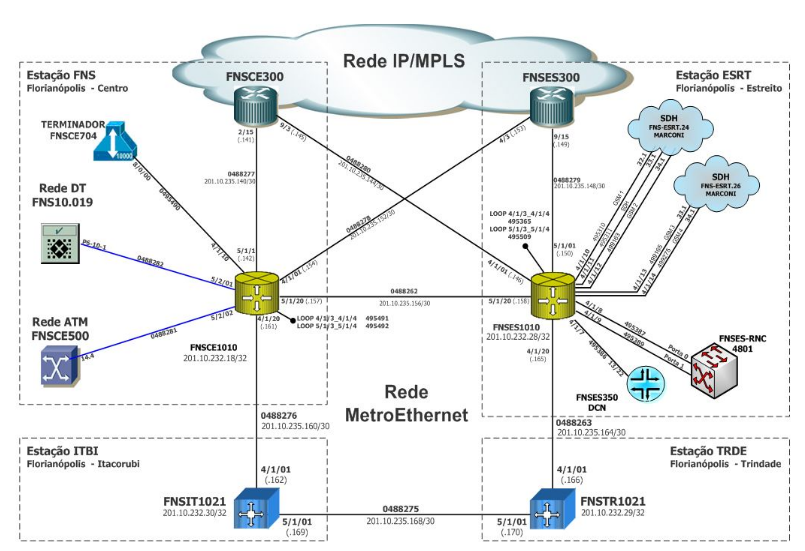

Uma rede MAN MetroEthernet em Florianópolis.

4.2.1 LANs

- Características

- Topologias

- O problema do acesso ao meio

- Algumas tecnologias:

Pontos chaves (obtido de STALLINGS, 2005):

- Uma LAN consiste de um meio de transmissão compartilhado e um conjunto de hardware e software para servir de interface entre dispositivos e o meio de transmissão, além de regular o acesso ao meio de forma ordenada.

- As topologias usadas em LANs são anel (ring), barramento (bus), árvore (tree) e estrela (star). Uma LAN em anel consiste de um laço fechado formado por repetidores que possibilitam que dados circulem ao redor do anel. Um repetidor pode funcionar também como um ponto de acesso de um dispositivo. Transmissão geralmente se dá na forma de quadros (frames). As topologias barramento e árvore são segmentos de cabos passivos a que os dispositivos são acoplados. A transmissão de um quadro por um dispositivo (chamado de estação) pode ser escutada por qualquer outra estação. Uma LAN em estrela inclui um nó central onde as estações são acopladas.

- Um conjunto de padrões definido para LANs especifica uma faixa de taxas de dados e abrange uma variedade de topologias e meios de transmissão.

- Na maioria dos casos, uma organização possui múltiplas LANs que precisam ser interconectadas. A abordagem mais simples para esse problema se vale de equipamentos chamados de pontes (bridges). Os conhecidos switches Ethernet são exemplos de pontes.

- Switches formam os blocos de montagem básicos da maioria das LANs (não muito tempo atrás hubs também eram usados).

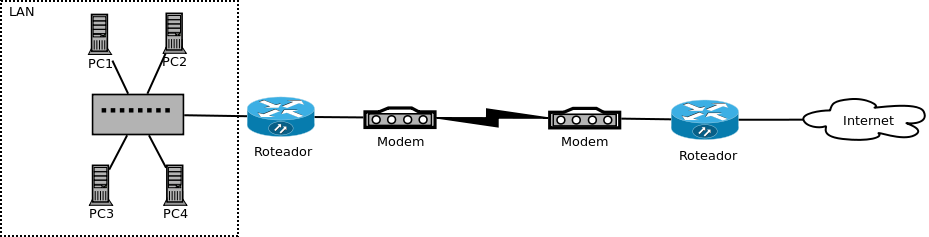

Uma pequena LAN com um link para Internet

Uma LAN um pouco maior, e também com um link para Internet

5 09/03 LANs: arquitetura IEEE 802

A 1a lista de exercícios já está disponível.

- Arquitetura IEEE 802 e Redes locais IEEE 802.3 (Ethernet)

- Ver transparências.

- Capítulo 14 do livro "Comunicação de Dados e Redes de Computadores", de Behrouz Forouzan.

- Capítulo 5 do livro "Redes de Computadores e a Internet", de James Kurose.

- Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum.

- Ethernet 40 Gbps e 100 Gbps

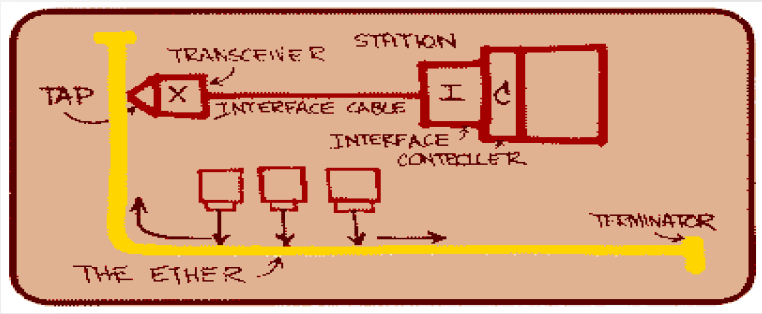

Desenho usado por Bob Metcalfe, um dos criadores da Ethernet, para apresentação em uma conferência em 1976.

- Elementos de uma rede Ethernet atual:

- Estações: equipamentos que se comunicam pela rede. Ex: computadores e roteadores.

- Interface de rede (NIC): dispositivo embutido em cada estação com a finalidade de prover o acesso à rede. Implementa as camadas PHY e MAC.

- Meio de transmissão: representado pelos cabos por onde os quadros ethernet são transmitidos. Esses cabos são conectados às interfaces de rede das estações.

- Switch: equipamento de interconexão usado para interligar as estações. Cada estação é conectada a um switch por meio de um cabo. Um switch usualmente possui múltiplas interfaces de rede (12, 24 ou mais). Uma rede com switches apresenta uma topologia física em estrela.

... mas no início redes Ethernet não eram assim ! Leia o material de referência para ver como eram essas redes num passado relativamente próximo.

5.1 Atividade

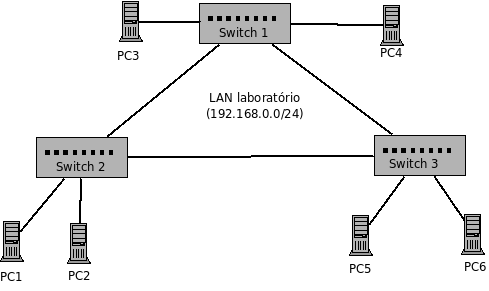

Será criado um modelo simplificado da rede do campus IF-SC SJ.

... como tarefa extra-classe, experimente fazer esse modelo reduzido também com o Netkit.

| Um exemplo de configuração para o Netkit |

|---|

# computadores e switch que ficam na subrede do IF-SC SJ

ifsc1[type]=generic

ifsc2[type]=generic

ifsc-switch[type]=switch

asa5510[type]=gateway

# Gateway, micros e switch do lab. Redes 1

r1-2[type]=generic

r1-3[type]=generic

gw-r1[type]=gateway

r1-switch[type]=switch

# Gateway, micros e switch do lab. Redes 2

r2-2[type]=generic

r2-3[type]=generic

gw-r2[type]=gateway

r2-switch[type]=switch

# Asportas do switch do IF-SC SJ

ifsc-switch[eth0]=ifsc-port1

ifsc-switch[eth1]=ifsc-port2

ifsc-switch[eth2]=ifsc-port3

ifsc-switch[eth3]=ifsc-port4

ifsc-switch[eth4]=ifsc-port5

# Micros da subrede do IF-SC obtem enderecos IP via DHCP

ifsc1[eth0]=ifsc-port1:ip=dhcp

ifsc2[eth0]=ifsc-port2:ip=dhcp

# O ASA 5510 é gateway da rede do IF-SC SJ.

asa5510[eth0]=ifsc-port3:ip=172.18.0.254/16

# ... no uplink não foi usado o IP externo do IF-SC SJ para evitar conflito

# (isso poderia impedir esse gateway de se comunicar com servidores do IF-SC).

asa5510[eth1]=uplink:ip=10.0.0.1/30

asa5510[default_gateway]=10.0.0.2

# O ASA 5510 faz NAT da rede interna.

asa5510[nat]=eth1

# O ASA 5510 é também o servidor DHCP da subrede do IF-SC SJ

asa5510[dhcp]=eth0:range=172.18.20.1,172.18.30.200:default-lease=43200:max-lease=86400:gateway=172.18.0.254

# Portas do switch do lab. Redes 1

r1-switch[eth0]=r1-port1

r1-switch[eth1]=r1-port2

r1-switch[eth2]=r1-port3

# Ligacao dos micros e gateway do lab. Redes 1 ao seu switch. Esses micros tem IP fixo.

r1-2[eth0]=r1-port1:ip=192.168.1.2/24

r1-3[eth0]=r1-port2:ip=192.168.1.3/24

gw-r1[eth0]=r1-port3:ip=192.168.1.1/24

# O gateway do lab. Redes 1 fica ligado tambem ao switch do IF-SC

gw-r1[eth1]=ifsc-port4:ip=172.18.0.100/16

# O gateway default dos micros do lab. Redes 1

r1-2[default_gateway]=192.168.1.1

r1-3[default_gateway]=192.168.1.1

# A rota default do gateway do lab. Redes 1 vai pelo ASA 5510

gw-r1[default_gateway]=172.18.0.254

# O gateway do lab. Redes 1 faz NAT da rede interna

gw-r1[nat]=eth1

# Portas do switch do lab. Redes 2

r2-switch[eth0]=r2-port1

r2-switch[eth1]=r2-port2

r2-switch[eth2]=r2-port3

# Ligacao dos micros e gateway do lab. Redes 2 ao seu switch. Esses micros tem IP fixo.

r2-2[eth0]=r2-port1:ip=192.168.2.2/24

r2-3[eth0]=r2-port2:ip=192.168.2.3/24

gw-r2[eth0]=r2-port3:ip=192.168.2.1/24

# O gateway do lab. Redes 2 fica ligado tambem ao switch do IF-SC

gw-r2[eth1]=ifsc-port5:ip=172.18.0.101/16

# O gateway default dos micros do lab. Redes 2

r2-2[default_gateway]=192.168.2.1

r2-3[default_gateway]=192.168.2.1

# A rota default do gateway do lab. Redes 2 vai pelo ASA 5510

gw-r2[default_gateway]=172.18.0.254

# O gateway do lab. Redes 2 faz NAT da rede interna

gw-r2[nat]=eth1

|

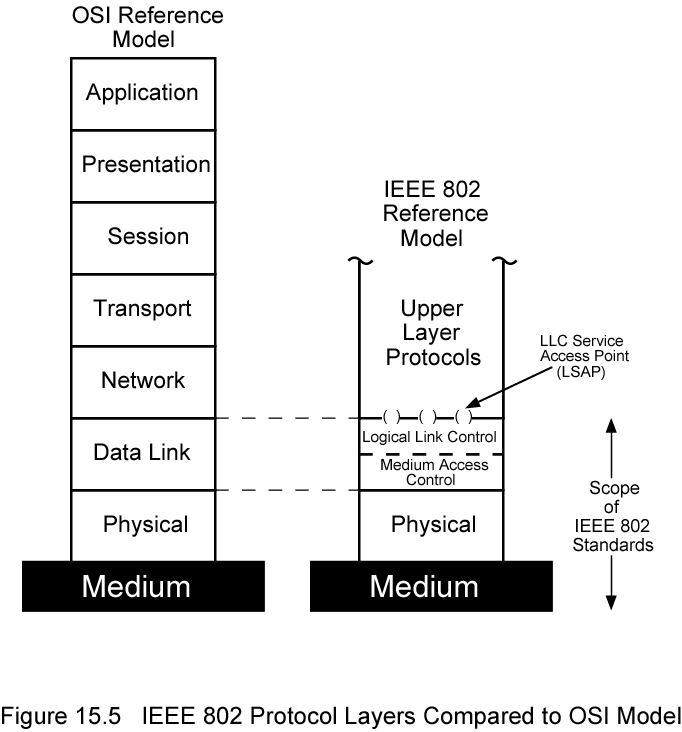

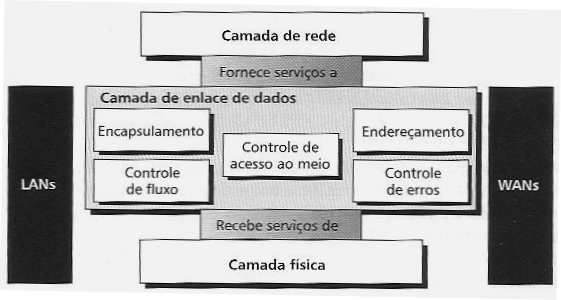

5.2 Arquitetura IEEE 802

Define um conjunto de normas e tecnologias no escopo das camadas física (PHY) e de enlace. A camada de enlace é dividida em duas subcamadas:

- LLC (Logical Link Control): o equivalente a um protocolo de enlace de fato, porém na prática de uso restrito (pouco utilizada).

- MAC (Medium Access Control): um protocolo de acesso ao meio de transmissão, que depende do tipo de meio físico e tecnologia de comunicação. Esse tipo de protocolo é necessário quando o meio de transmissão é compartilhado.

5.2.1 Protocolo de acesso ao meio (MAC)

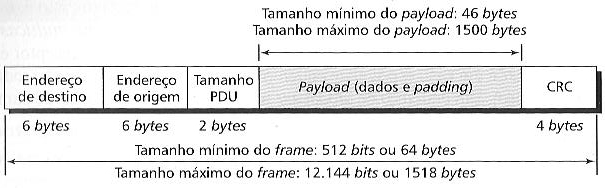

Parte da camada de enlace na arquitetura IEEE 802, tem papel fundamental na comunicação entre estações. O MAC é responsável por:

- Definir um formato de quadro onde deve ser encapsulada uma PDU de um protocolo de camada superior.

- Endereçar as estações, já que o meio de transmissão é multiponto (ver campos Dest Add e Source Add no quadro Ethenet).

- Acessar o meio para efetuar a transmissão de quadros, resolvendo conflitos de acesso quando necessário. Um conflito de acesso (chamado de colisão) pode ocorrer em alguns casos quando mais de uma estação tenta transmitir ao mesmo tempo.

O MAC CSMA/CD (Carrier Sense Multiple Access/Collision Detection

5.2.2 Utilização do meio de transmissão em uma rede local com MAC do tipo CSMA/CD

Nesta seção mostra-se como estimar o desempenho do CSMA/CD por meio de experimentos para medir a utilização máxima do meio. Esses experimentos podem ser feitos usando uma rede real, com computadores interligados por hubs, ou com um simulador. Em ambos os casos deve-se fazer com que vários computadores gerem tráfego intenso na rede, e calcular ao final a utilização do meio da seguinte forma:

O total de quadros recebidos pode ser obtido em qualquer um dos computadores.

| Experiência com uma rede real |

|---|

|

Para fazer com uma rede real:

Resultados (obtidos em 2010-2): 1: 140254390 214015690

2: 214015690 276800590

3: 276800590 336225070

4: 336225070 398761510

5: 398761510 460950490

6: 479962630 544977970

7: 544977970 610117870

8: 690263890 755876470

Com esses dados deve-se plotar um gráfico da quantidade de bytes recebidos X quantidade de estações transmissoras. Na tabela acima, as estações transmissoras estão na 1a coluna, e a quantidade de bytes recebidos deve ser calculada pela subtração da 3a coluna pela 2a coluna. |

| Experiência com uma rede simulada |

|---|

|

Para fazer a experiência pode-se usar também o simulador Omnet++:

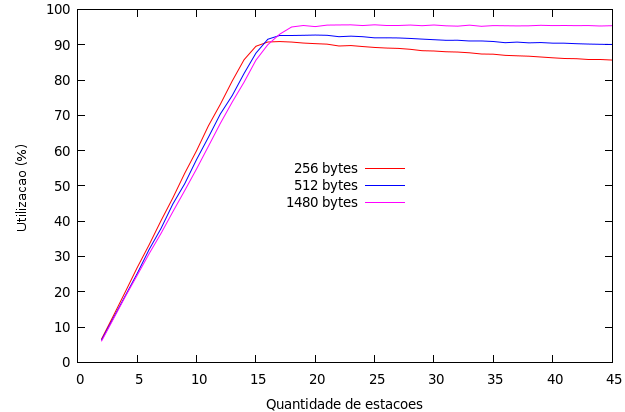

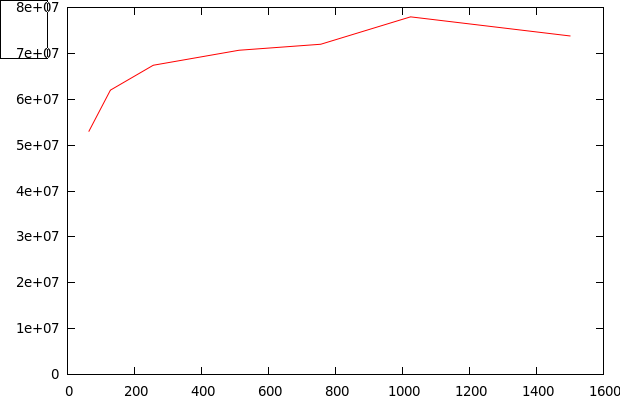

O gráfico abaixo foi obtido com esse experimento de simulação: As simulações tiveram os seguintes parâmetros:

|

| Análise de desempenho do CSMA/CD |

|---|

|

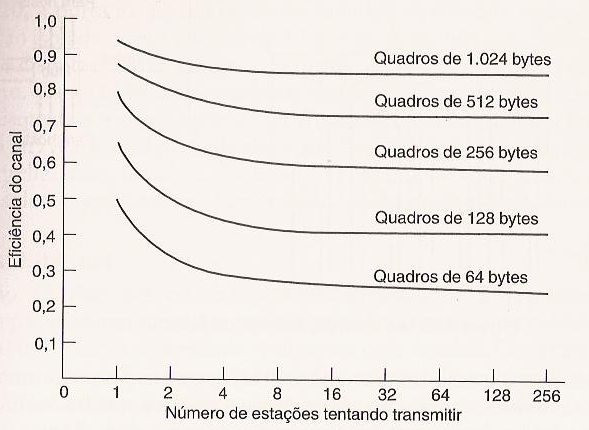

Uma análise feita no capítulo 4 do livro "Redes de Computadores, 4a ed." de Andrew Tanenbaum fornece a seguinte previsão aproximada de desempenho para o CSMA/CD em uma rede Ethernet a 10 Mbps.

Essa figura mostra curvas para a utilização do meio em função da quantidade de estações prontas para transmitir, e para diferentes tamanhos de quadro. A conclusão é que quadros menores proporcionam desempenho inferior, assim como uma quantidade maior de estações resulta em uma provável menor utilização do meio. No entanto essa análise considera a rede numa situação de carga muito alta, o que não acontece normalmente. Há também algumas simplificações no desenvolvimento da análise, tal como considerar que a probabilidade de retransmissão constante em cada slot, ao invés de analisar o algoritmo de recuo exponencial binário (backoff). Finalmente, esse resultado tem sentido para um meio de transmissão compartilhado, mas a atualmente as redes locais ethernet trabalham com meios de transmissão exclusivos (ethernet comutada e full-duplex, em que não há risco de colisão). Para fins de comparação, veja os resultados obtidos com uma rede simulada. |

6 14/03: Interligando redes locais

- Ver transparências.

- Capítulo 16 do livro "Comunicação de Dados e Redes de Computadores, 3a ed.", de Behrouz Forouzan.

- Capítulo 5 do livro "Redes de Computadores e a Internet, 5a ed.", de James Kurose.

- Capítulo 4 do livro "Redes de Computadores, 4a ed.", de Andrew Tanenbaum.

6.1 Interligação de LANs (norma IEEE802.1D)

- Operação de pontes e switches (roteiro)

- Como um switch aprende que endereços MAC estão em cada porta ?

- Como um switch encaminha um quadro cujo destinatário é desconhecido ?

- Como um switch propaga quadros em broadcast ?

6.2 Tecnologias de LAN switches

Switches store-and-forward X cut-through

- Leia este bom texto sobre estruturas internas de switches.

- Bom texto sobre switches

- Animação sobre o funcionamento de switches

- Texto sobre tecnologias de switches (store-and-forward e cut-through)

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

- Animacão sobre switches cut-through

- Animacão sobre switches store-and-forward

- Animacão sobre switches simétricos (todas portas com mesma taxa de bits)

- Animacão sobre switches assimétricos (portas com diferentes taxas de bits)

- Quais são as características dos switches do laboratório ?

- D-Link DES-526 (manual)

- Micronet SP 1658B (manual)

- 3Com 3224 (especificações)

6.3 Segmentando redes

A equipe que administra a rede do campus São José vem estudando uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

| Segmento | Descrição | Subrede IP |

|---|---|---|

| Pedagogica | Pontos das salas de aula e laboratórios de informática | 172.18.32.0/20 |

| Administrativa | Pontos de setores administrativos | 172.18.16.0/20 |

| DMZ | Servidores acessíveis de fora da escola (ex: Wiki, WWW) | 200.135.37.64/26 |

| BD | Servidores que hospedam bancos de dados (ex: LDAP, MySQL) | 172.18.240.0/24 |

| LAN | Demais pontos de rede | 172.18.0.0/20 |

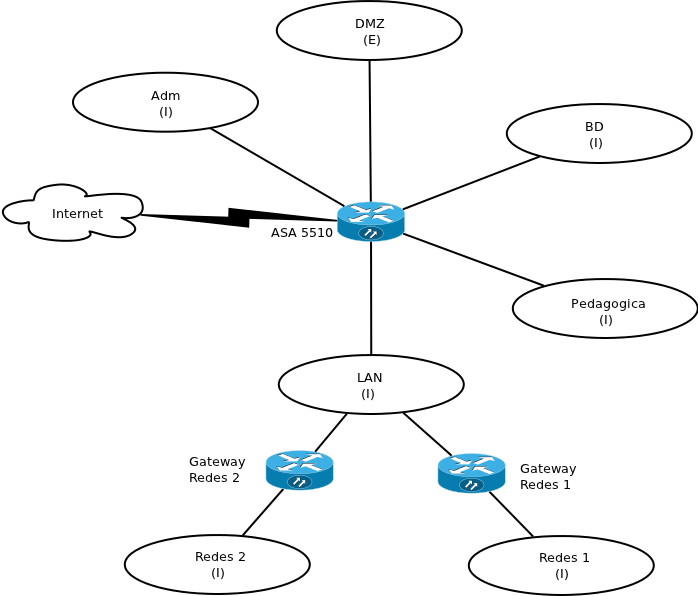

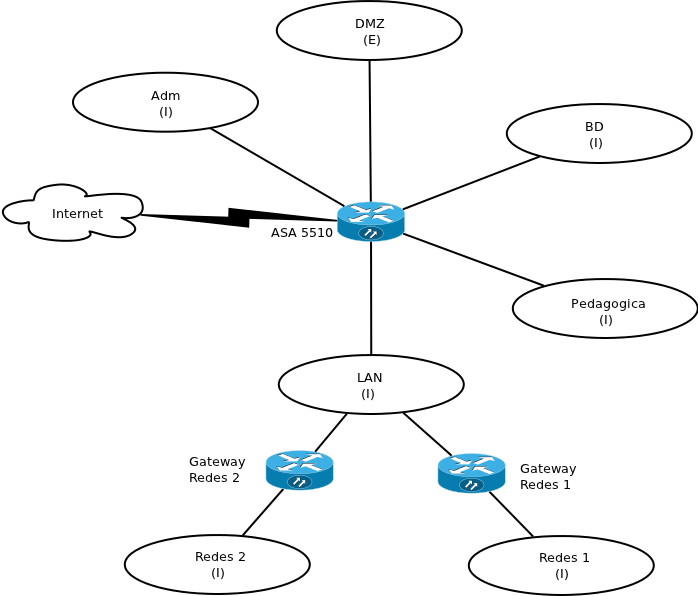

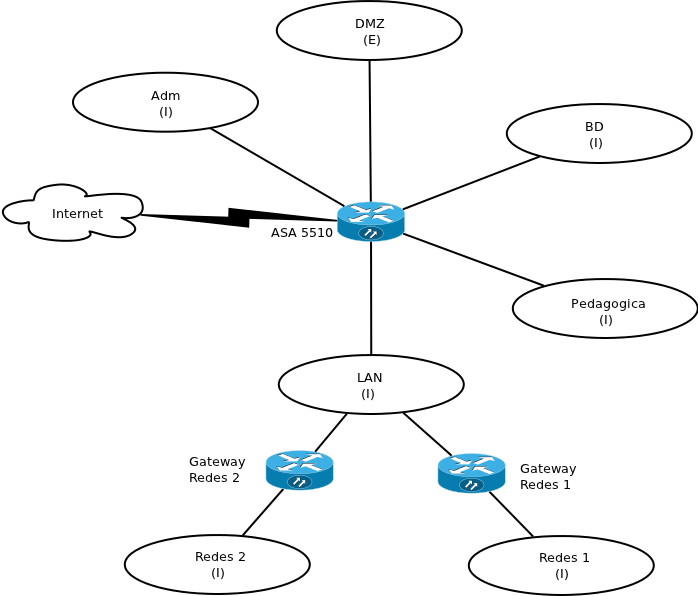

A figura abaixo mostra a estrutura proposta para a rede do campus São José, composta pelas cinco novas subredes e as subredes dos laboratórios de Redes 1 e Redes 2. Como se pode observar, o roteador/firewall Cisco ASA 5510 se torna um nó central da rede, pois interliga todas suas subredes (com exceção dos laboratórios de Redes 1 e Redes 2).

Existe mais de uma forma de implantar uma estrutura como essa, as quais serão apresentadas nas próximas subseções.

6.3.1 Segmentação física

A segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus:

O que seria necessário fazer para implantar uma segmentação física ?

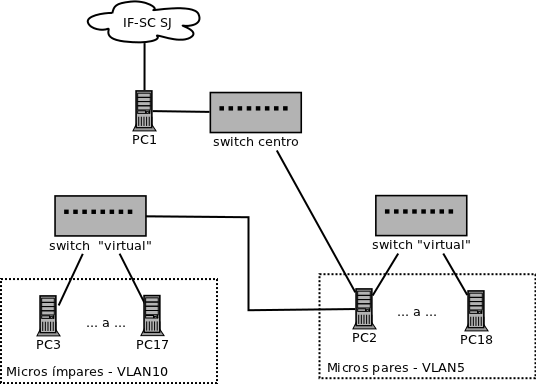

6.3.2 Segmentação com VLANs

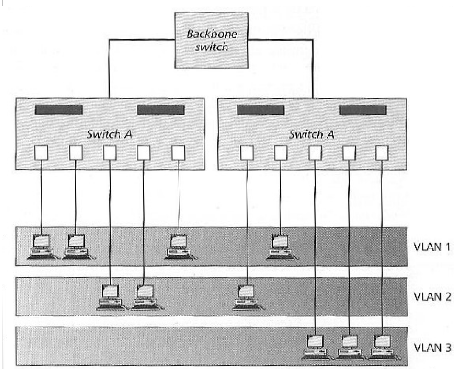

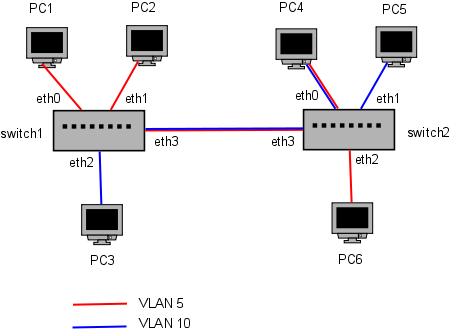

Se a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura:

No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches.

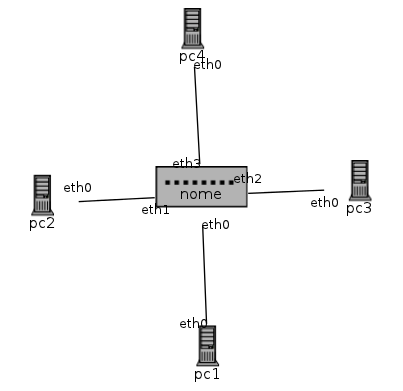

Exemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?.

6.3.3 Padrão IEEE 802.1q

Os primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adoataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes.

Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN:

- D-Link DES-526 (manual)

- Micronet SP 1658B (manual)

- 3Com 3224 (especificações)

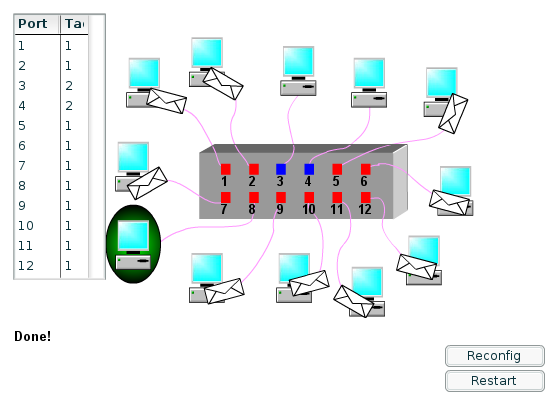

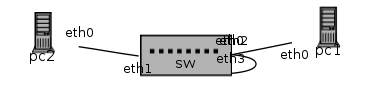

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

- tagged: cada quadro transmitido ou recebido por essa porta deve conter o número da VLAN a que pertence. Esse modo é usado normalmente em portas que interligam switches.

- untagged: quadros que entram e saem pela porta não possuem informação sobre a VLAN a que pertencem. Usado normalmente para conectar computadores e servidores a switches.

Esses modos tagged e untagged implicam haver uma forma de um quadro Ethernet informar a que VLAN pertence. Isso é usado para restringir a propagação de quadros, fazendo com que sejam recebidos e transmitidos somente por portas de switches que fazem parte de suas VLANs.

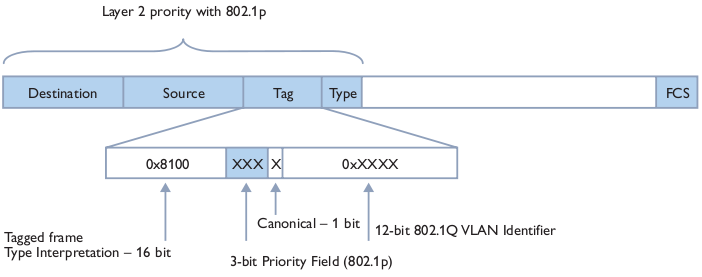

O padrão IEEE 802.1q define, entre outras coisas, uma extensão ao quadro MAC para identificar a que VLAN este pertence. Essa extensão, denominada tag (etiqueta) e mostrada na figura abaixo, compõe-se de 4 bytes situados entre os campos de endereço de origem e Type. O identificador de VLAN (VID) ocupa 12 bits, o que possibilita portanto 4096 diferentes VLANs.

Quadro ethernet com a TAG IEEE 802.1q

A tag de VLAN, inserida em quadros Ethernet, está diretamente relacionada com os modos tagged e untagged de portas de switches. Portas em modo tagged transmitem e recebem quadros que possuem tag, e portas em modo untagged recebem e transmitem quadros que não possuem tag. Isso foi pensado para tornar a implantação de VLANs transparente para os usuários finais, pois seus computadores não precisarão saber que existem VLANs (i.e. não precisarão interpretar tags). Por isso equipamentos que não interpretam tags são denominados VLAN-unaware (desconhecem VLAN), e equipamentos que recebem e transmitem quadros com tag são referidos como VLAN-aware (conhecem VLAN).

Exemplo: simulador de switch com VLAN:

Esta animação possibilita simular a configuração de VLANs em um switch, e efetuar testes de transmissão. Experimente criar diferentes VLANs e observar o efeito em transmissões unicast e broadcast (clique na figura para acessar o simulador).

6.3.4 Atividade

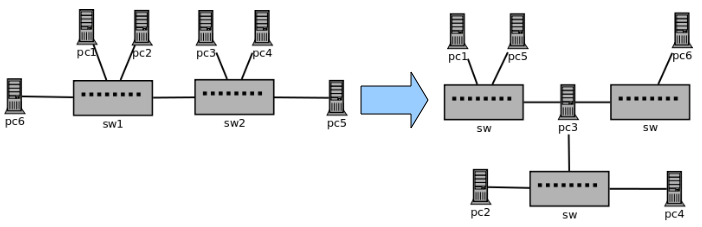

Na figura abaixo, a rede da esquerda está fisicamente implantada em uma pequena empresa. No entanto, uma reestruturação tem como objetivo modificá-la de acordo com o diagrama mostrado à direita. Essa alteração da rede deve ser feita sem adicionar switches ou modificar o cabeamento (tampouco devem-se mudar as conexões de pontos de rede às portas de switches). Faça essa modificação usando o Netkit.

- Criar a topologia física:

sw1[type]=switch sw2[type]=switch pc1[type]=generic pc2[type]=generic pc3[type]=generic pc4[type]=generic pc5[type]=generic pc6[type]=generic sw1[eth0]=sw1-port0 sw1[eth1]=sw1-port1 sw1[eth2]=sw1-port2 sw1[eth3]=link-sw1-sw2 sw2[eth0]=sw2-port0 sw2[eth1]=sw2-port1 sw2[eth2]=sw2-port2 sw2[eth3]=link-sw1-sw2 pc1[eth0]=sw1-port0 pc2[eth0]=sw1-port1 pc6[eth0]=sw1-port2 pc3[eth0]=sw2-port0 pc4[eth0]=sw2-port1 pc5[eth0]=sw2-port2

- Criar a topologia lógica usando VLANs

... isso é com vocês!<syntaxhighlight lang=text> sw1[type]=switch sw2[type]=switch pc1[type]=generic pc2[type]=generic pc3[type]=generic pc4[type]=generic pc5[type]=generic pc6[type]=generic sw1[eth0]=sw1-port0:vlan_untagged=1 sw1[eth1]=sw1-port1:vlan_untagged=3 sw1[eth2]=sw1-port2:vlan_untagged=2 sw1[eth3]=link-sw1-sw2 sw2[eth0]=sw2-port0:vlan_tagged=1,2,3 sw2[eth1]=sw2-port1:vlan_untagged=3 sw2[eth2]=sw2-port2:vlan_untagged=1 sw2[eth3]=link-sw1-sw2 pc1[eth0]=sw1-port0:ip=192.168.1.1/24 pc2[eth0]=sw1-port1:ip=192.168.3.2/24 pc6[eth0]=sw1-port2:ip=192.168.2.6/24 pc3[eth0]=sw2-port0:vlan_tagged=(1,ip=192.168.1.3/24),(2,ip=192.168.2.3/24),(3,ip=192.168.3.3/24) pc4[eth0]=sw2-port1:ip=192.168.3.4/24 pc5[eth0]=sw2-port2:ip=192.168.1.5/24

7 15/03: Redes locais e VLANs

A 2a lista de exercícios já está disponível.

...continuando o estudo sobre VLANs.

7.1 Atividade

Voltando à segmentação da rede do campus São José, vamos implantar a nova rede usando VLANs.

|

|

|

Primeiro isso será realizado usando o Netkit, e em seguida será implantado no laboratório. Para simplificar a rede, vamos assumir que a topologia física está implantada como mostrado na figura acima, à esquerda.

8 22/03: Redes locais e VLANs

Foi realizada uma atividade de implantação de uma rede comv VLANs. Essa rede foi criada usando os switches D-Link 3526, interligados da seguinte forma:

Essa rede foi implantada com VLANs, de forma a funcionar como se tivesse a seguinte topologia:

9 23/03: Protegendo a rede local contra erros de interligação

- Capítulo 16 do livro "Comunicação de Dados e Redes de Computadores, 3a ed.", de Behrouz Forouzan.

- Capítulo 5 do livro "Redes de computadores e a Internet, Uma abordagem Top-Down. 5a edição, de James Kurose.

- Capítulo 4 do livro "Redes de Computadores, 4a ed.", de Andrew Tanenbaum.

Outros materiais:

- Introdução a STP (ver transparências)

- Uma animação sobre STP.

- Um texto explicativo sobre STP

- STP na Wikipedia

9.1 A nova rede do IF-SC SJ

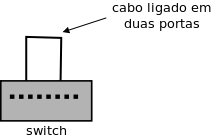

Após implantar a nova rede do IF-SC SJ, a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede Pedagógica). Quer dizer, ele fez algo assim com um dos switches da rede:

Para ver a consequência dessa ação aparentemente inocente, experimente reproduzi-la em uma rede feita com o Netkit:

O que ocorreu ao tentar pingar de pc1 para pc2 ?

9.2 O problema dos ciclos (caminhos fechados) em uma rede local ethernet

A interligação acidental de duas portas de um switch cria um ciclo na rede local (loop). Mas isso pode ser feito também de forma intencional, pois em LANs grandes pode ser desejável ter enlaces redundantes, para evitar que a interrupção de um enlace isole parte da rede. A existência de interligações alternativas portanto é algo que pode ocorrer em uma rede local, seja por acidente ou com a finalidade de conferir algum grau de tolerância a falhas na infraestrutura da rede. Um caso em que uma rede possui um ciclo intencionalmente colocado pode ser visto na LAN abaixo:

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on

sw2[stp]=on

sw3[stp]=on

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa trancaria devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

9.3 Atividade

Vamos realizar um experimento para entender melhor como funciona o STP. Isso nos dará base para aplicá-lo no caso da rede da escola (o que faremos na pŕoxima aula).

Switches e STP (Spanning Tree Protocol) no Netkit

... ver também:

- timers do STP (hello e max-age), que influenciam o tempo de convergência do protocolo

10 29/03: Acrescentando enlaces redundantes na rede da escola

Voltando à segmentação da rede do campus São José, vamos acrescentar alguns enlaces para conferir um grau de tolerância a falhas:

|

|

|

Dada a dimensão da rede, isso será realizado usando o Netkit. Sendo assim, implante a rede acima e ative o STP para tratar os caminhos fechados. Em seguida, experimente modificar alguns links para verificar se a rede continua funcionando.

11 30/03: Fazendo controle de acesso em redes locais

11.1 Controlando o acesso à rede da escola

A gerência de rede concluiu que deve-se controlar os acessos aos pontos da rede da escola. Com isso, somente usuários devidamente autenticados e autorizados poderão se comunicar usando os pontos de rede. A forma com que isso deve ser feito deve impedir inclusive que uma pessoa conecte um laptop a uma tomada de rede, e consiga acessar a rede. Além disso, o acesso pode ser negado ou concedido dependendo do tipo de usuário (aluno, funcionário, professor, visitante) e da localização do ponto de rede. O mecanismo de segurança capaz de fazer isso deve agir portanto diretamente nas portas de switches, habilitando-as ou bloqueando-as dependendo do usuário que tentar usar o equipamento nela conectado.

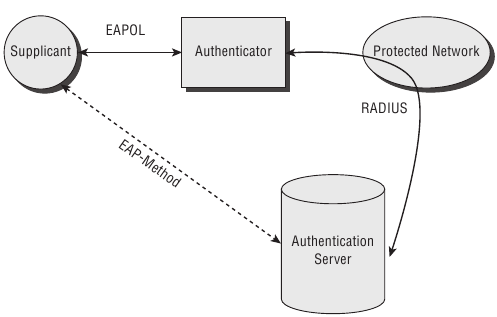

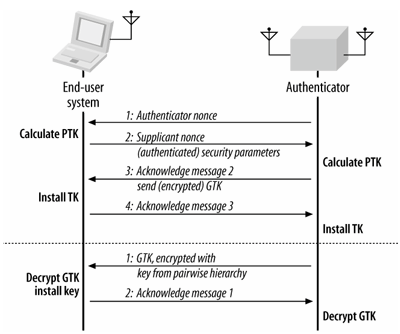

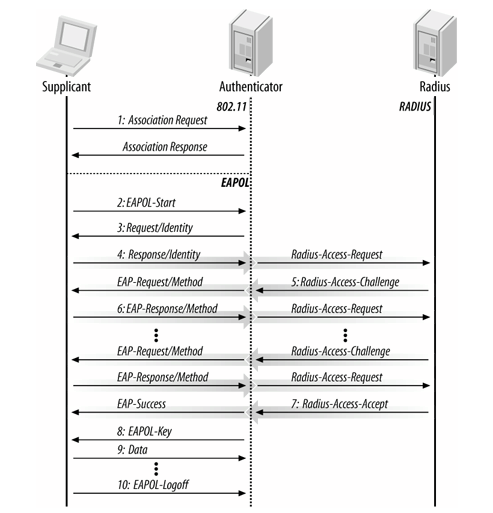

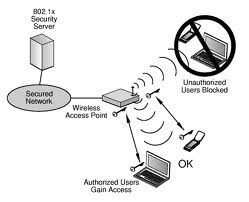

11.1.1 Padrão IEEE 802.1x

O padrão IEEE 802.1x define um framework para controle de acesso a redes locais IEEE 802, sendo usado tanto em redes cabeadas quanto sem-fio. O propósito dessa norma é criar mecanismos para identificar e autorizar ou não o acesso de um usuário à infraestrutura da rede. Esses mecanismos são implementados em três componentes que forma a estrutura de controle de acesso IEEE 802.1x, mostrada na figura abaixo:

- Supplicant: o cliente que deseja se autenticar. Implementado com um software (ex: wpa_supplicant, xsupplicant).

- Autenticador: o equipamento que dá acesso à rede para o cliente, e onde é feito o bloqueio ou liberação do uso da rede. Implementado em switches e Access Points (no caso de redes sem-fio).

- Servidor de Autenticação: o equipamento que verifica as credenciais fornecidas pelo supplicant, e informa ao autenticador se ele pode ou não acessar a rede. Implementado comumente em um servidor Radius.

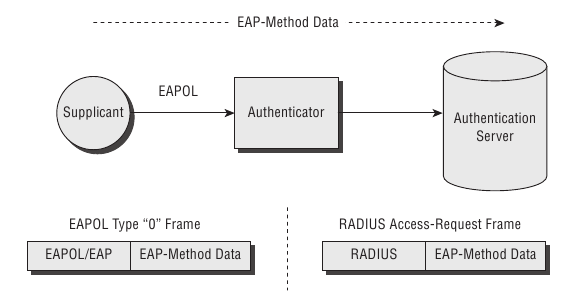

A autenticação se faz com protocolos específicos definidos na norma IEEE 802.1x:

- EAP (Extensible Authentication Protocol): protocolo para intercâmbio de informações de autenticação entre supplicant e servidor de autenticação.

- EAPOL (EAP over LAN): protocolo para transportar as PDUs EAP entre supplicant e autenticador.

Existem vários métodos EAP, que correspondem a diferentes mecanismos de autenticação. Assim, o método de autenticação pode ser escolhido de acordo com as necessidades de uma rede.

- EAP-MD5: baseado em login e senha, usa um desafio MD5 para autenticar o usuário.

- EAP-TLS: baseado em certificados digitais X.509, usados para autenticar a rede para o supplicant, e o supplicant para a rede.

- EAP-TTLS: também baseado em certificados digitais, mas somente para autenticar a rede pro supplicant. O supplicant se autentica com algum outro método EAP mais simples, como EAP-MD5.

- ... e muitos outros !

12 05/04: Revisão e Trabalho

- 1a lista de exercícios (09/03/2012)

- 2a lista de exercícios (16/03/2012)

- 3a lista de exercícios (30/03/2012)

... para a avaliação que está próxima !

12.1 Trabalho 1: projeto de uma rede local

O 1o trabalho trata de implantar um modelo para a rede da escola. Esse modelo deve incorporar as seguintes técnicas de redes locais vistas em aula:

- Segmentação com uso de VLANs: as subredes a serem implantadas devem ser feitas usando segmentação lógica.

- Proteção contra enlaces redundantes: a rede deve ser protegida contra ligações entre tomadas de rede ("curtos-circuitos" com cabos de rede). E se qualquer um dos switches cair ou ligação entre switches for rompida, os demais switches devem conseguir se comunicar.

- Controle de acesso: usuários devem ser identificados e autorizados ao tentarem usar pontos de rede em qualquer um dos segmentos da rede. As seguintes restrições devem ser feitas:

- Alunos: podem acessar somente a rede Pedagogica

- Professores e funcionários: apenas redes Pedagogica ou Administrativa

- Administradores da rede: todas as redes

A rede que será a base para o trabalho está mostrada abaixo. A rede da esquerda corresponde à topologia física, e a da direita representa a topologia lógica.

|

|

|

As subredes a serem criadas devem usar as seguintes faixas de endereços:

| Segmento | Descrição | Subrede IP |

|---|---|---|

| Pedagogica | Pontos das salas de aula e laboratórios de informática | 172.18.32.0/20 |

| Administrativa | Pontos de setores administrativos | 172.18.16.0/20 |

| DMZ | Servidores acessíveis de fora da escola (ex: Wiki, WWW) | 200.135.37.64/26 |

| BD | Servidores que hospedam bancos de dados (ex: LDAP, MySQL) | 172.18.240.0/24 |

| LAN | Demais pontos de rede | 172.18.0.0/20 |

Para fins de demonstração, os seguintes usuários devem ser usados para fins de controle de acesso (as senhas ficam a seu critério):

| Usuário | Tipo |

|---|---|

| boi | Administrador da rede |

| humberto | Administrador da rede |

| joaozinho | Aluno |

| cacilda | Aluna |

| raimundo | Professor |

| marocas | Professora |

| manuel | Funcionário |

| bilica | Funcionária |

A rede deve ser criada usando o Netkit. O professor avaliará o trabalho testando o modelo da rede, verificando se:

- Todos os computadores conseguem se comunicar.

- Se a rede resiste a enlaces redundantes.

- Se apesar da remoção de um link entre switches, ou mesmo a remoção de um switch, as demais partes da rede continuam funcionando.

- Se as restrições a usuários foram corretamente definidas (e estão funcionando).

A entrega do trabalho deve portanto ser composta de:

- Modelo da rede feito no Netkit.

- Relatório contendo uma descrição de como a rede foi implantada, diagrama da rede física e lógica, mapa das conexões de switches, e funcionalidades ativadas e configuradas nos switches. Esse relatório deve ser escrito de forma a possibilitar que uma pessoa de formação técnica consiga reproduzir seu trabalho, além de ser capaz de manter a rede.

Os grupos podem ser compostos de até 03 alunos (sem exceção !!!).

Prazo de entrega: 19/04

13 12/04: 1a avaliação

Na sala de aula.

14 13/04: Redes sem-fio

- Ver transparências

- Ver capítulo 15 do livro Comunicação de Dados e Redes de Computadores, 3a ed., de Behrouz Forouzan.

- Ver capítulo 6 do livro Redes de Computadores e a Internet, 3a ed., de James Kurose.

- Ver capítulo 4 (seção 4.4) do livro Redes de Computadores, 4a ed., de Andrew Tanenbaum.

- Ver este livro on-line sobre redes IEEE 802.11. (precisa do gnochm ou chmsee para ser lido)

14.1 Introdução

Redes sem-fio se tornaram uma tecnologia largamente difundida e de uso corriqueiro, principalmente em sua versão para redes locais. Graças a ela, as pessoas não precisam usar cabos para ter acesso à rede, e podem se comunicar em qualquer localização dentro do alcance da rede sem-fio. Mesmo usuários em movimento podem se manter em comunicação pela rede sem-fio. Essas características atraentes da tecnologia fazem com que ela seja naturalmente desejável na rede da escola.

A rede do campus São José deve ser estendida para que seus usuários possam acessá-la via rede sem-fio, como se estivessem usando a subrede Pedagógica. Assim, a gerência da rede imaginou que a nova rede do campus ficaria da seguinte forma, após adicionar a rede sem-fio:

A implantação da rede sem-fio deve atender alguns requisitos levantados pela gerência de rede, os quais serão discutidos mais tarde. No entanto, antes de pensar nos detalhes a serem observados, devem-se conhecer as características de comunicação de dados por um canal sem-fio e os mecanismos inventados para efetuar esse tipo de comunicação.

14.2 Alguns usos de redes sem-fio

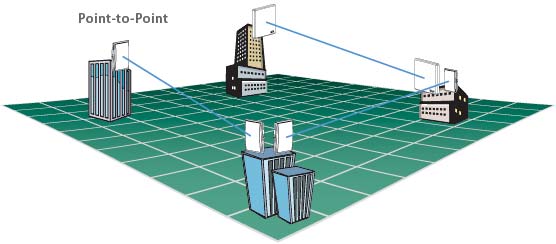

Enlaces ponto-a-ponto de média/longa distância

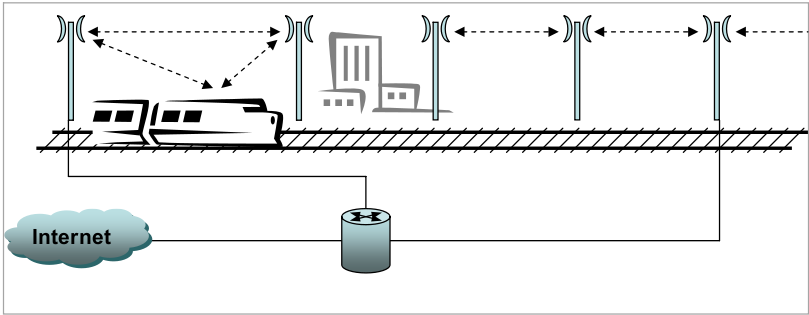

Prover conectividade em ferrovias

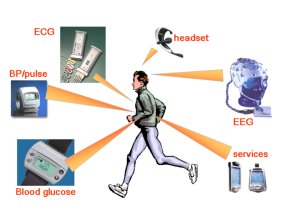

Redes de dispositivos acoplados ao corpo de uma pessoa

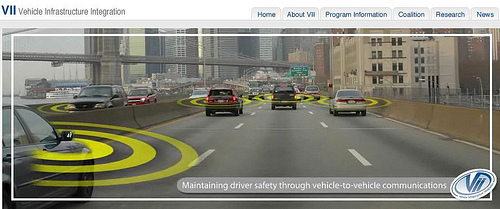

Redes entre veículos (experimental)

14.3 Padrão IEEE 802.11

- Ver transparências

- Ver capítulo 15 do livro Comunicação de Dados e Redes de Computadores, 3a ed., de Behrouz Forouzan.

- Ver capítulo 6 do livro Redes de Computadores e a Internet, 3a ed., de James Kurose.

- Ver capítulo 4 (seção 4.4) do livro Redes de Computadores, 4a ed., de Andrew Tanenbaum.

- Ver este livro on-line sobre redes IEEE 802.11. (precisa do gnochm ou chmsee para ser lido)

Dentre as várias tecnologias de comunicação sem-fio existentes, o padrão IEEE 802.11 para redes locais tem ampla utilização. Conhecido popularmente como Wi-Fi (um trocadilho com Hi-Fi, uma qualidade atribuída a aparelhos de som e que significa High-Fidelity), está presente praticamente em todos os lugares hoje em dia - desde escolas, empresas, aeroportos, supermercados, restaurantes, cafés e residências, e até mesmo em espaços abertos de cidades (ver Cidades Digitais). Muitos dos problemas existentes nesse tipo de rede (alguns resolvidos e outros não), e características de funcionamento, são comuns a outras tecnologias menos conhecidas, porém também importantes em suas áreas de aplicação. Por isso nosso estudo se concentrará nesse padrão de redes sem-fio, para conhecê-lo com razoável profundidade. Como consequência, além de entender como funciona uma rede IEEE 802.11, os conhecimentos obtidos habilitarão a compreensão de outras tecnologias de redes sem-fio.

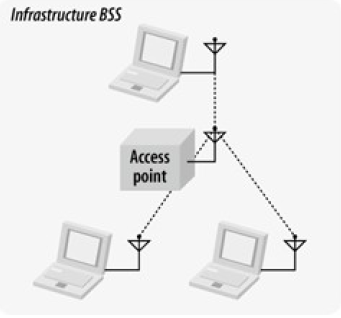

- Apresentaram-se as possíveis formas de organização de uma rede IEEE 802.11:

14.4 Atividade

Será feito um experimento para configurar, usar e verificar a vazão de uma rede local sem-fio IEEE 802.11. Também será investigado o tráfego nessa rede, usando o analisador de protocolo wireshark.

15 19/04: Redes sem-fio IEEE 802.11

- Ver transparências

- Ver capítulo 15 do livro Comunicação de Dados e Redes de Computadores, 3a ed., de Behrouz Forouzan.

- Ver capítulo 6 do livro Redes de Computadores e a Internet, 3a ed., de James Kurose.

- Ver capítulo 4 (seção 4.4) do livro Redes de Computadores, 4a ed., de Andrew Tanenbaum.

- Ver este livro on-line sobre redes IEEE 802.11. (precisa do gnochm ou chmsee para ser lido)

15.1 MAC CSMA/CA (Carrier Sense Multiple Access/Collision Avoidance)

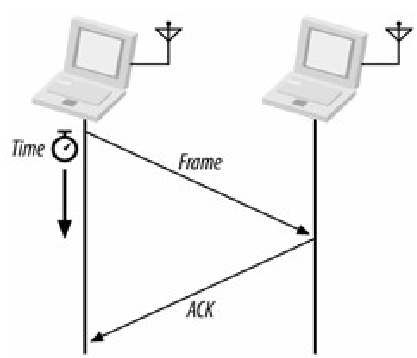

O CSMA/CA definido na norma IEEE 802.11 implementa um acesso ao meio visando reduzir a chance de colisões. Numa rede sem-fio como essa, não é possível detectar colisões, portanto uma vez iniciada uma transmissão não pode ser interrompida. A detecção de colisões, e de outros erros que impeçam um quadro de ser recebido pelo destinatário, se faz indiretamente com quadros de reconhecimento (ACK). Cada quadro transmitido deve ser reconhecido pelo destinatário, como mostrado abaixo, para que a transmissão seja considerada com sucesso.

Envio de um quadro de dados, com subsequente reconhecimento (ACK)

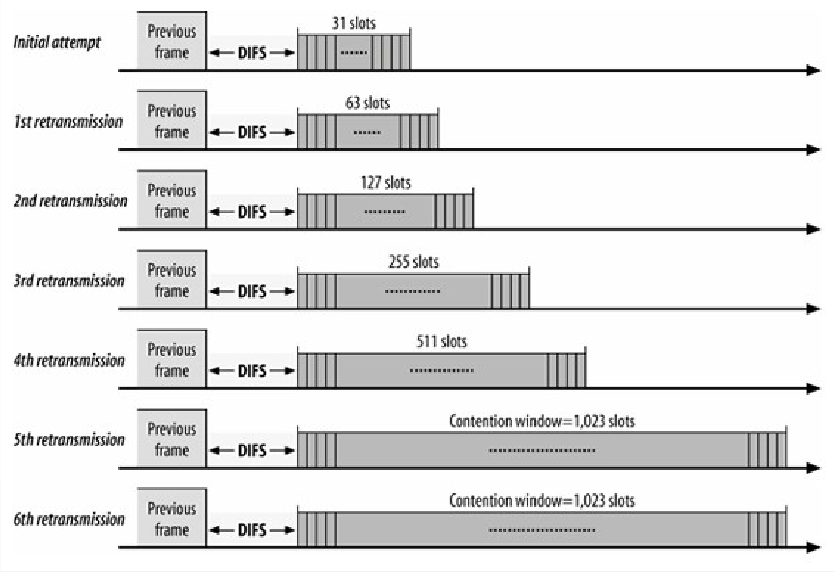

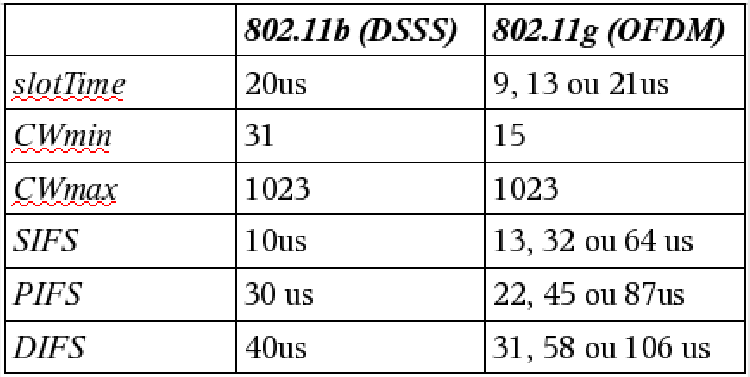

O não recebimento de um ACK desencadeia uma retransmissão, de forma parecida com o procedimento de retransmissão do CSMA/CD ao detectar colisão. Antes de efetuar uma retransmissão, o MAC espera um tempo aleatório denominado backoff (recuo). Esse tempo é sorteado dentre um conjunto de possíveis valores que compõem a Janela de Contenção (Cw - Contention Window), representados no intervalo [0, Cw]. O valor de Cw varia de (15 para IEEE 802.11g e 31 para 802.11b) a (1023), e praticamente dobra a cada retransmissão de um mesmo quadro. A figura abaixo ilustra as janelas de contenção para retransmissões sucessivas.

Backoff para retransmissões sucessivas

16 20/04: Correção da 1a avaliação

16.1 TAREFA: LEITURA DA SEMANA

Leiam o seguinte texto:

Na próxima aula (26/04) alguém será sorteado para apresentar um resumo e puxar uma discussão sobre o conteúdo desse texto. A apresentação deve ser feita em no máximo 10 minutos, e pode usar o projetor para ajudar na explanação.

OBS:

- Caso o sorteado não tenha preparado seu material, será penalizado com arredondamentos para baixo de conceitos de avaliações.

- O sorteio será repetido até que alguém que tenha se preparado faça a apresentação.

- Um sorteado que tenha faltado será tratado como no caso 1.

17 26/04: Rede sem-fio IEEE 802.11 e o MAC CSMA/CA

- Ver transparências

- Ver capítulo 15 do livro Comunicação de Dados e Redes de Computadores, 3a ed., de Behrouz Forouzan.

- Ver capítulo 6 do livro Redes de Computadores e a Internet, 3a ed., de James Kurose.

- Ver capítulo 4 (seção 4.4) do livro Redes de Computadores, 4a ed., de Andrew Tanenbaum.

- Ver este livro on-line sobre redes IEEE 802.11. (precisa do gnochm ou chmsee para ser lido)

Leitura adicional:

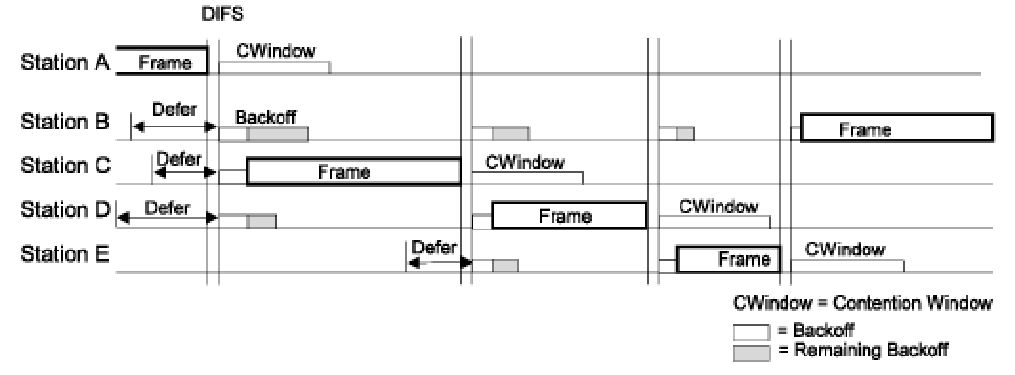

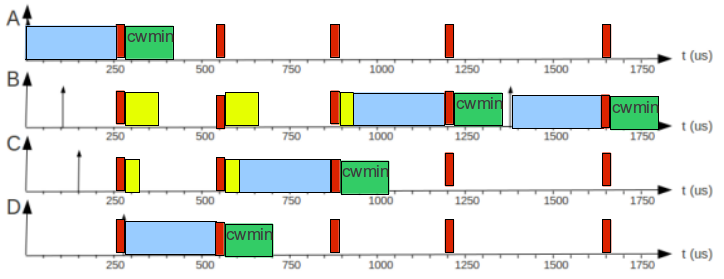

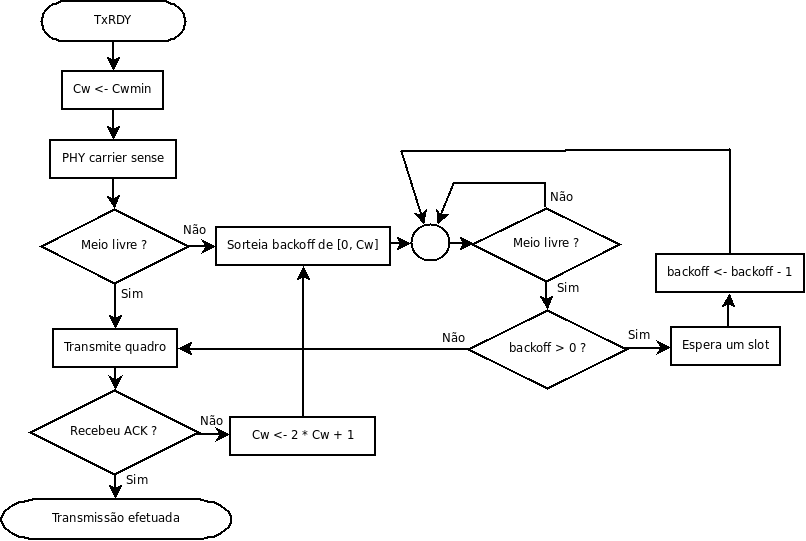

Uma diferença importante com relação ao CSMA/CD se refere ao caso em que uma estação tem um quadro para transmitir, mas encontra o meio ocupado. No CSMA/CD essa estação iria aguardar até que o meio se tornasse ocioso, e então transmitiria imediatamente o quadro. No CSMA/CA, porém, a estação faz obrigatoriamente um backoff assim que o meio se torna livre (usando como valor de Cw). Além disso, se durante a espera do backoff o meio voltar a ficar ocupado, o decremento do backoff é pausado até que o meio fique ocioso novamente. Esses procedimentos têm por objetivo reduzir a chance de colisão nessa situação. Se uma estação estiver aguardando o meio ficar ocioso, há uma boa chance de outra estação estar fazendo a mesma coisa. Se essas estações transmitissem assim que o meio se tornasse ocioso, fatalmente ocorreria uma colisão. Assim, com o CSMA/CA o acesso ao meio por um conjunto de estações ocorreria como mostrado na figura abaixo.

Juntando tudo, pode-se descrever em alto-nível o algoritmo do CSMA/CA (simplificando alguns detalhes) com o fluxograma abaixo:

Fluxograma para MAC CSMA/CA em modo contenção (função DCF). Esse fluxograma não mostra as esperas de intervalos entre quadros (IFS). Cw significa Janela de Contenção (Contention Window), e Cwmin é seu valor mínimo definido na norma (15 no caso do IEEE 802.11g, e 31 para IEEE 802.11b).

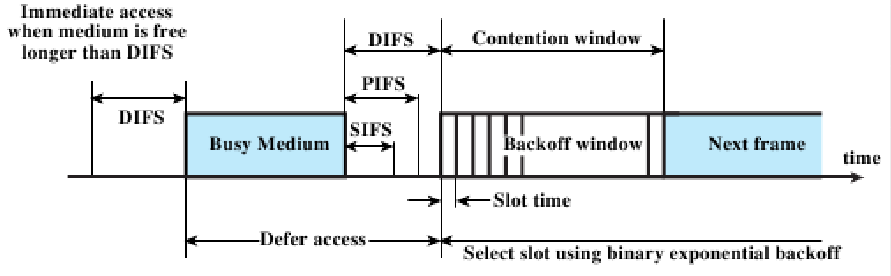

Um último detalhe sobre o CSMA/CA trata dos intervalos entre quadros (IFS - Inter Frame Space), que são tempos mínimos que um nodo deve esperar antes de transmitir um quadro, após o meio se tornar ocioso. Sua finalidade é priorizar o acesso ao meio para certos tipos de quadros, que têm urgência para serem enviados. Esse é o caso de quadros de confirmação (ACK) e CTS (Clear To Send). Um IFS menor corresponde a uma maior prioridade de transmissão de quadro. A figura abaixo ilustra os tipos de IFS:

- SIFS (Short Interframe Space): intervalo mais curto, usado antes do envio de quadros ACK e CTS.

- PIFS (PCF Interframe Space): intervalo intermediário, usado quando em modo PCF (Point Coordination Function). O modo PCF implementa um tipo de acesso ao meio mestre-escravo. Raramente encontrado em equipamentos.

- DIFS (Distributed Interframe Space): intervalo usual, aplicado no início de transmissões em geral (quadros de dados, associação, autenticação, RTS).

- Simulações (animações) sobre CSMA/CA:

17.1 Exercício 8 da lista

Foi resolvido o primeiro diagrama do exercício 8 da lista 4:

Legenda:

- Azul: transmissão de um quadro + recepção de ACK.

- Verde: espera imposta após uma transmissão de quadro (duração: CWmin slots, sendo CWmin=15 no IEEE 802.11g).

- Amarelo: backoff

- Vermelho: DIFS

17.2 Resultados do experimento

- Downstream: 7 fluxos unidirecionais simultâneos de 144 MB enviados do computador do professor (rede cabeada) para os dos alunos (rede sem-fio).

- Upstream: 7 fluxos unidirecionais simultâneos de 144 MB enviados do computador dos alunos para o do professor.

- Comandos usados (usaram-se dd e nc):

- No computador que recebe o fluxo (X é o número do computador): nc -d -l 150X

- No computador que inicia o fluxo: dd if=/dev/zero bs=1440 count=10000 | nc 192.168.1.X 150X

| Downstream (kB/s) | Upstream (kB/s) |

|---|---|

| 756 | 234 |

| 334 | 262 |

| 278 | 233 |

| 251 | 244 |

| 241 | 243 |

| 235 | 240 |

| 218 | 269 |

17.3 Desempenho estimado do MAC CSMA/CA

- Temporização: tempos envolvidos na operação do MAC

|

Parâmetros usados pelo MAC CSMA/CA |

Deve-se usar a análise do desempenho do stop-and-wait para estimar qual a melhor utilização possível com CSMA/CA num cenário ideal. Tal cenário seria descrito assim:

- apenas uma estação transmite quadros (fluxo unidirecional)

- não ocorrem erros

- os quadros de dados têm sempre tamanho máximo = 1534 bytes, com payload de 1500 bytes.

- os quadros ACK têm 14 bytes

- assume-se taxa nominal de 54 Mbps, com SIFS = 13 us, DIFS = 31 us, slot = 9 us e

- há um tempo adicional de 26 us usado para preâmbulo e outros detalhes da camada física (PHY):

- preâmbulo: 20 us

- signal extension (trailer PHY): 6 us

17.4 Melhorias no padrão IEEE 802.11n

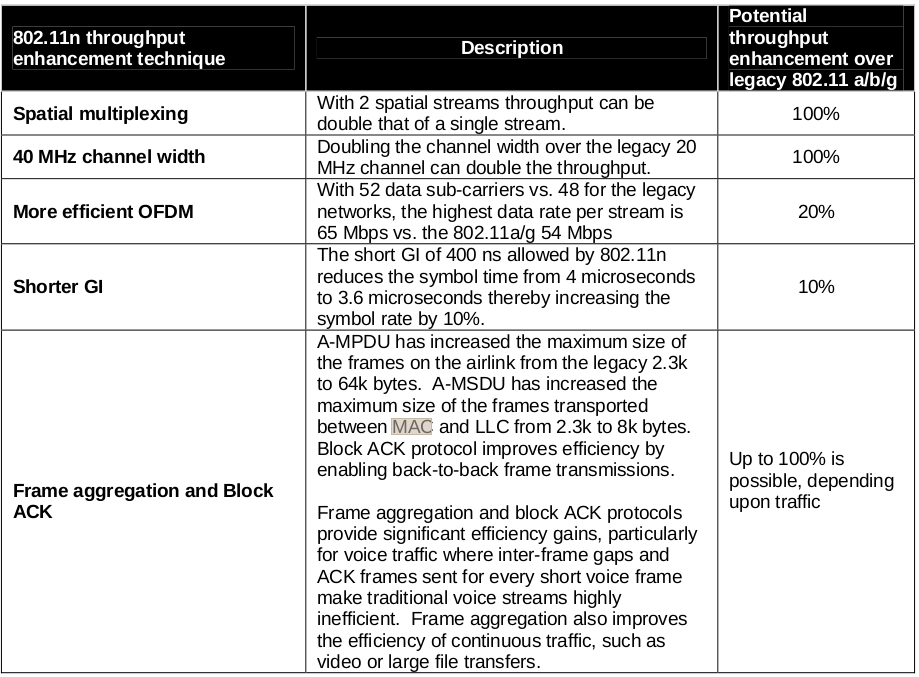

Ver este artigo da WiFi Alliance. A tabela abaixo sumariza as melhorias criadas nesse padrão.

18 27/04: Redes sem-fio IEEE 802.11: formação de BSS. Sistemas de Distribuição

- Ver capítulos 8, 20, 21, 23 e 25 do livro sobre IEEE 802.11

- Ver capítulo 8 (seção 8.6.4) do livro Redes de Computadores, 4a ed. de Anndrew Tanenbaum.

- Varios tutoriais sobre IEEE 802.11

18.1 Autenticação e associação

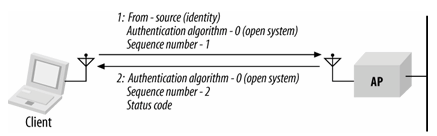

Originalmente foi definido na norma IEEE 802.11 que uma estação precisa se autenticar e associar a um BSS para poder transmitir dados. Em sua forma mais simples, esses procedimentos demandam apenas quatro quadros de controle no total, sendo dois para cada operação. A sequência de autenticação em sua forma mais simples é denominada Autenticação aberta, mostrada abaixo:

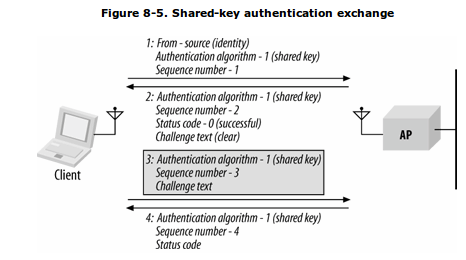

Como se pode ver, chamar essa operação de autenticação é forçar o uso desse termo porque o AP (que controla o BSS) não confere a identidade informada pela estação. Assim, outra forma de autenticação foi criada para conferir a informação passada pela estação, além de negociar chave de encriptação para ter o sigilo das comunicações. Esse novo método se chama Autenticação com chave compartilhada, sendo implementado pelo WEP (e lembre que isso é inseguro e não deve ser usado em redes reais ;-):

Autenticação com chave compartilhada

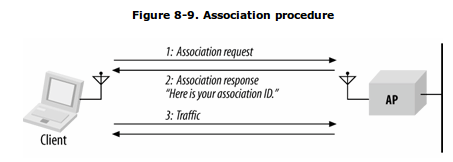

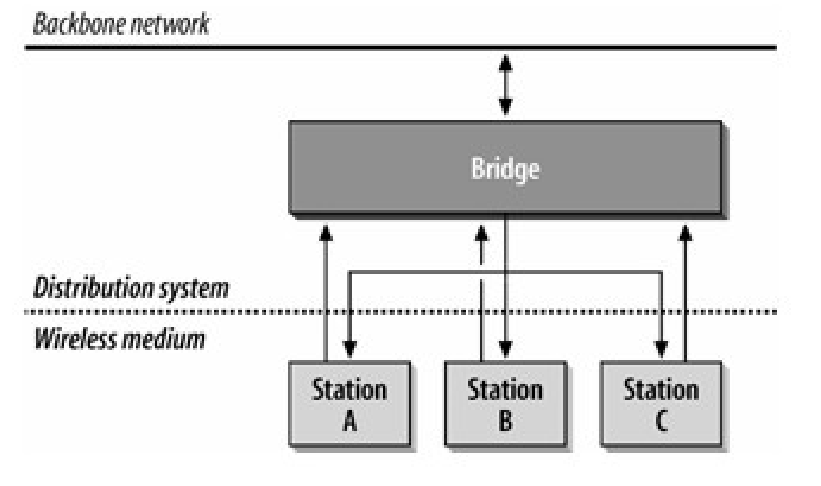

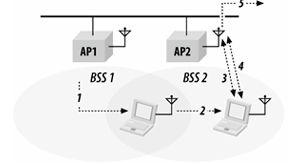

Uma vez estando a estação em estado autenticado, deve ocorrer a associação com o AP. Na associação o AP registra a existência da estação de forma que o sistema de distribuição (DS, que interliga os AP) saiba em que AP se encontra essa estação e possa assim lhe encaminhar quadros. A norma IEEE 802.11 proíbe explicitamente a associação a mais de um AP simultaneamente.

18.2 Sistemas de Distribuição

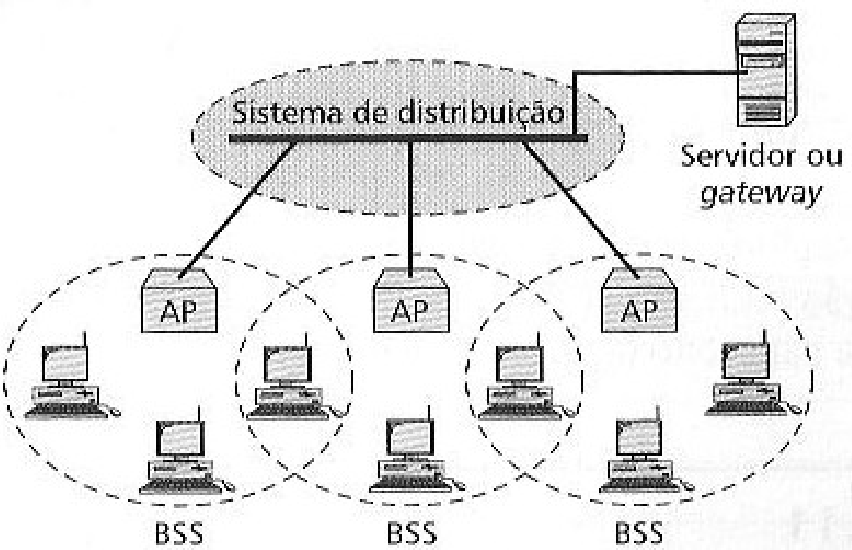

Em uma rede IEEE 802.11, vários BSS podem se combinar para formarem um ESS (Extended Station Set). A interligação entre os AP deve ser feita em nível de enlace, seja por uma rede cabeada ou por links sem-fio. Essa interligação é denominada Sistema de Distribuição, estando exemplificada na figura abaixo:

O sistema de distribuição funciona como uma ponte entre as WSTA, como mostrado na figura abaixo. Assim, se dois AP forem interligados, as WSTA que pertencem a seus BSS poderão se comunicar como se estivessem na mesma rede local.

18.3 TAREFA: leitura da semana

Leiam este texto e se reparem para apresentá-lo na aula de 5a feira (03/05):

Na apresentação procurem interpretar o conteúdo do texto (explicá-lo com suas palavras), e extrair o máximo de informação relevante. Se necessário, pesquisem em outras fontes para esclarecer o que não entenderem, ou consultem seus professores. Vocês podem também usar o grupo de email de RCO2 (rco2@googlegroups.com) para discutirem entre si.

19 03/05: Sistemas de Distribuição

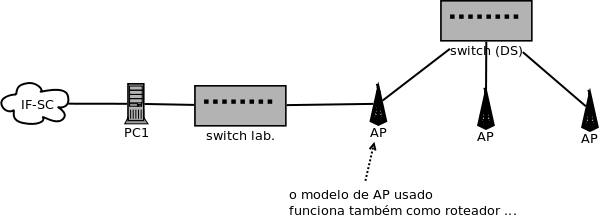

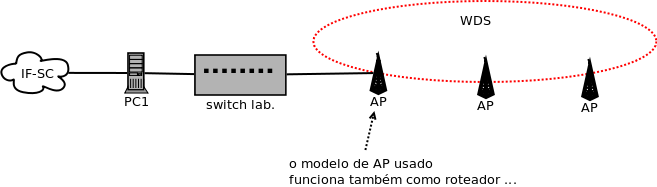

Foi criada uma rede sem-fio composta por três BSS, que formaram o ESS "redes2". Essa rede sem-fio estava em uma subrede separada da rede do laboratório, havendo um computador com papel de gateway. Duas configurações foram testadas:

Em ambos os casos, foram feitos downloads de arquivos longos para estimar a vazão que pode ser obtida.

20 04/05: Redes Ad Hoc e Mesh

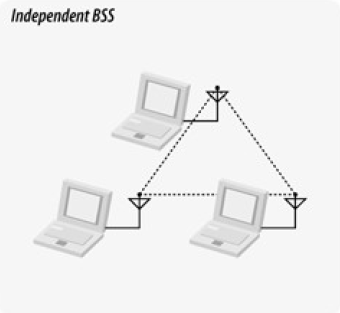

As redes Ad Hoc e Mesh não dependem a rigor de existir uma infraestrutura prestabelecida para que as estações possam se comunicar. Nessas formas de organização de redes sem-fio, as estações podem transmitir quadros diretamente entre si, e mesmo entre estações fora do alcance direto. Nesse caso, a transmissão de quadros ocorre em múltiplos saltos (multihop), e depende de mecanismos para descobrir caminhos dentro da rede sem-fio. A principal diferença entre redes ad hoc e mesh reside justamente em como se faz a descoberta de caminhos.

20.1 Redes Ad Hoc

Características:

- Ausência de uma estação base (ou Access Point).

- Cada estação pode se comunicar diretamente com qualquer outra estação em seu alcance.

- Problemas dos nodos escondidos e expostos se manifestam intensamente.

- Demandam roteamento especializado para a descoberta de caminhos, quando necessário fazer encaminhamento em múltiplos saltos.

- Descoberta de caminhos: no caso de redes IEEE 802.11, depende de uso de tecnologia adicional e fora do escopo da rede sem-fio. Por exemplo, se as estações se comunicarem com IPv4 ou IPv6, podem-se usar protocolos de roteamento IP (ex: AODV, OLSR). Isso demanda a configuração adicional desses protocolos, e não garante uma integração plena com a rede sem-fio - quer dizer, esses protocolos de roteamento podem não conseguir escolher os melhores caminhos, pois podem não ter acesso a todas as informações sobre as qualidades de links entre as estações.

Podem possibilitar a criação de uma rede local temporária em um ambiente previamente sem infraestrutura (AP)

Podem formar redes temporárias entre equipamentos móveis

Podem ser usadas como base para aplicações inovadoras, como redes veiculares

20.2 Redes Mesh

De forma geral, redes mesh são compostas por um conjunto de nodos capazes de descobrir caminhos dentro da rede, os quais são usados pelos demais nodos da rede para que possam se comunicar. Assim, os nodos roteadores formam uma malha cujos caminhos idealmente são compostos pelos enlaces de melhor qualidade. Apesar de não existirem estações base (i.e. pontos de acesso), essa rede provê uma certa infraestrutura para que nodos acessem a rede e se comuniquem. Além disso, assume-se que os nodos roteadores sejam estáticos ou possuam baixo grau de mobilidade, de forma que seus enlaces sejam duradouros. Essa forma de organização se apresenta em diferentes redes sem-fio, tais como redes metropolitanas e redes industriais. Recentemente, uma extensão ao padrão IEEE 802.11 vem sendo discutida para possibilitar a formação de redes mesh com esse tipo de rede.

O padrão IEEE 802.11s propõe mecanismos para o estabelecimento de redes mesh. No escopo de redes IEEE 802.11, estações capazes de formarem redes mesh (chamadas de mesh points) descobrem automaticamente suas estações vizinhas e as utilizam para estabelecerem caminhos para outras estações que estejam fora de alcance direto. Para isso, dois componentes importantes da tecnologia foram definidos:

- Um estimador de qualidade de enlace para avaliar os enlaces entre estações, e assim poder estabelecer e usar os melhores caminhos dentro da rede.

- Um ou mais protocolos de descoberta de caminhos (evita-se o termo roteamento, por estar associado uma função da camada de rede), sendo mandatório o HWMP. Há também o OLSR, que é opcional.

O kernel Linux possui uma implementação do IEEE 802.11s feita em software, explorando a capacidade de muitas interfaces de rede de delegarem as funções de gerenciamento do MAC para o device driver (isso é conhecido como SoftMAC). Assim, pode-se estabelecer e experimentar uma rede mesh IEEE 802.11s usando-se algumas ferramentas do Linux.

20.3 TAREFA: Leitura da semana

O texto desta semana trata de arquiteturas para WLAN corporativas.

Outro texto que pode ajudar a entender a questão segue abaixo:

21 10/05: Segurança em redes sem-fio IEEE 802.11

21.1 Uma rede sem-fio para o IFSC-SJ

A rede sem-fio do campus Sao Jose do IFSC esta sendo reformulada. A nova rede a ser implantada deve atender os seguintes requisitos:

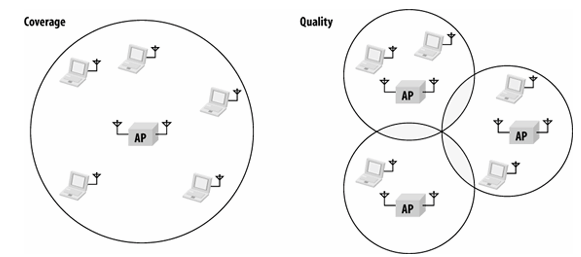

- Apresentar boa cobertura em toda a escola: em todas as localidades do campus, deve-se conseguir uma taxa nominal de ao menos 20 Mbps.

- Os usuarios da rede sem-fio devem ter acesso via segmento Pegadogica.

- Para acessar a rede sem-fio, os usuarios devem ser autenticados individualmente.

- Todas as comunicacoes dos usuarios devem ser encriptadas.

Para servir de piloto, foram instalados tres pontos de acesso na rede, como se pode ver abaixo:

Com o que ja estudamos, o que pode ser feito para atender os requisitos dessa rede sem-fio ?

21.1.1 Transição de BSS

Em redes IEEE 802.11 com mais de um AP, para ampliar a área de cobertura, estações que se movimentam podem precisar migrar de um AP para outro. Essa operação se chama transição de BSS (também conhecida como handover ou roaming).

A transição se desencadeia quando o sinal do enlace com o AP atual tem sua qualidade abaixo de um determinado limiar. Isso faz com que um novo AP seja procurado (varredura, ou scanning). Ao escolher um novo AP, a estação precisa nele se autenticar e associar. A autenticação depende do método usado (aberto, WPA-PSK à esquerda, ou WPA-EAP à direita)

Como se pode deduzir, a transição feita dessa forma não é imediata. Na verdade, ela pode demorar muitos segundos ! Esse atraso de transição pode influenciar negativamente nas comunicações em andamento, uma vez que a transição costuma ocorrer quando o sinal está com baixa qualidade (causando perdas de quadros), além da demora para se completar. Esforços vêm sendo feitos atualmente para reduzir o atraso de transição, e dentre eles a norma IEEE 802.11r propõe um mecanismo para acelerar a autenticação. Porém o atraso de varredura ainda está por melhorar ...

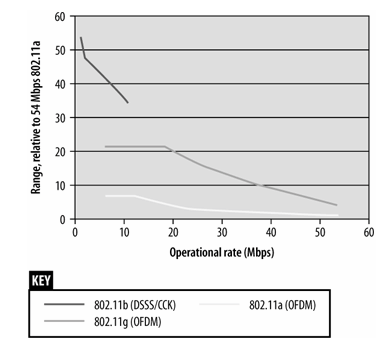

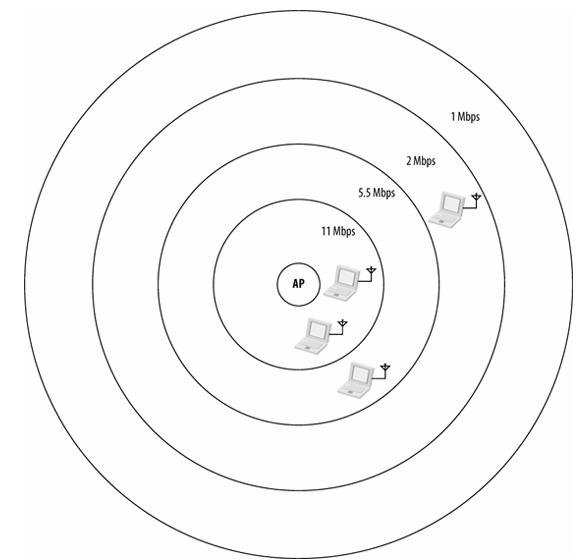

A qualidade do sinal depende da modulação usada (e da taxa de dados), assim o limiar entre um BSS e outro depende de como as estações medem a qualidade de sinal e quais as taxas mínimas aceitáveis. A figura abaixo ilustra possíveis alcances para diferentes taxas de dados.

Taxas em função da distância do AP (exemplo, pois depende das condições do ambiente e dos equipamentos)

Esta outra figura ilustra as taxas em função da distância para um cenário sem obstáculos, e assumindo alguns parâmetros típicos de equipamentos (ver o capítulo 23 do livro "802.11 Wireless Networks The Definitive Guide").

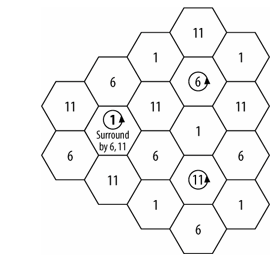

Assim, a cobertura de uma área envolve um planejamento que leve em conta as taxas mínimas desejáveis e as características dos equipamentos (potências de transmissão e ganhos de antenas) e do ambiente (existência de obstáculos, reflexões, e fontes de ruído). Além disso, deve-se minimzar a interferência entre BSS vizinhos, o que pode ser feito escolhendo-se canais que não se sobreponham. A figura abaixo mostra conceitualmente como se podem escolher os canais dos AP para atingir esse objetivo.

Desta forma, podem-se criar BSS para cobrir uma área e aproveitar melhor a capacidade do meio de transmissão.

21.2 Seguranca

- Transparências

- Capítulo de um livro sobre IEEE 802.1x

- Uma análise sobre a segurança WEP

- Ver capítulos 5, 6 e 7 do livro sobre IEEE 802.11

- Ver capítulo 8 (seção 8.6.4) do livro Redes de Computadores, 4a ed. de Anndrew Tanenbaum.

- Bom artigo sobre segurança em redes sem-fio

- The Unofficial 802.11 Security Web Page

- Roteiro do experimento

- Arquivos para o wpa_supplicant

- Aircrack-ng (software para quebrar chaves WEP e WPA-PSK)

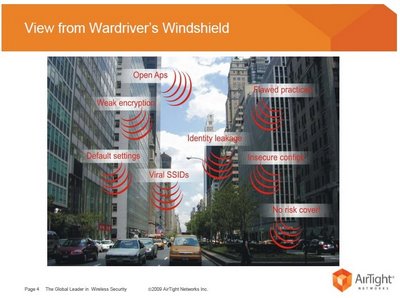

Redes sem-fio oferecem muitos atrativos, como acesso ubíquo, ausência de cabeamento e suporte a usuários móveis. Mas também se sujeitam a uso indevido, uma vez que pessoas não-autorizadas no alcance do sinal do ponto de acesso podem tentar usá-la para se comunicarem. Em geral três questões fundamentais aparecem no que diz respeito à segurança em redes sem-fio:

- Acesso indevido: uso indevido da infraestrutura por pessoas não-autorizadas.

- Monitoramento do tráfego da rede: os quadros na rede sem-fio podem ser coletados e interpretados, com possível roubo ou revelação de informação sensível.

- Infiltração de equipamentos na rede: um ou mais pontos de acesso podem ser infiltrados na rede sem-fio (chamados de Rogue AP), fazendo com que pessoas os utilizem para se comunicarem. Assim, o tráfego dessas pessoas pode passar por outra rede, sendo passível de monitoramento.

Adicionalmente, este site lista 10 ameaças à segurança de redes sem-fio. E este outro apresenta 10 dicas para melhorar a segurança de uma rede sem-fio (apesar de ter sido escrito em 2007, isso ainda são válidas).

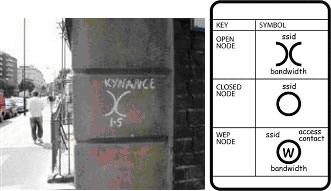

Por exemplo, redes em locais densamente ocupados (como edifícios) podem ser investigadas por alguém em busca de uma rede aberta ou fácil de ser invadida. Essa pessoa pode simplesmente querer usar o acesso à Internet disponível em alguma rede sem-fio, ou mesmo invadir os equipamentos existentes em tal rede. A figura abaixo mostra a técnica de WarDriving, em que uma pessoa investiga a existência de redes sem-fio a partir de um carro que trafega pelas ruas.

Existem inclusive símbolos (warchalking) usados para indicar em ruas e edifícios a existência de redes sem-fio abertas. Esta rápida explicação sobre warchalking foi obtida em um artigo sobre WarChalking:

O warchalking foi criado pelo web designer Matt Jones que, enquanto almoçava com dois amigos, viu alguns estudantes

utilizando conexões wireless para trabalhar a partir de uma praça pública, como se fosse um escritório. Um dos amigos de

Matt lembrou-se de uma “linguagem” de sinais utilizada por mendigos e viajantes com o objetivo de informar onde poderiam

achar comida grátis, uma cama confortável ou até mesmo encrenca, e surgiu a idéia de demarcar a presença de redes wireless

com sinais parecidos.

Os símbolos do warchalking são:

Assim, uma rede sem-fio minimamente bem configurada deve usar mecanismos de segurança que impeçam ou dificultem seu uso indevido. Em um cenário usual, tal rede sem-fio poderia se apresentar como mostrado abaixo:

Para tratar essas questões, deve haver mecanismos de segurança que contemplem os seguintes requisitos:

- Autenticação de usuários: usuários da rede sem-fio devem se identificar (ou autenticar) na infra-estrutura dessa rede, de forma a se autorizarem ou não seus acessos.

- Sigilo das comunicações: o tráfego na rede sem-fio deve ser encriptado, para que não seja inteligível caso sejam capturados por usuários mal-intencionados que estejam monitorando a rede sem-fio.

- Autenticação dos pontos de acesso: pontos de acesso devem se identificar para os usuários, para evitar a infiltração de pontos de acesso indevidos na rede.

O primeiro mecanismo de segurança para redes IEEE 802.11 foi WEP (Wired Equivalent Privacy), que foi projetado para prover um acesso com mesmo nível de segurança que acesso cabeado. O acesso à rede é concedido a quem conhecer uma senha compartilhada, sendo que as comunicações entre usuários e ponto de acesso são encriptadas (cada usuário obtém uma chave exclusiva, que é gerada durante a negociação inicial com o AP). Na prática, WEP procura prover somente o serviço de sigilo, e nem isso faz bem feito. O seguinte fragmento de texto obtido na Wikipedia explica porque atualmente WEP não deve ser usado em hipótese alguma:

WEP is one of the least secure forms of security. A network that is secured with WEP has been cracked in 3 minutes

by the FBI.[1] WEP is an old IEEE 802.11 standard from 1999 which was outdated in 2003 by WPA or

Wi-Fi Protected Access.

Há outros mecanismos de segurança usados em redes IEEE 802.11 que contemplam todos os requisitos acima (WPA-EAP, WPA Enterprise), ou parcialmente (WPA-PSK ou WPA Personal), e que estão definidos no padrão IEEE 802.11i. WPA-EAP aproveita a infraestrutura IEEE 802.1x, junto com técnicas de encriptação entre estações sem-fio, para atender esses requisitos. Já WPA-PSK usa apenas as técnicas de encriptação, não havendo um controle de acesso baseado em usuário. Na figura abaixo se mostra uma pequena rede sem-fio que usa WPA-EAP.

Além dos mecanismos WPA, definidos na norma IEEE 802.11i, outra forma de implantar controle de acesso em redes sem-fio se vale de um portal de captura. Quando um usuário não identificado acessa a rede, o acesso ao ponto de acesso é concedido mas ao tentar navegar na Web seu acesso é desviado para uma página predefinida. Nessa página o usuário deve se identificar (ex: com login e senha), e em caso de sucesso seu acesso à Internet é liberado. Essa técnica se vale de uma combinação de mecanismos (firewall com filtro IP, serviço Web, uso de programas para autenticação) para controlar o acesso dos usuários. No entanto, não provê sigilo das comunicações nem autenticação de pontos de acesso ao usuário. Sua atratividade reside na simplicidade de implantação e uso (não necessita de supplicant), sendo uma escolha comum em hot spots como aeroportos e cyber cafes. No Projeto Integrador 2009.2 as equipes implantaram uma infra-estrutura que usava essa técnica.

21.2.1 Vulnerabilidade também no WPA2 ???

O Maykon Chagas contribuiu com um artigo sobre um software chamado Reaver, que é capaz de quebrar a chave WPA-PSK ou WPA2-PSK de um ponto de acesso. Parece que realmente isso é possível, porém de acordo com este outro artigo existe uma precondição: o ponto de acesso precisa usar WPS (WiFi Protected Setup), um padrão criado para facilitar a configuração do acesso a redes WiFi com WPA2. Assim, se um ponto de acesso não possui suporte a WPS, ou ele estiver desativado, o método descrito não pode ser usado.

A introdução do artigo sobre WPS na Wikipedia explica o propósito desse padrão. De acordo com ele, busca-se evitar que seja preciso digitar longas senhas de acesso, algo necessário para que não sejam facilmente descobertas. Com isso, usuários poderiam ter o acesso facilitado à rede, tendo o benefício de um maior nível de segurança provido pela encriptação usada em WPA2-PSK. Porém o mecanismo implantado no WPS possui ao menos uma grave falha de projeto, que abriu uma brecha de segurança que possibilita descobrir a senha WPA2-PSK em poucas horas.

Wi-Fi Protected Setup (WPS; originally Wi-Fi Simple Config) is a computing standard that attempts to

allow easy establishment of a secure wireless home network.

Created by the Wi-Fi Alliance and introduced in 2007, the goal of the protocol is to allow home users

who know little of wireless security and may be intimidated by the available security options to set

up the encryption method WPA2, as well as making it easy to add new devices to an existing network

without entering long passphrases. Prior to the standard, several competing solutions were developed

by different vendors to address the same need, including Broadcom's SecureEasySetup, Buffalo Inc.'s

AOSS, Atheros's JumpStart, Intel's Smart Wireless Technology, and Microsoft's Windows Connect Now.[1]

WPS has been shown to easily fall to brute-force attacks.[2] A major security flaw was revealed in

December 2011 that affects wireless routers with the WPS feature, which most recent models have

enabled by default. The flaw allows a remote attacker to recover the WPS PIN and, with it, the

network's WPA/WPA2 pre-shared key in a few hours.[3] Users have been urged to turn off the WPS

feature,[4] although this may not be possible on some router models.[5]

Nesse mesmo artigo sobre WPS, uma seção explica o princípio do ataque:

In December 2011 researcher Stefan Viehböck reported a design and implementation flaw that makes

brute-force attacks against PIN-based WPS feasible to perform on WPS-enabled Wi-Fi networks. A

successful attack on WPS allows unauthorized parties to gain access to the network. The only

effective workaround is to disable WPS.

The vulnerability centers around the acknowledgement messages sent between the registrar and

enrollee when attempting to validate a PIN. The PIN, which is printed on the side of each

WPS-enabled Wi-Fi router, is an eight digit number. Since the last digit is a checksum of

the previous digits,[6] there are seven unknown digits in each PIN, yielding 107 = 10,000,000 possible combinations.

When an enrollee attempts to gain access using a PIN, the registrar reports the validity of

the first and second halves of the PIN separately. Since the first half of the pin consists

of four digits (10,000 possibilities) and the second half has only three active digits

(1000 possibilities), at most 11,000 guesses are needed before the PIN is recovered. This

is a reduction by four orders of magnitude from the number of PINs that would have to be

tested absent the design flaw. As a result, a practical attack can be completed in just

a few hours. The ease or difficulty of exploiting this flaw is implementation dependent,

as Wi-Fi router manufacturers could defend against such attacks by slowing or disabling

the WPS feature after several failed PIN validation attempts.

Esse fato só reforça o que discutimos em aula: à medida que o nível de segurança aumenta, os procedimentos de acesso se complicam. Pode-se emendar que atalhos que procurem atenuar o que diz essa regra apresentam um bom risco de prejudicarem o sistema de segurança.

22 11/05: Segurança de redes IEEE 802.11 e revisão

... continuando aula passada.

23 17/05: Revisão

24 18/05: 2a Avaliacao

24.1 TAREFA: Leitura da semana

Ler até a página 10 do seguinte texto:

...e preparar para apresentá-lo nesta 6a feira - 25/05.

25 24/05: Correção da avaliação e introdução a WAN

- Capítulo 18 do livro Comunicação de Dados e Redes de Computadores, 3a ed., de Behrouz Forouzan.

- Introdução a WAN: conceitos básicos (ver transparências)

26 25/05: Introdução a WAN

- Capítulo 18 do livro Comunicação de Dados e Redes de Computadores, 4a ed., de Behrouz Forouzan.

- Introdução a WAN: conceitos básicos (ver transparências)

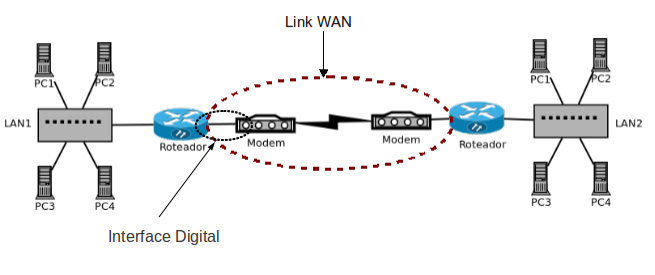

O caso mais simples para acesso a uma rede WAN: enlaces ponto-a-ponto por linhas dedicadas.

26.1 PPP e HDLC

Detalhes sobre esses protocolos. Ver as transparências:

26.2 Enlaces ponto-a-ponto entre roteadores

Nesta aula serão configurados enlaces entre dois roteadores Cisco usando os protocolos PPP e HDLC. O objetivo é ter um contato com esse tipo de equipamento, e ver os protocolos em ação. Além disto, será feita uma medição de vazão (throughput) com cada um dos protocolos.

27 31/05: NÃO HAVERÁ AULA DEVIDO AO FORUM MUNDIAL

Forum Mundial de Educação Profissional no IFSC

28 1/06: Tecnologias de acesso para WAN

- Parte III e capítulos 10 e 11 do livro "Comunicação de Dados e Redes de Computadores, 4a ed.", de Behrouz Forouzan

- Capítulo 3 do livro "Redes de Computadores" de Andrew Tanenbaum.

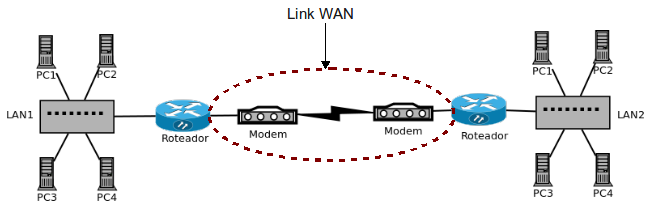

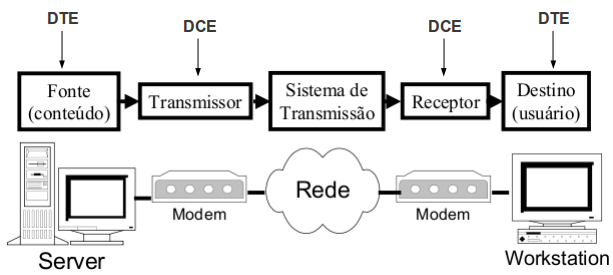

Um típico enlace WAN, do ponto de vista de uma rede de computadores de usuário, é representado por um enlace ponto-a-ponto, como pode ser visto na figura abaixo. Nele, dois roteadores se comunicam por um meio físico dedicado, usando um protocolo de enlace especializado. Como o meio é dedicado, não existem colisões, e por isso não é necessário um controle de acesso ao meio (MAC). Além disso, como somente esses dois roteadores estão envolvidos, não há necessidade de endereçamento no protocolo de enlace.

Dois protocolos de enlace ponto-a-ponto muito utilizados são:

- PPP (Point-to-Point Protocol): proposto no início dos anos 90 pelo IETF (ver RFC 1661), e amplamente utilizado desde então. Originalmente muito usado em acesso discado, recentemente sua aplicação se concentra em enlaces por linhas dedicadas, enlaces sem-fio 3G, e uma versão modificada para acesso doméstico ADSL (PPPoE). Ver mais detalhes na seção 11.7 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan.

- HDLC (High-level Data Link Control): criado nos anos 70, foi largamente utilizado em enlaces ponto-a-ponto, porém atualmente foi substituído pelo PPP na maioria dos cenários em que era usado. Ainda se aplica a enlaces ponto-a-ponto em linhas dedicadas, enlaces por satélite e aplicações específicas (ver por exemplo este artigo sobre seu uso missões espaciais em um artigo da Nasa). Ver mais detalhes na seção 11.6 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan.

Ambos protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan). O PPP funciona também com comunicação serial assíncrona. Esse requisito explica vários detalhes de seus projetos, como será explicado logo abaixo.

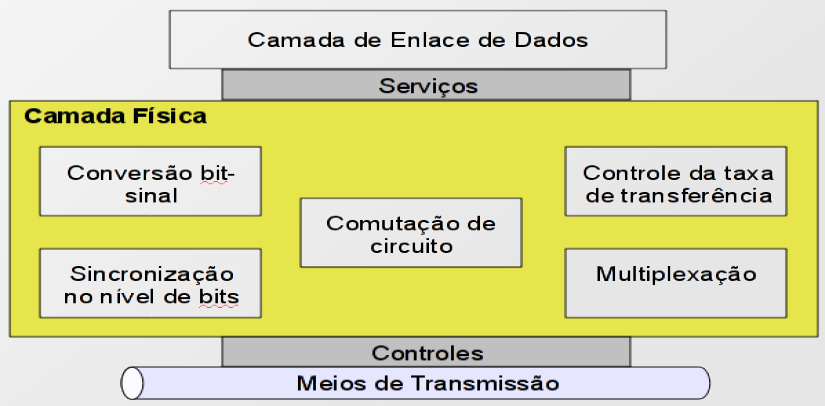

28.1 Serviços da camada de enlace

Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace.

Os serviços identificados na figura acima estão descritos abaixo. A eles foram acrescentados outros dois:

- Encapsulamento (ou enquadramento): identificação das PDUs (quadros) de enlace dentro de sequências de bits enviadas e recebidas da camada física

- Controle de erros: garantir que quadros sejam entregues no destino

- Detecção de erros: verificação da integridade do conteúdo de quadros (se foram recebidos sem erros de bits)

- Controle de fluxo: ajuste da quantidade de quadros transmitidos, de acordo com a capacidade do meio de transmissão (incluindo o atraso de transmissão) e do receptor

- Endereçamento: necessário quando o enlace for do tipo multi-ponto, em que vários equipamentos compartilham o meio de transmissão (ex: redes locais e redes sem-fio)

- Controle de acesso ao meio (MAC): também necessário para meios compartilhados, para disciplinar as transmissões dos diversos equipamentos de forma a evitar ou reduzir a chance de haver colisões (transmissões sobrepostas)

- Gerenciamento de enlace: funções para ativar, desativar e manter enlaces

28.2 Atividade 1: enlaces PPP

Esse experimento será feito usando o Netkit. Três roteadores estarão interligados por enlaces PPP. A interface mostrada no Netkit para os roteadores é muito parecida com a CLI de roteadores Cisco reais (graças ao software Quagga, que é usado em máquinas virtuais do Netkit que agem como roteadores). No entanto, as interfaces seriais de enlaces ponto-a-ponto no Quagga são identificadas pelos nomes ppp0, ppp1 e assim por diante (ao contrário de Serial 0 e Serial 1 usados no Cisco). Abaixo segue a configuração do Netkit que reproduz o experimento:

| Configuração do experimento para o Netkit |

|---|

# Os três roteadores

r1[type]=router

r2[type]=router

r3[type]=router

# O computador que fica na subrede da esquerda

pc1[type]=generic

# O computador que fica na subrede da direita

pc2[type]=generic

# Um computador que representa a Internet

internet[type]=generic

# Os enlaces ponto-a-ponto entre os roteadores

r1[ppp0]=linkEsquerdo:ip=10.0.0.1/30:debug=1

r1[ppp1]=linkDireito:ip=10.0.0.5/30:debug=1

r2[ppp0]=linkEsquerdo:ip=10.0.0.2/30:debug=1

r3[ppp0]=linkDireito:ip=10.0.0.6/30:debug=1

# a subrede do laboratório, que representa a Internet

r1[eth0]=lanExterna:ip=192.168.1.230/24

internet[eth0]=lanExterna:ip=192.168.1.1/24

# A subrede do lado esquerdo

r2[eth0]=lanEsquerda:ip=172.18.0.30/28

pc1[eth0]=lanEsquerda:ip=172.18.0.17/28

# A subrede do lado direito

r3[eth0]=lanDireita:ip=172.18.10.110/28

pc2[eth0]=lanDireita:ip=172.18.10.97/28

# As rotas ...

pc1[default_gateway]=172.18.0.30

pc2[default_gateway]=172.18.10.110

r2[default_gateway]=10.0.0.1

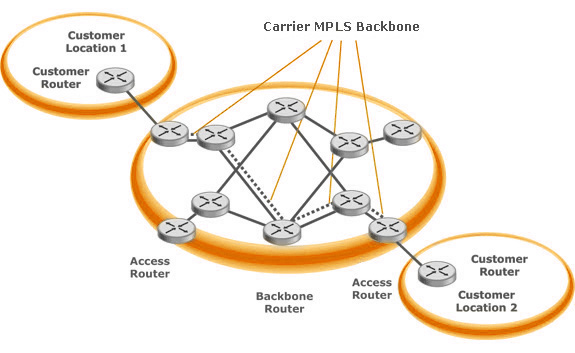

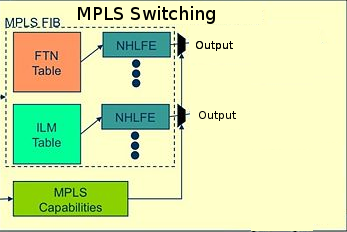

r3[default_gateway]=10.0.0.5