Mudanças entre as edições de "RED1-EngTel (página)"

| Linha 48: | Linha 48: | ||

#O que é uma mensagem de camada de aplicação? Um segmento da camada de transporte? Um datagrama da camada de rede? Um quadro de camada de enlace? Qual a relação entre eles? | #O que é uma mensagem de camada de aplicação? Um segmento da camada de transporte? Um datagrama da camada de rede? Um quadro de camada de enlace? Qual a relação entre eles? | ||

#Que camadas da pilha de protocolo da Internet um roteador implementa? Que camadas um comutador de enlace implementa? Que camadas um sistema final implementa? | #Que camadas da pilha de protocolo da Internet um roteador implementa? Que camadas um comutador de enlace implementa? Que camadas um sistema final implementa? | ||

| + | #A noção de portas é criada pela camada de transporte na arquitetura TCP/IP. Qual a funcionalidade que as portas permitem implementar? | ||

#Considere uma aplicação que transmita dados a uma taxa constante (por exemplo, a origem gera uma unidade de dados de N bits a cada k unidades de tempo, onde k é pequeno e fixo). Considere também que, quando essa aplicação começa, continuará em funcionamento por um período de tempo relativamente longo. Responda às seguintes perguntas, dando uma breve justificativa para suas repostas. | #Considere uma aplicação que transmita dados a uma taxa constante (por exemplo, a origem gera uma unidade de dados de N bits a cada k unidades de tempo, onde k é pequeno e fixo). Considere também que, quando essa aplicação começa, continuará em funcionamento por um período de tempo relativamente longo. Responda às seguintes perguntas, dando uma breve justificativa para suas repostas. | ||

##O que seria mais apropriado para essa aplicação: uma rede de comutação de circuitos ou uma rede de comutação de pacotes? Por quê? | ##O que seria mais apropriado para essa aplicação: uma rede de comutação de circuitos ou uma rede de comutação de pacotes? Por quê? | ||

| Linha 69: | Linha 70: | ||

#Que informação é usada por um processo que está rodando em um hospedeiro para identificar um processo que está rodando em outro hospedeiro? | #Que informação é usada por um processo que está rodando em um hospedeiro para identificar um processo que está rodando em outro hospedeiro? | ||

#Porque o HTTP, FTP, SMTP, POP3 e IMAP rodam sobre TCP e não sobre UDP? | #Porque o HTTP, FTP, SMTP, POP3 e IMAP rodam sobre TCP e não sobre UDP? | ||

| − | + | #Descreva como o cache Web pode reduzir o atraso na recepção de um objeto desejado. O cachê Web reduzirá o atraso para todos os objetos requisitados por um usuário ou somente para alguns objetos? Por quê? | |

| − | #Descreva como o cache Web pode reduzir o atraso na recepção de um objeto desejado. O cachê Web reduzirá o atraso para todos os objetos requisitados por um usuário ou somente para alguns objetos? Por quê | ||

| − | |||

| − | |||

#Por que se diz que o FTP envia informações de controle “fora da banda”? | #Por que se diz que o FTP envia informações de controle “fora da banda”? | ||

#Suponha que Aline envie uma mensagem a Eduardo por meio de uma conta de e-mail da web (como o gmail), e que Eduardo acesse seu e-mail por seu servidor utilizando POP3. Descreva como a mensagem vai do hospedeiro Aline até o hospedeiro de Eduardo. Não se esqueça de relacionar a série de protocolos de camada de aplicação usados para movimentar as mensagens entre os hospedeiros. | #Suponha que Aline envie uma mensagem a Eduardo por meio de uma conta de e-mail da web (como o gmail), e que Eduardo acesse seu e-mail por seu servidor utilizando POP3. Descreva como a mensagem vai do hospedeiro Aline até o hospedeiro de Eduardo. Não se esqueça de relacionar a série de protocolos de camada de aplicação usados para movimentar as mensagens entre os hospedeiros. | ||

| Linha 80: | Linha 78: | ||

#Considere um site de comércio eletrônico que quer manter um registro de compras para cada um de seus clientes. Descreva como isso pode ser feito com cookies. | #Considere um site de comércio eletrônico que quer manter um registro de compras para cada um de seus clientes. Descreva como isso pode ser feito com cookies. | ||

#Descreva uma aplicação que requeira “não perda de dados” e seja também altamente sensível ao atraso. | #Descreva uma aplicação que requeira “não perda de dados” e seja também altamente sensível ao atraso. | ||

| + | |||

| + | ADICIONAIS PARTE 2 - HTTP | ||

| + | |||

| + | #Cite pelo menos dois clientes http. | ||

| + | #O que é o servidor Apache? | ||

| + | #O protocolo http deve se executar em todos os roteadores do caminho entre cliente e servidor? Explique. | ||

| + | #Se um hospedeiro colocar um pacote de aplicação HTTP diretamente na rede física ele chegará a seu destino? | ||

| + | #Considere que um cliente acessa uma página HTML de servidor WEB e nesta página existem dois links para dois objetos JPG que residem no mesmo servidor. Quantos comandos GETS no total deveriam ser realizados pelo cliente? Todos eles serão realizados sobre a mesma conexão TCP? | ||

| + | #Em uma página HTML pode existir um link para um objeto que esteja armazenado em outro site? O que o browser deve fazer neste caso? | ||

| + | #No pacote http de resposta de um servidor normalmente existem duas partes. Quais são elas? | ||

| + | #Imagine que uma página html está sendo mostrada para o usuário cliente. Se o usuário pedir para que a página seja atualizada, o browser vai requisitar o objeto novamente? O servidor vai retornar o objeto mesmo que ele não tenha sido alterado? | ||

| + | #O que é um cookie? Considere um site de comércio eletrônico que quer manter um registro de compras para cada um de seus clientes. Descreva como isso pode ser feito com cookies. | ||

| + | #Qual é a diferença entre HTTP persistente com ''pipelining'' e HTTP persistente sem ''pipelining''. Qual dos dois é utilizado pelo HTTP/1.1? | ||

| + | #Descreva como o cache Web pode reduzir o atraso na recepção de um objeto desejado. O cachê Web reduzirá o atraso para todos os objetos requisitados por um usuário ou somente para alguns objetos? Por quê? | ||

| + | #Um servidor Web, quando recebe uma requisição necessita saber para qual porta deve responder na máquina requisitante? Se positivo, esta porta seria sempre a mesma? | ||

| + | #Por que um servidor Web espera na porta TCP número 80 em geral? | ||

| + | #O que é um proxy Web server? | ||

| + | #Um browser pode fazer cache local? Qual a diferença entre cache local e cache em um servidor proxy? | ||

| + | |||

| + | ADICIONAIS PARTE 3 - DNS | ||

| + | |||

| + | #Porque o DNS não é centralizado? | ||

| + | #O que são consultas recursivas e interativas em uma consulta DNS? | ||

| + | #Quais os três tipos de servidores DNS? | ||

| + | #Em um hospedeiro normalmente existe pelo menos um servidor DNS configurado. Que servidor deve estar configurado? Onde ele se localiza normalmente? | ||

| + | #Quando um servidor local não consegue resolver um endereço IP olhando em seu cache, para quem ele deve encaminhar a consulta? | ||

| + | #Um servidor sempre sabe resolver um nome solicitado? Explique. | ||

| + | #É possível que um servidor DNS local seja um servidor com autoridade? | ||

| + | #O que é um nome canônico e um apelido no contexto de DNS? | ||

| + | #O que é e qual o formato de uma RR? | ||

| + | #Explique os seguintes tipos de RR: A, NS, CNAME, MX e PTR. | ||

| + | #Em um comando ping www.ifsc.edu.br quantas transações no mínimo serão realizadas até o último ECHO REPLY? | ||

| + | #Por que um ping normalmente realiza uma consulta PTR? | ||

| + | #Faça um esquema mostrando uma consulta de um cliente a um servidor local mostrando uma consulta interativa entre o servidor raiz e recursiva com um servidor de autoridade. | ||

| + | #Cite o nome de servidor DNS bastante utilizado. | ||

| + | #Quantos servidores raízes temos no mundo? Qual comando permite que possamos "ver" estes servidores em um hospedeiro? | ||

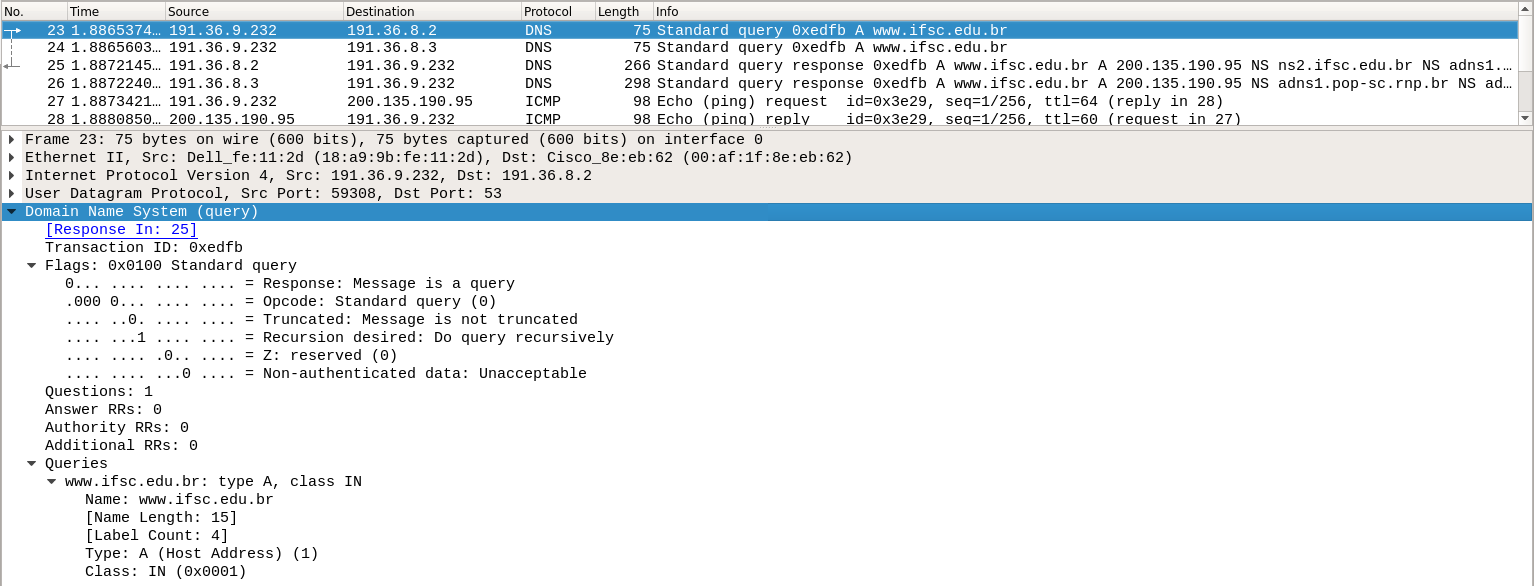

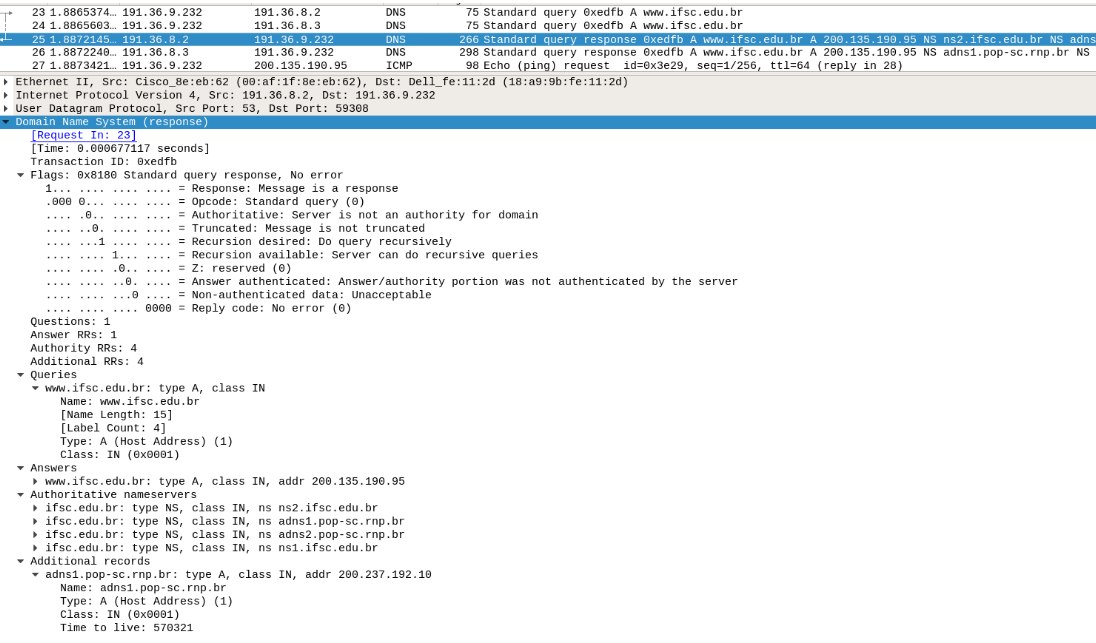

| + | #Foi realizado um comando '''dig www.ifsc.edu.br''' tendo sido retornado: | ||

| + | #: | ||

| + | #: www.ifsc.edu.br. 240 IN A 200.135.190.95 | ||

| + | #: | ||

| + | #Em seguida foi realizado um '''dig ifsc.edu.br MX''' com resposta: | ||

| + | #: | ||

| + | #: ;; ANSWER SECTION: | ||

| + | #: ifsc.edu.br. 1327 IN MX 15 zimbra.ifsc.edu.br. | ||

| + | #: | ||

| + | #: ;; AUTHORITY SECTION: | ||

| + | #: ifsc.edu.br. 2082 IN NS ns1.ifsc.edu.br. | ||

| + | #: ifsc.edu.br. 2082 IN NS adns1.pop-sc.rnp.br. | ||

| + | #: ifsc.edu.br. 2082 IN NS ns2.ifsc.edu.br. | ||

| + | #: ifsc.edu.br. 2082 IN NS adns2.pop-sc.rnp.br. | ||

| + | #: | ||

| + | #: ;; ADDITIONAL SECTION: | ||

| + | #: zimbra.ifsc.edu.br. 78 IN A 200.135.190.2 | ||

| + | #: | ||

| + | #O que se pode concluir sobre a resolução do nome baseando-se nestas respostas? | ||

{{Collapse bottom}} | {{Collapse bottom}} | ||

Edição das 11h32min de 29 de agosto de 2017

MURAL DE AVISOS E OPORTUNIDADES DA ÁREA DE TELECOMUNICAÇÕES

Carga horária, Ementas, Bibliografia

Cronograma de atividades

Plano de Ensino

Edições

- RED29004 2017-2 - Prof. Odilson T. Valle

- RED29004 2017-1 - Prof. Odilson T. Valle

- RED29004 2016-2 - Prof. Odilson T. Valle

- RED29004 2016-1 - Prof. Odilson T. Valle

- RED29004 2015-2 - Prof. Odilson T. Valle

- RED29004 2015-1 - Prof. Odilson T. Valle

- RED29004 2014-2 - Prof. Odilson T. Valle

- RED29004 2014-1 - Prof. Arliones Hoeller

- RED29004 2013-2 - Prof. Tiago Semprebom

Material de apoio

Applets do Kurose

Vários aplicativos com representação dinâmica de características das redes de computadores.

Listas de exercícios

| Lista de exercícios 1 - Introdução |

|---|

|

| Lista de exercícios 2 - Camada de Aplicação |

|---|

ADICIONAIS PARTE 2 - HTTP

ADICIONAIS PARTE 3 - DNS

|

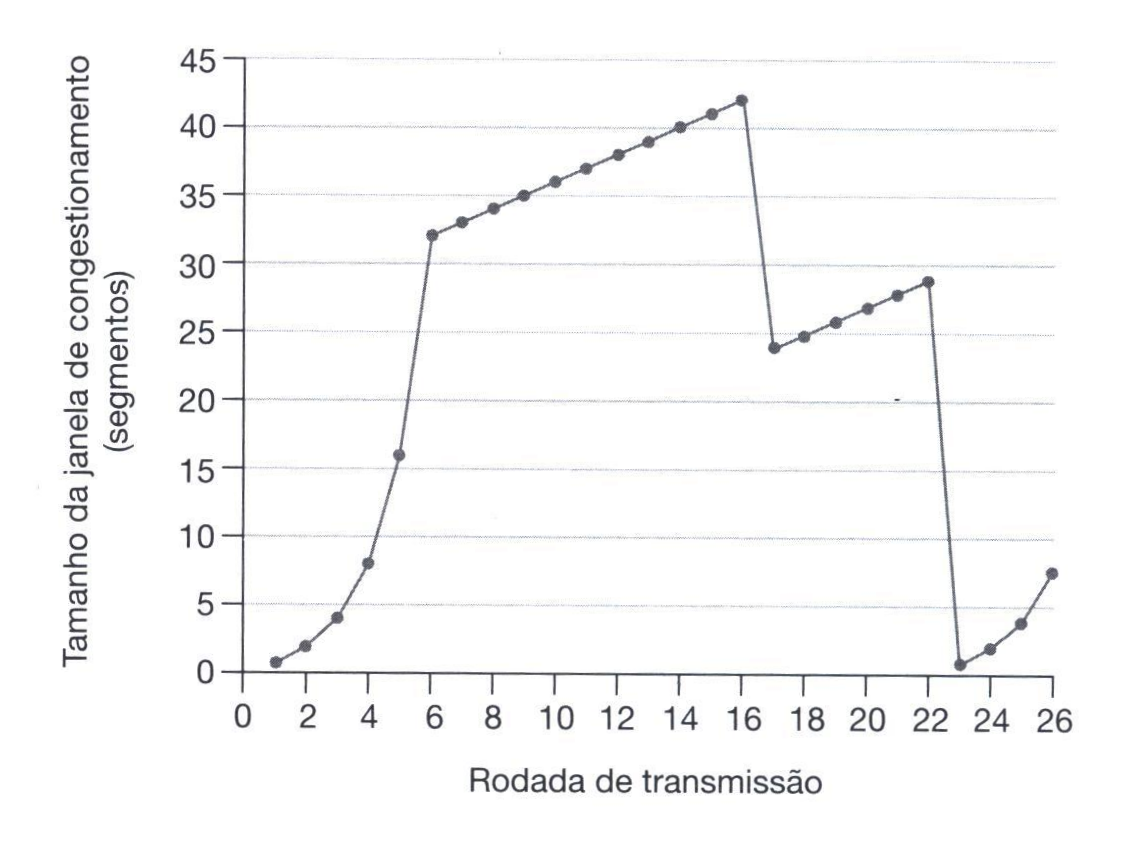

| Lista de exercícios 3 - Camada de Transporte |

|---|

|

| Lista de exercícios 4 - Camada de Rede | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

|

| Lista de exercícios 5 - Camada de Enlace e Redes Multimídia |

|---|

|

Transparências utilizadas durante as aulas

Slides do Kurose referentes ao capítulo 1

Slides do Kurose referentes ao capítulo 2

Slides do Prof. Emerson - DNS, FTP, Web, Email...

Slides do Kurose referentes ao capítulo 7

Slides do Kurose referentes ao capítulo 3 e versão antiga

Slides do Kurose referentes ao capítulo 4

Slides do Kurose referentes ao capítulo 5

Roteiros para laboratório

| Laboratório 1 - Ping, Traceroute e Wireshark |

|---|

Objetivos

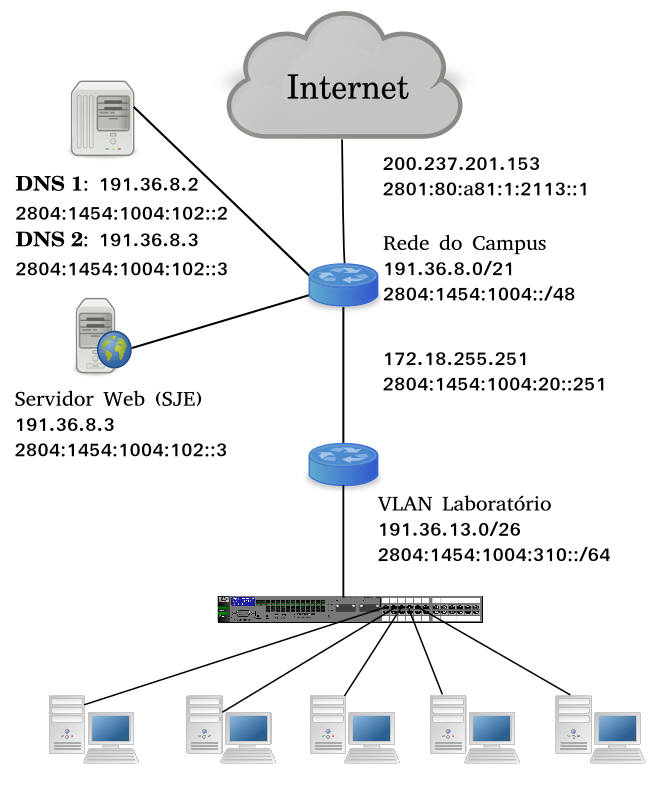

Conceitos introdutórios para uso do laboratórioA rede do laboratório em uso segue o modelo apresentado no diagrama da Figura 1. Máquinas virtuaisEventualmente serão utilizadas nessa disciplina. Os Laboratórios de Redes de Computadores estão equipados com N+1 (N = número de computadores para alunos) computadores conectados em rede e com acesso a Internet, Figura 1. A rede local do laboratório tem endereço IP 192.168.1.0/24. A máscara de rede /24 indica que o último byte do endereço é utilizado para identificar cada máquina, por exemplo 192.168.1.1, 192.168.1.2, etc. O sistema operacional hospedeiro é o Linux Ubuntu. Como os laboratórios são utilizados por várias disciplinas/alunos/professores, os usuários não tem acesso a senha de root (administrador). Para possibilitar a execução de comandos exclusivos do administrador (usuário root), cada computador tem instaladas máquinas virtuais, as quais podem ser lançadas a partir do aplicativo VirtualBox. As máquinas virtuais pertencem a mesma rede local do laboratório e tem endereçamento 192.168.1.x, sendo o byte que identifica a máquina (x) deverá ser manualmente configurado com a seguinte regra: M1 – 101, M2 – 102,..., M9 – 109, M10 – 110,..., M14 – 114 . Por exemplo:, M1 ficará com o endereço 192.168.1.101. Roteiro de atividadesifconfigO aplicativo ifconfig pode ser utilizado para visualizar a configuração ou configurar uma interface de host em redes TCP/IP. Se nenhum argumento for passado na chamada do ifconfig, o comando mostra a configuração atual de cada interface de rede. Consultar as páginas man ifconfig do Linux para maiores detalhes sobre o funcionamento deste aplicativo, o qual permite ativar/desativar a interface, configurar o endereço IP, definir o tamanho da MTU, redefinir o endereço de hardware se a interface suporta, redefinir a interrupção utilizada pelo dispositivo, entre outros.

|

| Laboratório Extra - Conceituando protocolos |

|---|

Objetivos

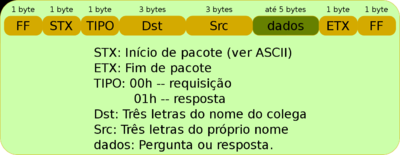

Protocolo de rede

Atividades

|

| Laboratório 2 - Desvendando o HTTP com Wireshark |

|---|

|

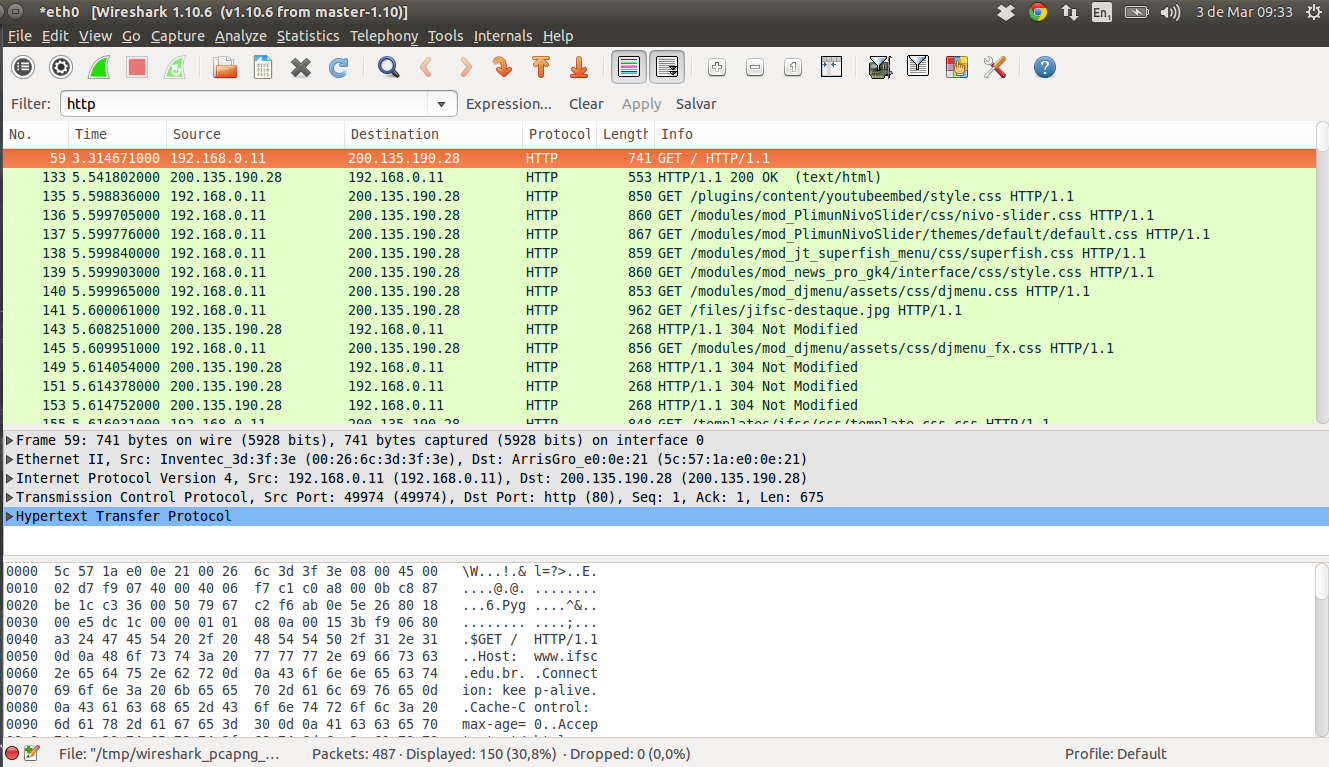

Fonte base: Wireshark - HTTP Objetivos

A Interação Básica GET/Resposta do HTTPVamos iniciar a nossa exploração do HTTP baixando um arquivo em HTML simples - bastante pequeno, que não contém objetos incluídos. Faça o seguinte:

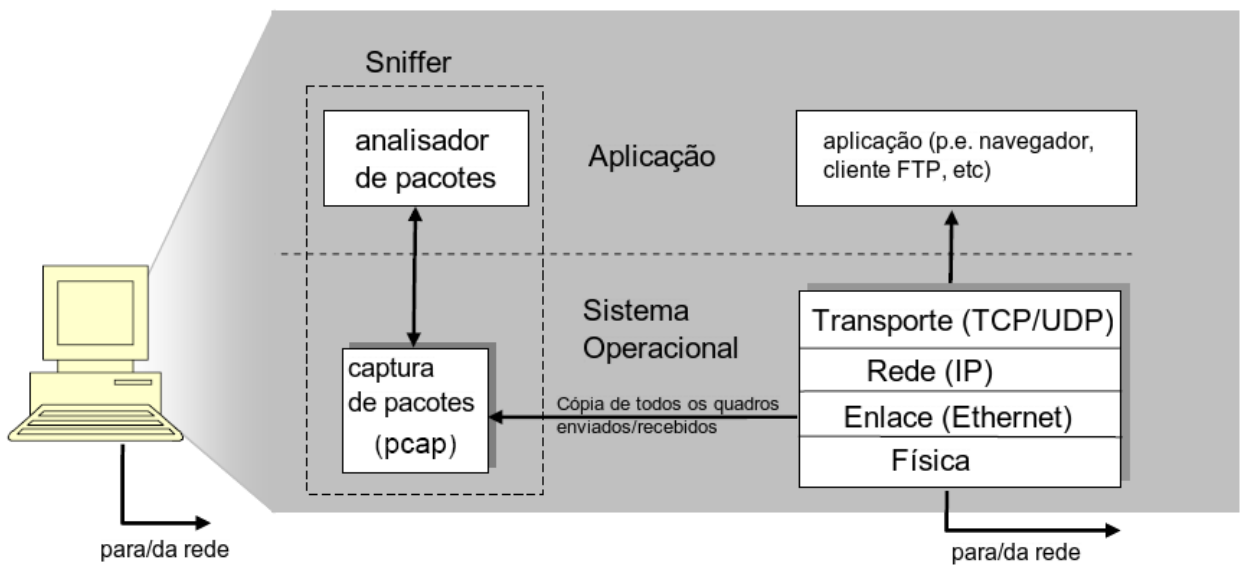

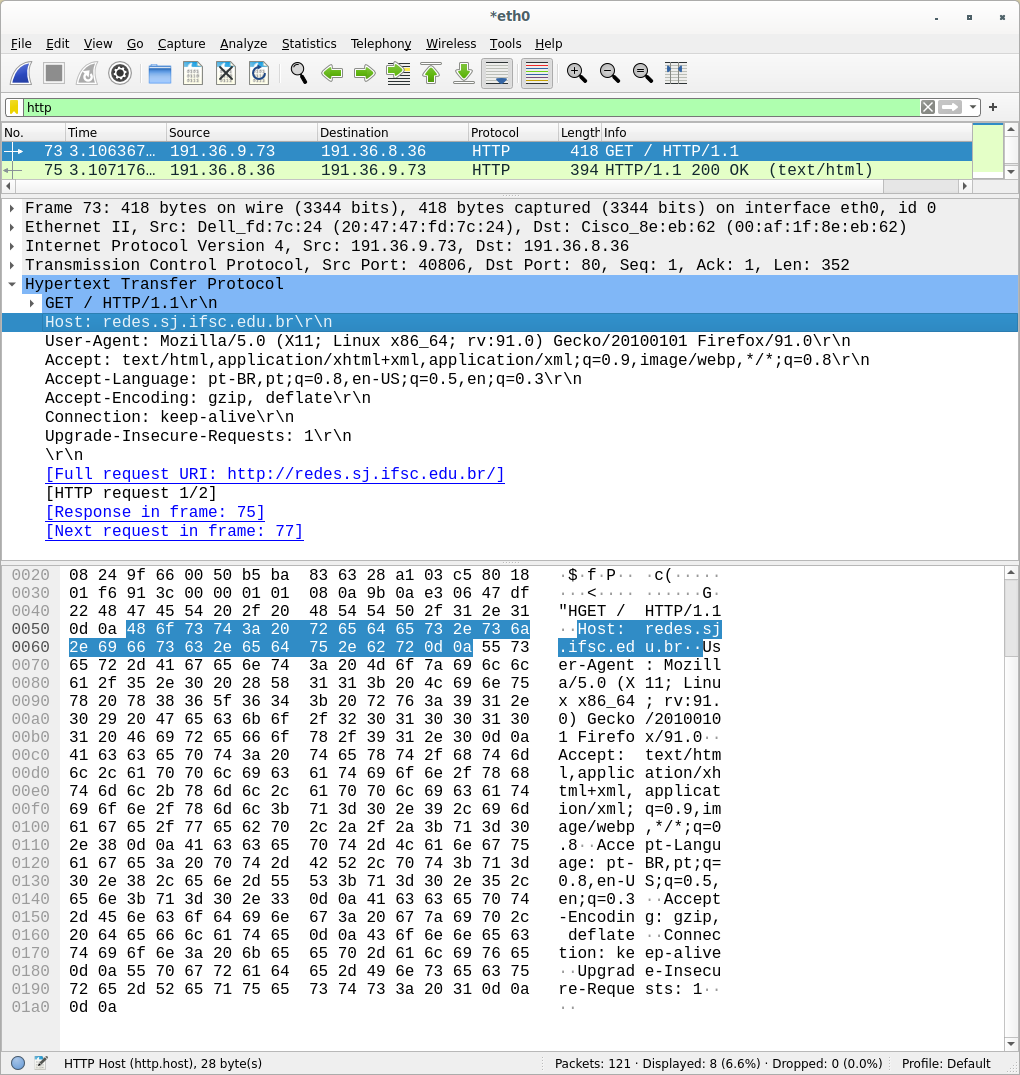

O exemplo da figura 1 mostra na janela de listagem de pacotes duas mensagens HTTP capturadas:

Responda às seguintes perguntas e imprima as mensagens GET e a resposta e indique em que parte da mensagem você encontrou a informação que responde às questões.

Interação Básica GET/Resposta do HTTP usando TELNET e REQUISIÇÃO MANUAL

|

| Laboratório 3 - Serviço de Nomes (DNS) |

|---|

ObjetivosO Domain Name System (DNS) traduz nomes de hosts em endereços Internet Protocol (IP), preenchendo uma lacuna crítica na infraestrutura da Internet. Neste laboratório, observaremos mais de perto:

Lembre-se de que o papel do cliente no DNS é relativamente simples - um cliente envia uma consulta ao seu DNS, e obtém uma resposta. Muito pode acontecer “por baixo dos panos”, de forma invisível aos clientes DNS, enquanto os servidores DNS, organizados hierarquicamente, comunicam-se entre si para, ou recursivamente ou iterativamente, resolver uma consulta DNS de um cliente. Do ponto de vista do cliente DNS, contudo, o protocolo é bastante simples - uma consulta é feita ao seu servidor DNS e uma resposta é recebida deste servidor. Consulta simples ao DNS gerada a partir de um comando pingO comando ping pode ser usado tanto com um endereço IP como com um nome de host. Em última instância, ele sempre enviará pacotes para um endereço IP. No caso de ser usado o endereço de host, ele tentará resolver (mapear) este nome em um endereço IP usando um servidor DNS (local). Ele gera uma pergunta para o servidor (ou para os servidores, caso exista mais de um configurado). Esta experiência mostra como verificar os servidores instalados e, através de uma captura de pacote mostra a estrutura dos cabeçalhos DNS.

Consultas DNS por meio de ferramentas especializadas

|

| Laboratório 4 - Entendendo sockets, UDP e TCP |

|---|

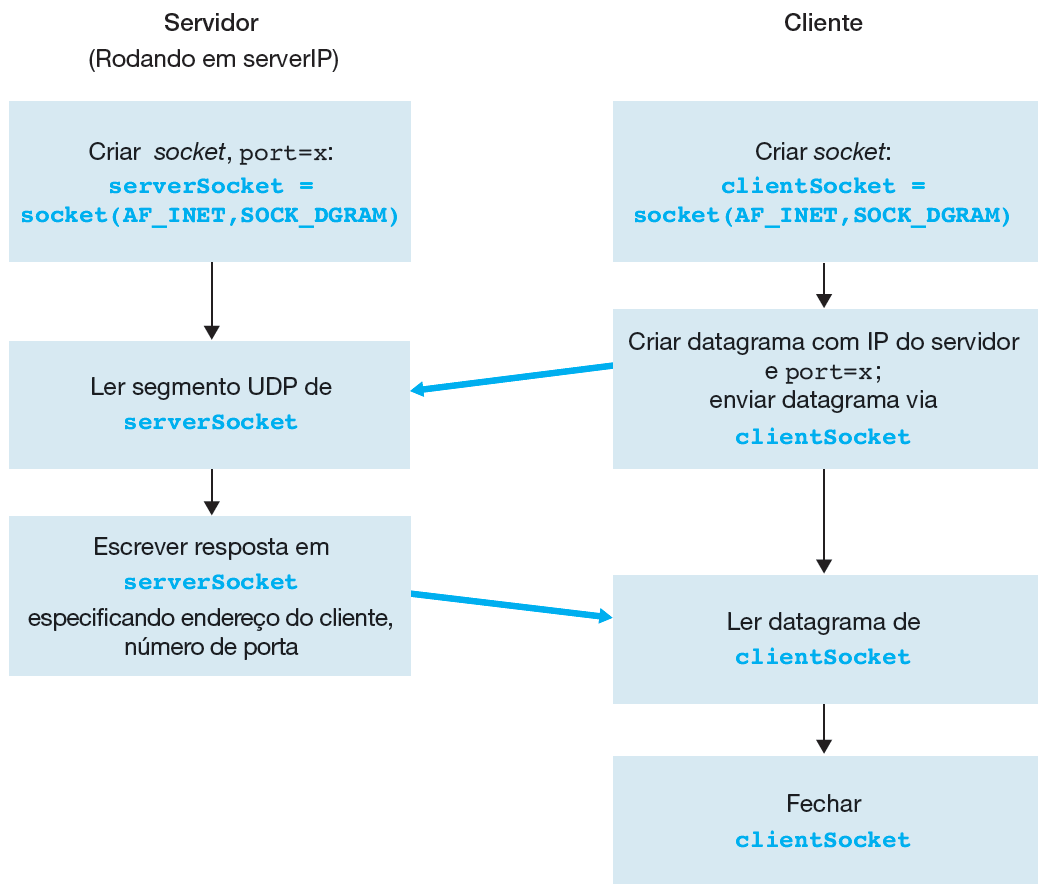

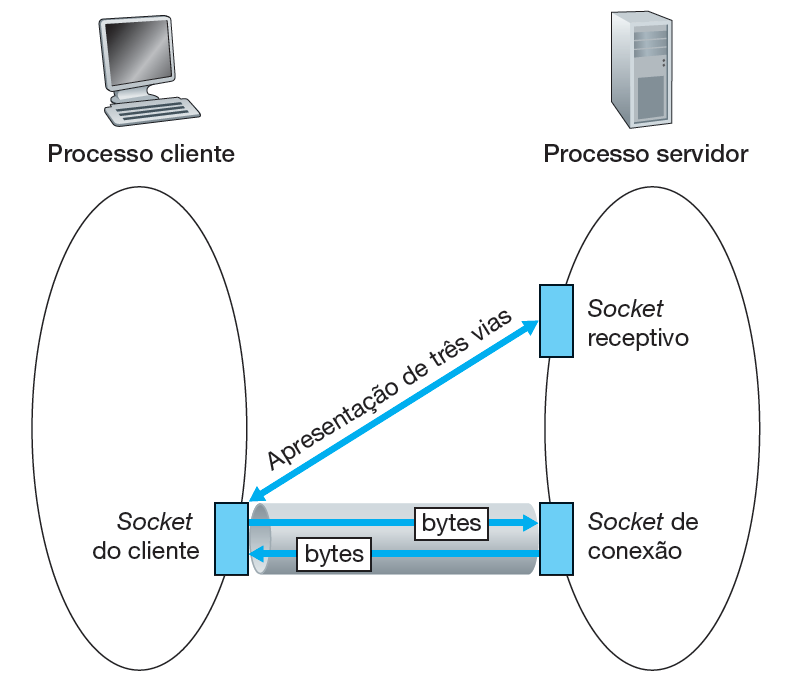

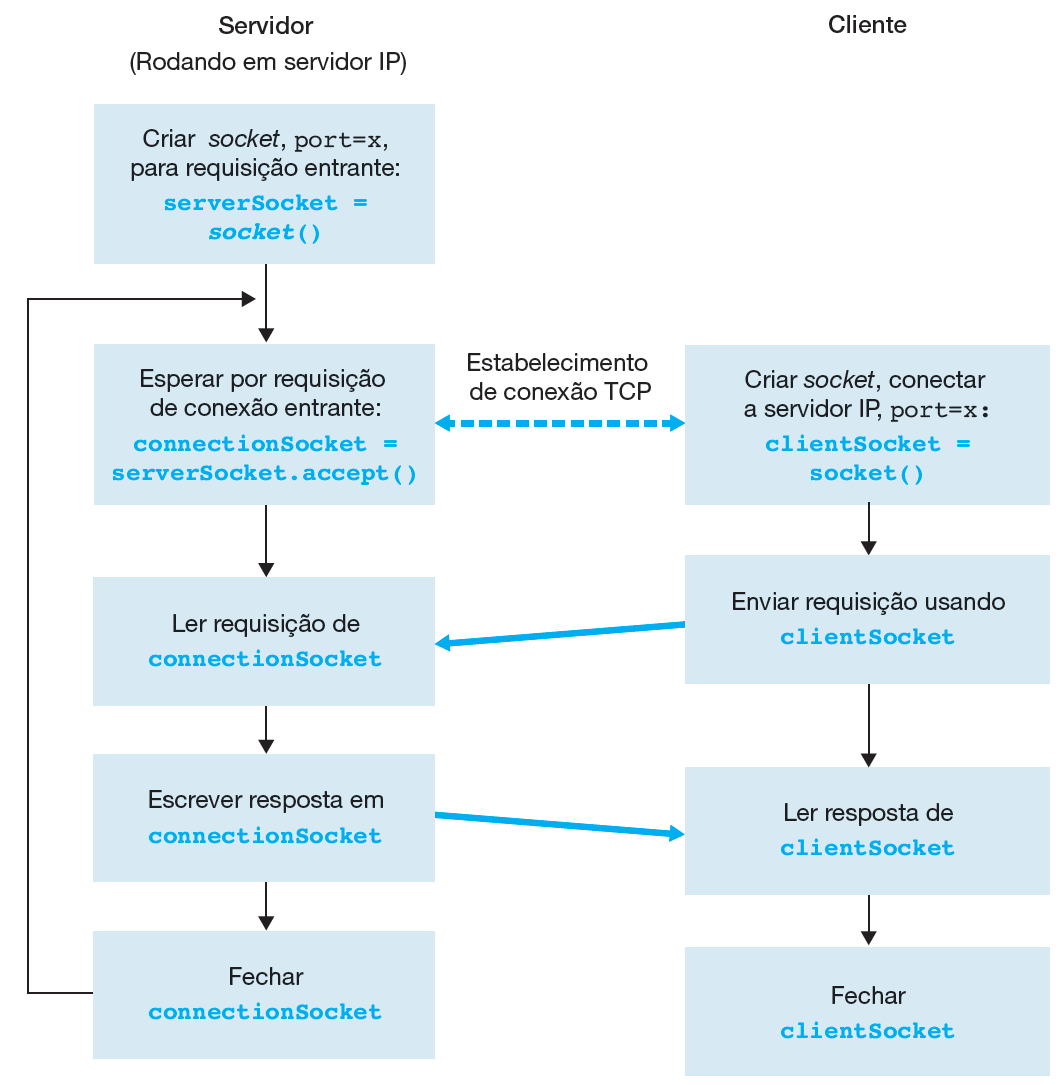

ObjetivosEntender o conceito de sockets relacionados aos protocolos UDP e TCP. Processos que rodam em máquinas diferentes se comunicam entre si enviando mensagens para sockets. Um processo é semelhante a uma casa e o socket do processo é semelhante a uma porta. A aplicação reside dentro da casa e o protocolo da camada de transporte reside no mundo externo. Um programador de aplicação controla o interior da casa mas tem pouco (ou nenhum) controle sobre o exterior. Simultaneamente explora-se os conceitos relativos aos protocolos UDP e TCP, observando-se a quantidade de mensagens necessárias para a troca de uma simples frase textual. Observa-se a "agilidade" do UDP e a robustez do TCP. Descrição da aplicação a ser desenvolvida em UDP e TCP

Programação de sockets com UDPA aplicação cliente-servidor usando UDP tem a estrutura apresentada na Figura baixo. Utilizamos a linguagem Python por expor com clareza os principais conceitos de sockets. Quem desejar pode implementar em outras linguagens, por exemplo um modelo para programação de sockets utilizando a API Posix encontra-se aqui. Como fica evidente na Figura acima, os processos cliente e servidor rodam em máquinas distintas e se comunicam justamente enviando mensagens via sockets, que abstrai qualquer necessidade de conhecimento das camadas subjacentes. Roteiro

|

| Laboratório 5 - TCP x UDP |

|---|

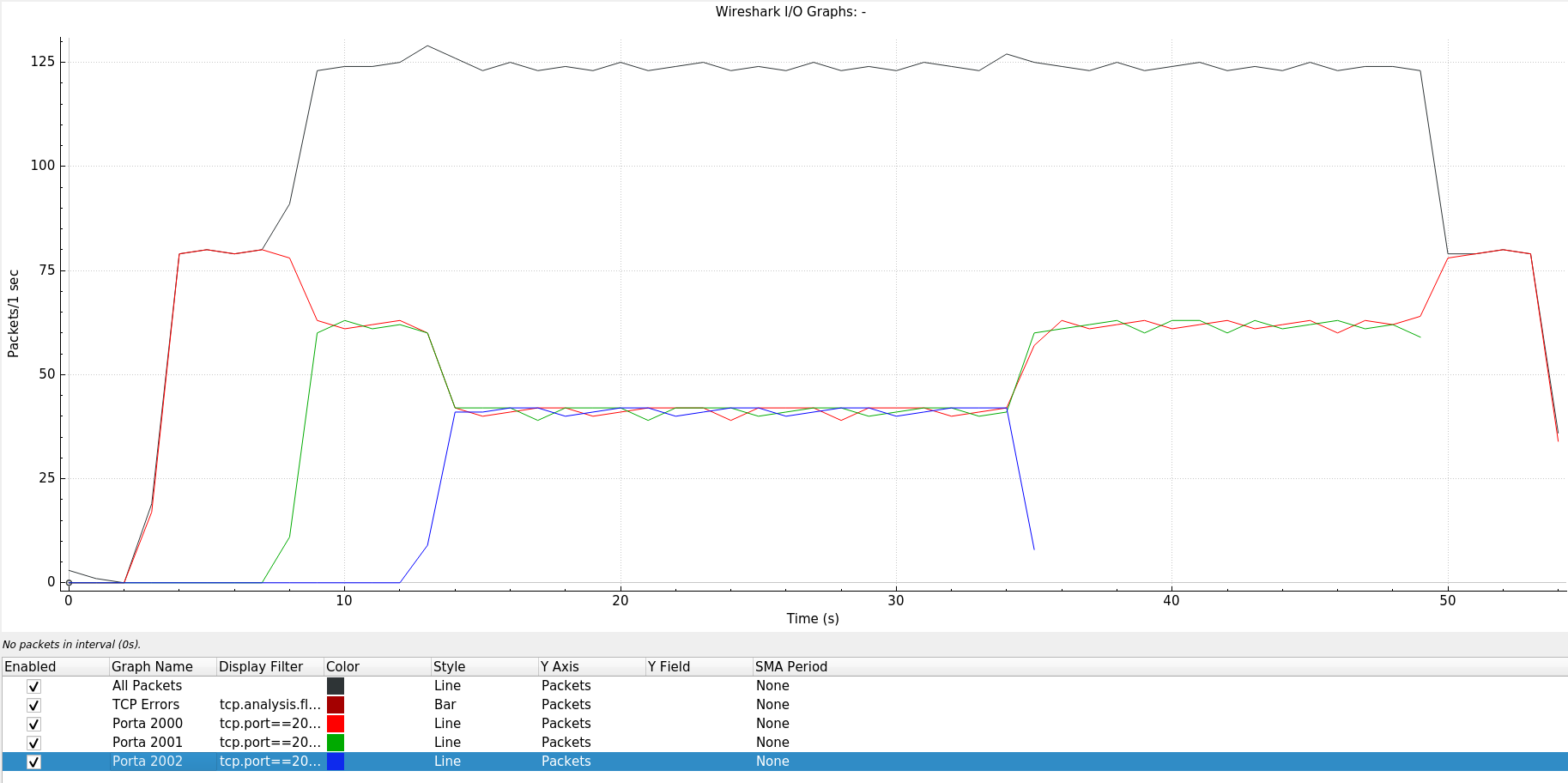

ObjetivosO objetivo desses experimentos é evidenciar as diferenças entre os protocolos TCP e UDP. Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser realizada baseada no tipo de comunicação a ser feita pela aplicação. Experimento 1Antes de qualquer experimento deve-se desabilitar algumas funcionalidades do kernel do LINUX, para que os experimentos reflitam a teoria. Caso sua interface de rede não seja a eth0 adapte o comando, caso reiniciar a máquina repita-o:

|

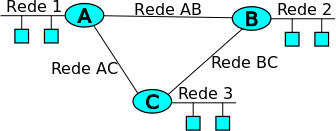

| Laboratórios 6 e 7 - Protocolos de roteamento |

|---|

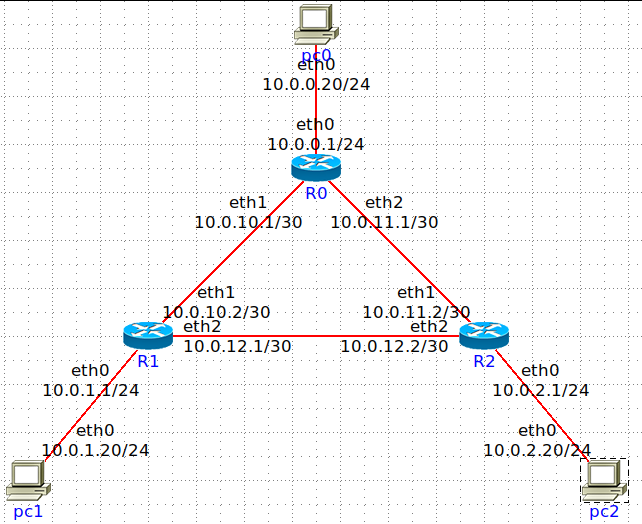

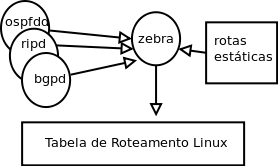

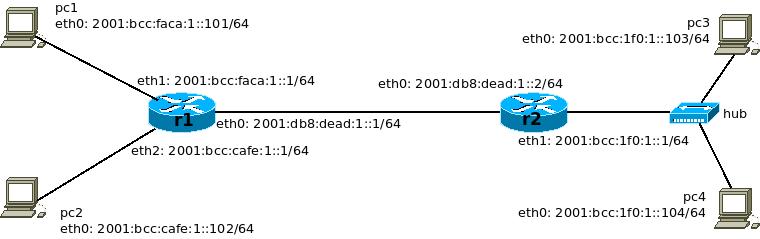

ObjetivosAnalisar o funcionamento de protocolos de roteamento estático e dinâmico da Internet, em particular as tabelas estáticas de roteamento, o protocolo RIP e OSPF, a partir de uma estrutura física formada por roteadores e redes locais. Para atingir tais objetivos utilizaremos o netkit2. Leia o tutorial de como o netkit2 trabalha com roteadores. Em todos os experimentos será utilizado como base a seguinte arquitetura de rede: Experimento 1: tabelas estáticas de roteamentoTempo aproximado para execução e conferência: 1 h

|

| Laboratório 8 - Neighbor Discovery no IPv6 |

|---|

|

Este roteiro foi baseado no material disponível em [1]. Slides de endereçamento IPv6. Guia didático de endereçamento IPv6 obtido de http://ipv6.br/. Objetivos do laboratório:

Introdução teóricaObs.: texto copiado literalmente de: Laboratório de IPv6. A descoberta de vizinhança por meio do protocolo Neighbor Discovery no IPv6 é um procedimento realizado pelos nós de uma rede para descobrir endereços físicos dos dispositivos vizinhos presentes no mesmo enlace. A função deste protocolo se assemelha à função do ARP e do RARP no IPv4.

Roteiro de atividades:A figura abaixo apresenta o diagrama esquemático da rede a ser montada/analisada. Observe que todos os IPv6 Global Unicast já estão definidos na mesma, são esses IP que utilizaremos em nosso experimento.

|

Softwares

- Netkit2: possibilita criar experimentos com redes compostas por máquinas virtuais Linux.

- Vários laboratórios virtuais do NetKit, prontos para uso, que focam em serviços específicos de redes de computadores.

- CORE Network Emulator.

- Laboratório de IPv6 baseado no CORE

Curiosidades

- Monitoramento do tráfego RNP - PoP-SC

- Monitoramento do tráfego RNP - Nacional

- Rede Clara Internacional

- Animated map shows the undersea cables that power the internet

- Submarine Cable Map 2015

- Redes WiFi no mundo

- History of the Internet

- History of the Internet - legendado

- Warriors of the Net

- Warriors of the Net - legendado

- Browser Wars

- Browser Wars - legendado

- Browser Wars - dublado

- Localização geográfica de IPs

- IPv6 no Brasil

- Laboratório de IPv6 - Livro didático contendo vários roteiros para entendimento do IPv6

- HTTP/2 Frequently Asked Questions

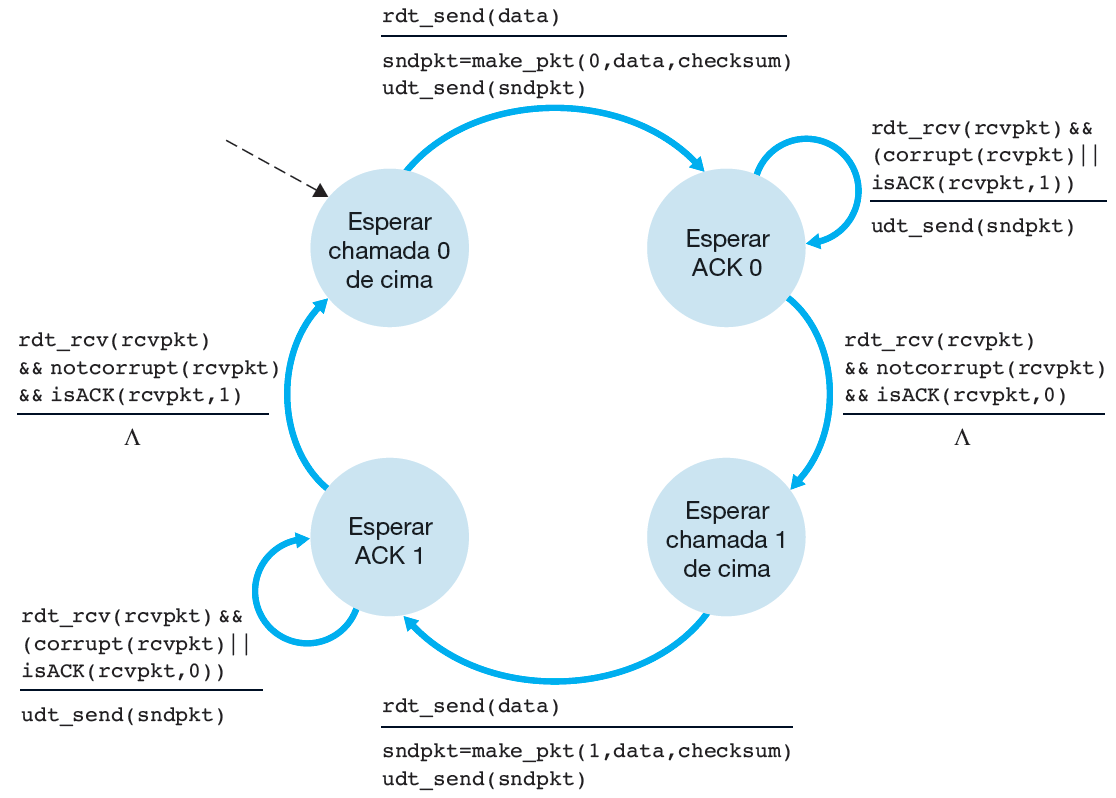

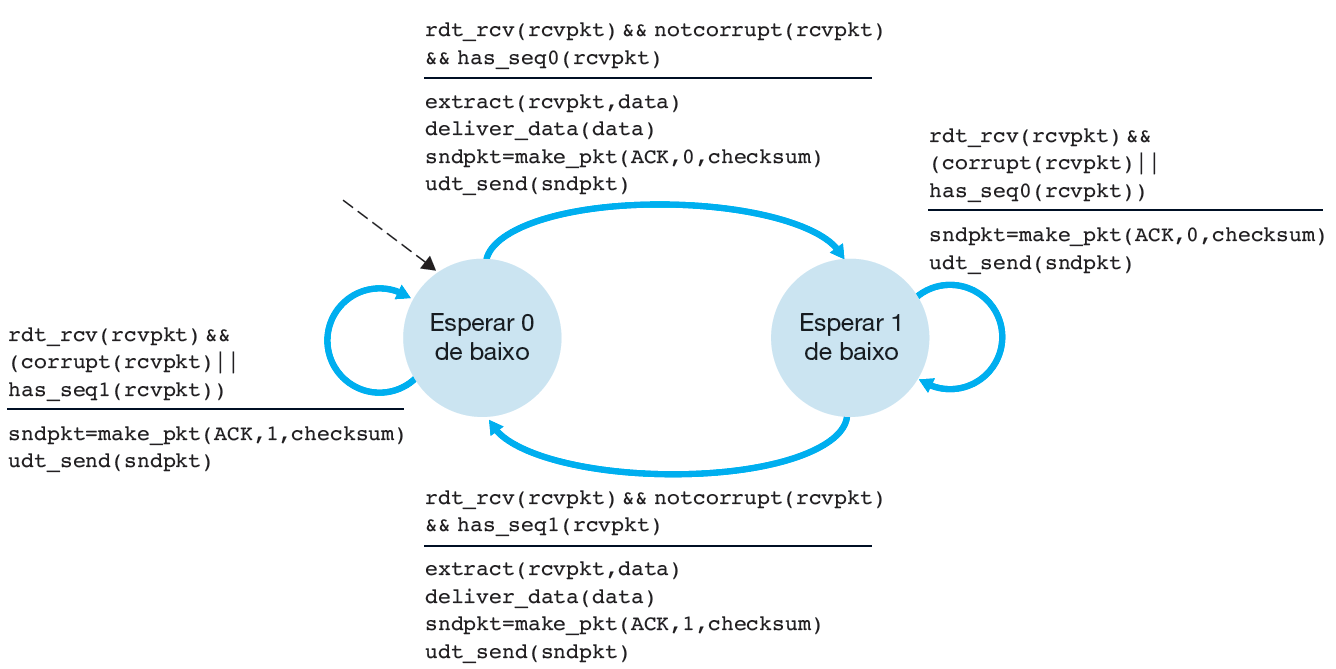

- Iniciação à máquinas de estados

Seminários

- Objetivos:

- Aprofundamento teórico em algum tema atual e relevante.

- Confecção de um relatório de trabalho no estilo científico.

- Apresentação de um trabalho científico.

- Avaliação

- Conceito: 0,5 x Nota atribuída ao relatório + 0,5 x Nota atribuída a apresentação do seminário

- Critérios de avaliação

- Avaliações dos textos. Textos comentados

- Equipes 2017/1

- Ana Paula e Daniel: Ameaças em rede

- Renan: Fibra óptica

- Tutui e Sell: LiFi

- Joseane e Francisco: Frame Relay

- Francin e Reinaldo: RFID

- Instruções sobre o Seminário de Redes I:

- 2 alunos por equipe.

- Os temas devem ser propostos pelas equipes em comum acordo com o professor ou então na data limite o professor apresenta alguns temas e as equipes escolhem.

- O relatório pode ser redigido como uma página da wiki ou em PDF gerado por editores/diagramadores de texto do tipo LaTeX ou outro editor qualquer. Detalhes e conteúdo mínimo baseado no modelo de relatório. Um exemplo de bom relatório [2].

- Data de definição dos temas: 27/04/2017.

- Data de entrega do relatório: 29/05/2017.

- Data das apresentações: a partir de 19/06/2017.

- Duração da apresentação: 20 minutos (limitantes: 15 a 25 minutos) + 5 minutos de perguntas.

- As apresentações devem obrigatoriamente ser preparadas em formato de slides ou equivalente e podem conter demonstrações, filmes, acesso a sites etc.