RED2-EngTel (página)

Professores da Unidade Curricular

- 2015-1 - Jorge Henrique B. Casagrande

- 2014-2 - Jorge Henrique B. Casagrande (Diario de aulas)

- 2014-1 - Jorge Henrique B. Casagrande (Diario de aulas)

Carga horária, Ementas, Bibliografia

Plano de Ensino

Dados Importantes

Professor: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br

Atendimento paralelo: 3as das 11:35 às 12:25h e 5as feira das 17:35h - 18:25 (Sala dos professores de TELE - ao lado da reprografia)

Endereço do grupo: https://www.facebook.com/groups/667983626639907/

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/RED

Muitos conteúdos da disciplina estão sendo extraídos do material do professor Marcelo Sobral o qual já registro aqui meus agradecimentos pela autorização e apoio. Alguns deles foram inseridos ou adaptados para se ajustar ao planejamento ou perfil da turma.

Toda vez que voce encontrar a marcação ao lado de alguma atividade, significa que essa atividade estará sendo computada na avaliação como AE ou AI. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo não serão aceitas!

Avaliações

Resultados das Avaliações

| Aluno | AE1 | AE2 | [AI] | A1 | A2 | A3 | A4 | A5 | REC A1 | REC A2 | REC A3 | REC A4 | REC A5 | MÉDIA | NF | CONCEITO |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Adalvir | 69 | |||||||||||||||

| Fernando | 57 | |||||||||||||||

| Giulio | 71 | |||||||||||||||

| Gustavo V. | - | |||||||||||||||

| João | 61 | |||||||||||||||

| Lucas | 60 | |||||||||||||||

| Ronaldo | 64 | |||||||||||||||

| Stephany | 63 | |||||||||||||||

| Vinícius | 55 | |||||||||||||||

| Walter | 86 |

LEGENDA E DETALHES

- AE = Atividades Extras

- 10% da Avaliação - abrange uma ou mais tarefas a serem divulgadas ao longo do semestre;

- AI = Avaliação Individual

- 10% da Avaliação final - abrange desempenho, assiduidade, cumprimento de tarefas em sala ou de listas de exercícios;

- An = Avaliação n

- 20% da Avaliação (n=4) - Programadas para cada parte do programa;

- REC An = Recuperação da Avaliação An

- A recuperação de todas An serão em data única e o aluno só tem a obrigação de recuperar An<60;

- NF = Nota Final com critério de arredondamento de +/-5 pontos considerando a fórmula abaixo

- NF = 0,16(soma{MaiorNota{An,REC An}}) + 0,1(médiaAE) + 0,1(AI)

Se NF < 6,0 = D --> Reprovado

Se 60 =< NF < 75 = C --> Aprovado

Se 75 =< NF < 90 = B --> Aprovado

Se NF >= 90 = A --> Aprovado

Recados Importantes

05/02 Uso da Wiki: A partir dessa data,todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele. Para interação fora da sala de aula, acessem nosso grupo do facebook.

05/02 ATENÇÃO: Uma avaliação só pode ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Material de Apoio

- Atividades extra sala de aula

- Slides utilizados durante algumas aulas

- Manuais e outros

- Guia Rápido de Configuração Modem DT2048SHDSL;

- manual Router NR2G da Digitel;

- guia rápido de configuração Globalink UP3420;

- Manual de configuração Gloalink3420;

- Manual de configuração DT34.

- Manual DSLAM DLINK DAS3324.

- Guia rápido DSLAM DLINK DAS3324.

- Tutorial sobre a interface CLI de roteadores Cisco

- Resolução de problemas com PPP em roteadores Cisco

- Recuperação de senha em roteadores Cisco 1700 e 1800

Bibliografia

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

Softwares

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKit: um simulador de encaminhamento IP (roda direto dentro do navegador)

Diário de aulas RED29005 - 2015-1 - Prof. Jorge H. B. Casagrande

| 05/02 - Redes de Longa Distância - WAN |

|---|

05/02 - Redes de Longa Distância - WAN

|

| 10/02 - Redes Privativas |

|---|

10/02 - Redes Privadas

|

| 12/02 - Redes de Circuitos Virtuais |

|---|

12/02 - Redes de Circuitos Virtuais

|

| 24/02 - Redes de Circuitos Virtuais - Frame Relay e MPLS | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

24/02 - Redes de Circuitos Virtuais - Frame Relay e MPLS

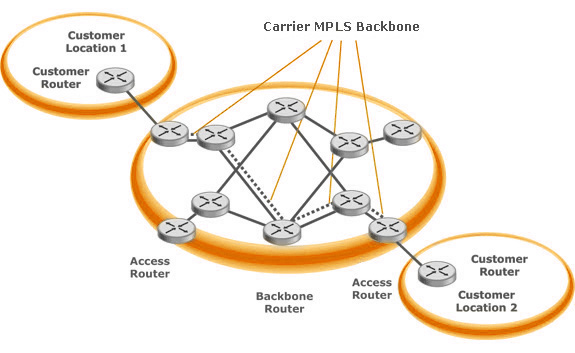

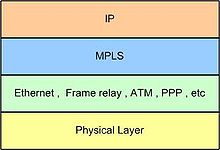

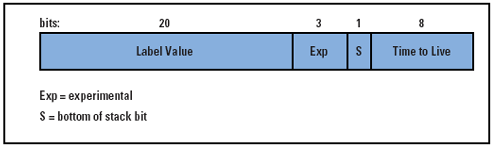

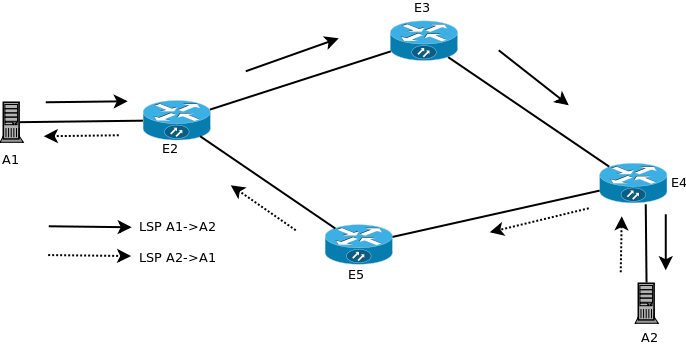

MPLS é um mecanismo para redes de telecomunicações de alto desempenho que encaminha e transporta dados de um nó da rede a outro. Isso se faz por meio de links virtuais entre nós distantes um do outro, semelhante ao conceito de circuitos virtuais. Diversos protocolos podem ser transportados por MPLS, tais como IP e Ethernet (note que o primeiro é um protocolo de rede, mas o segundo é um "protocolo" de enlace). Assim, MPLS se apresenta como uma tecnologia de transporte de dados em redes de longa distância, como ilustrado na figura abaixo. Simplificadamente, um cabeçalho (shim header) é adicionado a cada PDU a ser transportada pela rede MPLS. O rótulo contém um número identificador chamado de rótulo (label, e similar ao VCI visto em circuitos virtuais), junto com alguns bits de controle. Os roteadores dentro da rede MPLS encaminham essas PDUs com base somente no conteúdo desse cabeçalho, comutando-os de acordo com os valores de rótulo (label switching). Note que MPLS não faz roteamento, e sim comutação de circuitos virtuais: os circuitos devem ser previamente estabelecidos para que o encaminhamento de PDUs entre origem e destino possa ser realizada. Desta forma, MPLS parece ser um protocolo que fica entre as camadas de rede e de enlace, como mostrado na figura a seguir.

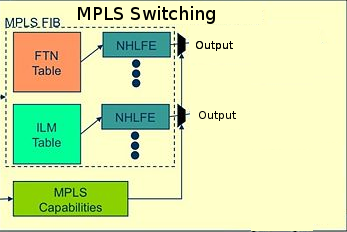

Conceitos básicos sobre comutação de rótulosA comutação de rótulos feita nos LSR é muito parecida com comutação de circuitos virtuais. Ao receber uma PDU MPLS, um LSR decide o que fazer com ela com base no número do rótulo e na interface de rede de onde ela foi recebida. Porém há um detalhe específico do MPLS: uma ou mais interfaces podem ser associadas em um labelspace MPLS, sendo esse labelspace usado para identificar de onde foi recebida uma PDU. Desta forma, um LSR na verdade decide o que fazer com uma PDU com base em seu rótulo e no seu labelspace. Dentro do LSR essa operação se chama ILM (Input Label Mapping). ILM é a função que identifica uma PDU recebida e mapeia seu rótulo para um labelspace Um caso especial trata de PDUs que entram na rede MPLS. Por exemplo, uma PDU IPv4, originada de uma rede externa, deve ser transportada pela rede MPLS. Nesse caso, o LER (roteador de borda) deve associar essa PDU a um rótulo MPLS e encaminhá-lo pela rede MPLS. A identificação de uma PDU externa à rede MPLS, com base nas informações dessa PDU, se chama FEC (Forwarding Equivalence Class). Uma vez identificada uma PDU recebida, o LSR deve encaminhá-la de acordo com instruções predefinidas em sua LFIB. Dentro de sua LFIB essas instruções são chamadas de NHLFE (Next-Hop Label Forwarding Entry), e contêm a operação MPLS a ser realizada e a interface de saída por onde encaminhar a PDU. As operações MPLS possíveis estão descritas na tabela abaixo:

Atividade com MPLS

|

| 26/02 - MPLS - Labelspaces e Tunels |

|---|

26/02 - MPLS - Labelspaces e TunelsAtividadeLaboratório do netkit sobre labelspaces:

|

| 03/03 - Protocolos de Enlace Ponto à Ponto |

|---|

03/03 - Protocolos de Enlace Ponto à PontoResumo da aula:

Bibliografia relacionada:

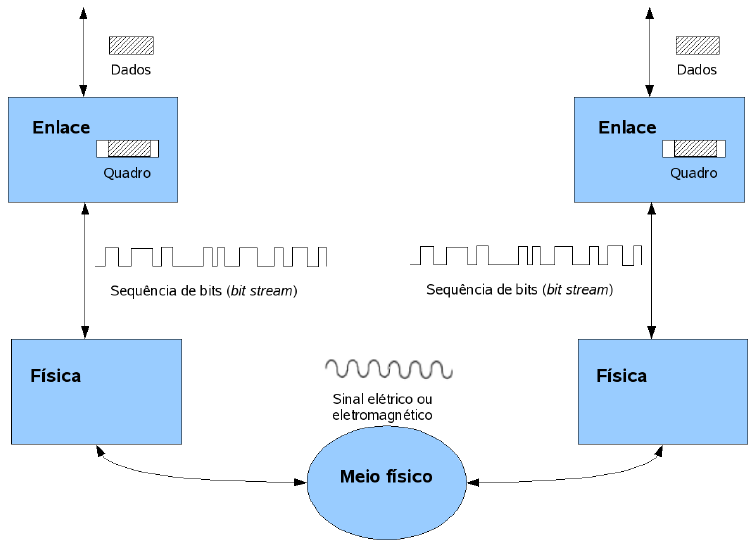

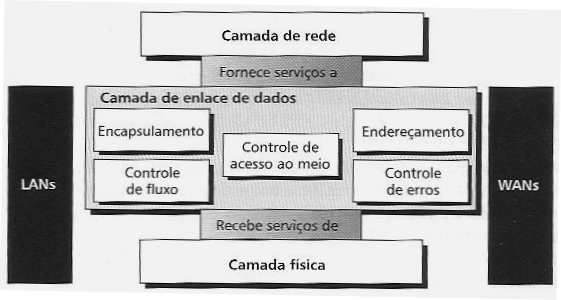

Fundamentos Teóricos Enlaces lógicosEquipamentos de rede se comunicam por meio de enlaces (links). Um enlace é composto por uma parte física, composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma parte lógica, responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a parte lógica está representada no bloco Enlace, e a parte física está no bloco Física; a informação transmitida, representada por Dados, pode ser, por exemplo, um datagrama IP. O enlace lógico tem uma dependência total em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica. Deste ponto em diante, a parte lógica será chamada simplesmente de Camada de Enlace, e a parte física de Camada Física. Em nosso estudo vamos investigar enlaces ponto-a-ponto, os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. Serviços da camada de enlaceOs serviços identificados na figura acima estão descritos a seguir. A eles foram acrescentados outros dois:

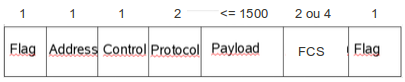

Protocolos de enlace ponto-a-pontoDois protocolos de enlace ponto-a-ponto muito utilizados são:

Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan). O PPP funciona também com comunicação serial assíncrona. |

| 05/03 - Protocolos HDLC e PPP |

|---|

05/03 - Protocolos HDLC e PPPResumo da aula:

|

| 10/03 - Detecção e Correção de Erros |

|---|

10/03 - Detecção e Correção de ErrosResumo da aula:

|

| 12/03 - Técnica CRC |

|---|

12/03 - Técnica CRCAtenção: liberada a LISTA1 de exercícios para a avaliação A1 Resumo da aula:

|

| 17/03 - Desempenho de protocolos PPP e HDLC |

|---|

17/03 - Desempenho de protocolos PPP e HDLCResumo da aula:

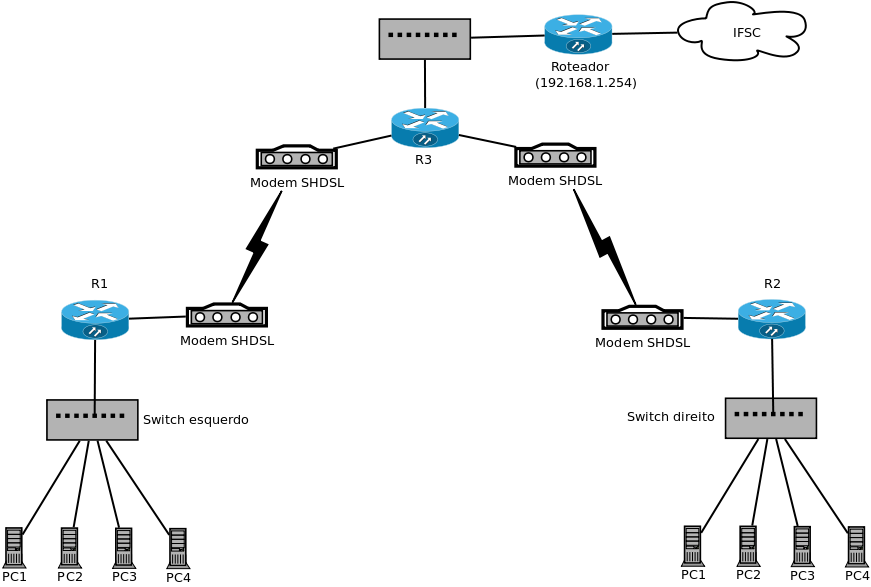

Para esta atividade já está implementada uma rede composta por três roteadores da Digitel, que estarão interligados como mostrado abaixo: A rede contém dois enlaces dedicados ponto-à-ponto (simulando duas SLDDs formadas por LPCDs à 2 fios) com modems digitais operando a 2 Mbps. Os Modens da DIGITEL modelo DT2048SHDSL estão configurados da seguinte forma: (chaves em ON)

Todos os roteadores estão configurados com protocolos HDLC em suas interfaces serias WAN e rodando o algoritmo de roteamento RIP em sua forma mais básica para evitar a configuração de rotas estáticas na interligação das LANs do switch direito e esquerdo.

|

| 24/03 - Comparação de Desempenho entre Protocolos Ponto à Ponto e Frame Relay |

|---|

24/03 - Comparação de Desempenho entre Protocolos Ponto à Ponto e Frame Relay

|

| 26/03 - Exercícios |

|---|

26/03 - Exercícios

|

| 31/03 - Interfaces Digitais |

|---|

31/03 - Interfaces DigitaisResumo da aula:

|

| 07/04 - Interfaces Digitais e Avaliação A1 |

|---|

07/04 - Interfaces Digitais e Avaliação A1Resumo da aula:

|

| 09/04 - Interfaces Digitais e exercícios |

|---|

09/04 - Interfaces Digitais e exercíciosResumo da aula:

Proponha e desenhe um esquema de ligações MÍNIMO de um cabo lógico que interliga um DTE a um DCE que estão configurados para uma comunicação de dados síncrona, que usa o clock do DTE como base de sincronismo. O controle de fluxo via hardware ́e requerido na comunicação e ela não se inicia se o circuito CT109 não estiver ativo. O DTE e DCE usam interface RS232 com conectores DB25 Fêmea. |

| 14/04 - Reconfiguração Física de Redes |

|---|

14/04 - Reconfiguração Física de RedesResumo da aula:

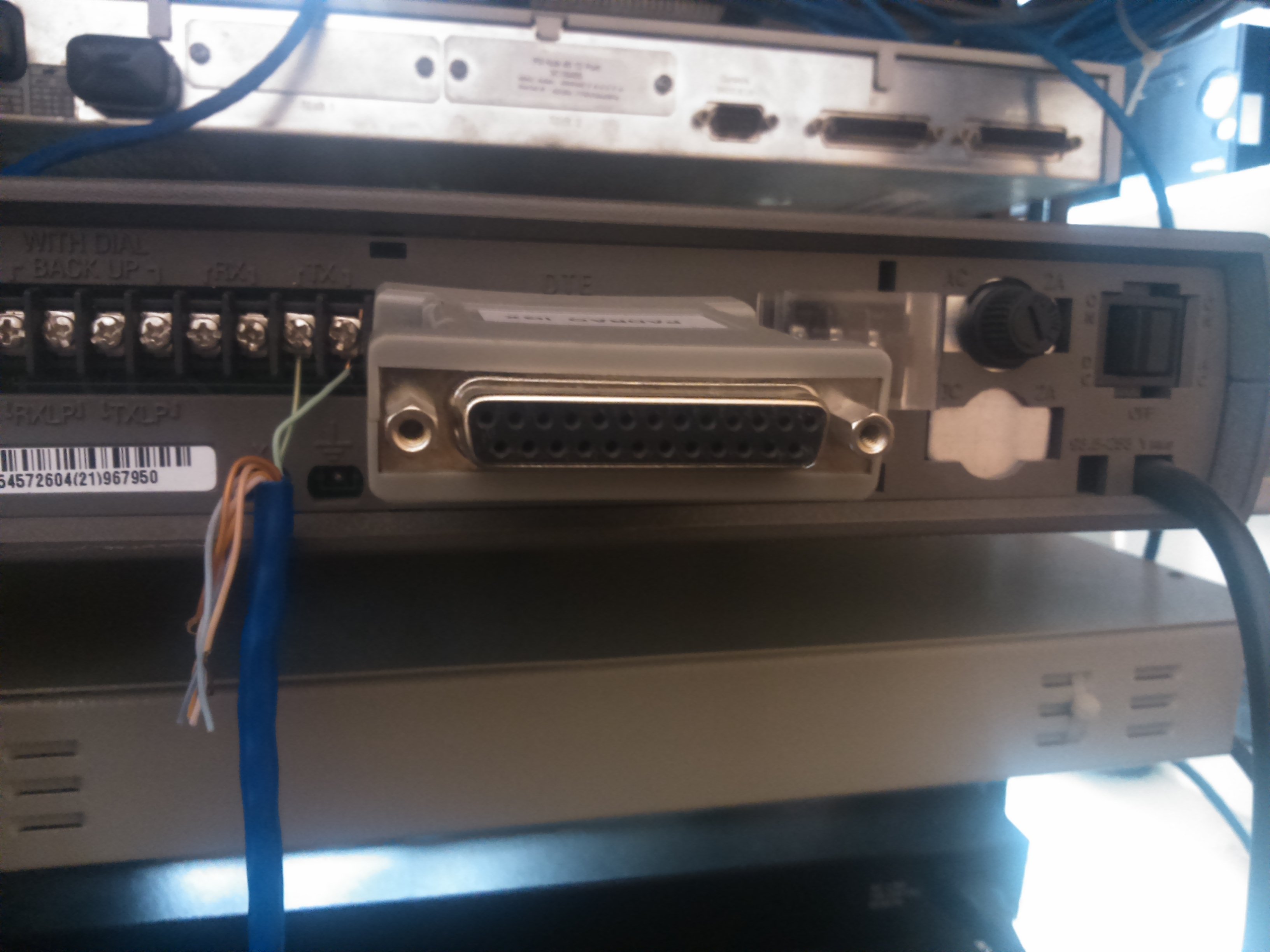

Com o objetivo de conhecer, identificar, especificar e instalar os componentes de redes associados a parte física de uma rede de telecomunicações, lançou-se a tarefa de realizar a troca dos roteadores central e esquerdo da rede para outros CISCO 2514 e 1750 respectivamente. Visando assimilar o significado e importância de todas as reconexões, não se priorizou refazer configurações em nível de enlace nos roteadores. Duas equipes foram dividas para executar a atividade, registrando com fotos todos os elementos de interesse para o relato que deve respoder as seguintes perguntas: A atividade deve ser realizada até para 23/04 e ATENÇÃO: faz parte da avaliação AI. Deve ser publicada aqui mesmo nesse espaço. A seguir seguem as respostas ilustradas com as fotos capturadas durante o experimento: Equipe A - Procedimentos de troca do Router Central" Adalvir, Giulio, Gustavo V., Walter 1. Que mudanças foram necessárias realizar nos Routers? É necessário habilitar as interfaces, selecionar o tipo de encapsulamento e protocolo e criar a tabela de roteamento, porém estas alterações não foram realizadas, pois os roteadores estavam com defeito.

Os roteadores cisco possuem interfaces físicas proprietárias. Foi utilizado um cabo cisco, com conector próprio para ligar no router e na outra ponta um conector do tipo V.35. Como os conectores no bastidor de modens era do tipo DB25 foi necessário utilizar um adaptador para ligarmos os pinouts da interface v.35 com o DB25.

Utilizamos um transceiver para converter a porta AUI do roteador em uma interface ETH para conectarmos a LAN de acesso a Internet.

Ronaldo, Vinicius, Lucas Gomes, João Vitor, Stephany, Fernando 1. Que mudanças foram necessárias realizar nos Routers? O modem Digitel DT34 provê para conexão com o DTE um conector tipo D. padrão ISO2110-1980, fêmea, de 25 pinos, cujo os sinais, atendem o padrão Telebras. O Router Cisco 1750 possui uma interface proprietária, acompanhado de um cabo com interface V.35, cujo sinais da norma ISO2110. Portanto, é necessário o uso de adapatador V.35 para DB25 e um conector IGX devido a diferença entre os padrões de posição dos sinais do padrão Telebrás e ISO2110. Além da configuração do protocolo, IP das interfaces e roteamento. 2. Que mudanças foram necessárias realizar nos links? A linha privativa a dois fios entre o modem esquerdo e central não sofreu modificação nas interface e conexões. 3. Foi necessário uso de novos equipamentos ou componentes de rede? Usamos adaptadores V.35 - DB25 e IGX para o modem. Para conexão com o DTE, o CISCO 1750 provê uma interface padrão Ethernet de 100Mbps. |

| 16/04 - Modens Analógicos |

|---|

16/04 - Modens AnalógicosResumo da aula:

|

| 23/04 - Modens - Principais Circuitos |

|---|

23/04 - Modens - Principais CircuitosResumo da aula:

|

| 28/04 - Modens e enlaces de teste |

|---|

28/04 - Modens e enlaces de testeResumo da aula:

|

| 30/04 - Modens Digitais |

|---|

30/04 - Modens DigitaisResumo da aula:

|

| 05/05 - Modens - Exercícios |

|---|

05/05 - Modens - ExercíciosResumo da aula:

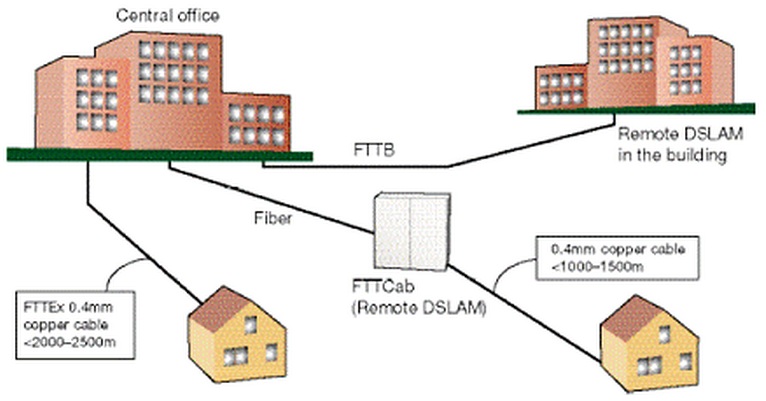

Realize uma pesquisa sobre as tecnologias VDSL e FTTx (Fiber To The: onde x pode ser B (building - na edificação do cliente), Ex (Exchange - no DG da operadora e N (node ou Cab-Cabinet - no armário digital da operadora) e encontre a relação entre elas de tal forma que explique como as operadoras tem provido serviços de internet e/ou telefone e/ou TV (triple play) que conseguem alcançar taxas de até 300Mps para usuários conectados com cabeamento comum telefônico - DSL (Digital Suscriber Line). É obrigatório apresentar as abordagens: bonding, vectoring e phantom na ativação desses enlaces. Duas equipes (as mesmas que fizeram as atividades AI de 14/04) devem registrar o resumo da pesquisa no espaço abaixo, nessa aula: EQUIPE A: Vivendo e aprendendo com VDSLGiulio, Gustavo, Walter, Adalvir, Ronaldo.

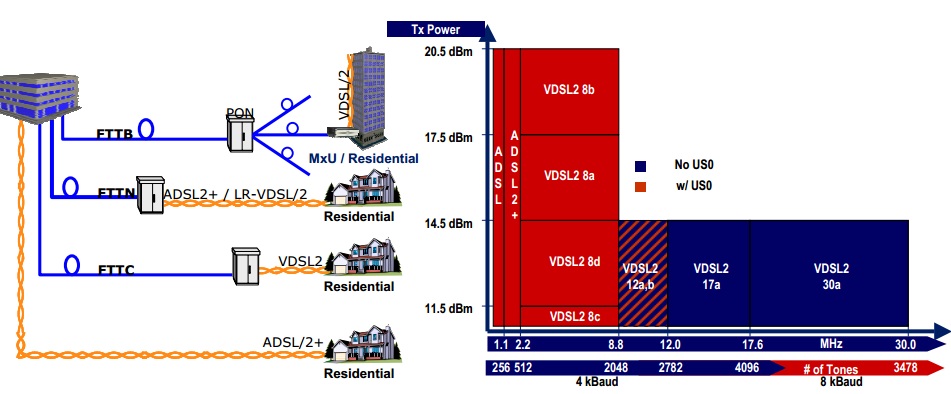

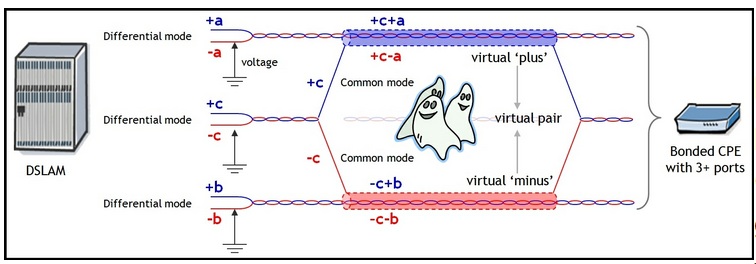

Técnicas como Bonding (união), servem para extender o alcançe ou capacidade de uma rede com tecnologias xDSL aumentando o número de canais disponíveis. Outra técnica, Vectoring (“vetorização”), foca em mitigar interferências que podem afetar aplicações de tecnologia xDSL quando estas são utilizadas para transmissões de velocidades superiores à 15Mbps para se obter uma melhor relação sinal ruído, que involve medir todo o ruído da linha e gerar um tipo de anti-fase (um sinal inverso a tal ruído). Já o modo phantom cria um canal virtual extra junto do par metálico, inicialmente proposta em torno de 1880 para se acrescentar uma linha de telefone virtual extra. É possível de se combinar estas três tecnologias para se obter velocidades maiores ainda com tecnologias xDSL. Em um teste realizado pela Alcatel-Lucent’s Bell Labs , foi possível de se obter taxas de transmissão ainda maiores (300 Mbps), com uma distância de 400 metros. EQUIPE B: VDSLO VDSL2 (Very-High-Bit-Rate Digital Subscriber Line 2, ITU-T G.993.2 Standard), é o padrão mais avançado para comunicação em banda larga por fio do tipo DSL e explora a infraestrutura existente dos fios de cobre que foram desenvolvidos originalmente para os serviços de telefonia. Podem ser disponibilizadas através de centrais telefônicas próximas dos clientes ou edifícios. Tipos de implantações de VDSL

BondingA largura de banda trazido para o consumidor como vdsl2 pode ser dado um impulso adicional através do bonding que seria a prática de combinar múltiplos pares de fios para aumentar a capacidade disponível, ou estender o alcance da rede cobre. A ligação para VDSL2 normalmente combina 2 linhas em um único "grande cano" virtual que permite as operadoras o dobro da taxa de bits para assinantes existentes (desde que você está usando 2 linhas). Como alternativa, que lhes permite oferecer os mesmos bitrates em distâncias mais longas (que abrange os assinantes que eram anteriormente fora do alcance, reduzindo assim o número de armários que precisam ser construídos para cobrir uma determinada área. VectoringVectoring no VDSL2 funciona em um único par e é baseado no conceito de "cancelamento de ruído", é calculada a interferência entre todos os pares de uma ligação, com base nos sinais reais, usasse esta informação para gerar um sinal de cancelamento de ruído em cada par, removendo eficazmente toda a diafonia. O ganho líquido é entre 25% e 100%. Com VDSL2 Vectoring , falamos de velocidades de 100 Mbps em loops de até 400 metros de comprimento e 40 Mbps quando a distância à central atinge quilômetros. PhantomEnsaios de laboratório que envolvem uma combinação de diferentes tecnologias (vectoring e Bonding) têm demonstrado que o VDSL2 pode transportar tráfego de até 300 Mbps em distâncias de cerca de 400 metros ou 100 Mbps a 1 km. Este desenvolvimento reforça a necessidade de usar o cobre à frente de fibra para criar o mercado para serviços de alta qualidade multimídia. Os fornecedores já estão olhando para além do vectoring, por exemplo, combinando-a com o Bonding para entregar bitrates ainda mais elevados. A Alcatel-Lucent demonstrou uma combinação de vectoring com Bonding, em um conceito bem conhecido analógico chamado de "Phantom". Esta combinação permite o transporte de três canais com mais de dois pares físicos, proporcionando assim até 300Mbps. Descrição de funcionamentoVocê começa a partir de uma única linha. Em um ambiente livre de ruído, isso faz com que você tenha até 100Mbps. Quando uma segunda linha é adicionada as taxas de dados não aumentam a 2 x 100 Mbps devido a diafonia (crosstalk, interferência). A segunda linha irá adicionar um extra de 80 Mbps, mas a taxa de bits na primeira linha também irá cair para 80Mbps. A Vetorização vai eliminar essa restrição induzida por ruído, os 300 Mbps são alcançados pela adição de um terceiro par virtual, utilizando a vectorização para eliminar o efeito de interferência, e, em seguida, o Bonding. Criando um terceiro circuito virtual "Phantom" normalmente irá aumentar o throughput em cerca de 50 Mbps. O ganho é de novo impactado, devido à diafonia adicional gerada por este terceiro circuito de nome "Phantom" . Mas quando vectoring é aplicada a fim de eliminar crosstalk obtemos 3 x 100 Mbps. |

| 07/05 - Redes Locais |

|---|

07/05 - Redes LocaisResumo da aula:

|

| 12/05 - Avaliação A2 e Protocolos MAC |

|---|

12/05 - Avaliação A2 e Protocolos MACResumo da aula:

|

| 14/05 - Arquitetura IEEE 802 |

|---|

14/05 - Arquitetura IEEE 802Resumo da aula:

|

| 19/05 - Desempenho de Redes Locais e Segmentação de Rede | ||||||

|---|---|---|---|---|---|---|

19/05 - Desempenho de Redes Locais e Segmentação de Rede

Tecnologias de LAN switchesSwitches store-and-forward X cut-through

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

Interligando redes locaisInterligação de LANs (norma IEEE802.1D)

Laboratório sobre LANsDesempenho de Redes LocaisObjetivos

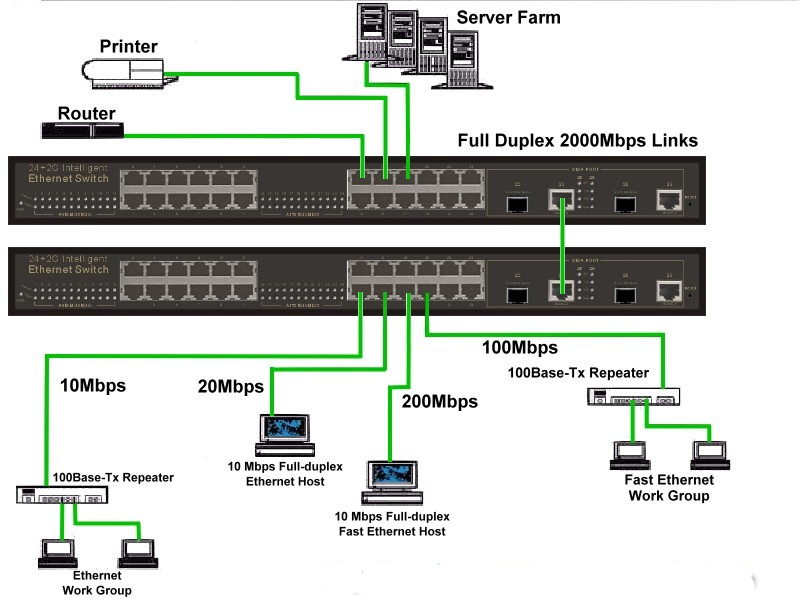

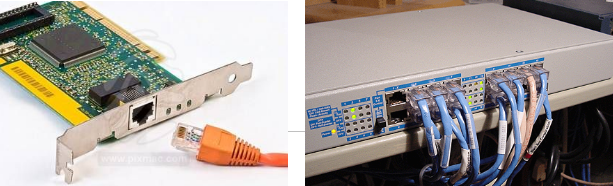

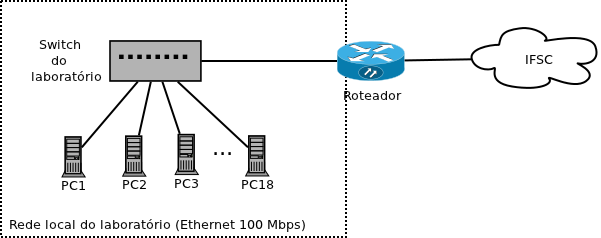

IntroduçãoRedes locais Ethernet (padrão IEEE 802.3 e extensões) são compostas de equipamentos que se comunicam, denominados estações (STA na norma IEEE 802.3), de equipamentos que os interligam (hubs e switches), e do meio de transmissão. A figura abaixo ilustra uma rede local hipotética com seus vários componentes.

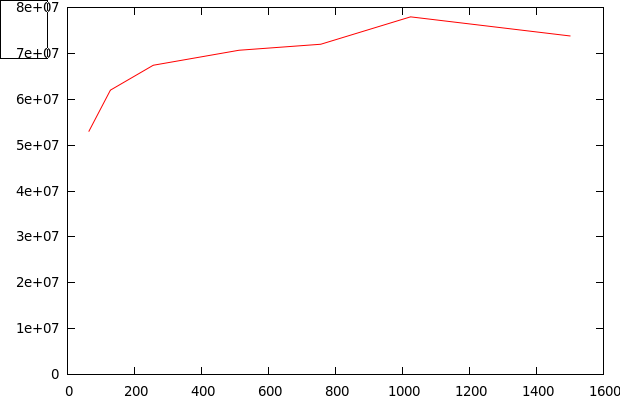

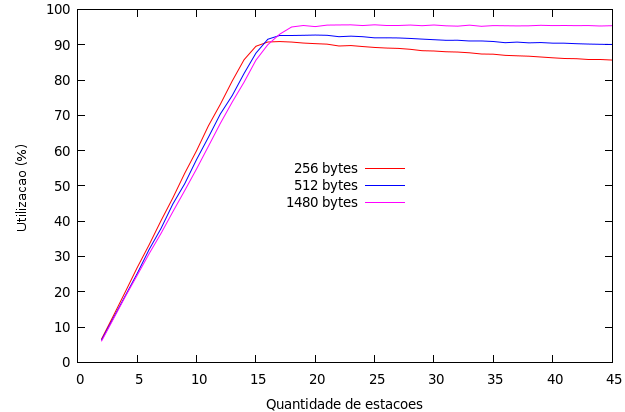

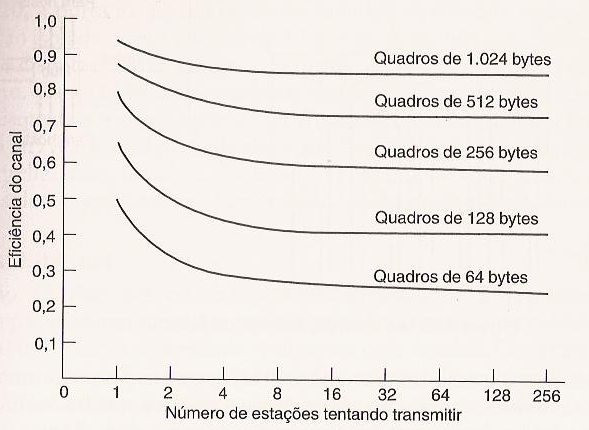

Essas características importantes devem fazer com que uma LAN com switches tenha um desempenho superior a uma LAN com hubs. Por desempenho entenda-se um número menor de colisões sob tráfego intenso (ou mesmo ausência total de colisões), e maior capacidade de canal vista por cada equipamento conectado ao switch. Utilização do meio de transmissão em uma rede local com MAC do tipo CSMA/CDNesta seção mostra-se como estimar o desempenho do CSMA/CD por meio de experimentos para medir a utilização máxima do meio. Esses experimentos podem ser feitos usando uma rede real, com computadores interligados por hubs, ou com um simulador. Em ambos os casos deve-se fazer com que vários computadores gerem tráfego intenso na rede, e calcular ao final a utilização do meio da seguinte forma:

O total de quadros recebidos pode ser obtido em qualquer um dos computadores.

RoteiroA rede de teste para o experimento será composta de computadores ligados a um switch Ethernet a 100 Mbps em modos half ou full-duplex. Serão sintetizados tráfegos intensos, de forma a poder comparar o desempenho das transmissões nos dois casos.

Atividade Extra: da Colisão à ComutaçãoO acesso ao meio ethernet com CSMA/CD é probabilístico: uma estação verifica se o meio está está livre antes de iniciar uma transmissão, mas isso não impede que ocorra uma colisão (apenas reduz sua chance). Se acontecer uma colisão, cada estação envolvida usa esperas de duração aleatória para desempate, chamadas de backoff. A ideia é que as estações sorteiem valores de espera diferentes, e assim a que tiver escolhido um valor menor consiga transmitir seu quadro. Veja o fluxograma acima para entender como isso é feito. As colisões e esperas (backoffs) impedem que esse protocolo de acesso ao meio aproveite totalmente a capacidade do meio de transmissão. No entanto, nas gerações atuais do padrão IEEE 802.3 (Gigabit Ethernet e posteriores) o CSMA/CD não é mais utilizado. Nessas atualizações do padrão, o modo de comunicação é full-duplex (nas versões anteriores, que operavam a 10 e 100 Mbps, há a possibilidade de ser half ou full-duplex). Se as comunicações são full-duplex, então conceitualmente não existem colisões. Isso se deve ao fato de que nessas novas versões cada estação possui uma via exclusiva para transmitir e outra para receber, portanto não existe mais um meio compartilhado. Atividade em TURMA: Relatório único realizado POR TODA A TURMA que deve ser publicado aqui nesse link Prazo: 26/05.

|

|}

| 04/11 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d | ||

|---|---|---|

04/11 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3dO problema dos ciclos (caminhos fechados) em uma rede local ethernetBibliografia associada:

Outros materiais:

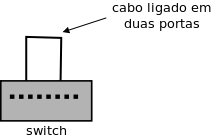

Após implantar a nova rede do IF-SC SJ, a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede Pedagógica). Quer dizer, ele fez algo assim com um dos switches da rede:

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa ficaria travada devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

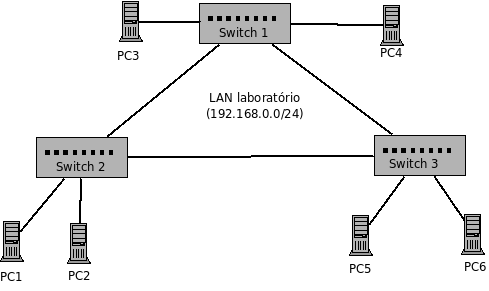

Agora vamos observar o STP em ação na rede abaixo

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on

sw2[stp]=on

sw3[stp]=on

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

Abra o wireshark ou tcpdump em qualquer interface da rede e observe todos os parâmetros do pacote BPDU trocados entre Switches. Neste momento o algorítimo do STP já executou todas as suas etapas e convergiu bloqueando portas para tornar a rede em uma topologia tipo árvore. Os pacotes BPDU irão aparecer periodicamente nessa rede até que exista uma falha ou mudança na topologia física para que exista uma nova etapa do algorítimo STP. Atividade 1Vamos realizar um experimento para entender melhor como funciona o STP.

Switches reais usualmente possuem suporte a STP (Spanning Tree Protocol) para possibilitar haver enlaces redundantes em uma rede local. No Netkit podem-se criar redes em que se usa o STP, que deve ser ativado no switches.

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw2[stp]=on:bridge_priority=128

sw3[stp]=on:bridge_priority=500

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

A configuração do STP se faz pelo atributo especial stp a ser especificado para cada switch. A opção on ativa o STP, e bridge_priority define a prioridade do switch no escopo do STP. Como os switches podem ser configurados com múltiplas vlans, o STP deve ser ativado apropriadamente. Isso significa que cada vlan deve ter o STP rodando de forma independente. A configuração do Netkit para especificar o STP para cada vlan segue abaixo: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024:vlan=5

sw1[stp]=on:bridge_priority=512:vlan=10

Nesse exemplo, o switch sw1 tem o STP ativado na vlans 5 e 10. Os parâmetros do STP inclusive podem ser diferentes em cada vlan, já que ele opera em cada uma de forma independente (i.e. o STP em uma vlan não interfere com o STP em outra vlan). Vlans em que o stp não foi explicitamente ativado usarão a configuração default do stp, a qual é definida omitindo-se informação sobre vlan: # Configuração default do STP em um switch ... vale para todas as vlans em que

# o stp não foi configurado individualmente.

sw1[stp]=on

# A configuração default pode conter quaisquer opções do stp, menos vlan:

sw2[stp]=on:bridge_priority=2000

Um último detalhe sobre o STP diz respeito ao custo e prioridade de cada porta do switch. No STP usado em switches reais, o custo de uma porta é dado pela sua velocidade. Assim, portas mais velozes têm custo menor que portas mais lentas, como por exemplo portas 1 Gbps comparadas a 100 Mbps. No Netkit não existe essa diferenciação entre as interfaces ethernet por serem emuladas, mas pode-se especificar manualmente o custo de cada interface a ser usado pelo STP. A configuração necessária deve ser colocada em cada porta da seguinte forma: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw1[eth0]=port0:stp_cost=10

sw1[eth1]=port1:stp_cost=100

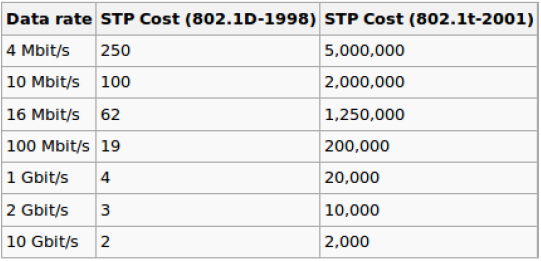

Assim, nesse exemplo a interface eth0 do switch sw1 tem custo STP 10, e a interface eth1 tem custo 100. Os custos de interfaces de acordo com a norma IEEE 802.1d pode ser visto na seguinte tabela:

# STP no switch:

# bridge_priority: prioridade do switch no STP

# hello_time: intervalo entre envios de BPDU

# max_age: tempo máximo que o STP pode ficar sem receber uma atualização de BPDU de outro switch

# forward_delay: atraso para enviar uma BPDU notificando uma mudança de configuração do STP

# on: ativa o STP

# off: inicia com STP desativado

sw1[stp]=on:vlan=10:bridge_priority=100:hello_time=2:max_age=10:forward_delay=1

# Porta do switch: pode ter as opções stp_cost (custo da porta) e stp_prio (prioridade da porta)

sw1[eth0]=port0:stp_cost=10:stp_prio=1

|

| 05/11 - Arquitetura IEEE802.3 |

|---|

05/11 - Arquitetura IEEE802.3

|

--!>