Mudanças entre as edições de "RED2-EngTel (página)"

| Linha 1 633: | Linha 1 633: | ||

=== Padrão IEEE 802.1x === | === Padrão IEEE 802.1x === | ||

| − | * Ver [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula12.pdf | + | * Ver [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula12.pdf slides] |

* [http://www.sj.ifsc.edu.br/~msobral/RCO2/docs/802.1x_book_c2.pdf Capítulo de um livro sobre IEEE 802.1x] | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/docs/802.1x_book_c2.pdf Capítulo de um livro sobre IEEE 802.1x] | ||

| − | + | <!-- [http://www.sj.ifsc.edu.br/~msobral/RCO2/roteiros/lab10.pdf Roteiro da experiência] | |

| − | ** [http://www.sj.ifsc.edu.br/~msobral/RCO2/roteiros/rco2.conf Arquivo de configuração do wpa_supplicant (rco2.conf)] | + | ** [http://www.sj.ifsc.edu.br/~msobral/RCO2/roteiros/rco2.conf Arquivo de configuração do wpa_supplicant (rco2.conf)]--> |

| Linha 1 762: | Linha 1 762: | ||

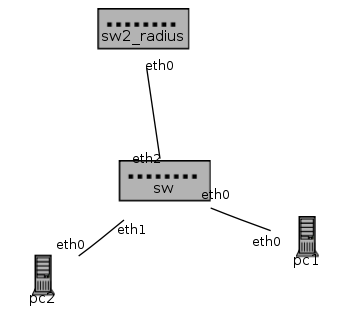

</syntaxhighlight>||[[imagem:Ex-radius.png]] | </syntaxhighlight>||[[imagem:Ex-radius.png]] | ||

|} | |} | ||

| + | |||

| + | ==Padrão IEEE802.1ax (anterior IEEE802.1ad) Agregamento de enlaces== | ||

| + | |||

| + | ==== Agregação de enlace (bonding ou trunking) ==== | ||

| + | |||

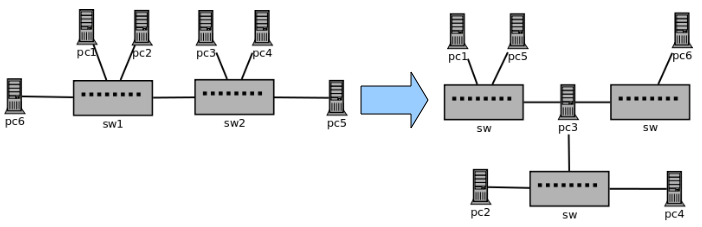

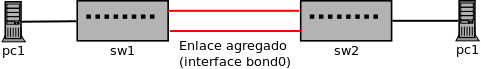

| + | O Linux possui suporte a agregação de enlaces, em que se agrupam interfaces ethernet de forma a parecerem uma única interface (chamado de [http://www.linuxhorizon.ro/bonding.html Linux Channel Bonding]). A interface agregada tem prefixo ''bond'', e assim deve ser identificada como ''bond0'', ''bond1'' e assim por diante. Para criar um enlace agregado no Netkit basta declarar em um switch uma interface desse tipo. A sintaxe da declaração é praticamente idêntica a de interfaces ethernet, como se pode ver abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | sw1[type]=switch | ||

| + | sw2[type]=switch | ||

| + | |||

| + | pc1[eth0]=sw1-port0:ip=192.168.0.1/24 | ||

| + | pc2[eth0]=sw2-port0:ip=192.168.0.2/24 | ||

| + | |||

| + | sw1[eth0]=sw1-port0 | ||

| + | sw2[eth0]=sw2-port0 | ||

| + | |||

| + | # Define em cada switch uma interface bond0 que agrega dois enlaces. | ||

| + | # O enlace agregado deve ser composto por uma ou mais interfaces ethernet. | ||

| + | # O nome do enlace agregado é sw1-sw2 no exemplo. | ||

| + | |||

| + | sw1[bond0]=sw1-sw2:interfaces=eth1,eth2 | ||

| + | sw2[bond0]=sw1-sw2:interfaces=eth1,eth2 | ||

| + | </syntaxhighlight> | ||

| + | |||

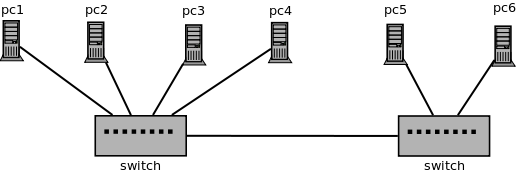

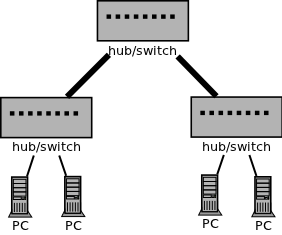

| + | Nesse exemplo o enlace agregado foi criado entre os switches ''sw1'' e ''sw2''. Como se pode notar, existe uma opção de configuração adicional ''interfaces'', usada para listar as interfaces ethernet a serem agrupadas. Essas interfaces não devem ser declaradas explicitamente. Além disso, não se podem configurar VLANs na interface agregada (''bond0'' no exemplo). Por fim, mais de um enlace agregado pode ser criado no mesmo switch, bastando identificá-los por interfaces ''bond'' diferentes (''bond1'', ''bond2'', ...). | ||

| + | |||

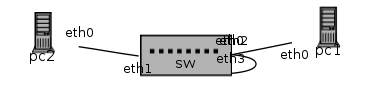

| + | O exemplo acima cria a seguinte rede: | ||

| + | |||

| + | [[imagem:Bond.png]] | ||

| + | |||

| + | ===Cascateamento=== | ||

| + | |||

| + | Os switches ainda possuem uma facilidade em nível físico chamada cascateamento que tem a função de ampliar as capacidades de portas sem comprometer significativamente a latência de pacotes em trânsito (fase forwarding). O mais eficiente, porém com mais custo, é o cascateamento por backplane onde um cabo proprietário de comprimento não maior que 1 metro, é conectado em portas de entrada e saída específicas para este fim geralmente na trazeira do switch. Outras formas são o uso de portas específicas de altas taxas (fibra) chamadas UPLINK ou através da associação ao agregamento exposto na seção anterior. | ||

{{Collapse bottom}} | {{Collapse bottom}} | ||

Edição das 19h30min de 27 de maio de 2014

Carga horária, Ementas, Bibliografia, Professores

Resultados das Avaliações

| Aluno | Lista 1 | Lista 2 | Resumo1 | A1 | A2 |

|---|---|---|---|---|---|

| Danilo | 100 | 80 | 90 | 48 | |

| Elton | 100 | 90 | 85 | 42 | |

| Ernani | 100 | 90 | - | - | |

| Flavia | 100 | 90 | 85 | 42 | |

| Jean | 100 | 80 | 90 | 36 | |

| Leonan | 100 | 95 | 90 | 82 | |

| Letícia | 100 | 90 | 80 | - | |

| Marcus | 100 | 95 | 90 | 60 | |

| Tamara | 100 | 90 | 80 | 38 | |

| Thiago Henrique | 100 | 90 | 95 | 63 | |

| Thiago Werner | 100 | 90 | 95 | 56 |

Plano de Ensino 2014-1

Dados Importantes

Professor: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br

Atendimento paralelo: 4a feira 11:35h - 12:30h e 4a feira 16:35h - 17:30h (Sala dos professores de TELE - ao lado da reprografia)

Endereço do grupo: https://www.facebook.com/groups/1446441625588108/

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/RED

Toda vez que voce encontrar a marcação ao lado de alguma atividade extra, significa que essa atividade será computada na avaliação individual. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo não serão aceitas!

Recados Importantes

Conteúdos para a avaliação A2

27/05 A2 Os capítulos e seções de nosso livro texto (Forouzan) na tabela a seguir serão a base do conteúdo para a avaliação A2. Adicione a eles, os assuntos explicados em sala de aula e resumidos nos slides apresentados, em especial as partes que tratam ... bem como todo o conteúdo da wiki com todos os seus roteiros. Os exercícios propostos na lista 3 também estão associados para fixação desses conteúdos. Lembrem-se que estou sempre à disposição para resolver suas dúvidas, mesmo fora da sala de aula:

| Capítulo | Inclui Seções | Comentários |

|---|---|---|

| 12 | ||

| 13 | ||

| 14 | ||

| 15 | ||

| 16 | ||

| 18 |

Conteúdo do livro texto para a avaliação A1

24/04 A1 Os capítulos e seções de nosso livro texto (Forouzan) na tabela a seguir serão a base do conteúdo para a avaliação A1. Adicione a eles, os assuntos explicados em sala de aula e resumidos nos slides apresentados, em especial as partes que tratam do modelo básico de comunicação de dados e interfaces digitais, essenciais sobre a camada física bem como todo o conteúdo da wiki com todos os seus roteiros. Os exercícios propostos nas listas 1 e 2 também estão associados a fixação desses conteúdos embora muitos deles envolvam cálculos, que não será objeto desta primeira avaliação. Lembrem-se que estou sempre à disposição para resolver suas dúvidas, mesmo fora da sala de aula:

| Capítulo | Inclui Seções | Comentários |

|---|---|---|

| 3 | Todas | Somente conceitos - nada de cálculos |

| 4 | 4.1 até "Métodos Multinível" (p.111) e 4.3 | Não será cobrado a conversão |

| 5 | Só seção 5.1 | Interpretação da largura de banda, ver padrões ITU nos slides |

| 6 | Só seção 6.1 | Ver slides da aula de hoje 24/04 |

| 7 | Só seção 7.1 | Básico sobre meios guiados e seu desempenho |

| 8 | Nenhuma | Oba!!!! |

| 9 | Somente 9.2 e 9.3 | Ver padrões ITU nos slides |

| 10 | 10.1 e 10.4 a partir de "Polinômios" (p.291) | CRC com polinômio é mais simples. Vou fazer exercício em sala |

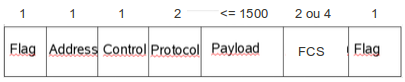

| 11 | 11.1 à 11.3 e 11.6 e 11.7 | Foco maior no conceito e estrutura dos frames, bit e byte stuffing. |

21/02 Uso da Wiki: A partir dessa data,todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele. Para interação fora da sala de aula, acessem nosso grupo do facebook. Os planos de uso do Moodle que eu comentei para vocce serão adiados em função do projeto ampliado que o IFSC está construindo para usar esse ambiente.

20/02 ATENÇÃO: Uma avaliação só pode ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Material de Apoio

- Atividades Extras

- Listas de exercícios

- Lista 1 prazo: 20/03/14 às 12:00Hs. Execução: em dupla. Como: Manuscrita, impressa ou via email

- Lista 2 prazo: 30/04/14 às 12:00Hs. Execução: em dupla. Como: Manuscrita, impressa ou via email

- Atividade - Resumo 1 ] prazo: 14/05/14 às 12:00Hs. Execução: em dupla. Como: Manuscrita, impressa ou via email

- Lista 1 prazo: 20/03/14 às 12:00Hs. Execução: em dupla. Como: Manuscrita, impressa ou via email

- Slides utilizados durante algumas aulas

-

- Aulas 1 e 2

- Aulas 3,4 e 17

- Aula 8: Slides prof. Sobral - Introdução a camada de enlace, PPP, HDLC

- Aulas 18 e 19 LANs e acesso ao meio.

- Aula 19 Arquitetura IEEE 802 e Redes locais IEEE 802.3 (Ethernet).

- Aula 21 Introdução à VLANs.

- Manuais e outros

Bibliografia

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Antiga página da disciplina (2009-1 e 2009-2)

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

Curiosidades

- Tutorial sobre a interface CLI de roteadores Cisco

- Resolução de problemas com PPP em roteadores Cisco

- Recuperação de senha em roteadores Cisco 1700 e 1800

- Alguns procedimentos para o switch D-Link DES-3526 em português

Softwares

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKit: um simulador de encaminhamento IP (roda direto dentro do navegador)

Diário de aulas RED29005 - 2014-1 - Prof. Jorge H. B. Casagrande

| Aula 1 - 12/02 - Parte1: Introdução a Comunicação de Dados |

|---|

Aula 1 - 12/02 - Parte1: Introdução a Comunicação de DadosUsando o quadro e slides, exploramos:

|

| Aula 2 - 13/02 - Parte1: Componentes de Redes e Comunicação Serial |

|---|

Aula 2 - 13/02 - Parte1: Componentes de Redes e Comunicação Serial

|

| Aula 3 - 19/02 - Parte1: Interfaces Digitais |

|---|

Aula 3 - 19/02 - Parte1: Interfaces Digitais

|

| Aula 4 - 20/02 - Parte1: Meios de Transmissão e Modens Analógicos |

|---|

Aula 4 - 20/02 - Parte1: Meios de Transmissão e Modens Analógicos e Redes Discadas

|

| Aula 5 - 26/02 - Parte1: Modens Digitais e Redes Privadas |

|---|

Aula 5 - 26/02 - Parte1: Modens Digitais e Redes Privadas

|

| Aula 6 - 27/02 - Parte1: Laboratório de comunicação entre DTEs |

|---|

Aula 6 - 27/02 - Parte1: Laboratório de comunicação entre DTEs

|

| Aula 7 - 20/03 - Parte1: Laboratório de Comunicação de Dados e Enlaces de Teste |

|---|

Aula 7 - 20/03 - Parte1: Laboratório de Comunicação de Dados e Enlaces de Teste

|

| Aula 8 - 26/03 - Parte1: Laboratório de Interligação entre LANs com uso de roteadores - Conexões Físicas |

|---|

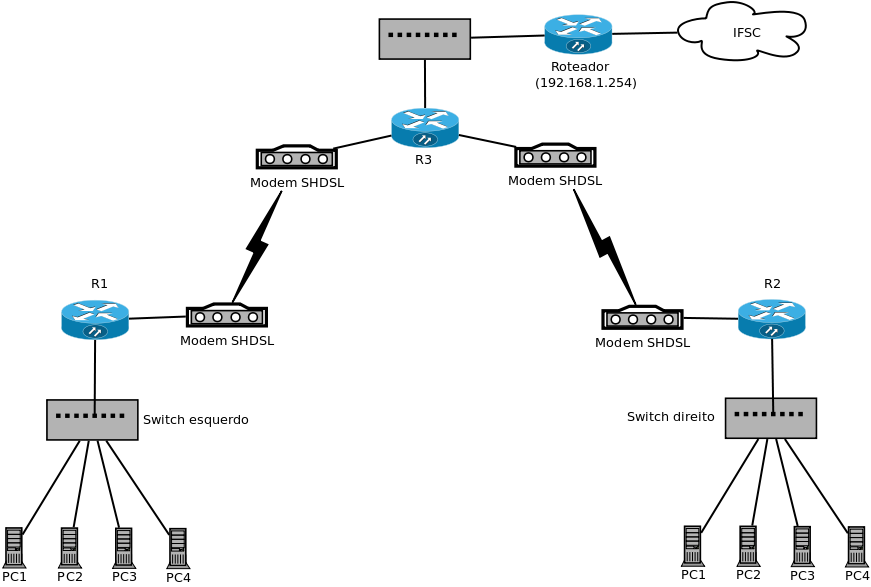

Aula 8 - 26/03 - Parte1: Laboratório de Interligação entre LANs com uso de roteadores - Conexões FísicasPara esta atividade será criada uma rede composta por três roteadores Cisco, que estarão interligados como mostrado abaixo: Criar os circuitos com modems operando a 2 Mbps. Os Modens da DIGITEL modelo DT2048SHDSL devem possuir a seguinte configuração: (chaves em ON)

|

| Aula 9 - 27/03 - Parte2: Laboratório de Interligação entre LANs com uso de roteadores - Configuração dos Roteadores e Introdução A camada de Enlace |

|---|

Aula 9 - 27/03 - Parte2: Laboratório de Interligação entre LANs com uso de roteadores em modo físico - Configuração dos Roteadores e Introdução A camada de EnlaceResumo da aula:

Bibliografia relacionada:

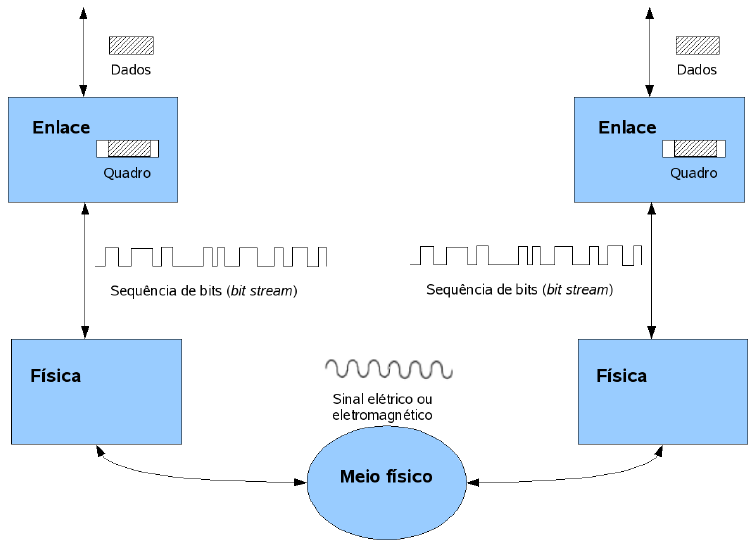

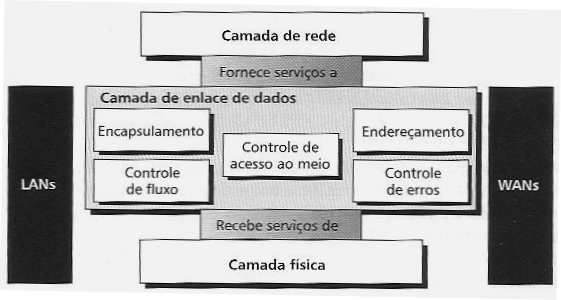

Fundamentos Teóricos Enlaces lógicosEquipamentos de rede se comunicam por meio de enlaces (links). Um enlace é composto por uma parte física, composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma parte lógica, responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a parte lógica está representada no bloco Enlace, e a parte física está no bloco Física; a informação transmitida, representada por Dados, pode ser, por exemplo, um datagrama IP. O enlace lógico tem uma dependência total em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica. Deste ponto em diante, a parte lógica será chamada simplesmente de Camada de Enlace, e a parte física de Camada Física. Em nosso estudo vamos investigar enlaces ponto-a-ponto, os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. Serviços da camada de enlaceOs serviços identificados na figura acima estão descritos a seguir. A eles foram acrescentados outros dois:

Protocolos de enlace ponto-a-pontoDois protocolos de enlace ponto-a-ponto muito utilizados são:

Agora, usando os conceitos básicos sobre enlaces PPP e HDLC, continue o laboratório da aula anterior, realizando os seguintes passos:

# show interface serial 0

|

| Aula 10 - 27/03 - Parte2: Laboratório de Interligação entre LANs com uso de roteadores - Conectividade e Desempenho |

|---|

Aula 10 - 27/03 - Parte2: Laboratório de Interligação entre LANs com uso de roteadores em modo físico - Conectividade e DesempenhoPara finalizar o laboratório das duas aulas anteriores, vamos analisar a conectividade de todas as subredes, incluindo o acesso à internet. Após isso vamos fazer uma avaliação sobre o desempenho dessa conectividade comparando os links com PPP e HDLC entre os roteadores. Roteiro

|

| Aula 11 - 02/04 - Parte2: Laboratório de Desempenho de LANs |

|---|

Aula 11 - 02/04 - Parte2: Laboratório de Desempenho de LANsObjetivos

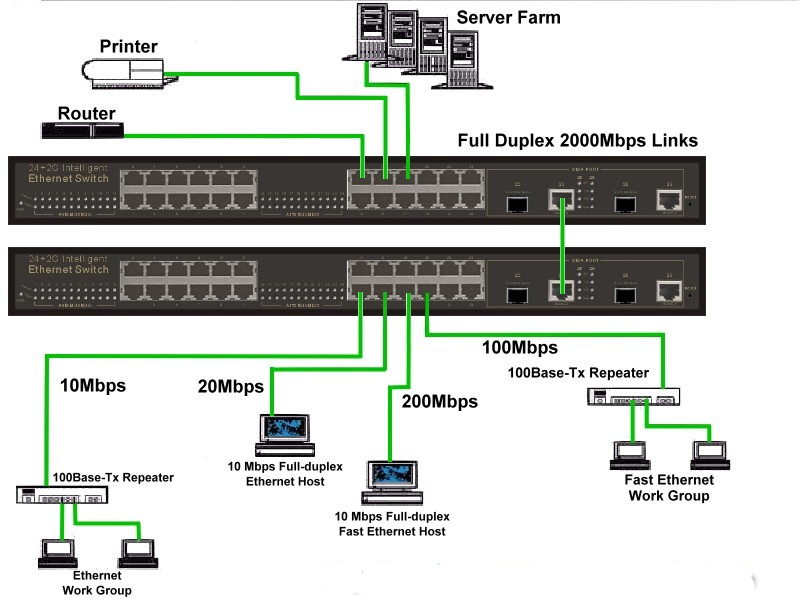

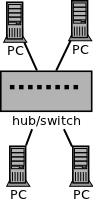

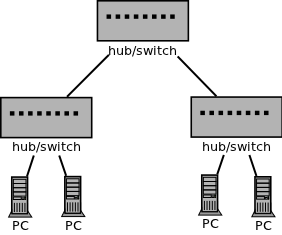

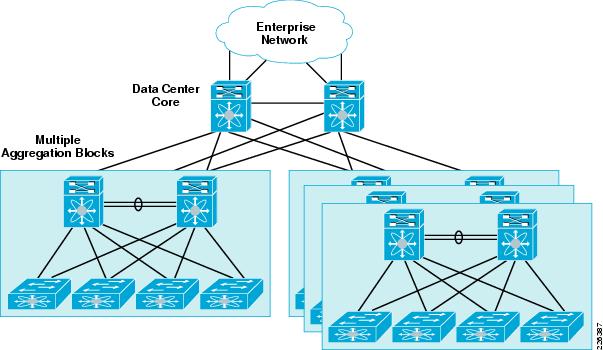

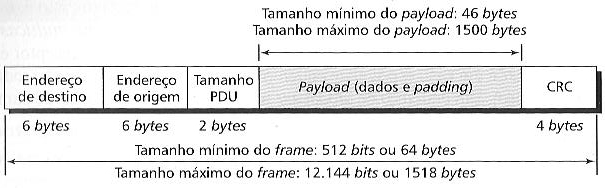

IntroduçãoRedes locais Ethernet (padrão IEEE 802.3 e extensões) são compostas de equipamentos que se comunicam, denominados estações (STA na norma IEEE 802.3), de equipamentos que os interligam (hubs e switches), e do meio de transmissão. A figura abaixo ilustra uma rede local hipotética com seus vários componentes.

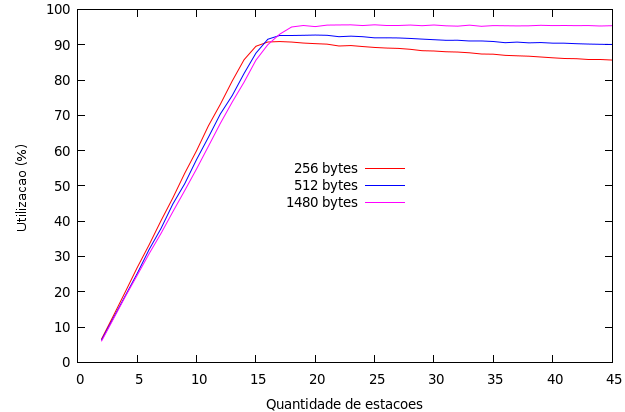

Essas características importantes devem fazer com que uma LAN com switches tenha um desempenho superior a uma LAN com hubs. Por desempenho entenda-se um número menor de colisões sob tráfego intenso (ou mesmo ausência total de colisões), e maior capacidade de canal vista por cada equipamento conectado ao switch. A rede de teste para o experimento será composta de computadores ligados a um switch Ethernet a 100 Mbps em modos half ou full-duplex. Serão sintetizados tráfegos intensos, de forma a poder comparar o desempenho das transmissões nos dois casos. Roteiro

|

| Aula 12 - 09/04 - Parte2: A Camada de Enlace na Prática |

|---|

Aula 12 - 09/04 - Parte2: A camada de enlace na prática

|

| Aula 13 - 10/04 - Parte2: A Camada de Enlace na Prática |

|---|

Aula 13 - 10/04 - Parte2: A Camada de Enlace na Prática

|

| Aula 14 - 16/04 - Parte 2: Revisão de conteúdos das Camadas 1 e 2 |

|---|

Aula 14 - 16/04 - Parte2: Revisão de conteúdos das Camadas 1 e 2

|

| Aula 15 - 17/04 - Parte 2: O uso do NETKIT |

|---|

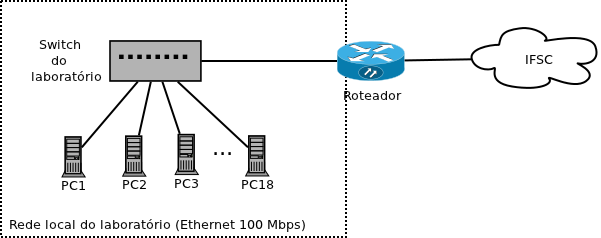

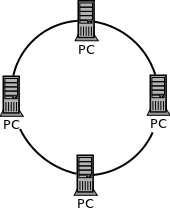

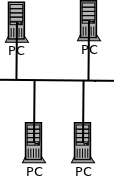

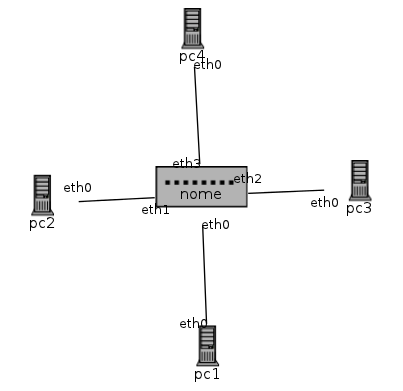

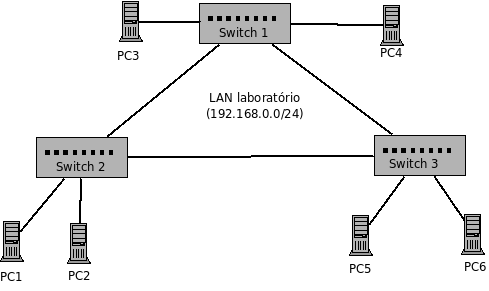

Aula 15 - 17/04 - Parte2: O uso do NETKITO uso do NETKITA partir de hoje iremos usar o Netkit para simular vários experimentos sem a necessidade de recorrer a complicadas instalações físicas que envolvem muitos componentes de rede e consequentemente muitos pontos de prováveis problemas de funcionamento. Para usar essa ferramente vá até o link Netkit e faça uma leitura até o item 4.1.5 para entender como se utiliza esta poderosa ferramenta. Após isso faça os experimentos seguintes. LAN simplesUma LAN com quatro computadores (pc1, pc2, pc3, pc4). Os computadores virtuais têm IPs 192.168.0.X, sendo X o número computador (ex: pc1 tem IP 192.168.0.1). Use ping para fazer testes de comunicação. Veja o arquivo Lab.conf (configuração da rede). A rede criada nesse experimento está mostrada abaixo: Ao executar esse experimento quatro abas dos computadores virtuais surgirão (um para cada pc virtual). Realize um ping entre os pcs para constatar a operação da LAN. LAN com switchUma LAN com quatro computadores (pc1, pc2, pc3, pc4) interligados por um switch. O switch é implementado por um computador com Linux com 4 portas ethernet. Analise o arquivo Lab.conf. A rede do experimento está mostrada abaixo: LAN com 2 switchesUma LAN com 6 computadores (pc1 a pc6) interligados por dois switches (switch1 e switch2). Ambos switches são implementados por computadores com Linux com 4 portas ethernet. Observe os valores de tempo de teste dos pings entre pcs de um mesmo switch e entre os dois switches. Compare com a LAN simples (com hub). A rede do experimento está mostrada abaixo: Uplink para a rede realO Netkit possibilita que se criem links para a rede real, e com isto as máquinas virtuais podem acessar a rede externa e mesmo a Internet. O link para a rede real funciona como um enlace ponto-a-ponto ethernet entre uma máquina virtual e a máquina real (o sistema hospedeiro), como pode ser visto neste exemplo: A criação do link para rede externa deve ser feita com o link especial uplink. Ele deve ter um endereço IP que será usado somente para criar o link entre a máquina virtual e o sistema hospedeiro. O IP no sistema hospedeiro é sempre o último endereço possível dentro da subrede especificada (no exemplo, seria o IP 10.0.0.2). pc2[eth1]=uplink:ip=10.0.0.1/30

Se outras máquinas virtuais precisarem acessar a rede externa, devem ter rotas configuradas para usarem o gateway onde foi feito o uplink. Além disso, será necessário ativar o NAT nesse gateway. O NAT pode ser ativado em máquinas virtuais do tipo gateway. Em sua configuração deve-se informar qual a interface de saída onde será feito o NAT: pc2[type]=gateway

pc2[nat]=eth1

Assim, todos datagramas que sairem pela interface eth1 do gateway pc2 terão seus endereços IP de origem substituídos pelo endereço IP dessa interface. Por fim, a criaçao do uplink implica executar alguns comandos como root no sistema hospedeiro. Assim, ao ativar a rede o Netkit irá usar o sudo para executar esses comandos. Por isso é possível que a sua senha seja solicitada durante a inicialização da rede virtual. Uplink em modo bridgeÀs vezes uma interface de uma máquina virtual precisa ser exposta na rede real, como se ela pertencesse ao sistema hospedeiro. Neste caso, deve-se criar uma bridge entre a interface da máquina virtual e uma interface real do sistema hospedeiro (de forma semelhante ao que faz o Virtualbox e outros tipos de máquinas virtuais). Uma bridge é um mecanismo existente no Linux para interligar interfaces ethernet em nível de enlace, como se elas formassem um switch. O procedimento para criar uma bridge integrada a uma interface do tipo uplink do Netkit é um tanto trabalhoso, e por isso esse processo foi automatizado. A criação de um uplink em modo bridge deve ser feita usando o parâmetro bridge ao se declarar uma interface de rede, como mostrado abaixo: pc[eth0]=uplink:bridge=eth0:ip=192.168.1.100/24

Neste exemplo, será criada uma bridge entre a interface eth0 da máquina virtual pc e a interface eth0 do sistema hospedeiro. Como com isso a interface da máquina virtual estará exposta na rede real, seu endereço IP pode pertencer à subrede da rede real. Se esse endereço IP for de alguma outra subrede, a máquina virtual não conseguirá se comunicar com as máquinas reais, tampouco acessar a Internet. Mas isso pode ser desejável se a intenção for interligar redes virtuais que estejam sendo executadas em diferentes computadores. |

| Aula 16 - 23/04 - Parte 2: Comutação de Circuitos Virtuais |

|---|

Aula 16 - 23/04 - Parte2: Comutação de Circuitos Virtuais

|

| Aula 17 - 24/04 - Parte 2: Comutação de Circuitos Virtuais | ||||||

|---|---|---|---|---|---|---|

Aula 17 - 24/04 - Parte2: Comutação de Circuitos VirtuaisConteúdos Relacionados com:

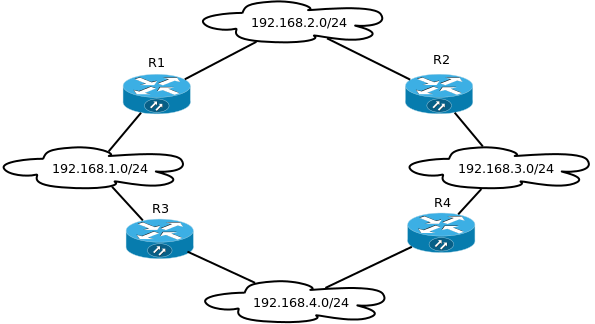

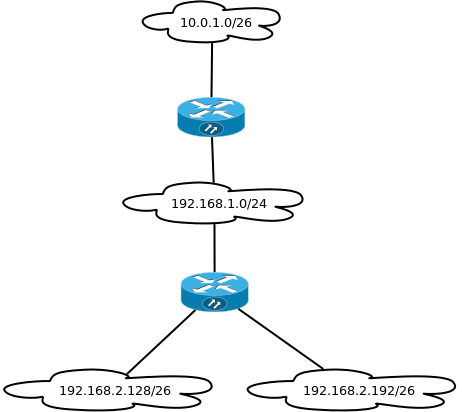

Ferramenta de apoio para configuração de redes: O IPKITComo vimos na aula anterior, o Netkit é uma ótima opção para complementar o estudo. Ele funciona como um laboratório de redes, onde se pode criar redes como aquelas que exemplificamos em sala de aula ou mesmo inventar novas redes. Seu uso se destina a fixar conceitos, para que o eventual uso e configuração dos equipamentos reais seja facilitado. Além do Netkit, o seguinte simulador de roteamento IP, que roda dentro do próprio navegador, pode ajudar a exercitar a divisão de sub redes e a criação de rotas estáticas. Exercícios1. Usando o Netkit crie as seguintes redes. Não esqueça de definir as rotas estáticas.

2. Teste a comunicação entre os computadores e roteadores usando o comando ping. Use também o tcpdump ou wireshark para monitorar as interfaces de rede.

|

| Aula 18 - 30/04 - Parte 2: Redes Locais |

|---|

Aula 18 - 30/04 - Parte2: Redes Locais

Conceituação sobre Redes Locais (LAN)Características e pontos-chavesObs: obtido de STALLINGS, 2005:

Algumas tecnologias

TopologiasUma topologia de rede diz respeito a como os equipamentos estão interligados. No caso da rede local, a topologia tem forte influência sobre seu funcionamento e sobre a tecnologia adotada. Dependendo de como se desenha a rede, diferentes mecanismos de comunicação são necessários (em particular o que se chama de acesso ao meio). A eficiência da rede (aproveitamento da capacidade de canal, vazão) e sua escalabilidade (quantidade de computadores e equipamentos que podem se comunicar com qualidade aceitável) também possuem relação com a topologia. A tabela abaixo exemplifica topologias conhecidas de redes locais. Exemplos de uso de redes locaisExemplos de redes locais são fáceis de apresentar. Praticamente toda rede que interconecta computadores de usuários é uma rede local - mesmo no caso de redes sem-fio, um caso especial a ser estudado mais a frente. A rede do laboratório de Redes 1, onde temos nossas aulas, é uma rede local. Os demais computadores da escola formam outra rede local. Quando em casa se instala um roteador ADSL e se conectam a ele um ou mais computadores, cria-se também uma rede local. Portanto, redes locais são extremamente comuns e largamente utilizadas. Ainda assim, cabem alguns outros exemplos de possíveis redes locais, mostrados abaixo:

|

| Aula 19 - 07/05 - Parte 2: Redes Locais e Padrões IEEE | ||||||

|---|---|---|---|---|---|---|

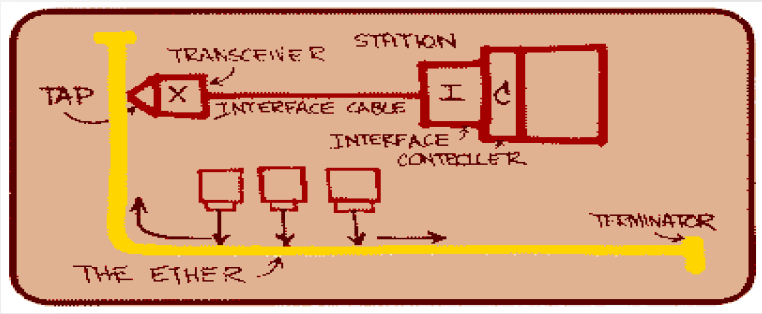

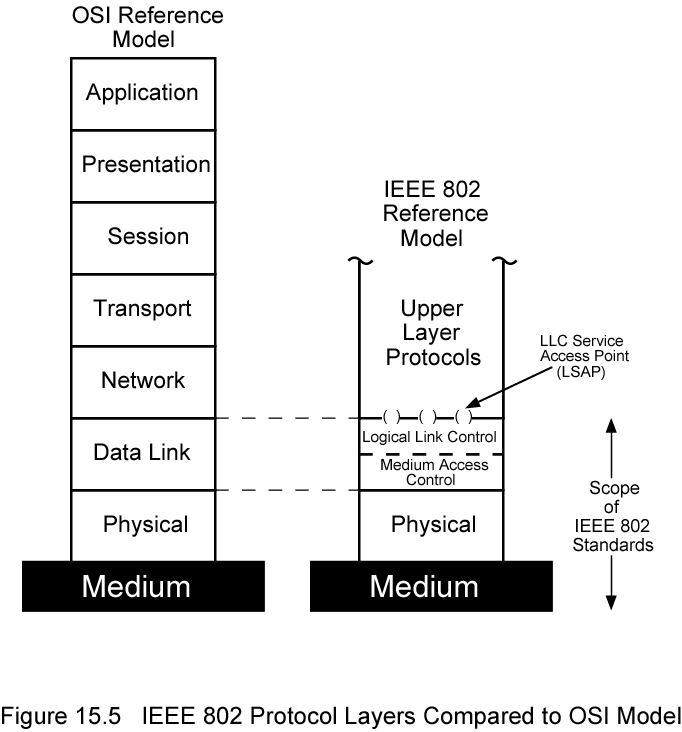

Aula 19 - 07/05 - Parte 2: Redes Locais e e Padrões IEEE

Veja abaixo o desenho usado por Bob Metcalfe, um dos criadores da Ethernet, para apresentação em uma conferência em 1976. Até hoje esses conceitos se mantiveram. Atualmente temos os seguintes elementos em uma rede Ethernet:

... mas no início redes Ethernet não eram assim ! Leia o material de referência para ver como eram essas redes num passado não muito distante. Arquitetura IEEE 802Define um conjunto de normas e tecnologias no escopo das camadas física (PHY) e de enlace. A camada de enlace é dividida em duas subcamadas:

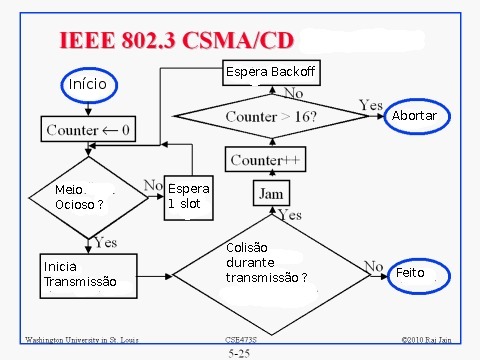

Protocolo de acesso ao meio (MAC)Parte da camada de enlace na arquitetura IEEE 802, tem papel fundamental na comunicação entre estações. O MAC é responsável por:

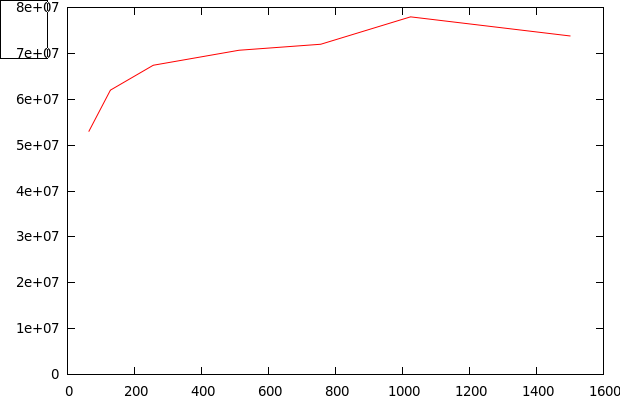

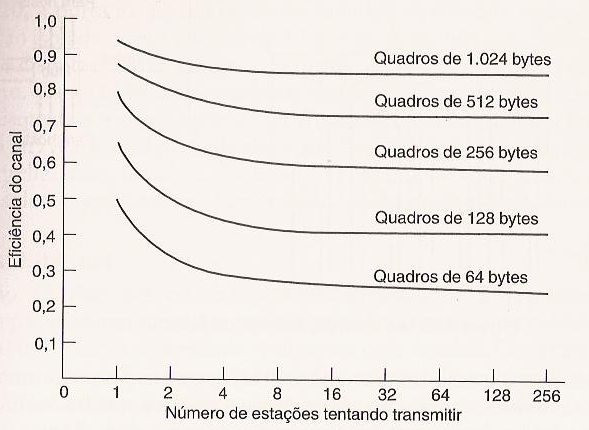

No entanto, nas gerações atuais do padrão IEEE 802.3 (Gigabit Ethernet e posteriores) o CSMA/CD não é mais utilizado. Nessas atualizações do padrão, o modo de comunicação é full-duplex (nas versões anteriores, que operavam a 10 e 100 Mbps, há a possibilidade de ser half ou full-duplex). Se as comunicações são full-duplex, então conceitualmente não existem colisões. Isso se deve ao fato de que nessas novas versões cada estação possui uma via exclusiva para transmitir e outra para receber, portanto não existe mais um meio compartilhado. Utilização do meio de transmissão em uma rede local com MAC do tipo CSMA/CDNesta seção mostra-se como estimar o desempenho do CSMA/CD por meio de experimentos para medir a utilização máxima do meio. Esses experimentos podem ser feitos usando uma rede real, com computadores interligados por hubs, ou com um simulador. Em ambos os casos deve-se fazer com que vários computadores gerem tráfego intenso na rede, e calcular ao final a utilização do meio da seguinte forma:

O total de quadros recebidos pode ser obtido em qualquer um dos computadores.

Atividade Extra: Artigo resumo sobre desempenho da ethernetA arquitetura IEEE802

|

| Aula 20 - 08/05 - Avaliação A1 |

|---|

Aula 20 - 08/05 - Avaliação A1

|

| Aula 21 - 14/05 - Correção em sala da avaliação A1 |

|---|

Aula 21 - 14/05 - Parte 2 - Arquitetura IEEE

|

| Aula 22 - 15/05 - Parte2 - Arquitetura IEEE |

|---|

Aula 22 - 15/05 - Parte 2 - Arquitetura IEEEConteúdo Associado:

Início das atividades:

|

| Aula 23 - 21/05 - Parte2 - Segmentação de redes e redes locais virtuais (VLANs) | |||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

Aula 23 - 21/05 - Parte 2 - Segmentação de redes e redes locais virtuais (VLANs)Conteúdo Associado:

Tecnologias de LAN switchesSwitches store-and-forward X cut-through

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

Laboratório sobre LANsInterligando redes locaisInterligação de LANs (norma IEEE802.1D)

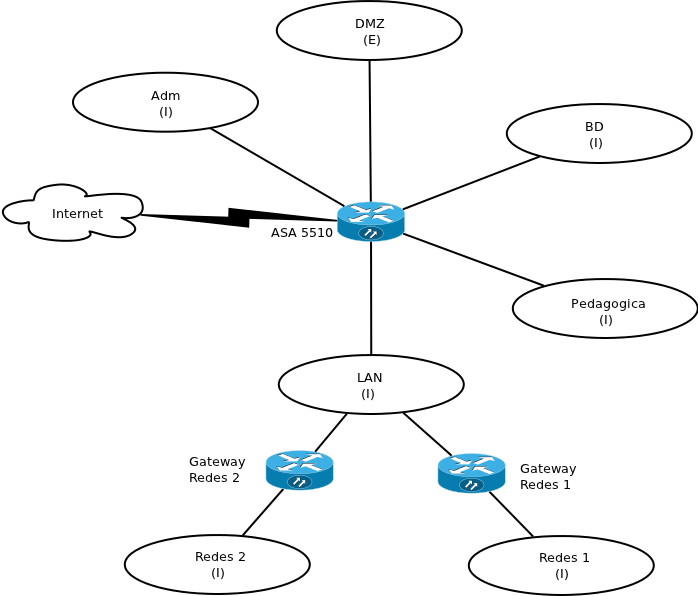

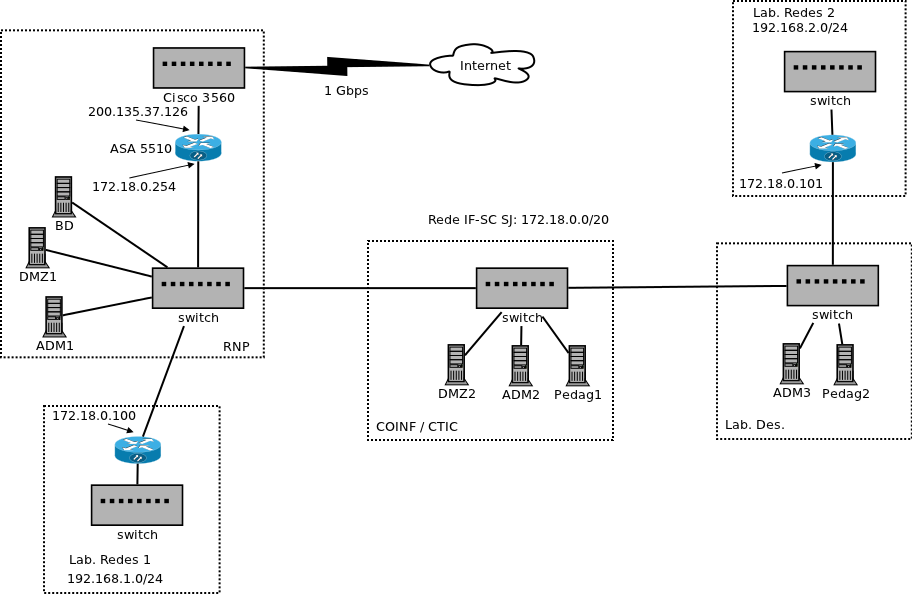

A equipe que administra a rede do campus São José estudou uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

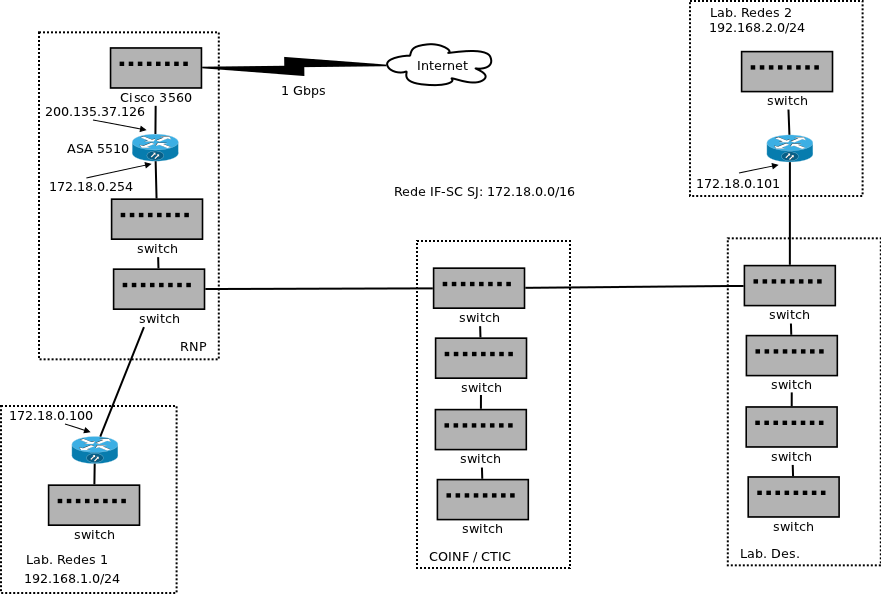

Segmentação físicaA segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus:

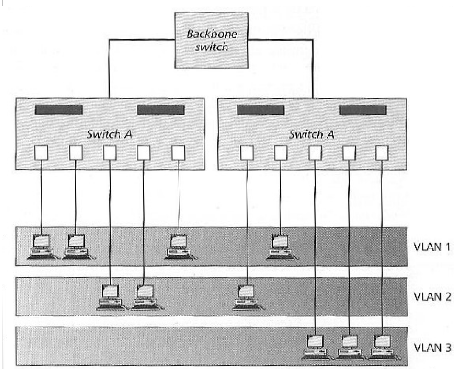

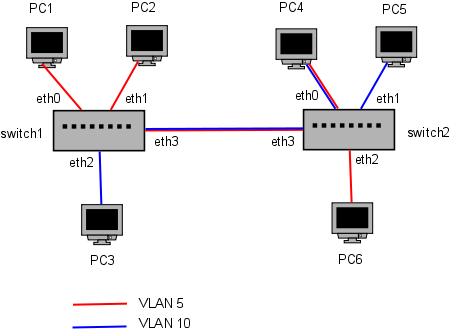

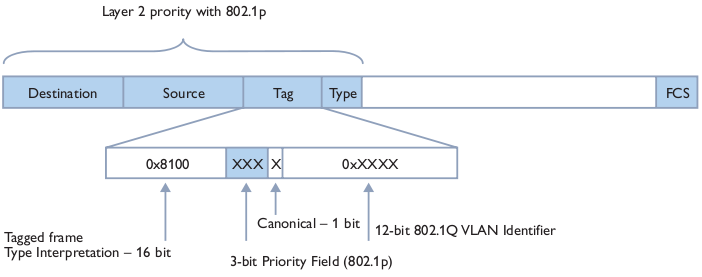

Segmentação com VLANsSe a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura: No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches. Redes locais virtuais são técnicas para implantar duas ou mais redes locais com topologias arbitrárias, usando como base uma infraestrutura de rede local física. Isso é semelhante a máquinas virtuais, em que se criam computadores virtuais sobre um computador real. Exemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?. Padrão IEEE 802.1qOs primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes. Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN:

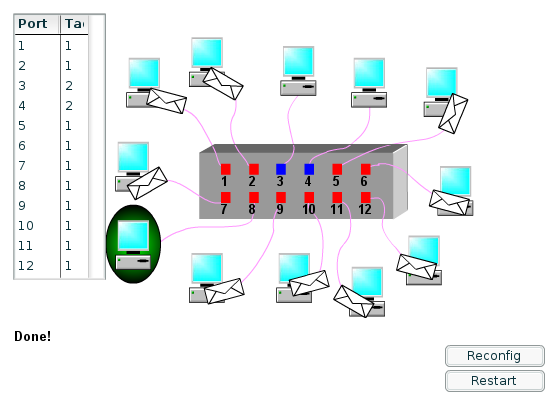

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

Redes locais e VLANsAtividadeNa figura abaixo, a rede da esquerda está fisicamente implantada em uma pequena empresa. No entanto, uma reestruturação tem como objetivo modificá-la de acordo com o diagrama mostrado à direita. Essa alteração da rede deve ser feita sem adicionar switches ou modificar o cabeamento (tampouco devem-se mudar as conexões de pontos de rede às portas de switches). Faça essa modificação usando o Netkit.

A nova rede do IFC-SJVoltando à segmentação da rede do campus São José, vamos implantar a nova rede usando VLANs.

Primeiro isso será realizado usando o Netkit, e em seguida será implantado no laboratório. Para simplificar a rede, vamos assumir que a topologia física está implantada como mostrado na figura acima, à esquerda.

|

| Aula 24 - 22/05 - Parte2: Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d |

|---|

Aula 24 - 22/05 - Parte2: Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3dsw1[type]=switch

sw2[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

pc4[type]=generic

pc5[type]=generic

pc6[type]=generic

sw1[eth0]=sw1-port0:vlan_untagged=1

sw1[eth1]=sw1-port1:vlan_untagged=3

sw1[eth2]=sw1-port2:vlan_untagged=2

sw1[eth3]=link-sw1-sw2:vlan_tagged=1,2,3

sw2[eth0]=sw2-port0:vlan_tagged=1,2,3

sw2[eth1]=sw2-port1:vlan_untagged=3

sw2[eth2]=sw2-port2:vlan_untagged=1

sw2[eth3]=link-sw1-sw2:vlan_tagged=1,2,3

pc1[eth0]=sw1-port0:ip=192.168.1.1/24

pc2[eth0]=sw1-port1:ip=192.168.3.2/24

pc6[eth0]=sw1-port2:ip=192.168.2.6/24

pc3[eth0]=sw2-port0:vlan_tagged=(1,ip=192.168.1.3/24),(2,ip=192.168.2.3/24),(3,ip=192.168.3.3/24)

pc4[eth0]=sw2-port1:ip=192.168.3.4/24

pc5[eth0]=sw2-port2:ip=192.168.1.5/24

O problema dos ciclos (caminhos fechados) em uma rede local ethernetBibliografia associada:

Outros materiais:

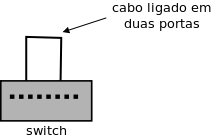

Após implantar a nova rede do IF-SC SJ, a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede Pedagógica). Quer dizer, ele fez algo assim com um dos switches da rede:

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa ficaria travada devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

|

| Aula 25 - 28/05 - Parte 2: Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d - continuação |

|---|

Aula 25 - 28/05 - Parte 2: Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d - continuaçãoVoltando ao problema do loop acidental (ou proposital...) colocado entre portas de um mesmo switch, vamos avaliar o que ocorreria na prática sem um protocolo STP.

Agora vamos observar o STP em ação na rede abaixo

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on

sw2[stp]=on

sw3[stp]=on

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

Abra o wireshark ou tcpdump em qualquer interface da rede e observe todos os parâmetros do pacote BPDU trocados entre Switches. Neste momento o algorítimo do STP já executou todas as suas etapas e convergiu bloqueando portas para tornar a rede em uma topologia tipo árvore. Os pacotes BPDU irão aparecer periodicamente nessa rede até que exista uma falha ou mudança na topologia física para que exista uma nova etapa do algorítimo STP.

Switches reais usualmente possuem suporte a STP (Spanning Tree Protocol) para possibilitar haver enlaces redundantes em uma rede local. No Netkit podem-se criar redes em que se usa o STP, que deve ser ativado no switches.

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw2[stp]=on:bridge_priority=128

sw3[stp]=on:bridge_priority=500

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

A configuração do STP se faz pelo atributo especial stp a ser especificado para cada switch. A opção on ativa o STP, e bridge_priority define a prioridade do switch no escopo do STP. Como os switches podem ser configurados com múltiplas vlans, o STP deve ser ativado apropriadamente. Isso significa que cada vlan deve ter o STP rodando de forma independente. A configuração do Netkit para especificar o STP para cada vlan segue abaixo: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024:vlan=5

sw1[stp]=on:bridge_priority=512:vlan=10

Nesse exemplo, o switch sw1 tem o STP ativado na vlans 5 e 10. Os parâmetros do STP inclusive podem ser diferentes em cada vlan, já que ele opera em cada uma de forma independente (i.e. o STP em uma vlan não interfere com o STP em outra vlan). Vlans em que o stp não foi explicitamente ativado usarão a configuração default do stp, a qual é definida omitindo-se informação sobre vlan: # Configuração default do STP em um switch ... vale para todas as vlans em que

# o stp não foi configurado individualmente.

sw1[stp]=on

# A configuração default pode conter quaisquer opções do stp, menos vlan:

sw2[stp]=on:bridge_priority=2000

Um último detalhe sobre o STP diz respeito ao custo e prioridade de cada porta do switch. No STP usado em switches reais, o custo de uma porta é dado pela sua velocidade. Assim, portas mais velozes têm custo menor que portas mais lentas, como por exemplo portas 1 Gbps comparadas a 100 Mbps. No Netkit não existe essa diferenciação entre as interfaces ethernet por serem emuladas, mas pode-se especificar manualmente o custo de cada interface a ser usado pelo STP. A configuração necessária deve ser colocada em cada porta da seguinte forma: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw1[eth0]=port0:stp_cost=10

sw1[eth1]=port1:stp_cost=100

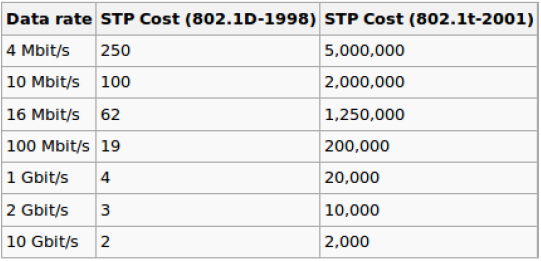

Assim, nesse exemplo a interface eth0 do switch sw1 tem custo STP 10, e a interface eth1 tem custo 100. Os custos de interfaces de acordo com a norma IEEE 802.1d pode ser visto na seguinte tabela:

# STP no switch:

# bridge_priority: prioridade do switch no STP

# hello_time: intervalo entre envios de BPDU

# max_age: tempo máximo que o STP pode ficar sem receber uma atualização de BPDU de outro switch

# forward_delay: atraso para enviar uma BPDU notificando uma mudança de configuração do STP

# on: ativa o STP

# off: inicia com STP desativado

sw1[stp]=on:vlan=10:bridge_priority=100:hello_time=2:max_age=10:forward_delay=1

# Porta do switch: pode ter as opções stp_cost (custo da porta) e stp_prio (prioridade da porta)

sw1[eth0]=port0:stp_cost=10:stp_prio=1

* Faça o exercício proposto pelo professor envolvendo agora, VLANs e o STP na mesma rede.

|

| Aula 26 - 29/05 - Parte 2: Controle de Acesso com IEEE 802.1x |

|---|

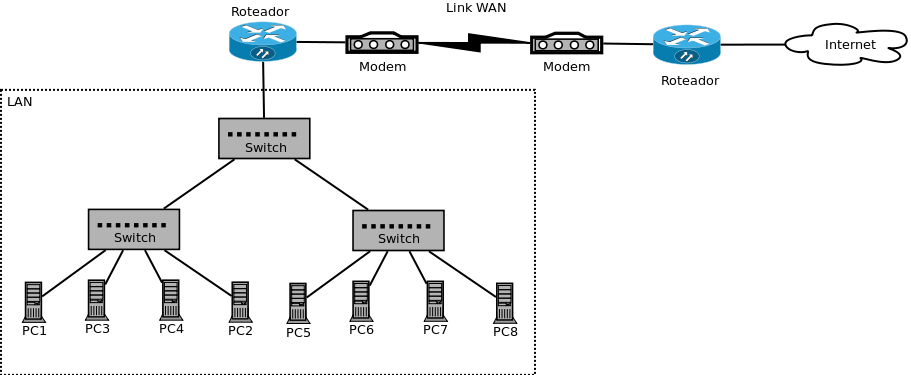

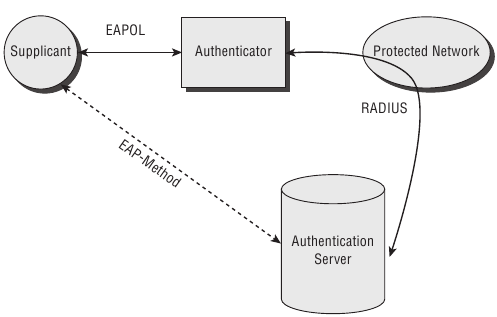

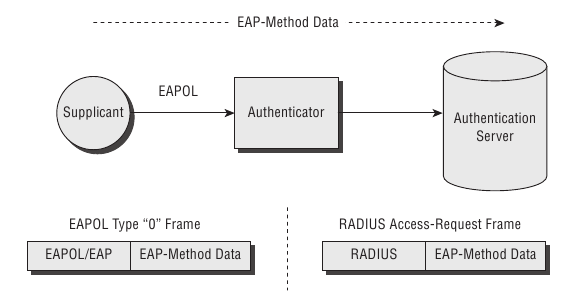

Aula 26 - 29/05 - Parte 2: Controle de Acesso com IEEE 802.1xFazendo controle de acesso em redes locaisVamos usar como exemplo o cenário da rede do IFSC-SJ: A gerência de rede concluiu que deve-se controlar os acessos aos pontos da rede da escola. Com isso, somente usuários devidamente autenticados e autorizados poderão se comunicar usando os pontos de rede. A forma com que isso deve ser feito deve impedir inclusive que uma pessoa conecte um laptop a uma tomada de rede, e consiga acessar a rede. Além disso, o acesso pode ser negado ou concedido dependendo do tipo de usuário (aluno, funcionário, professor, visitante) e da localização do ponto de rede. O mecanismo de segurança capaz de fazer isso deve agir portanto diretamente nas portas de switches, habilitando-as ou bloqueando-as dependendo do usuário que tentar usar o equipamento nela conectado. Padrão IEEE 802.1x

A autenticação se faz com protocolos específicos definidos na norma IEEE 802.1x:

Existem vários métodos EAP, que correspondem a diferentes mecanismos de autenticação. Assim, o método de autenticação pode ser escolhido de acordo com as necessidades de uma rede.

Controle de acesso IEEE 802.1xO controle de acesso IEEE 802.1x possibilita liberar ou bloquear portas de switches mediante a identificação de usuários válidos. Para usá-lo no Netkit deve-se fazer o seguinte:

Juntando os dois exemplos acima, pode-se definir uma pequena rede para fins de demonstração do controle de acesso: sw[type]=switch

pc1[type]=generic

pc2[type]=generic

# Podem-se definir quantos usuários e senhas forem desejados.

sw[8021x]=1:users=usuario1/senha1,usuario2/senha2

# A interface eth0 do switch é uma porta autenticadora, mas a interface eth1 não.

sw[eth0]=port0:8021x_authenticator=1

sw[eth1]=port1

pc1[eth0]=port0:8021x_user=usuario1/senha1:ip=10.0.0.1/24

pc2[eth0]=port1:ip=10.0.0.2/24

Ao executar a rede acima, deve-se conseguir fazer um ping entre pc1 e pc2. Se quiser testar com maiores detalhes o controle de acesso e vê-lo em ação, experimente fazer o seguinte:

Definindo um IP de gerenciamentoUm switch pode possuir um endereço IP para fins de gerenciamento. No momento, isso é usado somente para que um switch consiga rodar um servidor Radius e atender pedidos de acesso vindos de outros switches. O IP de gerenciamento precisa estar vinculado a uma das VLANs do switch: sw[management_ip]=192.168.0.10/24:vlan=5

No exemplo acima, o switch sw possui o IP de gerenciamento 192.168.0.10, que está vinculado a VLAN 5. Apenas um IP por switch hpode ser definido. Como o tipo switch especializa o tipo generic, é possível definir rotas em um switch que possui um IP de gerenciamento. Isso pode ser feito da mesma forma que em máquinas virtuais genéricas (i.e. usando os atributos default_gateway ou route). Usando um servidor RadiusEm uma infraestrutura de controle de acesso IEEE 8021.X, usualmente o servidor de autenticação reside em um equipamento em separado. Desta forma, os autenticadores (switches e access points) podem efetuar a autenticação usando uma base de usuários comum. Apesar do padrão IEEE 8021.X não definir como deve ser implementado o servidor de autenticação, os fabricantes de equipamentos adotaram o serviço Radius para assumir esse papel. Com isso, para implantar o servidor de autenticação deve-se instalar um servidor Radius em algum equipamento, e fazer com que os autenticadores o utilizem para para autenticar os acessos. No Netkit a implantação de um servidor Radius foi simplificada e integrada à configuração do controle de acesso descrita no início desta seção. Por questão de simplicidade, o servidor Radius deve ser implantado em um switch. assim, a configuração de um switch que deve operar como servidor Radius é: sw2[8021x]=1:users=u1/p1,u2/p2:radius_clients=10.0.0.10,10.0.0.254

O parâmetro users lista os usuários e senhas autenticados pelo Radius, e radius_clients lista os endereços IP dos clientes Radius (que são os demais switches). Em ambos os casos, as informações devem ser escritas como listas separadas por vírgulas. Os clientes Radius precisam definir que servidor Radius irão utilizar. A configuração de um switch que é cliente Radius poderia ser esta: sw[8021x]=1:radius_server=10.0.0.5

Note que os clientes Radius devem ser capazes de alcançarem o servidor Radius. Quer dizer, se clientes e servidor Radius estiverem em subredes IP diferentes, devem existir rotas para que eles possam se comunicar. Um exemplo de uma rede com dois switches, sendo um deles um servidor Radius, está mostrada a seguir: Padrão IEEE802.1ax (anterior IEEE802.1ad) Agregamento de enlacesAgregação de enlace (bonding ou trunking)O Linux possui suporte a agregação de enlaces, em que se agrupam interfaces ethernet de forma a parecerem uma única interface (chamado de Linux Channel Bonding). A interface agregada tem prefixo bond, e assim deve ser identificada como bond0, bond1 e assim por diante. Para criar um enlace agregado no Netkit basta declarar em um switch uma interface desse tipo. A sintaxe da declaração é praticamente idêntica a de interfaces ethernet, como se pode ver abaixo: pc1[type]=generic

pc2[type]=generic

sw1[type]=switch

sw2[type]=switch

pc1[eth0]=sw1-port0:ip=192.168.0.1/24

pc2[eth0]=sw2-port0:ip=192.168.0.2/24

sw1[eth0]=sw1-port0

sw2[eth0]=sw2-port0

# Define em cada switch uma interface bond0 que agrega dois enlaces.

# O enlace agregado deve ser composto por uma ou mais interfaces ethernet.

# O nome do enlace agregado é sw1-sw2 no exemplo.

sw1[bond0]=sw1-sw2:interfaces=eth1,eth2

sw2[bond0]=sw1-sw2:interfaces=eth1,eth2

Nesse exemplo o enlace agregado foi criado entre os switches sw1 e sw2. Como se pode notar, existe uma opção de configuração adicional interfaces, usada para listar as interfaces ethernet a serem agrupadas. Essas interfaces não devem ser declaradas explicitamente. Além disso, não se podem configurar VLANs na interface agregada (bond0 no exemplo). Por fim, mais de um enlace agregado pode ser criado no mesmo switch, bastando identificá-los por interfaces bond diferentes (bond1, bond2, ...). O exemplo acima cria a seguinte rede: CascateamentoOs switches ainda possuem uma facilidade em nível físico chamada cascateamento que tem a função de ampliar as capacidades de portas sem comprometer significativamente a latência de pacotes em trânsito (fase forwarding). O mais eficiente, porém com mais custo, é o cascateamento por backplane onde um cabo proprietário de comprimento não maior que 1 metro, é conectado em portas de entrada e saída específicas para este fim geralmente na trazeira do switch. Outras formas são o uso de portas específicas de altas taxas (fibra) chamadas UPLINK ou através da associação ao agregamento exposto na seção anterior. |

| Aula 36 - 10/07 - Parte 4: Encerramento da Disciplina |

|---|

Aula 36 - 10/07: Encerramento da Disciplina

|