Mudanças entre as edições de "RED2-EngTel (página)"

| Linha 2 594: | Linha 2 594: | ||

* [4] https://www.semtech.com/lora/what-is-lora | * [4] https://www.semtech.com/lora/what-is-lora | ||

|- | |- | ||

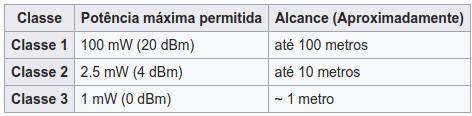

| − | | LUIZA ||Bluetooth ||IEEE 802.15.1 [1]| |2,4 GHz [2]| |[[Arquivo:Potencia.jpg|400px|center]] [3]| |Aproximadamente 1 metro podendo até se estender a 100 metros.| |O bluetooth permite troca de informações entre dispositivos através de uma frequência de rádio de curto alcance globalmente licenciada e segura. | + | | LUIZA ||Bluetooth ||IEEE 802.15.1 [1]||2,4 GHz [2]||[[Arquivo:Potencia.jpg|400px|center]] [3]||Aproximadamente 1 metro podendo até se estender a 100 metros.||O bluetooth permite troca de informações entre dispositivos através de uma frequência de rádio de curto alcance globalmente licenciada e segura. |

O Bluetooth possibilita a comunicação desses dispositivos uns com os outros quando estão dentro do raio de alcance. Os dispositivos usam um sistema de comunicação via rádio, por isso não necessitam estar na linha de visão um do outro, e podem estar até em outros ambientes, contanto que a transmissão recebida seja suficientemente potente. [3] | O Bluetooth possibilita a comunicação desses dispositivos uns com os outros quando estão dentro do raio de alcance. Os dispositivos usam um sistema de comunicação via rádio, por isso não necessitam estar na linha de visão um do outro, e podem estar até em outros ambientes, contanto que a transmissão recebida seja suficientemente potente. [3] | ||

Edição das 17h34min de 26 de junho de 2019

Professores da Unidade Curricular

- 2019-1 - Jorge Henrique B. Casagrande

- 2018-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2018-1 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2017-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2017-1 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2016-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2016-1 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2015-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2015-1 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2014-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2014-1 - Jorge Henrique B. Casagrande (Diário de aulas)

Carga horária, Ementas, Bibliografia

Plano de Ensino

Dados Importantes

Professor: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br

Atendimento paralelo: 3as e 4as das 14:00h às 14:50h (Sala de Professores de TELE II, COTEL ou Laboratório de Redes de Computadores)

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/RED

Avaliações

Resultados das Avaliações

| Matrícula | Aluno | A1 | A1 final | A2 | A2 final | A3 | A3 final | REC A1 | REC A2 | MÉDIA | NF |

|---|---|---|---|---|---|---|---|---|---|---|---|

| 1610063406 | 100/80/70/100/58/70 | 70 | 100/0/0 | 0/0/0 | 0 | ||||||

| 1420033441 | 100/80/70/100/71/78 | 78 | 100/0/0 | 0/0/0 | 0 | ||||||

| 1520005849 | 100/80/80/100/53/69 | 69 | 100/0/0 | 0/0/0 | 0 | ||||||

| 1710040866 | 100/80/80/100/54/68 | 68 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1710044276 | 100/90/100/100/80/87 | 87 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1410041867 | 0/0/70/90/62/56 | 56 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1610007913 | 100/0/0/0/53/46 | 46 | 0/0/0 | 0/0/0 | 0 | ||||||

| 1710010363 | 100/80/80/100/60/72 | 72 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1610050266 | 100/80/80/0/56/69 | 69 | 100/0/0 | 0/0/0 | 0 | ||||||

| 1710040092 | 100/100/100/100/84/90 | 90 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1710042826 | 100/100/100/100/74/84 | 84 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1710040912 | 100/90/100/100/84/90 | 90 | 100/100/0 | 0/0/0 | 0 | ||||||

| 1610005929 | 100/90/90/100/59/73 | 73 | 100/0/0 | 0/0/0 | 0 | ||||||

| 1410000133 | 100/0/0/0/53/45 | 45 | 0/0/0 | 0/0/0 | 0 | ||||||

| 1320047718 | 100/0/0/100/0/22 | 22 | 0/100/0 | 0/0/0 | 0 |

LEGENDA E DETALHES

- An = Avaliação n

- Cada An (n=1,2 e 3) é composta por:

* 60% de uma atividade principal como prova, artigo, resenha, seminário, experimento entre outros e/ou média desses;

* 40% de Avaliação Individual da avaliação n correspondente (AIn) - que é a média de notas de atividades extras e nota final atribuída pelo professor a qual reflete os méritos do aluno no desempenho, assiduidade, cumprimento de tarefas, trabalho em equipe e em sala ou de listas de exercícios ou ainda tarefas para casa.

O Aluno/Aluna precisa alcançar no mínimo 60 pontos em cada An final, caso contrário será obrigatório realizar a recuperação correspondente Rec An.

- Componentes da A1

- Pesquisa de Campo (aula 13/02)/exercícios lista 1 (aula 13/03)/Prova A1 (aula 30/04)/Avaliação A1

- Componentes da A2

- Fases do SW com Packet Tracer (aula 07/05)/Avaliação A2 (aula x)/Journal RED19-1 (aula x)

- Componentes da A3

- Tema (aula x)/Avaliação A3 (aula x)

- Recuperação de avaliações

- Prova escrita, teórica visando recuperar An as quais não alcançaram nota maior ou igual a 60; Contempla o conteúdo abordado de todos os assuntos correspondentes tratados na teoria, atividades extras e laboratórios de cada parte do plano de ensino da disciplina; As notas da recuperação serão registradas em REC An = Recuperação da Avaliação An;

Se uma ou mais An < 60 --> Reprovado

Se as três An >=60 --> Aprovado com a Média das três An

- Importante!

- Considerando o sistema de registro de notas do SIGAA, as notas finais de cada An serão registradas no sistema com valores inteiros de 0 a 10, correspondentes ao valor de cada An/10 e o critério de arredondamento de 5 pontos;

- O valor de NF será o valor Média das avaliações An com o mesmo critério de arredondamento.

Resultados do Journal RED19-1 (60% da avaliação de A2)

| Matrícula | Aluno | Revisor1 | Revisor2 | Revisor3 | Professor | NF Artigo |

|---|---|---|---|---|---|---|

| 1610063406 | 20 | 20 | ||||

| 1420033441 | 70 | 50 | ||||

| 1520005849 | 20 | 70 | 50 | |||

| 1710040866 | 50 | 50 | ||||

| 1710044276 | 20 | 50 | ||||

| 1410041867 | 70 | 50 | ||||

| 1610007913 | ||||||

| 1710010363 | 50 | 70 | ||||

| 1610050266 | 50 | |||||

| 1710040092 | 70 | 70 | ||||

| 1710042826 | 70 | 50 | 100 | |||

| 1710040912 | 100 | 70 | ||||

| 1610005929 | 20 | 70 | 50 | |||

| 1410000133 | ||||||

| 1320047718 | 70 | 50 |

Recados Importantes

Toda vez que você encontrar a marcação ao lado de alguma atividade, significa que essa atividade estará sendo computada na avaliação como AIn de An. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo terão seu valor máximo de nota debitado de 10 pontos ao dia;

Uso da Wiki: Todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele;

Whatsapp: Para interação fora da sala de aula, acessem nosso grupo no Whatsapp;

SIGAA: Eventualmente alguns materiais, mídias instrucionais, avaliações ou atividades poderão usar o ambiente da turma virtual do SIGAA. O professor fará o devido destaque para isso;

ATENÇÃO: Uma avaliação poderá ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação.

Material de Apoio

- Tabela de leitura básica das Bibliografias recomendadas (PARA AVALIAÇÃO FINAL)

| Referência | Tópicos | Observações |

|---|---|---|

| Kurose 5ª edição | seções dos capítulos 1.1 à 1.4, 5.1, 5.2, 5.7 e 5.8 | |

| Forouzan 4ª edição | capítulos 1 e 3 e as seções 4.1, 4.3, 5.1, 6.1, 7.1, 8.1 à 8.3, 9.2, 9.3, 10.1, 10.4, 10.5, 11.1 à 11.3, 11.6, 11.7 e 18.1 | |

| Tanenbaum 4ª edição | cap 4, 5.4.5 (ou seção 5.6.5 da 5ª ed.) |

- Atividades extra sala de aula

- Slides utilizados durante algumas aulas

- Manuais e outros

- Guia Rápido de Configuração Modem DT2048SHDSL;

- Manual Modem DT2048SHDSL; da Digitel;

- Manual Modem Router NR2G; da Digitel;

Bibliografia Básica

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

Softwares e Links úteis

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKIT: um simulador de encaminhamento IP em java (roda direto no navegador)

- editor de PDF:

- Padrões diversos de protocolos para IoT

Diário de aulas RED29005 - 2019-1 - Prof. Jorge H. B. Casagrande

| 12/02 - Os Meios de transmissão e suas limitações |

|---|

12/02 - Os Meios de transmissão e suas limitações

|

| 13/02 - Redes de Acesso | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

13/02 - Redes de Acesso

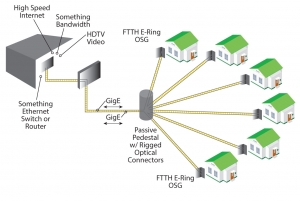

Elisa/Sarom Grupo Claro Brasil - NET

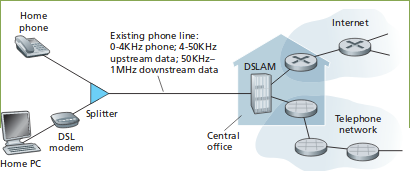

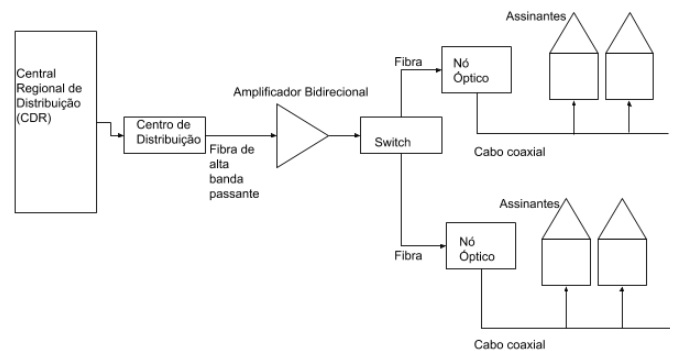

Após uma leitura das seções 1.1 à 1.3 (inclusive) do livro do Kurose, 5a edição, da revista RTI (www.rtionline.com.br - edição julho/15), googlelândia e explicações básicas sobre a rede de acesso em sala de aula com o professor, podemos fazer uma síntese das principais tecnologias de redes de acesso mais presentes nos serviços de Telecomunicações. Partindo do ponto de vista do PROVEDOR DE SERVIÇOS (ISP) em termos de: Alcance, complexidade da rede, banda passante (Mbps) e serviços possíveis ao cliente, podemos então destacar:

|

| 19/02 - Das redes de Acesso as Redes de Transporte |

|---|

19/02 - Das redes de Acesso as Redes de Transporte

|

| 20/02 - Modelo Básico de Comunicação de Dados |

|---|

20/02 - Modelo Básico de Comunicação de DadosATENÇÃO: Para reforço dos assuntos tratados a partir desse ponto nesta aula, faça uma leitura do capítulo 3 completo e da seção 4.3 do capítulo 4 do Forouzan

|

| 26/02 - Interfaces Digitais | |||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

26/02 - Interfaces Digitais

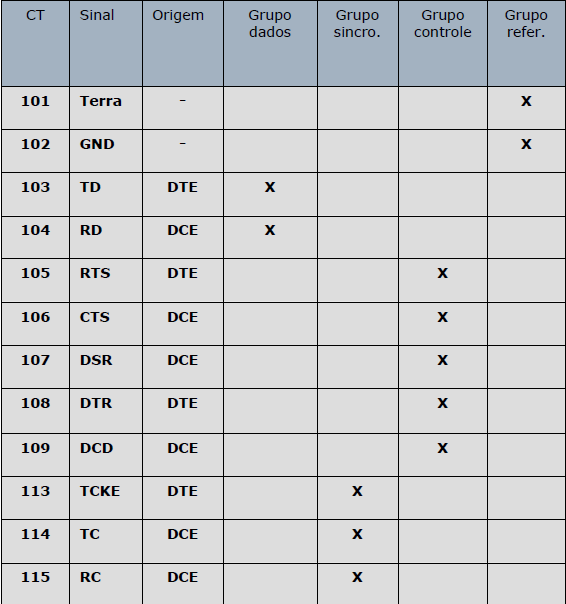

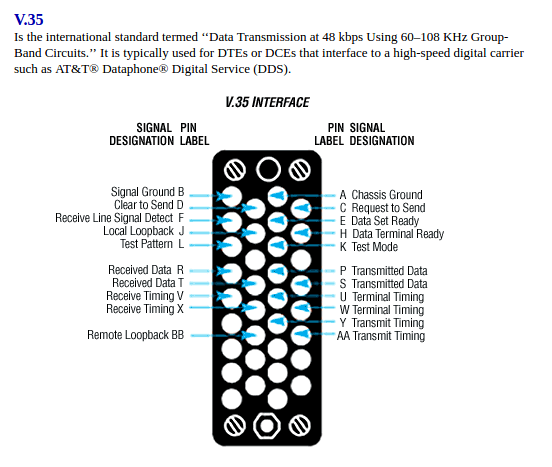

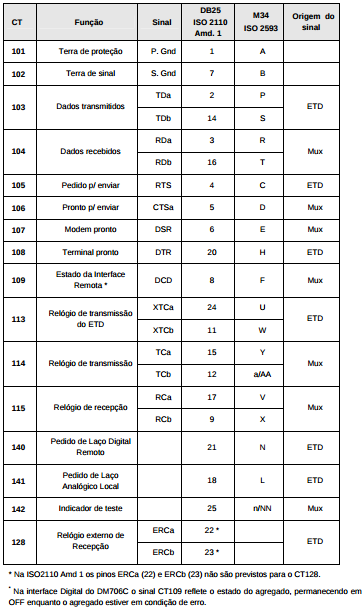

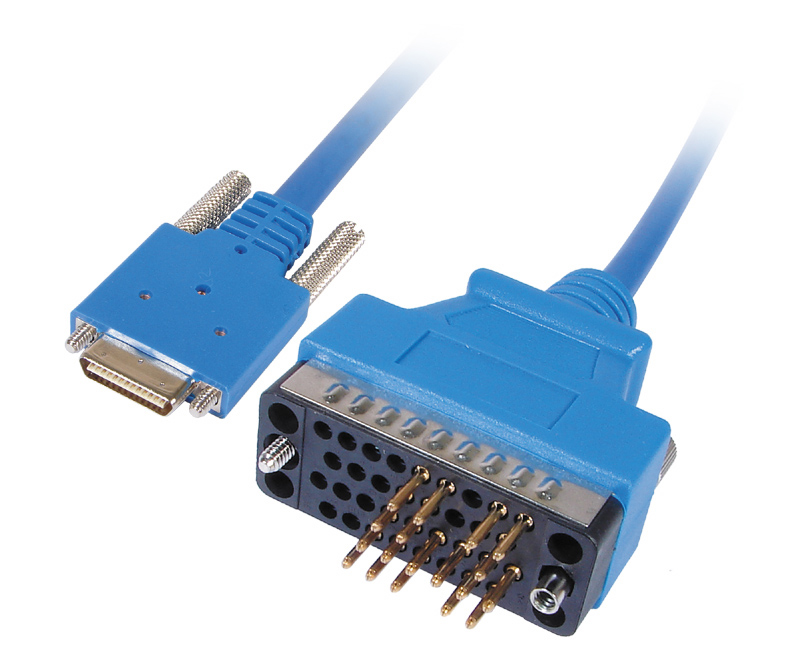

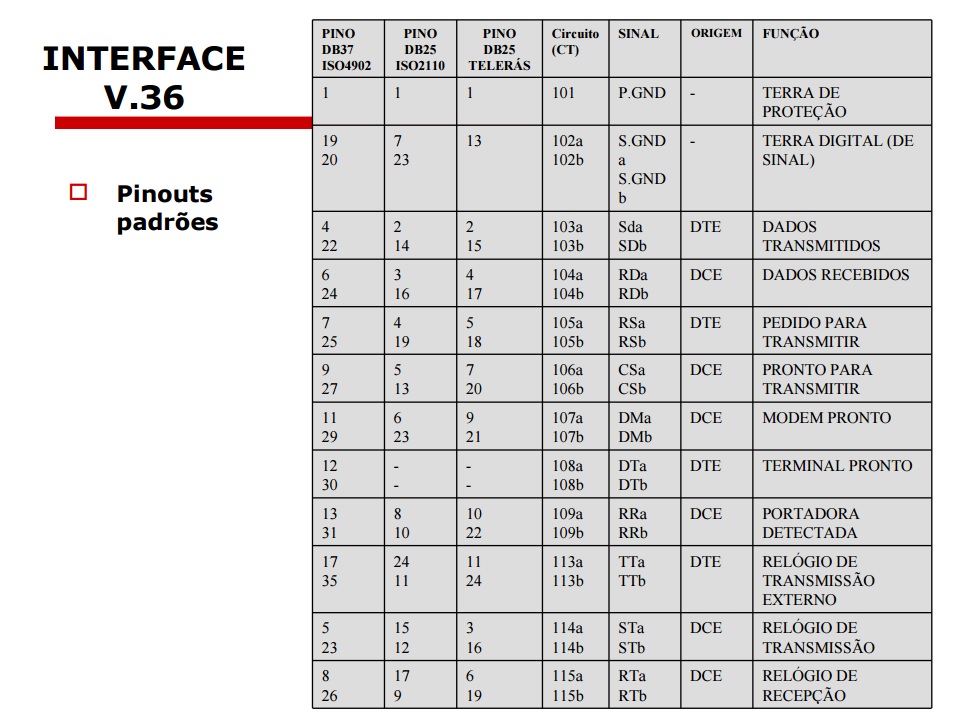

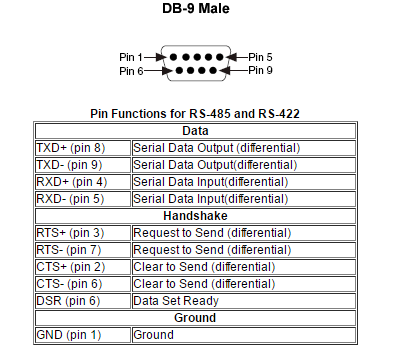

Abaixo uma tabela resumo sobre os principais circuitos contidos em variados tipos de Interface Digital. Observe que a coluna "origem" indica em que tipo de equipamento de um circuito (ou modelo) básico de comunicação de dados (CBCD) se encontra a fonte do sinal correspondente.

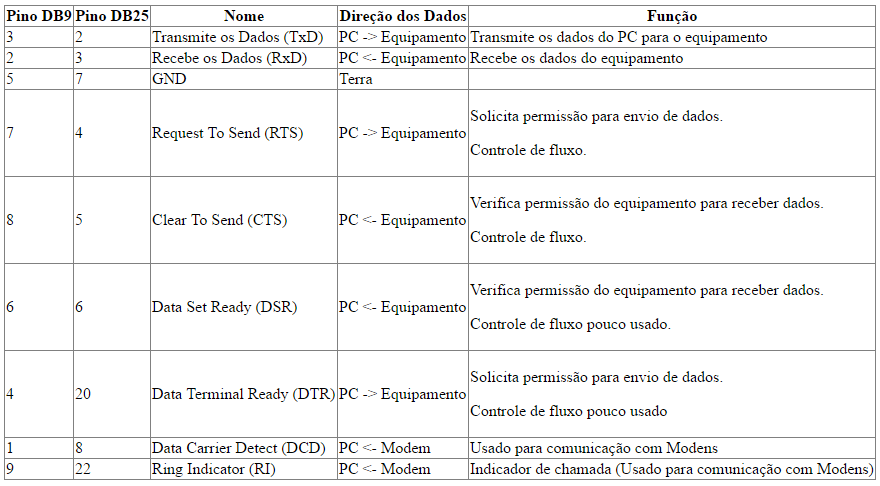

E na tabela abaixo o pinout usual das interfaces RS232C (coluna com conector padrão DB9) e RS232 (coluna com conector padrão DB25)

|

| 27/02 - Seminários: ISPs e a última milha |

|---|

27/02 - Seminários: ISPs e a última milha |

| 12/03 - Finalização Interfaces Digitais e Seminários: ISPs e a última milha |

|---|

12/03 - Finalização Interfaces Digitais e Seminários: ISPs e a última milha

|

| 13/03 - Tecnologia de Modens | ||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

13/03 - Tecnologia de Modens

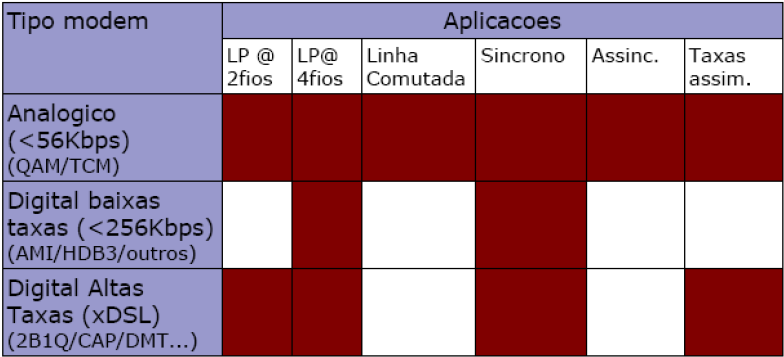

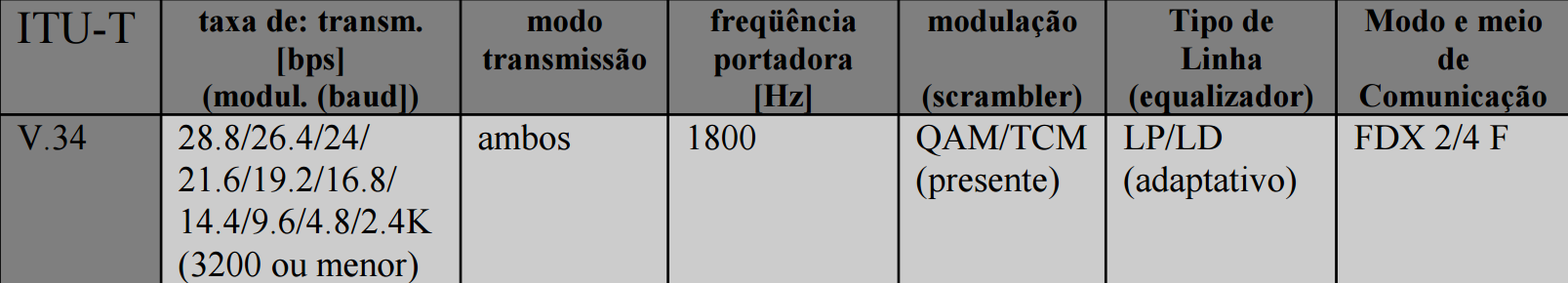

Uma classificação genérica de aplicações entre modens analógicos e modens banda base (digitais):

Sinais e Espectros, as bases para os Modens Analógicos e Digitais

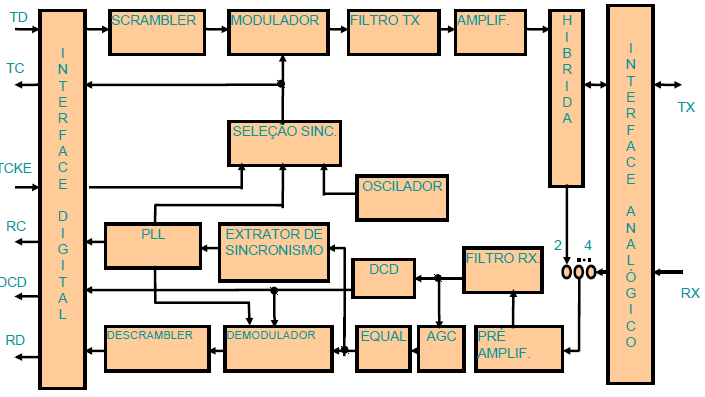

Modens Banda Base (Broad-Band ou Digitais) e Práticas com modens

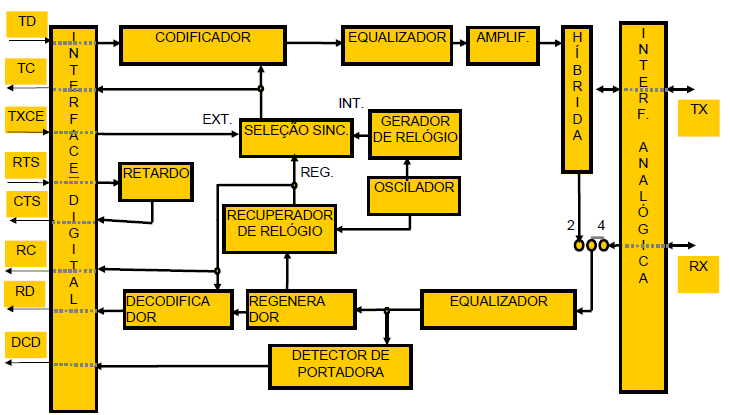

Abaixo uma arquitetura básica de um modem digital de baixas taxas de transmissão (<256Kbps).

|

| 20/03 - Laboratório com Modens |

|---|

20/03 - Laboratório com ModensLaboratório com Interfaces Digitais e Analógicas e exercícios

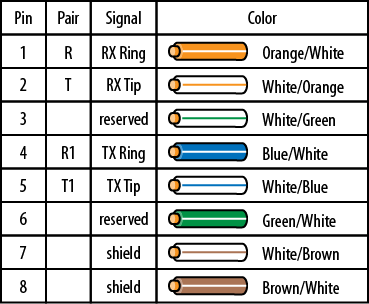

Enlaces de Teste e Lab com Interfaces

Para a montagem de circuitos básicos de comunicação de dados, será utilizada a infraestrutura dos racks Principal e de apoio do laboratório para simular os enlaces de 2 ou 4 fios como meios básicos de transmissão de dados entre os circuitos de Modens. Aguarde as instruções do professor para efetivar os circuitos. Para os modens de baixa velocidade, use o próprio resumo de configuração impresso na placa de circuito impresso do modem (Caso dos UP64 da PARKS). Para os modens SHDSL os circuitos ponto-à-ponto (simulando duas SLDDs - Serviço Local de Linha Digital - formadas por LPCDs - Linha Privativa de Comunicação de Dados - à 2 fios) com modems digitais operando a 2048Kbps. Os Modens da DIGITEL modelo DT2048SHDSL devem ser configurados da seguinte forma: (chaves em ON)

|

| 26/03 - Instalação e Comissionamento de Circuitos Ponto à Ponto com protocolo HDLC - Enlaces de Teste |

|---|

26/03 - Instalação e Comissionamento de Circuitos Ponto à Ponto com protocolo HDLC - Enlaces de TesteLaboratório com Interfaces Digitais e Analógicas

Enlaces de Teste e Lab com Interfaces

Após montados os circuitos será feito o comissionamento dos enlaces através do uso dos enlaces de teste. Aguarde as orientações do professor.

Implementação de uma rede privada com três nós de rede e protocolo ponto à ponto HDLC.

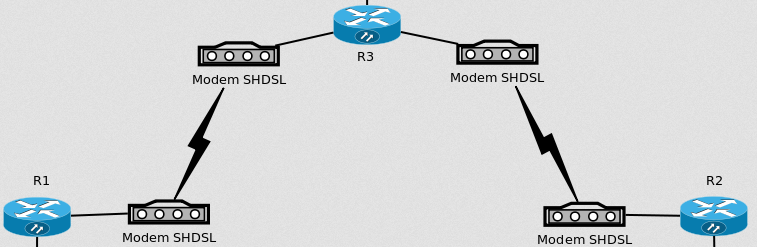

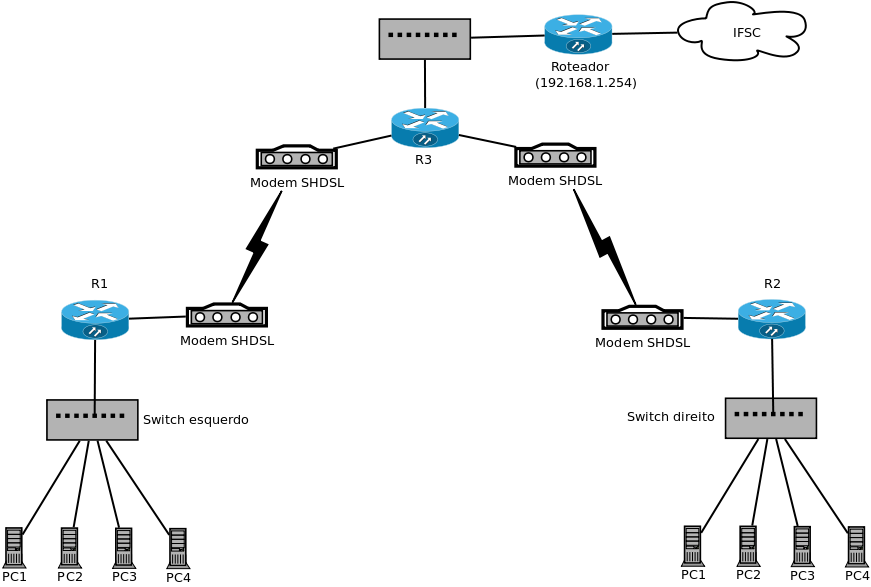

Implemente uma rede rede física composta por três roteadores da Digitel NR2G, que devem ser interconectados como mostrado abaixo: A rede contém dois enlaces dedicados ponto-à-ponto (simulando duas SLDDs - Serviço Local de Linha Digital - formadas por LPCDs - Linha Privativa de Comunicação de Dados - à 2 fios) com modems digitais operando a 2048Kbps. Os Modens da DIGITEL modelo DT2048SHDSL devem ser configurados da seguinte forma: (chaves em ON)

Todos os roteadores devem ser configurados com protocolo HDLC em suas interfaces serias WAN e rodando o algoritmo de roteamento RIP em sua forma mais básica para evitar a configuração de rotas estáticas na interligação das LANs dos Switches dos Racks A e B.

|

| 27/03 - Redes Privativas - Interligação de LANs com Rede Privada e protocolo ponto à ponto HDLC |

|---|

27/03 - Redes Privativas - Interligação de LANs com Rede Privada e protocolo ponto à ponto HDLC

Instalação de duas LANs independentes através do cabeamento estruturado dos racks de apoioInstale de dois a quatro PCs em cada switch nos racks de apoio (A e B) conforme o esquema mostrado na orientação do professor. Ela deve ser configurada de forma que um computador possa se comunicar com qualquer outro da mesma rede. Ao manobrar o cabeamento seguindo as orientações, somente os PCs conectados ao swicth devem trocar pacotes em uma LAN que fica isolada da rede do IFSC e portanto sem acesso à internet também. Use o comando ping para testar e se certificar. Ampliando a LAN através do cascateamento de portas de switchInterligue com um cabo de rede entre quaisquer portas de cada switch das duas LANs criadas anteriormente. Observe que todos os PCs estão em uma mesma LAN agora. Todos devem se comunicar. Criação de LANs independentes no mesmo Switch via racks de apoioPara isso, use os comandos nos PCs como abaixo com o seguinte endereçamento de rede: Para quem estiver no switch do rack de apoio A use o IP 192.168.10.x para dois PCs e 192.168.20.x para outros dois PCs, onde x tem que ser valores de 2 à 254. Para quem estiver no switch do rack de apoio B use o IP 192.168.30.x para dois PCs e 192.168.40.x para outros dois PCs, onde x tem que ser valores de 2 à 254. Para os PCs, aplique os seguintes comandos:

Após este procedimento somente os PCs de mesma rede devem estar trocando pacotes. Use o comando ping para testar.

Implementação de uma rede privada com três nós de rede e protocolo ponto à ponto HDLC.

Usando as LANs criadas anteriormente e os dois links ponto à ponto SHDSL já comissionados, vamos implementar uma rede rede física composta por três roteadores da Digitel NR2G, que devem ser interconectados como mostrado abaixo: A rede contém dois enlaces dedicados ponto-à-ponto (simulando duas SLDDs - Serviço Local de Linha Digital - formadas por LPCDs - Linha Privativa de Comunicação de Dados - à 2 fios) com modems digitais operando a 2048Kbps. Os Modens da DIGITEL modelo DT2048SHDSL já estão configurados da seguinte forma: (chaves em ON)

Todos os roteadores devem ser configurados com protocolo HDLC aplicados sobre suas interfaces serias WAN e rodando o algoritmo de roteamento RIP em sua forma mais básica, visando evitar a configuração demorada e cansativa de rotas estáticas na interligação das LANs dos Switches dos Racks de apoio A e B.

A esta altura vc deve ter muitas noções de que mesmo em um circuito ponto à ponto, uma simples ligação entre dois nós de rede, muitos componentes e variáveis estão envolvidos, principalmente no que se refere a camada física. Voce percebeu que na prática, os links ponto à ponto para serem estabelecidos de fato exigem do aluno um prévio conhecimento de todos os ativos e passivos que precisam ser selecionados e dimensionados de acordo com a especificação de cada link. Na vida real, essa especificação nasce da necessidade que o usuário (cliente) contrata com a operadora. São cabos lógicos, adaptadores, modens, interfaces, passivos de cabeamentos estruturado, configurações de modens, routers e PCs, ferramentas, softwares, protocolos, enfim, tudo muito bem alinhado para que se consiga sucesso na troca perfeita de dados na velocidade requerida pelo usuário, quem contrata uma operadora de telecomunicações para prestar esse serviço. Embora pouco popular atualmente, a rede que estudamos e implementamos no laboratório é um típico exemplo de uma Rede Privada usando links privativos (ou LPCD - Linha Privativa de comunicação de Dados ou Leased Line). Limitados as dimensões do laboratório, uma LPCD poderia ser efetivada entre quaisquer pontos do planeta. Quem permite ou decide qual infraestrutura usar é a operadora e não é incomum encontrar na última milha dentre as diversas soluções, o uso do par trançado que está sendo o meio de transmissão foco desta parte da disciplina. O par trançado tanto está presente nos cabos lógicos que interligam interfaces digitais dos ativos de rede, quanto no cabeamento estruturado de uma LAN ou como opção de meio de transmissão da última milha de uma WAN ou MAN. Na implementação desta rede foi possível entender como duas LANs que podem se situar em localidades distantes e com endereçamentos distintos, podem se comunicar livremente através de links de uma rede WAN. Vislumbrando esse cenário que simulamos no laboratório, visando consolidar a teoria discutida até aqui, responda objetivamente as seguintes questões:

|

| 02/04 - Finalização e testes da Rede |

|---|

02/04 - Finalização e testes da Rede |

| 03/04 - Uso de Ambientes de Simulação com PACKET TRACER |

|---|

03/04 - Uso de Ambientes de Simulação com PACKET TRACER

|

| 09/04 - Protocolos Ponto à Ponto e Enquadramento (Framing) |

|---|

09/04 - Protocolos Ponto à Ponto e Enquadramento (Framing)Resumo da aula:

Bibliografia relacionada: ATENÇÃO:

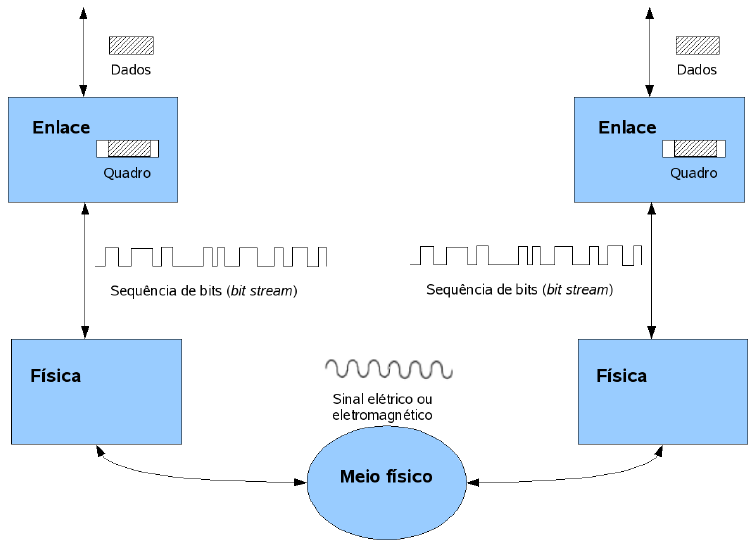

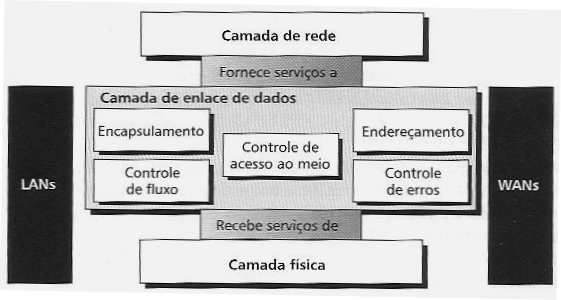

Fundamentos Teóricos Enlaces lógicosEquipamentos de rede se comunicam por meio de enlaces (links). Um enlace é composto por uma parte física, composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma parte lógica, responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a parte lógica está representada no bloco Enlace, e a parte física está no bloco Física; a informação transmitida, representada por Dados, pode ser, por exemplo, um datagrama IP. O enlace lógico tem uma dependência total em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica. Deste ponto em diante, a parte lógica será chamada simplesmente de Camada de Enlace, e a parte física de Camada Física. Em nosso estudo vamos investigar enlaces ponto-a-ponto, os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. Serviços da camada de enlaceOs serviços identificados na figura acima estão descritos a seguir. A eles foram acrescentados outros dois:

Protocolos de enlace ponto-a-pontoDois protocolos de enlace ponto-a-ponto muito utilizados são:

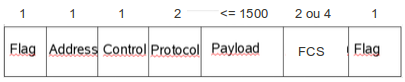

Ambos protocolos possuem o mesmo formato de quadro. Na verdade, o PPP copiou o formato de quadro do HDLC, apesar de não utilizar os campos Address e Control. O campo Flag, que tem o valor predefinido , serve para delimitar quadros, assim o receptor sabe quando inicia e termina cada quadro.

Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan). O PPP funciona também com comunicação serial assíncrona.

|

| 16/04 - Finalização Protocolo PPP - Detecção e Correção de Erros - Exemplos |

|---|

16/04 - Finalização Protocolo PPP - Detecção e Correção de Erros - Exemplos

14) Entrega em 23/04 - de forma MANUSCRITA E INDIVIDUAL - Utilize a técnica de CRC (Ciclical Redundance Check) para determinar o FCS de um pacote completo de dados representado pelas duas primeiras letras MINÚSCULAS seu nome na codificação ASCII. Como polinômio gerador utilize os bits que representam a última letra MAIÚSCULA de seu nome. Por exemplo: jorgE - pacote de dados: 6AH (j) 6FH (o) --> 0110101001101111 Polinômio Gerador: C5H (E) --> 11000101 = x^7+x^2+1. Para a tarefa apresente: a) O desenvolvimento do cálculo dos bits de CRC realizado no processo de transmissão do pacote de dados; b) O desenvolvimento do cálculo da verificação do pacote de dados realizado na camada de enlace no receptor considerando que não houve erros na transmissão dos dados. Neste caso o pacote é dado como correto; c) O desenvolvimento do cálculo da verificação do pacote de dados realizado na camada de enlace no receptor considerando erros de bit ou bits durante a transmissão dos dados. Neste caso o pacote é dado como incorreto e descartado. Escolha ao seu gosto a posição e quantidade de bits errados e comprove a detecção de erros no pacote na recepção; d) Leia todo o Capítulo 10 do Livro do Fourozan e avalie qual a eficiência (capacidades) que o seu polinômio gerador tem para detectar erros de bit e de rajada que eventualmente podem ocorrer durante a propagação do sinal até a recepção. |

| 17/04 - Finalização Detecção e Correção de Erros - Exercícios |

|---|

17/04 - Finalização Detecção e Correção de Erros - Exercícios

1) Não é exemplo de last mile: a) Uma linha Privativa de Comunicação de dados (LPCD) com modens VDSL em cada ponta da linha; b) Uma LPCD urbana formada exclusivamente por dois pares de fios; c) Um enlace wireless interurbano entre dois pontos de presença (PoP) de um ISP (Internet Service Provider); d) Um SLDD (Serviço de Linha Dedicada Digital) urbano; e) todas alternativas. 2)Um determinado trecho de uma sequencia de bits identificado pela camada física é mostra abaixo. Considerando a sequencia possui delimitação de frames e os bit-stuffing, a sequencia identificada pela cada de enlace será: 11101111110001010100001111101111101111101101111101010101101111110001010101110 a) 1110111111000101010000111111111111111110111111010101101111110001010101110; b) 0111110001010100001111101111101111101101111101010101101111110; c) 0010101000011111011111011111011011111010101011; d) 001010100001111111111111111101111110101011; e) nenhuma das alternativas. 3) Considerando a estrutura de um protocolo PPP, os bytes referentes ao check de frame (FCS - CRC), os quais serão identificados pela camada de enlace a partir do conjunto de bytes recebidos pela camada física mostrado na sequência abaixo, será: ...FF FF FF 7E FF 03 80 21 7D 5D 7D 5E 5D 29 4E AA 2B 5C 22 55 48 7D 5E 25 7E FF... a) 5E 25; b) 48 7D 5E 25; c) 55 48 7E 25; d) 7E 25; e) nenhuma das anteriores. 4) O protocolo HDLC: a) não usa a técnica de reconhecimento por carona como faz o protocolo PPP; b) Usa sempre o protocolo LCP para guiar os processos de conexão e desconexão; c) é o tipo ideal para enlaces ruidosos; d) não realiza controle de fluxo; e) nenhuma das anteriores. 5) O CRC (Ciclical Redundance Check) de uma sequência de dados 110001 gerada com polinômio gerador $x^{3}+x+1$: a) terá 4 bits; b) será a sequencia 111; c) não é possível calcular o CRC com uma quantidade tão pequena de bits; d) será a sequencia 0011; e) nenhuma das anteriores está correta. 6) Uma transmissão de dados de 4800 bps necessita ser transmitido através de um modem. Decidiu-se utilizar um modem com modulação por chaveamento de amplitude e fase com uma constelação de 32 símbolos de modulação para executar essa tarefa. Calcule a taxa em bauds no sinal de saída do modem, sendo que a frequência da portadora é 1920 Hz. Considere um canal sem ruído. a) 4800 bauds; b) 2400 bauds; c) 1200 bauds; d) Impossível determinar com essa frequência de portadora; e) nenhuma das anteriores está correta. 7) O fall-back e fall-forward utilizado em modens analógicos dentro das várias versões normatizadas pelo ITU-T: a) é uma tarefa fundamental entre esses modens banda base; b) funciona da mesma forma para os modens digitais; c) exige o controle de fluxo via hardware ou software entre DTE e DCE; d) são técnicas aplicadas somente em linha privativa; e) todas as alternativas anteriores estão corretas. 8) É exemplo de DCE: a) um modem com tecnologia VDSL; b) um conversor de mídia (ou transceiver); c) um modem analógico; d) a parte do circuito de interface com o cabeamento de uma placa de rede de uma LAN; e) todas as alternativas anteriores estão corretas. 9) Uma implementação de um circuito básico de comunicação de dados que exige uma Interface Digital(ID) com todos os sinais de controle e sincronismo: a) a ID tipo V.36 não atende essa implementação; b) a ID tipo G703/G704 atente essa implementação; c) se ela prevê o uso de uma ID com V.35 será necessário um cabo lógico entre DTE e DCE pino à pino com pelo menos 13 fios: 2 para os dados, 5 para os de controle e 6 para o sincronismo; d) se ela prevê o uso de uma ID com RS232 será necessário um cabo lógico entre DTE e DCE com pelo menos 11 fios: 1 para referência (GND); 2 para os dados, 5 para os de controle e 3 para o sincronismo; e) todas as alternativas anteriores estão corretas. 10) O meio de transmissão formado por pares metálicos sob ação de ruídos e transportando sinais modulados e/ou codificados: a) possui uma SNR (Relação Sinal Ruído) maior quanto maior seu comprimento; b) não seguem a regra da capacidade de Shannon; c) provoca perdas de sinal principalmente pelo seu valor de capacitância por quilômetro; d) não é determinante para os limites de banda passante; e) nenhuma das alternativas está correta. 11) Um enlace digital local (LAL) aplicado em um modem local: a) precisa de um conector de loop conectado na interface digital do modem remoto para se obter diagnóstico sobre o modem remoto; b) não consegue oferecer diagnóstico sobre o estado da interface digital do modem remoto; c) testa completamente os moduladores de demoduladores dos modens local e remoto de um modem digital; d) oferece diagnóstico sobre a interface analógica remota desde que seja um modem broadband (ou modem banda base); e) nenhuma das alternativas está correta. 12)Um nível DC ainda é encontrado em codificações do tipo: a) NRZ-L; b) bifásico Manchester; c) AMI; d) HDB3; e) nenhuma das alternativas está correta. 13) Avalie cada afirmação abaixo e conclua colocando um número de 1 à 3 no espaço indicado, se ela refere-se a uma característica ou atributo genérico de um modem: (1) analógico ou narrowband, (2) digital(ou banda base, ou broadband) ou (3) tanto analógico quanto digital. a.( ) uso com linha discada; b.( ) uso em LPCD; c.( ) limite de distância menor quanto maior a taxa de transmissão (bps); d.( ) possui as características de Retreino, Fall-back e Fall-Forward; e.( ) realiza controle de fluxo via hardware ou software; f.( ) possui um espectro de frequências maior do que a banda de telefonia; g.( ) pode operar com uma taxa de 256Kbps na interface analógica; h.( ) opera com velocidades da interface digital maiores ou iguais a interface analógica; i.( ) podem operar na última milha em linha de assinante; j.( ) dependendo do tipo de tecnologia ou versão, usa técnicas de modulação como QAM; k.( ) podem ser equipados com a facilidade de enlaces de teste; l.( ) usam codificações como as do tipo bipolares na interface analógica; m.( ) podem operar em aplicações síncronas ou assíncronas; n.( ) podem operar com fonte de sincronismo própria (relógio interno); o.( ) operações full-duplex.

|

| 23/04 - Exercícios de Revisão Avaliação A1 |

|---|

23/04 - Exercícios de Revisão Avaliação A1 |

| 24/04 - Redes LAN |

|---|

24/04 - Redes LAN

|

| 30/04 - Avaliação A1 |

|---|

30/04 - Avaliação A1 |

| 07/05 - Correção da Avaliação A1 - Redes LAN - Princípios da LAN Comutada |

|---|

07/05 - Correção da Avaliação A1 - Redes LAN - Princípios da LAN Comutada

|

| 08/05 - - Redes LAN - IEEE802.1D - LANÇAMENTO DO JOURNAL RED19-1 |

|---|

08/05 - - Redes LAN - IEEE802.1D - LANÇAMENTO DO JOURNAL RED19-1Interligando redes locais de LANs (norma IEEE802.1D)Ao final deste conteúdo, voce terá condições de responder as seguintes questões:

Tecnologias de LAN switchesSwitches store-and-forward X cut-through Veja a seguir detalhes sobre os dois tipos básicos de tecnologias na arquitetura interna de switches e na sequencia faça uma leitura técnica sobre o que ocorre com o fluxo de pacotes e o tratamento deles entre quaisquer portas de um swtch.

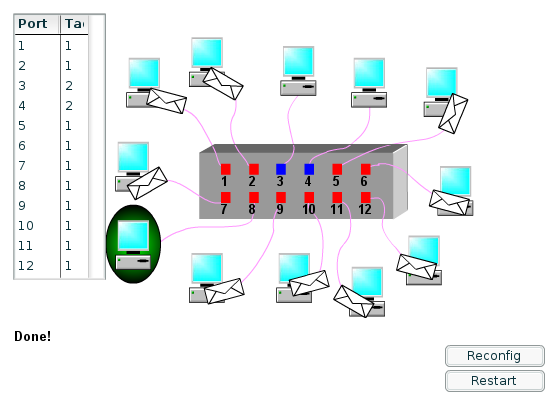

Demonstração das fases do SWITCH com PACKET TRACERSiga as orientações do professor quem irá construir uma LAN com somente três PCs conectados em um SWITCH e um HUB no Packet Tracer.

Orientações para a atividade principal da Avaliação A2

Solicito que me enviem a proposta de título com um breve resumo do artigo destacando o que ele irá abordar. Quanto antes entregar, melhor!

Seguindo a necessidade da disciplina de explorar com mais atenção conteúdos envolvidos com a segunda parte da disciplina de Redes 2, Redes Locais (LAN), pretende-se que o evento RED19-1 proporcione aos estudantes e pesquisadores, que atuam em áreas diretamente relacionadas à Redes de Computadores, como conectividade, equipamentos de rede e gestão de redes a fim de apresentar e discutir trabalhos em nível de tutorial científico (de cunho teórico e/ou envolvendo aplicações específicas) relacionados principalmente aos seguintes tópicos:

Aplicações inteligentes em equipamentos de redes locais; camadas física e enlace da Internet das Coisas (IoT) e redes de sensores; Padronização e Interoperabilidade de redes locais; Sistemas embarcados aplicados a equipamentos de redes locais; Equipamentos de redes LAN de alta performance; Tecnologias store-and-forward e cut-through, Power over Ethernet (PoE), Viabilidade, estudos de caso, aplicação e gestão de redes locais; Segurança e políticas de uso de redes locais, Qualidade de serviços, priorização, gestão e projetos de redes locais.

Os artigos poderão ser submetidos em português ou inglês com até 4 páginas, incluindo as referências, em arquivo formato .pdf conforme o modelo disponível (LateX ou Word). Faça aqui o download dos templates para a submissão dos artigos: LateX ou Word). Estes modelos referência do SBAI 2017 - Simpósio Brasileiro de Automação Inteligente.

Os autores devem submeter eletronicamente seus manuscritos em formato .pdf para o professor (casagrande@ifsc.edu.br).

Os autores de artigos aceitos deverão publicar em arquivo pdf ou odt no espaço da WIKI da Disciplina com hyperlink no nome correspondente abaixo do título de cada artigo.

|

| 14/05 - Protocolo STP |

|---|

14/05 - Protocolo STPSpannig Tree Protocol (STP)

O problema dos ciclos (caminhos fechados) em uma rede local ethernetBibliografia associada:

Outros materiais:

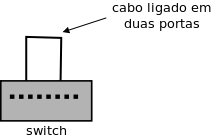

Após implantar uma rede LAN, é muito provável que em um certo dia alguém acidentalmente manobre um cabo ligando duas tomadas de rede em uma mesma sala ou equipamentos. Quer dizer, algo que fosse equivalente a interligar duas portas de um switch da rede assim:

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa ficaria travada devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

Voltando ao problema do loop acidental (ou proposital...) colocado entre portas de um mesmo switch, vamos avaliar o que ocorreria na prática sem um protocolo STP. Para ver a consequência dessa ação aparentemente inocente, experimente reproduzi-la em uma rede real do laboratório, desativando o protocolo STP nos Switches. Observe a sinalização dos leds das portas do swicth envolvido com o loop. Questão:O que ocorre ao tentar pingar de um PC para outro? Retorne a ativação do STP via comandos no switch e observe que uma das portas "loopadas" vai ficar bloqueada para evitar a tempestade de broadcast em todas as portas do switch.

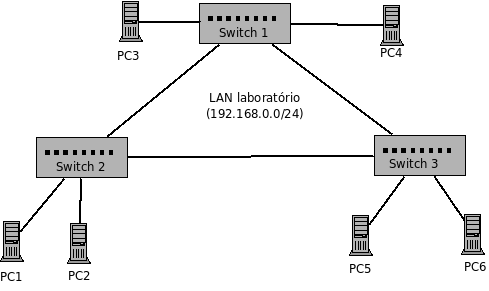

Agora vamos observar o STP em ação na rede anterior que possui três switches em anel, todos com o protocolo STP ativo. Use o packet tracer simulando a rede e observe todos os parâmetros do pacote BPDU trocados entre Switches. Neste momento o algorítimo do STP já executou todas as suas etapas e convergiu bloqueando uma das portas para tornar a rede em uma topologia tipo árvore. Os pacotes BPDU irão aparecer periodicamente nessa rede até que exista uma falha ou mudança na topologia física para que exista uma nova rodada do algorítimo STP.

|

| 15/05 - Introdução a Redes Locais Virtuais | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

15/05 - Introdução a Redes Locais Virtuais

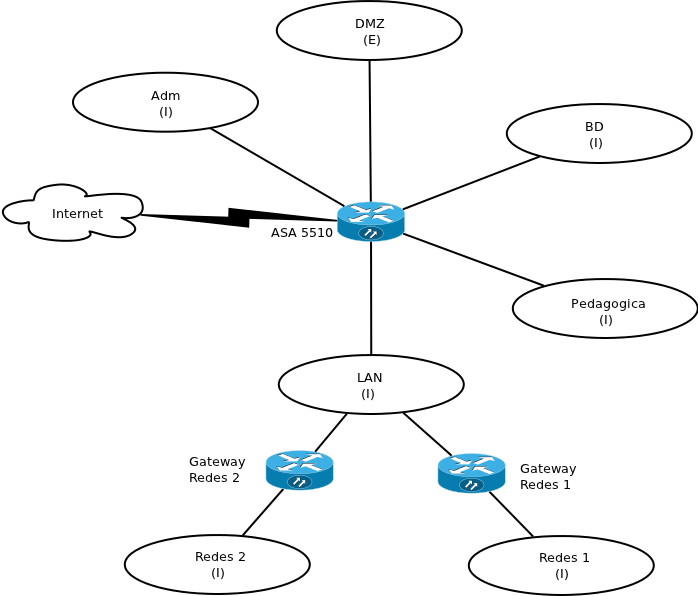

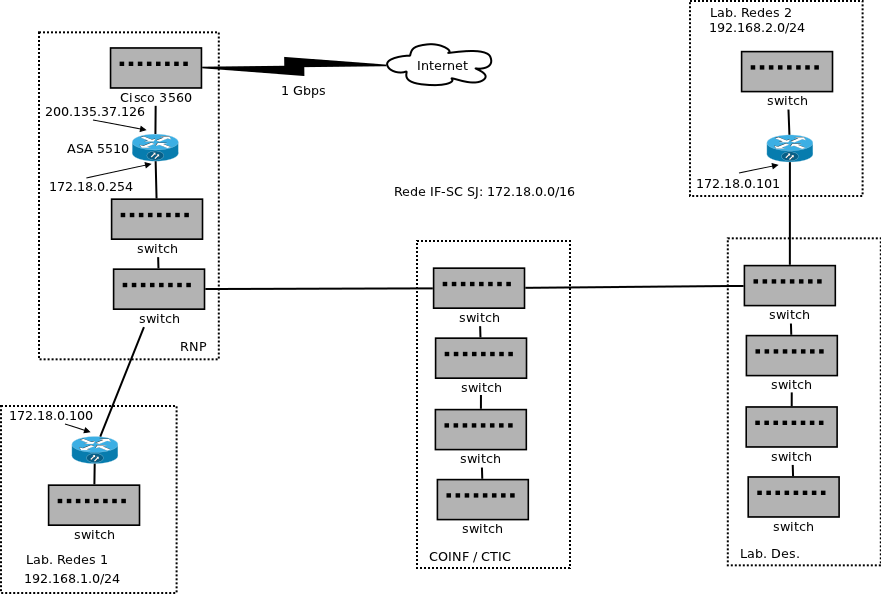

1. Segmentação de RedeSegmentar a Rede é o primeiro passo para o planejamento de uma rede de computadores. Como exemplo disso vamos avaliar essa fase em um dos primeiros projetos da CTIC (Coordenadoria de Tecnologia da Informação e Comunicação) do IFSC Campus SJ. A equipe que administra a rede do campus São José estudou uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

2. Segmentação físicaA etapa da segmentação física só deve ocorrer depois da fase de segmentação da rede. A segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, baseado no projeto de cabeamento estruturado onde serão previstos todos os equipamentos passivos (path panels, racks, cabeamento, etc) segundo a planta baixa e leioute da edificação. Sobre os armários de telecomunicações definidos, serão distribuídos e instalados os equipamentos ativos da rede como os switches e routers. Seguindo o exemplo do campus São José, observe uma versão da estrutura física da rede :

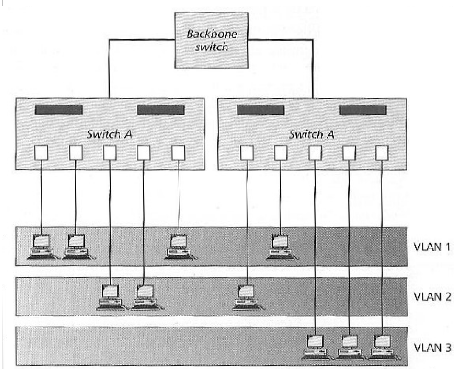

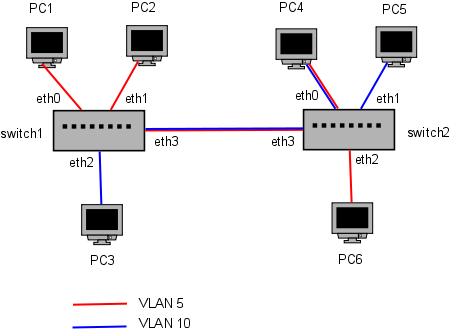

3. Segmentação Lógica (Segmentação com VLANs)Se a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura: No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches. Redes locais virtuais são técnicas para implantar duas ou mais redes locais com topologias arbitrárias, usando como base uma infraestrutura de rede local física. Isso é semelhante a máquinas virtuais, em que se criam computadores virtuais sobre um computador real.

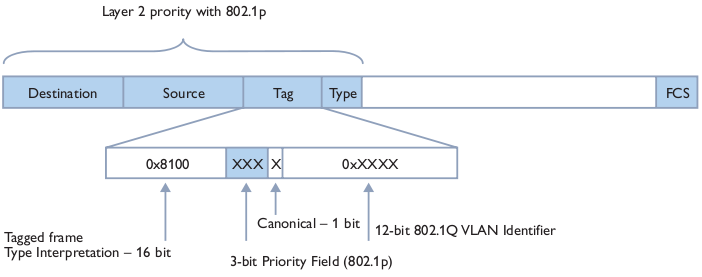

Padrão IEEE 802.1qOs primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes. Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN:

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

Segmentação de LAN da teoria à práticaExemplo 1: Veja a figura a seguir. Em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

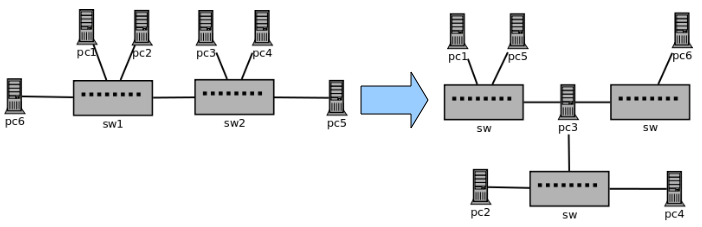

Exemplo 2: Na figura abaixo, a rede da esquerda está fisicamente implantada em uma pequena empresa. No entanto, uma reestruturação tem como objetivo modificá-la de acordo com o diagrama mostrado à direita. Essa alteração da rede deve ser feita sem adicionar switches ou modificar o cabeamento (tampouco devem-se mudar as conexões de pontos de rede às portas de switches).

Exercício: Criar a topologia lógica sobre a rede física escrevendo em cada porta dos switches, a configuração tagged ou untagged de cada VLAN planejada na segmentação lógica. |

| 21/05 - Praticando VLANs com SWITCH Catalyst CISCO 2960S | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

21/05 - Praticando VLANs com SWITCH Catalyst CISCO 2960S

Praticando VLANs com SWITCH Catalyst CISCO 2960S

Simulação via Packet Tracer dos Switches do Laboratório para a criação de VLANs

Para zerar a configuração:

|

Cria a vlan 10

Switch>enable Switch#configure terminal Switch(config)#vlan 10 Switch(config-vlan)#name depto-administrativo Switch(config-vlan)#exit |

Atribui vlan a cada porta untagged

Switch(config)# Switch(config)#interface gigabitethernet 0/1 Switch(config-if)#switchport mode access Switch(config-if)#switchport access vlan 10 Switch(config-if)#exit Switch(config)#exit Switch#wr |

mostra a configuração corrente das VLANs

Switch#sh vlan

|

A configuração da porta Trunk, será feita com o objetivo de permitir que na porta 1, trafeguem dados de todas as VLAN’s configuradas. Digite os seguintes comandos no switch:

Switch> enable Switch# configure terminal Switch(config)# interface Fastethernet 0/1 Switch(config-if)# switchport mode trunk Switch(config-if)# switchport trunk allowed vlan 5 Switch(config-if)# switchport trunk allowed vlan add 10 Switch(config-if)#exit Switch(config)#exit Switch#wr

|

Neste comando conseguimos ver a configuração da porta Trunk:

Switch# show running-config |

... | interface FastEthernet0/1 | switchport trunk allowed vlan 5,10 | switchport mode trunk | ...

</syntaxhighlight> Exemplo de como apagar todas as vlans de 2 à 1000:

|

| 22/05 - Praticas de VLANs, LA e STP com SWITCH Catalyst CISCO 2960S |

|---|

22/05 - Praticando de VLANs, LA e STP com SWITCH Catalyst CISCO 2960S

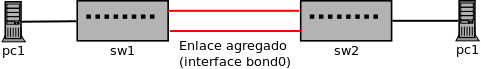

Cada equipe com dois alunos deve propor um cenário de LAN que envolva o uso simultâneo de VLAN, agregamento de enlace e STP, COM PELO MENOS 4 SWITCHES E 3 VLANS. Nesta rede, como exigência mínima, o principal switch dela, o SWITCH BACKBONE (switch raiz) precisa ter seu Bridge ID alterado para ter o menor dentre todos os switches e ainda permitir seu gerenciamento remoto com o serviço "telnet" pela interface nativa VLAN 1. Tal rede deve ser simulada e configurada no Packet Tracer visando observar o pleno funcionamento da rede. Você pode até usar como ponto de partida cenários hipotéticos encontrados na googlelândia mas deve citar o link encontrado e propor ali alguma modificação de destaque. Não serve fazer mudanças simples como por exemplo mudar o nome ou identificador de VLANs ou ainda agregar ou desagregar links nos links agregados. Constatado o funcionamento da rede envie o arquivo .pkt gerado pelo aplicativo seguido de um breve relato do cenário da rede e envie para o professor até 29/05 via email - após avaliação do professor, será publicado aqui neste espaço o arquivo .pkt do aplicativo ao lado do seu nome e o título do cenário simulado. Cascateamento versus Empilhamento de SwitchesOs switches ainda possuem uma facilidade em nível físico chamada empilhamento (ou stack) que tem a função de ampliar as capacidades de portas sem comprometer significativamente a latência de pacotes em trânsito (fase forwarding). O mais eficiente, porém com mais custo, é o empilhamento por backplane onde um cabo proprietário de comprimento não maior que 1 metro, é conectado entre portas de entrada e saída específicas para este fim, geralmente na trazeira do switch, formando um anel dos swicthes empilhados. Os switches empilhados se comportam como um só e a gerência deles é muito mais facilitada com um único endereço IP. Já o cascateamento usando portas comuns ou portas específicas de altas taxas (fibra) chamadas UPLINK, mesmo usando o agregamento de link exposto na seção anterior, resolve a questão do congestionamento de toda a transferência de dados oriundas/destinadas aos ramos descendentes destas portas mas torna-se difícil a gerência de cada switch e a latência além de reduzir o desempenho da rede pode impedir até o funcionamento de algorítimos como o STP.

|

| 28/05 - LAN - Arquitetura IEEE802.3 |

|---|

28/05 - LAN - Arquitetura IEEE802.3LAN - Arquitetura IEEE802.3

|

| 29/05 - Testando o desempenho de Switches com LAG e fixação de Velocidades nas portas dos switches Reais |

|---|

|

29/05 - Testando o desempenho de Switches com LAG e fixação de Velocidades nas portas dos switches ReaisMontando um cenário real com Switches

Dicas básicas para configuraçõesAS CONFIGURAÇÕES Á SEGUIR ESTÃO RELACIONADAS COM O CATALYST 2960. COMO TAMBÉM ESTAMOS USANDO SWITCHES GERENCIÁVEIS DA TPLINK TG3210, ENCONTRE OS COMANDOS EQUIVALENTES USANDO ESTE MANUAL;

|

| 04/06 - Continuação Testes de Desempenho SWITCHES |

|---|

04/05 - Continuação Testes de Desempenho SWITCHES |

| 05/06 - Fundamentos evolução das redes do FRAME RELAY ao MPLS | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

05/05 - Fundamentos evolução das redes do FRAME RELAY ao MPLSRedes Frame Relay e ATMRedes Virtuais - MPLS

ATENÇÂO: Leitura:

Outras referências sobre MPLS:

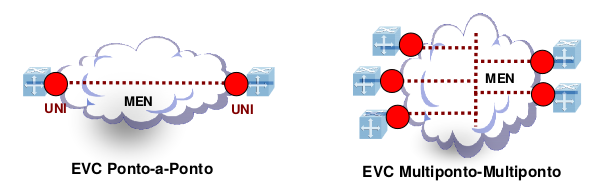

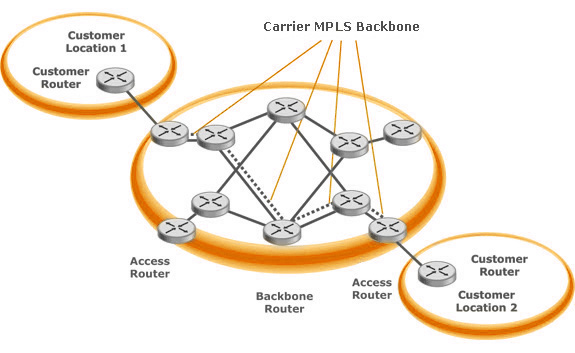

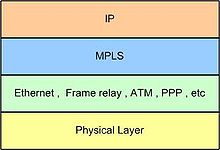

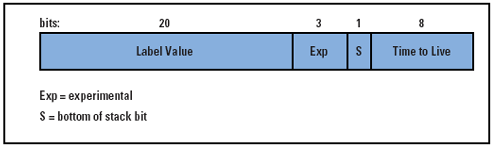

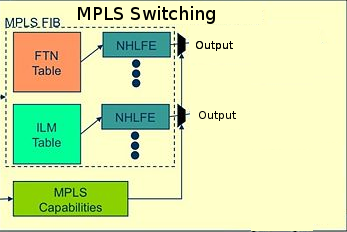

MPLS é um mecanismo para redes de telecomunicações de alto desempenho que encaminha e transporta dados de um nó da rede a outro. Isso se faz por meio de links virtuais entre nós distantes um do outro, semelhante ao conceito de circuitos virtuais. Diversos protocolos podem ser transportados por MPLS, tais como IP e Ethernet (note que o primeiro é um protocolo de rede, mas o segundo é um "protocolo" de enlace). Assim, MPLS se apresenta como uma tecnologia de transporte de dados em redes de longa distância, como ilustrado na figura abaixo. Simplificadamente, um cabeçalho (shim header) é adicionado a cada PDU a ser transportada pela rede MPLS. O rótulo contém um número identificador chamado de rótulo (label, e similar ao VCI visto em circuitos virtuais), junto com alguns bits de controle. Os roteadores dentro da rede MPLS encaminham essas PDUs com base somente no conteúdo desse cabeçalho, comutando-os de acordo com os valores de rótulo (label switching). Note que MPLS não faz roteamento, e sim comutação de circuitos virtuais: os circuitos devem ser previamente estabelecidos para que o encaminhamento de PDUs entre origem e destino possa ser realizada. Desta forma, MPLS parece ser um protocolo que fica entre as camadas de rede e de enlace, como mostrado na figura a seguir.

Conceitos básicos sobre comutação de rótulosA comutação de rótulos feita nos LSR é muito parecida com comutação de circuitos virtuais. Ao receber uma PDU MPLS, um LSR decide o que fazer com ela com base no número do rótulo e na interface de rede de onde ela foi recebida. Porém há um detalhe específico do MPLS: uma ou mais interfaces podem ser associadas em um labelspace MPLS, sendo esse labelspace usado para identificar de onde foi recebida uma PDU. Desta forma, um LSR na verdade decide o que fazer com uma PDU com base em seu rótulo e no seu labelspace. Dentro do LSR essa operação se chama ILM (Input Label Mapping). ILM é a função que identifica uma PDU recebida e mapeia seu rótulo para um labelspace Um caso especial trata de PDUs que entram na rede MPLS. Por exemplo, uma PDU IPv4, originada de uma rede externa, deve ser transportada pela rede MPLS. Nesse caso, o LER (roteador de borda) deve associar essa PDU a um rótulo MPLS e encaminhá-lo pela rede MPLS. A identificação de uma PDU externa à rede MPLS, com base nas informações dessa PDU, se chama FEC (Forwarding Equivalence Class). Uma vez identificada uma PDU recebida, o LSR deve encaminhá-la de acordo com instruções predefinidas em sua LFIB. Dentro de sua LFIB essas instruções são chamadas de NHLFE (Next-Hop Label Forwarding Entry), e contêm a operação MPLS a ser realizada e a interface de saída por onde encaminhar a PDU. As operações MPLS possíveis estão descritas na tabela abaixo:

Exemplos de configuração do MPLS usando Netkit

|

| 11/06 - Introdução as redes Wireless - Padrão IEEE802.11 |

|---|

11/06 - Introdução as redes Wireless - Padrão IEEE802.11

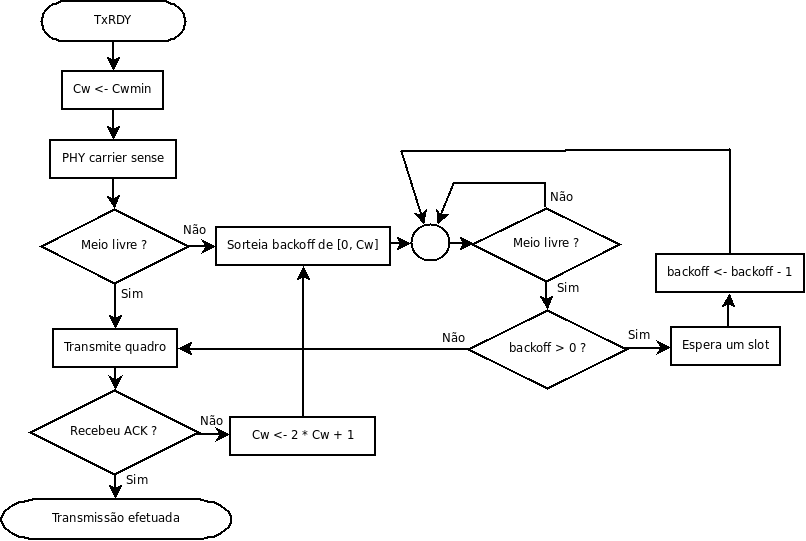

WLAN - O protocolo CSMA-CA e arquitetura IEEE802.11O Protocolo CSMA/CAPode-se descrever em alto-nível o algoritmo do CSMA/CA (simplificando alguns detalhes) com o fluxograma abaixo:

Uso de RTS/CTS para tratar nodos escondidos

|

| 12/06 - Redes Wire-less | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

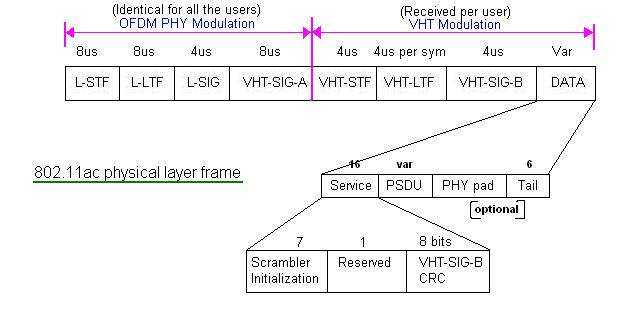

12/06 - Redes Wire-less

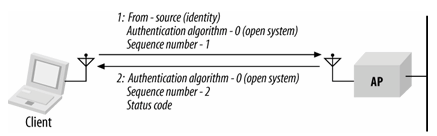

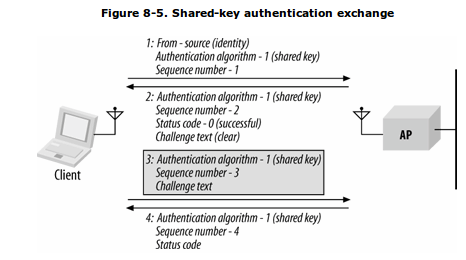

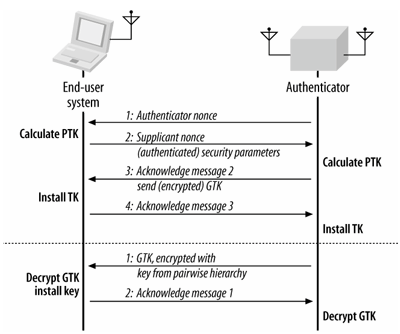

Aspectos de segurança em redes IEEE802.11Autenticação e associaçãoOriginalmente foi definido na norma IEEE 802.11 que uma estação precisa se autenticar e associar a um BSS para poder transmitir dados. Em sua forma mais simples, esses procedimentos demandam apenas quatro quadros de controle no total, sendo dois para cada operação. A sequência de autenticação em sua forma mais simples é denominada Autenticação aberta, mostrada abaixo: Como se pode ver, chamar essa operação de autenticação é forçar o uso desse termo porque o AP (que controla o BSS) não confere a identidade informada pela estação. Assim, outra forma de autenticação foi criada para conferir a informação passada pela estação, além de negociar chave de encriptação para ter o sigilo das comunicações. Esse novo método se chama Autenticação com chave compartilhada, sendo implementado pelo WEP (é um protocolo inseguro e não deve ser usado em redes reais ;-):

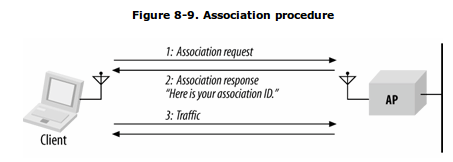

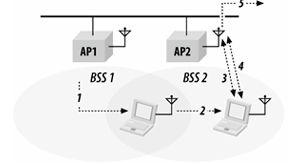

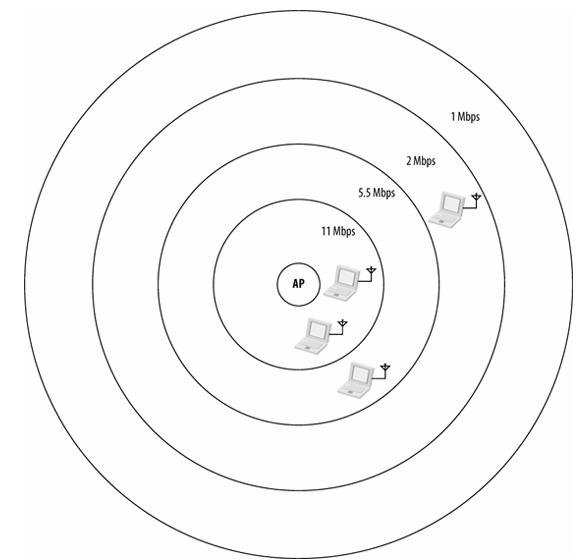

Uma vez estando a estação em estado autenticado, deve ocorrer a associação com o AP. Na associação o AP registra a existência da estação de forma que o sistema de distribuição (DS, que interliga os AP) saiba em que AP se encontra essa estação e possa assim lhe encaminhar quadros. A norma IEEE 802.11 proíbe explicitamente a associação a mais de um AP simultaneamente. Transição de BSSEm redes IEEE 802.11 com mais de um AP, para ampliar a área de cobertura, estações que se movimentam podem precisar migrar de um AP para outro. Essa operação se chama transição de BSS (também conhecida como handover ou roaming). A transição se desencadeia quando o sinal do enlace com o AP atual tem sua qualidade abaixo de um determinado limiar. Isso faz com que um novo AP seja procurado (varredura, ou scanning). Ao escolher um novo AP, a estação precisa nele se autenticar e associar. A autenticação depende do método usado (aberto, WPA-PSK à esquerda, ou WPA-EAP à direita) Como se pode deduzir, a transição feita dessa forma não é imediata. Na verdade, ela pode demorar muitos segundos! Esse atraso de transição pode influenciar negativamente nas comunicações em andamento, uma vez que a transição costuma ocorrer quando o sinal está com baixa qualidade (causando perdas de quadros), além da demora para se completar. Esforços vêm sendo feitos atualmente para reduzir o atraso de transição, e dentre eles a norma IEEE 802.11r propõe um mecanismo para acelerar a autenticação. Porém o atraso de varredura ainda está por melhorar ... A qualidade do sinal depende da modulação usada (e da taxa de dados), assim o limiar entre um BSS e outro depende de como as estações medem a qualidade de sinal e quais as taxas mínimas aceitáveis. A figura abaixo ilustra possíveis alcances para diferentes taxas de dados.

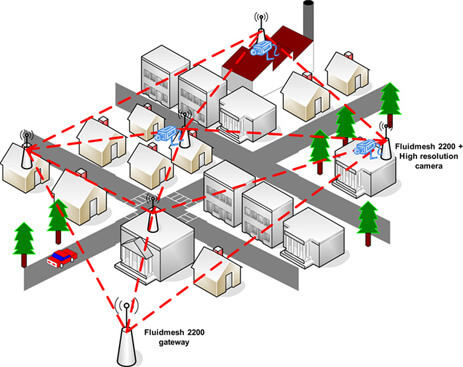

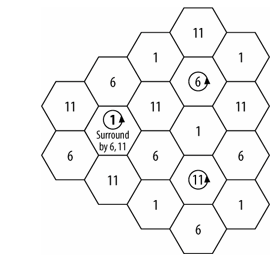

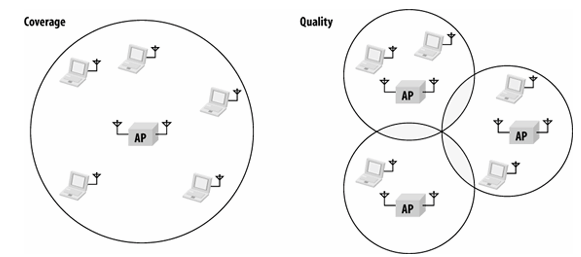

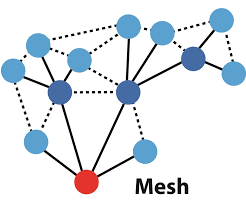

Assim, a cobertura de uma área envolve um planejamento que leve em conta as taxas mínimas desejáveis e as características dos equipamentos (potências de transmissão e ganhos de antenas) e do ambiente (existência de obstáculos, reflexões, e fontes de ruído). Além disso, deve-se minimizar a interferência entre BSS vizinhos, o que pode ser feito escolhendo-se canais que não se sobreponham. A figura abaixo mostra conceitualmente como se podem escolher os canais dos AP para atingir esse objetivo. Desta forma, podem-se criar BSS para cobrir uma área e aproveitar melhor a capacidade do meio de transmissão. Redes sem-fio oferecem muitos atrativos, como acesso ubíquo, ausência de cabeamento e suporte a usuários móveis. Mas também se sujeitam a uso indevido, uma vez que pessoas não-autorizadas no alcance do sinal do ponto de acesso podem tentar usá-la para se comunicarem. Em geral três questões fundamentais aparecem no que diz respeito à segurança em redes sem-fio:

Adicionalmente, este site lista 10 ameaças à segurança de redes sem-fio. E este outro apresenta 10 dicas para melhorar a segurança de uma rede sem-fio (apesar de ter sido escrito em 2007, isso ainda são válidas).

|

| 18/06 - Atividade em sala - Ligação Outdoor com WOM5000 |

|---|

18/06 - Atividade em sala - Ligação Outdoor com WOM5000

Considere que nossa turma foi selecionada para estender a internet de nosso campus para o campus Bilíngue de Palhoça, assim como um PoP. Em equipes de DOIS ALUNOS, especifique o projeto das torres, antenas e os rádios de um circuito PONTO-À-PONTO (altura, inclinação, posicionamento de estações base, etc). O referido Campus de destino, requer como conexão mínima uma taxa de 80Mbps (+20% de margem de compensação) de Upload e Download, uso de VLAN e STP. NÃO considere a possibilidade de repetição do circuito wireless. Isso implica que a altura das antenas pode alcançar valores que em tese, economicamente ou tecnicamente não seriam viáveis. O uso preferencial é de banda ISM (mas não obrigatório!) e um canal dentro da faixa deve ser escolhido para servir de base para os cálculos. Atenção: A potência da antena deve ser controlada para alcançar a taxa em bps requerido pelo circuito. Para responder aos requisitos do projeto, use a ferramenta de cálculo gratuita:

|

| 19/06 - Estendendo o Projeto de Wireless (Atividade Principal Avaliação A3) |

|---|

19/06 - Estendendo o Projeto de Wireless (Atividade Principal Avaliação A3)Vamos ampliar o projeto da ligação entre os campus São José e Bilíngue de Palhoça. Considere hipoteticamente que a coordenação de extensão da nossa instituição trouxe uma demanda de um projeto maior o qual além de interligar os Campus de São José e Bilíngue de Palhoça com os mesmos requisitos tratados na aula anterior, o campus de São José deverá se comportar como um PoP para disponibilizar acesso ao seu nó de internet: i) ao campus da UNISUL e cidade universitária; ii) a área residencial do bairro Pedra Branca limitada as imediações da rua Jacob Knaben da Silva e iii) e a área industrial do mesmo bairro limitada a rua Dália. Para a ampliação desse projeto, nossa turma foi designada para apresentar duas propostas de solução técnica e financeira entre as quais uma delas será escolhida para ser implantada junto a coordenação de extensão. Obviamente, a proposta que apresentar o menor preço, atendendo tecnicamente os requisitos, será a escolhida. Nesse sentido iremos dividir nossa turma em duas grandes equipes com a mesma quantidade de alunos para trabalhar na solução, dividindo as atividades entre os integrantes. Para tanto é necessário eleger um coordenador de projeto para cada equipe que deverá atribuir um nome referência a tal grupo. Como resultado da tarefa cada equipe deve apresentar uma proposta técnica e finaceira, com dados do site survey, comprovação com os cálculos teóricos, escolha dos rádios, torres, equipamentos e antenas e a sugestão de configurações básicas (um check list) dos mesmos para realizar o comissionamento da infraestrutura na eventual implementação.

|

| 25/06 - Atividades em sala com o Projeto de Wireless |

|---|

25/06 - Atividades em sala com o Projeto de Wireless |

| 26/06 - Protocolos de autenticação e continuação das atividades em sala com o Projeto de Wireless |

|---|

26/06 - Protocolos de autenticação e continuação das atividades em sala com o Projeto de WirelessPadrão IEEE 802.1x

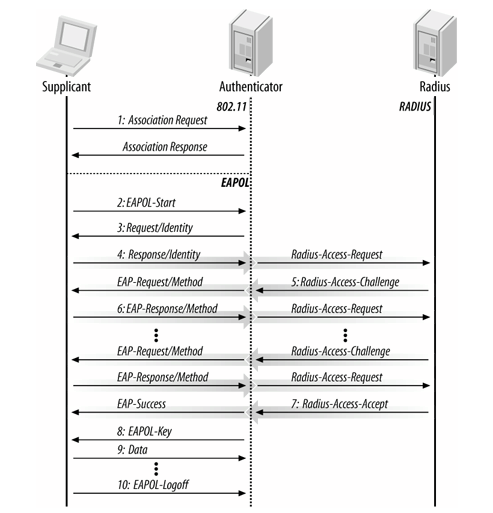

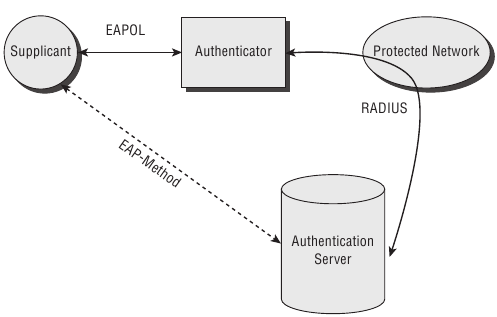

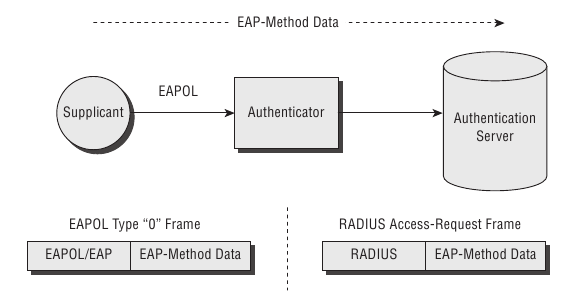

Fazendo controle de acesso em redes locaisVamos usar como exemplo o cenário da rede do IFSC-SJ: A gerência de rede concluiu que deve-se controlar os acessos aos pontos da rede da escola. Com isso, somente usuários devidamente autenticados e autorizados poderão se comunicar usando os pontos de rede. A forma com que isso deve ser feito deve impedir inclusive que uma pessoa conecte um laptop a uma tomada de rede, e consiga acessar a rede. Além disso, o acesso pode ser negado ou concedido dependendo do tipo de usuário (aluno, funcionário, professor, visitante) e da localização do ponto de rede. O mecanismo de segurança capaz de fazer isso deve agir portanto diretamente nas portas de switches, habilitando-as ou bloqueando-as dependendo do usuário que tentar usar o equipamento nela conectado, e isso também é possivel fazer através dos clientes móveis que se associam aos APs da LAN. O padrão IEEE 802.1x define um framework para controle de acesso a redes locais IEEE 802, sendo usado tanto em redes cabeadas quanto sem-fio. O propósito dessa norma é criar mecanismos para identificar e autorizar ou não o acesso de um usuário à infraestrutura da rede. Esses mecanismos são implementados em três componentes que forma a estrutura de controle de acesso IEEE 802.1x, mostrada na figura abaixo:

A autenticação se faz com protocolos específicos definidos na norma IEEE 802.1x:

Existem vários métodos EAP, que correspondem a diferentes mecanismos de autenticação. Assim, o método de autenticação pode ser escolhido de acordo com as necessidades de uma rede.

Controle de acesso IEEE 802.1xO controle de acesso IEEE 802.1x possibilita liberar ou bloquear portas de switches mediante a identificação de usuários válidos. Um exemplo no simulador do Netkit deve-se fazer o seguinte:

Juntando os dois exemplos acima, pode-se definir uma pequena rede para fins de demonstração do controle de acesso: sw[type]=switch

pc1[type]=generic

pc2[type]=generic

# Podem-se definir quantos usuários e senhas forem desejados.

sw[8021x]=1:users=usuario1/senha1,usuario2/senha2

# Necessário um endereço IP para fins de gerenciamento do switch

sw[management_ip]=10.0.0.10/24:vlan=1

# A interface eth0 do switch é uma porta autenticadora, mas a interface eth1 não.

sw[eth0]=port0:8021x_authenticator=1

sw[eth1]=port1

pc1[eth0]=port0:8021x_user=usuario1/senha1:ip=10.0.0.1/24

pc2[eth0]=port1:ip=10.0.0.2/24

Ao executar a rede acima, deve-se conseguir fazer um ping entre pc1 e pc2. Definindo um IP de gerenciamentoUm switch pode possuir um endereço IP para fins de gerenciamento. No momento, isso é usado somente para que um switch consiga rodar um servidor Radius e atender pedidos de acesso vindos de outros switches. O IP de gerenciamento precisa estar vinculado a uma das VLANs do switch: sw[management_ip]=192.168.0.10/24:vlan=5

No exemplo acima, o switch sw possui o IP de gerenciamento 192.168.0.10, que está vinculado a VLAN 5. Apenas um IP por switch hpode ser definido. Como o tipo switch especializa o tipo generic, é possível definir rotas em um switch que possui um IP de gerenciamento. Isso pode ser feito da mesma forma que em máquinas virtuais genéricas (i.e. usando os atributos default_gateway ou route). Usando um servidor RadiusEm uma infraestrutura de controle de acesso IEEE 8021.X, usualmente o servidor de autenticação reside em um equipamento em separado. Desta forma, os autenticadores (switches e access points) podem efetuar a autenticação usando uma base de usuários comum. Apesar do padrão IEEE 8021.X não definir como deve ser implementado o servidor de autenticação, os fabricantes de equipamentos adotaram o serviço Radius para assumir esse papel. Com isso, para implantar o servidor de autenticação deve-se instalar um servidor Radius em algum equipamento, e fazer com que os autenticadores o utilizem para para autenticar os acessos.

|