Mudanças entre as edições de "RED2-EngTel (página)"

| Linha 45: | Linha 45: | ||

!CONCEITO | !CONCEITO | ||

|- | |- | ||

| − | |122001993-3||Anderson || || ||np || || || || || || || || || || || || | + | |122001993-3||Anderson || || ||np ||20 ||38 ||56 || || ||38 || || || || || || |

|- | |- | ||

|122001504-0||Carlos || || ||np || || || || || || || || || || || || | |122001504-0||Carlos || || ||np || || || || || || || || || || || || | ||

Edição das 01h05min de 3 de março de 2016

Professores da Unidade Curricular

- 2015-2 - Jorge Henrique B. Casagrande

- 2015-1 - Jorge Henrique B. Casagrande (Diario de aulas)

- 2014-2 - Jorge Henrique B. Casagrande (Diario de aulas)

- 2014-1 - Jorge Henrique B. Casagrande (Diario de aulas)

Carga horária, Ementas, Bibliografia

Plano de Ensino

Dados Importantes

Professor: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br

Atendimento paralelo: 2as e 6as das 17:35 às 18:35h (Sala dos professores de TELE - ao lado da reprografia)

Endereço do grupo: https://www.facebook.com/groups/667983626639907/

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/RED

Muitos conteúdos da disciplina estão sendo extraídos do material do professor Marcelo Sobral o qual já registro aqui meus agradecimentos pela autorização e apoio. Alguns deles foram inseridos ou adaptados para se ajustar ao planejamento ou perfil da turma.

Toda vez que voce encontrar a marcação ao lado de alguma atividade, significa que essa atividade estará sendo computada na avaliação como AE ou AI. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo não serão aceitas!

Avaliações

Resultados das Avaliações

| Matrícula | Aluno | AE1 | AE2 | AI | A1 | A2 | A3 | A4 | A5 | REC A1 | REC A2 | REC A3 | REC A4 | REC A5 | MÉDIA | CONCEITO |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 122001993-3 | Anderson | np | 20 | 38 | 56 | 38 | ||||||||||

| 122001504-0 | Carlos | np | ||||||||||||||

| 132002623-0 | Gabriel Cantu | np | ||||||||||||||

| 122002394-9 | Gabriel de Souza | np | ||||||||||||||

| 121003282-1 | Gustavo Constante | np | ||||||||||||||

| 131001065-0 | Gustavo Zacchi | np | ||||||||||||||

| 132002999-0 | Helenluciany | np | ||||||||||||||

| 131004419-8 | Iago | np | ||||||||||||||

| 131005150-0 | Jessica | np | ||||||||||||||

| 121000492-5 | Katharine | np | ||||||||||||||

| 121000484-4 | Kristhine | np | ||||||||||||||

| 132004514-6 | Letícia | np | ||||||||||||||

| 132002264-2 | Lucas | np | ||||||||||||||

| 131005334-0 | Marcos | np | ||||||||||||||

| 132004278-3 | Maria Luiza | np |

LEGENDA E DETALHES

- AE = Atividades Extras

- 10% da Avaliação - abrange uma ou mais tarefas a serem divulgadas ao longo do semestre;

- AI = Avaliação Individual

- 10% da Avaliação final - abrange desempenho, assiduidade, cumprimento de tarefas em sala ou de listas de exercícios;

- An = Avaliação n

- 20% da Avaliação (n=5) - Programadas para cada parte do programa;

- REC An = Recuperação da Avaliação An

- A recuperação de todas An serão em data única e o aluno só tem a obrigação de recuperar An<60;

- np = não publicado aqui.

- NF = Nota Final com critério de arredondamento de +/-5 pontos considerando a fórmula abaixo

- NF = 0,16(soma{MaiorNota{An,REC An}}) + 0,1(médiaAE) + 0,1(AI)

Se NF < 60 = D --> Reprovado

Se 60 =< NF < 75 = C --> Aprovado

Se 75 =< NF < 90 = B --> Aprovado

Se NF >= 90 = A --> Aprovado

Recados Importantes

Uso da Wiki: Todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele. Para interação fora da sala de aula, acessem nosso grupo do facebook.

ATENÇÃO: Uma avaliação só pode ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Material de Apoio

- Atividades extra sala de aula

- Slides utilizados durante algumas aulas

- Manuais e outros

- Guia Rápido de Configuração Modem DT2048SHDSL;

- manual Router NR2G da Digitel;

- guia rápido de configuração Globalink UP3420;

- Manual de configuração Gloalink3420;

- Manual de configuração DT34.

- Manual DSLAM DLINK DAS3324.

- Guia rápido DSLAM DLINK DAS3324.

- Tutorial sobre a interface CLI de roteadores Cisco

- Resolução de problemas com PPP em roteadores Cisco

- Recuperação de senha em roteadores Cisco 1700 e 1800

Bibliografia

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

Softwares

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKit: um simulador de encaminhamento IP (roda direto dentro do navegador)

Diário de aulas RED29005 - 2015-2 - Prof. Jorge H. B. Casagrande

| 29/07 - Redes de Acesso |

|---|

29/07 - Redes de Acesso

|

| 05/10 - Redes Privadas |

|---|

05/10 - Redes Privadas

|

| 07/10 - Redes Privadas e Redes de Longa Distância - WAN |

|---|

07/10 - Redes Privadas e Redes de Longa Distância - WAN

|

| 14/10 - Redes Privadas e Redes de Longa Distância - WAN |

|---|

ATENÇÃO: Leitura dos itens 6.1, 8.3 e 18.1 do Forouzan |

| 19/10 - Redes Virtuais - Frame Relay |

|---|

19/10 - Redes Virtuais - Frame Relay

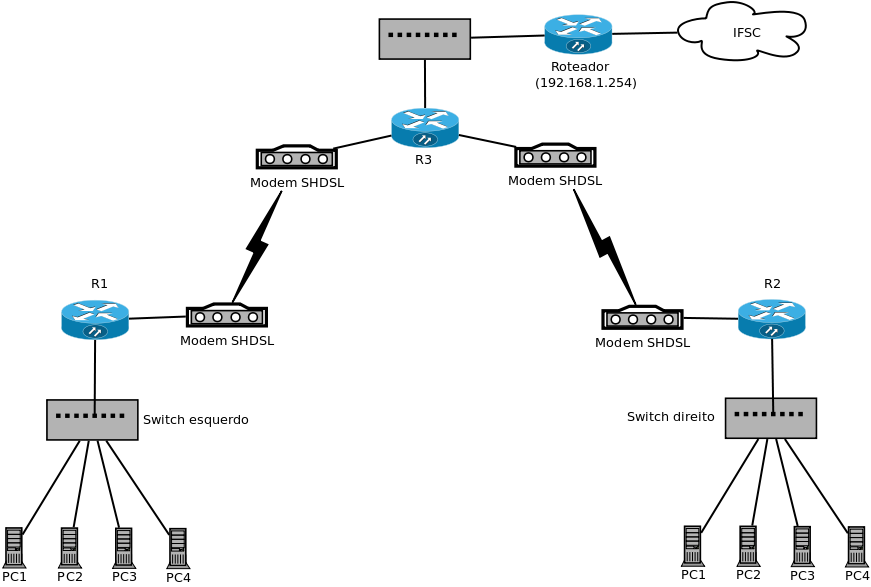

A rede contém dois enlaces dedicados ponto-à-ponto (simulando duas SLDDs formadas por LPCDs à 2 fios) com modems digitais operando a 2 Mbps. Os Modens da DIGITEL modelo DT2048SHDSL estão configurados da seguinte forma: (chaves em ON)

Todos os roteadores estão configurados com protocolo FRAME RELAY em suas interfaces serias WAN e rodando o algoritmo de roteamento RIP em sua forma mais básica para evitar a configuração de rotas estáticas na interligação das LANs do switches direito e esquerdo.

|

| 21/10 - Redes Frame Relay - Finalização |

|---|

|

| 26/10 - Redes Privadas Virtuais - MPLS | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

26/10 - Redes Privadas Virtuais - MPLS

ATENÇÂO: Leitura:

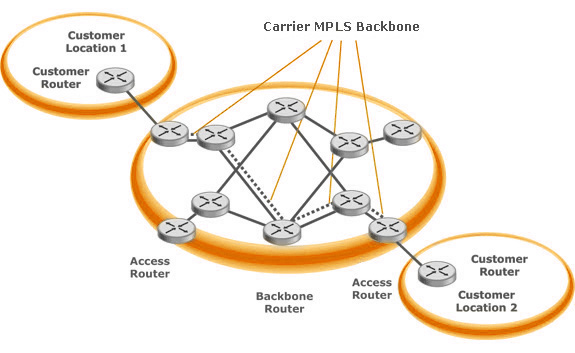

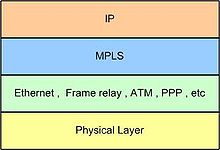

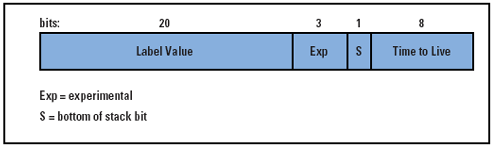

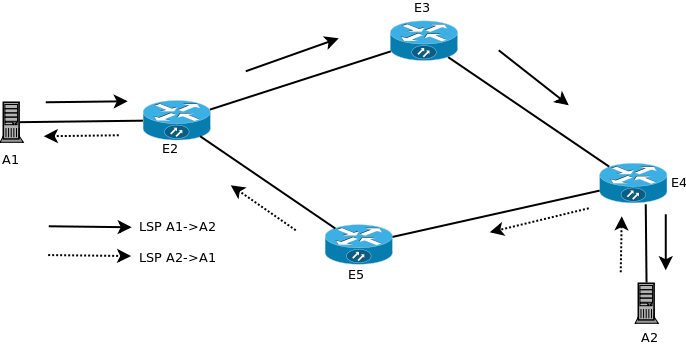

MPLS é um mecanismo para redes de telecomunicações de alto desempenho que encaminha e transporta dados de um nó da rede a outro. Isso se faz por meio de links virtuais entre nós distantes um do outro, semelhante ao conceito de circuitos virtuais. Diversos protocolos podem ser transportados por MPLS, tais como IP e Ethernet (note que o primeiro é um protocolo de rede, mas o segundo é um "protocolo" de enlace). Assim, MPLS se apresenta como uma tecnologia de transporte de dados em redes de longa distância, como ilustrado na figura abaixo. Simplificadamente, um cabeçalho (shim header) é adicionado a cada PDU a ser transportada pela rede MPLS. O rótulo contém um número identificador chamado de rótulo (label, e similar ao VCI visto em circuitos virtuais), junto com alguns bits de controle. Os roteadores dentro da rede MPLS encaminham essas PDUs com base somente no conteúdo desse cabeçalho, comutando-os de acordo com os valores de rótulo (label switching). Note que MPLS não faz roteamento, e sim comutação de circuitos virtuais: os circuitos devem ser previamente estabelecidos para que o encaminhamento de PDUs entre origem e destino possa ser realizada. Desta forma, MPLS parece ser um protocolo que fica entre as camadas de rede e de enlace, como mostrado na figura a seguir.

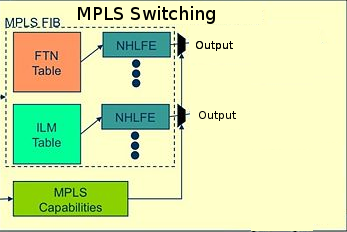

Conceitos básicos sobre comutação de rótulosA comutação de rótulos feita nos LSR é muito parecida com comutação de circuitos virtuais. Ao receber uma PDU MPLS, um LSR decide o que fazer com ela com base no número do rótulo e na interface de rede de onde ela foi recebida. Porém há um detalhe específico do MPLS: uma ou mais interfaces podem ser associadas em um labelspace MPLS, sendo esse labelspace usado para identificar de onde foi recebida uma PDU. Desta forma, um LSR na verdade decide o que fazer com uma PDU com base em seu rótulo e no seu labelspace. Dentro do LSR essa operação se chama ILM (Input Label Mapping). ILM é a função que identifica uma PDU recebida e mapeia seu rótulo para um labelspace Um caso especial trata de PDUs que entram na rede MPLS. Por exemplo, uma PDU IPv4, originada de uma rede externa, deve ser transportada pela rede MPLS. Nesse caso, o LER (roteador de borda) deve associar essa PDU a um rótulo MPLS e encaminhá-lo pela rede MPLS. A identificação de uma PDU externa à rede MPLS, com base nas informações dessa PDU, se chama FEC (Forwarding Equivalence Class). Uma vez identificada uma PDU recebida, o LSR deve encaminhá-la de acordo com instruções predefinidas em sua LFIB. Dentro de sua LFIB essas instruções são chamadas de NHLFE (Next-Hop Label Forwarding Entry), e contêm a operação MPLS a ser realizada e a interface de saída por onde encaminhar a PDU. As operações MPLS possíveis estão descritas na tabela abaixo:

Atividade com MPLS

|

| 28/10 - Protocolos Ponto a Ponto para WANs |

|---|

28/10 - Protocolos Ponto a Ponto para WANs

Roteiro dos testes

Faça o mesmo para a WAN1 do router central e WAN0s dos routers esquerdo e direito. Não esqueça de aplicar o comando CONFIG SAVE para salvar a configuração atual. Observe o estado dos leds que indicam a presença de dados protocolados entre routers, tanto no frontal dos modens quanto no frontal dos routers. Eles ficaram apagados por um tempo mas devem retornar a acender depois de uns dois ou tres minutos. O led ST no frontal dos routers deve ficar na cor laranja indicando a queda dos links e depois de um tempo devem retornar a cor verde quando tudo estiver ok.

|

| 04/11 - Protocolos de Enlace Ponto à Ponto |

|---|

04/11 - Protocolos de Enlace Ponto à PontoAtenção: liberada a LISTA1 de exercícios para a avaliação A1 Resumo da aula:

Bibliografia relacionada: ATENÇÃO:

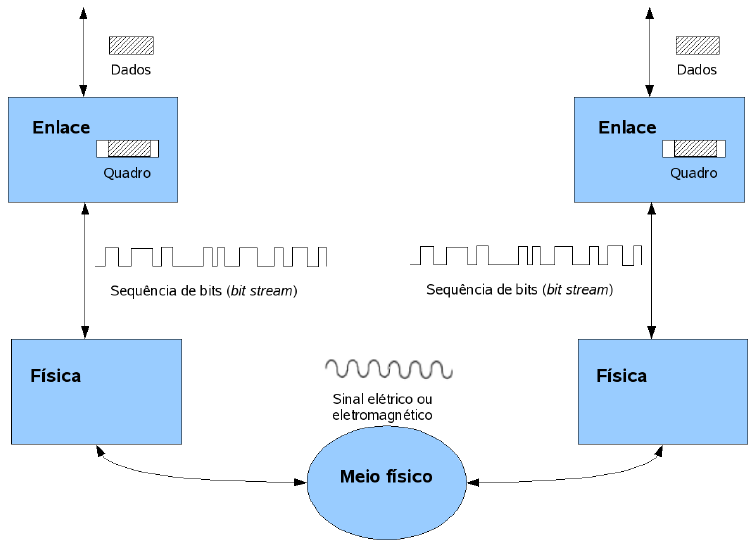

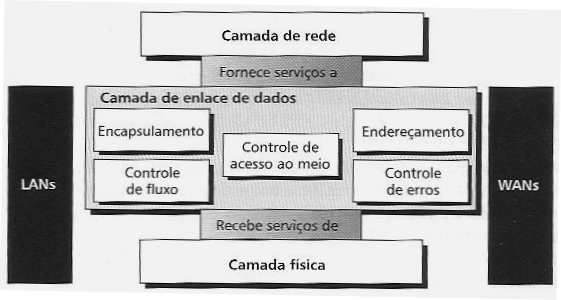

Fundamentos Teóricos Enlaces lógicosEquipamentos de rede se comunicam por meio de enlaces (links). Um enlace é composto por uma parte física, composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma parte lógica, responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a parte lógica está representada no bloco Enlace, e a parte física está no bloco Física; a informação transmitida, representada por Dados, pode ser, por exemplo, um datagrama IP. O enlace lógico tem uma dependência total em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica. Deste ponto em diante, a parte lógica será chamada simplesmente de Camada de Enlace, e a parte física de Camada Física. Em nosso estudo vamos investigar enlaces ponto-a-ponto, os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. Serviços da camada de enlaceOs serviços identificados na figura acima estão descritos a seguir. A eles foram acrescentados outros dois:

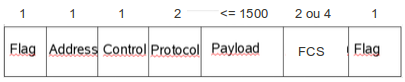

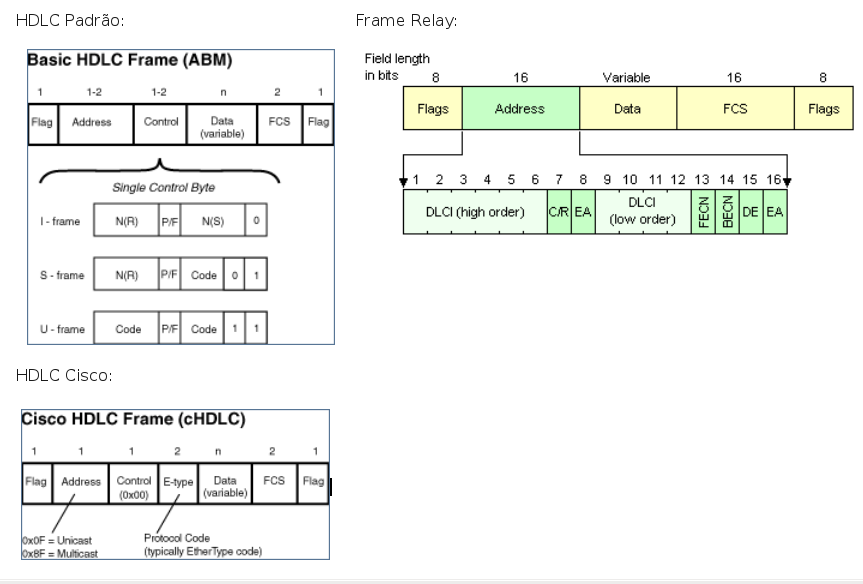

Protocolos de enlace ponto-a-pontoDois protocolos de enlace ponto-a-ponto muito utilizados são:

Ambos protocolos possuem o mesmo formato de quadro. Na verdade, o PPP copiou o formato de quadro do HDLC, apesar de não utilizar os campos Address e Control. O campo Flag, que tem o valor predefinido , serve para delimitar quadros, assim o receptor sabe quando inicia e termina cada quadro.

Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan). O PPP funciona também com comunicação serial assíncrona.

|

| 07/11 - Ensaios finais sobre MPLS e Desempenho de protocolos de Redes Ponto à Ponto e Frame Relay | |||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

07/11 - Ensaios finais sobre MPLS e Desempenho de protocolos de Redes Ponto à Ponto e Frame Relay

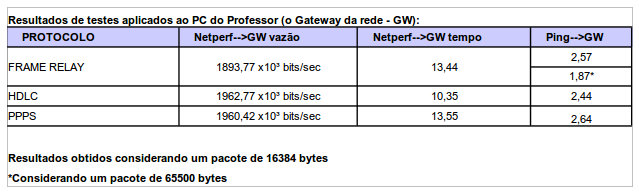

Resultados de testes aplicados ao PC do Professor (o Gateway da rede - GW):

Perguntas para as equipes:

EQUIPE A: Anderson, André Felipe Weber, Gabriel , Carlos e Gustavo.

R.

'Revisão do professor:'

R.

'Revisão do professor:'

EQUIPE B:Katharine Schaeffer Fertig, Kristhine Schaeffer Fertig, Gabriel Cantu, Lucas Lucindo, Iago Soares

R. Tendo realizado o tete de ping normal (tamanho de pacote normal padrão) para mesma rede e rede remota notou-se que as médias de

tempo de transmissão de dados entre computadores na rede da equipe B e do professor (rede externa) foram:

Frame relay: 2,44 segundos

HDLC: 2,57 segundos

Tendo-se ainda realizado o Netperf para a mesma rede (sub-rede) e rede remota (sub-redes diferentes e computador do professor)

obteve-se os seguintes dados de teste:

Tempo de transmissão com protocolo Frame Relay

Mesma sub-rede: 10,13 segundos

Rede Remota/Sub-rede diferente: 10,057 segundos

Assim vemos que para um mesmo protocolo – neste caso o Frame Relay – não há diferença significativa de tempo de transmissão entre mesma rede e rede

remota. Também em comparação com resultados de testes entre os dois protocolos (HDLC e FR) não houve uma grande diferença no tempo de transmissão.

Mas a diferença existente (em cerca de 100 milisegundos) deve-se ao fato de o protocolo HDLC implementar mecanismos de controle (como fluxo e erros)

nos frames transmitidos, gerando maior overhead no frame e necessitando de maior tempo para tranmissão de dados (propriamente ditos) relevantes à camada superior.

'Revisão do professor:'

R.

De acordo com as estruturas de frame acima podemos concluir que há maior overhead no protocolo HDLC pois apesar de efetuar bit-stuffing, que gera

menor overhead em relação a protocolos orientados a byte, possui um campo de controle em seu frame que envia apenas bits de controle para comunicação,

sendo que o protocolo Frame Relay (FR) não necessita destas informações de controle, apenas as informações de endereço para repasse de dados e não

realizando controle de erros e fluxo para estes frames. Vemos ainda que para um protocolo HDLC para modens/roteadores cisco, além de campos de

controle de fluxo e de erros (extra ao FR), existe um sub-campo no campo de dados que se chama E-type ou campo de proprietário que informa o tipo de

protocolo/proprietário da camada superior, causando ainda mais overhead ao frame! Nota-se que a estrutura simplificada dos frames em protocolo Frame

Relay apenas necessita de informações do campo de endereço como o DLCI de enlaces da rede CV.

'Revisão do professor:'

EQUIPE C:colocar aqui os componentes

R.

'Revisão do professor:'

R.

'Revisão do professor:'

EQUIPE D: HelenLuciany Cechinel, Leticia Coelho, Jessica Hahn, Maria Luiza Theisges,Vinicius Kachniacz e Marcus Vinícius

R. O netperf é um comando que testa a vazão da rede mandando um pacote com um número determinado de bits e verificando o tempo de resposta

do pacote na rede. O PPP não alcançou a taxa de transmissão nominal do link devido a multiplexação dos dados, em que o canal foi dividido

em outros sub canais. A somatória da banda de transmissão é o valor total da taxa de transmissão nominal do link;

''Revisão do professor:''

R.

O PPP faz ByteStuffing e devido a este mecanismo um byte especial pode ser substituido por dois bytes ou mais,

causando mais overhead do que o Frame Relay. Se o byte Stuffing for aplicado ao Frame.

'Revisão do professor:'

|

| 09/11 - Enquadramento (Framing) e delimitação de quadros |

|---|

09/11 - Enquadramento (Framing) e delimitação de quadrosResumo da aula:

|

| 11/11 - Detecção e Correção de Erros |

|---|

11/11 - Detecção e Correção de ErrosResumo da aula:

|

| 16/11 - Exercícios |

|---|

|

| 18/11 - Interfaces Digitais |

|---|

|

Resumo da aula:

|

| 23/11 - Interfaces Digitais e exercícios |

|---|

23/11 - Interfaces Digitais e exercíciosResumo da aula:

|

| 25/11 - Implementação de caso de Interfaces Digitais e Avaliação 1 |

|---|

25/11 - Implementação de caso de Interfaces Digitais e Avaliação 1Implementação de Caso

Com o objetivo de conhecer, identificar, especificar e instalar os componentes de redes associados a parte física de uma rede de telecomunicações, lançou-se a tarefa de realizar a troca dos roteadores central e esquerdo da rede para outros CISCO 2514 e 1750 respectivamente. Visando assimilar o significado e importância de todas as reconexões, não se priorizou refazer configurações em nível de enlace nos roteadores. |

| 30/11 - Correção da Avaliação 1 - Revisão do conteúdo correspondente |

|---|

30/11 - Correção da Avaliação 1 - Revisão do conteúdo correspondente

|

| 02/12 - Modens Analógicos |

|---|

02/12 - Modens Analógicos

|

| 07/12 - Modens e Enlaces de Teste |

|---|

07/12 - Modens e Enlaces de Teste |

| 09/12 - Exercícios A2 |

|---|

09/12 - Exercícios A2

|

| 14/12 - Modens Digitais |

|---|

14/12 - Modens Digitais

|

| 16/12 - Revisão para a prova |

|---|

16/12 - Revisão para a prova

|

| 21/12 - Recuperação Avaliação A1 e Avaliação A2 |

|---|

21/12 - Recuperação Avaliação A1 e Avaliação A2 |

| 01/02 - Redes Locais e o Padrão Ethernet |

|---|

01/02 - O Padrão Ethernet

|

| 03/02 - Correção Prova e Arquitetura IEEE 802 |

|---|

03/02 - Correção Prova e Arquitetura IEEE 802

|

| 10/02 - Redes Locais e o Padrão Ethernet - Não Compareci |

|---|

10/02 - Redes Locais e o Padrão Ethernet - Não Compareci

|

| 15/02 - Arquitetura IEEE 802 |

|---|

15/02 - Arquitetura IEEE 802

|

| 22/02 - Exercícios P3 |

|---|

22/02 - Exercícios P3

|

| 24/02 - IEEE802.1D e Avaliação A3 |

|---|

24/02 - IEEE802.1D e Avaliação A3Tecnologias de LAN switchesSwitches store-and-forward X cut-through

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

Interligando redes locaisInterligação de LANs (norma IEEE802.1D)

Laboratório sobre LANs

|

| 29/02 - LANs Virtuais e Orientações para a Avaliação A5 | ||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

29/02 - LANs Virtuais e Orientações para a Avaliação A5

MODELO A SER ADOTADO: RESUMO Resumo, segundo a ABNT é a apresentação concisa das principais idéias de um texto. Resulta da capacidade analítica e compreensiva que o leitor adquire no momento em que faz sua leitura. Quanto mais se tem domínio e compreensão do texto, maior será a capacidade de síntese e de apresentação de forma breve. Na apresentação do resumo, o aluno deve evitar a manifestação de opinião sobre o tema ou analisá-lo criticamente. O acréscimo da crítica no resumo caracteriza um outro tipo de trabalho, denominado resumo crítico ou resenha crítica. No meio acadêmico, o desenvolvimento de um resumo é importante, por que permite “[...] em rápida leitura, recordar o essencial do que se estudou e [apresentar] a conclusão a que se chegou” (GALLIANO, 1986, p. 89). Temas dos trabalhos para substituir a A5

ENTREGA: DIA 15/03 ATÉ AS 23:59h - Como? PUBLICAÇÃO NA WIKI no link correspondente acima! JUSTIFICATIVA E ESTRATÉGIA: O trabalho do tipo resumo facilita o trabalho em grupo no sentido da exigência de reuniões do mesmo para definir o escopo do trabalho e a divisão de tarefas onde cada um dos componentes define uma seção do tema para resumir após a decisão do grupo do que relevante será abordado no trabalho final. A publicação na WIKI garante que toda a turma tenham acesso para futuras pesquisas. REDES LOCAIS VIRTUAIS - VLANS

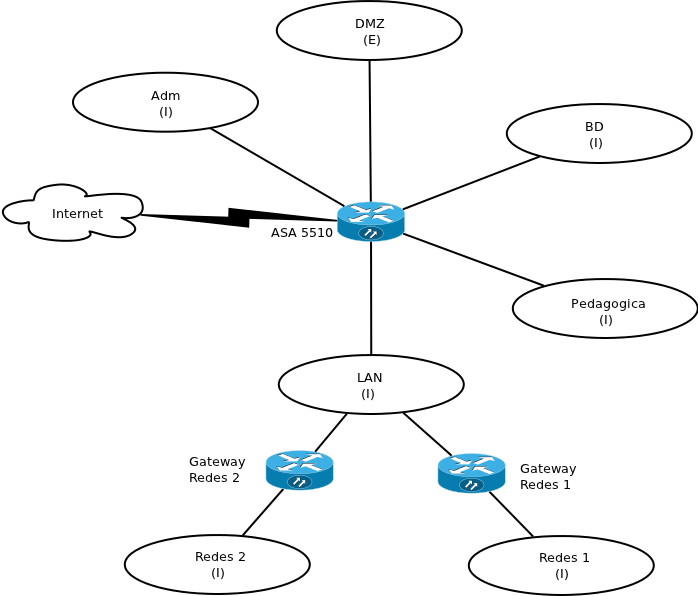

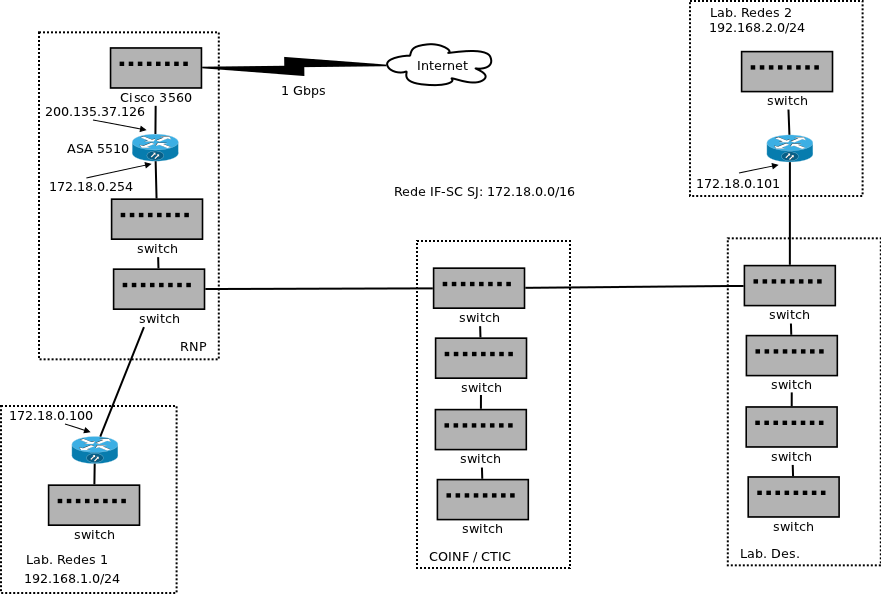

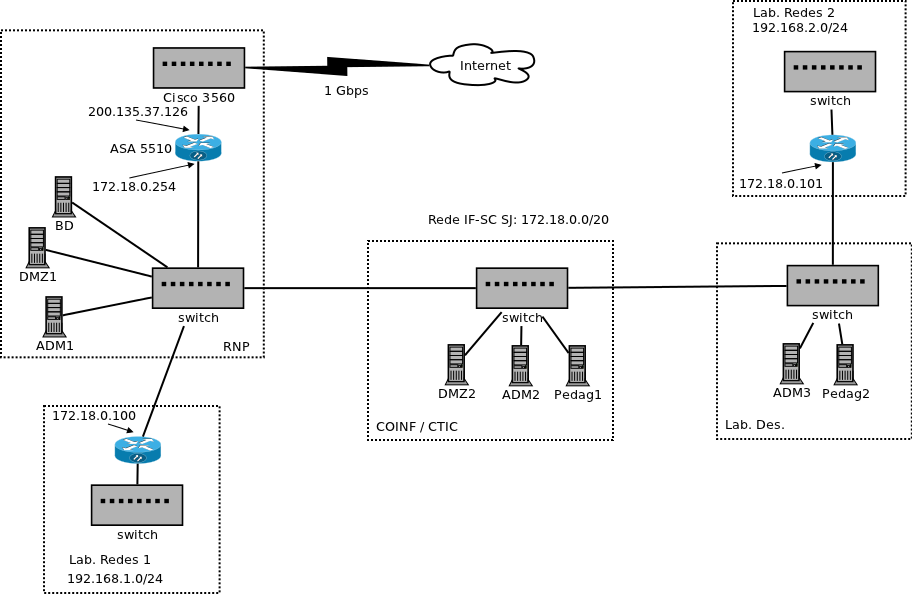

Introdução: A equipe que administra a rede do campus São José estudou uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

Segmentação físicaA segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus:

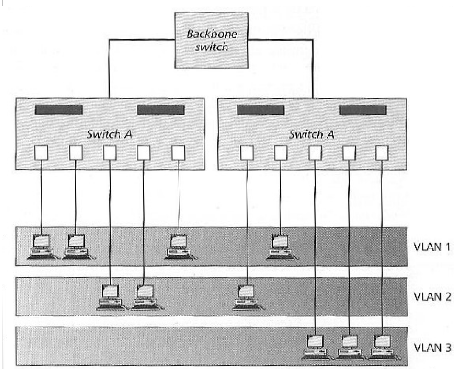

Segmentação com VLANsSe a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura: No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches. Redes locais virtuais são técnicas para implantar duas ou mais redes locais com topologias arbitrárias, usando como base uma infraestrutura de rede local física. Isso é semelhante a máquinas virtuais, em que se criam computadores virtuais sobre um computador real.

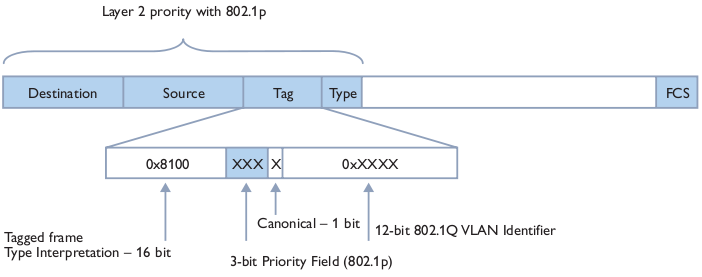

Padrão IEEE 802.1qOs primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes. Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN:

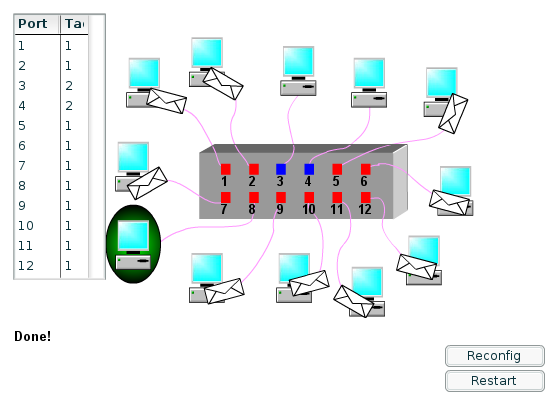

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

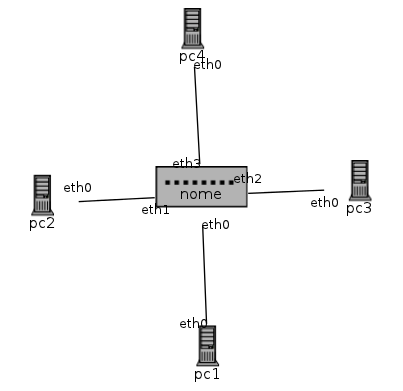

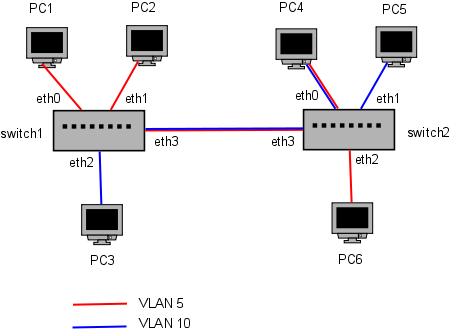

Redes locais e VLANsExemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

Exercício: Redesenhe a topologia LÓGICA para essa rede!

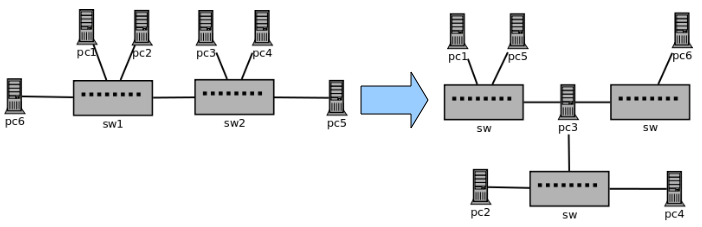

Atividade 1Na figura abaixo, a rede da esquerda está fisicamente implantada em uma pequena empresa. No entanto, uma reestruturação tem como objetivo modificá-la de acordo com o diagrama mostrado à direita. Essa alteração da rede deve ser feita sem adicionar switches ou modificar o cabeamento (tampouco devem-se mudar as conexões de pontos de rede às portas de switches). Faça essa modificação usando o Netkit.

A nova rede do IFSC-SJDesafio: Voltando à segmentação da rede do campus São José, implemente a nova rede usando VLANs!

Primeiro isso será realizado usando o Netkit, e em seguida será implantado no laboratório. Para simplificar a rede, vamos assumir que a topologia física está implantada como mostrado na figura acima, à esquerda.

Praticando VLANs com SWITCH Catalyst CISCO 2960SUso dos Switches do Laboratório para a criação de VLANs

|

ip default-gateway 192.168.1.1 ip http server ip http secure-server |

line con 0 line vty 0 4 password CISCO login line vty 5 15 password CISCO login enable secret CISCO wr </syntaxhighlight> Para zerar a configuração:

|

depois executar os comandos anteriores via console |

</syntaxhighlight> Configurando vlan no switch

|

| 02/03 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d |

|---|

02/03 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3dO problema dos ciclos (caminhos fechados) em uma rede local ethernetBibliografia associada:

Outros materiais:

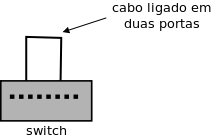

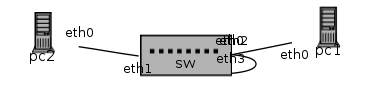

Após implantar a nova rede do IF-SC SJ, a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede Pedagógica). Quer dizer, ele fez algo assim com um dos switches da rede:

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa ficaria travada devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

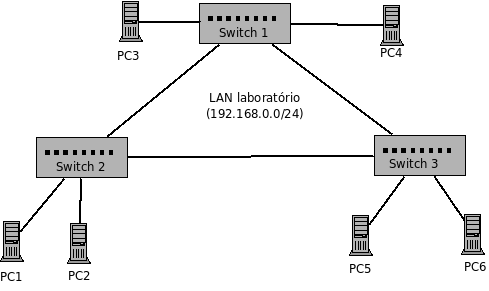

Agora vamos observar o STP em ação na rede abaixo

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on

sw2[stp]=on

sw3[stp]=on

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

Abra o wireshark ou tcpdump em qualquer interface da rede e observe todos os parâmetros do pacote BPDU trocados entre Switches. Neste momento o algorítimo do STP já executou todas as suas etapas e convergiu bloqueando portas para tornar a rede em uma topologia tipo árvore. Os pacotes BPDU irão aparecer periodicamente nessa rede até que exista uma falha ou mudança na topologia física para que exista uma nova etapa do algorítimo STP. Atividade 1Vamos realizar um experimento para entender melhor como funciona o STP.

Switches reais usualmente possuem suporte a STP (Spanning Tree Protocol) para possibilitar haver enlaces redundantes em uma rede local. No Netkit podem-se criar redes em que se usa o STP, que deve ser ativado no switches.

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw2[stp]=on:bridge_priority=128

sw3[stp]=on:bridge_priority=500

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

A configuração do STP se faz pelo atributo especial stp a ser especificado para cada switch. A opção on ativa o STP, e bridge_priority define a prioridade do switch no escopo do STP. Como os switches podem ser configurados com múltiplas vlans, o STP deve ser ativado apropriadamente. Isso significa que cada vlan deve ter o STP rodando de forma independente. A configuração do Netkit para especificar o STP para cada vlan segue abaixo: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024:vlan=5

sw1[stp]=on:bridge_priority=512:vlan=10

Nesse exemplo, o switch sw1 tem o STP ativado na vlans 5 e 10. Os parâmetros do STP inclusive podem ser diferentes em cada vlan, já que ele opera em cada uma de forma independente (i.e. o STP em uma vlan não interfere com o STP em outra vlan). Vlans em que o stp não foi explicitamente ativado usarão a configuração default do stp, a qual é definida omitindo-se informação sobre vlan: # Configuração default do STP em um switch ... vale para todas as vlans em que

# o stp não foi configurado individualmente.

sw1[stp]=on

# A configuração default pode conter quaisquer opções do stp, menos vlan:

sw2[stp]=on:bridge_priority=2000

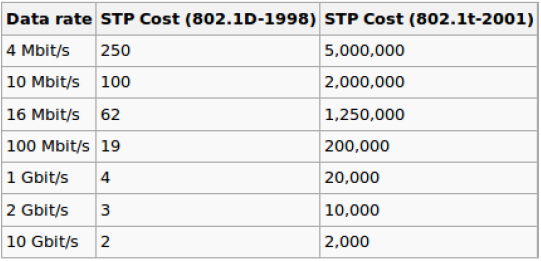

Um último detalhe sobre o STP diz respeito ao custo e prioridade de cada porta do switch. No STP usado em switches reais, o custo de uma porta é dado pela sua velocidade. Assim, portas mais velozes têm custo menor que portas mais lentas, como por exemplo portas 1 Gbps comparadas a 100 Mbps. No Netkit não existe essa diferenciação entre as interfaces ethernet por serem emuladas, mas pode-se especificar manualmente o custo de cada interface a ser usado pelo STP. A configuração necessária deve ser colocada em cada porta da seguinte forma: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw1[eth0]=port0:stp_cost=10

sw1[eth1]=port1:stp_cost=100

Assim, nesse exemplo a interface eth0 do switch sw1 tem custo STP 10, e a interface eth1 tem custo 100. Os custos de interfaces de acordo com a norma IEEE 802.1d pode ser visto na seguinte tabela:

# STP no switch:

# bridge_priority: prioridade do switch no STP

# hello_time: intervalo entre envios de BPDU

# max_age: tempo máximo que o STP pode ficar sem receber uma atualização de BPDU de outro switch

# forward_delay: atraso para enviar uma BPDU notificando uma mudança de configuração do STP

# on: ativa o STP

# off: inicia com STP desativado

sw1[stp]=on:vlan=10:bridge_priority=100:hello_time=2:max_age=10:forward_delay=1

# Porta do switch: pode ter as opções stp_cost (custo da porta) e stp_prio (prioridade da porta)

sw1[eth0]=port0:stp_cost=10:stp_prio=1

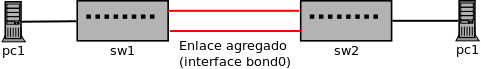

Agregamento de enlaces ou Port Aggregation e ExercíciosPadrão IEEE802.1ax (anterior IEEE802.1ad) Agregamento de enlacesAgregação de enlace (bonding ou port trunking) O Linux possui suporte a agregação de enlaces, em que se agrupam interfaces ethernet (vinculação de portas) de forma a parecerem uma única interface (chamado de Linux Channel Bonding). A interface agregada tem prefixo bond, e assim deve ser identificada como bond0, bond1 e assim por diante. Para criar um enlace agregado no Netkit basta declarar em um switch uma interface desse tipo. A sintaxe da declaração é praticamente idêntica a de interfaces ethernet, como se pode ver abaixo: pc1[type]=generic

pc2[type]=generic

sw1[type]=switch

sw2[type]=switch

pc1[eth0]=sw1-port0:ip=192.168.0.1/24

pc2[eth0]=sw2-port0:ip=192.168.0.2/24

sw1[eth0]=sw1-port0

sw2[eth0]=sw2-port0

# Define em cada switch uma interface bond0 que agrega dois enlaces.

# O enlace agregado deve ser composto por uma ou mais interfaces ethernet.

# O nome do enlace agregado é sw1-sw2 no exemplo.

sw1[bond0]=sw1-sw2:interfaces=eth1,eth2

sw2[bond0]=sw1-sw2:interfaces=eth1,eth2

Nesse exemplo o enlace agregado foi criado entre os switches sw1 e sw2. Como se pode notar, existe uma opção de configuração adicional interfaces, usada para listar as interfaces ethernet a serem agrupadas. Essas interfaces não devem ser declaradas explicitamente. Além disso, não se podem configurar VLANs na interface agregada (bond0 no exemplo). Por fim, mais de um enlace agregado pode ser criado no mesmo switch, bastando identificá-los por interfaces bond diferentes (bond1, bond2, ...). O exemplo acima cria a seguinte rede: Port Trunking com Switches CISCOConsulte o link [sobre Etherchannel ou PAgP] Use: Use "show etherchannel 1 summary" para visualizar as portas vinculadas ao canal de portas 1 .É importante destacar que a parte de trunk 802.1Q e permissão de VLANs já está OK. Consulte o link [sobre Protocolo LACP] Neste caso está se utilizando o padrão [| IEEE802.1ad (ou IEEE802.1ax - mais recente)]. A diferença fica por conta do uso do modo "active" no lugar de "on". Cascateamento versus EmpilhamentoOs switches ainda possuem uma facilidade em nível físico chamada empilhamento (ou stack) que tem a função de ampliar as capacidades de portas sem comprometer significativamente a latência de pacotes em trânsito (fase forwarding). O mais eficiente, porém com mais custo, é o empilhamento por backplane onde um cabo proprietário de comprimento não maior que 1 metro, é conectado entre portas de entrada e saída específicas para este fim, geralmente na trazeira do switch, formando um anel dos swicthes empilhados. Os switches empilhados se comportam como um só e a gerência deles é muito mais facilitada com um único endereço IP. Já o cascateamento usando portas comuns ou portas específicas de altas taxas (fibra) chamadas UPLINK, mesmo usando o agregamento de link exposto na seção anterior, resolve a questão do congestionamento de toda a transferência de dados oriundas/destinadas aos ramos descendentes destas portas mas torna-se difícil a gerência de cada switch e a latência além de reduzir o desempenho da rede pode impedir até o funcionamento de algorítimos como o STP. |

| 07/03 - Redes Wifi |

|---|

07/03 - Redes Wifi

|

| 09/03 - Redes Wifi |

|---|

09/03 - Redes Wifi

|

| 14/03 -Avaliação A4 |

|---|

14/03 -

|

| 16/03 - REC A2 a A4 |

|---|

16/03 - REC A2 a A4

|