FIC-Linux 2018-2: mudanças entre as edições

| (19 revisões intermediárias por 2 usuários não estão sendo mostradas) | |||

| Linha 497: | Linha 497: | ||

= O MAC CSMA/CA = | = O MAC CSMA/CA = | ||

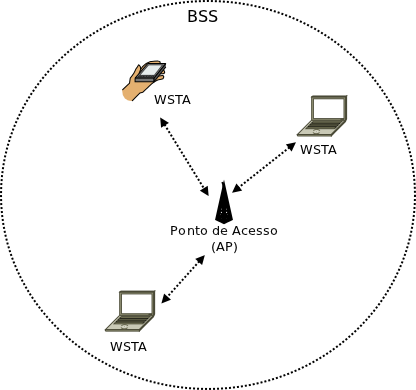

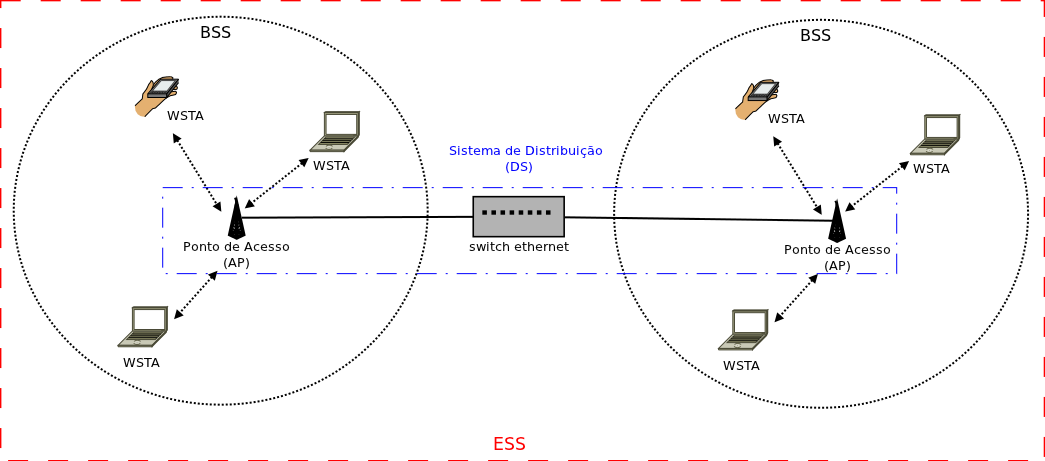

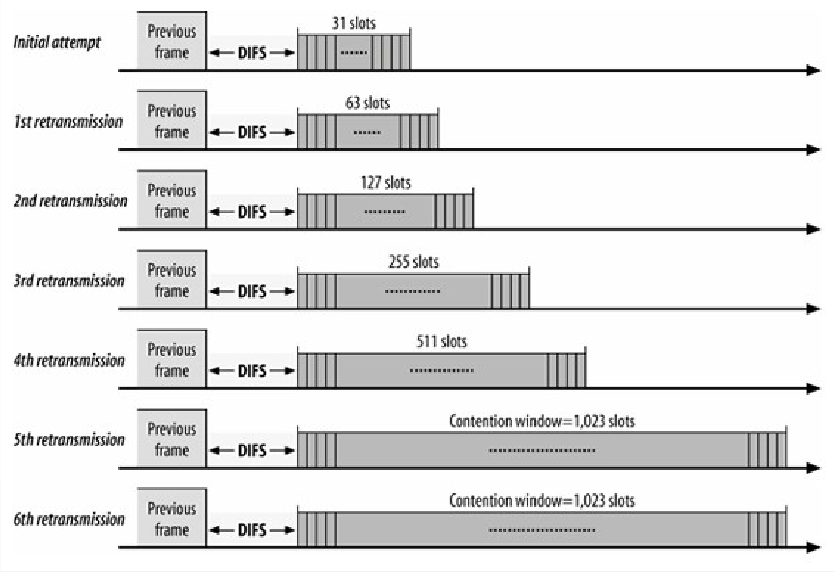

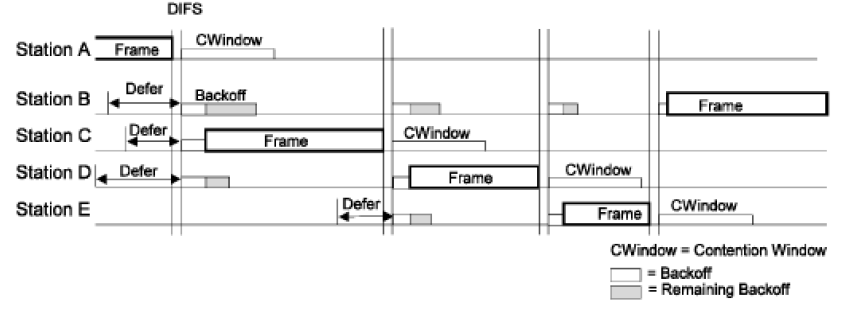

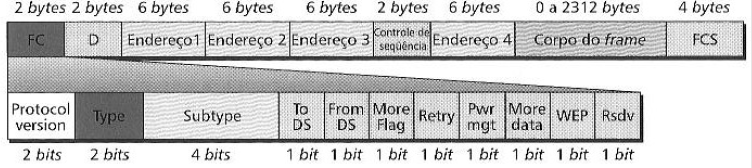

O protocolo MAC usado em redes IEEE 802.11 se chama CSMA/CA (''Carrier Sense Multiple Access/Collision Avoidance''). Ele foi desenhado para prover um acesso justo e equitativo entre as WSTA, de forma que em média todas tenhas as mesmas oportunidades de acesso ao meio (entenda isso por "oportunidades de transmitirem seus quadros"). Além disso, em seu projeto foram incluídos cuidados para | O protocolo MAC usado em redes IEEE 802.11 se chama CSMA/CA (''Carrier Sense Multiple Access/Collision Avoidance''). Ele foi desenhado para prover um acesso justo e equitativo entre as WSTA, de forma que em média todas tenhas as mesmas oportunidades de acesso ao meio (entenda isso por "oportunidades de transmitirem seus quadros"). Além disso, em seu projeto foram incluídos cuidados para que colisões sejam difíceis de ocorrer, mas isso não impede que elas aconteçam. Os procedimentos e cuidados do MAC para evitar e tratar colisões apresentam um certo custo (''overhead''), que impedem que as WSTA aproveitem plenamente a capacidade do canal sem-fio. Consequentemente, a vazão pela rede sem-fio que pode de fato ser obtida é menor que a taxa de bits nominal (por exemplo, com IEEE 802.11g e taxa de 54 Mbps, efetivamente pode se obter no máximo em torno de 29 MBps). | ||

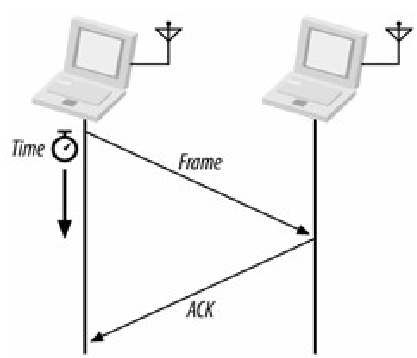

O protocolo CSMA/CA implementa um acesso ao meio visando reduzir a chance de colisões. Numa rede sem-fio como essa, não é possível detectar colisões, portanto uma vez iniciada uma transmissão não pode ser interrompida. A detecção de colisões, e de outros erros que impeçam um quadro de ser recebido pelo destinatário, se faz indiretamente com quadros de reconhecimento (''ACK''). Cada quadro transmitido deve ser reconhecido pelo destinatário, como mostrado abaixo, para que a transmissão seja considerada com sucesso. | O protocolo CSMA/CA implementa um acesso ao meio visando reduzir a chance de colisões. Numa rede sem-fio como essa, não é possível detectar colisões, portanto uma vez iniciada uma transmissão não pode ser interrompida. A detecção de colisões, e de outros erros que impeçam um quadro de ser recebido pelo destinatário, se faz indiretamente com quadros de reconhecimento (''ACK''). Cada quadro transmitido deve ser reconhecido pelo destinatário, como mostrado abaixo, para que a transmissão seja considerada com sucesso. | ||

| Linha 532: | Linha 532: | ||

<!-- | = Aula 07 = | ||

[http://tele.sj.ifsc.edu.br/~luciano.barreto/ensino/ficlinux20162/ Aula | |||

== Protocolo DHCP == | |||

[http://www.tcpipguide.com/free/t_TCPIPDynamicHostConfigurationProtocolDHCP.htm DHCP] (''Dynamic Host Configuration Protocol'') é um protocolo para obtenção automática de configuração de rede, usado por computadores que acessam fisicamente uma rede. Esses computadores são tipicamente máquinas de usuários, que podem usar a rede esporadicamente (ex: usuários ocm seus laptops, com acesso via rede cabeada ou sem-fio), ou mesmo computadores fixos da rede. O principal objetivo do DHCP é fornecer um endereço IP, a máscara de rede, o endereço IP do roteador default e um ou mais endereços de servidores DNS. Assim, um novo computador que acesse a rede pode obter essa configuração sem a intervenção do usuário. | |||

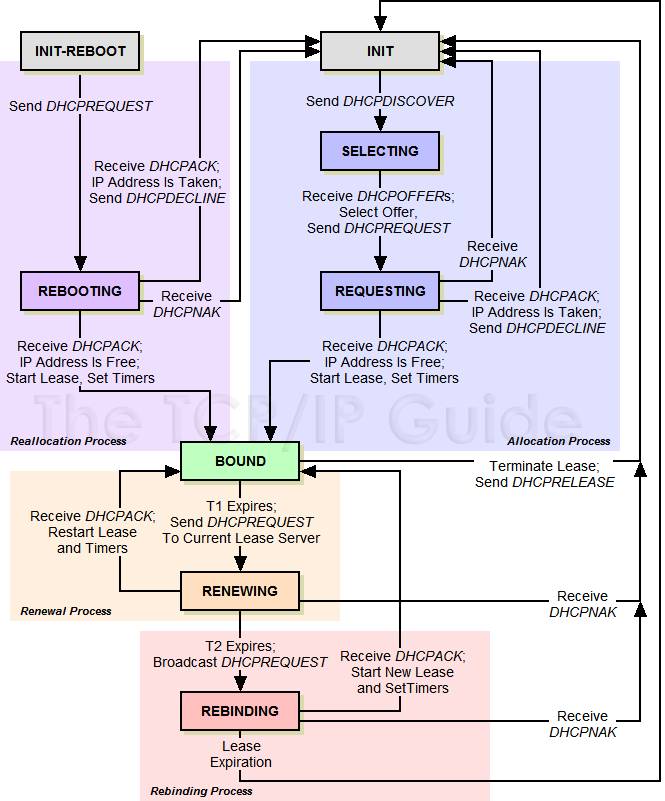

Para esse serviço pode haver um ou mais servidores DHCP. Um computador que precise obter sua configuração de rede envia mensagens DHCPDISCOVER em broadcast para o port UDP 67. Um servidor DHCP, ao receber tais mensagens, responde com uma mensagem DHCPOFFER também em broadcast, contendo uma configuração de rede ofertada. O computador então envia novamente em broadcast uma mensagem DHCPREQUEST, requisitando o endereço IP ofertado pelo servidor. Finalmente, o servidor responde com uma mensagem DHCPACK, completando a configuração do computador cliente. Como a configuração tem um tempo de validade (chamado de ''lease time''), o cliente deve periodicamente renová-la junto ao servidor DHCP, para poder continuar usando-a. O diagrama abaixo mostra simplificadamente esse comportamento: | |||

[[imagem:Dhcp-diag.gif|400px]] | |||

<br><br>Abaixo segue um diagrama de estados detalhado do DHCP, mostrando todas as possíveis transições do protocolo: | |||

[[imagem:Dhcpfsm.png|400px]] | |||

O servidor DHCP identifica cada cliente pelo seu endereço MAC. Assim, o DHCP está fortemente relacionado a redes locais IEEE 802.3 (Ethernet) e IEEE 802.11 (WiFi). | |||

=== Servidor DHCP === | |||

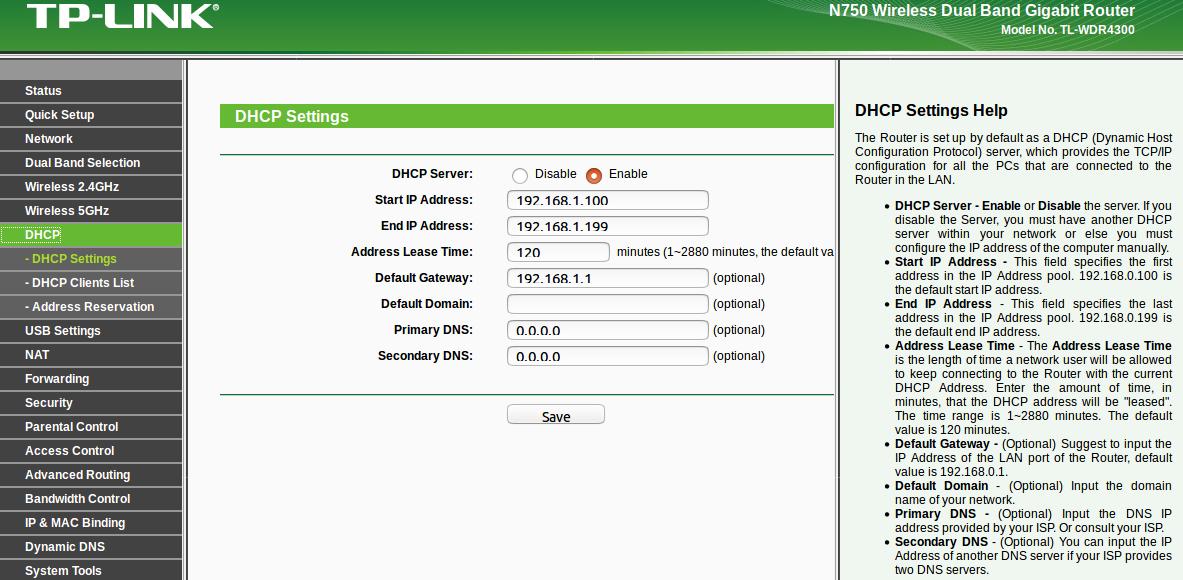

Em uma rede local em que ''hosts'' devem obter sua configuração de rede dinamicamente, deve haver ao menos um servidor DHCP. Esse serviço costuma estar disponibilizado em equipamentos de rede, tais como pontos de acesso sem-fio e roteadores. Por exemplo, o roteador sem-fio TP-Link WDR 4300 oferece esse serviço, que pode ser configurado e ativado por meio de sua interface de gerenciamento. | |||

[[imagem:PJI3-Dhcp-tplink.jpg|700px]] | |||

<br>''Configuração do serviço DHCP na interface web do roteador TP-Link WDR4300'' | |||

Podem existir mais de um servidor DHCP em uma mesma rede local, porém há que ter um cuidado. As faixas de endereços concedidas por diferentes servidores não podem se sobrepor. Assim, se um servidor DHCP oferece endereços entre 192.168.1.20 e 192.168.1.100, um outro servidor DHCP pode oferecer endereços entre 192.168.1.110 e 192.168.1.200, mas não entre 192.168.1.90 e 192.168.1.150. | |||

Servidores DHCP como esse costumam ser limitados. Com eles se consegue tão somente definir a faixa de endereços IP a ser concedida, o tempo de concessão, o servidor DNS e o roteador default. Porém há muitas outras possibilidades no serviço DHCP, tais como: | |||

* Vincular um endereço IP a um ''host'' específico, com base em seu endereço MAC. | |||

* Informar o nome do domínio DNS e o nome do ''host'' | |||

* Informar os endereços de uma ou mais impressoras | |||

* Indicar um arquivo de boot a ser usado pelo ''host'' | |||

* ...e [http://manpages.ubuntu.com/manpages/xenial/man5/dhcp-options.5.html muitas outras opções] ! | |||

O uso de um servidor DHCP completamente funcional demanda um programa especial a ser executado em um computador. O ''software'' [https://www.isc.org/downloads/dhcp/ ISC DHCP Server] oferece todas as opções DHCP, além de ser altamente configurável. Ele pode ser instalado e executado em um computador com sistemas operacionais Linux, BSD, Solaris, entre outros da família Unix. Esse servidor DHCP é configurado por meio de um arquivo de configuração, cuja localização depende de como o software foi instalado. Em sistemas Ubuntu, em que o servidor DHCP pode ser instalado a partir de um pacote de software chamado [https://packages.ubuntu.com/xenial/net/isc-dhcp-server isc-dhcp-server], esse arquivo está em ''/etc/dhcp/dhcpd.conf''. Um exemplo simples desse arquivo está a seguir: | |||

<syntaxhighlight lang=text> | |||

# tempos de concessão, em segundos | |||

default-lease-time 600; | |||

max-lease-time 7200; | |||

# Algumas opções de uso comum | |||

option subnet-mask 255.255.255.0; | |||

option broadcast-address 192.168.1.255; | |||

option routers 192.168.1.1; | |||

option domain-name-servers 191.36.8.2, 191.36.8.3; | |||

option domain-name "sj.ifsc.edu.br"; | |||

# subrede 192.168.1.0/24 com duas faixas de endereços a serem concedidos: | |||

# 192.168.1.100 a 192.168.1.150 | |||

# 192.168.1.190 a 192.168.1.240 | |||

subnet 192.168.1.0 netmask 255.255.255.0 { | |||

range 192.168.1.100 192.168.2.150; | |||

range 192.168.1.190 192.168.2.240; | |||

} | |||

</syntaxhighlight> | |||

== Atividades == | |||

Realizar [[FIC-dhcp|este conjunto de experimentos]]. | |||

= Aula 08 = | |||

Acesso Remoto com SSH | |||

[http://tele.sj.ifsc.edu.br/~luciano.barreto/ensino/ficlinux20162/fic-redes-aula7-ssh.pdf Aula 07 - ssh] | |||

* apt-get install openssh-server | |||

Configurações no arquivo | |||

* /etc/ssh/sshd_config | |||

* AllowUsers alunos | |||

* PermitRootLogin yes | |||

Ativar e desativar servidor | |||

* /etc/init.d/ssh stop | |||

* /etc/init.d/ssh start | |||

Cliente SSH | |||

* apt-get install openssh-client | |||

= Aula 09 Projeto = | |||

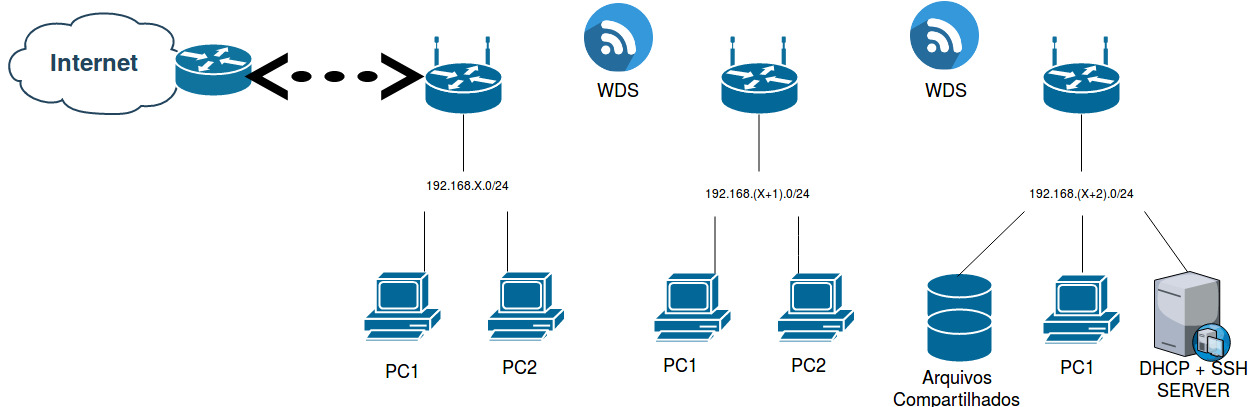

Implante a rede a seguir de acordo com os seguintes requisitos: | |||

*Todos os computadores (PC's) devem se comunicar com a internet; | |||

*Os computadores terão ip's fixos, exceto o PC1 que esta na rede do servidor DHCP; | |||

*Realize acesso aos arquivos compartilhados, e a computadores remotos. | |||

[[imagem:Aval.jpg|1000px]] | |||

= Aula 10 Introdução ao IPV6 = | |||

Texto extraído do livro [http://ipv6.br/lab/ Laboratório de IPv6]: | |||

''Considerando que a concepção da Internet data da década de 70 e que, de lá para cá, houve uma explosão inesperada do seu uso, o IPv4 mostrou-se inadequado para acompanhar esta evolução.Uma das deficiências mais apontadas do IPv4 foi o espaço de endereçamento baseado num valor inteiro de 32 bits, que é tipicamente representado por quatro octetos em decimal, sendo possível disponibilizar apenas 4.294.967.296 endereços IPV4 diferentes. Para contornar essa deficiência, inúmeras soluções paliativas foram propostas e adotadas, como por exemplo o NAT (Network Address Solution) e o CIDR (Classless InterDomain Routing). Contudo, à medida que novas tecnologias de redes surgiram e o IP continuava sendo um dos protocolos chaves para sua operação, outras deficiências começaram a ser detectadas, especialmente aquelas referentes à segurança e ao suporte a parâmetros de QoS (Quality of Service) e mobilidade. Como consequência, no inicio da década de 90 é publicada a proposta da nova geração do IP (IPng – IP next generation) ou IPv6. Este novo protocolo traz a solução para muitas das deficiências de seu predecessor, o IPv4, incluindo espaço de endereçamento de 128 bits gerando a possibilidade de 340.282.366.920.938.463.463.374.607.431.768.211.456 endereços disponíveis, suporte a roteamento e segmentação de pacotes na estação origem, suporte a mobilidade e mecanismos de segurança.'' | |||

= Endereço IPV6 = | |||

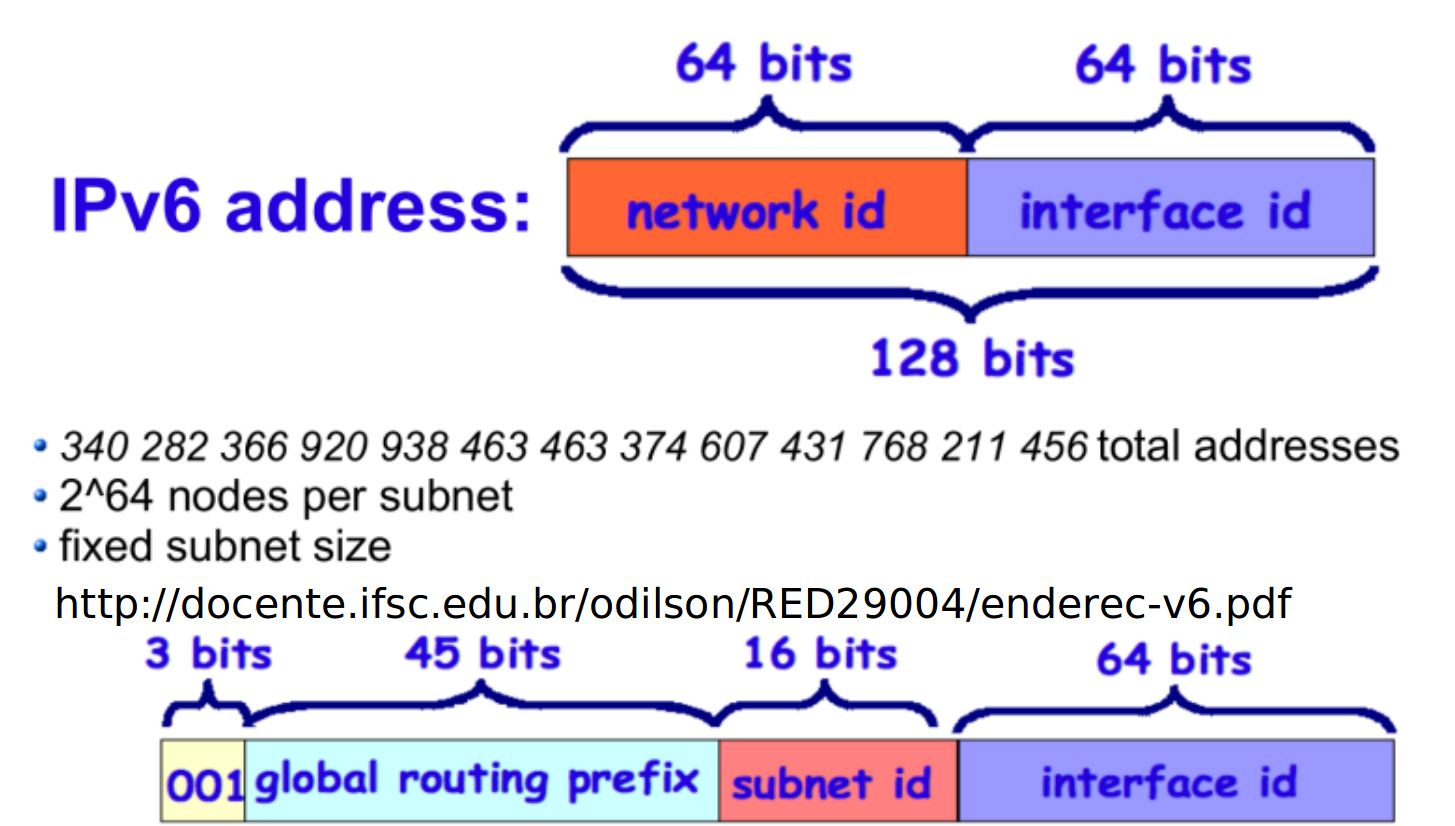

Um endereço IPV6 possui 128 bits disponíveis para endereçar hosts, possibilitando 340 undecilhões de endereços possíveis. Para se ter uma ideia do que isto representa, se convertêssemos cada IPv6 possível em um cm2, poderíamos envolver toda a superfície do planeta Terra com 7 camadas de endereços.. | |||

[[Arquivo:End1.png|600px]] | |||

= Tipos de Endereços IPV6 = | |||

* [https://community.cisco.com/t5/switching/ipv6-global-unicast-address-range/m-p/1510629/highlight/true#M148325 Faixas de endereços IPv6] | |||

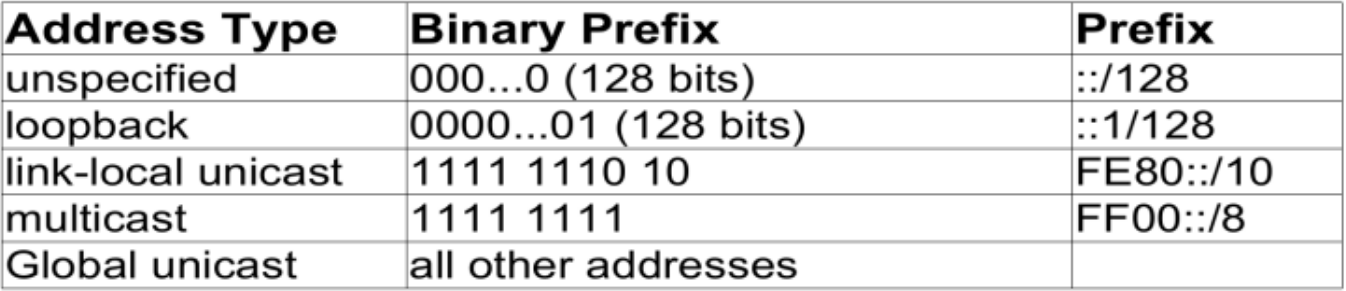

O IPV6 possui categorias de endereços, conforme a tabela a seguir: | |||

[[Arquivo:Tipos_de_end_ipv6.png|600px]] | |||

*Endereços '''Anycast''': Um endereço IPv6 anycast é utilizado para identificar um grupo de interfaces, porém, com a propriedade de que um pacote enviado a um endereço anycast é encaminhado apenas a interface do grupo mais próxima da origem do pacote. Os endereços anycast são atribuídos a partir da faixa de endereços unicast e não há diferenças sintáticas entre eles. | |||

*Endereços '''Loopback''': Endereços aplicados as interfaces loopback dos host; (Verificar com ifconfig) | |||

*Endereços '''Link local''': Podem ser utilizados apenas no enlace específico onde a interface está conectada, sendo assim não é roteável; | |||

*Endereços '''Unique local address''' Endereço com grande probabilidade de ser globalmente único, utilizado apenas para comunicações locais, geralmente dentro de um mesmo enlace ou conjunto de enlaces. Um endereço ULA não deve ser roteável na Internet global; | |||

*Endereços '''Multicast''': Endereços multicast são utilizados para identificar grupos de interfaces, sendo que cada interface pode pertencer a mais de um grupo. Os pacotes enviados para esses endereço são entregues a todos as interfaces que compõe o grupo; | |||

*Endereços '''Global unicast''': Equivalente aos endereços públicos IPv4, o endereço global unicast é globalmente roteável e acessível na Internet IPv6. | |||

== Endereços Unicast == | |||

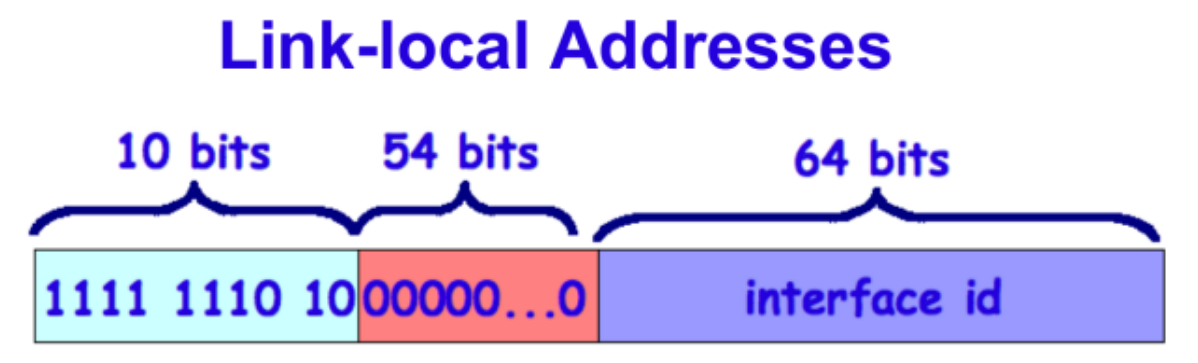

[[Arquivo:Lla.png|600px]] | |||

Link Local pode ser usado apenas no enlace específico onde a interface está conectada, o endereço link local é atribuído automaticamente utilizando o prefixo FE80::/64. Os 64 bits reservados para a identificação da interface são configurados utilizando o formato IEEE EUI-64. Vale ressaltar que os roteadores não devem encaminhar para outros enlaces, pacotes que possuam como origem ou destino um endereço link-local. | |||

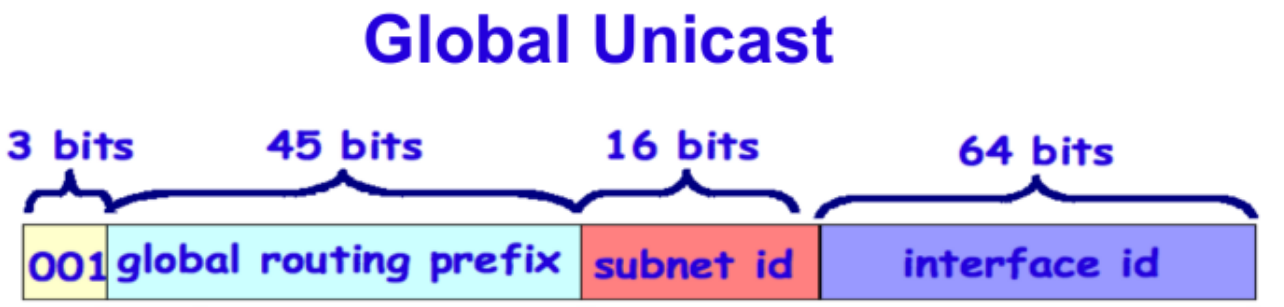

[[Arquivo:Global unicast.png|600px]] | |||

Atualmente, está reservada para atribuição de endereços a faixa 2000::/3 (001), ou seja, 3 primeiros bits utilizados para registros da faixa 2000. Equivalente aos endereços públicos IPv4, o endereço global unicast é globalmente roteável e acessível na Internet IPv6. Ele é constituído por três partes: o prefixo de roteamento global, utilizado para identificar o tamanho do bloco atribuído a uma rede; a identificação da sub-rede, utilizada para identificar um enlace em uma rede; e a identificação da interface, que deve identificar de forma única uma interface dentro de um enlace.Sua estrutura foi projetada para utilizar os 64 bits mais a esquerda para identificação da rede e os 64 bits mais a direita para identificação da interface. | |||

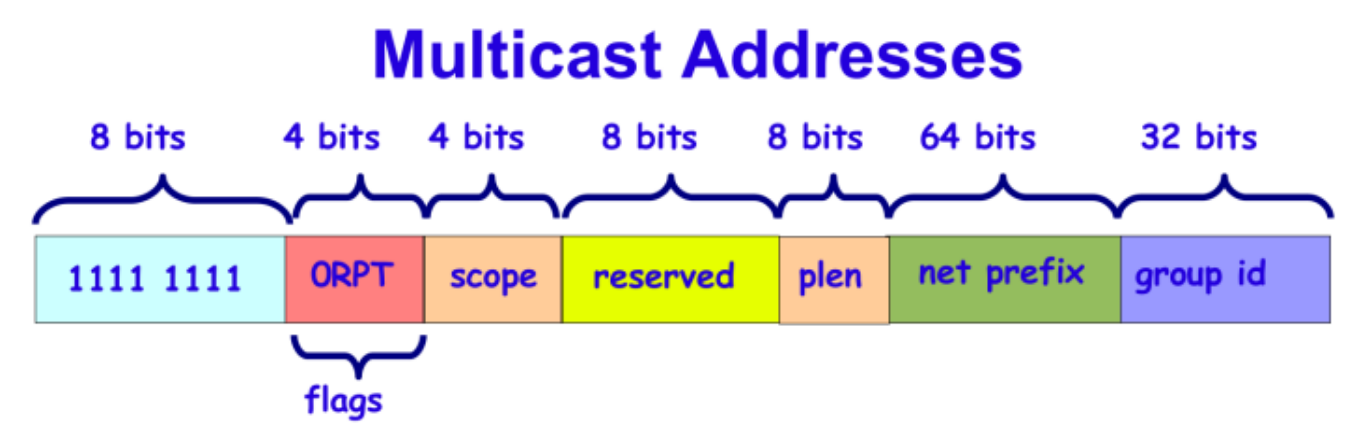

== Endereço Multicast == | |||

[[Arquivo:Multcast.png|600px]] | |||

O IPV6 não possui endereço broadcast, e sim multicast. Endereços multicast são utilizados para identificar grupos de interfaces, sendo que cada interface pode pertencer a mais de um grupo. Os pacotes enviados para esses endereço são entregues a todos as interfaces que compõe o grupo. Seu funcionamento é similar ao do broadcast, dado que um único pacote é enviado a vários hosts, diferenciando-se apenas pelo fato de que no broadcast o pacote é enviado a todos os hosts da rede, sem exceção, enquanto que no multicast apenas um grupo de hosts receberá esse pacote. | |||

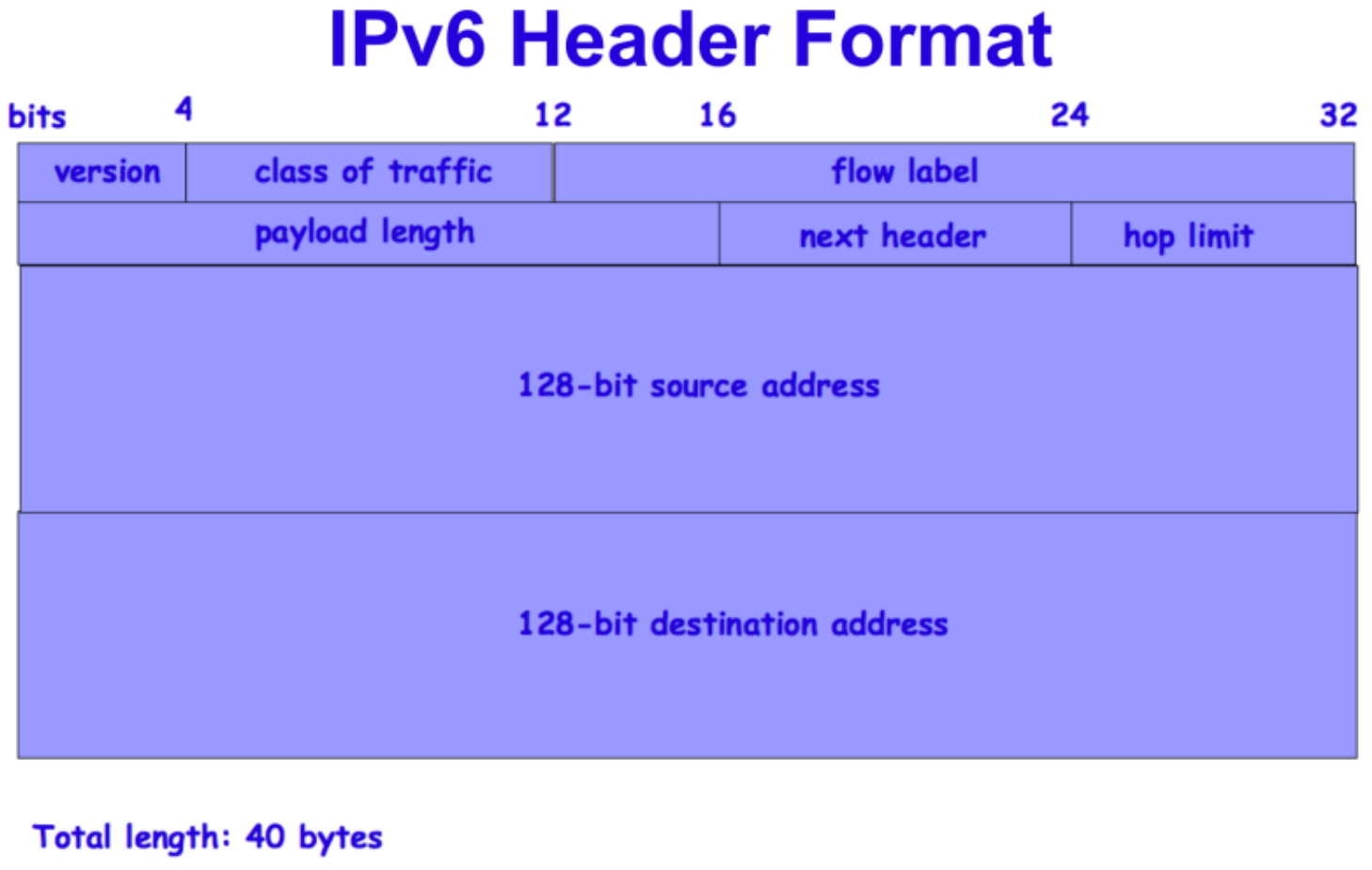

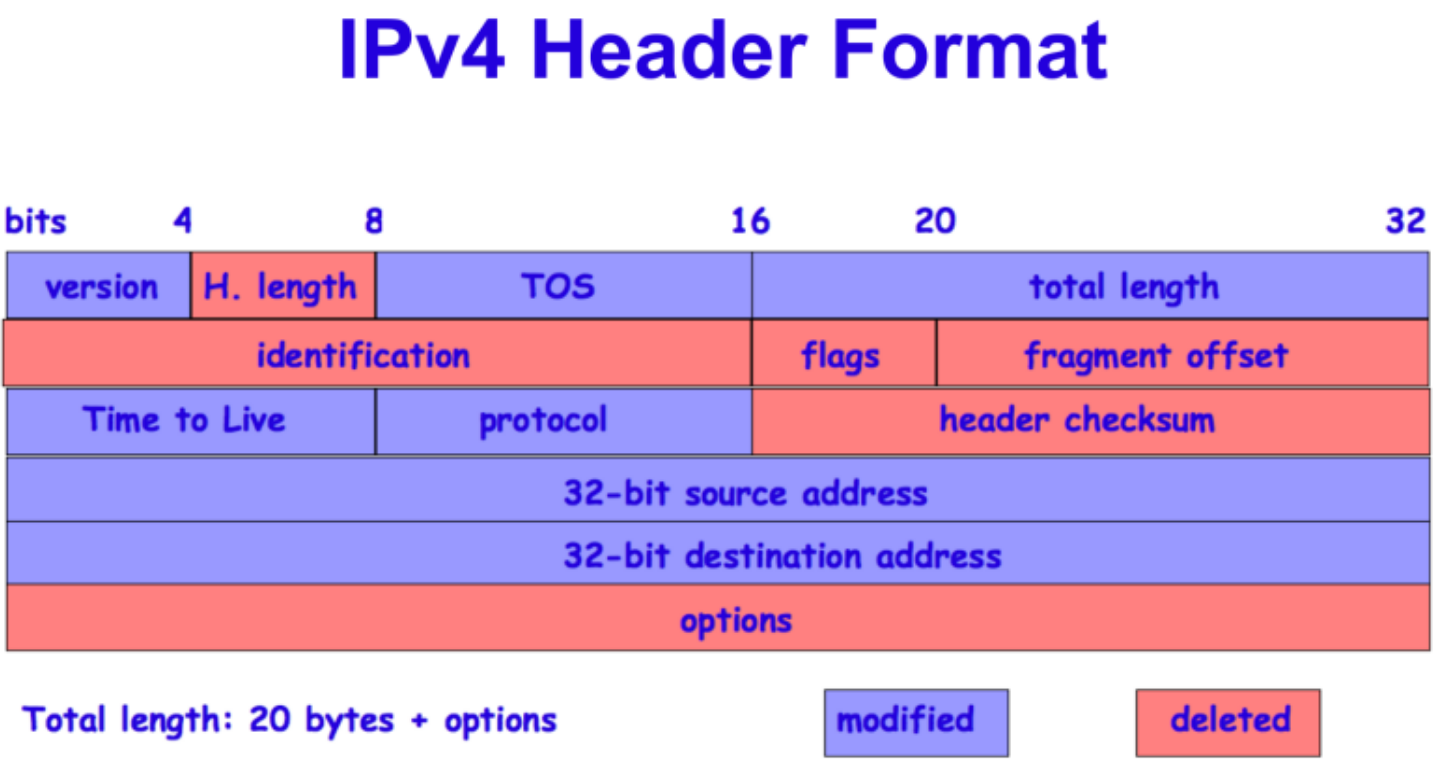

= Cabeçalho IPV6 = | |||

[[Arquivo:Header_ipv6.png|600px]] | |||

O cabeçalho IPv6 possui menos informações quando comparado ao cabeçalho do IPv4. Várias informações foram removidas do cabeçalho IPV6, como o checksum considerada uma informação desnecessária já que o controle de erro é atribuído as camadas inferiores. Os campos presentes no cabeçalho IPV6 são definidos a seguir: | |||

*'''Class of traffic''': define a classe de serviço a que o pacote pertence, permitindo assim dar diferentes prioridades a pacotes dependendo da exigência de cada aplicação. Permite o controle da qualidade de serviço (QoS) na rede. | |||

*'''Flow Label''': Direcinado para aplicações que precisam de desempenho; | |||

*'''Payload Length''': Tamanho dos dados em bytes que pacote transporta. | |||

*'''Next Header''': aponta para o pŕoximo cabeçalho. | |||

*'''Hop''': Número máximo de saltos, número de roteadores no caminho, da origem ao destino do datagrama que deve ser percorrido antes do datagrama ser descartado. Semelhante ao TTL do IPv4. | |||

[[Arquivo:Header_ipv4.png|600px]] | |||

= Atividade = | |||

* Aplique seus conhecimentos sobre IPv6 para [[FIC_Experimento_com_uma_rede_IPv6|configurar algumas redes]] ! | |||

Edição atual tal como às 14h53min de 14 de novembro de 2018

1 Introdução ao Sistema Operacional Linux

- Encontros: Segundas e Quartas das 19:00 às 22:00 No LabReCom.

1.1 Curso FIC Linux 2018

| Semestre 2018-2 - Prof. André D'Amato |

|---|

1.2 Introdução ao Sistema Operacional Linux10/09/18: Aula01 Apresentação da Disciplina, Introdução a Informática e Memória e Armazenamento Aula 01

Introdução ao Linux, Sistema de Arquivos e Conhecendo o Terminal Aula 02 Descrição completa das pastas do linux

Continuação Comandos no Terminal Aula 03

Continuação Comandos no Terminal

Direcionar saídas para arquivos

Introdução ao Gerenciamento de Processos Aula 05 - Gerenciamento de Processos

Gerenciamento de Usuários Aula 06 - Gerenciamento de Usuários

Permissionamento Aula 07 - Permissionamento

Instalação do Ubuntu

Instalar VirtualBox no Windows 2 O Comando apt-get2.1 Atualizar repositório

|

2.1 Curso FIC Instalação de Redes Residenciais 2018

| Semestre 2018-2 - Prof. André D'Amato |

|---|

2.2 Instalação de Redes Residenciais Linux 201815/10/18: Aula01 Introdução a Redes de Computadores Aula 01 17/10/18: Aula02 Introdução a Redes de Computadores Aula 02

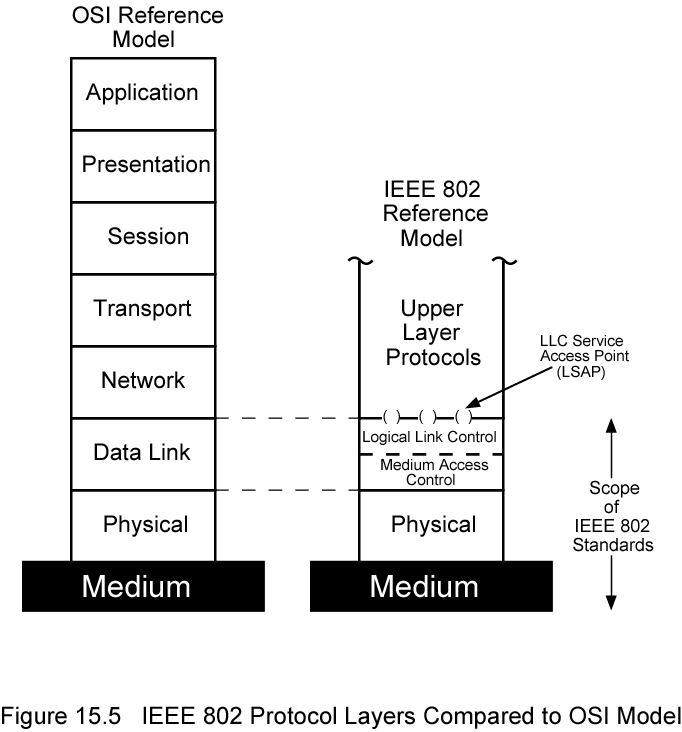

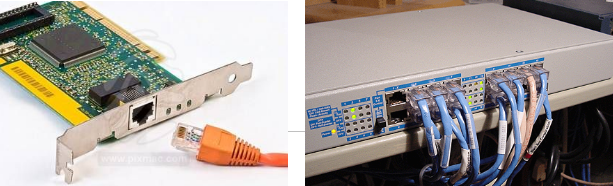

3 Arquitetura IEEE 802A arquitetura IEEE 802 define um conjunto de normas e tecnologias no escopo das camadas física (PHY) e de enlace. A camada de enlace é dividida em duas subcamadas:

3.1 Protocolo de acesso ao meio (MAC)Parte da camada de enlace na arquitetura IEEE 802, tem papel fundamental na comunicação entre estações. O MAC é responsável por:

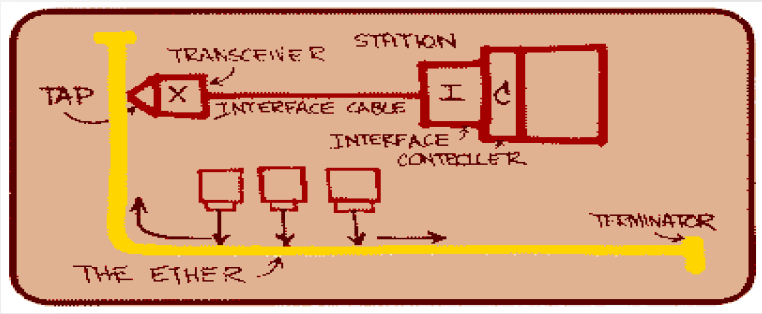

3.2 Padrão IEEE 802.3 (Ethernet)Desenho usado por Bob Metcalfe, um dos criadores da Ethernet, para apresentação em uma conferência em 1976.

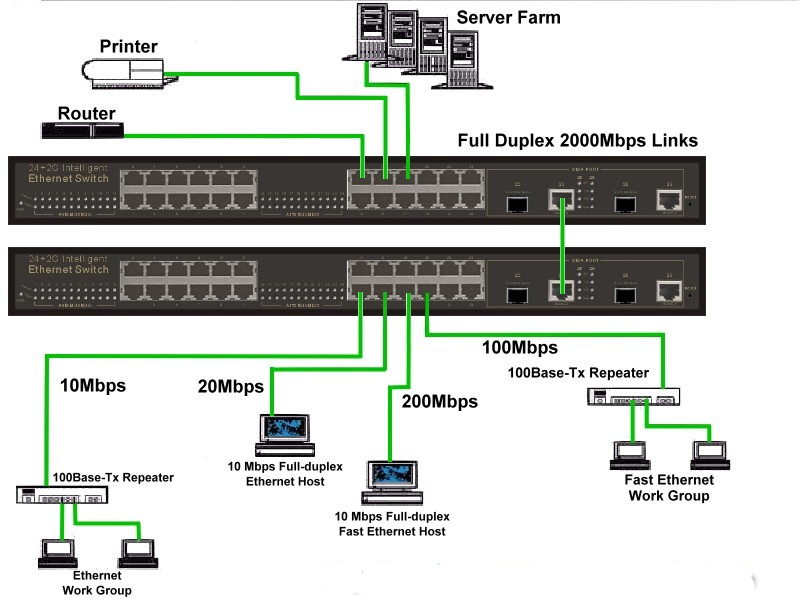

Essas características importantes devem fazer com que uma LAN com switches tenha um desempenho superior a uma LAN com hubs. Por desempenho entenda-se um número menor de colisões sob tráfego intenso (ou mesmo ausência total de colisões), e maior capacidade de canal vista por cada equipamento conectado ao switch.

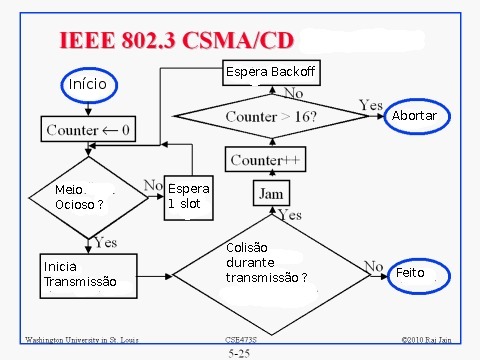

O acesso do tipo CSMA/CD é probabilístico: uma estação verifica se o meio está está livre antes de iniciar uma transmissão, mas isso não impede que ocorra uma colisão (apenas reduz sua chance). Se acontecer uma colisão, cada estação envolvida usa esperas de duração aleatória para desempate, chamadas de backoff. A ideia é que as estações sorteiem valores de espera diferentes, e assim a que tiver escolhido um valor menor consiga transmitir seu quadro. Veja o fluxograma acima para entender como isso é feito.

3.3 AtividadeRealizar este conjunto de experimentos.

4 Aula04 24/10/20185 A ferramenta Wireshark5.1 Tcp Dump

|