SEG INFO2025 MOD6

1 Trabalho remoto, como trabalhar digitalmente

- Olá!

Chegamos ao Módulo 6, o último módulo do nosso curso. Até o momento, exploramos nossa conexão digital, destacando a importância dos nossos dados no contexto atual, as ameaças que enfrentamos e as estratégias eficazes para combatê-las.

Nossos dados são verdadeiros tesouros da nossa vida digital, não é mesmo? Por isso é importante fornecer algumas dicas práticas sobre segurança da informação e privacidade, especialmente para aqueles que estão trabalhando remotamente.

Mas antes de entrarmos nesse tema, vamos conhecer os objetivos de aprendizagem deste módulo.

- Apresentar os benefícios de trabalhar digitalmente.

- Entender melhor os desafios para implementar medidas de segurança eficazes e proteger os dados corporativos ao exercer as funções por meio do trabalho remoto.

- Conscientizar sobre os riscos, para mitigar ameaças potenciais e promover um ambiente de trabalho produtivo.

- Vamos refletir!

O trabalho remoto se tornou uma realidade para muitas pessoas hoje em dia, seja no modelo híbrido ou totalmente remoto. Agora, Imagine que você começou a trabalhar remotamente em uma instituição. Seu dia a dia envolve participar de videoconferências, acessar documentos importantes na nuvem e se comunicar com colegas via e-mails e aplicativos de mensagens. Para facilitar, você usa seu notebook pessoal e muitas vezes trabalha em cafeterias ou outros locais públicos com Wi-Fi gratuito. Certo dia, você recebe um e-mail que parece ser do seu chefe, pedindo para baixar um arquivo importante. Sem pensar muito, você clica no link, e logo seu notebook começa a apresentar problemas. Mais tarde, você descobre que o e-mail era falso e que seu dispositivo foi infectado por um vírus, comprometendo não só seus dados pessoais, mas também informações sensíveis da empresa. Preocupado, você percebe que trabalhar remotamente exige medidas de segurança extras e se lembra de que não tinha antivírus atualizado, usava senhas fracas e frequentemente se conectava a redes Wi-Fi inseguras.

O que você faria para se proteger digitalmente nessa situação?

Revise suas ideias com base neste modelo de resposta!

Algumas medidas como instalar um antivírus confiável e mantê-lo atualizado, usar uma VPN (Rede Privada Virtual) ao se conectar a redes públicas, criar senhas fortes e únicas para todas as contas de trabalho, notificar o órgão sobre o incidente e ser mais cauteloso ao clicar em links ou baixar arquivos poderiam ajudar você a se proteger digitalmente.

1.1 Casos de uma vida on-line - Parte 1

A família Silva vai seguir nos acompanhando neste módulo. Confira a continuação do caso relacionado a vida virtual dessa família e seus desdobramentos. Aproveite a oportunidade para aprender com eles!

- Casos da família Silva

Carlos e Ana são um casal de servidores públicos que trabalham remotamente. Certo dia, durante uma pausa no trabalho, eles começaram a conversar sobre suas experiências com o trabalho remoto. Ana, visivelmente constrangida, decidiu compartilhar um incidente desagradável que havia acontecido recentemente. Ana relatou que acabou compartilhando uma foto das férias em família no perfil da rede social da instituição e que ficou muito envergonhada. Como a servidora estava usando o mesmo computador para o trabalho e para as tarefas pessoais, essa confusão acabou acontecendo. A mistura de dados particulares e profissionais pode levar a erros constrangedores e até comprometer a segurança das informações do trabalho. Carlos ficou assustado com o ocorrido e se perguntou se estava seguindo corretamente as boas práticas de segurança para o trabalho remoto. A conversa com Ana deixou Carlos alerta sobre a importância de manter a segurança em seu computador particular e, consequentemente, na sua organização ao trabalhar remotamente. Então, ele decidiu revisar suas práticas de uso do computador de acordo com as diretrizes do seu órgão e garantir que estivesse cumprindo todas as recomendações de segurança para evitar problemas no futuro. Para isso, Carlos decidiu consultar o manual de boas práticas voltadas para segurança da informação e privacidade de sua instituição e descobriu que precisava executar algumas ações para que seu trabalho se tornasse mais seguro.

E você, quer conhecer quais são as boas práticas voltadas para segurança da informação e privacidade?

Então, assista ao vídeo a seguir, em que o professor Wellington Nouga analisa o caso da família Silva.

1.2 Conceitos centrais

Agora, vamos apresentar alguns conceitos importantes, retirados do Glossário de Segurança da Informação, necessários para o entendimento do assunto deste módulo. Acompanhe!

Clique Expandir para acessar o conteúdo.

| Backup |

|---|

|

Conjunto de procedimentos que permitem salvaguardar os dados de um sistema computacional, garantindo guarda, proteção e recuperação. A fidelidade ao original é assegurada. Esse termo também é utilizado para identificar a mídia em que a cópia é realizada. |

| Criptografia |

|---|

|

Arte de proteção da informação por meio de sua transformação em um texto cifrado (criptografado), com o uso de uma chave de cifragem e de procedimentos computacionais previamente estabelecidos, a fim de que somente o(s) possuidor(es) da chave de decifragem possa(m) reverter o texto criptografado de volta ao original (texto pleno). A chave de cifragem pode ser igual (criptografia simétrica) ou diferente (criptografia assimétrica) da chave de cifragem. |

| Firewall |

|---|

|

Recurso destinado a evitar acesso não autorizado a uma determinada rede ou a um conjunto de redes, ou a partir dela. Podem ser implementados em hardware ou software, ou em ambos. Cada mensagem que entra ou sai da rede passa pelo firewall, que a examina a fim de determinar se atende ou não aos critérios de segurança especificados. |

| LGPD |

|---|

|

Sigla da Lei Geral de Proteção de Dados Pessoais. |

| Malware |

|---|

|

Software malicioso, projetado para infiltrar um sistema computacional, com a intenção de roubar dados ou danificar aplicativos, ou o sistema operacional. Esse tipo de software costuma entrar em uma rede por meio de diversas atividades aprovadas pela empresa, como e-mail ou sites. Entre os exemplos de malware, estão os vírus, worms, trojans (ou cavalos de Troia), spyware, adware e rootkits. |

| VPN |

|---|

|

Acrônimo de Rede Privada Virtual (em inglês, Virtual Private Network). |

1.3 Um pequeno histórico sobre o teletrabalho

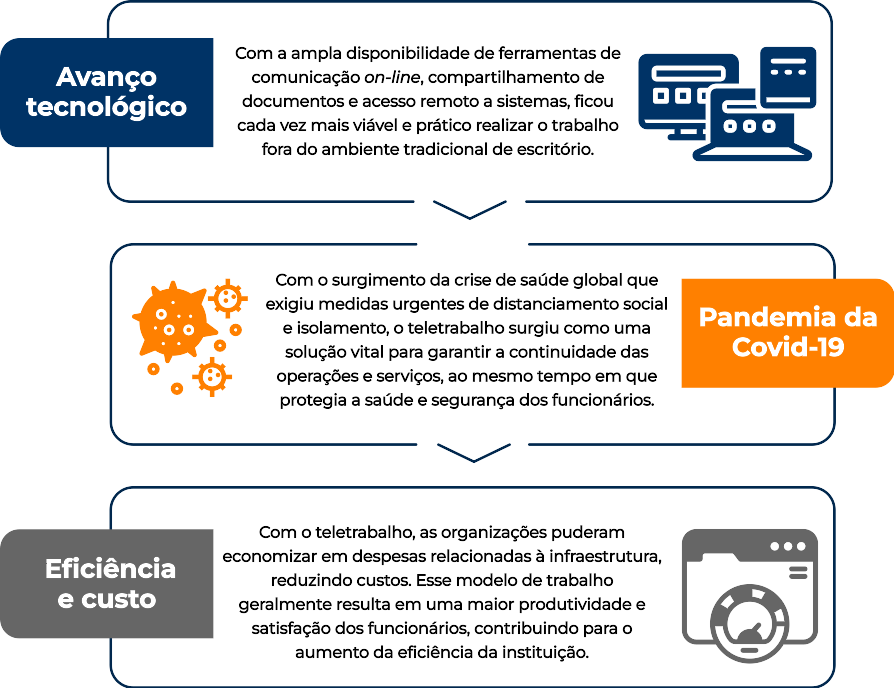

Nos últimos anos, temos testemunhado uma mudança significativa no modo como as instituições públicas operam e como os colaboradores realizam suas tarefas diárias.

Uma das maiores transformações ocorreu quando as instituições adotaram a modalidade do teletrabalho, uma prática que se tornou fundamental e desafiadora para ambos.

A necessidade de as instituições públicas aderirem ao teletrabalho foi impulsionada por diversos fatores:

- Benefícios do trabalho remoto

Uma grande possibilidade com o trabalho remoto foi a maior inclusão e diversidade no mercado.

Profissionais que antes eram limitados por questões geográficas ou de mobilidade agora podem acessar oportunidades de emprego em qualquer lugar do mundo, o que contribui para que haja uma força de trabalho mais diversificada e talentosa.

No entanto, é importante reconhecer que essa modalidade de trabalho não traz apenas benefícios, mas também desafios. Para compreendê-los, vamos citar alguns exemplos.

- Economia de tempo e dinheiro

- ao eliminar deslocamentos diários para a instituição, os usuários economizam tempo precioso que seria gasto no trânsito. Além disso, há uma redução significativa nos custos associados a transporte e alimentação fora de casa, contribuindo para uma maior eficiência financeira.

- Conciliação entre vida profissional e pessoal

- o trabalho remoto oferece a oportunidade de equilibrar de forma mais eficaz as responsabilidades profissionais e os compromissos pessoais. Os profissionais têm mais flexibilidade para cuidar da família, praticar hobbies ou dedicar tempo a atividades de autocuidado, resultando em uma melhoria geral na qualidade de vida.

- Aumento da produtividade

- para muitos profissionais, o ambiente familiar ou um espaço de trabalho personalizado oferece um local mais tranquilo e focado do que um escritório tradicional. A ausência de interrupções constantes e a possibilidade de criar uma área de trabalho sob medida podem resultar em níveis mais altos de produtividade e criatividade.

- Desafios do trabalho remoto

No entanto, com os benefícios do trabalho remoto, surgem desafios significativos de segurança, que antes eram realizados totalmente dentro do perímetro da instituição, e agora essa área é ampliada para a casa do usuário ou para os espaços públicos.

- Acesso não autorizado

- Acesso não autorizado aos sistemas e dados corporativos. Com os usuários trabalhando em ambientes não controlados, como cafés, aeroportos ou suas próprias residências, as vulnerabilidades de segurança aumentam substancialmente.

- Meios de comunicação inseguros

- As ferramentas de comunicação remota podem ser vulneráveis a ataques cibernéticos, como interceptação de dados ou comprometimento de contas de usuário, representando uma ameaça à confidencialidade e à integridade das informações.

- Proteção de dados

- Com a dispersão dos funcionários em vários locais remotos, a proteção de dados corporativos torna-se mais complexa, exigindo medidas adicionais para garantir a segurança e a privacidade das informações.

- Privacidade

- Trata-se de um grande desafio do teletrabalho assegurar a privacidade dos usuários. Garantir a intimidade do lar e da família dos usuários é uma responsabilidade compartilhada entre a organização e seus usuários. Da organização do ponto de vista do provimento de soluções tecnológicas e treinamentos e do próprio usuário em relação as práticas adotadas.

A seguir, clique Expandir e conheça alguns sinais de alerta do trabalho remoto.

| Desligar o modo de trabalho |

|---|

|

Para algumas pessoas, o trabalho remoto pode resultar no modo “trabalho excessivo”. Não conseguir se desligar do trabalho pode afetar negativamente o bem-estar emocional. |

| Dificuldades de comunicação |

|---|

|

A comunicação eficaz pode ser um desafio no ambiente de trabalho remoto, especialmente quando depende inteiramente de ferramentas digitais. A falta de linguagem corporal e a possibilidade de mal-entendidos podem dificultar a colaboração e a coesão da equipe. |

| Saúde e bem-estar |

|---|

|

É crucial cuidar da sua saúde e bem-estar enquanto se trabalha digitalmente. Sem o ambiente estruturado de um escritório tradicional, pode ser fácil cair na armadilha de negligenciar o autocuidado. Lembre-se de fazer pausas regulares, mover-se e manter um equilíbrio saudável entre trabalho e vida pessoal. |

| Dificuldade de estabelecer limites |

|---|

|

Com o trabalho remoto, a linha entre vida profissional e pessoal pode se tornar borrada. A falta de fronteiras claras pode levar a uma tendência de trabalhar além do horário regular, resultando em esgotamento e desgaste profissional. |

| Distração em casa |

|---|

|

Enquanto o ambiente familiar pode ser confortável, também pode apresentar uma série de distrações, como tarefas domésticas, familiares ou até mesmo a tentação de procrastinar. Gerenciar essas distrações e manter o foco nas tarefas profissionais pode exigir disciplina e autodisciplina. |

| Ser proativo |

|---|

|

Não é todo mundo que consegue tomar a iniciativa de buscar oportunidades de aprendizado e crescimento profissional, mesmo trabalhando remotamente. Gerenciar as demandas de uma forma proativa demonstra comprometimento e pode abrir portas para avançar em sua carreira. |

| Gerenciamento de tarefas |

|---|

|

Gerenciar tarefas para acompanhar suas responsabilidades e prazos pode ser difícil fora do ambiente do trabalho. Usar alguns aplicativos pode ajudar a manter-se organizado e a priorizar o trabalho de forma eficiente. |

Então é isso, pessoal. Trabalhar remotamente é uma mistura de desafios e liberdade, mas, com um pouco de disciplina, seja de pijama ou terno, dá para mandar bem no mundo digital.

1.4 Medidas de segurança no trabalho remoto

Com a crescente quantidade de informações armazenadas e acessadas por meio de nossos computadores, é essencial adotar medidas de segurança para evitar violações de privacidade e garantir a integridade dos dados.

Mas como garantir a segurança desses dados em um ambiente doméstico, onde nem sempre temos o mesmo nível de proteção cibernética que temos nas organizações?

Clique Expandir para acessar as principais formas de garantir a segurança de dados em um ambiente doméstico.

| Consciência das ameaças cibernéticas |

|---|

|

A primeira etapa para sustentar um ambiente seguro é garantir que todas as pessoas estejam cientes das ameaças cibernéticas que podem enfrentar durante o trabalho remoto. Isso inclui a compreensão dos diferentes tipos de ataques que já falamos nos módulos anteriores, como phishing, malware, ransomware e engenharia social. Ao reconhecer essas ameaças, os usuários podem se tornar mais vigilantes e capazes de identificar possíveis tentativas de violação de segurança. |

| Informação sobre práticas seguras |

|---|

|

Além disso, a conscientização em segurança da informação desempenha um papel fundamental na prevenção de violações de dados. Quando os usuários estão bem informados sobre práticas seguras, como o uso de senhas fortes, a autenticação de dois fatores e a atualização regular de software, eles se tornam uma linha de defesa eficaz contra ataques cibernéticos. Ao adotar práticas como essa, os órgãos podem reduzir significativamente o risco de violações de dados e os impactos negativos associados, como perda de confiança dos titulares dos dados e danos à reputação da instituição pública. |

Uma violação de dados pode ter sérias consequências para a reputação de uma organização, resultando em perda de clientes, danos financeiros e impactos duradouros.

Ao investir na conscientização dos colaboradores, funcionários e servidores em segurança da informação, as instituições públicas podem demonstrar seu compromisso com a proteção dos dados dos titulares de dados e a manutenção da confiança do público.

- Atenção!

- Lembre-se: é por meio da conscientização e compreensão dos riscos que poderemos mitigar ameaças potenciais e promover um ambiente de trabalho remoto seguro e produtivo.

1.5 Casos de uma vida on-line - Parte 2

Agora que já caminhou até aqui no conteúdo, convidamos você a assistir ao vídeo em que o professor Wellington Nouga explica sobre como evitar passar pelos mesmos problemas que a Ana, membro da família Silva, ao se confundir e postar fotos pessoais na rede social da instituição da qual faz parte.

Siga essas orientações e mantenha as suas informações seguras! Para acessar os vídeos educativos do CEPS, indicados pelo professor Wellington Nouga, clique neste link.

Vamos testar os conhecimentos!

O que pode ser feito para garantir a segurança da informação para quem trabalha remotamente?

Revise suas ideias com base neste modelo de resposta!

Resposta:

- 1 - Use autenticação forte

A autenticação é o que protege o acesso às contas, mas usar apenas senhas pode não ser suficiente, pois elas podem ser adivinhadas, obtidas em vazamentos de dados e capturadas por meio de phishing ou malware.

- Use senhas fortes, difíceis de adivinhar;

- Não repita senhas;

- Uma senha vazada pode levar à invasão de outras contas.

- Use verificação em duas etapas, sempre que possível;

- Contas muito visadas, como VPN, webmail e serviços em nuvem não devem ficar sem!

- Se sua organização ainda não usa, sugira!

- 2 - Guarde as senhas de forma segura

Em seu trabalho você pode ter inúmeras senhas que, se descobertas por um atacante, poderão ser usadas para invadir redes e sistemas corporativos.

- Adote um método de gerenciamento. Você pode:

- Usar aplicativos gerenciadores de senhas;

- Gravá-las em um arquivo criptografado;

- Não salve senhas no navegador.

- 3 - Utilize mecanismos de proteção no computador

Ferramentas como antivírus e firewall pessoal são mecanismos importantes para proteger seus computadores contra malware e ataques vindos da Internet, ao passo que a criptografia de disco protege contra acesso indevido aos dados em caso de perda ou furto.

2 Encerramento

Agora que percorreu esta longa jornada sobre Segurança da Informação, você está preparado para enfrentar os desafios do mundo digital!

Para facilitar ainda mais as suas ações de segurança cibernética, preparamos um Guia de Boas Práticas para o Trabalho Remoto. Clique aqui para acessá-lo!

Esse curso foi iniciativa do Centro de Excelência em Privacidade e Segurança da Informação do Governo Digital (CEPS GOV.BR), desenvolvida pela Escola Superior de Redes (ESR), em parceria com a Escola Nacional de Administração Pública (ENAP).

Chegamos ao fim do Módulo 6 - Trabalho remoto, como trabalhar digitalmente!, retorne ao ambiente virtual de aprendizagem para realizar o questionário e finalizar o curso.