Redes Multimídia (diário 2017-1)

Endereço encurtado: http://bit.ly/rmu20171

Presença

1 Redes Multimidia: Diário de Aula 2017-1

Professora: Simara Sonaglio

E-mail: simara.sonaglio@ifsc.edu.br

Encontros:

Atendimento paralelo:

1.1 Bibliografia

- Livros sobre Redes de Computadores (por ordem de preferência):

- KUROSE, James F. e ROSS, Keith W. Redes de computadores e a Internet, Uma abordagem Top-Down. 5a edição. Editora Addison Wesley SP, 2010.

- Sérgio Colcher, Antônio Tadeu Azevedo Gomes, e Anderson Oliveira da Silva. VoIP: Voz sobre IP. Campus, 1a edição, 2005.

- STALLINGS, W. Redes e sistemas de comunicação de dados. Editora Elsevier RJ, 2005.

- TANENBAUM, Andrew S. Redes de Computadores, tradução da quarta edição. Editora Campus RJ, 2003

- FOROUZAN, Behrouz. Comunicação de Dados e Redes de Computadores, 3a/4a edicão. Editora Bookman, 2004.

1.2 Softwares

1.3 Avaliações

- Trabalho 1: trabalho prático para ser apresentado e relatório de capturas de chamadas SIP;

- Trabalho 2: trabalho prático complementar a Trabalho 1 para ser apresentado;

- Trabalho 3: trabalho prático complementar a Trabalho 2 para ser apresentado.

| Aluno(a) | Trabalho 1 | Trabalho 2 | Trabalho 3 | Nota final | Situação |

|---|---|---|---|---|---|

| Alfredo | Reprovado | ||||

| Alison | Aprovado | ||||

| Giovanni | Aprovado | ||||

| Maciel | Aprovado | ||||

| Ramon | Aprovado | ||||

| Valdo | Aprovado |

Notas Trabalho 1

| Aluno(a) | Prática | Relatório | Rec Relatório | Nota final |

|---|---|---|---|---|

| Alfredo | ||||

| Alison | ||||

| Giovanni | ||||

| Maciel | ||||

| Ramon | ||||

| Valdo |

Notas Trabalho 2

| Aluno(a) | Trabalho 2 | Rec extra | Rec | Nota final |

|---|---|---|---|---|

| Alfredo | ||||

| Alison | ||||

| Giovanni | ||||

| Maciel | ||||

| Ramon | ||||

| Valdo |

Notas Trabalho 3

| Aluno(a) | Trabalho 2 | Rec | Nota final |

|---|---|---|---|

| Alfredo | |||

| Alison | |||

| Giovanni | |||

| Maciel | |||

| Ramon | |||

| Valdo |

2 Diário das aulas

2.1 13/02 - Apresentação da disciplina

| Aula 1 |

|---|

|

Apresentação da disciplina: conteúdo, bibliografia e avaliação, laboratório. 2.1.1 Instalação do Asterisk

|

2.2 14/02 - Etapa Asterisk: Introdução, plano de discagem e contas SIP

| Aula 2 |

|---|

|

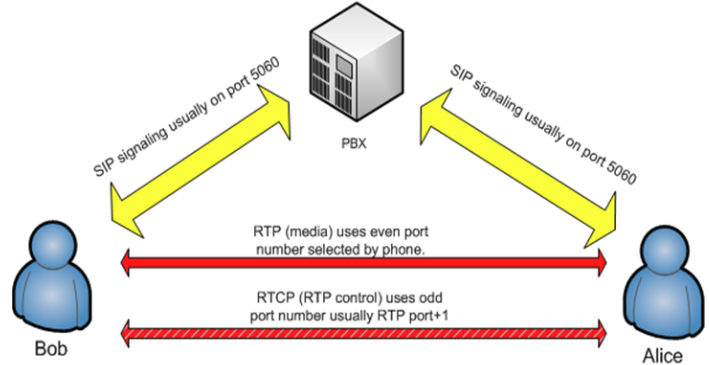

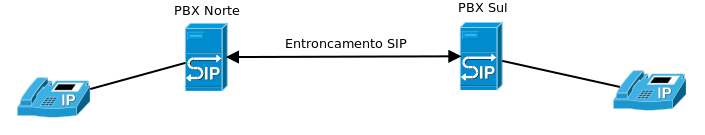

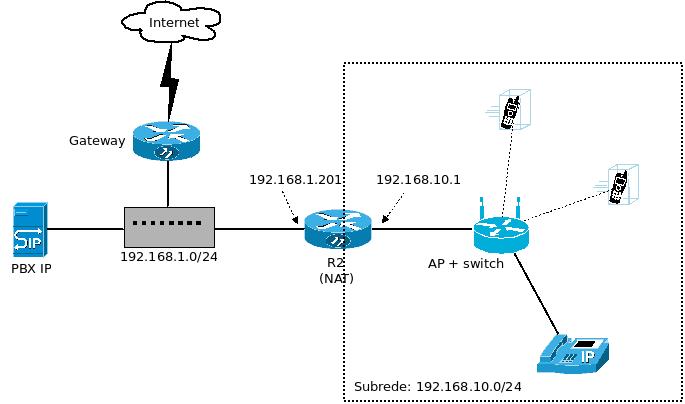

Um PBX IP funciona como uma central telefônica, porém intermediando chamadas VoIP. Com isso, as chamadas são feitas de um telefone IP em direção ao PBX IP, que a encaminha ao telefone IP de destino de acordo com suas regras de discagem. A figura abaixo ilustra como funciona uma chamada VoIP típica através de um PBX IP.

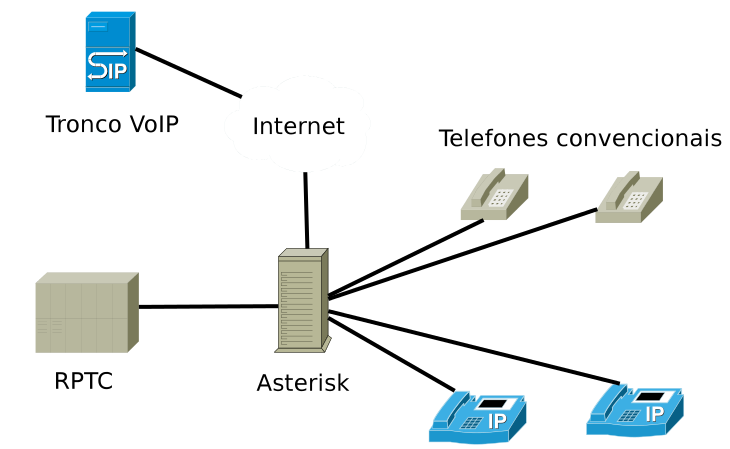

2.2.1 PBX IP Asterisk

Características Básicas: faz tudo que um PABX pequeno e simples faz e pouco mais

2.2.1.1 Instalação do Asterisk

|

2.3 20/02 - Continuação Aula 2

| Aula 3 |

|---|

2.4 21/02: Entroncamentos SIP no Asterisk

| Aula 4 | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

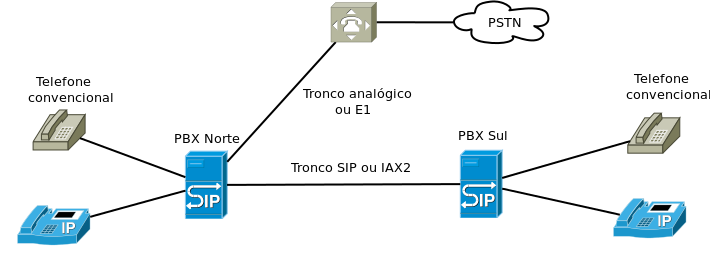

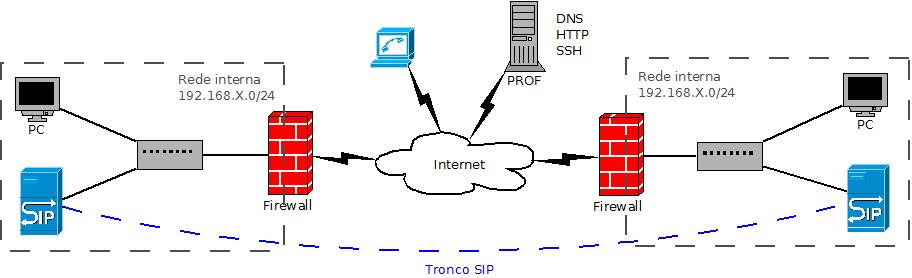

A empresa onde se deve implantar a infraestrutura telefônica possui uma matriz e uma filial. Ambas possuem seus próprios PBX e suas linhas telefônicas locais. Por padronização seus PBX possuem as mesmas funcionalidades. Por fim, chamadas entre ramais da matriz e filial da empresa são feitas por um tronco privativo implantado com VoIP.

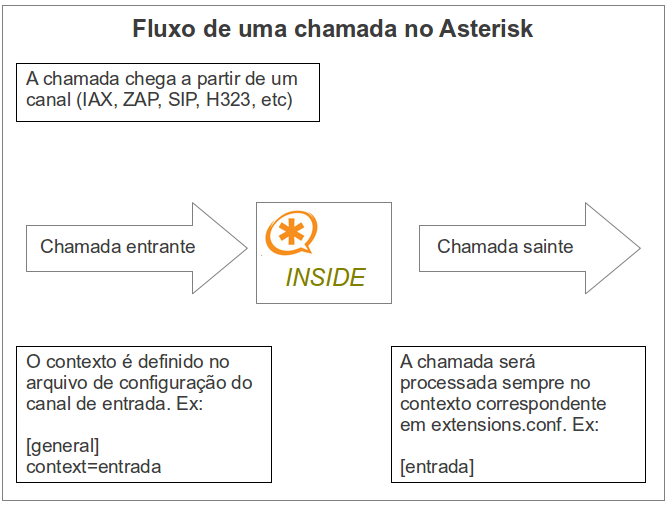

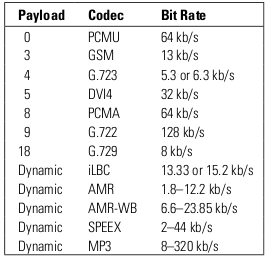

2.4.1 Tronco SIPEm um entroncamento SIP (SIP trunking), um PBX pode encaminhar chamadas através de um tronco SIP. Essas chamadas podem ser originadas de diferentes formas, tais como telefones IP ou convencionais. Entre os PBX do entroncamento, as chamadas são sinalizadas com SIP e transmitidas com RTP e algum codec. A ativação de um entroncamento SIP entre dois PBX Asterisk pode ser feita seguindo o exemplo abaixo:

2.4.2 Atividade: estabelecendo chamadas entre diferentes PBX AsteriskNesta atividade, vamos realizar chamadas entre softphones registrados em diferentes PBX Asterisk. Isso implica definir um plano de numeração para os ramais da empresa. Sendo assim:

|

2.5 06/03: O protocolo SIP

| Aula 5 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

2.5.1 O protocolo SIPO protocolo SIP segue um modelo P2P (peer-to-peer), em que dois ou mais participantes, chamados de agentes, trocam mensagens com a finalidade de estabelecerem algum tipo de sessão (de voz no nosso caso, mas pode ser de video, mensagem instantânea, ou algum outro tipo de serviço). Assim, cada agente em uma sessão SIP se comporta tanto como cliente (quando envia requisições SIP) quanto servidor (quando responde a requisições SIP). A parte que inicia requisições se chama UAC (User Agent Client), e a que responde requisições é denominada UAS (User Agent Server), estando ambas implementadas nos telefones IP e similares. Uma sessão SIP envolve a interação entre duas entidades lógicas, que no caso de chamadas VoIP são por vezes chamadas simplesmente de usuários. A diferença entre entidade lógica e agente é que a primeira é o usuário (recurso) que inicia ou recebe chamadas, e o segundo é a aplicação que contém os mecanismos para efetuar e receber chamadas - pense que a entidade seria uma pessoa, e o agente o aparelho telefônico em uma chamada telefônica convencional. Cada entidade é identificada por uma URI (Uniform Resource Indicator) SIP, semelhante a um número de telefone. Além de identificar uma entidade lógica, a informação em uma URI SIP indica a forma com que essa entidade deve ser contatada via SIP. Exemplos de URI SIP seguem abaixo: # Uma URI simples, tipicamente usada em mensagens INVITE (que iniciam sessões SIP)

sip:1234@biloxi.example.com

# Uma URI mais elaborada, tipicamente usada em alguns cabeçalhos SIP (ex: Contact ou Refer-to)

sip:joseph.fourier@transform.org:5060;transport=udp;user=ip;method=INVITE;ttl=1;

maddr=240.101.102.103?Subject=FFT

As comunicações SIP seguem uma hierarquia, cujos níveis são:

2.5.2 Mensagens SIPO protocolo SIP tem uma estrutura simplificada com mensagens de pedido e resposta, assemelhando-se ao protocolo HTTP. Essas mensagens possuem a seguinte estrutura: Linha inicial

Cabeçalho1: valor do cabeçalho 1

Cabeçalho2: valor do cabeçalho 2

...

CabeçalhoN: valor do cabeçalho N

<linha em branco>

corpo da mensagem (opcional)

A diferença básica entre pedidos e respostas SIP está na linha inicial: pedidos contém um método SIP e seus parâmetros, e respostas possuem um código de status junto com um curto texto informativo. Abaixo são mostradas duas mensagens SIP: um pedido e sua respectiva resposta. Nesse exemplo, ambas mensagens não possuem um corpo de mensagem (lembre que isso é opcional):

REGISTER sips:ss2.biloxi.example.com SIP/2.0

Via: SIP/2.0/TLS client.biloxi.example.com:5061;branch=z9hG4bKnashds7

Max-Forwards: 70

From: Bob <sips:bob@biloxi.example.com>;tag=a73kszlfl

To: Bob <sips:bob@biloxi.example.com>

Call-ID: 1j9FpLxk3uxtm8tn@biloxi.example.com

CSeq: 1 REGISTER

Contact: <sips:bob@client.biloxi.example.com>

Content-Length: 0

Resposta: SIP/2.0 200 OK

Via: SIP/2.0/TLS client.biloxi.example.com:5061;branch=z9hG4bKnashd92

;received=192.0.2.201

From: Bob <sips:bob@biloxi.example.com>;tag=ja743ks76zlflH

To: Bob <sips:bob@biloxi.example.com>;tag=37GkEhwl6

Call-ID: 1j9FpLxk3uxtm8tn@biloxi.example.com

CSeq: 2 REGISTER

Contact: <sips:bob@client.biloxi.example.com>;expires=3600

Content-Length: 0

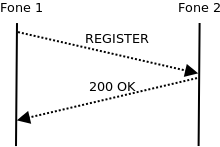

O pedido exemplificado foi uma mensagem do tipo REGISTER, que é um tipo de método SIP. Um método pode ser entendido como um comando enviado de um participante a outro. A resposta contém o status 200 OK, que significa que o pedido foi atendido com sucesso. Por fim, ambas mensagens contiveram um conjunto de cabeçalhos necessários para caracterizá-las, dentre eles Via, From, To, Call-Id, CSeq, Contact e Content-Length. As tabelas a seguir descrevem resumidamente os principais métodos e cabeçalhos SIP.

Tabela de métodos SIP (não exaustiva ... apenas os principais métodos)

Tabela de cabeçalhos SIP (não exaustiva ... apenas os principais cabeçalhos)

Tabela com as classes de respostas 2.5.3 Diagramas de chamadasAlguns tipos de chamadas VoIP com SIP são recorrentes, estando representadas nas subseções a seguir. 2.5.3.1 Registro de agente SIP em um proxy SIPEsta chamada ocorre entre um agente SIP e um servidor de registro SIP (SIP Registar), que está implementado tipicamente em um proxy SIP, um gateway de media, ou um PBX IP (este último incorpora as funções dos dois primeiros com as de um PBX). O registro do agente SIP tem por finalidade fazer com que o servidor de registro SIP conheça a localização do agente (endereço IP e port usado pelo UAS). Fone 1 Proxy SIP ou PBX IP

| |

| REGISTER |

|---------------------------->|

| 401 Unauthorized |

|<----------------------------|

| REGISTER |

|---------------------------->|

| 200 OK |

|<----------------------------|

| |

2.5.3.2 Chamada direta entre dois agentes SIPUma chamada direta entre dois agentes envolve uma transação INVITE, em que um agente convida o outro a estabelecer uma sessão SIP com um determinado tipo de media (ex: audio). A chamada é finalizada quando um dos agentes inicia uma transação BYE. Fone 1 Fone 2

| |

| INVITE |

|----------------------->|

| 180 Ringing |

|<-----------------------|

| |

| 200 OK |

|<-----------------------|

| ACK |

|----------------------->|

| RTP Media |

|<======================>|

| |

| BYE |

|<-----------------------|

| 200 OK |

|----------------------->|

| |

2.5.3.3 Chamada entre dois agentes SIP com intermediação de um Proxy SIPA principal diferença entre este tipo de chamada e o anterior é o uso de um (ou mais) proxy SIP entre os dois agentes. O proxy SIP tem por finalidade ajudar na realização das chamadas, uma vez que usualmente incorpora a função de servidor de registro. Um proxy SIP encaminha chamadas para o agente chamado, ou para outro proxy mais próximo do destino, podendo aplicar regras de controle de acesso quanto a quem pode realizar chamadas para quem. Fone 1 Proxy SIP ou PBX IP Fone 2

(directmedia=yes)

| | |

| INVITE | |

|--------------->| INVITE |

| 100 Trying |--------------->|

|<---------------| 100 Trying |

| |<---------------|

| | |

| | 180 Ringing |

| 180 Ringing |<---------------|

|<---------------| |

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| ACK | |

|--------------->| ACK |

| |--------------->|

| | |

| RTP Media |

|<===============================>|

| | |

| | BYE |

| BYE |<---------------|

|<---------------| |

| 200 Ok | |

|--------------->| 200 Ok |

| |--------------->|

| | |

| | |

2.5.3.4 Chamada entre dois agentes SIP com intermediação de um gateway de mediaEste caso é parecido com o anterior, que usa um proxy SIP. A diferença está na intermediação do fluxo de media, que é feita pelo gateway de media. Isso possibilita que dois agentes estabeleçam uma chamada mesmo usando codecs diferentes, pois o gateway de media fará a tradução entre codecs. Fone 1 PBX IP Fone 2

(directmedia=no)

| | |

| INVITE | |

|--------------->| INVITE |

| 100 Trying |--------------->|

|<---------------| 100 Trying |

| |<---------------|

| | 180 Ringing |

| 180 Ringing |<---------------|

|<---------------| |

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| ACK | |

|--------------->| ACK |

| |--------------->|

| RTP Media | RTP Media |

|<==============>|<==============>|

| BYE | |

|--------------->| BYE |

| |--------------->|

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| | |

2.5.3.5 Chamada entre dois agentes SIP com intermediação de um gateway de media e uso de re-INVITEO uso de re-invite possibilita que o fluxo de media seja estabelecido diretamente entre os agentes SIP, caso usem o mesmo codec. Assim, evita-se a carga de processamento envolvida na intermediação pelo gateway de media. Isso é feito com o envio pelo gateway de media (representado abaixo por um PBX IP) de um novo INVITE para cada agente SIP, após a sessão SIP estar estabelecida. Esse novo INVITE contém uma descrição de media (mensagem SDP embutida no corpo da mensagem INVITE) com a localização do outro agente SIP - isso é, seu endereço IP, port UDP para a stream RTP e codec a ser usado. Fone 1 PBX IP Fone 2

(directmedia=yes)

| | |

| INVITE | |

|--------------->| INVITE |

| 100 Trying |--------------->|

|<---------------| 100 Trying |

| |<---------------|

| | 180 Ringing |

| 180 Ringing |<---------------|

|<---------------| |

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| ACK | |

|--------------->| ACK |

| INVITE |--------------->|

|<---------------| INVITE |

| 200 OK |--------------->|

|--------------->| 200 OK |

| ACK |<---------------|

|--------------->| ACK |

| |<---------------|

| |

| RTP Media |

|<===============================>|

| BYE | |

|--------------->| BYE |

| |--------------->|

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| | |

2.5.4 Correção para o wiresharkO wireshark instalado no Ubuntu 14.04, como nas VM do laboratório, possui um bug que impede que se visualize a análise do fluxo de chamadas VoIP. Nessa versão, quando se seleciona no menu Telephony->VoIP Calls, e em seguida clica-se em uma das chamadas apresentadas e depois o botão Flow, o wireshark termina a execução. A solução para esse problema envolve instalar uma versão mais recente do wireshark: sudo add-apt-repository ppa:wireshark-dev/stable

sudo apt-get update

sudo apt-get install wireshark-gtk

... e após a instalação execute wireshark-gtk.

2.5.5 AtividadesNas análises pedidas a seguir, faça o seguinte:

|

2.6 07/03: O transporte do audio nas chamadas VoIP

| Aula 6 | ||||

|---|---|---|---|---|

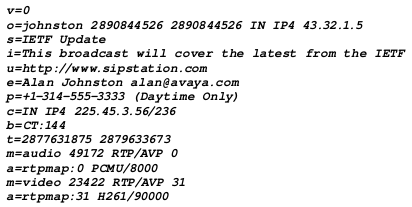

2.6.1 SDP (Session Description Protocol)Ao iniciar uma chamada com SIP, a negociação de midia a ser transmitida é especificada no corpo da mensagem INVITE. O formato da especificação é descrito pelo protocolo SDP (Session Description Protocol), contendo as seguintes informações:

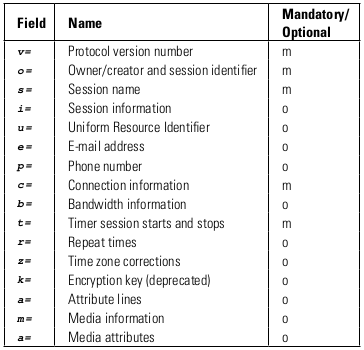

Assim como SIP, SDP codifica suas informações em texto simples. Uma mensagem SDP é composta por linhas de texto chamadas de campos, cujos nomes são abreviados por uma única letra. Os campos de uma mensagem SDP são:

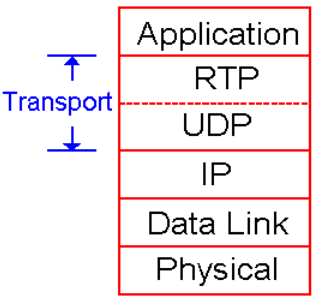

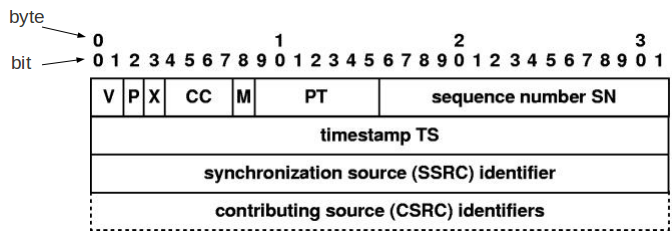

2.6.2 Protocolo RTP

2.6.3 RTCPAlém do RTP, o protocolo auxiliar RTCP (Real-Time Control Protocol, também definido na RFC 3550) foi definido para o monitoramento da entrega dos pacotes (recepção da stream). Com esse protocolo, os participantes de uma sessão de media podem fazer o intercâmbio de relatórios e estatísticas. Cada tipo de relatório é transportado por um tipo de pacote RTCP. O uso de relatórios possibilita o feedback sobre a qualidade da comunicação, incluindo informações como:

Os cinco tipos de relatórios são:

Como o tráfego RTCP é puramente overhead, o protocolo foi projetado para que seu consumo da capacidade da rede seja constante, não importa quantos participantes da sessão de media existam. A ideia é que quanto mais participantes houver, menos frequentemente os relatórios RTCP são enviados. Por exemplo, se em uma conferência houver somente dois participantes, os relatórios podem ser enviados a cada 5 segundos. Se houver quatro participantes, os relatórios são enviados a cada 10 segundos. Com isso o consumo de banda para relatórios se mantém constante e previsível. 2.6.4 AtividadeEssa atividade busca ilustrar os fluxos RTP com um exemplo:

|

2.7 13/03: Continuação das atividades da Aula 6

| Aula 7 |

|---|

2.8 14/03: VoIP e NAT

| Aula 8 |

|---|

|

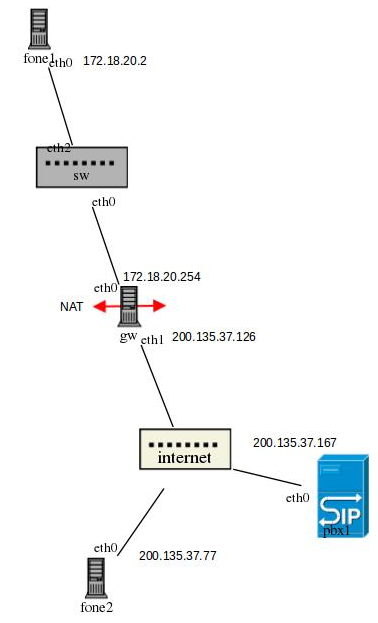

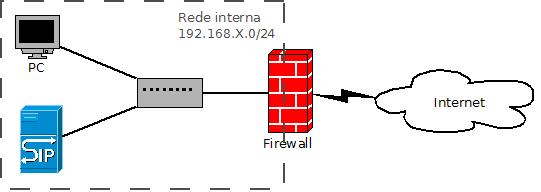

A existência de um ou mais tradutores NAT entre telefones dificulta o estabelecimento de chamadas. Isso porque o NAT modifica o endereço IP e port (UDP ou TCP) de origem de pacotes que viajam da rede interna para a externa, o que fica inconsistente com o que foi negociado na chamada com SDP. Há alguma abordagens para contornar esse problema:

Para entendermos os problemas causados pelo NAT na telefonia IP, iremos primeiramente fazer uma investigação utilizando como base para isso todo o conhecimento sobre os protocolos SIP, SDP e RTP previamente adquiridos. Assim, iremos implementar os cenários descritos na Atividade 1 e posteriormente Atividade 2, fazer chamadas de teste, capturar os pacotes destas chamadas utilizando o Wireshark e posterior análise destes.

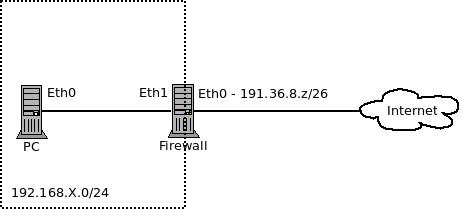

2.8.1 Atividade 1- Softphone atrás de NAT

2.8.2 Solução utilizando o AsteriskO Asterisk pode ajudar a viabilizar a comunicação com telefones VoIP que estão atrás de gateways NAT. Na definição de cada canal SIP devem-se incluir as opções: nat=yes

qualify=yes

directmedia=no

Aqui tem uma boa explicação sobre o que fazem essas opções.

2.8.3 Atividade 2- Asterisk atrás de NAT

2.8.4 Solução utilizando o Asterisk

Para fazermos o redirecionamento de um fluxo entrante para outro servidor, devemos executar o seguinte:

|

2.9 20/03: Continuação das atividades da Aula 8

| Aula 9 |

|---|

2.10 21/03: Funções de PABX

| Aula 10 | ||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

2.10.1 Funções usando o plano de discagemPara implantar funcionalidades conhecidas ou novas no Asterisk usando o plano de discagem, devem-se conhecer alguns recursos avançados. Aqui são apresentados quatro deles: extensões especiais, aplicações, padrões de extensões e variáveis. 2.10.1.1 AplicaçõesAs aplicações são usadas no plano de discagem. Assim, o processamento de uma chamada se faz pela execução sucessiva de aplicações, de forma a se obter o efeito desejado. 2.10.1.1.1 DialEncaminha a chamada para um destino. Exemplo: exten=>_1XXXX,1,Dial(SIP/${EXTEN})

same=>n,hangup

2.10.1.1.2 BackgroundToca um arquivo de som como música de fundo. Esse arquivo deve estar em /usr/share/asterisk/sounds, e ser codificado com codec PCM ou WAV. Exemplo: exten=>666,1,Answer

same=>n,Background(hello-world)

same=>n,Hangup

2.10.1.1.3 PlaybackToca um arquivo de som. A diferença em relação a Background é que Playback devolve o controle ao Asterisk (i.e. ao plano de discagem) somente após tocar todo o arquivo. Esse arquivo deve estar em /usr/share/asterisk/sounds, e ser codificado com codec PCM ou WAV. Exemplo: exten=>666,1,Answer

same=>n,Playback(hello-world)

same=>n,Hangup

2.10.1.1.4 WaitForça uma espera durante o processamento da chamada. Exemplo: exten=>666,1,Answer

same=>n,Playback(hello-world)

same=>n,Wait(1)

same=>n,Playback(beep)

same=>n,Hangup

2.10.1.1.5 Answer e HangupAnswer atende uma chamada. Hangup termina uma chamada. Exemplo: exten=>666,1,Answer

same=>n,Playback(hello-world)

same=>n,Hangup

2.10.1.1.6 GoToPula para um contexto (opcional), extensão, prioridade específica. Exemplo: exten=>100,1,GoTo(vendas,s,1)

2.10.1.1.7 GoToIfTrata-se do comando GoTo condicional. Sua sintaxe é: GoToIf(condição?[rótulo se verdade]:[rótulo se falso]) Os rótulos podem assumir a forma: [[contexto],extensão,]prioridade Exemplo: [alunos]

exten=>6111,1,GoToIf($["${CALLERID(num)}" != "6112"]?2:4)

same=> n,Dial(SIP/6111,30)

same=> n,Hangup

same=> n,Answer

same=> n,Playback(hello-world)

same=> n,Hangup

2.10.1.1.8 SetModifica o valor de uma variável. Exemplo: exten=>666,1,Set(Tentativas=1)

same=>2,Dial(SIP/666,10)

same=>3,Set(Tentativas=${Tentativas}+1)

same=>4,GoToIf($[${Tentativas} < 2]?2:5)

same=>5,Hangup

2.10.1.1.9 LogGrava um texto qualquer no log do Asterisk. Exemplo: exten=>666,1,Log(DEBUG,"Chamada para 666")

same=>n,Dial(SIP/666,10)

same=>n,Hangup

2.10.1.1.10 NoOpNão faz nada, sendo útil para depurar o plano de discagem. Exemplo: exten=>100,1,NoOp(${CONTEXT})

2.10.1.2 Padrões de extensõesExtensões podem ser representadas de forma compacta com padrões de extensões. Com esse recurso, muitas extensões podem ser atendidas com um único conjunto de regras, evitando um plano de discagem repetitivo. Por exemplo, se uma empresa possui ramais entre 100 e 199, o plano de discagem pode ser escrito assim: exten=>_1XX,1,Dial(SIP/${EXTEN})

same=>n,Hangup

A extensão _1XX contida na primeira linha está escrita como um padrão (pattern), pois inicia com o caractere _. Os caracteres que seguem _ indicam cada dígito que deve aparecer para satisfazer essa extensão. Nesse exemplo, deve aparecer 1 seguido de dois dígitos quaisquer entre 0 e 9 (é esse o significado do caractere X). Desta forma, essa extensão atende qualquer número entre 100 e 199. Por fim, o número de fato chamado é armazenado na variável ${EXTEN}, que pode assim ser usada dentro da regra de discagem. Alguns caracteres têm significado especial em padrões, como mostrado no exemplo (caractere X). A tabela abaixo lista esses caracteres:

2.10.1.3 VariáveisO uso de variáveis no Asterisk possui funcionamento semelhante àquele encontrado nas linguagens de programação, permitindo ao “programador” utilizar variáveis já definidas pelo Asterisk bem como definir suas próprias variáveis. As definições das variáveis devem ser feitas no arquivo extensions.conf. A sintaxe para trabalhar com variáveis no Asterisk é semelhante a do c-shell, porém as variáveis definidas pelo usuário não são sensíveis a caixa, ou seja, VAR e var referem-se à mesma variável.

Existem três tipos de variáveis:

Abaixo se pode ver um exemplo de plano de discagem que usa variáveis: [globals]

; definicao de uma variavel global

VENDAS=SIP/6112

[alunos]

; definicao de uma variavel global atraves do comando Global e aplicacao Set

exten=> 6666,1,Set(GLOBAL(COMPRAS)=SIP/6113)

exten=> 6666,2,NoOp(${GLOBAL(COMPRAS)})

; definicao de uma variavel especifica ao canal

exten=> 7777,1,Set(teste=1)

exten=> 7777,n,NoOp(${teste})

exten=> 7777,n,Set(teste=$[${teste} + 1])

exten=> 7777,n,NoOp(${teste})

exten=> 7777,n,Hangup

2.10.1.4 Extensões especiaisAlém das extensões criadas pelo usuário, o Asterisk apresenta algumas extensões especiais, tais como:

2.10.2 Atividades

|

2.11 27/03: Continuação Aula 10

| Aula 11 |

|---|

2.12 28/03: Continuação Aula 10

| Aula 12 |

|---|

2.13 03/04: Funções de PBX: URA

| Aula 13 |

|---|

|

O que é uma URA (Unidade de Resposta Audível) ? Clique na imagem abaixo ... Uma URA implementa um menu audível para auto-atendimento. Sua construção é feita toda no plano de discagem, como se pode ver no exemplo abaixo: [default]

exten => 666,1,Goto(ura,s,1)

[ura]

exten => s,1,Answer

exten => s,2,NoOp(Ligação entrou na URA)

exten => s,n,Background(/var/lib/asterisk/sounds/benvindo)

exten => s,n,NoOp(Digite a opção/1-suporte/2-comercial/3-financeiro)

exten => s,n,WaitExten(6); caso nada tenha sido digitado durante a mensagem "benvindo", espera mais 6 segundos no máximo

exten => 1,1,NoOp(Chamada foi para Suporte)

same => n,Dial(SIP/2402,60)

same => n, Hangup

exten => 2,1,NoOp(Chamada foi para Comercial)

same => n,Dial(SIP/2801,60)

same => n, Hangup

exten => 3,1,NoOp(Chamada foi para Financeiro)

same => n,Dial(SIP/2000,60)

same => n, Hangup

exten => i,1,NoOp(Extensão inválida)

same => n,Playback(beep)

same => n,GoTo(s,3); volta para o menu

exten => t,1,NoOp(Tempo esgotado)

same => n,Dial(SIP/3401,60)

same => n,Hangup

A URA é composta por mensagens de voz, que instruem o usuário sobre o que ele pode fazer (isto é, apresentam as opções), e músicas, que o entreteem (!?) enquanto aguarda uma operação ser realizada. Assim, para criar uma URA minimamente funcional são necessários esses arquivos de voz. Para gravá-los, pode-se criar uma extensão especial, por exemplo, que atenda por 9005nome_de_um_arquivo. Ao chamar essa extensão, pode-se pronunciar a mensagem de voz assim que o Asterisk atender. Para encerrar a mensagem, deve-se digitar #. O arquivo de voz resultante estará no diretório /var/lib/asterisk/sounds, ou em qualquer outro diretório especificado na aplicação record. exten=>_9005.,1,answer()

same=>n,record(/var/lib/asterisk/sounds/${EXTEN:4}.wav,5,0)

same=>n,playback(/var/lib/asterisk/sounds/${EXTEN:4})

same=>n,hangup()

Para a implantação de uma URA (e de muitas outras funções típicas de PBX) em um PBX Asterisk, é necessário conhecer os recursos que ele oferece. Dentre esses recursos, há aplicações e variáveis, já estudados em aulas anteriores, e características (features). Hoje serão vistos alguns desses recursos, que usaremos para implantar uma URA. 2.13.1 Atividade

|

2.14 04/04: Funções de PBX: URA

| Aula 14 |

|---|

2.15 10/04: VoIP e NAT: problemas e uma possível solução

| Aula 14 |

|---|

2.16 11/04: Transmissão de mídia

| Aula 15 | ||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

|

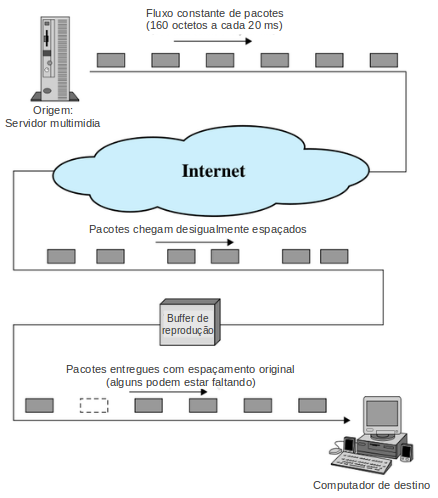

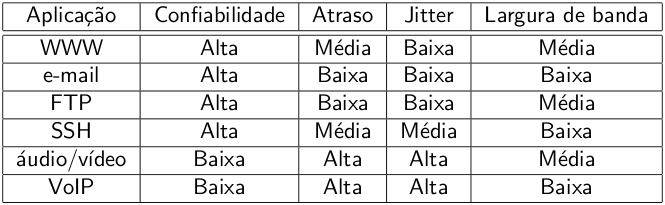

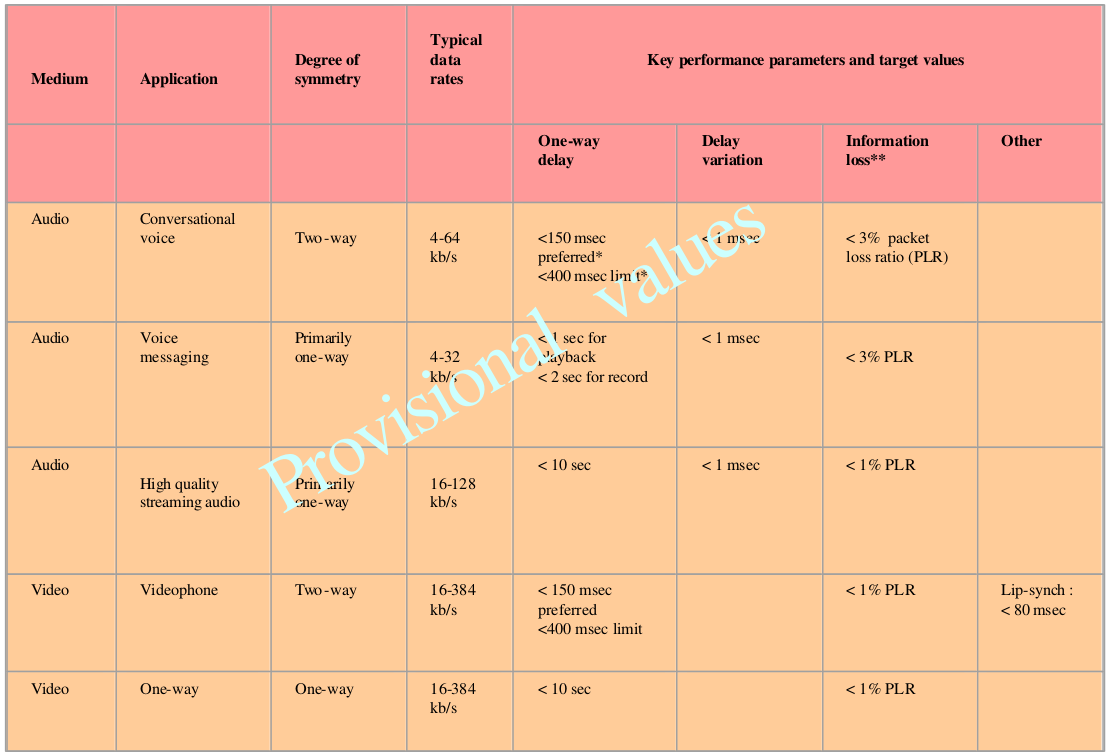

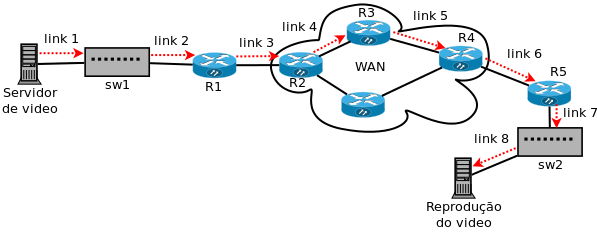

2.16.1 Componentes do atraso fim-a-fimO atraso fim-a-fim, contado portanto desde a origem de um pacote até seu destino, se compõe de um conjunto de tempos despendidos ao longo de sua transmissão. Alguns desses tempos são constantes, porém outros são variáveis.

O menor atraso pode ser calculado assim:

Com isso, uma transmissão de video nessa rede está sujeita a atrasos máximo de cerca de 492 ms por pacote, e variação de atraso de até . Note-se que, nessa rede, a variação de atraso se deve essencialmente a atrasos de enfileiramento nos roteadores. Em outras redes pode haver fatores adicionais para variações de atraso: perdas de pacotes por erros de transmissão ou congestionamento, priorização de pacotes, e até o controle de congestionamento TCP (se esse protocolo for usado para a transmissão). O exemplo acima diz respeito a uma pequena rede com bons links WAN e pequeno número de saltos (roteadores intermediários) entre origem e destino. Em um cenário mais realista, como um usuário doméstico acessando videos no Youtube, a situação pode ser bem pior. Para fins de comparação, da rede da escola até o Youtube foram contados 9 saltos, e de casa se contaram 8 saltos. Se cada pacote está sujeito a um atraso variável, o reprodutor de midia no receptor precisa de algum mecanismo para compensar essas variações e reproduzir a midia de forma contínua. Isso usualmente se faz com buffers de reprodução.

Mesma topologia, os links LAN (link1, link2, link7 e link8) possuem taxa de 100 Mbps, e os links WAN (demais links) possuem taxa de 5 Mbps. As filas dos roteadores podem conter até 90 pacotes de 1500 bytes (tamanho máximo de pacote). Os links WAN possuem latência de 2 ms (a dos links LAN é desprezível). Sendo assim, calcular o atraso mínimo e máximo que cada pacote pode sofrer entre sua saída do servidor de video e sua chegada no reprodutor. Os pacotes de vídeo têm tamanho de 1500 bytes. Se cada pacote está sujeito a um atraso variável, o reprodutor de video no receptor precisa de algum mecanismo para compensar essas variações e apresentar o video de forma contínua. O mesmo raciocínio vale para transmissões de áudio. |

2.17 17/04: Início do trabalho

| Aula 16 |

|---|

2.17.1 Avalição AsteriskCada aluno será responsável por um Asterisk. Cada central IP deverá atender os seguintes pontos:

Demonstração de funcionamento: 24/04/2017 2.17.2 Avaliação protocolosA primeira avaliação envolve analisar um conjunto de chamadas entre agentes SIP e PBX Asterisk. Essas chamadas tiveram seus pacotes capturados e gravados em arquivos de captura compatíveis com Wireshark e tcpdump. Os arquivos de captura são estes:

Entrega:28/04/2017 2.17.3 Nota

|

2.18 18/04: Continuação do trabalho

| Aula 17 |

|---|

2.19 24/04: Continuação do trabalho

| Aula 18 |

|---|

2.20 25/04: Apresentação do trabalho

| Aula 19 |

|---|

2.21 02/05: Firewall

| Aula 20 | |||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

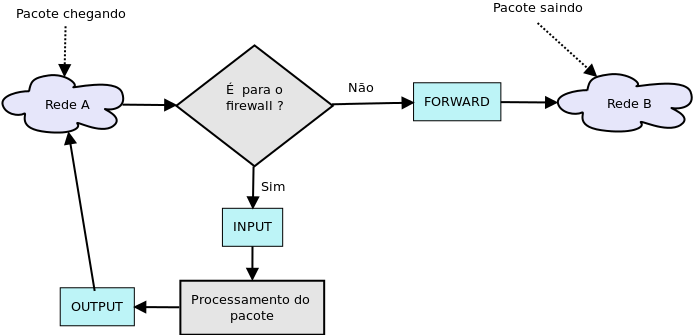

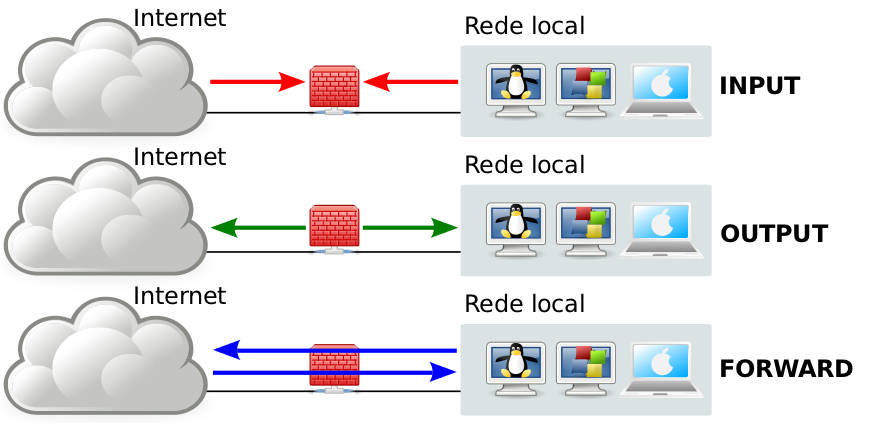

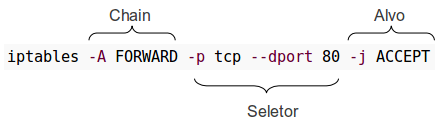

2.21.1 Uma introdução ao iptablesO filtro IP do Linux se chama NetFilter, e suas regras são configuradas por meio do utilitário iptables (ver também seu manual). Com iptables se podem adicionar ou remover regras do Netfilter, além de consultar estatísticas sobre essas regras (ex: contadores dos pacotes e bytes que selecionaram cada regra). As regras são agrupadas em conjuntos denominados chains ("cadeias"), as quais estão relacionadas com o contexto que cada pacote está sendo analisado. Existem três chains predefinidas:

Por exemplo, a regra abaixo permite o encaminhamento de todos os segmentos TCP destinados a porta 80:

2.21.1.1 Salvando e restaurando regras do iptablesUma vez obtido um conjunto de regras que funcione como desejado, deve-se poder salvá-lo para que possa ser reativado sempre que desejado (ex: no boot). Existem dois utilitários que auxiliam nessa tarefa, sendo eles:

2.21.1.2 Regras úteis

|

2.22 08/05: Firewall - continuação Aula 20

| Aula 21 |

|---|

2.23 09/05: Firewall - exercícios

| Aula 22 |

|---|

2.24 15/05: Firewall - exercícios

| Aula 23 |

|---|

|

2.25 16/05: Firewall - exercícios

| Aula 24 |

|---|

|

2.26 22/05: Firewall - início do trabalho

| Aula 25 |

|---|

|

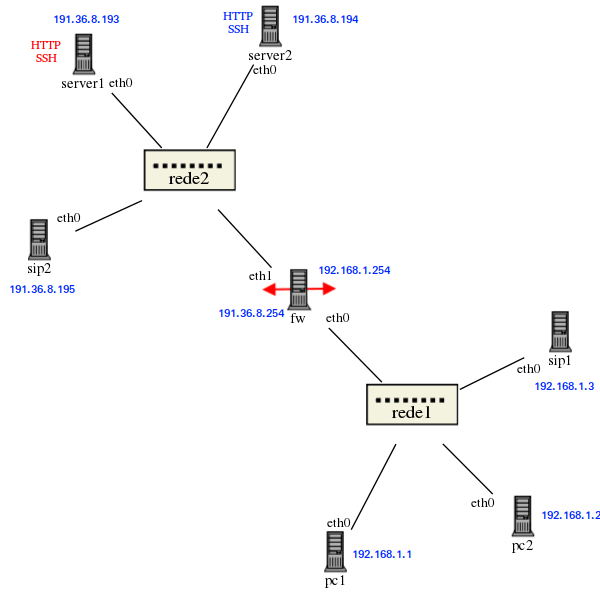

O Trabalho 2 consiste em desenvolver o cenário e as regras de Firewall descritas a seguir:

Protocolos e portas a serem utilizadas

|

2.27 23/05: Firewall - continuação do trabalho

| Aula 27 |

|---|

2.28 29/05: Firewall - continuação do trabalho

| Aula 28 |

|---|

2.29 30/05: Firewall - continuação do trabalho

| Aula 29 |

|---|

2.30 05/06: QoS - conceitos básicos

| Aula 30 |

|---|

2.30.1 Provendo QoS: conceitos básicos

Como PROVER qualidade de serviço em uma rede ?

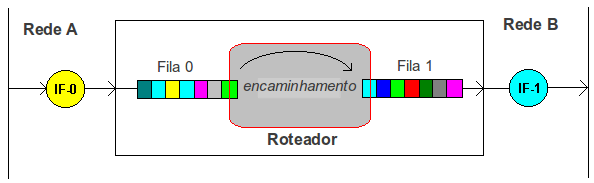

Assume-se que a rede considerada seja formada por uma malha de roteadores. Cada interface de um roteador possui uma fila de saída, onde ficam os pacotes à espera de serem transmitidos, como mostrado na figura a seguir. Essas filas possuem tamanho limitado, sendo implementadas por buffers de memória. Para prover QoS, uma primeira necessidade é controlar quando saem pacotes por uma interface (para limitar banda), e a ordem em que pacotes saem (para priorizar pacotes, garantir banda e limitar atrasos). Isso significa atuar principalmente sobre as filas de saída das interfaces de rede.

|

2.31 06/06: Firewall - apresentação do trabalho

| Aula 31 | ||

|---|---|---|

2.31.1 Recuperação extra firewallO cenário para desenvolvimento da atividade de recuperação sobre firewall está disponibilizado no item colapsado abaixo. Esta atividade será desenvolvida usando a ferramenta Netkit.

2.31.1.1 Testes para SIP e HTTP no Netkit1) As chamadas VoIP serão simuladas usando uma ferramenta de teste chamada siprtp, que faz parte do projeto PJSIP. Seu uso deve ser da seguinte forma:

curl 191.36.8.193

2.31.1.2 Avaliação

|

2.32 12/06: QoS em roteador Linux

| Aula 32 | ||

|---|---|---|

2.32.1 QoS em um roteador Linux

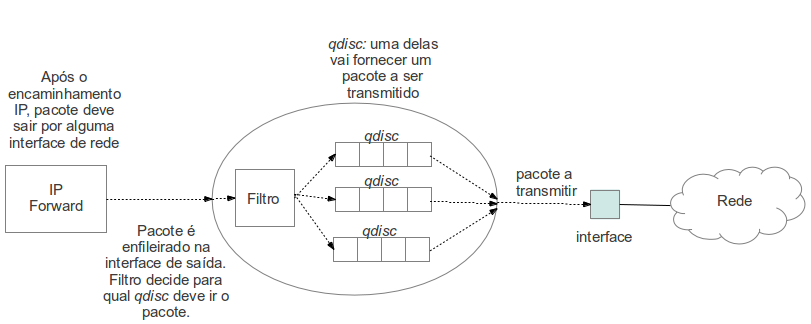

2.32.2 Disciplinas de filas (qdisc)Disciplinas de filas são mecanismos para condicionar a saída de pacotes por uma interface de rede. Com elas se podem priorizar pacotes e limitar taxas de bits de fluxos de saída.

As filas contidas nas qdisc podem ser tratadas de diferentes formas. Isso vai determinar a ordem e o ritmo com que os pacotes são desenfileirados para serem transmitidos. Alguns exemplos de qdisc implementadas no Linux:

Os diagramas abaixo ilustram algumas dessas qdisc:

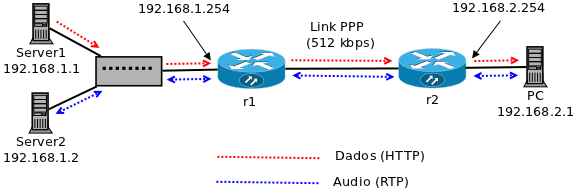

2.32.3 AtividadeOs exercícios sobre disciplinas de filas serão realizados em um cenário em que dois tipos de fluxo são estabelecidos entre duas redes, que estão interligadas por um link ponto-a-ponto. Esse link tem capacidade limitada a 512 kbps. Os fluxos são representados por:

2.32.4 Roteiro1) Antes de mais nada, deve-se limitar a banda do enlace ponto-a-ponto (entre r1 e r2) a 256 kbps. Crie o arquivo /root/qdisc.sh em cada um desses roteadores, e grave neles o seguinte: #!/bin/bash

# Limpa as qdisc que porventura existam

tc qdisc del dev eth1 root

# Cria uma qdisc HTB (Hierarchical Token Bucket) para limitar a saída a uma taxa comparável

# a do link ponto-a-ponto

tc qdisc add dev eth1 root handle 1: htb default 1

tc class add dev eth1 parent 1: classid 1:1 htb rate 256kbit ceil 256kbit

bash /root/qdisc.sh

2) As chamadas VoIP serão simuladas usando uma ferramenta de teste chamada siprtp, que faz parte do projeto PJSIP. Seu uso deve ser da seguinte forma:

3) O experimento da realização da chamada VoIP deve ser repetido, porém realizando-se também uma transferência de arquivo com HTTP entre server1 e pc:

4) Chamadas VoIP são consideradas prioritárias em comparação a transferências de arquivos (e fluxos de dados em geral), pois possuem restrições de atrasos e jitter. Assim, devem ser definidas qdisc nos roteadores para priorizar pacotes RTP. Isso pode ser feito assim:

5) Pela capacidade do link é possível haver mais de uma chamada VoIP. Sendo assim:

|

2.33 13/06: QoS em roteador Linux - continuação Aula 32

| Aula 33 |

|---|

2.34 19/06: QoS - Trabalho

| Aula 34 | ||||

|---|---|---|---|---|

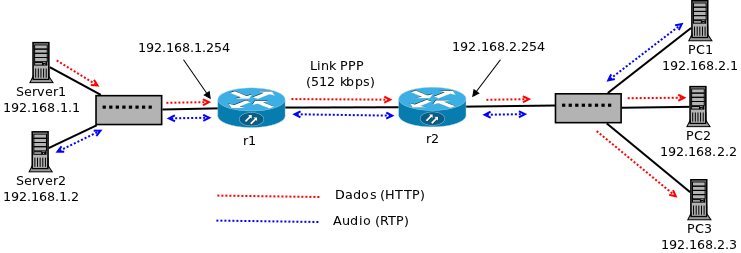

2.34.1 TrabalhoO trabalho será feito utilizando a rede abaixo.

2) Incremente as regras de QoS acima para que o tráfego SSH tenha prioridade em relação aos demais tipos de tráfego de dados tanto para PC1 como para PC2. Usar Qdisc PRIO para estes dados. 3) Em relação ao exercício 2, ao invés de priorizar SSH modifique as regras para que se garanta ao menos 64 kbps para esse tipo de tráfego. 2.34.2 AvaliaçãoEntregar relatório contendo os itens abaixo e também os shell script contendo as regras cridas: 1) As regras criadas/testadas e texto explicando cada uma delas 2) Testes executados a fim de comprovação do funcionamento Data de entrega: 28/06/2017 |

2.35 20/06: QoS - Trabalho

| Aula 35 |

|---|

2.36 26/06: QoS - Trabalho

| Aula 36 |

|---|

2.37 27/06: QoS - Trabalho

| Aula 36 |

|---|

2.38 03/07: Recuperação

| Aula 37 |

|---|

|

Atividade: Refazer o trabalho sugerido na recuperação EXTRA Entregar: Script contendo as regras

Recuperação QoS Atividade: Refazer o exercício 3 do trabalho Entregar: Script contendo as regras |

2.39 04/07: Recuperação

| Aula 38 |

|---|

|

Atividade: Refazer o trabalho sugerido na recuperação EXTRA Entregar: Script contendo as regras

Recuperação QoS Atividade: Refazer o exercício 3 do trabalho Entregar: Script contendo as regras |