IER-2014-1-integrado

1 Diário de Aula 2014-1 (Integrado - Turma 60808)

2 Instrutor

Professor: Fábio Grezele

Email: fabio.grezele (arroba) ifsc.edu.br

Atendimento paralelo: 3a feira 19:40h - 20:40h (Lab. de Desenvolvimento de Tele)

3 Bibliografia

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores: uma abordagem de sistemas, de Larry Peterson e Bruce Davie.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Antiga página da disciplina (2009-1 e 2009-2)

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

Para pesquisar o acervo das bibliotecas do IFSC:

4 Avaliações

Os conhecimentos serão analisados através de provas e trabalhos. As provas terão peso de 70% da nota final, enquanto os trabalhos terão 30%. Dentre os trabalhos, pode ser pedida a realização de listas de exercícios, apresentações em grupo, atividades em grupo e participação em sala de aula.

5 Curiosidades

- Telex: um serviço já extinto (?!)

- História da Internet-BR (dissertação de Mestrado)

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Resolução de problemas com PPP em roteadores Cisco

- Recuperação de senha em roteadores Cisco 1700 e 1800

- Alguns procedimentos para o switch D-Link DES-3526 em português

6 Softwares

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKit: um simulador de encaminhamento IP (roda direto dentro do navegador)

7 Instalação de Equipamentos de Redes

7.1 Material de Apoio

- Transparências utilizadas durante as aulas:

- Comunicação de Dados

- Enlaces ponto a ponto e a Camada de Enlace (Retirado das aulas do Prof. Marcelo Maia Sobral)

- Framing

- HDLC e PPP

- Meios de Transmissão

- Fundamentos de telecomunicações, protocolos e interfaces digitais (Retirado das aulas do Prof. Jorge Casagrande)

- Modems Digitais (Prof. Sobral) e Analógicos (Prof. Casagrande)

- CSMA/CA

- Wireless LANs

- Frame Relay e ATM

- Listas de Exercícios:

7.2 Aula 1

(Aula de 07/03)

- Apresentação da disciplina

- Comunicação de dados

- Redes

- Topologia

Confira transparências sobre Comunicação de Dados.

7.3 Aula 2

(Aula de 11/03)

- Enlaces ponto a ponto

- O papel da camada de Enlace

- O papel da camada física

Confira transparências sobre Enlaces ponto a ponto e a Camada de Enlace.

Curiosidade: Falha de segurança em roteadores Cisco

7.4 Aula 3

(Aula de 14/03)

- Enquadramento (framing)

- Preenchimento de bit (bit-stuffing)

- Preenchimento de caractere (byte-stuffing)

Confira transparências sobre Framing.

7.4.1 Atividade 1

Aula de laboratório: esse experimento será feito usando o Netkit, que deve ser instalado e atualizado nos computadores.

Três roteadores estarão interligados por enlaces PPP. A interface mostrada no Netkit para os roteadores é muito parecida com a CLI de roteadores Cisco reais (graças ao software Quagga, que é usado em máquinas virtuais do Netkit que agem como roteadores). No entanto, as interfaces seriais de enlaces ponto-a-ponto no Quagga são identificadas pelos nomes ppp0, ppp1 e assim por diante (ao contrário de Serial 0 e Serial 1 usados em Cisco).

Copie a configuração, abaixo, do Netkit. Salve num arquivo chamado lab.conf. O arquivo deverá descrever a topologia ilustrada acima.

| Configuração do experimento para o Netkit |

|---|

# Os três roteadores

r1[type]=router

r2[type]=router

r3[type]=router

# O computador que fica na subrede da esquerda

pc1[type]=generic

# O computador que fica na subrede da direita

pc2[type]=generic

# Um computador que representa a Internet

internet[type]=generic

# Os enlaces ponto-a-ponto entre os roteadores

r1[ppp0]=linkEsquerdo:ip=10.0.0.1/30:debug=1

r1[ppp1]=linkDireito:ip=10.0.0.5/30:debug=1

r2[ppp0]=linkEsquerdo:ip=10.0.0.2/30:debug=1

r3[ppp0]=linkDireito:ip=10.0.0.6/30:debug=1

# a subrede do laboratório, que representa a Internet

r1[eth0]=lanExterna:ip=192.168.1.230/24

internet[eth0]=lanExterna:ip=192.168.1.1/24

# A subrede do lado esquerdo

r2[eth0]=lanEsquerda:ip=172.18.0.30/28

pc1[eth0]=lanEsquerda:ip=172.18.0.17/28

# A subrede do lado direito

r3[eth0]=lanDireita:ip=172.18.10.110/28

pc2[eth0]=lanDireita:ip=172.18.10.97/28

# As rotas ...

pc1[default_gateway]=172.18.0.30

pc2[default_gateway]=172.18.10.110

r2[default_gateway]=10.0.0.1

r3[default_gateway]=10.0.0.5

r1[route]=172.18.0.16/28:gateway=10.0.0.2

r1[route]=172.18.10.96/28:gateway=10.0.0.6

internet[route]=172.18.0.0/16:gateway=192.168.1.230

|

Com base nessa rede, as seguintes atividades serão realizadas:

- Observe as informações sobre as interfaces PPP nos roteadores, e compare com o que é mostrado para interfaces ethernet: ... ou ...

r1# show interface ppp0

r1# start-shell # ifconfig ppp0 # ifconfig eth0

- Teste a comunicação pelos enlaces PPP. Por exemplo, no roteador r1 pode ser feito o seguinte:

r1# ping 10.0.0.2 r1# ping 10.0.0.6

- Adicione rotas nos roteadores, de forma que as redes fiquem totalmente alcançáveis:

- r1:

# configure terminal (conf)# ip route 172.18.0.16/28 ppp0 (conf)# ip route 172.18.10.96/28 ppp1 (conf)# exit

- r2:

# configure terminal (conf)# ip route 0.0.0.0/0 ppp0 (conf)# exit

- r3:

# configure terminal (conf)# ip route 0.0.0.0/0 ppp0 (conf)# exit

- r1:

- Compare o encapsulamento de datagramas IP na rede ethernet e no enlace PPP. Para isso use o wireshark, executando-o para a interface eth0 do roteador r1 e também para a interface ppp0. Para haver datagramas passando pelo roteador, deixe um ping em execução entre os computadores pc1 e internet.

7.5 Aula 4

(Aula de 18/03)

- Continuação da aula de laboratório

- Verificar se as configurações de lab.conf estão corretamente implementadas no Netkit.

7.6 Aula 5

(Aula de 21/03)

- HDLC (High-level Data Link Control)

- PPP (Point-to-Point Protocol)

- Enquadramento

- Protocolos para detecção de erros, controle de fluxo, controle de erros e gerenciamento de enlace

Confira transparências sobre HDLC e PPP.

7.7 Aula 6

(Aula de 25/03)

- Fazer a Lista de Exercícios 1

7.8 Aula 7

(Aula de 28/03)

- Requisitos e objetivos da camada fisica

- Fundamentos de comunicação de dados

- Meios físicos de transmissão

- Códigos de comunicação de dados

- Fundamentos de comunicação de dados

Veja as apresentações sobre meios de transmissão e também aquelas disponibilizadas pelo Prof. Jorge Casagrande sobre códigos e comunicação serial.

7.9 Aula 8

(Aula de 01/04)

- Requisitos e objetivos da camada física

- Fundamentos de comunicação de dados

- Comunicação serial síncrona e assíncrona

- Interfaces digitais

- Interfaces assíncronas RS-232 e RS-485

- Interfaces síncronas V.35, V.36 e G.703

- Fundamentos de comunicação de dados

Veja as apresentações disponibilizadas pelo Prof. Jorge Casagrande sobre interfaces digitaisl.

7.10 Aula 9

(Aula de 04/04)

Laboratório sobre enlaces PPP e HDLC com roteadores.

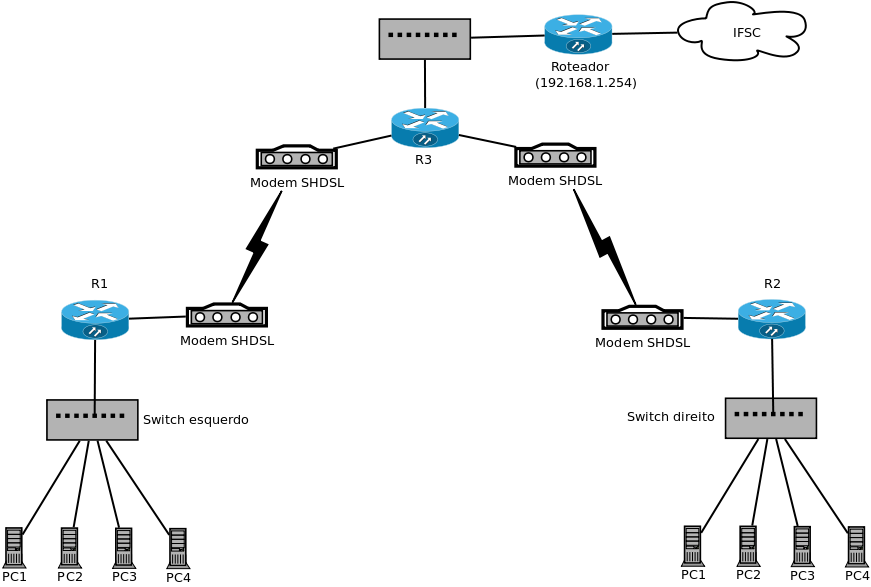

Para esta atividade será criada uma rede composta por três roteadores Cisco, que estarão interligados como mostrado abaixo:

Criar os circuitos com modems operando a 2 Mbps.

O experimento deve ser realizado com os seguintes passos:

- Acesse a interface de gerência (console) do seu roteador. O roteador R1 está no rack esquerdo, o roteador R3 está no rack do centro, e R2 está no rack direito. Para acessar a console, faça o seguinte:

- Conecte um cabo serial cross na interface serial RS-232 do seu computador. Conecte esse cabo também na interface console do roteador, que fica no painel traseiro. Como os roteadores estão distantes das bancadas, será necessário usar as tomadas azuis, que conectam as bancadas aos racks.

- Execute o programa minicom, que abre um terminal de texto via porta serial. Ele deve ser configurado para se comunicar pela porta serial /dev/ttyS0, com 9600 bps, 8 bits de dados e 1 stop-bit (isso aparece descrito assim: 9600 8N1).

sudo minicom -s

- Se o minicom estiver correto, você deverá ver a interface CLI do roteador (Command Line Interface). Caso contrário, confira se o cabo serial está bem encaixado, e se os parâmetros do minicom estão certos.

- Configure os roteadores da seguinte forma:

- R1:

> enable (password "a") # configure terminal (conf)# interface fastethernet 0 (conf-intf)# ip address 192.168.20.254 255.255.255.0 (conf-intf)# no shutdown (conf-intf)# exit (conf)# interface serial 0 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.1.1.2 255.255.255.252 (conf-intf)# no shutdown (conf-intf)# exit (conf)# ip route 0.0.0.0 0.0.0.0 serial 0 (conf)# exit

- R2:

> enable # configure terminal (conf)# interface fastethernet 0 (conf-intf)# ip address 192.168.10.254 255.255.255.0 (conf-intf)# no shutdown (conf-intf)# exit (conf)# interface serial 0 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.1.1.6 255.255.255.252 (conf-intf)# no shutdown (conf-intf)# exit (conf)# ip route 0.0.0.0 0.0.0.0 serial 0 (conf)# exit

- R3:

> enable # configure terminal (conf)# interface ethernet 0 (conf-intf)# ip address 192.168.1.231 255.255.255.0 (conf-intf)# no shutdown (conf-intf)# exit (conf)# interface serial 0 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.1.1.5 255.255.255.252 (conf-intf)# no shutdown (conf-intf)# exit (conf)# interface serial 1 (conf-intf)# encapsulation ppp (conf-intf)# ip address 10.1.1.1 255.255.255.252 (conf-intf)# no shutdown (conf-intf)# exit (conf)# ip route 0.0.0.0 0.0.0.0 192.168.1.1 (conf)# exit

- R1:

- Para conferir as configurações das interfaces, use o comando show interface (detalhado) ou show ip interface brief (resumidos configuração e status):

# show interface serial 0

- Assim que os enlaces forem estabelecidos, o que pode ser conferido com o comando show interface aplicado às interaces seriais, conclua a configuração da rede (rotas nos pcs e roteadores). Ela deve ser configurada de forma que um computador possa se comunicar com qualquer outro computador da outra rede, e também acessar a Internet. Para isso, use os comandos nos PCs como:

- sudo ifconfg eth0 x.x.x.x netmask m.m.m.m up - para atribuir outro endereço na placa de rede

- sudo route add default gw x.x.x.x - para atribuir um novo gateway para a placa de rede

- sudo route add -net x.x.x.x netmask m.m.m.m eth0 - para associar uma nova rede a interface eth0

- route -n - para ver a tabela atual de roteamento

E monte a tabela de roteamento com o comando (conf)# ip route x.x.x.x m.m.m.m y.y.y.y onde x é o endereço de rede com mask m a ser alcançado e y é o próximo salto (endereço da interface do próximo roteador). O y também pode ser o nome da interface.

Solução para os roteadores:

- R1:

> enable (password "a") # configure terminal (conf)# ip route 192.168.20.0 255.255.255.0 fastethernet 0 (conf)# ip route 192.168.10.0 255.255.255.0 10.1.1.1

- R2:

> enable (password "a") # configure terminal (conf)# ip route 192.168.10.0 255.255.255.0 fastethernet 0 (conf)# ip route 192.168.20.0 255.255.255.0 10.1.1.5

- R3:

> enable (password "a") # configure terminal (conf)# ip route 192.168.10.0 255.255.255.0 10.1.1.6 (conf)# ip route 192.168.20.0 255.255.255.0 10.1.1.2 (conf)# ip route 192.168.1.0 255.255.255.0 ethernet 0 Para o PC do professor $ sudo route add -net 192.168.10.0 netmask 255.255.255.0 eth0 $ sudo route add -net 192.168.20.0 netmask 255.255.255.0 eth0 Para os PCs das subredes direita e esquerda $ sudo ifconfg eth0 192.168.x.y netmask 255.255.255.0 up - x={10,20}; y={1,2,3,4} $ sudo route add default gw 192.168.x.254 - x={10,20}

- R1:

- Verificar e anotar todas as configurações dos componentes de redes, modens, cabos, adaptadores, manobras dos cabos, etc...

- Acessar as redes mutuamente qualquer computador de um subrede deve acessar qualquer outro da outra subrede;

- Acessar a internet em todos os PCs;

- Teste a vazão pelos enlaces ponto-a-ponto. Em algum computador da subrede esquerda execute: Realize pelo menos três medidas para cada teste e use a média desses valores como resultado final;

netperf -f k -H 192.168.1.1

- Faça isso também usando um computador da subrede da direita e depois entre computadores das subredes direta e esquerda.

- Excute o netperf entre computadores da mesma subrede, anote os valores e compare com o anterior que atravessa a rede até atingir a rede 192.168.1.1.

- É possível usar o protocolo HDLC ao invés do PPP, bastando nos roteadores substituir o comando encapsulation ppp por encapsulation hdlc. Após fazer essa alteração, e se certificar de os enlaces foram reativados, repita e anote as mesmas medições de vazão acima agora com HDLC;

- Observe as informações fornecidas pelos roteadores sobre os enlaces ponto-a-ponto. Para isso, execute show interface nas interfaces seriais, e leia o sumário resultante.

7.11 Aula 10

- Requisitos e objetivos da camada física

- Modems

7.12 Prova 1

A primeira prova foi aplicada no dia 22/04, com base nos conteúdos apresentados e também nas aulas de laboratório.

7.13 Prova substitutiva

Excepcionalmente, será feita uma prova substitutiva à Prova 1 com base nos conteúdos apresentados e nas aulas de laboratório. Todos os alunos que desejam fazer a prova substitutiva devem comparecer à sala 09, no dia 06/05. As turmas serão divididas entre A e B. Portanto, haverá uma turma que fará a prova às 7h30 e outra às 9h40.

7.14 Trabalho em grupo

Em grupos de até 3 pessoas, os alunos devem preparar apresentações sobre os conceitos abaixo. Essas apresentações deverão ser elaboradas para aproveitar os recursos de multimídia do Laboratório. As apresentações devem ter duração de 20 a 30 minutos. Procure utilizar exemplos da sua experiência para enfatizar aquilo que será apresentado.

Os grupos devem se subdividir em:

- Acesso randômico (seção 12.1 do Forouzan)

- CSMA

- CSMA/CD

- Ethernet (seções 13.2 e 13.3 do Forouzan)

- Ethernet padrão

- Evolução do padrão (bridges e switches)

- Fast ethernet e gigabit ethernet (seções 13.4 e 13.5 do Forouzan)

- Conexão de LANs (seção 15.1 do Forouzan)

- Hubs passivos e ativos

- Repetidores

- Bridge

- Spanning-tree

- Roteadores

- Redes Backbone (seção 15.2 do Forouzan) e LANs virtuais (seção 15.3 do Forouzan)

7.15 Segmentação com VLANs

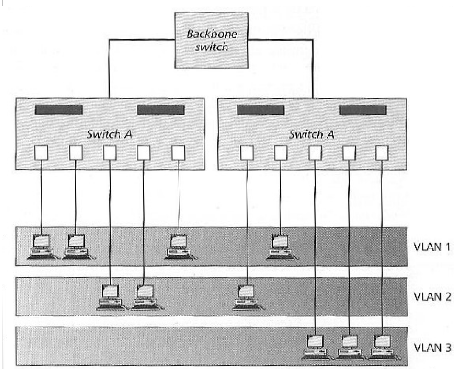

Se a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura:

No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches.

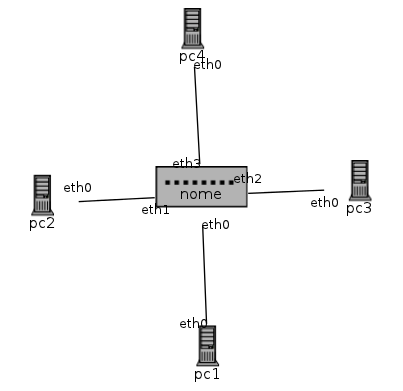

Exemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores. Quais computadores conseguem se comunicar?

7.15.1 Exercício: acrescente um gateway para interligar as duas VLANs

| Apresentação da configuração |

|---|

|

Abaixo está uma possível solução. Percebe-se que foram necessários criar segmentos de rede para possibilitar a comunicação com o gateway. sw[type]=switch

gw[type]=gateway

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

pc4[type]=generic

# As portas do switch

sw[eth0]=port0:vlan_untagged=5

sw[eth1]=port1:vlan_untagged=10

sw[eth2]=port2:vlan_untagged=10

sw[eth3]=port3:vlan_untagged=5

sw[eth4]=port4:vlan_untagged=5

sw[eth5]=port5:vlan_untagged=10

# Ligando os computadores ao switch

pc1[eth0]=port0:ip=192.168.5.1/24

pc2[eth0]=port1:ip=192.168.10.2/24

pc3[eth0]=port2:ip=192.168.10.3/24

pc4[eth0]=port3:ip=192.168.5.4/24

gw[eth0]=port4:ip=192.168.5.254/24

gw[eth1]=port5:ip=192.168.10.254/24

pc1[default_gateway]=192.168.5.254

pc2[default_gateway]=192.168.10.254

pc3[default_gateway]=192.168.10.254

pc4[default_gateway]=192.168.5.254

|

7.16 O uso do Netkit para LANs

Utilizaremos o Netkit para simular LANs. Abaixo estão alguns experimentos elaborados pelo Prof. Jorge Casagrande.

Caso necessite de mais informações sobre o Netkit, por favor, consulte a http://wiki.netkit.org/. Os laboratórios oficiais do Netkit estão em http://wiki.netkit.org/index.php/Labs_Official.

7.16.1 LAN simples

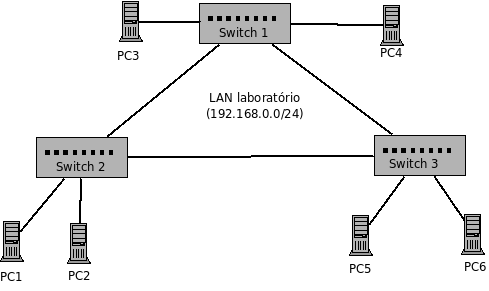

Uma LAN com quatro computadores (pc1, pc2, pc3, pc4). Os computadores virtuais têm IPs 192.168.0.X, sendo X o número computador (ex: pc1 tem IP 192.168.0.1). Use ping para fazer testes de comunicação. Veja o arquivo Lab.conf (configuração da rede). A rede criada nesse experimento está mostrada abaixo:

Ao executar esse experimento quatro abas dos computadores virtuais surgirão (um para cada pc virtual). Realize um ping entre os pcs para constatar a operação da LAN.

Observe no desenho acima que a rede ethernet é um domínio de colisão de pacotes para essa rede interligada através de hub. O domínio de colisão é a rede 192.168.0.0/24. Para Ethernet-padrão, o método de acesso ao meio é o CSMA/CD 1-persistent.

Vamos observar esse domínio de colisão. Para tanto, efetue um ping do pc1 para o pc2. No pc3, execute o comando

tcpdump -i eth0

</syntaxhighlight>

Observe agora utilizando o Wireshark do pc4.

7.16.2 LAN com switch

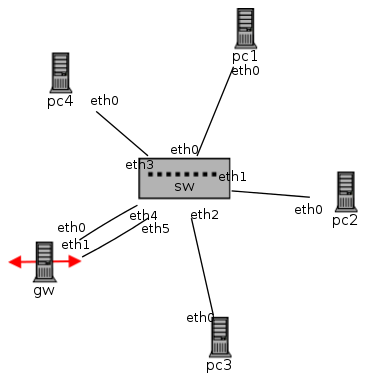

Uma LAN com quatro computadores (pc1, pc2, pc3, pc4) interligados por um switch. O switch é implementado por um computador com Linux com 4 portas ethernet. Analise o arquivo Lab.conf. A rede do experimento está mostrada abaixo:

Repita os testes feitos acima para verificar o domínio de colisão usando ping, tcpdump e wireshark. O que foi observado?

Execute o comando tcpdump para as interfaces eth0, eth1, eth2 e eth3 do switch. O que foi observado?

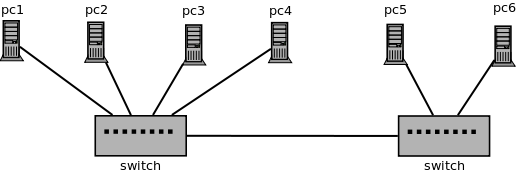

7.16.3 LAN com 2 switches

Uma LAN com 6 computadores (pc1 a pc6) interligados por dois switches (switch1 e switch2). Ambos switches são implementados por computadores com Linux com 4 portas ethernet. Observe os valores de tempo de teste dos pings entre pcs de um mesmo switch e entre os dois switches. Compare com a LAN simples (com hub). A rede do experimento está mostrada abaixo:

7.16.4 Uplink para a rede real

O Netkit possibilita que se criem links para a rede real, e com isto as máquinas virtuais podem acessar a rede externa e mesmo a Internet. O link para a rede real funciona como um enlace ponto-a-ponto ethernet entre uma máquina virtual e a máquina real (o sistema hospedeiro), como pode ser visto neste exemplo:

A criação do link para rede externa deve ser feita com o link especial uplink. Ele deve ter um endereço IP que será usado somente para criar o link entre a máquina virtual e o sistema hospedeiro. O IP no sistema hospedeiro é sempre o último endereço possível dentro da subrede especificada (no exemplo, seria o IP 10.0.0.2).

pc2[eth1]=uplink:ip=10.0.0.1/30

Se outras máquinas virtuais precisarem acessar a rede externa, devem ter rotas configuradas para usarem o gateway onde foi feito o uplink. Além disso, será necessário ativar o NAT nesse gateway. O NAT pode ser ativado em máquinas virtuais do tipo gateway. Em sua configuração deve-se informar qual a interface de saída onde será feito o NAT:

pc2[type]=gateway

pc2[nat]=eth1

Assim, todos datagramas que sairem pela interface eth1 do gateway pc2 terão seus endereços IP de origem substituídos pelo endereço IP dessa interface.

Por fim, a criaçao do uplink implica executar alguns comandos como root no sistema hospedeiro. Assim, ao ativar a rede o Netkit irá usar o sudo para executar esses comandos. Por isso é possível que a sua senha seja solicitada durante a inicialização da rede virtual.

7.16.4.1 Uplink em modo bridge

Às vezes uma interface de uma máquina virtual precisa ser exposta na rede real, como se ela pertencesse ao sistema hospedeiro. Neste caso, deve-se criar uma bridge entre a interface da máquina virtual e uma interface real do sistema hospedeiro (de forma semelhante ao que faz o Virtualbox e outros tipos de máquinas virtuais). Uma bridge é um mecanismo existente no Linux para interligar interfaces ethernet em nível de enlace, como se elas formassem um switch. O procedimento para criar uma bridge integrada a uma interface do tipo uplink do Netkit é um tanto trabalhoso, e por isso esse processo foi automatizado.

A criação de um uplink em modo bridge deve ser feita usando o parâmetro bridge ao se declarar uma interface de rede, como mostrado abaixo:

pc[eth0]=uplink:bridge=eth0:ip=192.168.1.100/24

Neste exemplo, será criada uma bridge entre a interface eth0 da máquina virtual pc e a interface eth0 do sistema hospedeiro. Como com isso a interface da máquina virtual estará exposta na rede real, seu endereço IP pode pertencer à subrede da rede real. Se esse endereço IP for de alguma outra subrede, a máquina virtual não conseguirá se comunicar com as máquinas reais, tampouco acessar a Internet. Mas isso pode ser desejável se a intenção for interligar redes virtuais que estejam sendo executadas em diferentes computadores.

7.16.5 STP (Spanning Tree Protocol)

Switches reais usualmente possuem suporte a STP (Spanning Tree Protocol) para possibilitar haver enlaces redundantes em uma rede local. No Netkit podem-se criar redes em que se usa o STP, que deve ser ativado no switches. Um exemplo de rede em que o STP se torna necessário é mostrada na figura abaixo:

Para criar essa rede no Netkit pode-se usar a seguinte configuração:

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw2[stp]=on:bridge_priority=128

sw3[stp]=on:bridge_priority=500

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

A configuração do STP se faz pelo atributo especial stp a ser especificado para cada switch. A opção on ativa o STP, e bridge_priority define a prioridade do switch no escopo do STP.

7.17 Prova 2

A segunda prova será aplicada no dia 03/06, com base nos conteúdos apresentados pelos alunos (capítulos 12, 13 e 15 do Forouzan) e também nas aulas de laboratório.

7.18 Aula 11

(Aula de 06/06)

Na aula de hoje falaremos sobre CSMA/CA e Wireless LANs.

7.19 Aula 12

(Aula de 10/06)

Continuação da aula anterior e correção da prova 2.

7.20 Aula 13

(Aula de 13/06)

Falaremos sobre e Frame Relay e ATM.

7.21 Prova 3

A terceira prova será aplicada no dia 27/06, com base nos conteúdos sobre CSMA/CA, Wireless LANs, Frame Relay e ATM e também na aula de laboratório. A turma B realizará a prova antes da turma A.

7.22 Prova de Recuperação

Para aqueles que precisarem de prova de recuperação, ela será realizada no dia 08/07. A matéria a ser pedida englobará todo o conteúdo. A ordem de realização das provas será normal: turma A, às 7h30, e turma B, às 9h40.