Mudanças entre as edições de "IER-2014-1"

| (112 revisões intermediárias por 2 usuários não estão sendo mostradas) | |||

| Linha 1: | Linha 1: | ||

= Instalação de Equipamentos de Redes: Diário de Aula 2014-1 = | = Instalação de Equipamentos de Redes: Diário de Aula 2014-1 = | ||

| − | '''Professor:''' [[ | + | '''Professor:''' [[Jorge Henrique B. Casagrande|Jorge Casagrande]] (casagrande@ifsc.edu.br) |

| − | <br>'''Atendimento paralelo:''' | + | <br>'''Atendimento paralelo:''' 4a feira 11:35h - 12:30h e 4a feira 16:35h - 17:30h |

* [[Instalação_de_Equipamentos_de_Rede_(técnico)|Ementa]] | * [[Instalação_de_Equipamentos_de_Rede_(técnico)|Ementa]] | ||

| + | |||

| + | ==[[IER (Plano de Ensino) | Plano de Ensino]]== | ||

| + | |||

| + | == ANEXOS == | ||

| + | ;[[IER (Plano de Ensino) | Cronograma de atividades]] | ||

| + | ;[http://tele.sj.ifsc.edu.br/arquivos/publicos/Horario/ Horário de Aula e Atendimento Paralelo] | ||

| + | |||

| + | == Dados Importantes == | ||

| + | ''Professor'': [[Jorge Henrique B. Casagrande]] | ||

| + | <br>''Email'': casagrande@ifsc.edu.br | ||

| + | <br>''Atendimento paralelo'': 4a feira 11:35h - 12:30h e 4a feira 16:35h - 17:300h (Sala dos professores de TELE - ao lado da reprografia) | ||

| + | <br> ''Endereço do grupo'': https://www.facebook.com/groups/IFSCTeleSubsequente2013.1/ | ||

| + | <br> ''Link alternativo para Material de Apoio da disciplina'': http://www.sj.ifsc.edu.br/~casagrande/RED | ||

| + | <br><br> Toda vez que voce encontrar a marcação <math>\blacklozenge</math> ao lado de alguma atividade extra, significa que essa atividade será computada na avaliação individual. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. '''Atividades entregues fora do prazo não serão aceitas!''' | ||

| + | |||

| + | == Recados Importantes == | ||

| + | <br> '''20/02 ATENÇÃO:''' Uma avaliação só pode ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina. | ||

| + | <br> | ||

| + | <br> '''21/02 Uso da Wiki:''' A partir dessa data,todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele. Para interação fora da sala de aula, acessem nosso [https://www.facebook.com/groups/IFSCTeleSubsequente2013.1/ grupo] do facebook. Os planos de uso do Moodle que eu comentei para voces serão adiados em função do projeto ampliado que o IFSC está construindo para usar esse ambiente. | ||

| + | |||

| + | =Resultados das Avaliações= | ||

| + | |||

| + | {| border="1" cellpadding="5" cellspacing="0" | ||

| + | !Aluno | ||

| + | ![http://www.sj.ifsc.edu.br/~casagrande/IER/lista1.pdf '''Lista 1'''] | ||

| + | ![http://www.sj.ifsc.edu.br/~casagrande/IER/exercicios/lista2.pdf '''Lista 2'''] | ||

| + | !AE0 | ||

| + | !A1 | ||

| + | !RecA1 | ||

| + | !PI | ||

| + | !NF | ||

| + | !conceito | ||

| + | |- | ||

| + | |Angelo || ||65 || ||30 ||40 ||75 ||59 ||C | ||

| + | |- | ||

| + | |Erik || 60 || 65 || || || 43 ||55 ||47 ||D | ||

| + | |- | ||

| + | |Francin ||65 ||70 || V||37||43 ||80 ||61 ||C | ||

| + | |- | ||

| + | |Gerson || 60 ||85 || V ||24 ||43 ||85 ||62 ||C | ||

| + | |- | ||

| + | |Guilherme || 80 || 60 || V ||53 ||65 ||85 ||75 ||B | ||

| + | |- | ||

| + | |Hyowatha || ||85 || || || || || || | ||

| + | |- | ||

| + | |Jeferson || 60 ||85 || V ||64|| ||85 ||75 ||B | ||

| + | |- | ||

| + | |Lucas || 80 || 65 ||V ||40|| 63 ||65 ||65 ||C | ||

| + | |- | ||

| + | |Marina || 90 || 60 || V ||84 || ||75 ||81 ||B | ||

| + | |- | ||

| + | |Mathias || 65 || 70 || V ||62 || ||85 ||74 ||B | ||

| + | |- | ||

| + | |Nicholas || || 60 || ||38||32 ||65 ||48 ||D | ||

| + | |- | ||

| + | |Rafael ||30 ||70 || ||38||53 ||90 ||69 ||C | ||

| + | |- | ||

| + | |Ronaldo || 30 ||60 ||V || || || ||13 ||D | ||

| + | |- | ||

| + | |Samuel || 30 || 65 || || 38||67 ||75 ||71 ||B | ||

| + | |- | ||

| + | |Sidnei || 55 ||70 || V ||38 ||43 ||90 ||66 ||C | ||

| + | |- | ||

| + | |Vinicius || 60 || 85 || V ||53 ||72 ||80 ||76 ||B | ||

| + | |- | ||

| + | |} | ||

| + | |||

| + | ;Atividades Extras | ||

| + | * [http://www.sj.ifsc.edu.br/~casagrande/IER/lista1.pdf '''Lista 1''' <math>\blacklozenge</math>] '''prazo:''' 07/05/14 às 18:30Hs. '''Execução''': em dupla. '''Como:''' Manuscrita, impressa ou via email<br> | ||

| + | * [http://www.sj.ifsc.edu.br/~casagrande/IER/lista2.pdf '''Lista 2''' <math>\blacklozenge</math>] '''prazo:''' 30/06/14 às 18:30Hs. '''Execução''': em equipe conforme integrantes do PI. '''Como:''' Manuscrita, impressa ou via email<br> | ||

| + | * '''[[AE0 - Aplicando VLAN]]''' <math>\blacklozenge</math> '''prazo:''' 21/05/14 às 18:30Hs. '''Execução''': em dupla. '''Como:''' Manuscrita, impressa ou via email<br> | ||

| + | * '''A1''' prevista:'''02/07/14 às 20:40Hs.''' Conteúdo: '''toda a matéria''' <br> | ||

| + | * '''REC A1''' prevista:'''09/07/14 às 20:40Hs.''' Conteúdo: '''toda a matéria''' <br> | ||

| + | * '''PI''' prevista:'''11/07/14 às 18:30Hs''' Apresentação da equipe'''<br><BR> | ||

| + | |||

| + | '''COMPOSIÇÃO DA NOTA FINAL''': '''NF''' = 0,48(maior_nota{A1,REC A1}) + 0,32PI + 0,1(média{Lista1;Lista2}) + 0,1(avaliação individual) | ||

| + | |||

| + | '''ATENÇÃO: A NOTA DE PI É O VALOR FINAL DA MÉDIA ENTRE A NOTA DA EQUIPE E NOTA INDIVIDUAL. DEMAIS RESULTADOS DA RECUPERAÇÃO E NOTAS DA AE, PODEM ME PROCURAR.''' | ||

| + | |||

| + | Se '''NF''' < 6,0 = '''D''' --> '''Reprovado''' <br> | ||

| + | Se 60 =< '''NF''' < 75 = '''C''' --> '''Aprovado''' <br> | ||

| + | Se 75 =< '''NF''' < 90 = '''B''' --> '''Aprovado'''<br> | ||

| + | Se '''NF''' >= 90 = '''A''' --> '''Aprovado'''<br> | ||

| + | |||

| + | |||

| + | |||

| + | == Material de Apoio == | ||

| + | |||

| + | ;Slides utilizados durante algumas aulas | ||

| + | :* [http://www.sj.ifsc.edu.br/~casagrande/RED/slides/fundamentos1.pdf Aulas 1 e 2] | ||

| + | :* [http://www.sj.ifsc.edu.br/~casagrande/RED/slides/fundamentos2.pdf Aulas 3 e 4] | ||

| + | :* [http://tele.sj.ifsc.edu.br/~msobral/IER/slides/aula1-2012-1.pdf Aula 4: Slides prof. Sobral - Introdução a camada de enlace], [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula3-ppp.pdf PPP], [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula3-hdlc.pdf HDLC] | ||

| + | :* [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula8.pdf LANs e acesso ao meio] | ||

| + | :* [http://tele.sj.ifsc.edu.br/~msobral/RCO2/slides/aula9-ieee.pdf Arquitetura IEEE]. | ||

| + | |||

| + | ;Manuais e outros | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/manuais/Guia_DT2048_SHDSL_T_E_S_VG_210.5088.00-1.pdf Guia Rápido de Configuração Modem DT2048SHDSL] | ||

== Bibliografia == | == Bibliografia == | ||

| Linha 31: | Linha 128: | ||

* [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/dlink Alguns procedimentos para o switch D-Link DES-3526 em português] | * [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/dlink Alguns procedimentos para o switch D-Link DES-3526 em português] | ||

| − | == | + | == Softwares == |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | * [[Netkit]]: possibilita criar experimentos com redes compostas por máquinas virtuais Linux | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/IER/ipkit/ IPKit]: um simulador de encaminhamento IP (roda direto dentro do navegador) | ||

| + | = Diário de Aulas = | ||

| − | + | {{Collapse top |Aula 1 - 26/03 - Modelo Básico de Comunicação de Dados }} | |

| − | * | + | == Aula 1 - 26/03 - Modelo Básico de Comunicação de Dados == |

| − | * | + | * Apresentação da disciplina; |

| + | * Conceitos importantes em comunicação de dados; | ||

| + | * Componentes de uma infra-estrutura de telecomunicações; | ||

| + | * Modelo Básico de comunicação de dados. | ||

| + | {{Collapse bottom}} | ||

| − | + | {{Collapse top |Aula 2 - 02/04 - Componentes de Redes e Comunicação Serial e Laboratório de comunicação básica entre DTEs}} | |

| + | == Aula 2 - 02/04 - Componentes de Redes e Comunicação Serial e Laboratório de comunicação básica entre DTEs == | ||

| + | * Arquiteturas Básicas dos Protocolos da camada de enlace: | ||

| + | Protocolos orientados à Byte <br> | ||

| + | Protocolos orientados à Bit | ||

| + | * Interfaces Digitais - Final dos slides - não será cobrado sobre RS485; | ||

| + | * Laboratório de comunicação básica entre DTEs | ||

| + | {{Collapse bottom}} | ||

| − | == | + | {{Collapse top |Aula 3 - 09/04 - Modens Analógicos e Digitais e Laboratório de Circuito Básico de Comunicação de Dados }} |

| + | == Aula 3 - 09/04 - Modens Analógicos e Digitais e Laboratório de Circuito Básico de Comunicação de Dados == | ||

| + | * Modens Analógicos e Digitais | ||

| + | * Enlaces de teste e protocolos | ||

| + | * Laboratório de Circuito Básico de Comunicação de Dados | ||

| + | {{Collapse bottom}} | ||

| + | {{Collapse top |Aula 4 - 16/04 - Laboratório de Interligação entre LANs com uso de roteadores em modo físico - Configuração dos Roteadores e Introdução A camada de Enlace}} | ||

| − | + | ==Aula 4 - 16/04 - Laboratório de Interligação entre LANs com uso de roteadores em modo físico - Configuração dos Roteadores e Introdução A camada de Enlace == | |

| − | |||

| − | + | '''Resumo da aula:''' | |

| + | * Serviços da Camada de enlace | ||

| + | * Laboratório - Continuação da Interligação entre LANs com uso de roteadores em modo físico | ||

| + | '''Bibliografia relacionada:''' | ||

* Parte III e capítulos 10 e 11 do livro "Comunicação de Dados e Redes de Computadores, 4a ed.", de Behrouz Forouzan | * Parte III e capítulos 10 e 11 do livro "Comunicação de Dados e Redes de Computadores, 4a ed.", de Behrouz Forouzan | ||

* Capítulo 3 do livro "Redes de Computadores" de Andrew Tanenbaum. | * Capítulo 3 do livro "Redes de Computadores" de Andrew Tanenbaum. | ||

| − | |||

| − | + | '''Fundamentos Teóricos''' | |

| − | |||

| − | |||

=== Enlaces lógicos === | === Enlaces lógicos === | ||

| − | * [http://tele.sj.ifsc.edu.br/~msobral/IER/slides/aula1-2012-1.pdf | + | * [http://tele.sj.ifsc.edu.br/~msobral/IER/slides/aula1-2012-1.pdf Slides prof. Sobral - Introdução a camada de enlace] |

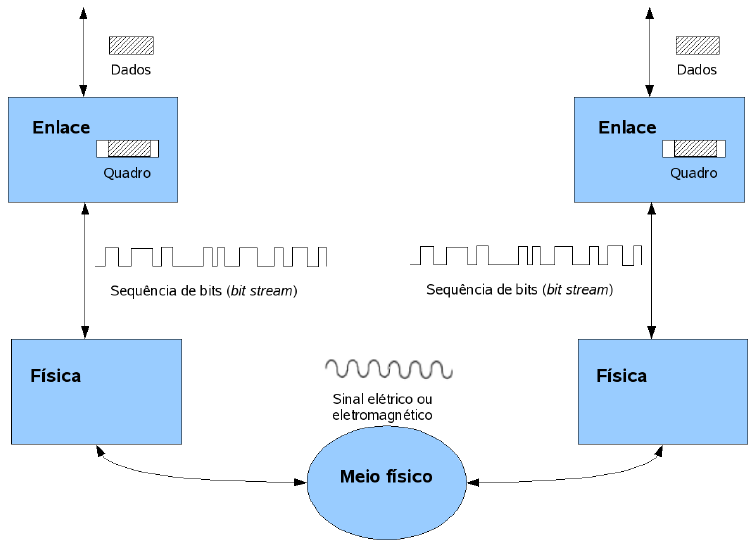

Equipamentos de rede se comunicam por meio de enlaces (''links''). Um enlace é composto por uma '''parte física''', composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma '''parte lógica''', responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a ''parte lógica'' está representada no bloco ''Enlace'', e a ''parte física'' está no bloco ''Física''; a informação transmitida, representada por ''Dados'', pode ser, por exemplo, um datagrama IP. | Equipamentos de rede se comunicam por meio de enlaces (''links''). Um enlace é composto por uma '''parte física''', composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma '''parte lógica''', responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a ''parte lógica'' está representada no bloco ''Enlace'', e a ''parte física'' está no bloco ''Física''; a informação transmitida, representada por ''Dados'', pode ser, por exemplo, um datagrama IP. | ||

| Linha 80: | Linha 180: | ||

[[imagem:Datalink-phy.png|600px]] | [[imagem:Datalink-phy.png|600px]] | ||

| − | + | O enlace lógico tem uma dependência total em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica. | |

| − | |||

Deste ponto em diante, a ''parte lógica'' será chamada simplesmente de '''Camada de Enlace''', e a parte física de '''Camada Física'''. | Deste ponto em diante, a ''parte lógica'' será chamada simplesmente de '''Camada de Enlace''', e a parte física de '''Camada Física'''. | ||

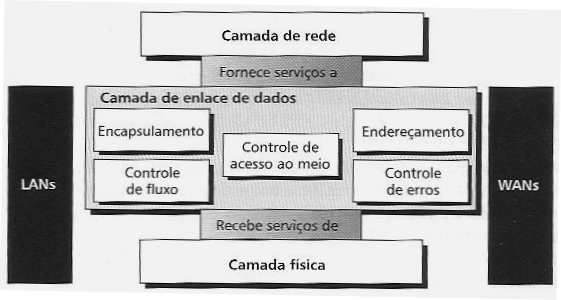

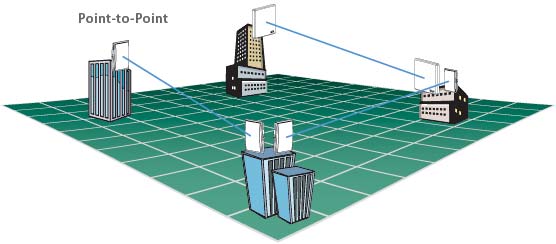

Em nosso estudo vamos investigar '''enlaces ponto-a-ponto''', os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. | Em nosso estudo vamos investigar '''enlaces ponto-a-ponto''', os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. | ||

| + | |||

| + | ===== Serviços da camada de enlace ===== | ||

[[Image:Data-link.png]] | [[Image:Data-link.png]] | ||

| Linha 114: | Linha 215: | ||

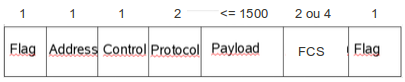

Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro ''Comunicação de Dados e Redes de Computadores'', de Behrouz Forouzan). O PPP funciona também com [http://pt.wikipedia.org/wiki/Comunica%C3%A7%C3%A3o_serial_ass%C3%ADncrona comunicação serial assíncrona]. | Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro ''Comunicação de Dados e Redes de Computadores'', de Behrouz Forouzan). O PPP funciona também com [http://pt.wikipedia.org/wiki/Comunica%C3%A7%C3%A3o_serial_ass%C3%ADncrona comunicação serial assíncrona]. | ||

| − | + | Agora, usando os conceitos básicos sobre enlaces PPP e HDLC, realize o laboratório a seguir com os seguintes passos: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

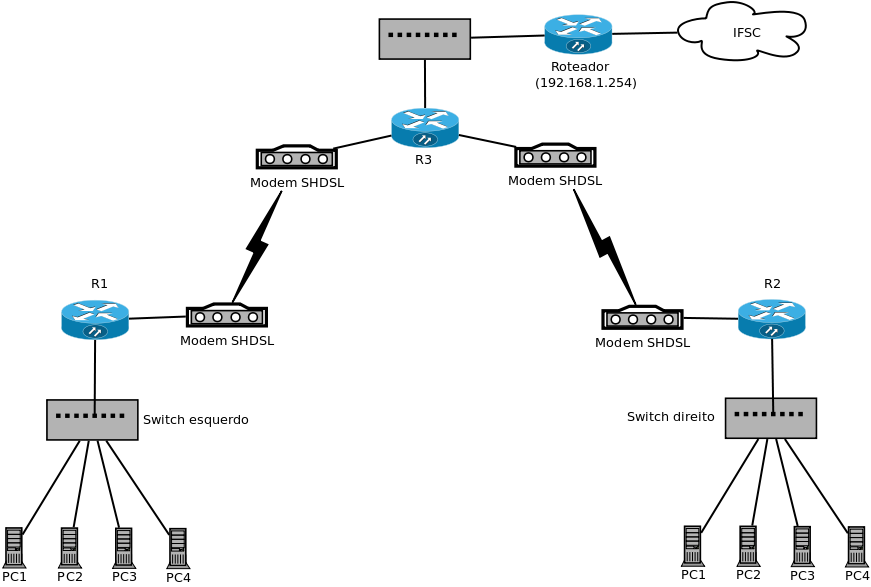

Para esta atividade será criada uma rede composta por três roteadores Cisco, que estarão interligados como mostrado abaixo: | Para esta atividade será criada uma rede composta por três roteadores Cisco, que estarão interligados como mostrado abaixo: | ||

| − | |||

[[imagem:Rede-modems.png|600px]] | [[imagem:Rede-modems.png|600px]] | ||

| − | + | #Criar os circuitos com modems operando a 2 Mbps. Os Modens da DIGITEL modelo DT2048SHDSL devem possuir a seguinte configuração: (chaves em ON) | |

| − | + | * Modens do rack central: DIP1-todas; DIP2-7,8; DIP3-todas OFF; DIP4-5 | |

| − | + | * Modens do rack direito e esquerdo: DIP1-todas; DIP2-7,8; DIP3-todas OFF; DIP4-5 | |

| − | |||

| − | |||

# Acesse a interface de gerência (console) do seu roteador. O roteador R2 está no rack esquerdo, o roteador R1 está no rack do centro, e R2 está no rack direito. Para acessar a console, faça o seguinte: | # Acesse a interface de gerência (console) do seu roteador. O roteador R2 está no rack esquerdo, o roteador R1 está no rack do centro, e R2 está no rack direito. Para acessar a console, faça o seguinte: | ||

## Conecte um cabo serial ''cross'' na interface serial RS-232 do seu computador. Conecte esse cabo também na interface ''console'' do roteador, que fica no painel traseiro. Como os roteadores estão distantes das bancadas, será necessário usar as tomadas azuis, que conectam as bancadas aos racks. | ## Conecte um cabo serial ''cross'' na interface serial RS-232 do seu computador. Conecte esse cabo também na interface ''console'' do roteador, que fica no painel traseiro. Como os roteadores estão distantes das bancadas, será necessário usar as tomadas azuis, que conectam as bancadas aos racks. | ||

| Linha 222: | Linha 232: | ||

# Configure os roteadores da seguinte forma: | # Configure os roteadores da seguinte forma: | ||

#* '''R1:''' <syntaxhighlight lang=text> | #* '''R1:''' <syntaxhighlight lang=text> | ||

| − | > enable | + | > enable (password "a") |

# configure terminal | # configure terminal | ||

| − | (conf)# interface | + | (conf)# interface fastethernet 0 |

(conf-intf)# ip address 192.168.20.254 255.255.255.0 | (conf-intf)# ip address 192.168.20.254 255.255.255.0 | ||

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# interface serial 0 | (conf)# interface serial 0 | ||

(conf-intf)# encapsulation ppp | (conf-intf)# encapsulation ppp | ||

| − | (conf-intf)# ip address 10. | + | (conf-intf)# ip address 10.1.1.2 255.255.255.252 |

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# ip route 0.0.0.0 0.0.0.0 serial 0 | (conf)# ip route 0.0.0.0 0.0.0.0 serial 0 | ||

(conf)# exit | (conf)# exit | ||

| + | # wr | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| + | |||

#* '''R2:''' <syntaxhighlight lang=text> | #* '''R2:''' <syntaxhighlight lang=text> | ||

> enable | > enable | ||

| Linha 239: | Linha 253: | ||

(conf)# interface fastethernet 0 | (conf)# interface fastethernet 0 | ||

(conf-intf)# ip address 192.168.10.254 255.255.255.0 | (conf-intf)# ip address 192.168.10.254 255.255.255.0 | ||

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# interface serial 0 | (conf)# interface serial 0 | ||

(conf-intf)# encapsulation ppp | (conf-intf)# encapsulation ppp | ||

| − | (conf-intf)# ip address 10. | + | (conf-intf)# ip address 10.1.1.6 255.255.255.252 |

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# ip route 0.0.0.0 0.0.0.0 serial 0 | (conf)# ip route 0.0.0.0 0.0.0.0 serial 0 | ||

(conf)# exit | (conf)# exit | ||

| + | # wr | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| + | |||

#* '''R3:''' <syntaxhighlight lang=text> | #* '''R3:''' <syntaxhighlight lang=text> | ||

> enable | > enable | ||

# configure terminal | # configure terminal | ||

| − | (conf)# interface | + | (conf)# interface ethernet 0 |

(conf-intf)# ip address 192.168.1.231 255.255.255.0 | (conf-intf)# ip address 192.168.1.231 255.255.255.0 | ||

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# interface serial 0 | (conf)# interface serial 0 | ||

(conf-intf)# encapsulation ppp | (conf-intf)# encapsulation ppp | ||

| − | (conf-intf)# ip address 10. | + | (conf-intf)# ip address 10.1.1.5 255.255.255.252 |

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# interface serial 1 | (conf)# interface serial 1 | ||

(conf-intf)# encapsulation ppp | (conf-intf)# encapsulation ppp | ||

| − | (conf-intf)# ip address 10. | + | (conf-intf)# ip address 10.1.1.1 255.255.255.252 |

| + | (conf-intf)# no shutdown | ||

(conf-intf)# exit | (conf-intf)# exit | ||

(conf)# ip route 0.0.0.0 0.0.0.0 192.168.1.1 | (conf)# ip route 0.0.0.0 0.0.0.0 192.168.1.1 | ||

(conf)# exit | (conf)# exit | ||

| + | # wr | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | # Para conferir as configurações das interfaces, use o comando ''show interface'': <syntaxhighlight lang=text> | + | |

| + | # Para conferir as configurações das interfaces, use o comando ''show interface'' (detalhado) ou ''show ip interface brief'' (resumidos configuração e status): | ||

| + | <syntaxhighlight lang=text> | ||

# show interface serial 0 | # show interface serial 0 | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | == | + | {{Collapse bottom}} |

| + | {{Collapse top |Aula 5 - 23/04 - Laboratório de Interligação entre LANs com uso de roteadores em modo físico - Configuração final da Rede - Uso do NETKIT}} | ||

| + | == Aula 5 - 23/04 - Laboratório de Interligação entre LANs com uso de roteadores em modo físico - Configuração final da Rede - Uso do NETKIT== | ||

| + | ===Configuração final da rede=== | ||

| − | + | Para finalizar o laboratório da aula anterior, vamos analisar a conectividade de todas as sub redes, incluindo o acesso à internet. | |

| − | |||

| − | |||

| − | |||

| + | *Roteiro | ||

| − | + | # Assim que os enlaces forem estabelecidos (interfaces e protocolos dos 3 roteadores em '''UP'''), o que pode ser conferido com o comando ''show interface'' aplicado às interaces seriais, ''conclua'' a configuração da rede (rotas nos pcs e roteadores). Ela deve ser configurada de forma que um computador possa se comunicar com qualquer outro computador da outra rede, e também acessar a Internet. Para isso, use os comandos nos PCs como: | |

| + | #* sudo ifconfg eth0 x.x.x.x netmask m.m.m.m up - para atribuir outro endereço na placa de rede; | ||

| + | #* sudo route add default gw x.x.x.x - para atribuir um novo gateway para a placa de rede; | ||

| + | #* sudo route add -net x.x.x.x netmask m.m.m.m eth0 - para associar uma nova rede a interface eth0; | ||

| + | #* use a opção ''del'' no lugar de ''add'' para apagar configurações correspondentes; | ||

| + | #* route -n - para ver a tabela atual de roteamento; | ||

| + | #:E monte a tabela de roteamento com o comando (conf)# ip route x.x.x.x m.m.m.m y.y.y.y onde x é o endereço de rede com mask m a ser alcançado e y é o próximo salto (endereço da interface do próximo roteador). O y também pode ser o nome da interface. | ||

| + | # Solução para os roteadores: | ||

| + | #:'''R1:''' <syntaxhighlight lang=text> | ||

| + | > enable (password "a") | ||

| + | # configure terminal | ||

| + | (conf)# ip route 192.168.20.0 255.255.255.0 fastethernet 0 | ||

| + | (conf)# ip route 192.168.10.0 255.255.255.0 10.1.1.1 | ||

| + | # wr </syntaxhighlight> | ||

| + | #:'''R2:''' <syntaxhighlight lang=text> | ||

| + | > enable (password "a") | ||

| + | # configure terminal | ||

| + | (conf)# ip route 192.168.10.0 255.255.255.0 fastethernet 0 | ||

| + | (conf)# ip route 192.168.20.0 255.255.255.0 10.1.1.5 | ||

| + | # wr </syntaxhighlight> | ||

| + | #:'''R3:''' <syntaxhighlight lang=text> | ||

| + | > enable (password "a") | ||

| + | # configure terminal < | ||

| + | (conf)# ip route 192.168.10.0 255.255.255.0 10.1.1.6 | ||

| + | (conf)# ip route 192.168.20.0 255.255.255.0 10.1.1.2 | ||

| + | (conf)# ip route 192.168.1.0 255.255.255.0 ethernet 0 | ||

| + | # wr </syntaxhighlight> | ||

| + | # Para o PC do professor <syntaxhighlight lang=text> | ||

| + | $ sudo route add -net 192.168.10.0 netmask 255.255.255.0 eth0 | ||

| + | $ sudo route add -net 192.168.20.0 netmask 255.255.255.0 eth0 </syntaxhighlight> | ||

| + | # Para os PCs das subredes direita e esquerda <syntaxhighlight lang=text> | ||

| + | $ sudo ifconfg eth0 192.168.x.y netmask 255.255.255.0 up onde x={10,20}; y={1,2,3,4} | ||

| + | $ sudo route add default gw 192.168.x.254 onde x={10,20} </syntaxhighlight> | ||

| + | # Verificar e anotar todas as configurações dos componentes de redes, modens, cabos, adaptadores, manobras dos cabos, etc... | ||

| + | # Acessar as redes mutuamente qualquer computador de um subrede deve acessar qualquer outro da outra subrede; | ||

| + | # Acessar a internet em todos os PCs; | ||

| + | # Teste a vazão pelos enlaces ponto-a-ponto. Em algum computador da subrede esquerda execute:<syntaxhighlight lang=bash> | ||

| + | netperf -f k -H 192.168.1.1</syntaxhighlight> | ||

| + | #:Realize pelo menos três medidas para cada teste e use a média desses valores como resultado final; | ||

| + | # Faça isso também usando um computador da subrede da direita e depois entre computadores das subredes direta e esquerda. | ||

| + | # Excute o ''netperf'' entre computadores da ''mesma subrede'', anote os valores e compare com o anterior que atravessa a rede até atingir a rede 192.168.1.1. | ||

| + | # É possível usar o protocolo HDLC ao invés do PPP, bastando nos roteadores substituir o comando ''encapsulation ppp'' por ''encapsulation hdlc''. | ||

| − | + | === O uso do NETKIT === | |

| − | + | A partir de hoje iremos usar o [[Netkit]] para simular vários experimentos sem a necessidade de recorrer a complicadas instalações físicas que envolvem muitos componentes de rede e consequentemente muitos pontos de prováveis problemas de funcionamento. Vá até o link [[Netkit]] e faça uma leitura até o item 4.1.5 para entender como se utiliza esta poderosa ferramenta. Após isso faça os experimentos seguintes. | |

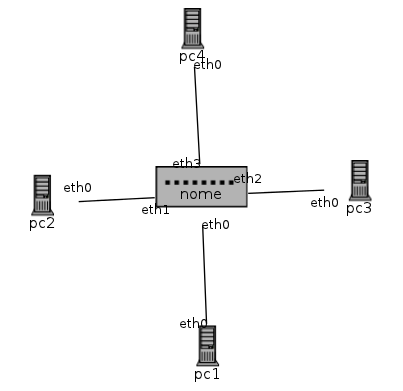

| − | [ | + | ====[http://tele.sj.ifsc.edu.br/~casagrande/RED/labs/netkit/lan.tar.gz LAN simples]==== |

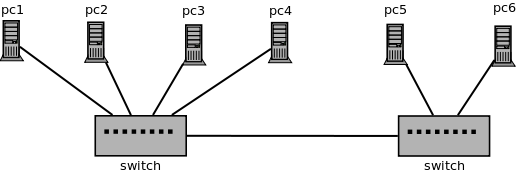

| + | Uma LAN com quatro computadores (pc1, pc2, pc3, pc4). Os computadores virtuais têm IPs 192.168.0.X, sendo X o número computador (ex: pc1 tem IP 192.168.0.1). Use ping para fazer testes de comunicação. Veja o arquivo ''Lab.conf'' (configuração da rede). A rede criada nesse experimento está mostrada abaixo: | ||

| − | + | [[imagem:Exemplo-Lan1-netkit.png]] | |

| − | + | Ao executar esse experimento quatro abas dos computadores virtuais surgirão (um para cada pc virtual). Realize um ping entre os pcs para constatar a operação da LAN. | |

| − | |||

| − | ==== | + | ====[http://tele.sj.ifsc.edu.br/~casagrande/RED/labs/netkit/bridge.tar.gz LAN com switch]==== |

| − | + | Uma LAN com quatro computadores (pc1, pc2, pc3, pc4) interligados por um switch. O switch é implementado por um computador com Linux com 4 portas ethernet. Analise o arquivo ''Lab.conf''. A rede do experimento está mostrada abaixo: | |

| − | |||

| − | + | [[imagem:Exemplo-Bridge-netkit.png]] | |

| − | + | ====[http://tele.sj.ifsc.edu.br/~casagrande/RED/labs/netkit/lan2.tar.gz LAN com 2 switches]==== | |

| − | + | Uma LAN com 6 computadores (pc1 a pc6) interligados por dois switches (switch1 e switch2). Ambos switches são implementados por computadores com Linux com 4 portas ethernet. Observe os valores de tempo de teste dos pings entre pcs de um mesmo switch e entre os dois switches. Compare com a LAN simples (com hub). A rede do experimento está mostrada abaixo: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | [[imagem:Exemplo-lan2.png]] | |

| − | [ | + | ====[http://tele.sj.ifsc.edu.br/~casagrande/RED/labs/netkit/lan-ext.tar.gz Uplink para a rede real]==== |

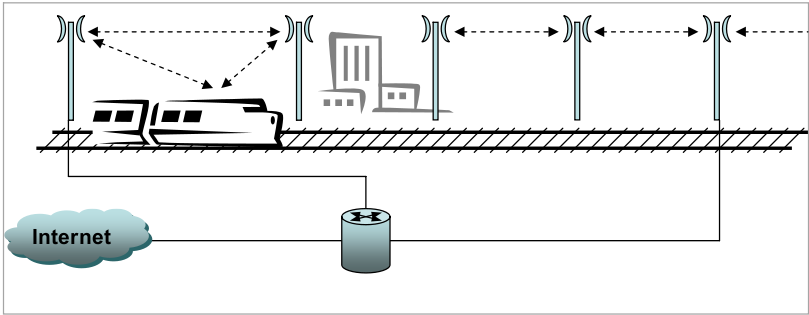

| − | + | O Netkit possibilita que se criem links para a rede real, e com isto as máquinas virtuais podem acessar a rede externa e mesmo a Internet. O link para a rede real funciona como um enlace ponto-a-ponto ethernet entre uma máquina virtual e a máquina real (o sistema hospedeiro), como pode ser visto neste exemplo: | |

| − | + | [[imagem:Netkit-uplink.png]] | |

| − | |||

| − | |||

| − | |||

| − | |||

| + | A criação do link para rede externa deve ser feita com o link especial ''uplink''. Ele deve ter um endereço IP que será usado somente para criar o link entre a máquina virtual e o sistema hospedeiro. O IP no sistema hospedeiro é sempre o último endereço possível dentro da subrede especificada (no exemplo, seria o IP 10.0.0.2). | ||

| − | + | <syntaxhighlight lang=text> | |

| − | + | pc2[eth1]=uplink:ip=10.0.0.1/30 | |

| − | + | </syntaxhighlight> | |

| + | |||

| + | Se outras máquinas virtuais precisarem acessar a rede externa, devem ter rotas configuradas para usarem o gateway onde foi feito o ''uplink''. Além disso, será necessário ativar o NAT nesse gateway. O NAT pode ser ativado em máquinas virtuais do tipo ''gateway''. Em sua configuração deve-se informar qual a interface de saída onde será feito o NAT: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | pc2[type]=gateway | ||

| + | |||

| + | pc2[nat]=eth1 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Assim, todos datagramas que sairem pela interface ''eth1'' do gateway ''pc2'' terão seus endereços IP de origem substituídos pelo endereço IP dessa interface. | ||

| + | |||

| + | Por fim, a criaçao do ''uplink'' implica executar alguns comandos como ''root'' no sistema hospedeiro. Assim, ao ativar a rede o Netkit irá usar o ''sudo'' para executar esses comandos. Por isso é possível que a sua senha seja solicitada durante a inicialização da rede virtual. | ||

| + | ===== Uplink em modo ''bridge'' ===== | ||

| − | + | Às vezes uma interface de uma máquina virtual precisa ser exposta na rede real, como se ela pertencesse ao sistema hospedeiro. Neste caso, deve-se criar uma ''bridge'' entre a interface da máquina virtual e uma interface real do sistema hospedeiro (de forma semelhante ao que faz o Virtualbox e outros tipos de máquinas virtuais). Uma ''bridge'' é um mecanismo existente no Linux para interligar interfaces ethernet em nível de enlace, como se elas formassem um ''switch''. O procedimento para criar uma ''bridge'' integrada a uma interface do tipo ''uplink'' do Netkit é um tanto trabalhoso, e por isso esse processo foi automatizado. | |

| + | A criação de um ''uplink'' em modo bridge deve ser feita usando o parâmetro ''bridge'' ao se declarar uma interface de rede, como mostrado abaixo: | ||

| − | [ | + | <syntaxhighlight lang=text> |

| − | < | + | pc[eth0]=uplink:bridge=eth0:ip=192.168.1.100/24 |

| + | </syntaxhighlight> | ||

| + | Neste exemplo, será criada uma ''bridge'' entre a interface ''eth0'' da máquina virtual ''pc'' e a interface ''eth0'' do sistema hospedeiro. Como com isso a interface da máquina virtual estará exposta na rede real, seu endereço IP pode pertencer à subrede da rede real. Se esse endereço IP for de alguma outra subrede, a máquina virtual não conseguirá se comunicar com as máquinas reais, tampouco acessar a Internet. Mas isso pode ser desejável se a intenção for interligar redes virtuais que estejam sendo executadas em diferentes computadores. | ||

| − | + | Final das atividades da aula de hoje | |

| − | + | ---- | |

| − | + | '''Atividade para casa:''' <math>\blacklozenge</math> '''prazo:''' 30/04/14 às 18:30Hs. '''Execução''': em dupla. '''Como:''' Manuscrita, impressa ou via email<br> | |

| + | # Implemente a rede "Laboratório de Interligação entre LANs com uso de roteadores em modo físico" iniciada na aula 4 e finalizada hoje usando a ferramenta Netkit. Voce "só" precisa enviar o arquivo ''lab.conf'' para o professor; | ||

| + | # Redesenhe a rede destacando todos os componentes de rede ativos e passivos utilizados (cabos, adaptadores, switches, etc) conforme voce anotou durante o roteiro nas aulas 4 e 5. | ||

| − | + | {{Collapse bottom}} | |

| − | + | {{Collapse top |Aula 6 - 30/04 - Comutação de Circuitos Virtuais}} | |

| − | |||

| − | [[imagem:Rede- | + | ==Aula 6 - 30/04 - Comutação de Circuitos Virtuais == |

| + | Conteúdos Relacionados com: | ||

| + | * Capítulo 6 e 18 do livro "''Comunicação de Dados e Redes de Computadores''", de Berhouz Forouzan | ||

| + | * Capítulo 2 do livro "''Redes de Computadores''", de Andrew Tanenbaum | ||

| + | |||

| + | * [http://www.sj.ifsc.edu.br/~casagrande/IER/lista1.pdf Lista 1 <math>\blacklozenge</math>] '''prazo:''' 07/05/14 às 18:30Hs. '''Execução''': em dupla. '''Como:''' Manuscrita, impressa ou via email<br> | ||

| + | |||

| + | * Slides sobre multiplexadores [http://www.sj.ifsc.edu.br/~casagrande/RED/slides/fundamentos2.pdf Aulas 3 e 4] (a partir do item "Redes de Telecomunicações") | ||

| + | |||

| + | ==== Distinção entre WAN, MAN e LAN ==== | ||

| + | |||

| + | * "Backbones" da Internet Brasileira: | ||

| + | |||

| + | |||

| + | ''Algumas redes WAN:'' | ||

| + | * Brasil em [http://www.webmaster.pt/brasileiro-orkut-mudancas-10153.html 1996] | ||

| + | * RNP [http://www.rnp.br/_media/backbone/bkb_mapa1991.png 1991],[http://www.rnp.br/_media/backbone/bkb_mapa1994.png 1992],[http://www.rnp.br/_media/backbone/bkb_mapa1996.png 1996], [http://i116.photobucket.com/albums/o34/almeidaris/1998.gif 1998],[http://www.rnp.br/_media/backbone/bkb_mapa2000.png 2000],[http://i116.photobucket.com/albums/o34/almeidaris/2001.gif 2001],[http://i116.photobucket.com/albums/o34/almeidaris/2005.jpg 2005],[http://i116.photobucket.com/albums/o34/almeidaris/2006.jpg 2006], [http://i116.photobucket.com/albums/o34/almeidaris/2007.jpg 2007]. | ||

| + | * Embratel [http://www.embratel.com.br/Embratel02/images/secoes/11/07/951/MG_40_10_20_mapa1.jpg Mapa 1],[http://www.embratel.com.br/Embratel02/images/secoes/11/07/951/MG_40_10_20_mapa2.jpg Mapa 2] | ||

| + | * Eletronet [http://www.eletronet.com/images/mapa_rede_eletronet.jpg Mapa Eletronet] | ||

| + | |||

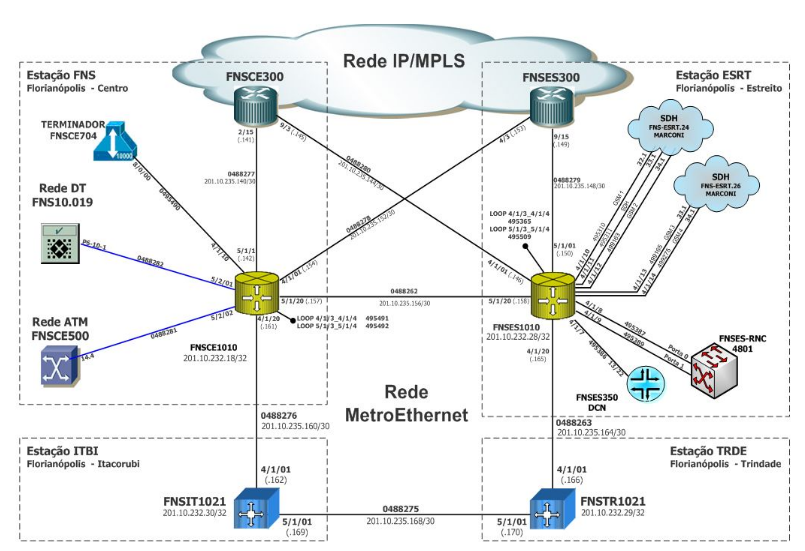

| + | ''Uma rede MAN MetroEthernet em Florianópolis.'' | ||

| + | |||

| + | [[imagem:Man-metro.png]] | ||

| + | |||

| + | |||

| + | === Ferramenta de apoio para configuração de redes: O IPKIT === | ||

| + | |||

| + | Como vimos na aula anterior, o Netkit é uma ótima opção para complementar o estudo. Ele funciona como um laboratório de redes, onde se pode criar redes como aquelas que exemplificamos em sala de aula ou mesmo inventar novas redes. Seu uso se destina a fixar conceitos, para que o eventual uso e configuração dos equipamentos reais seja facilitado. | ||

| + | |||

| + | Além do Netkit, o seguinte simulador de roteamento IP, que roda dentro do próprio navegador, pode ajudar a exercitar a divisão de sub redes e a criação de rotas estáticas. | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/IER/ipkit/ Ipkit: Simulador de encaminhamento IP] | ||

| + | |||

| + | ==== Exercícios ==== | ||

| + | |||

| + | 1. Usando o [[Netkit]] crie as seguintes redes. Não esqueça de definir as rotas estáticas. | ||

| + | |||

| + | [[imagem:Rede1-1.png|400px]] | ||

| + | {{collapse top|Arquivo do experimento}} | ||

| + | <syntaxhighlight lang=text> | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | pc3[type]=generic | ||

| + | r1[type]=gateway | ||

| + | r2[type]=gateway | ||

| + | |||

| + | pc1[eth0]=link0:ip=192.168.0.1/24 | ||

| + | pc2[eth0]=link1:ip=192.168.1.2/24 | ||

| + | pc3[eth0]=link2:ip=192.168.2.3/24 | ||

| + | |||

| + | r1[eth0]=link0:ip=192.168.0.254/24 | ||

| + | r1[eth1]=link1:ip=192.168.1.254/24 | ||

| + | |||

| + | r2[eth0]=link0:ip=192.168.0.253/24 | ||

| + | r2[eth1]=link2:ip=192.168.2.254/24 | ||

| + | |||

| + | pc1[default_gateway]=192.168.0.254 | ||

| + | pc2[default_gateway]=192.168.1.254 | ||

| + | pc3[default_gateway]=192.168.2.254 | ||

| + | |||

| + | r1[route]=192.168.2.0/24:gateway=192.168.0.253 | ||

| + | r2[route]=192.168.1.0/24:gateway=192.168.0.254 | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| + | |||

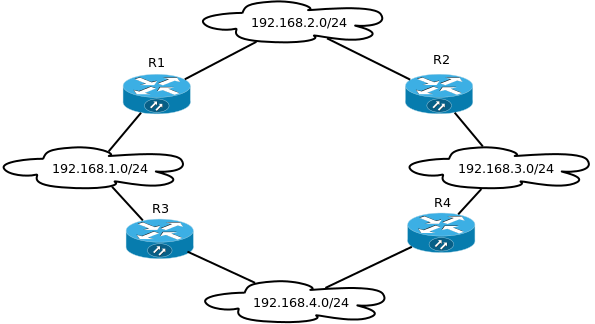

| + | [[imagem:rco2-Rede-intro2.png|400px]] | ||

| + | {{collapse top|Arquivo do experimento}} | ||

| + | <syntaxhighlight lang=text> | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | pc3[type]=generic | ||

| + | pc4[type]=generic | ||

| + | r1[type]=gateway | ||

| + | r2[type]=gateway | ||

| + | r3[type]=gateway | ||

| + | r4[type]=gateway | ||

| − | = | + | pc1[eth0]=lan1:ip=192.168.1.1/24 |

| − | + | pc2[eth0]=lan2:ip=192.168.2.1/24 | |

| − | + | pc3[eth0]=lan3:ip=192.168.3.1/24 | |

| − | + | pc4[eth0]=lan4:ip=192.168.4.1/24 | |

| − | |||

| − | |||

| − | === | + | r1[eth0]=lan1:ip=192.168.1.254/24 |

| + | r1[eth1]=lan2:ip=192.168.2.254/24 | ||

| − | + | r2[eth0]=lan2:ip=192.168.2.254/24 | |

| + | r2[eth1]=lan3:ip=192.168.3.254/24 | ||

| − | + | r3[eth0]=lan1:ip=192.168.1.254/24 | |

| + | r3[eth1]=lan4:ip=192.168.4.254/24 | ||

| + | r4[eth0]=lan3:ip=192.168.3.254/24 | ||

| + | r4[eth1]=lan4:ip=192.168.4.254/24 | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| − | + | <!--<br>[http://tele.sj.ifsc.edu.br/~msobral/RCO2/Lab2.conf Arquivo do experimento (Lab2.conf)]--> | |

| − | <br> | ||

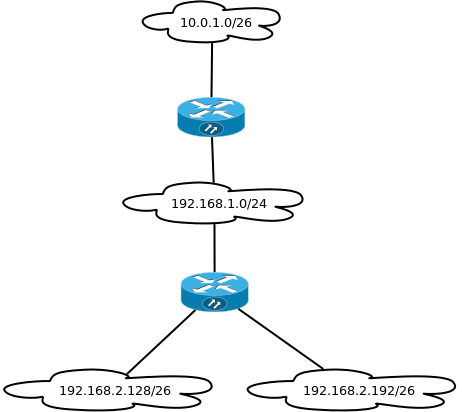

| − | + | [[imagem:rco2-Rede-intro3.png|350px]] | |

| + | {{collapse top|Arquivo do experimento}} | ||

| + | <syntaxhighlight lang=text> | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | pc3[type]=generic | ||

| + | pc4[type]=generic | ||

| + | r1[type]=gateway | ||

| + | r2[type]=gateway | ||

| + | pc1[eth0]=lan1:ip=10.0.1.1/26 | ||

| + | pc2[eth0]=lan2:ip=192.168.1.1/24 | ||

| + | pc3[eth0]=lan3:ip=192.168.2.129/26 | ||

| + | pc4[eth0]=lan4:ip=192.168.2.193/26 | ||

| − | [[ | + | r1[eth0]=lan1:ip=10.0.1.62/26 |

| + | r1[eth1]=lan2:ip=192.168.1.254/24 | ||

| + | r2[eth0]=lan2:ip=192.168.1.253/24 | ||

| + | r2[eth1]=lan3:ip=192.168.2.190/26 | ||

| + | r2[eth2]=lan4:ip=192.168.2.254/26 | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| − | + | 2. Teste a comunicação entre os computadores e roteadores usando o comando ping. Use também o tcpdump ou wireshark para monitorar as interfaces de rede. | |

| − | |||

| − | + | {{Collapse bottom}} | |

| − | + | {{Collapse top |Aula 7 - 07/05 - Redes Locais e Arquitetura IEEE802}} | |

| − | |||

| − | |||

| − | |||

| − | + | ==Aula 7 - 07/05 - Redes Locais e Arquitetura IEEE 802 == | |

| − | + | * Bibliografia Associada: | |

| + | ** Capítulos 12, 13 e 15 do livro "Comunicação de Dados e Redes de Computadores", de Behrouz Forouzan. | ||

| + | ** Capítulo 5 do livro "Redes de Computadores e a Internet", de James Kurose. | ||

| + | ** Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum. | ||

| − | + | === Redes Locais e o Acesso ao Meio === | |

| − | |||

| − | |||

| − | |||

| − | + | * Slides (autoria do professor Marcelo Sobral): [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula8.pdf LANs e acesso ao meio] | |

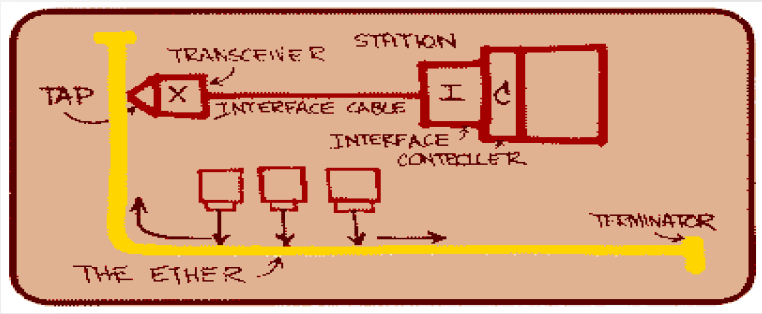

| − | + | Veja abaixo o desenho usado por Bob Metcalfe, um dos criadores da Ethernet, para apresentação em uma conferência em 1976.'' | |

| − | + | [[Imagem:Ethernet.png|600px]] | |

| + | Até hoje esses conceitos se mantiveram. Atualmente temos os seguintes elementos em uma rede Ethernet: | ||

| + | * '''Estações:''' equipamentos que se comunicam pela rede. Ex: computadores e roteadores. | ||

| + | * '''Interface de rede (NIC):''' dispositivo embutido em cada estação com a finalidade de prover o acesso à rede. Implementa as camadas PHY e MAC. | ||

| + | * '''Meio de transmissão:''' representado pelos cabos por onde os quadros ethernet são transmitidos. Esses cabos são conectados às interfaces de rede das estações. | ||

| + | * '''Switch:''' equipamento de interconexão usado para interligar as estações. Cada estação é conectada a um switch por meio de um cabo. Um switch usualmente possui múltiplas interfaces de rede (12, 24 ou mais). Uma rede com switches apresenta uma topologia física em estrela. | ||

| − | |||

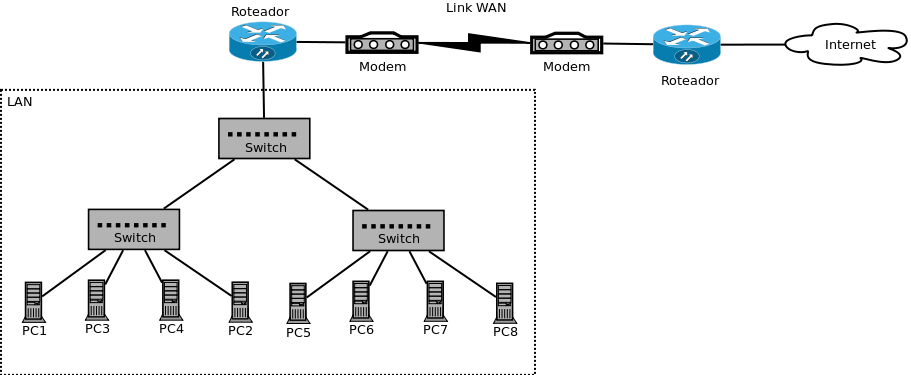

| − | [[imagem: | + | [[imagem:Lan2-2011-1.png]] |

| + | <br>''Uma LAN com switches'' | ||

| − | + | ... mas no início redes Ethernet não eram assim ! Leia o material de referência para ver como eram essas redes num passado não muito distante. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | [[imagem: | + | [[imagem:Arq-ieee.png|400px]] |

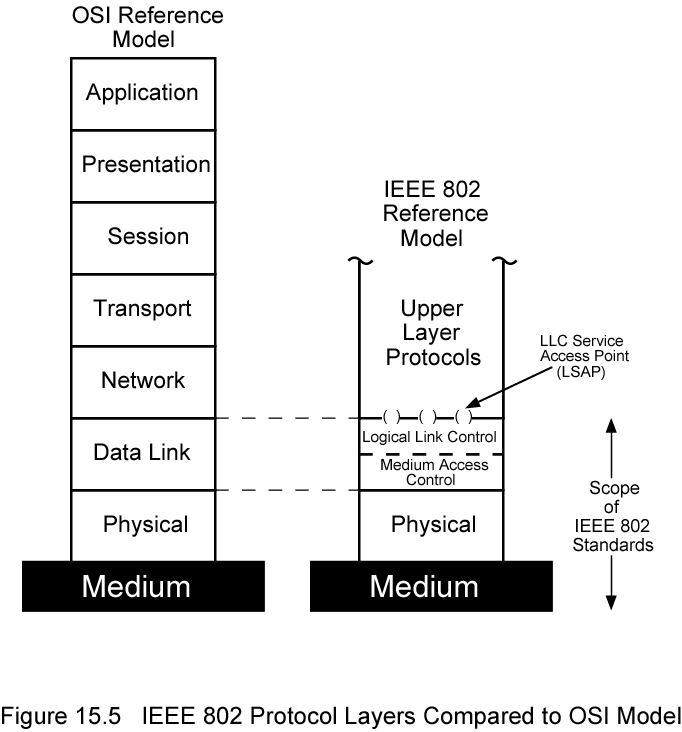

| + | ==== Protocolo de acesso ao meio (MAC) ==== | ||

| − | + | Parte da camada de enlace na arquitetura IEEE 802, tem papel fundamental na comunicação entre estações. O MAC é responsável por: | |

| + | * '''Definir um formato de quadro''' onde deve ser encapsulada uma PDU de um protocolo de camada superior. | ||

| − | |||

| + | [[imagem:Quadro-ethernet.png|600px]] | ||

| + | <br>''Quadro ethernet'' | ||

| − | |||

| − | + | * '''Endereçar as estações''', já que o meio de transmissão é multiponto (ver campos ''Endereço Destino (destination address)'' e ''Endereço de origem (source address)'' no quadro Ethenet). | |

| − | * | + | * '''Acessar o meio para efetuar a transmissão de quadros''', resolvendo conflitos de acesso quando necessário. Um conflito de acesso (chamado de ''colisão'') pode ocorrer em alguns casos quando mais de uma estação tenta transmitir ao mesmo tempo. |

| − | |||

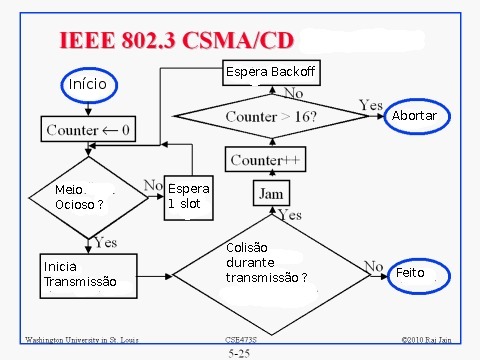

| − | [[imagem: | + | [[imagem:Csmacd-fluxograma.jpg]] |

| + | <br>''Fluxograma para o acesso ao meio com CSMA/CD.'' | ||

| − | + | O acesso ao meio com CSMA/CD é probabilístico: uma estação verifica se o meio está está livre antes de iniciar uma transmissão, mas isso não impede que ocorra uma colisão (apenas reduz sua chance). Se acontecer uma colisão, cada estação envolvida usa esperas de duração aleatória para desempate, chamadas de ''backoff''. A ideia é que as estações sorteiem valores de espera diferentes, e assim a que tiver escolhido um valor menor consiga transmitir seu quadro. Veja o fluxograma acima para entender como isso é feito. As colisões e esperas (''backoffs'') impedem que esse protocolo de acesso ao meio aproveite totalmente a capacidade do meio de transmissão. | |

| − | [ | + | * [http://www.datacottage.com/nch/eoperation.htm Veja animacões que mostram o tratamento de colisões] |

| − | No | + | No entanto, '''nas gerações atuais do padrão IEEE 802.3 (Gigabit Ethernet e posteriores) o CSMA/CD não é mais utilizado'''. Nessas atualizações do padrão, o modo de comunicação é full-duplex (nas versões anteriores, que operavam a 10 e 100 Mbps, há a possibilidade de ser half ou full-duplex). Se as comunicações são full-duplex, então '''conceitualmente não existem colisões'''. Isso se deve ao fato de que nessas novas versões cada estação possui uma via exclusiva para transmitir e outra para receber, portanto não existe mais um meio compartilhado. |

| + | ==== Utilização do meio de transmissão em uma rede local com MAC do tipo CSMA/CD ==== | ||

| − | + | Nesta seção mostra-se como estimar o desempenho do CSMA/CD por meio de experimentos para medir a utilização máxima do meio. Esses experimentos podem ser feitos usando uma rede real, com computadores interligados por ''hubs'', ou com um simulador. Em ambos os casos deve-se fazer com que vários computadores gerem tráfego intenso na rede, e calcular ao final a utilização do meio da seguinte forma: | |

| + | <math> | ||

| + | U = \frac{total~bytes~recebidos}{taxa~bits \cdot duracao~do~experimento} | ||

| + | </math> | ||

| + | O ''total de quadros recebidos'' pode ser obtido em qualquer um dos computadores. | ||

| − | + | {{collapse top|Experiência com uma rede real}} | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Para fazer com uma rede real: | |

| − | * [[ | + | * [[RCO2-lab2|Roteiro da experiência]] |

| − | < | + | '''Resultados:''' |

| − | + | <syntaxhighlight lang=text> | |

| + | 64 53046660 | ||

| + | 128 61992856 | ||

| + | 256 67413192 | ||

| + | 512 70684436 | ||

| + | 756 71989464 | ||

| + | 1024 77967480 | ||

| + | 1500 73797088 | ||

| + | </syntaxhighlight> | ||

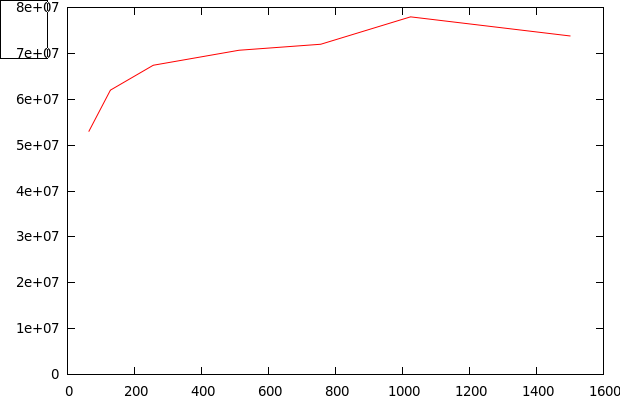

| − | + | Com esses dados deve-se plotar um gráfico da quantidade de bytes recebidos X tamanho dos quadros. Na tabela acima, os tamanhos de quadros estão na 1a coluna, e a quantidade de bytes recebidos está na 2a coluna. | |

| − | + | ||

| − | + | [[imagem:Csma-cd.png|400px]] | |

| − | + | ||

| − | + | <br>''Desempenho do MAC CSMA/CD (Carrier Sense Multiple Access/Collision Detection): o gráfico acima mostra o resultado de um experimento feito em laboratório com 6 computadores transmitindo quadros intensamente e simultaneamente para um único computador. A cada transmissão simultânea variou-se o tamanho dos quadros transmitidos (mostrado no eixo X), e anotou-se quantos bytes foram recebidos no computador receptor (eixo Y). Os computadores foram interligados por um hub.'' | |

| − | + | {{collapse bottom}} | |

| − | + | ||

| − | + | {{collapse top|Experiência com uma rede simulada}} | |

| − | |||

| − | + | Para fazer a experiência pode-se usar também o simulador Omnet++ (veja em: [[Omnetpp-Instalacao|Instale o Omnet++ 4]]) | |

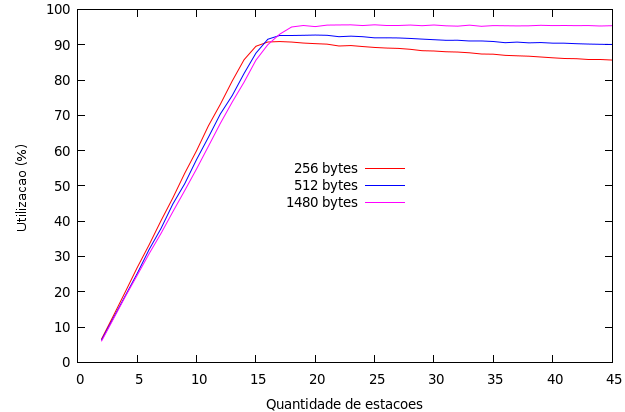

| − | + | O gráfico abaixo foi obtido com uma simulação via Omnet++: | |

| − | |||

| − | |||

| + | [[imagem:Csma-perf-sim.png]] | ||

| + | As simulações tiveram os seguintes parâmetros: | ||

| + | * Quadros de 256, 512 e 1480 bytes | ||

| + | * 2 a 45 estações | ||

| + | * Geração de tráfego por estação com intervalos entre quadros dados por uma distribuição exponencial com média 15*tamanho_quadro_em_bits*0.11us (0.11us é o tempo aproximado de um bit) | ||

| + | {{collapse bottom}} | ||

| − | + | {{collapse top|Análise de desempenho do CSMA/CD}} | |

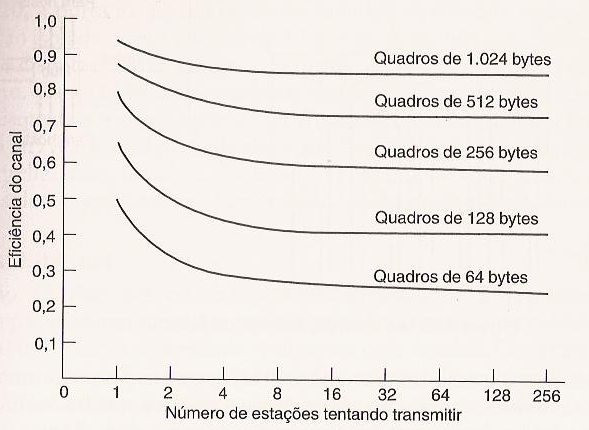

| + | Uma análise feita no capítulo 4 do livro "Redes de Computadores, 4a ed." de Andrew Tanenbaum fornece a seguinte previsão aproximada de desempenho para o CSMA/CD em uma rede Ethernet a 10 Mbps. | ||

| − | + | * ''Utilização do meio:'' | |

| + | <math>U = \frac{1}{1 + \frac{2BLe}{cF}}</math> | ||

| − | + | * '''''B:''''' taxa de bits nominal | |

| + | * '''''L:''''' comprimento do meio de transmissão | ||

| + | * '''''c: ''''' velocidade de propagação do sinal | ||

| + | * '''''F:''''' comprimento do quadro | ||

| − | + | [[Image:Csma-perf.png|400px]] | |

| + | Essa figura mostra curvas para a utilização do meio em função da quantidade de estações prontas para transmitir, e para diferentes tamanhos de quadro. A conclusão é que quadros menores proporcionam desempenho inferior, assim como uma quantidade maior de estações resulta em uma provável menor utilização do meio. No entanto essa análise considera a rede numa situação de carga muito alta, o que não acontece normalmente. Há também algumas simplificações no desenvolvimento da análise, tal como considerar que a probabilidade de retransmissão constante em cada ''slot'', ao invés de analisar o algoritmo de recuo exponencial binário (''backoff''). Finalmente, esse resultado tem sentido para um meio de transmissão compartilhado, mas a atualmente as redes locais ethernet trabalham com meios de transmissão exclusivos (''ethernet comutada e full-duplex'', em que não há risco de colisão). | ||

| + | |||

| + | Para fins de comparação, veja os resultados obtidos com as redes simuladas anteriormente. | ||

| + | {{collapse bottom}} | ||

| − | |||

| + | === A arquitetura IEEE802=== | ||

| − | + | * Arquitetura IEEE 802 e Redes locais IEEE 802.3 (Ethernet): [http://tele.sj.ifsc.edu.br/~msobral/RCO2/slides/aula9-ieee.pdf slides]. | |

| − | * | ||

| − | |||

| − | |||

| − | === Tecnologias de LAN switches === | + | ==== Tecnologias de LAN switches ==== |

| + | Switches ''store-and-forward'' X ''cut-through'' | ||

| + | * Leia este [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/switch-internals.pdf bom texto] sobre estruturas internas de switches. | ||

* [http://www.cisco.com/en/US/tech/tk389/tk689/technologies_tech_note09186a00800a7af3.shtml#switchtechs Bom texto sobre switches] | * [http://www.cisco.com/en/US/tech/tk389/tk689/technologies_tech_note09186a00800a7af3.shtml#switchtechs Bom texto sobre switches] | ||

| − | |||

* [http://www.cisco.com/en/US/prod/collateral/switches/ps9441/ps9670/white_paper_c11-465436.html Texto sobre tecnologias de switches (store-and-forward e cut-through)] | * [http://www.cisco.com/en/US/prod/collateral/switches/ps9441/ps9670/white_paper_c11-465436.html Texto sobre tecnologias de switches (store-and-forward e cut-through)] | ||

| − | |||

Algumas animações mostrando o funcionamento de switches ''store-and-forward'' e ''cut-through'': | Algumas animações mostrando o funcionamento de switches ''store-and-forward'' e ''cut-through'': | ||

| Linha 504: | Linha 683: | ||

* [http://www.sj.ifsc.edu.br/~msobral/RCO2/videos/q0144.mov Animacão sobre switches assimétricos (portas com diferentes taxas de bits)] | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/videos/q0144.mov Animacão sobre switches assimétricos (portas com diferentes taxas de bits)] | ||

| + | === Laboratório sobre LANs === | ||

| − | + | * [[RCO2-lab3|Experiência sobre LANs]] | |

| − | * | ||

| − | |||

| − | |||

| − | |||

| − | + | {{Collapse bottom}} | |

| − | + | {{Collapse top |Aula 8 - 14/05 - Segmentação de Redes e VLANs}} | |

| − | + | ==Aula 8 - 14/05 - Segmentação de Redes e VLANs == | |

| − | |||

| − | |||

| − | |||

| − | |||

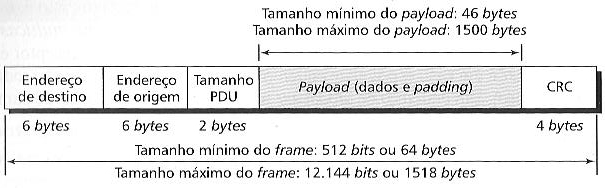

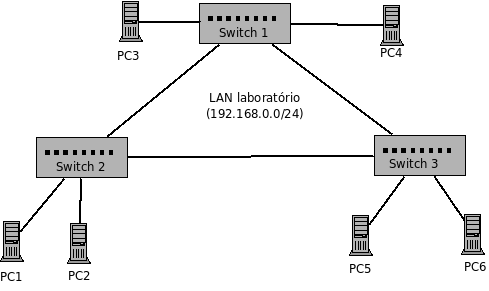

| + | === Segmentando redes === | ||

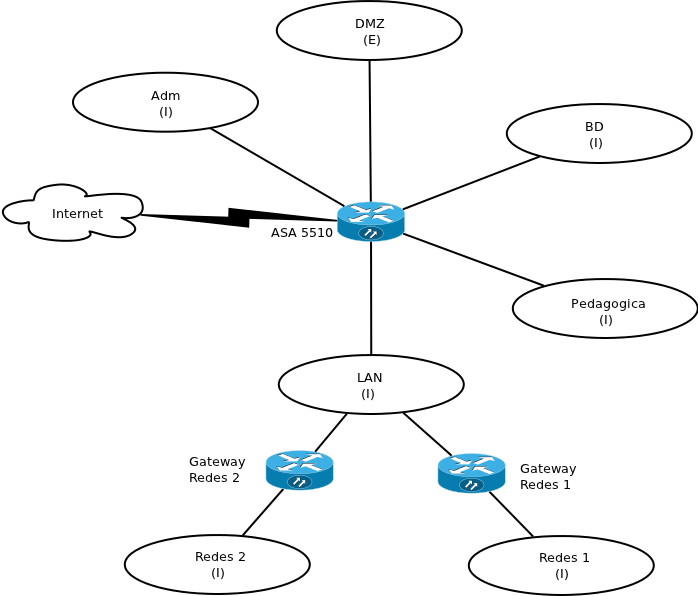

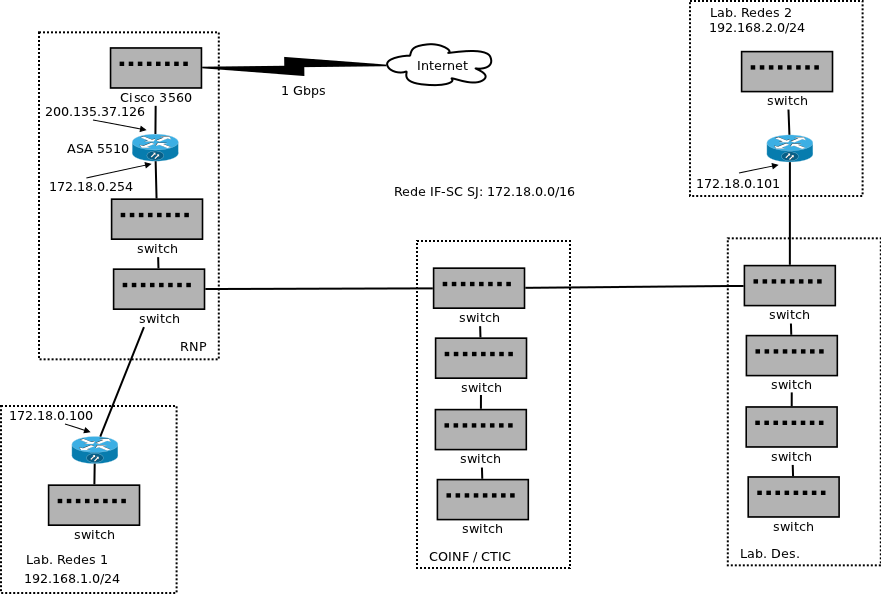

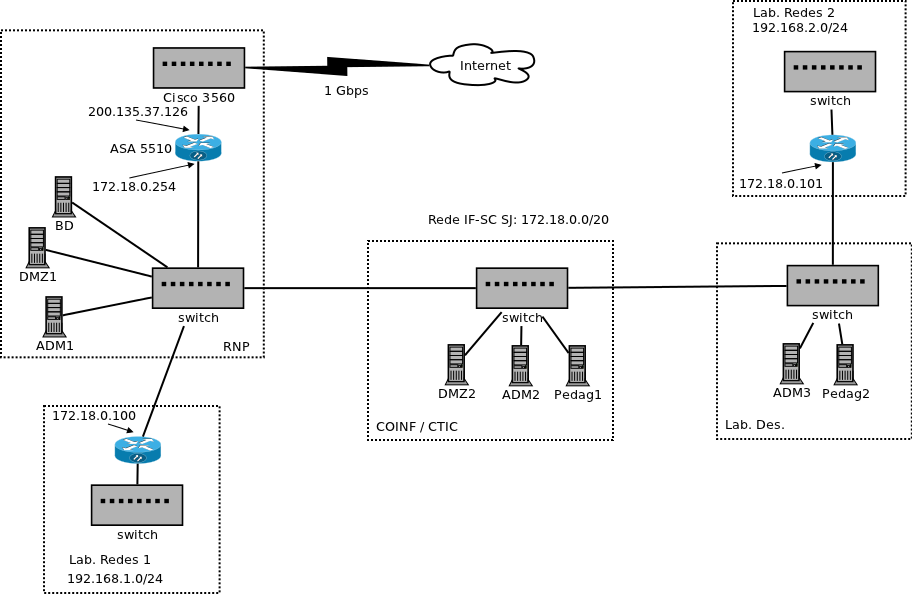

| − | A equipe que administra a rede do campus São José | + | A equipe que administra a rede do campus São José estudou uma reestruturação da sua rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitou facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisou ser segmentada inicialmente em cinco novas subredes, denominadas: |

{| border="1" cellpadding="2" | {| border="1" cellpadding="2" | ||

| Linha 550: | Linha 723: | ||

Existe mais de uma forma de implantar uma estrutura como essa, as quais serão apresentadas nas próximas subseções. | Existe mais de uma forma de implantar uma estrutura como essa, as quais serão apresentadas nas próximas subseções. | ||

| − | === Segmentação física === | + | ====Segmentação física ==== |

A segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus: | A segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus: | ||

| Linha 559: | Linha 732: | ||

O que seria necessário fazer para implantar uma segmentação física ? | O que seria necessário fazer para implantar uma segmentação física ? | ||

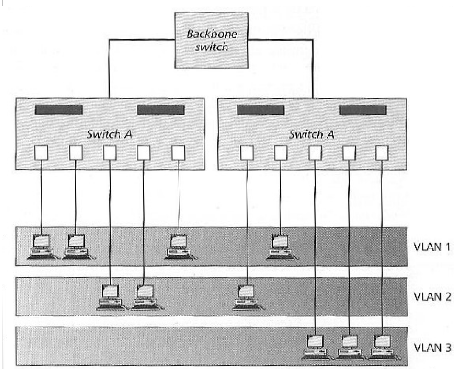

| − | === Segmentação com VLANs === | + | ==== Segmentação com VLANs ==== |

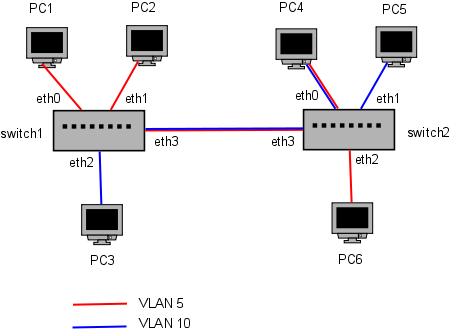

Se a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar '''redes locais virtuais''', como mostrado na seguinte figura: | Se a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar '''redes locais virtuais''', como mostrado na seguinte figura: | ||

| Linha 566: | Linha 739: | ||

No exemplo acima, três redes locais virtuais ('''VLAN''') foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um ''patch panel'' virtual, que seria implementado diretamente nos switches. | No exemplo acima, três redes locais virtuais ('''VLAN''') foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um ''patch panel'' virtual, que seria implementado diretamente nos switches. | ||

| + | |||

| + | '''Redes locais virtuais''' são técnicas para implantar duas ou mais redes locais<br>com topologias arbitrárias, usando como base uma infraestrutura de rede local física.<br>Isso é semelhante a máquinas virtuais, em que se criam computadores virtuais<br>sobre um computador real. | ||

'''Exemplo:''' a configuração do [[Netkit]] mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores ''pc1'' e ''pc4'' pertencem a VLAN 5, e os computadores ''pc2'' e ''pc3'' estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?. | '''Exemplo:''' a configuração do [[Netkit]] mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores ''pc1'' e ''pc4'' pertencem a VLAN 5, e os computadores ''pc2'' e ''pc3'' estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?. | ||

| Linha 591: | Linha 766: | ||

</syntaxhighlight> || [[imagem:Vlans-ex1.png]] | </syntaxhighlight> || [[imagem:Vlans-ex1.png]] | ||

|} | |} | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

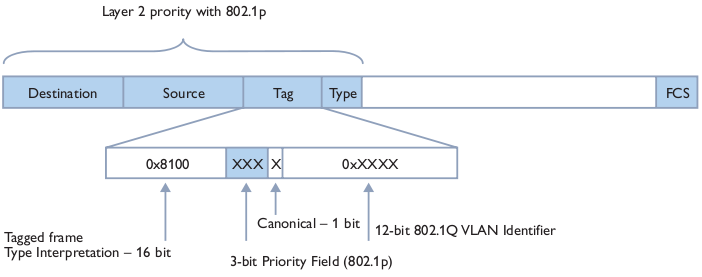

=== Padrão IEEE 802.1q === | === Padrão IEEE 802.1q === | ||

| − | Os primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/ieee/802.1Q-2005.pdf IEEE 802.1q]. Os fabricantes de equipamentos de rede o | + | Os primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/ieee/802.1Q-2005.pdf IEEE 802.1q]. Os fabricantes de equipamentos de rede o adataram largamente, suplantando outras tecnologias legadas (ex: [http://www.cisco.com/en/US/tech/tk389/tk689/technologies_tech_note09186a0080094665.shtml ISL] e [http://www.cisco.com/en/US/tech/tk389/tk689/technologies_tech_note09186a0080094c52.shtml VTP] da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes. |

Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN: | Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN: | ||

* D-Link DES-526 [http://www.sj.ifsc.edu.br/~msobral/IER/roteiros/manual-des3526.pdf (manual)] | * D-Link DES-526 [http://www.sj.ifsc.edu.br/~msobral/IER/roteiros/manual-des3526.pdf (manual)] | ||

* Micronet SP 1658B [http://www.sj.ifsc.edu.br/~msobral/IER/roteiros/SP1658B_Manual.pdf (manual)] | * Micronet SP 1658B [http://www.sj.ifsc.edu.br/~msobral/IER/roteiros/SP1658B_Manual.pdf (manual)] | ||

| − | * 3Com | + | * 3Com 3224 [http://www.3com.com/prod/pt_la_amer/detail.jsp?tab=prodspec&sku=3C16479 (especificações)] |

| + | * CISCO catalyst 2690S | ||

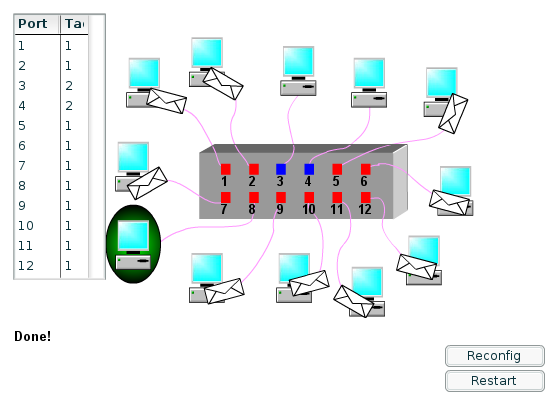

Uma VLAN é identificada por um número, chamado VID (''VLAN Identifier''), sendo que a VLAN com VID 1 é considerada a ''VLAN default'' (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma: | Uma VLAN é identificada por um número, chamado VID (''VLAN Identifier''), sendo que a VLAN com VID 1 é considerada a ''VLAN default'' (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma: | ||

| Linha 664: | Linha 801: | ||

switch1[eth1]=sw1-port1:vlan_untagged=5 | switch1[eth1]=sw1-port1:vlan_untagged=5 | ||

switch1[eth2]=sw1-port2:vlan_untagged=10 | switch1[eth2]=sw1-port2:vlan_untagged=10 | ||

| − | switch1[eth3]=link-sw1-sw2: | + | switch1[eth3]=link-sw1-sw2:vlan_tagged=5,10 |

| − | switch2[eth0]=sw2-port0: | + | switch2[eth0]=sw2-port0:vlan_tagged=5,10 |

switch2[eth1]=sw2-port1:vlan_untagged=10 | switch2[eth1]=sw2-port1:vlan_untagged=10 | ||

switch2[eth2]=sw2-port2:vlan_untagged=5 | switch2[eth2]=sw2-port2:vlan_untagged=5 | ||

| − | switch2[eth3]=link-sw1-sw2: | + | switch2[eth3]=link-sw1-sw2:vlan_tagged=5,10 |

pc1[eth0]=sw1-port0:ip=192.168.0.1/24 | pc1[eth0]=sw1-port0:ip=192.168.0.1/24 | ||

| Linha 703: | Linha 840: | ||

[[imagem:Simulador-vlan.png|link=http://www2.rad.com/networks/2006/vlan/demo.htm|Um simulador de VLANs]] | [[imagem:Simulador-vlan.png|link=http://www2.rad.com/networks/2006/vlan/demo.htm|Um simulador de VLANs]] | ||

| − | === Atividade | + | ===[[AE0 - Aplicando VLAN]]=== |

| + | |||

| + | Atividade extra: prazo: 21/05/14 às 18:30Hs. Execução: em dupla. Como: Manuscrita, impressa ou via email | ||

| + | |||

| + | === A nova rede do IFSC-SJ === | ||

| + | |||

| + | Voltando à segmentação da rede do campus São José, vamos implantar a nova rede usando VLANs. | ||

| + | |||

| − | + | {| border="0" cellpadding="2" | |

| + | |- | ||

| + | |[[imagem:Ifsc-sj-simples.png|400px]] || [[imagem:Ier-seta.png]]|| [[imagem:Nova-rede-ifsc-sj.png|400px]] | ||

| + | |} | ||

| + | Primeiro isso será realizado usando o [[Netkit]], e em seguida será implantado no laboratório. Para simplificar a rede, vamos assumir que a topologia física está implantada como mostrado na figura acima, à esquerda. | ||

| − | [[ | + | {{collapse top | Configuração da rede do IFSC-SJ}} |

| + | <syntaxhighlight lang=text> | ||

| + | # switches | ||

| + | sw-rnp[type]=switch | ||

| + | sw-redes1[type]=switch | ||

| + | sw-redes2[type]=switch | ||

| + | sw-coinf[type]=switch | ||

| + | sw-labdes[type]=switch | ||

| + | |||

| + | # gateways | ||

| + | asa5510[type]=gateway | ||

| + | gw-redes1[type]=gateway | ||

| + | gw-redes2[type]=gateway | ||

| + | |||

| + | # computadores e servidores | ||

| + | bd[type]=generic | ||

| + | dmz1[type]=generic | ||

| + | dmz2[type]=generic | ||

| + | adm1[type]=generic | ||

| + | adm2[type]=generic | ||

| + | adm3[type]=generic | ||

| + | pedag1[type]=generic | ||

| + | pedag2[type]=generic | ||

| + | pc-redes1[type]=generic | ||

| + | pc-redes2[type]=generic | ||

| + | |||

| + | # Portas dos switches | ||

| + | sw-rnp[eth0]=rnp-port0 | ||

| + | sw-rnp[eth1]=rnp-port1 | ||

| + | sw-rnp[eth2]=rnp-port2 | ||

| + | sw-rnp[eth3]=rnp-port3 | ||

| + | sw-rnp[eth4]=rnp-port4 | ||

| + | sw-rnp[eth5]=rnp-port5 | ||

| + | |||

| + | sw-redes1[eth0]=redes1-port0 | ||

| + | sw-redes1[eth1]=redes1-port1 | ||

| + | |||

| + | sw-redes2[eth0]=redes2-port0 | ||

| + | sw-redes2[eth1]=redes2-port1 | ||

| + | |||

| + | sw-coinf[eth0]=coinf-port0 | ||

| + | sw-coinf[eth1]=coinf-port1 | ||

| + | sw-coinf[eth2]=coinf-port2 | ||

| + | # Ligações entre switches | ||

| + | sw-coinf[eth3]=rnp-port5 | ||

| + | sw-coinf[eth4]=labdes-port3 | ||

| + | |||

| + | sw-labdes[eth0]=labdes-port0 | ||

| + | sw-labdes[eth1]=labdes-port1 | ||

| + | sw-labdes[eth2]=labdes-port2 | ||

| + | sw-labdes[eth3]=labdes-port3 | ||

| + | |||

| + | # Ligações dos computadores aos switches | ||

| + | asa5510[eth0]=rnp-port0:ip=172.18.0.254/16 | ||

| + | bd[eth0]=rnp-port1:ip=172.18.0.10/16 | ||

| + | dmz1[eth0]=rnp-port2:ip=172.18.0.11/16 | ||

| + | adm1[eth0]=rnp-port3:ip=dhcp | ||

| + | gw-redes1[eth1]=rnp-port4:ip=172.18.0.100/16 | ||

| + | |||

| + | pc-redes1[eth0]=redes1-port1:ip=192.168.1.2/24 | ||

| + | gw-redes1[eth0]=redes1-port0:ip=192.168.1.1/24 | ||

| + | |||

| + | pc-redes2[eth0]=redes2-port1:ip=192.168.2.2/24 | ||

| + | gw-redes2[eth0]=redes2-port0:ip=192.168.2.1/24 | ||

| + | |||

| + | dmz2[eth0]=coinf-port0:ip=172.18.0.13/16 | ||

| + | adm2[eth0]=coinf-port1:ip=dhcp | ||

| + | pedag1[eth0]=coinf-port2:ip=dhcp | ||

| + | |||

| + | adm3[eth0]=labdes-port0:ip=dhcp | ||

| + | pedag2[eth0]=labdes-port1:ip=dhcp | ||

| + | gw-redes2[eth1]=labdes-port2:ip=172.18.0.101/16 | ||

| + | |||

| + | # ASA 5510 é servidor dhcp da LAN ... | ||

| + | asa5510[dhcp]=eth0:range=172.18.100.1,172.18.100.250:gateway=172.18.0.254 | ||

| + | |||

| + | # Gateways default dos computadores que usam IP fixo | ||

| + | gw-redes1[default_gateway]=172.18.0.254 | ||

| + | gw-redes2[default_gateway]=172.18.0.254 | ||

| + | pc-redes1[default_gateway]=192.168.1.1 | ||

| + | pc-redes2[default_gateway]=192.168.2.1 | ||

| + | bd[default_gateway]=172.18.0.254 | ||

| + | dmz1[default_gateway]=172.18.0.254 | ||

| + | dmz2[default_gateway]=172.18.0.254 | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| + | |||

| + | {{Collapse bottom}} | ||

| + | |||

| + | {{Collapse top |Aula 9 - 21/05 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d}} | ||

| + | ==Aula 9 - 21/05 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d== | ||

| − | + | * Início das Atividades: Discussão sobre a solução da AE0 da aula anterior | |

| − | + | Solução: | |

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| + | sw1[type]=switch | ||

| + | sw2[type]=switch | ||

pc1[type]=generic | pc1[type]=generic | ||

pc2[type]=generic | pc2[type]=generic | ||

| Linha 720: | Linha 960: | ||

pc4[type]=generic | pc4[type]=generic | ||

pc5[type]=generic | pc5[type]=generic | ||

| + | pc6[type]=generic | ||

| + | |||

| + | sw1[eth0]=sw1-port0:vlan_untagged=1 | ||

| + | sw1[eth1]=sw1-port1:vlan_untagged=3 | ||

| + | sw1[eth2]=sw1-port2:vlan_untagged=2 | ||

| + | sw1[eth3]=link-sw1-sw2:vlan_tagged=1,2,3 | ||

| + | |||

| + | sw2[eth0]=sw2-port0:vlan_tagged=1,2,3 | ||

| + | sw2[eth1]=sw2-port1:vlan_untagged=3 | ||

| + | sw2[eth2]=sw2-port2:vlan_untagged=1 | ||

| + | sw2[eth3]=link-sw1-sw2:vlan_tagged=1,2,3 | ||

| + | |||

| + | pc1[eth0]=sw1-port0:ip=192.168.1.1/24 | ||

| + | pc2[eth0]=sw1-port1:ip=192.168.3.2/24 | ||

| + | pc6[eth0]=sw1-port2:ip=192.168.2.6/24 | ||

| + | |||

| + | pc3[eth0]=sw2-port0:vlan_tagged=(1,ip=192.168.1.3/24),(2,ip=192.168.2.3/24),(3,ip=192.168.3.3/24) | ||

| + | pc4[eth0]=sw2-port1:ip=192.168.3.4/24 | ||

| + | pc5[eth0]=sw2-port2:ip=192.168.1.5/24 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === Tecnologias de LAN switches === | ||

| + | |||

| + | Switches ''store-and-forward'' X ''cut-through'' | ||

| + | * Leia este [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/switch-internals.pdf bom texto] sobre estruturas internas de switches. | ||

| + | |||

| + | * [http://www.cisco.com/en/US/tech/tk389/tk689/technologies_tech_note09186a00800a7af3.shtml#switchtechs Bom texto sobre switches] | ||

| + | * [http://www.cisco.com/en/US/prod/collateral/switches/ps9441/ps9670/white_paper_c11-465436.html Texto sobre tecnologias de switches (store-and-forward e cut-through)] | ||

| + | |||

| + | Algumas animações mostrando o funcionamento de switches ''store-and-forward'' e ''cut-through'': | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/videos/q0142.mov Animacão sobre switches cut-through] | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/videos/q0141.mov Animacão sobre switches store-and-forward] | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/videos/q0143.mov Animacão sobre switches simétricos (todas portas com mesma taxa de bits)] | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/videos/q0144.mov Animacão sobre switches assimétricos (portas com diferentes taxas de bits)] | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/lan-switch-transparent.swf Animação sobre o funcionamento de switches (Cisco)] | ||

| + | |||

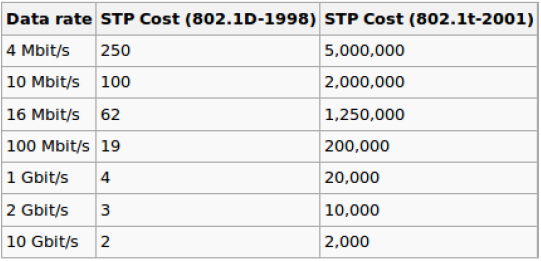

| + | === O problema dos ciclos (caminhos fechados) em uma rede local ethernet === | ||

| + | |||

| + | Bibliografia associada: | ||

| + | * Capítulo 16 do livro "''Comunicação de Dados e Redes de Computadores, 3a ed.''", de Behrouz Forouzan. | ||

| + | * Capítulo 5 do livro "''Redes de computadores e a Internet, Uma abordagem Top-Down. 5a edição'', de James Kurose. | ||

| + | * Capítulo 4 do livro "''Redes de Computadores, 4a ed.''", de Andrew Tanenbaum. | ||

| + | |||

| + | Outros materiais: | ||

| + | * Introdução a STP (ver [http://www.sj.ifsc.edu.br/~msobral/RCO2/slides/aula11.pdf transparências]) | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/spanning_tree1.swf Uma animação sobre STP]. | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/RCO2/docs/stp.pdf Um texto explicativo sobre STP] | ||

| + | * [http://en.wikipedia.org/wiki/Spanning_tree_protocol STP na Wikipedia] | ||

| + | |||

| + | |||

| + | |||

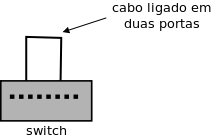

| + | Após implantar a [[RCO2-2012-1#Atividade_3|nova rede do IF-SC SJ]], a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede ''Pedagógica''). Quer dizer, ele fez algo assim com um dos switches da rede: | ||

| + | |||

| + | |||

| + | [[imagem:Curto-lan.png]] | ||

| + | |||

| + | |||

| + | Para ver a consequência dessa ação aparentemente inocente, experimente reproduzi-la em uma rede feita com o [[Netkit]]: | ||

| + | |||

| + | {| border="0" cellpadding="2" | ||

| + | |- | ||

| + | |[[imagem:Stp-ex1.png]] || <syntaxhighlight lang=text> | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | sw[type]=switch | ||

| + | |||

| + | sw[eth0]=port0 | ||

| + | sw[eth1]=port1 | ||

| + | |||

| + | pc1[eth0]=port0:ip=192.168.0.1/24 | ||

| + | pc2[eth0]=port1:ip=192.168.0.2/24 | ||

| + | |||

| + | # ... a barbeiragem do usuário da rede no switch ! | ||

| + | sw[eth2]=link-barbeiragem | ||

| + | sw[eth3]=link-barbeiragem | ||

| + | </syntaxhighlight> | ||

| + | |} | ||

| + | |||

| − | + | '''O que ocorreu ao tentar pingar de pc1 para pc2 ?''' | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

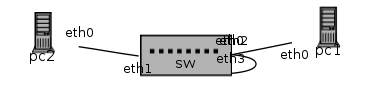

| − | + | A interligação acidental de duas portas de um switch cria um ciclo na rede local (''loop''). Mas isso pode ser feito também de forma intencional, pois em LANs grandes pode ser desejável ter enlaces redundantes, para evitar que a interrupção de um enlace isole parte da rede. A existência de interligações alternativas portanto é algo que pode ocorrer em uma rede local, seja por acidente ou com a finalidade de conferir algum grau de tolerância a falhas na infraestrutura da rede. Um caso em que uma rede possui um ciclo intencionalmente colocado pode ser visto na LAN abaixo: | |

| − | |||

| − | |||

| − | |||

| − | pc1[eth0]= | + | [[imagem:LAN-anel-stp.png]] |

| − | + | ||

| − | + | {{collapse top|Configuração para o Netkit}} | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | sw1[type]=switch | |

| + | sw2[type]=switch | ||

| + | sw3[type]=switch | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | pc3[type]=generic | ||

| + | |||

| + | # Ativação do STP nos switches | ||

| + | sw1[stp]=on | ||

| + | sw2[stp]=on | ||

| + | sw3[stp]=on | ||

| + | |||

| + | sw1[eth0]=sw1-sw2 | ||

| + | sw1[eth1]=sw1-port1 | ||

| + | sw1[eth2]=sw1-sw3 | ||

| + | |||

| + | sw2[eth0]=sw1-sw2 | ||

| + | sw2[eth1]=sw2-port1 | ||

| + | sw2[eth2]=sw2-sw3 | ||

| + | |||

| + | sw3[eth0]=sw1-sw3 | ||

| + | sw3[eth1]=sw3-port1 | ||

| + | sw3[eth2]=sw2-sw3 | ||

| + | |||

| + | pc1[eth0]=sw1-port1:ip=192.168.0.1/24 | ||

| + | pc2[eth0]=sw2-port1:ip=192.168.0.2/24 | ||

| + | pc3[eth0]=sw3-port1:ip=192.168.0.3/24 | ||

</syntaxhighlight> | </syntaxhighlight> | ||

{{collapse bottom}} | {{collapse bottom}} | ||

| + | Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa ficaria travada devido a um efeito chamado de ''tempestade de broadcasts'' (''broadcast storm''). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo [http://en.wikipedia.org/wiki/Spanning_Tree_Protocol STP] (''Spanning Tree Protocol'', definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa. | ||

| + | |||

| + | <!---=== Atividade === | ||

| + | |||

| + | Vamos realizar [[RCO2-lab4|um experimento]] para entender melhor como funciona o STP. | ||

| + | |||

| + | Usem o arquivo de configuração do Netkit a seguir para o experimento: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | sw1[type]=switch | ||

| + | sw2[type]=switch | ||

| + | sw3[type]=switch | ||

| + | sw4[type]=switch | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | pc3[type]=generic | ||

| + | pc4[type]=generic | ||

| + | |||

| + | # Ativação do STP nos switches | ||

| + | sw1[stp]=on | ||

| + | sw2[stp]=on | ||

| + | sw3[stp]=on | ||

| + | sw4[stp]=on | ||

| + | |||

| + | sw1[eth0]=sw1-sw2 | ||

| + | sw1[eth1]=sw1-port1 | ||

| + | sw1[eth2]=sw1-sw3 | ||

| + | sw1[eth3]=sw1-sw4 | ||

| + | |||

| + | sw2[eth0]=sw1-sw2 | ||

| + | sw2[eth1]=sw2-port1 | ||

| + | sw2[eth2]=sw2-sw3 | ||

| + | sw2[eth3]=sw2-sw4 | ||

| + | |||

| + | sw3[eth0]=sw1-sw3 | ||

| + | sw3[eth1]=sw3-port1 | ||

| + | sw3[eth2]=sw2-sw3 | ||

| + | sw3[eth3]=sw3-sw4 | ||

| + | |||

| + | sw4[eth0]=sw1-sw4 | ||

| + | sw4[eth1]=sw2-sw4 | ||

| + | sw4[eth2]=sw3-sw4 | ||

| + | sw4[eth3]=sw4-port4 | ||

| + | |||

| + | pc1[eth0]=sw1-port1:ip=192.168.0.1/24 | ||

| + | pc2[eth0]=sw2-port1:ip=192.168.0.2/24 | ||

| + | pc3[eth0]=sw3-port1:ip=192.168.0.3/24 | ||

| + | pc4[eth0]=sw4-port4:ip=192.168.0.4/24 | ||

| + | </syntaxhighlight> | ||

| + | --> | ||

| + | |||

| + | |||

| + | Switches reais usualmente possuem suporte a [[IER-2011-1#Interliga.C3.A7.C3.A3o_de_LANs_e_Spanning_Tree_Protocol_.28STP.29|STP (''Spanning Tree Protocol'')]] para possibilitar haver enlaces redundantes em uma rede local. No Netkit podem-se criar redes em que se usa o STP, que deve ser ativado no switches. | ||

| + | |||

| + | |||

| + | Para criar essa rede no Netkit pode-se usar a seguinte configuração: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | sw1[type]=switch | ||

| + | sw2[type]=switch | ||

| + | sw3[type]=switch | ||

| + | pc1[type]=generic | ||

| + | pc2[type]=generic | ||

| + | pc3[type]=generic | ||

| + | |||

| + | # Ativação do STP nos switches | ||

| + | sw1[stp]=on:bridge_priority=1024 | ||

| + | sw2[stp]=on:bridge_priority=128 | ||

| + | sw3[stp]=on:bridge_priority=500 | ||

| + | |||

| + | sw1[eth0]=sw1-sw2 | ||

| + | sw1[eth1]=sw1-port1 | ||

| + | sw1[eth2]=sw1-sw3 | ||

| + | |||

| + | sw2[eth0]=sw1-sw2 | ||

| + | sw2[eth1]=sw2-port1 | ||

| + | sw2[eth2]=sw2-sw3 | ||

| + | |||

| + | sw3[eth0]=sw1-sw3 | ||

| + | sw3[eth1]=sw3-port1 | ||

| + | sw3[eth2]=sw2-sw3 | ||

| + | |||

| + | pc1[eth0]=sw1-port1:ip=192.168.0.1/24 | ||

| + | pc2[eth0]=sw2-port1:ip=192.168.0.2/24 | ||

| + | pc3[eth0]=sw3-port1:ip=192.168.0.3/24 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A configuração do STP se faz pelo atributo especial ''stp'' a ser especificado para cada switch. A opção ''on'' ativa o STP, e ''bridge_priority'' define a prioridade do switch no escopo do STP. | ||

| + | |||

| + | Como os switches podem ser configurados com múltiplas vlans, o STP deve ser ativado apropriadamente. Isso significa que cada vlan deve ter o STP rodando de forma independente. A configuração do Netkit para especificar o STP para cada vlan segue abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | sw1[type]=switch | ||

| + | |||

| + | # Ativação do STP nos switches | ||

| + | sw1[stp]=on:bridge_priority=1024:vlan=5 | ||

| + | sw1[stp]=on:bridge_priority=512:vlan=10 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Nesse exemplo, o switch ''sw1'' tem o STP ativado na vlans 5 e 10. Os parâmetros do STP inclusive podem ser diferentes em cada vlan, já que ele opera em cada uma de forma independente (i.e. o STP em uma vlan não interfere com o STP em outra vlan). Vlans em que o stp não foi explicitamente ativado usarão a configuração default do stp, a qual é definida omitindo-se informação sobre vlan: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | # Configuração default do STP em um switch ... vale para todas as vlans em que | ||

| + | # o stp não foi configurado individualmente. | ||

| + | sw1[stp]=on | ||

| + | |||

| + | # A configuração default pode conter quaisquer opções do stp, menos vlan: | ||