Mudanças entre as edições de "Curso Técnico Integrado de Telecomunicações - Redes de Computadores (RCO)"

| Linha 1 296: | Linha 1 296: | ||

#Imagine que você queira enviar, com urgência, 40 terabytes de dados de São José a Manaus. Você tem disponível um enlace dedicado de 100 Mbps para a transferência de dados. Você escolheria transferir os dados pelo enlace ou mandar mídias por Sedex 10? Explique. | #Imagine que você queira enviar, com urgência, 40 terabytes de dados de São José a Manaus. Você tem disponível um enlace dedicado de 100 Mbps para a transferência de dados. Você escolheria transferir os dados pelo enlace ou mandar mídias por Sedex 10? Explique. | ||

#Para pensar I: um celular tipo smartphone acessa normalmente quantas redes? Quais tecnologias sao usadas? Elas são de comutação de pacotes ou de circuitos? | #Para pensar I: um celular tipo smartphone acessa normalmente quantas redes? Quais tecnologias sao usadas? Elas são de comutação de pacotes ou de circuitos? | ||

| − | |||

--> | --> | ||

{{Collapse bottom}} | {{Collapse bottom}} | ||

| + | {{Collapse top |Lista de exercícios 3 - Camada de Transporte}} | ||

| + | #Considere uma conexão TCP entre o hospedeiro A e o hospedeiro B. Suponha que os segmentos TCP que trafegam do hospedeiro A para o hospedeiro B tenham número de porta fonte x e número de porta destino y. Quais são os números de porta fonte e do destino para os segmentos que trafegam do hospedeiro B para o hospedeiro A? | ||

| + | #Descreva porque um desenvolvedor de aplicação pode escolher rodar uma aplicação sobre UDP em vez de sobre TCP. | ||

| + | #É possível que uma aplicação desfrute de transferência confiável de dados mesmo quando roda sobre UDP? Caso a resposta seja afirmativa, como isso acontece? | ||

| + | #Porque se diz que o TCP oferece comunicação lógica entre os processos de aplicação? | ||

| + | #Cite quais são os serviços oferecidos pelo protocolo TCP? | ||

| + | #O que são os serviços de multiplexação e demultiplexação implementados pela camada de transporte? | ||

| + | #Porque se diz que o UDP é um protocolo não orientado para conexão? | ||

| + | #Qual o papel das informações de porta origem e destino contidas nos segmentos TCP e UDP? | ||

| + | #Porque é dito que o TCP fornece transferência confiável de dados sobre um canal não confiável? | ||

| + | #Cite 3 diferenças entre os serviços oferecidos pelo TCP e UDP. | ||

| + | #O que é um ''timeout''? | ||

| + | #Como é estabelecido o valor de ''timeout'' em uma conexão TCP? É um valor fixo? | ||

| + | #O que é um ''round trip time'' (RTT)? Escreva e descreva a equação. | ||

| + | #Para que serve um ''checksum'' em um segmento TCP ou UDP? Como ele é formado? | ||

| + | #Cite uma vantagem da abordagem Volta-N com relação à retransmissão seletiva. | ||

| + | #Cite uma vantagem da abordagem Retransmissão Seletiva com relação ao Volta-N. | ||

| + | #Qual é a grande desvantagem de uma transmissão do tipo “para e espera” com relação a uma do tipo “janelas deslizantes”? | ||

| + | #O que é um PDU (também chamado de Segmento)? | ||

| + | #O TCP oferece garantias de banda e de tempo real? | ||

| + | #Cite um motivo para um protocolo de transmissão confiável adicionar um número de seqüência em cada pacote transmitido. Justifique o uso dessa informação explicando o problema que ocorreria caso ela não fosse usada. | ||

| + | #Para que serve um ''timeout'' em um protocolo de transmissão confiável? | ||

| + | #Cite um problema que pode ocorrer caso o valor do ''timeout'' seja muito pequeno. | ||

| + | #Cite um problema que pode ocorrer caso o valor do ''timeout'' seja muito grande. | ||

| + | #Por quê os tempos dos ''timeouts'' não são estabelecidos de forma estática, e sim de forma dinâmica, calculados conforme os ''round-trip times'' medidos? | ||

| + | #O que é uma reconhecimento cumulativo? | ||

| + | #Explique o que faz um receptor caso receba um pacote fora de ordem em um protocolo do tipo: | ||

| + | ##Volta-N e | ||

| + | ##Retransmissão Seletiva. | ||

| + | #O que é um “Tamanho de Janela” em um protocolo do tipo Janela Deslizante? O que se leva em consideração para calcular seu valor no protocolo TCP? | ||

| + | #Em um protocolo de janela deslizante qual é um problema que pode acontecer quando o maior número de Seqüência é muito próximo do “Tamanho de Janela”? | ||

| + | #Responda verdadeiro e falso as seguintes perguntas e justifique resumidamente sua resposta: | ||

| + | ##Com o protocolo GBN, é possível o remetente receber um ACK para um pacote que caia fora de sua janela corrente. | ||

| + | ##Com o protocolo SR, é possível o remetente receber um ACK para um pacote que caia fora de sua janela corrente. | ||

| + | ##O protocolo bit alternante é o mesmo que o protocolo GBN com janela do remetente e destinatário de tamanho 1. | ||

| + | ##O protocolo bit alternante é o mesmo que o protocolo SR com janela do remetente e destinatário de tamanho 1. | ||

| + | #Considere a transferência de um arquivo enorme de L bytes do hospedeiro A para o hospedeiro B. Suponha um MSS de 536 bytes. | ||

| + | ##Qual é o máximo valor de L tal que não sejam esgotados os números de sequência TCP? Lembre-se de que o campo de número de sequência TCP tem 4 bytes. | ||

| + | ##Para o L que obtiver no item anterior, descubra quanto tempo demora para transmitir o arquivo. Admita que um total de 66 bytes de cabeçalho de transporte, de rede e de enlace de dados seja adicionado a cada segmento antes que o pacote resultante seja enviado por um enlace de 155 Mbits/s. Ignore controle de fluxo e controle de congestionamento de modo que A possa enviar segementos um atrás do outro e continuamente. | ||

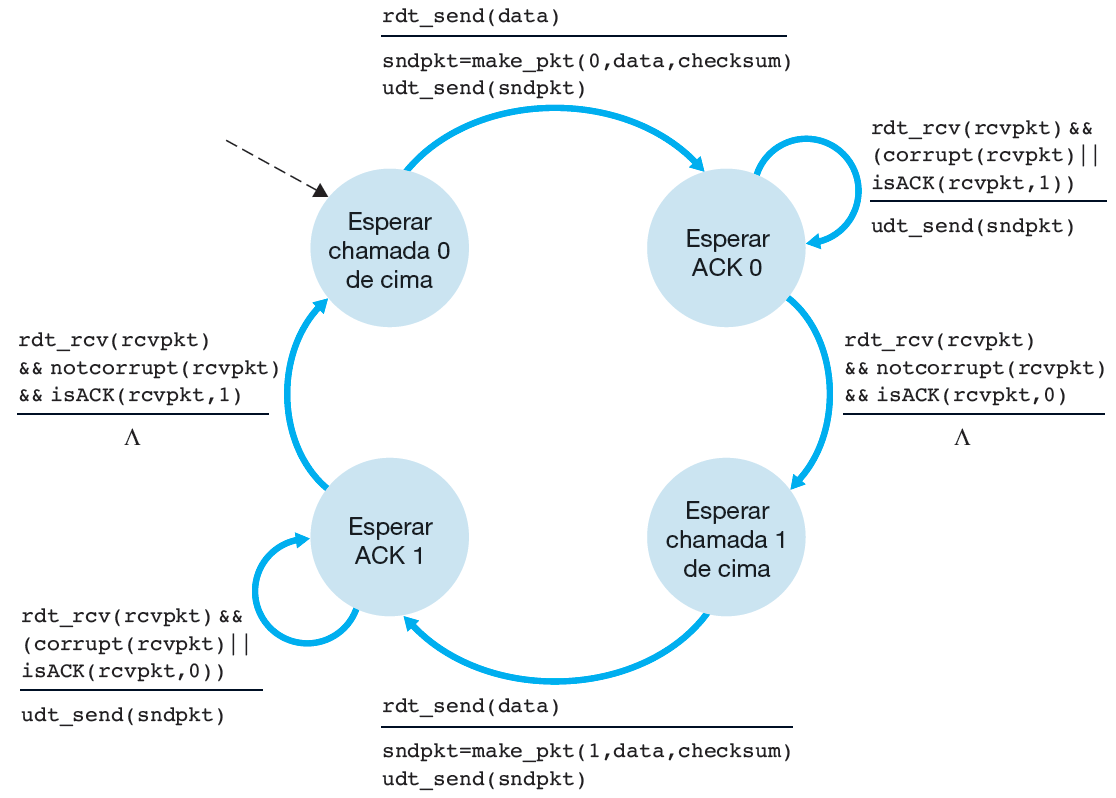

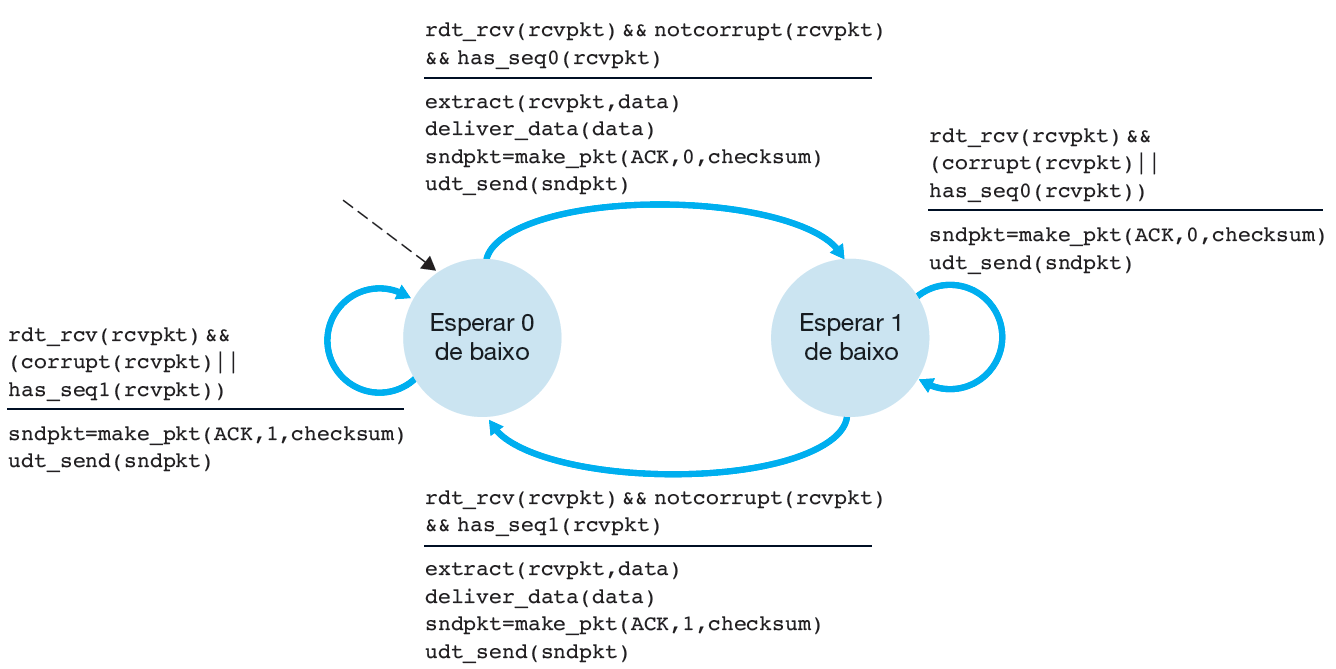

| + | #Dadas as máquinas de estado, figuras abaixo, de um transmissor e um receptor de um protocolo "qualquer". Faça um descrição do funcionamento de ambos. Monte pelo menos dois diagramas de mensagens, destacando e relacionando possíveis sequências temporais com as máquinas de estado dadas. [[Arquivo:MaqEstadosRdt2Remetente.png|thumb|500px|Transmissor]] [[Arquivo:MaqEstadosRdt2Destinatario.png|thumb|500px|Receptor]] | ||

| + | #O UDP e TCP usam o complemento de 1 para suas somas de verificação. Suponha que você tenha as seguintes três palavras de 8 bits: 01010011, 01100110 e 01110100. | ||

| + | ##Qual é o complemento de 1 para a soma dessas palavras? Mostre todo o trabalho. | ||

| + | ##Por que o UDP toma o complemento de 1 da soma, isto é, por que não toma apenas a soma? | ||

| + | ##Com o esquema de complemento de 1, como o destinatário detecta erros? | ||

| + | ##É possível que o erro de 1 bit passe desapercebido? | ||

| + | ##E um de 2 bits? | ||

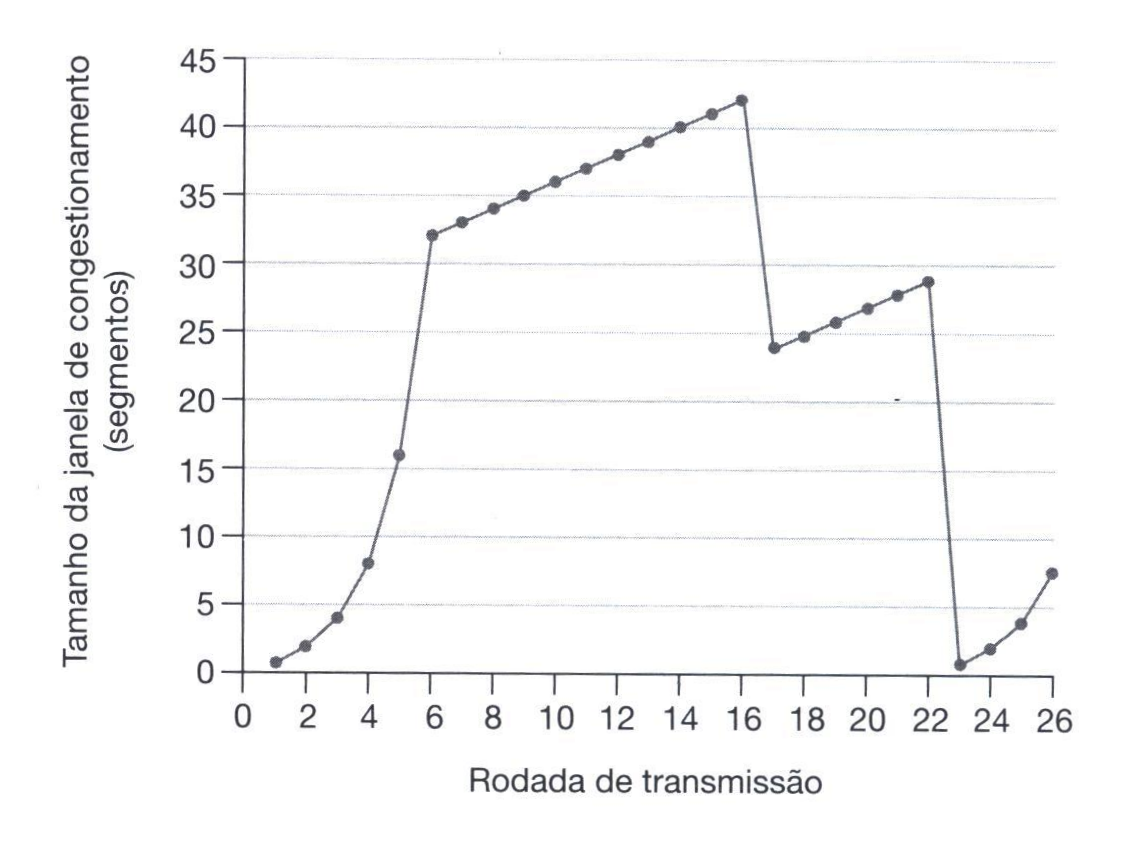

| + | #Considere a figura abaixo (Variação do tamanho da janela). Admitindo-se que o TCP Reno é o protocolo que experimenta o comportamento mostrado no gráfico, responda às seguintes perguntas. Em todos os casos você deverá apresentar uma justificativa resumida para sua resposta. | ||

| + | ##Quais os intervalos de tempo em que a partida lenta do TCP está em execução? | ||

| + | ##Quais os intervalos de tempo em que a prevenção de congestionamento do TCP está em execução? | ||

| + | ##Após a 16a rodada de transmissão, a perda de segmento será detectada por três ACKs duplicados ou por um esgotamento de temporização? | ||

| + | ##Após a 22a rodada de transmissão, a perda de segmento será detectada por três ACKs duplicados ou por um esgotamento de temporização? | ||

| + | ##Qual é o valor de ''sstrhresh'' na primeira rodada de transmissão? | ||

| + | ##Qual é o valor de ''sstrhresh'' na 18a rodada de transmissão? | ||

| + | ##Qual é o valor de ''sstrhresh'' na 24a rodada de transmissão? | ||

| + | ##Durante qual rodada de transmissão é enviado o 70o segmento? | ||

| + | ##Admitindo-se que uma perda de pacote será detectada após 26a rodada pelo recebimento de três ACKs duplicados, quais serão os valores do tamanho da janela de congestionamento e de ''sstrhresh''? | ||

| + | ##Suponha que o TCP Tahoe seja usado (em vez do TCP Reno) e que ACKs duplicados triplos sejam recebidos na 16a rodada. Quais são o ''sstrhresh'' e o tamanho da janela de congestionamento na 19a rodada? | ||

| + | ##Suponha novamente que o TCP Tahoe seja usado, e que exista um evento de esgotamento de temporização na 22a sessão. Quantos pacotes foram enviados da 17a sessão até a 22a, inclusive? | ||

| + | [[Arquivo:JanelaCongestionamento.png|thumb|500px|Variação do tamanho da janela]] | ||

| + | |||

| + | {{Collapse bottom}} | ||

| + | {{Collapse top |Lista de exercícios 4 - Camada de Rede}} | ||

| + | #Qual é o nome de um pacote da camada de rede? Os roteadores e comutadores da camada de enlace são denominados comutadores de pacotes. Qual é a diferença fundamental entre um roteador e um comutador de camada de enlace? Lembre-se de que usamos o termo roteadores tanto para redes de datagramas quanto para redes de circuitos virtuais. | ||

| + | #Quais são as principais características de uma rede de circuito virtual? | ||

| + | #Quais são as principais características de uma rede de datagramas? Porque os projetistas da Internet adoram este modelo de serviço em sua implementação? | ||

| + | #Porque se diz que a Internet implementa um serviço de melhor esforço? Que tipo de garantias são oferecidas neste modelo de serviço? | ||

| + | #Quais as principais diferenças entre os serviços oferecidos pelas redes de datagramas (Internet) e redes ATM? | ||

| + | #Quais são as funções mais importantes da camada de rede em uma rede de datagramas? Quais são as três funções mais importantes de rede em uma rede de circuitos virtuais? | ||

| + | #O que é um protocolo de roteamento? | ||

| + | #Como podem ser classificados os algoritmos de roteamento? | ||

| + | #Roteadores possuem endereços IP? Quantos endereços IP um roteador possui? | ||

| + | #Qual é a diferença básica entre protocolos de roteamento “Estado de Enlaces” e “Vetor de Distância”? | ||

| + | #Em uma rede largamente dispersa, com centenas de roteadores, você recomendaria a adoção de um protocolo de roteamento do tipo “Estado de Enlaces” ou “Vetor de Distâncias”? Justifique. | ||

| + | #Explique o funcionamento de um algoritmo de roteamento do tipo “Vetor de Distâncias”. | ||

| + | #A Internet usa o conceito de “roteamento hierárquico”. O que significa isso? | ||

| + | #Um roteador em uma rede de pacotes (como é o caso da Internet) pode eventualmente necessitar descartar um datagrama. Por que isso ocorre? | ||

| + | #Um roteador em uma rede de pacotes (como é o caso da Internet) pode eventualmente necessitar fragmentar um datagrama. Por que isso ocorre? | ||

| + | #O que é um Sistema Autônomo (AS)? | ||

| + | #Para que serve o protocolo ICMP? | ||

| + | #Para que serve o campo “Time to Live” (sobrevida) em um datagrama IP? | ||

| + | #Por que são usados protocolos inter-AS e intra-AS diferentes na Internet? | ||

| + | #Por que considerações políticas/econômicas não são tão importantes para protocolos intra-AS, como OSPF e RIP, quanto par um protocolo de roteamento inter-AS, como BGP? | ||

| + | #Quantos hosts podem ser endereçados com um bloco IP 200.23.16.0/20? Como podemos montar 8 sub-redes a partir deste bloco de endereços IP? | ||

| + | #Um provedor de serviços ISP possui cerca de 2000 clientes cadastrados atualmente. Porém um levantamento realizado recentemente pelo administrador da rede constatou que nunca mais do que 450 clientes estão on-line ao mesmo tempo. Qual o bloco de endereços IP na forma CIDR (a.b.c.d/x) deve ser contratado pelo ISP, considerando o estudo realizado pelo administrador da rede? | ||

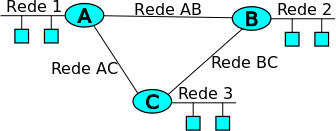

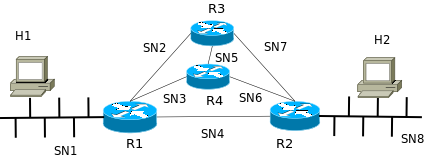

| + | #Um administrador precisa montar uma rede experimental conforme mostrada na figura. Na sub-rede 1 ele precisará instalar cerca 25 hosts, e nas sub-redes 2 e 3 ele precisará instalar cerca de 12 hosts. O administrador dispõe do bloco de endereços IP 192.168.10.0/24 para ser utilizado no endereçamento da rede experimental. Faça uma proposta para alocação de endereços IP para cada sub-rede (rede 1, 2 e 3), incluindo também as sub-redes relativas aos enlaces ponto-a-ponto (rede AB, AC e BC). Responda ainda: | ||

| + | ##Qual o endereço identificador de rede de cada sub-rede (1, 2 e 3)? | ||

| + | ##Qual o a máscara de rede de cada sub-rede (1, 2 e 3)? | ||

| + | ##Quais os endereços IP que serão atribuídos a cada interface de rede nos enlaces ponto-a-ponto dos roteadores (enlaces relativos as redes AB, AC e BC)[[Arquivo:CdrEx.png]] | ||

| + | #Suponha que um administrador de rede tenha recebido o bloco de endereços 200.40.8.0/21 e que deseja dividir este bloco em 8 blocos de endereços iguais, de menor tamanho, para ser alocado a 8 sub-redes administradas por ele. | ||

| + | ##Determine o tamanho total do bloco de endereços. | ||

| + | ##Determine o tamanho de cada sub-bloco. | ||

| + | ##Determine o endereço/máscara de rede de cada sub-rede. | ||

| + | #Um provedor de acesso a Internet possui o seguinte bloco de endereços IP: 12.17.192.0/18. Os endereços IP de 12.17.192.1 até 12.17.207.255 já estão alocados para clientes deste provedor. Este provedor precisa atender a quatro novos clientes, um deles necessita de rede com pelo menos 1000 endereços de IP válidos e os outros três necessitam de rede com pelo menos 30 IP válidos. Faça uma proposta para alocação de endereços IP para estes clientes. Os endereços reservados para estes novos clientes devem ser alocados a partir da numeração mais baixa disponível. Procure também responder as questões abaixo: | ||

| + | ##Qual o total de endereços que dispõe o provedor em questão? | ||

| + | ##Quantos endereços IP já estão utilizados? | ||

| + | ##Quantos endereços IP este provedor possui livres para alocar aos novos clientes? | ||

| + | ##Qual o endereço identificador de cada sub-rede dos novos clientes? | ||

| + | ##Qual o a máscara de rede de cada sub-rede dos novos clientes? | ||

| + | ##Qual o endereço de broadcast de cada sub-rede dos novos clientes? | ||

| + | ##Quantos endereços IP ainda sobrarão ao provedor após atender a estes clientes? | ||

| + | #Quantas estações uma rede 223.1.10.0/24 suporta? | ||

| + | #Uma rede com bloco de IPs 200.23.16.0/20 deseja montar 8 subredes. Mostre como isso é possível e como ficaria os endereços de cada uma dessas subredes. | ||

| + | #Um datagrama de 4000 bytes precisa ser fragmentado para passar por um roteador cujo enlace tem MTU de 1500 bytes. Mostre esquematicamente como ficam os datagramas que são gerados a partir dessa fragmentação. | ||

| + | #Considere enviar um datagrama de 2400 bytes por um enlace que tenha uma MTU de 700 bytes. Suponha que o datagrama original esteja marcado com o número de identificação 422. Quantos fragmentos são gerados? Quais são os valores em vários campos dos datagramas IPs gerados em relação à fragmentação? | ||

| + | #Um datagrama enviado para uma estação da mesma rede precisa passar por um roteador? | ||

| + | #Suponha que entre o hospedeiro de origem A e o hospedeiro de destino B os datagramas estejam limitados a 1500 bytes (incluindo cabeçalho). Admitindo um cabeçalho IP de 20 bytes, quantos datagramas seriam necessários para enviar um arquivo MP3 de 5 milhões de bytes? Explique como você obteve a resposta. | ||

| + | #Qual é a diferença básica de um endereço IP baseado em classes cheias (classful) e um sem classes (classles – CIDR)? | ||

| + | #Descreva e detalhe o processo de obtenção de um endereço IP através do protocolo DHCP. | ||

| + | #Descreva e detalhe o processo de tradução de endereços de rede - NAT. Com o NAT é possível somente a conversão (troca) do número de portas? Explique. | ||

| + | #Compare os campos de cabeçalho do IPv4 e do IPv6e aponte suas diferenças. Eles tem algum campo em comum? | ||

| + | #Afirma-se que, quando o IPv6 implementa túneis via roteamento IPv4, o IPv6 trata os túneis IPv4 como protocolo de camada de enlace. Você concorda com essa afirmação? Explique sua resposta. | ||

| + | #Cite as diferenças entre a execução da abstração de difusão por meio de múltiplas transmissões individuais e a de uma única difusão com suporte da rede (roteador). | ||

| + | #Considere uma rede de datagramas que utiliza endereços de hospedeiros de 8 bits. Suponha que um roteador utilize a correspondência do prefixo mais longo e tenha a seguinte tabela de repasse:<table border="1" cellpadding="2"> | ||

| + | <tr><th>Prefixo a comparar</th><th>Interface</th> | ||

| + | <tr><th>1</th><td>0</td> | ||

| + | <tr><th>10</th><td>1</td> | ||

| + | <tr><th>111</th><td>2</td> | ||

| + | <tr><th>senão</th><td>3</td> | ||

| + | </table> Para cada uma das quatro interfaces, forneça a faixa associada de endereços de hospedeiro de destino e o número de endereços na faixa. | ||

| + | {{Collapse bottom}} | ||

==''Applets'' do Kurose== | ==''Applets'' do Kurose== | ||

Vários [http://wps.pearsoned.com/ecs_kurose_compnetw_6/216/55463/14198700.cw/ aplicativos] com representação dinâmica de características das redes de computadores. | Vários [http://wps.pearsoned.com/ecs_kurose_compnetw_6/216/55463/14198700.cw/ aplicativos] com representação dinâmica de características das redes de computadores. | ||

Edição das 14h35min de 19 de outubro de 2017

MURAL DE AVISOS E OPORTUNIDADES DA ÁREA DE TELECOMUNICAÇÕES

Informações Gerais

Edições

- RCO60803 2017-2 - Prof. Odilson Tadeu Valle / Prof. Eraldo Silveira e Silva

- RCO60803 2017-1 - Prof. Juliano de Souza / Prof. Eraldo Silveira e Silva

- RCO60803 2016-2 - Prof. Juliano de Souza / Prof. Luciano Barreto

- RCO60803 2016-1 - Prof. Fernando Rodrigues Santos / Prof. Juliano de Souza

- RCO60803 2015-2 - Prof. Simara Sonaglio

- RCO60803 2015-1 - Prof. Arliones Hoeller / Prof. Túlio Ribeiro

- RCO60803 2014-2 - Prof. Arliones Hoeller / Prof. Tomás Grimm / Prof. José Clair

Laboratórios

| Laboratório 1 - Ferramentas de Rede e Conceitos Básicos |

|---|

Objetivos

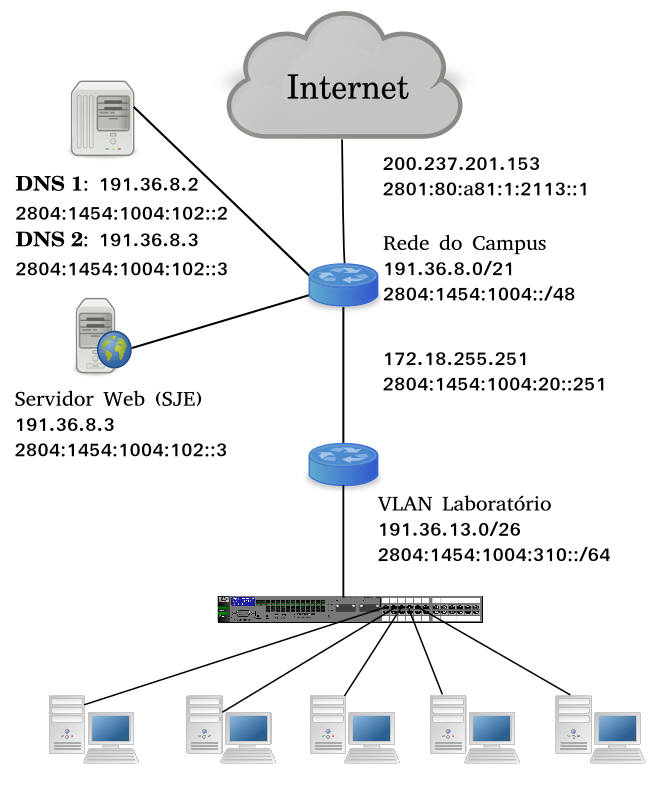

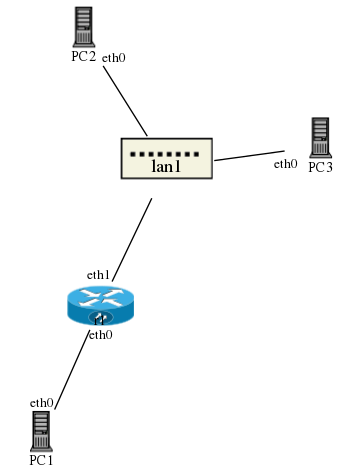

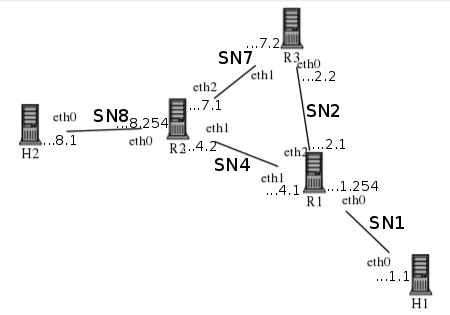

Conceitos introdutórios para uso do laboratórioEstrutura do LaboratórioA rede do laboratório em uso segue o modelo apresentado no diagrama da Figura 1 (endereçamento pode ser diferente). Os Laboratórios de Redes de Computadores estão equipados com N+1 (N = número de computadores para alunos) computadores conectados em rede e com acesso a Internet, Figura 1. A rede local do laboratório tem endereço IP 192.168.1.0/24. A máscara de rede /24 indica que o último byte do endereço é utilizado para identificar cada máquina, por exemplo 192.168.1.1, 192.168.1.2, etc. Máquinas virtuaisO sistema operacional hospedeiro é o Linux Ubuntu. Como os laboratórios são utilizados por várias disciplinas/alunos/professores, os usuários não tem acesso a senha de root (administrador). Para possibilitar a execução de comandos exclusivos do administrador (usuário root), cada computador tem instaladas máquinas virtuais, as quais podem ser lançadas a partir do aplicativo VirtualBox. As máquinas virtuais pertencem a mesma rede local do laboratório e tem endereçamento 192.168.1.x, sendo o byte que identifica a máquina (x) deverá ser manualmente configurado com a seguinte regra: M1 – 101, M2 – 102,..., M9 – 109, M10 – 110,..., M14 – 114 . Por exemplo:, M1 ficará com o endereço 192.168.1.101. Roteiro de atividadesParte 1: Observando interfaces do sistema com ifconfigO aplicativo ifconfig pode ser utilizado para visualizar a configuração ou configurar uma interface de host em redes TCP/IP. Se nenhum argumento for passado na chamada do ifconfig, o comando mostra a configuração atual de cada interface de rede. Consultar as páginas man ifconfig do Linux para maiores detalhes sobre o funcionamento deste aplicativo, o qual permite ativar/desativar a interface, configurar o endereço IP, definir o tamanho da MTU, redefinir o endereço de hardware se a interface suporta, redefinir a interrupção utilizada pelo dispositivo, entre outros.

|

| Laboratório 2 - Wireshark, conceito de protocolo, encapsulamento |

|---|

Objetivos

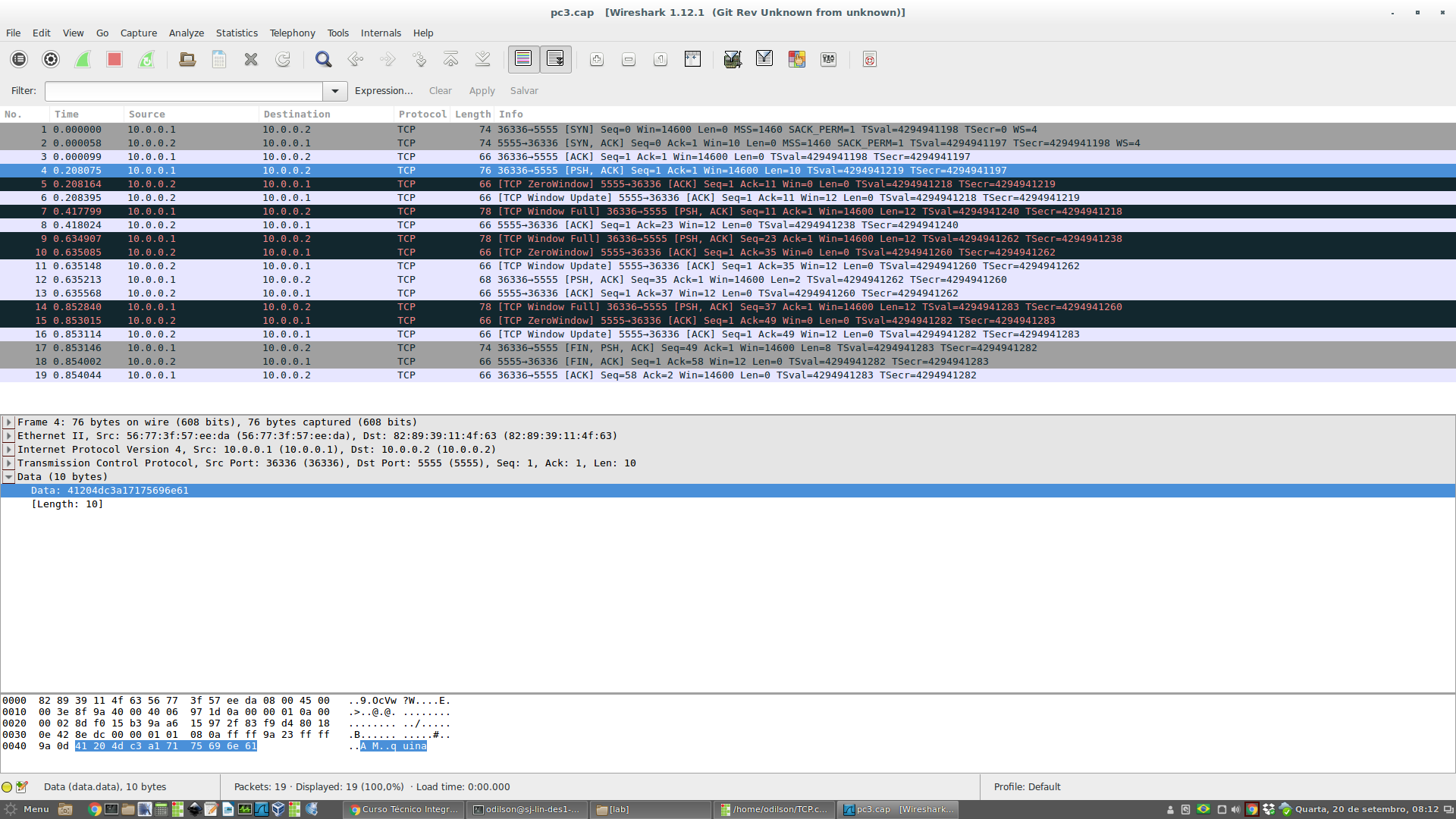

WireShark2005 KUROSE, J.F & ROSS, K. W. Todos os direitos reservados

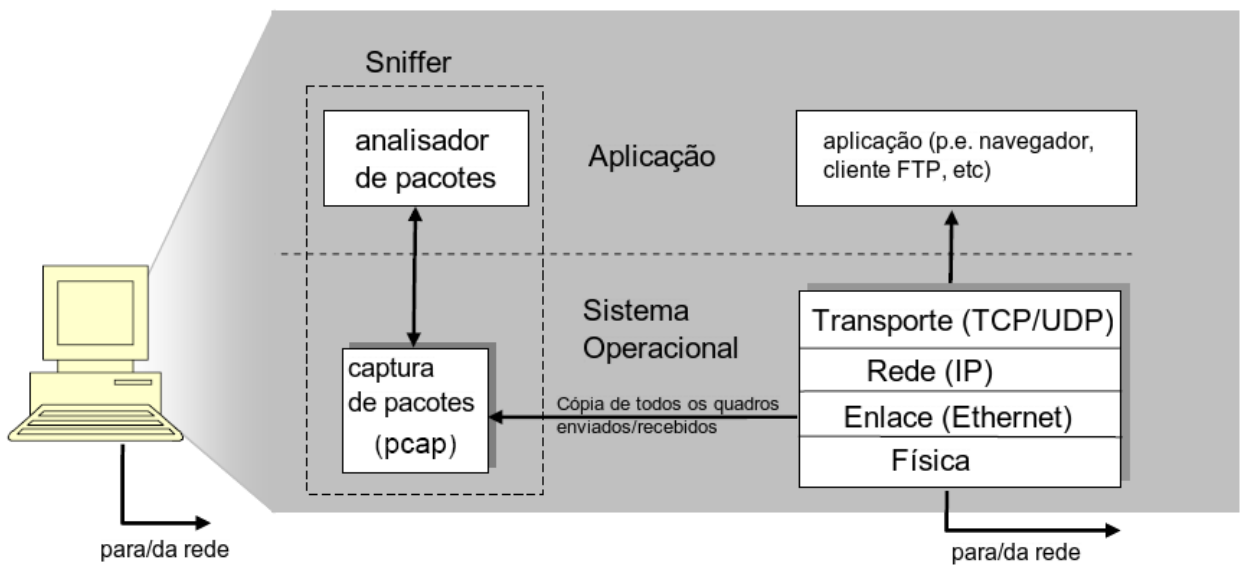

O entendimento de protocolos de redes pode ser bastante aprofundado através da “observação de protocolos funcionando” e “da manipulação de protocolos” - observando a sequência de mensagens trocadas entre duas entidades, entrando nos detalhes da operação do protocolo, e fazendo com que os protocolos realizem certas ações e então observando estas ações e as consequências. A ferramenta básica para observar as mensagens trocadas entre as entidades em execução é chamada de sniffer. Como o nome sugere, um sniffer captura mensagens sendo enviadas/recebidas pelo seu computador; ele também tipicamente armazena e/ou apresenta os conteúdos dos vários campos dos protocolos nestas mensagens capturadas. Um sniffer isoladamente é um elemento passivo. Ele observa as mensagens sendo enviadas e recebidas pelas aplicações e protocolos executando no seu computador, mas jamais envia pacotes. Similarmente, os pacotes recebidos nunca são explicitamente endereçados ao sniffer. Ao invés disso, um sniffer recebe uma cópia de pacotes que são enviados/recebidos para/de aplicações e protocolos executando no seu computador. A Figura 2 mostra a estrutura de um sniffer. À direita da Figura 2 estão os protocolos (neste caso, protocolos da Internet) e aplicações (tais como navegador web ou cliente FTP) que normalmente executam no seu computador. O sniffer, exibido dentro do retângulo tracejado na Figura 2 é uma adição aos softwares usuais no seu computador, e consiste de duas partes: a biblioteca de captura de pacotes e o analisador de pacotes. A biblioteca de captura de pacotes recebe uma cópia de cada quadro da camada de enlace que é enviado do ou recebido pelo seu computador. Lembre que mensagens trocadas por protocolos das camadas mais altas tais como HTTP, FTP, TCP, UDP, DNS ou IP, são todos eventualmente encapsulados em quadros que são transmitidos para o meio físico como um cabo Ethernet. Na Figura 2, assume-se que o meio físico é uma Ethernet, e desta forma, os protocolos das camadas superiores são eventualmente encapsulados em um quadro Ethernet. Capturar todos os quadros fornece todas as mensagens enviadas/recebidas de/por todos os protocolos e aplicações executando em seu computador. O analisador de pacotes exibe os conteúdos de todos os campos dentro de uma mensagem de protocolo. Para que isso seja feito, o analisador de pacotes deve “entender” a estrutura de todas as mensagens trocadas pelos protocolos. Por exemplo, suponha que estamos interessados em mostrar os vários campos nas mensagens trocadas pelo protocolo HTTP na Figura 5. O analisador de pacotes entende o formato dos quadros Ethernet, e desta forma pode identificar o datagrama IP dentro de um quadro. Ele também entende o formato do datagrama IP, para que ele possa extrair o segmento TCP dentro do datagrama IP. Ele entende a estrutura do segmento TCP, para que possa extrair a mensagem HTTP contida no segmento. Finalmente, ele entende o protocolo HTTP e então, por exemplo, sabe que os primeiros bytes de uma mensagem HTTP contém a cadeia “GET”, “POST” ou “HEAD”. Nós utilizaremos o sniffer Wireshark (http://www.wireshark.org) para estes laboratórios, o que nos permite exibir os conteúdos das mensagens sendo enviadas/recebidas de/por protocolos em diferentes camadas da pilha de protocolos. Tecnicamente falando, Wireshark é um analisador de pacotes que pode ser executado em computadores com Windows, Linux/UNIX e MAC. É um analisador de pacotes ideal para nossos laboratórios, pois é estável, tem uma grande base de usuários e é bem documentado incluindo um guia de usuário (http://www.wireshark.org/docs/wsug_html/), páginas de manual (http://www.wireshark.org/docs/man-pages/), e uma seção de FAQ detalhada (http://www.wireshark.org/faq.html), funcionalidade rica que inclui a capacidade de analisar mais que 500 protocolos, e uma interface com o usuário bem projetada. Ele funciona em computadores ligados a uma Ethernet para conectar-se à Internet, bem como protocolos ponto a ponto, tal como PPP.

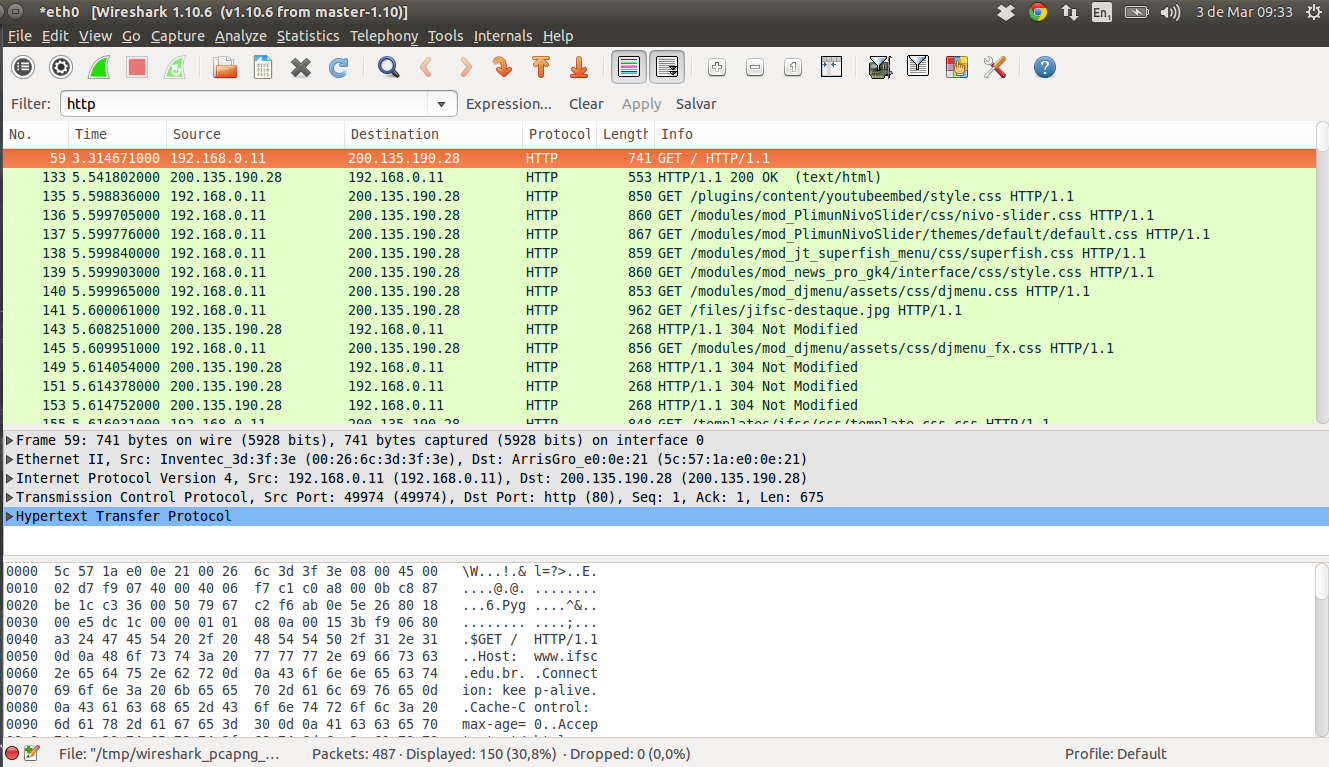

Quando você executar o programa Wireshark, a interface com o usuário exibida na Figura 3 aparecerá. Inicialmente, nenhum dado será apresentado nas janelas. A interface do Wireshark tem seis componentes principais:

Ferramenta para conversão ASCII <==> Hexadecimal

|

| Laboratório 3 - Desvendando o HTTP com Wireshark - BÁSICO |

|---|

|

Fonte base: Wireshark - HTTP Objetivos

PARTE 1 - Interação Básica GET/Resposta do HTTPVamos iniciar a nossa exploração do HTTP baixando um arquivo em HTML simples - bastante pequeno, que não contém objetos incluídos. Faça o seguinte:

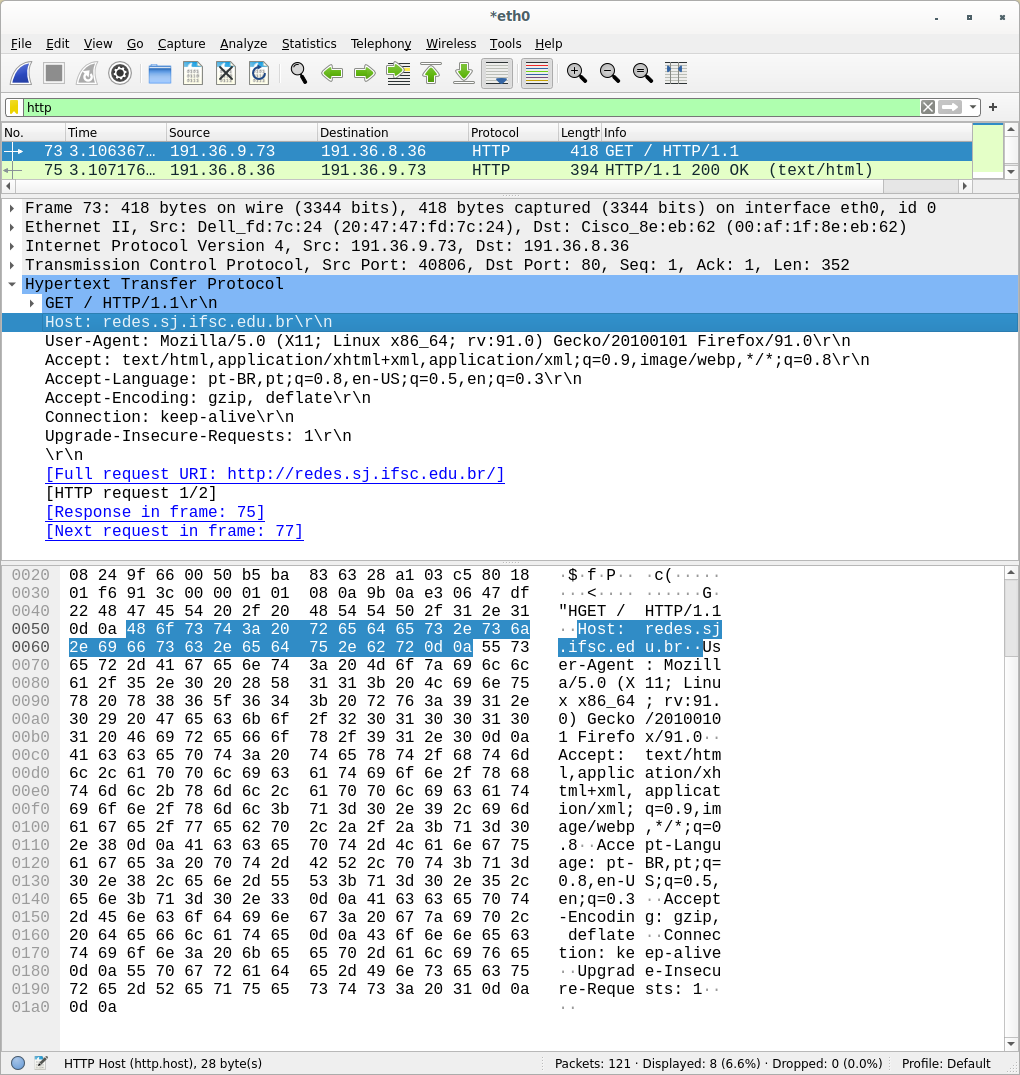

O exemplo da figura 1 mostra na janela de listagem de pacotes duas mensagens HTTP capturadas:

Responda às seguintes perguntas e imprima as mensagens GET e a resposta e indique em que parte da mensagem você encontrou a informação que responde às questões.

PARTE 2 - Interação Básica GET/Resposta do HTTP usando TELNET e REQUISIÇÃO MANUAL

Esta característica é a "persistência" do http versão 1.1, que permite reutilizar a mesma conexão para adquirir múltiplos recursos. |

| Laboratório 4 - Desvendando o HTTP com Wireshark - AVANÇADO |

|---|

Objetivos

PARTE 1 - A Interação HTTP GET Condicional/RespostaA maioria dos navegadores web tem um cache (seção 2.2.6 do livro) e, desta forma, realizam GET condicional quando baixam um objeto HTTP. Execute os seguintes passos:

Responda às seguintes questões:

PARTE 2 -Documentos HTML com Objetos IncluídosAgora que vimos como o Wireshark mostra o tráfego capturado para arquivos em HTML grandes, nós podemos observar o que acontece quando o seu browser baixa um arquivo com objetos incluídos, no nosso exemplo, imagens que estão armazenadas em outros servidores. Faça o seguinte:

Responda às seguintes questões:

PARTE 3 -Segurança com HTTPSPara finalizar, vamos capturar sequências de mensagens HTTPS, somente a título de comparação. Execute os seguintes procedimentos:

Responda:

|

| Laboratório 5 - Servidor Apache e Construção de Página HTML |

|---|

Objetivos

Máquinas Virtuais UML / Netkit2Para esta aula de laboratório estaremos usando o netkit2 do Prof.Sobral, uma extensão do netkit da Universidade de Roma Tre. Trata-se de uma ferramenta que que permite criar máquinas virtuais leves sobre o linux. Estas máquinas podem ser ligadas em rede. Neste laboratório conectaremos uma máquina virtual na REDE do Laboratório através de uma bridge. O Servidor ApacheNeste laboratório vamos criar uma página html e hospedá-la em um máquina virtual com o Web Server Apache. Para maiores informações consulte Visão Geral do Apache . PARTE 1 - Colocando o servidor Apache no AR no Netkit

|

| Laboratório 6 - Serviço de Nomes (DNS) |

|---|

ObjetivosO Domain Name System (DNS) traduz nomes de hosts em endereços Internet Protocol (IP), preenchendo uma lacuna crítica na infraestrutura da Internet. Neste laboratório, observaremos mais de perto:

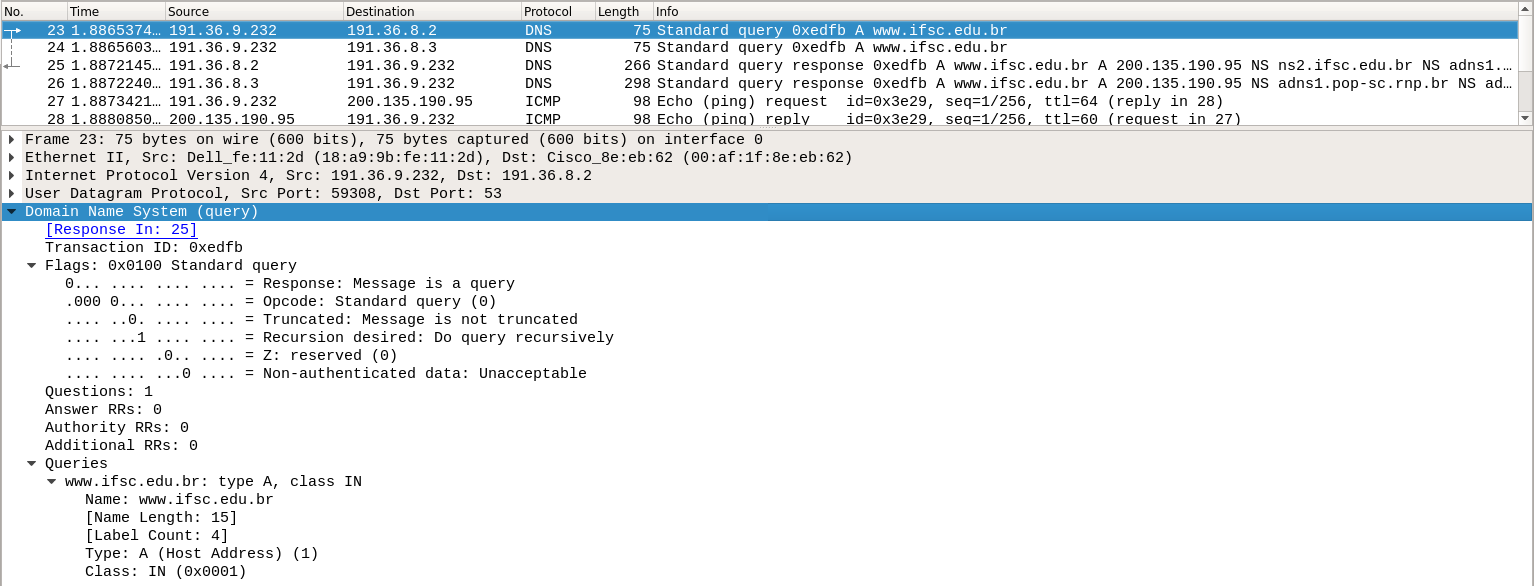

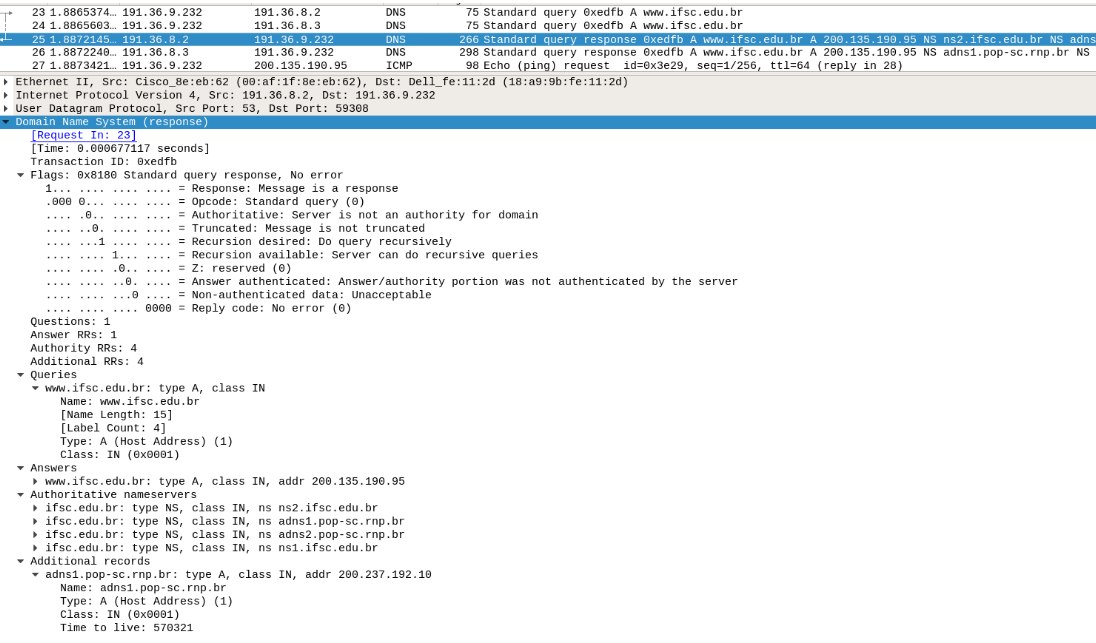

Lembre-se de que o papel do cliente no DNS é relativamente simples - um cliente envia uma consulta ao seu DNS, e obtém uma resposta. Muito pode acontecer “por baixo dos panos”, de forma invisível aos clientes DNS, enquanto os servidores DNS, organizados hierarquicamente, comunicam-se entre si para, ou recursivamente ou iterativamente, resolver uma consulta DNS de um cliente. Do ponto de vista do cliente DNS, contudo, o protocolo é bastante simples - uma consulta é feita ao seu servidor DNS e uma resposta é recebida deste servidor. PARTE 1: Consulta simples ao DNS gerada a partir de um comando pingO comando ping pode ser usado tanto com um endereço IP como com um nome de host. Em última instância, ele sempre enviará pacotes para um endereço IP. No caso de ser usado o endereço de host, ele tentará resolver (mapear) este nome em um endereço IP usando um servidor DNS (local). Ele gera uma pergunta para o servidor (ou para os servidores, caso exista mais de um configurado). Esta experiência mostra como verificar os servidores instalados e, através de uma captura de pacote mostra a estrutura dos cabeçalhos DNS.

PARTE 2 - Consultas DNS por meio de ferramentas especializadas

|

| Laboratório 7 - Desvendando o UDP - Básico |

|---|

Objetivos

Parte 1 - Experimento com UDP

udp.port==5000 || udp.port==5001

netcat -u -l -p 5000

netcat -u IP_DEST 5000

netcat -u IP_DEST 5001

Identifique no wireshark:

Anote estes dados e chame o professor.

PERGUNTAS baseadas na captura:

DESAFIO PARA CASA: capture e anote byte a byte o conteúdo de um pequeno pacote UDP (e dados IP) e calcule o CHECKSUM do mesmo (pesquise no google como fazer). Parte 2 - Experimento com UDP - MUX e DEMUXConceber um adendo ao experimento anterior para demonstrar a multiplexação e demultiplexação de informação. SUGESTÃO: Criar uma janela adicional onde a equipe que escuta passa a ser a que transmite e vice-versa.

Usar uma outra porta para espera de mensagem (6000).

Parte 3 - O professor espera transmissão na porta 4000O professor vai aguardar uma transmissão de dados na porta UDP 4000. Cada equipe deve transmitir uma mensagem que será uma resposta a uma pergunta que o professor fará. Cada equipe deve capturar o pacote UDP transmitido por ela e deve mostrar ao professor. |

| Laboratório 8 - Desvendando o TCP - Básico |

|---|

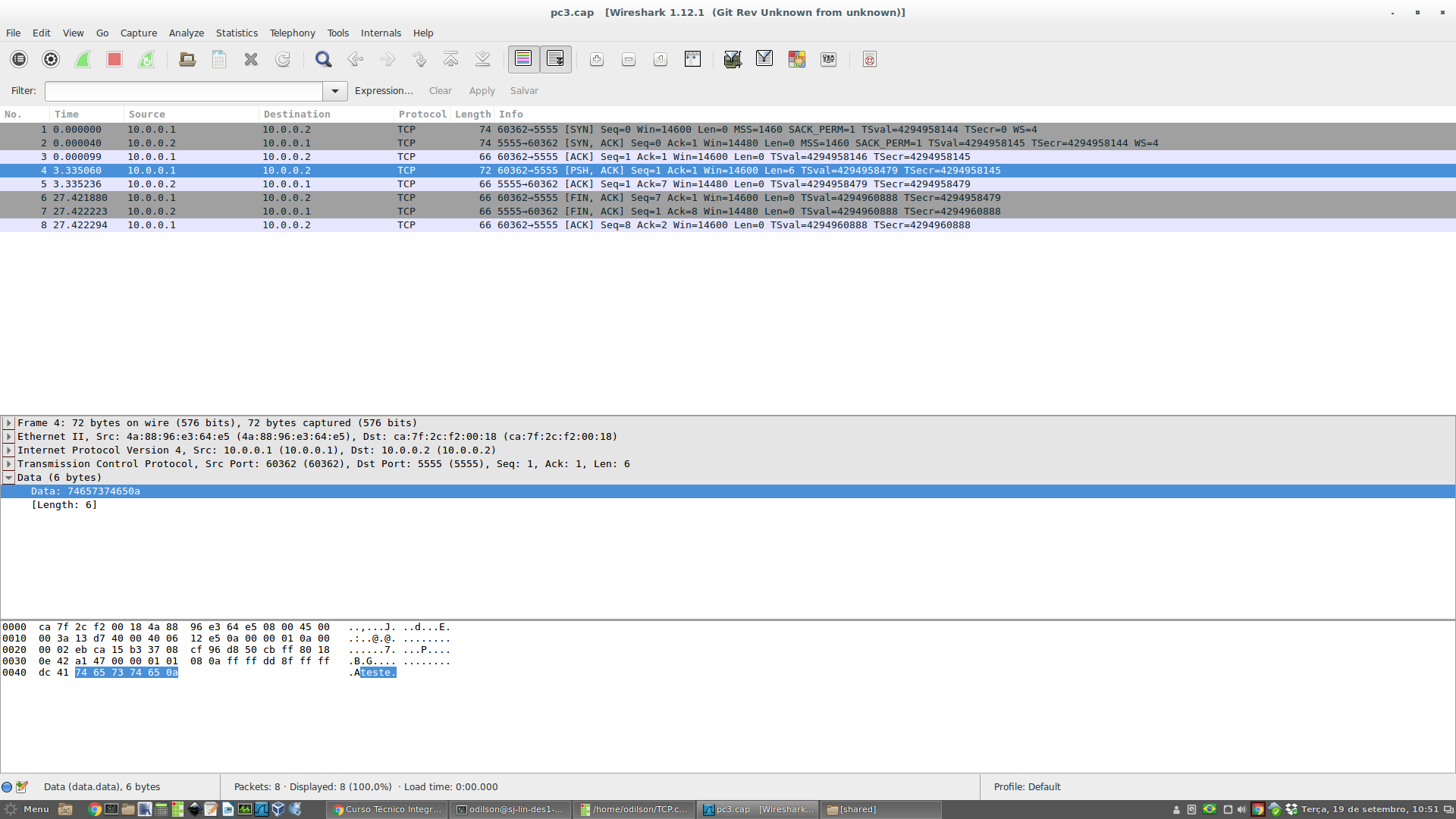

Objetivos

Configuração do LaboratórioO roteiro será executado sobre máquinas virtuais, através do uso do Netkit2. Copie o texto abaixo e crie um arquivo com nome TCP.conf. Salve-o na pasta /home/aluno.

|

| Laboratório 9 - Desvendando o TCP - Número de Sequência, Controle de Erros e Funcionamento Full-Duplex |

|---|

Objetivos

Configuração do LaboratórioO roteiro será executado sobre máquinas virtuais, através do uso do Netkit2. Copie o texto abaixo, abra o editor Gedit, cole o texto e salve o arquivo em /home/aluno/TCP.conf.

|

| Laboratório 10 - Controle de congestionamento do TCP |

|---|

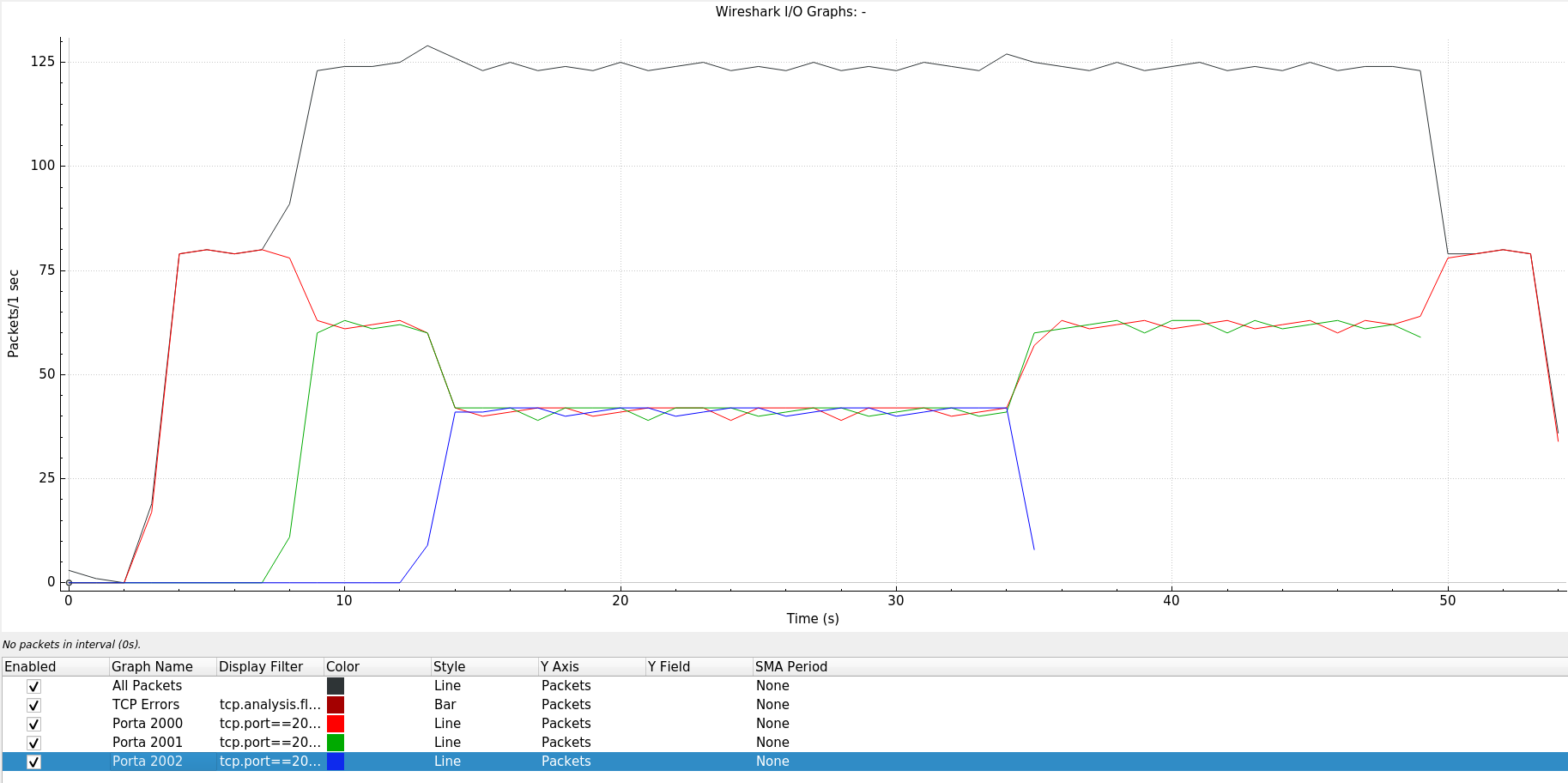

Objetivos

|

| Laboratório 11 - TCP x UDP |

|---|

ObjetivosO objetivo desses experimentos é evidenciar as diferenças entre os protocolos TCP e UDP. Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser realizada baseada no tipo de comunicação a ser feita pela aplicação. Experimento 1Antes de qualquer experimento deve-se desabilitar algumas funcionalidades do kernel do LINUX, para que os experimentos reflitam a teoria. Caso sua interface de rede não seja a eth0 adapte o comando, caso reiniciar a máquina repita-o:

|

| Laboratório 12 - Interligação de duas redes locais via um roteador |

|---|

Objetivos

Procedimento

|

| Laboratório 13 - Sub-redes |

|---|

Objetivos

|

| Laboratório 14 - Roteamento Estático em Redes |

|---|

Objetivo

PARTE 1 - Rede com 3 roteadores

|

| Laboratório 15 - Sub-redes e Roteamento Estático em Redes |

|---|

Objetivos

|

Transparências utilizadas durante as aulas

Capítulo 2 - Camada de Aplicação

Capítulo 3 - Camada de Transporte

Listas de Exercícios

| Lista de exercícios 1 - Introdução |

|---|

|

| Lista de exercícios 2 - Camada de Aplicação |

|---|

ADICIONAIS PARTE 2- HTTP

ADICIONAIS PARTE 3- DNS

|

| Lista de exercícios 3 - Camada de Transporte |

|---|

|

| Lista de exercícios 4 - Camada de Rede | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

|

Applets do Kurose

Vários aplicativos com representação dinâmica de características das redes de computadores.