Mudanças entre as edições de "Projeto Integrador - 2012.2"

| Linha 74: | Linha 74: | ||

=== A rede sem-fios === | === A rede sem-fios === | ||

| + | * [[IER-2012-2#Seguran.C3.A7a_em_redes_sem-fio_IEEE_802.11|Lembrando a aula sobre rede sem-fios]] | ||

| + | A rede sem-fios deve usar um canal livre ou com pouca utilização, podendo ser na banda de 2.4 GHz ou 5 GHz. Preferencialmente a rede deve operar no modo IEEE 802.11n. | ||

| + | |||

| + | A rede local sem-fio na matriz deve ser implantada com um AP que autentique os usuários usando WPA-EAP (''WPA Enterprise'') com EAP TTLS, ou use um [http://en.wikipedia.org/wiki/Captive_portal portal de captura], tal como [http://nocat.net/ NoCat] ou [http://www.zeroshell.net/eng/ ZeroShell]. Essa escolha fica a critério de cada equipe. | ||

| + | |||

| + | No caso de se adotar WPA-EAP, é preciso implantar uma infraestrutura de autenticação com Radius. Para ativá-la deve-se fazer o seguinte: | ||

| + | # Instalar um AP e configurá-lo com Segurança do tipo WPA-EAP. Deve-se informar o endereço IP, port UDP (usualmente 1812 para autenticação e 1813 para contabilização) e segredo (''secret'', uma senha compartilhada) do servidor Radius a ser instalado. | ||

| + | # O servidor Radius deve ser configurado para aceitar pedidos de autenticação vindos do AP (ver ''/etc/freeradius/clients.conf'' ... e lembrar de reiniciar o Radius após modificar esse arquivo). | ||

| + | # O servidor Radius deve ser configurado para fazer autenticação ''eap'' do tipo ''ttls''. Ler o arquivo ''/etc/freeradius/eap.conf'' para entender como se faz isso. Há também no [http://www.freeradius.org site do Freeradius] uma boa documentação. | ||

| + | # Para testar o funcionamento do WPA-EAP pode-se usar um laptop com um supplicant. O wpa_supplicant usado no Linux dá conta do recado. | ||

| + | |||

| + | |||

| + | Se for escolhido o portal de captura, é necesssário fazer o seguinte: | ||

| + | # Instale um computador (ou aproveite um dos servidores da matriz) para servir de portal de captura, que deve ser disposto entre o segmento da rede sem-fio e a LAN da matriz. Nesse computador deve ser instalado o NoCat ou o ZeroShell. | ||

| + | # Configure o portal de captura: | ||

| + | {| border="1" cellpadding="2" | ||

| + | |- | ||

| + | |NoCat || O NoCat é um software a ser instalado em um sistema Linux, como por exemplo Ubuntu Server. | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/IER/pi/NoCatAuth-nightly.tar.gz Download do NoCat (código fonte corrigido para Linux 2.6)] | ||

| + | * [http://www.sj.ifsc.edu.br/~msobral/IER/pi/nocat Documentação completa do NoCat (leitura fortemente recomendada !)] | ||

| + | ** [[media:Guia_rapido_nocat.txt|Guia rápido de instalação do NoCat (em português)]] | ||

| + | ** '''Observação importante:''' o NoCat tem um bug que o impede de detectar a última interface de rede (aquela que aparece por último quando se faz um ''ifconfig -a''). Para contornar isto, faça com que a interface que dá acesso à rede sem-fio não apareça por último. Nem que se crie uma interface virtual ''fake'' (que não é usada) para aparecer por último. | ||

| + | * '''Módulo Perl Net::Netmask:''' módulo necessário para o NoCat, o qual pode ser instalado com '''''sudo apt-get''' install libnet-netmask-perl''. Pode-se instalá-lo também compilando diretamente seu [http://search.cpan.org/CPAN/authors/id/M/MU/MUIR/modules/Net-Netmask-1.9015.tar.gz código fonte] de acordo com as instruções abaixo: <syntaxhighlight lang=bash> | ||

| + | tar xzf Net-Netmask-1.9015.tar.gz | ||

| + | cd Net-Netmask-1.9015 | ||

| + | perl Makefile-PL | ||

| + | make install | ||

| + | </syntaxhighlight> | ||

| + | |- | ||

| + | | ZeroShell || O ZeroShell é uma distribuição Linux especial, a qual deve ser instalada em um computador. | ||

| + | * [http://www.zeroshell.net/eng/download/ Download do ZeroShell]. Note que se trata de uma imagem ISO, e para instalá-la deve-se queimar um CD ou copiá-la para um pendrive USB (nesse caso, use [http://manpages.ubuntu.com/manpages/lucid/man8/usb-creator-gtk.8.html usb-creator-gtk] no Ubuntu). | ||

| + | * Após instalar o ZeroShell, siga sua [http://www.zeroshell.net/eng/documentation/ documentação] para a ativação de um hotspot. | ||

| + | |} | ||

| + | |||

| + | |||

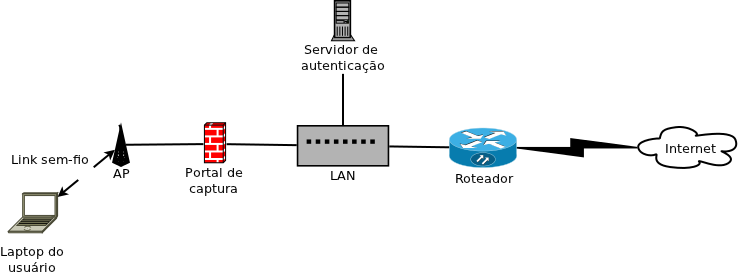

| + | A figura abaixo exemplifica uma rede em que se usa portal de captura para controle de acesso. O servidor de autenticação é meramente ilustrativo, pois ele pode estar embutido no próprio ''portal de captura'', ou mesmo em um servidor fora da rede. | ||

| + | |||

| + | |||

| + | [[imagem:Pi-2012-1-portal.png|600px]] | ||

=== Equipamentos a serem utilizados === | === Equipamentos a serem utilizados === | ||

Edição das 16h04min de 5 de março de 2013

Sobre o Projeto

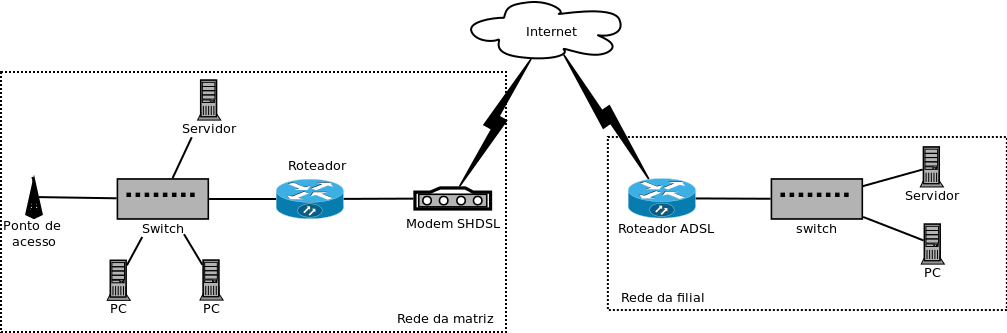

O Projeto integrador deste semestre tem como tema uma rede de uma empresa composta por uma matriz e uma filial. Essas redes possuem ambas um link para Internet, como mostrado na figura abaixo:

As características dessas redes estão descritas a seguir:

- Matriz e filial possuem seus próprios links, sendo o da matriz um link simétrico e o da filial é do tipo adsl comum (com IP dinâmico).

- A filial precisa acessar o ERP da empresa (ou qualquer outro sistema corporativo), valendo-se para isso de VPN.

- Na matriz, a rede é do tipo usual: computadores de funcionários, servidores corporativos (virtualizados ?), rede sem-fio. Além disso, na matriz os servidores ficam em uma rede local diferente dos funcionários (essa segregação se faz com VLAN).

- A conexão à rede sem-fio deve ser mediante autenticação individual, com a conta de rede do funcionário.

Datas Importantes

- Início do projeto: 04/03/2013.

- Entrega Física, Enlace e Rede: ??/03/2013.

- Apresentação final e entrega da camada de Aplicação: ??/03/2013.

Equipes

| Equipe | Equipe 1 | Equipe 2 | Equipe 3 |

| Subdomínio | equipe1.sj.ifsc.edu.br | equipe2.sj.ifsc.edu.br | equipe3.sj.ifsc.edu.br |

| IP válido | 200.135.37.95 | 200.135.37.97 | 200.135.37.101 |

| Servidor DNS | ns1.equipe1.sj.ifsc.edu.br (200.135.37.95) | ns1.equipe2.sj.ifsc.edu.br (200.135.37.97) | ns1.equipe3.sj.ifsc.edu.br (200.135.37.101) |

| Alunos | |||

Orientação e Material de Apoio

As equipes devem publicar relatórios de suas atividades em suas respectivas páginas da wiki.

O relatório deve conter:

- as atividades realizadas a cada dia, como um "diário de bordo"

- um relatório de todo o projeto, que será apresentado aos professores ao final do projeto. Esse relatório deve conter todas as informações necessárias para que uma outra equipe técnica possa reproduzir o projeto.

Cabeamento Estruturado

Produto a entregar

Ao final do projeto cada equipe deverá entregar:

Bibliografia

- CAETANO, Saul S. [1]. São José: CEFET. 2007.

- COELHO, Paulo Eustáquio. Projetos de Redes Locais com Cabeamento Estruturado . 1a ed.. Belo Horizonte: Instituto OnLine, 2003. ISBN 85-903489-1-1 BC IF-SC/SJ

- PRESCHER, Cesar Henrique Estudo e projeto para o provimento seguro de uma infra-estrutura de rede sem fio 802.11 Arquivo:Cesar-2009-2.pdf

Instalação de Equipamentos de Rede

A rede sem-fios

A rede sem-fios deve usar um canal livre ou com pouca utilização, podendo ser na banda de 2.4 GHz ou 5 GHz. Preferencialmente a rede deve operar no modo IEEE 802.11n.

A rede local sem-fio na matriz deve ser implantada com um AP que autentique os usuários usando WPA-EAP (WPA Enterprise) com EAP TTLS, ou use um portal de captura, tal como NoCat ou ZeroShell. Essa escolha fica a critério de cada equipe.

No caso de se adotar WPA-EAP, é preciso implantar uma infraestrutura de autenticação com Radius. Para ativá-la deve-se fazer o seguinte:

- Instalar um AP e configurá-lo com Segurança do tipo WPA-EAP. Deve-se informar o endereço IP, port UDP (usualmente 1812 para autenticação e 1813 para contabilização) e segredo (secret, uma senha compartilhada) do servidor Radius a ser instalado.

- O servidor Radius deve ser configurado para aceitar pedidos de autenticação vindos do AP (ver /etc/freeradius/clients.conf ... e lembrar de reiniciar o Radius após modificar esse arquivo).

- O servidor Radius deve ser configurado para fazer autenticação eap do tipo ttls. Ler o arquivo /etc/freeradius/eap.conf para entender como se faz isso. Há também no site do Freeradius uma boa documentação.

- Para testar o funcionamento do WPA-EAP pode-se usar um laptop com um supplicant. O wpa_supplicant usado no Linux dá conta do recado.

Se for escolhido o portal de captura, é necesssário fazer o seguinte:

- Instale um computador (ou aproveite um dos servidores da matriz) para servir de portal de captura, que deve ser disposto entre o segmento da rede sem-fio e a LAN da matriz. Nesse computador deve ser instalado o NoCat ou o ZeroShell.

- Configure o portal de captura:

| NoCat | O NoCat é um software a ser instalado em um sistema Linux, como por exemplo Ubuntu Server.

|

| ZeroShell | O ZeroShell é uma distribuição Linux especial, a qual deve ser instalada em um computador.

|

A figura abaixo exemplifica uma rede em que se usa portal de captura para controle de acesso. O servidor de autenticação é meramente ilustrativo, pois ele pode estar embutido no próprio portal de captura, ou mesmo em um servidor fora da rede.

Equipamentos a serem utilizados

Produto a entregar

Relatório contendo:

- Diagrama da rede implantada (use o software dia ou o Visio).

- Descrição de como foi atendido cada requisito do projeto

- Descrição das configurações feitas em cada equipamento, de forma a poderem ser reproduzidas por qualquer pessoa com formação técnica.

Bibliografia

- Manual switch DES-3526

- Site oficial wpa_supplicant

- Site oficial do Freeradius

- Tutorial da interface CLI de roteadores Cisco

- Manual do modem SHDSL DT-2048

- Manual do Access Point Edimax EW-7209 APg

Programação para Redes de Computadores

Manutenção do serviços básicos de rede.

Produtos a Entregar

- Serviço VPN:

- Restabelecimento do serviço em até 1 minuto (SLA), quando a falha se dá exclusivamente com o mesmo.

- Serviço RADIUS:

- Restabelecimento do serviço em até 1 minuto (SLA), quando a falha se dá exclusivamente com o mesmo.

- Relatórios:

- Quantitativo: quantos usuários conectados no sistema?

- Qualitativo: quais usuários conectados no sistema?

- Quantitativo: quantos usuários conectaram hoje, nesta semana ou neste mês?

- Comando para desconectar um usuário X.

- Serviço Backup:

- Backup cruzado, entre matriz e filial, com cópia integral e diária das configurações de sistema, com no mínimo 5 e máximo 7 versões de conteúdo. Interessante incluir configurações dos equipamentos de rede, tais como switches e APs.

Bibliografia

- JARGAS, M. A. Shell Script. 2013.

- NEVES, J. Papo de Botequim. 2013.