PJI3 20192: mudanças entre as edições

| (51 revisões intermediárias por 2 usuários não estão sendo mostradas) | |||

| Linha 1 640: | Linha 1 640: | ||

#* [http://tele.sj.ifsc.edu.br/~msobral/pji3/TL-SG3210(UN)_V2_UG.pdf Manual da interface web do switch TP-Link] | #* [http://tele.sj.ifsc.edu.br/~msobral/pji3/TL-SG3210(UN)_V2_UG.pdf Manual da interface web do switch TP-Link] | ||

== Parte | == Parte 3: criando uma infraestrutura física e usando VLANs == | ||

* [http://repmaumau.fortunecity.ws/co.html IMPORTANTE: Teoria da Perversidade Universal da Matéria (ver 3a lei de Murphy)] | * [http://repmaumau.fortunecity.ws/co.html IMPORTANTE: Teoria da Perversidade Universal da Matéria (ver 3a lei de Murphy)] | ||

| Linha 1 694: | Linha 1 694: | ||

</font> | </font> | ||

{{Collapse bottom | Aula 10}} | {{Collapse bottom | Aula 10}} | ||

=03/09/2019: Interligação de LANs (continuação)= | |||

{{Collapse top | Aula 11}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 11}} | |||

=05/09/2019: Interligação de LANs (continuação)= | |||

{{Collapse top | Aula 12}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 12}} | |||

=10/09/2019: LANs e caminhos fechados= | |||

{{Collapse top | Aula 13}} | |||

<font size="3"> | |||

* Capítulo 16 do livro "''Comunicação de Dados e Redes de Computadores, 3a ed.''", de Behrouz Forouzan. | |||

* Capítulo 5 do livro "''Redes de computadores e a Internet, Uma abordagem Top-Down. 5a edição'', de James Kurose. | |||

* Capítulo 4 do livro "''Redes de Computadores, 4a ed.''", de Andrew Tanenbaum. | |||

* [https://www.gta.ufrj.br/ensino/eel879/trabalhos_vf_2013_2/stp/ Um bom texto sobre STP] | |||

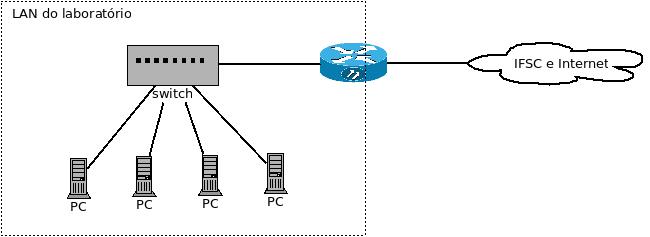

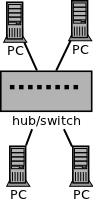

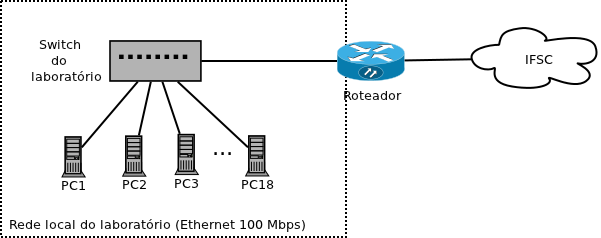

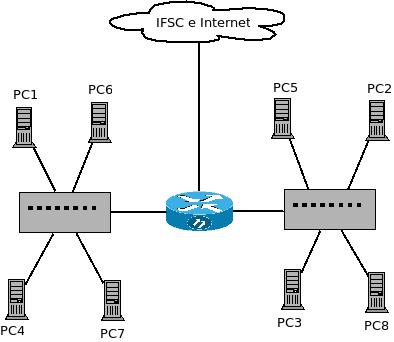

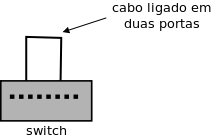

No laboratório de Redes de Computadors, um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede. Quer dizer, ele fez algo assim com um dos switches da rede: | |||

[[imagem:Curto-lan.png]] | |||

= O problema dos ciclos (caminhos fechados) em uma rede local ethernet = | |||

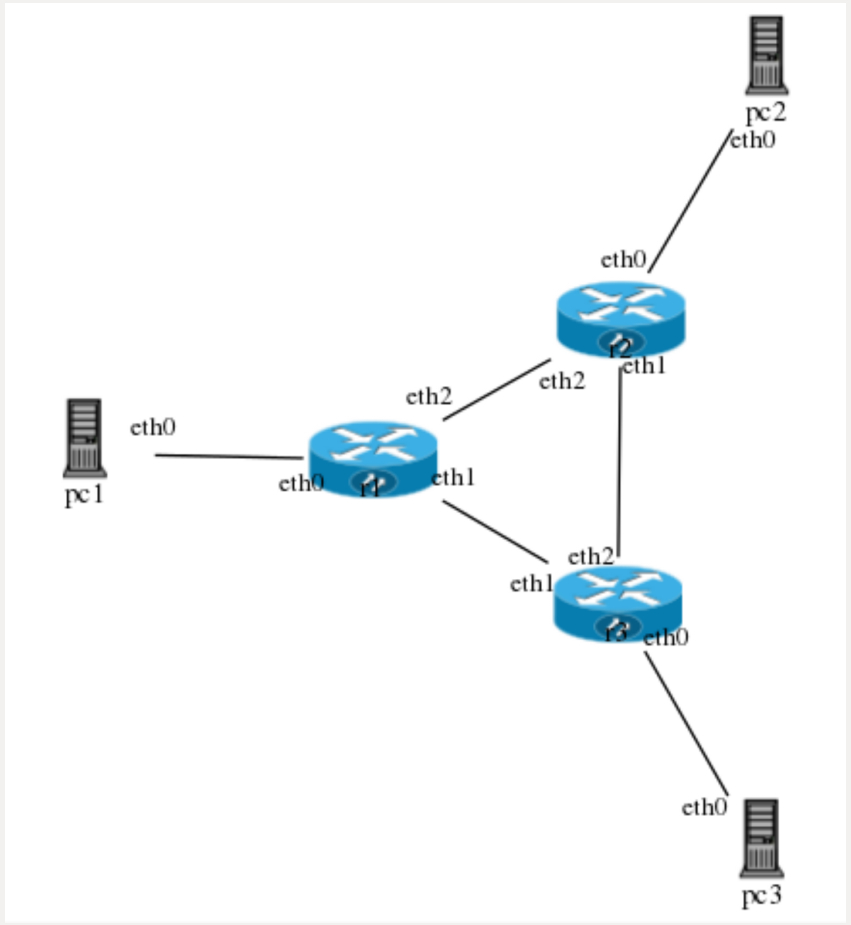

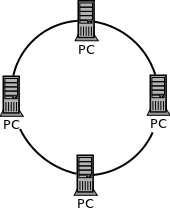

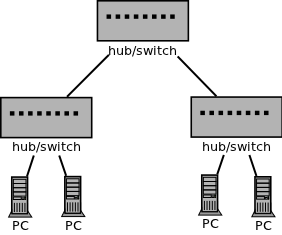

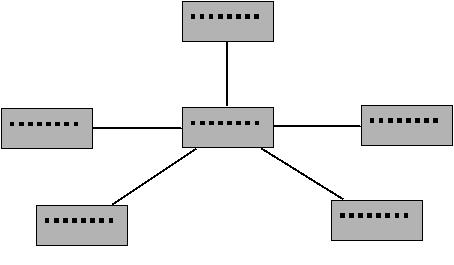

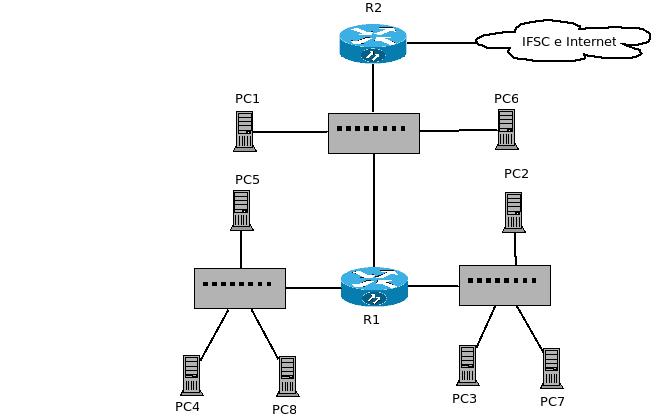

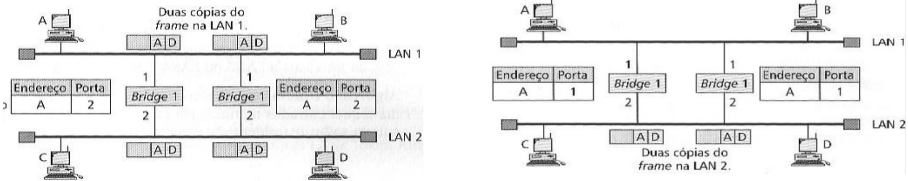

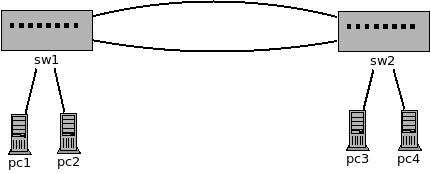

A interligação acidental de duas portas de um switch cria um ciclo na rede local (''loop''). Mas isso pode ser feito também de forma intencional, pois em LANs grandes pode ser desejável ter enlaces redundantes, para evitar que a interrupção de um enlace isole parte da rede. A existência de interligações alternativas portanto é algo que pode ocorrer em uma rede local, seja por acidente ou com a finalidade de conferir algum grau de tolerância a falhas na infraestrutura da rede. Um caso em que uma rede possui um ciclo intencionalmente colocado pode ser visto na LAN abaixo: | |||

[[imagem:LAN-anel-stp.png]] | |||

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa trancaria devido a um efeito chamado de ''tempestade de broadcasts'' (''broadcast storm''). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo [http://en.wikipedia.org/wiki/Spanning_Tree_Protocol STP] (''Spanning Tree Protocol'', definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa. | |||

* [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/spanning_tree1.swf Uma animação sobre STP] | |||

* [http://www.visualland.net/protocol.overview.php?p=Spanning%20Tree&protocol=Spanning%20Tree&title=Spanning%20Tree%20Overview ... e várias animações sobre STP] | |||

* [http://en.wikipedia.org/wiki/Spanning_tree_protocol STP na Wikipedia] | |||

* [http://www.sj.ifsc.edu.br/~msobral/RCO2/docs/stp.pdf Um texto explicativo sobre STP] | |||

A configuração STP em switches deve observar o seguinte: | |||

# '''Cada switch deve ter um número que informa sua prioridade para o STP:''' quanto menor o valor, maior a prioridade. O switch raiz é aquele com a menor prioridade dentre todos os switches. Em caso de empate, o switch com menor valor de endereço MAC é escolhido. | |||

#* ... o switch ''raiz'' é o switch usado como referência dentro da rede para escolher quais links entre switches serão mantidos ativados, e quais serão desativados. Quando um switch possui links alternativos para chegar até o switch raiz, o link que proporciona um caminho mais curto (ou custo menor) é mantido e os demais são desativados. | |||

# '''Quando o STP está em ação, ele muda o estado de operação das portas do switch:''' | |||

#* ... em cada switch, a porta que o liga em direção ao switch ''raiz'' se chama '''porta raiz'''. | |||

#* ... as portas de um switch que permancem ativadas são chamadas de '''portas designadas'''. | |||

#* ... as portas de um switch que são desativadas são denominadas '''portas bloqueadas''' | |||

#* Essas informações podem ser vistas no status do STP | |||

# '''STP deve ser ativado nas portas dos switches:''' alguns modelos de switch exigem que se informe em quais portas o STP deve ser ativado. | |||

# '''RSTP é melhor que STP:''' o protocolo RSTP é uma versão melhorada do STP, a qual resolve o problema de caminhos fechados mais rapidamente. | |||

# '''STP roda de forma independente para cada VLAN:''' ao coinfigurar os switches, deve-se observar que o STP roda de forma independente para cada VLAN. | |||

=Roteiro 06= | |||

== Objetivos == | |||

* Criar redes locais com caminhos fechados (''loops'') | |||

* Compreender o efeito de caminhos fechados em uma LAN | |||

* Usar o protocolo STP para que a rede opere com redundância | |||

=== Introdução === | |||

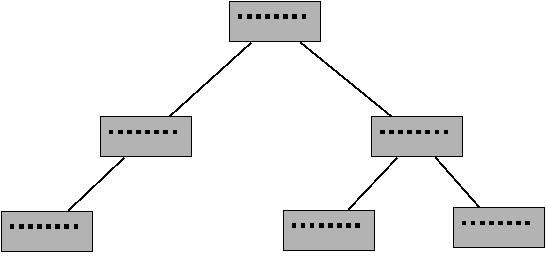

A interligação de segmentos de uma LAN pode conter enlaces redundantes para prover tolerância a falhas: caso um enlace falhe, o que isolaria uma parte da rede, outro enlace pode ser usado para manter a conectividade. No entanto a existência de enlaces redundantes cria loops (“circuitos fechados”) na rede, e isto causa sérios problemas: | |||

# Os switches não conseguem localizar corretamente as estações, pois a repetição de quadros para estações ainda desconhecidas, ou quadros em broadcast, faz com que a estação de origem apareça a cada repetição em um segmento diferente da rede. | |||

# Quadros em broadcast ficam presos eternamente nos loops, consumindo parte da capacidade da rede. À medida que mais quadros em broadcast forem transmitidos, a capacidade disponível se reduz, até que em algum momento chegue a um colapso. | |||

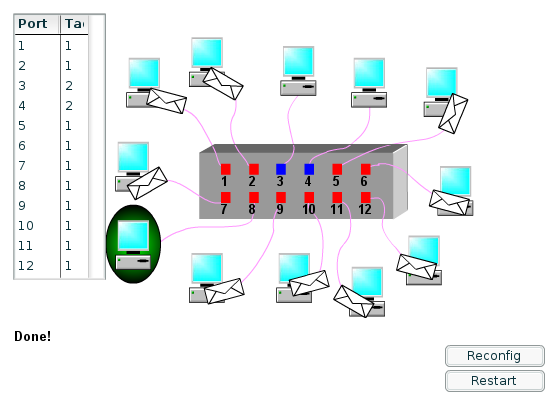

[[imagem:Stp-exemplo.png]] | |||

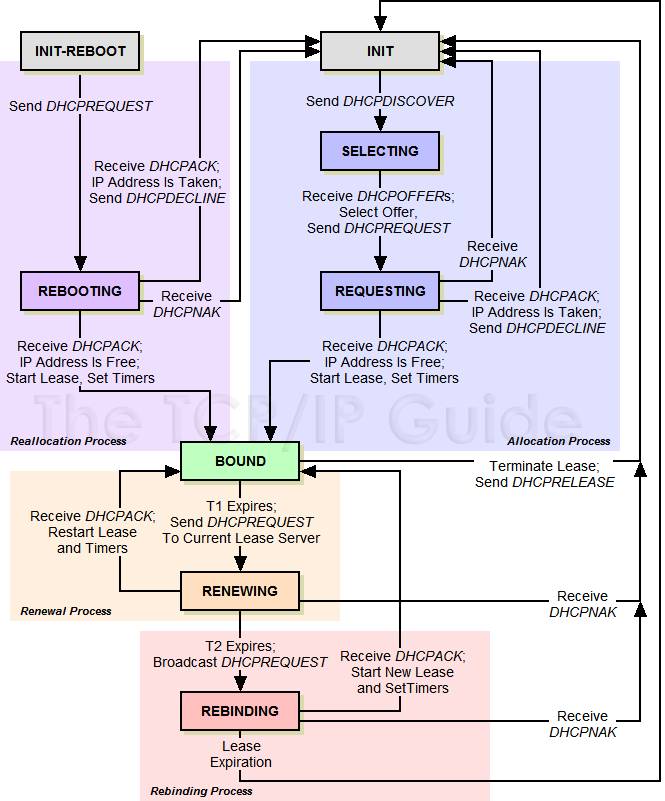

A solução para esse problema é eliminar os loops desabilitando alguns enlaces, de forma que sempre exista apenas um caminho entre cada par de estações na rede. Isto se faz com um algoritmo chamado de Spanning Tree, e que é implementado pelo protocolo STP (Spanning Tree Protocol), definido na norma IEEE 802.1d. Esse protocolo identifica um switch como sendo o nó raiz da rede, | |||

e faz com que cada outro switch tenha apenas um enlace em direção à raiz. A seleção do nó raiz depende dos identificadores dos switches, chamados de Bridge ID, e a escolha dos enlaces a serem mantidos depende do custo do caminho até a raiz. O protocolo funciona com o envio periódico de mensagens de configuração, chamadas de BPDU (Bridge PDU), por todos os switches da rede. | |||

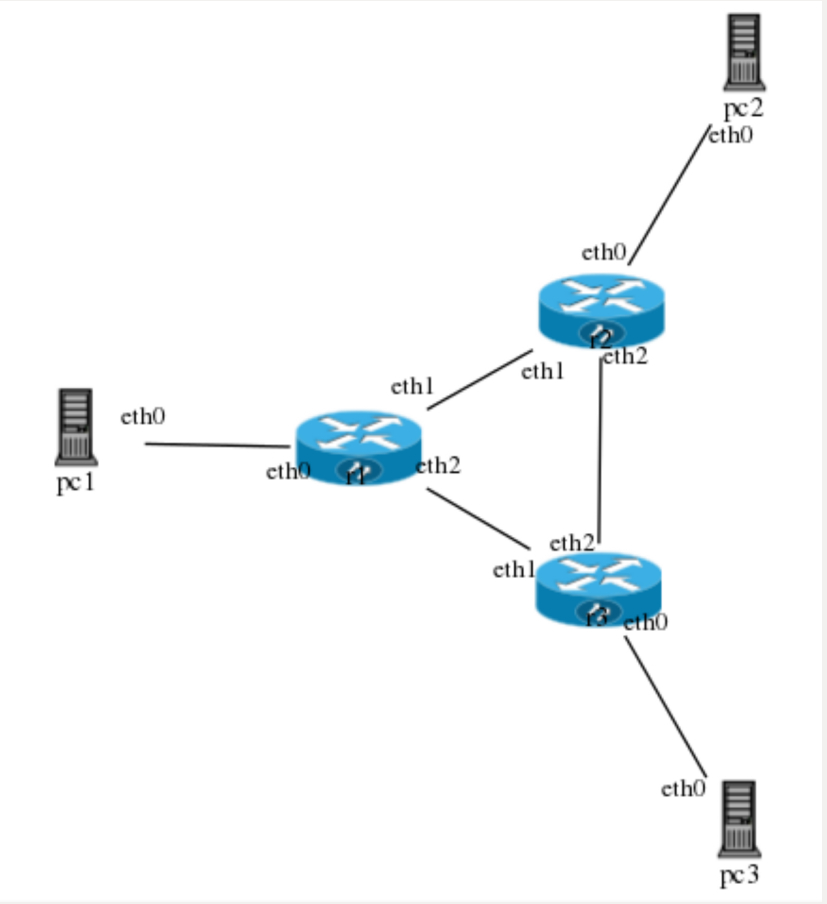

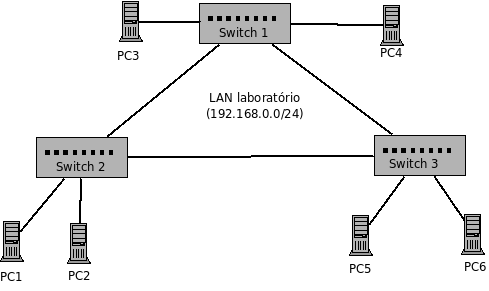

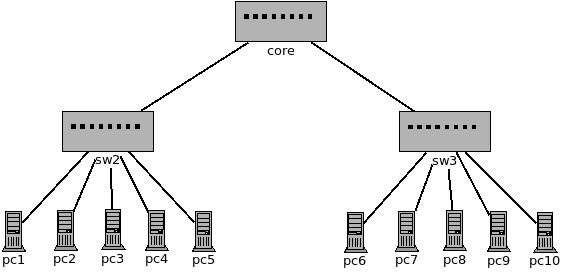

O estudo sobre STP usará como conceito uma rede local em que três switches formam um anel. Essa rede possui uma estrutura típica para uma pequena empresa, como se pode ver na figura abaixo. | |||

[[imagem:LAN-anel-stp.png]] | |||

* [http://tele.sj.ifsc.edu.br/~msobral/pji3/lab7/stp.conf Arquivo de configuração do netkit2 (stp.conf)] | |||

== Parte 1: O efeito de caminhos fechados == | |||

# Execute o experimento do Netkit correspondente à rede da ilustração 1. Essa rede inicialmente está com o ciclo rompido (uma das interfaces de um dos switches está desativada). | |||

# Inicie o experimento. Quando todas as máquinas virtuais estiverem rodando, tente fazer um ping de alguma máquina virtual para outra. Esse ping funcionou normalmente ? | |||

# Reative a interface do switch1 (com ''ifconfig eth0 up''), e repita o ping porém tendo como alvo algum outro computador. Há algum efeito no funcionamento da rede ? O que aconteceu depois disso ? | |||

# Execute o tcpdump no computador que é alvo do ping, e colete o tráfego que chega em sua interface eth0. Você precisará usar este comando:<syntaxhighlight lang=bash> | |||

tcpdump -i eth0 -ln | |||

</syntaxhighlight>O que você conclui quanto ao tráfego na rede ? Descreva exatamente o que está acontecendo e qual a causa. | |||

# Mantendo o tcpdump em execução desative novamente a interface do switch1 que o liga ao switch3. O que aconteceu no padrão de tráfego mostrado pelo tcpdump ? E como ficou o desempenho da rede ? Como você relaciona isso com o que foi concluído no ítem 4 ? | |||

== Parte 2: O protocolo STP como possível solução == | |||

Com base na rede da parte 1 deste roteiro, faça o seguinte: | |||

# Ative o protocolo STP em todos os switches usando este comando:<syntaxhighlight lang=bash> | |||

brctl stp vlan1 on | |||

</syntaxhighlight> ... e então repita os passos 3 e 4 da parte 1 do roteiro. A rede funcionou normalmente desta vez ? | |||

# Execute o ping a partir de um computador que está conectado ao switch1 para algum computador conectado ao switch3. Enquanto isto, desative a interface do switch1 que o conecta ao switch3. O ping continuou a funcionar ? Houve alguma interrupção, mesmo que temporária ? | |||

# Reative a interface do switch1. Como se comportou o ping enquanto isso ? | |||

# O que você conclui sobre o papel do protocolo STP em redes locais em que há ligações alternativas (i.e: a topologia física da rede apresenta laços ou ciclos) ? | |||

# Entre os passos 1 e 3 a rede mudou seu funcionamento devido ao uso do STP. Para investigar em detalhes o que esse protocolo fez nos switches, vamos repetir o experimento, porém a cada etapa consultando as informações sobre o STP em cada switch. Assim, a cada modificação feita na rede (ativação ou desativação de interfaces), vamos executar os seguintes comandos em cada switch:<syntaxhighlight lang=bash> | |||

brctl showstp vlan1 | |||

brctl showmacs vlan1 | |||

</syntaxhighlight>Além disso, vamos também executar o tcpdump na interface do switch1 que o conecta ao switch3:<syntaxhighlight lang=bash> | |||

tcpdump -i eth0 -ln | |||

</syntaxhighlight> | |||

== Parte 3: Usando o STP em switches reais == | |||

# O experimento de hoje finaliza com a reprodução em uma rede real do que foi visto com o Netkit2. Para isso devem ser usados os switches do laboratório, que devem ser interligados em anel, com computadores conectados. | |||

# Sem ativar o STP nos switches, experimente fazer um ping de um computador a outro. Ao mesmo tempo, use o wireshark para monitorar o tráfego em sua interface ethernet. | |||

#* O ping tem resposta ? | |||

#* O que acontece com a rede ? É possível comunicação entre os computadores ? Como se comportam os switches (veja seus leds) ? | |||

#* O que mostra o wireshark ? Há alguma característica em comum entre os quadros capturados ? | |||

# Desconecte algum dos cabos entre os switches, de forma a desfazer o anel, e repita o experimento com ping. Qual a diferença ? | |||

# Com os switches '''sem formar um anel''', e usando o [http://tele.sj.ifsc.edu.br/~msobral/pji3/TL-SG3210(UN)_V2_UG.pdf manual do switch], ative o protocolo STP. | |||

# Teste a comunicação com ping. O que aconteceu ? | |||

# Com o ping em funcionamento, restabeleça a topologia em anel nos switches. Observe o comportamento do ping. | |||

#* As respostas do ping continuaram normalmente, sem interrupção ? | |||

#* Caso tenham interrompido, as respostas reapareceram depois de um tempo ? | |||

#* Caso tenham reaparecido, quanto tempo demorou para retornarem ? | |||

# Ainda com o ping em andamento, novamente desfaça o anel. | |||

#* As respostas do ping continuaram normalmente, sem interrupção ? | |||

#* Caso tenham interrompido, as respostas reapareceram depois de um tempo ? | |||

#* Caso tenham reaparecido, quanto tempo demorou para retornarem ? | |||

# O que se pode concluir quanto ao STP ? Funciona ? É rápido ? | |||

# Experimente ativar o RSTP, que é uma versão mais rápida do STP, e repita o experimento. | |||

</font> | |||

{{Collapse bottom | Aula 13}} | |||

=12/09/2019: Interligação de LANs (continuação)= | |||

{{Collapse top | Aula 14}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 14}} | |||

=17/09/2019: LANS e caminhos fechados (continuação)= | |||

{{Collapse top | Aula 15}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 15}} | |||

=19/09/2019: LANS e agregação de enlaces= | |||

{{Collapse top | Aula 16}} | |||

<font size="3"> | |||

* [https://en.wikipedia.org/wiki/Link_aggregation Agregação de enlace na wikipedia] | |||

* [https://www.auvik.com/media/blog/network-basics-link-aggregation/ Link Aggregation Basics] | |||

* [https://thenetworkway.wordpress.com/2015/05/01/an-overview-of-link-aggregation-and-lacp/ Outra introdução a agregação de enlace] | |||

* [https://www.thomas-krenn.com/en/wiki/Link_Aggregation_and_LACP_basics Mais uma introdução a agregação de enlace e LACP] | |||

* [http://tele.sj.ifsc.edu.br/~msobral/pji3/Extreme_LACP.pdf Uma apresentação sobre agregação de enlace e LCAP] | |||

* [https://ieeexplore.ieee.org/document/7055197/ Padrão IEEE 802.1ax] | |||

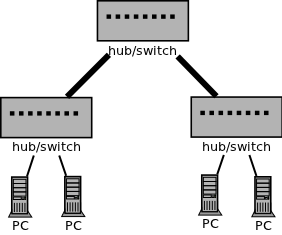

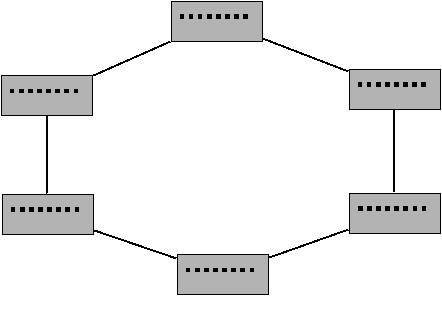

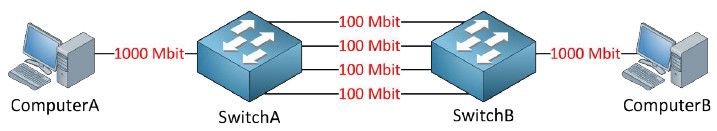

Em uma LAN composta por switches, enlaces entre switches formados por um único cabo apresentam algumas limitações: | |||

# Se algum problema acontecer com o cabo, ou nas portas dos switches envolvidos, a comunicação entre os switches é interrompida | |||

# O enlace pode se tornar um gargalo, caso por ele passe um tráfego agregado de grande intensidade | |||

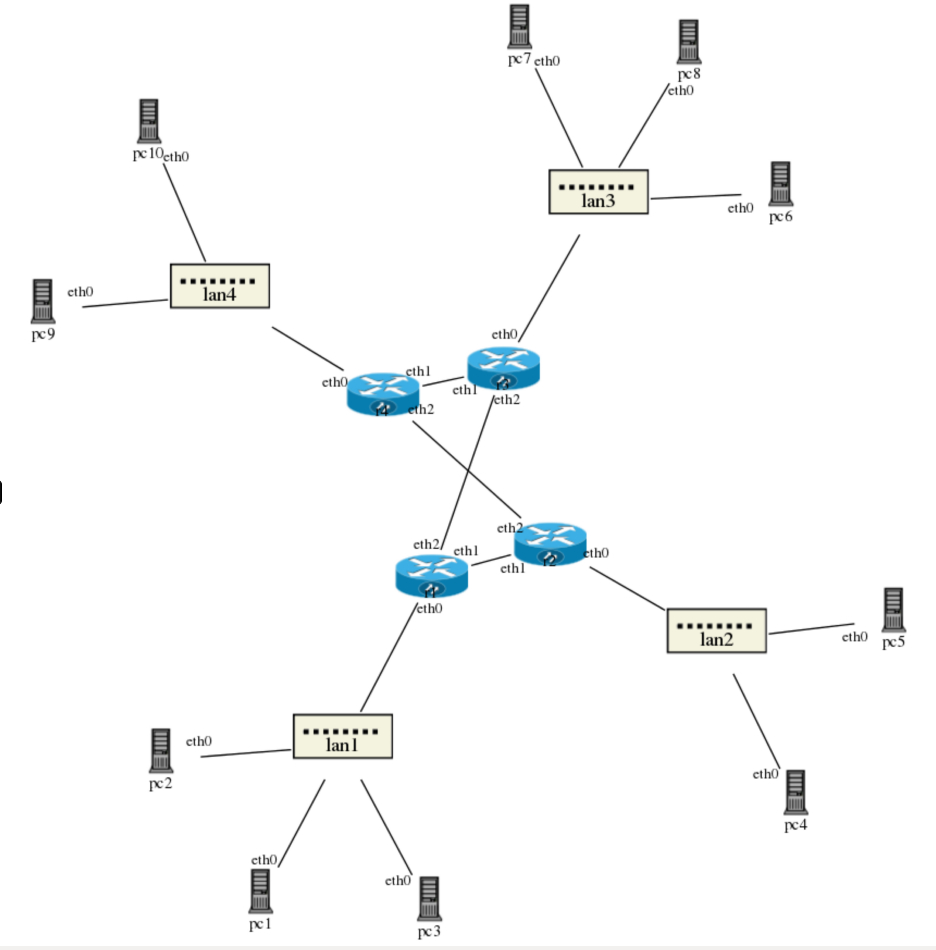

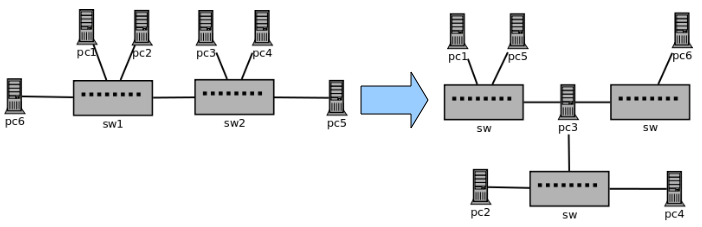

Para entender essas questões, tome-se como exemplo a seguinte rede: | |||

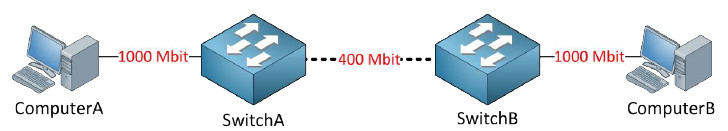

[[image:pji3-Lag0.jpg]] | |||

<br>''Uma rede com um switch central (core) e switches periféricos'' | |||

Nessa rede, o switch central (''core'') integra os demais switches da rede. Todo o tráfego entre os dois lados da rede passa por esse switch, e pelos enlaces entre ele e os switches periféricos. Se um desses enlaces se romper, os dois lados da LAN ficam isolados. E, se muitos computadores estiverem se comunicando dois lados da rede, o switch ''core'' se torna um gargalo, limitando a taxa de transmissão máxima que pode ser obtida. | |||

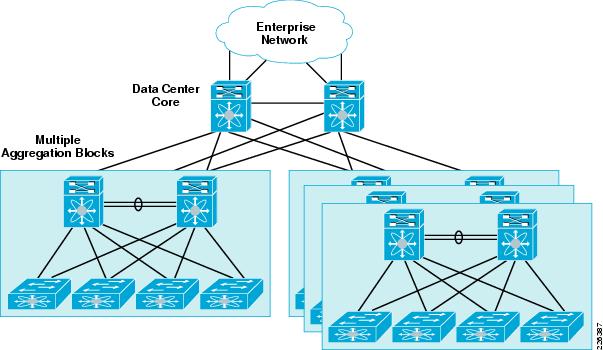

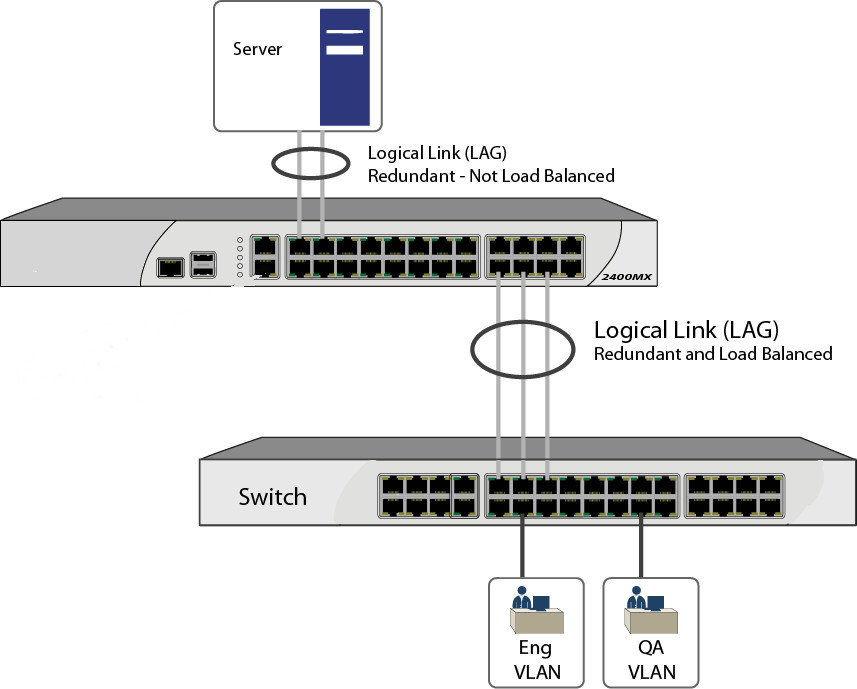

= Agregação de enlace = | |||

A agregação de enlace (''LA'' - ''Link Agregation''), descrita no padrão [https://ieeexplore.ieee.org/document/7055197/ IEEE 802.1ax], possibilita que dois ou mais enlaces físicos entre dois switches operem como um único enlace lógico (chamado de ''LAG - Link Aggregation Group''). O enlace agregado tem uma capacidade que equivale à soma das capacidades dos enlace físicos. Assim, um enlace agregado composto por dois enlaces físicos de 1 Gbps tem capacidade de 2 Gbps. Além disso, se um dos enlace físicos se romper, o enlace agregado continua a funcionar, porém com capacidade reduzida. A figura a seguir ilustra um enlace agregado formado por três enlaces físicos entre dois switches. | |||

[[imagem:pji3-Lag1.jpg|500px]] | |||

<br>''Um enlace agregado entre dois switches formado por três enlaces físicos'' | |||

O estabelecimento do enlace agregado envolve configurar as portas os switches que dele fazem parte. Isso pode ser feito de forma estática ou dinâmica: | |||

* '''Estática:''' definem-se manualmente nos switches as portas que fazem parte do enlace agregado. | |||

* '''Dinâmica:''' definem-se nos switches os grupos de portas que podem estabelecer enlace agregados. O protocolo LACP (''Link Aggregation Control Protocol'') é então utilizado para que os switches negociem o estabelecimento do enlace agregado. | |||

== LACP: ''Link Aggregation Control Protocol'' == | |||

* [https://www.linkedin.com/pulse/etherchannel-link-aggregation-lacp-pagp-dany-hallak Um texto introdutório sobre LACP] | |||

O protocolo LACP negocia enlaces agregados entre switches, contanto que estas condições estejam satisfeitas: | |||

* os enlaces físicos sejam full-duplex | |||

* todos enlaces envolvidos possuam mesma taxa de bits | |||

* os enlaces físicos estejam entre os mesmos dois switches | |||

Estas figuras (obtidas [https://www.linkedin.com/pulse/etherchannel-link-aggregation-lacp-pagp-dany-hallak nesta página]) ilustram o estabelecimento de um enlace agregado com LACP, uma vez que as condições acima estejam satisfeitas: | |||

[[imagem:pji3-La1a.jpeg|600px]] | |||

<br>''Dois switches com quatro enlaces físicos de 100 Mbps entre eles'' | |||

[[imagem:pji3-La1b.jpeg|600px]] | |||

<br>''Após formação do enlace agregado, é como se houvesse um enlace de 400 Mbps (4 x 100 Mbps)'' | |||

Uma vez estabelecido um enlace agregado, chamado de LAG, o LACP trabalha para que: | |||

* O enlace se recupere automaticamente em caso de falha de um ou mais enlaces físicos. Contanto que ao menos um enlace físico esteja em funcionamento, o enlace LAG continua a existir. | |||

* Os quadros de transmissões de dados sejam distribuídos entre os enlaces físicos. | |||

* Todos os quadros de uma comunicação em particular sejam transmitidos por um mesmo enlace físico, de forma a garantir que eles sejam recebidos na mesma ordem em que foram enviados. | |||

Por fim, em um switch, do ponto de vista do LACP, cada porta pode ser ''ativa'' ou ''passiva'': | |||

* '''Ativa:''' a porta toma iniciativa de enviar mensagens LACP para negociar o enlace agregado com o porta do outro switch onde está conectada | |||

* '''Passiva:''' a porta não envia mensagens LACP, a não ser que receba uma mensagem LACP vinda do outro switch. | |||

= Roteiro 07: LANs e agregação de enlace = | |||

== Objetivos == | |||

* Criar redes locais com enlaces agregados estaticamente | |||

* Criar redes locais com enlaces agregados dinamicamente | |||

* Testar a resiliência dos enlaces agregados | |||

== Parte 1: Enlace agregado estaticamente == | |||

Em um enlace agregado estaticamente, as portas envolvidas são predefinidas e somente podem ser alteradas manualmente. Com isso, se um enlace físico falhar, parte dos quadros transmitidos será perdida. Os experimentos seguintes buscam verificar o comportamento de um enlace agregado estaticamente. | |||

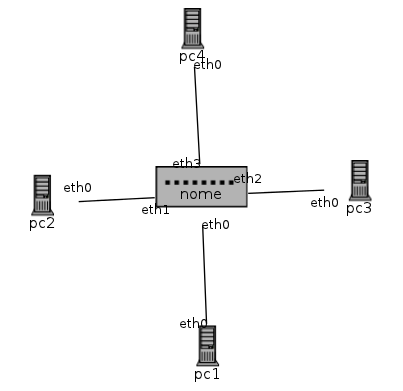

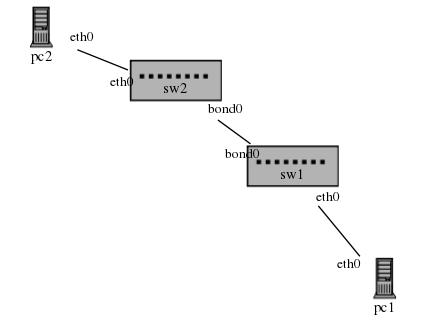

# Execute o [[Netkit2|netkit2]] e nele carregue [http://tele.sj.ifsc.edu.br/~msobral/pji3/lab8/aggr1.conf este arquivo de configuração (aggr1.conf)]. Ele representa esta rede: <br>[[imagem:pji3-Aggr1.png|350px]]<br>A interface ''bond0'' representa um link agregado, cujas portas físicas são ''eth1'' e ''eth2''. | |||

# Inicie a rede no ''netkit2''. Em seguida selecione ''pc1'', e nele execute este comando: <syntaxhighlight lang=bash> | |||

ping 10.0.0.2 | |||

</syntaxhighlight>... para fazer um ''ping'' para ''pc2''. | |||

# Selecione o switch ''sw1'', e nele visualize o tráfego que passa pela interface ''bond0''. Essa é a interface que representa o enlace agregado: <syntaxhighlight lang=bash> | |||

tcpdump -i bond0 -ln | |||

</syntaxhighlight>... e observe que as mensagens ICMP do ''ping'' fluem normalmente. | |||

# Interrompa o monitoramento da interface ''bond0'', e em seguida monitore a interface ''eth1'' (que é uma das portas associada ao enlace agregado): <syntaxhighlight lang=bash> | |||

tcpdump -i eth1 -ln | |||

</syntaxhighlight> ... qual a diferença em relação ao tráfego mostrado na interface ''bond0'' ? Repita o monitoramento, porém na interface ''eth2'' (a outra porta do enlace agregado), e compare o resultado com o que se viu nas interfaces ''eth1'' e ''bond0''. O que se pode concluir quanto à transmissão dos quadros pelo enlace agregado ? | |||

# Agora em ''sw1'' use o programa ''ifconfig'' para desativar uma das interfaces do enlace agregado (''eth1'' ou ''eth2''). | |||

# Repita o monitoramento do tráfego na interface ''bond0''. Algo mudou em relação ao que se viu no passo 3 ? | |||

# Volte para ''pc1'', e veja o que o ''ping'' apresenta na tela. O que mudou em relação ao que ele apresentava antes de se desativar uma das portas do switch ''sw1'' ? | |||

# Agora em ''sw2'' use o programa ''ifconfig'' para desativar uma das interfaces do enlace agregado (a mesma que foi desativada em ''sw1'') | |||

# Volte para ''pc1'', e veja o que o ''ping'' apresenta na tela. O que mudou em relação ao que ele apresentava antes de se desativar um dos enlaces físicos do LAG ? | |||

# O que se conclui em relação ao enlace agregado estaticamente ? Tenha em mente que enlaces agregados são criados principalmente para: | |||

#* Criar um enlace de maior capacidade entre switches | |||

#* Criar um enlace com tolerância a falha entre switches | |||

== Parte 2: Enlace agregado dinamicamente == | |||

* [http://tele.sj.ifsc.edu.br/~msobral/pji3/TL-SG3210(UN)_V2_UG.pdf Manual do switch TP-Link] | |||

Um enlace agregado dinamicamente usa o protocolo LACP para gerenciar o enlace. Com isso ele pode se recuperar de falhas de enlaces físicos que compõem o enlace agregado. | |||

Este experimento deve ser realizado com switches reais. | |||

# Usando dois switches TP-Link, implante a seguinte rede:<br><br>[[imagem:pji3-Lag-dyn-1.jpg|400px]] | |||

# Configure os switches para que os enlaces entre eles formem um enlace agregado: as portas envolvidas devem formar um LAG. | |||

# Confira nos switches se o enlace agregado foi devidamente formado, e qual a sua capacidade. | |||

# Teste a comunicação entre os computadores que estão em diferentes switches. Inicialmente use ''ping'' e, se funcionar, faça um teste de vazão (''throughput''). O teste de vazão mede a '''capacidade''' do enlace. | |||

#* Em um dos computadores execute o programa [http://manpages.ubuntu.com/manpages/xenial/man1/iperf.1.html iperf] desta forma: <syntaxhighlight lang=bash> | |||

iperf -s | |||

</syntaxhighlight> | |||

#* No outro computador, execute o iperf assim: <syntaxhighlight lang=bash> | |||

iperf -c IP_do_outro_computador -t 60 -i 5 | |||

</syntaxhighlight> | |||

#* Faça esse medição entre dois pares de computadores simultaneamente. Ex: entre PC1 e PC3, e entre PC2 e PC4. | |||

# Desconecte um dos cabos do enlace agregado, e repita os testes de comunicação e vazão entre os computadores. O que mudou ? | |||

# Reconecte o cabo do enlace agregado. | |||

# Execute o ''ping'' entre dois pares de computadores, e deixe-os em execução. | |||

# Desconecte um dos cabos do enlace agregado, e observe o efeito na comunicação do ''ping''. | |||

# Reconecte o cabo e novamente verifique se a comunicação do ''ping'' foi afetada de alguma maneira. | |||

# O que se conclui em relação ao LAG dinâmico ? | |||

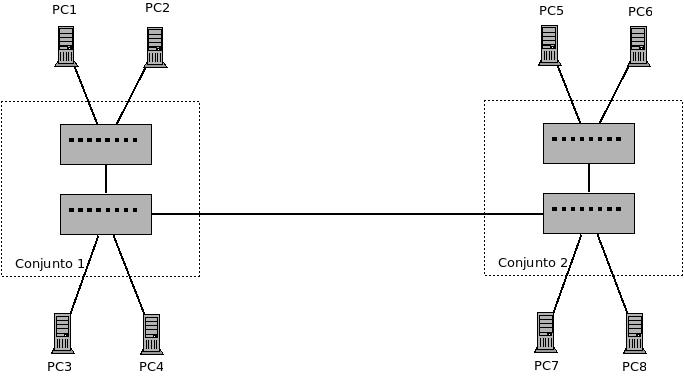

== Parte 3: Juntando enlaces agregados e VLANs == | |||

Enlaces agregados podem ser combinados com VLANs, contanto que as portas que formam um LAG estejam nas mesmas VLANs e operem no mesmo modo de acesso (''access'' ou ''trunk''). | |||

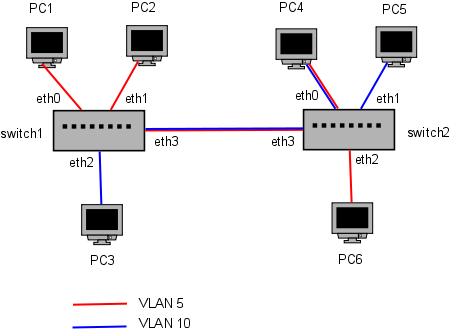

# Implante a rede mostrada nesta figura (não precisa, no entanto, tornar PC4 um roteador entre as VLANs):<br><br>[[imagem:Bridge3.png]] | |||

# Estabeleça um enlace agregado entre os switches com ao menos dois enlaces físicos. | |||

# Teste a comunicação entre os computadores de cada VLAN. Desconecte e reconecte os cabos durante os testes. | |||

# O que se conlui quanto ao uso de VLANs junto com enlaces agregados ? | |||

== Parte 4: Juntando enlaces agregados e STP == | |||

Enlaces agregados podem ser combinados com STP, contanto que as portas que formam um LAG estejam com STP ativado. | |||

# Implante a rede mostrada nesta figura (obs: um computador por switch é suficiente):<br><br>[[imagem:LAN-anel-stp.png]] | |||

# Entre cada par de switches estabeleça enlaces agregados com pelos menos dois enlaces físicos cada. | |||

# Teste a comunicação entre os computadores. | |||

# Desconecte um dos cabos entre um par de switches, e veja o efeito na comunicação entre os computadores | |||

# Desconecte todos os cabos entre um par de switches, e veja o efeito na comunicação entre os computadores | |||

# O que se pode concluir quanto ao uso combinado de STP e enlaces agregados ? Qual seria o objetivo de usar cada uma dessas técnicas nesse caso ? | |||

</font> | |||

{{Collapse bottom | Aula 16}} | |||

=24/09/2019: LANS e agregação de enlaces (continuação)= | |||

{{Collapse top | Aula 17}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 17}} | |||

=26/09/2019: LANS e agregação de enlaces (continuação)= | |||

{{Collapse top | Aula 18}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 18}} | |||

=01/10/2019: Definição e Início do Projeto 1 (avaliação)= | |||

{{Collapse top | Aula 19 - Aula 25}} | |||

<font size="3"> | |||

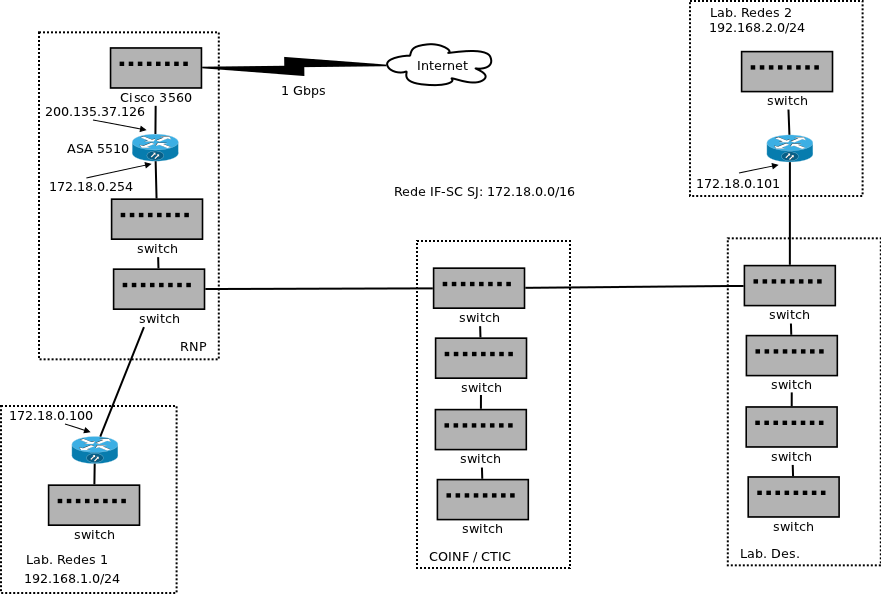

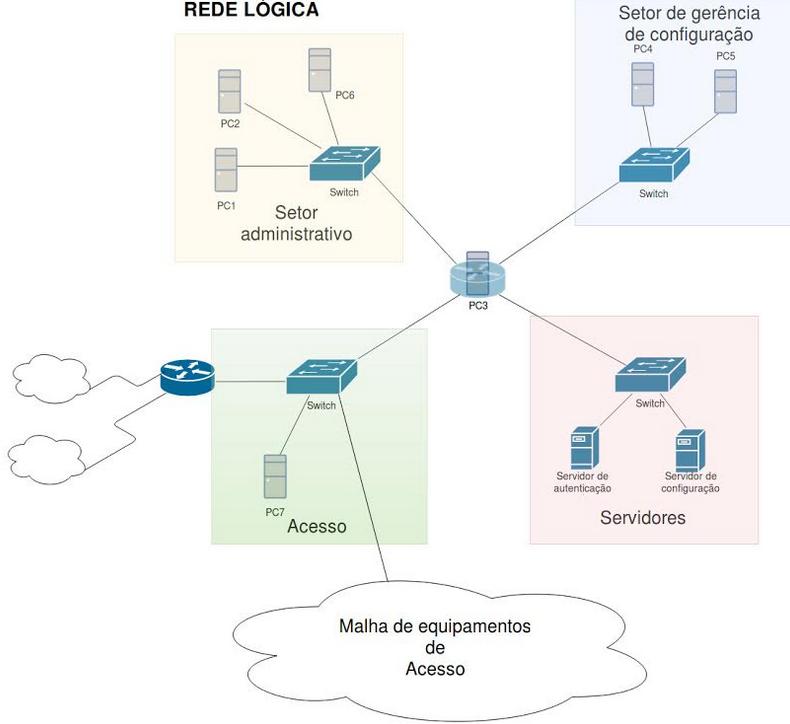

Na conclusão da etapa 1 da disciplina propõe-se a implantação de redes locais que formam a rede administrativa do provedor. Nessa rede estão os servidores, os computadores e impressoras da gerência e demais funcionários administrativos, os computadores e equipamentos do pessoal técnico, e o acesso à rede metropolitana onde estão os equipamentos que dão acesso aos clientes da empresa. Os links para a Internet estão implantados em um ou mais roteadores que fazem parte da rede metropolitana. A figura com cenário a ser implantado está disponível no SIGAA. | |||

Como se pode observar, a rede possui uma topologia lógica diferente da física. Com isso se pode organizar melhor o cabeamento dentro da empresa, e e facilitar o ingresso de novos computadores e equipamentos aos segmentos dessa rede. | |||

'''Requisitos da implantação:''' | |||

# Topologia física em anel e com enlaces agregados para proteção | |||

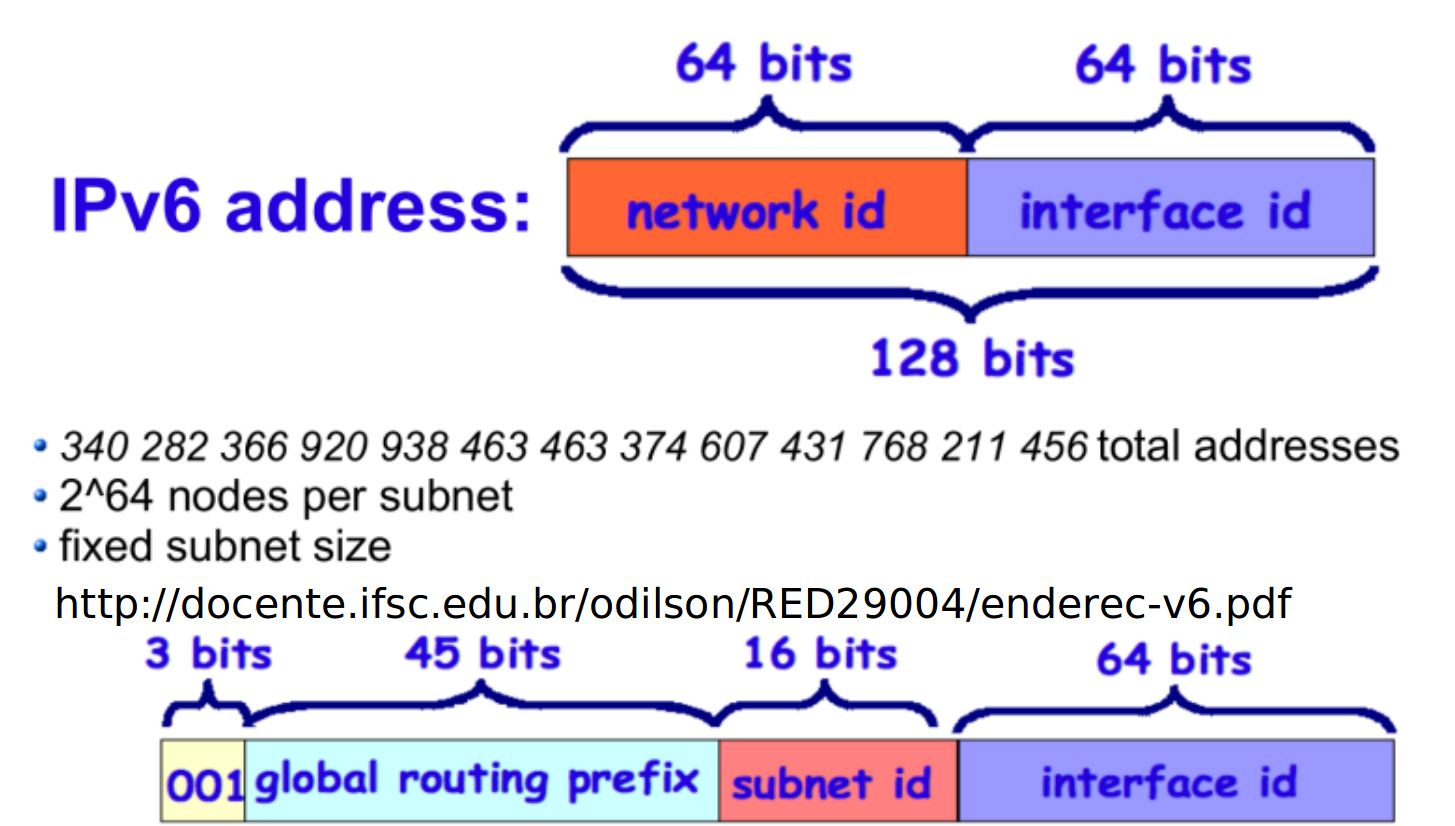

# Subredes com endereçamento IPv6 e IPv4 (modo pilha dupla) | |||

# Configuração estática de IPv4 e IPv6 | |||

# Roteamento estático | |||

# Bônus/Opcional: Segmentos administrativo e técnico com autoconfiguração IPv6 SLAAC e DHCP para IPv4. | |||

'''Equipamentos por grupo:''' | |||

# 02 switches TP-Link SG-3210 [http://tele/~msobral/pji3/TL-SG3210(UN)_V2_UG.pdf (manual do usuário)] | |||

# 01 switch L3 Cisco Catalyst [http://tele/~msobral/pji3/2960S_gsg_ptb.pdf (manual introdutório)] [http://tele/~msobral/pji3/catalyst-scg.pdf (manual do software)] | |||

# 01 roteador TP-Link WDR-4300 | |||

# computadores | |||

''Alguns tutoriais sobre a CLI (interface de linha de comando) de equipamentos Cisco:'' | |||

* [https://networklessons.com/cisco/ccna-routing-switching-icnd1-100-105/introduction-cisco-ios-cli-command-line-interface/ Introduction to Cisco CLI] | |||

* [http://brainwork.com.br/2010/01/13/comandos-bsicos-para-roteadores-cisco/ Comandos básicos para roteadores Cisco] | |||

* [https://br.ccm.net/faq/9434-roteadores-cisco-configuracoes-basicas Roteadores Cisco: configurações básicas ] | |||

* [https://www.cisco.com/c/en/us/td/docs/switches/lan/catalyst2960/software/release/15-2_2_e/command/reference/cr_2960/intro.html Cisco IOS Configuration Fundamentals Command Reference] | |||

* [https://www.cisco.com/c/pt_br/support/docs/switches/catalyst-2900-xl-series-switches/24328-156.html Reset do switch para padrão de fábrica (você precisa ter acesso a CLI e saber a senha de enable)] | |||

** [http://notthenetwork.me/blog/2013/05/28/reset-a-cisco-2960-switch-to-factory-default-settings/ Reset do switch para padrão de fábrica ... mesmo sem ter a senha de enable (USE EM ÚLTIMO CASO)] | |||

{{collapse top|Configuração do switch Cisco Catalyst}} | |||

A configuração foi realizada com comandos na interface CLI do equipamento. | |||

# Entrar no modo administrativo (pede-se uma senha): <syntaxhighlight lang=text> | |||

enable | |||

</syntaxhighlight> | |||

# Entrar em modo de configuração via terminal: <syntaxhighlight lang=text> | |||

configure terminal | |||

</syntaxhighlight> | |||

# Criação das VLANs (substitua os nomes das VLANs pelos nomes das subredes do provedor): <syntaxhighlight lang=text> | |||

vlan 5 | |||

name NomeDaVlan5 | |||

exit | |||

vlan 10 | |||

name NomeDaVlan10 | |||

exit | |||

vlan 15 | |||

name NomeDaVlan15 | |||

exit | |||

vlan 20 | |||

name NomeDaVlan20 | |||

exit | |||

</syntaxhighlight> | |||

# Cada porta deve ser configurada em modo ''access'' ou ''truk''. A seguir seguem dois casos: portas em modo acesso com uma VLAN por porta, ou uma única porta em modo ''trunk'', com todas VLANs nessa porta. | |||

## '''Modo ''access''''': Adição de uma porta em cada VLAN em modo ''access'' (porta 1 na VLAN 5, porta 2 na VLAN 10, porta 3 na VLAN 15, porta 5 na VLAN 20): <syntaxhighlight lang=text> | |||

interface gig1/0/1 | |||

switchport mode access | |||

switchport access vlan 5 | |||

exit | |||

interface gig1/0/2 | |||

switchport mode access | |||

switchport access vlan 10 | |||

exit | |||

interface gig1/0/3 | |||

switchport mode access | |||

switchport access vlan 15 | |||

exit | |||

interface gig1/0/4 | |||

switchport mode access | |||

switchport access vlan 20 | |||

exit | |||

</syntaxhighlight> | |||

## '''Modo ''trunk''''': adicionar a porta 20 do switch nas VLANS 5, 10, 15 e 20:<syntaxhighlight lang=text> | |||

interface gig1/0/10 | |||

switchport mode trunk | |||

switchport trunk allowed vlan add 5,10,15,20 | |||

exit | |||

</syntaxhighlight> | |||

# Configuração do endereço IP da interface virtual associada a cada VLAN (a parte roteador desse switch L3). Cada VLAN possui uma interface virtual chamada ''vlanN'', sendo ''N'' o número da VLAN: <syntaxhighlight lang=text> | |||

interface vlan5 | |||

ip address 192.168.5.1 255.255.255.0 | |||

exit | |||

interface vlan10 | |||

ip address 192.168.10.1 255.255.255.0 | |||

exit | |||

interface vlan15 | |||

ip address 192.168.15.1 255.255.255.0 | |||

exit | |||

interface vlan20 | |||

ip address 192.168.20.1 255.255.255.0 | |||

exit | |||

</syntaxhighlight> | |||

# A ativação do roteamento IP (estático) entre as subredes das interfaces virtuais: <syntaxhighlight lang=text> | |||

ip routing | |||

</syntaxhighlight> | |||

# Definido rotas estáticas no switch, caso necessário. Por exemplo, definindo a rota default para o gateway 192.168.1.1: <syntaxhighlight lang=text> | |||

ip route 0.0.0.0 0.0.0.0 192.168.1.1 | |||

</syntaxhighlight>... o primeiro IP é o prefixo da rede de destino, o segundo é a máscara, e o terceiro é o endereço do gateway. | |||

# Saída do modo de configuração via terminal: <syntaxhighlight lang=text> | |||

end | |||

</syntaxhighlight> | |||

# Conferindo as VLANs criadas: <syntaxhighlight lang=text> | |||

show vlan | |||

</syntaxhighlight> | |||

# Conferindo as interfaces virtuais das VLANs: <syntaxhighlight lang=text> | |||

show interfaces vlan5 | |||

show interfaces vlan10 | |||

show interfaces vlan15 | |||

show interfaces vlan20 | |||

</syntaxhighlight> | |||

# Conferindo a tabela de rotas: <syntaxhighlight lang=text> | |||

show ip route | |||

</syntaxhighlight> | |||

# A gravação da configuração na memória flash: <syntaxhighlight lang=text> | |||

write memory | |||

</syntaxhighlight> | |||

{{collapse bottom}} | |||

= Entrega, prazo e avaliação individual = | |||

'''Produto a entregar:''' | |||

# Relatório técnico (individual), com base [http://tele.sj.ifsc.edu.br/~msobral/pji3/modelo_relatorio.odt neste modelo de documento] | |||

#* Entrega via SIGAA | |||

# Demonstração da implantação feita. | |||

'''Prazo:''' | |||

* 22/10/2019 | |||

'''AVALIAÇÃO INDIVIDUAL''': | |||

Além da atividade prática, uma avaliação individual será realizada no SIGAA no dia 22/10. Essa avaliação será composta por ao menos 5 questões de múltipla escolha ou discursivas, as quais abordam as técnicas estudadas e o desenvolvimento da parte prática do Projeto 1. | |||

O conceito de cada aluno será calculado desta forma: | |||

<math>Conceito=PartePratica \times 0.6 + AvaliacaoIndividual \times 0.4</math> | |||

onde <math>PartePratica= Relatorio \times 0.2 + Implantacao \times 0.4</math> | |||

</font> | |||

{{Collapse bottom | Aula 19}} | |||

=24/10/2019: Redes sem-fio IEEE 802.11= | |||

{{Collapse top | Aula 26}} | |||

<font size="3"> | |||

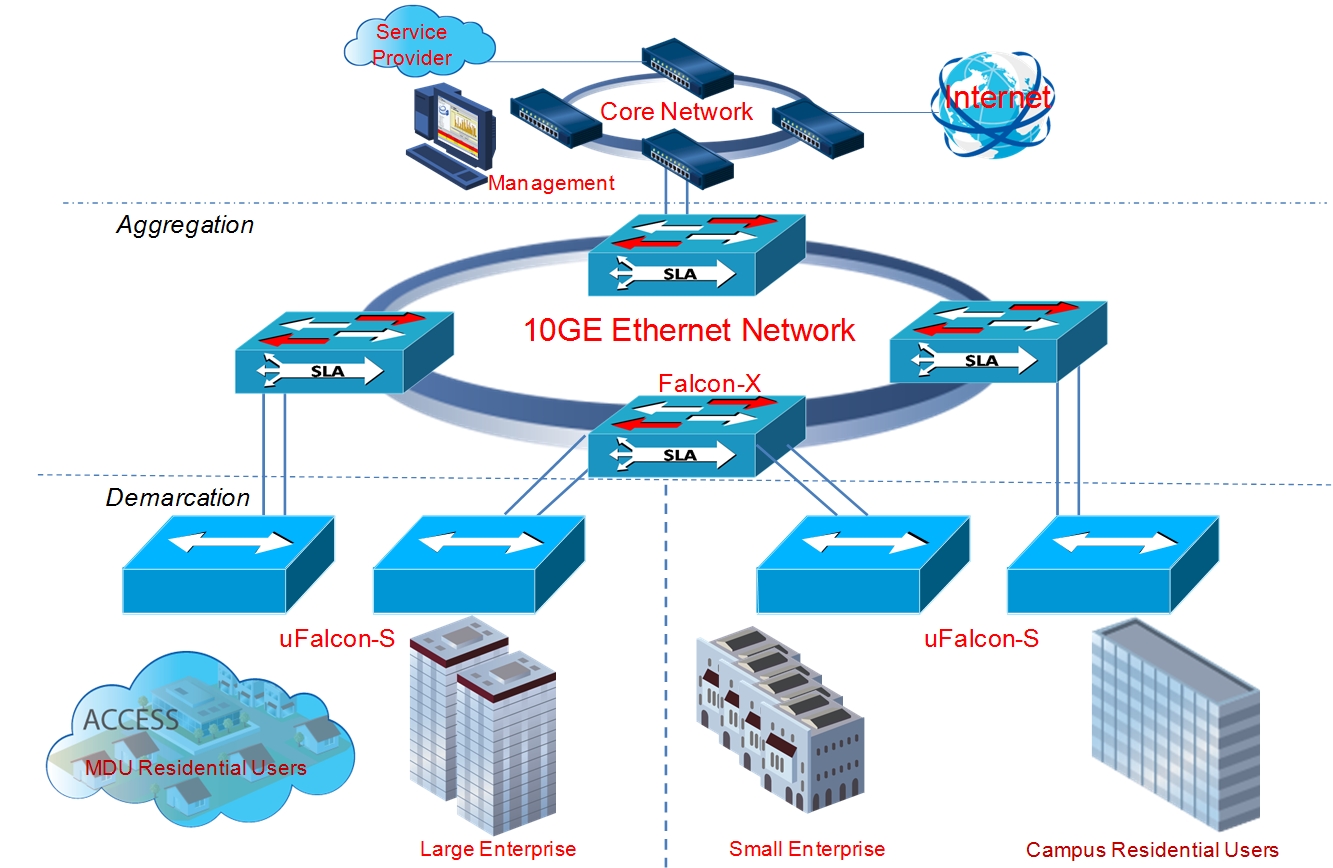

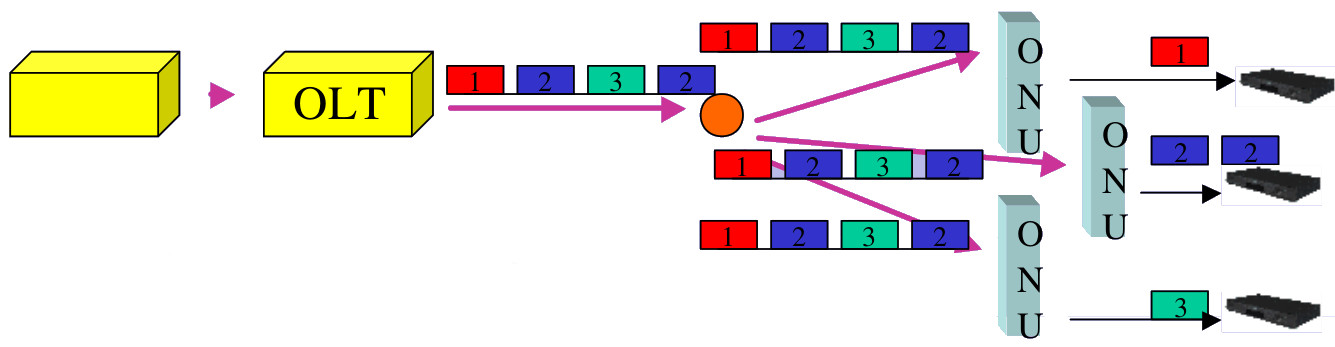

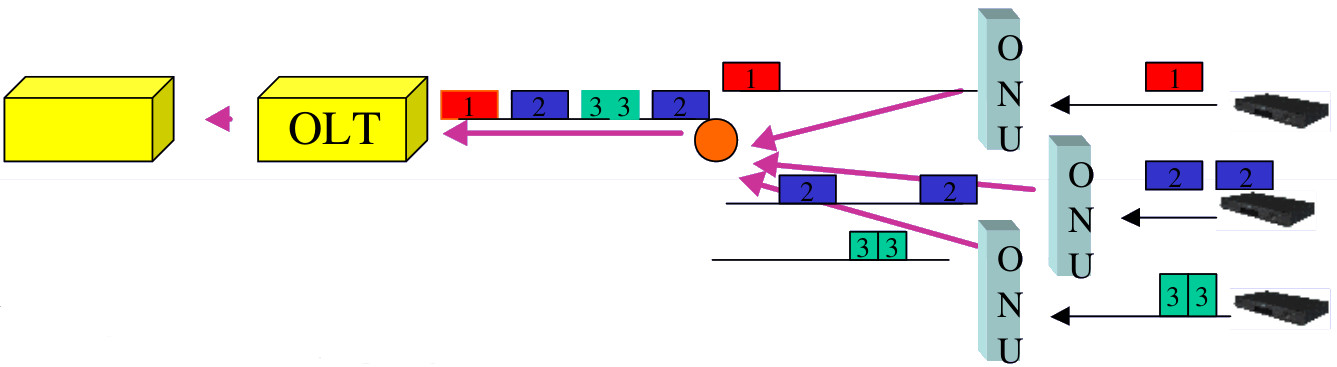

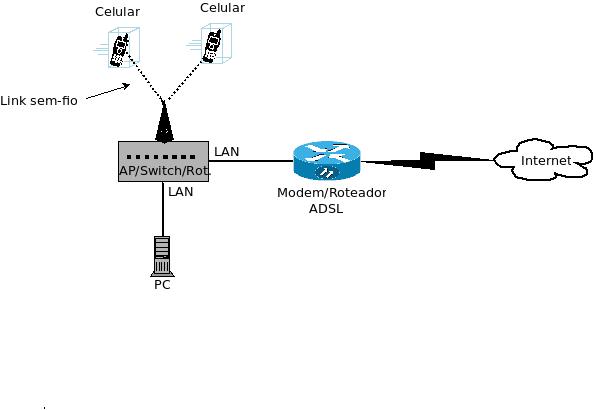

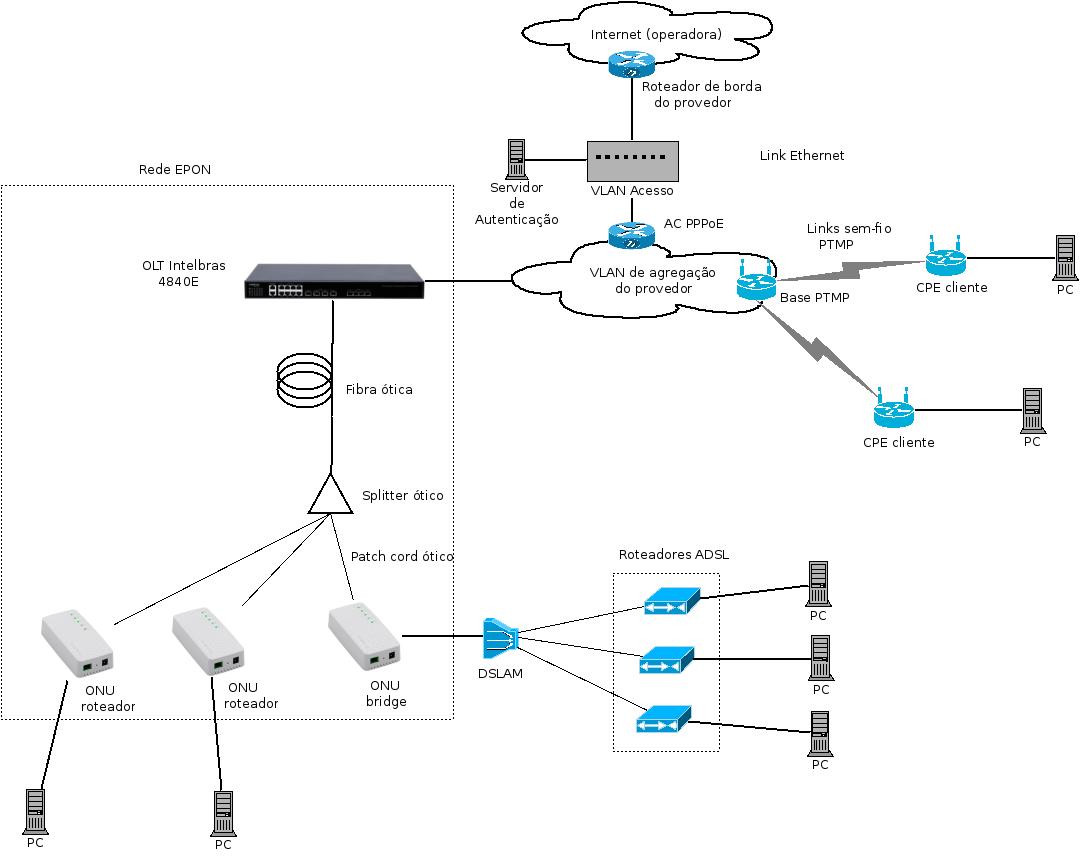

O provedor de acesso fornece um serviço de dados para seus clientes. Os links de acesso dos clientes têm características diferentes daqueles usados na rede local interna do provedor: | |||

* A quantidade de pontos de acesso é muito maior do que na rede local interna | |||

* Taxas de bits devem poder ser limitadas tanto para upstream quanto downstream | |||

* As distâncias entre equipamentos do provedor e os clientes são maiores, podendo chegar a alguns quilômetros | |||

* Existem diferentes tecnologias para implantar os links de acesso (EPON, GPON, xDSL, MetroEthernet, IEEE 802.11 PTMP, LTE, ...), ao contrário da rede local interna, onde tipicamente se usa somente Ethernet para rede cabeada e WiFi para rede sem-fio | |||

* Os custos para implantação e operação desses links são significativos, devido às distâncias e tecnologias envolvidas | |||

[[imagem:pji3-Rede-acesso.jpg|400px]] | |||

<br>''A rede de acesso dos clientes'' | |||

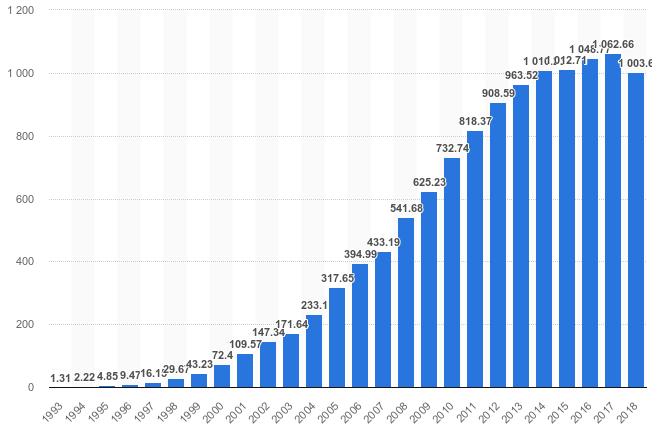

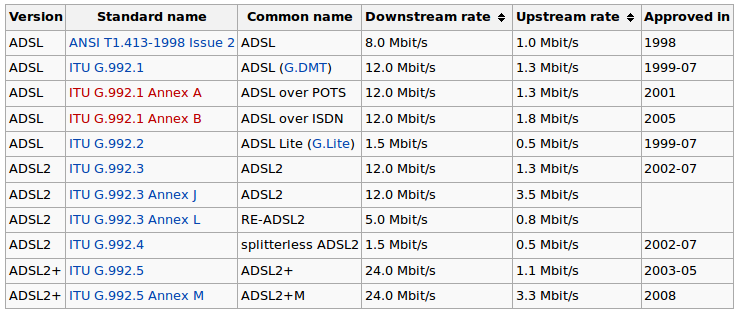

Os primeiros provedores de acesso, nos primórdios da Internet (meados dos anos 90 até início dos anos 2000), usavam [https://pt.wikipedia.org/wiki/Linha_discada acesso discado]. Para a realidade da época era uma escolha racional: a rede telefônica fixa atendia a maioria dos lares, e era possível transferir dados através de circuitos telefônicos. Apesar de esses links serem lentos para os padrões atuais (taxas na ordem de 30 kbps), terem baixa qualidade (muitos erros de transmissão), e serem caros (custo em função do tempo de uso), era o que havia e atendia a grande demanda das pessoas por acesso a Internet. Esse tipo de acesso somente caiu em desuso com o surgimento do [https://en.wikipedia.org/wiki/Asymmetric_digital_subscriber_line ADSL], no final dos anos 90 e início dos anos 2000, que fornecia taxas de dados bem superiores e menor custo. O acesso com ADSL ainda é usado em larga escala, porém outras tecnologias despontam e a tendência é que o suplantem. | |||

Uma característica comum às tecnologias de acesso citadas, seja acesso discado, ADSL ou similares (como [https://en.wikipedia.org/wiki/Integrated_Services_Digital_Network ISDN], que não se popularizou), é estarem no domínio de operadoras de dados. Particularmente no Brasil, essas empresas nasceram dentro das grandes empresas de telecomunicações existentes, tais como as companhias telefônicas. Assim, o atendimento de clientes era feito usando infraestrutura e serviços dessas empresas, cabendo aos provedores de acesso complementarem os serviços de dados. As tecnologias envolvidas, e a rede de distribuição para atender os clientes, envolviam grandes investimentos. Porém as novas tecnologias de dados que vêm sendo adotadas têm menor custo, e podem ser implantadas em escalas menores e ainda serem viáveis. Isso tem viabilizado o surgimento de uma nova geração de provedores de acesso que não mais dependem da infraestrutura dessas grandes operadoras para implantarem links de dados para seus clientes. | |||

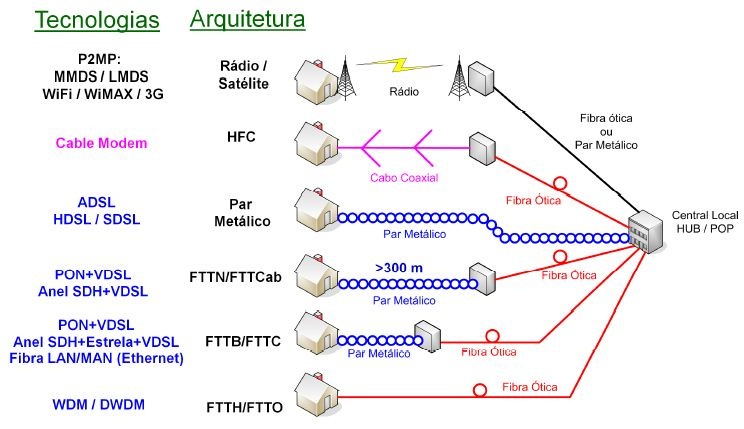

= Tecnologias de acesso = | |||

No escopo de um provedor metropolitano, algumas tecnologias de acesso têm se apresentado recentemente: | |||

* Na categoria [https://www.cianet.com.br/blog/infraestrutura-e-tecnologia/por-que-utilizar-a-arquitetura-de-redes-fttx/ FTTx] destacam-se [https://www.fs.com/comparison-of-epon-and-gpon-aid-457.html GPON e EPON]: | |||

** [http://www.teleco.com.br/tutoriais/tutorialblgpon/pagina_3.asp GPON]: usa fibra ótica passiva, com taxas típicas de até 2.5 Gbps e facilidades para condicionamento de tráfego. Segue o [https://en.wikipedia.org/wiki/G.984 GPON]: padrão ITU-T G.984]. | |||

** [http://www.teleco.com.br/tutoriais/tutorialpontec1/pagina_3.asp EPON]: também usa fibra ótica passiva, porém com limitações se comparada a GPON (e menor custo). Apresenta taxas de 1 Gbps ou 10Gbps, e se baseia no padrão IEEE 802.3ah (uma variação de Ethernet feita para última-milha) | |||

* [https://en.wikipedia.org/wiki/Point-to-multipoint_communication PTMP]: usa enlaces sem-fio, e se baseia tipicamente em uma versão modificada do padrão IEEE 802.11 (wifi), para que se adapte a links com maiores distâncias | |||

* [http://www.teleco.com.br/tutoriais/tutorialblgpon/pagina_3.asp VDSL]: esta versão turbinada do ADSL pode ser usada combinada com GPON para atender clientes de um condomínio | |||

* [https://en.wikipedia.org/wiki/Metro_Ethernet MetroEthernet]: disponibiliza enlaces Ethernet adaptados para longas distâncias | |||

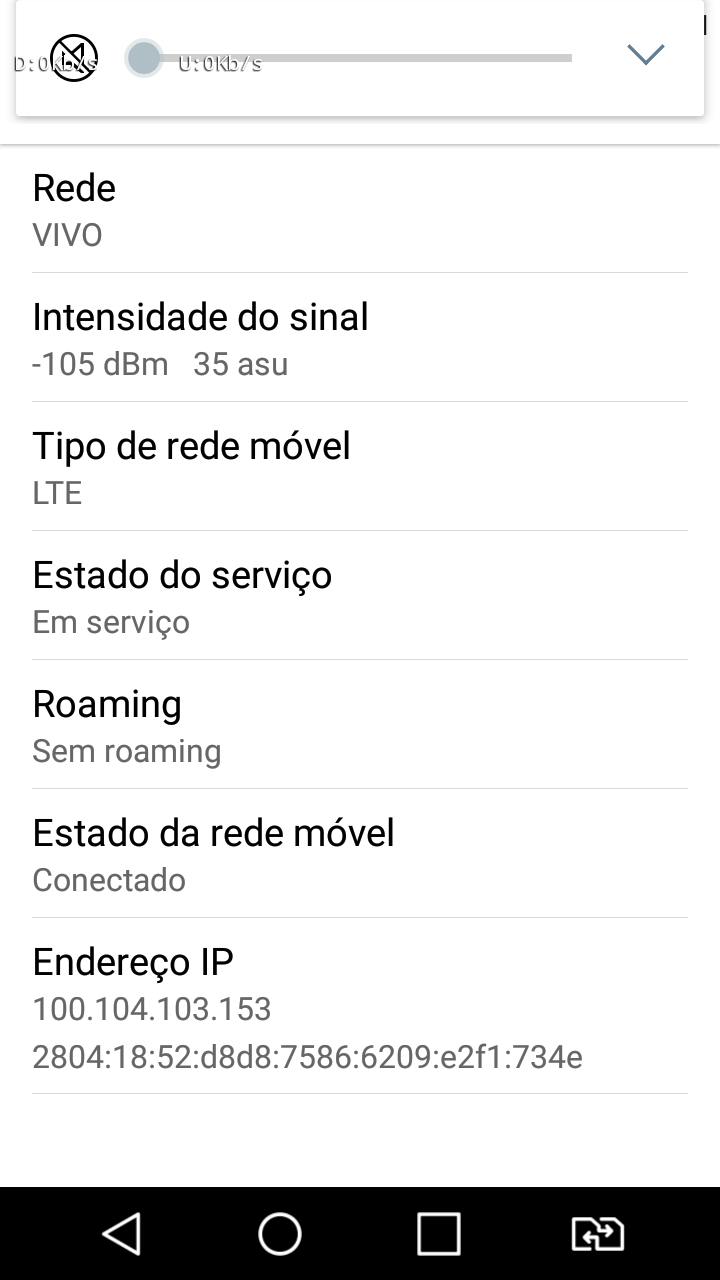

* [https://pt.wikipedia.org/wiki/Long_Term_Evolution LTE]: tecnologia de dados para dispositivos móveis nascida para os sistemas celulares, porém passível de ser usada para enlaces de acesso em menor escala (ver por exemplo [https://www.khomp.com/pt/categoria-de-produto/lte/ esta linha de produtos] de um fabricante da Grande Florianópolis) | |||

[[imagem:pji3-Tecnologias-acesso.jpg]] | |||

<br>''Tecnologias de acesso (obtido desta [https://leandrodriguesilva.wordpress.com/temas-sugeridos/tecnologias-de-acesso/ fonte])'' | |||

No caso do provedor em implantação nesta disciplina, é útil avaliar quais tecnologias podem ser usadas. Inicialmente vale revisar o que os [[PJI11103:_Apresenta%C3%A7%C3%A3o#Tabela_de_provedores_existentes|provedores existentes]] utilizam, pois isso é um indicador de quais tecnologias estão mais popularizadas, têm menores custos e estão mais maduras. | |||

== Atividade == | |||

Revise as tecnologias usadas pelos provedores de acesso no primeiro dia de aula. | |||

= Redes sem-fio IEEE 802.11 = | |||

O padrão IEEE 802.11 define uma tecnologia de redes locais sem-fio (WLAN), mais conhecida como WiFi. Esse tipo de rede tem como algumas características o baixo custo dos dispositivos, facilidade de utilização e boas taxas de transmissão em curtas distâncias (algumas dezenas de metros). Apesar de ter sido projetada para redes locais, essa tecnologia também tem sido usada para redes de média distância (alguns km). No entanto, para distâncias mais longas o padrão precisa ser adaptado para que funcione de forma eficiente. Para entender como criar enlaces de acesso sem-fio de alguns quilômetros usando esse tipo de tecnologia, é necessário entender seus princípios de funcionamento. | |||

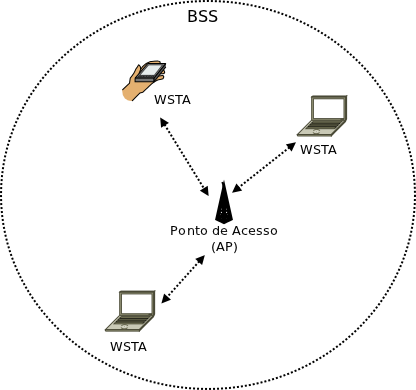

= Estrutura de uma rede IEEE 802.11 = | |||

Uma rede local sem-fio (WLAN) IEEE 802.11 é implantada por um equipamento especial chamado de ''ponto de acesso'' (AP - Access Point). Esse equipamento estabelece uma WLAN, de forma que computadores, smartphones, PDAs, laptops, tablets (e outros dispositivos possíveis) possam se comunicar pelo canal sem-fio. Esses dispositivos são denominados ''estações sem-fio'' (WSTA - Wireless Station), e se comunicam usando o AP como intermediário. Isso significa que todas as transmissões na WLAN são intermediadas pelo AP: ou estão indo para o AP, ou vindo dele. Além disso, uma WSTA somente pode se comunicar na WLAN se primeiro se associar ao AP - isto é, se registrar no AP, sujeitando-se a um procedimento de autenticação. | |||

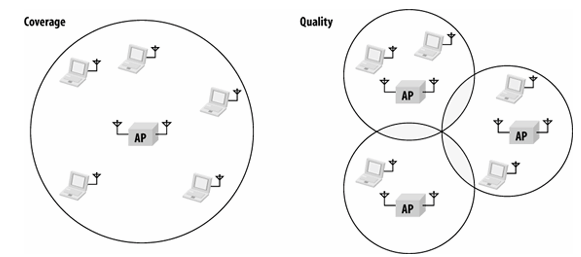

Do ponto de vista da organização da WLAN, a menor estrutura possível é o BSS (Basic Service Set), mostrado na figura abaixo. Um BSS é formado por um AP e as WSTA a ele associadas. O BSS possui um nome, identificado pela sigla SSID (Service Set Identifier), que deve ser definido pelo gerente de rede. O BSS opera em um único canal, porém as transmissões podem ocorrer com diferentes taxas de bits (cada quadro pode ser transmitido com uma taxa, dependendo da qualidade do canal sem-fio conforme medida pela WSTA que faz a transmissão). Por fim, apenas uma transmissão pode ocorrer a cada vez, o que implica o uso de um protocolo de acesso ao meio (MAC) pelas WSTA e AP. | |||

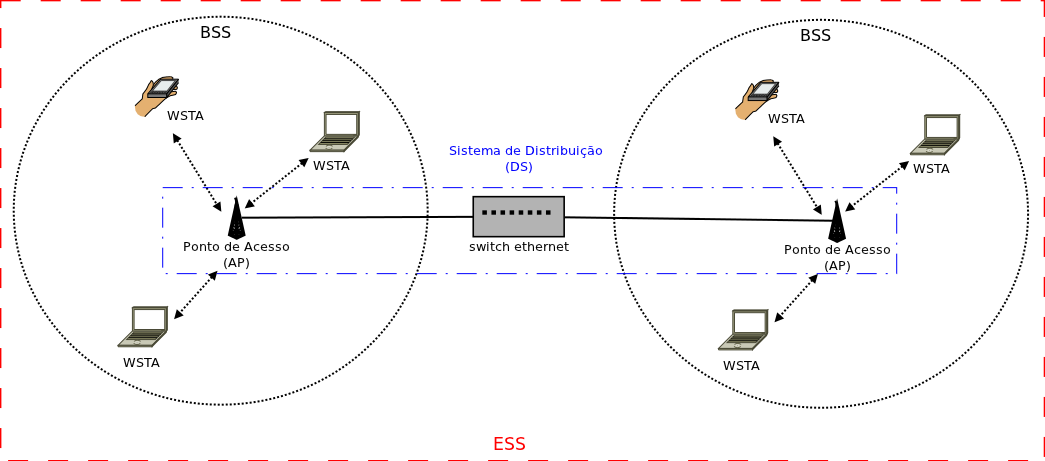

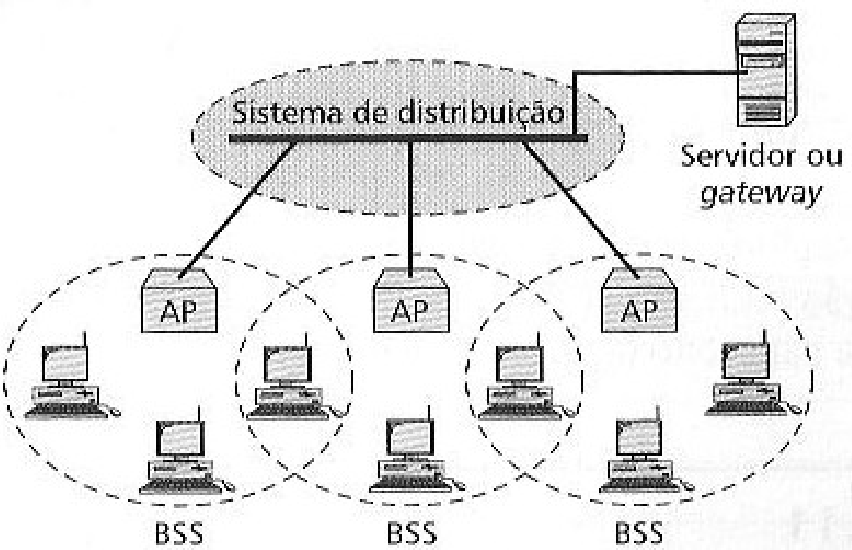

[[imagem:Wlan1.png|300px]] | |||

O AP opera em nível de enlace, de forma parecida com um switch ethernet (porém sua tarefa é um pouco mais complexa ...). Isso quer dizer que o AP não usa o protocolo IP para decidir como encaminhar os quadros das WSTA, e assim não faz roteamento. Uma consequência desse modo de operação do AP é que a junção de dois ou mais AP por meio de um switch ethernet, com seus respectivos BSS, faz com que WSTAs em diferentes BSS possa se comunicar como se fizessem parte da mesma rede local. A união de dois ou mais BSS, mostrada na figura a seguir, se chama ESS (Extended Service Set). Em um ESS, todos os BSS possuem o mesmo SSID. No entanto, ao se criar um ESS deve-se cuidar para evitar que BSS vizinhos usem o mesmo canal. | |||

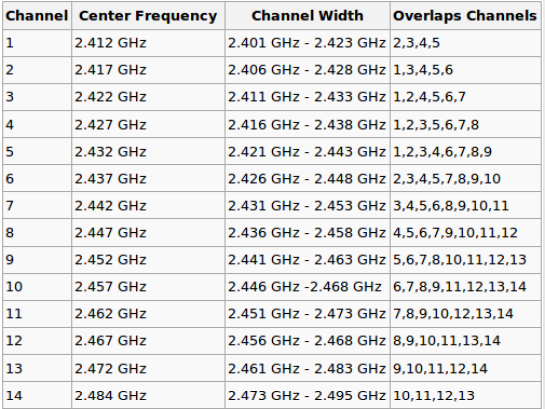

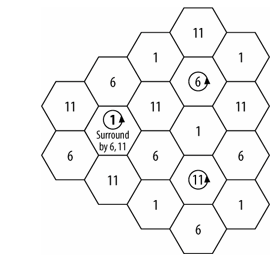

[[imagem:Wlan2.png|800px]] | |||

As redes IEEE 802.11b e IEEE 802.11g usam a frequência 2.4 GHz para seus canais, que são espaçados a cada 5 MHz. As redes IEEE 802.11n usam frequências de 2.4 ou 5 GHz. O pádrão mais recente, IEEE 802.11ac, usa exclusivamente 5 GHz. No caso de IEEE 802.11n, ainda a mais comum de ser usada, quando na banda de 2.4 GHz os canais são numerados de 1 a 11. Quando usa modo de modulação com largura de 20 MHz, apenas três dentre onze canais (no máximo) não apresentam sobreposição. Isso ocorre porque cada canal tem largura de 5 MHz. A tabela abaixo mostra os canais usados em IEEE 802.11n, indicando a lista de canais interferentes de cada canal. | |||

[[imagem:Wlan-canais.png]] | |||

Quando se usa modulação com largura de 40 MHz, apenas um canal pode ser usado (o canal 6), pois toda a banda disponível é usada. | |||

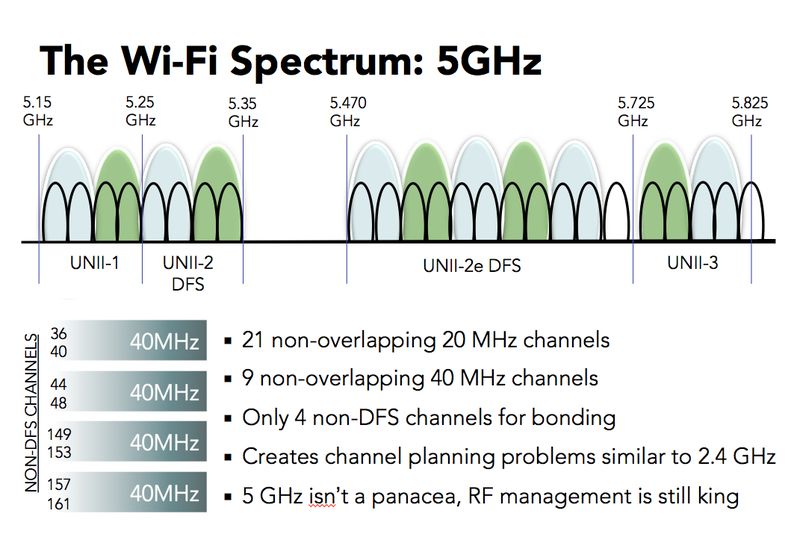

No caso da banda de 5 GHz há muito mais canais, e as combinações de canais não-sobrepostos se torna mais complexa: | |||

* [https://en.wikipedia.org/wiki/List_of_WLAN_channels#5_GHz_(802.11a/h/j/n/ac/ax) Canais 5 GHz] | |||

[[imagem:PJI3-Wifi-5ghz.jpg|400px]] | |||

== Sistemas de Distribuição == | |||

Uma típica WLAN com estrutura distribuída pode ser criada explorando-se o conceito de ''Sistema de Distribuição'' (DS - ''Distribution System''). | |||

Em uma rede IEEE 802.11, vários BSS podem se combinar para formarem um ESS (Extended Station Set). A interligação entre os AP deve ser feita em nível de enlace, seja por uma rede cabeada ou por links sem-fio. Essa interligação é denominada Sistema de Distribuição, estando exemplificada na figura abaixo: | |||

[[imagem:80211-ds.png|400px]] | |||

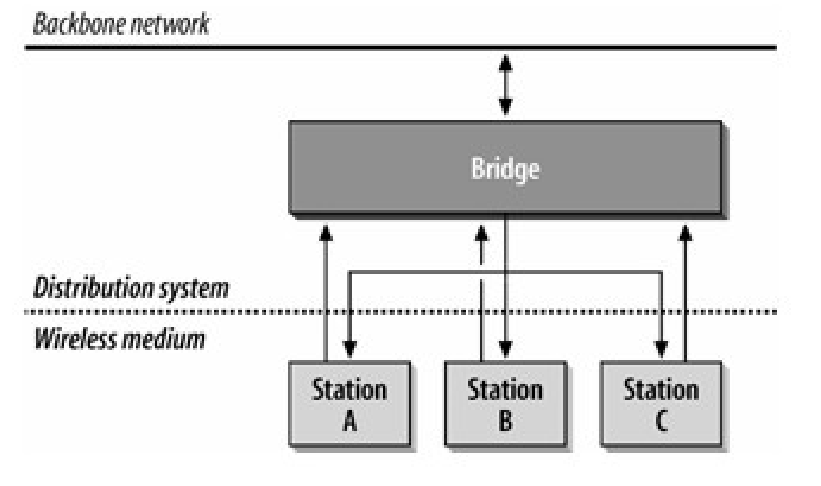

O sistema de distribuição funciona como uma ponte entre as WSTA, como mostrado na figura abaixo. Assim, se dois AP forem interligados, as WSTA que pertencem a seus BSS poderão se comunicar como se estivessem na mesma rede local. | |||

[[imagem:80211-ds2.png|400px]] | |||

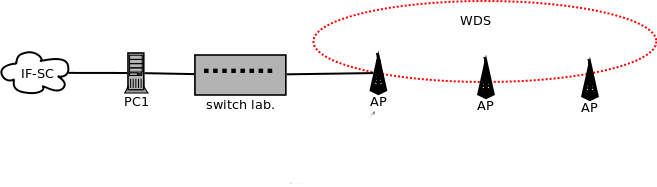

Sistemas de distribuição podem ser implantados usando o próprio canal sem-fio, sendo assim denominados WDS (''Wireless Distribution System''). | |||

[[imagem:Pji3-80211-wds.png]] | |||

A cobertura de uma área envolve um planejamento que leve em conta as taxas mínimas desejáveis e as características dos equipamentos (potências de transmissão e ganhos de antenas) e do ambiente (existência de obstáculos, reflexões, e fontes de ruído). Além disso, deve-se minimzar a interferência entre BSS vizinhos, o que pode ser feito escolhendo-se canais que não se sobreponham. A figura abaixo mostra conceitualmente como se podem escolher os canais dos AP para atingir esse objetivo (no caso, para banda de 2.4 GHz e canais de 20 MHz). | |||

[[imagem:80211-freq-planning.png]] | |||

Desta forma, podem-se criar BSS para cobrir uma área e aproveitar melhor a capacidade do meio de transmissão. | |||

[[imagem:80211-cobertura.png]] | |||

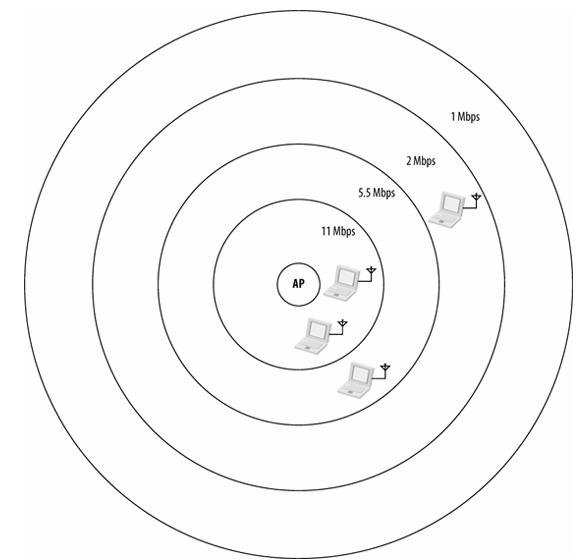

Deve-se levar em conta que a qualidade do sinal tem relação com a modulação usada (e da taxa de dados), assim o limiar entre um BSS e outro depende de como as estações medem a qualidade de sinal e quais as taxas mínimas aceitáveis. A figura abaixo ilustra possíveis alcances para diferentes taxas de dados. | |||

[[imagem:80211-ranges-rates.png|400px]]<br> | |||

''Taxas em função da distância do AP (exemplo, pois depende das condições do ambiente e dos equipamentos)'' | |||

== Considerações sobre implantação de redes locais sem-fio == | |||

Vimos que, para ampliar a cobertura de uma rede sem-fio IEEE 802.11, usam-se vários AP interligados em um ''Sistema de Distribuição'' (DS). Uma das maiores dificuldades ao se implantar uma rede sem-fio é determinar: | |||

* quantos AP são necessários | |||

* onde devem ser instalados | |||

* qual o canal e potência de transmissão a serem usados em cada AP. | |||

Existem algumas técnicas para estimar a cobertura de cada AP, dados sua potência de transmissão e as características do ambiente em que se encontra (paredes, portas, outros obstáculos). Um bom resumo pode ser encontrado no TCC [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/cesar-2009-2.pdf "Estudo e projeto para o provimento seguro de uma infra-estrutura de rede sem fio 802.11"] de Cesar Henrique Prescher, defendido em 2009. Mas mesmo que se apliquem as recomendações ali descritas, ao final será necessário fazer uma verificação em campo da rede implantada. Para isso deve-se medir a qualidade de sinal sistematicamente na área de cobertura, para identificar regiões de sombra (sem cobertura ou com cobertura deficiente) e de sobreposição de sinais de APs. Tal tarefa implica o uso de ferramentas apropriadas e da aplicação de medições metódicas. | |||

* [https://www.kismetwireless.net/ Kismet: uma ferramenta para análise de redes sem-fio com foco em segurança] | |||

* [http://www.passmark.com/products/wirelessmonitor.htm Wireless Monitor (muita informação adicional)] | |||

* [http://www.passmark.com/products/metageek-wi-spy.htm WiSpy: um dispositivo para medição de sinal] | |||

* [http://www.metageek.net/products/inssider/ inSSIDer: outro Wifi Scanner] | |||

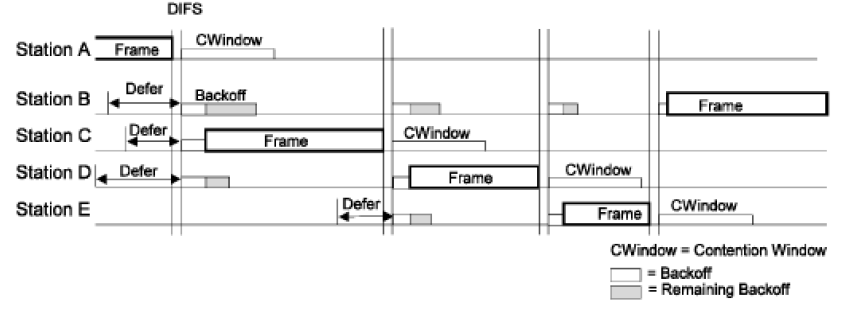

= O MAC CSMA/CA = | |||

O protocolo MAC usado em redes IEEE 802.11 se chama CSMA/CA (''Carrier Sense Multiple Access/Collision Avoidance''). Ele foi desenhado para prover um acesso justo e equitativo entre as WSTA, de forma que em média todas tenhas as mesmas oportunidades de acesso ao meio (entenda isso por "oportunidades de transmitirem seus quadros"). Além disso, em seu projeto foram incluídos cuidados para quue colisões sejam difíceis de ocorrer, mas isso não impede que elas aconteçam. Os procedimentos e cuidados do MAC para evitar e tratar colisões apresentam um certo custo (''overhead''), que impedem que as WSTA aproveitem plenamente a capacidade do canal sem-fio. Consequentemente, a vazão pela rede sem-fio que pode de fato ser obtida é menor que a taxa de bits nominal (por exemplo, com IEEE 802.11g e taxa de 54 Mbps, efetivamente pode se obter no máximo em torno de 29 MBps). | |||

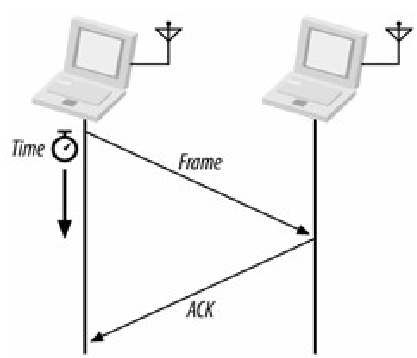

O protocolo CSMA/CA implementa um acesso ao meio visando reduzir a chance de colisões. Numa rede sem-fio como essa, não é possível detectar colisões, portanto uma vez iniciada uma transmissão não pode ser interrompida. A detecção de colisões, e de outros erros que impeçam um quadro de ser recebido pelo destinatário, se faz indiretamente com quadros de reconhecimento (''ACK''). Cada quadro transmitido deve ser reconhecido pelo destinatário, como mostrado abaixo, para que a transmissão seja considerada com sucesso. | |||

[[Imagem:Wlan-ack.png|300px]]<br> | |||

''Envio de um quadro de dados, com subsequente reconhecimento (ACK)'' | |||

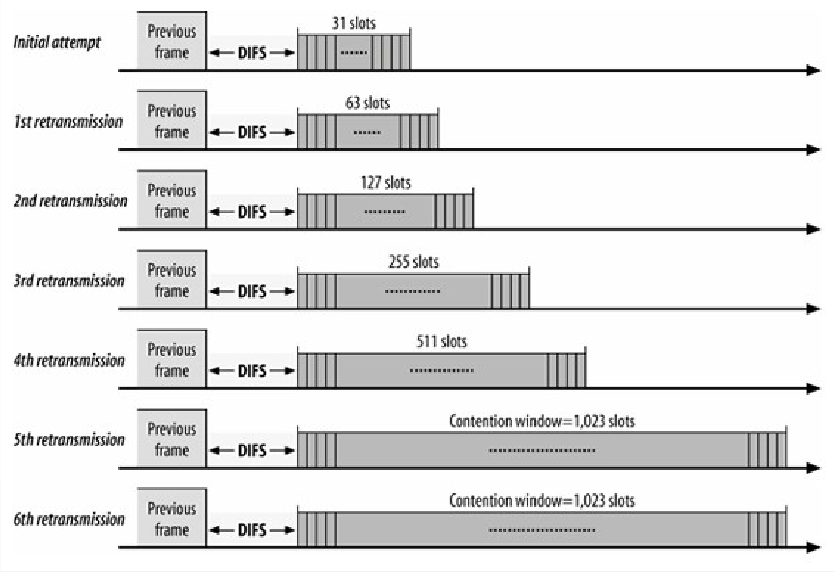

O não recebimento de um ACK desencadeia uma retransmissão, de forma parecida com o procedimento de retransmissão do CSMA/CD ao detectar colisão. Antes de efetuar uma retransmissão, o MAC espera um tempo aleatório denominado ''backoff'' (recuo). Esse tempo é sorteado dentre um conjunto de possíveis valores que compõem a Janela de Contenção (Cw - ''Contention Window''), representados no intervalo [0, Cw]. O valor de Cw varia de <math>Cw_{min}</math> (15 para IEEE 802.11a/g/n e 31 para 802.11b) a <math>Cw_{max}</math> (1023), e praticamente dobra a cada retransmissão de um mesmo quadro. A figura abaixo ilustra as janelas de contenção para retransmissões sucessivas. | |||

[[Imagem:Wlan-backoff.png|400px]]<br> | |||

''Backoff para retransmissões sucessivas'' | |||

Resumidamente, o protocolo MAC usa basicamente dois mecanismos principais para fazer o acesso ao meio: | |||

* Antes de uma transmissão, verifica-se se o canal está livre. Caso não esteja, deve-se primeiro aguardar que fique livre. | |||

* Cada quadro transmitido deve ser confirmado pelo receptor. Isso quer dizer que o receptor deve enviar um quadro de confirmação para o transmissor (ACK). Se esse quadro ACK não for recebido, o transmissor assume que houve um erro. Nesse caso, o transmissor faz uma retransmissão. | |||

* Antes de uma retransmissão o transmissor se impõem um tempo de espera aleatório chamado de ''backoff''. A duração máxima do ''backoff'' depende de quantas retransmissões do mesmo quadro já foram feitas. | |||

A figura abaixo ilustra um cenário em que cinco WSTA disputam o acesso ao meio. Repare os ''backoff'' feitos pelas WSTA antes de iniciarem suas transmissões. Esse ''backoff'' sempre precede uma transmissão quando a WSTA for verificar o canal sem-fio e o encontra ocupado (pense em por que o MAC deve fazer isso ...). | |||

[[imagem:Wlan-csmaca.png|600px]] | |||

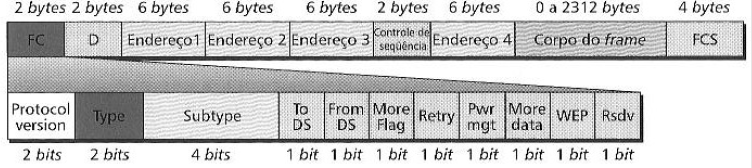

Por fim, o MAC CSMA/CA usado nas redes IEEE 802.11 define uma formato de quadros, mostrado na figura abaixo. Note que ele é diferente do quadro ethernet, e portanto o AP precisa traduzir os cabeçalhos de quadros que viajam da rede cabeada para a WLAN, e vice-versa. Note também que os endereços MAC do CSMA/CA são os mesmos que em redes ethernet. | |||

[[imagem:Wlan-frame.png|500px]] | |||

= Roteiro 08: Redes sem-fio IEEE 802.11 = | |||

Para estes experimentos serão usados três pontos de acesso [https://www.tp-link.com/br/download/TL-WDR4300.html TP-Link TL-WDR4300] ou [https://www.tp-link.com/br/home-networking/wifi-router/archer-c7/ TP-Link Archer AC1750] | |||

* [https://emulator.tp-link.com/Archer%20C7_2.0/Index.htm Emulador para Archer C7] | |||

* [https://emulator.tp-link.com/TL-WDR4300/Index.htm Emulador para WDR 4300] | |||

== Objetivos == | |||

* Implantar uma WLAN para formar um ESS com sistema distribuição pela rede cabeada | |||

* Implantar uma WLAN para formar um ESS com sistema distribuição pela rede sem-fio | |||

== Parte 1: Um ESS com sistema de distribuição cabeado == | |||

[[imagem:80211-ds.png|400px]] | |||

<br>''Um sistema de distribuição usando uma LAN cabeada'' | |||

# Configure o rádio 2.4GHz de cada um dos AP com: | |||

#* Mesmo SSID (nome de rede) | |||

#* Cada um deve usar um canal diferente (largura de canal pode ser a mesma) | |||

#* Mesmo modo de operação (ex: 802.11n) | |||

#* Mesmo tipo de encripação e senha | |||

#* Baixa potência de transmissão | |||

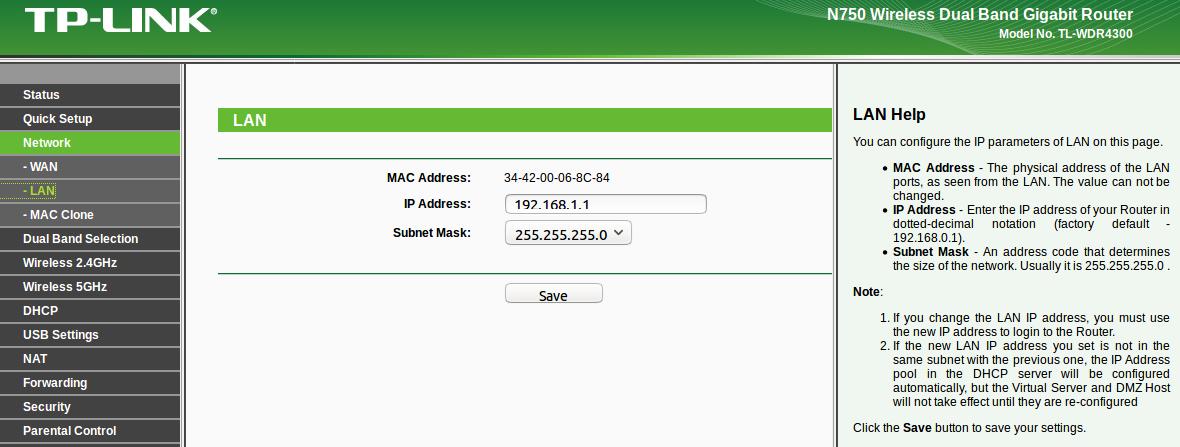

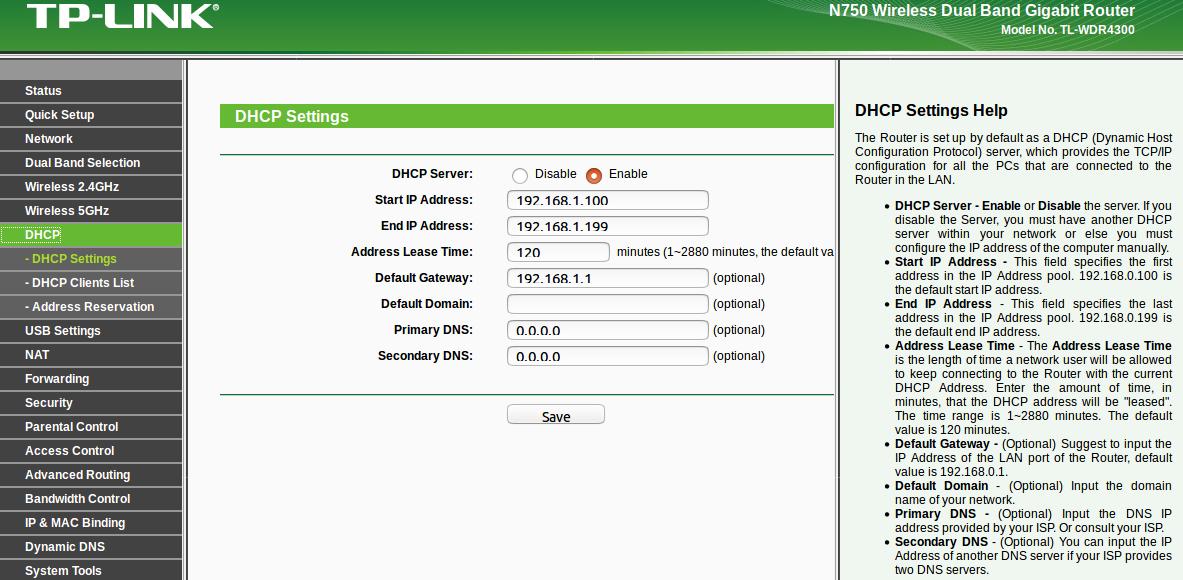

# Configure a interface LAN desses AP de forma que se possa acessar suas interfaces de gerenciamento. Portanto, cada interface deve ter um endereço IP único na subrede do laboratório (192.168.1.0/24) | |||

# Acessem a rede sem-fio implantada usando seus celulares. Identifiquem com qual dos APs cada celular se associou. | |||

# Usem o app [https://play.google.com/store/apps/details?id=com.farproc.wifi.analyzer&hl=pt_BR Wifi Analyzer] para mostrar que redes sem-fio estão disponíveis. Identifiquem a rede implantada, e os canais em que está disponível. | |||

# Acessem algum site de streaming (ex: Youtube ou Netflix), e inicie a reprodução de um video longo. | |||

# Para simular a transição de BSS (mudança de AP), os AP serão desligados alternadamente. | |||

#* Observe o que acontece com a reprodução dos videos enquanto isso. Ela continua como se nada tivesse acontecido ? Ou ela continua com algumas interrupções ? Ou ela interrompe definitivamente ? | |||

#* Verifique se seu celular mudou de AP de forma transparente (sem precisar de sua intervenção) | |||

# Os professores irão configurar dois computadores no laboratório para usar a rede sem-fio implantada, tendo o cuidado de fazer com que cada um se associe a um diferente AP. | |||

#* Um dos computadores deve gerar tráfego em broadcast | |||

#* No outro computador deve-se monitorar a comunicação com wireshark. É possível visualizar os quadros em broadcast enviados pelo primeiro computador ? Isso evidencia que as redes sem-fio dos diferentes AP estão integradas em uma única LAN. | |||

== Parte 2: Um ESS com sistema de distribuição sem-fio (WDS) == | |||

[[imagem:Pji3-80211-wds.png]] | |||

<br>''Um ESS com um sistema de distribuição sem-fio (WDS)'' | |||

# Modifique a configuração dos AP para que formem um WDS conforme a figura acima. | |||

#* Todos AP devem usar o mesmo canal e mesma largura de banda | |||

#* Habilite a opção ''WDS Bridging'', e configure as informações ali solicitadas | |||

# '''ATENÇÃO:''' os AP NÃO podem estar conectados na LAN do laboratório quando em modo WDS. Somente o AP que dá acesso aos demais AP (o AP à esquerda na figura) que deve estar ligado a LAN. | |||

# Após salvar e ativar as novas configurações, acessem a rede sem-fio com seus celulares | |||

# Identifiquem os APs com que seus celulares se associaram | |||

# Testem a comunicação nessa rede sem-fio. Há alguma diferença perceptível em relação ao DS pela rede cabeada ? | |||

# Os professores novamente irão configurar dois computadores no laboratório para usar a rede sem-fio implantada, tendo o cuidado de fazer com que cada um se associe a um diferente AP. | |||

#* Um dos computadores deve gerar tráfego em broadcast | |||

#* No outro computador deve-se monitorar a comunicação com wireshark. É possível visualizar os quadros em broadcast enviados pelo primeiro computador ? Isso evidencia que as redes sem-fio dos diferentes AP estão integradas em uma única LAN. | |||

# Um teste de desempenho deve ser realizado nos computadores: | |||

#* Em cada um dos computadores deve-se fazer ping para o gateway do laboratório (192.168.1.1). Há diferença perceptível no tempo de resposta ? | |||

#* Em cada um dos computadores deve-se realizar a transferência [http://tele.sj.ifsc.edu.br/~msobral/netkit2/install/netkit2.tar.bz2 deste arquivo]. Houve diferença nas taxas de transferência obtidas ? | |||

# Modifique a configuração dos AP da seguinte forma: | |||

#* O WDS deve ser realizado usando o rádio 5 GHz | |||

#* O rádio 2.4GHz deve ser usado para dar acesso aos clientes, e cada AP deve usar um canal diferente | |||

# Repita os testes de desempenho ... houve alguma diferença ? | |||

</font> | |||

{{Collapse bottom | Aula 26}} | |||

=31/10/2019: Redes Sem-Fio IEEE802.11 (continuação)= | |||

{{Collapse top | Aula 27}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 27}} | |||

=05/11/2019: Redes Sem-Fio IEEE802.11 (PTMP)= | |||

{{Collapse top | Aula 28}} | |||

<font size="3"> | |||

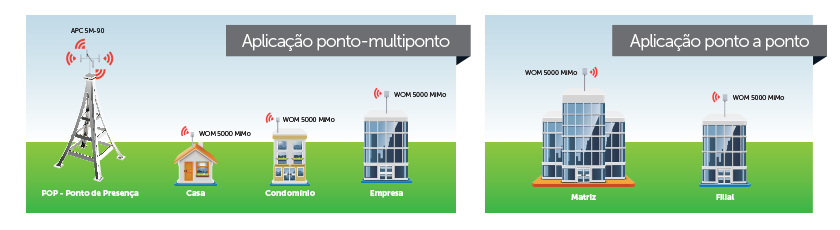

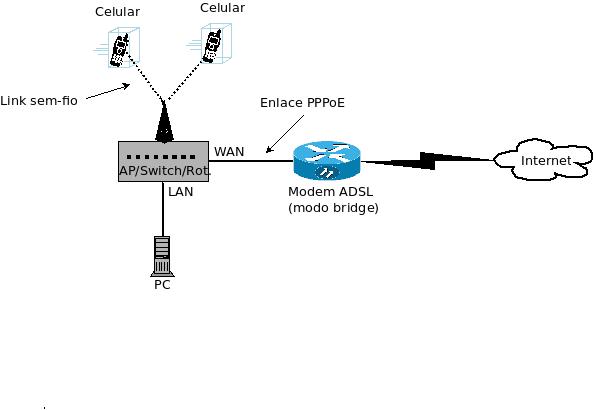

= Acesso sem-fio PTMP = | |||

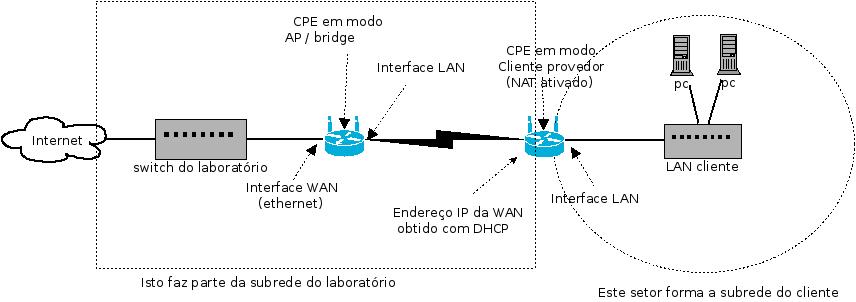

Um provedor pode oferecer links de dados sem-fio para seus clientes. Isso tem a vantagem de não exigir infraestrutura entre provedor e cliente (cabos e equipamentos de interconexão), apresentando baixo custo de implantação. O atendimento de múltiplos clientes pelo provedor se apresenta como um cenário denominado PTMP (''Ponto Multiponto'', ou ''Point To MultiPoint'' no original em inglês). No provedor reside a estação base, e cada cliente usa um roteador sem-fio para estabelecer seu enlace. Esse cenário PTMP pode ser visto na seguinte figura. | |||

[[imagem:pji3-Ptmp.jpg]] | |||

Redes sem-fio PTMP como essa são atualmente implementadas com base no padrão IEEE 802.11 (Wifi), porém com modificações para adaptá-lo a links de longa distância. Assim, podem-se ter as taxas de bits atuais do Wifi (ex: 150 Mbps ou 300 Mbps para IEEE 802.11n), além das funcionalidades bem conhecidas do Wifi. | |||

= Roteiro 09: PTMP = | |||

= Objetivos = | |||

* Implantar um enlace PTP entre dois roteadores sem-fio | |||

* Realizar medições de taxas de vazão no enlace sem-fio | |||

* [http://backend.intelbras.com/sites/default/files/integration/manual_usuario_wom_5000_portugues_03-17_site.pdf Manual do WOM5000] | |||

* [https://www.intelbras.com/pt-br/cpe-5-ghz-12-dbi-wom-5000i Página do WOM 5000i no site do fabricante] | |||

== Parte 1: caso PTP == | |||

[[imagem:PJI3-Ptp-lab.jpg|800px]] | |||

# Peguem um par de roteadores sem-fio WOM 5000 da Intelbras. Esse roteador é capaz de estabelecer enlaces PTP (''Point-to-Point'') de até 5 km. | |||

# Acessem a interface de gerenciamento Web desses roteadores, e configurem-nos para um enlace sem-fio. O CPE do lado do laboratório deve estar em modo AP, e o outro em modo cliente. Configure os parâmetros da rede sem-fio e da LAN desses roteadores. | |||

# Verifique o estabelecimento do enlace, testando a comunicação através do link. | |||

# Teste a vazão do link sem-fio, realizando o download de um [http://tele.sj.ifsc.edu.br/~msobral/netkit2/install/netkit2.tar.bz2 arquivo grande]: | |||

## Teste a vazão baixando esse arquivo uma vez | |||

## Teste novamente baixando-o duas ou mais vezes simultaneamente | |||

## Faça uma medição de vazão usando o [http://manpages.ubuntu.com/manpages/xenial/man1/iperf.1.html iperf]: <syntaxhighlight lang=bash> | |||

iperf -c 191.36.13.XX -t 60 -i 5 | |||

</syntaxhighlight>... substituindo ''191.36.13.XX'' pelo endereço IP do computador do professor (lá o professor executou ''iperf -s'') | |||

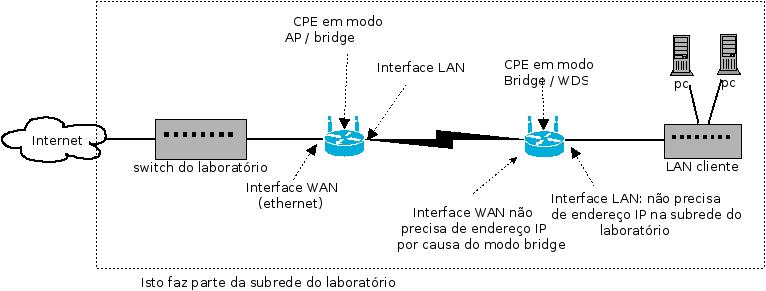

== Parte 2: Enlace PTP em modo WDS == | |||

[[imagem:pji3-Ptp-lab-wds.jpg]] | |||

# Modifique o enlace para que o CPE do cliente opere em modo Bridge (ver aba ''Rede''), e modo de operação Wireless WDS (aba ''Wireless''). Nesse tipo de link, ambos CPE funcionam como bridges, e assim os computadores da rede remota parecem fazer parte da rede do laboratório. Observe as seguintes informações em ambos CPE para que esse enlace funcione: | |||

# No cliente, ative o modo WDS na aba Wireless, e em seguida faça um ''site survey'' (varredura). Quando forem listados os AP disponíveis, selecione o AP do seu provedor. | |||

#* Usem a menor distância possível (300 m), pois isso afeta a temporização do protocolo de enlace usado no link sem-fio | |||

# Salve a configuração e reinicie o cliente. | |||

# Repita os testes de vazão feitos na Parte 1 deste roteiro, e compare-os com os resultados anteriores. | |||

Esse equipamento facilita a configuração do modo WDS. O que ele faz ao se selecionar o AP no ''site survey'' é: | |||

#* '''Canal:''' escolher o mesmo canal do AP no cliente | |||

#* '''Configuração WDS:''' deve ser cadastrado o endereço MAC do CPE da outra ponta, e configurada a mesma senha de encriptação. | |||

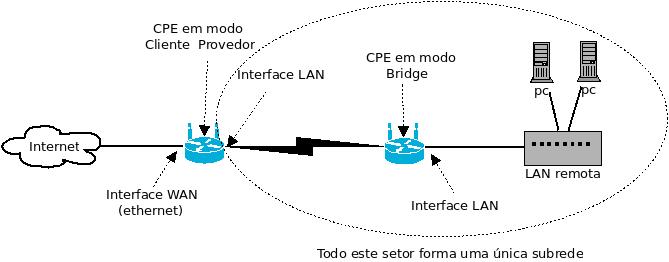

== Parte 3: Enlace PTP em modo WDS com um dos CPE como roteador == | |||

Neste outro cenário, o enlace entre dois CPE é feito em modo WDS, porém um dos CPE atua como roteador e outro como ''bridge''. | |||

[[imagem:pji3-Wom-ptp-wds-provedor.jpg]] | |||

A ideia é usar os CPE para prover acesso a uma rede remota, porém isolando-a em uma subrede definida no lado do provedor. Isso simplifica a configuração do lado do cliente, pois o CPE desse cliente não precisa ter configuradas suas informações de rede IP (ele as obtém com DHCP). | |||

# Configure o CPE conectado à rede externa em modo de Rede ''Cliente Provedor''. O modo Wireless deve permanecer WDS, conforme realizado na Parte 2 deste roteiro. Observe que, no modo ''Cliente Provedor'', a interface WAN é a interface ethernet, e a interface LAN é a interface sem-fio. | |||

# O CPE remoto deve estar em modo de Rede Bridge e modo Wireless WDS, mantendo sua configuração realizada na Parte 2 do roteiro. | |||

# A interface WAN do CPE roteador deve ser configurada em modo DHCP, e conectada ao switch do laboratório (alguma das tomadas de rede das bancadas). Assim ela pode obter sua configuração de rede adequada ao laboratório. | |||

# A interface LAN do CPE roteador deve ser configurada com um IP da subrede a ser usada na rede remota. Além, disso, o serviço DHCP deve ser ativado, para que possa fornecer configuração de rede para os clientes remotos. | |||

# Uma vez implantados os CPE, teste o acesso a Internet a partir de um computador da rede remota. | |||

# Meça a vazão obtida nesse link, da mesma forma como foi realizado na parte 1 deste roteiro. | |||

== Parte 4: experimentando distâncias mais longas == | |||

# Instale um dos CPE no laboratório em modo AP. Use um cabo longo, pois esse CPE deve ficar fora do laboratório. | |||

# Instale um CPE cliente de forma que fique o mais distante possível do CPE AP. Esse CPE cliente deve ficar conectado a um laptop. Esse laptop e CPE devem ser movidos para o final do corredor, próximo à enfermaria. | |||

# Estabeleça um enlace PTP entre esses CPE, e teste a comunicação entre o laptop e algum computador do laboratório. | |||

# Meça a vazão através do enlace ponto a ponto. | |||

# Agora instale um ponto de acesso comum no laboratório, configure sua rede sem-fio, e associe o laptop à rede desse novo AP. | |||

# Teste a comunicação e meça a vazão por esse novo enlace, usando o laptop. | |||

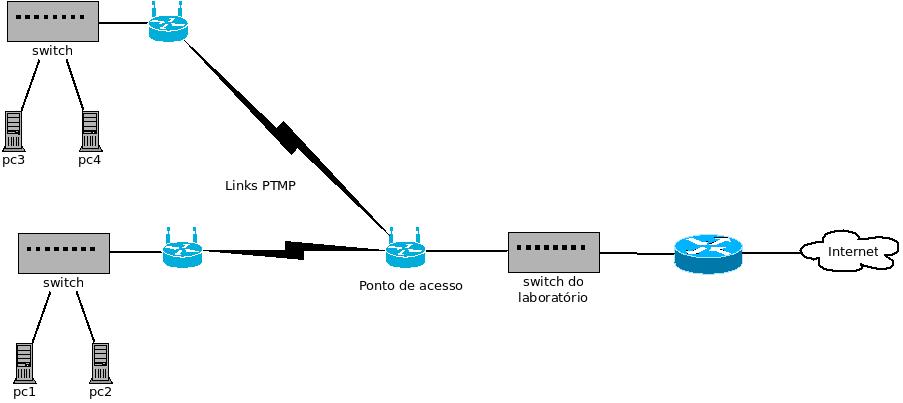

== Parte 5: caso PTMP == | |||

[[imagem:PJI3-Ptmp-lab.jpg|800px]] | |||

O experimento será baseado no [[PJI1110:_Lab_9#Parte_1:_caso_PTP|cenário 1]], e será feito em duas etapas: | |||

# Com um ponto de acesso comum operando na faixa de 5 GHz | |||

# Com uma estação base | |||

'''Caso 1: com ponto de acesso comum (WOM 5000)''' | |||

# Instale um ponto de acesso comum, configurando sua rede sem-fio na faixa de 5 GHz. | |||

# Faça com que cada CPE se associe ao ponto de acesso. Eles devem operar em modo de Rede bridge e modo Wireless cliente (isso deve simplificar a configuração). Note que os CPE devem acessar o mesmo SSID definido no ponto de acesso. | |||

# Teste a comunicação através do link sem-fio, incluindo o acesso a Internet | |||

# Repita os testes de vazão realizados na Parte 1 deste roteiro. | |||

#* Meça a vazão a partir da rede de cada CPE individualmente. Experimentem acessar serviço de streaming, baixar arquivos, e também medir a vazão com iperf: <syntaxhighlight lang=bash> | |||

iperf -c 191.36.13.49 -i 5 -t 60 | |||

</syntaxhighlight> | |||

#* Meça a vazão a partir das redes dos CPE simultaneamente. Alternem o tipo de comunicação feita a partir de cada CPE (streaming,download, iperf, ...) | |||

# Faça também os testes de latência com ping a partir das redes do CPE, com diferentes cargas de tráfego. Usem o computador do professor (191.36.13.49) como alvo do ping. | |||

'''Caso 2: com estação base''' ([http://www.intelbras.com.br/sites/default/files/downloads/manual_apc_5a_portugues_01-18_site.pdf manual do usuário]) | |||

# Instale a estação base APC 5A-15 da Intelbras, configurando-a para que opere em modo ''Access Point iPoll 3'' | |||

# Faça com que cada CPE se associe à estação base. Eles devem operar em modo de Rede bridge e modo Wireless cliente (isso deve simplificar a configuração). Note que os CPE devem acessar o mesmo SSID definido no ponto de acesso. | |||

# Teste a comunicação através do link sem-fio, incluindo o acesso a Internet | |||

# Repita os testes de vazão realizados na Parte 1 deste roteiro. | |||

#* Meça a vazão a partir da rede de cada CPE individualmente. Experimentem acessar serviço de streaming, baixar arquivos, e também medir a vazão com iperf: <syntaxhighlight lang=bash> | |||

iperf -c 191.36.13.49 -i 5 -t 60 | |||

</syntaxhighlight> | |||

#* Meça a vazão a partir das redes dos CPE simultaneamente. Alternem o tipo de comunicação feita a partir de cada CPE (streaming,download, iperf, ...) | |||

# Faça também os testes de latência com ping a partir das redes do CPE, com diferentes cargas de tráfego. Usem o computador do professor (191.36.13.49) como alvo do ping. | |||

</font> | |||

{{Collapse bottom | Aula 28}} | |||

=07/11/2019: Redes Sem-Fio IEEE802.11 (PTPM - continuação)= | |||

{{Collapse top | Aula 29}} | |||

<font size="3"> | |||

</font> | |||

{{Collapse bottom | Aula 29}} | |||

=12/11/2019: Enlaces de acesso Ethernet e PPPoE= | |||

{{Collapse top | Aula 30}} | |||

<font size="3"> | |||

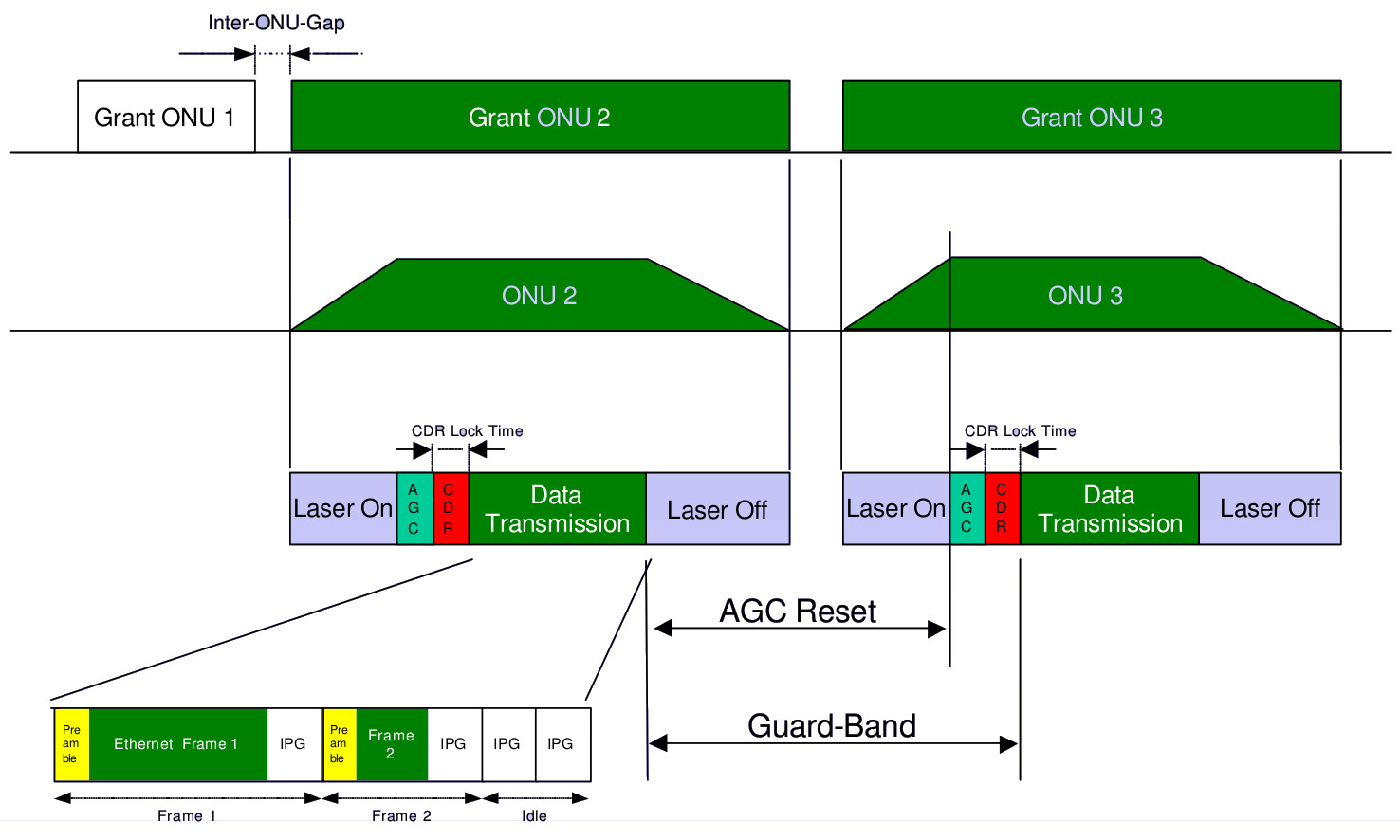

= Introdução = | |||

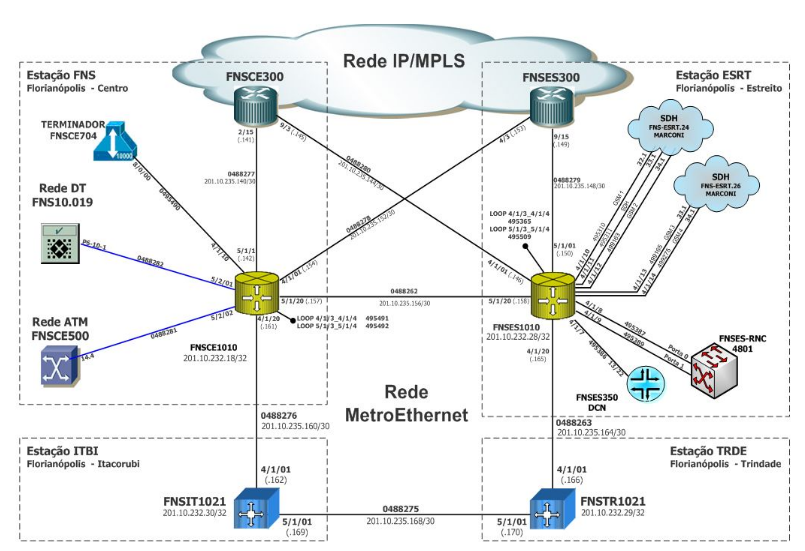

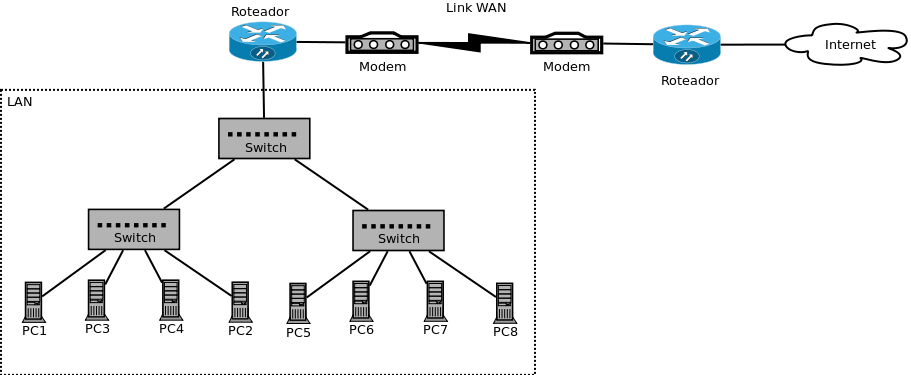

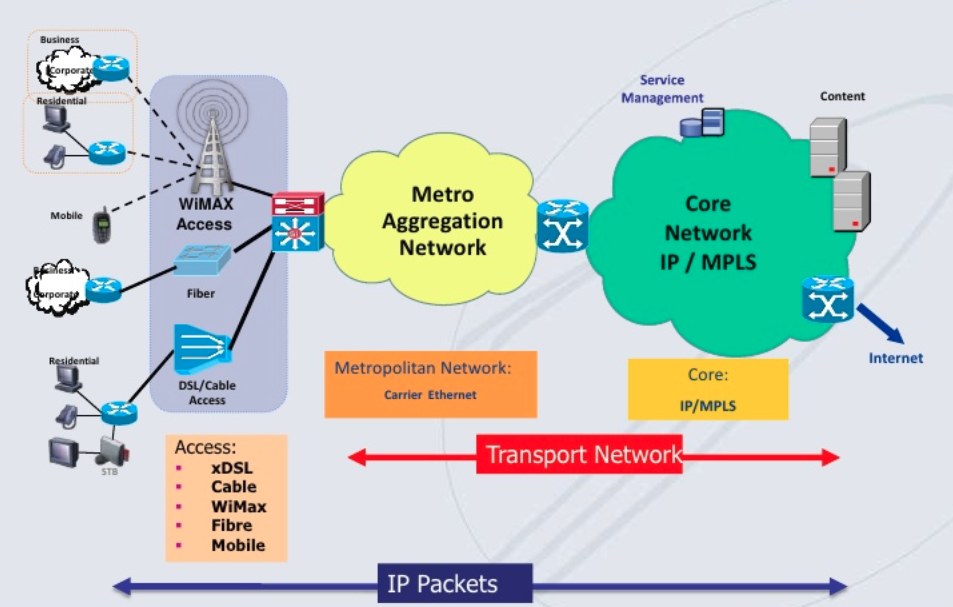

Uma rede MAN envolve a infraestrutura e tecnologias para interligar equipamentos de comunicação no alcance típico de uma cidade. Essa grande rede pode ser decomposta em três partes: | |||

* '''Acesso:''' a rede de acesso se situa na borda da MAN, sendo composta por equipamentos que implantam os enlaces de acesso dos usuários da rede. Existem diversas tecnologias de acesso, como visto na [[PJI11103:_Etapa_2:_Redes_de_acesso_para_clientes#Tecnologias_de_acesso|aula anterior]], tais como aquelas baseadas em comunicação sem-fio (Wifi, 3G, 4G, 5G), baseadas em fibra (GPON, EPON, Ethernet), ou em cabos metálicos (xDSL, DOCSIS). | |||

* '''Agregação:''' a rede de agregação interliga os equipamentos de acesso, fazendo a intermediação entre eles e o núcleo da rede. Tecnologias típicas nesse nível são MetroEthernet e . | |||

* '''Núcleo:''' o núcleo da rede integra todos os equipamentos de agregação da rede, sendo possivelmente interligada com outras redes (ex: rede de operadoras). Tecnologias típicas nesse nível são IP/MPLS. | |||

A figura a seguir exemplifica uma rede MAN com esses níveis de organização: | |||

[[imagem:PJI3-man-arch.png|600px]] | |||

<br>''Uma possível MAN ([https://www.slideshare.net/samueldr/ngn-ims fonte da imagem])'' | |||

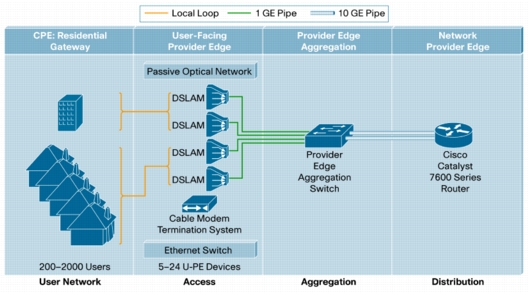

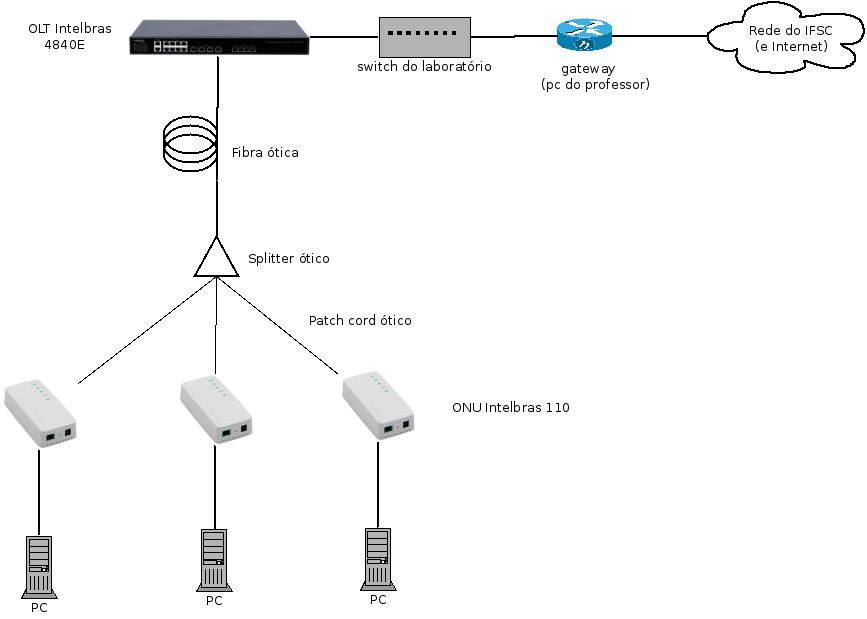

No escopo do provedor de acesso que orienta o estudo em PJI3, interessa a rede de acesso com Ethernet sobre fibra ótica. Esse tipo de enlace pode ser denominado como um serviço de uma rede Metro Ethernet, pois para o usuário final o enlace de acesso funciona como uma porta de switch. | |||

= Enlaces de acesso sobre ethernet = | |||

Em uma rede MAN baseada em ethernet, cada usuário final (ou cliente) tem um link de acesso que se apresenta como uma porta de switch. Sendo assim, para esse cliente o link de acesso tem características de um link para uma rede local (LAN). Como nesse tipo de link todos os equipamentos que residem numa mesma LAN podem se comunicar diretamente um com o outro, deve haver uma forma de isolar os clientes, para que se comuniquem somente com o roteador do provedor. A figura a seguir ilustra de forma simplificada como os links para os clientes são fornecidos, e porque, se cuidados não forem tomados, eles podem se comunicar diretamente. | |||

[[imagem:pji3-man-ethernet1.jpg]] | |||

<br>''Exemplo de uma rede MAN ethernet: os links de acesso podem ser implementados de diferentes formas, tais como links óticos, xDSL ou mesmo diretamente com ethernet. Notar o switch de agregação na borda da rede de acesso, que implanta uma LAN entre os clientes.'' | |||

Duas técnicas elementares existem para isolamento dos clientes: | |||

# '''Uso de VLAN''': cada cliente é associado a uma VLAN única, que pode ser uma VLAN IEEE 802.1q ou algum tipo de VLAN legada implementada no escopo do switch de agregação. | |||

# '''Uso de enlace PPPoE:''' um enlace PPPoE (PPP over Ethernet) é um enlace ponto-a-ponto virtual implementado sobre uma rede ethernet. Ele pode ser usado como uma forma de autorizar o link do cliente e impedir que se comunique diretamente sobre a rede ethernet. | |||

Na prática, essas duas técnicas costumam ser combinadas. Usam-se VLANs para forçar que um cliente consiga se comunicar somente com a infraestrutura do provedor, e PPPoE para criar um enlace individual por cliente. | |||

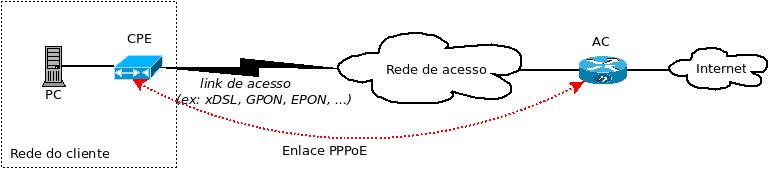

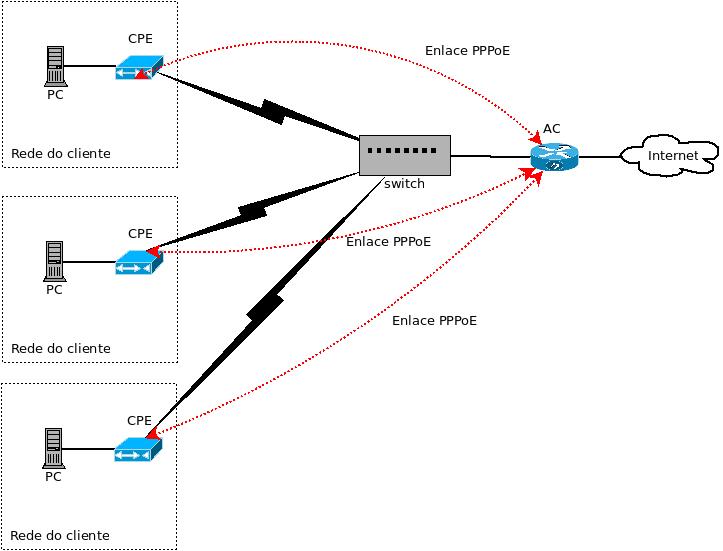

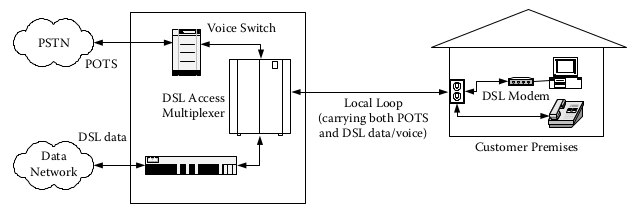

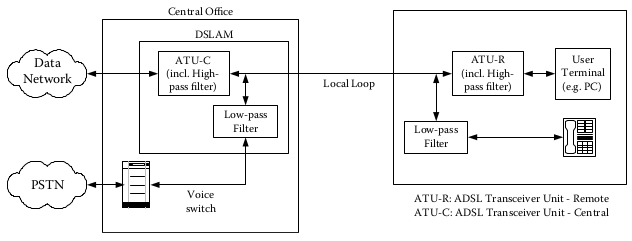

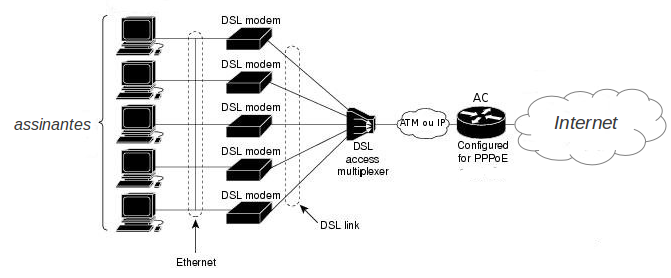

== PPPoE (PPP over Ethernet) == | |||

* [http://updates.checkpoint.com/fileserver/SOURCE/direct/ID/9326/FILE/Introduction_to_PPPoE.pdf Introdução] | |||

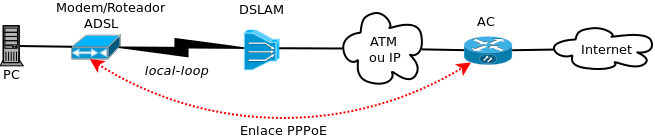

PPPoE define um método para encapsular quadros PPP dentro de quadros Ethernet, e foi definido na [http://www.faqs.org/rfcs/rfc2516.html RFC 2516]. Ele foi criado para facilitar a integração de usuários discados e banda-larga em provedores de acesso (ISP - ''Internet Service Providers''). Além disso, torna mais fácil o controle de acesso, de uso da rede, e contabilização para usuários que a acessam via rede Ethernet. Assim, é possível implantar uma rede em que os usuários, para conseguirem acesso, precisam se autenticar como em um serviço discado. Uma vez obtido o acesso, pode-se também impor limitações de uso de banda de acordo com o usuário. Exemplos de infraestruturas que podem se beneficiar com essa técnica são redes de condomínios e de prédios comerciais. Finalmente, PPPoE é usado como protocolo de enlace em acessos aDSL, GPON e EPON, como ilustrado na figura abaixo. | |||

[[imagem:pji3-Enlace-pppoe.jpg|600px]] | |||

Quando usado em uma infraestrutura ADSL, uma arquitetura de protocolos de enlace é implementada para fazer os encapsulamentos de PDUs a serem transmitidas. A figura abaixo mostra os protocolos envolvidos nesse uso do PPPoE, com respectivos encapsulamentos. | |||

[[imagem:Pppoe_architecture.gif]] | |||

Como se pode notar nas figuras, em enlaces PPPoE há dois tipos de equipamentos: | |||

* '''Host:''' o computador ou equipamento que inicia o enlace (esse equipamento é denominado CPE) | |||

* '''Concentrador (AC):''' o equipamento que recebe pedidos de estabelecimento de enlace, e funciona como roteador para os enlace sPPPoE. | |||

Com PPPoE podem-se criar redes de acesso baseada em tecnologia de rede local Ethernet, porém com autenticação, controle de uso de banda e contabilização de equipamentos de usuários. Essa foi uma motivação para a criação desse protocolo para uso por ISP (Internet Service Providers, ou Provedores de Acesso Internet). | |||

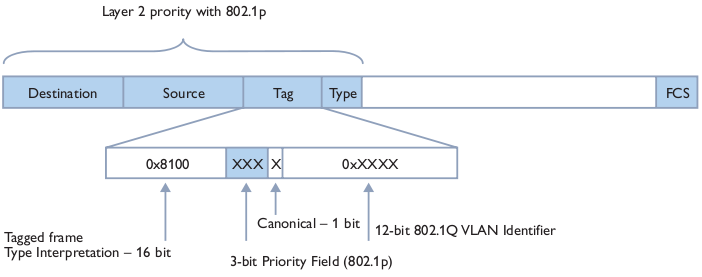

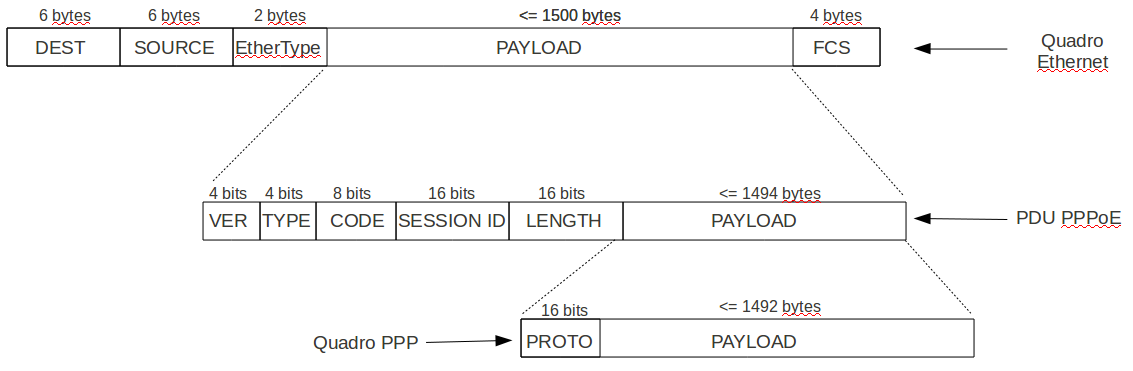

=== Quadros PPPoE === | |||

As PDUs PPPoE são encapsuladas em quadros Ethernet, usando o ''ethertype'' 8863H (estágio de descoberta) ou 8864H (estágio de sessão). Devido ao cabeçalho PPPoE (6 bytes) combinado ao identificador de protocolo do quadro PPP (2 bytes), a MTU em enlaces PPPoE não pode ser maior que 1492 bytes. O quadro PPP é simplificado, não possuindo as flags delimitadoras e os campos ''Address'', ''Control'' e ''FCS''. A PDU PPPoE é mostrada a seguir: | |||

[[imagem:Pppoe-pdu.png|800px]] | |||

=== Estabelecimento de sessões PPPoE === | |||

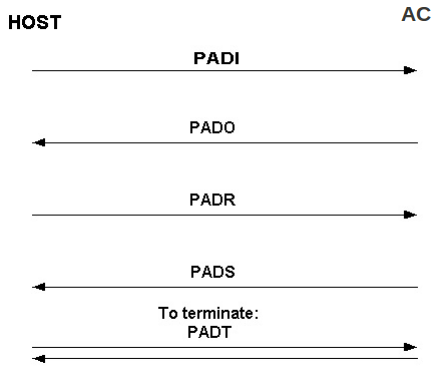

Em um enlace PPPoE um dos nodos é o ''host'' (cliente), e o outro o concentrador de acesso (AC, que tem papel de servidor). O estabelecimento do enlace é iniciado pelo ''host'', que procura um AC e em seguida solicita o início do enlace. Esse procedimento é composto por por dois estágios: | |||

* '''Descoberta (''Discovery''):''' o cliente descobre um concentrador de acesso (AC) para se conectar. Ocorre uma troca de 4 PDUs de controle: | |||

** ''PADI (PPPoE Active Discovery Indication):'' enviado em broadcast pelo cliente para descobrir os AC. | |||

** ''PADO (PPPoE Active Discovery Offer):'' resposta enviada por um ou mais AC, contendo seus identificadores e nomes de serviços disponíveis (no âmbito do PPPoE). | |||

** ''PADR (PPPoE Active Discovery Request):'' enviado pelo cliente para o AC escolhido, requisitando o início de uma sessão. | |||

** ''PADS (PPPoE Active Discovery Session-Confirmation):'' resposta do AC escolhido.<br><br>[[imagem:Pppoe-discovery.png|300px]]<br><br> | |||

* '''Sessão (''Session''):''' nessa etapa são trocados quadros PPP como no estabelecimento de um enlace PPP usual. A sessão pode ser encerrada com a terminação PPP (i.e., via protocolo LCP), ou com a PDU PPPoE PADT (''PPPoE Active Discovery Terminate''). | |||

= Roteiro 10: PPPoE= | |||

== Objetivos == | |||

# Implantar uma rede de acesso baseada em links ethernet | |||

# Experimentar técnicas de isolamento dos clientes na rede de acesso | |||

Neste experimento uma rede de acesso ethernet será disponibilizada para clientes do provedor. Essa rede deve isolar os clientes, de forma que eles consigam se comunicar somente com o roteador do provedor que dá acesso a Internet. Para isso serão usadas as técnicas de VLAN e PPPoE. | |||

[[imagem:pji3-Enlace-pppoe-lab.jpg|600px]] | |||

<br>''A rede de acesso ethernet a ser implantada'' | |||

== Parte 1: os enlaces PPPoE em uma rede virtual == | |||

# Usando do Netkit2, carregue [http://tele.sj.ifsc.edu.br/~msobral/pji3/pppoe.conf este arquivo de configuração] e inicie a rede nele descrita. | |||

# Uma vez que a rede estiver em execução, investigue as interfaces de rede e rotas nos CPE e no AC. Observe em particular o tipo de interface de rede que os CPE usam para seus link para Internet. | |||

# Teste a comunicação entre um CPE e a Internet. | |||

# No AC inicie o wireshark para capturar pacotes na interface ''eth0''. Em seguida, repita o teste de comunicação com a Internet a partir de algum CPE. | |||

## Observe os quadro capturados pelo wireshark, e compare-os com a [[PJI11103:_Rede_MAN#Quadros_PPPoE|estrutura dos quadros PPPoE]] apresentados em aula. | |||

## Veja como os datagramas IP são encapsulados nos quadros PPP. | |||

## Observe os endereços MAC contidos nos quadros ethernet capturados, e compare-os com os endereços MAC das interfaces do AC e dos CPE. | |||

# Encerre o wireshark no AC | |||

# Agora force o término do enlace PPPoE em CPE1, o que pode ser feito assim: <syntaxhighlight lang=bash> | |||

killall pppd | |||

</syntaxhighlight>... e, em seguida, verifique as interface de rede existentes em CPE1. Algo mudou ? | |||

# Teste a comunicação com a Internet a partir de CPE1. Foi possível realizar a comunicação ? | |||

# Inicie o wireshark no CPE1, capturando na interface ''eth0'', e depois execute este comando: <syntaxhighlight lang=bash> | |||

pppd call adsl | |||

</syntaxhighlight> | |||

# Verifique os pacotes capturados pelo wireshark. Identifique a sequência de estabelecimento de enlace PPPoE, comparando-a com [[PJI11103:_Rede_MAN#Estabelecimento_de_sess.C3.B5es_PPPoE|o que foi mostrado em aula]]. Além da negociação feita com PPPoE, há uma [http://www.tcpipguide.com/free/t_PPPLinkSetupandPhases.htm segunda etapa realizada pelo protocolo PPP] (que será estudado algumas aulas à frente). | |||

# '''Conclusão:''' qual a utilidade de usar enlaces PPPoE ? | |||

== Parte 2: os enlaces PPPoE em equipamentos reais == | |||

# Implante a rede do cliente, composta por um computador e um CPE. Deve ser usado um roteador [https://www.tp-link.com/br/products/details/cat-9_Archer-C7.html TP-Link AC1750] como CPE. | |||

# Use um switch [http://tele.sj.ifsc.edu.br/~msobral/pji3/TL-SG3210(UN)_V2_UG.pdf TP-Link SG-3210] (o mesmo usado nos experimentos sobre LAN na etapa 1) como equipamento de agregação para a rede de acesso. | |||

# Implante o AC PPPoE em uma máquina virtual. Para isso siga estes passos: | |||

## Antes de executar a máquina virtual, configure-a com duas interfaces de rede em modo bridge e vinculadas à interface física ''eth0''. | |||

## Instale este software servidor PPPoE: <syntaxhighlight lang=bash> | |||

sudo apt install pppoe | |||

</syntaxhighlight> | |||

## No ''ac'', a interface ''eth1'' será usada para os enlaces PPPoE, e a interface ''eth0'' dará acesso à rede externa (LAN do laboratório). | |||

## Crie o arquivo ''/etc/ppp/pppoe-server-options'' com o seguinte conteúdo:<syntaxhighlight lang=text> | |||

require-chap | |||

noauth | |||

login | |||

lcp-echo-interval 10 | |||

lcp-echo-failure 2 | |||

ms-dns 191.36.8.3 | |||

netmask 255.255.255.0 | |||

noipdefault | |||

debug | |||

kdebug 4 | |||

</syntaxhighlight> | |||

## Crie o arquivo ''/etc/ppp/chap-secrets'' com o seguinte conteúdo:<syntaxhighlight lang=text> | |||

usuario1 * senha1 | |||

</syntaxhighlight> | |||

## Crie o arquivo ''/etc/ppp/faixa-ip'' com o seguinte conteúdo:<syntaxhighlight lang=text> | |||

172.18.1.1-100 | |||

</syntaxhighlight> | |||

## Ative o servidor PPPoE:<syntaxhighlight lang=bash> | |||

pppoe-server -C pji3 -L 172.18.1.254 -p /etc/ppp/faixa-ip -I eth1 | |||

</syntaxhighlight> | |||

# Configure o CPE para estabelecer um link PPPoE em sua interface WAN. | |||

# Ative Nat no AC pela interface eth0: <syntaxhighlight lang=bash> | |||

sudo iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE | |||

</syntaxhighlight> | |||

# Habilite o encaminhamento IP no AC: <syntaxhighlight lang=bash> | |||

sudo sysctl -w net.ipv4.ip_forward=1 | |||

</syntaxhighlight>''Obs:'' você pode editar /etc/sysctl.conf para que isso fique permanente ! | |||

# Teste a comunicação do computador com a Internet. | |||

# Teste a comunicação do computador com os outros CPE; | |||

# Estenda a rede para que um CPE sem-fio tenha seu enlace WAN estabelecido com PPPoE. | |||

'''Tornando o PC um cliente PPPoE''' | |||

# No ''pc'' deve-se criar o arquivo /etc/ppp/peers/pji3 com este conteúdo:<syntaxhighlight lang=text> | |||

pty "/usr/sbin/pppoe -I eth0 -T 80 -m 1452 -C pji3" | |||

noipdefault | |||

usepeerdns | |||

defaultroute | |||

hide-password | |||

lcp-echo-interval 20 | |||

lcp-echo-failure 3 | |||

connect /bin/true | |||

noauth | |||

persist | |||

mtu 1492 | |||

noaccomp | |||

user usuario1 | |||

default-asyncmap | |||