Mudanças entre as edições de "PJI2-2017-2"

| (41 revisões intermediárias por 2 usuários não estão sendo mostradas) | |||

| Linha 7: | Linha 7: | ||

= Projeto Integrador II: Diário de Aula 2017-2 = | = Projeto Integrador II: Diário de Aula 2017-2 = | ||

| − | '''Professores:''' [[Marcelo_Maia_Sobral|Marcelo Maia Sobral]] ([[imagem:Facebook2.png|20px]] [http://www.facebook.com/Marcelo.Sobral.Ifsc Facebook]) e [ | + | '''Professores:''' [[Marcelo_Maia_Sobral|Marcelo Maia Sobral]] ([[imagem:Facebook2.png|20px]] [http://www.facebook.com/Marcelo.Sobral.Ifsc Facebook]) e [https://wiki.sj.ifsc.edu.br/index.php/Usuário:Ederson.luiz Ederson Luiz de Souza Santos] ([mailto:ederson.luiz@ifsc.edu.br ederson.luiz@ifsc.edu.br]) |

<br>'''Encontros:''' 2a feira/19:00, 4a feira/19:00 | <br>'''Encontros:''' 2a feira/19:00, 4a feira/19:00 | ||

<br>'''Atendimento paralelo:''' 4a e 6a feira 18:30 h | <br>'''Atendimento paralelo:''' 4a e 6a feira 18:30 h | ||

| − | <br>'''Coordenadoria pedagógica (Graciane):''' graciane@ifsc.edu.br (3381-2890, 3381-2842) | + | <br>'''Coordenadoria pedagógica (Graciane):''' [mailto:graciane@ifsc.edu.br graciane@ifsc.edu.br] (3381-2890, 3381-2842) |

* [[PJI1-TecTel_%28Plano_de_Ensino%29|Plano de Ensino]] | * [[PJI1-TecTel_%28Plano_de_Ensino%29|Plano de Ensino]] | ||

| Linha 110: | Linha 110: | ||

! Nome | ! Nome | ||

!Projeto 1 | !Projeto 1 | ||

| − | !Projeto 2 | + | !Projeto 2/Aval. Indiv. |

| − | !Conceito | + | !Testes S |

| + | !Conceito | ||

!Conceito<br>após ajuste | !Conceito<br>após ajuste | ||

| + | |- | ||

| + | |Alisson ||9 ||65/100 ||4(mantém) ||9 ||9 | ||

| + | |- | ||

| + | |Amarildo ||8||75/0 || 5 (mantém)||5 ||5 | ||

| + | |- | ||

| + | |Bruno ||8 ||60/25 || 4 (mantém)||6 ||6 | ||

| + | |- | ||

| + | |Gilson ||7 ||80/12 || 5 (mantém)||6 ||6 | ||

| + | |- | ||

| + | |Manoel ||8 ||60/38 || 4 (mantém)||6 ||6 | ||

| + | |- | ||

| + | |Mauricio ||8 ||80/100 || 6 (incrementa)||8 ||8 | ||

| + | |- | ||

| + | |Natha ||9 ||80/100 || 4(mantém)||9 ||9 | ||

| + | |- | ||

| + | |Osiel || 9||65/100 || 5(mantém)||9 ||9 | ||

| + | |- | ||

| + | |Robson ||8 ||75/25 || 3(mantém)||6 ||6 | ||

| + | |- | ||

| + | |Rodrigo ||8 ||60/25 || 4(mantém)||6 ||6 | ||

| + | |- | ||

| + | |Tiago ||8 ||72/100 || 2 (decrementa)||8 ||8 | ||

|} | |} | ||

| Linha 1 749: | Linha 1 772: | ||

# Logue com prof1 e crie um arquivo chamado prof1.txt, executando o comando:<syntaxhighlight lang=bash> | # Logue com prof1 e crie um arquivo chamado prof1.txt, executando o comando:<syntaxhighlight lang=bash> | ||

echo "Teste prof1" > prof1.txt</syntaxhighlight>Saia do usuário prof1. | echo "Teste prof1" > prof1.txt</syntaxhighlight>Saia do usuário prof1. | ||

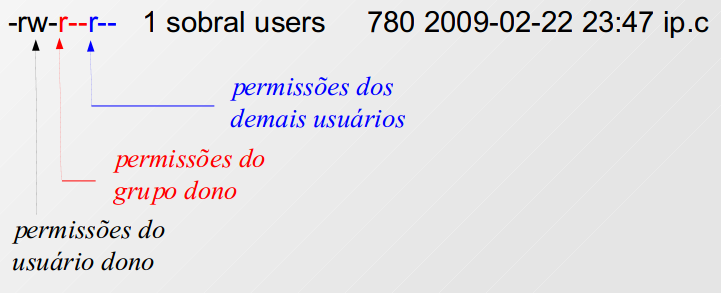

| − | # Os diretórios dos professores e servidores | + | # Os diretórios dos professores e servidores devem ser mutuamente visíveis, mas não apagáveis, entre os membros dos grupos professores e servidores. Além disso, não devem ser sequer visíveis aos membros do grupo alunos. |

# Logue com um outro usuário prof e teste se você consegue listar o conteúdo do diretório home do usuário prof1, exibir o conteúdo do arquivo criado no diretório de prof1 e escrever algo neste mesmo arquivo. | # Logue com um outro usuário prof e teste se você consegue listar o conteúdo do diretório home do usuário prof1, exibir o conteúdo do arquivo criado no diretório de prof1 e escrever algo neste mesmo arquivo. | ||

# Logue com o usuário servidor1 e faça um ''ls -l'' dentro do diretório home do usuário prof1. Dê um cat no arquivo prof1.txt que está destro deste diretório. Tente editar este arquivo. | # Logue com o usuário servidor1 e faça um ''ls -l'' dentro do diretório home do usuário prof1. Dê um cat no arquivo prof1.txt que está destro deste diretório. Tente editar este arquivo. | ||

# Logue com um usuário aluno e faça um ''ls -l'' dentro do diretório home do usuário prof1. Foi possível executar este comando? Se não, por quê? | # Logue com um usuário aluno e faça um ''ls -l'' dentro do diretório home do usuário prof1. Foi possível executar este comando? Se não, por quê? | ||

| + | # Crie um diretório chamado ''trabalho'' dentro de ''/var/tmp''. Descreva tudo que é necessário fazer para que: | ||

| + | #* Usuários do grupo ''prof'' consigam criar arquivos dentro desse subdiretório | ||

| + | #* Demais usuários não possam entrar nesse subdiretório, tampouco listá-lo | ||

| + | #* Qualquer arquivo existente dentro desse subdiretório, ou que venha a ser criado, deve poder ser lido e editado pelos usuários grupo ''prof''. | ||

| + | #* Qualquer arquivo existente nesse subdiretório somente pode ser removido pelo usuário que o criou. | ||

| + | |||

{{Collapse bottom | Aula 19}} | {{Collapse bottom | Aula 19}} | ||

| Linha 1 758: | Linha 1 787: | ||

= 09/10: Projeto 2: acrescentando discos ao computador = | = 09/10: Projeto 2: acrescentando discos ao computador = | ||

| − | {{Collapse top | Aula | + | * [https://moodle.sj.ifsc.edu.br/mod/quiz/view.php?id=3601 Teste 5 (prazo: 16/10 18:59 h)] |

| + | |||

| + | {{Collapse top | Aula 20}} | ||

| + | |||

| + | '''Curiosidades:''' | ||

| + | * [https://www.howtogeek.com/165472/6-things-you-shouldnt-do-with-solid-state-drives/ 6 Coisas que não se devem faer com um disco SSD] | ||

| + | * [http://www.storage-switzerland.com/Articles/Entries/2012/3/6_Why_Flash_Wears_Out_and_How_to_Make_it_Last_Longer.html Por que memória flash estraga com o tempo] | ||

| + | * [https://itblog.sandisk.com/ssd-endurance-speeds-feeds-needs/ Durabilidade de discos SSD] | ||

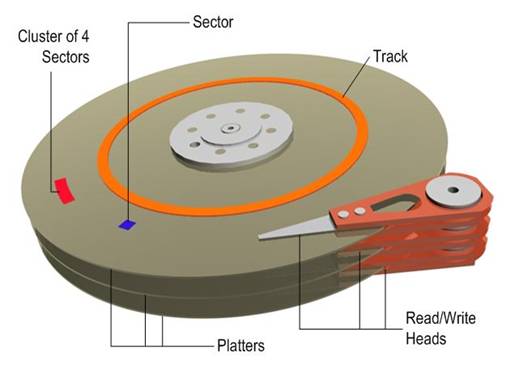

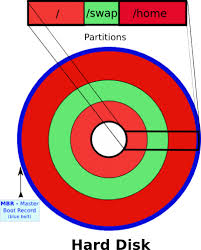

== Particionamento do disco == | == Particionamento do disco == | ||

| Linha 1 823: | Linha 1 859: | ||

== Atividades == | == Atividades == | ||

| − | {{Collapse bottom | Aula | + | {{Collapse bottom | Aula 20}} |

| + | |||

| + | = 11/10: Projeto 2: Permissões (continuação) = | ||

| + | |||

| + | Hoje houve o conselho de classe na primeira metade da aula. | ||

| + | |||

| + | {{Collapse top | Aula 21}} | ||

| + | {{Collapse bottom | Aula 21}} | ||

| + | |||

| + | = 16/10: Projeto 2: Processos e Instalação de softwares = | ||

| + | |||

| + | {{Collapse top | Aula 22}} | ||

| + | |||

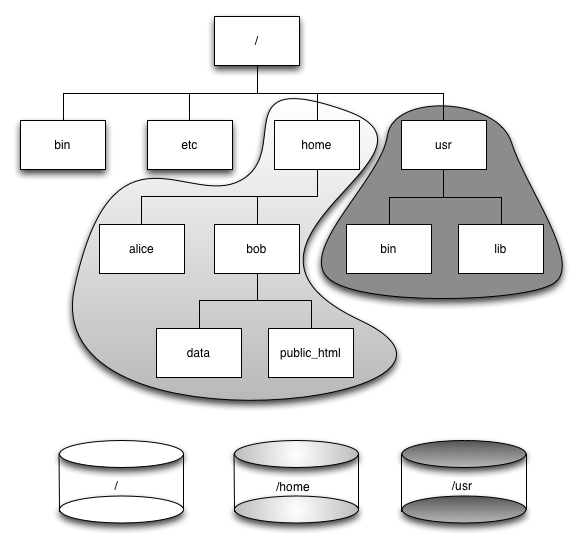

| + | Aula passada vimos como usuários e grupos podem ser usados para organizar e proteger o acesso a recursos mantidos pelo sistema operacional (arquivos, programas, dispositivos de entrada e saída, ...). Hoje estudaremos o que são processos, como obter informações sobre eles e como terminá-los. Além disso, veremos também como processos podem usar suas entrada e saída padrão para receber dado para processar e apresentar resultados, e também para se comunicarem. | ||

| + | |||

| + | |||

| + | === Processos === | ||

| + | |||

| + | Já vimos que sistemas operacionais modernos, como Linux, FreeBSD, Windows, e Android, são capazes de executar múltiplos programas ao mesmo tempo. No caso dos sistemas operacionais Unix, e o Linux pertence a essa família, processos são '''programas em execução'''. Um programa contém instruções e dados armazenados em um arquivo. Ao ser executado um arquivo, cria-se um processo. O sistema operacional carrega as instruções e dados em memória RAM, e faz o processador executá-las. Múltiplos processos podem ser criados a partir do mesmo arquivo de programa, sendo executados de forma independente. Os detalhes de como manter todos os processos em memória, e revezar suas execuções de forma a parecer que são simultâneos, são responsabilidade do sistema operacional. | ||

| + | |||

| + | |||

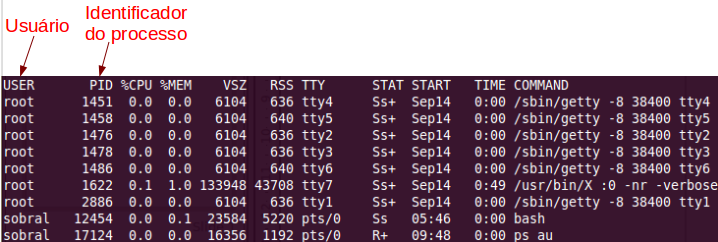

| + | Vários utilitários (programas auxiliares) existem para obter informações do sistema operacional sobre processos e memória. Alguns trabalham em modo texto, como: | ||

| + | |||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man1/ps.1.html ps]:''' lista os processos existentes | ||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man1/pstree.1.html pstree]:''' lista os processos existentes mas de forma hierárquica | ||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man1/top.1.html top]:''' lista os processos mais ativos, junto com informações globais sobre uso dos recursos no sistema operacional (memória, processador, memória virtual, quantidade de processos, carga de trabalho) | ||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man1/atop.1.html atop]:''' o mesmo que '''top''', mas com maior detalhamento do uso de recursos mantidos pelo sistema operacional | ||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man1/mpstat.1.html mpstat]:''' mostra estatísticas de uso do processador | ||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man1/free.1.html free]:''' mostra o uso de memória | ||

| + | * '''[http://manpages.ubuntu.com/manpages/karmic/en/man8/vmstat.8.html vmstat]:''' mostra o uso de memória, discos e processador no último intervalo de tempo. | ||

| + | |||

| + | |||

| + | [[imagem:Pji-procs.png]] | ||

| + | <br>''Alguns processos mostrados com o comando '''ps au''''' | ||

| + | |||

| + | |||

| + | Existem também utilitários no modo gráfico. Por exemplo, no Ubuntu há o "Monitor do sistema". No Debian existe também esse aplicativo se o ambiente gráfico em uso for o Gnome. | ||

| + | |||

| + | |||

| + | '''Para nosso propósito, é importante saber que:''' | ||

| + | * Cada processo possui um usuário e grupo dono, que são obtidos do usuário que o criou. Essas duas informações são usadas para fazer o controle de acesso a arquivos e diretórios, comparando-os com suas permissões. | ||

| + | * Cada processo possui um número chamado de PID (''Process IDentifier'') que o identifica no sistema. | ||

| + | * A memória RAM utilizada por um processo é deu uso exclusivo: nenhum processo consegue acessar (ler ou modificar) a memória de outro processo. | ||

| + | * Processos podem ser pausados ou mesmo terminados. Há dois programas para terminar processos: | ||

| + | ** [http://manpages.ubuntu.com/manpages/trusty/man1/kill.1.html kill]: termina um ou mais processos informados por seus PID. Uso básico: <syntaxhighlight lang=bash> | ||

| + | # Solicita ao processo com PID 1234 que termine (esse processo pode ignorar e continuar executando) | ||

| + | kill 1234 | ||

| + | |||

| + | # Mata sumariamente o processo 1234 | ||

| + | kill -9 1234 | ||

| + | </syntaxhighlight> | ||

| + | ** [http://manpages.ubuntu.com/manpages/trusty/man1/killall.1.html killall]: termina um ou mais processos informados por seus nomes, por seus usuários donos, entre outras possibilidades. Uso básico: <syntaxhighlight lang=bash> | ||

| + | # Solicita ao processo chamado firefox que termine (ele pode ignorar) | ||

| + | killall firefox | ||

| + | |||

| + | # Mata sumariamente o processo firefox | ||

| + | killall -9 firefox | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === Atividade === | ||

| + | |||

| + | # Experimente matar alguns processos, seja pelo PID ou pelos seus nomes, e ver o que acontece ... Lembre que para isso se usam os programas [http://manpages.ubuntu.com/manpages/trusty/man1/kill.1.html kill] ou [http://manpages.ubuntu.com/manpages/trusty/man1/killall.1.html killall]. | ||

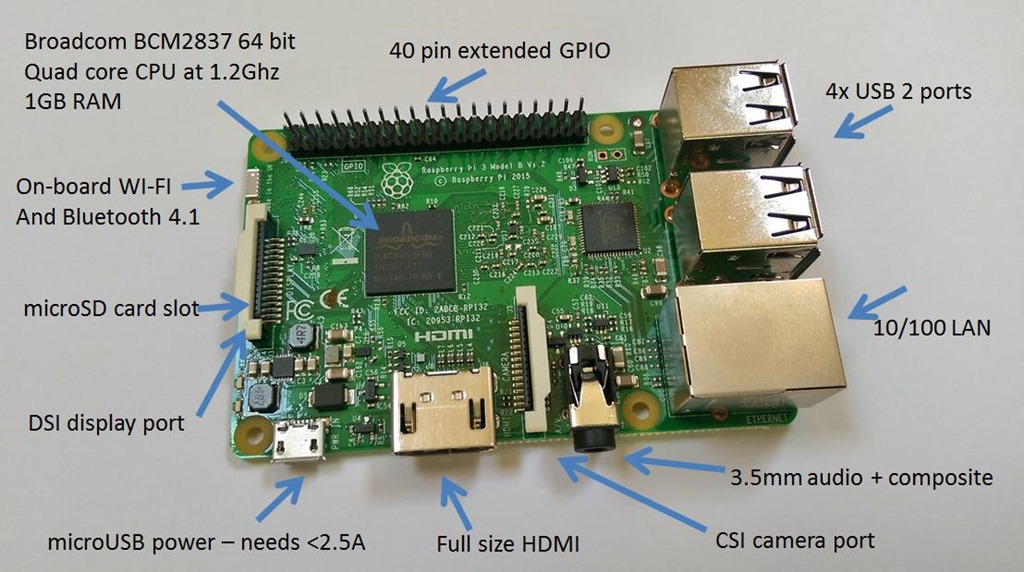

| + | # (RaspberryPI) Copie [http://tele.sj.ifsc.edu.br/~msobral/pji/teimoso este programa] para seu computador. Em seguida execute-o: <syntaxhighlight lang=bash> | ||

| + | ./teimoso | ||

| + | </syntaxhighlight> ... e tente matá-lo. | ||

| + | #* (PC ou Virtualbox) Copie [http://tele.sj.ifsc.edu.br/~msobral/pji/teimoso.c este programa] para seu computador. Em seguida compile-o: <syntaxhighlight lang=bash> | ||

| + | gcc -o teimoso teimoso.c | ||

| + | </syntaxhighlight> ... e então execute-o: <syntaxhighlight lang=bash> | ||

| + | ./teimoso | ||

| + | </syntaxhighlight>Tente em seguida matá-lo ! | ||

| + | |||

| + | === Instalação de software === | ||

| + | |||

| + | A instalação de software pode ser feita de diferentes maneiras: | ||

| + | * ''A partir do software em formato de código-fonte:'' envolve transferir o código-fonte do seu repositório, e então compilá-lo. Isso requer um maior conhecimento técnico, e é uma habilidade esperada para um Técnico que atue na área de Telecomunicações. | ||

| + | * ''A partir do software já preparado (compilado):'' essa forma é mais simples, pois basicamente implica obter o software compilado e copiá-lo para dentro do seu sistema. É também a prática mais comum, por ser mais rápida, fácil e menos trabalhosa. Todas as distribuições Linux (e também o FreeBSD, entre outras variantes de Unix) provêem alguma forma de instalar softwares dessa maneira. Esses sistemas criam o conceito de '''pacote de software''', que é um arquivo especial contendo todos os arquivos do software a ser instalado, e todas as informações necessárias para que a instalação tenha sucesso (versão, dependências, e outras). | ||

| + | |||

| + | No escopo desta disciplina de Projeto Integrador, são usados '''pacotes de software'''. Mas nada impede que se demonstre como seria realizar uma instalação a partir do código-fonte, caso exista a curiosidade. | ||

| + | |||

| + | No Ubuntu Linux (e também nas distribuições originadas no Debian), o sistema de pacotes de software se chama ''dpkg'' (Debian Package). Existem diferentes formas de instalar e remover sofware, dentre elas: | ||

| + | # '''Diretamente a partir dos arquivos de pacote de software:''' esses arquivos têm extensão ''.deb'', e devem ser instalados por meio do programa [http://manpages.ubuntu.com/manpages/trusty/man1/dpkg.1.html dpkg]. Os arquivos ''.deb'' devem ser obtidos manualmente pelo usuário, podendo ser copiados de DVDs do sistema, ou obtidos de servidores na rede. Para removê-los, deve-se usar também o ''dpkg''. | ||

| + | # '''Obtendo automaticamente pacotes de software de repositórios:''' essa forma de administrar os pacotes é muito mais fácil, pois os pacotes de software são obtidos de servidores de pacotes na rede. Ela se baseia num sistema de gerenciamento de pacotes chamado de APT, e pode ser realizada por meio dos aplicativos [http://manpages.ubuntu.com/manpages/trusty/en/man8/apt-get.8.html apt-get] ou [http://manpages.ubuntu.com/manpages/precise/en/man8/aptitude.8.html aptitude] (este é ainda mais fácil). Existem também versões gráficas para esses gerenciadores de pacotes. | ||

| + | |||

| + | === Instalação manual com ''dpkg'' === | ||

| + | |||

| + | Para instalar pacotes de software manualmente, primeiro devem-se obter os respectivos arquivos de instalação. Cada pacote de software está contido em um arquivo com extensão ''.deb''. Esses arquivos podem ser obtidos dos CD e DVD de instalação, ou de repositórios na Internet. Exemplos: | ||

| + | * [http://ubuntu.c3sl.ufpr.br/ubuntu/ um repositório do Ubuntu no Brasil] | ||

| + | * [http://archive.raspbian.org/raspbian/ Repositório para o Raspbian (Debian para o RaspberryPi)] | ||

| + | |||

| + | |||

| + | Cada arquivo de instalação deve ser instalado da seguinte forma: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | dpkg -i nome_do_pacote.deb | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Se o pacote de software não puder ser instalado, uma mensagem de erro é apresentada. Uma causa para esse problema é existirem dependências em relação a outros pacotes de software, os quais devem então ser instalados previamente. | ||

| + | |||

| + | |||

| + | A remoção de um pacote de software pode ser feita assim: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | dpkg -r nome_do_pacote | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Se o pacote a ser removido for dependência para outros pacotes instalados, a remoção será abortada. | ||

| + | |||

| + | |||

| + | A listagem de todos os pacotes instalados pode ser obtida com este comando: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | dpkg-query -l | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A listagem dos arquivos instalados por um pacote é mostrada com este outro comando: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | dpkg-query -L nome_do_pacote | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | Informações detalhadas sobre um pacote podem ser mostradas assim: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | dpkg-query -p nome_do_pacote | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === Obtenção automática de software === | ||

| + | |||

| + | Os pacotes de softwares dos sistemas operacionais Ubuntu e Debian são organizados e disponibilizados em repositórios, que são servidores na Internet onde há cópias dos arquivos de instalação desses pacotes. Os repositórios são configurados durante a própria instalação do sistema, ficando registrados no arquivo [http://manpages.ubuntu.com/manpages/trusty/man5/sources.list.5.html /etc/apt/sources.list]. Esse arquivo pode ser modificado para incluir ou remover repositórios, quando necessário. | ||

| + | |||

| + | |||

| + | Um resumo dos comandos que podem ser usados com [http://manpages.ubuntu.com/manpages/trusty/en/man8/apt-get.8.html apt-get]: | ||

| + | * '''apt-get update''': atualiza o catálogo de pacotes de software conhecidos. Isso implica consultar os repositórios configurados e transferir as listas de pacotes lá existentes. Isso é importante para ter acesso a versões atualizadas dos pacotes de software. | ||

| + | * '''apt-get install nome_do_pacote''': instala o pacote de software chamado ''nome_do_pacote''. Se houver dependências de outros pacotes, eles também serão instalados. | ||

| + | * '''apt-get remove nome_do_pacote''': remove o pacote de software chamado ''nome_do_pacote''. se outros pacotes dependerem desse pacote, eles também serão removidos. | ||

| + | * '''apt-get clean''': remove as cópias dos arquivos de pacotes de software transferidos e não mais necessários. | ||

| + | * '''apt-get upgrade''': atualiza todos os pacotes de software para suas versões mais recentes, caso existam. | ||

| + | |||

| + | |||

| + | Um resumo dos comandos que podem ser usados com [http://manpages.ubuntu.com/manpages/trusty/en/man8/aptitude.8.html aptitude]: | ||

| + | * '''aptitude update''': mesmo que ''apt-get update'' | ||

| + | * '''aptitude install nome_do_pacote''': mesmo que ''apt-get install'' | ||

| + | * '''aptitude remove nome_do_pacote''': mesmo que ''apt-get remove'' | ||

| + | * '''aptitude search nome''': lista todos os pacotes de software conhecidos cujos nomes contenham ''nome'' | ||

| + | |||

| + | === Atividade === | ||

| + | |||

| + | ''Execute os passos seguintes tanto com instalação manual quanto automática de software.'' | ||

| + | # Instale estes softwares: | ||

| + | #* mplayer | ||

| + | #* mencoder | ||

| + | #* handbrake | ||

| + | #* pppoe | ||

| + | #* hostapd | ||

| + | #* vlan | ||

| + | # Após instalá-los, obtenha suas descrições. Veja também as descrições destes outros softwares já instalados: | ||

| + | #* bash | ||

| + | #* iproute2 | ||

| + | #* iptables | ||

| + | #* tcpdump | ||

| + | # Liste todos os softwares instalados. | ||

| + | # Remova os softwares instalados nos passos anteriores | ||

| + | # Existe um projeto de software chamado ownCloud que, entre outras coisas, implementa um serviço parecido com Dropbox. Veja [https://software.opensuse.org/download/package?project=isv:ownCloud:desktop&package=owncloud-client este guia de instalação do ownCloud], e note que isso implica adicionar um repositório ao seu sistema operacional. Experimente seguir as instruções de instalação ali contidas. | ||

| + | # Descubra como se podem instalar softwares em modo gráfico. | ||

| + | |||

| + | {{Collapse bottom | Aula 21}} | ||

| + | |||

| + | = 18/10: Projeto 2: Rotas = | ||

| + | |||

| + | * [https://avaliacao.ifsc.edu.br/sad/ Avaliação docente] | ||

| + | |||

| + | {{Collapse top | Aula 22}} | ||

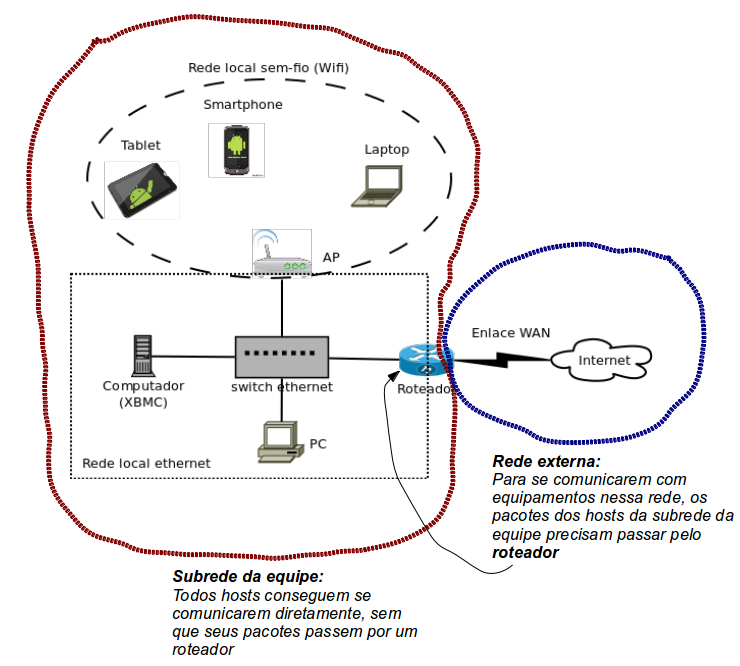

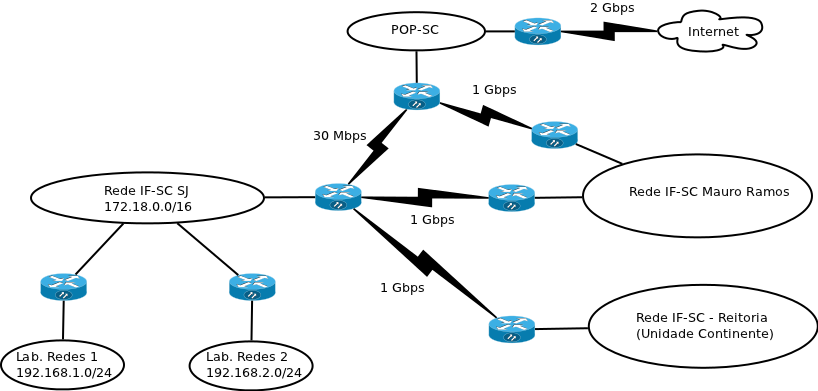

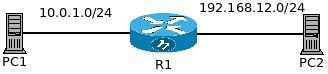

| + | Como visto anteriormente, cada dispositivo em uma rede precisa ter um endereço IP para que possa se comunicar com outros dispositivos. Porém isso não é suficiente: os dispositivos devem saber que '''direção''' devem enviar mensagens para que cheguem até cada outro dispositivo. Se o dispositivo de destino estiver na mesma rede, então basta transmitir o pacote a ele diretamente. Mas e se ele estiver em outra rede ? Por exemplo, e se um computador no laboratório de Redes 1 quiser se comunicar com outro que está na reitoria do IFSC ? Como esse pacote deve ser transmitido nesse caso? | ||

| + | |||

| + | |||

| + | [[imagem:Pji-projeto2-rotas.png|500px]] | ||

| + | |||

| + | |||

| + | Antes de prosseguir na investigação desse assunto, é necessário uma visão geral sobre redes de computadores e a Internet. Isso deve ajudar a entender como as comunicações acontecem nessa grande rede. | ||

| + | * [[Comunica%C3%A7%C3%A3o_de_dados|Comunicação de dados e a Internet]] | ||

| + | |||

| + | |||

| + | No diagrama que mostra simplificadamente a rede do projeto 2, a rede externa é representada como uma nuvem. Isso significa que sua estrutura interna é desconhecida, ou não é relevante mostrá-la. No caso da Internet, na verdade seria impossível apresentar toda sua estrutura, pois essa rede hoje em dia é gigantesca, além de estar sempre em mutação. Mas ao menos um esboço da rede do Ifsc pode ser apresentado, como se pode ver a seguir. Ao visualizá-la, deve-se novamente imaginar como é possível encaminhar pacotes através dela, de forma que cheguem a seus destinos. | ||

| + | |||

| + | |||

| + | [[imagem:Ifsc.png|600px]] | ||

| + | <br>''Uma visão geral da rede do Ifsc (e bem simplificada !)'' | ||

| + | |||

| + | |||

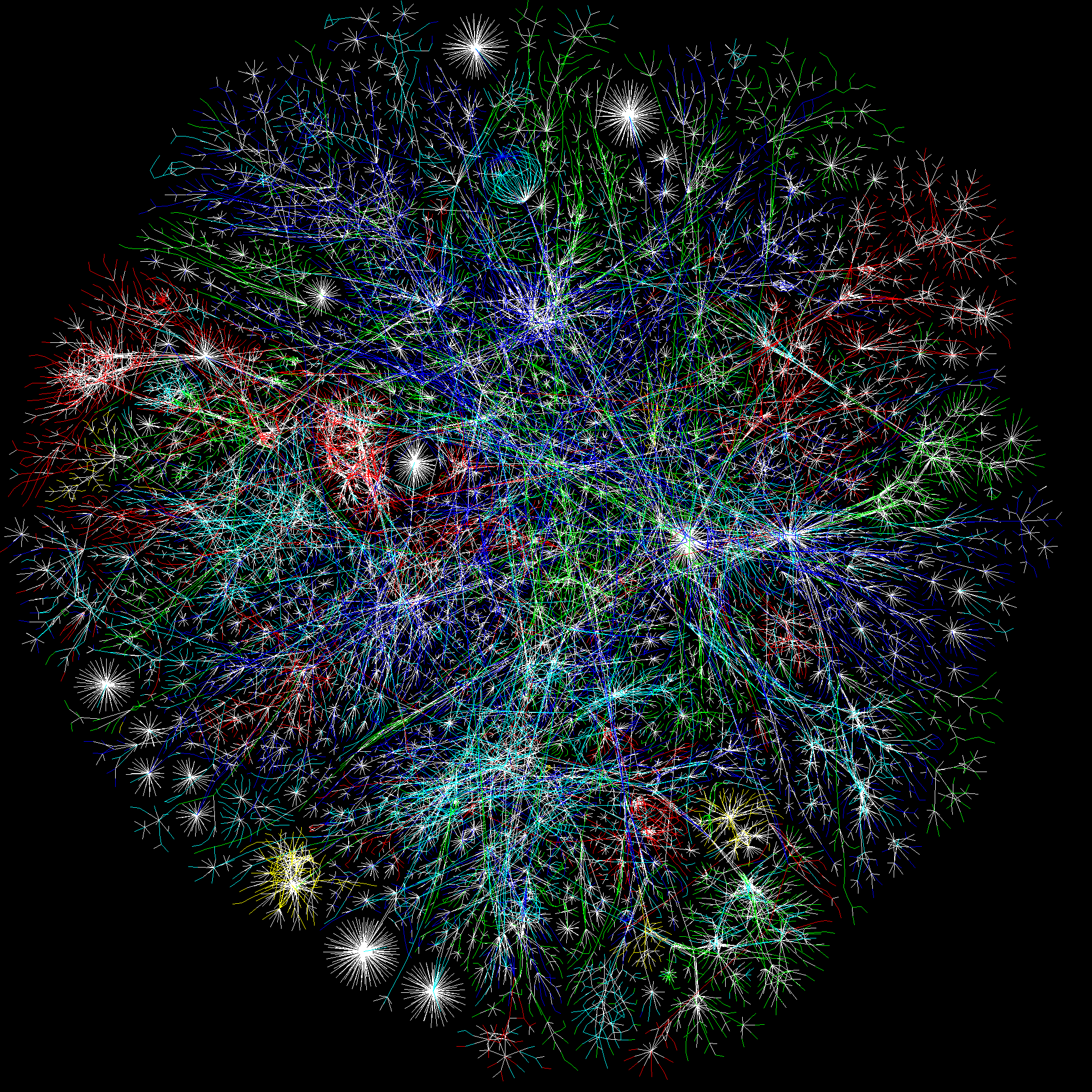

| + | Em primeiro lugar, deve-se imaginar como a Internet está implantada (ao menos do ponto de vista das subredes). A palavra ''internet'' significa ''rede composta por redes'', e, no caso da ''Internet'', cada uma das redes que a constitui é chamada de [http://pt.wikipedia.org/wiki/Sub-rede ''subrede'']. Se alguém pudesse ver o mapa da Internet, pareceria uma grande malha, com milhares de fios (enlaces) se entrelaçando. Nas junções desses fios estão equipamentos que '''roteiam''' (''direcionam'') pacotes a seus destinos. Os equipamentos finais, que são usados por pessoas para rodas os aplicativos de rede, estão na borda de toda essa malha ... nas pontas dos fios. No fim, isso parece um grande mapa, e como tal ele pode ser percorrido por um ou mais caminhos para se ir de um ponto a outro. | ||

| + | |||

| + | |||

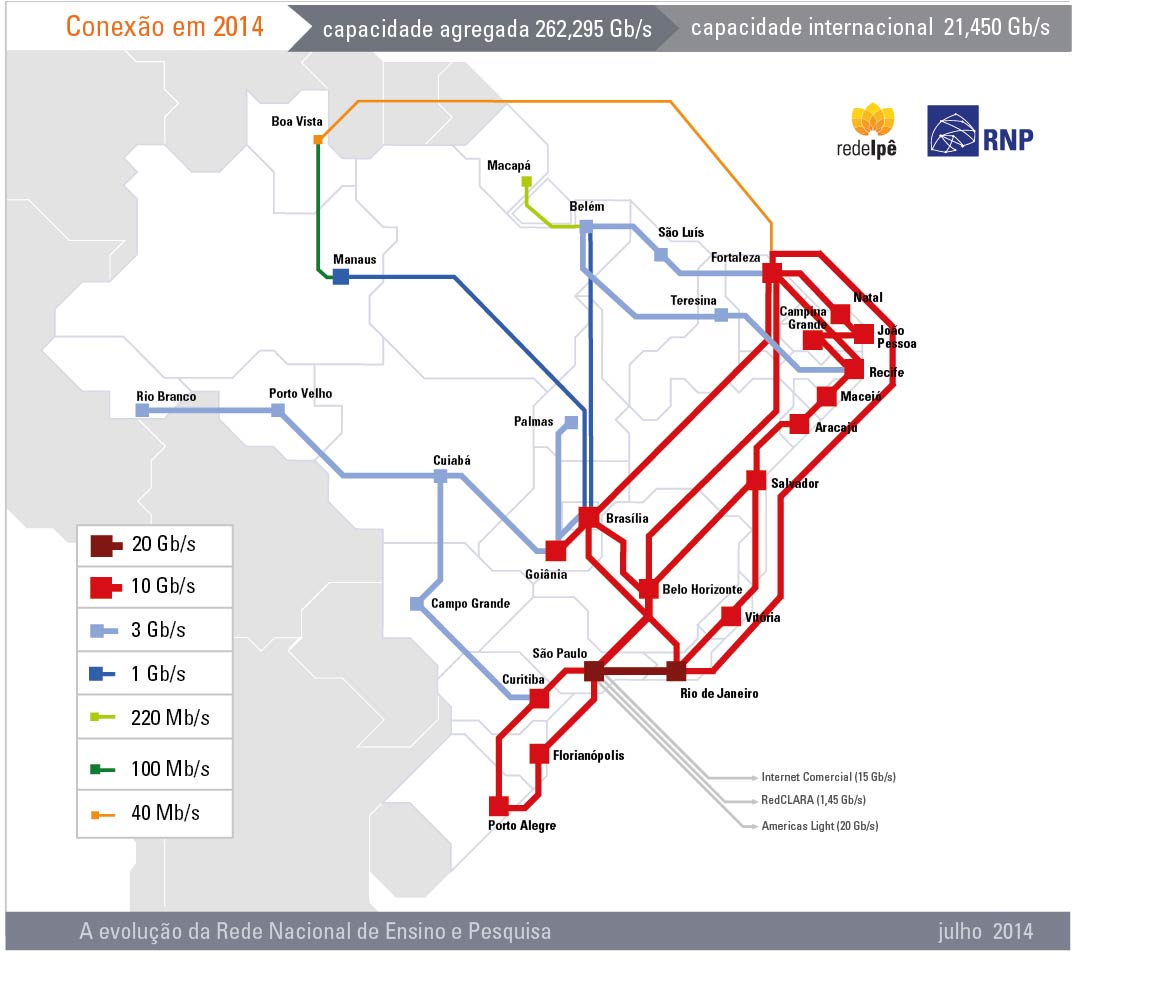

| + | {| border=0 | ||

| + | !''Um mapa da Internet (bem abstrato ...)'' | ||

| + | !Rede Ipê: a Rede Nacional de Pesquisa que originou a Internet no Brasil | ||

| + | |- | ||

| + | |[[imagem:Internet-map.png|600px]] || [[imagem:Rede-ipe-2014.jpg|600px]] | ||

| + | |} | ||

| + | |||

| + | |||

| + | Essa analogia do mapa pode ser experimentada usando o [http://maps.google.com Google Maps]. Experimente traçar caminhos entre o IFSC-SJ e vários destinos (mesmo em outras cidades), e visualize como ele descobre o caminho. Observe também que critério é usado para escolher o caminho ... pois é normal que exista mais de uma opção. | ||

| + | |||

| + | Mas o que isso tem a ver com redes ? Muita coisa: a forma com que o Google Maps descobre caminhos se baseia nos mesmos conceitos usados para descobrir '''rotas''' entre dispositivos na Internet. E voltando a redes de computadores, também é possível descobrir que caminho os pacotes percorrem para ir de um ponto a outro na Internet. | ||

| + | |||

| + | '''Experimento:''': use o programa [http://manpages.ubuntu.com/manpages/hardy/man8/traceroute-nanog.genuine.8.html traceroute] para descobrir os caminhos percorridos por seus pacotes. Teste-o com vários possíveis destinos: | ||

| + | * www.ufsc.br | ||

| + | * www.unicamp.br | ||

| + | * www.brasil.gov.br | ||

| + | * www.nasa.gov | ||

| + | * english.pravda.ru | ||

| + | * www.china.org.cn | ||

| + | * finland.fi | ||

| + | |||

| + | O que significam as informações mostradas por esse programa ? | ||

| + | |||

| + | |||

| + | Estes outros aplicativos descobrem rotas e as mostram sobre um mapa mundial. | ||

| + | * [http://traceroute.monitis.com/ Visual Trace Route Tool (EUA)] | ||

| + | * [http://www.yougetsignal.com/tools/visual-tracert/ Visual Traceroute (EUA)] | ||

| + | * [http://en.dnstools.ch/visual-traceroute.html Traceroute on a map (Alemanha)] | ||

| + | |||

| + | == Rotas no Linux == | ||

| + | |||

| + | Cada computador ligado a Internet possui uma '''tabela de rotas'''. É por meio de tal tabela que ele sabe como transmitir os pacotes para cada destino. Em seu computador, você pode visualizar essa tabela da seguinte forma: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | # Isto funciona em qualquer *nix que se preze ... | ||

| + | netstat -rn | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | Ao se configurar uma interface de rede, cria-se uma rota automática para a subrede diretamente acessível via aquela interface. Isto se chama '''''roteamento mínimo'''''. Por exemplo, se uma interface de rede foi configurada com o endereço IP 192.168.10.1/16, sua tabela de rotas pode se apresentar assim: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | aluno@M1:~> ifconfig eth1 192.168.10.1 netmask 255.255.0.0 | ||

| + | aluno@M1::~> netstat -rn | ||

| + | Kernel IP routing table | ||

| + | Destination Gateway Genmask Flags MSS Window irtt Iface | ||

| + | 192.168.0.0 0.0.0.0 255.255.0.0 U 0 0 0 eth1 | ||

| + | 127.0.0.0 0.0.0.0 255.0.0.0 U 0 0 0 lo | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | Usualmente, é suficiente definir uma única rota adicional para um computador, chamada de '''rota default''' (ou ''rota padrão''). Essa rota tem o seguinte significado: se o destino não estiver em minha própria subrede, e nenhuma outra rota específica existir para a subrede onde se encontra, então repasse o pacote para o roteador indicado. Em um computador Linux isso pode ser feito assim: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | # adiciona a rota default, que passa pelo roteador 192.168.10.100 | ||

| + | route add default gw 192.168.10.100 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | Outra forma de adicionar essa rota é: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | # este comando tem o mesmo efeito que o anterior ... | ||

| + | route add -net 0.0.0.0/0 gw 192.168.10.100 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | Por fim, uma rota para um destino qualquer pode ser feita assim (supondo que a rede de destino seja 191.36.9.0/24): | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | # este comando define que para chegar à rede 191.36.9.0/24 | ||

| + | # deve-se usar o gateway 192.168.1.1 | ||

| + | route add -net 191.36.9.0/24 gw 192.168.1.1 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | Isso não parece complicado, e à primeira vista realmente não é :-) Ao se instalar um novo equipamento em uma rede, seja um computador, tablet, ponto de acesso ou smart TV, basta configurá-lo com a rota ''default'' para que possa se comunicar com a Internet. Na verdade, nem isso normalmente é necessário, pois esses equipamentos são capazes de se autoconfigurarem como mágica (mais tarde veremos como !). Porém existe uma matemática interessante por trás de como essas rotas funcionam, e vale dar uma olhada. | ||

| + | |||

| + | === Rotas, prefixos de rede e máscaras === | ||

| + | |||

| + | Uma rota serve para informar como se chega a um determinado destino. Um destino pode ser um único endereço IP, ou uma subrede (que contém um conjunto de endereços IP). Para que um pacote IP chegue a um destino, deve-se transmiti-lo para o próximo roteador em direção a esse destino. Esse próximo roteador também deve conhecer uma rota para tal destino, repetindo o mesmo processo (reveja o experimento com '''traceroute''). Ao menos duas informações compõem cada rota: | ||

| + | * '''O próximo roteador, expressado por um endereço IP:''' o endereço IP do próximo roteador (também chamado de ''gateway'', que significa ''portal'' em inglês), o qual deve pertencer à mesma subrede do equipamento que o especifica em uma rota. | ||

| + | * '''O destino, que é expressado como uma subrede:''' Uma subrede é representada por um ''prefixo de rede'' e uma ''máscara''. O prefixo são os ''N'' bits mais significativos comuns a todos os endereços IP contidos em uma subrede (lembre que um endereço IP tem 32 bits). A máscara informa quantos bits tem o prefixo. A combinação de prefixo de rede e máscara funciona da seguinte forma: | ||

| + | |||

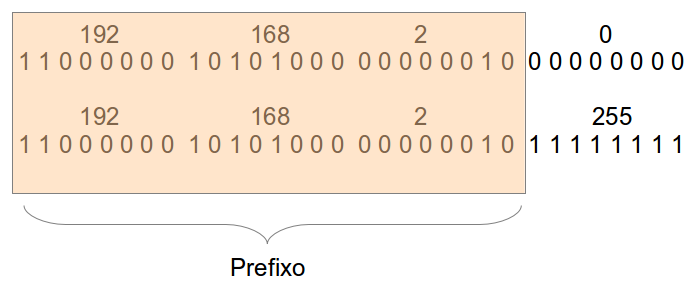

| + | Imagine que exista uma subrede contendo os endereços de 192.168.2.0 até 192.168.2.255. Se representarmos esses endereços em binário, podemos ver que os 24 bits mais significativos são os mesmos para todos os endereços: | ||

| + | |||

| + | |||

| + | [[imagem:Pji-prefixo1.png|400px]] | ||

| + | |||

| + | |||

| + | A máscara de rede tem a forma de um endereço IP, porém com bits 1 na parte correspondente ao prefixo, e 0 no resto. Assim, para o exemplo acima a máscara de rede é ''255.255.255.0''. Outra forma de representar a máscara é simplesmente informar o tamanho em bits do prefixo, e no exemplo a máscara seria ''24''. Juntando o prefixo e a máscara, a subrede pode ser representada de uma destas duas formas: | ||

| + | * '''192.168.2.0/255.255.255.0''' | ||

| + | * '''192.168.2.0/24''' | ||

| + | |||

| + | |||

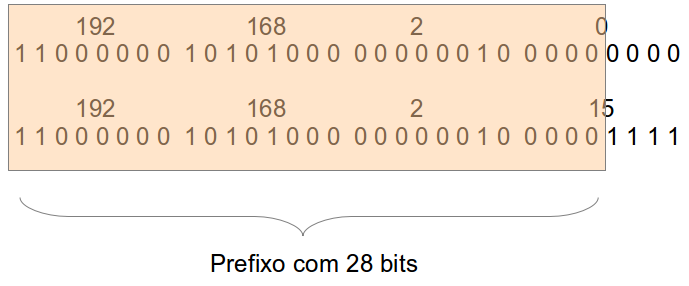

| + | Agora imagine que o prefixo tenha 28 bits, como mostrado nesta figura: | ||

| + | |||

| + | |||

| + | [[imagem:Pji-prefixo2.png|400px]] | ||

| + | |||

| + | |||

| + | Por ter um prefixo mais longo, o tamanho dessa subrede é menor. Isso significa que ela contém menos endereços IP, tanto que o primeiro endereço é ''192.168.2.0'' e o último é ''192.168.2.15''. Essa subrede poderia ser representada por: | ||

| + | * '''192.168.2.0/255.255.255.240''' | ||

| + | * '''192.168.2.0/28''' | ||

| + | |||

| + | |||

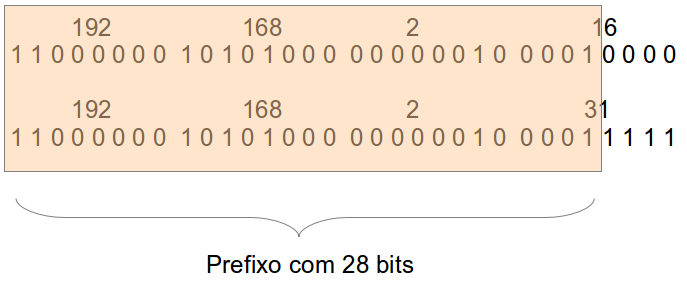

| + | Aproveitando esse exemplo, pode-se mostrar uma outra subrede que, apesar de não parecer, é diferente da anterior: | ||

| + | |||

| + | |||

| + | [[imagem:Pji-prefixo3.png|400px]] | ||

| + | |||

| + | |||

| + | Essa outra subrede contém endereços entre ''192.168.2.16'' e ''192.168.2.31''. Essa subrede poderia ser representada por: | ||

| + | * '''192.168.2.16/255.255.255.240''' | ||

| + | * '''192.168.2.16/28''' | ||

| + | |||

| + | == O que todo host deve possuir == | ||

| + | |||

| + | Com o que se fez até o momento, pode-se concluir que todo host (computador, tablet, smartphone, ..., qualquer dispositivo que rode aplicações da Internet) precisa de: | ||

| + | * '''Endereço IP e máscara de rede''': um host precisa de um endereço para que possa se comunicar com outros hosts. A máscara de rede informa o tamanho da subrede IP em que ele se encontra. | ||

| + | * '''Rota default (padrão)''': para se comunicar com hosts de outras subredes, é preciso enviar os pacotes para um roteador que saiba encaminhá-los a seus destinos. O roteador ''default'' (ou ''padrão'') é um roteador para quem se destinam todos esses pacotes. Tecnicamente ele corresponde à rota para o destino ''0.0.0.0/0''. | ||

| + | * '''Endereço IP do servidor DNS''': usuários costumam endereçar hosts e servidores por seus nomes de domínio, e não por seus endereços IP. Isso é muito mais fácil de memorizar do que os endereços numéricos. Como explicado em aula, nomes de domínio são análogos a nomes de assinantes em um catálogo telefônico. No entanto, as aplicações precisam dos endereços IP para se comunicarem. O servidor DNS faz a tradução de nome de domínio para endereço IP, e é usado pelas aplicações transparentemente (isso é, você não percebe que isso ocorre). O endereço desse servidor deve ser configurado em cada host, para que se possam traduzir nomes de domínio. | ||

| + | |||

| + | === Exercícios === | ||

| + | |||

| + | Resolva estes exercícios sobre subredes, prefixos e máscaras. | ||

| + | |||

| + | # O tamanho de uma subrede é definido pela quantidade de endereços IP que ela contém. Quais os tamanhos de cada subrede mostrada nos exemplos da seção anterior ? | ||

| + | # Sejam as subredes A: ''192.168.2.48/28'', B: ''192.168.2.64/26'', C: ''192.168.2.192/27'', D: ''192.168.2.128/29'' e E: ''192.168.2.0/27''. Informe em qual dessas subredes se encontram estes endereços IP: | ||

| + | #* 192.168.2.126 | ||

| + | #* 192.168.2.25 | ||

| + | #* 192.168.2.62 | ||

| + | #* 192.168.2.200 | ||

| + | #* 192.168.2.100 | ||

| + | #* 192.168.2.80 | ||

| + | # Informe qual o tamanho de cada uma das subredes do exercício anterior. | ||

| + | # Informe quais o primeiro e último endereços IP de cada uma daquelas subredes. | ||

| + | # A subrede 192.168.2.0/24 foi subdividida em subredes de tamanho 32. Liste todas as subredes que são possíveis definir com essas características (informe prefixo e máscara). | ||

| + | # A subrede 192.168.2.0/24 foi subdividida em subredes com máscara 26. Liste todas as subredes que são possíveis definir com essas características (prefixo e máscara), informando também seus tamanhos. | ||

| + | # Uma subrede do câmpus é 172.18.128.0/18. Calcule seu tamanho, seu endereço inicial e final. | ||

| + | # Calcule o tamanho, endereço inicial e final da rede sem-fio do IFSC. | ||

| + | # Use este [http://tele.sj.ifsc.edu.br/~msobral/IER/ipkit/ simulador (IPKit)] para criar as seguintes redes e definir as rotas que nelas devem existir: | ||

| + | #* '''OBS:''' antes de usar esse simulador execute este comando em um terminal:<syntaxhighlight lang=bash> | ||

| + | sudo apt install icedtea-7-plugin | ||

| + | </syntaxhighlight>... e depois reinicie o Firefox. | ||

| + | |||

| + | |||

| + | {| border=1 | ||

| + | |- | ||

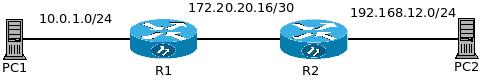

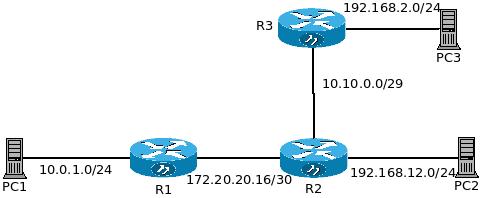

| + | | [[imagem:PJI2-rotas-Rede1.jpg|300px]]<br>''Rede 1'' | ||

| + | |- | ||

| + | |[[imagem:PJI2-rotas-Rede2.jpg|400px]]<br>''Rede 2'' | ||

| + | |- | ||

| + | |[[imagem:PJI2-rotas-Rede3.jpg|400px]]<br>''Rede 3'' | ||

| + | |- | ||

| + | |[[imagem:PJI2-rotas-Rede4.jpg|400px]]<br>''Rede 4'' | ||

| + | |} | ||

| + | |||

| + | |||

| + | Esse exercício pode também ser realizado com um emulador de rede chamado [[Netkit2]]: | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/pji2/rotas1/ Arquivos de configuração das redes] | ||

| + | * [[PJI2-2017-2#25.2F09:_Projeto_2:_ajuste_fino_da_instala.C3.A7.C3.A3o_do_sistema_operacional|Como configurar interfaces de rede (aula de 25/09)]] | ||

| + | * [[PJI2-2017-2#Rotas_no_Linux|Como adicionar rotas]] | ||

| + | {{Collapse bottom | Aula 22}} | ||

| + | |||

| + | = 23/10: Etapa 2: Rotas (continuação) = | ||

| + | |||

| + | {{Collapse top | Aula 23}} | ||

| + | {{Collapse bottom | Aula 23}} | ||

| + | |||

| + | = 25/10: Etapa 2: Rotas (continuação) = | ||

| + | |||

| + | {{Collapse top | Aula 24}} | ||

| + | {{Collapse bottom | Aula 24}} | ||

| + | |||

| + | = 30/10: Projeto 2: Implantação das redes locais das equipes = | ||

| + | |||

| + | * [https://moodle.sj.ifsc.edu.br/mod/quiz/view.php?id=3703 Teste 6] | ||

| + | |||

| + | {{collapse top|Aula 25}} | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/pji/tlwdr4300.pdf Manual do Roteador sem-fio TP-Link WDR 4300] | ||

| + | ** [http://www.tp-link.com.br/download/TL-WDR4300.html Página oficial do produto (tem uma FAQ)] | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/pji/tlwr941n.pdf Manual do Roteador sem-fio TP-Link WR 941ND] | ||

| + | <!-- * [http://tele.sj.ifsc.edu.br/~msobral/pji/dlink-di-524.pdf Manual do Roteador sem-fio D-Link DI-524] --> | ||

| + | |||

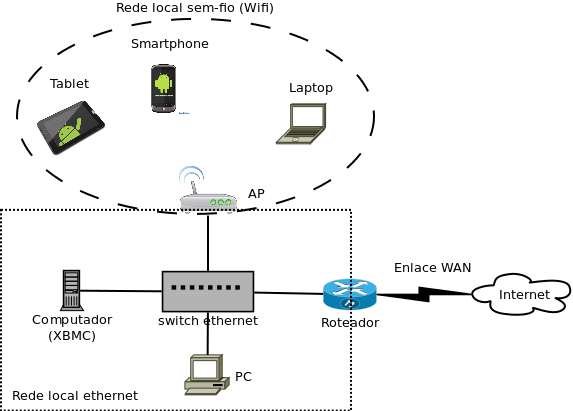

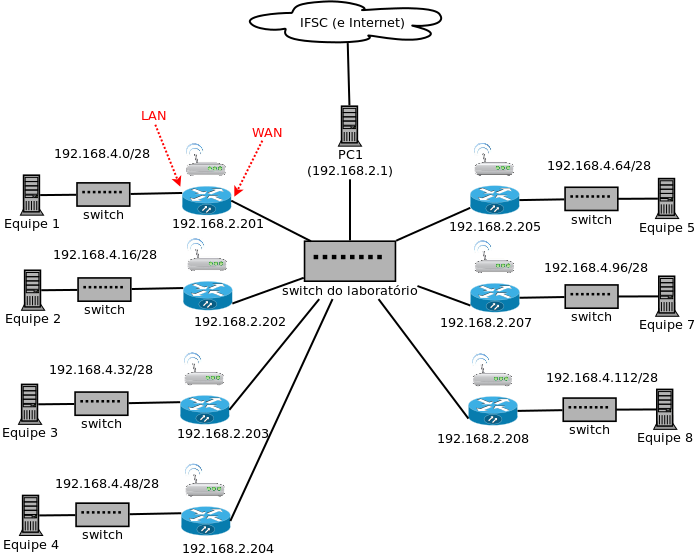

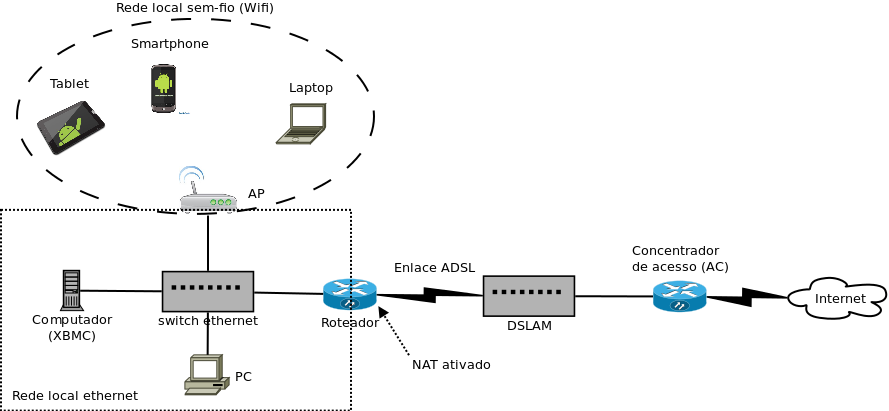

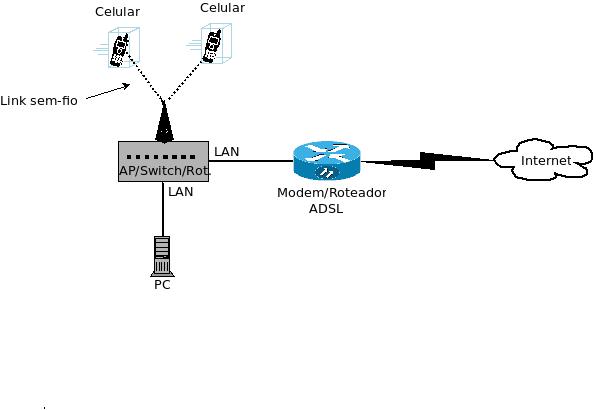

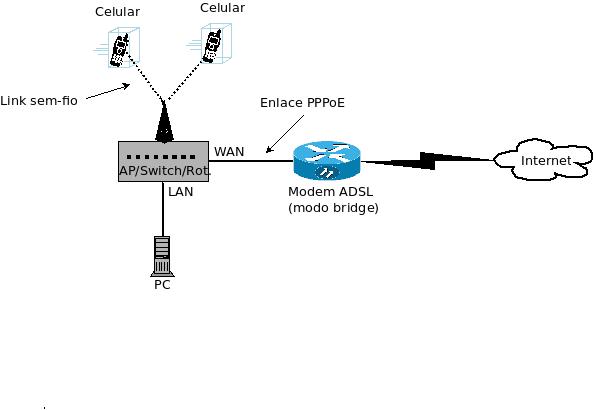

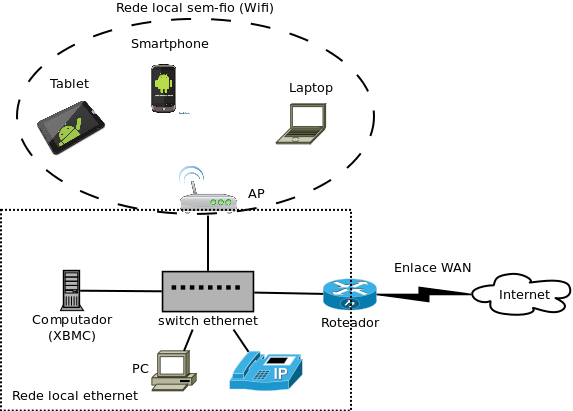

| + | Cada equipe deve implantar sua própria rede local, composta pelo computador, um roteador e ponto de acesso sem-fio, e um ou mais dispositivos (hosts) adicionais. A rede portanto deve ficar parecida com o diagrama apresentado no início do projeto 2: | ||

| + | |||

| + | [[imagem:Pji1-projeto2.png|500px]] | ||

| + | |||

| + | |||

| + | Por questões de disponibilidade, usaremos um equipamento que combina as funções de ''roteador'' e ''ponto de acesso (AP)''. Usaremos também um ''switch'' para interligar o computador de cada equipe e esse roteador. | ||

| + | |||

| + | |||

| + | O cenário no laboratório deve ser o seguinte: | ||

| + | |||

| + | [[imagem:Proj2-20142-lan.png]] | ||

| + | |||

| + | == Equipamentos de interligação para pequenas redes locais (LAN) == | ||

| + | |||

| + | Uma LAN serve para interconectar equipamentos (computadores, servidores, roteadores, ...) relativamente próximos entre si. As distâncias envolvidas são tipicamente de algumas dezenas de metros, podendo chegar em alguns casos a até poucas centenas de metros. Essas redes apresentam como características: | ||

| + | * '''altas taxas de transmissão:''' o usual é 1 Gbps (1 bilhão de bits por segundo, que equivalem a cerca de 125 milhões de bytes por segundo). A geração anterior das LANs Ethernet operava a 100 Mbps (100 milhões de bits por segundo, ou dez vezes mais lento que as LANs de 1 Gbps), e ainda se encontram dispositivos que operam nessa taxa de transmissão. | ||

| + | * '''baixo custo:''' as interfaces de rede dos equipamentos são baratas (algumas dezenas de R$), assim como os equipamentos de interconexão (switches) e cabos. | ||

| + | * '''alta qualidade de transmissão:''' essas redes são virtualmente isentas de erros de transmissão. Quando eles ocorrem, é sinal de má-instalação ou defeito em equipamentos. | ||

| + | |||

| + | Hoje em dia a tecnologia de rede usada para criar LANs se chama Ethernet (o nome oficial é [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/ieee/802.3/ IEEE 802.3], que é o padrão que a define). | ||

| + | |||

| + | LANs são muito difundidas. São usadas em redes domésticas, redes de pequenos escritórios, grandes redes corporativas, redes em escolas, e possivelmente outros ambientes. A rede do IFSC, que interliga os laboratórios e os servidores do câmpus, é composta de algumas LANs interconectadas. Em todos esses casos, a configuração usual das LANs envolve o uso de: | ||

| + | * '''dispositivos com interfaces de rede Ethernet''': dispositivos são computadores, roteadores, e demais equipamentos que se comunicam através da LAN. | ||

| + | * '''switches Ethernet para interligar os dispositivos''': [http://tele.sj.ifsc.edu.br/~msobral/pji/switch-dlink.png switches] funcionam como concentradores (na verdade, comutadores), onde todos os dispositivos são conectados por meio de cabos. | ||

| + | * '''cabos e conectores''': os cabos usados são do tipo par-trançado, porque dentro deles existem quatro pares trançados de fios. Para conectá-los se usam [http://upload.wikimedia.org/wikipedia/commons/thumb/d/d7/Ethernet_RJ45_connector_p1160054.jpg/220px-Ethernet_RJ45_connector_p1160054.jpg conectores RJ-45]. Esses cabos devem ter comprimento máximo de 100m. | ||

| + | |||

| + | |||

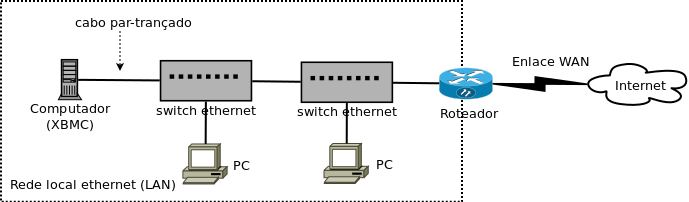

| + | Para criar uma LAN, deve-se usar um switch com uma quantidade de portas igual ou maior que a quantidade de dispositivos a serem interligados. A figura abaixo mostra uma pequena LAN com um switch: | ||

| + | |||

| + | |||

| + | [[imagem:Pji1-Lan1.png]] | ||

| + | |||

| + | |||

| + | Em uma LAN, switches podem também ser interligados. Isso na prática aumenta a quantidade de dispositivos que podem existir na LAN, e também as distâncias entre eles (lembre que cada cabo tem um comprimento máximo da ordem de 100m): | ||

| + | |||

| + | [[imagem:Pji1-Lan2.png]] | ||

| + | |||

| + | |||

| + | Se a LAN for composta de apenas dois dispositivos, então um switch se torna desnecessário. Assim, os dispositivos podem ser conectados diretamente: | ||

| + | |||

| + | [[imagem:Pji1-Lan3.png]] | ||

| + | |||

| + | == Atividade == | ||

| + | |||

| + | # Usando os equipamentos fornecidos implante a rede local da sua equipe. Siga atentamente o diagrama que mostra como sua rede se relaciona com a rede do laboratório. | ||

| + | # Configure sua rede para que os hosts que nela estão possam se comunicar com os hosts das outras redes, e também com a rede externa (Internet). ''Dica: revise as rotas em sua rede'' | ||

| + | # Acrescente um switch à sua rede, conectando-o em uma das portas amarelas do roteador (essas portas fazem parte de um switch embutido). Teste a comunicação (ex: ''ping 8.8.8.8'') a partir do Rpi, ora conectando-o em um switch, ora em outro. Há alguma diferença ? | ||

| + | # Acrescente um outro computador à sua rede, de forma que ele fique em um switch e o Rpi em outro. Configure um endereço IP nesse novo computador, e em seguida teste sua comunicação com o Rpi. Verifique se a comunicação funciona. | ||

| + | # Execute o wireshark no Rpi, ativando a captura na interface ethernet. Em seguida faça um ping para 8.8.8.8 a partir do outro computador. O wireshark mostra os pacotes transmitidos e recebidos ? | ||

| + | # Ainda com o wireshark no Rpi, execute um ''ping'' do outro computador para o próprio Rpi. O que o wireshark apresenta ? | ||

| + | # Agora conecte esse computador do outro lado do roteador de sua rede, mantendo o mesmo endereço IP. Teste a comunicação com o Rpi. Explique o resultado. | ||

| + | {{collapse bottom | Aula 25}} | ||

| + | |||

| + | = 01/11: Projeto 2: a rede de cada equipe = | ||

| + | |||

| + | {{collapse top | Aula 26}} | ||

| + | Dando continuidade à implantação da rede de cada equipe, hoje devem-se investigar: | ||

| + | * a configuração automática de rede dos hosts | ||

| + | * o uso de NAT no roteador | ||

| + | * o funcionamento básico de alguns equipamentos da rede | ||

| + | |||

| + | == Configuração automática de hosts == | ||

| + | |||

| + | Na prática ninguém precisa se preocupar em configurar seus dispositivos com as informações de rede vistas na aula anterior. As pessoas acessam a rede e por mágica tudo isso é configurado automaticamente. Basta pensar no acesso à rede sem-fio do Ifsc, e mesmo nas redes de suas casas ou locais de trabalho, seja sem-fio ou cabeada. A configuração manual somente é necessária quando se instalam servidores ou outros equipamentos que formam a infraestrutura das redes. No caso geral, um serviço especial chamado de DHCP (''Dyamic Host Configuration Protocol - Protocolo de Configuração Dinâmica de Host'') provê a configuração automática. | ||

| + | |||

| + | |||

| + | [http://www.tcpipguide.com/free/t_TCPIPDynamicHostConfigurationProtocolDHCP.htm DHCP] (''Dynamic Host Configuration Protocol'') é um protocolo para obtenção automática de configuração de rede, usado por computadores que acessam fisicamente uma rede. Esses computadores são tipicamente máquinas de usuários, que podem usar a rede esporadicamente (ex: usuários com seus laptops, com acesso via rede cabeada ou sem-fio), ou mesmo computadores fixos da rede. O principal objetivo do DHCP é fornecer um endereço IP, a máscara de rede, o endereço IP do roteador default e um ou mais endereços de servidores DNS. Assim, um novo computador que acesse a rede pode obter essa configuração sem a intervenção do usuário. | ||

| + | |||

| + | |||

| + | Para esse serviço deve existir na rede ao menos um servidor DHCP, que pode estar em um roteador, ponto de acesso sem-fio, ou mesmo em um outro computador. Quer dizer, em um desses equipamentos pode haver um programa que envia mensagens de configuração automática a novos dispositivos que entrem na rede. | ||

| + | |||

| + | |||

| + | Um computador que precise obter sua configuração de rede envia mensagens DHCPDISCOVER em broadcast. Um servidor DHCP, ao receber tais mensagens, responde com uma mensagem DHCPOFFER também em broadcast, contendo uma configuração de rede ofertada. O computador então envia novamente em broadcast uma mensagem DHCPREQUEST, requisitando o endereço IP ofertado pelo servidor. Finalmente, o servidor responde com uma mensagem DHCPACK, completando a configuração do computador cliente. Como a configuração tem um tempo de validade (chamado de ''lease time - tempo de aluguel''), o cliente deve periodicamente renová-la junto ao servidor DHCP, para poder continuar usando-a. O diagrama abaixo mostra simplificadamente esse comportamento: | ||

| + | |||

| + | [[imagem:Pji1-Dhcp.jpeg|400px]] | ||

| + | |||

| + | |||

| + | Essa troca de mensagens entre clientes e servidor DHCP ocorre somente dentro da mesma rede local. Portanto um cliente não consegue em princípio obter sua configuração de rede de um servidor DHCP que esteja em outra rede local (isso é, se existir um ou mais roteadores entre eles). | ||

| + | |||

| + | '''Questão:''' como o servidor DHCP diferencia os clientes em uma rede ? Para entender esta pergunta, faça este experimento: | ||

| + | # Ative dois hosts na rede do laboratório, e anote os endereços que cada um obteve. | ||

| + | # Desligue ambos os hosts. | ||

| + | # Agora ative apenas um deles, e observe o endereço IP obtido. | ||

| + | # Faça o mesmo com o segundo host. | ||

| + | # Houve diferença entre os endereços obtidos em cada etapa ? | ||

| + | |||

| + | == Uso de NAT no roteador == | ||

| + | |||

| + | * [http://pt.wikipedia.org/wiki/Network_address_translation NAT na Wikipedia] | ||

| + | * [http://labcisco.blogspot.com.br/2014/09/cgnat-na-transicao-ipv6-solucao-ou-vilao.html CGNAT: NAT usado em larga escala por operadoras de Telecom] | ||

| + | |||

| + | |||

| + | Endereços IP são números de 32 bits, o que significa existirem pouco mais de 4 bilhões de diferentes endereços possíveis (exatamente 4.294.967.296 endereços). Parece muito, porém os endereços IP disponíveis estão praticamente esgotados. Não significa que existam mais de 4 bilhões de equipamentos de rede usando esses endereços, mas sim que todas as subredes distribuídas já contêm quase todos esses endereços. Quer dizer, se uma empresa recebe o direito de usar uma subrede com máscara /24 (255.255.255.0, o que resulta em uma subrede com 256 endereços), todos os endereços ali contidos não podem ser reaproveitados por outras empresas ou organizações, mesmo que não nem todos estejam sendo de fato usados. Por isso nos anos 1990 os orgãos que administram os endereços da Internet tomaram duas iniciativas para lidar com o esgotamento de endereços IP disponíveis. | ||

| + | |||

| + | |||

| + | A primeira iniciativa foi desenvolver uma nova versão do protocolo IP, a qual usaria endereços nem maiores e virtualmente inesgotáveis. Isso fez surgir o protocolo IPv6, cujos endereços têm 128 bits. A quantidade de endereços possíveis é tão grande, que torna difícil compará-la com coisas conhecidas. Para ter uma ideia, existem em torno de <math>3.4~x~10^{38}</math> endereços IPv6 (a quantidade exata é 340.282.366.920.938.463.463.374.607.431.768.211.456 endereços), ou 340 trilhões de trilhões de trilhões ... Por mais que se abuse na forma com que esses endereços devem ser distribuídos, supõe-se que eles nunca se esgotem (?!). Porém o projeto desse novo protocolo demorou vários anos, e ainda hoje ele não foi adotado em larga escala na Internet. | ||

| + | |||

| + | |||

| + | A segunda iniciativa, publicada em 1994, se chamou [https://tools.ietf.org/html/rfc1631 NAT] (''Network Address Tanslation - Tradução de Endereço de Rede'') e teve por objetivo criar uma forma de reaproveitar endereços IP. Para isso, algumas subredes ficaram reservadas, não sendo distribuídas para nenhum empresa ou organização, e são elas: | ||

| + | * 10.0.0.0/8 | ||

| + | * 192.168.0.0/16 | ||

| + | * 172.16.0.0/12 | ||

| + | A ideia é que redes com computadores que só acessam a Internet, mas não são servidores, usem essas subredes (ou parte delas). Essas subredes não são roteáveis, o que significa que os roteadores da infraestrutura da Internet não as conhecem e não sabem como encontrá-las. Por fim, para que computadores dessas redes consigam acessar a Internet, deve nelas existir ao menos um roteador que possua um endereço IP roteável (chamado também de IP válido). Esse roteador deve também possuir uma função especial que modifique os endereços IP de origem contidos nos pacotes que saem em direção a Internet. O endereço IP de origem desses pacotes deve se tornar o endereço IP roteável do roteador. Com isso, os servidores na Internet que receberem esses pacotes poderão respondê-los, pois o endereço de origem é roteável. A figura a seguir ilustra o funcionamento do NAT. | ||

| + | |||

| + | |||

| + | [[imagem:Pji1-Nat2.png|500px]] | ||

| + | <br>''Uma rede com roteador NAT'' | ||

| + | |||

| + | |||

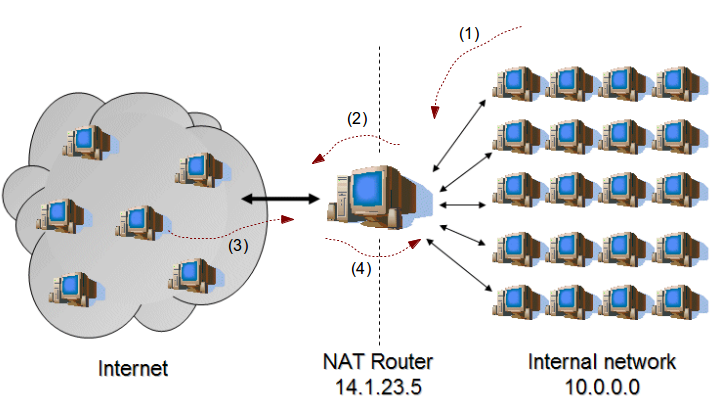

| + | # Dentro da rede interna, pacotes que saem têm endereço de origem da rede interna (ex: 10.0.0.5) | ||

| + | # Ao atravessarem o roteador, seus endereços IP de origem são substituídos pelo endereço IP roteável do roteador (no caso, 14.1.23.5) | ||

| + | # O servidor na Internet recebe um pacote que parece ter vindo do roteador NAT, pois seu endereço de origem é 14.1.23.5. O pacote de resposta desse servidor é então endereçado para esse IP. | ||

| + | # O pacote de resposta chega ao roteador, que reescreve seu endereço IP de destino para o endereço IP original da rede interna | ||

| + | |||

| + | |||

| + | Hoje em dia todos roteadores, mesmo os mais simples, têm a função NAT. Para que o NAT funcione, basta acessar a interface de gerenciamento do equipamento e ativá-lo. De fato, na maioria desses roteadores o NAT já vem ativado de fábrica. Com isso eles podem ser instalados facilmente, possibilitando que computadores de suas redes acessem a Internet. O NAT funcionou tão bem para o usuário médio da Internet, que pode ter sido um fator significativo para o atraso na adoção do novo protocolo IPv6. | ||

| + | |||

| + | === Experimentos com NAT === | ||

| + | |||

| + | O IFSC usa NAT ? Descubra por meio deste site: | ||

| + | * [http://whatismyipaddress.com/ Qual meu endereço IP ?] | ||

| + | |||

| + | |||

| + | A rede instalada aula passada está com NAT desativado. Ative o NAT no roteador e teste a comunicação entre os computadores de sua rede e: | ||

| + | * O computador do professor (192.168.1.1) | ||

| + | * O servidor DNS do Google (8.8.8.8) | ||

| + | * Um servidor web à sua escolha | ||

| + | * Os computadores das outras equipes | ||

| + | |||

| + | |||

| + | Há alguma diferença em relação à rede sem NAT ? Caso afirmativo, qual ? E que implicações pode ter o NAT no roteamento em uma rede ? | ||

| + | |||

| + | == Atividade == | ||

| + | |||

| + | # Agora que seus roteadores usam NAT, investigue a comunicação entre computadores de diferentes equipes. Um simples ''ping'' de uma equipe para outra é suficiente. Investigue também o acesso externo com SSH ao computador da equipe. O objetivo é conseguir acessá-lo com SSH mesmo estando fora da rede da equipe. '''Dicas:''' | ||

| + | #* Leiam o manual do equipamento | ||

| + | #* Pesquisem sobre termos tais como DMZ, redirecionamento de port (''port redirection'') e ''virtual server''. Sempre associem esses termos à palavra-chave NAT em seus buscas. | ||

| + | #* Desenhem suas redes, evidenciando os endereços IP envolvidos nos equipamentos e as aplicações usadas para os testes. | ||

| + | # Feito o acesso ao serviço SSH, ativem também o acesso ao FTP. Para isso, instalem um servidor FTP em seu Rpi (lembrem da [[PJI2-2017-2#4.2F09:_Projeto_1:_conclus.C3.A3o|etapa 1 da disciplina]]). Será necessário configurá-lo para que seja possível mapear o acesso a esse serviço no NAT do roteador. Para maiores informações sobre FTP e NAT, leiam [http://www.proftpd.org/docs/howto/NAT.html esta explicação]. | ||

| + | {{collapse bottom| Aula 26}} | ||

| + | |||

| + | = 06/11: Projeto 2: A rede de cada equipe = | ||

| + | |||

| + | {{collapse top | Aula 27}} | ||

| + | {{collapse bottom| Aula 27}} | ||

| + | |||

| + | = 08/11: Projeto 2: A rede de cada equipe = | ||

| + | |||

| + | {{collapse top | Aula 28}} | ||

| + | {{collapse bottom| Aula 28}} | ||

| + | |||

| + | = 13/11: Projeto 2: estabelecendo o enlace WAN = | ||

| + | |||

| + | * [https://moodle.sj.ifsc.edu.br/mod/quiz/view.php?id=2858 Teste 7] | ||

| + | |||

| + | {{collapse top | Aula 29}} | ||

| + | |||

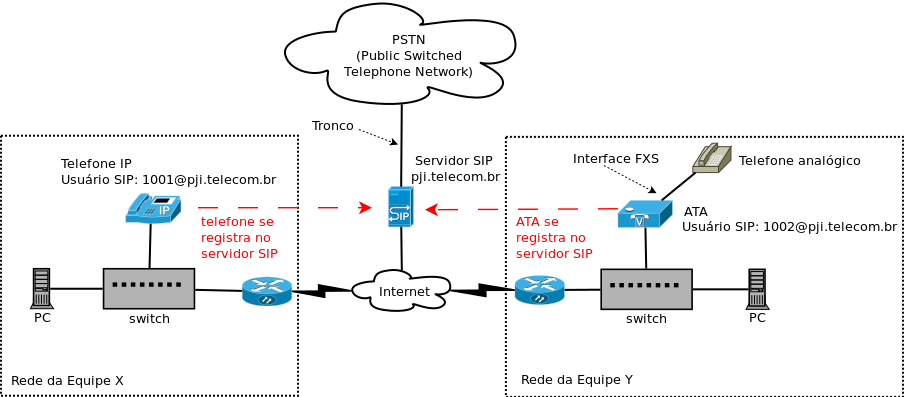

| + | O próximo passo do projeto 2 envolve estabelecer o enlace WAN da rede de cada equipe. Através desse enlace a rede da equipe pode acessar a Internet. Alguns detalhes devem ser entendidos para que essa comunicação funcione a contento. A ideia é que a rede fique assim: | ||

| + | |||

| + | |||

| + | [[imagem:Pji1-Projeto3-final.png|800px]] | ||

| + | |||

| + | |||

| + | Nessa rede, a infraestrutura de acesso ADSL é provida pelo IFSC, tendo os professores como técnicos responsáveis. O enlace ADSL oferece '''um único IP''' para cada equipe, o qual ficará associado à interface externa (WAN) do roteador ADSL. Por fim, não é necessária autenticação para a ativação desse enlace. | ||

| + | |||

| + | Implante sua rede usando o roteador ADSL, e use-o para acessar a Internet. Experimente também o seguinte: | ||

| + | * Meça qual a taxa de download máxima por esse enlace. | ||

| + | * Meça a taxa de upload máxima por esse enlace. | ||

| + | * Estando fora de sua rede, acesse o seu computador Kodi com o aplicativo [http://en.wikipedia.org/wiki/Secure_Shell SSH]. | ||

| + | |||

| + | == Uma introdução a ADSL == | ||

| + | |||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/adsl.pdf Uma visão geral sobre aDSL(com alguns detalhes)] | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/dslam.pdf Uma descrição sobre DSLAM] | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/dsl-technologies.pdf Outro bom texto sobre ADSL] | ||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/RCO2/docs/gdslarch.pdf Tipos de enlace que se podem criar com ADSL] | ||

| + | * [http://www.kitz.co.uk/adsl/adsl_technology.htm Um guia rápido e bastante explicativo sobre ADSL (principalmente a modulação)] | ||

| + | |||

| + | <!-- [[imagem:Dsl-network.gif]] --> | ||

| + | |||

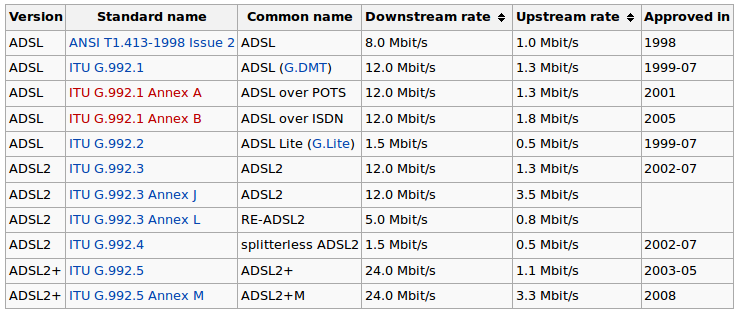

| + | ADSL (Asymetric Digital Subscriber Line) é uma tecnologia para provimento de enlace de dados para assinantes de linhas telefônicas residenciais. Ao contrário da modems analógicos (ex: [http://en.wikipedia.org/wiki/V.92 V.92]), ADSL não está limitado à largura de banda de canal de voz (~ 4kHz). Com isso, podem-se obter taxas de dados muito superiores, dependendo da versão de ADSL em uso. A tabela abaixo ilustra os vários padrões ADSL existentes e suas características. | ||

| + | |||

| + | |||

| + | [[imagem:Adsl-taxas.png]] | ||

| + | <br>''Tabela de versões de ADSL e suas características.<br>Obtido em http://en.wikipedia.org/wiki/Asymmetric_digital_subscriber_line#ADSL_standards'' | ||

| + | |||

| + | |||

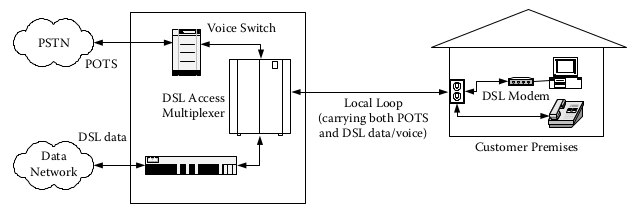

| + | ADSL consegue obter taxas de dados muito superiores às de modems analógicos (que chegavam no máximo a 56 kbps) porque na verdade não usa um canal de voz. A ideia é usar a fiação telefônica para estabelecer um enlace de dados entre o assinante residencial e a operadora, mas não a rede telefônica em si. Por isso que com ADSL pode-se ter o enlace de dados e falar ao telefone ao mesmo tempo. Para isso, na central onde chega a linha do assinante é feita uma separação entre o sinal de dados e o de voz: o de dados vai para uma rede de dados, e o de voz segue pela infraestrutura de telefonia. Em consequência, é necessário haver uma rede de dados separada da rede telefônica. A figura a seguir ilustra um enlace ADSL para um assinante residencial, evidenciando os componentes da infraestrutura da rede dados. | ||

| + | |||

| + | |||

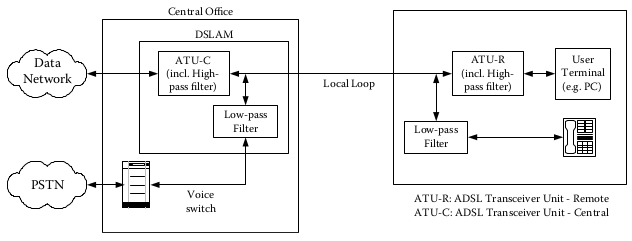

| + | [[imagem:Dsl-architecture.png]] | ||

| + | |||

| + | |||

| + | A separação entre os canais de voz e de dados, feita por um ''filtro passa-baixa'', está destacada na figura abaixo: | ||

| + | |||

| + | [[imagem:Adsl-model.png]] | ||

| + | |||

| + | Na infraestrutura ADSL, cabem destacar alguns elementos: | ||

| + | * '''modem ADSL:''' equipamento responsável pela ponta do enlace do lado do assinante, fazendo os encapsulamentos das PDUs dos protocolos envolvidos nesse enlace, e a modulação do sinal digital resultante. | ||

| + | * '''DSLAM (DSL Access Multiplexer):''' multiplexador de acesso ADSL, que recebe as linhas dos assinantes do lado da operadora. Esse componente faz a intermediação entre os assinantes e a rede de dados da operadora. Dentre suas atribuições, destacam-se a modulação do sinal das linhas dos assinantes, a limitação das taxas de ''downstream'' e ''upstream'' de acordo com o contratado pelos assinantes, e as conversões de protocolos de enlace (quando necessárias) para a rede da operadora. No entanto. | ||

| + | * '''splitter:''' filtro que separa os sinais de voz e de dados. São usados tanto do lado do assinante quanto no DSLAM. | ||

| + | * '''AC (concentrador de acesso):''' equipamento que concentra as pontas dos enlaces de dados dos assinantes no lado da rede da operadora. | ||

| + | |||

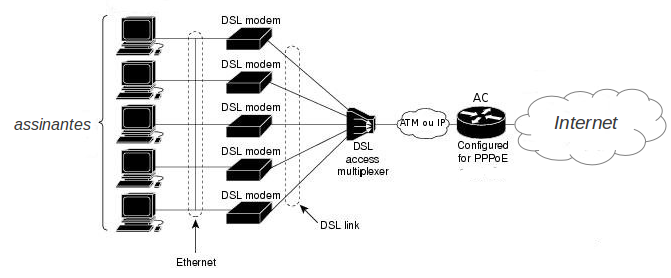

| + | A parte da infraestrutura ADSL dentro da rede de dados da operadora inclui equipamentos DSLAM (muitos deles), um ou mais AC e as redes de comunicação para interligá-los. Note-se que quem dá acesso de fato à Internet é o AC. A figura abaixo ilustra esses componentes. | ||

| + | |||

| + | [[imagem:Dslam-infra.png]] | ||

| + | |||

| + | O enlace de dados entre o equipamento do assinante e a rede da operadora pode ser feita de diferentes formas. Esse enlace é visto pelo assinante como seu enlace para a Internet - i.e. ele obtém seu endereço IP fornecido pela operadora. Os tipos de enlace de dados ADSL mais usados são: | ||

| + | * '''PPPoE (PPP over Ethernet):''' cria um enlace ponto-a-ponto com protocolo PPP, cujos quadros são encapsulados em quadros Ethernet. Esta é a forma mais utilizada para assinantes residenciais. | ||

| + | * '''PPPoA (PPP over ATM):''' cria um enlace ponto-a-ponto com protocolo PPP, cujos quadros são encapsulados em mensagens AAL5 da arquitetura ATM. | ||

| + | * '''EoA (Ethernet over ATM):''' cria um enlace Ethernet, cujos quadros são encapsulados em mensagens AAL5 da arquitetura ATM. | ||

| + | |||

| + | |||

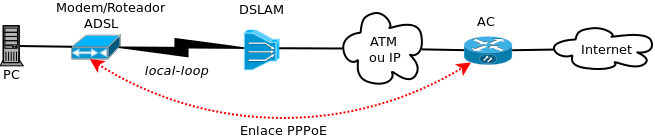

| + | O enlace PPPoE funciona como se tivesse um link ponto-a-ponto entre o roteador ADSL e um concentrador de acesso (AC). Quer dizer, parece que existe um fio ligando diretamente esses dois equipamentos, apesar de na realidade existir toda uma infraestrutura entre os dois. Isso pode ser visualizado na figura abaixo. Em cada ponta desse link PPPoE há um endereço IP usado pelos respectivos equipamentos. | ||

| + | |||

| + | [[imagem:Enlace-pppoe.png]] | ||

| + | |||

| + | == ATIVIDADE == | ||

| + | |||

| + | Cada equipe deve estabelecer seu enlace WAN usando ADSL. Em seguida, deve validar seu computador na rede, de forma que possa ser acessado com SSH de fora da sua rede. | ||

| + | |||

| + | === Configurações ADSL === | ||

| + | |||

| + | Cada link ADSL deve ter seu IP manualmente configurado, o qual deve ser um IP válido fornecido à equipe pelo provedor (professores). | ||

| + | |||

| + | Os seguintes parâmetros dos modems ADSL devem ter estes valores: | ||

| + | * '''Port:''' ''0'' | ||

| + | * '''VPI:''' ''8'' | ||

| + | * '''VCI:''' ''35'' | ||

| + | * '''Encapsulamento:''' ''LLC/SNAP'' | ||

| + | * '''Modo:''' ''PPPoE'' | ||

| + | * '''User:''' usuario1 | ||

| + | * '''Password:''' senha1 | ||

| + | * '''NÃO''' ativar firewall. | ||

| + | * '''Ativar''' NAT | ||

| + | |||

| + | |||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/pji/videos/eh_logo_ali_1.mp4 Link de teste de download] | ||

| + | |||

| + | {{collapse bottom | Aula 29}} | ||

| + | |||

| + | = 20/11: Projeto 2: estabelecendo o enlace WAN = | ||

| + | |||

| + | {{collapse top | Aula 30}} | ||

| + | A aula de hoje será destinada a configuração do link WAN em diversos cenários. | ||

| + | |||

| + | |||

| + | A implantação da rede de cada equipe pode ser feita segundo três modelos básicos: | ||

| + | |||

| + | 1. '''Roteador ADSL em modo PPPoE:''' neste modelo, o roteador ADSL opera de fato como roteador. Ele estabelece um enlace IP com a operadora usando um protocolo chamado PPPoE (ver a [[PJI-2016-1#Uma_introdu.C3.A7.C3.A3o_a_ADSL|visão geral sobre ADSL para maiores detalhes]]). O endereço IP fornecido pela operadora fica associado à interface WAN do roteador ADSL. A rede interna forma uma rede local (LAN). | ||

| + | |||

| + | [[imagem:PJI1-Proj2-caso1.jpg]] | ||

| + | |||

| + | 2. '''Roteador ADSL em modo bridge:''' neste modelo, o roteador ADSL opera na realidade como um modem ADSL. Ele apenas faz a codificação dos dados entre a LAN e o enlace ADSL estabelecido entre ele e o DSLAM. Isso significa que o endereço IP fornecido pela operadora deve ser associado a outro equipamento conectado à interface LAN do modem ADSL. Esse outro equipamento (no caso mostrado na figura a seguir representado pelo roteador/AP TP-Link) deve fazer a negociação do enlace IP usando o protocolo PPPoE. Esse outro roteador é que faz o papel de gateway para a rede rede interna (LAN). Maiores detalhes são fornecidos [[PJI-2016-1#Modo_bridge:_Uma_outra_forma_de_fazer_o_link_WAN_com_ADSL|na próxima seção desta aula]]. | ||

| + | |||

| + | [[imagem:PJI1-Proj2-caso2.jpg]] | ||

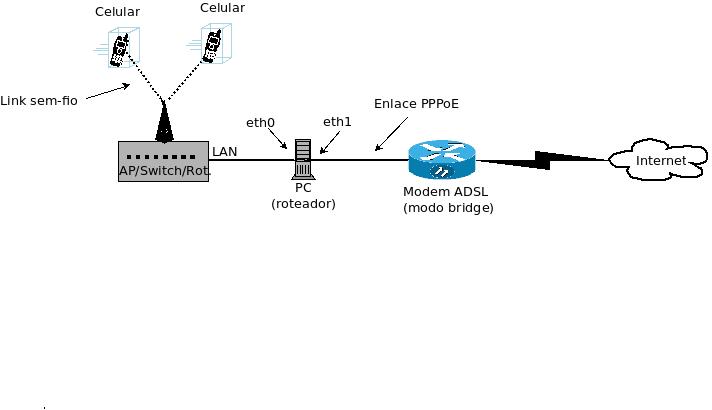

| + | |||

| + | 3. '''Roteador ADSL em modo bridge e PC como roteador:''' este modelo é uma variação do modelo 2. Ao invés de usar o AP TP-Link como roteador, usa-se o computador. Isso implica usar um software específico no Linux para torná-lo capaz de estabelecer o enlace PPPoE. O endereço IP fornecido pela operadora fica ao final associado à uma interface de rede desse computador. Esse computador deve idealmente ter duas interfaces de rede. | ||

| + | |||

| + | [[imagem:PJI1-Proj2-caso3.jpg]] | ||

| + | |||

| + | Como o modelo 1 já foi implantado na aula passada, hoje serão experimentados os modelos 2 e 3. | ||

| + | |||

| + | {{collapse top | Como configurar a interface sem-fio de forma estática}} | ||

| + | <syntaxhighlight lang=text> | ||

| + | auto wlan0 | ||

| + | iface wlan0 inet static | ||

| + | wpa-ssid nome-da-rede | ||

| + | wpa-psk senha-da-rede | ||

| + | address IP_da_interface | ||

| + | netmask máscara-de-rede | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| + | |||

| + | == Modo bridge: Uma outra forma de fazer o link WAN com ADSL == | ||

| + | |||

| + | Aula passada vimos como implantar um enlace WAN com ADSL. Hoje faremos uma outra investigação sobre a infraestrutura da rede como um todo. | ||

| + | |||

| + | |||

| + | O link ADSL implantado até o momento explorou o roteador ADSL para criar o link e interligar a rede interna com a Internet através dele. A figura abaixo mostra o papel do roteador ADSL, e como fica o link para Internet (em vermelho pontilhado). | ||

| + | |||

| + | |||

| + | [[imagem:Enlace-pppoe.png]] | ||

| + | |||

| + | |||

| + | O link ADSL é denominado ''enlace PPPoE'' na figura, porque esse link funciona como um enlace ponto-a-ponto especial (daí o nome ''PPPoE'' = ''Point-to-Point over Ethernet''). Apenas para ilustrar, ''PPP'' é nome de um tipo de enlace usado entre dois equipamentos ligados por um cabo, e é usado, por exemplo, em acesso discado e em link de dados 3G. No caso do ''PPPoE'', parece que se cria um enlace ''PPP'', mas por baixo há mais do que um cabo entre os equipamentos (pela figura aparece toda uma rede entre eles ...). Os detalhes técnicos de como isso funciona de fato deve ser visto na 2a e 3a fases do curso. No momento o que interessa é saber que para estabelecer um link ADSL típico é necessário usar esse protocolo ''PPPoE''. | ||

| + | |||

| + | O link ADSL feito até agora usou o roteador para estabelecer o enlace PPPoE. Porém há outra forma de fazer esse enlace: deixar o roteador ADSL operando em modo ''bridge'' (''ponte'') e usar outro equipamento para fazer o enlace ''PPPoE''. Na rede das equipes, o próprio computador da equipe pode fazer esse papel. Esse outro cenário ficaria como mostrado abaixo: | ||

| + | |||

| + | |||

| + | [[imagem:Projeto2-adsl-bridge.png]] | ||

| + | |||

| + | |||

| + | O uso de modo ''bridge'' tem algumas vantagens: | ||

| + | * '''O endereço IP fornecido pelo provedor fica no equipamento interno usado para fazer o enlace PPPoE''': isso possibilita um maior controle sobre as comunicações entre a rede interna e externa, pois roteadores ADSL costumam ser funcionalmente limitados (por isso são tão baratos !). | ||

| + | * '''Aumenta a quantidade de comunicações simultâneas entre rede interna e Internet:''' isso é uma consequência de o equipamento interno poder ter maior capacidade computacional que o roteador ADSL. Em particular, roteadores ADSL suportam uma quantidade limitada de sessões NAT simultâneas, devido à pequena quantidade de memória RAM disponível (novamente, por isso são baratos ;-). Tal limitação não existe para um computador com Linux. | ||

| + | * '''Aplicações P2P (dentre outras) podem funcionar melhor''': se for usado um computador para fazer o enlace PPPoE, programas nele executados podem se comunicar mais facilmente com a Internet. Isso se dá porque as comunicações entre esse computador e a Internet não são modificadas por NAT - e NAT atrapalha alguns tipos de comunicação, tais como P2P e VoIP. | ||

| + | |||

| + | ... e desvantagens: | ||

| + | * '''O equipamento interno precisa ser capaz de criar enlaces PPPoE''': se for usado um computador, ele deve ter um software capaz de estabelecer esse tipo de enlace. Esse software precisaria assim ser instalado e devidamente configurado. | ||

| + | * '''O equipamento interno precisa estar sempre ligado:''' para que o link para a Internet esteja sempre ativado, o equipamento interno precisa também ser mantido ligado. Se for usado um computador, isso significa um gasto maior de energia (mas talvez não seja significativo). | ||

| + | * '''O equipamento interno fica mais exposto à Internet:''' como esse equipamento está diretamente ligado à Internet, há uma chance maior que seja invadido debido a essa exposição. Portanto tal equipamento deve ser protegido, bloqueando tentativas de acesso externas (algo nem sempre fácil de fazer). O uso de softwares para [http://pt.wikipedia.org/wiki/Firewall firewall] torna-se essencial. | ||

| + | |||

| + | |||

| + | Para perceber as diferenças, vamos implantar o link para Internet com ADSL em modo bridge. | ||

| + | |||

| + | === Preparação de um computador Linux para usar PPPoE === | ||

| + | |||

| + | Em sistemas Linux baseados na distribuição Debian há duas maneiras de criar um enlace PPPoE: | ||

| + | * '''Com o Network-Manager''': o ''network-manager'' é um aplicativo que auxilia o estabelecimento de enlaces em geral (cabeado, sem-fio, discado, ...). Ele é acessado normalmente por uma ''applet'' na barra de aplicativos, no topo da tela. | ||

| + | * '''Editando os arquivos de configuração de rede''': essa forma é um pouco mais complicada, mas funciona em qualquer sistema Linux. A seguir há uma explicação sobre como realizá-la. | ||

| + | |||

| + | A forma manual de estabelecer o enlace PPPoE segue estes passos: | ||

| + | # Instale o software necessário: <syntaxhighlight lang=bash> | ||

| + | sudo apt-get install pppoe | ||

| + | </syntaxhighlight> | ||

| + | # Edite o arquivo ''/etc/ppp/peers/adsl'', que deve ficar com este conteúdo (substitua '''eth0''' pelo nome da interface ethernet do seu Rpi3): <syntaxhighlight lang=text> | ||

| + | pty "/usr/sbin/pppoe -I eth0 -T 80 -m 1452 -C pji2" | ||

| + | noipdefault | ||

| + | usepeerdns | ||

| + | defaultroute | ||

| + | hide-password | ||

| + | lcp-echo-interval 20 | ||

| + | lcp-echo-failure 3 | ||

| + | connect /bin/true | ||

| + | noauth | ||

| + | persist | ||

| + | mtu 1492 | ||

| + | noaccomp | ||

| + | user usuario1 | ||

| + | default-asyncmap | ||

| + | </syntaxhighlight> | ||

| + | # Edite o arquivo ''/etc/ppp/chap-secrets'' e acrescente o seguinte: <syntaxhighlight lang=text> | ||

| + | usuario1 * senha1 | ||

| + | </syntaxhighlight> | ||

| + | # Ative o enlace PPPoE executando o seguinte comando: <syntaxhighlight lang=bash> | ||

| + | sudo pppd call adsl | ||

| + | </syntaxhighlight> | ||

| + | # Ative o encaminhamento de pacotes entre interfaces do seu PC: sendo o roteador da sua rede, ele deve ser capaz de fazer o encaminhamento de pacotes entre rede interna e externa: <syntaxhighlight lang=bash> | ||

| + | sudo sysctl -w net.ipv4.ip_forward=1 | ||

| + | </syntaxhighlight> | ||

| + | # Ative o NAT em seu PC: como ele agora é o roteador da sua rede, então ele precisará ser também o tradutor NAT: <syntaxhighlight lang=bash> | ||

| + | sudo iptables -t nat -A POSTROUTING -o ppp0 -j MASQUERADE | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === Algumas informações sobre qualidade do link ADSL === | ||

| + | |||

| + | {{collapse top | Dicas obtidas em um [http://www.hardware.com.br/comunidade/perfil-conexao/1292944/ forum]}} | ||

| + | Começando Perfil de conexão ADSL ou Atenuação , é uma sequência de valores necessários para uma conexão via ADSL, cada provedor tem um perfil minimo para liberar a conexão de usuário que varia de acordo com a velocidade contratada vai de 500kbps até 32000kbps ou seja é o sinal que esta chegando até o modem que ira manter a conexão estabilizada. | ||

| + | |||

| + | |||

| + | Para visualizar seu perfil, basta digitar o IP do seu modem no seu navegador, colocar usuário e senha que logo inicialmente irá aparecer: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | Snr Margin (Db) | ||

| + | Attenuation | ||

| + | OutPut Power | ||

| + | Attainable Rate (KBPS) | ||

| + | Rate (KBPS) | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Explicação para cada ítem: | ||

| + | * '''SNR MARGIN:''' Margem de Sinal de ruido | ||

| + | {| border=1 | ||

| + | !Valor | ||

| + | !Descrição | ||

| + | |- | ||

| + | |5db ou menos||impossível conectar sujeito a muitas quedas | ||

| + | |- | ||

| + | |8db a 13db ||Nível regular | ||

| + | |- | ||

| + | |14db a 22db|| Nível Muito bom | ||

| + | |- | ||

| + | |23db a 28db|| Excelente | ||

| + | |- | ||

| + | |29db a 35db|| Raramente ( Apenas em servidores dedicados ou fibra ótica ) | ||

| + | |} | ||

| + | * '''TABELA DE ATENUAÇÃO''': perda de potência do sinal | ||

| + | {| border=1 | ||

| + | !Taxa de dados | ||

| + | !Distância | ||

| + | !Atenuação aproximada | ||

| + | |- | ||

| + | |24Mbps||200 Mts|| entre 5 e 8 db | ||

| + | |- | ||

| + | |20Mbps||500 Mts||entre 10 e 13 db | ||

| + | |- | ||

| + | |15Mbps||1500 Mts||entre 19 e 23 db | ||

| + | |- | ||

| + | |10Mbps||1900 Mts||entre 25 e 27 db | ||

| + | |- | ||

| + | |5Mbps||2600 Mts||entre 29 e 33 db | ||

| + | |- | ||

| + | |2Mbps||3500 Mts||entre 34 e 39 db | ||

| + | |} | ||

| + | ''OBS: Dados baseados no padrão brasileiro'' | ||

| + | |||

| + | |||

| + | O perfil ou atenuação mínima pode variar de acordo com local e velocidade. Por exemplo, em condomínios que possuem Dslam integrados ( 2 Operadoras ), o perfil pode variar de 555kbps a 766kbps, permitindo velocidade máxima de até 2Mbps. | ||

| + | |||

| + | Já em varias regiões que possuem cabeamento aéreo por cabo normal ou fibra, o perfil pode variar de 7600kbps até 32000kbps permitindo velocidade maxima de até 100Mbps. | ||

| + | |||

| + | quando ocorrer lentidão ou quedas faça o seguinte: | ||

| + | |||

| + | |||

| + | Abra seu navegador | ||

| + | Digite Ip do modem eX: 192.168.1.1 | ||

| + | logue e entre na pagina inicial | ||

| + | e veja qual sua margem de ruido | ||

| + | |||

| + | |||

| + | se ela estiver baixa verifique seu cabeamento interno, muitas vezes esses problemas são causados por falta de isolamento em emendas, ou emendas mal feitas que estão encostando uma na outra, verifique também sua tomada padrão e seu cabo de RJ11 veja se a tomada não está com os fios juntos, eo rj11 não esta muito esticado ou oxidado no conector, Caso esteja tudo ok, com sua fiação interna, entre em contato com o Suporte Técnico de seu provedor e solicite um técnico e informe que o problema está no cabeamento, no caso sera necessário repassar a fiação externa e interna que é o recomendado, lembrando que a vida útil de um cabo telefônico externo e de ate 5 anos, porem uma ou duas vezes dependendo da região que você mora sera necessário troca-lo motivos: Linhas de Pipa, Cabos enroscados em galhos podem ter cortes que causa oxidação interna trazendo problemas na sua conexão. | ||

| + | |||

| + | |||

| + | FEC CRC HEC | ||

| + | |||

| + | |||

| + | o Fec Hec é uma sequência de erros na transmissão de dados que pode ocorrer do Dslam até a caixa aérea e da caixa aérea até a tomada padrão em muitos casos o modem também pode apresentar esses erros, geralmente no DSLAM o fec hec ocorre nas portas de distribuição pode ser por super aquecimento ou cabo de jumper queimado ou mal ligado na porta, que leva o erro até a caixa aérea, ja no cabeamento do cliente pode ser a oxidação do cabo, emendas, cortes por linhas de pipas, no modem o problema muitas vezes é por aquecimento por ex. colocar roteador em baixo e modem em cima, gera um super aquecimento na placa do modem que pode ocasionar quedas e lentidão. | ||

| + | |||

| + | Nesse caso mantenha um aparelho longe do outro em ambiente fresco. | ||

| + | {{collapse bottom}} | ||

| + | |||

| + | == PPPoE (PPP over Ethernet) == | ||

| + | |||

| + | * [http://updates.checkpoint.com/fileserver/SOURCE/direct/ID/9326/FILE/Introduction_to_PPPoE.pdf Introdução] | ||

| + | |||

| + | PPPoE define um método para encapsular quadros PPP dentro de quadros Ethernet, e foi definido na [http://www.faqs.org/rfcs/rfc2516.html RFC 2516]. Ele foi criado para facilitar a integração de usuários discados e banda-larga em provedores de acesso (ISP - ''Internet Service Providers''). Além disso, torna mais fácil o controle de acesso, de uso da rede, e contabilização para usuários que a acessam via rede Ethernet. Assim, é possível implantar uma rede em que os usuários, para conseguirem acesso, precisam se autenticar como em um serviço discado. Uma vez obtido o acesso, pode-se também impor limitações de uso de banda de acordo com o usuário. Exemplos de infraestruturas que podem se beneficiar com essa técnica são redes de condomínios e de prédios comerciais. Finalmente, PPPoE é usado como protocolo de enlace em acessos aDSL, ilustrado na figura abaixo. | ||

| + | |||

| + | [[imagem:Enlace-pppoe.png]] | ||

| + | |||

| + | |||

| + | Quando usado em uma infraestrutura ADSL, uma arquitetura de protocolos de enlace é implementada para fazer os encapsulamentos de PDUs a serem transmitidas. A figura abaixo mostra os protocolos envolvidos nesse uso do PPPoE, com respectivos encapsulamentos. | ||

| + | |||

| + | [[imagem:Pppoe_architecture.gif]] | ||

| + | |||

| + | |||

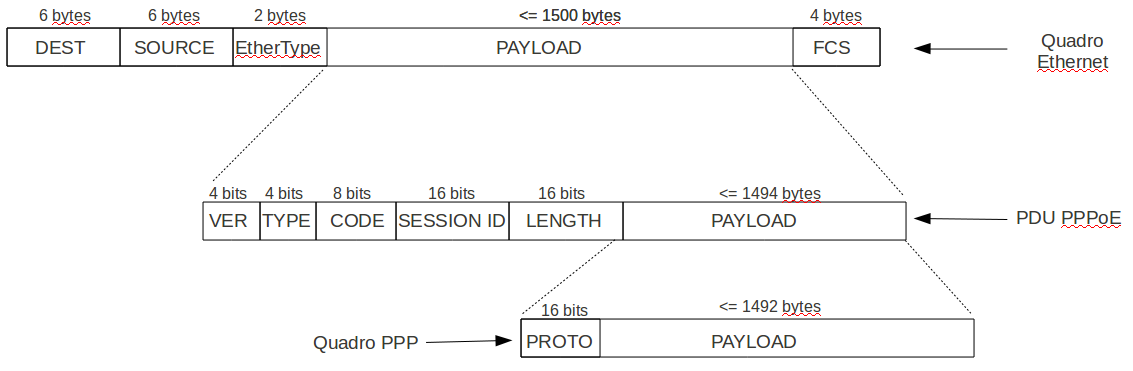

| + | No PPPoE suas PDUs são encapsuladas em quadros Ethernet, usando o ''ethertype'' 8863H (estágio de descoberta) ou 8864H (estágio de sessão). Devido ao cabeçalho PPPoE (6 bytes) combinado ao identificador de protocolo do quadro PPP (2 bytes), a MTU em enlaces PPPoE não pode ser maior que 1492 bytes. O quadro PPP é simplificado, não possuindo as flags delimitadoras e os campos ''Address'', ''Control'' e ''FCS''. A PDU PPPoE é mostrada a seguir: | ||

| + | |||

| + | |||

| + | [[imagem:Pppoe-pdu.png|800px]] | ||

| + | |||

| + | |||

| + | |||

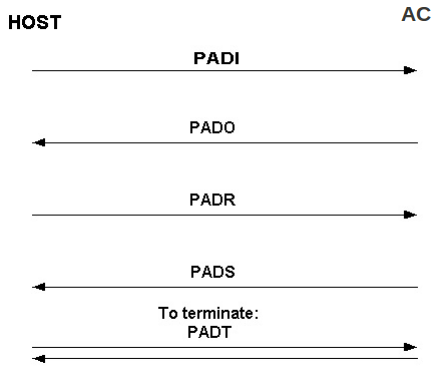

| + | Em um enlace PPPoE um dos nodos é o ''host'' (cliente), e o outro o concentrador de acesso (AC, que tem papel de servidor). O estabelecimento do enlace é iniciado pelo ''host'', que procura um AC e em seguida solicita o início do enlace. Esse procedimento é composto por por dois estágios: | ||

| + | * '''Descoberta (''Discovery''):''' o cliente descobre um concentrador de acesso (AC) para se conectar. Ocorre uma troca de 4 PDUs de controle: | ||