Mudanças entre as edições de "RED2-EngTel (página)"

| Linha 1 148: | Linha 1 148: | ||

* [[RCO2-lab3|Experiência sobre LANs]] | * [[RCO2-lab3|Experiência sobre LANs]] | ||

| − | |||

{{Collapse bottom}} | {{Collapse bottom}} | ||

Edição das 11h50min de 23 de junho de 2016

Professores da Unidade Curricular

- 2016-1 - Jorge Henrique B. Casagrande

- 2015-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2015-1 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2014-2 - Jorge Henrique B. Casagrande (Diário de aulas)

- 2014-1 - Jorge Henrique B. Casagrande (Diário de aulas)

Carga horária, Ementas, Bibliografia

Plano de Ensino

Dados Importantes

Professor: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br

Atendimento paralelo: 2as e 5as das 13:30 às 14:20h (Sala de Desenvolvimento de TELE II)

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/RED

Toda vez que voce encontrar a marcação ao lado de alguma atividade, significa que essa atividade estará sendo computada na avaliação como AE ou AI. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo terão seu valor máximo de nota debitado de 10 pontos ao dia.

Avaliações

Resultados das Avaliações

| Matrícula | Aluno | AE1 | AE2 | AI | A1 | A2 | A3 | A4 | A5 | REC A1 | REC A2 | REC A3 | REC A4 | REC A5 | MÉDIA | CONCEITO |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

LEGENDA E DETALHES

- AE = Atividades Extras

- 10% da Avaliação - abrange uma ou mais tarefas a serem divulgadas ao longo do semestre;

- AI = Avaliação Individual

- 10% da Avaliação final - abrange desempenho, assiduidade, cumprimento de tarefas em sala ou de listas de exercícios;

- An = Avaliação n

- 20% da Avaliação (n=5) - Programadas para cada parte do programa;

- REC An = Recuperação da Avaliação An

- A recuperação de todas An serão em data única e o aluno só tem a obrigação de recuperar An<60;

- np = não publicado aqui.

- NF = Nota Final com critério de arredondamento de +/-5 pontos considerando a fórmula abaixo

- NF = 0,16(soma{MaiorNota{An,REC An}}) + 0,1(médiaAE) + 0,1(AI)

Se NF < 60 = D --> Reprovado

Se 60 =< NF < 75 = C --> Aprovado

Se 75 =< NF < 90 = B --> Aprovado

Se NF >= 90 = A --> Aprovado

Recados Importantes

Uso da Wiki: Todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele. Para interação fora da sala de aula, acessem nosso grupo no whatsapp.

ATENÇÃO: Uma avaliação poderá ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Material de Apoio

- Atividades extra sala de aula

- Slides utilizados durante algumas aulas

- Manuais e outros

- Guia Rápido de Configuração Modem DT2048SHDSL;

- manual Router NR2G da Digitel;

- guia rápido de configuração Globalink UP3420;

- Manual de configuração Gloalink3420;

- Manual de configuração DT34.

- Manual DSLAM DLINK DAS3324.

- Guia rápido DSLAM DLINK DAS3324.

- Tutorial sobre a interface CLI de roteadores Cisco

- Resolução de problemas com PPP em roteadores Cisco

- Recuperação de senha em roteadores Cisco 1700 e 1800

Bibliografia

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

Softwares

- Netkit: possibilita criar experimentos com redes compostas por máquinas virtuais Linux

- IPKit: um simulador de encaminhamento IP (roda direto dentro do navegador)

Diário de aulas RED29005 - 2016-1 - Prof. Jorge H. B. Casagrande

| 24/03 - Redes de Acesso |

|---|

24/03 - Redes de Acesso

|

| 28/03 - Redes Privadas |

|---|

28/03 - Tecnologias de Acesso

|

| 31/03 - Redes Privadas e Redes de Longa Distância - WAN |

|---|

31/03 - Redes Privadas e Redes de Longa Distância - WAN

ATENÇÃO: Leitura dos itens 6.1, 8.3 e 18.1 do Forouzan |

| 02/03 - Da LPCD as Redes Virtuais |

|---|

02/03 - Da LPCD as Redes Virtuais

|

| 04/04 - Implementação de uma Rede Virtual usando Frame Relay |

|---|

04/04 - Implementação de uma Rede Virtual usando Frame Relay

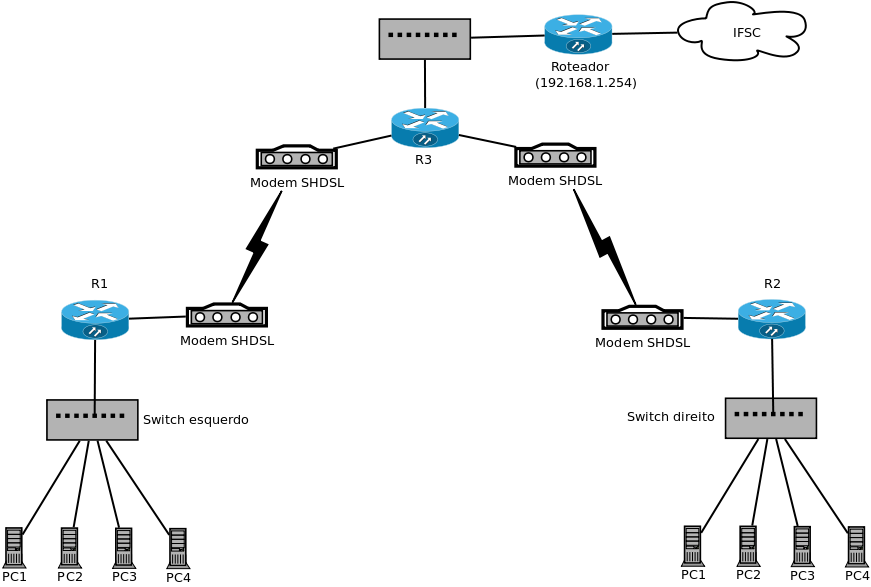

Para esta atividade já está implementada uma rede composta por três roteadores da Digitel, que estarão interligados como mostrado abaixo: A rede contém dois enlaces dedicados ponto-à-ponto (simulando duas SLDDs formadas por LPCDs à 2 fios) com modems digitais operando a 2 Mbps. Os Modens da DIGITEL modelo DT2048SHDSL estão configurados da seguinte forma: (chaves em ON)

Todos os roteadores estão configurados com protocolo FRAME RELAY em suas interfaces serias WAN e rodando o algoritmo de roteamento RIP em sua forma mais básica para evitar a configuração de rotas estáticas na interligação das LANs do switches direito e esquerdo.

|

| 07/04 - Não compareci - Reunião UFSC |

|---|

07/04 - Não compareci - Reunião UFSC |

| 11/04 - Protocolos Ponto a Ponto para WANs |

|---|

11/04 - Protocolos Ponto a Ponto para WANs

Roteiro dos testes

|

| 14/04 - Redes Virtuais - Frame Relay |

|---|

14/04 - Redes Virtuais - Frame Relay

|

| 18/04 - Redes Virtuais - MPLS | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

18/04 - Redes Virtuais - MPLS

ATENÇÂO: Leitura:

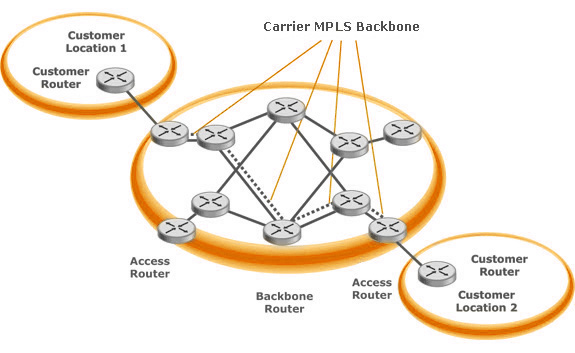

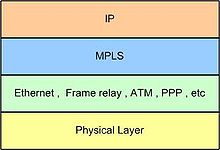

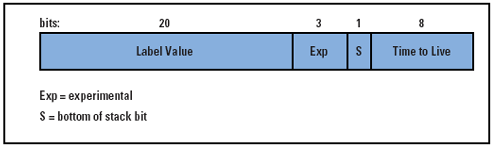

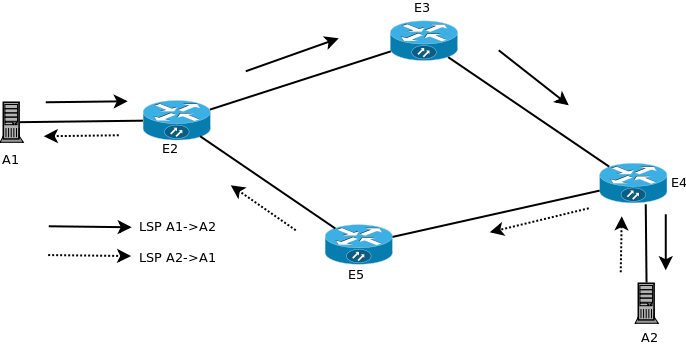

MPLS é um mecanismo para redes de telecomunicações de alto desempenho que encaminha e transporta dados de um nó da rede a outro. Isso se faz por meio de links virtuais entre nós distantes um do outro, semelhante ao conceito de circuitos virtuais. Diversos protocolos podem ser transportados por MPLS, tais como IP e Ethernet (note que o primeiro é um protocolo de rede, mas o segundo é um "protocolo" de enlace). Assim, MPLS se apresenta como uma tecnologia de transporte de dados em redes de longa distância, como ilustrado na figura abaixo. Simplificadamente, um cabeçalho (shim header) é adicionado a cada PDU a ser transportada pela rede MPLS. O rótulo contém um número identificador chamado de rótulo (label, e similar ao VCI visto em circuitos virtuais), junto com alguns bits de controle. Os roteadores dentro da rede MPLS encaminham essas PDUs com base somente no conteúdo desse cabeçalho, comutando-os de acordo com os valores de rótulo (label switching). Note que MPLS não faz roteamento, e sim comutação de circuitos virtuais: os circuitos devem ser previamente estabelecidos para que o encaminhamento de PDUs entre origem e destino possa ser realizada. Desta forma, MPLS parece ser um protocolo que fica entre as camadas de rede e de enlace, como mostrado na figura a seguir.

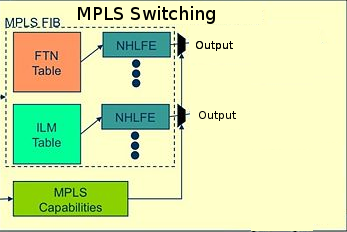

Conceitos básicos sobre comutação de rótulosA comutação de rótulos feita nos LSR é muito parecida com comutação de circuitos virtuais. Ao receber uma PDU MPLS, um LSR decide o que fazer com ela com base no número do rótulo e na interface de rede de onde ela foi recebida. Porém há um detalhe específico do MPLS: uma ou mais interfaces podem ser associadas em um labelspace MPLS, sendo esse labelspace usado para identificar de onde foi recebida uma PDU. Desta forma, um LSR na verdade decide o que fazer com uma PDU com base em seu rótulo e no seu labelspace. Dentro do LSR essa operação se chama ILM (Input Label Mapping). ILM é a função que identifica uma PDU recebida e mapeia seu rótulo para um labelspace Um caso especial trata de PDUs que entram na rede MPLS. Por exemplo, uma PDU IPv4, originada de uma rede externa, deve ser transportada pela rede MPLS. Nesse caso, o LER (roteador de borda) deve associar essa PDU a um rótulo MPLS e encaminhá-lo pela rede MPLS. A identificação de uma PDU externa à rede MPLS, com base nas informações dessa PDU, se chama FEC (Forwarding Equivalence Class). Uma vez identificada uma PDU recebida, o LSR deve encaminhá-la de acordo com instruções predefinidas em sua LFIB. Dentro de sua LFIB essas instruções são chamadas de NHLFE (Next-Hop Label Forwarding Entry), e contêm a operação MPLS a ser realizada e a interface de saída por onde encaminhar a PDU. As operações MPLS possíveis estão descritas na tabela abaixo:

Atividade com MPLS

|

| 25/04 - Protocolos de Enlace Ponto à Ponto |

|---|

25/04 - Protocolos de Enlace Ponto à PontoResumo da aula:

Bibliografia relacionada: ATENÇÃO:

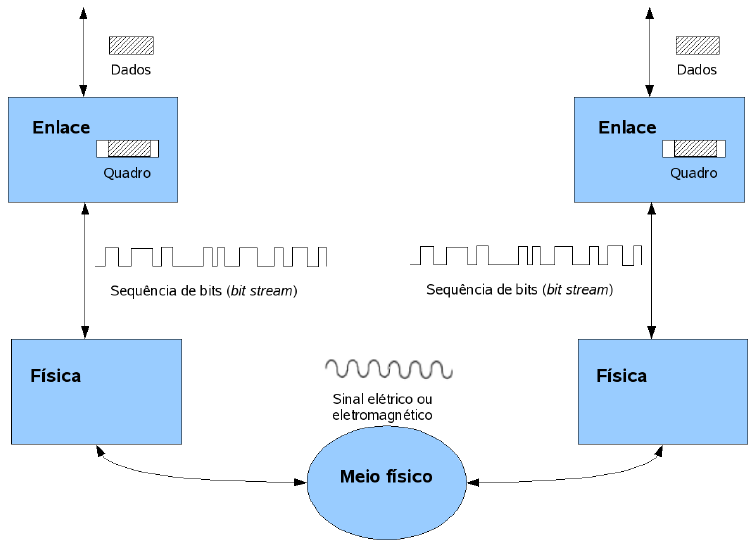

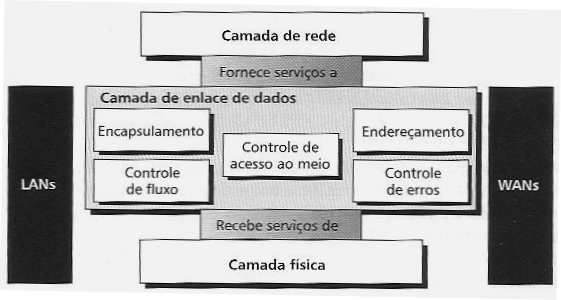

Fundamentos Teóricos Enlaces lógicosEquipamentos de rede se comunicam por meio de enlaces (links). Um enlace é composto por uma parte física, composta pelo meio de transmissão e o hardware necessário para transmitir e receber um sinal que transporta a informação, e uma parte lógica, responsável por empacotar os dados a serem transmitidos. O diagrama abaixo ilustra um enlace entre dois equipamentos, realçando as formas com que a informação é representada durante a transmissão e recepção. Nesse diagrama, a parte lógica está representada no bloco Enlace, e a parte física está no bloco Física; a informação transmitida, representada por Dados, pode ser, por exemplo, um datagrama IP. O enlace lógico tem uma dependência total em relação à parte física. Isso quer dizer que o tipo de tecnologia de transmissão existente na parte física traz requisitos para o projeto da parte lógica. Deste ponto em diante, a parte lógica será chamada simplesmente de Camada de Enlace, e a parte física de Camada Física. Em nosso estudo vamos investigar enlaces ponto-a-ponto, os quais necessitam de protocolos específicos. Para ficar mais claro o que deve fazer um protocolo de enlace ponto-a-ponto, vamos listar os serviços típicos existentes na camada de enlace. Serviços da camada de enlaceOs serviços identificados na figura acima estão descritos a seguir. A eles foram acrescentados outros dois:

Protocolos de enlace ponto-a-pontoDois protocolos de enlace ponto-a-ponto muito utilizados são:

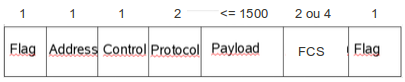

Ambos protocolos possuem o mesmo formato de quadro. Na verdade, o PPP copiou o formato de quadro do HDLC, apesar de não utilizar os campos Address e Control. O campo Flag, que tem o valor predefinido , serve para delimitar quadros, assim o receptor sabe quando inicia e termina cada quadro.

Esses protocolos foram criados para uso com comunicação serial síncrona (ver capítulo 4, seção 4.3 do livro Comunicação de Dados e Redes de Computadores, de Behrouz Forouzan). O PPP funciona também com comunicação serial assíncrona. |

| 28/04 - Enquadramento (Framing) |

|---|

28/04 - Enquadramento (Framing)Resumo da aula:

|

| 02/05 - Finalização dos protocolos HDLC e PPP |

|---|

02/05 - Finalização dos protocolos HDLC e PPPResumo da aula:

|

| 05/05 - Finalização sobre Mecanismos de Detecção e Correção de erros |

|---|

05/05 - Finalização sobre Mecanismos de Detecção e Correção de errosResumo da aula:

|

| 09/05 - Interfaces Digitais |

|---|

09/05 - Interfaces DigitaisResumo da aula:

- Até Comunicação Síncrona/assíncrona; - UART/USART. |

| 12/05 - Avaliação A1 |

|---|

12/05 - Avaliação A1Avaliação A1 |

| 16/05 - Interfaces Digitais - RS232 |

|---|

16/05 - RS232Resumo da aula:

- Circuitos diferenciais e não diferenciais; - RS232. |

| 19/05 - Interfaces Digitais - V.35/V.36/RS485 |

|---|

19/05 - V.35/V.36/RS485Resumo da aula:

- pinouts, aplicações, diferenças. |

| 23/05 - Correção prova A1- Modens Analógicos |

|---|

23/05 - Correção prova A1 - Modens AnalógicosResumo da aula:

Exercício

|

| 30/05 - Modens Analógicos |

|---|

30/05 - Modens AnalógicosResumo da aula:

|

| 02/06 - Modens Digitais |

|---|

02/06 - Modens DigitaisResumo da aula:

|

| 06/06 - Enlaces de Teste |

|---|

06/06 - Enlaces de TesteResumo da aula:

|

| 09/06 - Modens xDSL |

|---|

09/06 - Modens xDSLResumo da aula:

|

| 13/06 - Redes Locais e o padrão Ethernet | ||||||

|---|---|---|---|---|---|---|

13/06 - Redes Locais e o padrão EthernetResumo da aula:

Desempenho de Redes LocaisObjetivos

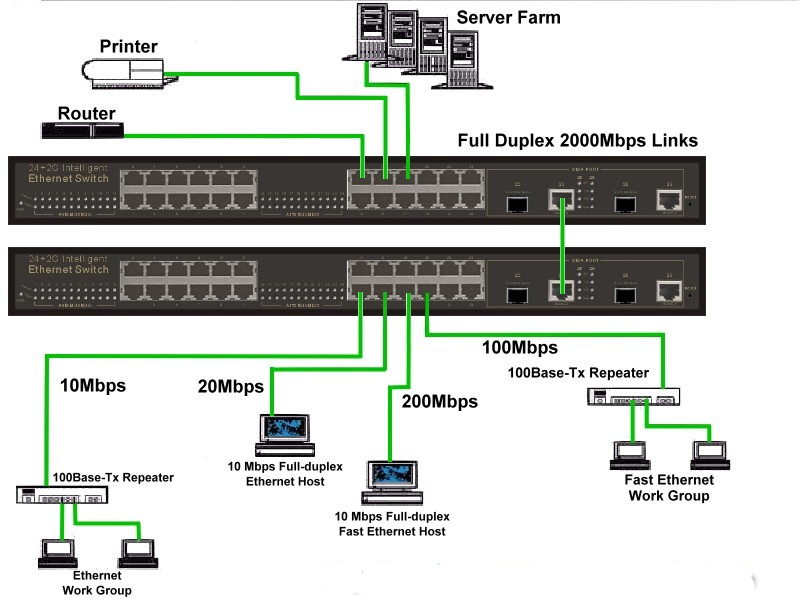

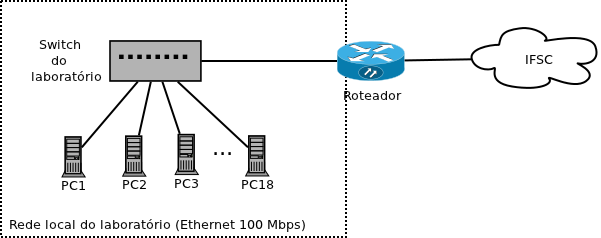

IntroduçãoRedes locais Ethernet (padrão IEEE 802.3 e extensões) são compostas de equipamentos que se comunicam, denominados estações (STA na norma IEEE 802.3), de equipamentos que os interligam (hubs e switches), e do meio de transmissão. A figura abaixo ilustra uma rede local hipotética com seus vários componentes.

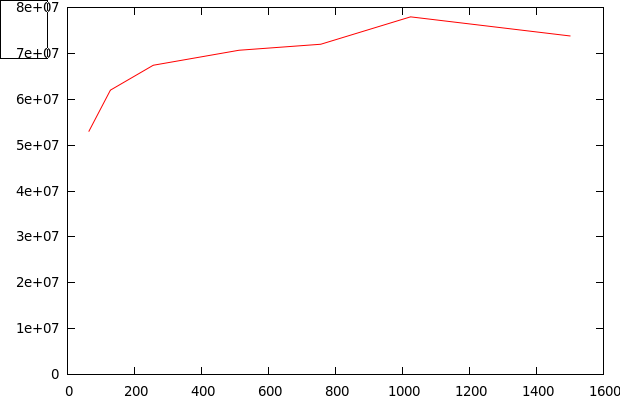

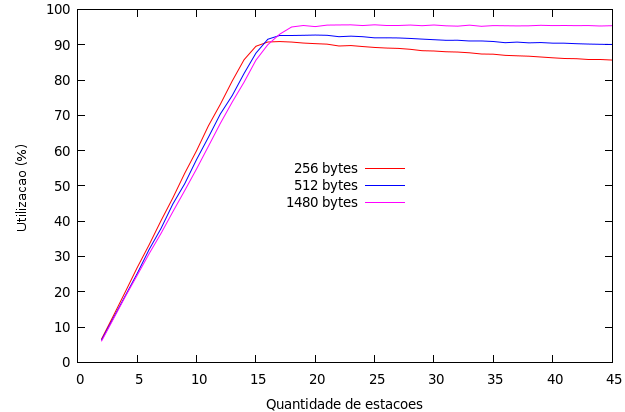

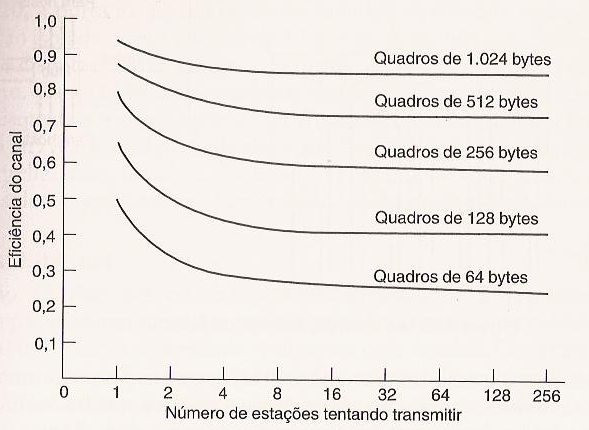

Essas características importantes devem fazer com que uma LAN com switches tenha um desempenho superior a uma LAN com hubs. Por desempenho entenda-se um número menor de colisões sob tráfego intenso (ou mesmo ausência total de colisões), e maior capacidade de canal vista por cada equipamento conectado ao switch. Utilização do meio de transmissão em uma rede local com MAC do tipo CSMA/CDNesta seção mostra-se como estimar o desempenho do CSMA/CD por meio de experimentos para medir a utilização máxima do meio. Esses experimentos podem ser feitos usando uma rede real, com computadores interligados por hubs, ou com um simulador. Em ambos os casos deve-se fazer com que vários computadores gerem tráfego intenso na rede, e calcular ao final a utilização do meio da seguinte forma:

O total de quadros recebidos pode ser obtido em qualquer um dos computadores.

|

| 16/06 - Tecnologias de LAN switches |

|---|

|

16/06 - Tecnologias de LAN switchesResumo da aula: Switches store-and-forward X cut-through

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

Interligando redes locaisInterligação de LANs (norma IEEE802.1D)

Laboratório sobre LANs

|

| 18/06 - Da Colisão à Comutação |

|---|

18/06 - Da Colisão à ComutaçãoRoteiroA rede de teste para o experimento será composta de computadores ligados a um switch Ethernet a 100 Mbps em modos half ou full-duplex. Serão sintetizados tráfegos intensos, de forma a poder comparar o desempenho das transmissões nos dois casos.

Exercícios sobre a Atividade: da Colisão à ComutaçãoO acesso ao meio ethernet com CSMA/CD é probabilístico: uma estação verifica se o meio está está livre antes de iniciar uma transmissão, mas isso não impede que ocorra uma colisão (apenas reduz sua chance). Se acontecer uma colisão, cada estação envolvida usa esperas de duração aleatória para desempate, chamadas de backoff. A ideia é que as estações sorteiem valores de espera diferentes, e assim a que tiver escolhido um valor menor consiga transmitir seu quadro. As colisões e esperas (backoffs) impedem que esse protocolo de acesso ao meio aproveite totalmente a capacidade do meio de transmissão. No entanto, nas gerações atuais do padrão IEEE 802.3 (Gigabit Ethernet e posteriores) o CSMA/CD não é mais utilizado. Nessas atualizações do padrão, o modo de comunicação é full-duplex (nas versões anteriores, que operavam a 10 e 100 Mbps, há a possibilidade de ser half ou full-duplex). Se as comunicações são full-duplex, então conceitualmente não existem colisões. Isso se deve ao fato de que nessas novas versões cada estação possui uma via exclusiva para transmitir e outra para receber, portanto não existe mais um meio compartilhado.

|

| 20/06 - Redes Locais Virtuais e Avaliação A2 | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

20/06 - Redes Locais Virtuais e Avaliação A2

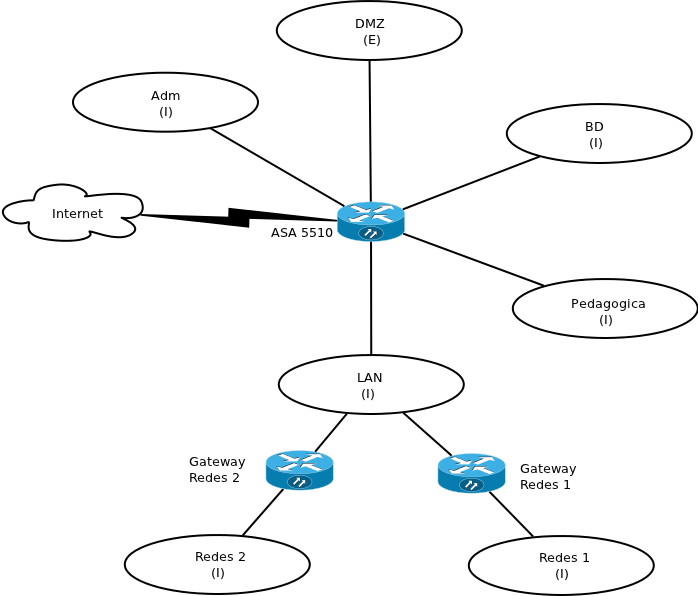

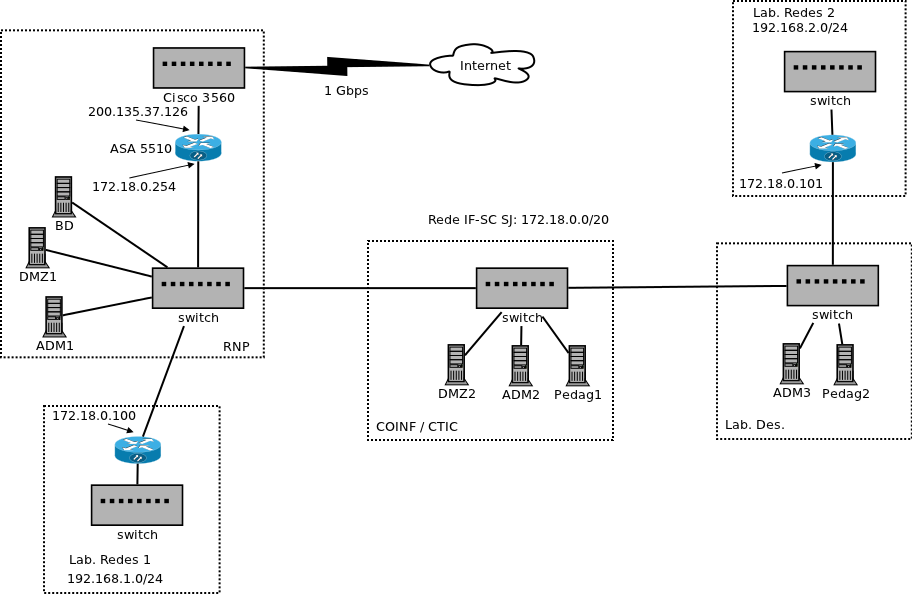

Introdução: A equipe que administra a rede do campus São José estudou uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

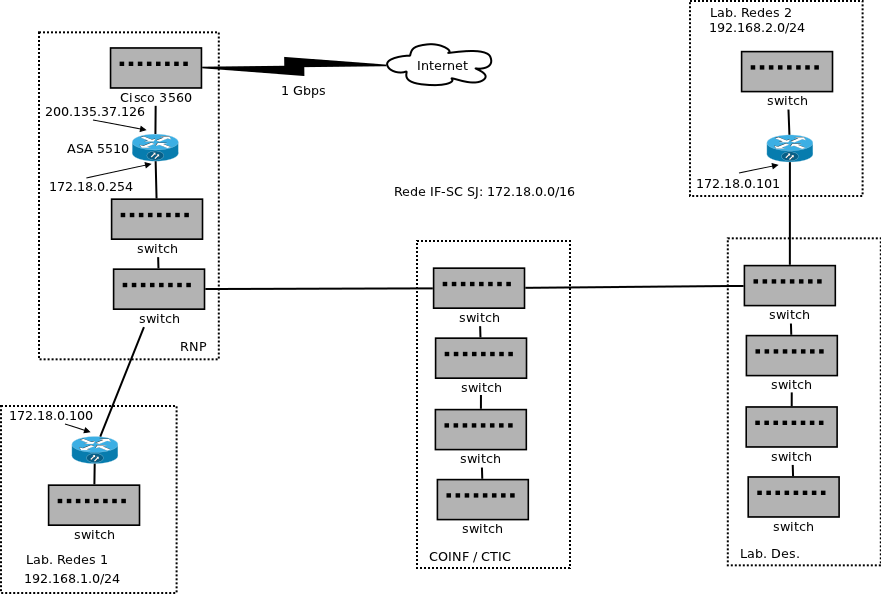

Segmentação físicaA segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus:

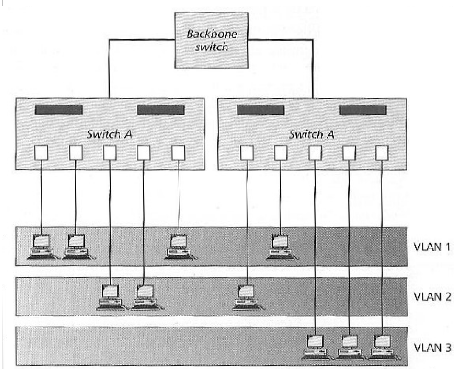

Segmentação com VLANsSe a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura: No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches. Redes locais virtuais são técnicas para implantar duas ou mais redes locais com topologias arbitrárias, usando como base uma infraestrutura de rede local física. Isso é semelhante a máquinas virtuais, em que se criam computadores virtuais sobre um computador real.

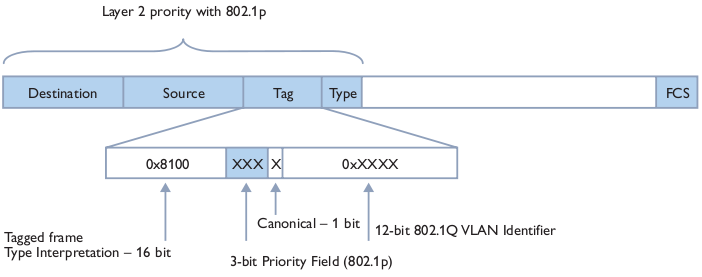

Padrão IEEE 802.1qOs primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes. Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Assim, verifique quais dos switches do laboratório possuem suporte a VLAN:

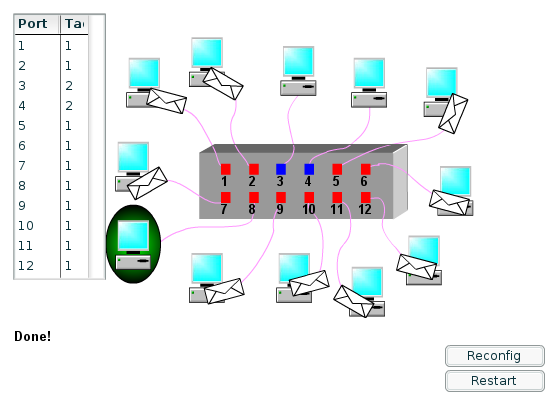

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

|

| 23/06 - Segmentação de e LAN da teoria à prática | ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|

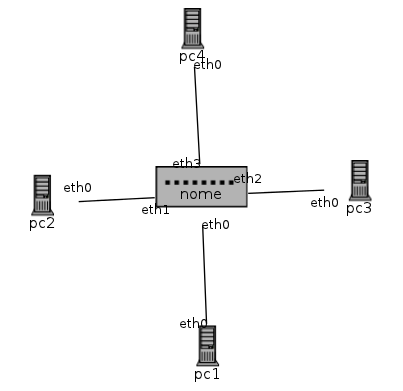

23/06 - Segmentação de e LAN da teoria à práticaExemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

Exercício: Redesenhe a topologia LÓGICA para essa rede!

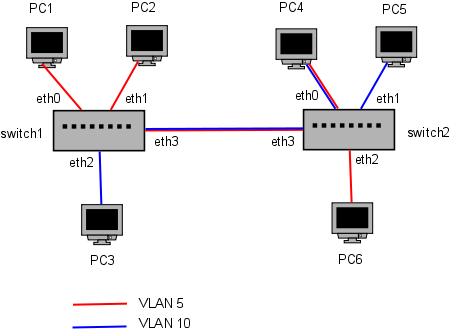

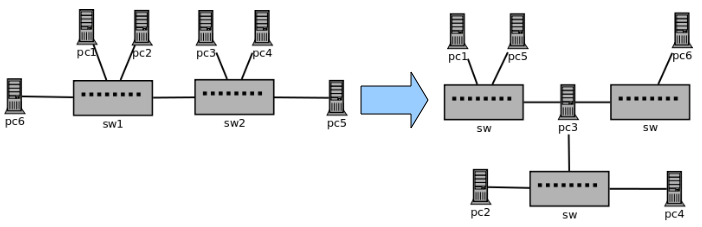

Atividade 1Na figura abaixo, a rede da esquerda está fisicamente implantada em uma pequena empresa. No entanto, uma reestruturação tem como objetivo modificá-la de acordo com o diagrama mostrado à direita. Essa alteração da rede deve ser feita sem adicionar switches ou modificar o cabeamento (tampouco devem-se mudar as conexões de pontos de rede às portas de switches). Faça essa modificação usando o Netkit.

A nova rede do IFSC-SJDesafio: Voltando à segmentação da rede do campus São José, implemente a nova rede usando VLANs!

Primeiro isso será realizado usando o Netkit, e em seguida será implantado no laboratório. Para simplificar a rede, vamos assumir que a topologia física está implantada como mostrado na figura acima, à esquerda.

Praticando VLANs com SWITCH Catalyst CISCO 2960SUso dos Switches do Laboratório para a criação de VLANs

|

ip default-gateway 192.168.1.1 ip http server ip http secure-server |

line con 0 line vty 0 4 password CISCO login line vty 5 15 password CISCO login enable secret CISCO wr </syntaxhighlight> Para zerar a configuração:

|

depois executar os comandos anteriores via console |

</syntaxhighlight> Configurando vlan no switch

|