Mudanças entre as edições de "TIP-IntTel (2020.1)"

| Linha 1 643: | Linha 1 643: | ||

# Execute dois softhones (''twinkle'' e ''jitsi''). Em um deles crie a conta SIP ''100@IP_da_maq_virtual'', e no outro cria a conta SIP ''101@IP_da_maq_virtual''. O ''IP_da_maq_virtual'' é 192.168.2.100+número_do_computador (ex: no computador 2 é 192.168.2.102). | # Execute dois softhones (''twinkle'' e ''jitsi''). Em um deles crie a conta SIP ''100@IP_da_maq_virtual'', e no outro cria a conta SIP ''101@IP_da_maq_virtual''. O ''IP_da_maq_virtual'' é 192.168.2.100+número_do_computador (ex: no computador 2 é 192.168.2.102). | ||

# Faça uma chamada entre os softphones, atenda-a e em seguida encerre-a. | # Faça uma chamada entre os softphones, atenda-a e em seguida encerre-a. | ||

| − | # Procure no ''wireshark'' as mensagens SIP trocadas entre os softphones e o Asterisk. Desenhe um diagrama de troca de mensagens usando [[ | + | # Procure no ''wireshark'' as mensagens SIP trocadas entre os softphones e o Asterisk. Desenhe um diagrama de troca de mensagens usando [[ |este modelo]]. |

# Observe os cabeçalhos ''Call-Id'', ''From'', ''To'', ''Via'', ''CSeq'' das mensagens SIP. Quais mantiveram seus valores ao longo de todas transações, e quais mudaram ? | # Observe os cabeçalhos ''Call-Id'', ''From'', ''To'', ''Via'', ''CSeq'' das mensagens SIP. Quais mantiveram seus valores ao longo de todas transações, e quais mudaram ? | ||

# As mensagens SIP tinham por objetivo estabelecer uma chamada de áudio entre os softphones. Essa informação está no corpo das mensagens INVITE, o qual possui uma mensagem de outro protocolo chamado SDP. Observe as informações contidas na mensagem SDP, e identifique: | # As mensagens SIP tinham por objetivo estabelecer uma chamada de áudio entre os softphones. Essa informação está no corpo das mensagens INVITE, o qual possui uma mensagem de outro protocolo chamado SDP. Observe as informações contidas na mensagem SDP, e identifique: | ||

Edição das 17h09min de 5 de abril de 2020

Professores da Unidade Curricular

- 2020-1 - Jorge Henrique B. Casagrande

- Não há registros de professores de semestres anteriores

Carga horária, Ementas, Bibliografia

Plano de Ensino

Cronograma das Atividades

| Semestre 2019-2 | |||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| |||||||||||||||

Dados Importantes

Professor: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br

Atendimento paralelo: 2as das 17:35h às 18:30h e quartas das 11:35h às 12:30h (Sala de Professores de TELE II ou Laboratório de Redes de Computadores)

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/TIP

Resultados das Avaliações

- Critérios

- Os alunos serão avaliados da seguinte forma:

- - 2 Avaliações parciais A1 e PI (Projeto Integrador). A avaliação parcial A1 contará com uma PROVA ESCRITA de 2HA de conteúdos preferencialmente associados as teorias e práticas da disciplina os quais representam 60% da NOTA FINAL; Os outros 40% de dessa avaliação parcial é relativa a média das notas atribuídas a aptidão e qualidade das atividades práticas e teóricas correspondentes, atividades extras e avaliação individual. A avaliação parcial PI representa 60% do valor atribuído segundo os critérios do projeto integrador final da turma e os outros 40% representa a média das notas atribuídas a aptidão e qualidade das atividades práticas e avaliação individual correspondentes.

- - Avaliação Individual (AI1, AIPI) é uma nota atribuída pelo professor que representa o mérito de assiduidade, participação em sala e em equipe, cumprimento de tarefas adicionais como atribuições do PI, relatórios e listas de exercícios.

- - Todas as notas parciais serão valoradas de 0 à 10,0 em passos de 0,1 pontos e convertidas em conceitos conforme abaixo:

- Se NOTA FINAL (NF) OU PROVA ESCRITA da avaliação parcial < 6,0 é OBRIGATÓRIO realizar a recuperação dos conteúdos da respectiva avaliação parcial

- Se NOTA FINAL E PROVA ESCRITA da avaliação parcial >= 6,0 a recuperação de conteúdos é opcional

- Para a aprovação na disciplina é necessário atingir no mínimo a nota 6,0 na MÉDIA final ponderada em carga horária de todas as avaliações parciais e 75% de participação em sala de aula;

- Conforme restrições do sistema de registro de notas do SIGAA, a NOTA FINAL sempre tem arredondamento para o valor inteiro mais baixo da unidade (exemplo: Nota 5,9 é considerado NOTA FINAL 5). Arredondamentos para valores inteiros mais altos da NOTA FINAL só serão permitidos mediante tolerância do professor diante da evolução do discente ao longo do semestre.

- Se NOTA FINAL (NF) OU PROVA ESCRITA da avaliação parcial < 6,0 é OBRIGATÓRIO realizar a recuperação dos conteúdos da respectiva avaliação parcial

- - As datas de recuperação das avaliações parciais serão realizadas no último dia letivo da disciplina, mas podem ser decididas em comum acordo com a turma.

- - 2 Avaliações parciais A1 e PI (Projeto Integrador). A avaliação parcial A1 contará com uma PROVA ESCRITA de 2HA de conteúdos preferencialmente associados as teorias e práticas da disciplina os quais representam 60% da NOTA FINAL; Os outros 40% de dessa avaliação parcial é relativa a média das notas atribuídas a aptidão e qualidade das atividades práticas e teóricas correspondentes, atividades extras e avaliação individual. A avaliação parcial PI representa 60% do valor atribuído segundo os critérios do projeto integrador final da turma e os outros 40% representa a média das notas atribuídas a aptidão e qualidade das atividades práticas e avaliação individual correspondentes.

| DISCENTE | AE1 | AE2 | AE3 | AE4 | AI1 | Prova A1 | REC A1 | NF A1 | AE5 | AE6 | AI2 | PI | NF PI | NF PI | MÉDIA PONDERADA | NOTA FINAL | Situação | ||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Augusto | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Brenda | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Bruna | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Bruno | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Enzo | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Fernanda | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Guilherme | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Isabella | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | |||||

| Jennifer | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| João Pedro | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Lilia | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Lucas Castro | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Lucas Fontes | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Manuela | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Mateus Seemann | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Matheus Santana | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Nathaly | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Pedro | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Thiago | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Vinícius | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Wesley | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

| Yasmin | 0 | 0 | 0 | 0 | 0 | 0 | 0 | 0,0 | 0 | 0 | 0 | 0 | 0,0 | 0,0 | 0,0 | 0 | REPROVADO | ||||

- ATENÇÃO - MÉDIA PONDERADA = 50% NF A1 +50% NF PI NOTA FINAL – APÓS CONSELHOS DE CLASSE

Recados Importantes

Toda vez que você encontrar a marcação ao lado de alguma atividade, significa que essa atividade estará sendo computada na avaliação como AI. O prazo estabelecido para entrega estará destacado ao lado da atividade. Portanto, não perca o prazo limite para entrega. Atividades entregues fora do prazo terão seu valor máximo de nota debitado de 1,0 pontos ao dia;

Uso da Wiki: Todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele;

Whatsapp: Para interação fora da sala de aula, acessem nosso grupo no Whatsapp: está neste link;

SIGAA: Eventualmente alguns materiais, mídias instrucionais, avaliações ou atividades poderão usar o ambiente da turma virtual do SIGAA. O professor fará o devido destaque para isso;

ATENÇÃO: Uma avaliação poderá ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação.

Material de Apoio

- Tabela de leitura básica das Bibliografias recomendadas (PARA AVALIAÇÃO A1 e PI)

| Referência | Tópicos | Observações |

|---|---|---|

| Colcher 1ª edição | Todo o Livro | |

| Rosenberg | ||

| SCHULZRINNE | ||

| Madsen |

- Atividades extra sala de aula

- LISTA1 de exercícios para a avaliação A1

- Slides utilizados durante algumas aulas

-

- Manuais e outros

Bibliografia Básica

-

- COLCHER, S. et. al. VoIP: Voz sobre IP. Rio de Janeiro: Elsevier, 2005.

- ROSENBERG, J. et. al. RFC 3261: Session Initiation Protocol. IETF. 2002.

- BOER, M. de. Twinkle - SIP softphone for Linux. 2013.

- HANDLEY, M. et. al. RFC 4566: Session Description Protocol. IETF. 2006.

- Wireshark Foundation. Wireshark · Go Deep.. 2013.

- SCHULZRINNE, H. et. al. RFC 3550: Real-Time Protocol. IETF. 2003.

- MADSEN, L. et. al. Asterisk: The Definite Guide. 2013.

Para pesquisar o acervo das bibliotecas do IFSC:

Softwares e Links úteis

-

- IPKIT: um simulador de encaminhamento IP em java (roda direto no navegador)

- editor de PDF:

- Padrões diversos de protocolos para IoT

-

Diário de aulas TIP60801 - 2020-1 - Prof. Jorge H. B. Casagrande

| 10/02 - Apresentação da Disciplina e discussão sobre o PI |

|---|

10/02 - Apresentação da Disciplina e discussão sobre o PI

|

| 17/02 - Resgatando bases da Telefonia Analógica e Digital | ||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

17/02 - Resgatando bases da Telefonia AnalógicaVamos dar uma situada sobre a Telefonia IP

O processo de convergência das tecnologias de telecomunicações e processamento de informações, via sistemas computacionais, tem promovido profundas alterações no contexto das Telecomunicações. Exemplo: serviços multimídia, presentes em dispositivos móveis e celulares. Ademais, o acesso à informação tem se tornado cada vez mais rápido e ubíquo (independente de dispositivo ou localização) e a integração dos Sistemas Telefônicos às Redes de Computadores foi um passo natural. Desse modo, a convergência em telecomunicações é uma tendência representada pela fusão dos sistemas de informação e comunicação, resultando numa síntese de serviços, recursos e informações capazes de prover diversas utilidades à sociedade.

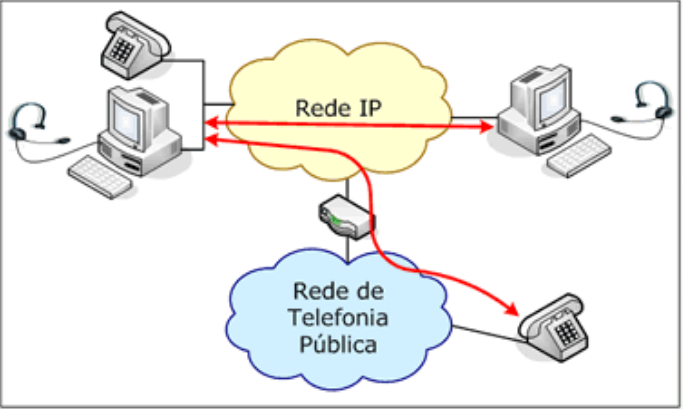

Para o caso da Telefonia IP, VoIP é o termo usado para se referir às técnicas de empacotamento e transmissão de amostras de voz sobre redes IP e aos mecanismos de sinalização necessários ao estabelecimento de chamadas telefônicas nessas redes.

A telefonia IP é vista não só como capaz de estabelecer chamadas telefônicas e outras funcionalidades típicas de sistemas telefônicos (redirecionamento e retenção de chamadas), mas também como uma plataforma de integração de serviços típicos da internet (web, correio eletrônico, streaming de áudio e/ou vídeo). TELEFONIA ANALÓGICA

Tarefa para próxima aula 02/03 (AE1). Cada dupla de alunos designada pelo professor, irá escrever um pequeno texto auxiliado com imagens (se for o caso), a explicação de duas funcionalidades (uma simples e outra complexa) presentes em centrais automáticas analógicas e digitais. É obrigatório fazer o registro aqui neste espaço, usando a linguagem da Wiki.

Complexas:

Revisão da PSTN (Public Switched Telephonic Network)A Rede Pública de Telefonia (PSTN) foi a principal infraestrutura de telecomunicações desde o invento de Alexander Bell até o início o século XXI. Embora ainda tenha participação relevante nos dias atuais, ela perde espaço para a Internet. A PSTN se caracteriza pela presença exclusiva dos pares de fios visando a criação de circuitos dedicados para a comunicação da voz e a comutação desses circuitos entre todos os que se conectam nessa rede. Em um único par de fios ela permite a comunicação duplex, mantendo uma qualidade da transmissão da voz em limites de inteligibilidade de palavras e frases (100% de inteligibilidade) e fonemas (87%)determinados pela estreita largura de banda (300 a 3400Hz) do sinal padronizado para cruzar o sistema. Para ampliação do sistema o núcleo da rede telefônica ganha hierarquias na multiplexação e transmissão digital de inúmeros circuitos simultâneos de voz (Telefonia Digital) Os textos adiante são extrações resumidas ou adaptadas dos textos da wiki produzidos pelo Professor Marcelo Sobral, a quem fica aqui o agradecimento e créditos. Transformação da voz em sinal elétrico e a transmissãoAtravés de um transdutor é possível converter o sinal sonoro (onda mecânica) em um sinal elétrico que varia no tempo. Exemplo1: microfone de carvão Usando uma fonte DC com este microfone é possível conceber um sistema em que o sinal elétrico gerado pelo microfone é amplificado e transmitido por fios (2 fios). O receptor pode aplicar o sinal em um alto-falante, que faz o reverso do microfone. Um sistema duplex necessitaria neste caso de 4 fios mas é possível usar um dispositivo para mesclar os dois sinais (híbrida). Desta forma, é possível transmitir e receber voz com dois fios simultaneamente. Os fios devem partir de um telefone associado a um usuário até o outro telefone. NOTE que estes fios são dedicados a comunicação entre estes dois usuários! Chaveamento de circuito - o papel da operadoraNo item acima observamos que é possível transmitir e receber voz entre dois usuários. Entretanto, logo após as invenções destas tecnologias, observou-se que, para fins de otimização, todos os telefones deveriam estar ligados a uma central. O uso da central evita uma conexão permanente de todos para todos, o que inviabilizaria o sistema. Então, inventou-se as centrais telefônicas. Inicialmente que operava a central era um ser humano. Logo a seguir, estes dispositivos foram automatizados. Necessidade de um protocolo de sinalizaçãoDe alguma forma, o chamador do sistema de telefonia, deveria indicar com quem ele deseja se comunicar. O usuário chamado deve receber um sinal audível e proceder o atendimento. É um protocolo conhecido por todos nós. Mas uma série de eventos acontece na prática:

Pronto, a comunicação pode se dar entre os dois usuários. Fica evidente a necessidade de duas componentes do sistema: a sinalização e o transporte da informação propriamente dita. Exercício: Fazer um diagrama de troca de mensagens no tempo, composto pelos três elementos básicos de uma comunicação telefônica: chamador, chamado e a central telefônica. Digitalização do sinal de voz e da sinalizaçãoVocê já deve ter percebido que a tendência de qualquer sistema de telecomunicações, é a representação digital binária de qualquer informação. Isto facilita o seu processamento, transmissão, recepção e armazenamento (se necessário). O sistema telefônico foi quase que completamente digitalizado. No caso particular do sinal da voz, procede-se um processo de amostragem e de quantização para a geração de uma sequência de bits associada ao sinal de voz. Trata-se da técnica chamada PCM. Nesta técnica amostra-se o sinal analógica a uma frequência específica (sampling rate). No caso da telefonia esta frequência é de 8000 vezes por segundo (8khz). Cada amostra é transformada em um agrupamento de 8 bits (um byte). Por que 8000 khz. É uma limitação teórica descoberta por Nyquist que diz que a a frequência de amostragem deve ser duas vezes maior que a maior frequência que compõe o sinal. Para a transmissão da voz, a frequência limite é 4khz (a banda da telefonia é de 3100Hz). Lembre da disciplina de PRT (princípios de telecomunicações), quem destacou que um sinal no tempo pode ser descrito pela soma de senoides. Desta forma, um sinal pode também ser descrito no domínio da frequência, ou seja pelas frequências e fases das senoides que o compõem. Ver a representação no domínio da frequência aqui. NOTE que amostragem de 8Khz com 8 bits por amostragem leva a uma taxa de transmissão de 64kbps. Ou seja, se você digitalizar a voz e transmitir por um par de fios, a taxa de transmissão deverá ser de no mínimo 64kbps. Uma linha telefônica (fixa) que chega a sua casa via fios, possivelmente ainda é analógica (loop local, mas assim que ela chegar em uma central será digitalizada a esta taxa de transmissão. As centrais como chaveadoras de circuitosEntre centrais telefônicas e entre centrais e PABXs normalmente os enlaces são realizados por troncos E1 (ou hierarquias destes troncos). Nestes sistemas os canais digitais são multiplexados no tempo (ver aqui). Em uma ligação telefônica que passa por várias etapas, toda a sinalização é repassada de forma digitalizada por canais adicionais no E1 (ou uma variante disto). O chaveamento de circuito

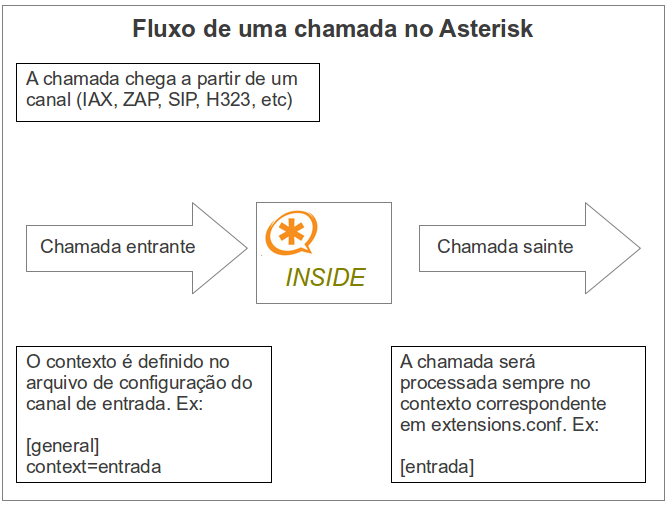

Plano de discagemO plano de discagem define como cada chamada deve ser processada. As instruções de processamento residem no arquivo de configuração /etc/asterisk/extensions.conf. O fluxo de processamento de chamadas pode ser visto resumidamente abaixo:

[alunos]; o nome deste contexto

# Chamadas para o número 101 são feitas via SIP para o canal "maria"

exten=>101,1,Dial(SIP/maria)

same=>n,Hangup()

# Chamadas para "teste" serão atendidas com um som de beep, seguido

# da reprodução do arquivo de som "hello-world", em seguida outro beep e

# enfim se encerra a chamada.

exten=>teste,1,Playback(beep)

same=>n,Wait(1)

same=>n,Playback(hello-world)

same=>n,Wait(1)

same=>n,Playback(beep)

same=>n,Hangup

A estrutura do plano de discagem é composta por extensões (um termo específico do Asterisk). Cada extensão identifica um número (ou usuário) que pode ser chamado, e como essa chamada deve ser processada. A sintaxe pode ser vista abaixo: exten=>identificador,prioridade,aplicação

Como o processamento de uma chamada usualmente envolve uma sequência de extensões, existe uma sintaxe opcional para simplificar a declaração: exten=>identificador,prioridade,aplicação

same=>prioridade,aplicação

é espacial e temporal, ou seja um determinado slot de tempo de uma linha física é mapeado em outro slot de tempo em outra linha física. Com todo mapeamento realizado, a conexão entre dois telefones interligados por várias centrais se passa como se fossem dois fios de uma ponta a outra entre origem e destino da ligação telefônica. Redes com chaveamento por pacotes versus chaveadas por circuitosUm ponto chave da rede PSTN é que, sendo baseada em chaveamento de circuitos, a rede proporciona uma ligação permanente entre dois terminais telefônicos até que ela seja encerrada. Mesmo que um usuário não fale nada, os recursos estão alocados para a comunicação. Esta abordagem tem vantagem e desvantagem. A vantagem é a qualidade da comunicação: os recursos estão lá e não são disputados por ninguém. A desvantagem é o desperdício de recursos. Se o usuário não conversa com seu interlocutor, ele desperdiça um recurso valioso (e caro! $). As redes de pacotes seguem uma abordagem diferente. A informação a ser transportada (qualquer que seja), é organizada na forma de pacotes de bits. Estes pacotes, pelo menos naquelas sem conexão, possuem endereço de destino e de fonte. Todos os enlaces de conexão entre "centrais" são multiplexados em termos de pacotes. Em uma mesma linha, podem seguir pacotes de diferentes origens/destinos. As centrais na realidade são chamadas de roteadores, que chaveiam pacotes para outros enlaces conforme o destino do pacote e a informação de uma tabela de roteamento.

Uso de redes de pacotes (Internet) para a transmissão de mídias diversasOriginalmente a Internet foi concebida para a transmissão de dados que não tinham requisitos fortes de tempo. Por exemplo, o envio de um email pode demorar alguns minutos até chegar no seu destino. Entretanto, com os avanços em todos os campos das telecomunicações e da computação, conseguiu-se meios de transmissão com altíssima capacidade de transmissão bem como roteadores com grande velocidade de chaveamento. Tudo isto possibilitou que se começasse a usar a Internet para o transporte para outras mídias, tal como a voz e vídeo em tempo real. Surge uma nova área que é a 'Telefonia IP. Todos os serviços até então construídos sobre as PSTNs começam a ser construídos sobre a Internet. Um sério problema ainda não resolvido na transmissão de voz digital em tempo real (e vídeo também) é a questão da qualidade de serviço. Pacotes podem sofrer atrasos, corrompidos, duplicados ou perdidos. Não é possível ainda garantir qualidade na transmissão. O que se faz é colocar recursos de sobra para não se ter problemas...

|

| 02/03 - Introdução a VoIP, protocolo SIP e softphones |

|---|

02/03 - Introdução a VoIP, protocolo SIP e softphonesObjetivosAo final da aula o aluno deverá:

O que é preciso para efetivar Voz sobre redes IP (VoIP)?Pelo menos um ou mais protocolos de sinalização e um ou mais protocolos para transportar a mídia. Em adição, é conveniente comprimir a voz para que ela use menos banda e, se necessário, forneça algum sigilo na comunicação. Para sinalização tem-se várias opções. A principal hoje é o Protocolo de Iniciação de Sessão ou protocolo SIP. Para o transporte da voz utiliza-se normalmente o Protocolo de Transporte em Tempo Real sobre o Protocolo de Datagrama de Usuário RTP/UDP. Além disto, para que a transição do antigo para o novo aconteça, é conveniente interconectar a PSTN (sistema legado) com o sistema de voz sobre IP. A sinalização na InternetA sinalização na telefonia sobre IP é necessária para:

Outras funções avançadas são realizadas pelo protocolo de sinalização, mas por enquanto nos concentraremos nas funções acima. Existem vários protocolos de sinalização, mas o SIP é um dos mais utilizados, sendo inclusive adotado nos sistemas celulares 3G e 4G. O protocolo SIPO SIP é um protocolo de sinalização para comunicação multimedia, que se utiliza de mensagens textos (similar ao http) e de endereços similares ao de um email. Como no HTTP, ele se utiliza de um modelo de transações do tipo requisição/resposta. Um cliente gera uma requisição a um servidor. O servidor recebe a requisição, invoca um determinado método, e responde ao cliente. A lista de métodos possíveis pode ser encontrada aqui. Um cliente tipicamente gera uma requisição INVITE para solicitar uma sessão para um servidor. Se aceito, o servidor responde com 200 OK. No vocabulário SIP, uma requisição é gerada por User Agent Client (UAC) e a resposta é dada por um User Agent Server (UAS). NOTE que um telefone IP ou um softphone SIP funciona tanto como UAS como UAC pois ora gera requisições ora aceita requisições. O endereço SIP ou SIP URI é utilizado como identificador único de um usuário, funcionando da mesma forma que um número telefônico. Como agora estamos falando de sinalização na Internet, este endereço se utiliza de conceitos associados a esta rede. Note também que a sinalização SIP pode seguir caminhos diferentes do transporte da mídia. A forma mais simples de usar um SIP URI é simplesmente: usuario@<endereço_ip> ou usuario@<nome_dns_maquina> Por exemplo, na figura abaixo Joao chama Maria que se encontra em PC de endereço IP 200.200.200.1 na rede 200.200.200.0/24. A URI usada é simplesmente maria@200.200.200.1. A mensagem de sinalização é enviada para o IP indicado usando o sistema de roteamento da Internet. Por default, as mensagens são transportadas pelo protocolo UDP e a porta de destino default é 5060. Joao INVITE maria@200.200.200.1 Maria

---------------------------------->

TRYING

<----------------------------------

RINGING

<----------------------------------

200 OK

<----------------------------------

ACK

---------------------------------->

<--------- conversação ----------->

BYE

<----------------------------------

200 OK

---------------------------------->

Experimento 1: Comunicação direta entre dois terminais (softphones)Neste experimento faremos dois terminais (softphones) estabelecerem uma sessão de comunicação através de uma sinalização direta (sem servidores SIP intermediários). Isto nos permitirá analisar as mensagens básicas de estabelecimento de chamada (INVITE) e de finalização da sessão (BYE). Recursos utilizados

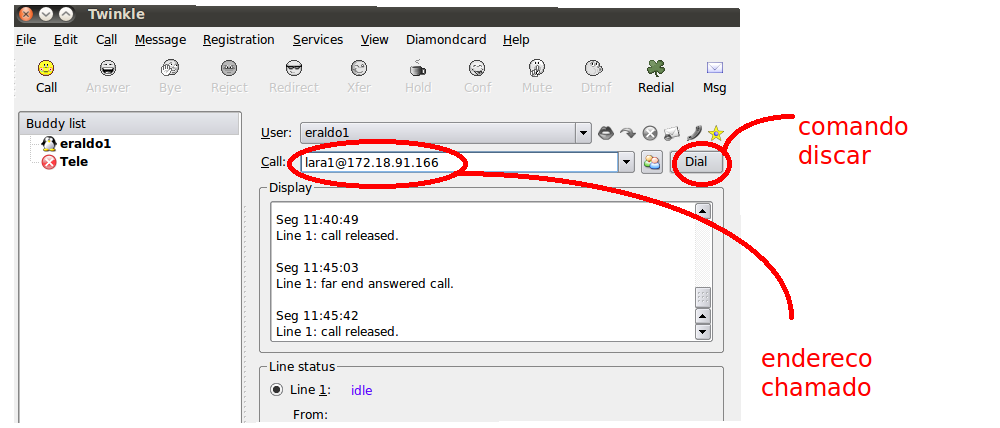

Softphone TwinkleNeste experimento usaremos o softphone Twinkle como terminal de comunicação. O Twinkle é um softphone para VOIP e comunicações de messagens instantâneas usando o SIP. Ele permite a conexão direta fone-fone ou através do uso de uma rede de servidores SIP. Roteiro PARTE 1 - Comunicação entre um hospedeiro e uma máquina virtualTerminal chamador no hospedeiro

Terminal chamado na máquina virtual

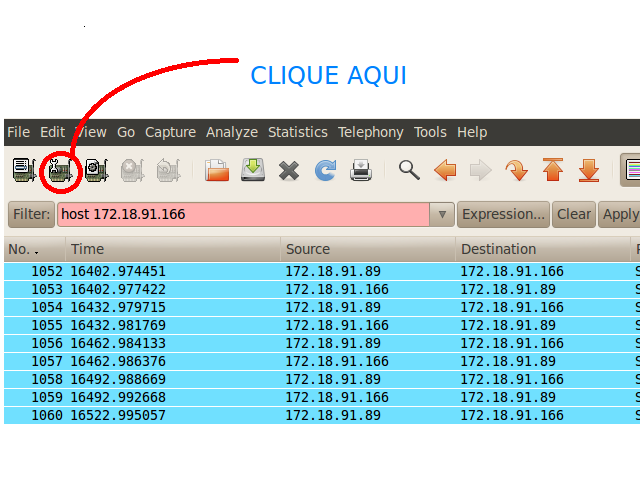

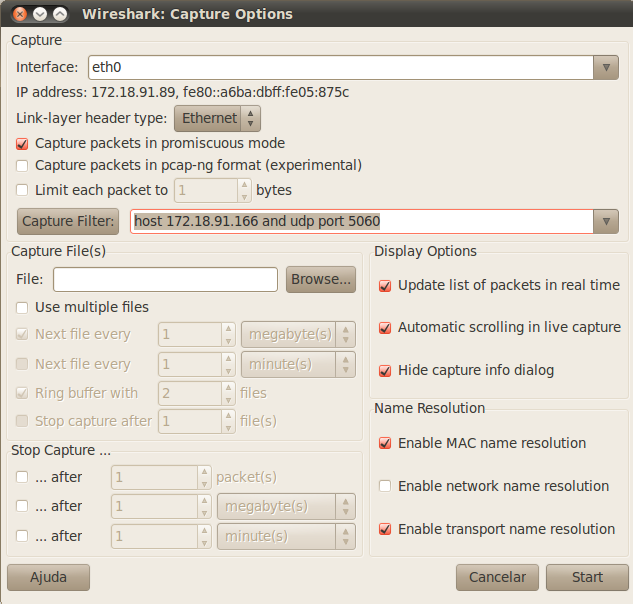

Capturando pacotes com wireshark no HOSPEDEIRONo hospedeiro faça:

Fazendo uma chamada a partir do hospedeiro

Atendendo a chamada no Twinkle da Máquina Virtual

Importante! Nosso foco é a sinalização. O áudio não nos importa no momento. Parando a captura no wireshark e analisando os pacotes

Roteiro PARTE 2 - Comunicação entre usando hospedeiros da rede do Laboratório

Roteiro PARTE 3 - Desafios

|

| 09/03 - O protocolo SIP na comunicação direta entre Telefone IP - Softphone |

|---|

09/03 - O protocolo SIP na comunicação direta entre Telefone IP - Softphone

Recursos usados

O Telefone IPNeste experimento utilizaremos de um telefone IP formado a partir de um dispositivo ATA e um telefone analógico normal. O dispositivo ATA é dotado de uma porta FXS normal e uma porta LAN (ethernet). Normalmente o dispositivo deve ser alimentado externamente. O ATA implementa pelo menos um protocolo de sinalização e um protocolo de comunicação de mídia. Ao ser conectado a uma LAN o ATA pode aquirir um número IP dinamicamente ou ser configurado estaticamente. A partir deste ponto ele está apto a receber ou realizar chamadas VOIP. Serão utilizados os dispositivos ATA GKM1000 (manual) ou o GKM2200 (manual). Estes dispositivos implementam o protocolo SIP. ETAPA 1 - Conexão física

Para fins de compreensão da rede que está se formando, anote esses dados:

ETAPA 2 - Análise da comunicação softphone - Telefone

Para fins de compreensão do protocolo SIP em ação, anote esses dados:

|

| 16/03 (->remota em 30/03) - Uso do Asterisk como PBX entre Telefones IP e Softphones | ||||

|---|---|---|---|---|

16/03 (-> remota em 30/03) - Uso do Asterisk como PBX entre Telefones IP e SoftphonesObjetivos

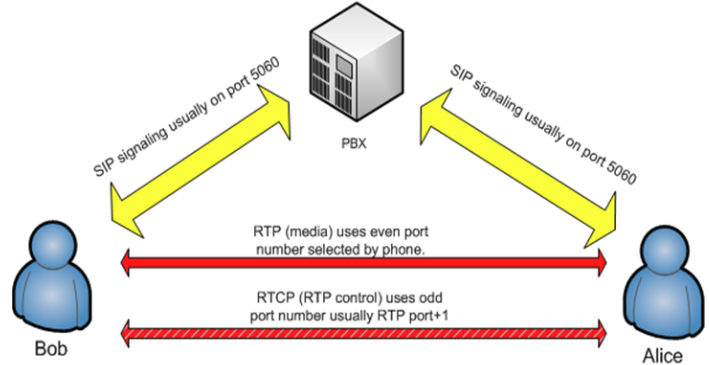

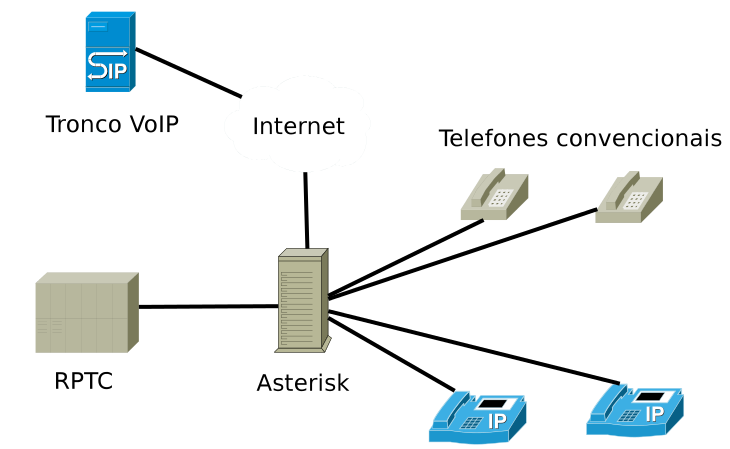

Chamadas feitas usando PBX IPUm PBX IP funciona como uma central telefônica, porém intermediando chamadas VoIP. Com isso, as chamadas são feitas de um telefone IP em direção ao PBX IP, que a encaminha ao telefone IP de destino de acordo com suas regras de discagem. A figura abaixo ilustra como funciona uma chamada VoIP típica através de um PBX IP.

PBX IP Asterisk

Características Básicas: faz tudo que um PABX pequeno e simples faz e pouco mais

Instalação do AsteriskPode-se fazer o experimento em casa, de forma a estudar a sinalização e stream de áudio das chamadas VoIP. Para isso precisa-se do Asterisk (PBX IP) e dois softphones (twinkle, jitsi, linphone, ou outro de sua preferência). O Asterisk roda somente no Linux, portanto deve-se ter esse sistema operacional no seu computador ou em uma máquina virtual Virtualbox. Para facilitar a realização desses experimentos, seguem algumas opções. Usando uma máquina virtual VirtualboxNeste cenário, executa-se uma máquina virtual com o Asterisk, e os softphones na máquina real. A máquina real (sistema hospedeiro) pode ser tanto Linux quanto Windows, porém no primeiro caso funciona melhor. Os softphones podem também estar em outros computadores, laptops ou smartphones. Mas para fazer experimentos desta forma é necessário primeiro ter a máquina virtual, que pode ser obtida no link a seguir: Para instalá-la siga estes passos:

Os softphones podem ser o twinkle, que usamos em aula, ou o jitsi, que roda tanto no Linux quanto Windows.

Lembre que se houver dois softphones no mesmo computador, eles deverão usar ports UDP diferentes para o protocolo SIP. Experimente usar port 5060 em um softphone, e 5062 no outro. Usando o Asterisk diretamente no seu computador (na máquina real)Você deve ter o Linux instalado no seu computador para rodar diretamente o Asterisk. Assumindo que seja o Ubuntu ou Debian Linux, siga estes passos:

Plano de discagemO plano de discagem define como cada chamada deve ser processada. As instruções de processamento residem no arquivo de configuração /etc/asterisk/extensions.conf. O fluxo de processamento de chamadas pode ser visto resumidamente abaixo:

[alunos]; o nome deste contexto

# Chamadas para o número 101 são feitas via SIP para o canal "maria"

exten=>101,1,Dial(SIP/maria)

same=>n,Hangup()

# Chamadas para "teste" serão atendidas com um som de beep, seguido

# da reprodução do arquivo de som "hello-world", em seguida outro beep e

# enfim se encerra a chamada.

exten=>teste,1,Playback(beep)

same=>n,Wait(1)

same=>n,Playback(hello-world)

same=>n,Wait(1)

same=>n,Playback(beep)

same=>n,Hangup

A estrutura do plano de discagem é composta por extensões (um termo específico do Asterisk). Cada extensão identifica um número (ou usuário) que pode ser chamado, e como essa chamada deve ser processada. A sintaxe pode ser vista abaixo: exten=>identificador,prioridade,aplicação

Como o processamento de uma chamada usualmente envolve uma sequência de extensões, existe uma sintaxe opcional para simplificar a declaração: exten=>identificador,prioridade,aplicação

same=>prioridade,aplicação

Por fim, a prioridade (que define a ordem com que as extensões são processadas) declarada com o valor n equivale à prioridade da extensão imediatamente anterior incrementada em uma unidade: exten=>101,1,Dial(SIP/101)

same=>n,Hangup; a prioridade aqui terá o valor 2

Canais SIPCada telefone SIP deve ter seu identificador cadastrado no Asterisk. O identificador pode tanto ser um número, análogo a um ramal, ou uma string alfanumérica. No terminologia do Asterisk, cada telefone SIP é chamado de canal SIP, e deve estar declarado em /etc/asterisk/sip.conf: ; Canal 2000 (um exemplo)

[2000]

username=2000 ; o nome do usuário para fins de autenticação

secret=kabrum

type=friend ; pode efetuar e receber chamadas

host=dynamic ; pode conectar-se a partir de qualquer endereço IP

insecure=port,invite ; a segurança está associada ao registro do canal (primeiro

passo),

; assim como acontece em sessões Web

context=alunos ; o contexto padrão do João. O arquivo extensions.conf o definirá

disallow=all

allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se

guida,

; já que cada um deles tem suas particularidades.

allow=alaw ; outro codec

allow=ulaw ; mais um codec

qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS.

; Canal joao (outro exemplo)

[joao]

username=joao ; o nome do usuário para fins de autenticação

secret=blabla

type=friend ; pode efetuar e receber chamadas

host=dynamic ; pode conectar-se a partir de qualquer endereço IP

insecure=port,invite ; a segurança está associada ao registro do canal (primeiro

passo),

; assim como acontece em sessões Web

context=alunos ; o contexto padrão do João. O arquivo extensions.conf o definirá

disallow=all

allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se

guida,

; já que cada um deles tem suas particularidades.

allow=alaw ; outro codec

allow=ulaw ; mais um codec

qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS.

Como se pode notar, a declaração de um canal SIP envolve muitos parâmetros que envolvem autenticação, controle de acesso, localização na rede, codecs e possivelmente outras capacidades. Como os valores de alguns parâmetros podem ser iguais para vários canais, o Asterisk possibilita a declaração de perfis (templates): ; Perfil alunos

[alunos](!); a sequência "(!)" define isto como um perfil

type=friend ; pode efetuar e receber chamadas

host=dynamic ; pode conectar-se a partir de qualquer endereço IP

insecure=port,invite ; a segurança está associada ao registro do canal (primeiro

passo),

; assim como acontece em sessões Web

context=alunos ; o contexto padrão do João. O arquivo extensions.conf o definirá

disallow=all

allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se

guida,

; já que cada um deles tem suas particularidades.

allow=alaw ; outro codec

allow=ulaw ; mais um codec

qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS.

; Canal 2000

[2000](alunos); a sequência "(alunos)" copia as definições do perfil "alunos"

username=2000 ; o nome do usuário para fins de autenticação

secret=kabrum

; Canal joao

[joao](alunos)

username=joao ; o nome do usuário para fins de autenticação

secret=blabla

Experimento: comunicação entre telefones IP ou softphones por meio de um PBX IPPara realizar esses exercícios você deve usar o Asterisk na máquina virtual rmu-asterisk. Para testar as chamadas, use o softphone jitsy ou twinkle na máquina real, e um telefone IP.

2. Crie um plano de discagem em que todos podem fazer chamadas para todos (isso é, 100 pode chamar 101, e vice-versa). 3. Execute o Jitsy ou Twinkle, configurando-o para registrar no Asterisk. Isso é feito especificando a conta SIP da seguinte forma (exemplo com o canal SIP 100):100@IP_do_PBX_Asterisk

4. Instale um telefone IP, configurando-o apropriadamente para que registre sua conta SIP no PBX Asterisk. Isso vai depender do modelo de telefone IP (Voiper da Intelbras, ou o telefone da Khomp). 5. A partir do softphone faça uma chamada para a conta do telefone IP. Verifique se o telefone IP acusou o recebimento de chamada. Caso isso não tenha ocorrido, verifique seu plano de discagem. 6. Execute o wireshark, e ponha-o em modo de captura em todas as interfaces (pseudo-interface any). 7. Repita a chamada de um softphone ao telefone IP. No telefone IP atenda a chamada, e alguns segundos depois encerre-a. 8. No wireshark interrompa a captura, e em seguida acesse o menu Telephony->VoIP Calls. Selecione uma chamada, e visualize o diagrama de mensagens SIP. Siga cada mensagem SIP (clique no diagrama), e observe a mensagem selecionada no painel de captura do wireshark. Identifique as transações (observe os códigos de resposta) e os diálogos. Você pode usar estes diagramas para se guiar. Questões:

Como testar as chamadasPara testar as chamadas, são necessários um softphone e um telefone IP, além do Asterisk.

Criar as seguintes contas SIP e contextos:

|

| 23/03 (-> remota em 06/03) - VoIP codecs |

|---|

23/03 (-> remota em 06/03) - VoIP codecsObjetivos

A sinalização SIP apresenta algumas diferenças em relação ao caso em que a chamada ocorre diretamente entre dois telefones IP. Isso se dá porque o PBX IP, apesar de fazer parte da sinalização, não ser a rigor o telefone IP chamado nem o chamador. Os detalhes de como essa troca de mensagens SIP é realizada são introduzidos a seguir. Chamada entre dois agentes SIP com intermediação de um gateway de mediaA chamada é feita inicialmente para o PBX IP, que intermedia tanto as mensagens SIP quanto a stream de áudio (pacotes RTP). Isso possibilita que dois agentes estabeleçam uma chamada mesmo usando codecs diferentes, pois o gateway de media fará a tradução entre codecs. Fone 1 PBX IP Fone 2

(directmedia=no)

| | |

| INVITE | |

|--------------->| INVITE |

| 100 Trying |--------------->|

|<---------------| 100 Trying |

| |<---------------|

| | 180 Ringing |

| 180 Ringing |<---------------|

|<---------------| |

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| ACK | |

|--------------->| ACK |

| |--------------->|

| RTP Media | RTP Media |

|<==============>|<==============>|

| BYE | |

|--------------->| BYE |

| |--------------->|

| | 200 Ok |

| 200 Ok |<---------------|

|<---------------| |

| | |

Atividade

Tarefa para casa - entrega em 13/04 - em duplas! Combine com um colega de realizarem uma chamada VoIP entre softphones a partir de suas residências. Usem como PBX IP o servidor integrado.sj.ifsc.edu.br com contas SIP 100@integrado.sj.ifsc.edu.br a 1099@integrado.sj.ifsc.edu.br (as senhas são as mesmas que as contas, acrescidas do sufixo qwe - ex: 1000@integrado.sj.ifsc.edu.br tem senha 1000qwe). Escreva um breve relatório que descreva como foi realizado o experimento, se a chamada teve sucesso, que problemas apareceram, qual o diagnóstico para esses problemas e que soluções foram encontradas; inclua a troca de mensagens SIP feita pelo seu softphone (descubra isso com o wireshark). |