S12

O Alcatel 1000 S12 está projetado principalmente como elo da Rede Telefônica Pública Comutada (‘Public Switching Telephone Network’-PSTN-), proporcionando acesso a assinantes analógicos, ISDN, móveis, cpct automáticas privadas, unidades remotas, etc. Além disso, o sistema pode ser incorporado à Rede de Comutação de Pacotes (‘Packet Switching Network’-PSN-), ISDN Banda Larga, Redes Inteligentes, Rede de Gerenciamento de Telecomunicação (Telecommunication Managment Network’-TMN- ), Alcatel MAN, ETC. Para o usuário, o Alcatel 1000 S12 oferece uma interface analógica, que é a linha residencial sobre par telefônico e também interfaces digitais, como ISDN sobre o par telefônico, links E1 para centrais PABX sobre cabo coaxial ou fibra optica. Para conexões entre centrais, o Alcatel 1000 S12 permite o uso de juntores digitais E1 com cabo coaxial, rádio ou fibra optica. Para o gerenciamento da central, utiliza-se normalmente o CCITT N7 (SS7) e o X25.Os usuários de Operação e Manutenção (OMUP) e de Tarifação (TAXUP) utilizam a SS7 para a conexão com os Centros de Serviço de Rede (‘Network Service Centre’-NSC-). Por outro lado, o protocolo X.25 é utilizado para juntor entre as centrais telefônicas e os centros de processamento de dados eletrônicos (‘Electronic Data Processing Centres’-EDPC-).

ESTRUTURA DA CENTRAL

O Alcatel 1000 S12 opera digitalmente tanto no controle quanto no tratamento de sinal. O seu processamento é distribuído, possibilitando a central continuar funcionando mesmo com a falha de algum módulo, além de permitir uma adição de novas facilidades sem a necessidade de substituir toda a central. O controle da comutação também é distribuído. Internamente possuí vários caminhos de interconexão entre dois módulos.

Hardware

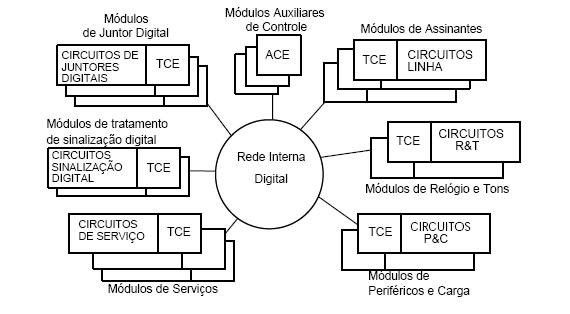

Funcionalmente, todos os módulos são ligados a matriz de comutação. Internamente, os canais possuem o dobro de bits de um canal PCM. Todos os módulos contêm uma parte comum denominada Elemento de Controle (‘Control Element’-CE-), composto de um microprocessador e sua memória, mais um circuito de interface para a rede de comutação (Digital Switching Network DSN). Esses CEs podem ser: Elementos de Controle Terminal (‘Terminal Control Elements’ -TCEs-) e Elementos de Controle Auxiliar (‘Auxiliary Control Elements’-ACEs). Os TCEs são os elementos de controle que são conectados a um conjunto de circuitos associados às funções do módulo, p.ex., circuitos de linha de assinante, circuitos de juntores digitais, etc. Os ACEs fazem a análise de erros e tomada de decisões, análise de prefixo no tratamento de chamadas, identificação do assinante chamado na central, etc., sem utilizar nenhum circuito eletrônico.

Alguns dos módulos mais significativos no Alcatel 1000 S12 são:

- Módulo de Assinantes Analógicos: É composto de seu TCE e de um conjunto de circuitos de linha analógicos. Os diferentes tipos de assinantes analógicos (normais, telefone público, prioritários, etc.) são suportados pelo mesmo tipo de circuito de linha. Existe outro módulo semelhante para assinantes ISDN, que varia principalmente no circuito de linha que, nesse caso, é digital.

- Módulo de Juntores Digitais: Consiste em um TCE mais os circuitos de juntores digitais necessários para proporcionar o acesso de sistemas externos (outras centrais telefônicas, cpct automáticas privadas, unidades remotas de assinante, etc..) através de vias PCM padronizadas. O mesmo equipamento físico do módulo permite operar diferentes tipos de sinalização na via PCM (multifrequência R2, SOCOTEL, digital SS7, etc..), cuja análise é realizada em módulos de sinalização especializado (módulos de circuitos de serviço e módulos de tratamento de sinalização digital).

-Módulo de Periféricos e Carga: Este módulo (TCE mais circuitos) realiza as funções de acesso a dispositivos externos -periféricos- como terminais de comunicação homem-máquina, impressoras, unidades de fita magnética, unidades de disco, etc., assim como ao painel central e às lâmpadas de alarmes.

- Módulo de Relógio e Tons: Proporciona o sinal de sincronismo do sistema e gera os tons e gravações telefônicas básicas que são necessários na central.

- ACEs: Com um mesmo hardware (microprocessador, memória e interface de comunicação com a rede) realizam diferentes funções auxiliares de acordo com o tipo de software carregado na memória. Este software residente em cada ACE define o nome do módulo.

Software

O software é organizado com o suporte de um sistema operacional e uma base de dados, de desenho exclusivo para o Alcatel 1000 S12. Esse software está presente em todas as CEs.Os programas encarregados de executar as funções telefônicas do sistema, tais como sinalização, comutação, tarifação, etc., são projetados como módulos de software elementares. Esses módulos de software ficam localizados na memória do CE no qual devem realizar a sua tarefa. O fluxo de dados entre módulos de software, residam no mesmo CE ou em diferentes, são coordenados com o uso dos serviços prestados pelo sistema operacional e são implementados através de unidades de dados denominadas Mensagens.

Prática de Equipamento

As placas são inseridos em seu vão correspondente dentro dos quadros de um bastidor. O quadro intermediário do bastidor, denominado ‘Quadro de Ventilação’, é utilizado para dissipar o calor através de um defletor de ar (opcional). Tem-se acesso ao bastidor tanto pela sua parte frontal como pela posterior. Estão dispostos em fileiras que, interconectadas apropriadamente, formam a planta da central em um espaço reduzido. Cada módulo funcional é composto de uma ou mais placas impressas, que podem sem equipadas em diferentes localizações de diferentes bastidores. Isso significa que a distribuição dos bastidores é variável.Também possuí uma fonte para alimentação das placas.

CONFIGURAÇÕES E APLICAÇÕES

Algumas configurações possíveis: - Centrais Locais, Trânsito e Combinadas De 512 a 100.000 assinantes Até 60.000 juntores - Centrais internacionais - Unidades remotas de assinantes Até 976 assinantes remotos - Outras configurações: Centro de Serviço da Rede, SSP em Redes Inteligentes, MSC em redes móveis,...

FACILIDADES

A interface de operação dá ao operador toda a informação relativa a assinantes, enlaces, etc. Além disso, o sistema de comunicação homem-máquina é capaz de mostrar todas as mensagens de saída necessárias para informar sobre problemas ou acontecimentos internos que devem ser conhecidos pelo operador. Esta interface homem-máquina é composta do software necessário no Alcatel 1000 S12, bem como de um conjunto de dispositivos de entrada/saída (VDUs, PCs com programa de emulação, impressoras, etc.). Esses terminais permitem, de um lado, introduzir as ordens de tomadas de ações em forma de comandos de operação, e de outro, a visualização das mensagens em forma de listagem de texto em tela ou papel. Todos os comandos de operação que o sistema é capaz de executar são organizados em diferentes áreas, atendendo a um critério comum: operação sobre assinantes, juntores, etc. Serviços comuns aos usuários analógicos e com ISDN: - Linha Direta sem Discagem: Sem o envio de dígitos, a central proporciona imediata ou temporizada, um número pré-programado pelo usuário - Discagem Abreviada: Um número curto permite ao usuário efetuar chamadas para usuários públicos - Transferência de chamadas em caso de ausência de resposta: As chamadas são desviadas para um terceiro número da lista, em caso de não existir uma resposta por um certo período - Completar a chamada para um assinante ocupado: A central administra as chamadas para o usuário, mantendo a chamada até que o assinante chamado fique livre. - Identificação de chamada maliciosa: No caso do usuário chamado enviar um sinal determinado à central, toda a informação da chamada é armazenada para se conhecer a identidade do assinante chamador. Serviços exclusivos de assinantes ISDN: - Aviso do valor da comunicação: O usuário é informado sobre a tarifa da chamada, durante a chamada ou ao término da mesma. A informação é mostrada na tela do terminal telefönico ISDN. - Sinalização de Usuário para Usuário: Os usuários ISDN podem enviar sua própria informação através da rede, graças a propriedades particulares da sinalização SS7 com o usuário ISUP.

Centrex

Centrex é a implementação de uma rede de comunicação privada virtual, com recursos que não fazem parte das premissas do usuário e sim da central pública local. Para tanto, os usuários devem estar conectados a mesma central. O Centrex de Área Expandida (‘Wide Area Centrex’-WAC-).é uma melhoria do serviço Centrex. Este novo serviço permite principalmente formar grupos Centrex com assinantes conectados a diferentes centrais públicas.Porém a WAC tem um plano de numeração privada, associado totalmente ao plano de numeração pública.

Grupo de comunicação de negócios ou 'Business Communication Group' (BCG).

Esse serviço permite aos usuários de negócios pertencentes a diversas centrais telefônicas, interconectar-se por meio de uma rede privada virtual. O serviço pode incorporar elementos que sejam usuários individuais analógicos ou ISDN pertencentes a um serviço Centrex, cpct privadas analógicas ou ISDN. Com o uso de um plano privado de numeração, os usuários pertencentes a um BCG podem efetuar chamadas para intercomunicação de voz ou dados. A vantagem fundamental do serviço BCG é a propriedade de permitir um plano de numeração privado completamente independente do público.

ELEMENTOS DE HARDWARE

A REDE INTERNA DE COMUTAÇÃO DIGITAL

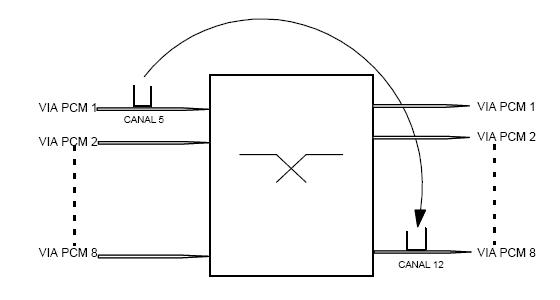

O elemento chave que possibilita o controle distribuído é a Rede Interna de Comutação Digital. Essa Rede é o dispositivo que permite a comutação espaço-tempo, ou seja, mudar o conteúdo de um intervalo de tempo de uma via PCM de entrada para outro intervalo de tempo em outra via PCM de saída. A Rede apresenta uma estrutura dobrável, ou seja, todos os módulos estão conectados no mesmo lado da Rede, e o procedimento para acessar um módulo a partir de qualquer outro é exatamente o mesmo, qualquer que seja o módulo em questão.

Elemento de Comutação Digital (Multiporto)

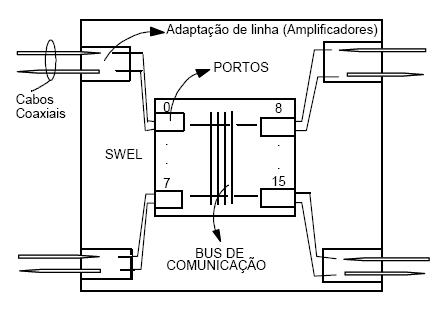

A Rede está construída a partir de uma série de unidades idênticas chamadas Elementos de Comutação Digital ou Multiportos. Os Multiportos estão conectados uns aos outros por meio de vias PCM, de 30 + 2 canais, de 16 bits. O multiporto é capaz de realizar a comutação espaço-tempo entre os canais das 16 vias PCM de entrada e as 16 de saída. Cada via PCM de entrada está conectada a um dos 16 portos receptores do multiporto, e cada via PCM de saída a um dos 16 portos transmissores. Fisicamente, o multiporto está constituído de 1 LSI denominado SWEL, montado sobre uma placa de circuito impresso. Este LSI contém os 16 portos transmissores e os 16 receptores.

Comutação no Multiporto

O conteúdo de cada canal é armazenado conforme chega, em um registro de memória. O conteúdo do mesmo pode levar uma indicação para determinar o canal de destino. Dessa forma, a rede de comutação tem um controle progressivo. Os dois primeiros bits, dos 16 que existem em cada canal, são os de protocolo. Se um canal não tem comutação estabelecida, o protocolo é 00 (CLEAR). Quando pretendemos definir uma comutação do canal no multiporto, esses dois bits de protocolo são 01 (SELECT). Os bits restantes são usados para diferentes propósitos. Existem vários tipos de comandos SELECT. O primeiro é chamado "SELECT Porto Fixo, Canal Fixo". Nesse, os bits restantes indicam o porto e o canal de saída. Esses dados, que relacionam a entrada com a saída, são armazenados em uma memória interna do porto de entrada. Quando o comando SELECT aparece, a comutação fica definida por meio de seu armazenamento na memória. O conteúdo sucessivo do canal comutado será enviado ao porto transmissor através de um bus comum composto principalmente de: quatro fios do número do porto de destino, cinco fios do número do canal de destino, e dezesseis fios de dados. As amostras de voz, representando sinais analógicos, são bytes enviados como conteúdos sucessivos de um mesmo canal. Esses bytes são envoltos nos 16 bits do canal com bits de protocolo a 11 (SPATA). As mensagens entre microprocessadores são fragmentadas em bytes (ou, em alguns casos, em 12 bits) e enviadas envoltas com bits de protocolo a 10 (ESCAPE). No entanto, outra possibilidade é a chegada de outro comando SELECT, que será direcionado a outro multiporto situado em um nível mais profundo na rede. Esses comandos SELECT são tratados como protocolos SPATA ou ESCAPE. O multiporto opera todos eles da mesma forma, dirigindo o conteúdo do canal de entrada até o canal e porto de saída indicado na memória. A situação será mantida como foi descrita, até que a comutação seja liberada, com a chegada de dois protocolos 00(CLEAR) consecutivos que desfazem a associação entre o canal de entrada e o de saída. Existem outros tipos de comandos SELECT.

Estrutura da Rede

A rede de comutação é construída a partir de um conjunto de multiportos conectados de forma que permitam o acesso total entre os módulos terminais, e a probabilidade de bloqueio interno é mínima.

Conexão dos módulos à rede

Os módulos estão conectados à rede através de um par de multiportos chamados Comutadores de Acesso ("Access Switch"-AS-). Cada uma das duas vias PCM que saem da interface terminal (TI) são conectadas aos primeiros portos desses comutadores de acesso. Dependendo do tráfego operado pelos módulos, quatro ou oito módulos podem ser conectados a cada par de comutadores de acesso, constituindo uma estrutura chamada Subunidade Terminal (‘Terminal Sub Unit"-TSU-)A fim de permitir a interconexão entre diferentes TSUs, os portos 8, de oito comutadores de acesso são associados, conectando-se aos oito primeiros portos (0-7) de um multiporto (como mostra a figura a seguir), denominado nesse caso Comutador de Grupo ("Group Switch"-GS-). Essa estrutura é denominada Unidade Terminal (‘Terminal Unit"-TU-).

Interconexão entre Comutadores de Grupo

Quando existe mais de uma Unidade Terminal (TU) será necessário interconectá-las. Isso é conseguido equipando multiportos em uma segunda etapa da rede. Até oito TUs são conectados formando uma estrutura chamada SEÇÃO. Uma Seção é construída interconectando-se os oito comutadores de grupo (GS) da primeira etapa com outros oito multiportos na segunda etapa, usando uma topologia de caminhos múltiplos.Se houver mais de uma seção (máximo 16), será necessário interconectá-las através de uma terceira etapa. Embora um único grupo interconecte todas as seções, pode se implementar um máximo de oito grupos para conseguir aumentar o número de caminhos possíveis e, portanto, diminuir a possibilidade de bloqueio interno. Chama-se PLANO o conjunto de seções e grupos. Como foi mencionado antes, os comutadores de acesso estão conectados a um plano através do porto 8. Se, devido a um aumento do tráfego, são necessários mais caminhos, é possível equipar até 3 planos mais, conectados aos portos 9, 10, e 11 de tais comutadores de acesso (sempre são equipados ao menos dois planos). Os portos 12 a 15 são usados para conectar os ACEs (que também podem estar conectados aos portos 4 a 7 em TSUs de alto tráfego), os módulos de Relógio e Tons e os módulos de Periféricos e Carga.

Endereços da Rede

Um caminho da rede é estabelecido com os consecutivos comandos SELECT que um elemento de controle envia através de um dos canais das vias PCM que o une a um comutador de acesso. Dessa forma, o caminho é estabelecido de forma gradual, avançando para o interior da rede até o ponto de reflexão, para poder atingir o módulo de destino. Esse caminho deve ser o mais curto possível, de forma que, para módulos da mesma TSU, o ponto de reflexão esteja situado no comutador de acesso, para módulos da mesma TU na 1ª etapa de rede, para módulos da mesma seção na 2ª etapa da rede, e na 3ª etapa da rede quando os módulos a enlaçar pertençam a diferentes seções. Para possibilitar a conexão de dois módulos através de um caminho, é necessário que cada um esteja definido com homogeneidade. Isso é conseguido com as coordenadas do endereço da rede.

Z: Indica o número de seção (0-15). Y: Número do porto de 1ª etapa ao que está conectado seu TSU. X: Número do comutador de acesso mais baixo ao que está conectado seu TSU. W: Número do elemento de controle dentro de seu TSU.

Bloqueio de Caminhos

Quando um comando SELECT é executado em um multiporto, o porto transmissor envolvido envia um sinal de reconhecimento ao receptor, informando-lhe que a comutação pode ser realizada. Dessa forma, quando o "SELECT Porto P, Qualquer canal" é executado, se o porto transmissor não dispor de canais livres, não enviará o sinal de reconhecimento, passando ,portanto, o canal de entrada ao estado de "Não Reconhecimento" ("Not Acknowledge"-NACK-), que será memorizado no receptor. Os passos de comutação que foram estabelecidos até o ponto de NACK não têm nenhuma utilidade e o caminho deve ser liberado. O microprocessador que originou o comando SELECT é avisado fazendo uso do canal 16 da via PCM paralela àquela ao longo da qual o caminho foi estabelecido até agora.

Túneis

Quando uma perda de sincronismo em um par de portos é produzida ou há uma falha de hardware, uma informação de alarme é transmitida pelo canal 0, de forma que alcance algum CE. O alarme de chegada é implementado mudando o protocolo do canal 0 de CLEAR para SPATA. Visto que a informação de alarme viaja através do canal 0 e esse canal não é comutado usando comandos SELECT (como os outros canais), a comutação é executada por meio de pontes de hardware existentes em cada multiporto, de forma que os portos ALTOS e BAIXOS estejam interconectados. Esta associação é chamada de TUNEL. No caso de uma rede estar apenas parcialmente equipada, a informação de alarme pode atingir somente um elemento de controle. Nesse caso, o túnel é denominado de Cova. No entanto, em alguns casos de equipamento parcial, a informação de alarme pode não alcançar nenhum microprocessador. Por isso, será necessário implementar pontes de hardware suficientes para conseguir que estes caminhos sejam ao menos covas, para que a informação de alarme possa atingir pelo menos um microprocessador.

ESTRUTURA GENÉRICA DE UM MÓDULO

O módulo contém duas partes básicas: os circuitos específicos da função do módulo e o elemento de controle ou CE. Esse último é composto de um microprocessador e sua memória principal, onde são executados os principais programas que realizam as funções do módulo; e um circuito de interface com a rede interna denominado Interface Terminal (‘Terminal Interface’-TI-) que permite a união entre o módulo no qual se localiza e o resto dos módulos do sistema, através de caminhos estabelecidos na rede. Devido a sua independência do hardware, a atribuição de funções a serem realizadas por cada um dos ACE é totalmente flexível, podendo substituir-se dinamicamente as funções em caso de falha em algum deles. Algumas das funções que os ACEs realizam são: análise de prefixo, análise de tarifação, definição de recursos de enlaces, cálculo de estatísticas sobre eventos na central, etc.

Interface Terminal

A interface terminal ou TI (‘Terminal de Interface’) é o componente do elemento de controle que possibilita o acesso do microprocessador à rede interna de comutação. Graças ao TI, o CE é capaz de enviar ou receber pacotes de dados (Mensagens) até ou desde outros CEs. Outra função do TI é conectar o Elemento de Controle e os circuitos do módulo (circuitos de linha, de enlaces, etc.), proporcionando igualmente acesso dos circuitos à rede interna. Estas funções são realizadas sob a direção do microprocessador do Elemento de Controle, exceto em alguns casos, quando a comutação no TI é dirigida com o conteúdo do canal de entrada (analogamente à comutação nos portos da rede). A modificação do estado dos canais dos portos, e, portanto, o funcionamento do TI, é realizada normalmente a partir do microprocessador do CE por meio de comandos. Esses comandos são ordens escritas em duas palavras da PRAM reservadas para tal tarefa, as quais são lidas pelo porto cuja identidade fica escrita em um terceiro registro. Esta propriedade é permitida porque os portos receptores do TI suportam a interpretação de comandos de seleção entrantes, de forma semelhante aos portos da rede interna. Essa função do TI é denominada Seleção Transparente (ao microprocessador principal).

Processador

O microprocessador do CE é o encarregado de coordenar as tarefas atribuídas ao módulo. Para isso, possui uma memória principal onde estão os programas e os dados necessários para desenvolver suas funções.

Implementação física de um CE

Originalmente, o TI ocupava uma placa completa, denominada TERI ou TERA, dependendo da versão, enquanto o processador precisava de várias placas (uma para o micro e outras para a memória). Posteriormente, o processador e a memória foram integrados em uma única placa denominada TCPA ou TCPB. Atualmente, o CE completo é implementado em uma única placa impressa da qual existem duas versões: MCUA e MCUB.

- MCUA: Nessa placa o micro utilizado é o 8086 ou compatível. Esse micro é equipado com 1 Mbyte de memória e trabalha em 8 Mhz. Existem variantes particulares a partir da placa padrão, as quais contêm um bus de baixa velocidade (para acesso a circuitos do módulo), ou dois canais de modem (para conexão com dispositivos externos).

- MCUB: Nesse caso é utilizado um microprocessador 80386 ou compatível. Esse micro é equipado com um máximo de 16 Mbytes (as várias variantes da placa permitem equipar 2, 4, 8 ou 16 Mbytes). Também possui um conector externo ao bus do micro (bus multimestre), de forma que a RAM dessa MCUB possa ser compartilhada com processadores externos.

O OBC ('On Board Controller')

No Alcatel 1000 S12, muitos dos módulos possuem um conjunto de circuitos que inclui seu próprio micro residente, encarregado de tarefas de inicialização e rotinas, poupando esse trabalho ao micro principal. Para a comunicação desse OBC com o exterior é fornecida uma interface denominada OBCI (‘OBC Interface), que permite a comunicação tanto com o CE local como com a rede interna, através do TI. Para comunicações entre CE e OBC é possível estabelecer caminhos temporários sobre o OBCI. Para conexões de chamada (ex. circuitos de juntores) pode-se estabelecer conexões estáveis, as quais existem até o envio de um comando de liberação.

http://200.135.233.10/wiki/index.php/S12_Modulos

ELEMENTOS DE SOFTWARE

ESTRUTURA E FUNDAMENTOS DO SOFTWARE

Blocos de construção do software.

O software do sistema Alcatel 1000 S12 realiza todos os serviços da central através da operação de seus circuitos. Além de conduzir chamadas,uma série de recursos telefônicos como discagem abreviada, conferência a três, tarifação detalhada, etc. O software também oferece uma grande gama de recursos para auxiliar a Administração nas tarefas de operação, manutenção e administração propriamente dita. O software foi dividido em uma série de subsistemas, por agrupamento de funções comuns. Subdividindo sucessivamente estas funções chega-se a definição das áreas e, finalmente, dos módulos. Esta estrutura permite isolar o software da futura evolução do hardware, obter um software manejável, flexível e fácil de testar (modularidade), etc. O isolamento do software é conseguido graças à aplicação do conceito de Máquina Virtual.

Os seis subsistemas em que foram divididos o software são:

- - Sistema Operacional ('Operating System' -OS-)

- - Base de Dados ('Database' -DB-)

- - Tratamento de Chamadas ('Call Handling')

- - Suporte Telefônico ('Telephonic Support')

- - Manutenção ('Maintenance')

- - Administração ('Administration')

Cada subsistema é dividido numa série de áreas de software.

Sistema Operacional e Base de Dados

- - Núcleo do Sistema Operacional

- - Manejador da rede

- - Entrada/Saída

- - SW Homem-Máquina

- - Carregamento e inicialização

- - Relógio, tom e calendário

- - Sistema de gerenciamento da Base de Dados

Suporte Telefônico

- - Dispositivo telefônico e adaptação de sinalização

- - Tratamento do sinal

- - Tarifação

- - Unidade Remota de Assinantes

- - Comutação de pacotes

- - Transferência de mensagens de sinalização por canal comum CCITT N7

Tratamento de Chamadas

- - Tratamento de chamadas e recursos

- - Serviços de chamada

Manutenção

- - Manutenção

- - Estado e alarmes

- - Testes de linhas e de juntores

- - Analisador de sinais de teste e unidade de acesso de teste

Administração

- - Administração (medidas de tráfego e rendimento)

- - Ampliações

As áreas de software são divididas em módulos totalmente independentes uns dos outros. Estes módulos são chamados Máquinas de Mensagens Finitas (FMM - 'Finite Message Machine') e Máquinas Suporte do Sistema(SSM - 'System Support Machine'). A comunicação entre as FMMs é realizada através de estruturas de dados normalizadas chamadas mensagens. A comunicação entre FMMs e SSMs se faz através de chamadas a procedimento no sentido FMM _ SSM, e mediante mensagens no sentido SSM _ FMM. Todos estes módulos de software estão distribuídos nos diferentes módulos de hardware,cada módulo de hardware contém a parte do software que necessita para sua operação sendo que o software de suporte, como o núcleo do sistema operacional, o manejador de rede, o software da base de dados, etc., está distribuído em todos os CEs da central.

Máquina Virtual e Manejadores de Dispositivos.

Um dos objetivos do sistema é conseguir um software imune às mudanças tecnológicas dos dispositivos de hardware, ou seja, se com os avanços tecnológicos for mudada parte dos circuitos da central, as mudanças no software sejam mínimas. Para isso, cada um dos diferentes circuitos da central será controlado diretamente por um único módulo de software denominado Manejador de Dispositivo (DH - 'Device Handler'). Este módulo proporcionará aos usuários dos dispositivos os meios necessários para atuar sobre eles. Geralmente há diferentes programas na central que serão usados em determinado momento, no mesmo dispositivo de hardware. Se todos estes programas acessassem diretamente o dispositivo, por um lado, os diversos projetistas iriam precisar conhecê-lo internamente com uma considerável profundidade e, por outro, uma mudança no HW implicaria necessariamente na modificação de todos os programas e de cada um deles. Por ter sido determinado que apenas um programa terá acesso permitido ao dispositivo, quando outro programa quiser acessar o circuito, enviará uma ordem a seu manejador, o qual executará a ordem concreta sobre o HW. Os pedidos dos diferentes programas ao manejador são realizados através de ordens abstratas, que permanecem invariáveis ao se mudar a tecnologia do dispositivo. Estas ordens são traduzidas pelo manejador em sinais que o dispositivo entende. Desta maneira, qualquer programa poderá acessar o circuito de linha sem conhecer sua estrutura; por isto, o conjunto formado pelo <n>dispositivo de hardware e seu correspondente manejador é chamado de Máquina Virtual</n>, já que permite a evolução do HW sem que esta afete o SW do resto do Sistema.Resumindo,uma MÁQUINA VIRTUAL consiste numa máquina real (dispositivo físico) mais os programas que proporcionam acesso a esta, mediante operações abstratas, aos usuários do mesmo.

Máquina de Mensagens Finitas (FMM).

- Definição e características. Uma FMM é o bloco funcional básico de construção do software e tem as seguintes propriedades:

- - Pode se comunicar com outras FMMs mas só através de mensagens.

- - Vista de fora, uma FMM é uma "caixa preta", isto é, sua estrutura interna não é conhecida pelo resto do sistema. Seu comportamento funcional é determinado de forma unívoca por meio do conjunto de mensagens que envia e recebe.

- - Pode estar em vários estados e as transações entre os mesmos estão permitidas. Existe um conjunto limitado de mensagens de entrada definido para cada estado concreto. Quando da recepção de uma mensagem, a FMM pode gerar e transmitir mensagens de saída, podendo mudar seu estado.

- Máquina de Estados Finitos (FSM). Por definição, sabemos que uma FMM pode estar em vários estados. A FMM pode emitir uma ou mais mensagens de saída e/ou mudar de um estado para outro à recepção de uma mensagem. Este mecanismo de mudanças de estado leva ao conceito de MAQUINA DE ESTADOS FINITOS (FSM - 'Finite State Machine').

Processo.

Uma FMM consiste numa parte de puro código chamada definição de processo e outra parte de dados, conhecida como dados do processo. A execução do processo junto com seus dados de processo é o que se chama de PROCESSO.

Tipos de FMM.

- MONOPROCESSO.São FMMs nas quais apenas um processo pode estar ativo num determinado instante;

- MULTIPROCESSO. São FMMs nas quais vários processos podem estar ativos ao mesmo tempo,neste caso é criada uma área de dados independente para cada novo processo. Quando a execução de um processo é concluída, a correspondente área de dados é liberada.

- MONOPROCESSO MULTIDISPOSITIVO ('Monoprocesss Multidevice')é uma FMM monoprocesso que utiliza uma área de dados para cada circuito. Portanto, o resultado é um único processo que controla um número fixo de circuitos.

Mensagens.

- Definição: Mensagens são estruturas normalizadas de informação responsáveis pela comunicação entre FMMs. Para enviar uma mensagem, a informação é posicionada em uma estrutura de dados chamada BUFFER DE MENSAGEM com 64 bytes. Cada elemento de controle (CE) tem uma certa reserva (pool) de buffers de mensagem. São divididas em dois tipos,dependendo do processo de destino ser conhecido ou não pelo processo de origem: 1. MENSAGEM BÁSICA: Este tipo de mensagem é enviada por uma FMM (processo) a outra FMM (processo). O processo de destino não está especificado quando é enviada a mensagem. A determinação do processo de destino efetivo será função do Sistema Operacional. 2. MENSAGEM DIRIGIDA: Este tipo de mensagem é enviado de um processo a outro processo conhecido.

Máquina Suporte do Sistema (SSM).

Uma SSM está projetada como um conjunto de rotinas, todas no mesmo módulo, que realizam alguma função suporte para uma ou mais FMMs. Estas rotinas não são ativadas através de mensagens, mas por chamadas a procedimento, embora possam enviar mensagens às FMMs.

- Tipos de rotinas de uma SSM.

1. Rotinas de Interface. Estas rotinas são ativadas pelos processos das FMMs através de chamadas a procedimento. Neste caso, as rotinas são executadas como se fossem parte do programa que as chama.

2. Rotinas periódicas ('Clocked Procedures'). São rotinas executadas periodicamente, usadas, principalmente, para explorar dispositivos telefônicos. As interrupções ficam inibidas durante a execução destas rotinas, não podendo, desta forma, ser interrompidas por um temporizador ou qualquer evento de hardware.

3. Rotinas de interrupção. Estas rotinas são executadas quando se produz uma interrupção de hardware. São executadas com as interrupções inibidas.

4. Manejadores de Eventos ('Event Handlers'). Estas rotinas são executadas com as interrupções permitidas e, portanto, podem enviar mensagens. Sua principal função é preparar e enviar mensagens baseadas nos dados proporcionados pelas rotinas periódicas e/ou rotinas de interrupção. Estas rotinas têm uma flag associada (flag de eventos) que, quando é ativada pelas rotinas periódicas e/ou de interrupção, ou inclusive por processos de FMMs, indica ao Sistema Operacional que o Manejador de Eventos deve ser ativado. Quando a execução do Manejador de Eventos é concluída, devolve-se o controle ao Sistema Operacional.

Sistema Operacional ('Operating System' -OS-).

O Sistema Operacional é o subsistema que proporciona suporte ao restante do sistema, já que gerencia os recursos próprios de cada processador. Estes recursos serão, como em qualquer outro sistema de processadores, o tempo e a memória de cada um destes. Quanto ao tempo, o Sistema Operacional determinará qual tarefa realizar em cada tempo. A memória, de capacidade limitada, também será controlada pelo Sistema Operacional, que se encarregará de dividi-la entre todos os programas que a necessitem. Por todas estas razões, o sistema operacional estará armazenado em todos os CEs dos diferentes módulos. Devido ao controle que o Sistema Operacional tem sobre o tempo e a memória este será imprescindível para a existência das FMMs e as SSMs, já que permitirá a comunicação através de mensagens e intervirá no processo de ativação das diversas rotinas das SSMs. Este subsistema também tratará as interrupciones de relógio e de periféricos, permitindo, em cada momento, a execução das rotinas adequadas das SSMs. Uma outra função do Sistema Operacional será a de controlar a rede de comutação e a Interface Terminal, já que é ele quem estabelece os caminhos físicos de comunicação entre os diferentes módulos do sistema. Por último, se encarregará da recarga e recuperação dos diversos elementos de controle, já que dispõe de elementos de detecção de erros. Cada vez que se detecte um erro, será o próprio Sistema Operacional que fará o contacto com os módulos de Manutenção para a imediata recuperação dos CEs envolvidos. Em resumo, as principais funções do Sistema Operacional (S.O.) serão:

- Gerência do tempo do processador;

- Gerência das memórias principal e de massa;

- Controle da rede de comutação e da Interface Terminal;

- Carga e inicialização do CE;

- Supervisão e controle da execução dos programas;

- Controle dos periféricos de comunicação homem-máquina;

- Controle da carga e execução dos programas de Overlay;

Comunicação entre processos do sistema Alcatel 1000 S12.

O software armazenado nos diversos elementos de controle está organizado em forma de FMMs, SSMs e módulos do S.O. De todas estas ferramentas software, as FMMs são as usadas para criar processos que realizem as funções de aplicação. Estes processos fazem o intercâmbio de informação entre eles através de mensagens normalizadas. A transferência destas mensagens do processo de origem ao processo de destino é realizada com o uso do S.O. e pode ser estabelecida dentro de um mesmo microprocessador, ou entre diferentes micros através da rede interna de comutação Para esta transferência, o processo de origem deve obter primeiramente um buffer de mensagem, preenchê-lo corretamente e depois, pedir ao S.O. que o envie. Graças ao Sistema Operacional, a transmissão destas mensagens é totalmente transparente para os processos implicados. O S.O. sabe qual é o processo de destino através do tipo de mensagem e da informação contida na cabeceira, e o caminho a seguir é determinado por um algorítmo chamado encaminhamento. O resultado do encaminhamento pode ser interno (comunicação dentro do próprio CE) ou externo (comunicação entre diferentes CEs).

DISPOSITIVOS DE E/S

Do ponto de vista do administrador, o acesso à S12 é proporcionado por um conjunto de interfaces de entrada e saída, com de ferramentas para a manutenção e operação da central. Os dispositivos de administração podem ser divididos nos dois grupos: Comunicação Homem-Máquina e Armazenamento em Massa. Os dispositivos de Comunicação Homem-Máquina são basicamente VDUs e impressoras, podendo ser PC’s simulando VDU’s.

VDU’s - Seu objetivo é controlar toda a central por meio da introdução de ordens ('Operator Request Job'-ORJ-).

Impressoras - são usados para apresentação dos relatórios autônomos do sistema.

MPTMON ('Multi-processor Test Monitor'). Este terminal é usado principalmente para os testes de integração, embora também seja usado para outros propósitos tais como instalação e manutenção, é conectado ao CE (ou PTCE) associado através de uma linha série. O PTCE contém o software necessário para desenvolver suas funções. Estes dispositivos são conectados aos módulos de P&L por canais série 1200 bps através da placa DMCA, ou 9600 bps através da placa MMCA. Após a ativação, cada uma destas conexões é chamada 'Canal MMC'.

Estes dispositivos são conectados aos módulos de P&L por canais série 1200 bps através da placa DMCA, ou 9600 bps através da placa MMCA. Após a ativação, cada uma destas conexões é chamada 'Canal MMC'. Os dispositivos de armazenamento em massa são usados para armazenar o software e os dados da central.

A capacidade da central é, às vezes, pequena frente à grande quantidade de dados a ser armazenado. Nestes casos, os dados são transmitidos a um centro remoto (NSC, EDPC..), onde são processados.

Tipos de dispositivos de armazenamento

- - Fita Magnética é o dispositivo de maior capacidade e com acesso seqüencial mais habitual.

- - Disco magnético (SCSI) )representa o dispositivo de menor custo para memórias de grande capacidade e acesso aleatório. Usualmente com capacidade de 420MB e 1MBps de transferência de dados.

- - O disco ótico regravável combina as vantagens de dois tipos de capacidade: a média e a alta. Oscila na ordem de 650 MB.

ELEMENTOS DE CONTROLE

Modos de operação e distribuição de funções O controle da S12 está distribuído entre os processadores da central. Estes processadores estão localizados nos diversos módulos, cada um realizando uma função específica no sistema, uns com processos críticos e outros não.

Tios de módulos.

- Simplex: usado para controlar um conjunto de circuitos.

- Ativo/Ativo ('Active/Hot Stand-by'): A função do módulo é crítica para a operação do sistema, devendo ser instalados um par de módulos, com funcionamento em paralelo.

- Ativo/Passivo ('Active/Stand-by'): A função do módulo também é crítica, mas neste caso o par de módulos não trabalham em paralelo.

- Divisão de Carga ('Load Sharing'): As funções serão repartidas entre diversos módulos que formam um grupo. Caso um deles pare (falha), só ocorrerá o aumento de funções para os demais.

- Cross-over: podem controlar dois circuitos diferentes..

Elementos de Controle Terminal (TCE).

Os TCEs são CEs que controlam um circuito (linhas, juntores digitais, etc.)

Tipos de TCE’s

- Módulo de Assinantes Analógicos (ASM): é chamado JLTCE e opera até 128 assinantes analógicos com um fluxo de tráfego médio de 0'275 E por linha.

- Módulo de Assinantes ISDN (ISM): é chamado JISMTCE. Este CE pode tratar até 64 acessos básicos, tendo um fluxo de tráfego total de 35'2. O OBC associado é chamado ISMOBC.

- Módulo de Interface de IRSU (IRSUIM): se chama IRSUIM e está conectado a um conjunto de IRSUs em multissegregação. Trata até um total de 8 IRSUs de assinantes analógicos/ISDN. Podem controlar até 1024 linhas analógicas ou 512 digitais. O OBC associado é chamado IRSUOBC.

- Módulo de Juntores Digitais de baixa terminação (DTM): O nome dos TCEs associados a estes módulos depende do tipo de sinalização que será usada.

DCASTCE: Para sinalização CAS. DISUPTCE: Para N7-ISUP. DNTUPTCE: Para N7-TUP.

- Módulo de Circuito de Serviço (ISCM): O nome do TCE associado depende do sistema de sinalização MF usado e da ponte de conferência simplificada suportada.

ISVCE-A: Para controlar 32 MF. ISVCE-B: Para controlar 16 MF e 6 SCB.

- Módulo de Gravações Digitais (DIAM): é chamado DIAM e proporciona até 56 gravações simultâneas que são distribuídas através da DSN ou via PCM de tons.

- Módulo de Juntores Digitais de alta terminação (IPTM): a análise do protocolo de até quatro entradas de sinalização digital (ou seja, parte MTP de N7, X.25, etc.) e algumas vezes, as funções típicas do DTM.

- Periféricos e Carga (P&L): Estes módulos suprem as principais funções relacionadas com a inicialização do sistema, a carga dos CEs e dos OBCs, backup, etc. Também se encarregam dos alarmes do bastidor e do painel central de alarmes.

- Relógio e Tons (C&T): Gera e distribui o sinal de relógio mestre para cada CE da central e cada Comutador da DSN. Também gera e distribui os tons para os TI.

- Módulo Monitor (MONI): realização de diversas funções de gerenciamento e testes. O CE associado é chamado MONI.

- Módulo de Testes de Juntores Digitais: Proporciona recursos para teste dos juntores (ITTM). O processador associado é chamado ITTMTCE e seu OBC

Elementos de Controle Auxiliares.

Os ACEs contêm dados e software centralizados e realizam funções de suporte para os TCEs, constituídos de um 386 com 8MB de RAM. São responsáveis por: Serviços de Chamada, armazenamento de dados de Tarifação e PBX, Proteção da Central, software de Operação e Manutenção remota, gerenciamento N7, Coleta de Dados e Gerência de Recursos de Juntores Digitais, tratamento de Pilha OSI e Redes inteligentes.

- ACE de Serviços de Chamada: trabalham em grupos de linhas, realizando a Análise do Prefixo e Definição de Tarefas, Identificação do Assinante Local, Armazenamento de dados de assinantes ISDN e de serviços suplementares de baixa penetração, Análise de Tarifação, Software de Controle de Chamada, Sistema de Controle de Facilidades, controle de serviços suplementares de baixa penetração.

- Proteção: realiza a coleta de falhas, relatório de análise e ativação de procedimentos de defesa.

ACE de N7: realiza a gerência da rede N7 e da interface OMUP para o NSC.

- Coleta de Dados e Gerência de Recursos de Juntores: Estes coletam os dados estatísticos e proporcionam o software para a gerência dos recursos dos juntores.

- PBX: realizam a gerência de recursos do PBX. Cada central está equipada com pelo menos um par destes ACEs.

- Tarifação: realizam a gerência do BCG e coletam os dados da tarifação. Cada central está equipada com pelo menos um par destes ACEs.

- Pilha OSI e Redes Inteligentes: esses ACEs realizam as funções SSP nas Redes Inteligentes e, ainda, proporcionam a interface da Pilha OSI para os CEs que precisam transferir dados à EDPC via X.25.

- ACE Reserva ('SPARE386'): Sua função é a de substituir as funções de outro ACE quando este falhe.

Identidades lógicas e físicas do CE

É a localização física e lógica de cada processo rodado na central. Cada CE tem sua função especifica, e cada função é identificada por um numero chamado LCE_ID (Identidade logica). Cada CE no sistema está conectado a um ponto particular da DSN. Isto significa que cada CE tem uma localização permanente definida pelas coordenadas W, X, Y e Z. Este conjunto de coordenadas é chamado PCE_ID (Identidade fisica) As relações entre as identidades lógicas e físicas dos CEs estão definidas pelos dados de configuração. Na inicialização do sistema, um conjunto de dados da configuração básica é dirigido a ambos os P&Ls para carregamento dos CEs e desse modo, associar as identidades lógicas e físicas para cada CE. Estas relações são armazenadas em todos os CEs e devem ser atualizadas quando necessário.

Coleta de alarmes de bastidor

Em cada bastidor existem alguns eventos que não são controlados diretamente pelos Elementos de Controle que estão nele localizados, mas comunicados ao software de manutenção. A placa responsável pela coleta dos alarmes é a RLMC, são instaladas em par nos bastidores e associadas a dois elementos de controle, estes são responsáveis por operar os relatórios gerados na RLMC. È composta de um grupo de entrada de alarmes, as quais estão conectadas a um registro de memória, onde são armazenados os eventos produzidos. Um circuito DPTC é responsável pelo protocolo de comunicações com o CE associado.

PROCESSO DE ESTABELECIMENTO DE CHAMADA

1.1 ACESSOS À CENTRAL

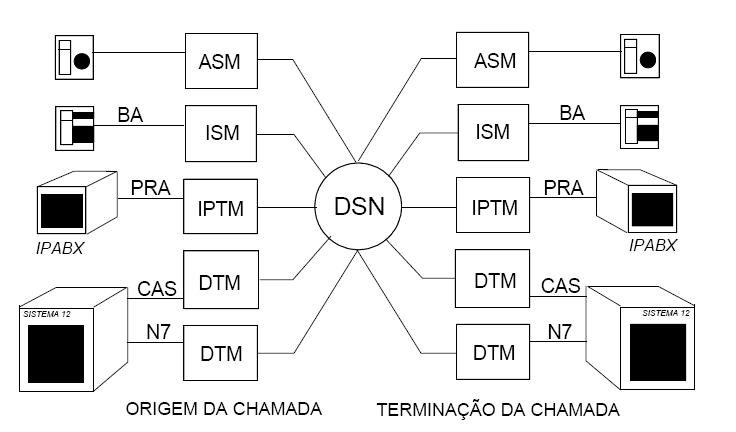

- - O telefone de um assinante analógico é conectado à central por um par de fios a/b através do Módulo de Assinantes Analógicos ('Analogue Subscriber Module'-ASM).

- - Um assinante ISDN se conecta a um Acesso Básico ('Basic Access'-BA) ou acesso digital usando dois canais-B e um canal-D. Os BAs, por sua vez, acham-se conectados a um Módulo de Assinantes ISDN ('ISDN Subscriber Module'-ISM).

- - Uma IPABX é conectada através de um ou mais PRAs, compostos de 30 canais B e 1 canal-D. Um Módulo de Juntores e Pacote Integrado ('Integrated Packet Trunk Module'-IPTM) poderá tratar uma PRA, através de um software adequado.

Em geral os acessos usados para tráfego entre PBXs podem ser dos seguintes tipos: - Linha analógica - Acesso básico - Canal PRA - Canal de Juntor - As conexões a outras centrais são feitas através de juntores digitais (PCM), que podem usar diferentes sistemas de sinalização, tais como o N7, CAS (R2 o SOCOTEL), RI, N5, etc. A figura abaixo mostra um DTM (Módulo de Juntores Digitais) como módulo de acesso. Como sabemos, este módulo pode ser um DTM para CAS e um IPTM ou DTM + IPTM/HCCM para N7.

- Definições:

- Quando os acessos que originam e terminam a chamada são feitos por assinantes, a chamada é definida como chamada local. A comutação é realizada dentro da central.

- Quando a origem é um assinante e os dígitos marcados são enviados através do canal de juntor selecionado, a chamada é definida como chamada de saída.

- Quando a chamada entra na central através de um canal de juntor e termina em um assinante, a chamada é definida como chamada entrante.

- Quando a chamada entra na central através de um canal de juntor e abandona a central em direção à próxima, a chamada é definida como chamada em trânsito.

1.2 ELEMENTOS DE SOFTWARE DE TRATAMENTO DE CHAMADAS

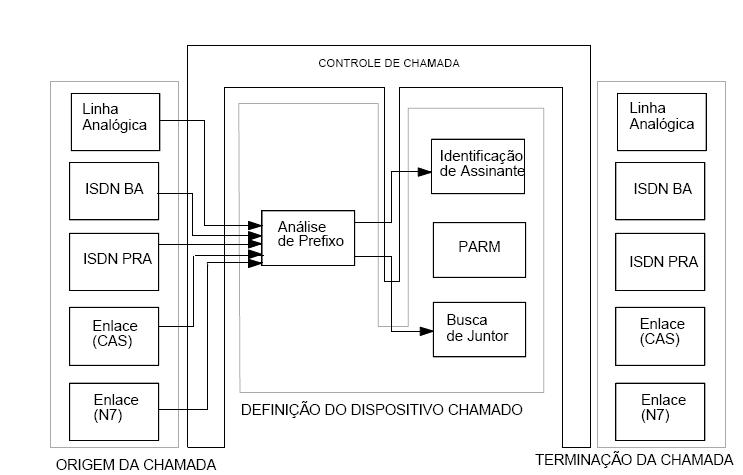

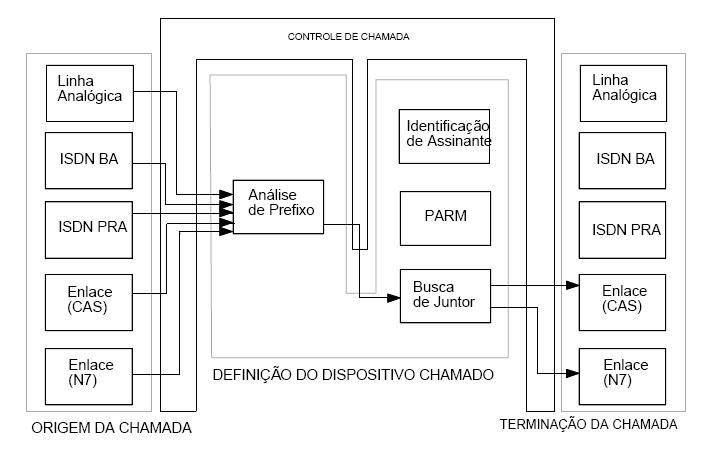

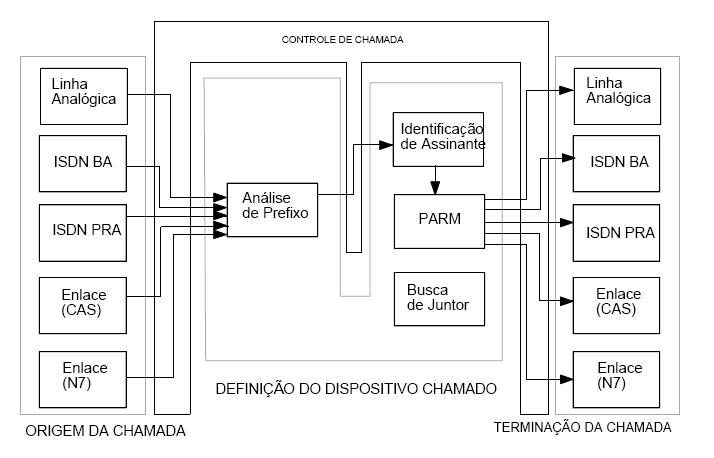

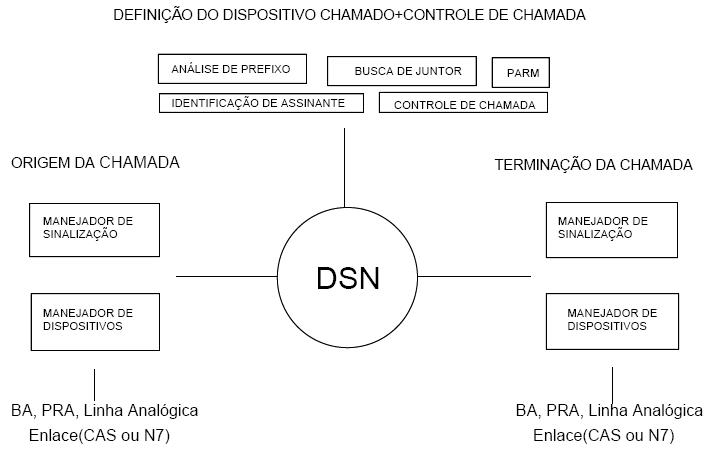

Em cada módulo de acesso (ASM, ISM, IPTM, ...) existe o software necessário para a realização de uma chamada. A figura abaixo mostra os elementos de software nos módulos de origem e de terminação da chamada. Estes elementos de software encontram-se sempre presentes, independente do tipo de acesso: BA, PRA, linha analógica ou juntor. Estes diferentes elementos podem ser situados em 3 planos

- - Plano de Controle de Chamada

- - Plano de Protocolo

- - Plano de Conexão.

Cada um destes planos realiza as tarefas próprias de suas áreas.

Plano de Conexão (Manejador de Dispositivos)

As principais tarefas são:

- - Manejador de circuitos (ocupação e liberação)

- - Controle de caminhos de voz (união, liberação, ...)

- - Atribuição de dispositivos a vários solicitantes

O plano, em geral, é formado por uma FMM e uma SSM. Também guarda a posição de ocupado/livre dos dispositivos (portanto a FMM é do tipo 'monoprocesso multidevice'). O tipo de dispositivo também depende do módulo, como por exemplo: juntores para um DTM, linhas de assinante para um ASM, canais-B para um PRA ... Não são apenas os módulos de acesso que possuem um manejador de dispositivo. O Módulo de Circuito de Serviços também contém um manejador de dispositivo, onde os dispositivos são emissores/receptores.

• Plano de Protocolo (Manejador de Sinalização):

A sinalização é uma das principais tarefas da central durante o estabelecimento de uma chamada.

- SINALIZAÇÃO DE LINHA:

Os eventos de hardware que procedem do Manejador de Dispositivos (alterações do estado da linha do assinante) são enviados a partir do software de sinalização. Tais eventos devem ser traduzidos em eventos telefônicos possíveis de passar a um nível mais alto de software. Por outro lado, os sinais telefônicos lógicos procedem de um nível de software mais alto e devem ser traduzidos em comandos para operação de equipamento de linha de assinantes. A função de sinalização de linha é desempenhada pelo software de tratamento de sinalização. Exemplos: desconexão por parte de um assinante, ocupação de um juntor, liberação à frente/para trás, etc.

- SINALIZAÇÃO DE REGISTRO:

A sinalização de registro está relacionada com as identidades recebidas e a supervisão da transmissão. Estas identidades podem ser enviadas pelo assinante mediante discagem por disco ou teclado telefônico ou (em caso de chamadas entrantes/de saída) por MF ou N7. No caso de teclados telefônicos o código DTMF é encontrado no hardware do SCM. O manejador de dispositivo captura o resultado do hardware e o entrega ao software, que por sua vez trata a sinalização. O mesmo princípio é usado pelos juntores digitais com sinalização MF. No caso de telefones de disco os dígitos entram no ASM por meio de eventos de linha e são, portanto, detectados no manejador de dispositivo deste módulo. O manejador de dispositivo entrega os dígitos (depois de contar os impulsos) ao software, que então trata a sinalização. Nos juntores entrantes com N7, as mensagens é que contém os dígitos e levam o software de tratamento da sinalização.

- SINALIZAÇÃO DE LINHA E DE REGISTRO COMBINADAS:

Em sistemas de sinalização mais sofisticados torna-se possível combinar alguns eventos em uma mesma mensagem. Por exemplo: quando uma mensagem Q931_SETUP (ISDN) entra na central, pode-se combinar a ocupação (sinalização de linha) e os dígitos (sinalização de registro) em uma única mensagem. O mesmo ocorre com as mensagens de N7 usadas nos juntores. CONCLUSÃO Independente da sinalização usada, o resultado será sempre o mesmo. O software que trata a sinalização recolherá os dígitos, para então transmiti-los ao nível mais alto do software, ou seja, ao Controle de Chamada.

- Resumo das principais funções:

- - Interpretação do protocolo e tradução em terminologia aceitável pelo plano de Controle de Chamada e vice-versa.

- - Interpretação do protocolo e tradução em terminologia aceitável pelo plano de Conexão e vice-versa.

- - Estabelecimento de um canal de dados.

- - Comunicação dentro do plano de protocolo (=comunicação interna de sinalização).

- - Administração de temporizações e referências de chamada usadas em procedimentos de controle de chamada.

- - Administração de recursos de acesso.

- - Manejo de dispositivos auxiliares, tais como emissores e receptores.

• Plano de Controle de Chamada:

Este é o mais alto nível de software encontrado no módulo. Controla o estabelecimento e a liberação (durante a fase instável) da chamada. Suas principais tarefas são:

- - Análise do Número.

- - Encaminhamento.

- - Gerenciamento de configuração de chamada (facilidades complexas)

- - Registro/exclusão/ativação/desativação de serviços solicitados pelo assinante

O funcionamento do plano de controle de chamada independe do tipo de sinalização. Dentro do grupo de dados denominado: "DEFINIÇÃO DO DISPOSITIVO CHAMADO", encontram-se as informações que dirigem o plano de controle de chamada. No próximo capítulo saberemos mais sobre estes elementos de software.

1.3 SEQÜÊNCIA DE TRATAMENTO DE CHAMADAS

O "Controle de Chamada" é resultante da união de diferentes elementos de software. Como sabemos, o Controle de Chamada é usado durante o estabelecimento da chamada.

- Análise de Prefixo

Este bloco receberá os dígitos provenientes de uma Origem de Chamada. Durante o estabelecimento da chamada, o número necessário de dígitos do prefixo é recuperado da base de dados. A análise do prefixo verifica tais dígitos e pede complementação, se necessário. O resultado pode ser LOCAL ou DE SAÍDA. Caso o resultado seja uma CHAMADA DE SAÍDA, o sistema acessa ao módulo de software de busca de juntor. Caso o resultado seja uma CHAMADA LOCAL, o sistema acessa ao módulo de software de identificação de assinante. Isto leva a três possíveis situações, explicadas a seguir:

1.3.1 Chamada terminal ou local

- Identificação do Assinante Neste caso, a análise do prefixo nos informa tratar-se de chamada LOCAL. Entretanto, a partir do ponto de vista da central, a chamada é considerada LOCAL, caso se origine nesta central, e considerada TERMINAL, caso a origem da chamada seja um juntor. Em ambos os casos procede-se à identificação do assinante para definir a terminação da chamada, (que será uma linha analógica ou um Acesso Básico).

1.3.2 Chamada de Saída ou em Trânsito

- Busca do Juntor Neste caso, a análise do prefixo nos informa tratar-se de chamada de SAÍDA. Entretanto, a partir do ponto de vista da central, a chamada será considerada de SAÍDA quando se originar nesta central e será considerada como de TRÂNSITO, se a origem da chamada for um juntor. Em ambos os casos, o sistema aciona o mecanismo de Busca de Juntor, para definir um módulo N7 ou CAS para comutar com a próxima central.

1.3.3 Busca de linhas/juntores ('Hunting')

- Gerenciador de Recursos de Acesso Privado ('Private Access Resource Manager', PARM) Neste caso, a análise do prefixo nos informa tratar-se de chamada LOCAL. Como antes, a chamada pode ser local ou terminal. Portanto, o sistema passa à identificação do assinante. O resultado disto nos fornece a identidade de um PABX, logo passado para o PARM. O PARM realiza a busca da linha, caso o destino seja a BA ou uma linha analógica. No caso de um (I)PABX conectado a uma PRA ou a enlaces CAS, a busca de juntor é realizada para encontrar um juntor de saída ou PRA. Esta função é semelhante à busca de juntor mencionada no capítu

2.2 CENÁRIOS Este cenário mostra a interface entre os serviços de chamada, controle de chamada, sinalização e manejador de dispositivos. Fig. 2.1 Estabelecimento de chamada

1.- ESTABELECIMENTO OU MENSAGEM ORIGINANTE (SET_UP ó 9832_ORIG). A chamada é ativada em Sinalização após a detecção de fone fora do gancho por parte de um assinante analógico ou mensagem de setup para um assinante ISDN, ou IAM para um enlace N7 ou Ocupação, em caso de juntor CAS. A Sinalização salva uma referência para esta chamada, a qual será posteriormente usada para identificação da mesma. Ou seja, cria-se uma transação para cada solicitação de chamada de qualquer usuário (As informações são armazenadas em um Bloco de Controle de Transação). Uma transação também será criada sempre que ocorra uma situação onde determinados recursos extras sejam necessários e não possam ser facilitados pela atual transação. Uma transação pode conter referências a três caminhos: - Um caminho principal (=caminho de conversação na fase estável) - Um caminho temporal (=necessário no serviço de consulta e conferência, por exemplo) - Um caminho do sistema (=a partir do SCM...) Caso estes caminhos não sejam suficientes, uma nova transação será criada. 2.- SELEÇÃO DE CANAL (13739_SLCT_CH). O manejador de dispositivos (DH) seleciona um caminho livre no Cluster para a chamada, ou seja, um canal do lado do Cluster da interface terminal. O dispositivo selecionado e tomado é colocado em estado de Disponível ocupado (Available busy) pelo DH. A mensagem também conterá 'informações para união (join)'. Mais tarde, um caminho entre o SCM e o assinante analógico é estabelecido para realizar as funções DTMF. Deste modo, no caso de um assinante analógico, as informações de união se traduzem na conexão entre o caminho do cluster e o caminho SCM. Isto não é válido para o caso de assinantes ISDN, onde as informações se traduzem em uma conexão entre o caminho do cluster e o caminho que conduz à terminação da chamada, como se verá mais adiante. 3.- INFORMAÇÕES DO CANAL (13740_CH_INFO). Esta mensagem é um reconhecimento positivo do fato de que o canal do Cluster está disponível. A esta altura o Controle de Chamada pode ser ativado. Deste modo, em paralelo à ativação do CACO, torna-se possível a solicitação de um dispositivo auxiliar (receptor SCM, caso necessário para funções DTMF ou MF). Em outras palavras, isto significa que [4] e [4'] serão transmitidos em paralelo. 4.- ATIVAÇÃO DE CONTROLE DE CHAMADA (15417_ACT_CACO). O Controle de Chamada é ativado usando-se a referência de chamada anteriormente mencionada. 4'.- SELEÇÃO DE UM DISPOSITIVO AUXILIAR (2980_SLCT_DEVI). O dispositivo poderá ser um receptor DTMF (em caso de um assinante analógico) ou um emissor/receptor MF (em caso de um juntor digital CAS). A seleção de um SCM é executada de modo independente pela FMM ARTA (Auxiliary Resource TCE Allocator, Localizador de TCEs de Dispositivos Auxiliares). O mecanismo de seleção será explicado ao longo do capítulo. O SCM selecionado estabelece um caminho até o módulo originante, onde se une ao caminho do cluster. Por este caminho o SCM recebe os tons DTMF que vêm desde o assinante ou de sinalização MF procedente de outra central. No caso de receptores DTMF, o SCM usa o caminho para enviar o tom de solicitação de discagem. 5.- RECONHECIMENTO (15419_CACO_ACTD). Reconhecimento para a de sinalização de ativação correta de CACO. Se não há solicitação de dados de identificação do assinante, CACO analisa se o número de dígitos recebidos da sinalização está correto (estes podem mudar, por exemplo, em caso de discagem abreviada). Se existir solicitação de dígitos após a análise, esta solicitação também é enviada na mensagem de reconhecimento. 6.- PETIÇÃO DE DÍGITOS (7748_DRQ_CC). A Sinalização recebe o número de dígitos (=dígitos do prefixo) necessários e os envia ao SCM. Para um assinante analógico sem facilidades especiais (onde o acesso a dados remotos não tenha sido necessário), esta informação será recebida a partir de CACO (veja [5]). Neste caso, esta mensagem não terá utilidade. 7.- DÍGITOS (15420_ADR_CC). A Sinalização envia os dígitos para CACO. Para assinantes analógicos, por exemplo, os dígitos serão recebidos a partir do SCM. A Sinalização envia todos os dígitos recebidos, mas o número mínimo a enviar será sempre aquele descrito em [8]. No caso de assinantes ISDN ou enlaces N7, todos os dígitos serão recebidos 'em bloco'. 8.- ANÁLISE DE PREFIXO (0219_PAT_PXA). Os dígitos são transmitidos à 'Análise de Prefixo', para ser analisados. Ainda neste capítulo veremos mais detalhes a respeito da análise de prefixo. 9.- RESULTADO DA ANÁLISE DE PREFIXO (9610_PAT_TEF). O resultado da análise pode ser chamada LOCAL ou DE SAÍDA. A análise de prefixo também oferece como resultado a quantidade total de dígitos necessários. 10.- SOLICITAÇÃO DE DÍGITOS (7748_DRQ_CC). Faz-se uma solicitação à sinalização, requisitando-se o resto de dígitos necessários. Novamente, para um assinante analógico, a solicitação é retransmitida para o SCM. Uma vez que os dígitos sejam recebidos, envia-se a sinalização. Também, neste momento, o SCM é liberado, pois já não será necessário. 11.- DÍGITOS (15420_ADR_CC). A sinalização envia o restante dos dígitos a CACO. Devemos recordar que haviam duas possibilidades: LOCAL e DE SAÍDA. LOCAL: O sistema passa para a tarefa de identificação do assinante (ver [12] e [13]). DE SAÍDA: O sistema passa à tarefa de busca de juntor (ver [12'] e [13']). 12.- IDENTIFICAÇÃO DO ASSINANTE (0677_LSIF_DNA). Neste ponto, o resultado dado pela análise de prefixo, assim como o resto dos dígitos usado para definir o módulo para onde vai se dirigir a chamada. 13.- RESULTADO (9351_LSIF_DNF). O resultado é enviado a CACO. 12'.- BUSCA DE UM JUNTOR (15500_TRM_SLCT_REQ e 2856_SLCT_TCE). O resultado dado pela análise de prefixo, junto com alguns outros dados enviados ao processo de busca de juntor. A primeira mensagem é enviada por parte de CACO para a FMM TRC e a segunda é enviada a partir desta à FMM TRA. 13'.- RESULTADO (15499_TRM_RSLT). A Busca de juntor encontra a identidade do módulo onde se encontra o juntor através do qual vai sair a chamada (para mais detalhes a respeito do mecanismo de busca, ver mais adiante, neste mesmo capítulo). 14.- INFORMAR A SINALIZAÇÃO (15421_CALL_INFO). A Sinalização é informada sobre a identidade do elemento a que se dirige a chamada. Uma vez finalizada a análise e determinado o destino da chamada, o sistema envia uma solicitação de "ocupação". 15.- INFORMAÇÃO DE UNIÃO (167_JOIN). Esta mensagem é enviada somente a assinantes analógicos, porque a informação de união anteriormente mencionada para assinantes analógicos indicava um caminho a partir do SCM. Neste momento indica-se o caminho principal, estabelecendo-se deste modo um caminho com o dispositivo terminal da chamada. 16.- OCUPAÇÃO DO ELEMENTO TERMINAL DA CHAMADA (15476_ISC_OUTG_INFO). Este mensagem é enviada da sinalização A para a sinalização B. No módulo terminal se estabelece uma referência para esta chamada. 17.- SELEÇÃO DE UM CANAL (13739_SLCT_CH). No lado terminante a sinalização solicita um canal ao manejador de dispositivos. Isto significa um caminho no cluster, um caminho na rede e a informação de união. Se corretos, a corrente de chamada e o envio do tom são processados. 18.- INÍCIO DO CAMINHO SPATA (2879_SET_UP_SP). O resultado desta mensagem entre os manejadores de dispositivos é a criação de um UCP (User Control Path, Caminho de Usuário). O manejador de dispositivos do lado A une este caminho ao caminho de seu cluster. 19.- INFORMAÇÃO DE CANAL (13740_CH_INFO). A mensagem também indica um reconhecimento de que as conexões foram corretamente estabelecidas. 20.- RECONHECIMENTO (15422_ACK_CALL_INFO). Este mensagem é o reconhecimento para o CACO, pois esta última iniciou a ocupação da parte terminal com a mensagem [16]. É também uma indicação de que a fase de alerta teve início. Dependendo do tipo de sistema de sinalização, esta mensagem pode ser decomposta em duas partes. Por exemplo, para sinalização em ISDN, esta mensagem indica um reconhecimento e uma indicação de espera por alerta. O cenário de sinalização é o seguinte: o terminal chamado é ativado com uma mensagem tipo SETUP Q931. Um ou mais terminais enviarão uma mensagem de CONTINUAÇÃO DE CHAMADA e outra de ALERTA. Quando esta mensagem de alerta proveniente do lado B é recebida, uma segunda mensagem é transmitida para CACO. Neste momento CACO ativa o processo de tarifação. Este processo não é explicado aqui, pois será visto mais adiante. 21,22.- PASSAGEM À FASE ESTÁVEL (15429_STB_INFO). CACO envia os dados de chamada estável à sinalização A e à sinalização B, após o que finaliza sua missão. O atendimento e a liberação são manejadas pelos planos de sinalização (protocolos). Abre-se um processo de temporização de "espera de atendimento" na sinalização B, ainda que este ponto dependa de especificações da administração.

2.2.1 Atendimento Quando o assinante chamado atende, um evento de tal fato é recebido. Dependendo do dispositivo terminal, este evento chega via mecanismo de informe do hardware do ASM ou via mensagem Q931, ... Fig. 2.2 Atendimento 1.- ATENDIMENTO. O evento de atendimento chega ao plano de sinalização (protocolo). A temporização de "espera de atendimento" é cancelada (se existia). 2.- UNIÃO. Dependendo da sinalização, o envio de tom de chamada ao chamante e/ou a corrente de chamada são eliminados. O caminho do cluster é unido ao caminho de rede. 3.- PASSAGEM DE EVENTOS. A mensagem de atendimento é passada da sinalização B à sinalização A, para que a tarifação tenha início.

2.2.2 Liberação (Somente em casos de chamada local). Os seguintes cenários descrevem a liberação autônoma do assinante chamante. Como os cenários prévios, também estes cenários são de uso independente. Fig. 2.3 Liberação 1.- LIBERAÇÃO (9891_ON_HOOK). A condição de desligamento por parte do assinante chega ao plano de sinalização (protocolo). A Sinalização informa a tarifação de tal evento, para finalizar o trabalho. 2.- INFORMAR AO MANEJADOR DE DISPOSITIVOS (13788_RLS). O DH liberará os caminhos da rede e do cluster e colocará a linha ou o juntor em estado 'livre para uso" (available free)' na próxima chamada. 3.- INFORMAR AO LADO B (BIFX_ISC_EVENT). Informa-se a sinalização B sobre a liberação ocorrida no outro extremo. 4.- RECONHECIMENTO (BIFX_ISC_EVENT). Este é um reconhecimento cujo fim é ativar a liberação. Quando a sinalização da parte A recebe esta mensagem, reconhece que o aviso de liberação foi recebido. 5.- INFORMAR AO MANEJADOR DE DISPOSITIVOS DO LADO B (13788_RLS). O evento de liberação é passado ao DH. O lado B é colocado em estado de 'parking'. O caminho do cluster é desconectado. 6.- DESLIGAMENTO POR PARTE DO LADO B (9891_ON_HOOK). 7.- LIBERAÇÃO (13788_RLS). O assinante do lado B é colocado em estado livre para uso (available free). 1.- LIBERAÇÃO (9891_ON_HOOK). A condição de desligamento por parte do assinante chega ao plano de sinalização (protocolo). A Sinalização informa a tarifação de tal evento, para finalizar o trabalho. 2.- INFORMAR AO MANEJADOR DE DISPOSITIVOS (13788_RLS). O DH liberará os caminhos da rede e do cluster e colocará a linha ou o juntor em estado 'livre para uso" (available free)' na próxima chamada. 3.- INFORMAR AO LADO B (BIFX_ISC_EVENT). Informa-se a sinalização B sobre a liberação ocorrida no outro extremo. 4.- RECONHECIMENTO (BIFX_ISC_EVENT). Este é um reconhecimento cujo fim é ativar a liberação. Quando a sinalização da parte A recebe esta mensagem, reconhece que o aviso de liberação foi recebido. 5.- INFORMAR AO MANEJADOR DE DISPOSITIVOS DO LADO B (13788_RLS). O evento de liberação é passado ao DH. O lado B é colocado em estado de 'parking'. O caminho do cluster é desconectado. 6.- DESLIGAMENTO POR PARTE DO LADO B (9891_ON_HOOK). 7.- LIBERAÇÃO (13788_RLS). O assinante do lado B é colocado em estado livre para uso (available free). 2.3 SERVIÇOS DE CHAMADA 2.3.1 Análise de Prefixo (PATED). Baseado nos dígitos recebidos, é preciso definir o destino da chamada. Esta função é realizada por uma FMM denominada PATED (Prefix Analysis and Task Element Definition, Análise de Prefixo e Definição de Elementos de Tarefas). A PATED consta de duas partes funcionais: Análise de Prefixo: Esta parte se encarrega da preparação e análise de dígitos, dando como resultado um Prefixo Condensado (CPX), uma CAUSA ou uma requisição de mais dígitos. No caso de CPXs ou uma Causa, o resultado é passado à segunda parte para uma análise posterior. No caso de solicitação de mais dígitos, uma mensagem é enviada de volta ao CACO, para que este receba mais dígitos a partir do lado originador da chamada. Definição de elementos de tarefas: Aqui se recebe o resultado proveniente da parte anterior (CPX ou Causa) e se consegue as informações necessárias sobre o tipo de tarefas a executar para completar a chamada. Estas tarefas são: informação de destino, parâmetros de tarifação, restrições, tipo de numeração e tipo de sinalização. Estas tarefas não só dependem dos dígitos recebidos (CPX), como algumas delas dependem também do dia, da hora, do tipo de chamada (chamada normal, chamada à operadora, ..) ou da origem da chamada (assinante, juntor digital de entrada, ..) A figura seguinte mostra a estrutura da PATED. Cada bloco será descrito mais detalhadamente. Fig. 2.4 Estrutura da PATED a. Análise de categoria. Aqui se analisa o tipo de chamada. As possibilidades são: Chamada a Operadora, Chamada de Dados, Chamada de Teste, Chamada Normal, Chamada Prioritária. O resultado desta análise serve como entrada à segunda parte da PATED. b. Análise de origem. Neste bloco se tentará definir a origem da chamada. Tal origem é uma combinação de: - Tipo de plano de numeração (plano de numeração ISDN (E.164), telex, plano de numeração privada, etc). - Natureza do endereço: A natureza do endereço especifica a estrutura da cadeia de dígitos recebida (Internacional, Nacional, Especificação de Rede, ..). Com este valor, é possível analisar se o código do país aparece na cadeia de dígitos ou não, se aparece ou não o código de zona, etc. - Código de fonte: Define o tipo de equipamento originador (Assinante, Juntor, Equipamentos de Teste, ..) e o grupo (grupo de assinantes, grupo de juntores, ...) ao qual pertence o dispositivo originador. c. Análise de Tempo. Neste bloco se analisa a hora do dia. O resultado desta análise é utilizado como entrada para a segunda parte da PATED. d. Preparação de Dígitos. A função da preparação de dígitos é adaptar a cadeia de dígitos recebida ao padrão de cadeia de dígitos para a central específica. Exemplo: Suponhamos que a especificação padrão é: 0 P Q A B C D E ... Onde P Q = Prefixo de Zona. A B C = Prefixo da Central. D E ... = A identidade do Assinante dentro da Central. Se a cadeia de dígitos recebida possuir a estrutura A B C D E ..., será necessário inserir os dígitos 0 P Q antes de A . A preparação dos Dígitos depende de : - Os dígitos recebidos. - O tipo de chamada. - A origem da chamada (Código de fonte + Natureza do endereço + Indicador do plano de numeração). A seguinte figura mostra um resumo da preparação de dígitos. Fig. 2.5 Preparação de dígitos e. Análise de Dígitos. Neste bloco analisam-se os dígitos recebidos para definir o destino e as tarefas que é preciso realizar para alcançar este destino. Para a análise dos dígitos usa-se uma estrutura em árvore, como a mostrada na figura abaixo. Cada elemento da árvore contém 16 entradas. O primeiro dígito, D1, é usado como um índice do primeiro elemento, a partir do qual se encontra outro índice para o elemento seguinte. Usa-se agora o segundo dígito, D2, como índice do seguinte e assim sucessivamente. Continua-se com este algoritmo, usando a cada vez o dígito seguinte recebido (D3, D4,...), até que se encontre uma indicação de que o prefixo foi analisado. Na última entrada encontraremos um prefixo condensado (CPX) ou uma CAUSA. Este resultado é passado para o último bloco, definição de elementos de tarefa. Fig. 2.6 Estrutura em árvore da PATED O resultado da análise de dígitos não depende somente dos dígitos recebidos, mas também depende da origem da chamada. Este ponto se implementa através de uma entrada na estrutura em árvore, dependente da origem. No bloco de análise de origem encontra-se o ponto de entrada na estrutura em árvore. A partir deste ponto de entrada começa-se a analisar os dígitos recebidos. Isto significa que, para outra origem, teríamos de seguir um ramo diferente da árvore, cujo resultado final seria diferente. f. Definição de Elementos de Tarefa. Neste bloco procuraremos definir as tarefas que devem ser executadas para se atingir o destino desejado. Muitas destas tarefas não dependem apenas do resultado da análise (CPX), ou da origem ou do tipo de chamada. A hora do dia também influi nelas. Deste modo, as saídas dos quatro blocos da análise de prefixo (ver figura que mostra a estrutura do PATED) servem como entradas para este bloco. Outros tipos de informações que podemos encontrar aqui são, por exemplo: - Se se trata de uma chamada de saída. - Se se trata de uma numeração aberta ou fechada e qual é a extensão (longitude) do número. - Se se trata de uma chamada prioritária ou não. - Se tivermos uma chamada de saída, depois de quantos dígitos se deverá iniciar a seleção do juntor. Tipo de Chamada Informações Extra LOCAL DE SAÍDA DNET do Assinante Chamado Código de Rota, ponto de início de seleção Até agora só vimos casos de análises de prefixo bem sucedidas. Vejamos o que ocorre quando algo vai mal. - Não se recebeu dígitos suficientes para se encontrar um prefixo condensado: Suponhamos haver recebido 3 dígitos a partir do dispositivo originador da chamada, mas após a análise do terceiro digito não se encontra um CPX. Neste caso, a PATED envia uma mensagem de volta ao controle de chamada, solicitando um ou mais dígitos. Depois de receber estes dígitos, o controle de chamada os enviará à PATED, para que esta continue com a análise. NOTA: O número de dígitos enviado à PATED é sempre maior ou igual ao número de dígitos requeridos, obtidos da OLCOS. Por exemplo: Um assinante ISDN envia todos os dígitos da chamada em uma única mensagem. Deste modo, todos os dígitos são transmitidos à PATED e nunca ocorre uma solicitação de mais dígitos. - O número de dígitos recebidos não existe no plano de prefixos: Em lugar de encontrar um prefixo condensado (CPX), a saída da análise de dígitos será uma Causa. Neste caso, será preciso encontrar a tarefa necessária para que a chamada seja corretamente finalizada (tal tarefa poderá ser, por exemplo, a de enviar um tom de congestionamento para o assinante chamante). Tudo isto é feito pelo mesmo bloco de Definição de Elementos de Tarefas. Nestes casos envia-se uma CAUSA, ao invés de um CPX à Definição de Elementos de Tarefas. Chegando a este ponto, encontram-se uma série de tarefas que é preciso realizar para finalizar a chamada. Por outro lado, tal como em qualquer caso sem problemas, estas tarefas são também função da origem, do tipo de chamada e da hora do dia em que se efetua a chamada. Esta característica da PATED é também útil quando aparecem problemas durante o tratamento da chamada (quando não é possível acessar um receptor DTMF, quando um temporizador chega a seu limite, quando se detecta um protocolo de erro Q931). Cada possível problema se identifica com um valor de CAUSA, de modo que quando se produz o erro, este valor é enviado à PATED, a análise de dígitos é ignorada e passa-se imediatamente à etapa de Definição de Elementos de Tarefas. Novamente, o que se encontra é uma lista de tarefas solucionadoras do problema. Fig. 2.7 Análise de CAUSA por parte da PATED

2.3.2 Identificação de Assinante Local (LSIF, Local Subscriber Identification).

Esta FMM possui três funções:

- Recuperar os dados associados a um assinante.

- Encontrar o lugar onde se encontra fisicamente o assinante.

- Verificar se a chamada entre a parte originadora e a parte terminal é permitida ou não na atual configuração.

A primeira tarefa deverá ser executada tanto na parte originadora quanto na parte terminal. As outras duas tarefas somente serão executadas caso a chamada tenha como destino um assinante da central local.

a. Situação dos dados de assinantes.

Devido à grande quantidade de dados associados aos assinantes, a maioria destes dados se encontram fisicamente em ACEs de Sistema. Sempre que se deseje acessar estes dados será preciso enviar a correspondente solicitação ao ACE correto. Isto, ademais, aplica-se tanto para a parte originadora quanto para a parte terminal.

A figura abaixo mostra a organização e a situação dos dados de assinantes.

Fig. 2.8 Localização dos Dados de Assinante

Os blocos mostrados incluem:

- Dados associados aos serviços previstos para a classe de linha que origina a chamada (OLCOS, Originating Line Class Of Service data): Tais dados são necessários em casos onde um assinante seja o originador da chamada. Este dados se encontram no próprio módulo a que pertence o originador. Para um assinante analógico sem nenhum tipo de facilidade, não será preciso nenhum tipo de informação extra para iniciar a chamada. No caso de um assinante ISDN ou de um assinante com facilidades será necessário acessar o ACE de sistemas correspondente, para recuperar as informações extras necessárias para iniciar a chamada.

As informações mais importantes encontradas no OLCOS são:

- Valores de DNET e DNEU.

- Identidade do grupo de assinantes.

- Categoria do Chamante, Calling Party Category (Assinante normal, Telefone público, Linha de operadora, etc.).

- Número de dígitos necessários para iniciar a análise de prefixo.

- Indicador de acesso aos dados centralizados (Se o indicador for ativo, TRUE, será necessário acessar um ACE de sistema para se conseguir as informações extra).

- Dados associados aos serviços previstos para a classe de linha a que se dirige a chamada (TLCOS, Terminating Line Class of Service): Estes são os dados necessários para se realizar uma chamada a um assinante da central. Encontram-se sempre localizados em um ACE do sistema, e sempre será necessário solicitar a este ACE que reconheça a situação do assinante chamado. As informações mais importantes encontradas neste ACE são:

- Tipo de linha (analógica, ISDN, ..).

- Estado do acesso (linha normal, linha transferida, linha de operadora,..).

- Dados ISDN: Este bloco fornece os parâmetros adequados para linhas ISDN, tais como número de membro CUG, serviços UUS, valores BC e HLCs aos quais pertence a linha,..

Estes dados podem ser divididos em duas categorias:

- Dados independentes do serviço: Válidos para todas as combinações BC+HLC.

- Dados dependentes do serviço: Válidos somente para uma determinada combinação de BC+HLC.

- Dados de baixa penetração: Este bloco fornece informações adicionais sobre todas as facilidades associadas ao assinante, tal como marcação abreviada, etc..

Devido à grande quantidade de dados, é possível que -no caso de centrais de grande capacidade - um só ACE de sistemas não seja suficiente para administração. Neste caso, seria preciso habilitar 2 ou mais ACEs de sistema e dividir as informações entre eles (dados distribuídos). Esta divisão é feita usando-se o DNET do assinante como chave, o que torna preciso analisar o DNET do assinante para saber qual ACE contém os dados.

Outro problema ocorre quando apenas um ACE armazena dados para uma quantidade enorme de assinantes. Em um período de alto tráfego, podem vir a ocorrer demasiadas solicitações de dados para o mesmo ACE. Por esta razão é útil se equipar mais ACEs de sistema (2 ou 3) com os mesmos dados (Dados repetidos). Usa-se, portanto, uma técnica de Compartilhamento de Carga para selecionar um destes ACES.

A figura seguinte nos dá um resumo a respeito de como estes dois problemas podem ser integrados e solucionados. No exemplo, temos uma central com 24 DNETs (24.000 linhas). Devido à grande quantidade de dados, estes foram divididos em dois grupos. O primeiro inclui dados de DNETs de 1 a 12 e o segundo dados de DNETs entre 13 e 24. Para se obter os dados de um assinante, faz-se absolutamente necessário conhecer seu DNET, para saber qual ACE contém suas informações.

Por razões de Carga e Tráfego, também equipamos para o primeiro grupo 2 ACEs com os mesmos dados e para o segundo grupo, equipamos 3 ACEs. A seleção de um ou outro ACE dentro do grupo é responsabilidade do Sistema Operativo. Este último usa uma técnica de Compartilhamento de Carga para realizar esta seleção e deste modo se consegue repartir a carga entre os diferentes ACEs.

Fig. 2.9 Grupos de compartilhamento de carga.

b. Recuperação de dados por assinantes que originam a chamada.

Nos casos onde o assinante (analógico ou ISDN) é quem origina a chamada, os dados associados a ele são recuperados em primeiro lugar no OLCOS, que, como já se disse, encontra-se no próprio módulo de assinantes. Se o assinante é analógico e não possui facilidades, esta será toda a informação que necessitaremos (Indicador de acesso a dados centralizados = NO). Se o assinante for ISDN ou analógico com facilidades, será preciso recorrer a um ACE para se obter mais dados (Acesso a dados centralizados = SI).

No OLCOS encontramos o valor do DNET e o valor de DNEU. Com o DNET se determina o lugar aonde se deve recorrer para obter o restante dos dados. Assim, envia-se uma mensagem ao LSIF de um dos ACES pertencentes a este grupo de DNETs. No LSIF, o DNET e o DNEU são usados para localizar o resto dos dados. O resultado é finalmente devolvido a CACO.

A figura abaixo mostra a recuperação de dados.

Fig. 2.10 Obtenção de dados de assinante em LSIF

O procedimento é o seguinte: Usa-se o DNET + dígito D5 para calcular o valor do DNEH. O DNEH se corresponde com um bloco de 100 DNs. Usa-se, assim, o DNEH como índice de relação para encontrar as informações associadas a este bloco de 100 DNs. Existem as seguintes possibilidades:

- Bloco correspondente a DNs normais.

- Bloco de DNs não populado.

- Bloco de 100 DNs reservado para PABX.