Mudanças entre as edições de "RMU-2012-2"

| (257 revisões intermediárias por 3 usuários não estão sendo mostradas) | |||

| Linha 19: | Linha 19: | ||

== Curiosidades == | == Curiosidades == | ||

| + | |||

| + | * [http://www.sans.org/reading_room/whitepapers/firewalls/ Textos técnicos sobre firewalls] | ||

== Listas de exercícios == | == Listas de exercícios == | ||

| Linha 32: | Linha 34: | ||

!Trabalho Firewalls | !Trabalho Firewalls | ||

!FINAL | !FINAL | ||

| + | |- | ||

| + | |Ana Paula || C ||C || C|| C||? ||I | ||

| + | |- | ||

| + | |André || B ||A || B|| A||C ||B | ||

| + | |- | ||

| + | |Emanuel || D*/D || B||D/D ||D* ||? ||D | ||

| + | |- | ||

| + | |Fabiano || C ||C ||D/B || C||? ||I | ||

| + | |- | ||

| + | |Kalvim || C || B||B ||C || B||B | ||

| + | |- | ||

| + | |Leandro || D || B||D ||C || ?||D | ||

| + | |- | ||

| + | |Liamari || D ||D || D|| C|| ?||D | ||

| + | |- | ||

| + | |Luiz Gustavo || C || C|| B|| A|| C||C | ||

| + | |- | ||

| + | |Maicky || C ||D/D || D*/D|| A||C ||D | ||

| + | |- | ||

| + | |Marine || D/C ||C ||D*/D ||C || ?||D | ||

| + | |- | ||

| + | |Mário || D/B || C||C ||A || B||B | ||

|} | |} | ||

| Linha 152: | Linha 176: | ||

'''IMPORTANTE:''' Na próxima aula (16/10) sortearei dois alunos para que apresentem seus trabalhos. Se fizerem uma boa apresentação ficarão com crédito (que poderá melhorar seu conceito final). Se não apresentarem ou não trouxerem um bom material, ficarão com um ponto negativo (i.e. conceito final pode ser arredondado pra baixo). | '''IMPORTANTE:''' Na próxima aula (16/10) sortearei dois alunos para que apresentem seus trabalhos. Se fizerem uma boa apresentação ficarão com crédito (que poderá melhorar seu conceito final). Se não apresentarem ou não trouxerem um bom material, ficarão com um ponto negativo (i.e. conceito final pode ser arredondado pra baixo). | ||

| + | |||

| + | === Sobre distribuição P2P === | ||

| + | |||

| + | * [http://en.wikipedia.org/wiki/P2PTV P2PTV] | ||

| + | * [http://tools.ietf.org/id/draft-gu-ppsp-peer-protocol-03.txt Peer to Peer Streaming Protocol] | ||

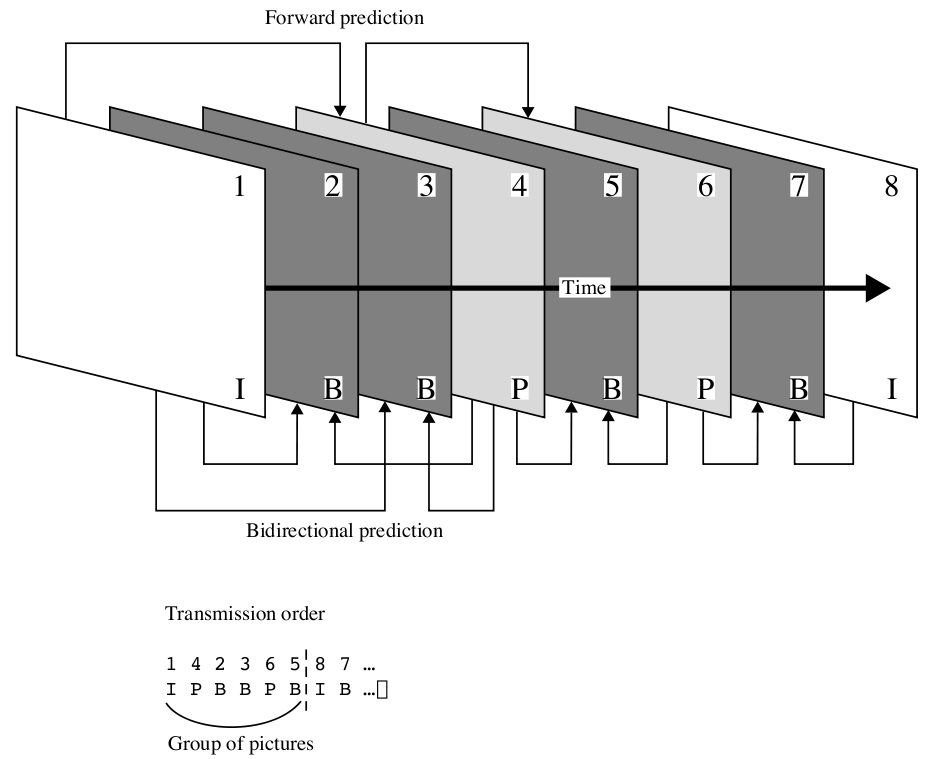

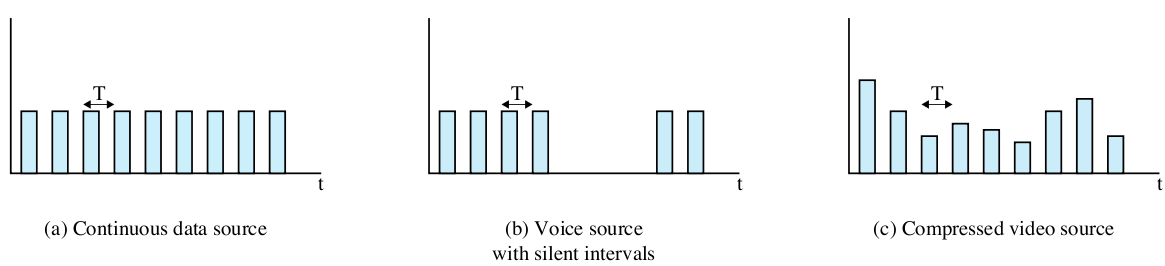

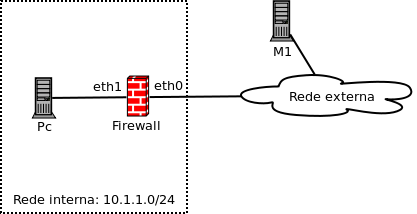

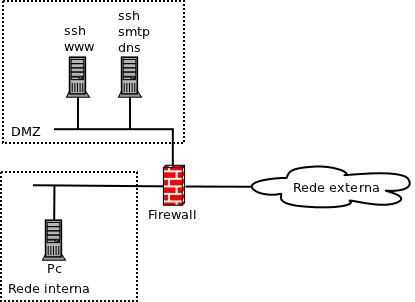

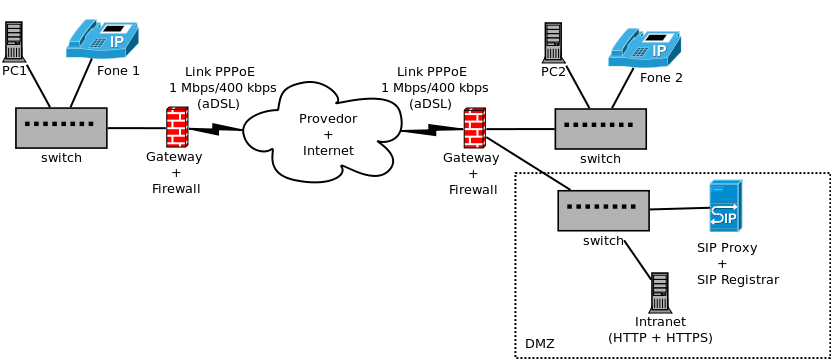

= 11/10: Caracterização de midias = | = 11/10: Caracterização de midias = | ||

| Linha 168: | Linha 197: | ||

* Uso de psicoacústica | * Uso de psicoacústica | ||

* Remoção de redundância | * Remoção de redundância | ||

| − | |||

Exemplo de codificação: | Exemplo de codificação: | ||

[[imagem:Audio-codec.png|600px]] | [[imagem:Audio-codec.png|600px]] | ||

| − | |||

=== Atividade === | === Atividade === | ||

| Linha 180: | Linha 207: | ||

2) Codifique esse arquivo com os seguintes codecs: | 2) Codifique esse arquivo com os seguintes codecs: | ||

| − | |||

* '''MP3:''' time lame musica.wav musica.mp3 | * '''MP3:''' time lame musica.wav musica.mp3 | ||

* '''Ogg:''' time oggenc -o musica.ogg musica.wav | * '''Ogg:''' time oggenc -o musica.ogg musica.wav | ||

| Linha 246: | Linha 272: | ||

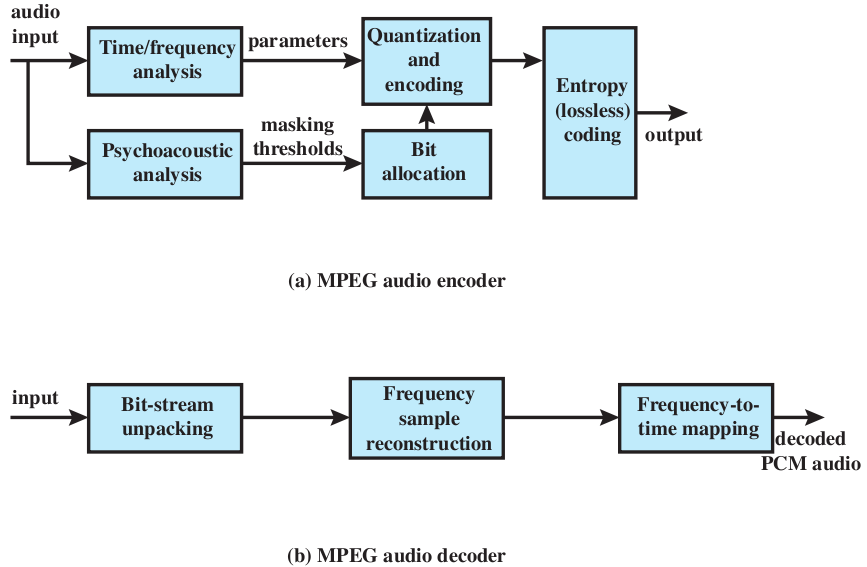

= 16/10: Transmissão de dados multimidia = | = 16/10: Transmissão de dados multimidia = | ||

| − | + | * Não houve aula ... fomos ver a apresentação de TCC1 no auditório. | |

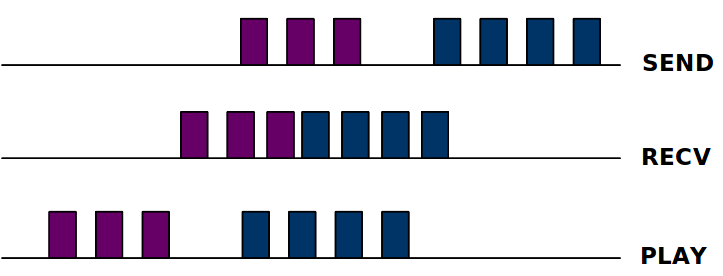

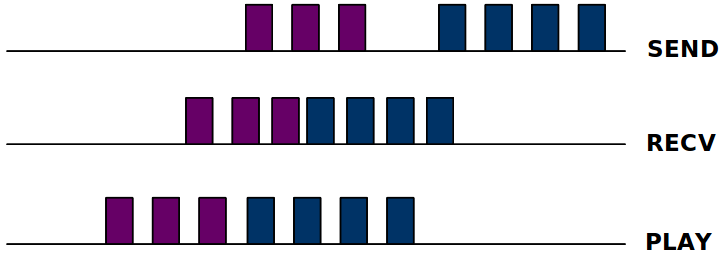

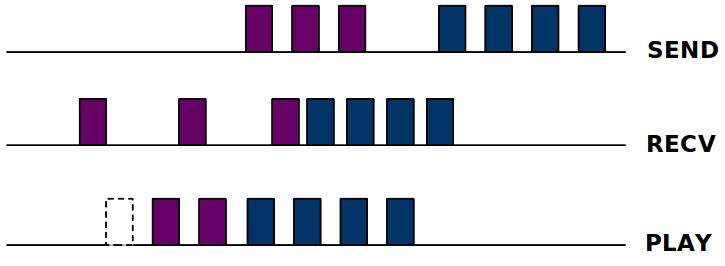

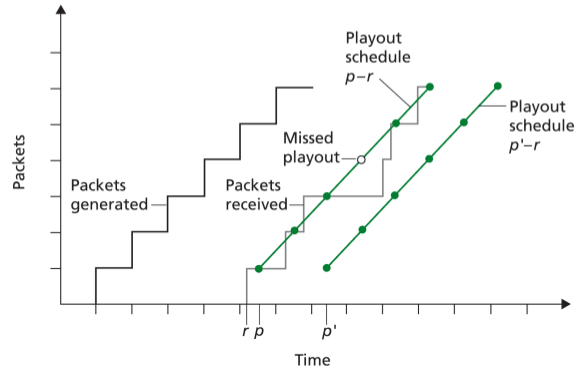

| + | == Atividade: atraso de reprodução (extra ... fazer fora da aula) == | ||

| − | + | Use [http://tele.sj.ifsc.edu.br/~msobral/rmu/videos/playbuffer.py este programa] para simular um buffer de reprodução com atraso fixo. Para testá-lo faça o seguinte | |

| − | + | # Execute-o com o comando: <syntaxhighlight lang=bash> | |

| − | + | python playbuffer.py | |

| + | </syntaxhighlight> | ||

| + | # Visualize o video transferido por esse buffer: <syntaxhighlight lang=bash> | ||

| + | mplayer slalom2.mpg | ||

| + | </syntaxhighlight> | ||

| + | # Experimente variar o atraso de reprodução, editando o programa e redefinindo a variável global ''Atraso''. Teste colocá-la com o valor ''0'' para desativar o atraso de de reprodução. | ||

| − | + | Quais devem ser o atraso e variação de atraso do streaming de video que fizemos na [[RMU-2012-2#Exemplo_1:_video_streaming|aula de 04/10]] ? Poderíamos estimar essas características de transmissão para o [http://tele.sj.ifsc.edu.br/~msobral/rmu/tahiti.mp4 video] que estava em um servidor dentro do IF-SC São José, e para [http://mmsobral.no-ip.org:8080/armacao/coisas/slalom2.mpg aquele outro] que estava em um computador fora da escola. | |

| − | |||

| − | |||

| − | + | # Qual deveria ser o atraso de reprodução mínimo, em cada caso, para que o video pudesse ser reproduzido sem perdas ? | |

| + | # Qual seria o valor desse atraso mínimo, se fosse calculado segundo o procedimento para determinar o atraso de reprodução adaptativo | ||

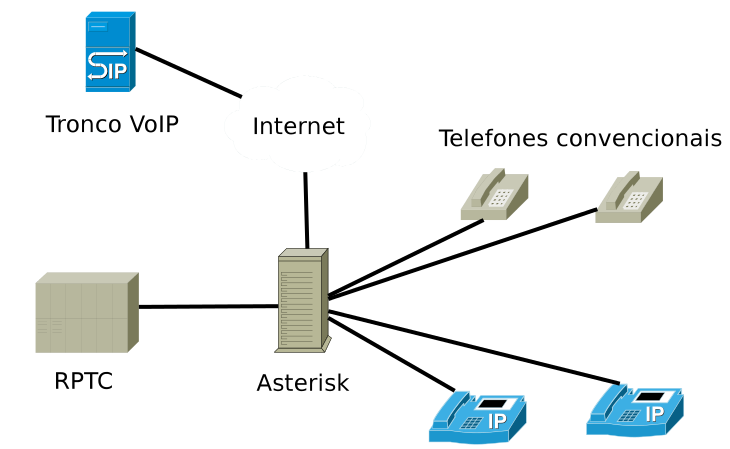

| − | + | = 18/10: VoIP e Asterisk = | |

| − | + | * [http://tele.sj.ifsc.edu.br/~msobral/rmu/slides/aula-25.pdf Transparências] | |

| − | * | + | * [http://www.asterisk.org Site oficial do Asterisk] |

| − | * | + | * [http://www.asteriskguru.com/ Asterisk Guru] |

| + | * [http://www.voip-info.org/wiki Dicas sobre Asterisk] | ||

| + | * [http://www.asteriskdocs.org/ Livro online gratuito sobre Asterisk] | ||

| + | * [http://www.packetizer.com/ipmc/sip/papers/understanding_sip_voip/ Introdução a VoIP e SIP] | ||

| + | * Livro [http://www.voffice.com.br/index.php/pt/noticiasgrupovoffice/voffice-treinamento/96-voffice-lanca-quinta-geracao-do-guia-de-configuracao-para-o-asterisk- ''Asterisk: Guia de Configuração - 5a geração''], de Flávio Gonçalves. | ||

| − | |||

| − | |||

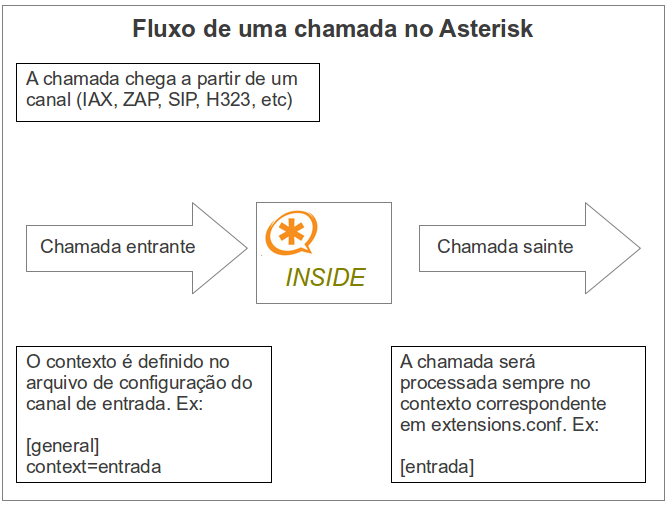

| + | '''Asterisk:''' uma solução completa de PABX baseado em software, permitindo ligar o mundo IP ao mundo da rede pública de telefonia comutada. | ||

| − | ''' | + | '''Características Básicas:''' faz tudo que um PABX pequeno e simples faz e pouco mais |

| − | * | + | * Transferência, música de espera, siga-me, etc. |

| + | * Conferência, correio de voz, URA, fila de chamadas, monitoramento de chamadas, integração com o Jabber (Google talk) | ||

| − | + | '''Características Avançadas:''' o que seria interessante para grandes empresas | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | '''Características Avançadas:''' o que seria interessante para grandes empresas | ||

* Uso de banco de dados (MySQL), integração com o LDAP, DUNDi, DNS SRV, geração de bilhetagem | * Uso de banco de dados (MySQL), integração com o LDAP, DUNDi, DNS SRV, geração de bilhetagem | ||

| Linha 327: | Linha 329: | ||

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| + | [alunos]; o nome deste contexto | ||

| + | |||

# Chamadas para o número 101 são feitas via SIP para o canal "maria" | # Chamadas para o número 101 são feitas via SIP para o canal "maria" | ||

exten=>101,1,Dial(SIP/maria) | exten=>101,1,Dial(SIP/maria) | ||

| Linha 342: | Linha 346: | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | + | A estrutura do plano de discagem é composta por ''extensões'' (um termo específico do Asterisk). Cada extensão identifica um número (ou usuário) que pode ser chamado, e como essa chamada deve ser processada. A sintaxe pode ser vista abaixo: | |

| − | + | <syntaxhighlight lang=text> | |

| + | exten=>identificador,prioridade,aplicação | ||

| + | </syntaxhighlight> | ||

| + | * '''identificador''': o número ou usuário chamado | ||

| + | * '''prioridade''': a prioridade da extensão. Isso determina a ordem de execução das extensões que tratam do mesmo identificador. | ||

| + | * '''aplicação''': uma ação a ser realizada quando a extensão for processada. Por exemplo, a aplicação ''Dial'' determina que deve ser encaminhada a outro canal. | ||

| − | + | Como o processamento de uma chamada usualmente envolve uma sequência de extensões, existe uma sintaxe opcional para simplificar a declaração: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | == | + | <syntaxhighlight lang=text> |

| + | exten=>identificador,prioridade,aplicação | ||

| + | same=>prioridade,aplicação | ||

| + | </syntaxhighlight> | ||

| − | + | *'''same''': declara uma nova extensão com mesmo identificador da extensão imediatamente anterior | |

| − | + | Por fim, a ''prioridade'' (que define a ordem com que as extensões são processadas) declarada com o valor ''n'' equivale à prioridade da extensão imediatamente anterior incrementada em uma unidade: | |

| − | == | + | <syntaxhighlight lang=text> |

| + | exten=>101,1,Dial(SIP/101) | ||

| + | same=>n,Hangup; a prioridade aqui terá o valor 2 | ||

| + | </syntaxhighlight> | ||

| − | + | == Canais SIP == | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Cada telefone SIP deve ter seu identificador cadastrado no Asterisk. O identificador pode tanto ser um número, análogo a um ramal, ou uma string alfanumérica. No terminologia do Asterisk, cada telefone SIP é chamado de ''canal SIP'', e deve estar declarado em /etc/asterisk/sip.conf: | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | ; Canal 2000 (um exemplo) | |

| − | = | + | [2000] |

| + | username=2000 ; o nome do usuário para fins de autenticação | ||

| + | secret=kabrum | ||

| + | type=friend ; pode efetuar e receber chamadas | ||

| + | host=dynamic ; pode conectar-se a partir de qualquer endereço IP | ||

| + | insecure=port,invite ; a segurança está associada ao registro do canal (primeiro | ||

| + | passo), | ||

| + | ; assim como acontece em sessões Web | ||

| + | context=alunos ; o contexto padrão do João. O arquivo extensions.conf o definirá | ||

| + | disallow=all | ||

| + | allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se | ||

| + | guida, | ||

| + | ; já que cada um deles tem suas particularidades. | ||

| + | allow=alaw ; outro codec | ||

| + | allow=ulaw ; mais um codec | ||

| + | qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS. | ||

| − | + | ; Canal joao (outro exemplo) | |

| + | [joao] | ||

| + | username=joao ; o nome do usuário para fins de autenticação | ||

| + | secret=blabla | ||

| + | type=friend ; pode efetuar e receber chamadas | ||

| + | host=dynamic ; pode conectar-se a partir de qualquer endereço IP | ||

| + | insecure=port,invite ; a segurança está associada ao registro do canal (primeiro | ||

| + | passo), | ||

| + | ; assim como acontece em sessões Web | ||

| + | context=alunos ; o contexto padrão do João. O arquivo extensions.conf o definirá | ||

| + | disallow=all | ||

| + | allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se | ||

| + | guida, | ||

| + | ; já que cada um deles tem suas particularidades. | ||

| + | allow=alaw ; outro codec | ||

| + | allow=ulaw ; mais um codec | ||

| + | qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS. | ||

| + | </syntaxhighlight> | ||

| − | + | Como se pode notar, a declaração de um canal SIP envolve muitos parâmetros que envolvem autenticação, controle de acesso, localização na rede, codecs e possivelmente outras capacidades. Como os valores de alguns parâmetros podem ser iguais para vários canais, o Asterisk possibilita a declaração de perfis (''templates''): | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | ; Perfil alunos | |

| + | [alunos](!); a sequência "(!)" define isto como um perfil | ||

| + | type=friend ; pode efetuar e receber chamadas | ||

| + | host=dynamic ; pode conectar-se a partir de qualquer endereço IP | ||

| + | insecure=port,invite ; a segurança está associada ao registro do canal (primeiro | ||

| + | passo), | ||

| + | ; assim como acontece em sessões Web | ||

| + | context=alunos ; o contexto padrão do João. O arquivo extensions.conf o definirá | ||

| + | disallow=all | ||

| + | allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se | ||

| + | guida, | ||

| + | ; já que cada um deles tem suas particularidades. | ||

| + | allow=alaw ; outro codec | ||

| + | allow=ulaw ; mais um codec | ||

| + | qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS. | ||

| + | ; Canal 2000 | ||

| + | [2000](alunos); a sequência "(alunos)" copia as definições do perfil "alunos" | ||

| + | username=2000 ; o nome do usuário para fins de autenticação | ||

| + | secret=kabrum | ||

| − | + | ; Canal joao | |

| − | + | [joao](alunos) | |

| − | + | username=joao ; o nome do usuário para fins de autenticação | |

| − | + | secret=blabla | |

| − | + | </syntaxhighlight> | |

| − | |||

| − | |||

| + | == Atividade == | ||

| − | + | Para realizar esses exercícios você deve primeiro instalar o Asterisk na máquina virtual ''rmu-server''. Para testar as chamadas, use o softphone jitsy na máquina real. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | = | + | # Criar as seguintes contas SIP e contextos: |

| + | #*'''alunos''': Contas 100 e 101 | ||

| + | #*'''professores''': Contas 200 e 201 | ||

| + | #*'''coordenacao:''' Contas 300 e 301<br>{{collapse top | sip.conf}} | ||

| + | <syntaxhighlight lang=text> | ||

| + | [general] | ||

| + | type=friend ; pode efetuar e receber chamadas | ||

| + | host=dynamic ; pode conectar-se a partir de qualquer endereço IP | ||

| + | insecure=port,invite ; a segurança está associada ao registro do canal (primeiro | ||

| + | passo), | ||

| + | ; assim como acontece em sessões Web | ||

| + | disallow=all | ||

| + | allow=gsm ; habilita este codec para o João. Os vários codecs serão vistos em se | ||

| + | guida, | ||

| + | ; já que cada um deles tem suas particularidades. | ||

| + | allow=alaw ; outro codec | ||

| + | allow=ulaw ; mais um codec | ||

| + | qualify=yes; mostra a qualidade, em ms, da conexão entre UAC e UAS. | ||

| − | + | [alunos](!) | |

| + | context=alunos | ||

| + | [professores](!) | ||

| + | context=professores | ||

| − | + | [coordenacao](!) | |

| − | + | context=coordenacao | |

| − | + | ||

| − | + | [100](alunos) | |

| − | + | username=100 | |

| − | + | secret=100 | |

| − | |||

| − | |||

| − | |||

| − | + | [101](alunos) | |

| − | + | username=101 | |

| − | + | secret=101 | |

| − | |||

| + | [200](professores) | ||

| + | username=200 | ||

| + | secret=200 | ||

| − | + | [201](professores) | |

| + | username=201 | ||

| + | secret=201 | ||

| − | == | + | [300](coordenacao) |

| + | username=300 | ||

| + | secret=300 | ||

| − | + | [301](coordenacao) | |

| − | + | username=301 | |

| − | + | secret=301 | |

</syntaxhighlight> | </syntaxhighlight> | ||

| − | + | {{collapse bottom}}<br>{{collapse top | extensions.conf}} | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | [alunos]; contexto alunos | |

| + | ; extensoes dos alunos | ||

| − | + | [professores]; contexto professores | |

| + | ; extensoes dos professores | ||

| − | + | [coordenacao]; contexto coordenacao | |

| + | ; extensoes da coordenacao | ||

| − | + | </syntaxhighlight> | |

| + | {{collapse bottom}} | ||

| + | # Criar um plano de discagem de forma que as contas SIP do contexto alunos só possam atingir outras contas SIP deste contexto. Faça o mesmo para o contexto professores. Contas SIP do contexto coordenação poderão atingir, além das contas SIP desse contexto, as contas dos contextos ''alunos'' e ''professores''. | ||

| + | # Execute duas instâncias do Jitsy, sendo que uma delas deve ser configurada para usar a porta 5060, e a outra deve usar a porta 5061. Essas portas servirão para efetuar trocas de mensagens SIP, que é o protocolo usado para iniciar e terminar as chamadas VoIP. | ||

| + | # Adicione uma conta a cada softphone. Use as contas criadas no ítem 1. | ||

| + | # A partir de um softphone faça uma chamada para a conta do outro softphone. Verifique se o softphone destino acusou o recebimento de chamada. Caso isso não tenha ocorrido, verifique seu plano de discagem. | ||

| + | # Execute o wireshark, e ponha-o em modo de captura em todas as interfaces (pseudo-interface ''any''). | ||

| + | # Repita a chamada de um softphone a outro. No softphone destino atenda a chamada, e alguns segundos depois encerre-a. | ||

| + | # No wireshark interrompa a captura, e em seguida acesse o menu ''Telephony->VoIP Calls''. Selecione uma chamada, e visualize o diagrama de mensagens SIP. Siga cada mensagem SIP (clique no diagrama), e observe a mensagem selecionada no painel de captura do wireshark. | ||

| − | + | == TAREFA: Leitura da Semana == | |

| − | + | O texto desta semana diz respeito à sinalização SIP, usada em VoIP. Leiam até a página 10 [http://tele.sj.ifsc.edu.br/~msobral/rmu/AlcatelLucent_SIP_Whitepaper.pdf deste artigo], e preparem-se para discuti-lo (e apresentá-lo) nesta 3a feira, 23/10. | |

| − | |||

| − | |||

| − | + | <!-- = 18/10: Introdução ao Asterisk (continuação) = | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | == Atividade 1: estabelecendo chamadas == | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Nesta aula vamos efetuar chamadas entre softphones, e rastrear as trocas de mensagens realizadas durante uma chamada. Serão usadas as contas criadas na aula anterior. | |

| − | * | + | # Execute duas instâncias do Jitsy, sendo que uma delas deve ser configurada para usar a porta 5060, e a outra deve usar a porta 5061. Essas portas servirão para efetuar trocas de mensagens SIP. |

| − | + | # Adicione uma conta a cada softphone. Use contas diferentes dentre aquelas criadas na aula anterior. | |

| − | + | # A partir de um softphone faça uma chamada para a conta do outro softphone. Verifique se o softphone destino acusou o recebimento de chamada. Caso isso não tenha ocorrido, verifique seu plano de discagem. | |

| − | + | # Execute o wireshark, e ponha-o em modo de captura em todas as interfaces (pseudo-interface ''any''). | |

| − | + | # Repita a chamada de um softphone a outro. No softphone destino atenda a chamada, e alguns segundos depois encerre-a. | |

| − | + | # No wireshark interrompa a captura, e em seguida acesse o menu ''Telephony->VoIP Calls''. Selecione uma chamada, e visualize o diagrama de mensagens SIP. Siga cada mensagem SIP (clique no diagrama), e observe a mensagem selecionada no painel de captura do wireshark. | |

| − | + | #* Observe o tipo de mensagem (o comando SIP) | |

| − | + | #* Analise os cabeçalhos SIP | |

| − | + | #* Quando disponível, analise a descrição de midia contida nessas mensagens (isso é, veja as mensagens SDP encapsuladas). | |

| − | + | #* Identifique as características da stream de audio, e os correspondentes cabeçalhos RTP. | |

| − | + | --> | |

| + | |||

| + | <!-- == Atividade 2: estabelecendo chamadas entre diferentes PBX Asterisk == | ||

| + | |||

| + | Nesta atividade, vamos realizar chamadas entre softphones registrados em diferentes PBX Asterisk. Para isso, precisaremos estruturar o laboratório da seguinte forma: | ||

| + | --> | ||

| + | |||

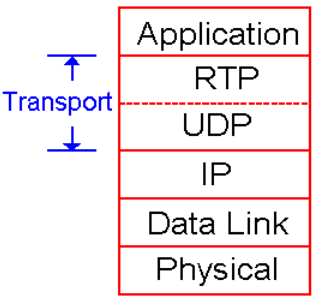

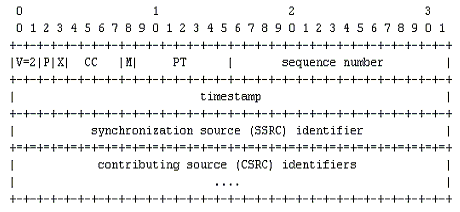

| + | = 23/10: A sinalização SIP e Protocolos de Tempo-Real = | ||

| − | [ | + | * [http://tele.sj.ifsc.edu.br/~msobral/rmu/slides/aula-22.pdf Transparências] |

| − | + | * [http://www.cs.columbia.edu/~hgs/rtp/faq.html Uma FAQ sobre RTP (muito boa)] | |

| − | + | ||

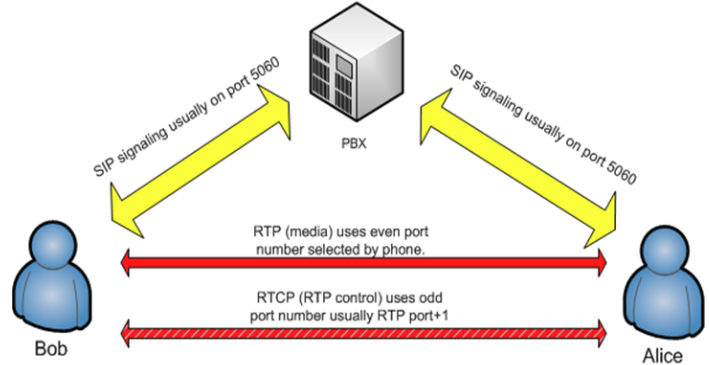

| − | + | * '''RTP (''Real Time Protocol''):''' Protocolo de transporte para conteúdo de tempo-real | |

| − | + | ** Identificação do tipo do conteúdo que está sendo carregado (codec) | |

| − | + | ** Numeração de sequência | |

| − | + | ** Marcação de tempo (timestamp) para possibilitar sincronização com a fonte e cálculo de variação de atraso | |

| − | + | ** Monitoramento da entrega (recepção da stream) | |

| − | + | ** Não provê garantias de QoS ! | |

| − | + | * '''RTCP (''Real Time Control Protocol''):''' Protocolo auxiliar ao RTP, para fornecer um feedback dos clientes quanto a streaming. | |

| − | + | ** Retorno sobre o desempenho da aplicação e da rede | |

| − | * | + | ** Informações para sincronização de fluxos de video e áudio |

| − | + | ||

| − | + | {| border="0" cellpadding="2" | |

| − | + | |- | |

| − | + | |[[imagem:Rtp1.png|200px]]<br>''Localização do RTP na camada de transporte'' ||[[imagem:Rtp-header.png]]<br> ''Cabeçalho RTP'' | |

| − | < | + | |} |

| − | |||

| − | + | * [http://en.wikipedia.org/wiki/RTP_audio_video_profile Tabela de tipos de payload RTP] | |

| − | = | + | == Atividade == |

| − | + | Essa atividade busca ilustrar os fluxos RTP com um exemplo: | |

| − | + | # Acesse o servidor de streaming de video RTSP usando o aplicativo ''vlc'': <syntaxhighlight lang=bash> | |

| − | + | vlc rtsp://172.18.200.251/rmu.sdp | |

| − | + | </syntaxhighlight> | |

| − | + | # Execute o wireshark e ative a captura de datagramas UDP. | |

| − | + | # Observe os pacotes RTP capturados pelo Wireshark. Selecione alguns deles e investigue as informações contidas em seu cabeçalho. Procure identificar o codec usado e as marcações de tempo. Compare as marcações de tempo do RTP com os instantes de recepção desses pacotes. | |

| − | + | # Estime o jitter durante a recepção de ao menos 15 segundos de video. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | = 25/10: A sinalização SIP = | |

| − | [ | + | * [http://tele.sj.ifsc.edu.br/~msobral/rmu/slides/aula-22.pdf Transparências] |

| − | + | * [http://www.siptutorial.net/SIP/relation.html Mensagens, Transações, Diálogos e Chamadas SIP] | |

| − | + | == Atividade 1: Ligação SIP ponto a ponto== | |

| − | + | # Capturar pacotes com wireshark e analisar mensagens SIP (menu Telephony -> Voip Calls -> Graph) | |

| + | # Ouvir a conversa capturada (é necessário usar o CODEC G711) | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | '''Questões:''' | |

| − | + | # Qual o CODEC selecionado por cada parte? | |

| − | + | # Qual a lista de CODECS? | |

| + | # Existem mensagens RTCP? Qual a porta? | ||

| + | # Existe algum registro SIP? | ||

| + | # Existe a entidade SIP proxy nesse cenário? | ||

| + | # Existe a entidade RTP proxy nesse cenário? | ||

| + | |||

| − | == | + | == Atividade 2: Ligações SIP tendo um PABX Asterisk == |

| + | # Necessário instalar Asterisk na VM do professor e criar contas SIP para cada aluno | ||

| + | # Capturar pacotes com wireshark e analisar | ||

| − | + | '''Questões:''' | |

| − | + | # Por que a 1a. tentativa de REGISTER tem como resposta "não autorizado"? | |

| − | + | # Existe a entidade SIP proxy nesse cenário? | |

| − | + | # Existe a entidade RTP proxy nesse cenário? | |

| + | #* O fluxo RTP é intermediado? | ||

| + | # Nesse cenário haveria algum problema se uma das partes estiver através de um NAT? | ||

| − | = | + | = 30/10: Uma infraestrutura para telefonia com PBX IP = |

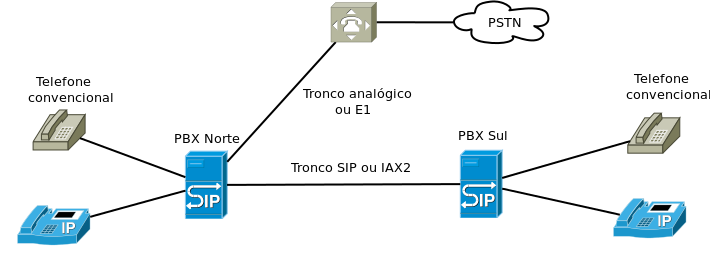

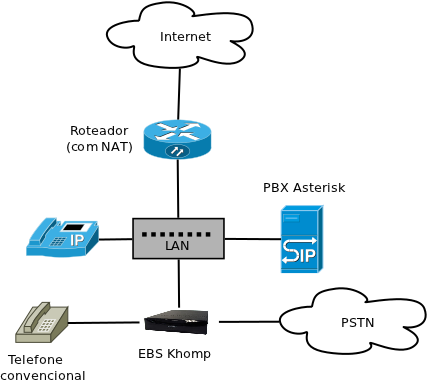

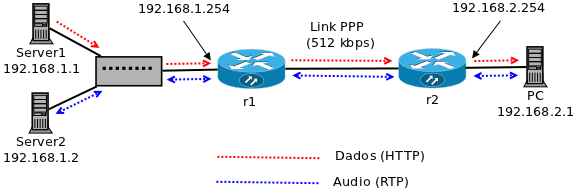

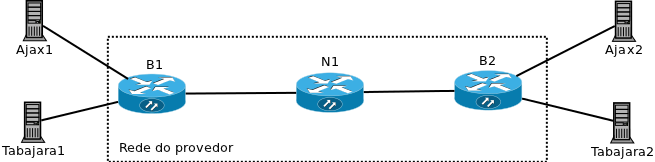

| − | + | Para continuar nosso estudo sobre telefonia IP, usaremos como base o seguinte modelo de rede: | |

| − | |||

| − | |||

| − | |||

| − | + | [[imagem:Modelo-pbx-asterisk.png|520px]] | |

| − | + | Esse modelo precisa de alguns componentes para ser implantado: | |

| + | * PBX IP, representado pelo Asterisk | ||

| + | * Telefones IP ou ''softphones IP'' como o Jitsi | ||

| + | * Telefones convencionais | ||

| + | * Interfaces para integrar telefones convencionais ao PBX IP | ||

| + | * Interfaces para integrar o PBX IP e PSTN por meio de linha analógica ou um tronco E1 | ||

| − | + | A rede de estudo pode ser dividida em uma parte em que as chamadas são efetuadas de forma convencional, e outra parte em que chamadas são feitas com VoIP usando o modelo SIP. O PBX IP consegue atender ambos os tipos de rede telefônica, assim como integrá-los. Desta forma, uma chamada originada em um telefone convencional pode ser destinada tanto a outro telefone convencional quanto a um telefone IP, e vice-versa. A integração entre as duas redes depende, além do PBX IP, de hardware específico. | |

| − | + | Existem componentes de hardware para possibilitar que um PBX Asterisk se comunique via tronco analógico, digital ou rede celular, além de atender telefones convencionais. Tais componentes provêem os seguintes tipos de interface: | |

| + | * [http://www.3cx.com/PBX/FXS-FXO.html '''FXS''']: usada para conectar telefones convencionais (POTS), atuando como uma porta de ramal. | ||

| + | * [http://www.3cx.com/PBX/FXS-FXO.html '''FXO''']: usada para comunicação por um tronco analógico (POTS), sendo conectada a uma linha fornecida pela PSTN ou por um PBX analógico (ou pela interface FXS de outro PBX). | ||

| + | * '''E1''': conectada a um tronco E1, que pode ser fornecido pela PSTN ou outro PBX. | ||

| + | * '''GSM''': usada para acesso à rede celular. | ||

| − | + | Inicialmente criaremos a infraestrutura para chamadas VoIP, a qual aumentaremos gradualmente para podermos reproduzir o modelo aqui descrito. | |

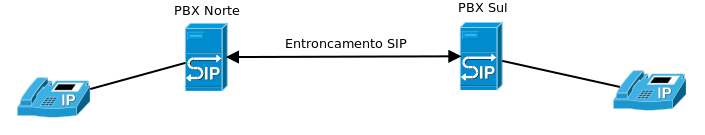

| − | + | == Tronco SIP == | |

| − | |||

| − | |||

| − | + | Em um entroncamento SIP (''SIP trunking''), um PBX pode encaminhar chamadas através de um tronco SIP. Essas chamadas podem ser originadas de diferentes formas, tais como telefones IP ou convencionais. Entre os PBX do entroncamento, as chamadas são sinalizadas com SIP e transmitidas com RTP e algum codec. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | [[imagem:Sip-trunk.png]] | |

| − | + | A ativação de um entroncamento SIP entre dois PBX Asterisk pode ser feita seguindo o exemplo abaixo: | |

| − | + | ===PBX Norte=== | |

| + | * Arquivo <tt>sip.conf</tt>:<syntaxhighlight lang=text> | ||

| + | ; Definição do UAC Sul | ||

| − | + | [Sul] | |

| − | + | type=user | |

| − | + | secret=supersercreta | |

| − | + | host=IP_PBX_Norte | |

| − | + | disallow=all | |

| + | allow=ulaw | ||

| + | ;canreinvite=no | ||

| + | directmedia=no | ||

| + | context=troncoSIP | ||

| + | qualify=yes | ||

| − | === | + | [ParaSul] |

| − | + | type=peer | |

| − | + | fromuser=Norte | |

| − | + | username=Norte | |

| − | + | secret=supersecreta | |

| − | + | host=IP_PBX_Sul | |

| − | <syntaxhighlight lang=text> | + | disallow=all |

| − | exten=> | + | allow=ulaw |

| − | + | ;canreinvite=no | |

| − | + | directmedia=no | |

| + | qualify=yes</syntaxhighlight> | ||

| + | * Arquivo <tt>extensions.conf</tt>:<syntaxhighlight lang=text> | ||

| + | ... | ||

| + | [troncoSIP] | ||

| + | ; Ligando para a outra central e, na sequência, o "ramal" de destino | ||

| + | exten => _0.,1,Dial(SIP/ParaSul/${EXTEN:1}) | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | === | + | ===PBX Sul=== |

| + | * Arquivo <tt>sip.conf</tt>:<syntaxhighlight lang=text> | ||

| + | ; Definição do UAC Norte | ||

| + | [Norte] | ||

| + | type=user | ||

| + | secret=supersercreta | ||

| + | host=IP_PBX_Sul | ||

| + | disallow=all | ||

| + | allow=ulaw | ||

| + | ;canreinvite=no | ||

| + | directmedia=no | ||

| + | context=troncoSIP | ||

| + | qualify=yes | ||

| − | + | [ParaNorte] | |

| + | type=peer | ||

| + | fromuser=Sul | ||

| + | username=Sul | ||

| + | secret=supersecreta | ||

| + | host=IP_PBX_Norte | ||

| + | disallow=all | ||

| + | allow=ulaw | ||

| + | ;canreinvite=no | ||

| + | directmedia=yes | ||

| + | qualify=yes | ||

| + | </syntaxhighlight> | ||

| + | * Arquivo <tt>extensions.conf</tt>: <syntaxhighlight lang=text> | ||

| + | [troncoSIP] | ||

| + | ; | ||

| + | ; Ligando para a outra central e, na sequência, o "ramal" de destino | ||

| + | exten => _0.,1,Dial(SIP/ParaNorte/${EXTEN:1}) | ||

| + | </syntaxhighlight> | ||

| − | + | == Atividade: estabelecendo chamadas entre diferentes PBX Asterisk == | |

| − | + | Nesta atividade, vamos realizar chamadas entre softphones registrados em diferentes PBX Asterisk. Para isso, precisaremos estruturar o laboratório de forma que cada PBX Asterisk possua um tronco SIP com um PBX vizinho. Os usuários SIP serão identificados por MMXX, sendo ''MM'' o número do computador de cada aluno (ex: micro 2 tem usuários entre 200 e 299). Assim, é possível fazer um plano de discagem para encaminhar corretamente as chamadas. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

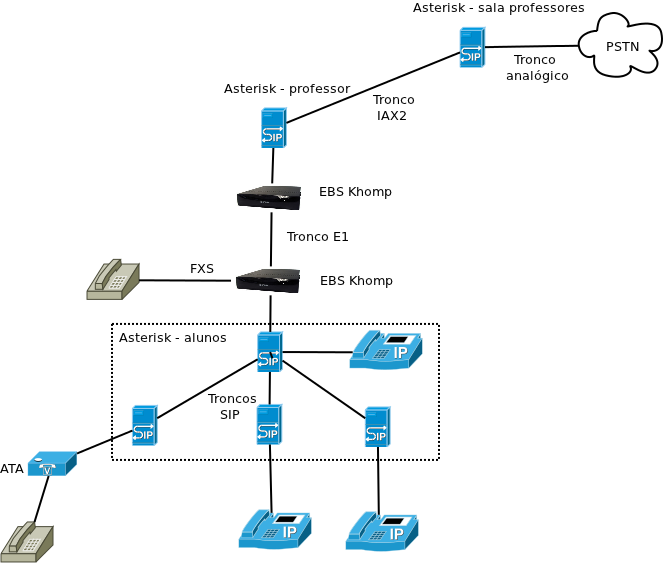

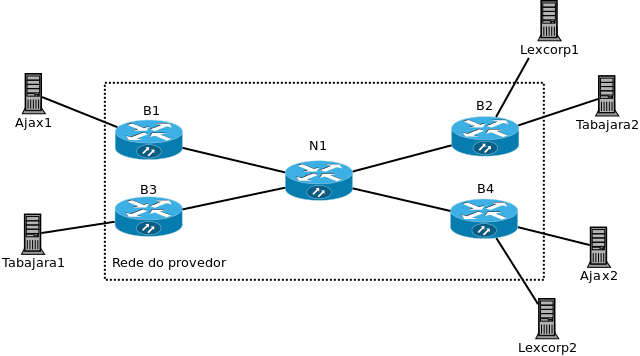

| − | = | + | = 06/11: Interligando PBX Asterisk = |

| − | + | Nesta atividade vamos integrar os servidores Asterisk de todos os alunos no laboratório. Usaremos uma estrutura hierárquica como ilustrado abaixo: | |

| − | |||

| − | + | [[imagem:Asterisk-hierarquia-lab2.png]] | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Em um primeiro momento, o servidor Asterisk do professor terá o papel de encaminhar chamadas entre os servidores dos alunos. Mas para que isso seja viável e escalável, cada aluno deve usar uma numeração de ramais que possa ser univocamente identificada. Assim, cada servidor Asterisk deve numerar seus ramais da seguinte forma: | |

| − | + | * ''21XX:'' números do aluno 1 | |

| + | * ''22XX:'' números do aluno 2 | ||

| + | * ''23XX:'' números do aluno 3 | ||

| + | * ''30XX:'' números do aluno 10 | ||

| + | * ''34XX:'' números do aluno 14 | ||

| − | + | A interligação entre os servidores Asterisk do professor e alunos será implantada por um tronco E1. Para isso serão usados dois [http://www.khomp.com.br/v2/?opcao=ver_produto&id_c=8&id_p=47 módulos EBS da Khomp]. Um dos PBX de alunos deve ser configurado para usar um módulo EBS, e fazer o encaminhamento e recebimento de chamadas via tronco E1. Com isso, todas as chamadas de telefones de diferentes PBX passarão pelo tronco E1 e pelo PBX do professor. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | === [http:// | + | == Questões para refletir == |

| + | # O encaminhamento de chamadas nesse cenário poderia ser melhorado. As chamadas entre ramais de PBX de alunos não precisariam passar pelo tronco E1. O que seria necessário modificar para que isso fosse implantado ? | ||

| + | # E se ao invés do tronco E1 fosse usado um tronco [http://en.wikipedia.org/wiki/Inter-Asterisk_eXchange IAX2] ou SIP ? Que vantagens ou desvantagens existiriam nesse caso ? | ||

| − | + | = 08/11: Prática com Asterisk: aplicações e funções típicas de PBX = | |

| − | + | Algumas funções típicas de PBX são: | |

| − | + | * Transferência de chamadas | |

| − | + | * Captura de chamadas | |

| − | + | * Estacionamento de chamadas | |

| − | + | * Gravação de chamadas | |

| − | + | * Música em espera | |

| − | + | * Sala de conferência | |

| + | * Correio de voz | ||

| + | * Siga-me (se ocupado, imediato ou se não atender) | ||

| + | * Lista negra | ||

| + | * Não perturbe | ||

| + | * Rediscagem | ||

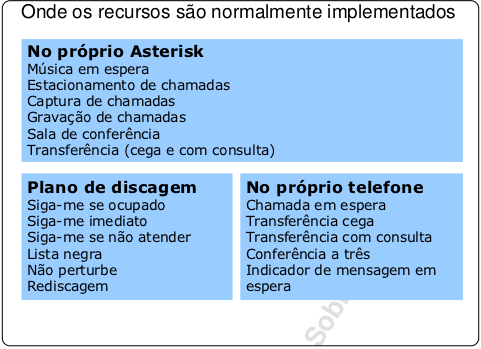

| − | + | Essas funcionalidades podem ser implementadas no próprio PBX ou no telefone. No caso do Asterisk, elas podem ser disponibilizadas diretamente pelo próprio Asterisk, ou ser implementadas no plano de discagem. A figura abaixo ilustra essas possibilidades: | |

| − | + | [[imagem:Recursos-pbx.png]] | |

| + | <br>''Funções disponíveis em um PBX Asterisk - figura obtida de: Flávio Gonçalves. Guia de Configuração para Asterisk PBX, 5a edição.'' | ||

| − | + | Para criar essas funções em um PBX Asterisk, é necessário conhecer os recursos que ele oferece. Dentre esses recursos, há aplicações, variáveis, e características (''features''). Hoje serão vistos alguns deses recursos, que usaremos para implantar algumas das funções enumeradas acima. | |

| − | |||

| − | |||

| − | + | == Extensões especiais == | |

| − | |||

| − | |||

| − | |||

| − | + | Além das extensões criadas pelo usuário, o Asterisk apresenta algumas extensões especiais, tais como: | |

| + | * '''s ''(start)'':''' tem por objetivo tratar qualquer chamada que entre em um contexto e que não tenha um destino específico. | ||

| + | * '''i ''(invalid)'':''' tem por objetivo tratar entradas inv ́lidas em um menu interativo | ||

| + | * '''t ''(timeout)'':''' Em um menu interativo intercepta a chamada caso o usuário não forneça uma entrada dentro de um período de tempo estipulado. | ||

| + | |||

| + | == Aplicações == | ||

| + | |||

| + | As aplicações são usadas no plano de discagem. Assim, o processamento de uma chamada se faz pela execução sucessiva de aplicações, de forma a se obter o efeito desejado. | ||

| + | |||

| + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+NoOp NoOp] === | ||

| + | Não faz nada, sendo útil para depurar o plano de discagem. Exemplo: | ||

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| − | + | exten=>100,1,NoOp(${CONTEXT}) | |

| − | + | </syntaxhighlight> | |

| − | |||

| − | [ | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+GoTo GoTo] === |

| − | |||

| − | |||

| − | |||

| − | + | Pula para um contexto (opcional), extensão, prioridade específica. Exemplo: | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | exten=>100,1,GoTo(vendas,s,1) | |

| − | |||

| − | exten=> | ||

| − | |||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | == | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+GoToIf GoToIf] === |

| − | + | Trata-se do comando GoTo condicional. Sua sintaxe é: | |

| − | + | '''GoToIf'''''(condição?[rótulo se verdade]:[rótulo se falso])'' | |

| − | + | Os rótulos podem assumir a forma: | |

| − | + | ''[[contexto],extensão,]prioridade'' | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | Exemplo: | ||

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| − | |||

[alunos] | [alunos] | ||

| − | + | ||

| − | + | exten=>6111,1,GoToIf($["${CALLERID(num)}" != "6112"]?2:4) | |

| − | + | same=> n,Dial(SIP/6111,30) | |

| − | + | same=> n,Hangup | |

| + | same=> n,Answer | ||

| + | same=> n,Playback(hello-world) | ||

| + | same=> n,Hangup | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+BackGround Background] === | |

| + | |||

| + | Toca um arquivo de som como música de fundo. Esse arquivo deve estar em ''/usr/share/asterisk/sounds'', e ser codificado com codec PCM ou WAV. | ||

| − | <syntaxhighlight lang=text> | + | Exemplo: |

| − | exten=> | + | |

| − | + | <syntaxhighlight lang=text> | |

| − | same=>n, | + | exten=>666,1,Answer |

| − | + | same=>n,Background(hello-world) | |

same=>n,Hangup | same=>n,Hangup | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | === [http://www.voip-info.org/wiki/view/Asterisk+ | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+Playback Playback] === |

| + | |||

| + | Toca um arquivo de som. A diferença em relação a Background é que Playback devolve o controle ao Asterisk (i.e. ao plano de discagem) somente após tocar todo o arquivo. Esse arquivo deve estar em ''/usr/share/asterisk/sounds'', e ser codificado com codec PCM ou WAV. | ||

| − | + | Exemplo: | |

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| − | + | exten=>666,1,Answer | |

| − | + | same=>n,Playback(hello-world) | |

| − | + | same=>n,Hangup | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+Wait Wait] === | |

| − | + | Força uma espera durante o processamento da chamada. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Exemplo: | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | exten=>666,1,Answer | |

| + | same=>n,Playback(hello-world) | ||

| + | same=>n,Wait(1) | ||

| + | same=>n,Playback(beep) | ||

| + | same=>n,Hangup | ||

| + | </syntaxhighlight> | ||

| + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+Answer Answer] e [http://www.voip-info.org/wiki/view/Asterisk+cmd+Hangup Hangup] === | ||

| + | Answer atende uma chamada. Hangup termina uma chamada. | ||

| − | + | Exemplo: | |

| − | |||

| − | |||

| − | |||

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| − | + | exten=>666,1,Answer | |

| − | + | same=>n,Playback(hello-world) | |

| − | + | same=>n,Hangup | |

| − | |||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | === [http://www.voip-info.org/wiki/view/Asterisk+ | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+Set Set] === |

| − | + | Modifica o valor de uma variável. | |

| − | |||

| − | |||

| − | |||

| − | |||

| + | Exemplo: | ||

| − | [ | + | <syntaxhighlight lang=text> |

| − | < | + | exten=>666,1,Set(Tentativas=1) |

| + | same=>2,Dial(SIP/666,10) | ||

| + | same=>3,Set(Tentativas=${Tentativas}+1) | ||

| + | same=>4,GoToIf($[${Tentativas} < 2]?2:5) | ||

| + | same=>5,Hangup | ||

| + | </syntaxhighlight> | ||

| − | + | === [http://www.voip-info.org/wiki/view/Asterisk+cmd+Log Log] === | |

| − | + | Grava um texto qualquer no log do Asterisk. | |

| − | |||

| − | + | Exemplo: | |

| − | exten=> | + | <syntaxhighlight lang=text> |

| − | + | exten=>666,1,Log(DEBUG,"Chamada para 666") | |

| + | same=>n,Dial(SIP/666,10) | ||

| + | same=>n,Hangup | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | == | + | == Variáveis == |

| − | + | O uso de variáveis no Asterisk possui funcionamento semelhante àquele encontrado nas linguagens de programação, permitindo ao “programador” utilizar variáveis já definidas pelo Asterisk bem como definir suas próprias variáveis. As definições das variáveis devem ser feitas no arquivo ''extensions.conf''. | |

| − | + | A sintaxe para trabalhar com variáveis no Asterisk é semelhante a do [http://manpages.ubuntu.com/manpages/hardy/man1/bsd-csh.1.html c-shell], porém as variáveis definidas pelo usuário não são sensíveis a caixa, ou seja, VAR e var referem-se à mesma variável. | |

| − | + | * Para definir uma variável: ''VAR=valor'' | |

| − | + | * Para obter o valor de uma variável: ''${VAR}'' | |

| − | + | Existem três tipos de variáveis: | |

| + | * '''Variáveis globais:''' Variáveis que estarão disponíveis a todos os canais e contextos em um plano de discagem. Essas devem ser declaradas dentro do contexto ''[globals]'' existente no arquivo ''extensions.conf'' ou utilizando a função ''GLOBAL()'' no plano de discagem. | ||

| + | * '''Variáveis do canal:''' Variáveis que estão associadas especificamente com uma unica ligação. São definidas durante a chamada e só estão disponíveis para os participantes desta chamada. O Asterisk já define algumas variáveis específicas ao canal (Ex: ${CALLERID(num)}). | ||

| + | * '''Variáveis de ambiente:''' São as variáveis obtidas do sistema operacional. Estas são referenciadas através do comando ENV. Ex: ''${ENV(path)}.'' | ||

| − | + | Abaixo se pode ver um exemplo de plano de discagem que usa variáveis: | |

| − | + | <syntaxhighlight lang=text> | |

| − | + | [globals] | |

| + | ; definicao de uma variavel global | ||

| + | VENDAS=SIP/6112 | ||

| − | == | + | [alunos] |

| + | ; definicao de uma variavel global atraves do comando Global e aplicacao Set | ||

| + | exten=> 6666,1,Set(GLOBAL(COMPRAS)=SIP/6113) | ||

| + | exten=> 6666,2,NoOp(${GLOBAL(COMPRAS)}) | ||

| − | + | ; definicao de uma variavel especifica ao canal | |

| + | exten=> 7777,1,Set(teste=1) | ||

| + | exten=> 7777,n,NoOp(${teste}) | ||

| + | exten=> 7777,n,Set(teste=$[${teste} + 1]) | ||

| + | exten=> 7777,n,NoOp(${teste}) | ||

| + | exten=> 7777,n,Hangup | ||

| + | </syntaxhighlight> | ||

| + | == Funções implementadas no próprio Asterisk == | ||

| − | [ | + | === [http://www.voip-info.org/wiki/view/Music+on+Hold Música de espera] === |

| + | O Asterisk permite o uso de MP3 como música de espera, porém MP3 são arquivos complicados de se trabalhar pois requerem o uso de aplicações externas para que possam ser reproduzidos, como por exemplo [http://manpages.ubuntu.com/manpages/lucid/man1/mpg123.bin.1.html mpg123]. Seu funcionamento também pode não agradar muito já que em alguns casos a música pode ser reproduzida em alta rotação além de elevar a carga de processamento da máquina no caso de soluções de grande porte. | ||

| − | + | A partir da versão 1.2 do Asterisk se sugere não mais usar o ''mpg123''. O melhor é converter arquivos MP3 para um formato que o Asterisk trate nativamente, como por exemplo, ''wav'' ou ''pcm'' (μLaw). A ferramenta [http://manpages.ubuntu.com/manpages/karmic/en/man1/ffmpeg.1.html ffmpeg] pode ser usada para converter arquivos MP3 para WAV ou PCM. | |

| − | + | <syntaxhighlight lang=bash> | |

| − | + | # convertendo o arquivo musica.mp3 para musica.wav e musica.pcm | |

| − | + | ffmpeg -i musica.mp3 -ar 8000 -ac 1 -ab 64 musica.wav -ar 8000 -ac 1 -ab 64 -f mulaw | |

| − | + | musica.pcm -map 0:0 -map 0:0 | |

| − | + | </syntaxhighlight> | |

| − | + | Os arquivos de música devem ficar em um diretório especificado para cada contexto, conforme definido no arquivo [http://www.voip-info.org/wiki/view/Asterisk+config+musiconhold.conf ''musiconhold.conf'']: | |

| + | <syntaxhighlight lang=text> | ||

| + | # configuracao no arquivo musiconhold.conf | ||

| + | [alunos] | ||

| + | mode=files | ||

| + | directory=/var/lib/asterisk/moh | ||

| + | sort=random | ||

| + | # deve-se colocar os arquivos wav e/ou pcm no diretorio especificado acima | ||

| + | </syntaxhighlight> | ||

| − | + | Para testar a música em espera no plano de discagem, pode-se usar a aplicação [http://www.voip-info.org/wiki/view/Asterisk+cmd+MusicOnHold MusicOnHold]: | |

| − | |||

| − | |||

| − | = | + | <syntaxhighlight lang=text> |

| + | exten=>667,1,Set(CHANNEL(musicclass)=alunos) | ||

| + | same=>n,Answer | ||

| + | same=>n,MusicOnHold() | ||

| + | same=>n,Dial(SIP/667) | ||

| + | same=>n,Hangup | ||

| + | </syntaxhighlight> | ||

| − | == | + | === [http://www.voip-info.org/wiki/view/Asterisk+call+queues Filas de atendimento] === |

| − | + | Amplamente utilizadas nos sistemas de 0800. A configuração é feita no arquivo ''queues.conf'': | |

| + | <syntaxhighlight lang=text> | ||

| + | [fila-suporte] | ||

| + | musicclass=default | ||

| + | strategy=ringall; roundrobin, rrmemory | ||

| + | timeout=10 | ||

| + | wrapuptime=30 | ||

| + | periodic-announce = em-breve | ||

| + | periodic-announce-frequency=60 | ||

| + | member=>SIP/6111 | ||

| + | member=>SIP/6112 | ||

| + | </syntaxhighlight> | ||

| − | + | No plano de discagem a fila de atendimento pode ser usada da seguinte forma: | |

| + | <syntaxhighlight lang=text> | ||

| + | [suporte] | ||

| + | exten=> s,1,Set(CHANNEL(musicclass)=suporte) | ||

| + | exten=> s,2,Playback(bem-vindo) | ||

| + | exten=> s,3,Queue(fila-suporte) | ||

| + | </syntaxhighlight> | ||

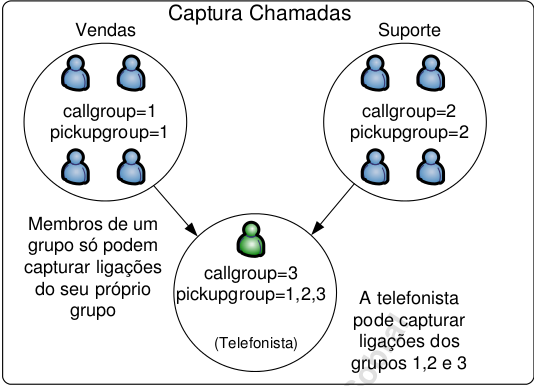

| − | + | === [http://www.voip-info.org/wiki/view/Asterisk+callgroups+and+pickupgroups Captura de chamadas] === | |

| − | + | A captura possibilita que se puxe uma chamada de um colega no mesmo grupo de | |

| − | + | chamadas. Isso evita que se tenha que levantar para atender um telefone do seu vizinho que não para de tocar. A captura pode ser feita discando *8 (isso pode ser alterado no arquivo [http://www.voip-info.org/wiki/view/Asterisk+config+features.conf ''features.conf'']). | |

| − | |||

| + | [[imagem:Call-capture.png|400px]] | ||

| + | <br>''Captura de chamadas - figura obtida de: Flávio Gonçalves. Guia de Configuração para Asterisk PBX, 5a edição.'' | ||

| − | + | Para habilitar a captura de chamadas é suficiente definir a que grupo de chamadas cada canal pertence (parâmetro ''callgroup''), e de que grupos se pode capturar chamadas (parâmetro ''pickupgroup''). No caso de canais SIP isso fica em ''sip.conf'': | |

| − | |||

| + | <syntaxhighlight lang=text> | ||

| + | [joaozinho] | ||

| + | callgroup=1 | ||

| + | pickupgroup=1,2 | ||

| + | ... | ||

| + | </syntaxhighlight> | ||

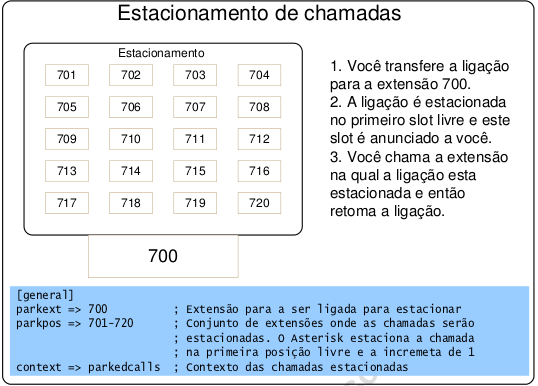

| − | + | === [http://www.voip-info.org/wiki/view/Asterisk+call+parking Estacionamento de chamadas] === | |

| − | + | O estacionamento de chamadas é feito no arquivo ''features.conf'' fazendo uso dos seguintes parâmetros: | |

| − | + | * '''parktext''': Extensão utilizada para fazer o estacionamento de chamadas, após invocá-la o sistema irá indicar em qual posição a chamada atual foi estacionada. | |

| + | * '''parkpos''': Define o número de vagas para o estacionamento de chamadas. | ||

| + | * '''context''': Define o nome do contexto para o estacionamento de chamadas. É necessário incluir este contexto nos demais contextos que poderão usar o estacionamento de chamadas. | ||

| + | * '''parkingtime''': Se definida, indica o tempo máximo que uma chamada poderá ficar estacionada. Se este tempo estourar o sistema irá fazer uma ligação para o ramal que estacionou a chamada em questão. | ||

| − | + | [[imagem:Parking-calls.png]] | |

| + | <br>''Estacionamento de chamadas - figura obtida de: Flávio Gonçalves. Guia de Configuração para Asterisk PBX, 5a edição.'' | ||

| + | Abaixo se pode ver um exemplo de plano de discagem que usa estacionamento de chamadas: | ||

| − | [ | + | <syntaxhighlight lang=text> |

| − | + | [vendas] | |

| + | include=>parkedcalls | ||

| − | + | exten=>6200,1,Dial(SIP/6200,30,tT) | |

| + | exten=>6200,n,Hangup | ||

| + | </syntaxhighlight> | ||

| − | == | + | == Atividade == |

| − | + | Nesta aula faremos experimentos usando ATA, Telefone IP e softphones junto com o Asterisk. Em seguida, testaremos algumas das funções de PBX apresentadas hoje. | |

| + | |||

| + | # Instale um ATA ou telefone IP, fazendo com que se registre via SIP em seu Asterisk. Teste-o realizando chamadas para um softphone, e vice-versa. | ||

| + | # Crie uma fila de atendimento com dois membros e música de espera. | ||

| + | # Crie um serviço de estacionamento de chamadas. Para testá-lo serão necessários ao menos três telefones (os dois que estabelecem originalmente a chamada, e um terceiro para capturar uma chamada estacionada). | ||

| − | + | = 13/11: Asterisk: URA, STUN e integração com DNS = | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | == URA == | |

| − | '' | + | O que é uma URA (''Unidade de Resposta Audível'') ? Clique na imagem abaixo ... |

| − | == | + | [[imagem:Ura-tabajara.png|link=http://www.youtube.com/watch?v=VfDh2GhGnVg]] |

| + | <br>''URA Tabajara'' | ||

| − | + | Uma URA implementa um menu audível para auto-atendimento. Sua construção é feita toda no plano de discagem, como se pode ver no exemplo abaixo: | |

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| − | + | [default] | |

| − | + | exten => 666,1,Goto(ura,s,1) | |

| − | + | ||

| − | + | [ura] | |

| − | + | exten => s,1,Answer | |

| − | + | exten => s,2,NoOp(Ligação entrou na URA) | |

| − | + | exten => s,n,Background(/var/lib/asterisk/sounds/benvindo) | |

| − | + | exten => s,n,NoOp(Digite a opção/1-suporte/2-comercial/3-financeiro) | |

| − | + | exten => s,n,WaitExten(6); caso nada tenha sido digitado durante a mensagem "benvindo", espera mais 6 segundos no máximo | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | exten => 1,1,NoOp(Chamada foi para Suporte) | |

| + | same => n,Dial(SIP/2402,60) | ||

| + | same => n, Hangup | ||

| − | == | + | exten => 2,1,NoOp(Chamada foi para Comercial) |

| + | same => n,Dial(SIP/2801,60) | ||

| + | same => n, Hangup | ||

| − | + | exten => 3,1,NoOp(Chamada foi para Financeiro) | |

| + | same => n,Dial(SIP/2000,60) | ||

| + | same => n, Hangup | ||

| − | + | exten => i,1,NoOp(Extensão inválida) | |

| + | same => n,Play(beep) | ||

| + | same => n,GoTo(s,3); volta para o menu | ||

| − | + | exten => t,1,NoOp(Tempo esgotado) | |

| + | same => n,Dial(SIP/3401,60) | ||

| + | same => n,Hangup | ||

| + | </syntaxhighlight> | ||

| − | + | A URA é composta por mensagens de voz, que instruem o usuário sobre o que ele pode fazer (isto é, apresentam as opções), e músicas, que o entreteem (!?) enquanto aguarda uma operação ser realizada. Assim, para criar uma URA minimamente funcional são necessários esses arquivos de voz. Para gravá-los, pode-se criar uma extensão especial que atenda por ''9005nome_de_um_arquivo''. Ao chamar essa estensão, pode-se pronunciar a mensagem de voz assim que o Asterisk atender. Para encerrar a mensagem, deve-se digitar ''#''. O arquivo de voz resultante estará no diretório ''/var/lib/asterisk/sounds'', ou em qualquer outro diretório especificado na aplicação ''record''. | |

| − | ... | + | <syntaxhighlight lang=text> |

| + | exten=_9005.,1,answer() | ||

| + | exten=_9005.,n,record(/var/lib/asterisk/sounds/${EXTEN:4}.wav,5,t) | ||

| + | exten=_9005.,n,playback(/var/lib/asterisk/sounds/${EXTEN:4}) | ||

| + | exten=_9005.,n,hangup() | ||

| + | </syntaxhighlight> | ||

| − | + | == Atividade == | |

| − | + | # Crie a URA Tabajara, conforme o vídeo visto na aula. | |

| + | # Crie uma URA que possibilite um usuário SIP mudar sua senha. Dica: veja as aplicações [http://www.voip-info.org/wiki/view/Asterisk+cmd+read Read] e [http://www.voip-info.org/wiki/view/Asterisk+cmd+System System] e a função [http://www.voip-info.org/wiki/view/Asterisk+func+shell SHELL]. | ||

| − | == | + | == Implantação de uma infraestrutura VoIP == |

| − | + | A implantação de uma infraestrutura VoIP, com telefones IP ou softphones que possam se comunicar através da Internet, deve atentar para alguns detalhes: | |

| − | + | * '''NAT:''' tornou-se prática usual implantar redes usando blocos de endereços privativos e um gateway NAT para interligá-la com a Internet. Isso impõe uma dificuldade para conversações VoIP que seguem o modelo SIP. | |

| − | + | * '''Localização:''' a realização de uma chamada entre dois usuários VoIP é trivial se ambos estiverem registrados no mesmo servidor de registro SIP (ex: no mesmo servidor Asterisk), ou se o PBX IP possuir regras em seu plano de discagem para encontrar o usuário chamado. Mas algo mais é necessário se os usuários estiverem registrados em diferentes servidores de registro, e não houver regras de plano de discagem para localizá-los. Isso guarda semelhanças com correio eletrônico. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Hoje faremos uma discussão sobre algumas técnicas que podem ajudar a resolver esses problemas. | |

| − | |||

| − | |||

| − | = | + | === STUN: Session Traversal Utilities for NAT === |

| − | + | * [http://tools.ietf.org/html/rfc5389 RFC 5389] | |

| − | |||

| − | |||

| − | + | '''''Ou: um quebra-galho para resolver os problemas de outro quebra-galho ...''''' | |

| − | |||

| − | |||

| − | |||

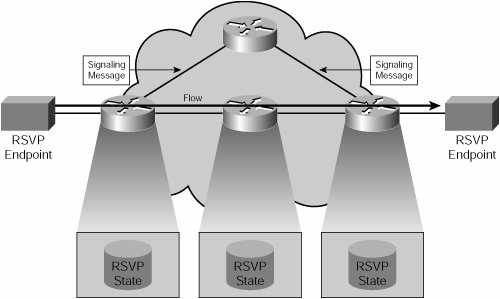

| − | + | O estabelecimento de uma chamada VoIP implica iniciar e manter duas streams de áudio (uma em cada sentido da comunicação). Cada stream usa o protocolo RTP, cujas PDUs são transportadas dentro de datagramas UDP. Portanto, cada telefone IP precisa alocar um port UDP, por onde serão recebidas as PDUs RTP. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | [[imagem:Voip-call.png|600px]] | |

| − | + | <br>''Diagrama que mostra uma chamada VoIP típica intermediada por um PBX. A sinalização se faz através do PBX, mas as streams de áudio RTP são estabelecidas diretamente entre os telefones VoIP.'' | |

| − | |||

| − | |||

| − | |||

| − | |||

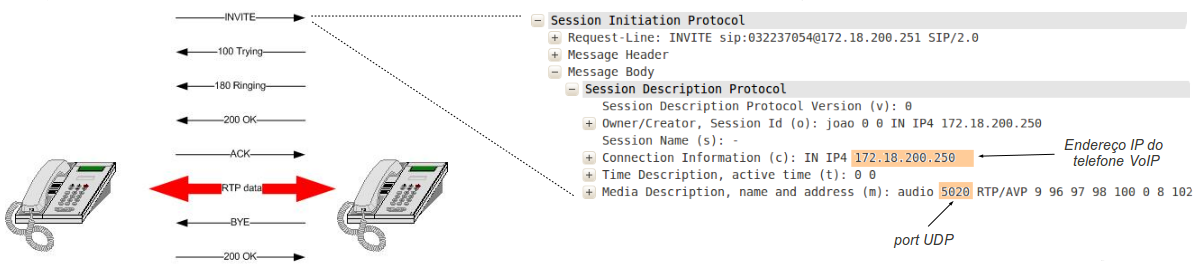

| − | + | As informações necessárias para transmitir as PDUs da stream RTP são informadas no momento em que se inicia a chamada. Um dos telefones IP usa o protocolo SIP para solicitar uma chamada com outro telefone (mensagem INVITE). Dentro dessa mensagem INVITE é encapsulada uma mensagem SDP, que contém as informações necessárias para criar uma stream de áudio, tais como codecs aceitos, e endereço IP e port UDP onde o telefone iniciador da chamada espera receber as PDUs RTP. Se o telefone chamado aceitar a chamada, sua resposta SIP terá status ''200 OK'', e encapsulará uma mensagem SDP contendo a identificação dos codecs que aceita utilizar, além de seu endereço IP e port UDP onde espera receber as PDUs RTP. Assim, com base nas informações contidas nas mensagens SDP, os telefones IP podem estabelecer as streams de áudio em ambas direções. A figura abaixo ilustra uma mensagem SDP encapsulada em uma mensagem SIP INVITE. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | [[imagem:Sdp.png|800px]] | |

| − | + | <br>''O endereço IP e o port UDP para estabelecer a stream RTP são informados dentro da mensagem SDP, quando o telefone VoIP tenta iniciar uma chamada com SIP (mensagem INVITE). A lista de codecs da mensagem SDP foi omitida por simplicidade.'' | |

| − | + | ||

| − | |||

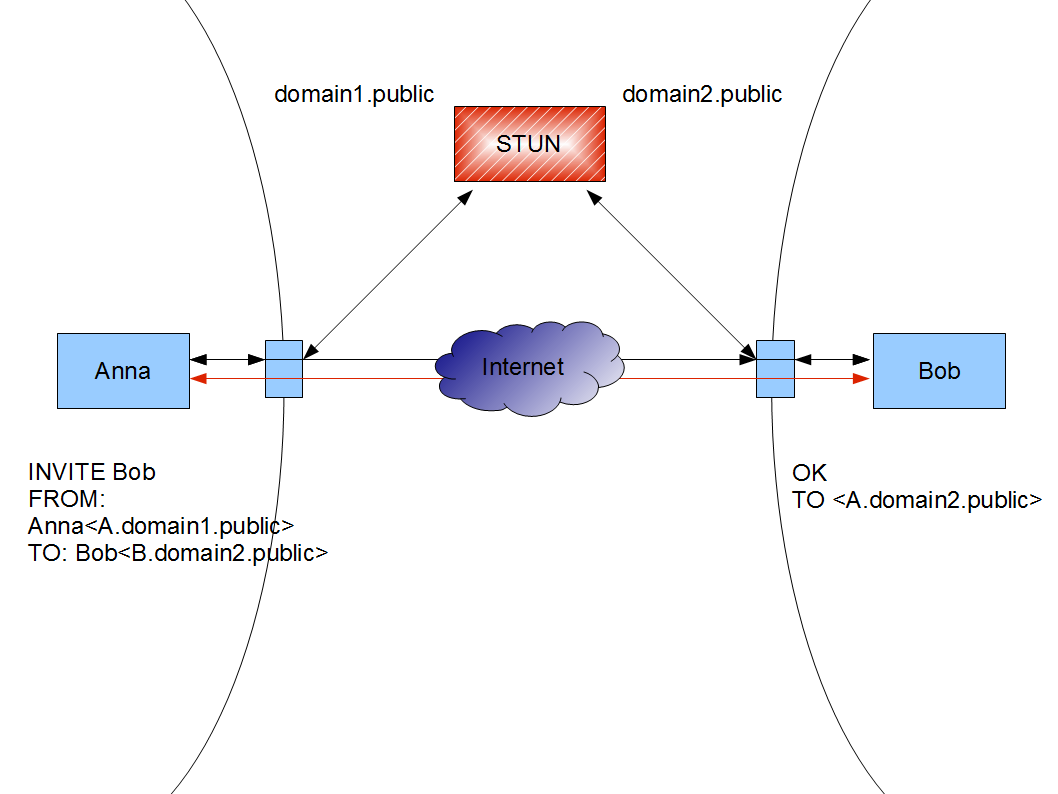

| − | A | + | Mas como essas streams de áudio podem ser estabelecidas se existir um ou mais gateways NAT entre os telefones VoIP ? A mensagem SDP com a descrição dos dados de uma stream é preenchida usando o endereço IP e port UDP do telefone VoIP. No entanto, a existência de um gateway NAT faz com que o endereço IP e port UDP desse telefone VoIP sejam diferentes para quem estiver fora de sua rede. O correto seria ter na mensagem SDP o endereço IP e port UDP que serão usados após passar o NAT - quer dizer, os valores que serão visíveis para o outro telefone VoIP. Para isso foi criado o serviço STUN (''Session Traversal Utilities for NAT''), que possibilita que um telefone VoIP (ou qualquer outro cliente) descubra seu endereço IP e port UDP visíveis para quem estiver do outro lado do gateway NAT. A figura abaixo ilustra como o STUN poderia ser usado para essa finalidade. |

| − | + | [[imagem:STUN.png|600px]] | |

| − | + | <br>''Cenário em que se poderia usar STUN'' | |

| − | |||

| − | |||

| − | |||

| − | < | ||

| − | |||

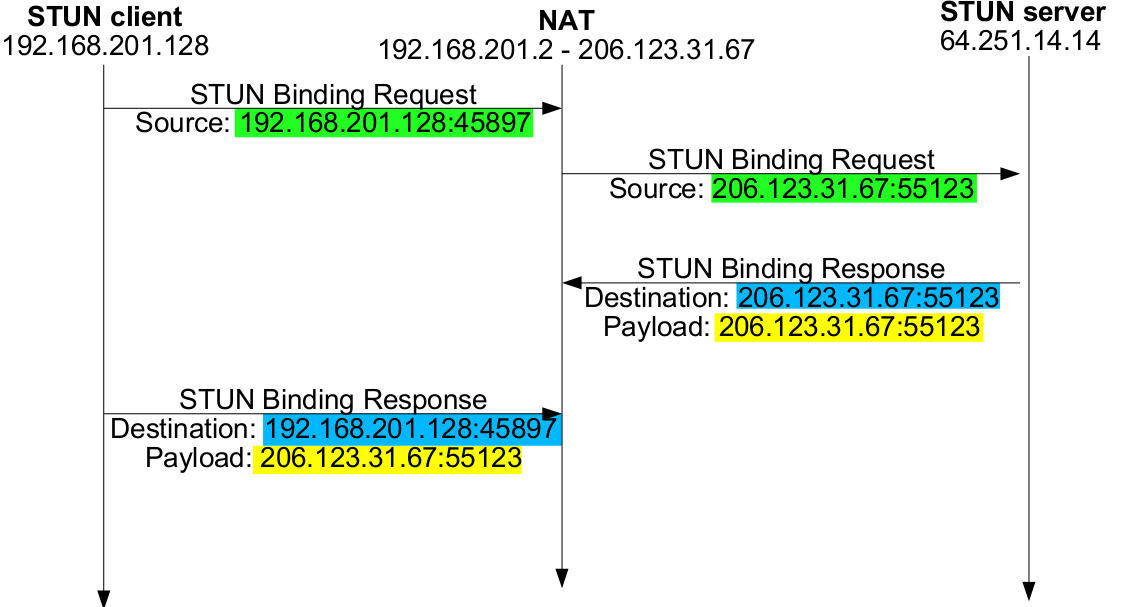

| − | + | O STUN foi criado para ser usado imediatamente antes de iniciar uma transmissão UDP. Como mostrado na figura abaixo, um cliente envia a um servidor STUN uma mensagem de pedido de vinculação (''binding request''), que deve usar como port UDP de origem o mesmo port que se pretende usar para a stream de áudio. Esse servidor STUN deve estar fora da rede, de forma que o pedido de vinculação por ele recebido seja modificado pelo NAT. A resposta do servidor STUN (''binding response'') contém o endereço IP e número de port UDP que apareceram no pedido de vinculação. Com isso o cliente consegue descobrir como esses valores deverão aparecer após passarem pelo NAT. Assim, a mensagem SDP pode ser preenchida com os valores apropriados para a stream de áudio. | |

| − | |||

| − | |||

| − | + | [[imagem:Stun-diagram.png|600px]] | |

| + | <br>''Exemplo de mensagens trocadas com STUN'' | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | ''' | + | '''Deve-se notar que o STUN não faz milagre !''' Como apontado no início do texto, STUN é um quebra-galho criado para tentar resolver os problemas de outro quebra-galho (no caso, o NAT). Para que o STUN funcione, o NAT deve permitir que datagramas UDP vindos de outro endereço IP (o telefone VoIP na outra ponta da ligação) acessem o endereço IP e port UDP que foram alocados quando da consulta do cliente para o servidor STUN. Como será visto em uma [[RMU-2012-1#11.2F04:_Firewall|aula futura]], isso só é possível se o NAT for do tipo [http://en.wikipedia.org/wiki/Full_cone_NAT ''full cone''], [http://en.wikipedia.org/wiki/Restricted_cone_NAT ''restricted cone''] ou [http://en.wikipedia.org/wiki/Port_restricted_cone_NAT ''port restricted cone'']. Quer dizer, se o NAT for do tipo [http://en.wikipedia.org/wiki/Symmetric_NAT simétrico], o STUN não funcionará. E muitos NAT em equipamentos proprietários são do tipo simétrico (ao contrário do Linux, que implementa um NAT ''port restricted cone'') ... |

| − | |||

| − | |||

| − | |||

| − | |||

| − | == | + | ==== NAT e Asterisk ==== |

| − | + | * [http://www.smartvox.co.uk/astfaq_configbehindnat.htm Dicas sobre Asterisk + NAT] | |

| + | O Asterisk pode ajudar a viabilizar a comunicação com telefones VoIP que estão atrás de gateways NAT. Na definição de cada canal SIP devem-se incluir as opções: | ||

| − | + | <syntaxhighlight lang=text> | |

| + | nat=yes | ||

| + | qualify=yes | ||

| + | directmedia=no | ||

| + | </syntaxhighlight> | ||

| + | [http://www.voip-info.org/wiki/view/Asterisk+sip+nat Aqui] tem uma boa explicação sobre o que fazem essas opções. | ||

| − | + | Se for o Asterisk que está atrás de NAT, então deve-se configurar seu IP válido, de forma que o PBX possa informá-lo nas mensagens SDP para as streams de audio. Para isso, deve-se acrescentar em sip.conf: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | <syntaxhighlight lang=text> | |

| + | [general] | ||

| + | externip=IP_público | ||

| + | ; ou: | ||

| + | ;externhost=fqdn | ||

| − | + | ; devem-se informar as redes privativas onde está o Asterisk (pode haver mais de uma ... basta repetir o | |

| + | ; atributo localnet para cada subrede). Isso é importante para que o Asterisk saiba quando usar o IP | ||

| + | ; público (para telefones fora de sua rede) ou privativo (telefones dentro de sua rede) nas mensagens | ||

| + | ; SDP que especificam o IP e port UDP para as streams RTP. | ||

| + | localnet=prefixo/máscara | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | '''OBS:''' isso só funciona quando o Asterisk está no caminho da stream de áudio. No caso de telefones VoIP que conversam diretamente, só resta STUN ou alguma outra técnica do tipo ... | |

| − | + | ==== Servidores STUN ==== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Existe uma implementação de um [http://www.vovida.org/applications/downloads/stun/ servidor STUN para Linux] (disponível no Ubuntu via apt). Basta instalá-lo em um computador e usá-lo como servidor STUN, contanto que ele esteja ''do outro lado'' do NAT. No entanto, existem inúmeros servidores STUN públicos, conforme mostrado na listagem abaixo: | |

<syntaxhighlight lang=text> | <syntaxhighlight lang=text> | ||

| − | + | provserver.televolution.net | |

| − | </syntaxhighlight> | + | sip1.lakedestiny.cordiaip.com |

| + | stun1.voiceeclipse.net | ||

| + | stun01.sipphone.com | ||

| + | stun.callwithus.com | ||

| + | stun.counterpath.net | ||

| + | stun.endigovoip.com | ||

| + | stun.ekiga.net (alias for stun01.sipphone.com) | ||

| + | stun.ideasip.com (no XOR_MAPPED_ADDRESS support) | ||

| + | stun.internetcalls.com | ||

| + | stun.ipns.com | ||

| + | stun.noc.ams-ix.net | ||

| + | stun.phonepower.com | ||

| + | stun.phoneserve.com | ||

| + | stun.rnktel.com | ||

| + | stun.softjoys.com (no DNS SRV record) (no XOR_MAPPED_ADDRESS support) | ||

| + | stunserver.org see their usage policy | ||

| + | stun.sipgate.net | ||

| + | stun.sipgate.net:10000 | ||

| + | stun.voip.aebc.com | ||

| + | stun.voipbuster.com (no DNS SRV record) (no XOR_MAPPED_ADDRESS support) | ||

| + | stun.voxalot.com | ||

| + | stun.voxgratia.org (no DNS SRV record) (no XOR_MAPPED_ADDRESS support) | ||

| + | stun.xten.com | ||

| + | numb.viagenie.ca (http://numb.viagenie.ca) (XOR_MAPPED_ADDRESS only with rfc3489bis magic number in transaction ID) | ||

| + | stun.ipshka.com inside UA-IX zone russsian explanation at http://www.ipshka.com/main/help/hlp_stun.php | ||

| + | </syntaxhighlight> | ||

| − | + | [http://www.voip-info.org/wiki/view/STUN Maiores detalhes sobre servidores STUN] | |

| − | === | + | === Integração com DNS === |

| − | + | * [http://www.cisco.com/en/US/docs/voice_ip_comm/sip/proxies/2.1/administration/guide/ddns.html Uma boa explicação no site da Cisco] | |

| − | + | Uma rede representada por um determinado domínio DNS pode ter seu próprio servidor SIP. Seria conveniente que o endereço desse servidor pudesse ser obtido com uma mera consulta DNS. Isso se assemelha ao caso do correio eletrônico, em que o endereço do MTA de um domínio pode ser descoberto consultando-se seu registro MX. De fato, existe uma forma de descobrir o servidor SIP associado a um domínio DNS. Para isso, deve-se explorar o uso de registros DNS do tipo SRV. | |

| − | [ | + | |

| − | + | Um registro SRV, cuja definição se encontra na [http://tools.ietf.org/html/rfc2782 RFC 2782], possibilita descobrir o nome DNS e o port (TCP ou UDP) de um servidor que responde por um determinado serviço. No caso do SIP de um domínio, o registro SRV deve ser especificado da seguinte forma: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | _sip._udp SRV 0 5060 nome.do.servidor.sip. | |

| − | + | ... sendo ''0'' a prioridade desse servidor (positivo, e quanto menor, maior a prioridade), 5060 o port onde ele atende requisições, e ''nome.do.servidor.sip'' seu nome DNS. | |

| − | + | O próprio serviço STUN pode ser obtido usando registros SRV, mas isso depende do telefone VoIP (ou do PBX, caso ele esteja fazendo papel de participante em uma chamada VoIP). Nesse caso, o registro SRV deve ser definido da seguinte forma: | |

| − | |||

| − | + | _stun._udp SRV 0 3478 nome.do.servidor.stun. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | === Atividade === | ||

| − | [[ | + | Hoje vamos continuar a [[RMU-2012-2#06.2F11:_Interligando_PBX_Asterisk|atividade da semana passada]], em que se criou uma infraestrutura com múltiplos PBX Asterisk. Vamos incrementá-la implantando as seguintes melhorias: |

| − | + | # Execute uma máquina virtual Ubuntu Desktop, mas antes configure sua interface ethernet para operar em modo NAT. | |

| + | # Instale o softphone [http://tele.sj.ifsc.edu.br/~msobral/soft/jitsi_1.0-latest_i386.deb Jitsi] nessa máquina virtual. Configure-o para usar o seu PBX. | ||

| + | # Execute o wireshark, e deixe-o capturando datagramas UDP em todas as interfaces de rede. | ||

| + | # Tente realizar uma chamada entre softphone e telefone IP. A chamada foi realizada ? O que mostrou o wireshark ? | ||

| + | # Configure o softphone e o telefone IP para usarem o servidor STUN instalado em 192.168.2.1. | ||

| + | # Tente novamente realizar uma chamada entre softphone e telefone IP. A chamada foi realizada ? O que mostrou o wireshark ? | ||

| + | <!-- # Cada dupla de alunos deve criar um domínio DNS próprio, e que seja subdomínio de ''rmu.sj.ifsc.edu.br''. O nome do subdomínio deve ser informado ao professor, para que seja adicionado ao servidor do domínio ''rmu.sj.ifsc.edu.br''. | ||

| + | # Em seu subdomínio inclua um registro SRV para apontar seu PBX Asterisk. | ||

| + | --> | ||

| − | + | == TAREFA: Leitura da semana == | |

| − | |||

| − | |||

| − | |||

| − | + | Usando [http://www.opentelecoms.org/federated-voip este ponto de partida] prepare uma apresentação sobre VoIP federada. Você pode se referir também ao serviço [http://www.rnp.br/servicos/voip.html fone@RNP] para ajudar na explicação. | |

| − | + | = 20/11: Trabalho Asterisk = | |

| − | |||

| − | |||

| − | + | Uma empresa possui uma matriz e filiais em outras cidades, cuja rede telefônica atual se baseia em links E1 e troncos analógicos entre os PBX. Uma reestruturação pretende substituir esses links por troncos SIP ou IAX2, a serem estabelecidos através dos links de dados. A nova estrutura será baseada em PBX Asterisk, da qual os links telefônicos convencionais serão removidos. | |

| − | |||

| − | + | O modelo da rede telefônica em cada unidade da empresa deve se compor de: | |

| + | * PBX IP Asterisk | ||

| + | * telefones IP, softphones e telefones convencionais | ||

| + | * ao menos um tronco analógico para a PSTN | ||

| + | * um link para Internet | ||

| − | |||

| − | |||

| − | + | Nessa nova rede, as chamadas devem ser realizadas da seguinte maneira: | |

| + | * chamadas para números de outras unidades da empresa devem ser encaminhadas diretamente ao PBX correspondente | ||

| + | * chamadas para PSTN devem ser encaminhadas preferencialmente para o PBX mais próximo do número chamado (isso depende do código de área) | ||

| + | ** uma chamada para PSTN deve ser precedida pelo dígito 0 (zero). | ||

| + | ** caso isso falhe (ex: linha da filial já esteja em uso), a chamada deve ser feita diretamente pela linha telefônica local. | ||

| − | + | A Matriz será implantada pelo professor, e cada equipe implantará uma filial. | |

| − | + | Implante essa estrutura, assumindo que os troncos IAX2 entre PBX das unidades da empresa devam ser autenticado com usuário ''EquipeXX'' e senha ''SenhaXX'' (a matriz tem usuário ''Matriz'' e senha ''Matriz''). Além disso, a estrutura deve atender a estes requisitos: | |

| + | # Os troncos entre PBX das unidades da empresa devem ser IAX2. | ||

| + | # Ramais da empresa possuem quatro dígitos, sendo que o primeiro dígito representa a unidade da empresa (8: Matriz, 1 a 7: filiais). O ramal 9 chama a telefonista, e o prefixo 0 direciona a chamada para a PSTN. | ||

| + | # A telefonista fica na matriz. | ||

| + | # Os ramais em cada unidade da empresa são divididos em: administração e produção. Ramais da produção podem fazer captura de chamadas somente entre si, mas os da administração podem fazer captura de todos os ramais. | ||

| + | # O ramal especial 6XXX dá acesso ao SAC da empresa, que está replicado em cada unidade da empresa. Esse é feito inicialmente por uma URA, que deve oferecer um menu com as seguintes opções: | ||

| + | ## Dúvidas sobre produtos, que são encaminhadas ao setor de vendas. | ||

| + | ## Clientes corporativos, que são encaminhadas ao setor de marketing. | ||

| + | ## Outras necessidades, que são encaminhadas à telefonista. | ||

| − | + | '''Orientações:''' | |

| + | * O trabalho pode ser feito por equipes de no máximo três alunos. | ||

| + | * A entrega do trabalho deve ser feita até o dia '''27/11'''. | ||

| + | * O trabalho deve ser demonstrado dentro do laboratório de Redes 2, estando os membros da equipe sujeitos a questionamentos. | ||

| + | * Deve ser entregue um relatório contendo uma explicação sobre como foram implementadas as características e funcionalidades da estrutura, incluindo as configurações que foram realizadas no Asterisk. | ||

| − | + | == Tabela de equipes == | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | = | + | {| border="1" cellpadding="2" |

| + | !Equipe | ||

| + | !Membros | ||

| + | !Ramais | ||

| + | !IP | ||

| + | !Código de área | ||

| + | |- | ||

| + | |1 || Kalvim, Ana|| 1000 a 1999 || 192.168.2.201 || 41 | ||

| + | |- | ||

| + | |2 || Mário,Maicky|| 2000 a 2999 || 192.168.2.202 || 43 | ||

| + | |- | ||

| + | |3 || Fabiano, Leandro, Lia|| 3000 a 3999|| 192.168.2.203 || 49 | ||

| + | |- | ||

| + | |4 || Emanuel|| 4000 a 4999 || 192.168.2.204 || 47 | ||

| + | |- | ||

| + | |5 || André, Luiz Gustavo|| 5000 a 5999 || 192.168.2.205 ||51 | ||

| + | |- | ||

| + | |6 || Marine|| 7000 a 7999 || 192.168.2.207 || 55 | ||

| + | |- | ||

| + | |Matriz || Professor || 8000 a 8999 || 192.168.2.101 || 48 | ||

| + | |} | ||

| − | |||

| − | + | '''OBS:''' para ativar o endereço IP de sua equipe, execute o seguinte comando no sistema hospedeiro: | |

| + | <syntaxhighlight lang=bash> | ||

| + | sudo ifconfig eth0 IP_da_sua_equipe | ||

| + | sudo route add default gw 192.168.2.1 | ||

| + | </syntaxhighlight> | ||

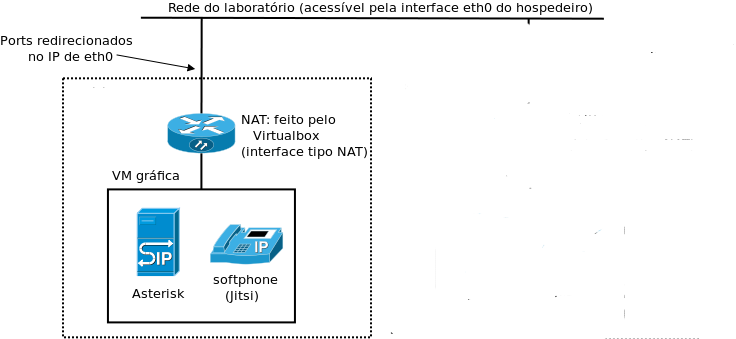

| + | == Como criar a rede de desenvolvimento == | ||

| − | + | A rede de cada unidade da empresa tem uma estrutura como mostrado na seguinte figura: | |

| + | [[imagem:Trab-asterisk-1.png]] | ||

| − | |||

| − | + | Para desenvolver o trabalho, essa rede deve em parte ser feita com máquinas virtuais (VM) Virtualbox. Para fins de simplificação, o PBX e o roteador podem ser implantados na mesma VM. No laboratório, a VM a ser utilizada se chama RMU-Asterisk, que já possui o Asterisk instalado e os demais softwares necessários para usar o módulo EBS Khomp. Existem diferentes formas de configurar essas VM, sendo uma delas a mostrada abaixo: | |

| − | |||

| − | + | [[imagem:Trab-asterisk-2.png]] | |

| − | |||

| − | + | # A VM deve ter uma interface de rede em modo NAT (para acesso à rede externa) e outra em modo bridge (para acessar o módulo EBS). A interface em modo bridge deve usar um endereço IP estático com valor 10.0.X.1/24, sendo X o número da equipe. O módulo EBS, ao ser configurado, deve usar um endereço IP 10.0.X.2/24. | |

| + | # Na VM faça o seguinte: | ||

| + | ## Instale os seguintes softwares com apt-get: openjdk-6-jre libxalan2-java | ||

| + | ## Certifique-se de que o conteúdo do arquivo /etc/network/interfaces esteja assim: <syntaxhighlight lang=text> | ||

| + | auto lo eth0 | ||

| − | + | iface lo inet loopback | |

| − | + | iface eth0 inet dhcp | |

| − | + | </syntaxhighlight> | |

| − | + | ## Após reiniciar a VM, obtenha o [http://tele.sj.ifsc.edu.br/~msobral/soft/jitsi_1.0-latest_i386.deb Jitsi] e instale-o assim: <syntaxhighlight lang=bash> | |

| + | sudo dpkg -i jitsi_1.0-latest_i386.deb | ||

| + | </syntaxhighlight> | ||

| − | + | == Como criar o tronco IAX2 == | |

| − | + | Para criar o tronco IAX2 com os demais PBX, insira a seguinte configuração em /etc/asterisk/iax.conf: | |

| − | + | <syntaxhighlight lang=text> | |

| + | ; XX: número da sua equipe | ||

| + | ; YY: número da equipe do outro PBX | ||

| + | [EquipeXX-YY] | ||

| + | type=friend; pode iniciar e receber chamadas | ||

| + | username=EquipeYY-XX; identidade do asterisk da outra ponta do canal | ||

| + | context=seu_contexto; contexto em que processa chamadas recebidas | ||

| + | callerid="PBX EquipeXX" | ||

| + | secret=SenhaXX; senha para autenticar a chamada (iniciadas e recebidas) | ||

| + | host=IP_do_PBX_YY; endereço IP do asterisk na outra ponta do tronco | ||

| + | peercontext=rmu; contexto que deve processar a chamada no asterisk destino | ||

| + | </syntaxhighlight> | ||

| − | '' | + | No plano de discagem você deve encaminhar chamadas por esse canal IAX2. Por exemplo, se quiser chamar o número 33812850, a aplicação ''Dial'' no plano de discagem deve ser invocada assim: |

| + | <syntaxhighlight lang=text> | ||

| + | exten=>33812850,1,Dial(IAX2/EquipeXX-YY/033812850) | ||

| + | </syntaxhighlight> | ||

| − | + | Note que esse exemplo deve ser adaptado no seu plano de discagem para que fique genérico, possibilitando chamar qualquer número da PSTN através desse canal IAX2. | |

| + | = 22/11: Trabalho 1 = | ||

| − | + | E MCC 2012. | |

| + | ... | ||

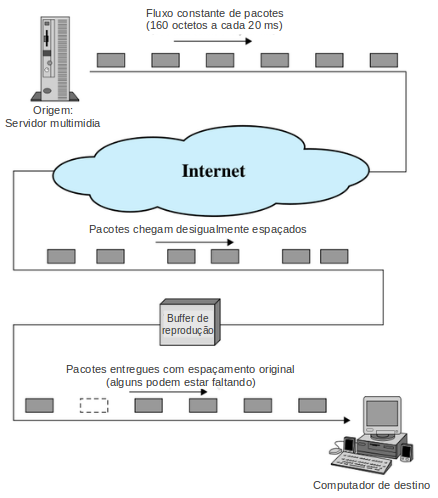

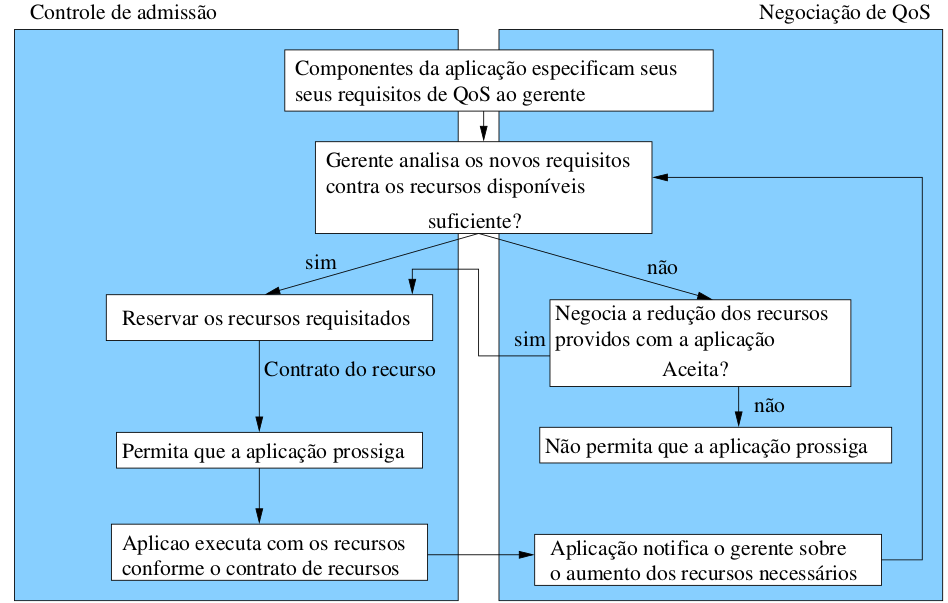

| − | + | = 27/11: Introdução à qualidade de serviço (Qos) = | |

| − | |||

| − | |||

| − | |||

| − | |||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/rmu/slides/aula-03.pdf Transparências] | ||

| + | * [http://www.scribd.com/doc/57127868/Cisco-QoS-Concept-and-Design Cisco QoS Concept and Design] | ||

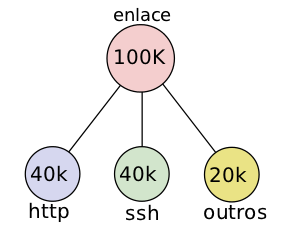

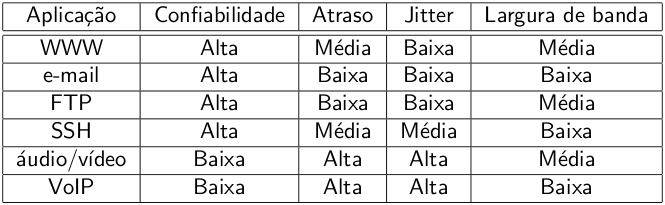

| − | + | Como medir a qualidade de serviço de uma rede ? | |

| + | * Disponibilidade ? | ||

| + | * Largura de banda | ||

| + | * Latência (atraso fim-a-fim) | ||

| + | * Variação de atraso (jitter) | ||

| + | * Perda de pacotes | ||

| − | + | [[imagem:Rmu-tabela-qos.png]] | |

| − | + | <br>''Um comparativo de requisitos de QoS de algumas aplicações'' | |

| − | |||

| − | |||

| − | |||

| − | + | * '''Como prover QoS ?''' | |

| + | [[imagem:Qos-tarefas.png|600px]] | ||

| − | |||

| − | |||

| − | |||

| − | |||

| + | == Uma pequena experiência == | ||

| − | . | + | Nessa experiência, todos vão realizar um download simultâneo de um grande arquivo. Enquanto isso, um dos alunos vai visualizar um video via ''streaming''. |

| − | + | # Para fazer o download: <syntaxhighlight lang=bash> | |

| − | + | wget http://tele.sj.ifsc.edu.br/~msobral/ubuntu.iso | |

| − | * | + | </syntaxhighlight> |

| − | * Como | + | # Para ver o video: execute '''''vlc''' <nowiki>http://172.18.200.251/~msobral/video.avi</nowiki>'' |

| + | |||

| + | * Qual a taxa de download que foi obtida ? | ||

| + | * Como se desempenhou a reprodução do video ? | ||

| − | |||

| − | + | A reprodução do video poderia ser preservada se a rede priorizasse seu tráfego. Assim, uma forma de priorização será definida no gateway do laboratório. Após essa modificação, repitam os downloads do arquivo e reprodução do video. | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | * Qual a nova taxa de download obtida ? | ||

| + | * Como se desempenhou a reprodução do video desta vez ? | ||

| − | + | == Uma outra experiência == | |

| − | |||

| − | + | Desta vez, todos irão usar softphones (ou telefones IP) para escutar uma mensagem gravada em um servidor fora da rede, ao mesmo tempo em que se descarrega um arquivo via HTTP: | |

| + | # Execute o Jitsi ou use um telefone IP, registrando-o em 192.168.2.1 com o ramal 2000+número_do_seu_computador (com senha=ramal). | ||

| + | # Faça este download:<syntaxhighlight lang=bash> | ||

| + | wget http://172.18.200.251/~msobral/rmu.bin | ||

| + | </syntaxhighlight> | ||

| + | # Execute o wireshark, e deixe-o capturando datagramas UDP na interface eth0. | ||

| + | # Chame o ramal 6666, e escute a mensagem gravada. | ||

| + | # Ao final da chamada, veja a qualidade da stream RTP no wireshark, acessando o menu ''Telephony->RTP->Show All Streams''. | ||

| − | + | Novamente, as chamadas poderiam ser preservadas se a rede priorizasse seu tráfego. Para isso, foi reativada a priorização de datagramas UDP no gateway do laboratório. Após essa modificação, repitam os downloads do arquivo e realização das chamadas. | |

| − | + | * Qual a nova taxa de download obtida ? | |

| − | + | * Que qualidade se obteve para as streams RTP desta vez ? | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | = | + | = 29/11: Provendo QoS: conceitos básicos = |