Mudanças entre as edições de "RED29004-2014-1"

(→Notas) |

|||

| Linha 94: | Linha 94: | ||

!scope="col"| Prova 1 | !scope="col"| Prova 1 | ||

!scope="col"| Prova 2 | !scope="col"| Prova 2 | ||

| + | !scope="col"| Prova 3 | ||

| + | !scope="col"| Seminário | ||

| + | !scope="col"| Final | ||

|- | |- | ||

|ANA LUIZA SCHARF | |ANA LUIZA SCHARF | ||

|C | |C | ||

|B | |B | ||

| + | |B | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|ANDRE FELIPPE WEBER | |ANDRE FELIPPE WEBER | ||

|B | |B | ||

|B | |B | ||

| + | |A | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|CARLOS FALCAO VIEIRA VALENTE | |CARLOS FALCAO VIEIRA VALENTE | ||

|C | |C | ||

|C | |C | ||

| + | |C | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|GUILHERME EVANGELISTA DE ALBUQUERQU | |GUILHERME EVANGELISTA DE ALBUQUERQU | ||

|B | |B | ||

|B | |B | ||

| + | |B | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|KAROLINE DA ROCHA | |KAROLINE DA ROCHA | ||

|A | |A | ||

|B | |B | ||

| + | |B | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|MATHIAS SILVA DA ROSA | |MATHIAS SILVA DA ROSA | ||

|A | |A | ||

|B | |B | ||

| + | |B | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|MATUZALEM MULLER DOS SANTOS | |MATUZALEM MULLER DOS SANTOS | ||

|B | |B | ||

|B | |B | ||

| + | |C | ||

| + | | | ||

| + | | | ||

|- | |- | ||

|VINICIUS TEIXEIRA MACHADO | |VINICIUS TEIXEIRA MACHADO | ||

|D | |D | ||

|F | |F | ||

| + | |F | ||

| + | | | ||

| + | | | ||

|} | |} | ||

Edição das 15h27min de 30 de junho de 2014

Diário de aula de RED - 2014-1 - Prof. Arliones Hoeller

Instrutor

Professor: Arliones Hoeller

Email: arliones.hoeller@ifsc.edu.br

Atendimento paralelo: segundas às 13:30 e quintas às 8:25 (Lab. de Desenvolvimento de Tele)

IMPORTANTE: o direito de recuperar uma avaliação em que se faltou somente existe mediante justificativa reconhecida pela coordenação. Assim, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Plano de Ensino

Cronograma executado e planejamento

| Aula | Data | Horas | Conteúdo | Recursos | |

|---|---|---|---|---|---|

| 1 | 13/2 | 2 | Apresentação da disciplina | Lab Redes II | |

| 2 | 14/2 | 2 | Introdução a Redes de Computadores | Lab Redes II | |

| 3 | 20/2 | 2 | Comutação de Circuitos vs Computação de Pacotes | Lab Redes II | |

| 4 | 21/2 | 2 | Modelos de serviço | Lab Lab Redes II | |

| 5 | 27/2 | 2 | Arquitetura em camadas | Lab Lab Redes II | |

| 6 | 28/2 | 2 | Listas de exercícios 1 | Lab Lab Redes II | |

| 7 | 6/3 | 2 | Uso de aplicações da Internet – Lab. 1 | Lab Lab Redes II | |

| 8 | 7/3 | 2 | Comunicação entre processos | Lab Lab Redes II | |

| 9 | 13/3 | 2 | Protocolos da Camada de Aplicação | Lab Lab Redes II | |

| 10 | 14/3 | 2 | Camada de aplicação: HTTP, FTP, SMTP, DNS – Lab. 2 | Lab Lab Redes II | |

| 11 | 20/3 | 2 | Camada de aplicação: HTTP, FTP, SMTP, DNS – Lab. 2 | Lab Lab Redes II | |

| 12 | 21/3 | 2 | Camada de aplicação: HTTP, FTP, SMTP, DNS – Lab. 2 | Lab Lab Redes II | |

| 13 | 27/3 | 2 | Correção das listas de exercícios (revisão) – Lab. 3 | Lab Lab Redes II | |

| 14 | 28/3 | 2 | Prova 1 (arquitetura em camadas, Internet, camada de aplicação) | Lab Lab Redes II | |

| 15 | 3/4 | 2 | Camada de transporte: serviços oferecidos | Lab Lab Redes II | |

| 16 | 4/4 | 2 | Serviço não orientado à conexão: UDP | Lab Lab Redes II | |

| 17 | 10/4 | 2 | Transferência confiável de dados | Lab Lab Redes II | |

| 18 | 11/4 | 2 | Construindo um protocolo de transferência confiável – Lab. 4 | Lab Lab Redes II | |

| 19 | 15/4 | 2 | Protocolos dutados: Volta-N e Retransmissão Seletiva, Controle de fluxo e congestionamento | Lab Lab Redes II | |

| 20 | 17/4 | 2 | Protocolos orientados a conexão: TCP | Lab Lab Redes II | |

| 21 | 24/4 | 2 | Listas de exercícios 3, 4 e 5 | Lab Lab Redes II | |

| 22 | 8/5 | 2 | Correção das listas de exercícios (revisão) | Lab Lab Redes II | |

| 23 | 9/5 | 2 | Prova 2 (camada de transporte) | Lab Lab Redes II | |

| 24 | 15/5 | 2 | Redes datagrama e circuito virtual | Lab Lab Redes II | |

| 25 | 16/5 | 2 | Camada de rede: roteamento e encaminhamento | Lab Lab Redes II | |

| 26 | 22/5 | 2 | Endereçamento e roteamento estático no IP | Lab Lab Redes II | |

| 27 | 23/5 | 2 | Roteamento hierárquico e Sistemas autônomos na Internet | Lab Lab Redes II | |

| 28 | 29/5 | 2 | Roteamento hierárquico e laboratório de roteamento estático | Lab Lab Redes II | |

| 29 | 30/5 | 2 | Laboratório de protocolos de roteamento | Lab Lab Redes II | |

| 30 | 5/6 | 2 | Introdução à camada de enlace | Lab Lab Redes II | |

| 31 | 6/6 | 2 | Introdução à camada de enlace | Lab Lab Redes II | |

| 12/6 | 2 | Jogo do Brasil - Copa do Mundo | Lab Lab Redes II | ||

| 32 | 13/6 | 2 | Laboratório de enlaces (LAN) | Lab Lab Redes I | |

| 33 | 26/6 | 2 | Correção das listas de exercícios (revisão) | Lab Lab Redes II | |

| 34 | 27/6 | 2 | Prova 3 (camadas de rede e enlace) | Lab Lab Redes II | |

| 35 | 3/7 | 2 | Seminários | Lab Lab Redes II | |

| 36 | 4/7 | 2 | Encerramento da disciplina e Revisão para recuperação | Lab Lab Redes II | |

| 37 | 10/7 | 2 | Prova de recuperação | Lab Lab Redes II | |

| TOTAL | 74 | ||||

Material de apoio

- Listas de exercícios

- Transparências utilizadas durante as aulas

Curiosidades

- Telex

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Breve História da Internet

Notas

| Nome | Prova 1 | Prova 2 | Prova 3 | Seminário | Final |

|---|---|---|---|---|---|

| ANA LUIZA SCHARF | C | B | B | ||

| ANDRE FELIPPE WEBER | B | B | A | ||

| CARLOS FALCAO VIEIRA VALENTE | C | C | C | ||

| GUILHERME EVANGELISTA DE ALBUQUERQU | B | B | B | ||

| KAROLINE DA ROCHA | A | B | B | ||

| MATHIAS SILVA DA ROSA | A | B | B | ||

| MATUZALEM MULLER DOS SANTOS | B | B | C | ||

| VINICIUS TEIXEIRA MACHADO | D | F | F |

Seminários

- Grupos e Temas para 2014-1:

- Instruções sobre o Seminário de Redes I:

- Data de entrega do documento: 01/07/2014 (impreterivelmente).

- O relatório pode ser redigido como uma página da wiki. Utilize os links criados na relação de grupos e temas acima.

- Duração da apresentação: 20 minutos + 5 minutos de perguntas. As apresentações podem ser realizadas seguindo o conteúdo do relatório (use bastante figuras no relatório, isto facilita a apresentação). Se preferirem usar slides, usem este modelo.

- Sugestões de bibliografia para os seminários de 2014-1

- QoS

- Livro do Kurose, sessão 7.6 (Fornecendo garantias de qualidade de serviços): conceitos gerais, Intserv e RSVP.

- Livro do Forouzan,

- QoS na Wikipedia: conceitos gerais de QoS.

- Differentiated Services (DiffServ) na Wikipedia.

- Integrated Services (IntServ) na Wikipedia.

- Documentação de treinamento em QoS da Cisco.

- Hearbleed

- Livro do Kurose, Capítulo 8: Segurança em Redes de Computadores.

- Livro do Forouzan, Capítulos 31: Segurança de Redes

- Livro do Forouzan, Capítulos 32: Segurança na Internet: IPSec, SSL/TLS, PGP, VPN e Firewalls.

- The Heartbleed Bug

- Heartbleed na Wikipedia

- VPN

- Livro do Kurose, Capítulo 8: Segurança em Redes de Computadores.

- Livro do Forouzan, Capítulos 31: Segurança de Redes

- Livro do Forouzan, Capítulos 32: Segurança na Internet: IPSec, SSL/TLS, PGP, VPN e Firewalls.

- VPN na Wikipedia

- Documentação de treinamento em VPN da Cisco.

- QoS

Aulas

13/02/14: Apresentação da disciplina

- Apresentação da disciplina, plano de aula, trabalhos e métodos de avaliação.

14/02/14: Introdução a Redes de Computadores

- Breve histórico sobre o surgimento das redes de computadores e a Internet

- Vídeo sobre o funcionamento das fibras ópticas

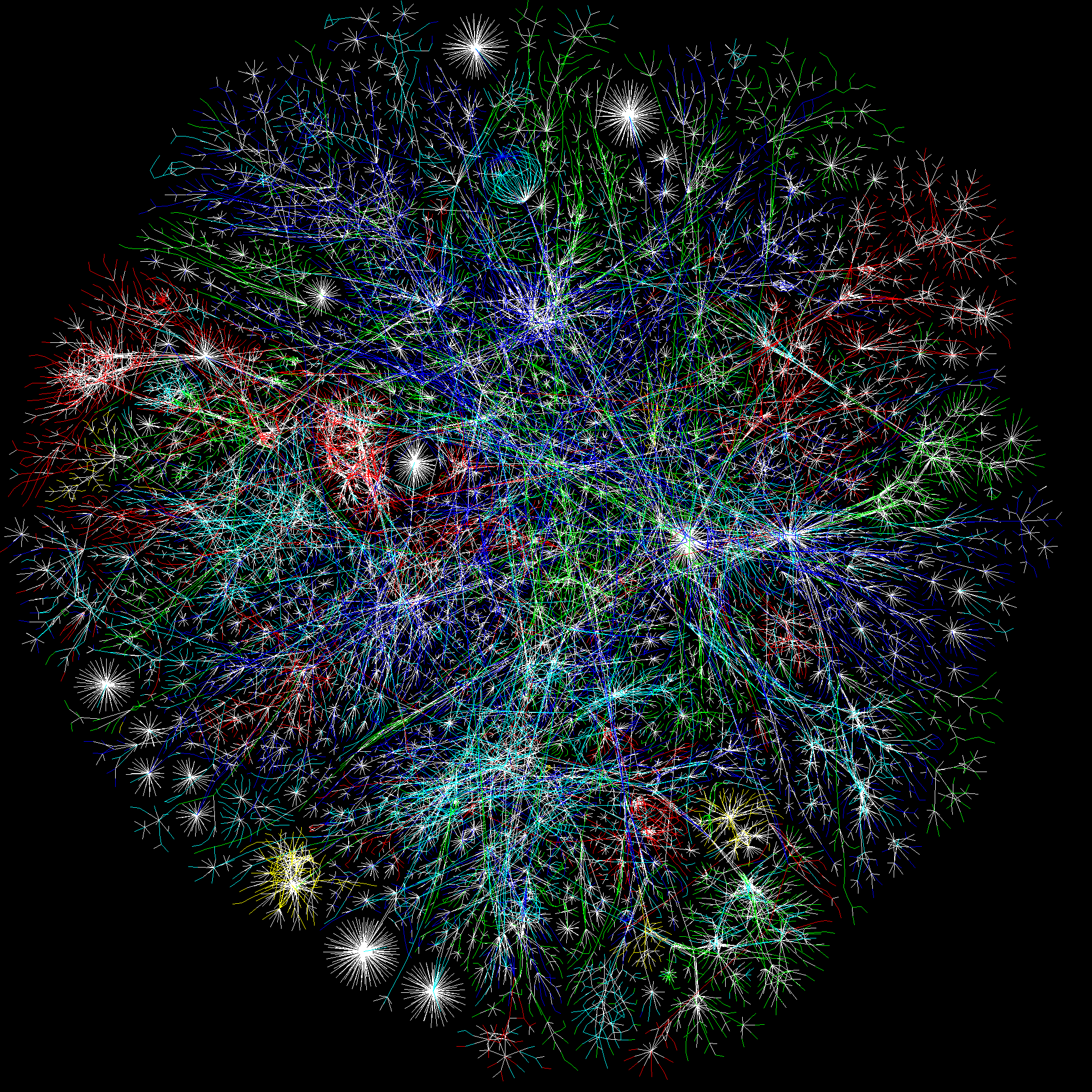

Uma representação artística das interligações na Internet

20/02/14: Introdução à Redes de Computadores

- Hosts, elementos finais e modelos de serviço.

- Visão geral de serviços e componentes, borda da rede, núcleo da rede, protocolos.

- Lista de exercícios 1.

21/02/14: Introdução à Redes de Computadores (cont.)

- Acesso à rede e meio-físico.

- Estrutura da Internet e ISPs.

- Atraso e perda em redes de comutação de pacotes.

27/02/14: Introdução à Redes de Computadores (cont.)

- Atraso e perda em redes de comutação de pacotes (cont.).

- Camadas de protocolos, modelos de serviço.

- História das redes de computadores e da Internet.

- Futuro da Internet?

28/02/14: Revisão - Correção da Lista de Exercícios 01

06/03/13: Camada de aplicação

- Revisão - Camadas de Protocolos

- Introdução Camada de Aplicação (protocolo HTTP)

Ver Capítulo 27 do livro Comunicação de Dados e Redes de Computadores, 4a ed., de Behrouz Forouzan.

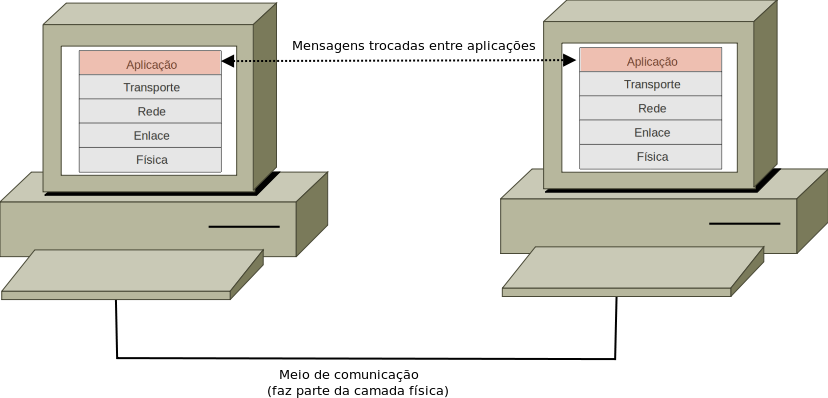

Na arquitetura de redes da Internet, são as aplicações que se comunicam, gerando dados no transmissor e consumindo-os no receptor.

Aplicações residem em equipamentos de rede, e se comunicam através da rede usando os serviços das camadas inferiores

Aplicações são processos que se comunicam através da rede (lembre lá de ICO que processos são programas em execução). Exemplos de aplicações são navegadores web (Firefox, Chrome) e bate-papo (Skype, GTalk). A comunicação pode ser feita de diferentes formas, de acordo com o modelo de comunicação adotado pela aplicação em questão. O modelo de comunicação define o papel de cada participante da comunicação, e por consequência acaba determinando como a comunicação acontece (quem a inicia, quando se transmitem e recebem mensagens). Três modelos conhecidos são:

- Cliente-Servidor: um participante é o cliente, e o outro o servidor. O cliente inicia a comunicação, ao enviar uma mensagem ao servidor pedindo algum serviço. Cabe ao servidor responder aos pedidos dos clientes. Este é o modelo mais comum de se encontrar em aplicações, tais como correio eletrônico, WWW, bancos de dados, compartilhamento de arquivos e outros.

- Peer-to-Peer (P2P): cada participante pode ser tanto cliente quanto servidor, assim qualquer um pode iniciar uma comunicação. Tornou-se popular com aplicações como compartilhamento de arquivos (ex: BitTorrent, eDonkey) e sistemas de chamadas VoIP.

- Publisher/Subscriber: neste modelo existem os publicadores de conteúdo (publishers) e os assinantes ou interessados (subscribers). Os assinantes registram seus interesses por demais tipos de dados (isso é, assinam canais de dados). Os publicadores eventualmente divulgam dados, que são distribuídos aos assinantes. Não é comum de ser encontrado em aplicações, porém é o modelo usado para detecção de presença em aplicações de conversa on-line (Skype, Gtalk).

Cada aplicação usa diretamente os serviços da camada de transporte, e indiretamente os de camadas inferiores. Assim, para uma aplicação é a camada de transporte que envia e recebe suas mensagens. Como visto na aula passada, um serviço importante da camada de transporte é classificar e separar os pacotes recebidos de acordo com a aplicação que deve recebê-los, e para isso se um número chamado de port. O número de port pode ser entendido como um endereçador de aplicações dentro de um mesmo host. Vimos também que a camada de transporte na Internet apresenta dois protocolos, e ambos usam números de port para separar os pacotes de acordo com a comunicação que os contém:

- TCP: usado por aplicações quando há necessidade de ter certeza de que os dados foram recebidos. Esse protocolo faz retransmissões automáticas no caso de perdas de mensagens. Para estabelecer a comunicação, ele usa o conceito de conexão (em que os dois participantes entram em acordo sobre a comunicação, e lembram disso a cada mensagem enviada e recebida) e realiza confirmações das mensagens recebidas. Este é o protocolo de transporte mais usado.

- UDP: usado quando não é imprescindível ter certeza de que cada mensagem chegou ao destino, ou o custo de fazer isso com TCP não compensar. Não há conexões, tampouco confirmações. Exemplos de uso são chamadas VoIP e consultas DNS.

O estudo das aplicações da Internet inicia com WWW, que foi responsável por popularizar a Internet nos anos 90 e ainda é a aplicação mais difundida e acessada.

WWW e protocolo HTTP

WWW (World Wide Web) é um sistema de documentos em hipermidia que são ligados e acessados na Internet (FONTE: Wikipedia). Tendo início em 1990 como uma aplicação experimental desenvolvida por Tim Berners-Lee, que então trabalhava no CERN, na Suíça, em pouco tempo caiu no gosto de demais usuários e se difundiu. WWW se tornou tão popular que para muitos passou a ser sinônimo de Internet (equivocadamente). Por trás da sua rápida aceitação há um protocolo de aplicação simples e funcional, além claro do modelo de informação em hipermidia que agradou as pessoas.

Se o WWW é um sistema de documentoshipermidia online mantido de forma distribuída na Internet, o protocolo HTTP (Hypertext Transfer Protocol) é o protocolo usado para acessá-los. Esse protocolo segue o modelo cliente-servidor, e as comunicações são feitas com mensagens de pedido e resposta. Um cliente (navegador web) envia uma mensagem HTTP de pedido a um servidor web, que a responde com uma mensagem de resposta contendo o conteúdo solicitado. O protocolo HTTP usa o protocolo TCP para transmitir suas mensagens.

Mensagens de pedido HTTP

Mensagens HTTP de pedido possuem a seguinte estrutura:

Método URI HTTP/versão_do_protocolo

Cabeçalho1: valor do cabeçalho1

Cabeçalho2: valor do cabeçalho2

Cabeçalho3: valor do cabeçalho3

CabeçalhoN: valor do cabeçalhoN

corpo da mensagem

A primeira linha usa o campo método para indicar o tipo de pedido a ser realizado. O método HTTP pode ser entendido como um comando a ser realizado pelo servidor. Os métodos mais comuns são:

- GET: obtém um documento.

- POST: envia algum conteúdo e obtém como resposta um documento.

- HEAD: obtém informações sobre um documento.

O campo URI (Uniform Resource Indicator) identifica o documento que o servidor deve acessar. Ele se aparenta com um caminho de arquivo (pathname), porém possui algumas extensões para poder enviar informação adicional.

Os cabeçalhos servem para complementar o pedido, informando ao servidor mais detalhes sobre o que está sendo requisitado. Por fim, o corpo da mensagem é opcional, podendo conter dados a serem enviados ao servidor quando necessário.

Tendo entendido os componentes de um pedido HTTP, segue abaixo um exemplo de uma requisição real (note que ela não possui corpo de mensagem):

GET /wiki/ HTTP/1.1

Host: wiki.sj.ifsc.edu.br

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:20.0) Gecko/20100101 Firefox/20.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: pt-BR,pt;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Cookie: wiki2010UserID=614; wiki2010UserName=Msobral; wiki2010Token=4ed97239498a2fc74596b0f0a62331b5; wiki2010_session=f4e6b1hl4ctlkbpe5gc5gkosi4

Connection: keep-alive

If-Modified-Since: Mon, 20 May 2013 00:38:20 GMT

Mensagens de resposta HTTP

Mensagens HTTP de resposta possuem a seguinte estrutura:

HTTP/versão_do_protocolo status info

Cabeçalho1: valor do cabeçalho1

Cabeçalho2: valor do cabeçalho2

Cabeçalho3: valor do cabeçalho3

CabeçalhoN: valor do cabeçalhoN

corpo da mensagem

A linha inicial informa o resultado do atendimento do pedido (se teve sucesso ou não), contendo um código numérico de status seguido de uma breve descrição. Os códigos numéricos e info mais comuns são:

- 200 OK: pedido atendido com sucesso.

- 302 Moved Temporarily: o pedido pode ser atendido em outra URL.

- 401 Authorization Required: acesso negado, pois exige-se autenticação.

- 403 Forbidden: acesso negado em definitivo.

- 404 Not Found: documento não encontrado.

Após a linha inicial há os cabeçalhos, usados da mesma forma que em pedidos HTTP. Por fim, pode haver o corpo da mensagem (opcional). Um exemplo de mensagem de resposta segue abaixo:

HTTP/1.1 200 OK

Date: Thu, 23 May 2013 20:43:31 GMT

Server: Apache

Last-Modified: Fri, 10 May 2013 14:09:58 GMT

ETag: "757236-40-4dc5db8df272a"

Accept-Ranges: bytes

Content-Length: 64

Vary: Accept-Encoding

Connection: close

Content-Type: text/plain; charset=UTF-8

Este é um pequeno arquivo de teste, sem informação útil ...

Atividade Prática

1. Instale o servidor WWW Apache 2.

- Documentação [1]

sudo apt-get install apache2

2. Verifique a configuração do apache

- Nos arquivo "/etc/apache2/apache2.conf" e "/etc/apache2/sites-enabled/000-default", interprete os valores das seguintes variáveis:

- DocumentRoot - local onde ficam as páginas web

- ErrorLog - registro de erros (ex.: página não encontrada)

- CustomLog - registro padrão (ex.: acessos)

3. Seguindo este roteiro, crie uma página WEB no servidor instalado e acesse ela.

4. Acesse as páginas instaladas nos computadores de seus colegas.

5. Instale o wireshark e capture os pacotes de comunicação HTTP, identificando as mensagens GET e suas respostas, como exposto acima.

sudo apt-get install wireshark

13/03/14: Camada de Aplicação

- Serviço de Correio Eletrônico (SMTP, POP3 e IMAP)

- Serviço de Nomes: DNS

- Capítulo 25 do livro Comunicação de Dados e Redes de Computadores, 4a. ed., de Behrouz Forouzan.

DNS é um dos serviços fundamentais da Internet, tendo sido concebido em 1987 (ver RFC 1034 e RFC 1035) !

O serviço DNS (Domain Name System) pode ser comparado a um grande catálogo telefônico, que possibilita que se descubra o endereço IP (nessa analogia, equivalente ao número de telefone) associado a um determinado nome de domínio (comparável ao nome de uma pessoa ou empresa). A ideia é poder endereçar máquinas com nomes mais fáceis de lidar e memorizar, ao contrário de usar endereços numéricos.

Lembre que:

- Máquinas são identificadas na Internet por endereços IP.

- Nomes de domínios são nomes de fácil memorização que são associados a essas máquinas.

A seção a seguir descreve esse serviço fundamental da Internet.

Uma breve descrição sobre DNS

O texto abaixo foi obtido de Como funcionam os servidores de domínio (DNS).

Se você gasta algum tempo na internet mandando e-mails ou navegando pela web, está utilizando servidores de domínios sem mesmo perceber. O sistema DNS (Domain Name System) forma uma das maiores, mais ativas e mais distribuídas bases de dados do planeta. Sem o DNS, a internet acabaria rapidamente.

Quando você navega na internet ou manda uma mensagem de e-mail, você estará utilizando um nome de domínio. Por exemplo, a URL "http://www.hsw.com.br" contém o nome de domínio howstuffworks.com. Assim como o endereço de e-mail "iknow@howstuffworks.com."

Nomes como “howstuffworks.com” são facilmente lembrados pelas pessoas, mas não ajudam em nada as máquinas. Todas elas usam endereços de IP para se referirem umas às outras. A máquina a que as pessoas se referem como "www.hsw.com.br", por exemplo, possui o endereço IP 216.183.103.150. Toda vez que se usa um nome de domínio, os servidores de domínios da internet (DNS) estarão traduzindo os nomes de domínio legíveis em endereços de IP reconhecidos pelas máquinas. Durante um dia de navegação e envio de e-mails, os servidores de domínios podem ser acessados inúmeras vezes.

Os servidores de domínios traduzem nomes de domínios em endereços de IP. Isto parece uma tarefa simples, e seria, exceto por cinco razões:

- Atualmente existem bilhões de endereços de IP em uso e a grande maioria das máquinas possui um nome legível associado.

- Alguns bilhões de requisições são feitas ao DNS todos os dias. Uma única pessoa pode fazer várias requisições em apenas um dia e existem muitas pessoas e máquinas usando a Internet diariamente.

- Nomes de domínio e endereços de IP podem mudar frequentemente (até mesmo diariamente).

- Novos nomes de domínio são criados todos os dias.

- Milhões de pessoas trabalham na mudança e no acréscimo de nomes de domínio e endereços de IP constantemente.

O sistema DNS é uma base de dados, e nenhuma outra em todo o globo recebe tantas requisições. É a única, também, modificada por milhões de pessoas todos os dias. Isso é o que faz o sistema DNS tão singular.

Endereços IP

Para manter todas as máquinas da Internet em perfeito funcionamento, cada uma delas é associada a um único endereço chamado endereço de IP. IP significa protocolo da Internet, e é um número de 32 bits normalmente apresentado como quatro “octetos” em um “número decimal pontuado.” Um endereço de IP comum se parece com esse:

216.183.103.150

Os quatro números em um endereço de IP são chamados de octetos por possuírem valores entre 0 e 255 (256 possibilidades por octeto).

Toda máquina na Internet possui seu próprio endereço de IP (na verdade, tem ao menos UM endereço). Um servidor tem um endereço IP estático, que raramente muda. Uma máquina doméstica, que se conecta através de um modem, muitas vezes possui um endereço de IP designado pelo provedor no momento da conexão. Este endereço IP é único a cada sessão e pode mudar na próxima vez que houver uma conexão. Considerando isto, um provedor precisa apenas de um endereço IP para cada modem que dá suporte, ao invés de um para cada cliente (isso vale para ADSL ou conexões 3G também).

Se você estiver usando um computador com sistema operacional Linux, você pode ver seu endereço IP por meio do seguinte comando:

aluno@M2:~$ ifconfig

eth0 Link encap:Ethernet Endereço de HW 84:2b:2b:7c:54:f5

inet end.: 172.18.80.251 Bcast:172.18.127.255 Masc:255.255.128.0

endereço inet6: fe80::862b:2bff:fe7c:54f5/64 Escopo:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Métrica:1

pacotes RX:3634552 erros:0 descartados:145885 excesso:0 quadro:0

Pacotes TX:608253 erros:0 descartados:0 excesso:0 portadora:0

colisões:0 txqueuelen:1000

RX bytes:888269786 (888.2 MB) TX bytes:195176030 (195.1 MB)

IRQ:21 Memória:f7fe0000-f8000000

No exemplo acima, a interface de rede eth0 (que é o dispositivo de hardware ou software que liga o computador fisicamente a Internet) possui o endereço IP 172.18.80.251. As demais informações descrevem outros parâmetros e características da interface de rede, e serão estudados em momento oportuno (mas não agora ;-).

Para que as máquinas acessem a Internet, é necessário apenas um endereço de IP para se conectar a um servidor. Você poderia digitar em seu navegador, por exemplo, a URL http://200.135.190.28 e alcançaria a máquina que contém o servidor web do IFSC. Porém essa forma de endereçar servidores na Internet é pouco prática. Nomes de domínio são estritamente usados para a nossa conveniência.

Nomes de domínios

Se precisássemos lembrar de todos os endereços de IP das páginas da Web que visitamos diariamente, ficaríamos malucos. Seres humanos não são bons em lembrar séries de números. No entanto, somos bons na lembrança de palavras, por isso usamos os nomes de domínios. Você possui, provavelmente, vários nomes de domínios guardados em sua cabeça. Como por exemplo:

- www.hsw.com.br - um nome típico

- www.google.com - o nome mais conhecido no mundo

- www.mit.edu - um nome EDU (educacionais) bastante popular

- encarta.msn.com - um servidor da Web que não começa com www

- www.bbc.co.uk - um nome que utiliza quatro partes em vez de três

- ftp.microsoft.com - um servidor FTP (em inglês) ao invés de um servidor da Web

As partes COM, EDU e UK destes servidores são chamadas de domínios principais ou domínios de primeiro nível. Existem vários domínios principais, incluindo COM, EDU, GOV, MIL, NET, ORG e INT, assim como as singulares combinações de duas letras para cada país (em inglês).

Em cada domínio principal existe uma enorme lista de domínios secundários. No domínio principal COM, por exemplo, tem-se:

- howstuffworks

- msn

- microsoft

- ... e milhões de outros.

Cada nome no domínio principal COM precisa ser único, mas podem existir réplicas entre os domínios. Por exemplo, howstuffworks.com e howstuffworks.org são duas máquinas completamente diferentes.

No caso de bbc.co.uk, este é um domínio terciário. São possíveis até 127 níveis, no entanto, mais do que quatro são raros.

A palavra mais à esquerda, como www ou encarta, é nome de hospedagem, que determina o nome de uma máquina específica (com um endereço de IP próprio) em um domínio. Um domínio concedido pode conter milhões de nomes de hospedagem desde que sejam únicos.

Por causa desta determinação de todos os nomes em um domínio serem únicos, é necessário que uma entidade controle a lista destes servidores e garanta que nenhuma duplicação aconteça. O domínio COM, por exemplo, não pode conter dois nomes iguais e uma empresa chamada Network Solutions (em inglês) é a responsável por manter esta lista. Ao registrar um nome de domínio, o processo passa por um dos inúmeros registradores que trabalham na Network Solutions para adicionar nomes à lista. Ao mesmo tempo, é mantida uma base de dados chamada whois (em inglês) que contém informações sobre o proprietário e o servidor de cada domínio. Se você acessar o formulário whois (em inglês), encontrará informações acerca de qualquer domínio existente.

Apesar de ser importante possuir uma autoridade central cuidando da base de dados referente aos nomes no domínio principal COM (e nos outros), você pode não querer centralizar a base de dados de todas as informações do domínio. A Microsoft, por exemplo, tem inúmeros endereços de IP e de nomes de hospedagens. Esta empresa quer manter seu próprio servidor de domínio pelo microsoft.com. Similarmente, a Grã-Bretanha quer administrar os domínios principais uk e a Austrália os domínios au, assim como nós brasileiros queremos administrar os domínios br. Por esta razão, o sistema DNS é um sistema partilhado. A Microsoft é completamente responsável pela manutenção do servidor microsoft.com: ela mantém as máquinas que implementam sua parte do sistema DNS, podendo mudar a base de dados de seu domínio sempre que necessitar, pois possui seus próprios servidores de domínio.

Todo domínio possui um servidor em algum lugar, responsável por lidar com as requisições, onde há uma pessoa mantendo os registros deste DNS. Esta é uma das partes mais extraordinárias deste sistema: ele está completamente espalhado por todo o planeta em milhões de máquinas, administradas por milhões de pessoas e, ainda assim, se comporta como uma base de dados única e integrada.

Servidores DNS

Servidores DNS fazem duas coisas o tempo todo:

- Aceitam solicitações de programas para converter nomes de domínios em endereços de IP.

- Aceitam solicitações de outros servidores para converter nomes de domínios em endereços de IP.

Quando uma solicitação chega, o servidor pode exercer uma das quatro opções:

- Pode responder diretamente com um endereço de IP, por já conhecer previamente este endereço do domínio.

- Pode contatar outros servidores e tentar encontrar o endereço de IP para que foi solicitado, um processo que pode ser repetido várias vezes.

- Pode dizer: “eu não sei o endereço de IP para o domínio solicitado, mas aqui está o endereço de IP de um servidor que sabe mais do que eu.”

- Pode retornar uma mensagem de erro, pois o domínio solicitado é inválido ou inexistente.

Ao digitar uma URL em seu navegador, o primeiro passo que este faz é converter o nome do domínio e da hospedagem em um endereço IP, para que o navegador solicite uma página da web à máquina que possui esse endereço de IP. Para fazer esta conversão, o navegador se comunica com um servidor DNS.

Ao configurar seu computador para se conectar a Internet, você (ou o software instalado para se conectar ao seu provedor) precisa informar ao computador qual o servidor DNS que deve ser usado para a conversão de nomes de domínios em endereços de IP. Para ver qual o servidor DNS configurado em seu computador (assumindo que ele esteja com Linux), use o comando nslookup:

aluno@M2:~$ nslookup www.ifsc.edu.br

Server: 200.135.37.65

Address: 200.135.37.65#53

Non-authoritative answer:

Name: www.ifsc.edu.br

Address: 200.18.10.13

A estrutura das informações mantidas no DNS

Como deve ter ficado claro na seção anterior, DNS (Domain Name System) é uma base de dados distribuída e hierárquica. Nela se armazenam informações para mapear nomes de máquinas da Internet para endereços IP e vice-versa, informação para roteamento de email, e outros dados utilizados por aplicações da Internet.

A informação armazenada no DNS é identificada por nomes de domínio que são organizados em uma árvore, de acordo com as divisões administrativas ou organizacionais. Cada nodo dessa árvore, chamado de domínio, possui um rótulo (na seção anterior isso foi denominado hospedagem). O nome de domínio de um nodo é a concatenação de todos os rótulos no caminho do nodo até a raiz. Isto é representado como uma string de rótulos listados da direita pra esquerda e separados por pontos (ex: ifsc.edu.br, sj.ifsc.edu.br). Um rótulo precisa ser único somente dentro do domínio pai a que pertence.

Por exemplo, um nome de domínio de uma máquina no IFSC pode ser mail.ifsc.edu.br, em que br é o domínio do topo da hierarquia ao qual mail.sj.ifsc.edu.br pertence. Já edu é um subdomíno de br, ifsc um subdomínio de edu, e mail o nome da máquina em questão.

Por razões administrativas, o espaço de nomes é dividido em áreas chamadas de zonas, cada uma iniciando em um nodo e se estendendo para baixo para os nodos folhas ou nodos onde outras zonas iniciam. Os dados de cada zona são guardados em um servidor de nomes, que responde a consultas sobre uma zona usando o protocolo DNS.

Clientes buscam informação no DNS usando uma biblioteca de resolução (resolver library), que envia as consultas para um ou mais servidores de nomes e interpreta as respostas.

(tirado do manual do BIND9)

Ver também o livro sobre DNS e BIND da O'Reilly.

Você pode consultar a IANA para conhecer as delegações dos top-level domains como o .br, por exemplo. A IANA é responsável por coordenar estas delegações em confirmidade com suas políticas. Consulte: top-level domains

Registros DNS

Cada rótulo na hierarquia DNS possui um conjunto de informações associadas a si. Essas informações são guardas em registros de diferentes tipos, dependendo de seu significado e propósito. Cada consulta ao DNS retorna assim as informações do registro pedido associado ao rótulo. Por exemplo, para ver o registro de endereço IP associado a www.ifsc.edu.br pode-se executar o comando dig (o resultado teve alguns comentários removidos):

tisemp@M1:~$ dig sj.ifsc.edu.br mx

;; QUESTION SECTION:

;sj.ifsc.edu.br. IN MX

;; ANSWER SECTION:

sj.ifsc.edu.br. 3600 IN MX 10 hendrix.sj.ifsc.edu.br.

;; AUTHORITY SECTION:

sj.ifsc.edu.br. 3600 IN NS ns.pop-udesc.rct-sc.br.

sj.ifsc.edu.br. 3600 IN NS ns.pop-ufsc.rct-sc.br.

sj.ifsc.edu.br. 3600 IN NS hendrix.sj.ifsc.edu.br.

;; ADDITIONAL SECTION:

hendrix.sj.ifsc.edu.br. 3600 IN A 200.135.37.65

ns.pop-ufsc.rct-sc.br. 11513 IN A 200.135.15.3

ns.pop-udesc.rct-sc.br. 37206 IN A 200.135.14.1

Cada uma das informações acima mostra um determinado registro e seu conteúdo, como descrito na tabela abaixo:

| Nome | TTL | Classe | Registro | Conteúdo do registro |

|---|---|---|---|---|

| hendrix.sj.ifsc.edu.br. | 3600 | IN | A | 200.135.37.65 |

| sj.ifsc.edu.br. | 3600 | IN | NS | hendrix.sj.ifsc.edu.br. |

| sj.ifsc.edu.br. | 3600 | IN | MX | 10 hendrix.sj.ifsc.edu.br. |

Obs: TTL é o tempo de validade (em segundos) da informação retornada do servidor de nomes, e classe é o tipo de endereço (no caso IN equivale a endereços Internet).

Os tipos de registros mais comuns são:

| Registro | Descrição | Exemplo |

|---|---|---|

| A | Endereço (Address) | www.sj.ifsc.edu.br IN A 200.135.37.66 |

| NS | Servidor de nomes (Name Server) | sj.ifsc.edu.br IN NS hendrix.sj.ifsc.edu.br. |

| CNAME | Apelido (Canonical Name) | mail.sj.ifsc.edu.br IN CNAME hendrix.sj.ifsc.edu.br. |

| MX | Roteador de email (Mail Exchanger) | sj.ifsc.edu.br IN MX mail.sj.ifsc.edu.br. |

| SOA | dados sobre o domínio (Start of Authority) | sj.ifsc.edu.br IN SOA hendrix.sj.ifsc.edu.br. root.sj.ifsc.edu.br. 2009120102 1200 120 604800 3600 |

| PTR | Ponteiro para nome (Pointer) | 65.37.135.200.in-addr.arpa IN PTR hendrix.sj.ifsc.edu.br. |

| TXT | Texto genérico (Text) | sj.ifsc.edu.br IN TXT "v=spf1 a mx ~all" |

Uma zona assim é composta de um conjunto de registros com todas as informações dos domínios nela contidos. O conteúdo de uma zona, contendo o domínio example.com, pode ser visualizado abaixo:

example.com 86400 IN SOA ns1.example.com. hostmaster.example.com. (

2002022401 ; serial

10800 ; refresh

15 ; retry

604800 ; expire

10800 ; minimum

)

IN NS ns1.example.com.

IN NS ns2.smokeyjoe.com.

IN MX 10 mail.another.com.

IN TXT "v=spf1 mx -all"

ns1 IN A 192.168.0.1

www IN A 192.168.0.2

ftp IN CNAME www.example.com.

bill IN A 192.168.0.3

fred IN A 192.168.0.4

Experimento 1: Comunicação de dados

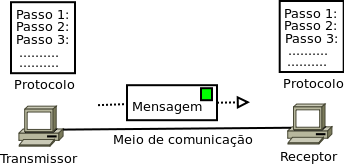

A comunicação dados pode ser entendida como troca de informação entre dois dispositivos através de algum meio de comunicação. A comunicação ocorre no âmbito de um sistema de telecomunicações, composto por equipamentos (hardware) e programas (softwares). Um sistema básico de comunicação de dados se constitui de cinco componentes:

- A mensagem: a informação a ser transmitida. O conteúdo da mensagem, seja um texto, música, video, ou qualquer outro tipo de informação, é representada por conjuntos de bits (dígitos binários).

- Transmissor: dispositivo que transmite a mensagem.

- Receptor: dispositivo que recebe a mensagem.

- Meio de comunicação: caminho físico por onde viaja a mensagem do transmissor até o receptor.

- Protocolo: conjunto de regras que governa a comunicação de dados.

Neste experimento, vamos interagir com um servidor web e identificar esses cinco componentes.

- Usando um navegador, acesse os seguintes links:

- http://tele.sj.ifsc.edu.br/~tisemp/RES/arquivo.txt

- http://tele.sj.ifsc.edu.br/~tisemp/RES/teste.html

Quais são os componentes do sistema de comunicação de dados ?

- Vamos repetir o acesso aos links acima, porém sem usar o navegador. A ideia é que nós façamos o papel de navegador. Isso deve ser feito com os seguintes passos:

- Abra um terminal de texto no Linux (menu Aplicativos->Acessórios->Terminal).

- Execute este comando:

telnet tele.sj.ifsc.edu.br 80 - Após aparecer esta linha: digite o seguinte:

Trying 200.135.37.75... Connected to integrado.sj.ifsc.edu.br. Escape character is '^]'.

e em seguida tecle ENTER duas vezes.GET /~tisemp/RES/arquivo.txt HTTP/1.0

- Agora execute o seguinte para acessar o outro link:

telnet tele.sj.ifsc.edu.br 80 - Após aparecer esta linha: digite o seguinte:

Trying 200.135.37.75... Connected to integrado.sj.ifsc.edu.br. Escape character is '^]'.

e em seguida tecle ENTER duas vezes.GET /~tisemp/RES/teste.html HTTP/1.0

- Compare o resultado das execuções desses comandos com o que se viu no navegador. Qual a diferença em cada caso ?

- Identifique os componentes do sistema de comunicação de dados nesse acesso direto.

Experimento 2: transmissão de mensagens de aplicação

Neste experimento, serão observadas as mensagens transmitidas entre um navegador e um servidor web, e com base nelas devem ser identificados:

- os protocolos envolvidos e suas respectivas camadas dentro do modelo da Internet.

- os encapsulamentos realizados por esses protocolos.

- as informações que possibilitam identificar univocamente o navegador e o servidor web durante sua comunicação.

- Execute o wireshark em seu computador: abra um terminal em Aplicativos->Terminal e execute

sudo wireshark

- Na tela do wireshark, ative a captura na interface de rede eth0 (ela está listada no lado esquerdo).

- Usando um navegador, acesse o link http://tele.sj.ifsc.edu.br/~tisemp/RES/arquivo.txt.

- Interrompa a captura no wireshark, clicando no menu Capture->Stop.

- Na tela do wireshark, escreva http na caixa de edição Filter, e em seguida clique em Apply.

- Selecione o primeiro pacote da lista. Em seguida, clique no menu Analyze->Follow TCP Stream. Uma tela se abrirá, e nela você poderá observar os dados transmitidos pelo navegador (em vermelho) e pelo servidor web (em azul). Esses são os dados da conversação ... todo o resto são informações de outros protocolos usadas para realizar a comunicação.

- Voltando à lista de pacotes mostrada pelo wireshark, observe a sequência de pacotes. Com base nela identifique:

- os protocolos envolvidos

- em que camada cada um deles atua

- que informações mantidas nesses protocolos possibilitam identificar o navegador e o servidor web.

- Cada protocolo transmite e recebe pacotes com um determinado formato, composto por cabeçalho e dados carregados (payload). Identifique nos pacotes recebidos que partes correspondem a cabeçalho e dados carregados.

- DESAFIO: imagine que foram capturados pacotes em uma rede, em que se monitoram as comunicações de uma determinada pessoa sob investigação. O investigador deve analisar esses pacotes em busca de arquivos que tenham sido transmitidos. Os pacotes capturados foram salvos em um arquivo de captura do wireshark, o qual se encontra aqui:

captura.log

Para visualizar os pacotes, use o menu File->Open do wireshark. Verifique se existem arquivos transmitidos dentro desses pacotes, e, caso afirmativo, extraia-os e visualize seus conteúdos. Para cada arquivo encontrado, informe:- qual o protocolo de aplicação usado para transmiti-lo

- que computador foi usado para acessá-los, e qual servidor foi acessado.

Experimento 3: pacotes que passeiam pela rede

Neste experimento, deve-se evidenciar a transmissão de pacotes desde o transmissor até o receptor, que pode estar em outra rede. Como já foi discutido, para que isso seja possível deve haver uma forma de transmitir esses pacotes para dispositivos intermediários na rede, que os encaminham para seus destinos. Quer dizer, os pacotes devem ser roteados até seu receptor.

- Execute o wireshark em seu computador, e ative a captura de pacotes.

- Usando um navegador, acesse esta página.

- Observe os pacotes transmitidos entre seu computador e o computador que atendeu seu pedido e respondeu com o conteúdo da página (isso é, o servidor web).

- que informações identificam essa comunicação ?

- quais os protocolos envolvidos ?

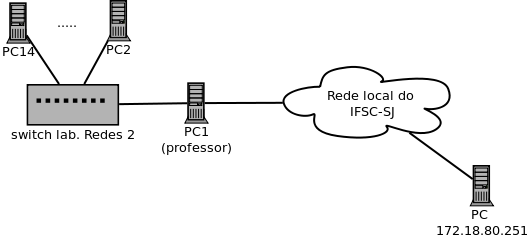

- O servidor web está fora da rede do laboratório. Assim, os pacotes precisaram ser encaminhados pelo computador do professor para a rede da escola (lembre que o computador do professor fica entre a rede do laboratório e a do Câmpus). Portanto, nesse computador deve ser possível visualizar seus pacotes sendo transmitidos em direção ao servidor, assim como a resposta do servidor. Observe esses pacotes no wireshark executado pelo professor.

- as informações que identificam suas comunicações são as mesmas que as identificadas em seu próprio computador ?

- Acesse a página da UFSC. Enquanto isso, observe na tela do projeto do laboratório o wireshark no computador do professor capturando seus pacotes.

- que informações identificam suas comunicações ?

- O servidor web da UFSC está em outra rede. Com certeza vários equipamentos intermediários precisarão ajudar para que os pacotes cheguem lá, e as respostas voltem para os seus computadores. Para saber por onde seus pacotes passam, use este comando:

traceroute -n www.ufsc.br

- que informação está sendo usada para encaminhar os pacotes até o servidor web da UFSC ?

- que protocolo mantém e usa essa informação ?

Experimento 4: Aplicação Web e o protocolo HTTP

Nas atividades abaixo sempre use o wireshark para observar as comunicações realizadas. Preste atenção aos encapsulamentos realizados e os protocolos envolvidos, assim como as informações mantidas por esses protocolos. Em particular, observe o endereço IP (mantido pelo protocolo IP na camada de rede) e números de port (mantidos por protocolos TCP e UDP na camada de transporte).

- Para criar um servidor web muito simples, siga estes passos:

- Baixe este arquivo.

- Execute este comando:

nc -l 8080 < resposta > pedido - Em seu navegador, acesse a URL http://127.0.0.1:8080/.

- Observe o resultado na tela do seu navegador, e veja o conteúdo do arquivo pedido.

- Para rodar um servidor web pequeno, mas funcional, faça o seguinte:

- Baixe este arquivo.

- Execute estes comandos:

tar xzf monkey-1.1.1.tar.gz cd monkey-1.1.1 ./configure --prefix=/home/aluno/monkey make make install

- Edite o arquivo /home/aluno/monkey/conf/sites/default e modifique a seguinte linha:

DocumentRoot /home/aluno/

- Edite o arquivo /home/aluno/monkey/conf/plugins.load e verifique se ele contém o seguinte:

# Directory Listing Plugin # ======================== # When a directory is requested, this plugin will show # an HTML list of the available content to the client. # Load /home/sobral/tmp/monkey/plugins/monkey-dirlisting.so - Execute o servidor web:

/home/aluno/monkey/bin/monkey

- Com seu navegador, acesse http://127.0.0.1:2001/

- Experimente navegar pelos links mostrados.

- Acesse as seguintes páginas, identificando o método HTTP, a URI, a versão do protocolo e os cabeçalhos enviados e recebidos. Verifique também se há corpo da mensagem no pedido ou na resposta:

- Acesse a página abaixo, e use o wireshark para acompanhar a comunicação. O que se pode ver de diferente em relação à atividade anterior ?

- Acesse a página abaixo, e observe quantas requisições HTTP são geradas a partir desse acesso. Como você explica essa quantidade de requisições ?

Para pensar

- Para que o protocolo HTTP é usado atualmente além de acesso a documentos na web? Faça uma pesquisa sobre isso.

- Pesquise o significado dos cabeçalhos HTTP vistos nos acessos feitos na aula de hoje.

Considerações finais

Os experimentos realizados buscaram introduzir alguns mecanismos envolvidos na comunicação através de uma rede de computadores. Tais mecanismos são implementados por alguns protocolos, lembrando que um protocolo especifica o formato dos pacotes transmitidos e as regras de comunicação para intercâmbio desses pacotes. Durante os experimentos, teve-se contato com alguns protocolos importantes envolvidos em comunicações na Internet, assim como algumas das principais informações definidas e usadas por esses protocolos. A visualização da hierarquia em que operam esses protocolos buscou mostrar o modelo de camadas da Internet, que define como deve funcionar um sistema que se comunica nesse tipo de rede.

Para pensar:

- Para cada experimento, desenhe um diagrama de rede que mostre os equipamentos envolvidos. Para cada equipamento, desenhe também o modelo de camadas da Internet. Por fim, mostre o fluxo dos pacotes através dessas camadas (desde o transmissor até o receptor), indicando:

- que protocolo foi usado em cada camada.

- que serviço cada protocolo realizou.

- que informações foram usadas por cada protocolo.

21/03/14: Camada de Aplicação

- Conclusão de conteúdo da camada de aplicação.

Mais algumas atividades com Serviço de Nomes (DNS)

- Usando o programa host ou dig, descubra os endereços IP associados aos seguintes nomes de domínios:

- mail.ifsc.edu.br

- www.sj.ifsc.edu.br

- www.google.com

- www.gmail.com

- www.amazon.co.uk

- www.gov.za

- www.sls.com.au

- Agora descubra quem é o servidor DNS responsável por cada um dos domínios dos nomes acima. Para isso consulte o valor do registro NS associado a esses domínios. Por exemplo, com o programa host isso pode ser feito assim:

host -t ns ifsc.edu.br

- Descubra qual o servidor DNS usado pelo seu computador. Para isso é mais fácil usar o programa nslookup:

# Use o nslookup para consultar o endereço IP de um nome qualquer ... nslookup www.ifsc.edu.br - Agora que já está ficando claro como funcionam as consultas DNS, deve-se investigar como se dá a comunicação entre seu computador e seu servidor DNS. Portanto, execute o wireshark: ... e em seguida faça uma consulta DNS qualquer. Com base nisso identifique o seguinte:

sudo wireshark

- Quantas mensagens são trocadas entre cliente e servidor DNS para cada consulta ?

- Que protocolo de transporte é usado ? E que port ?

- Qual o formato das mensagens DNS ? Elas são textuais como as mensagens HTTP ou SMTP ?

- Qual o tipo de registro DNS acessado em cada consulta ?

- Que informações estão contidas nas respostas DNS ? Há algo além do que foi pedido ?

- Qual o tamanho das mensagens DNS ?

- O serviço DNS fornece outras informações além do endereço IP associado a cada nome de domínio. Por exemplo, como ele se pode descobrir que host recebe emails em um determinado domínio. Isso é utilizado pelos MTA mundo afora para entregarem emails para seus destinatários (lembre que isso se faz com o protocolo SMTP). Para descobrir essa informação, deve-se consultar o registro MX de um domínio. Por exemplo: Descubra quem é o servidor que recebe emails nos seguintes domínios:

host -t mx ifsc.edu.br

- gmail.com

- hotmail.com

- uol.com.br

- ufsc.br

- Outra informação útil guardada por servidores DNS é a tradução de endereço IP para nome de domínio. Isso é chamado de tradução reversa (ou DNS reverso). Usando os programas de diagnóstico já vistos, isso pode ser feito assim: ... o dig tem um resultado um pouco mais carregado que os outros utilitários (host e nslookup), porém neste caso é mais prático. Veja o resultado da consulta logo após a linha ;; ANSWER SECTION:. Experimente fazer a resolução reversa para cada um dos IP obtidos nas consultas realizadas no primeiro exercício desta atividade.

dig -x 200.180.10.13 - Como explicado durante a aula, DNS é um banco de dados distribuído. Isso quer dizer que suas informações estão espalhadas em milhares (ou milhões ?) de servidores DNS mundo afora. Cada servidor DNS mantém os dados dos domínios por que é responsável. Será que é possível rastrear todos os servidores DNS que devem ser consultados até chegar ao servidor do domínio procurado ?

- Descubra quem são os servidores raiz (topo de hierarquia DNS):

host -t ns .

- Escolha um dos servidores listados, e use-o para fazer as consultas. Por exemplo: ... e observe a seção ;; AUTHORITY SECTION:. Ele contém a listagem de servidores DNS que podem atender sua consulta.

host -v -t a www.sj.ifsc.edu.br. j.root-servers.net.

- Continue fazendo as consultas aos servidores DNS listados, até conseguir traduzir o nome requisitado. Quantos servidores DNS foi necessário consultar no total ?

- Repita esse exercício para os seguintes nomes de domínio:

- www.bbc.co.uk

- www.amazon.com

- www.thepiratebay.org

- www.reeec.illinois.edu

- www.inm.ras.ru

- Descubra quem são os servidores raiz (topo de hierarquia DNS):

27/03/14: Revisão para prova

28/03/14: Prova 1

- Na sala 09

03/04/14: Camada de Aplicação: programando sockets TCP

Na aula de hoje programaremos sockets TCP utilizando a API Posix. Para isso, acompanhe estes slides e utilize os exemplos de código abaixo.

NETDB:

#include <stdio.h>

#include <sys/types.h>

#include <sys/socket.h>

#include <netinet/in.h>

#include <arpa/inet.h>

#include <netdb.h>

int main(argc, argv)

int argc;

char **argv;

{

struct hostent *ip;

unsigned long hostname;

if (argc != 2)

{

printf("Need to specify an IP address.\n");

exit(1);

}

if((hostname = inet_addr(argv[1])) == -1)

{

printf("Could not find %s\n", argv[1]);

exit(1);

}

if ((ip = gethostbyaddr((char *)&hostname, sizeof(long), AF_INET)) != NULL)

printf("%s is %s\n", argv[1], ip->h_name);

else

printf("Could not resolve %s\n", argv[1]);

return 0;

}

Servidor TCP:

#include <stdio.h>

#include <stdlib.h>

#include <errno.h>

#include <string.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <sys/socket.h>

#include <sys/wait.h>

#define MYPORT 3490 /* server port number */

#define BACKLOG 10 /* maximum connections */

int main()

{

int sockfd, new_fd; /* listen on sock_fd, new connection on new_fd */

struct sockaddr_in my_addr; /* my address information */

struct sockaddr_in their_addr; /* connector's address information */

int sin_size;

if ((sockfd = socket(AF_INET, SOCK_STREAM, 0)) == -1) {

perror("socket");

exit(1);

}

my_addr.sin_family = AF_INET; /* host byte order */

my_addr.sin_port = htons(MYPORT); /* short, network byte order */

my_addr.sin_addr.s_addr = INADDR_ANY; /* auto -fill with my IP */

bzero(&(my_addr.sin_zero),8); /* zero the rest of the struct*/

if (bind(sockfd, (struct sockaddr *)&my_addr, sizeof(struct

sockaddr))== -1) {

perror("bind");

exit(1);

}

if (listen(sockfd, BACKLOG) == -1) {

perror("listen");

exit(1);

}

while(1) { /* main accept() loop */

sin_size= sizeof(struct sockaddr_in);

if ((new_fd= accept(sockfd, (struct sockaddr *)&their_addr, &sin_size)) == -1) {

perror("accept");

continue;

}

printf("server: got connection from %s\n",\

inet_ntoa(their_addr.sin_addr));

if (!fork()) { /* this is the child process */

if (send(new_fd, "Hello, world!\n", 14, 0) == -1)

perror("send");

close(new_fd);

exit(0);

}

close(new_fd); /* parent doesn't need this */

while(waitpid(-1,NULL,WNOHANG) > 0); /* clean up child processes */

}

}

Cliente TCP:

#include <stdio.h>

#include <stdlib.h>

#include <errno.h>

#include <string.h>

#include <netdb.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <sys/socket.h>

#define PORT 3490 /* the port client will be connecting to */

#define MAXDATASIZE 100 /* max number of bytes we can get at once */

int main(int argc, char *argv[])

{

int sockfd, numbytes;

char buf[MAXDATASIZE];

struct hostent *he;

struct sockaddr_in their_addr; /* connector's address information */

if (argc != 2) {

fprintf(stderr,"usage: client hostname\n");

exit(1);

}

if ((he=gethostbyname(argv[1])) == NULL) { /* get the host info */

herror("gethostbyname");

exit(1);

}

if ((sockfd = socket(AF_INET, SOCK_STREAM, 0)) == -1) {

perror("socket");

exit(1);

}

their_addr.sin_family= AF_INET; /* host byte order */

their_addr.sin_port= htons(PORT); /* short, network byte order */

their_addr.sin_addr= *((struct in_addr *)he->h_addr);

bzero(&(their_addr.sin_zero), 8); /* zero the rest of the struct*/

if (connect(sockfd, (struct sockaddr *)&their_addr, \

sizeof(struct sockaddr)) == -1) {

perror("connect");

exit(1);

}

if ((numbytes=recv(sockfd, buf, MAXDATASIZE, 0)) == -1) {

perror("recv");

exit(1);

}

buf[numbytes] = '\0';

printf("Received: %s",buf);

close(sockfd);

return 0;

}

04/04/14: Camada de Transporte

Até o momento nos concentramos nos serviços da rede (Camada de Aplicação). Afinal, são elas que usamos para nos comunicar através das redes de computadores. No entanto, aplicações dependem de outros protocolos para poderem se comunicar, os quais cuidam dos detalhes envolvidos na transmissão e recepção de mensagens em uma rede vasta como a Internet.

As aplicações se comunicam por meio de mensagens. Cada protocolo de aplicação (HTTP, POP3, DNS, IMAP, SMTP, SIP, ...) tem seu formato de mensagem. Essas mensagens podem ser pequenas (ex: DNS, SIP) ou por vezes grandes (ex: SMTP, HTTP, POP3). De qualquer forma, a aplicação precisa que suas mensagens sejam transmitidas para o outro participante da comunicação, que está em um computador remoto. Para isso ela usa um protocolo de transporte.

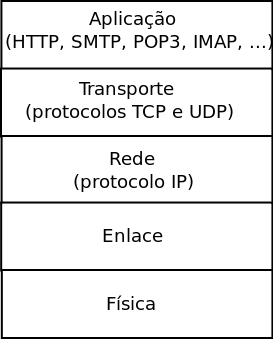

Algumas aplicações e protocolos de transporte na Internet

Como já discutido, mais de uma aplicação pode existir em um mesmo computador. Por isso, uma das principais atribuições de um protocolo de transporte é identificar de qual aplicação é uma mensagem a ser transmitida, e para qual aplicação se destina uma mensagem recebida. Deve-se ter em mente que uma aplicação é representada por um programa em execução em um computador, portanto um protocolo de transporte possibilita a comunicação entre processos que estão sendo executados usualmente em computadores diferentes. Em nossas discussões anteriores chamamos isso de classificação das mensagens, mas o termo usado para expressar essa capacidade dos protocolos de transporte é multiplexação. No caso específico dos protocolos de transporte da Internet (TCP e UDP), um número de port é usado para fazer essa distinção, e por isso essa função é denominada multiplexação baseada em portas.

Uma comunicação entre aplicações é composta basicamente de duas informações principais: endereços dos hosts participantes

e números de porta dos processos. Os endereços são responsabilidade da Camada de Rede (onde há o protocolo IP), e os números

de porta são usados na Camada de Transporte (onde estão os protocolos TCP e UDP).

Mas por que existem dois protocolos de transporte? Talvez ajude a esclarecer essa questão se compararmos as necessidades das aplicações:

| Aplicação | Tolerância a perdas | Tolerância a atrasos | Tamanhos de mensagens |

|---|---|---|---|

| HTTP | baixa | média | variável ... podem ser muito grandes (de poucos bytes a centenas de megabytes ou mais) |

| SMTP | baixa | alta | variável ... podem ser grandes (de centenas bytes a alguns megabytes) |

| DNS | média | baixa | pequenas (algumas centenas de bytes) |

| POP3 | baixa | média | variável ... podem ser grandes (de centenas bytes a alguns megabytes) |

| SIP | média | média | pequenas (algumas centenas de bytes) |

| VoIP | média | baixa | pequenas (tipicamente < 164 bytes) |

Durante o projeto e aperfeiçoamento dos protocolos da Internet, convergiu-se para a definição de dois protocolos de transporte:

- TCP (ver RFC 793): protocolo orientado a conexão, com garantia de entrega, controle de fluxo e controle de congestionamento.

- UDP (ver RFC 768): protocolo orientado a datagrama (não há conexão), sem garantia de entrega ou qualquer outra verificação ou controle. Basicamente faz somente a multiplexação baseada em porta.

Curiosidade: veja os anos em que foram publicados as especificações desses protocolos ...

As diferenças entre eles serão melhor detalhadas nas próximas aulas. Hoje farems alguns experimentos para ter uma ideia de como se comportam as comunicações feitas com esses protocolos.

Atividade

As atividades de hoje buscarão mostrar as características básicas de comunicações com protocolos de transporte.

Aplicações e protocolos de transporte

Faça uma rápida pesquisa e descubra que protocolos de transporte (e que portas) são usados por estas aplicações:

- SSH

- FTP

- BitTorrent

- emule

- WINS

- Compartilhamento de arquivos do Windows

- Windows Terminal Service

- NFS

- Openvpn

- RADIUS

- DHCP

- SNMP

- NTP

- LDAP

- Mysql

- Postgresql

- Oracle RDBMS

- Syslog

- CUPS

Que protocolo de transporte predomina nesse conjunto ?

Tipos de protocolos de transporte: TCP x UDP

Nestes experimentos, serão evidenciadas diferenças entre os protocolos TCP e UDP.

Experimento 1

Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser feita dependendo do tipo de comunicação a ser feita pela aplicação. Por exemplo, o que aconteceria se um arquivo fosse transferido de um computador a outro com ambos protocolos ?

- Abra um terminal e execute o seguinte comando para fazer o download de um arquivo a ser usado no experimento:

wget http://tele.sj.ifsc.edu.br/~tisemp/RES/ubuntu.iso

- Observe o tamanho do arquivo transferido ... ele deve ter exatamente 832569344 bytes (cerca de 832 MB). Você pode fazer isso com o comando ls -l ubuntu.iso, ou executando o gerenciador de arquivos e visualizando as propriedades desse arquivo.

- Escolha um colega para fazer o experimento, em que o arquivo será transferido de um computador para o outro.

- A primeira transferência será feita usando o protocolo TCP da seguinte forma:

- No computador receptor execute:

nc -l 5555 > arquivo - No computador transmissor execute (X é o número do seu computador, visível em sua etiqueta):

time nc 192.168.1.X 5555 < ubuntu.iso

- Quando completar a transferência, verifique o tamanho do arquivo recebido. Ele é igual ao arquivo original? E quanto tempo levou para transmiti-lo ?

- No computador receptor execute:

- A segunda transferência será feita usando o protocolo UDP:

- No computador receptor faça o download deste programa. Em seguida acrescente a ele permissão de execução (chmod +x receptor).

- No computador receptor execute:

./receptor 5555 > arquivo - No computador transmissor faça o download deste programa. Em seguida acrescente a ele permissão de execução (chmod +x transmissor).

- No computador transmissor execute (X é o número do seu computador, visível em sua etiqueta):

./transmissor 192.168.1.X 5555 < ubuntu.iso

- Quando completar a transferência, verifique o tamanho do arquivo recebido. Ele é igual ao arquivo original ? E quanto tempo levou para transmiti-lo ?

- Compare as transferências feitas com TCP e UDP. O que eles têm em comum ? Que diferenças lhe pareceram mais pronunciadas ? Como isso deve afetar as aplicações que usam esses protocolos ?

Experimento 2

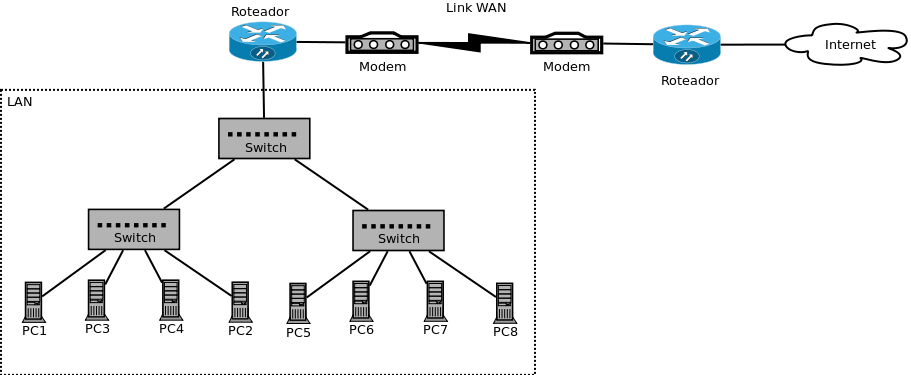

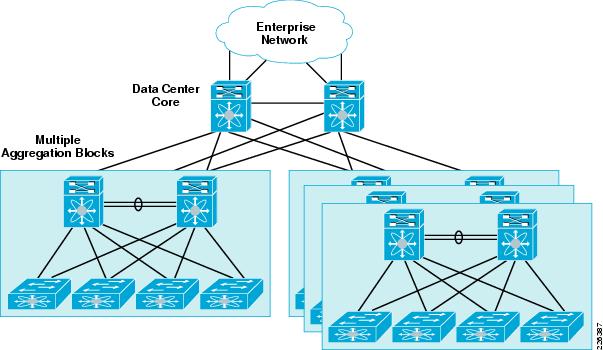

Transferências usando cada um desses protocolos podem apresentar características bem distintas. Neste segundo experimento, serão feitas transferências simultâneas de arquivos a partir de um mesmo servidor, comparando-se o resultado obtido com TCP e UDP. Essas transferência ocorrerão entre os computadores do laboratório e um servidor externo ao laboratório, como mostrado na figura abaixo:

- Abra um terminal em seu computador, e nele execute este comando:

wget http://tele.sj.ifsc.edu.br/~tisemp/RES/ubuntu.iso

- Observe a taxa de transferência (velocidade do download) obtida. Que valores ela apresenta ? Quanto tempo levou para o arquivo ser transferido ?

- Após todos terem copiado o arquivo, o professor irá se logar em um dos computadores do laboratório e repetir a transferência. Porém desta vez ele irá fazê-la sozinho. Que taxas ele obteve, e quanto tempo levou ?

- O professor irá repetir a transferência novamente, mas desta vez ele irá pedir que um aluno também a inicie logo em seguida. Qual foi a taxa obtida por ambos ?

- Finalmente, o professor irá repetir a transferência porém com mais dois alunos fazendo-a ao mesmo tempo. Que se pode concluir quanto a taxa de transferência obtida ?

- Para poder fazer uma comparação, as transferências serão feitas novamente porém usando UDP como protocolo de transporte. Para isso siga estes passos:

- Abra dois terminais. Em um deles execute este comando: ... e no outro execute:

watch -n 1 ls -l arquivo./receptor 5555 > arquivo - O professor irá transmitir o arquivo a partir do servidor. Observe o tamanho do arquivo, que deverá aumentar.

- Em que valor o tamanho do arquivo parou de crescer ? Quanto tempo isso levou, aproximadamente ? E esse tamanho final é o mesmo do arquivo original ?

- Como se comparam as transferências usando TCP e UDP ?

- Abra dois terminais. Em um deles execute este comando:

10/04/14: Camada de Transporte

- [slides]

- Introdução à Camada de Transporte

- Multiplexação/Demultiplexação

- UDP

- Transferência confiável

- Pára-Espera

11/04/14: Camada de Transporte

- [slides]

- Protocolos Dutados

- Volta-N (Go-Back N)

- Retransmissão Seletiva

- TCP

15/04/14: Camada de Transporte

- Aula trocada com Prof. Roberto de Matos (MIC)

- Revisão da camada de transporte

Algoritmo de Nagle

O algoritmo de Nagle, criado por John Nagle, é um meio de aumentar a eficiência de redes TCP/IP reduzindo o número de pacotes que precisam ser enviados pela rede. O documento de Nagle, Congestion Control in IP/TCP Internetworks (RFC 896), descreve o que ele chamou de "o problema dos pacotes pequenos", onde uma aplicação emite repetidamente dados em pequenos blocos, frequentemente de apenas 1 byte. Já que pacotes do TCP/IP têm um cabeçalho de 40 bytes (20 bytes do TCP e 20 bytes do IPv4), isto resulta em um pacote de 41 bytes para carregar 1 byte de informação útil, constituindo um overhead enorme. Esta situação ocorre com freqüência em sessões Telnet, onde a maioria das vezes em que uma tecla é pressionada um único byte é transmitido ao servidor. Pior, em enlaces lentos, muitos destes pacotes podem estar em trânsito ao mesmo tempo, podendo levar o enlace a um congestionamento grave.

O algoritmo de Nagle combina uma quantidade de pequenas mensagens sendo enviadas, transmitindo-as de uma só vez. Especificamente, enquanto houver um pacote enviado para o qual o emissor não tenha recebido um reconhecimento (ACK), o emissor continua enfileirando mensagens de saída até que tenha um pacote grande o suficiente para justificar o envio.

O pseudo-código abaixo mostra o comportamento do algoritmo, sendo MSS o tamanho máximo de uma mensagem TCP (Maximum Segment Size).

if there is new data to send

if the window size >= MSS and available data is >= MSS

send complete MSS segment now

else

if there is unconfirmed data still in the pipe

enqueue data in the buffer until an acknowledge is received

else

send data immediately

end if

end if

end if

15/04/14: Camada de Transporte

Atividade: TCP com e sem Nagle

Vamos realizar um experimento envolvendo a modificação das aplicações cliente e servidor desenvolvidas nesta aula.

As seguintes modificações devem ser feitas no servidor:

- O servidor deve receber múltiplas mensagens por conexão e não deve respondê-los.

- O servidor precisa contar o número de mensagens recebidas e imprimir ao final da conexão.

As seguintes modificações devem ser realizadas no cliente:

- Assim que ele se conecta, ele começa a enviar um arquivo byte-a-byte. Para isso, abra um arquivo qualquer (de ao menos 10MB), leia o arquivo byte-a-byte e gere um send para cada byte.

- Receba um novo parâmetro no programa (usando o argv na main). Este parâmetro deverá receber 1 ou 0 da linha de comando. Se a opção for 1, o algoritmo de Nagle deve ser habilitado no cliente, se for 0, ele deve ser desabilitado.

- O cliente precisa contar o número de mensagens transmitidas e imprimir ao final da conexão.

O Linux assume que o algoritmo de Nagle deve estar habilitado para todo socket criado por padrão. Para desabilitar o algoritmo de Nagle em um socket é possível utilizar a função de sistema setsockopt (veja man setsockopt).

Para comparar o comportamento da transmissão deste arquivo entre com e sem o uso do algoritmo de Nagle, execute o cliente duas vezes (com Nagle e sem Nagle) utilizando o comando abaixo e observe o tempo de transmissão. Execute estes testes com o wireshark aberto. Qual a diferença na quantidade de pacotes transmitidos em cada modo?

$ time ./cliente 127.0.0.1

24/04/14: Camada de transporte - listas de exercícios

08/05/14: Revisão para Avaliação 2

09/05/14: Avaliação 2

15/05/14: Camada de Redes

16/05/14: Camada de Redes

22/05/14: Camada de Redes

23/05/14: Camada de Redes

- [Slides]

Roteamento estático

Netkit

Esse guia contém uma coleção de exemplos, para que tenham ideia do que se pode fazer com o Netkit.

O Netkit fica assim como opção para complementar o estudo. Ele funciona como um laboratório de redes, em que se podem criar redes como aquelas que vemos em aula e mesmo inventar novas redes. Seu uso se destina a fixar conceitos, para que o uso dos equipamentos reais seja facilitado.

Além do Netkit, o seguinte simulador de roteamento IP, que roda dentro do próprio navegador, pode ajudá-los a exercitar a divisão de subredes e a criação de rotas estáticas.

Experimento

1. Usando o Netkit crie as seguintes redes. Não esqueça de definir as rotas estáticas.

| Arquivo do experimento |

|---|

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

r1[type]=gateway

r2[type]=gateway

pc1[eth0]=link0:ip=192.168.0.1/24

pc2[eth0]=link1:ip=192.168.1.2/24

pc3[eth0]=link2:ip=192.168.2.3/24

r1[eth0]=link0:ip=192.168.0.254/24

r1[eth1]=link1:ip=192.168.1.254/24

r2[eth0]=link0:ip=192.168.0.253/24

r2[eth1]=link2:ip=192.168.2.254/24

pc1[default_gateway]=192.168.0.254

pc2[default_gateway]=192.168.1.254

pc3[default_gateway]=192.168.2.254

r1[route]=192.168.2.0/24:gateway=192.168.0.253

r2[route]=192.168.1.0/24:gateway=192.168.0.254

|

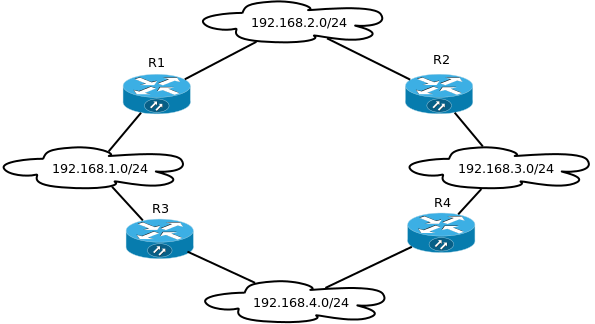

| Arquivo do experimento |

|---|

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

pc4[type]=generic

r1[type]=gateway

r2[type]=gateway

r3[type]=gateway

r4[type]=gateway

pc1[eth0]=lan1:ip=192.168.1.1/24

pc2[eth0]=lan2:ip=192.168.2.1/24

pc3[eth0]=lan3:ip=192.168.3.1/24

pc4[eth0]=lan4:ip=192.168.4.1/24

r1[eth0]=lan1:ip=192.168.1.254/24

r1[eth1]=lan2:ip=192.168.2.254/24

r2[eth0]=lan2:ip=192.168.2.253/24

r2[eth1]=lan3:ip=192.168.3.254/24

r3[eth0]=lan1:ip=192.168.1.253/24

r3[eth1]=lan4:ip=192.168.4.254/24

r4[eth0]=lan3:ip=192.168.3.253/24

r4[eth1]=lan4:ip=192.168.4.253/24

|

| Arquivo do experimento |

|---|

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

pc4[type]=generic

r1[type]=gateway

r2[type]=gateway

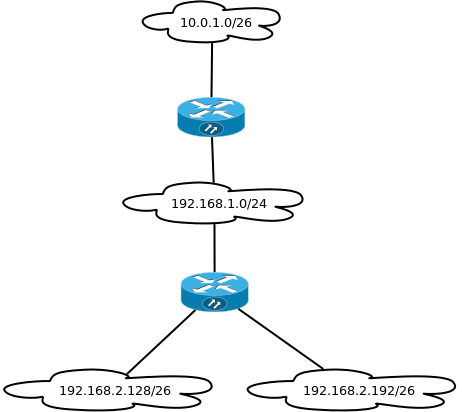

pc1[eth0]=lan1:ip=10.0.1.1/26

pc2[eth0]=lan2:ip=192.168.1.1/24

pc3[eth0]=lan3:ip=192.168.2.129/26

pc4[eth0]=lan4:ip=192.168.2.193/26

r1[eth0]=lan1:ip=10.0.1.62/26

r1[eth1]=lan2:ip=192.168.1.254/24

r2[eth0]=lan2:ip=192.168.1.253/24

r2[eth1]=lan3:ip=192.168.2.190/26

r2[eth2]=lan4:ip=192.168.2.254/26

|

2. Teste a comunicação entre os computadores e roteadores usando o comando ping. Use também o tcpdump ou wireshark para monitorar as interfaces de rede.

29/05/14: Camada de Redes

- Finalização de experimentos de roteamento estático.

- Finalização do conteúdo da camada de redes [Slides]

30/05/14: Camada de Rede - laboratório de roteamento

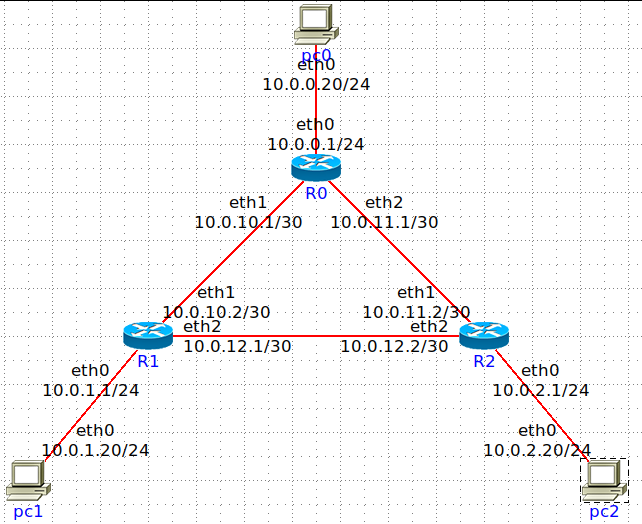

Nestes experimentos realizaremos experimentos com os protocolos de roteamento IGP (Intra-SA) RIP e OSPF, e com o protocolo Inter-SA BGP. Para isto continuaremos utilizando o Netkit. Leia aqui como o Netkit trabalha com roteadores.

Experimento 1: laboratório básico de RIP com Quagga

ETAPA 1: infraestrutura da rede de teste

A infraestrutura geral (conexões) e IPs das interfaces já está implementada no arquivo de configuração abaixo.

| Arquivo do experimento |

|---|

# Hosts

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Routers

r1[type]=gateway

r2[type]=gateway

r3[type]=gateway

# Hosts' interfaces to local routers

pc1[eth0]=link0:ip=192.168.0.1/24

pc2[eth0]=link1:ip=192.168.1.1/24

pc3[eth0]=link2:ip=192.168.2.1/24

# Routers' interfaces to local networks

r1[eth0]=link0:ip=192.168.0.254/24

r2[eth0]=link1:ip=192.168.1.254/24

r3[eth0]=link2:ip=192.168.2.254/24

# Network "backbone" links

r1[eth1]=backbone0:ip=10.0.0.1/30

r1[eth2]=backbone1:ip=10.0.1.1/30

r2[eth1]=backbone0:ip=10.0.0.2/30

r2[eth2]=backbone2:ip=10.0.2.1/30

r3[eth1]=backbone1:ip=10.0.1.2/30

r3[eth2]=backbone2:ip=10.0.2.2/30

|

Agora você precisa:

- Para cada estação final (hosts), defina suas rotas padrão (default gateway). Você pode fazer isso manipulando diretamente as tabelas de rotas das máquinas (comando "route add default gw IP"), ou adicionando a linha específica no arquivo de configuração do Netkit;

- Em cada roteador, configure o serviço RIP para que que os testes da próxima etapa possam ser executados. O Netkit cria no home do usuário uma pasta chamada "lab". Nesta pasta, há uma pasta para cada equipamento da rede em teste. Neste diretório podem ser colocados arquivos de configuração de serviços a serem executados nas máquinas virtuais do Netkit. É por ali que será configurado, primeiramente, o Quagga, software de roteamento que implementa RIP, OSPF e BGP. O arquivo de configuração abaixo mostra a configuração do Quagga para o roteador R1. Salve este arquivo com o nome "zebra.conf" no diretório "lab/r1/". Em seguida, adapte o arquivo para os roteadores R2 e R3.

| zebra.conf do R1 |

|---|

hostname R1

interface eth0

ip address 192.168.0.254/24

interface eth1

ip address 10.0.0.1/30

interface eth2

ip address 10.0.1.1/30

log stdout

|

- Crie os arquivos de configuração para o RIP em cada roteador, colocando-os dentro dos diretórios dos mesmos. O nome destes arquivos deve ser ripd.conf e o conteúdo deve ser o abaixo.

| ripd.conf dos roteadores |

|---|

router rip

redistribute connected

redistribute static

network eth1

network eth2

|

- Execute o Quagga e o RIP a partir dos arquivos criados. Os arquivos que estão na pasta "home/usuario/lab" são montados na pasta "/homelab/" de todas as máquinas virtuais do Netkit. Para iniciar os serviços no R1, faça algo como o que está no exemplo abaixo. Repita o procedimento para R2 e R3 utilizando os arquivos corretos.

| Inicialização do Quagga e do RIP |

|---|

$ zebra -d -f /hostlab/r1/zebra.conf

$ ripd -d -f /hostlab/r1/ripd.conf

|

ETAPA 2

- Verifique as tabelas de roteamento usando o vtysh no Quagga;

- Use o ping e o traceroute para testar todos os caminhos percorridos pelos pacotes, tanto entre roteadores como entre máquinas clientes. Baseado nesta observação qual métrica você acha que o RIP utiliza para computar as rotas?

- "Derrube" o enlace R1-R2 (desative uma das interfaces com o comando "ifconfig INTERFACE down") e volte a testar a conectividade e tabelas de roteamento;

- Religue a interface (com o comando "ifconfig INTERFACE up") e volte a verificar as tabelas de roteamento.

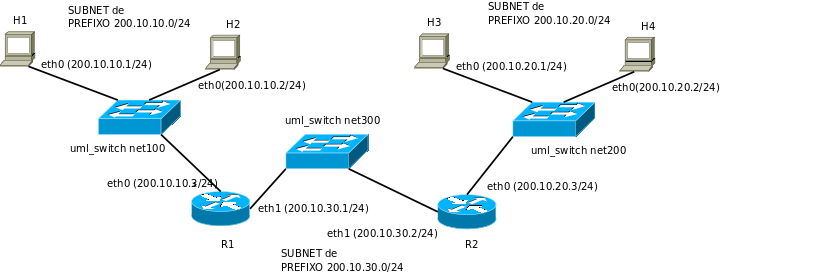

Experimento 2: laboratório básico de OSPF

- Mais informações sobre o OSPF nesta aula do Prof. Eraldo.

Da mesma forma que o ripd, o ospfd é iniciado após o quagga e um arquivo de configuração é repassado para o mesmo.

Os passos a seguir são:

- O cenário e teste é o da figura abaixo. A infraestrutura para o Netkit está no arquivo após a figura. Inicie esta rede e teste a conectividade.

# Hosts

h1[type]=generic

h2[type]=generic

h3[type]=generic

h4[type]=generic

# Routers

r1[type]=gateway

r2[type]=gateway

# Switches

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

# Switches' Interfaces

sw1[eth0]=sw1-h1

sw1[eth1]=sw1-h2

sw1[eth2]=sw1-r1

sw2[eth0]=sw2-r1

sw2[eth1]=sw2-r2

sw3[eth0]=sw3-h3

sw3[eth1]=sw3-h4

sw3[eth2]=sw3-r2

# Static IPs

h1[eth0]=sw1-h1:ip=200.10.10.1/24

h2[eth0]=sw1-h2:ip=200.10.10.2/24

h3[eth0]=sw3-h3:ip=200.10.20.1/24

h4[eth0]=sw3-h4:ip=200.10.20.2/24

r1[eth0]=sw1-r1:ip=200.10.10.3/24

r1[eth1]=sw2-r1:ip=200.10.30.1/24

r2[eth0]=sw2-r2:ip=200.10.20.3/24

r2[eth1]=sw3-r2:ip=200.10.30.2/24

- Utilize o seguinte arquivo para inicializar o quagga (zebra.conf) no R1. Modifique-o para usar também no R2, de modo similar ao experimento anterior.

hostname r1

interface eth0

ip address 200.10.10.3/24

interface eth1

ip address 200.10.30.1/24

log stdout

- Utilize o seguinte arquivo para configurar o ospf (ospfd.conf). Modifique para o R2.

#Router r1

#/usr/local/etc/ospfd.conf

#

hostname r1

password r1

enable password r1

#

interface eth0

interface eth1

!ip ospf network point-to-point

router ospf

passive-interface eth0

network 200.10.10.0/24 area 0

network 200.10.30.0/24 area 0

#

log stdout

- Para iniciar o roteamento use os comandos:

$ zebra -d -f /hostlab/r1/zebra.conf

$ ospfd -d -f /hostlab/r1/ospfd.conf

- Entre no roteador R1 e verifique a tabela de roteamento para a rede 200.10.20.0. Qual é a métrica e por que?

- Faça um vtysh em R1 e verifique quantos router LSA e network LSA existem na base de dados. Explique estes números. Identifique também qual é o Router ID de R1:

show ip ospf database

- Observe os routers LSAs de R1. Observe o cabeçalho do router LSA associado ao R1 e identifique: o LS type, Link State ID o LS sequence.

show ip ospf database router

- Ainda no router LSA associado a R1 identifique o número de links informados e quais são os (Link ID e Link Data) de cada um deles.

- Qual é árvore de roteamento do ponto de vista de R1?

- Usando o wireshark identique o número do protocolo usado para identificar o OSPF. Qual protocolo de transporte o OSPF utiliza?

05/06/14: Camada de Enlace

As camadas 1 e 2 (física e enlace) serão o foco principal do curso de Redes de Computadores II, na próxima fase. Nestes dois próximos encontros faremos apenas uma introdução a estas camadas, apresentando alguns exemplos práticos de soluções de enlace em redes usuais, porém sem maior profundidade.

- [slides]

06/06/14: Camada de Enlace (cont.)

- [slides]

12/06/14: Não há aula - jogo do Brasil

13/06/14: Camada de Enlace - Laboratório de LANs

- Aula no Lab. Redes I

Conceituação sobre Redes Locais (LAN)

Características e pontos-chaves

Obs: obtido de STALLINGS, 2005:

- Uma LAN consiste de um meio de transmissão compartilhado e um conjunto de hardware e software para servir de interface entre dispositivos e o meio de transmissão, além de regular o acesso ao meio de forma ordenada.

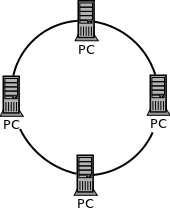

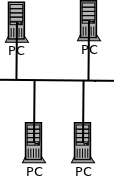

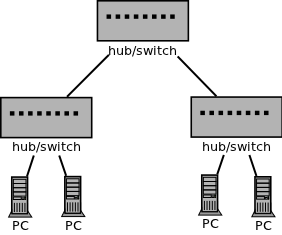

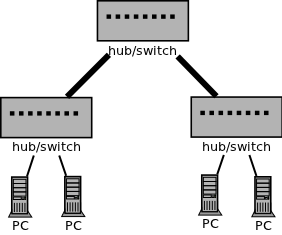

- As topologias usadas em LANs são anel (ring), barramento (bus), árvore (tree) e estrela (star). Uma LAN em anel consiste de um laço fechado formado por repetidores que possibilitam que dados circulem ao redor do anel. Um repetidor pode funcionar também como um ponto de acesso de um dispositivo. Transmissão geralmente se dá na forma de quadros (frames). As topologias barramento e árvore são segmentos de cabos passivos a que os dispositivos são acoplados. A transmissão de um quadro por um dispositivo (chamado de estação) pode ser escutada por qualquer outra estação. Uma LAN em estrela inclui um nó central onde as estações são acopladas.

- Um conjunto de padrões definido para LANs especifica uma faixa de taxas de dados e abrange uma variedade de topologias e meios de transmissão.

- Na maioria dos casos, uma organização possui múltiplas LANs que precisam ser interconectadas. A abordagem mais simples para esse problema se vale de equipamentos chamados de pontes (bridges). Os conhecidos switches Ethernet são exemplos de pontes.

- Switches formam os blocos de montagem básicos da maioria das LANs (não muito tempo atrás hubs também eram usados).

Algumas tecnologias

- Ethernet (IEEE 802.3): largamente utilizada hoje em dia, na prática domina amplamente o cenário de redes locais.

- Token Ring (IEEE 802.5): foi usada nos anos 80 e início dos anos 90, mas está em desuso ... muito difícil de encontrar uma rede local deste tipo hoje em dia.

- Myrinet: criada especificamente para interligar servidores de alta capacidade de processamento em clusters. Atualmente pouco usada, pois redes ethernet as substituíram em clusters e data centers.

- Infiniband: especificamente criada para interligar equipamentos para fins de computação de alto-desempenho. Mantém-se na ativa nesse nicho específico.

Topologias

Uma topologia de rede diz respeito a como os equipamentos estão interligados. No caso da rede local, a topologia tem forte influência sobre seu funcionamento e sobre a tecnologia adotada. Dependendo de como se desenha a rede, diferentes mecanismos de comunicação são necessários (em particular o que se chama de acesso ao meio). A eficiência da rede (aproveitamento da capacidade de canal, vazão) e sua escalabilidade (quantidade de computadores e equipamentos que podem se comunicar com qualidade aceitável) também possuem relação com a topologia. A tabela abaixo exemplifica topologias conhecidas de redes locais.

Exemplos de uso de redes locais