Mudanças entre as edições de "RCO-Subsequente-2021-2"

| Linha 11: | Linha 11: | ||

==Objetivos== | ==Objetivos== | ||

| + | |||

| + | ===PARTE 1=== | ||

| + | |||

| + | *Rever o laboratório anterior; | ||

| + | |||

| + | ===PARTE 2 | ||

Após este laboratório o aluno deverá ser capaz de: | Após este laboratório o aluno deverá ser capaz de: | ||

| + | |||

*Compreender o que é uma rede de comutação de pacotes; | *Compreender o que é uma rede de comutação de pacotes; | ||

| − | * | + | *Utilizar a ferramenta wireshark para básica de pacotes da rede; |

**formar uma ideia inicial da estrutura de um pacote; | **formar uma ideia inicial da estrutura de um pacote; | ||

**funções básicas de filtragem na captura e no display; | **funções básicas de filtragem na captura e no display; | ||

Edição das 14h34min de 21 de outubro de 2021

AULA 01 - AULA DIA 6/10/2021

Ver SIGAA

AULA 02 - AULA DIA 13/10/2021

Ver SIGAA

AULA 03 - AULA DIA 21/10/2021

Objetivos

PARTE 1

- Rever o laboratório anterior;

===PARTE 2

Após este laboratório o aluno deverá ser capaz de:

- Compreender o que é uma rede de comutação de pacotes;

- Utilizar a ferramenta wireshark para básica de pacotes da rede;

- formar uma ideia inicial da estrutura de um pacote;

- funções básicas de filtragem na captura e no display;

- consolidar o conceito de protocolo e de camadas de protocolos através da análise de troca de pacotes com ping e traceroute usando:

- as janelas com detalhes dos pacotes e encapsulamentos;

- a opção de flow graph para visualizar as trocas de mensagens.

| Laboratório 2 - Wireshark e encapsulamento |

|---|

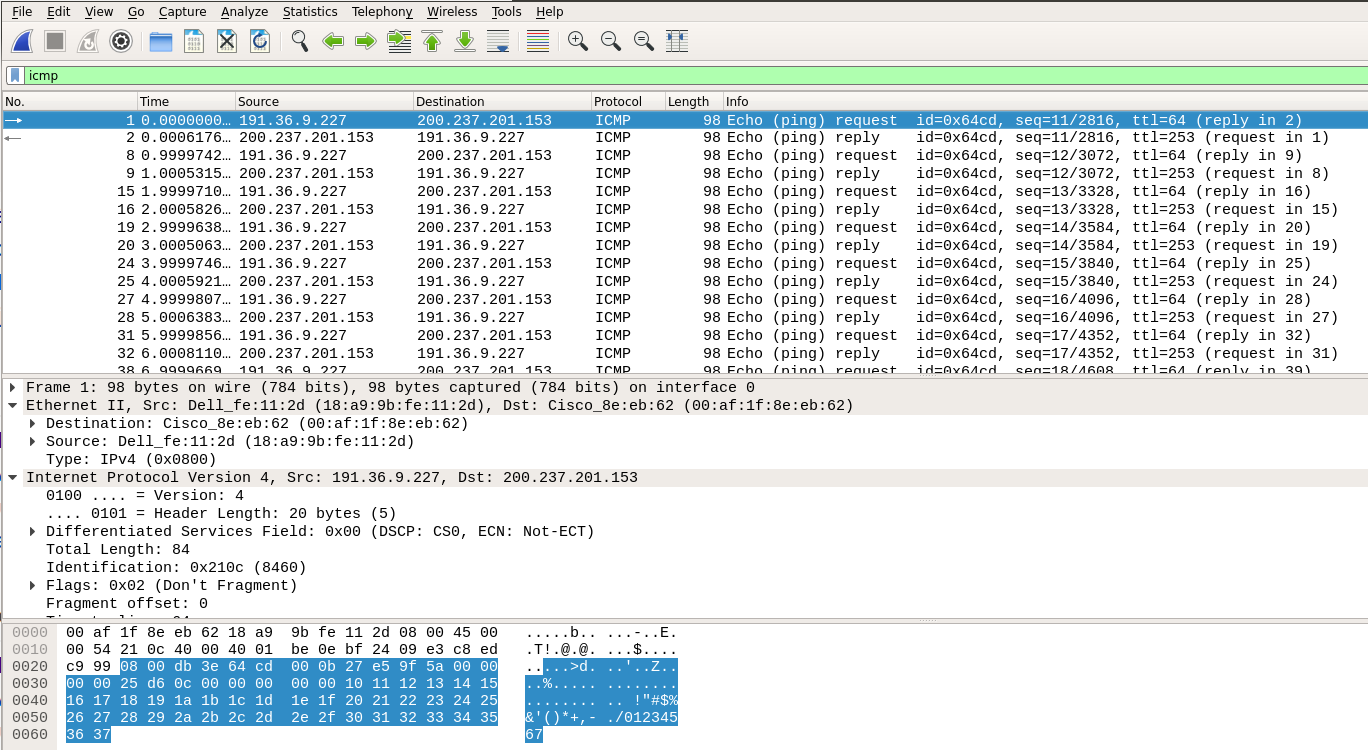

Laboratório 2Sobre o analisador WiresharkO analisador de pacotes exibe os conteúdos de todos os campos dentro de uma mensagem de protocolo. Para que isso seja feito, o analisador de pacotes deve “entender” a estrutura de todas as mensagens trocadas pelos protocolos. Suponha que estamos interessados em mostrar os vários campos nas mensagens trocadas pelo protocolo HTTP na Figura 5. O analisador de pacotes entende o formato dos quadros Ethernet, e desta forma pode identificar o datagrama IP dentro de um quadro. Ele também entende o formato do datagrama IP, para que ele possa extrair o segmento TCP dentro do datagrama IP. Ele entende a estrutura do segmento TCP, para que possa extrair a mensagem HTTP contida no segmento. Finalmente, ele entende o protocolo HTTP e então, por exemplo, sabe que os primeiros bytes de uma mensagem HTTP contém a cadeia “GET”, “POST” ou “HEAD”. Nós utilizaremos o sniffer Wireshark (http://www.wireshark.org) para estes laboratórios, o que nos permite exibir os conteúdos das mensagens sendo enviadas/recebidas de/por protocolos em diferentes camadas da pilha de protocolos. Tecnicamente falando, Wireshark é um analisador de pacotes que pode ser executado em computadores com Windows, Linux/UNIX e MAC. É um analisador de pacotes ideal para nossos laboratórios, pois é estável, tem uma grande base de usuários e é bem documentado incluindo um guia de usuário (http://www.wireshark.org/docs/wsug_html/), páginas de manual (http://www.wireshark.org/docs/man-pages/), e uma seção de FAQ detalhada (http://www.wireshark.org/faq.html), funcionalidade rica que inclui a capacidade de analisar mais que 500 protocolos, e uma interface com o usuário bem projetada. Ele funciona em computadores ligados a uma Ethernet para conectar-se à Internet, bem como protocolos ponto a ponto, tal como PPP. OBS: Se o wireshark estiver instalado em sua máquina, para chamá-lo a partir de um terminal deve fazer: sudo wireshark ETAPA 1: Identificando os campos da interface do WiresharkQuando você executar o programa Wireshark, a interface com o usuário exibida na Figura abaixo aparecerá. Inicialmente, nenhum dado será apresentado nas janelas. A interface do Wireshark tem seis componentes principais:

ETAPA 2 - Verificando pacotes do ping (ICMP REQUEST/REPLY))

Etapa 3ATENÇÃO: ESTA ESTA DEVERÁ SER ENTREGUE NA FORMA DE TAREFA. VER SIGAA.

|