Mudanças entre as edições de "Predefinição:RCO 1110232 2015-2"

(→Aulas) |

|||

| (33 revisões intermediárias pelo mesmo usuário não estão sendo mostradas) | |||

| Linha 22: | Linha 22: | ||

!scope="col"| Final | !scope="col"| Final | ||

|- | |- | ||

| − | | | + | | 132003277-0 || '''D'''(C) || C || A || OK || C |

|- | |- | ||

| − | | | + | | 151000546-3 || 6,9 || 6,9 || 8,0 || OK || 7,0 |

|- | |- | ||

| − | | | + | | 151000952-3 || 8,9 || 10 || 8,6 || OK || 9,0 |

|- | |- | ||

| − | | | + | | 141002147-5 || '''D'''(C) || B || B || OK || B |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

|} | |} | ||

F: faltou<br /> | F: faltou<br /> | ||

| Linha 143: | Linha 133: | ||

* A camada de aplicação (ver estes [[http://www.sj.ifsc.edu.br/~tisemp/RES/aulas/cap1.pdf slides]) | * A camada de aplicação (ver estes [[http://www.sj.ifsc.edu.br/~tisemp/RES/aulas/cap1.pdf slides]) | ||

| + | * Lista de Exercícios II e III | ||

| − | Ver Capítulo 27 do livro ''Comunicação de Dados e Redes de Computadores, 4a ed.'', de Behrouz Forouzan. | + | ==03/12/15: Camada de Aplicação== |

| + | * Camada de Aplicação (ver estes [[http://www.sj.ifsc.edu.br/~tisemp/RES/aulas/cap2.pdf slides]]) | ||

| + | * Protocolos SMTP, IMAP, POP3, FTP e DNS. | ||

| + | * Resolução de exercícios ([http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista2.pdf Lista 2]) | ||

| + | |||

| + | * Ver Capítulo 27 do livro ''Comunicação de Dados e Redes de Computadores, 4a ed.'', de Behrouz Forouzan. | ||

Na arquitetura de redes da Internet, são as aplicações que se comunicam, gerando dados no transmissor e consumindo-os no receptor. | Na arquitetura de redes da Internet, são as aplicações que se comunicam, gerando dados no transmissor e consumindo-os no receptor. | ||

| Linha 283: | Linha 279: | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | == | + | |

| − | * | + | ==10/12/15: Camada de Aplicação== |

| − | + | * Avaliação CPA (alunos) [https://limesurvey.ifsc.edu.br/index.php/135384?lang=pt-BR clique aqui] | |

| − | |||

=== Experimento 1: Comunicação de dados === | === Experimento 1: Comunicação de dados === | ||

| Linha 435: | Linha 430: | ||

** que serviço cada protocolo realizou. | ** que serviço cada protocolo realizou. | ||

** que informações foram usadas por cada protocolo. | ** que informações foram usadas por cada protocolo. | ||

| − | |||

| − | |||

| − | |||

| − | |||

==17/12/15: Avaliação 1 == | ==17/12/15: Avaliação 1 == | ||

| Linha 445: | Linha 436: | ||

* Avaliação: 19h:15m - 21h:15m | * Avaliação: 19h:15m - 21h:15m | ||

| − | == | + | ==04/02/16: Camada de Transporte == |

| − | |||

* Camada de Transporte (ver estes [[http://www.sj.ifsc.edu.br/~tisemp/RES/aulas/cap3.pdf slides]]) | * Camada de Transporte (ver estes [[http://www.sj.ifsc.edu.br/~tisemp/RES/aulas/cap3.pdf slides]]) | ||

| + | ** Capítulo 3 do Kurose | ||

* Resolução de exercícios ([http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista4.pdf Lista 4]) | * Resolução de exercícios ([http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista4.pdf Lista 4]) | ||

* Resolução de exercícios ([http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista5.pdf Lista 5]) | * Resolução de exercícios ([http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista5.pdf Lista 5]) | ||

| + | |||

| + | * Construção de um protocolo de transferência confiável | ||

| + | * Volta-N, Retransmissão Seletiva | ||

Até o momento nos concentramos nos serviços de rede (Camada de Aplicação). Afinal, são elas que usamos para nos comunicarmos através das redes de computadores. No entanto, aplicações dependem de outros protocolos para poderem se comunicar, os quais cuidam dos detalhes envolvidos na transmissão e recepção de mensagens em uma rede vasta como a Internet. | Até o momento nos concentramos nos serviços de rede (Camada de Aplicação). Afinal, são elas que usamos para nos comunicarmos através das redes de computadores. No entanto, aplicações dependem de outros protocolos para poderem se comunicar, os quais cuidam dos detalhes envolvidos na transmissão e recepção de mensagens em uma rede vasta como a Internet. | ||

| Linha 496: | Linha 490: | ||

As diferenças entre eles serão melhor detalhadas nas próximas aulas. Hoje farems alguns experimentos para ter uma ideia de como se comportam as comunicações feitas com esses protocolos. | As diferenças entre eles serão melhor detalhadas nas próximas aulas. Hoje farems alguns experimentos para ter uma ideia de como se comportam as comunicações feitas com esses protocolos. | ||

| − | == | + | == 11/02/16: Camada de Transporte == |

| − | + | * Princípios de funcionamento do TCP | |

| − | |||

| − | |||

| − | |||

| − | * | ||

| − | |||

| − | |||

| − | |||

| − | |||

== Atividade == | == Atividade == | ||

| Linha 596: | Linha 582: | ||

./receptor 5555 > arquivo | ./receptor 5555 > arquivo | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | |||

| − | |||

## Como se comparam as transferências usando TCP e UDP ? | ## Como se comparam as transferências usando TCP e UDP ? | ||

| − | == | + | == 16/02/16: Avaliação da Camada de Transporte == |

| − | |||

| − | |||

| − | |||

| − | |||

* Avaliação Camada de Transporte | * Avaliação Camada de Transporte | ||

| + | ** Cap 3 Kurose, Slides e Lista V. | ||

| + | ** Local: Sala 02 | ||

| + | * Introdução à Camada de Rede - [http://www.sj.ifsc.edu.br/~tisemp/RES/aulas/cap4.pdf (Slides)] | ||

| + | ** Exercícios [http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista7.pdf (Lista 7)] | ||

| − | == | + | == 18/02/16: Camada de Rede == |

| − | + | * Roteamento Hierárquico | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | * Roteamento | ||

* Endereçamento IP | * Endereçamento IP | ||

| − | * Exercícios | + | * Exercícios Camada de Rede [http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista8.pdf Lista 8] |

| − | == | + | == 25/02/16: Camada de Rede == |

| − | * | + | * Resolução de exercícios Segmentação de redes [http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista10.pdf (Lista 10)] |

| − | == | + | == 03/03/16: Camada de Rede == |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

* Exercícios de revisão (parte teórica) [http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista11.pdf (Lista 11)] | * Exercícios de revisão (parte teórica) [http://www.sj.ifsc.edu.br/~tisemp/RES/listas_exercicios/lista11.pdf (Lista 11)] | ||

| + | * Avaliação de Camada de Rede (segundo horário) | ||

| − | == | + | == 10/03/16: Encerramento da Disciplina == |

| − | * | + | * Recuperações: Camada de Aplicação, Transporte e Rede |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

* Conceitos finais: [http://www.sj.ifsc.edu.br/~tisemp/RED/conceitos_finais.pdf clique aqui] | * Conceitos finais: [http://www.sj.ifsc.edu.br/~tisemp/RED/conceitos_finais.pdf clique aqui] | ||

Edição atual tal como às 11h05min de 15 de março de 2016

Diário de aula de RCO - 2015-2 - Prof. Tiago Semprebom

Professor

Professor: Tiago Semprebom

Email: tisemp@ifsc.edu.br

Atendimento paralelo: 5a feira 17:30h - 18:30 h (Lab. de Desenvolvimento de Tele)

Endereço web do grupo: http://groups.google.com/group/ifsc_res

Endereço de e-mail da disciplina: ifsc_res@googlegroups.com

IMPORTANTE: o direito de recuperar uma avaliação em que se faltou somente existe mediante justificativa reconhecida pela coordenação. Assim, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Plano de Ensino

Conceitos

| Matrícula | A1 | A2 | A3 | Rel. Tec. | Final |

|---|---|---|---|---|---|

| 132003277-0 | D(C) | C | A | OK | C |

| 151000546-3 | 6,9 | 6,9 | 8,0 | OK | 7,0 |

| 151000952-3 | 8,9 | 10 | 8,6 | OK | 9,0 |

| 141002147-5 | D(C) | B | B | OK | B |

F: faltou

(X): conceito da recuperação

negrito: com direito a recuperação

Material de apoio

- Transparências utilizadas durante as aulas

Curiosidades

- Breve histórico sobre o surgimento das redes de computadores e a Internet

- Vídeo sobre o funcionamento das fibras ópticas

- Mapas de rede dorsais (Backbones)

- Telex

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Breve História da Internet

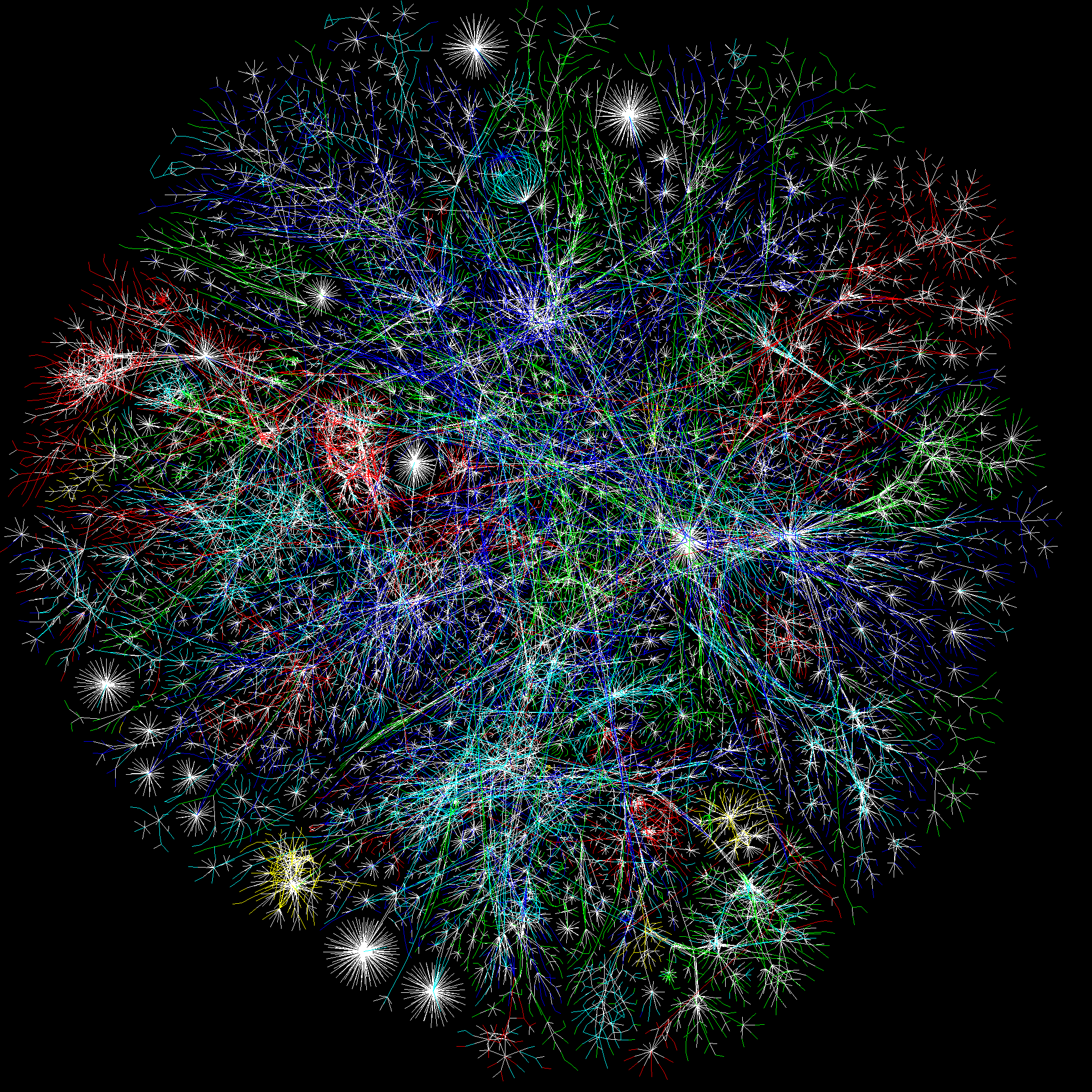

Uma representação artística das interligações na Internet

Aulas

08/10/15: Apresentação da disciplina

- Apresentação da disciplina, plano de aula, trabalhos e métodos de avaliação.

- Internet: sistemas finais, borda da rede e núcleo da rede.

15/10/15: Viagem à Latinoware

- Viagem a conferência Latino-Americana de Software Livre, (Latinoware).

22/10/15: Introdução à Redes de Computadores

- Hosts, elementos finais e modelos de serviço.

- Visão de serviços e componentes, borda da rede, núcleo da rede, protocolos

- Atividade em laboratório (Lab. Programação)

- Configuração de interfaces de rede no Linux

- Roteiro 1 (ping, ifconfig, traceroute)

- Roteiro Rápido do SS - Socket Statistics

29/10/15: Introdução à Redes de Computadores

- Serviço orientado à conexão (TCP).

- Serviço não orientado à conexão (UDP).

- Comutação de circuitos vs Comutação de pacotes.

- FDMA e TDMA.

- Resolução de exercícios (Lista 1)

05/11/15: Introdução à Redes de Computadores

- Redes de acesso e meio físico

- Atrasos em redes de comutação de pacotes

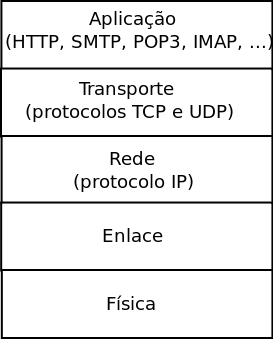

- Arquitetura em Camadas

- Atividade em Laboratório (Lab. Programação)

- Captura de pacotes na rede (Wireshark)

- Roteiro TCPDump

- Wireshark e manuais

12/11/15: Arquitetura em Camadas

- Correção da Lista de Exercícios I (Lista 1)

- Modelo de referência TCP/IP

- Encapsulamento

- PDU's

- Atividade em Laboratório (Lab. Programação)

19/11/15: Introdução à Redes de Computadores

- Atividade em Laboratório (Lab. Programação)

- Roteiro TCPDump

- Wireshark e manuais

- Números de portas (IANA)

- Redação do Relatório Técnico II

26/11/15: Camada de Aplicação

- A camada de aplicação (ver estes [slides)

- Lista de Exercícios II e III

03/12/15: Camada de Aplicação

- Camada de Aplicação (ver estes [slides])

- Protocolos SMTP, IMAP, POP3, FTP e DNS.

- Resolução de exercícios (Lista 2)

- Ver Capítulo 27 do livro Comunicação de Dados e Redes de Computadores, 4a ed., de Behrouz Forouzan.

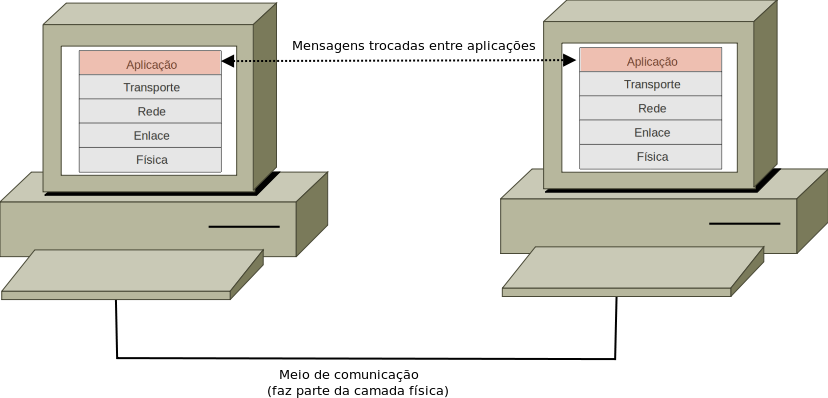

Na arquitetura de redes da Internet, são as aplicações que se comunicam, gerando dados no transmissor e consumindo-os no receptor.

Aplicações residem em equipamentos de rede, e se comunicam através da rede usando os serviços das camadas inferiores

Aplicações são processos que se comunicam através da rede (lembre que processos são programas em execução). Exemplos de aplicações são navegadores web (Firefox, Chrome) e bate-papo (Skype, GTalk). A comunicação pode ser feita de diferentes formas, de acordo com o modelo de comunicação adotado pela aplicação em questão. O modelo de comunicação define o papel de cada participante da comunicação, e por consequência acaba determinando como a comunicação acontece (quem a inicia, quando se transmitem e recebem mensagens). Três modelos conhecidos são:

- Cliente-Servidor: um participante é o cliente, e o outro o servidor. O cliente inicia a comunicação, ao enviar uma mensagem ao servidor pedindo algum serviço. Cabe ao servidor responder aos pedidos dos clientes. Este é o modelo mais comum de se encontrar em aplicações, tais como correio eletrônico, WWW, bancos de dados, compartilhamento de arquivos e outros.

- Peer-to-Peer (P2P): cada participante pode ser tanto cliente quanto servidor, assim qualquer um pode iniciar uma comunicação. Tornou-se popular com aplicações como compartilhamento de arquivos (ex: BitTorrent, eDonkey) e sistemas de chamadas VoIP.

- Publisher/Subscriber: neste modelo existem os publicadores de conteúdo (publishers) e os assinantes ou interessados (subscribers). Os assinantes registram seus interesses por demais tipos de dados (isso é, assinam canais de dados). Os publicadores eventualmente divulgam dados, que são distribuídos aos assinantes. Não é comum de ser encontrado em aplicações, porém é o modelo usado para detecção de presença em aplicações de conversa on-line (Skype, Gtalk).

Cada aplicação usa diretamente os serviços da camada de transporte, e indiretamente os de camadas inferiores. Assim, para uma aplicação é a camada de transporte que envia e recebe suas mensagens. Como visto na aula passada, um serviço importante da camada de transporte é classificar e separar os pacotes recebidos de acordo com a aplicação que deve recebê-los, e para isso usa-se um número chamado de porta. O número de porta pode ser entendido como um endereçador de aplicações dentro de um mesmo host. Vimos também que a camada de transporte na Internet apresenta dois protocolos, e ambos usam números de porta para separar os pacotes de acordo com a comunicação que os contém:

- TCP: usado por aplicações quando há necessidade de ter certeza de que os dados foram recebidos. Esse protocolo faz retransmissões automáticas no caso de perdas de mensagens. Para estabelecer a comunicação, ele usa o conceito de conexão (em que os dois participantes entram em acordo sobre a comunicação, e lembram disso a cada mensagem enviada e recebida) e realiza confirmações das mensagens recebidas. Este é o protocolo de transporte mais usado.

- UDP: usado quando não é imprescindível ter certeza de que cada mensagem chegou ao destino, ou o custo de fazer isso com TCP não compensar. Não há conexões, tampouco confirmações. Exemplos de uso são chamadas VoIP e consultas DNS.

O estudo das aplicações da Internet inicia com WWW, que foi responsável por popularizar a Internet nos anos 90 e ainda é a aplicação mais difundida e acessada.

WWW e protocolo HTTP

WWW (World Wide Web) é um sistema de documentos em hipermidia que são ligados e acessados na Internet (FONTE: Wikipedia). Tendo início em 1990 como uma aplicação experimental desenvolvida por Tim Berners-Lee, que então trabalhava no CERN, na Suíça, em pouco tempo caiu no gosto de demais usuários e se difundiu. WWW se tornou tão popular que para muitos passou a ser sinônimo de Internet (equivocadamente). Por trás da sua rápida aceitação há um protocolo de aplicação simples e funcional, além claro do modelo de informação em hipermidia que agradou as pessoas.

Se o WWW é um sistema de documentoshipermidia online mantido de forma distribuída na Internet, o protocolo HTTP (Hypertext Transfer Protocol) é o protocolo usado para acessá-los. Esse protocolo segue o modelo cliente-servidor, e as comunicações são feitas com mensagens de pedido e resposta. Um cliente (navegador web) envia uma mensagem HTTP de pedido a um servidor web, que a responde com uma mensagem de resposta contendo o conteúdo solicitado. O protocolo HTTP usa o protocolo TCP para transmitir suas mensagens.

Mensagens de pedido HTTP

Mensagens HTTP de pedido possuem a seguinte estrutura:

Método URI HTTP/versão_do_protocolo

Cabeçalho1: valor do cabeçalho1

Cabeçalho2: valor do cabeçalho2

Cabeçalho3: valor do cabeçalho3

CabeçalhoN: valor do cabeçalhoN

corpo da mensagem

A primeira linha usa o campo método para indicar o tipo de pedido a ser realizado. O método HTTP pode ser entendido como um comando a ser realizado pelo servidor. Os métodos mais comuns são:

- GET: obtém um documento.

- POST: envia algum conteúdo e obtém como resposta um documento.

- HEAD: obtém informações sobre um documento.

O campo URI (Uniform Resource Indicator) identifica o documento que o servidor deve acessar. Ele se aparenta com um caminho de arquivo (pathname), porém possui algumas extensões para poder enviar informação adicional.

Os cabeçalhos servem para complementar o pedido, informando ao servidor mais detalhes sobre o que está sendo requisitado. Por fim, o corpo da mensagem é opcional, podendo conter dados a serem enviados ao servidor quando necessário.

Tendo entendido os componentes de um pedido HTTP, segue abaixo um exemplo de uma requisição real (note que ela não possui corpo de mensagem):

GET /wiki/ HTTP/1.1

Host: wiki.sj.ifsc.edu.br

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:20.0) Gecko/20100101 Firefox/20.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: pt-BR,pt;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Cookie: wiki2010UserID=614; wiki2010UserName=Msobral; wiki2010Token=4ed97239498a2fc74596b0f0a62331b5; wiki2010_session=f4e6b1hl4ctlkbpe5gc5gkosi4

Connection: keep-alive

If-Modified-Since: Mon, 20 May 2013 00:38:20 GMT

Mensagens de resposta HTTP

Mensagens HTTP de resposta possuem a seguinte estrutura:

HTTP/versão_do_protocolo status info

Cabeçalho1: valor do cabeçalho1

Cabeçalho2: valor do cabeçalho2

Cabeçalho3: valor do cabeçalho3

CabeçalhoN: valor do cabeçalhoN

corpo da mensagem

A linha inicial informa o resultado do atendimento do pedido (se teve sucesso ou não), contendo um código numérico de status seguido de uma breve descrição. Os códigos numéricos e info mais comuns são:

- 200 OK: pedido atendido com sucesso.

- 302 Moved Temporarily: o pedido pode ser atendido em outra URL.

- 401 Authorization Required: acesso negado, pois exige-se autenticação.

- 403 Forbidden: acesso negado em definitivo.

- 404 Not Found: documento não encontrado.

Após a linha inicial há os cabeçalhos, usados da mesma forma que em pedidos HTTP. Por fim, pode haver o corpo da mensagem (opcional). Um exemplo de mensagem de resposta segue abaixo:

HTTP/1.1 200 OK

Date: Thu, 23 May 2013 20:43:31 GMT

Server: Apache

Last-Modified: Fri, 10 May 2013 14:09:58 GMT

ETag: "757236-40-4dc5db8df272a"

Accept-Ranges: bytes

Content-Length: 64

Vary: Accept-Encoding

Connection: close

Content-Type: text/plain; charset=UTF-8

Este é um pequeno arquivo de teste, sem informação útil ...

Atividade Prática

1. Instale o servidor WWW Apache 2.

- Documentação [1]

sudo apt-get install apache2

2. Verifique a configuração do apache

- Nos arquivo "/etc/apache2/apache2.conf" e "/etc/apache2/sites-enabled/000-default", interprete os valores das seguintes variáveis:

- DocumentRoot - local onde ficam as páginas web

- ErrorLog - registro de erros (ex.: página não encontrada)

- No Apache o ErrorLog encontra-se em: /var/log/apache2/error.log

- CustomLog - registro padrão (ex.: acessos)

- No Apache o CustomLog encontra-se em: /var/log/apache2/access.log

3. Crie uma página WEB no servidor instalado e acesse-a.

- Crie a página web em DocumentRoot/minha_pagina.html, com o seguinte conteúdo:

<html>

<head>

<title>Página de teste...</title>

</head>

<body>

<p>Página Teste!</p>

</body>

</html>

- Acesse a página criada apontando um cliente WWW para http://localhost/minha_pagina.html

4. Acesse as páginas instaladas nos computadores de seus colegas utilizando seus IPs

- Exemplo: aponte um cliente WWW para http://192.168.1.12/minha_pagina.html

5. Instale o wireshark e capture os pacotes de comunicação HTTP, identificando as mensagens GET e suas respostas, como exposto acima.

sudo apt-get install wireshark

10/12/15: Camada de Aplicação

- Avaliação CPA (alunos) clique aqui

Experimento 1: Comunicação de dados

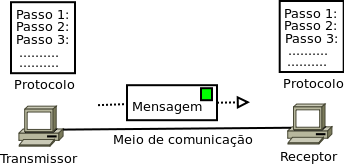

A comunicação dados pode ser entendida como troca de informação entre dois dispositivos através de algum meio de comunicação. A comunicação ocorre no âmbito de um sistema de telecomunicações, composto por equipamentos (hardware) e programas (softwares). Um sistema básico de comunicação de dados se constitui de cinco componentes:

- A mensagem: a informação a ser transmitida. O conteúdo da mensagem, seja um texto, música, video, ou qualquer outro tipo de informação, é representada por conjuntos de bits (dígitos binários).

- Transmissor: dispositivo que transmite a mensagem.

- Receptor: dispositivo que recebe a mensagem.

- Meio de comunicação: caminho físico por onde viaja a mensagem do transmissor até o receptor.

- Protocolo: conjunto de regras que governa a comunicação de dados.

Neste experimento, vamos interagir com um servidor web e identificar esses cinco componentes.

- Usando um navegador, acesse os seguintes links:

- http://tele.sj.ifsc.edu.br/~tisemp/RES/arquivo.txt

- http://tele.sj.ifsc.edu.br/~tisemp/RES/teste.html

Quais são os componentes do sistema de comunicação de dados ?

- Vamos repetir o acesso aos links acima, porém sem usar o navegador. A ideia é que nós façamos o papel de navegador. Isso deve ser feito com os seguintes passos:

- Abra um terminal de texto no Linux (menu Aplicativos->Acessórios->Terminal).

- Execute este comando:

telnet tele.sj.ifsc.edu.br 80 - Após aparecer esta linha: digite o seguinte:

Trying 200.135.37.75... Connected to integrado.sj.ifsc.edu.br. Escape character is '^]'.

e em seguida tecle ENTER duas vezes.GET /~tisemp/RES/arquivo.txt HTTP/1.0

- Agora execute o seguinte para acessar o outro link:

telnet tele.sj.ifsc.edu.br 80 - Após aparecer esta linha: digite o seguinte:

Trying 200.135.37.75... Connected to integrado.sj.ifsc.edu.br. Escape character is '^]'.

e em seguida tecle ENTER duas vezes.GET /~tisemp/RES/teste.html HTTP/1.0

- Compare o resultado das execuções desses comandos com o que se viu no navegador. Qual a diferença em cada caso ?

- Identifique os componentes do sistema de comunicação de dados nesse acesso direto.

Experimento 2: transmissão de mensagens de aplicação

Neste experimento, serão observadas as mensagens transmitidas entre um navegador e um servidor web, e com base nelas devem ser identificados:

- os protocolos envolvidos e suas respectivas camadas dentro do modelo da Internet.

- os encapsulamentos realizados por esses protocolos.

- as informações que possibilitam identificar univocamente o navegador e o servidor web durante sua comunicação.

- Execute o wireshark em seu computador: abra um terminal em Aplicativos->Terminal e execute

sudo wireshark

- Na tela do wireshark, ative a captura na interface de rede eth0 (ela está listada no lado esquerdo).

- Usando um navegador, acesse o link http://tele.sj.ifsc.edu.br/~tisemp/RES/arquivo.txt.

- Interrompa a captura no wireshark, clicando no menu Capture->Stop.

- Na tela do wireshark, escreva http na caixa de edição Filter, e em seguida clique em Apply.

- Selecione o primeiro pacote da lista. Em seguida, clique no menu Analyze->Follow TCP Stream. Uma tela se abrirá, e nela você poderá observar os dados transmitidos pelo navegador (em vermelho) e pelo servidor web (em azul). Esses são os dados da conversação ... todo o resto são informações de outros protocolos usadas para realizar a comunicação.

- Voltando à lista de pacotes mostrada pelo wireshark, observe a sequência de pacotes. Com base nela identifique:

- os protocolos envolvidos

- em que camada cada um deles atua

- que informações mantidas nesses protocolos possibilitam identificar o navegador e o servidor web.

- Cada protocolo transmite e recebe pacotes com um determinado formato, composto por cabeçalho e dados carregados (payload). Identifique nos pacotes recebidos que partes correspondem a cabeçalho e dados carregados.

- DESAFIO: imagine que foram capturados pacotes em uma rede, em que se monitoram as comunicações de uma determinada pessoa sob investigação. O investigador deve analisar esses pacotes em busca de arquivos que tenham sido transmitidos. Os pacotes capturados foram salvos em um arquivo de captura do wireshark, o qual se encontra aqui:

captura.log

Para visualizar os pacotes, use o menu File->Open do wireshark. Verifique se existem arquivos transmitidos dentro desses pacotes, e, caso afirmativo, extraia-os e visualize seus conteúdos. Para cada arquivo encontrado, informe:- qual o protocolo de aplicação usado para transmiti-lo

- que computador foi usado para acessá-los, e qual servidor foi acessado.

Experimento 3: pacotes que passeiam pela rede

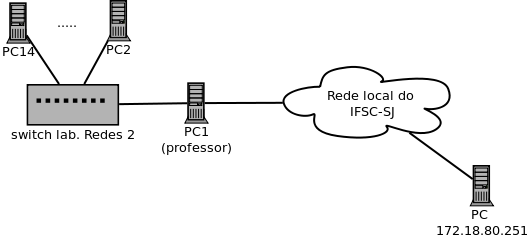

Neste experimento, deve-se evidenciar a transmissão de pacotes desde o transmissor até o receptor, que pode estar em outra rede. Como já foi discutido, para que isso seja possível deve haver uma forma de transmitir esses pacotes para dispositivos intermediários na rede, que os encaminham para seus destinos. Quer dizer, os pacotes devem ser roteados até seu receptor.

- Execute o wireshark em seu computador, e ative a captura de pacotes.

- Usando um navegador, acesse esta página.

- Observe os pacotes transmitidos entre seu computador e o computador que atendeu seu pedido e respondeu com o conteúdo da página (isso é, o servidor web).

- que informações identificam essa comunicação ?

- quais os protocolos envolvidos ?

- O servidor web está fora da rede do laboratório. Assim, os pacotes precisaram ser encaminhados pelo computador do professor para a rede da escola (lembre que o computador do professor fica entre a rede do laboratório e a do Câmpus). Portanto, nesse computador deve ser possível visualizar seus pacotes sendo transmitidos em direção ao servidor, assim como a resposta do servidor. Observe esses pacotes no wireshark executado pelo professor.

- as informações que identificam suas comunicações são as mesmas que as identificadas em seu próprio computador ?

- Acesse a página da UFSC. Enquanto isso, observe na tela do projetor do laboratório o wireshark no computador do professor capturando seus pacotes.

- que informações identificam suas comunicações ?

- O servidor web da UFSC está em outra rede. Com certeza vários equipamentos intermediários precisarão ajudar para que os pacotes cheguem lá, e as respostas voltem para os seus computadores. Para saber por onde seus pacotes passam, use este comando:

traceroute -n www.ufsc.br

- que informação está sendo usada para encaminhar os pacotes até o servidor web da UFSC ?

- que protocolo mantém e usa essa informação ?

Para pensar

- Para que o protocolo HTTP é usado atualmente além de acesso a documentos na web? Faça uma pesquisa sobre isso.

- Pesquise o significado dos cabeçalhos HTTP vistos nos acessos feitos na aula de hoje.

Considerações finais

Os experimentos realizados buscaram introduzir alguns mecanismos envolvidos na comunicação através de uma rede de computadores. Tais mecanismos são implementados por alguns protocolos, lembrando que um protocolo especifica o formato dos pacotes transmitidos e as regras de comunicação para intercâmbio desses pacotes. Durante os experimentos, teve-se contato com alguns protocolos importantes envolvidos em comunicações na Internet, assim como algumas das principais informações definidas e usadas por esses protocolos. A visualização da hierarquia em que operam esses protocolos buscou mostrar o modelo de camadas da Internet, que define como deve funcionar um sistema que se comunica nesse tipo de rede.

Para pensar:

- Para cada experimento, desenhe um diagrama de rede que mostre os equipamentos envolvidos. Para cada equipamento, desenhe também o modelo de camadas da Internet. Por fim, mostre o fluxo dos pacotes através dessas camadas (desde o transmissor até o receptor), indicando:

- que protocolo foi usado em cada camada.

- que serviço cada protocolo realizou.

- que informações foram usadas por cada protocolo.

17/12/15: Avaliação 1

- Conteúdos abordados: Arquitetura Internet (Cap. 1 Kurose) e Camada de Aplicação (Cap. 2 Kurose).

- Revisão: 18h:45m - 19h:15m

- Avaliação: 19h:15m - 21h:15m

04/02/16: Camada de Transporte

- Camada de Transporte (ver estes [slides])

- Capítulo 3 do Kurose

- Resolução de exercícios (Lista 4)

- Resolução de exercícios (Lista 5)

- Construção de um protocolo de transferência confiável

- Volta-N, Retransmissão Seletiva

Até o momento nos concentramos nos serviços de rede (Camada de Aplicação). Afinal, são elas que usamos para nos comunicarmos através das redes de computadores. No entanto, aplicações dependem de outros protocolos para poderem se comunicar, os quais cuidam dos detalhes envolvidos na transmissão e recepção de mensagens em uma rede vasta como a Internet.

As aplicações se comunicam por meio de mensagens. Cada protocolo de aplicação (HTTP, POP3, DNS, IMAP, SMTP, SIP, ...) tem seu formato de mensagem. Essas mensagens podem ser pequenas (ex: DNS, SIP) ou por vezes grandes (ex: SMTP, HTTP, POP3). De qualquer forma, a aplicação precisa que suas mensagens sejam transmitidas para o outro participante da comunicação, que está em um computador remoto. Para isso ela usa um protocolo de transporte.

Algumas aplicações e protocolos de transporte na Internet

Como já discutido, mais de uma aplicação pode existir em um mesmo computador. Por isso, uma das principais atribuições de um protocolo de transporte é identificar de qual aplicação é uma mensagem a ser transmitida, e para qual aplicação se destina uma mensagem recebida. Deve-se ter em mente que uma aplicação é representada por um programa em execução em um computador, portanto um protocolo de transporte possibilita a comunicação entre processos que estão sendo executados usualmente em computadores diferentes. Em nossas discussões anteriores chamamos isso de classificação das mensagens, mas o termo usado para expressar essa capacidade dos protocolos de transporte é multiplexação. No caso específico dos protocolos de transporte da Internet (TCP e UDP), um número de port é usado para fazer essa distinção, e por isso essa função é denominada multiplexação baseada em port.

Uma comunicação entre aplicações é composta basicamente de duas informações principais: endereços dos hosts participantes

e números de port dos processos. Os endereços são responsabilidade da Camada de Rede (onde há o protocolo IP), e os números

de port são usados na Camada de Transporte (onde estão os protocolos TCP e UDP).

Mas por que existem dois protocolos de transporte ? Talvez ajude a esclarecer essa questão se compararmos as necessidades das aplicações:

| Aplicação | Tolerância a perdas | Tolerância a atrasos | Tamanhos de mensagens |

|---|---|---|---|

| HTTP | baixa | média | variável ... podem ser muito grandes (de poucos bytes a centenas de megabytes ou mais) |

| SMTP | baixa | alta | variável ... podem ser grandes (de centenas bytes a alguns megabytes) |

| DNS | média | baixa | pequenas (algumas centenas de bytes) |

| POP3 | baixa | média | variável ... podem ser grandes (de centenas bytes a alguns megabytes) |

| SIP | média | média | pequenas (algumas centenas de bytes) |

| VoIP | média | baixa | pequenas (tipicamente < 164 bytes) |

Durante o projeto e aperfeiçoamento dos protocolos da Internet, convergiu-se para a definição de dois protocolos de transporte:

- TCP (ver RFC 793): protocolo orientado a conexão, com garantia de entrega, controle de fluxo e controle de congestionamento.

- UDP (ver RFC 768): protocolo orientado a datagrama (não há conexão), sem garantia de entrega ou qualquer outra verificação ou controle. Basicamente faz somente a multiplexação baseada em port.

Curiosidade: veja os anos em que foram publicados as especificações desses protocolos ...

As diferenças entre eles serão melhor detalhadas nas próximas aulas. Hoje farems alguns experimentos para ter uma ideia de como se comportam as comunicações feitas com esses protocolos.

11/02/16: Camada de Transporte

- Princípios de funcionamento do TCP

Atividade

As atividades de hoje buscarão mostrar as características básicas de comunicações com protocolos de transporte.

Aplicações e protocolos de transporte

Faça uma rápida pesquisa e descubra que protocolos de transporte (e que ports) são usados por estas aplicações:

- SSH

- FTP

- BitTorrent

- emule

- WINS

- Compartilhamento de arquivos do Windows

- Windows Terminal Service

- NFS

- Openvpn

- RADIUS

- DHCP

- SNMP

- NTP

- LDAP

- Mysql

- Postgresql

- Oracle RDBMS

- Syslog

- CUPS

Que protocolo de transporte predomina nesse conjunto ?

Tipos de protocolos de transporte: TCP x UDP

Nestes experimentos, serão evidenciadas diferenças entre os protocolos TCP e UDP.

Experimento 1

Ambos protocolos de transporte podem ser usados por aplicações que precisem se comunicar. Porém cada um deles têm certas propriedades, então a escolha precisa ser feita dependendo do tipo de comunicação a ser feita pela aplicação. Por exemplo, o que aconteceria se um arquivo fosse transferido de um computador a outro com ambos protocolos ?

- Abra um terminal e execute o seguinte comando para fazer o download de um arquivo a ser usado no experimento:

wget http://tele.sj.ifsc.edu.br/~tisemp/RES/ubuntu.iso

- Observe o tamanho do arquivo transferido ... ele deve ter exatamente 832569344 bytes (cerca de 832 MB). Você pode fazer isso com o comando ls -l ubuntu.iso, ou executando o gerenciador de arquivos e visualizando as propriedades desse arquivo.

- Escolha um colega para fazer o experimento, em que o arquivo será transferido de um computador para o outro.

- A primeira transferência será feita usando o protocolo TCP da seguinte forma:

- No computador receptor execute:

nc -l 5555 > arquivo - No computador transmissor execute (X é o número do seu computador, visível em sua etiqueta):

time nc 192.168.1.X 5555 < ubuntu.iso

- Quando completar a transferência, verifique o tamanho do arquivo recebido. Ele é igual ao arquivo original? E quanto tempo levou para transmiti-lo ?

- No computador receptor execute:

- A segunda transferência será feita usando o protocolo UDP:

- No computador receptor faça o download deste programa. Em seguida acrescente a ele permissão de execução (chmod +x receptor).

- No computador receptor execute:

./receptor 5555 > arquivo - No computador transmissor faça o download deste programa. Em seguida acrescente a ele permissão de execução (chmod +x transmissor).

- No computador transmissor execute (X é o número do seu computador, visível em sua etiqueta):

./transmissor 192.168.1.X 5555 < ubuntu.iso

- Quando completar a transferência, verifique o tamanho do arquivo recebido. Ele é igual ao arquivo original ? E quanto tempo levou para transmiti-lo ?

- Compare as transferências feitas com TCP e UDP. O que eles têm em comum ? Que diferenças lhe pareceram mais pronunciadas ? Como isso deve afetar as aplicações que usam esses protocolos ?

Experimento 2

Transferências usando cada um desses protocolos podem apresentar características bem distintas. Neste segundo experimento, serão feitas transferências simultâneas de arquivos a partir de um mesmo servidor, comparando-se o resultado obtido com TCP e UDP. Essas transferência ocorrerão entre os computadores do laboratório e um servidor externo ao laboratório, como mostrado na figura abaixo:

- Abra um terminal em seu computador, e nele execute este comando:

wget http://tele.sj.ifsc.edu.br/~tisemp/RES/ubuntu.iso

- Observe a taxa de transferência (velocidade do download) obtida. Que valores ela apresenta ? Quanto tempo levou para o arquivo ser transferido ?

- Após todos terem copiado o arquivo, o professor irá se logar em um dos computadores do laboratório e repetir a transferência. Porém desta vez ele irá fazê-la sozinho. Que taxas ele obteve, e quanto tempo levou ?

- O professor irá repetir a transferência novamente, mas desta vez ele irá pedir que um aluno também a inicie logo em seguida. Qual foi a taxa obtida por ambos ?

- Finalmente, o professor irá repetir a transferência porém com mais dois alunos fazendo-a ao mesmo tempo. Que se pode concluir quanto a taxa de transferência obtida ?

- Para poder fazer uma comparação, as transferências serão feitas novamente porém usando UDP como protocolo de transporte. Para isso siga estes passos:

- Abra dois terminais. Em um deles execute este comando: ... e no outro execute:

watch -n 1 ls -l arquivo./receptor 5555 > arquivo - Como se comparam as transferências usando TCP e UDP ?

- Abra dois terminais. Em um deles execute este comando:

16/02/16: Avaliação da Camada de Transporte

- Avaliação Camada de Transporte

- Cap 3 Kurose, Slides e Lista V.

- Local: Sala 02

- Introdução à Camada de Rede - (Slides)

- Exercícios (Lista 7)

18/02/16: Camada de Rede

- Roteamento Hierárquico

- Endereçamento IP

- Exercícios Camada de Rede Lista 8

25/02/16: Camada de Rede

- Resolução de exercícios Segmentação de redes (Lista 10)

03/03/16: Camada de Rede

- Exercícios de revisão (parte teórica) (Lista 11)

- Avaliação de Camada de Rede (segundo horário)

10/03/16: Encerramento da Disciplina

- Recuperações: Camada de Aplicação, Transporte e Rede

- Conceitos finais: clique aqui