Mudanças entre as edições de "PRG2-EngTel (Plano de Ensino)"

Ir para navegação

Ir para pesquisar

| Linha 22: | Linha 22: | ||

;Cronograma de atividades | ;Cronograma de atividades | ||

<!--Colar conteúdo da aba PE-Wiki do Diário Eletrônico --> | <!--Colar conteúdo da aba PE-Wiki do Diário Eletrônico --> | ||

| + | {{Cronograma-top}} | ||

| + | {{Cl|1 |1/4 | 2 | Apresentação e introdução ao projeto 1: extrator de palavras de um arquivo; introdução a listas encadeadas | }} | ||

| + | {{Cl|2 |5/4 | 2 | Projeto1: definição de uma lista encadeada simples: operações da lista, modelagem dos dados; revisão sobre alocação dinâmica de memória e uso de ponteiros | }} | ||

| + | {{Cl|3 |8/4 | 2 | Projeto1: Implementação das operações da lista encadeada: criação da lista e adição de itens. | }} | ||

| + | {{Cl|4 |12/4 | 2 | Projeto1: Implementação das operações da lista encadeada: criação da lista e adição de itens. Conclusão do projeto 1. | }} | ||

| + | {{Cl|5 |15/4 | 2 | Projeto 2: um ordenador alfabético de palavras contidas em um arquivo. Algoritmo de ordenamento bubble sort. Listas duplamente encadeadas. | }} | ||

| + | {{Cl|6 |19/4 | 2 | Projeto 2: um ordenador alfabético de palavras contidas em um arquivo. Algoritmo de ordenamento bubble sort ou list sort. | }} | ||

| + | {{Cl|7 |22/4 | 2 | Projeto 3: um simulador de sistemas de atendimento. Uso de estruturas de dados lista e fila. Implementação de operações de remoção de itens da lista. | }} | ||

| + | {{Cl|8 |26/4 | 2 | Projeto 3: definição de uma fila: comportamento e operações; implementação de uma fila usando uma lista encadeada ou um vetor (fila circular). | }} | ||

| + | {{Cl|9 |29/4 | 2 | Projeto 3: conclusão do projeto. | }} | ||

| + | {{Cl|10 |3/5 | 2 | Avaliação 1 | }} | ||

| + | {{Cl|11 |4/5 | 2 | Projeto 4: saindo de um labirinto. Uso de pilhas e listas. Definição de pilhas: comportamento e operações. Implementação de pilhas usando listas encadeadas e vetores. | }} | ||

| + | {{Cl|12 |6/5 | 2 | Projeto 4: implementação da pilha. | }} | ||

| + | {{Cl|13 |10/5 | 2 | Projeto 4: conclusão do projeto. | }} | ||

| + | {{Cl|14 |11/5 | 2 | Considerações finais: estudos de caso: filas em roteadores, listas de processos em sistemas operacionais. | }} | ||

| + | {{Cl|15 |13/5 | 2 | Projeto 5: criando uma cache em um proxy HTTP. Uso de listas e tabelas hash. | }} | ||

| + | {{Cl|16 |17/5 | 2 | Projeto 5: Implementação da tabela hash. Funções hash e o indexador de objetos armazenados na cache do proxy HTTP. | }} | ||

| + | {{Cl|17 |20/5 | 2 | Projeto 5: implementação da tabela hash e tratamento de colisões. | }} | ||

| + | {{Cl|18 |24/5 | 2 | Projeto 5: implementação da tabela hash e sua integração ao proxy HTTP. | }} | ||

| + | {{Cl|19 |27/5 | 2 | Projeto 5: implementação da tabela hash e sua integração ao proxy HTTP. | }} | ||

| + | {{Cl|20 |3/6 | 2 | Projeto 5: implementação da tabela hash e sua integração ao proxy HTTP. Conclusão do projeto. | }} | ||

| + | {{Cl|21 |7/6 | 2 | Avaliação 2 | }} | ||

| + | {{Cl|22 |8/6 | 2 | Projeto 6: um indexador de arquivos existentes em um computador. Uso de árvores binárias. | }} | ||

| + | {{Cl|23 |10/6 | 2 | Projeto 6: Árvores binárias: definição e operações. Implementação de árvore binária. | }} | ||

| + | {{Cl|24 |14/6 | 2 | Projeto 6: Implementação de árvore binária. | }} | ||

| + | {{Cl|25 |17/6 | 2 | Projeto 6: Implementação de árvore binária. | }} | ||

| + | {{Cl|26 |21/6 | 2 | Projeto 6: fazendo buscas na árvore: busca em profundidade | }} | ||

| + | {{Cl|27 |24/6 | 2 | Projeto 6: fazendo buscas na árvore: busca em profundidade ou em largura | }} | ||

| + | {{Cl|28 |28/6 | 2 | Projeto 6: fazendo buscas na árvore: busca em em largura | }} | ||

| + | {{Cl|29 |1/7 | 2 | Projeto 6: concluindo a primeira versão do indexador, e usando-o para pesquisar arquivos em disco. | }} | ||

| + | {{Cl|30 |5/7 | 2 | Projeto 6: aperfeiçoando o indexador com árvores balanceadas. | }} | ||

| + | {{Cl|31 |6/7 | 2 | Projeto 6: aperfeiçoando o indexador com árvores balanceadas. | }} | ||

| + | {{Cl|32 |8/7 | 2 | Projeto 6: aperfeiçoando o indexador com árvores balanceadas. | }} | ||

| + | {{Cl|33 |12/7 | 2 | Projeto 6: usando o indexador para listar os arquivos de forma ordenada. | }} | ||

| + | {{Cl|34 |15/7 | 2 | Projeto 6: usando o indexador para listar os arquivos de forma ordenada. | }} | ||

| + | {{Cl|35 |19/7 | 2 | Projeto 6: conclusão | }} | ||

| + | {{Cl|36 |22/7 | 2 | Avaliação 3 | }} | ||

| + | {{Cl|37 |26/7 | 2 | Recuperação | }} | ||

| + | {{cronograma-botton |74}} | ||

;Estratégias de ensino utilizadas | ;Estratégias de ensino utilizadas | ||

Edição das 16h37min de 23 de abril de 2013

|

MINISTÉRIO DA EDUCAÇÃO |

Plano de Ensino de 2013-1

- Dados gerais

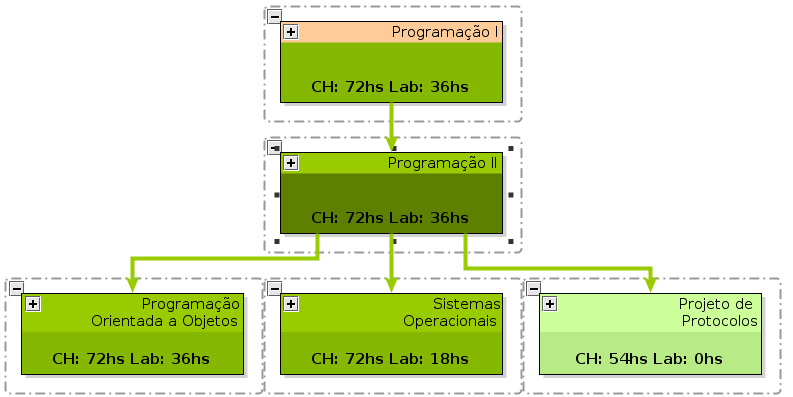

[[Arquivo:

|right | thumb |

250px | UCs vizinhas]]

- COMPONENTE CURRICULAR: PRG2 - PROGRAMAÇÃO II

- CARGA HORÁRIA: 4 HORAS/SEMANA 72 HORAS. TEÓRICA = 36 HORAS. LABORATÓRIO = 36 HORAS

- PRÉ REQUISITOS: PRG1

- DISCIPLINAS SUCESSORAS: PTC, POO, SOP

- MÓDULO PROFISSIONALIZANTE

- Objetivos

- Ementa

- Estruturas de dados: pilhas, filas, listas, árvores, tabelas de dispersão. Algoritmos: busca, ordenamento.

- Conteúdo Programático

- 1.Listas lineares (28h): Listas encadeadas e duplamente encadeadas (6h); Filas (4h); Pilhas (4h); Listas circulares (2h); Algoritmos de ordenamento: bubble sort, quicksort e list sort (6h); Algoritmos de busca sequencial e binária (4h); Estudos de caso: filas de pacotes em roteadores e switches (2h);

2.Árvores (28h): Árvores binárias e de pesquisa binária (8h); Árvores balanceadas (6h); Algoritmos de busca em árvores: Busca em profundidade e Busca em largura (8h); Algoritmos de ordenamento com árvores (4h); Estudo de caso: busca de arquivos em disco (2h).

3.Tabelas de dispersão (hash) (12h): Funções de dispersão (4h); Tratamento de colisões (6h); Estudo de caso: caches em proxies HTTP (2h).

Avaliações (6h).

- Cronograma de atividades

| Aula | Data | Horas | Conteúdo | Recursos | |

|---|---|---|---|---|---|

| 1 | 1/4 | 2 | Apresentação e introdução ao projeto 1: extrator de palavras de um arquivo; introdução a listas encadeadas | ||

| 2 | 5/4 | 2 | Projeto1: definição de uma lista encadeada simples: operações da lista, modelagem dos dados; revisão sobre alocação dinâmica de memória e uso de ponteiros | ||

| 3 | 8/4 | 2 | Projeto1: Implementação das operações da lista encadeada: criação da lista e adição de itens. | ||

| 4 | 12/4 | 2 | Projeto1: Implementação das operações da lista encadeada: criação da lista e adição de itens. Conclusão do projeto 1. | ||

| 5 | 15/4 | 2 | Projeto 2: um ordenador alfabético de palavras contidas em um arquivo. Algoritmo de ordenamento bubble sort. Listas duplamente encadeadas. | ||

| 6 | 19/4 | 2 | Projeto 2: um ordenador alfabético de palavras contidas em um arquivo. Algoritmo de ordenamento bubble sort ou list sort. | ||

| 7 | 22/4 | 2 | Projeto 3: um simulador de sistemas de atendimento. Uso de estruturas de dados lista e fila. Implementação de operações de remoção de itens da lista. | ||

| 8 | 26/4 | 2 | Projeto 3: definição de uma fila: comportamento e operações; implementação de uma fila usando uma lista encadeada ou um vetor (fila circular). | ||

| 9 | 29/4 | 2 | Projeto 3: conclusão do projeto. | ||

| 10 | 3/5 | 2 | Avaliação 1 | ||

| 11 | 4/5 | 2 | Projeto 4: saindo de um labirinto. Uso de pilhas e listas. Definição de pilhas: comportamento e operações. Implementação de pilhas usando listas encadeadas e vetores. | ||

| 12 | 6/5 | 2 | Projeto 4: implementação da pilha. | ||

| 13 | 10/5 | 2 | Projeto 4: conclusão do projeto. | ||

| 14 | 11/5 | 2 | Considerações finais: estudos de caso: filas em roteadores, listas de processos em sistemas operacionais. | ||

| 15 | 13/5 | 2 | Projeto 5: criando uma cache em um proxy HTTP. Uso de listas e tabelas hash. | ||

| 16 | 17/5 | 2 | Projeto 5: Implementação da tabela hash. Funções hash e o indexador de objetos armazenados na cache do proxy HTTP. | ||

| 17 | 20/5 | 2 | Projeto 5: implementação da tabela hash e tratamento de colisões. | ||

| 18 | 24/5 | 2 | Projeto 5: implementação da tabela hash e sua integração ao proxy HTTP. | ||

| 19 | 27/5 | 2 | Projeto 5: implementação da tabela hash e sua integração ao proxy HTTP. | ||

| 20 | 3/6 | 2 | Projeto 5: implementação da tabela hash e sua integração ao proxy HTTP. Conclusão do projeto. | ||

| 21 | 7/6 | 2 | Avaliação 2 | ||

| 22 | 8/6 | 2 | Projeto 6: um indexador de arquivos existentes em um computador. Uso de árvores binárias. | ||

| 23 | 10/6 | 2 | Projeto 6: Árvores binárias: definição e operações. Implementação de árvore binária. | ||

| 24 | 14/6 | 2 | Projeto 6: Implementação de árvore binária. | ||

| 25 | 17/6 | 2 | Projeto 6: Implementação de árvore binária. | ||

| 26 | 21/6 | 2 | Projeto 6: fazendo buscas na árvore: busca em profundidade | ||

| 27 | 24/6 | 2 | Projeto 6: fazendo buscas na árvore: busca em profundidade ou em largura | ||

| 28 | 28/6 | 2 | Projeto 6: fazendo buscas na árvore: busca em em largura | ||

| 29 | 1/7 | 2 | Projeto 6: concluindo a primeira versão do indexador, e usando-o para pesquisar arquivos em disco. | ||

| 30 | 5/7 | 2 | Projeto 6: aperfeiçoando o indexador com árvores balanceadas. | ||

| 31 | 6/7 | 2 | Projeto 6: aperfeiçoando o indexador com árvores balanceadas. | ||

| 32 | 8/7 | 2 | Projeto 6: aperfeiçoando o indexador com árvores balanceadas. | ||

| 33 | 12/7 | 2 | Projeto 6: usando o indexador para listar os arquivos de forma ordenada. | ||

| 34 | 15/7 | 2 | Projeto 6: usando o indexador para listar os arquivos de forma ordenada. | ||

| 35 | 19/7 | 2 | Projeto 6: conclusão | ||

| 36 | 22/7 | 2 | Avaliação 3 | ||

| 37 | 26/7 | 2 | Recuperação | ||

| TOTAL | 74 | ||||

- Estratégias de ensino utilizadas

- Critérios e instrumentos de avaliação

- Atividades Complementares

- Bibliografia Básica

- 1.CORMEN, Thomas H. et al. Algoritmos: Teoria e Prática. 1.ed. [S.l]: Campus, 2002. 936 p. ISBN 8535209263.

2.SZWARCFITER, Jayme L.; MARKENZON, Lilian. Estruturas de Dados e seus Algoritmos. 2.ed. [S.l.]: LTC, 1994. 320 p. ISBN 978-8521610144.

- Professores Responsáveis

- Marcelo Sobral