IER60808 2015-2

Dados Importantes

Professores: Jorge Henrique B. Casagrande

Email: casagrande@ifsc.edu.br,

Atendimento paralelo: 3as e 6as 17:35h - 18:30h - (Sala dos professores de TELE)

Endereço do grupo: https://www.facebook.com/groups/565884376881284/

Link alternativo para Material de Apoio da disciplina: http://www.sj.ifsc.edu.br/~casagrande/IER

Avaliações

Resultados das Avaliações

| Aluno | A1-25% | A2-25% | AI-20% | REC A1 | REC A2 | PI-30% | NF |

|---|---|---|---|---|---|---|---|

| ANA CLARA FERNANDES PEREIRA | 11 | 70 | |||||

| BIANCA BUNN | 33 | 73 | |||||

| CRISTIANO ZARBATO MORAIS | 00 | 55 | |||||

| EDUARDO REHBEIN DE SOUZA | 82 | - | |||||

| EDUARDO VIDAL FAGUNDES | 53 | 41 | |||||

| EDVALDO JOSE POLUCENO NETO | 24 | 46 | |||||

| FELIPE DE MOURA BELLETTI | 12 | 48 | |||||

| FERNANDA MACHADO DA ROZA | 40 | 67 | |||||

| GABRIEL MARTINS DO ROSARIO | 97 | - | |||||

| GREICILI DOS SANTOS FERREIRA | 106 | - | |||||

| GUILHERME LOPES ROQUE | 62 | - | |||||

| JOAO PEDRO MENEGALI SALVAN BITENCOUR | 62 | ||||||

| LEANDRO SEBASTIAO SILVA | 65 | 60 | |||||

| LEONARDO PAOLINI | 5 | 56 | |||||

| LETICIA RAMOS DAIGNESE | 63 | ||||||

| LUCAS DO AMARAL MARTINS | 0 | 49 | |||||

| LUIZ FERNANDO ARGEMIRO FERREIRA | 45 | 49 | |||||

| LUIZ FERNANDO DE SOUZA | 59 | 48 | |||||

| LUIZ HENRIQUE DIAS | 31 | 58 | |||||

| MAIARA SCHVAMBACH | 84 | - | |||||

| MARCO ANTONIO DE AZEVEDO DUARTE SOUZA | 39 | 43 | |||||

| MATHEUS FRANCISCO | 15 | - | |||||

| MATHEUS SCHLOSSER ALEXANDRE | 80 | - | |||||

| MILENA DOMINICO | 100 | - | |||||

| PEDRO HENRIQUE GRANDO | 81 | - | |||||

| RONALTHY SOUZA SEBERINO | 10 | 56 | |||||

| RURIK DE OLIVEIRA NATIVIDADE | 88 | - | |||||

| STEFANI DA SILVA | 49 | 73 | |||||

| VINICIOS EDUARDO VICENTE | 56 | 79 |

- AI = Avaliação Individual.

- PI = PROJETO INTEGRADOR.

- NF = Nota Final com critério de arredondamento de +/-5 pontos.

Se NF < 60 = D --> Reprovado

Se 60 =< NF < 75 = C --> Aprovado

Se 75 =< NF < 90 = B --> Aprovado

Se NF >= 90 = A --> Aprovado

Recados Importantes

05/02 Uso da Wiki: A partir dessa data,todo o repositório de material de apoio e referências de nossas aulas passam a usar a Wiki de tele. Para interação fora da sala de aula, acessem nosso grupo do facebook.

05/02 ATENÇÃO: Uma avaliação só pode ser recuperada somente se existir justificativa reconhecida pela coordenação. Desse modo, deve-se protocolar a justificativa no prazo de 48 horas, contando da data e horário da avaliação, e aguardar o parecer da coordenação. O não cumprimento desse procedimento implica a impossibilidade de fazer a recuperação, e assim a reprovação na disciplina.

Material de Apoio

- Apostilas e Tutoriais

- Slides utilizados durante algumas aulas

- Cabeamento estruturado Visão Geral

- Listas de Exercícios

- LISTA 1 - parte 1.

- Vídeos Instrucionais

- Video sobre Cabeamento Estruturado do CPT Parte 1 - Atenção: material disponibilizado somente para ser utilizado como estudo individual - Não usar em sala de aula!

- Video Apresentando uma Visão Geral sobre a Norma técnica NBR14565:2012 Click aqui

- Video Abordando o Cabo UTP - Click aqui

- Video com o Passo a Passo para Montar um Cabo de Rede - Click aqui

- Manuais e outros

- Manual de Instalação de Central Telefônica Media:ManualCentralTelefonica.pdf

- Bibliografia

- Redes de Computadores e a Internet, 5a edição, de James Kurose.

- Redes de Computadores, 4a edição, de Andrew Tanenbaum.

- Comunicação de Dados e Redes de Computadores, 4a edição, de Behrouz Forouzan.

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Para pesquisar o acervo das bibliotecas do IFSC:

Diário de aulas IER - 2015-2

| 02/10 - Introdução a IER - A Última Milha |

|---|

02/10 - Introdução a IER - A Última MilhaApresentação da disciplina

Comunicação de Dados. Redes Ethernet. Redes locais sem-fio.

O foco da disciplina IER é a infra-estrutura de rede, representada pelas camadas Internet e Acesso a rede no modelo TCP/IP (ou camadas Rede e inferiores no modelo OSI). Ela diz respeito ao conjunto de equipamentos, links, protocolos e tecnologias empregados para construir uma rede de computadores em LAN, MAN ou WAN. Essa rede pode ser assim usada para que sistemas finais consigam se comunicar, tais como computadores de usuários, servidores, smartphones, e quaisquer outros dispositivos que produzam ou consumam dados. Desta forma, em IER iremos conhecer tecnologias envolvidas nessas camadas inferiores, bem como selecionar e configurar equipamentos, e interligá-los para construir redes de computadores. A Última Milha (last mile)

Equipes que concluem o diagrama, desenham o mesmo no quadro para discussão final sobre o tema, enfocando que esse é um tipo de rede de acesso (rede externa de telefonia) que também é utilizada para dar acesso a outros serviços como internet. |

| 05/10 - Rede Externa x Rede interna |

|---|

05/10 - Rede Externa x Rede internaDiferenciando Rede Externa, Rede Interna e Cabeamento Estruturado

|

| 09/10 - Ativos de Cabeamento Estruturado - Hubs e Switches |

|---|

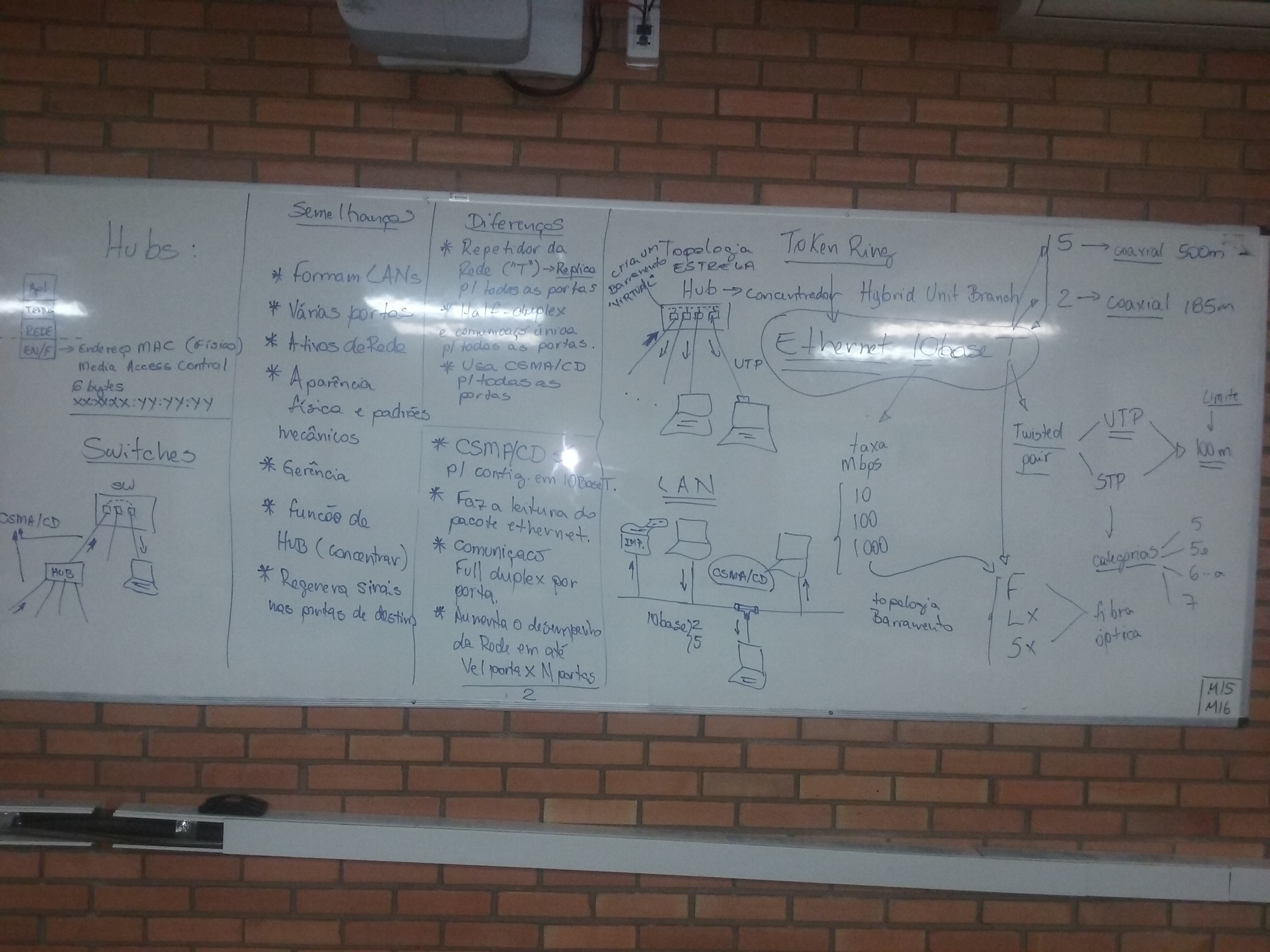

09/10 - Ativos de Cabeamento EstruturadoHUB e Switches

|

| 16/10 - O Padrão Ethernet |

|---|

16/10 - O Padrão EthernetO padrão IEEE802.3 |

| 19/10 - Praticando e entendendo os Switches |

|---|

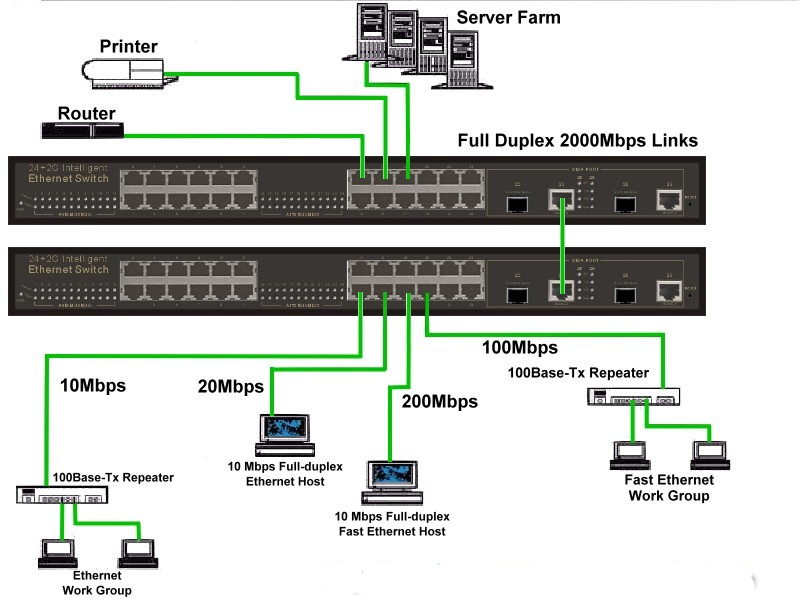

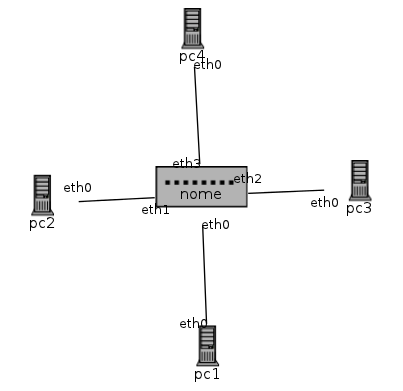

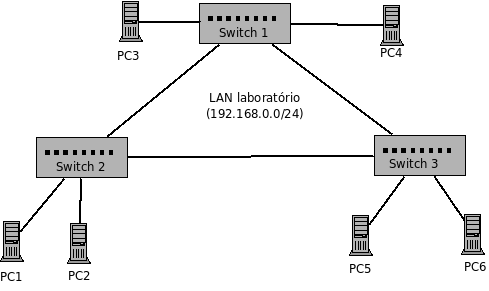

19/10 - Praticando e entendendo os SwitchesO Switch na formação de redes LocaisRedes locais Ethernet (padrão IEEE 802.3 e extensões) são compostas de equipamentos que se comunicam, denominados estações (STA na norma IEEE 802.3), de equipamentos que os interligam (hubs e switches), e do meio de transmissão. A figura abaixo ilustra uma rede local hipotética com seus vários componentes.

Essas características importantes devem fazer com que uma LAN com switches tenha um desempenho superior a uma LAN com hubs. Por desempenho entenda-se um número menor de colisões sob tráfego intenso (ou mesmo ausência total de colisões), e maior capacidade de canal vista por cada equipamento conectado ao switch. Tecnologias de LAN switchesSwitches store-and-forward X cut-through

Algumas animações mostrando o funcionamento de switches store-and-forward e cut-through:

Domínio de broadcast e Domínios de colisão

As cinco fases obrigatórias de um SwitchInterligação de LANs (norma IEEE802.1D) |

| 23/10 - Interligando redes locais |

|---|

Exercícios com Switches

|

| 26/10 - Avaliação das IEEE802.3d usando o Netkit |

|---|

Laboratório sobre LANsEste conteúdo estava previsto na aula anterior...

|

| 06/11 - Redes Locais Virtuais (VLANS) | ||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

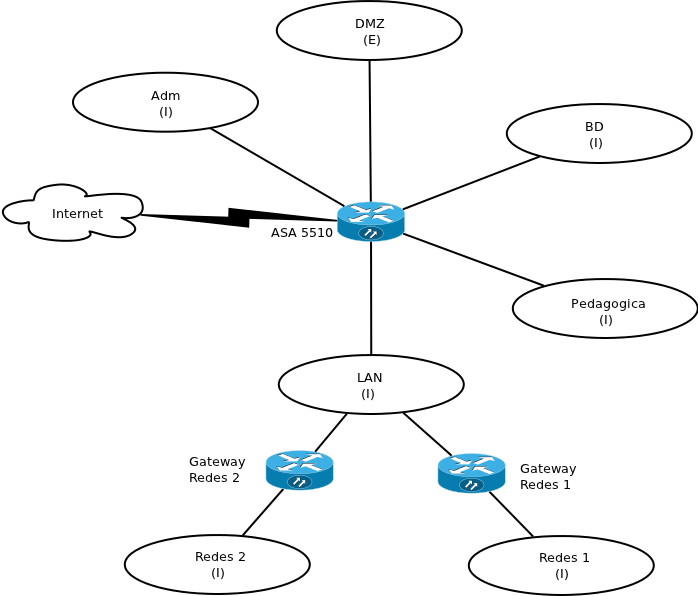

Redes Locais Virtuais

A equipe que administra a rede do campus São José estudou uma reestruturação dessa rede. Como diferentes setores e públicos a utilizam, e para diferentes propósitos, concluiu-se que seria apropriado segmentá-la em algumas subredes. Isso possibilitaria facilitar o controle de quem usa a rede, além do policiamento do tráfego. Para isso, a subrede geral do campus precisaria ser segmentada inicialmente em cinco novas subredes, denominadas:

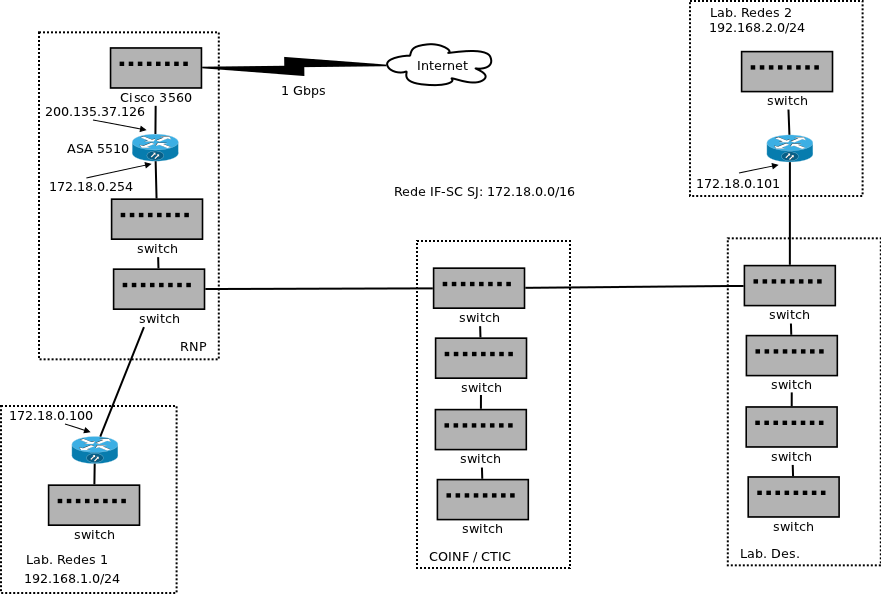

Segmentação físicaA segmentação física é uma solução aparentemente simples e direta. Cada subrede deve ser composta de uma estrutura exclusiva, contendo seus switches e cabeamentos. No entanto, para adotar esse tipo de segmentação, algumas modificações precisarão ser feitas na infraestrutura de rede existente. Observe a estrutura física da rede do campus:

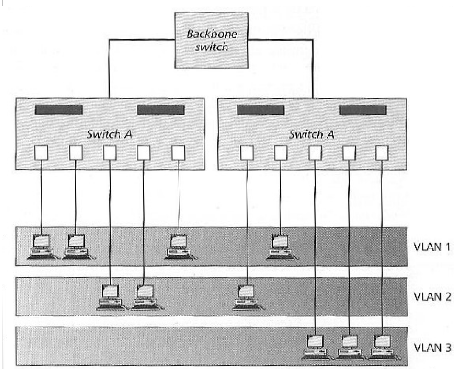

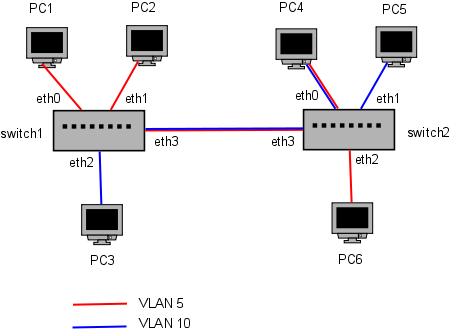

Segmentação com VLANsSe a reestruturação pudesse ser efetuada com mínimas modificações na estrutura física (incluindo cabeamento), a implantação da nova rede seria mais rápida e menos custosa. Para isso ser possível, seria necessário que a infraestrutura de rede existente tivesse a capacidade de agrupar portas de switches, separando-as em segmentos lógicos. Quer dizer, deveria ser possível criar redes locais virtuais, como mostrado na seguinte figura: No exemplo acima, três redes locais virtuais (VLAN) foram implantadas nos switches. Cada rede local virtual é composta por um certo número de computadores, que podem estar conectados a diferentes switches. Assim, uma rede local pode ter uma estrutura lógica diferente da estrutura física (a forma como seus computadores estão fisicamente interligados). Uma facilidade como essa funcionaria, de certa forma, como um patch panel virtual, que seria implementado diretamente nos switches. Redes locais virtuais são técnicas para implantar duas ou mais redes locais com topologias arbitrárias, usando como base uma infraestrutura de rede local física. Isso é semelhante a máquinas virtuais, em que se criam computadores virtuais sobre um computador real.

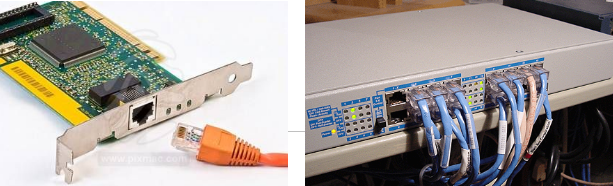

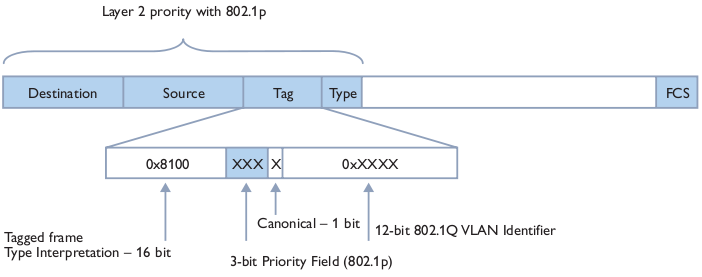

Padrão IEEE 802.1qOs primeiros switches com suporte a VLANs as implementavam de forma legada (i.e. não seguiam um padrão da indústria). Isso impedia que houvesse interoperabilidade entre equipamentos de diferentes fabricantes. Logo a IEEE formou um grupo de trabalho para propor mecanismos padronizados para implantar VLANs, dando origem ao padrão IEEE 802.1q. Os fabricantes de equipamentos de rede o adataram largamente, suplantando outras tecnologias legadas (ex: ISL e VTP da Cisco). Com isso, VLANs IEEE 802.1q podem ser criadas usando switches de fabricantes diferentes. Atualmente, a implantação de VLANs depende de switches com suporte ao padrão IEEE 802.1q. Essas características ficam destacadas nas especificações técnicas nos manuais desses equipamentos. Tente encontrar essas informações em alguns exemplos dos switches abaixo. Eles são usados nos laboratórios de redes 1 e redes 2:

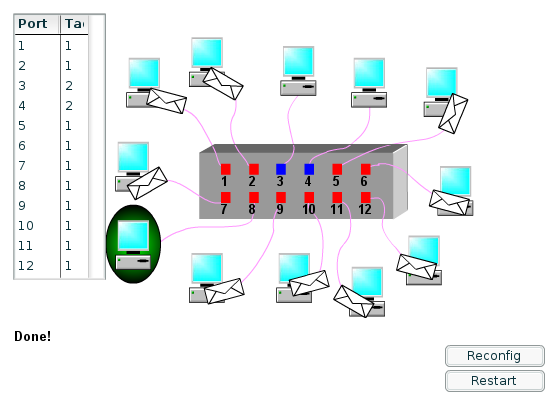

Uma VLAN é identificada por um número, chamado VID (VLAN Identifier), sendo que a VLAN com VID 1 é considerada a VLAN default (configuração de fábrica). Em um switch com suporte a VLAN IEEE 802.1q, cada porta possui um (ou mais ...) VID, o que define a que VLAN pertence. Assim, para criar uma VLAN, devem-se modificar os VID das portas de switches que dela farão parte. Além do VID, a configuração da porta de um switch deve especificar o modo de operação da VLAN:

|

| 07/11 - Praticando VLANs com SWITCH Catalyst CISCO 2960S | |||||

|---|---|---|---|---|---|

=07/11 - Praticando VLANs com SWITCH Catalyst CISCO 2960S

Objetivos

|

ip default-gateway 192.168.1.1 ip http server ip http secure-server |

line con 0 line vty 0 4 password CISCO login line vty 5 15 password CISCO login enable secret CISCO wr </syntaxhighlight> Para zerar a configuração:

|

depois executar os comandos anteriores via console |

</syntaxhighlight> Configurando vlan no switch

|

| 09/11 - VLANS com NETKIT e Exercícios da Lista 1 |

|---|

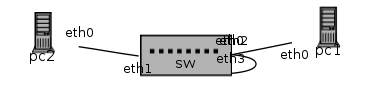

09/11 - VLANS com NETKIT e Exercícios da Lista 1Redes locais e VLANs com NetkitExemplo: a configuração do Netkit mostrada abaixo cria uma pequena rede composta por um switch e quatro computadores. Além disso, foram definidas duas VLANs (VLAN 5 e VLAN 10). Com isso, os computadores pc1 e pc4 pertencem a VLAN 5, e os computadores pc2 e pc3 estão na VLAN 10. Execute a rede abaixo e teste a comunicação entre os computadores - quais computadores conseguem se comunicar ?. Por exemplo, em uma pequena rede com duas VLANs as portas dos switches podem estar configuradas da seguinte forma:

Exercício: Redesenhe a topologia LÓGICA para essa rede!

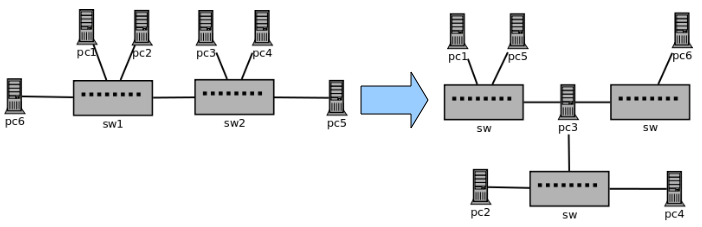

Atividade 1Na figura abaixo, a rede da esquerda está fisicamente implantada em uma pequena empresa. No entanto, uma reestruturação tem como objetivo modificá-la de acordo com o diagrama mostrado à direita. Essa alteração da rede deve ser feita sem adicionar switches ou modificar o cabeamento (tampouco devem-se mudar as conexões de pontos de rede às portas de switches). Faça essa modificação usando o Netkit.

|

| 13/11 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3d |

|---|

13/11 - Protegendo a rede com Spannig Tree Protocol (STP) - IEEE802.3dO problema dos ciclos (caminhos fechados) em uma rede local ethernetBibliografia associada:

Outros materiais:

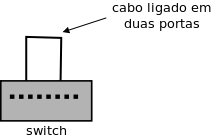

Após implantar a nova rede do IF-SC SJ, a equipe da gerência de rede passou a acompanhar seu uso pela comunidade escolar. E um certo dia um aluno acidentalmente pegou um cabo e ligou em duas tomadas de rede em um laboratório (que está na Subrede Pedagógica). Quer dizer, ele fez algo assim com um dos switches da rede:

Apesar de desejável em algumas situações, uma topologia de rede com caminhos fechados, como visto na figura acima, não pode ser instalada sem alguns cuidados. Uma rede como essa ficaria travada devido a um efeito chamado de tempestade de broadcasts (broadcast storm). Isso acontece porque, ao receber um quadro em broadcast, um switch sempre o retransmite por todas as demais portas. Para que a rede acima funcione como esperado, uma ou mais portas de switches precisarão ser desativadas de forma que o caminho fechado seja removido. Ter que fazer isso manualmente tira o sentido de ter tal configuração para tolerância a falhas (e não impede um "acidente" como aquele descrito no início desta secão), por isso foi criado o protocolo STP (Spanning Tree Protocol, definido na norma IEEE 802.1d) para realizar automaticamente essa tarefa.

Agora vamos observar o STP em ação na rede abaixo

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on

sw2[stp]=on

sw3[stp]=on

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

Abra o wireshark ou tcpdump em qualquer interface da rede e observe todos os parâmetros do pacote BPDU trocados entre Switches. Neste momento o algorítimo do STP já executou todas as suas etapas e convergiu bloqueando portas para tornar a rede em uma topologia tipo árvore. Os pacotes BPDU irão aparecer periodicamente nessa rede até que exista uma falha ou mudança na topologia física para que exista uma nova etapa do algorítimo STP. Atividade 1Vamos realizar um experimento para entender melhor como funciona o STP.

Switches reais usualmente possuem suporte a STP (Spanning Tree Protocol) para possibilitar haver enlaces redundantes em uma rede local. No Netkit podem-se criar redes em que se usa o STP, que deve ser ativado no switches.

sw1[type]=switch

sw2[type]=switch

sw3[type]=switch

pc1[type]=generic

pc2[type]=generic

pc3[type]=generic

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw2[stp]=on:bridge_priority=128

sw3[stp]=on:bridge_priority=500

sw1[eth0]=sw1-sw2

sw1[eth1]=sw1-port1

sw1[eth2]=sw1-sw3

sw2[eth0]=sw1-sw2

sw2[eth1]=sw2-port1

sw2[eth2]=sw2-sw3

sw3[eth0]=sw1-sw3

sw3[eth1]=sw3-port1

sw3[eth2]=sw2-sw3

pc1[eth0]=sw1-port1:ip=192.168.0.1/24

pc2[eth0]=sw2-port1:ip=192.168.0.2/24

pc3[eth0]=sw3-port1:ip=192.168.0.3/24

A configuração do STP se faz pelo atributo especial stp a ser especificado para cada switch. A opção on ativa o STP, e bridge_priority define a prioridade do switch no escopo do STP. Como os switches podem ser configurados com múltiplas vlans, o STP deve ser ativado apropriadamente. Isso significa que cada vlan deve ter o STP rodando de forma independente. A configuração do Netkit para especificar o STP para cada vlan segue abaixo: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024:vlan=5

sw1[stp]=on:bridge_priority=512:vlan=10

Nesse exemplo, o switch sw1 tem o STP ativado na vlans 5 e 10. Os parâmetros do STP inclusive podem ser diferentes em cada vlan, já que ele opera em cada uma de forma independente (i.e. o STP em uma vlan não interfere com o STP em outra vlan). Vlans em que o stp não foi explicitamente ativado usarão a configuração default do stp, a qual é definida omitindo-se informação sobre vlan: # Configuração default do STP em um switch ... vale para todas as vlans em que

# o stp não foi configurado individualmente.

sw1[stp]=on

# A configuração default pode conter quaisquer opções do stp, menos vlan:

sw2[stp]=on:bridge_priority=2000

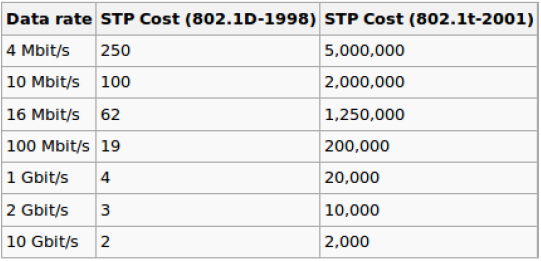

Um último detalhe sobre o STP diz respeito ao custo e prioridade de cada porta do switch. No STP usado em switches reais, o custo de uma porta é dado pela sua velocidade. Assim, portas mais velozes têm custo menor que portas mais lentas, como por exemplo portas 1 Gbps comparadas a 100 Mbps. No Netkit não existe essa diferenciação entre as interfaces ethernet por serem emuladas, mas pode-se especificar manualmente o custo de cada interface a ser usado pelo STP. A configuração necessária deve ser colocada em cada porta da seguinte forma: sw1[type]=switch

# Ativação do STP nos switches

sw1[stp]=on:bridge_priority=1024

sw1[eth0]=port0:stp_cost=10

sw1[eth1]=port1:stp_cost=100

Assim, nesse exemplo a interface eth0 do switch sw1 tem custo STP 10, e a interface eth1 tem custo 100. Os custos de interfaces de acordo com a norma IEEE 802.1d pode ser visto na seguinte tabela:

# STP no switch:

# bridge_priority: prioridade do switch no STP

# hello_time: intervalo entre envios de BPDU

# max_age: tempo máximo que o STP pode ficar sem receber uma atualização de BPDU de outro switch

# forward_delay: atraso para enviar uma BPDU notificando uma mudança de configuração do STP

# on: ativa o STP

# off: inicia com STP desativado

sw1[stp]=on:vlan=10:bridge_priority=100:hello_time=2:max_age=10:forward_delay=1

# Porta do switch: pode ter as opções stp_cost (custo da porta) e stp_prio (prioridade da porta)

sw1[eth0]=port0:stp_cost=10:stp_prio=1

|

| 20/11 - Exercícios Lista 1 |

|---|

|

| 23/11 - Funcionalidades de Switches - Link Agregation, Empilhamento - Implementação de caso |

|---|

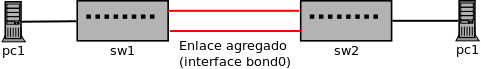

23/11 - Funcionalidades de Switches - Link Agregation, Empilhamento - Implementação de caso.Padrão IEEE802.1ax (anterior IEEE802.1ad) Agregamento de enlaces (bounding ou trunking)O Padrão IEEE802.1ax determina a agregação de enlaces, em que se agrupam interfaces ethernet de forma a parecerem uma única interface. A interface agregada tem prefixo bond, e assim deve ser identificada como bond0, bond1 e assim por diante. A fusão de interfaces mutliplica a capacidade na conexão entre switches de uma rede sem a necessidade de portas específicas de maior velocidade. O Linux possui suporte a agregação de enlaces, em que se agrupam interfaces ethernet de forma a parecerem uma única interface (chamado de Linux Channel Bonding). A interface agregada tem prefixo bond, e assim deve ser identificada como bond0, bond1 e assim por diante. Para criar um enlace agregado no Netkit basta declarar em um switch uma interface desse tipo. A sintaxe da declaração é praticamente idêntica a de interfaces ethernet, como se pode ver abaixo: pc1[type]=generic

pc2[type]=generic

sw1[type]=switch

sw2[type]=switch

pc1[eth0]=sw1-port0:ip=192.168.0.1/24

pc2[eth0]=sw2-port0:ip=192.168.0.2/24

sw1[eth0]=sw1-port0

sw2[eth0]=sw2-port0

# Define em cada switch uma interface bond0 que agrega dois enlaces.

# O enlace agregado deve ser composto por uma ou mais interfaces ethernet.

# O nome do enlace agregado é sw1-sw2 no exemplo.

sw1[bond0]=sw1-sw2:interfaces=eth1,eth2

sw2[bond0]=sw1-sw2:interfaces=eth1,eth2

Nesse exemplo o enlace agregado foi criado entre os switches sw1 e sw2. Como se pode notar, existe uma opção de configuração adicional interfaces, usada para listar as interfaces ethernet a serem agrupadas. Essas interfaces não devem ser declaradas explicitamente. Além disso, não se podem configurar VLANs na interface agregada (bond0 no exemplo). Por fim, mais de um enlace agregado pode ser criado no mesmo switch, bastando identificá-los por interfaces bond diferentes (bond1, bond2, ...). O exemplo acima cria a seguinte rede: Cascateamento versus EmpilhamentoOs switches ainda possuem uma facilidade em nível físico chamada empilhamento (ou stack) que tem a função de ampliar as capacidades de portas sem comprometer significativamente a latência de pacotes em trânsito (fase forwarding). O mais eficiente, porém com mais custo, é o empilhamento por backplane onde um cabo proprietário de comprimento não maior que 1 metro, é conectado entre portas de entrada e saída específicas para este fim, geralmente na traseira do switch, formando um anel dos swicthes empilhados. Os switches empilhados se comportam como um só e a gerência deles é muito mais facilitada com um único endereço IP. Já o cascateamento usando portas comuns ou portas específicas de altas taxas (fibra) chamadas UPLINK, mesmo usando o agregamento de link abordado na seção anterior, resolve a questão do congestionamento de toda a transferência de dados oriundas/destinadas aos ramos descendentes destas portas, mas torna-se difícil a gerência de cada switch e a latência além de reduzir o desempenho da rede pode impedir até o funcionamento de algorítimos como o STP. Questão para estudo e conclusão: Avaliando todo o conteúdo resumido acima, discuta e conclua com a sua equipe, quais os critérios e tipos de segmentação que deveriam ser usados para planejar a distribuição de switches em um projeto de cabeamento horizontal.

|

| 28/11 - Encontro Pedagógico Participativo |

|---|

|

| 01/12 - IMPLEMENTAÇÃO DE CASO - VLAN Etapas 1 e 2 |

|---|

|

| 04/12 - Avaliação 1 |

|---|

|

| 05/12 - Correção da Avaliação 1 |

|---|

|

| 07/12 - IMPLEMENTAÇÃO DE CASO - VLAN Etapas 2, 3 e 4 |

|---|

|

| 11/12 - Interconexão de LANs |

|---|

11/12 - Apresentação do projeto de Interconexão de LANs

|

| 18/12 - Interconexão de LANs |

|---|

18/12 - Interconexão de LANs

|

| 21/12 - Finalização da Interconexão de LANs |

|---|

21/12 - Finalização da Interconexão de LANs com Redes Frame Relay

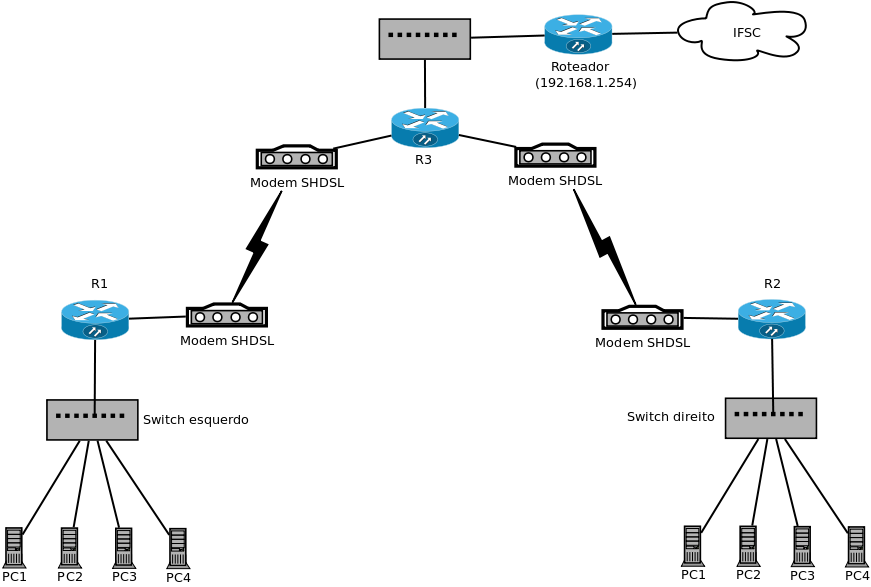

A rede contém dois enlaces dedicados ponto-à-ponto (simulando duas SLDDs formadas por LPCDs à 2 fios) com modems digitais operando a 2 Mbps. Os Modens da DIGITEL modelo DT2048SHDSL estão configurados da seguinte forma: (chaves em ON)

Todos os roteadores estão configurados com protocolo FRAME RELAY em suas interfaces serias WAN e rodando o algoritmo de roteamento RIP em sua forma mais básica para evitar a configuração de rotas estáticas na interligação das LANs do switches direito e esquerdo.

sudo minicom -s

|

| 01/02 - Redes sem Fio |

|---|

01/02 - Redes Sem FioResumo da Aula

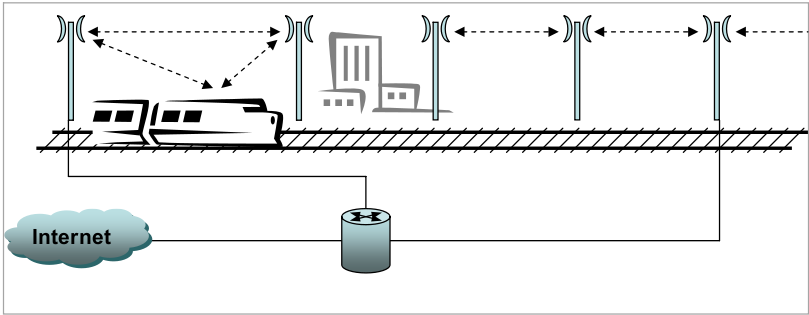

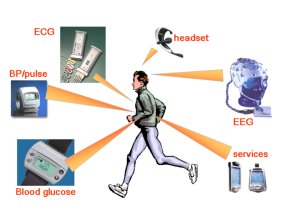

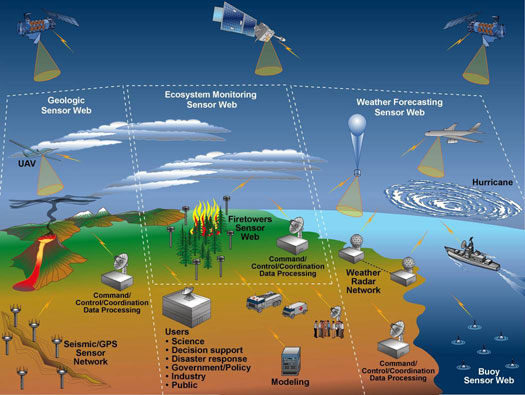

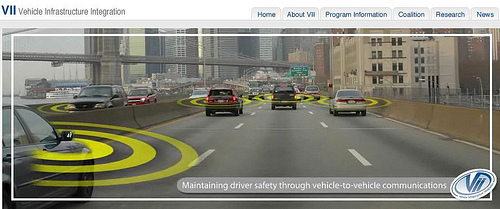

IntroduçãoRedes sem-fio se tornaram uma tecnologia largamente difundida e de uso corriqueiro, principalmente em sua versão para redes locais. Graças a ela, as pessoas não precisam usar cabos para ter acesso à rede, e podem se comunicar em qualquer localização dentro do alcance da rede sem-fio. Mesmo usuários em movimento podem se manter em comunicação pela rede sem-fio. Essas características atraentes da tecnologia fazem com que ela seja naturalmente desejável nas LANs A implantação de uma rede sem-fio deve atender alguns requisitos levantados pelo administrador de uma rede, os quais serão discutidos ao longo desta seção. Antes de pensar nos detalhes a serem observados, devem-se conhecer as características de comunicação de dados por um canal sem-fio e os mecanismos inventados para efetuar esse tipo de comunicação. Alguns usos de redes sem-fio

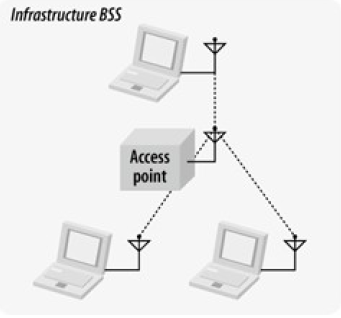

O Padrão IEEE 802.11Dentre as várias tecnologias de comunicação sem-fio existentes, o padrão IEEE 802.11 para redes locais tem ampla utilização. Conhecido popularmente como Wi-Fi (um trocadilho com Hi-Fi, uma qualidade atribuída a aparelhos de som e que significa High-Fidelity), está presente praticamente em todos os lugares hoje em dia - desde escolas, empresas, aeroportos, supermercados, restaurantes, cafés e residências, e até mesmo em espaços abertos de cidades (ver Cidades Digitais). Muitos dos problemas existentes nesse tipo de rede (alguns resolvidos e outros não), e características de funcionamento, são comuns a outras tecnologias menos conhecidas, porém também importantes em suas áreas de aplicação. Por isso nosso estudo se concentrará nesse padrão de redes sem-fio, para conhecê-lo com razoável profundidade. Como consequência, além de entender como funciona uma rede IEEE 802.11, os conhecimentos obtidos habilitarão a compreensão de outras tecnologias de redes sem-fio.

Os problemas dos nós ocultos e nós escondidosSimulações (animações) sobre CSMA/CA

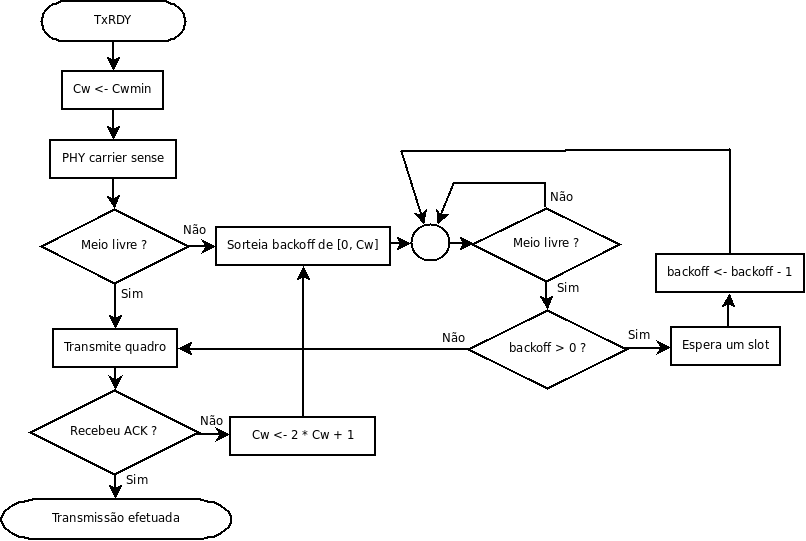

O Protocolo CSMA/CAPode-se descrever em alto-nível o algoritmo do CSMA/CA (simplificando alguns detalhes) com o fluxograma abaixo:

Uso de RTS/CTS para tratar nodos escondidos |

| 05/02 - Projeto Integrador - Apresentação dos departamentos e metas |

|---|

05/02 - Projeto Integrador - Apresentação dos departamentos e metasInteraçao entre as equipes de cada departamento com os professores Ederson e Jorge |

| 12/02 - Projeto Integrador |

|---|

12/02 - Projeto Integrador |

| 15/02 - Projeto Integrador - Apoio de hardware WIFI |

|---|

15/02 - Projeto Integrador - Apoio de hardware WIFI- Repassados 1un Router TPLink Dualband e 1 un Outdoor WON5000 para testes de solução |