Projeto Integrador - 2012.1 - Equipe 2

Equipe 2

Descrição das atividades

15/06/2012

- Instalado nos servidores S.O. Ubunto server 10.14.

- Planejamento da estrutura física.

18/06/2012

- Configuração da interface eth0: Matriz

- The loopback network interface

auto lo eth0

iface lo inet loopback

- The primary network interface

iface eth0 inet static

address 192.168.1.235

gateway 192.168.1.1

netmask 255.255.255.0

</syntaxhighlight>

- Configuração da interface eth0: Filial

- The loopback network interface

auto lo eth0

iface lo inet loopback

- The primary network interface

iface eth0 inet static

address 192.168.1.236

gateway 192.168.1.1

netmask 255.255.255.0

</syntaxhighlight>

19/06/2012

- Iniciando instalação dos serviços.

SSH

O Secure Shell ou SSH é, simultaneamente, um programa de computador e um protocolo de rede que permite a conexão com outro computador na rede, de forma a executar comandos de uma unidade remota. Possui as mesmas funcionalidades do Telnet, com a vantagem da conexão entre o cliente e o servidor ser criptografada.

- Instalação do SSH:

apt-get install openssh-server

</syntaxhighlight>

DNS

O DNS (Domain Name System - Sistema de Nomes de Domínios) é um sistema de gerenciamento de nomes hierárquico e distribuído operando segundo duas definições: examinar e atualizar seu banco de dados e

resolver nomes de domínios em endereços de rede (IPs). Permite a localização de hosts em um domínio determinado. Num sistema livre o serviço é implementado pelo software BIND.

- Instalação do DNS:

apt-get install bind9 bind9utils

</syntaxhighlight>

- Arquivos de configuração:

- Arquivo: /etc/bind/named.conf.default-zones

zone "vacasmalhadas.sj.ifsc.edu.br"{

type master;

file "/etc/bind/db.vacasmalhadas";

};

zone "1.168.192.in-addr.arpa" {

type master;

file "/etc/bind/db.vacas";

};

</syntaxhighlight>

- Arquivo: /etc/bind/db.vacas

- BIND data file for local loopback interface

$TTL 604800

@ IN SOA vacasmalhadas.sj.ifsc.edu.br. root.vacasmalhadas.sj.ifsc.edu.br. (

20120620 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

@ IN A 127.0.0.1

mail IN A 127.0.0.1

IN A 127.0.0.1

IN NS ns.vacasmalhadas.sj.ifsc.edu.br.

235 IN PTR vm.vacasmalhadas.sj.ifsc.edu.br.

235 IN PTR ns.vacasmalhadas.sj.ifsc.edu.br.

235 IN PTR mta.vacasmalhadas.sj.ifsc.edu.br.

235 IN PTR www.vacasmalhadas.sj.ifsc.edu.br.

235 IN PTR samba.vacasmalhadas.sj.ifsc.edu.br.

</syntaxhighlight>

- Arquivo: /etc/bind/db.vacasmalhadas

- BIND data file for local loopback interface

$TTL 604800

@ IN SOA @ root.vacasmalhadas.sj.ifsc.edu.br. (

2 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

NS ns.vacasmalhadas.sj.ifsc.edu.br.

MX 10 mta.vacasmalhadas.sj.ifsc.edu.br.

IN A 192.168.1.235

IN NS @

IN A 127.0.0.1

vm IN A 192.168.1.235

ns IN A 192.168.1.235

mta IN A 192.168.1.235

samba IN A 192.168.1.235

www IN A 192.168.1.235

web IN CNAME www

</syntaxhighlight>

20/06/2012

DHCP

O DHCP ("Dynamic Host Configuration Protocol" ou "protocolo de configuração dinâmica de endereços de rede"), é um protocolo de serviço TCP/IP que oferece configuração dinâmica de terminais, com concessão de endereços IP de host e outros parâmetros de configuração para clientes de rede, ou seja, permite que todos os micros da rede recebam suas configurações de rede automaticamente a partir de um servidor central, sem que você precise ficar configurando os endereços manualmente em cada um.

Arquivo de configuração: /etc/dhcp3/dhcpd.conf

shared-network LOCAL-NET {

option domain-name "vacasmalhadas.sj.ifsc.edu.br";

option domain-name-servers 192.168.1.235, 8.8.8.8;

subnet 192.168.1.0 netmask 255.255.255.0 {

option routers 192.168.1.1;

range 192.168.1.230 192.168.1.250;

}

group {

host printer {

hardware ethernet 00:1a:4d:97:57:4a;

fixed-address 192.168.1.237;

}

}

}

</syntaxhighlight>

POSTFIX

O Postfix é um agent de transferência de emails (MTA), um software livre para envio e entrega de emails. Apresenta-se como uma alternativa segura ao Sendmail, sendo rápido e fácil de administrar.

- Instalação do POSTFIX:

apt-get install postfix mailutils

- Arquivo de configuração: /etc/postfix/main.cf

smtpd_banner = $myhostname ESMTP $mail_name

biff = no

append_dot_mydomain = no

readme_directory = no

myorigin = /etc/mailname

myhostname = mta.vacasmalhadas.sj.ifsc.edu.br

mydomain = vacasmalhadas.sj.ifsc.edu.br

mydestination = $myhostname, $mydomain, localhost

relayhost =

mynetworks = 127.0.0.0/8 10.1.1.0/24

mailbox_size_limit = 10240000

recipient_delimiter = +

inet_interfaces = all

default_transport = smtp

relay_transport = smtp

inet_protocols = ipv4

alias_database = hash:/etc/aliases

alias_maps = hash:/etc/aliases

home_mailbox = Maildir/

message_size_limit = 10240000

body_checks = regexp:/etc/postfix/block_words

mailbox_command =

smtpd_sasl_local_domain =

smtpd_sasl_auth_enable = yes

smtpd_sasl_security_options = noanonymous

broken_sasl_auth_clients = yes

smtpd_recipient_restrictions = permit_sasl_authenticated,oopermit_mynetworks,reject_unauth_destination

smtp_tls_security_level = may

smtpd_tls_security_level = may

smtpd_tls_auth_only = no

smtp_tls_note_starttls_offer = yes

smtpd_tls_key_file = /etc/ss1/private/smtpd.key

smtpd_tls_cert_file = /etc/ss1/certs/smtpd.crt

smtpd_tls_CAfile = /etc/ss1/certs/cacert.pem

smtpd_tls_loglevel = 1

smtpd_tls_received_header = yes

smtpd_tls_session_cache_timeout = 3600s

tls_random_source = dev:/dev/urandom

</syntaxhighlight>

26/06/2012

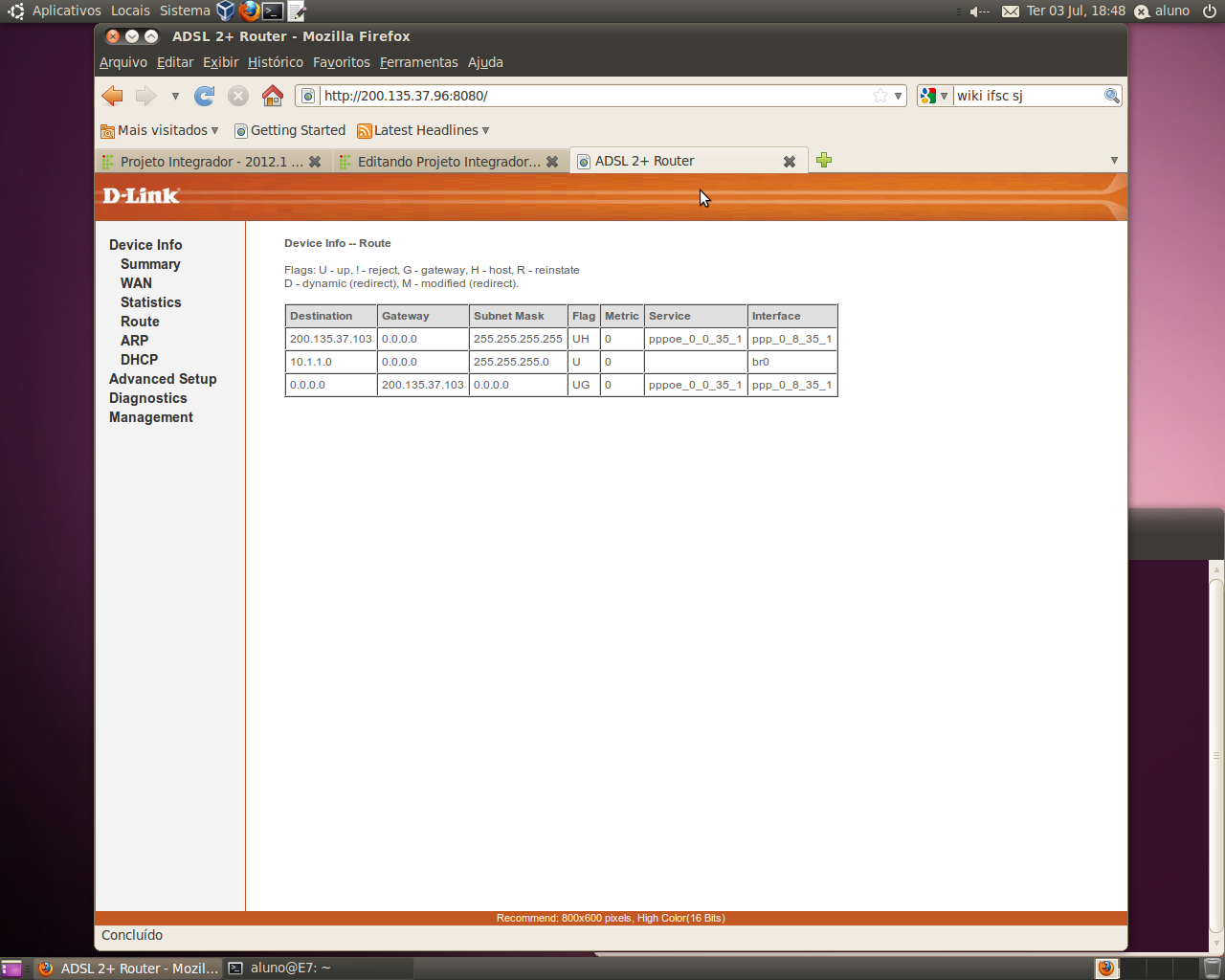

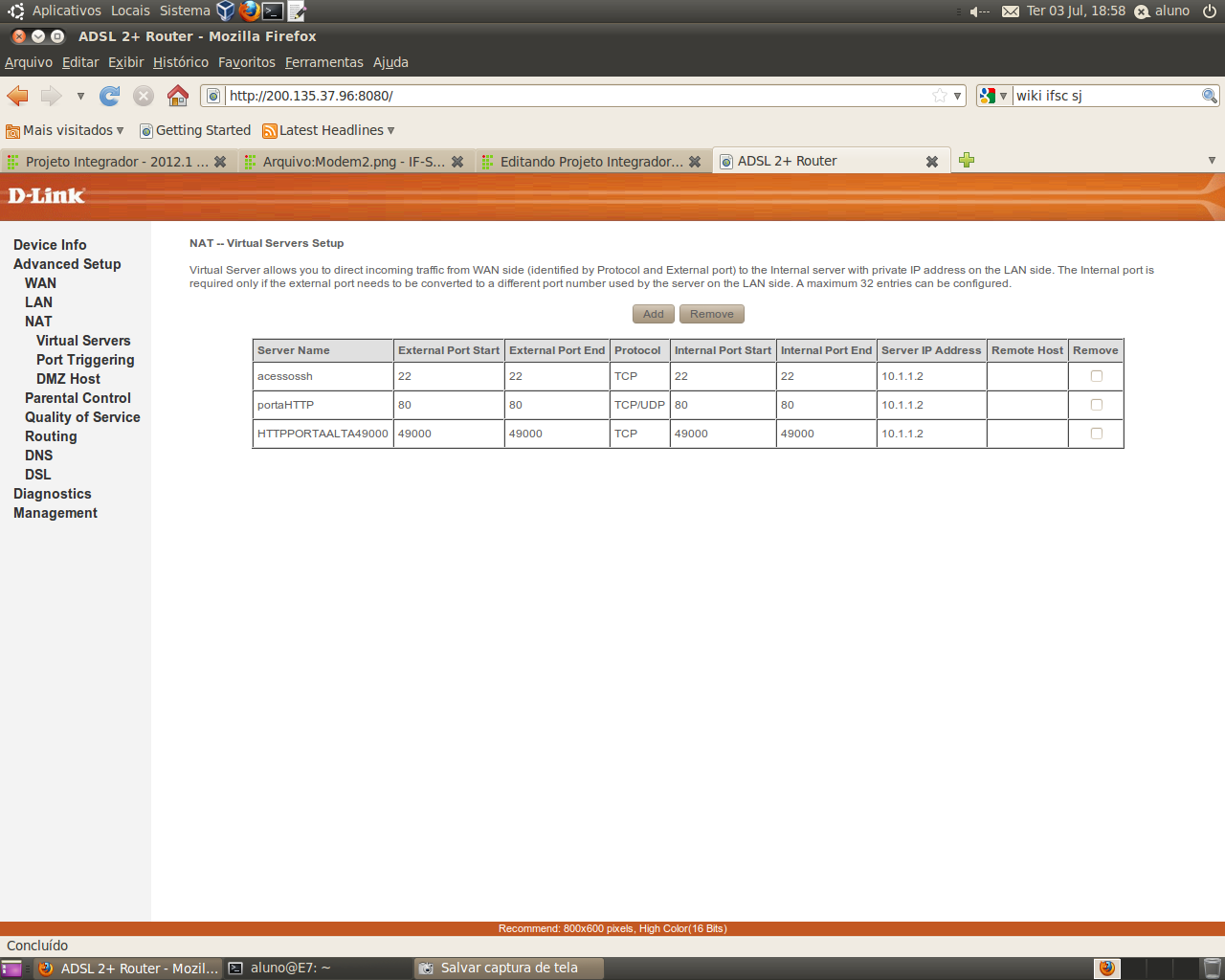

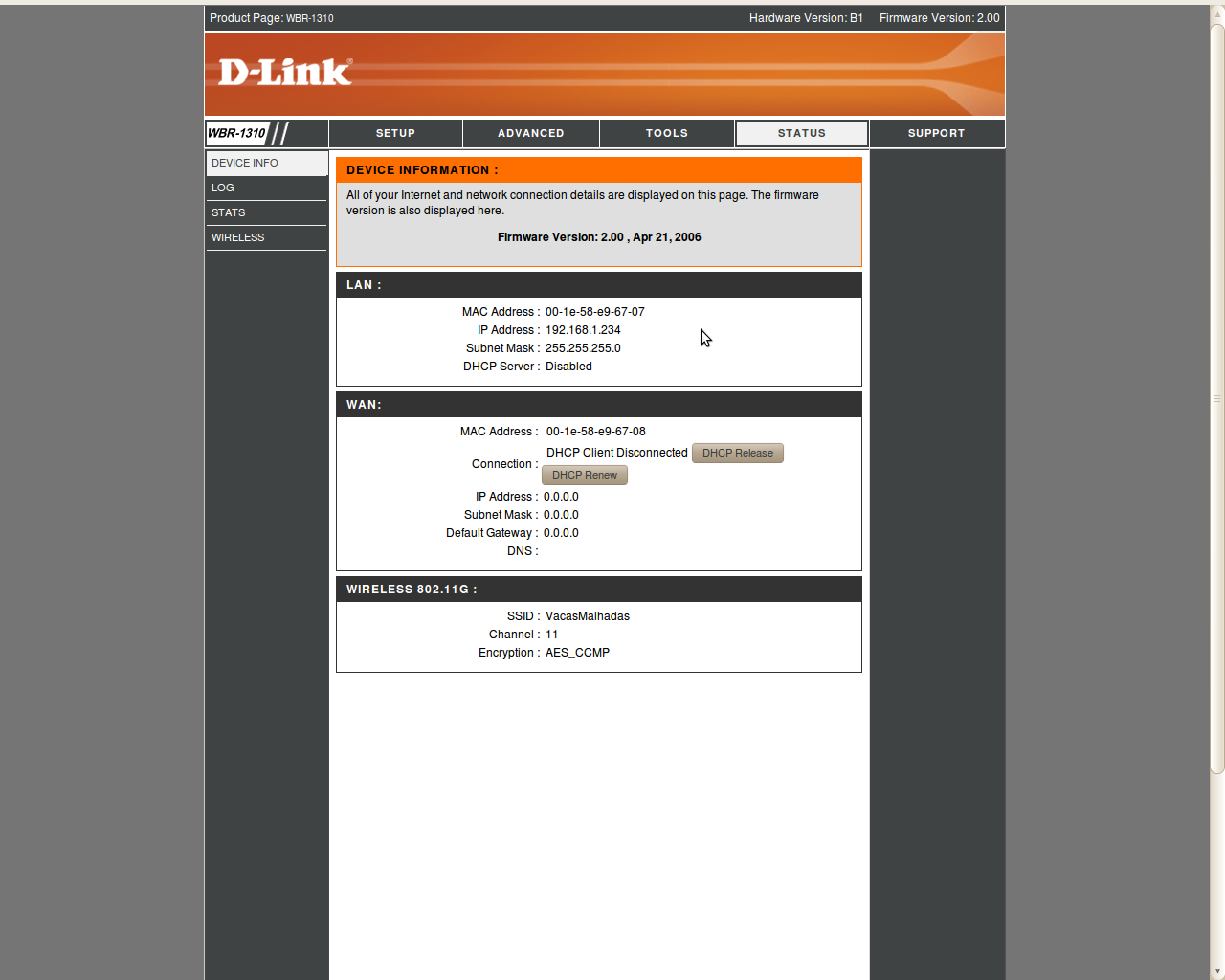

- Configurado Modem Dlink, para acesso remoto:

Configuração de Portas:

27/06/2012

- Realizado testes no Servidor de Email. Email enviado com sucesso.

Return-Path: <root@vacasmalhadas.sj.ifsc.edu.br>

Received: by mta.vacasmalhadas.sj.ifsc.edu.br (Postfix, from userid 0)

id 5A5AE4C0B6E; Tue, 3 Jul 2012 22:13:51 +0000 (UTC)

Subject: TESTES

To: <vinicio.vacasmalhadas.com.br@MatrizVacasMalhadas.sj.ifsc.edu.br>

Cc: <q@MatrizVacasMalhadas.sj.ifsc.edu.br>

X-Mailer: mail (GNU Mailutils 2.1)

Message-Id: <20120703221351.5A5AE4C0B6E@mta.vacasmalhadas.sj.ifsc.edu.br>

Date: Tue, 3 Jul 2012 22:13:51 +0000 (UTC)

From: root@vacasmalhadas.sj.ifsc.edu.br (root)

</syntaxhighlight>

28/06/2012

RADIUS

O Radius é o host que validará o pedido do NAS (Network Autentication Server). A resposta do pedido de autenticação pode ser positiva (Access-Accept) acompanhada da tabela de parâmetros de resposta ou negativa (Access-Reject) sem nenhum parâmetro.

- Instalando...

apt-get install freeradius

</syntaxhighlight>

Arquivo de configuração: /etc/freeradius/users

root@Matrizlab:~/Maildir/new# grep "vinicio" /etc/freeradius/users

"vinicio" Cleartext-Password := "senha"

root@Matrizlab:~/Maildir/new#

</syntaxhighlight>

Arquivo de configuração: /etc/freeradius/

client 192.168.1.234 {

secret = senha

}

secret = senha

</syntaxhighlight>

Obs: Mesmas instalações estão sendo realizadas na Filial.

29/06/2012

Continuação do configuração do freeradius.

03/07/2012

Definido que a Equipe 2 VacasMalhadas utilizaria o modem SHDSL no projeto:

Configuração do Roteador Cisco 2500:

EUA> enable

password: a

EUA# configure terminal

EUA(conf)# interface serial 0

EUA(conf-intf)# encapsulation ppp

EUA(conf-intf)# ip address 200.135.37.100 255.255.255.192

EUA(conf-intf)# exit

EUA(conf)# exit

EUA# show interface serial 0

</syntaxhighlight>

04/07/2012

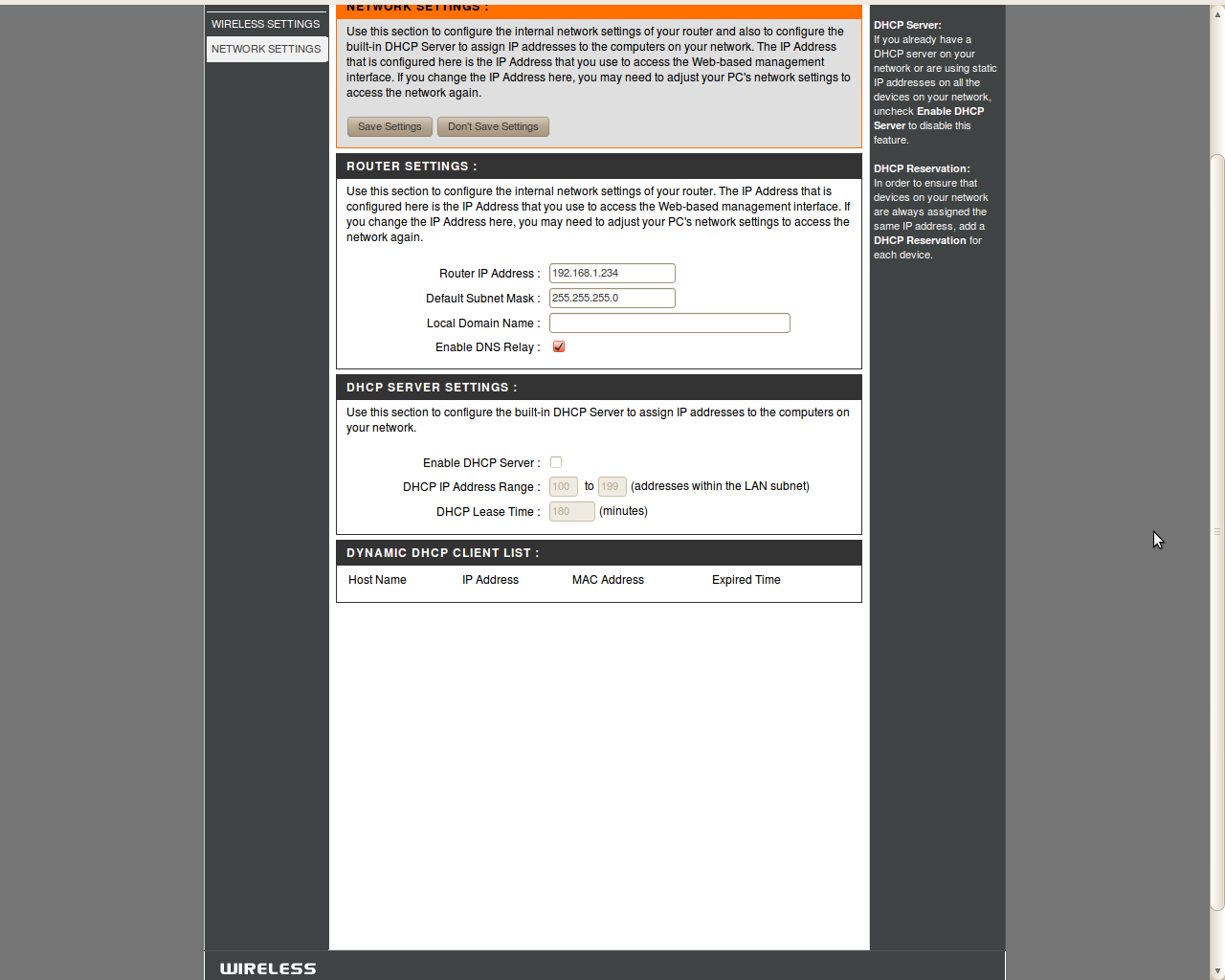

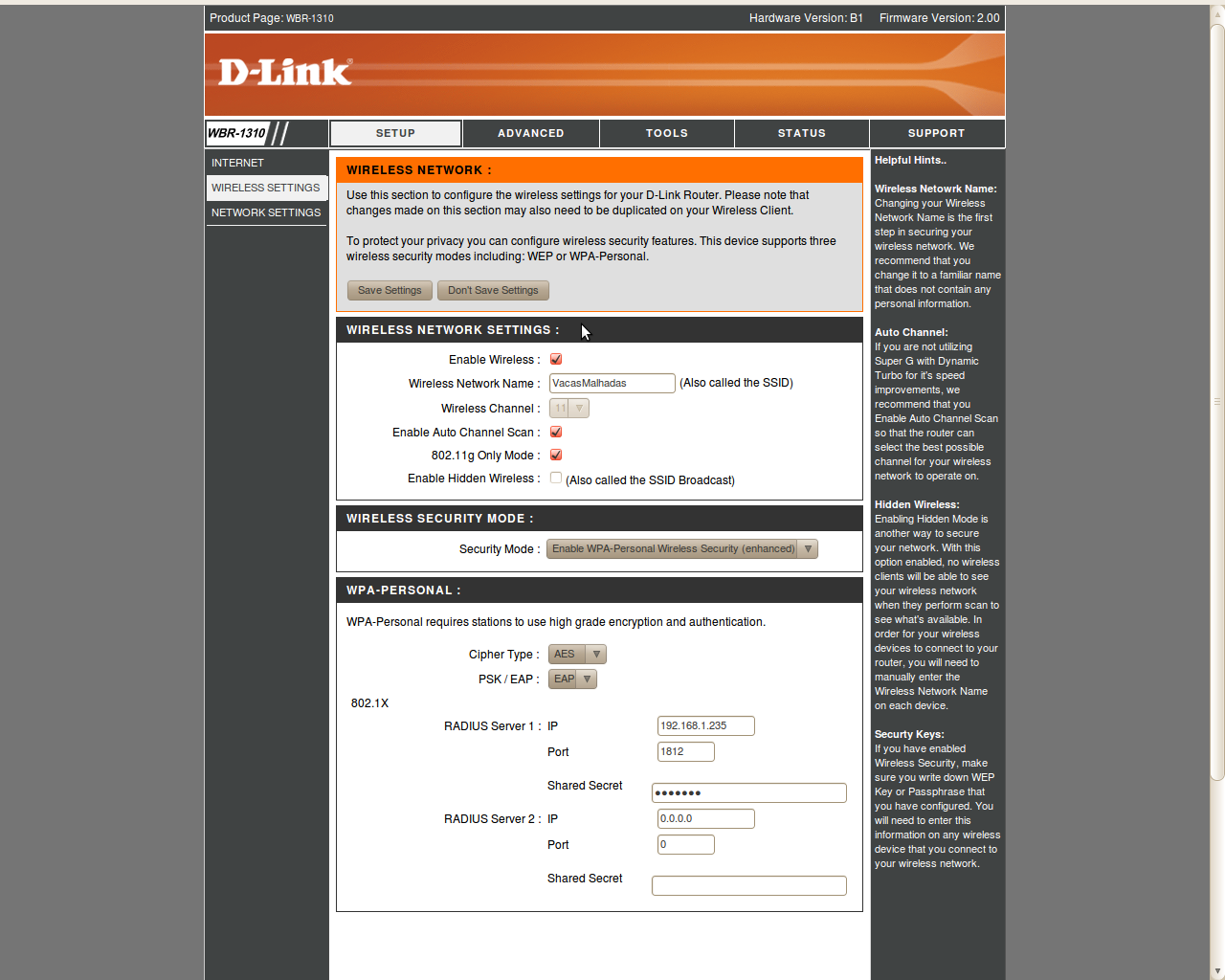

- Configuração do AP para acesso a rede:

Habilitado o IP forwarding

sysctl net.ipv4.conf.all.forwarding=1

Habilitado o NAT

iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

Realizado o procedimento acima:

conexão com access point com sucesso.

</syntaxhighlight>

05/07/2012

Professor Saul prestou apoio para equipe em relação do cabeamento.

06/07/2012

Apoio do Professor Saul;

Foi identificado que o equipamento acima dos modems no laboratório de redes (equipamento cisco) faz a ligação entre a comunicação de cada modem com a rede IP/internet.

Cada modem serve a uma equipe e trabalha isolado do outro. O modem definido pela equipe 2 foi o modem SHDSL que está na bandeija sendo o de cima e o da equipe 3 o debaixo.

Conectado o par trançado no TX do modem SHDSL, porém sem sucesso, não houve sincronismo.

Configurando o OpenVpn

ca ca.crt

cert 192.168.1.235.crt

key 192.168.1.235.key

configuração feita no arquivo /etc/openvpn/server.conf

local 192.168.1.235

dev tap0

up "/etc/openvpn/up.sh br0 tap0 1500"

down "/etc/openvpn/down.sh br0 tap0"

crl-verify 01.pem

server-bridge 10.1.1.2 255.255.255.0 10.1.1.8 10.1.1.30

push "redirect-gateway def1"

push "dhcp-option DNS 8.8.8.8"

tls-auth ta.key 0

user nobody

group nogroup

Configurando o arquivo up.sh

- !/bin/sh

BR=$1

DEV=$2

MTU=$3

/sbin/ip link set $DEV up promisc on mtu $MTU

/usr/sbin/brctl addif $BR $DEV

~

configurando o arquivo down.sh

- !/bin/sh

BR=$1

DEV=$2

/usr/sbin/brctl delif $BR $DEV

/sbin/ip link set $DEV down

</syntaxhighlight>

Identificado problemas nas chaves do VPN Cliente iremos verificar as configuração do OpenVPN.

09/07/2012

Continuamos a verificar as ligações referente ao modem SHDSL porém sem sucesso, não houve sincronismo no modem.

10/07/2012

Com apoio do Professor Marcelo Sobral, foi realizado testes ponto-a-ponto nos modens SHDSL (Laboratório de Redes I e o Laboratório de Meios de Transmissão)e sincronizaram, realizado a troca do gabinete do modem SHDSL do Laboratório de Redes I, verificado que o cabo que ligava o modem SHDSL (Laboratório de Meios) está com defeito e realizado a manutenção e os modem dos laboratórios sincronizaram, sendo que a ligação feita no patch painel é a L2 e A2.

Realizado a configuração do Roteador da Cisco (Laboratório de Meios) foi identificado que o roteador não possui NAT (Network Address Translation), não sendo possível utilizar na filial, o Professor Sobral vai verificar o modem ADSL para conectar a Filial com IP valido.