IER-2010-2

Instalação de Equipamentos de Redes: Diário de Aula 2010-2

Professor: Marcelo Maia Sobral (msobral@gmail.com)

Lista de email (forum): ier-ifsc@googlegroups.com

Atendimento paralelo: 2a e 3a de 10h às 11 h, 3a e 5a de 16h às 17h.

Bibliografia

- Antiga página da disciplina (2009-1 e 2009-2)

- Links para outros materiais, normas, artigos, e apostilas do prof. Jorge Casagrande

- Comunicação de dados e Redes de Computadores, de Berhouz Forouzan (alguns capítulos no Google Books)

Curiosidades

- Telex: um serviço já extinto (?!)

- História da Internet-BR (dissertação de Mestrado)

- O Ciberespaço e as Redes de Computadores na Construção de Novo Conhecimento

- Uma história das Redes de Computadores

- Uso do HDLC em missões espaciais (artigo da Nasa)

Listas de exercícios

Avaliações

29/07: Introdução e camada de enlace

- Capítulos 1, 11 e 12 do livro "Comunicação de dados e Redes de Computadores", de Berhouz Forouzan (há uma cópia no xerox).

Apresentação da disciplina: conteúdo, bibliografia e avaliação, laboratório.

Apresentou-se uma visão geral dos conceitos sobre comunicação de dados, amparada em transparências. Nesta aula se planta a base para iniciar o estudo com maior profundidade da camada de enlace e da camada física.

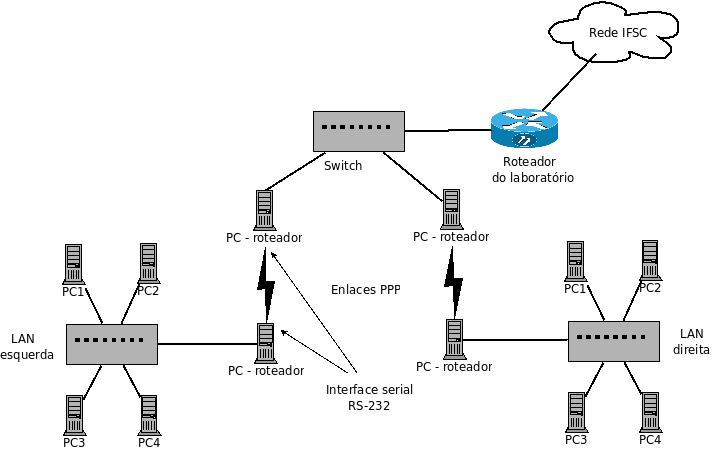

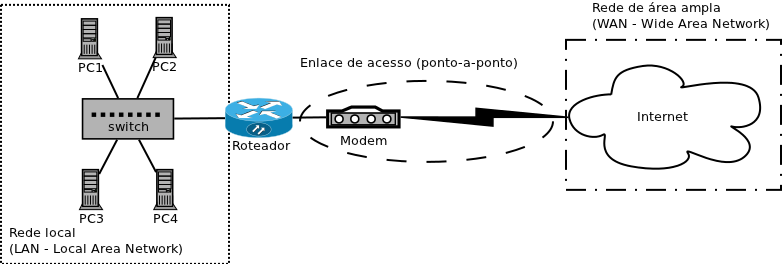

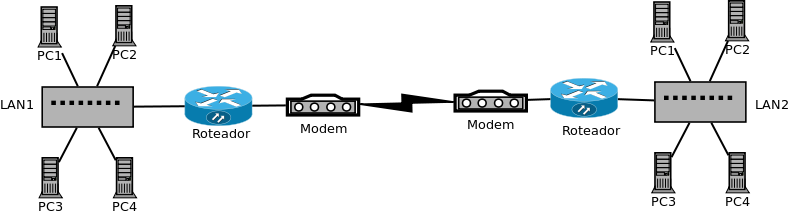

Nosso ponto de partida serão pequenas redes compostas por uma ou mais redes locais (LANs) que se interligam, incluindo conexão para a Internet. Em cada rede investigaremos seu funcionamento, incluindo as configurações da subrede IP e os equipamentos usados.

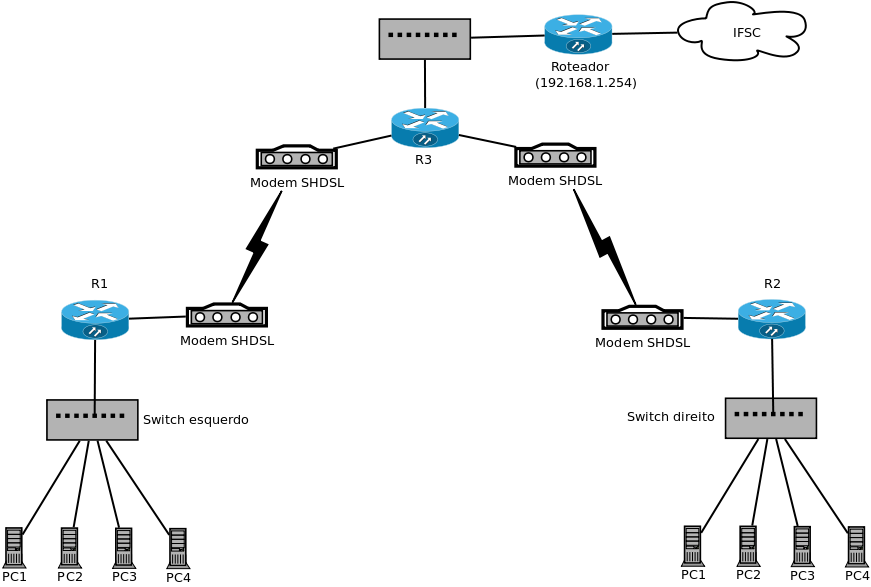

Figura 1: uma pequena rede local (LAN) com conexão para Internet

Figura 2: duas redes locais (LAN) interligadas por um enlace de longa distância (WAN)

Será feito um experimento com base nas redes acima.

Enlaces de dados (Data Link)

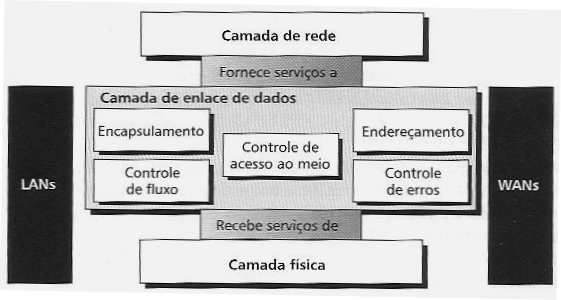

Os serviços identificados na figura acima estão descritos abaixo. A eles foram acrescentados outros dois:

- Encapsulamento (ou enquadramento): identificação das PDUs (quadros) de enlace dentro de sequências de bits enviadas e recebidas da camada física

- Controle de erros: garantir que quadros sejam entregues no destino

- Detecção de erros: verificação da integridade do conteúdo de quadros (se foram recebidos sem erros de bits)

- Controle de fluxo: ajuste da quantidade de quadros transmitidos, de acordo com a capacidade do meio de transmissão (incluindo o atraso de transmissão) e do receptor

- Endereçamento: necessário quando o enlace for do tipo multi-ponto, em que vários equipamentos compartilham o meio de transmissão (ex: redes locais e redes sem-fio)

- Controle de acesso ao meio (MAC): também necessário para meios compartilhados, para disciplinar as transmissões dos diversos equipamentos de forma a evitar ou reduzir a chance de haver colisões (transmissões sobrepostas)

- Gerenciamento de enlace: funções para ativar, desativar e manter enlaces

05/08: Enquadramento e Detecção de erros

- Ver capítulo 11 do livro "Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan.

- Ver capítulo 3 do livro "Redes de Computadores", de Andrew Tanenbaum.

- ver capítulo 2 do livro "Redes de Computadores: uma abordagem de sistemas", de Larry Peterson e Bruce Davie.

- Resolver a 1a lista de exercícios

Nesta aula será configurado um enlace ponto-a-ponto entre duas redes locais com protocolo PPP, porém usando computadores como roteadores. O objetivo é observar os detalhes do protocolo de enlace quanto aos serviços da camada de enlace:

- Enquadramento (framing)

- Detecção e controle de erros

- Controle de fluxo

- Gerenciamento de enlace

Enquadramento

Funcionamento do enquadramento (ou sincronização de quadro) do tipo sentinela (usado pelo PPP e HDLC): usa-se uma flag delimitadora para informar o início e fim de quadro. Há uma segunda flag, chamada de escape (ESC), para evitar que um byte com o valor de flag delimitadora, o qual apareça em algum campo do quadro (ex: dados ou campos de controle) seja erroneamente interpretado como fim de quadro. No caso do PPP e HDLC:

- 7E: flag delimitadora

- 7D: flag de escape

Detecção de erros

Probabilidade de erros de transmissão (BER - Bit Error Rate), códigos de detecção de erro e CRC.

Há um resumo nas transparências.

O experimento com o gerador de CRC-16 do PPP pode ser repetido em casa. Ele é capaz de verificar um quadro PPP, que pode ser conseguido usando-se a opção record do pppd. Essa opção grava em um arquivo de log os conteúdos dos quadros PPP enviados e recebidos, que podem depois serem visualizados (ou terem seu bytes extraídos) com o utilitário pppdump. Porém o gerador de CRC-16 fornecido inclui dois arquivos contendo quadros PPP previamente coletados: quadro_correto.raw e quadro_errado.raw. Eles podem ser verificados com o programa fcs (o verificador de CRC-16):

# descompacta o arquivo do gerador de CRC-16

tar czf fcs-rfc.tgz

cd fcs

# Testa o quadro correto

./fcs quadro_correto.raw

# Testa o quadro_errado

./fcs quadro_errado.raw

Há um testador que modifica aleatoriamente uma certa quantidade de bits do quadro_correto.raw, até que encontre um caso em que o erro não seja detectado. Para usá-lo deve-se executar o programa testa.py:

# executa testa.py com 4 erros de bit por quadro gerados aleatoriamente

./testa.py 4

O código fonte do gerador de CRC-16 está no arquivo fcs-rfc.c, o qual foi obtido diretamente da RFC 1662.

Atividade extra-aula

Faça uma pesquisa sobre protocolos de enlace ponto-a-ponto usados em redes sem-fio. Tais enlaces podem ser feitos dentro de ou entre cidades (ex: entre o Morro da Cruz em Florianópolis e São José ou Palhoça), via satélite, ou mesmo entre pontos não tão distantes mas onde não existe infraestrutura cabeada prévia. Descreva as características dos protocolos encontrados (onde são melhor aplicados, e que serviços de enlace são contemplados), e forneça exemplos de onde estão sendo usados. Se conhecer empresas que os utilizem, e para que finalidade, informe em sua pesquisa.

Prazo de entrega: 12/08 (próxima aula).

12/08: HDLC, PPP e PPPoE

Detalhes sobre esses protocolos. Ver as transparências:

- PPP: o protocolo de enlace ponto-a-ponto amplamente usado atualmente; faz detecção de erros mas não controle de erros nem de fluxo.

- HDLC: de certa forma, o antecessor do PPP. Implementa controle de erros e de fluxo com janela deslizante. Atualmente caindo em desuso. Usado ainda em links de satélite.

- Curiosidade: Uso do HDLC em missões espaciais (artigo da Nasa)

PPPoE (PPP over Ethernet)

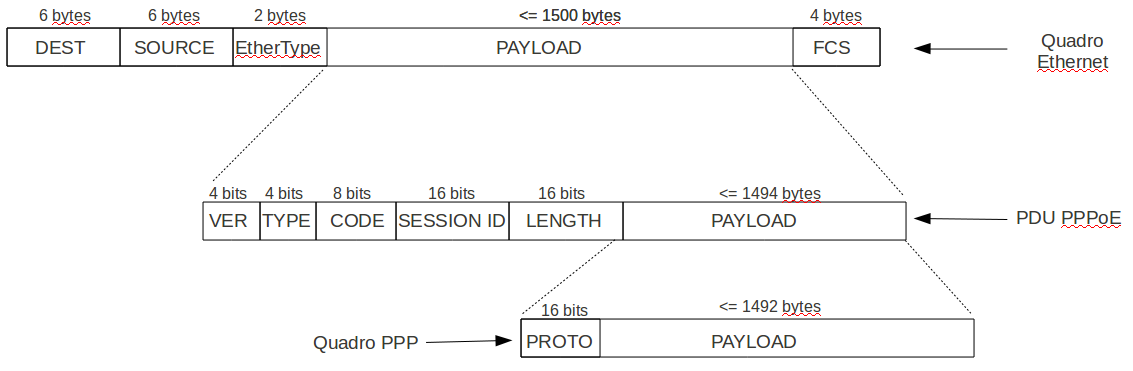

PPPoE define um método para encapsular quadros PPP dentro de quadros Ethernet, e foi definido na RFC 2516. Ele foi criado para facilitar a integração de usuários discados e banda-larga em provedores de acesso (ISP - Internet Service Providers). Além disso, torna mais fácil o controle de acesso, de uso da rede, e contabilização para usuários que a acessam via rede Ethernet. Assim, é possível implantar uma rede em que os usuários, para conseguirem acesso, precisam se autenticar como em um serviço discado. Uma vez obtido o acesso, pode-se também impor limitações de uso de banda de acordo com o usuário. Exemplos de infraestruturas que podem se beneficiar com essa técnica são redes de condomínios e de prédios comerciais. Finalmente, PPPoE é usado como protocolo de enlace em acessos aDSL, ilustrado na figura abaixo.

No PPPoE suas PDUs são encapsuladas em quadros Ethernet, usando o ethertype 8863H (estágio de descoberta) ou 8864H (estágio de sessão). Devido ao cabeçalho PPPoE (6 bytes) combinado ao identificador de protocolo do quadro PPP (2 bytes), a MTU em enlaces PPPoE não pode ser maior que 1492 bytes. O quadro PPP é simplificado, não possuindo as flags delimitadoras e os campos Address, Control e FCS. A PDU PPPoE é mostrada a seguir:

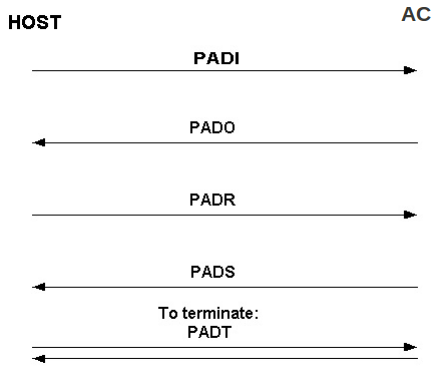

Em um enlace PPPoE um dos nodos é o host (cliente), e o outro o concentrador de acesso (AC, que tem papel de servidor). O estabelecimento do enlace é iniciado pelo host, que procura um AC e em seguida solicita o início do enlace. Esse procedimento é composto por por dois estágios:

- Descoberta (Discovery): o cliente descobre um concentrador de acesso (AC) para se conectar. Ocorre uma troca de 4 PDUs de controle:

- PADI (PPPoE Active Discovery Indication): enviado em broadcast pelo cliente para descobrir os AC.

- PADO (PPPoE Active Discovery Offer): resposta enviada por um ou mais AC, contendo seus identificadores e nomes de serviços disponíveis (no âmbito do PPPoE).

- PADR (PPPoE Active Discovery Request): enviado pelo cliente para o AC escolhido, requisitando o início de uma sessão.

- PADS (PPPoE Active Discovery Session-Confirmation): resposta do AC escolhido.

- Sessão (Session): nessa etapa são trocados quadros PPP como no estabelecimento de um enlace PPP usual. A sessão pode ser encerrada com a terminação PPP (i.e., via protocolo LCP), ou com a PDU PPPoE PADT (PPPoE Active Discovery Terminate).

Dicas vistas no laboratório

- Sempre que se usar um computador como gateway deve-se ativar essa função, com um desses comandos (no caso do Linux):

- echo 1 > /proc/sys/net/ipv4/ip_forward

- sysctl -w net.ipv4.ip_forward=1

- Se for necessário usar NAT, uma forma rápida de fazê-lo é (mas existem outras ...):

- iptables -t nat -A POSTROUTING -o nome_interface_saída -j MASQUERADE

- Sempre observe as rotas existentes em suas redes ! Se necessário, rastreie os datagramas quando desconfiar que algo está errado:

- traceroute -n IP_destino

- Usando wireshark ou tcpdump para analisar tráfego

Atividade extra

No roteiro foi proposto um desafio: fazer controle de banda diferenciado por usuários que se conectam com PPPoE. Discutimos que para fazer isso é necessário:

- Classificar os usuários nas categorias ouro e prata

- Poder executar um programa (ou script) no momento em que o enlace PPP for estabelecido, de forma a configurar o controle de banda de acordo com a categoria de usuário. Deve-se passar a esse programa o IP que o usuário obteve em seu enlace PPPoE, ou o nome da interface PPP que foi criada no AC para esse enlace.

- Usar um mecanismo que limite a banda de um enlace PPPoE. Uma sugestão foi usar traffic shaping.

Ficou como tarefa para a turma detalhar como resolver esse problema, e trazer uma solução. Quer dizer, que programas usar e que opções desses programas devem ser configuradas. Imaginem que a solução deve vir pronta para ser implantada.

Quem resolver esse desafio ficará em alta consideração (que se refletirá em seu conceito ;-).

19/08: A parte física do enlace ponto-a-ponto

Ver capítulos 3, 4 e 5 do livro "Comunicação de dados e Redes de Computadores", de Berhouz Forouzan (cópia no xerox).

Introdução: ver transparências.

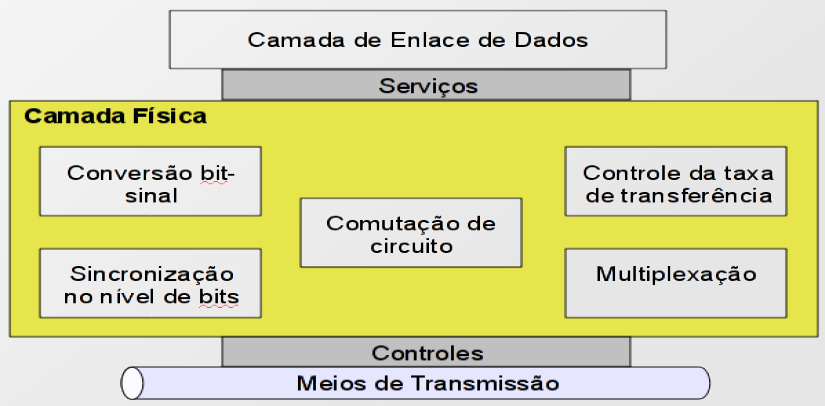

Serviços da camada física:

(Adaptado do livro "Comunicação de Dados e Redes de Computadores, 3a ed.", de Berhouz Forouzan)

Laboratório

Uma rede com enlaces WAN feitos com modems digitais SHDSL.

Leitura adicional

Transmissão digital:

- Transmissão serial x paralela

- Transmissão serial síncrona x assíncrona

26/08: Modems e interfaces digitais

Resolver a 2a lista.

Material de referência:

- transparências sobre modems.

- Capítulos 3 e 4 do livro "Comunicação de dados e Redes de Computadores", de Berhouz Forouzan (cópia no xerox).

- transparências sobre códigos de linha.

- Tutorial sobre SHDSL

Hoje foi realizada a experiência com modems síncronos, em que se configuram modems SHDSL e se fazem enlaces de testes para localizar problemas em circuitos.

Experimento adicional: visualização de códigos de linha e modulação.

Modems analógicos e Interfaces digitais

Material de referência:

- transparências.

- Capítulos 5 e 6 do livro "Comunicação de dados e Redes de Computadores", de Berhouz Forouzan (cópia no xerox).

- transparências sobre interfaces digitais.

- um tutorial sobre RS-232 e V.35

02/09: Redes locais

Introdução a redes locais

- Transparências:

- Capítulo 13 do livro "Comunicação de Dados e Redes de Computadores", de Berhouz Forouzan (tem no xerox)

- Capítulo 4 do livro "Redes de Computadores", de Andrew Tanenbaum (tem na biblioteca)

Distinção entre WAN, MAN e LAN

- Aplicações de cada um desses tipos de rede

- Tecnologias envolvidas

- "Backbones" da Internet Brasileira:

Brasil em 1996

RNP 1991,1992,1996,1998,2000,2001,2005,2006, 2007.

Embratel Mapa 1,Mapa 2

Eletronet Mapa Eletronet

LANs

- Características

- Topologias

- O problema do acesso ao meio

09/09: Redes locais: implantação com switches / 1a avaliação

Conceitos da 1a avaliação

| Aluno | Conceito |

|---|---|

| Andreia | C |

| Cleidiane | C |

| Diony | C |

| Everton | C |

| José Tadeu | C |

| Karine | B |

| Leonardo | C |

| Lucas | A |

| Luis Francisco | B |

| Rafael | B |

16/09: Redes locais: implantação com VLANs

- Transparências sobre VLANs

- 3a lista de exercícios

- Livro sobre VLANs

- Ver capítulo 16 do livro Comunicação de Dados e Redes de Computadores", de Berhouz Forouzam (no xerox)

- Ver capítulo 5 do livro Redes de Computadores e a Internet, de James Kurose (na biblioteca)

- Ver capítulo 4 do livro Redes de Computadores, de Andrew Tanenbaum (na biblioteca).

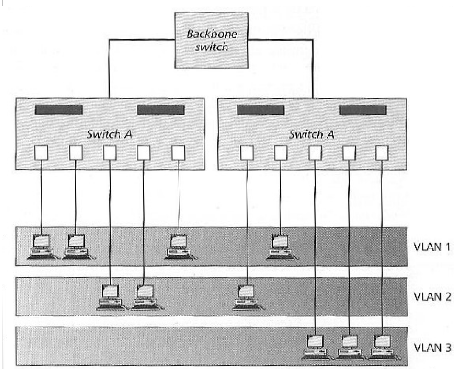

LANs virtuais (VLANs – Virtual LANs) são formadas por estações que, apesar de estarem em uma mesma LAN física, formam diferentes LANs lógicas isoladas umas das outras. A figura abaixo ilustra um exemplo com três VLANs implantadas em um único switch. Necessariamente a implantação de VLANs depende de switches (ou pontes) com suporte ao padrão IEEE 802.1q (existem outras tecnologias, como ISL e VTP da Cisco, porém não padronizadas).

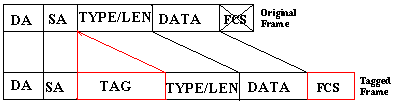

O padrão IEEE 802.1q define, entre outras coisas, uma extensão ao quadro MAC para identificar a que VLAN este pertence. Essa extensão, denominada tag (etiqueta) e mostrada na figura 4, é composta por 4 bytes, e situa-se entre os campos de endereço de destino e ethertype. O identificador de VLAN (VID) ocupa 12 bits, o que possibilita portanto 4096 diferentes VLANs.

Na aula de hoje será criada uma rede composta por subredes implantadas com VLANs.

23/09: Redes locais: implantação com VLANs e STP

Tema extra: tecnologias de LAN switches

- Bom texto sobre switches

- Texto sobre tecnologias de switches (store-and-forward e cut-through)

- Quais são as características dos switches do laboratório ?

- D-Link DES-526 (manual)

- Micronet SP 1658B (manual)

- 3Com 3224 (especificações)

Interligação de LANs e Spanning Tree Protocol

- Capítulo 16 do livro "Comunicação de Dados e Redes de Computadores, 3a ed.", de Behrouz Forouzan.

- Capítulo 4 do livro "Redes de Computadores, 4a ed.", de Andrew Tanenbaum.

... ver:

- timers do STP (hello e max-age), que influenciam o tempo de convergência do protocolo

- ver MSTP e PVST

30/09: Redes locais: implantação com VLANs e controle de acesso

Norma IEEE 802.1x

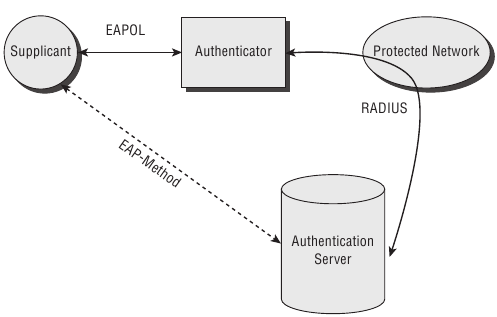

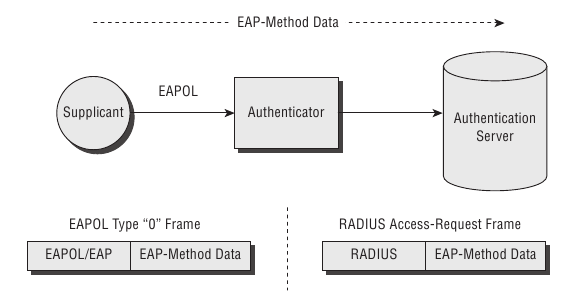

A norma IEEE 802.1x define um framework para controle de acesso a redes locais IEEE 802, sendo usado tanto em redes cabeadas quanto sem-fio. O propósito dessa norma é criar mecanismos para identificar e autorizar ou não o acesso de um usuário à infraestrutura da rede. Esses mecanismos são implementados em três componentes que forma a estrutura de controle de acesso IEEE 802.1x, mostrada na figura abaixo:

- Supplicant: o cliente que deseja se autenticar. Implementado com um software (ex: wpa_supplicant, xsupplicant).

- Autenticador: o equipamento que dá acesso à rede para o cliente, e onde é feito o bloqueio ou liberação do uso da rede. Implementado em switches e Access Points (no caso de redes sem-fio).

- Servidor de Autenticação: o equipamento que verifica as credenciais fornecidas pelo supplicant, e informa ao autenticador se ele pode ou não acessar a rede. Implementado comumente em um servidor Radius.

A autenticação se faz com protocolos específicos definidos na norma IEEE 802.1x:

- EAP (Extensible Authentication Protocol): protocolo para intercâmbio de informações de autenticação entre supplicant e servidor de autenticação.

- EAPOL (EAP over LAN): protocolo para transportar as PDUs EAP entre supplicant e autenticador.

Existem vários métodos EAP, que correspondem a diferentes mecanismos de autenticação. Assim, o método de autenticação pode ser escolhido de acordo com as necessidades de uma rede.

- EAP-MD5: baseado em login e senha, usa um desafio MD5 para autenticar o usuário.

- EAP-TLS: baseado em certificados digitais X.509, usados para autenticar a rede para o supplicant, e o supplicant para a rede.

- EAP-TTLS: também baseado em certificados digitais, mas somente para autenticar a rede pro supplicant. O supplicant se autentica com algum outro método EAP mais simples, como EAP-MD5.

- ... e muitos outros !

07/10: LANS: juntando (quase) tudo ...

- Resolver a 4a lista de exercícios

Aproveitando que a audiência na aula de 30/09 estava reduzida, hoje será feita uma revisão sobre LANs para sintetizar o uso das técnicas estudadas:

- LANS interligadas por switches

- VLANs

- Controle de acesso com IEEE 802.1x

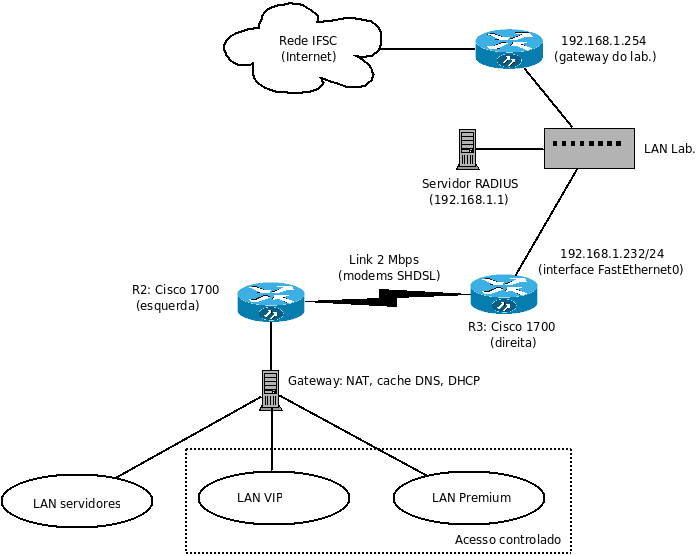

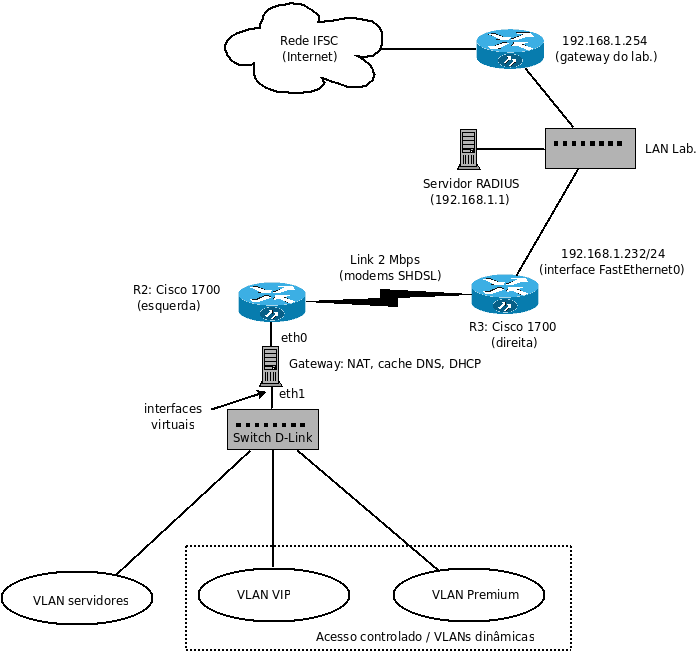

Durante a aula será implantada a seguinte rede:

Esse cenário corresponde à rede de um hot spot, que se trata de um estabelecimento que proporciona pontos de acesso à Internet. Esse hot spot atende pessoas que assinam um serviço para poderem acessar a Internet em uma federação de hot spots. A rede desse hot spot em particular é dividida em três LANS: servidores, VIP e Premium. A LAN VIP dá acesso a usuários assinantes de acesso com 2 Mbps, e a LAN Premium atende usuários assinantes de acesso a 1 Mbps. A autenticação dos assinantes ocorre na própria infraestrutura da rede, de forma que cada ponto de acesso (porta de switch) é colocada automaticamente em uma dessas LANs, de acordo com o resultado da autenticação. A LAN dos servidores contém um servidor Web, de uso interno pela empresa.

A infraestrutura para implantar tal rede irá explorar switches com suporte a VLANs e controle de acesso IEEE 802.1x. Assim, a rede de fato ficará parecida com o diagrama abaixo:

Atividade

A turma deve se dividir em quatro equipes. Cada equipe implantará a rede do hot spot usando os switches D-Link DES-3526. Para evitar confusão, duas equipes usarão o switch da esquerda, e as outras usarão o da direita. Cada equipe usará metade das portas do switch (1 a 12, e 13 a 24). As subredes das VLANs devem ser dividas de forma que a dos servidores comporte ao menos 10 IPs, e VIP e Premium comportem pelo menos 100 IPs cada. Assumam que exista uma subrede com 256 endereços a ser dividida entre essas VLANs.

Não esqueçam de preparar o gateway (notem que ele possui duas interfaces ethernet), configurando NAT, DHCP e DNS.

14/10: WAN: integração com LANs

21/10: Revisão e 2a avaliação

28/10: Rede sem-fio IEEE 802.11

04/11: Segurança em redes sem-fio IEEE 802.11

11/11: Infraestrutura de rede sem-fio IEEE 802.11 e handover

18/11: Revisão e 3a avaliação

- Transparências

- Capítulo de um livro sobre IEEE 802.1x

- Uma análise sobre a segurança WEP

- Ver capítulos 5, 6 e 7 do livro sobre IEEE 802.11

- Ver capítulo 8 (seção 8.6.4) do livro Redes de Computadores, 4a ed. de Anndrew Tanenbaum.

- Roteiro do experimento

- Arquivos para o wpa_supplicant

- Aircrack-ng (software para quebrar chaves WEP e WPA-PSK)