Projeto Integrador - 2009.2 - Equipe Iguana

Descrição das atividades por datas

Dia 23/11/2009

Apresentação do Projeto Integrador e das equipes.

Dia 24/11/2009

- Criação do nome da equipe: Iguana.

- Criação da conta na página Wiki.

- Planejamento da estrutura física.

- Instalação do Ubuntu versão 9.10.

- Configuração da interface eth1:

auto eth1 iface eth1 inet static address 200.135.37.111 netmask 255.255.255.192 broadcast 200.135.37.127 gateway 200.135.37.126 network 200.135.37.64

SSH

O Secure Shell ou SSH é, simultaneamente, um programa de computador e um protocolo de rede que permite a conexão com outro computador na rede, de forma a executar comandos de uma unidade remota. Possui as mesmas funcionalidades do Telnet, com a vantagem da conexão entre o cliente e o servidor ser criptografada.

- Instalação do SSH:

apt-get install ssh

Dia 25/11/2009

- Atualização dos pacotes dos repositórios:

apt-get update

APACHE

O servidor Apache ou Servidor HTTP Apache é o mais bem sucedido servidor web livre. Suas funcionalidades são mantidas através de uma estrutura de módulos, permitindo inclusive que o usuário escreva seus próprios módulos.

- Instalação do APACHE2:

apt-get install apache2

PHP

O Personal Home Page ou PHP é uma linguagem que permite criar sites web dinâmicos, possibilitando uma interação com o usuário através de formulários, parâmetros da URL e links. A diferença de PHP com relação à linguagens semelhantes a Javascript é que o código PHP é executado no servidor, sendo enviado para o cliente apenas html puro. Desta maneira é possível interagir com bancos de dados e aplicações existentes no servidor

- Instalação do PHP5:

apt-get install php5

MYSQL

O MySQL é um sistema de gerenciamento de banco de dados (SGBD), que utiliza a linguagem SQL (Linguagem de Consulta Estruturada, do inglês Structured Query Language) como interface. É atualmente um dos bancos de dados mais populares, com mais de 10 milhões de instalações pelo mundo.

- Instalação do MYSQL:

apt-get install mysql-server

DHCP

O DHCP ("Dynamic Host Configuration Protocol" ou "protocolo de configuração dinâmica de endereços de rede"), é um protocolo de serviço TCP/IP que oferece configuração dinâmica de terminais, com concessão de endereços IP de host e outros parâmetros de configuração para clientes de rede, ou seja, permite que todos os micros da rede recebam suas configurações de rede automaticamente a partir de um servidor central, sem que você precise ficar configurando os endereços manualmente em cada um.

- Instalação do DHCP3:

apt-get install dhcp3-server

DNS

O DNS (Domain Name System - Sistema de Nomes de Domínios) é um sistema de gerenciamento de nomes hierárquico e distribuído operando segundo duas definições: examinar e atualizar seu banco de dados e resolver nomes de domínios em endereços de rede (IPs). Permite a localização de hosts em um domínio determinado. Num sistema livre o serviço é implementado pelo software BIND.

- Instalação do DNS:

apt-get install bind9

POSTFIX

O Postfix é um agent de transferência de emails (MTA), um software livre para envio e entrega de emails. Apresenta-se como uma alternativa segura ao Sendmail, sendo rápido e fácil de administrar.

- Instalação do POSTFIX:

apt-get install postfix apt-get install dovecot-imapd (Possibilita que os email's possam ser baixados)

CACTI

Cacti é uma ferramenta que recolhe e exibe informações sobre o estado de uma rede de computadores através de gráficos. Monitora o estado de elementos de rede e programas bem como a largura de banda utilizada e uso de CPU.

- Instalação do CACTI:

apt-get install snmp snmpd apt-get install cacti

- Configuração do arquivo /etc/resolv.conf:

nameserver 192.168.1.254 nameserver 200.135.37.65

- Definição do IP da rede interna:

172.11.0.0/16

- Criação do script para ajuste da interface eth1 para desabilitar a alto-negociação:

/etc/init.d/ajusta_eth1.sh #!/bin/bash ethtool -s eth1 speed 100 autoneg off duplex half

Dia 26/11/2009

- Interligação do servidor com o switch DES-3526.

- Realização do projeto da planta baixa do laboratório de Meios e a vista frontal do RAC01.

- Foi verificado um problema no servidor referente as duas placas de rede. Solicitaremos um novo servidor para dar continuidade ao projeto.

Dia 27/11/2009

- Servidor foi testado e apresentou problema novamente.

- Servidor foi trocado, porém o HD foi mantido.

- A interface eth1 foi substituida pela interface eth2.

- Configuração do DHCP

# /etc/dhcp3/dhcpd.conf

default-lease-time 14400;

max-lease-time 86400;

subnet 172.11.1.0 netmask 255.255.255.0 {

# IP

range 172.11.1.1 172.11.1.253;

# Máscara

option subnet-mask 255.255.255.0;

# Broadcast

option broadcast-address 172.11.1.255;

# Rota-padrão

option routers 172.11.1.254;

# DNS

option domain-name "ouro.iguana.sj.ifsc.edu.br";

option domain-name-servers 172.11.1.254;

}

subnet 172.11.2.0 netmask 255.255.255.0 {

# IP

range 172.11.2.1 172.11.2.253;

# Máscara

option subnet-mask 255.255.255.0;

# Broadcast

option broadcast-address 172.11.2.255;

# Rota-padrão

option routers 172.11.2.254;

# DNS

option domain-name "prata.iguana.sj.ifsc.edu.br";

option domain-name-servers 172.11.2.254;

}

subnet 172.11.3.0 netmask 255.255.255.0 {

# IP

range 172.11.3.1 172.11.3.253;

# Máscara

option subnet-mask 255.255.255.0;

# Broadcast

option broadcast-address 172.11.3.255;

# Rota-padrão

option routers 172.11.3.254;

# DNS

option domain-name "bronze.iguana.sj.ifsc.edu.br";

option domain-name-servers 172.11.3.254;

}

subnet 172.11.4.0 netmask 255.255.255.0 {

# IP

range 172.11.4.1 172.11.4.253;

# Máscara

option subnet-mask 255.255.255.0;

# Broadcast

option broadcast-address 172.11.4.255;

# Rota-padrão

option routers 172.11.4.254;

# DNS

option domain-name "wifi.iguana.sj.ifsc.edu.br";

option domain-name-servers 172.11.4.254;

}

- Configuração do DNS

# /etc/bind/named.conf.local

zone "iguana.sj.ifsc.edu.br" {

type master;

file "/etc/bind/iguana.sj.ifsc.edu.br";

};

# /etc/bind/iguana.sj.ifsc.edu.br

$TTL 86400 ; @ IN SOA dns1.iguana.sj.ifsc.edu.br. iguana.iguana.sj.ifsc.edu.br. ( 2009112701 ; Serial 1d ; Refresh 4h ; Retry 1w ; Expire 1d ) ; Negative Cache TTL ; ; Name Server: servidores DNS @ IN NS dns1 @ IN NS dns2 @ IN MX 0 mail ; ; Address: endereço dns1 IN A 200.135.37.111 dns2 IN A 200.135.37.111 mail IN A 200.135.37.111 www IN A 200.135.37.111 ftp IN A 200.135.37.111 ouro IN A 172.11.1.254 prata IN A 172.11.2.254 bronze IN A 172.11.3.254 wifi IN A 172.11.4.254 ; ; Canonical Name: "apelido" web IN CNAME www

- Configuração das interfaces de rede:

# /etc/network/interfaces

# The loopback network interface

auto lo

iface lo inet loopback

#Rede externa

auto eth2

iface eth2 inet static

address 200.135.37.111

netmask 255.255.255.192

broadcast 200.135.37.127

gateway 200.135.37.126

network 200.135.37.64

#Rede interna

auto eth0

iface eth0 inet static

address 172.11.0.1

netmask 255.255.0.0

broadcast 172.11.255.255

network 172.11.0.0

#Vlan ouro

auto vlan101

iface vlan101 inet static

address 172.11.1.254

netmask 255.255.255.0

network 172.11.1.0

vlan_raw_device eth0

#Vlan prata

auto vlan102

iface vlan102 inet static

address 172.11.2.254

netmask 255.255.255.0

network 172.11.2.0

vlan_raw_device eth0

#Vlan bronze

auto vlan103

iface vlan103 inet static

address 172.11.3.254

netmask 255.255.255.0

network 172.11.3.0

vlan_raw_device eth0

#Vlan wifi

auto vlan104

iface vlan104 inet static

address 172.11.4.254

netmask 255.255.255.0

network 172.11.4.0

vlan_raw_device eth0

ROUNDCUBE

RoundCube é um sistema de Webmail e cliente IMAP multilingual baseado nos padrões pré-definidos do protocolo com uma interface parecida de uma aplicação normal. Foi escrito em PHP e requer um banco de dados MySQL.

- Instalação do ROUNDCUBE:

apt-get install roundcube

- Configuração do POSTFIX:

/etc/postfix/main.cf

(...) myhostname = mail.iguana.sj.ifsc.edu.br alias_maps = hash:/etc/aliases alias_database = hash:/etc/aliases myorigin = iguana.sj.ifsc.edu.br mydestination = mail, mail.iguana.sj.ifsc.edu.br, iguana.sj.ifsc.edu.br, localhost (...)

- Realização de testes enviando e-mail's, confirmando o funcionamento do DNS e do POSTFIX.

- Configuração do SNMP:

/etc/snmp/snmpd.conf

rocommunity iguana syscontact iguana@iguana.sj.ifsc.edu.br syslocation laboratório de redesI

- Realização da configuração do CACTI, criação dos gráficos e foi constatado sucesso na geração dos gráficos.

Dia 30/11/2009

- Verificado defeito na interface off-bord. Realizada a troca da interface.

- Configuração das VLANS no switch do Lab. de Redes I:

vlan101 -> iguanaouro vlan102 -> iguanaprata vlan103 -> iguanabronze vlan104 -> iguanawifi porta 01 tagged nas vlans 101, 102, 103 e 104 -> vlan01 untagged porta 26 tagged nas vlans 101, 102, 103 e 104 -> vlan26 untagged

- Configuração do webmail ROUNDCUBE:

apt-get install roundcube apt-get install php-mdb2-driver-mysql

- Descomentado as duas primeiras linhas do arquivo /etc/roundcube/apache.conf

Alias /roundcube/program/js/tiny_mce/ /usr/share/tinymce/www/ Alias /roundcube /var/lib/roundcube (...)

FIREWALL

Firewall é o nome dado ao dispositivo de uma rede de computadores que tem por objetivo aplicar uma política de segurança a um determinado ponto de controle da rede. Sua função consiste em regular o tráfego de dados entre redes distintas e impedir a transmissão e/ou recepção de acessos nocivos ou não autorizados de uma rede para outra.

- Criação da script do FIREWALL:

/etc/init.d/firewall.sh

#!/bin/bash

# Regras aplicadas para interface ETH0

IFACE="eth2"

# Ativar o roteamento

sysctl -w net.ipv4.ip_forward=1

# Ativar o nat

iptables -t nat -A POSTROUTING -o ${IFACE} -j MASQUERADE

# Limpando as regras do iptables

iptables -F

# Política padrão, portas de entrada bloqueadas e saída liberada.

iptables -P INPUT DROP

iptables -P FORWARD ACCEPT

iptables -P OUTPUT ACCEPT

# Liberar interface Loopback

iptables -A INPUT -i lo -j ACCEPT

# Liberar solitações do servidor local

iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

iptables -A FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

# Liberando portas necessárias

# Liberar porta para SSH

iptables -A INPUT -p tcp --dport 2240 -j ACCEPT

# Liberar porta para Telnet

iptables -A INPUT -p tcp --dport 23 -j ACCEPT

# Liberar porta para HTTP

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

# Liberar porta HTTPS

iptables -A INPUT -p tcp --dport 443 -j ACCEPT

# Liberar porta POP3

iptables -A INPUT -p tcp --dport 110 -j ACCEPT

# Liberar porta SMTP

iptables -A INPUT -p tcp --dport 25 -j ACCEPT

# Liberar porta IMAP

iptables -A INPUT -p tcp --dport 143 -j ACCEPT

# Liberar porta mysql

iptables -A INPUT -p tcp --dport 3306 -j ACCEPT

- Configurado o firewall para rodar na inicialização da máquina:

root@iguana:/etc/rc2.d# ls -lt|grep fire lrwxrwxrwx 1 root root 23 2009-11-30 22:04 S70firewall -> /etc/init.d/firewall.sh

Dia 01/12/2009

- Inicio da passagem dos cabos do armário às tomadas e suas devidas conexões, com o patch panel e as conexões das próprias tomadas.

Dia 02/12/2009

NOCAT

O Nocat tem como propósito evitar que pessoas não autorizadas tenham acesso a internet em rede Wireless. Para isso, ele captura o tráfego e o desvia para um servidor http, onde haverá uma página solicitando usuário e senha.

- Instalação do NOCAT:

Download do arquivo pela wiki: http://www.sj.ifsc.edu.br/~msobral/IER/pi/NoCatAuth-nightly.tar.gz Extrair o arquivo tar xzf NoCatAuth-nightly.tar.gz Navegar até o diretório onde o software foi extraido cd NoCatAuth-nightly Instalação: make gateway make PREFIX=/usr/local/nocat/authserv authserv make PREFIX=/usr/local/nocat/authserv pgpkey

- Configuração do NOCAT:

vi /usr/local/nocat/nocat.conf

AuthServiceAddr 200.135.37.111 AuthServiceURL http://$AuthServiceAddr/cgi-bin/login LogoutURL http://$AuthServiceAddr/logout.html AllowedWebHosts 200.135.37.111 RouteOnly 1 Executar o gateway /usr/local/nocat/bin/gateway

- Configuração do AUTHSERV:

/usr/local/nocat/authserv/nocat.conf

DocumentRoot /usr/local/nocat/authserv/htdocs DataSource Passwd UserFile /usr/local/nocat/authserv/etc/passwd GroupUserFile /usr/local/nocat/authserv/etc/group GroupAdminFile /usr/local/nocat/authserv/etc/groupadm LocalGateway 200.135.37.111

- Configuração do APACHE2 para execução do GCI do AUTHSERV:

/etc/apache2/sites-enabled/000-default

Include /usr/local/nocat/authserv/httpd.conf #Linha inclusa no arquivo. Copiar o arquivo trustedkeys.gpg /usr/local/nocat/authserv/trustedkeys.gpg para o diretório /usr/local/nocat/pgp. cp /usr/local/nocat/authserv/trustedkeys.gpg /usr/local/nocat/pgp

- Criação de usuário e senha para utilizar a página do NOCAT:

/usr/local/nocat/authserv/bin/admintool -c usuário senha /usr/local/nocat/authserv/bin/admintool -a usuário Nome_de_um_grupo

- Testes e finalização da instalação de cabeamento estruturado.

03/12/2009

- Realizado ajustes no DNS, nas partes físicas e testes com o DHCP.

04/12/2009

- Ajustes na instalação de cabeamento estruturado.

- Finalização da planta baixa do Laboratório de Meios, simbologia, vista frontal dos racks 01 e 02 e da lista de materiais.

- Problemas com o servidor! Perda total das configurações do servidor.

- Realização de todos os serviços anteriormente postados.

06/12/2009 (domingo)

- Criação das tabelas que serão usadas no MYSQL:

#TABELA usuario# mysql> create table usuario ( -> uID int not null auto_increment primary key, -> uNome varchar (45)not null, -> uSenha varchar (45)not null) -> TYPE=INNODB;

#TABELA estandes# mysql> create table estandes ( -> eID int not null auto_increment primary key, -> usuario_uID int, -> eNome varchar(45) not null, -> ePortas varchar(45) not null, -> FOREIGN KEY (usuario_uID) REFERENCES usuario(uID) ON DELETE CASCADE) -> TYPE=INNODB;

#TABELA usuarioswifi# mysql> create table usuarioswifi ( -> wID int not null auto_increment primary key, -> estandes_eID int, -> wLogin varchar(45) not null, -> wSenha varchar(45) not null, -> FOREIGN KEY (estandes_eID) REFERENCES estandes(eID) ON DELETE CASCADE) -> TYPE=INNODB;

07/12/2009

- Criação do organograma da instalação de Cabeamento Estruturado:

<graphviz>

Digraph PI {

"Servidor Iguana" -> "ETH0 192.168.1.103"

"ETH0 192.168.1.103" -> "Porta DC06 Rack Central"

"Servidor Iguana" -> "ETH1 200.135.37.111"

"Porta DC06 Rack Central" -> "Porta DC06 Rack Direita"

"ETH1 200.135.37.111" -> "Porta 12 Switch Rack Central Lab Redes I"

"Porta 01 Switch Lab Redes I" -> "Porta 26 Switch Lab Meios"

"Porta DC06 Rack Direita" -> "Porta 01 Switch Lab Redes I"

"Porta 12 Switch Rack Central Lab Redes I" -> "Internet IFSC"

"Porta 26 Switch Lab Meios" -> "Porta 01 Switch"

"Porta 26 Switch Lab Meios" -> "Porta 02 Switch"

"Porta 01 Switch" -> "Porta 21 Patch Panel do Switch"

"Porta 02 Switch" -> "Porta 22 Patch Panel do Switch"

"Porta 21 Patch Panel do Switch" -> "Porta 04 Patch Panel 01"

"Porta 22 Patch Panel do Switch" -> "Porta 06 Patch Panel 01"

"Porta 06 Patch Panel 01" -> "Porta 06 Patch Panel 02"

"Porta 04 Patch Panel 01" -> "Porta 05 Patch Panel 02"

"Porta 05 Patch Panel 02" -> "Tomada E1T01"

"Porta 06 Patch Panel 02" -> "Tomada E2T01"

"Porta 26 Switch Lab Meios" -> "Porta 03 Switch"

"Porta 03 Switch" -> "Porta 23 Patch Panel"

"Porta 23 Patch Panel" -> "Access Point"

} </graphviz>

- Criação da página web Iguana.

HTTPS

HTTPS (HyperText Transfer Protocol Secure), é uma implementação do protocolo HTTP sobre uma camada SSL ou do TLS. Essa camada adicional permite que os dados sejam transmitidos através de uma conexão criptografada e que se verifique a autenticidade do servidor e do cliente através de certificados digitais. Ele evita que uma informação transmitida entre o cliente e o servidor seja visualizada por terceiros.

- Instalação das bibliotecas necessárias para o serviço HTTPS:

apt-get install openssl ssl-cert

- Habilitado Módulo SSL no APACHE2:

a2enmod ssl

- Criando Certificado:

make-ssl-cert /usr/share/ssl-cert/ssleay.cnf apache.pem

- Movendo a chave criada:

mv apache.pem /etc/apache2/apache.pem

- Alterando as permissões:

chmod 600 /etc/apache2/apache.pem

- Criando arquivo VirtualHost:

vi /etc/apache2/sites-enablesd/svn

NameVirtualHost *:443

<VirtualHost *:443>

SSLEngine on

ServerSignature On

SSLCertificateFile /etc/apache2/ssl/apache.pem

# RedirectMatch ^/$ https://iguana.sj.ifsc.edu.br/

ServerAdmin webmaster@localhost

DocumentRoot /var/www

<Directory />

Options FollowSymLinks

AllowOverride None

</Directory>

<Directory /var/www/>

Options Indexes FollowSymLinks MultiViews

AllowOverride None

Order allow,deny

allow from all

</Directory>

# ScriptAlias /cgi-bin/ /usr/lib/cgi-bin/

Include /usr/local/nocat/authserv/httpd.conf

<Directory "/usr/lib/cgi-bin">

AllowOverride None

Options +ExecCGI -MultiViews +SymLinksIfOwnerMatch

Order allow,deny

Allow from all

</Directory>

ErrorLog /var/log/apache2/error.log

# Possible values include: debug, info, notice, warn, error, crit,

# alert, emerg.

LogLevel warn

CustomLog /var/log/apache2/access.log combined

Alias /doc/ "/usr/share/doc/"

<Directory "/usr/share/doc/">

Options Indexes MultiViews FollowSymLinks

AllowOverride None

Order deny,allow

Deny from all

Allow from 127.0.0.0/255.0.0.0 ::1/128

</Directory>

</VirtualHost>

- Habilitando o site com SSH:

a2ensite ssl

- Reiniciando o APACHE:

/etc/init.d/apache2 restart

08/12/2009

- Devido a uma confusão na identificação de algumas portas de um patch panel, houve a necessidade de mudar a posição de alguns cabos para solucionar o problema.

- Certificação da instalação de Cabeamento Estruturado.

- Script de BACKUP:

/etc/init.d/backup.sh

#!/bin/bash data=`date +%F` tar czf /home/iguana/backup/conf/bkp_"$data".tgz /etc echo "Cópia do Backup do /etc."|mutt kalvims@gmail.com -a /home/iguana/backup/conf/bkp_"$data".tgz -s "Backup conf $data" tar czf /home/iguana/backup/www/bkp_www_"$data".tgz /var/www echo "Cópia do Backup do www."|mutt kalvims@gmail.com -a /home/iguana/backup/www/bkp_www_"$data".tgz -s "Backup www $data"

- Inserido no /etc/crontab:

0 3 * * * root /etc/init.d/backup.sh

- Relatório sobre o funcionamento do servidor:

/etc/init.d/

#!/bin/bash echo "Relatório servidor iguana" data=`date +%d-%m-%y_%k-%M` ## Definições das variáveis ### DIRETORIO="/tmp/relatorio" ARQ="/tmp/relatorio/rede.txt" ARQ2="/tmp/relatorio/processo.txt" ### # Remover o diretório se já criado ... rm -rf $DIRETORIO >> /dev/null # Criar diretório e arquivos necessários mkdir $DIRETORIO touch $ARQ # Começo do Script echo "-----------------------------------------------------" >> $ARQ; echo " ### Relatório servidor IGUANA $data ###" >> $ARQ; echo " " >> $ARQ; echo " ### Relatório servidor IGUANA $data ###" >> $ARQ2; echo " " >> $ARQ2; echo "# Informações referentes ao processador #" >> $ARQ2; echo " " >> $ARQ2; processador=`cat /proc/cpuinfo | grep "model name" | cut -d ":" -f2` echo "$processador" >> $ARQ2; echo " " >> $ARQ2; echo "-----------------------------------------------------" >> $ARQ2; echo "# Informações referentes aos discos #" >> $ARQ2; echo " " >> $ARQ2; echo "Discos: `df -hT`" >> $ARQ2; echo " " >> $ARQ2; echo "-----------------------------------------------------" >> $ARQ2; echo " " >> $ARQ2; MEMTOTAL=`cat /proc/meminfo | grep MemTotal | tr -d [:blank:] | cut -d ":" -f2` echo "Memória Total: $MEMTOTAL" >> $ARQ2; MEMFREE=`cat /proc/meminfo | grep MemFree | tr -d [:blank:] | cut -d ":" -f2` echo "Memória Livre: $MEMFREE" >> $ARQ2 echo "-----------------------------------------------------" >> $ARQ2; echo "# Informações referente a DHCP #" >> $ARQ; echo "Exibindo o arquivo /etc/dhcp3/dhcpd.conf" >> $ARQ; echo "" >> $ARQ; cat /etc/dhcp3/dhcpd.conf >> $ARQ; echo "-----------------------------------------------------" >> $ARQ; echo "# Informações referente a DNS #" >> $ARQ; echo "Exibindo o arquivo /etc/bind/named.conf.local" >> $ARQ; cat /etc/bind/named.conf.local >> $ARQ; echo "-----------------------------------------------------" >> $ARQ; echo "Exibindo o arquivo /etc/bind/iguana.sj.ifsc.edu.br" >> $ARQ; cat /etc/bind/iguana.sj.ifsc.edu.br >> $ARQ; echo "-----------------------------------------------------" >> $ARQ; echo "# Informações referente a Firewall #" >> $ARQ; echo "Vizualização das regras aplicadas pelo iptables" >> $ARQ; iptables -L >> $ARQ echo "-----------------------------------------------------" >> $ARQ; echo "# Informações referente a Roteamento #" >> $ARQ route -n >> $ARQ echo "-----------------------------------------------------" >> $ARQ; echo "# Informações referente a Crontab #" >> $ARQ; cat /etc/crontab >> $ARQ; echo "-----------------------------------------------------" >> $ARQ; mv $ARQ /tmp/relatorio/redes_"$data".txt cat /tmp/relatorio/redes_"$data".txt | mail -s redes_"$data" iguana.ifsc@gmail.com mv $ARQ2 /tmp/relatorio/processo_"$data".txti | mail -s processo_"$data" iguana.ifsc@gmail.com echo "Relatório enviado com exito para $ARQ"

Dia 09/11/2009

- Organograma da disciplina de Instalação de Equipamentos de Rede:

<graphviz>

Digraph PI {

"Internet - IFSC" -> "Switch 3Com 2824"

"Switch 3Com 2824" -> "Servidor Iguana"

"Servidor Iguana" -> "Switch D-Link 3526 do Lab. de Redes I"

"Switch D-Link 3526 do Lab. de Redes I" -> "Switch D-Link 3526 do Lab. de Meios"

"Switch D-Link 3526 do Lab. de Meios" -> "Access Point"

"Switch D-Link 3526 do Lab. de Meios" -> "Tomada E1T01"

"Switch D-Link 3526 do Lab. de Meios" -> "Tomada E2T01"

} </graphviz>

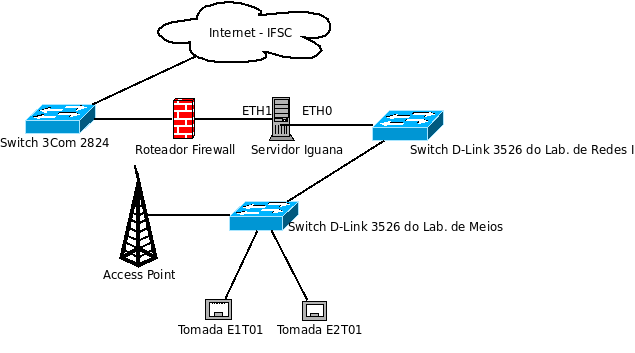

- Inicio dos diagramas da rede mostrando a topologia física e a topologia lógica das instalações no programa Dia.

Dia 10/12/2009

- Testes com o NOCAT e o Access Point.

- Continuação dos diagramas da rede da disciplina de IER.

- Página web Iguana.

Diagrama de Rede - Topologia Física:

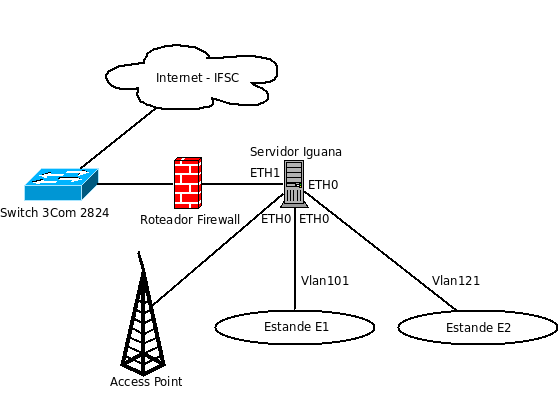

Diagrama de Rede - Topologia Lógica:

Dia 11/12/2009

- Conclusão do site Iguana

- Definição das subredes de acordo com as classes:

Classe ouro: 172.11.1.0 à 172.11.10.0

Classe prata: 172.11.11.0 à 172.11.20.0

Classe bronze: 172.11.21.0 à 172.11.30.0

Dia 14/12/2009

- Problemas encontrados no NOCAT:

- O software NOCAT não reconhecia a última vlan exibida com o comando ifconfig -a. Para isso, tivemos que criar uma vlan inexistente para o seu correto funcionamento.

- Sempre que o FIREWALL era carregado, tínhamos que executar novamente o NOCAT, pois o mesmo perdia suas configurações.

- Elaboração dos slides para a apresentação do projeto - Parte de Programação.

- Testes no Access Point e NOCAT.

- Teste/Certificação da instalação de Cabeamento Estruturado.

Dia 15/12/2009

- Apresentação da instalação de Cabeamento Estruturado e entrega da documentação exigida pela disciplina.

- Elaboração dos slides para a apresentação exigida pela disciplina de Programação.

Cabeamento Estruturado

- Realização do projeto da planta baixa do laboratório de Meios e a vista frontal do RAC01.

- Inicio da passagem dos cabos do armário às tomadas e suas devidas conexões, com o patch panel e as conexões das próprias tomadas.

- Testes e finalização da instalação de cabeamento estruturado.

- Ajustes na instalação de cabeamento estruturado.

- Finalização da planta baixa do Laboratório de Meios, simbologia, vista frontal dos racks 01 e 02 e da lista de materiais.

Organograma da instalação de cabeamento estruturado.

<graphviz>

Digraph PI {

"Servidor Iguana" -> "ETH0 192.168.1.103"

"ETH0 192.168.1.103" -> "Porta DC06 Rack Central"

"Servidor Iguana" -> "ETH1 200.135.37.111"

"Porta DC06 Rack Central" -> "Porta DC06 Rack Direita"

"ETH1 200.135.37.111" -> "Porta 12 Switch Rack Central Lab Redes I"

"Porta 01 Switch Lab Redes I" -> "Porta 26 Switch Lab Meios"

"Porta DC06 Rack Direita" -> "Porta 01 Switch Lab Redes I"

"Porta 12 Switch Rack Central Lab Redes I" -> "Internet IFSC"

"Porta 26 Switch Lab Meios" -> "Porta 01 Switch"

"Porta 26 Switch Lab Meios" -> "Porta 02 Switch"

"Porta 01 Switch" -> "Porta 21 Patch Panel do Switch"

"Porta 02 Switch" -> "Porta 22 Patch Panel do Switch"

"Porta 21 Patch Panel do Switch" -> "Porta 04 Patch Panel 01"

"Porta 22 Patch Panel do Switch" -> "Porta 06 Patch Panel 01"

"Porta 06 Patch Panel 01" -> "Porta 06 Patch Panel 02"

"Porta 04 Patch Panel 01" -> "Porta 05 Patch Panel 02"

"Porta 05 Patch Panel 02" -> "Tomada E1T01"

"Porta 06 Patch Panel 02" -> "Tomada E2T01"

"Porta 26 Switch Lab Meios" -> "Porta 03 Switch"

"Porta 03 Switch" -> "Porta 23 Patch Panel"

"Porta 23 Patch Panel" -> "Access Point"

} </graphviz>

- Certificação da instalação.

Instalação de Equipamentos de Rede

Diagrama de Rede - Topologia Física:

Diagrama de Rede - Topologia Lógica:

Definição das subredes de acordo com as classes:

Classe ouro: 172.11.1.0 à 172.11.10.0

Classe prata: 172.11.11.0 à 172.11.20.0

Classe bronze: 172.11.21.0 à 172.11.30.0

Identificação das VLANs (contendo seus VID):

Classe ouro: 101 à 110

Classe prata: 111 à 120

Classe bronze: 121 à 130

Wifi: 131

NOCAT

O Nocat tem como propósito evitar que pessoas não autorizadas tenham acesso a internet em rede Wireless. Para isso, ele captura o tráfego e o desvia para um servidor http, onde haverá uma página solicitando usuário e senha.

- Instalação do NOCAT:

Download do arquivo pela wiki: http://www.sj.ifsc.edu.br/~msobral/IER/pi/NoCatAuth-nightly.tar.gz Extrair o arquivo tar xzf NoCatAuth-nightly.tar.gz Navegar até o diretório onde o software foi extraido cd NoCatAuth-nightly Instalação: make gateway make PREFIX=/usr/local/nocat/authserv authserv make PREFIX=/usr/local/nocat/authserv pgpkey

- Configuração do NOCAT:

vi /usr/local/nocat/nocat.conf

AuthServiceAddr 200.135.37.111 AuthServiceURL http://$AuthServiceAddr/cgi-bin/login LogoutURL http://$AuthServiceAddr/logout.html AllowedWebHosts 200.135.37.111 RouteOnly 1 Executar o gateway /usr/local/nocat/bin/gateway

- Problemas encontrados no NOCAT:

- O software NOCAT não reconhecia a última vlan exibida com o comando ifconfig -a. Para isso, tivemos que criar uma vlan inexistente para o seu correto funcionamento.

- Sempre que o FIREWALL era carregado, tínhamos que executar novamente o NOCAT, pois o mesmo perdia suas configurações.