Mudanças entre as edições de "RCO-Subsequente-2022-1"

| Linha 200: | Linha 200: | ||

| − | |||

| − | |||

| − | |||

| − | |||

Edição das 16h08min de 14 de abril de 2022

AULA 01 - AULA DIA 31/03/2022

Registrada no SIGAA. Ver pdf de slides e do laboratório.

AULA 02 - AULA DIA 2/04/2022

Registrada no SIGAA. Aula sábado conforme determinação do DEPE. Ver leitura e questionário registrado.

AULA 03 - AULA DIA 7/04/2022

Ver slides de apoio no SIGAA.

Laboratório 1

Ver pdf no SIGAA.

Objetivos

Após este laboratório o aluno deverá ser capaz de:

- Utilizar a ferramenta wireshark para capturar de pacotes da rede, usando o filtro de display;

- Utilizar a ferramenta imunes para simulação funcional de uma rede de computador;

- Explanar a estrutura de um pacote de rede caracterizando o encapsulamento devido a múltiplas camadas de protocolos;

- Explicar o conceito de protocolo através da análise de troca de pacotes com ping e traceroute

- Utilizar a opção de flow graph para visualizar as trocas de mensagens.

- Identificar equipamentos em uma rede: hosts, switches e roteadores;

- Assimilar o conceito de internetwork (conexão entre redes);

- Identificar a necessidade de uso de endereços e rotas em uma rede de pacotes;

Laboratório 2

Este laboratório não terá relatório a ser registrado no SIGAA. Faremos sob a orientação do professor.

| Laboratório 2 - Wireshark: observação simples de pacote e identificação de encapsulamento |

|---|

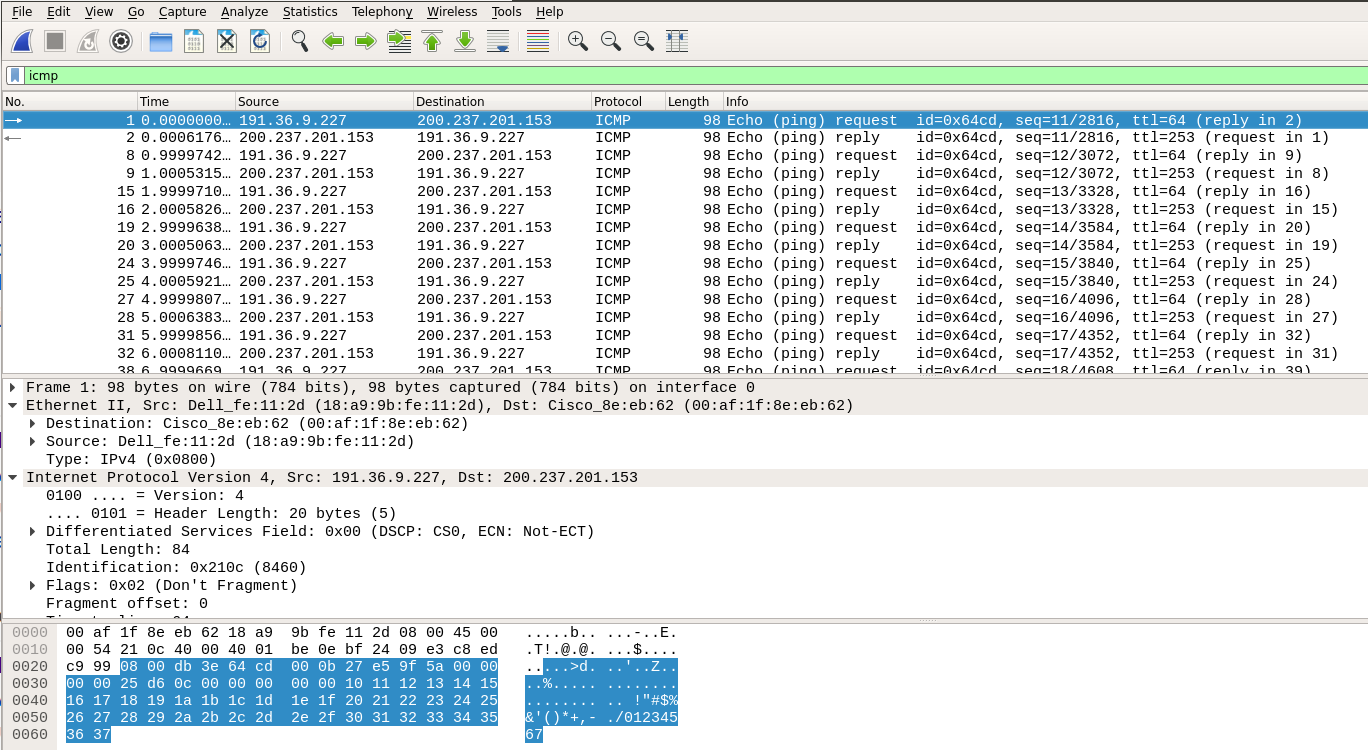

FUNDAMENTAÇÃO TEÓRICA: Sobre o analisador WiresharkO analisador de pacotes exibe os conteúdos de todos os campos dentro de uma mensagem de protocolo. Para que isso seja feito, o analisador de pacotes deve “entender” a estrutura de todas as mensagens trocadas pelos protocolos. Suponha que estamos interessados em mostrar os vários campos nas mensagens trocadas pelo ping. O analisador de pacotes entende o formato dos quadros Ethernet, e desta forma pode identificar o datagrama IP dentro de um quadro. Ele também entende o formato do datagrama IP, para que ele possa extrair o pacote ICMP usado pelo ping. Nós utilizaremos o sniffer Wireshark (http://www.wireshark.org) para estes laboratórios, o que nos permite exibir os conteúdos das mensagens sendo enviadas/recebidas de/por protocolos em diferentes camadas da pilha de protocolos. Tecnicamente falando, Wireshark é um analisador de pacotes que pode ser executado em computadores com Windows, Linux/UNIX e MAC. É um analisador de pacotes ideal para nossos laboratórios, pois é estável, tem uma grande base de usuários e é bem documentado incluindo um guia de usuário (http://www.wireshark.org/docs/wsug_html/), páginas de manual (http://www.wireshark.org/docs/man-pages/), e uma seção de FAQ detalhada (http://www.wireshark.org/faq.html), funcionalidade rica que inclui a capacidade de analisar mais que 500 protocolos, e uma interface com o usuário bem projetada. OBS: Se o wireshark estiver instalado em sua máquina, para chamá-lo a partir de um terminal deve fazer: sudo wireshark ETAPA 1: Identificando os campos da interface do WiresharkQuando você executar o programa Wireshark, a interface com o usuário exibida na Figura abaixo aparecerá. Inicialmente, nenhum dado será apresentado nas janelas. A interface do Wireshark tem seis componentes principais:

ETAPA 2 - Verificando pacotes do ping (ICMP REQUEST/REPLY))

Etapa 3

|

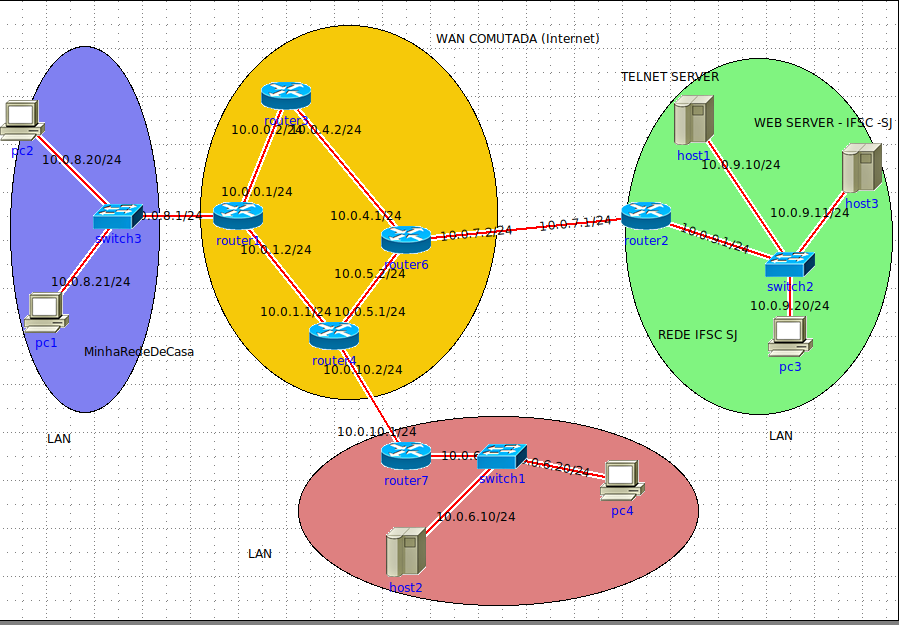

Laboratório 3

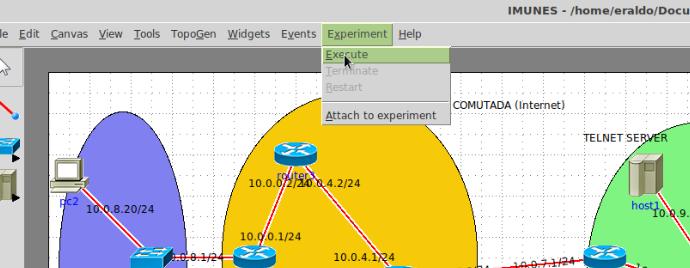

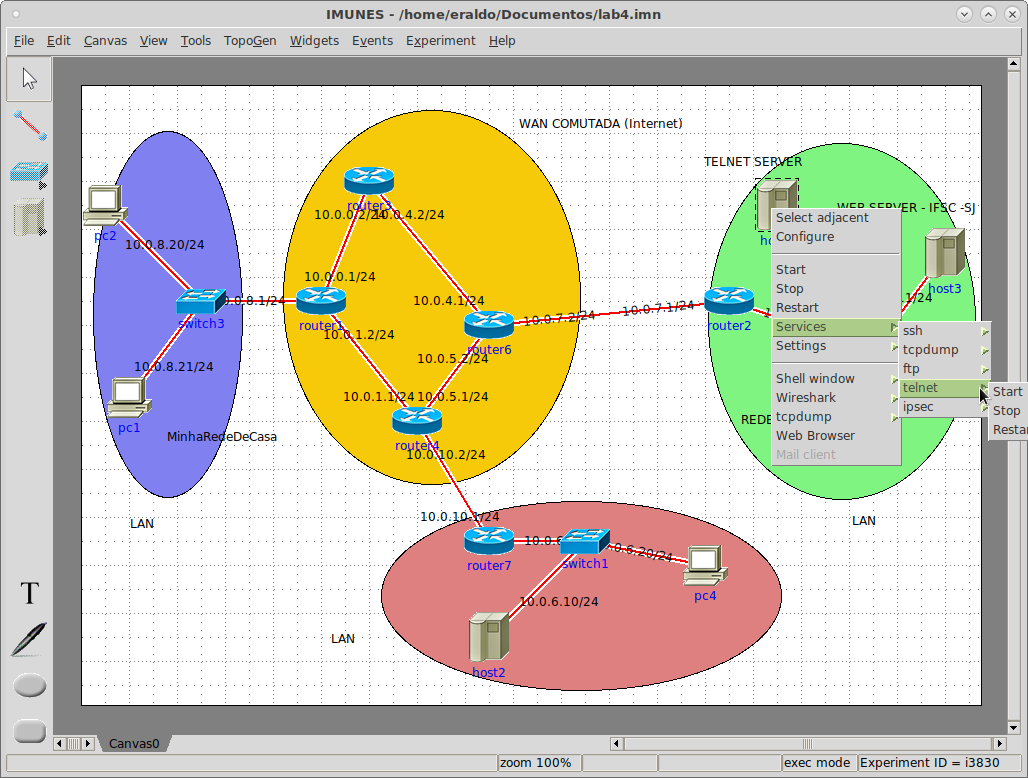

Este laboratório deverá ser registrado no SIGAA. Utilizaremos o simulador IMUNES. Aguarde as orientações básicas de uso.

| Laboratório 3 - LANs, WANs, Equipamentos de Redes, Conectividade na rede: Ping |

|---|

|

Este laboratório é formado uma mescla de teoria e prática e deverá ser elaborado juntamente com o professor na sala. ETAPA 1

ETAPA 2

ETAPA 3

ETAPA 3

ETAPA 4

ETAPA 5

ETAPA 6

ETAPA 7

|

AULA 04 - dia 14/04/2021

Objetivos

Após esta aula o aluno deverá:

- reconhecer o papel da camada de aplicação em uma estrutura de camadas de protocolos;

- identificar o modelo cliente servidor usado em grande parte de aplicações da Internet;

- reconhecer a necessidade de endereçamento em nível de processos para identificação de aplicações;

- observar o processo de encapsulamento/desencapsulamento de dados da aplicação em uma estrutura de camadas de protocolos.

Fundamentação Teórica

Camadas de Protocolos e posicionamento da camada de aplicação

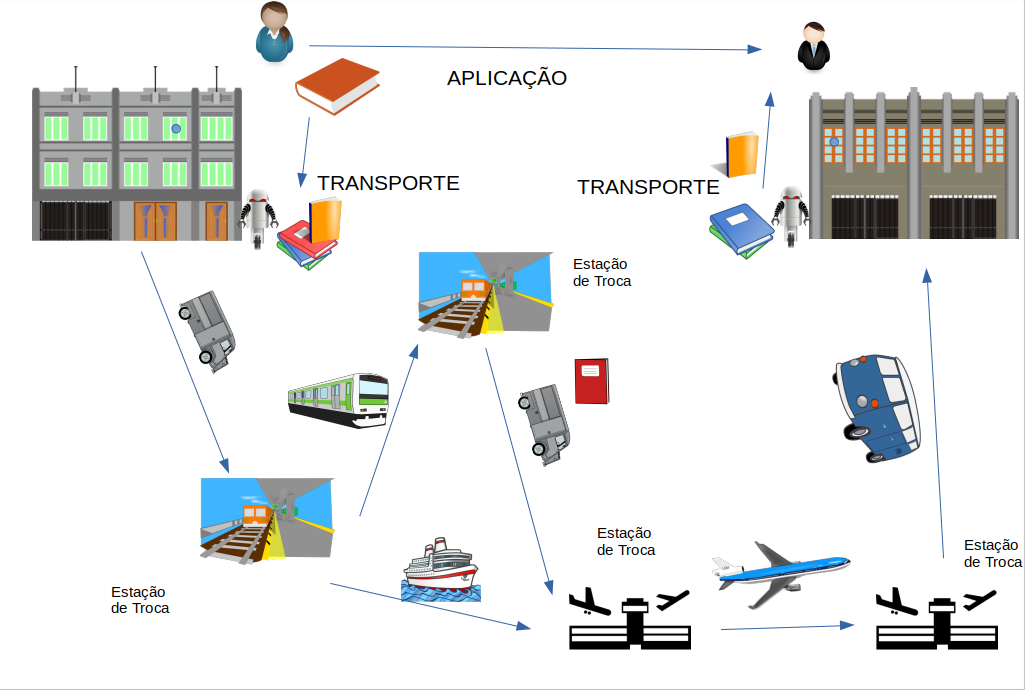

Vamos fazer uma analogia com um envio de um livro de um membro de um clube de livro para outro. Observe que o serviço esperado de um protocolo em nível de aplicação é resolver um problema específico já em nível de aplicação. Neste caso, é a transferência de um livro de um local para outro através de entidades de aplicação (pessoas) que estão trocando livros.

Camadas de Protocolos(ícones do www.publicdomainvectors.org)

Protocolo e Serviços da Camada de Aplicação

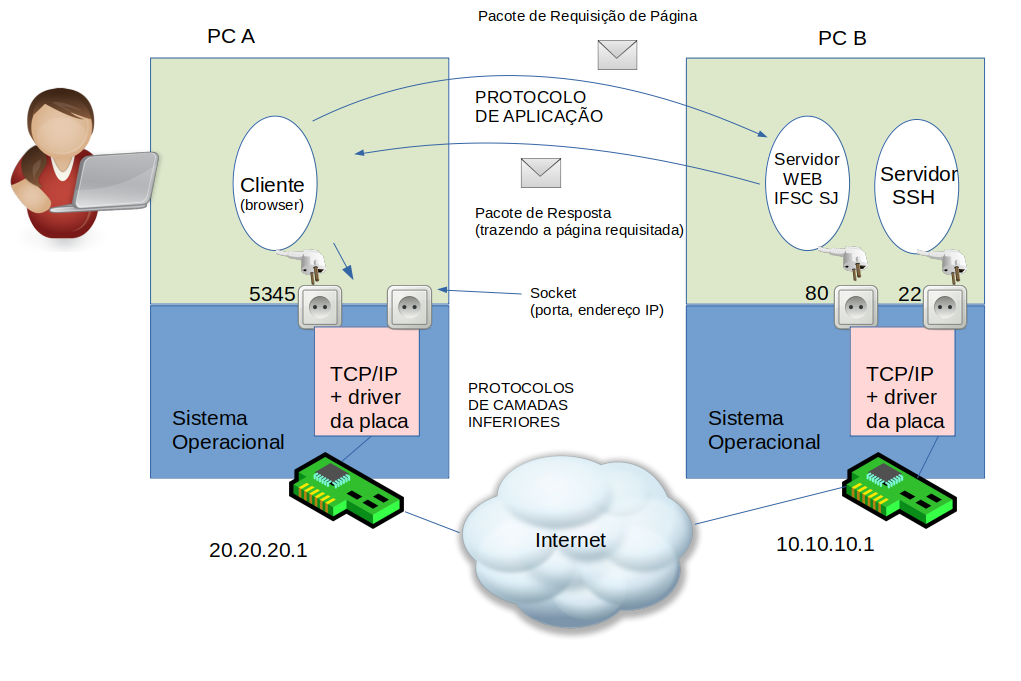

O desenho abaixo mostra um usuário USANDO um serviço de acesso PÁGINAS WEB. Neste desenho pode-se observar:

- um programa cliente é utilizado pelo usuário para REQUISITAR uma página WEB que se encontra em outro COMPUTADOR;

- um programa SERVIDOR espera por mensagens de REQUISIÇÃO e RESPONDE enviando a página solicitada;

- Um PROTOCOLO DE APLICAÇÃO é executado entre as partes (entidades que se comunicam).

- Observar que tanto cliente como o servidor podem ser ENDEREÇADOS por um número da máquina (IP) e um endereço de porta.

- Um mecanismos chamado socket (como se fosse um plugue) de uma tomada permite a aplicação se conectar ao protocolo da camada de

baixo.

Protocolo da Camada de Aplicação(ícones do www.publicdomainvectors.org)

Protocolo da Camada de Aplicação(ícones do www.publicdomainvectors.org)

Laboratório 4

| Laboratório 4 - Camada de Aplicação: Colocando no "ar" aplicações cliente servidoras |

|---|

|

Neste laboratório vamos construir uma pequena internet, colocando dois serviços no "ar": um web server e um servidor ssh. Mostremos uma visão do posicionamento dos "pacotes de aplicação" capturados para cada um destes serviços.

ETAPA 1 - Construindo uma rede para dar suporte aos serviçosVamos usar o simulador imunes para TER um sentimento do comportamento em camadas em uma rede simples. Construir no Imunes a rede a seguir. Se preferir importe o arquivo daqui. ETAPA 2 - Colocando serviço (camada aplicação) no ARVamos agora executar 3 serviços que se utilizam de protocolos da camada de aplicação:

ETAPA 6.1 - Iniciando a REDEETAPA 6.2 - Executando serviço TELNETETAPA 6.3 - Criando um usuário no host1 para fazer um acesso remotoVamos criar um usuário no host1 para podermos acessar o computador remotamente via TELENET

ETAPA 6.5 - Acessando remotamente o host1 através da conta criada

RECORTE E COLE a TELA no relatório. ETAPA 6.6 - Captura de pacotes do telnetAgora vamos capturar pacotes do telnet. Basta usar o wireshark em qualque interface onde passam os pacotes. Por exemplo, no próprio pc2, no host1 ou em qualquer roteador por onde os pacotes passam. SIGA as instruções do PROFESSOR e recorte a tela do wireshark, filtrando os pacotes do TELNET. Mostre o encapsulamento de pacotes de aplicação. |