Mudanças entre as edições de "GER20706-2014-1"

| (173 revisões intermediárias por 5 usuários não estão sendo mostradas) | |||

| Linha 17: | Linha 17: | ||

{{Cl|7 |27/3 | 4 | 1a Avaliação Individual Prática e teórica. Configuração da interface de rede. Apelidos de ip. | Lab. Redes II, proj. multimídea, máq. virtuais}} | {{Cl|7 |27/3 | 4 | 1a Avaliação Individual Prática e teórica. Configuração da interface de rede. Apelidos de ip. | Lab. Redes II, proj. multimídea, máq. virtuais}} | ||

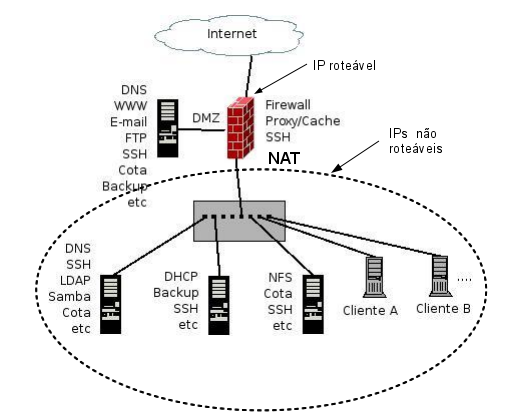

{{Cl|8 |3/4 | 4 | Montagem de sub-redes e configuração dos roteadores + NAT. DNS. | Lab. Redes II, proj. multimídea, máq. virtuais}} | {{Cl|8 |3/4 | 4 | Montagem de sub-redes e configuração dos roteadores + NAT. DNS. | Lab. Redes II, proj. multimídea, máq. virtuais}} | ||

| − | {{Cl|9 |10/ | + | {{Cl|9 |10/4 | 4 | DNS. Servidor de Web. | Lab. Redes II, proj. multimídea, máq. virtuais}} |

| − | {{Cl|10 |17/ | + | {{Cl|10 |17/4 | 4 | Servidor Web. Servidor de Email. | Lab. Redes II, proj. multimídea, máq. virtuais}} |

| − | {{Cl|11 |24/ | + | {{Cl|11 |24/4 | 4 | Webmail. Servidor SMB. Servidor NFS. | Lab. Redes II, proj. multimídea, máq. virtuais}} |

{{Cl|12 |8/5 | 4 | Servidor DHCP. Servidor FTP. Servidor SSH. | Lab. Redes II, proj. multimídea, máq. virtuais}} | {{Cl|12 |8/5 | 4 | Servidor DHCP. Servidor FTP. Servidor SSH. | Lab. Redes II, proj. multimídea, máq. virtuais}} | ||

{{Cl|13 |15/5 | 4 | 2a Avaliação Individual Prática e teórica. Servidor Proxy/Cache com Squid. | Lab. Redes II, proj. multimídea, máq. virtuais}} | {{Cl|13 |15/5 | 4 | 2a Avaliação Individual Prática e teórica. Servidor Proxy/Cache com Squid. | Lab. Redes II, proj. multimídea, máq. virtuais}} | ||

| Linha 34: | Linha 34: | ||

== Referências adicionais == | == Referências adicionais == | ||

| + | * [http://docente.ifsc.edu.br/odilson/artigos/AdministracaoDeRedesComLinuxOdilsonTadeuValle.pdf Administração de redes com LINUX - Princípios e práticas] | ||

* Valle, Odilson Tadeu. [[Media:Gerencia_de_redes.pdf|Gerência de Redes]]. IFSC - Unidade São José. 2009. | * Valle, Odilson Tadeu. [[Media:Gerencia_de_redes.pdf|Gerência de Redes]]. IFSC - Unidade São José. 2009. | ||

* [http://www.guiafoca.org/ Guia Foca Linux (intermediário ou avançado)] | * [http://www.guiafoca.org/ Guia Foca Linux (intermediário ou avançado)] | ||

| Linha 97: | Linha 98: | ||

====Atividade==== | ====Atividade==== | ||

#Analisar alguns serviços no /etc/init/ e verificar o conteúdo dos ''upstarts''. Tentar replicar a ideia para o faxineiro. | #Analisar alguns serviços no /etc/init/ e verificar o conteúdo dos ''upstarts''. Tentar replicar a ideia para o faxineiro. | ||

| − | #Criar um serviço chamado ''faxineiro'', para remover dos diretórios temporários (/var/tmp) todos os arquivos. | + | #Criar um serviço chamado ''faxineiro'', para remover dos diretórios temporários (/var/tmp e /tmp) todos os arquivos. Deixe um "rastro" de seu serviço, por exemplo criando um arquivo /tmp/seu_nome.srv. |

#Configurar esse novo serviço para executar no boot, logo após o serviço '''mountall'''. | #Configurar esse novo serviço para executar no boot, logo após o serviço '''mountall'''. | ||

#Reiniciar o sistema para testá-lo (executar ''reboot'') | #Reiniciar o sistema para testá-lo (executar ''reboot'') | ||

| − | '''Resposta''' | + | <!--'''Resposta''' |

Foi proposta a criação de um serviço chamado '''faxineiro''', para remover dos diretórios temporários (/tmp e /var/tmp). | Foi proposta a criação de um serviço chamado '''faxineiro''', para remover dos diretórios temporários (/tmp e /var/tmp). | ||

| Linha 111: | Linha 112: | ||

rm -rf /tmp/* | rm -rf /tmp/* | ||

rm -rf /var/tmp/* | rm -rf /var/tmp/* | ||

| + | touch /tmp/aluno.srv | ||

end script</syntaxhighlight> | end script</syntaxhighlight> | ||

| − | # Reiniciar o sistema para testá-lo (executar ''reboot'') | + | # Reiniciar o sistema para testá-lo (executar ''reboot'') --> |

| + | |||

| + | <!-- Para criar comentários ocultos na Wiki --> | ||

{{Collapse bottom}} | {{Collapse bottom}} | ||

| Linha 153: | Linha 157: | ||

* '''A partir do código fonte''': busca-se manualmente na rede o código fonte do software desejado, que deve então ser compilado e instalado. Esta opção se aplica quando não existe o software no formato ''dpkg'', ou a versão disponível em formato ''dpkg'' foi compilada de uma forma que não atende os requisitos para seu uso em seu servidor. | * '''A partir do código fonte''': busca-se manualmente na rede o código fonte do software desejado, que deve então ser compilado e instalado. Esta opção se aplica quando não existe o software no formato ''dpkg'', ou a versão disponível em formato ''dpkg'' foi compilada de uma forma que não atende os requisitos para seu uso em seu servidor. | ||

| + | {{Collapse bottom}} | ||

| + | |||

| + | === Sistema de arquivos === | ||

| + | |||

| + | {{Collapse top | Roteiro}} | ||

| + | |||

| + | Material para consulta: [[Media:Gerencia_de_redes.pdf|Gerência de Redes]] páginas 51 a 57. (Slide Prof. Glauco [http://wiki.sj.ifsc.edu.br/images/c/ce/Sistema_arquivos.pdf]) | ||

| + | |||

| + | ===Comandos importantes:=== | ||

| + | |||

| + | '''cfdisk''': aplicativo para particionamento de discos. Ex: '''cfdisk /dev/sdb'''. Obs.: clique em '''Gravar''' ao final. | ||

| + | |||

| + | '''mkfs.ext4''': formata uma determinada partição com o sistema de arquivos do tipo '''ext4'''. Ex: '''mkfs.ext4 /dev/sdb1'''. | ||

| + | |||

| + | '''mount''': monta partição. Ex: '''mount /dev/sdb1 /dados'''. | ||

| + | |||

| + | '''umount''': desmonta partição. Ex: '''umount /dados'''. | ||

| + | |||

| + | '''df''': mostra as partições montadas e seus pontos (diretórios) de montagem. Ex: '''df -h''' | ||

| + | |||

| + | No Ubuntu o tipo de padrão de arquivos mudou de '''relatime''' (apostila) para '''defaults'''. Portanto, sempre que se ver '''relatime''' na apostila leia-se '''defaults'''. | ||

| + | |||

| + | ===Roteiro de atividades=== | ||

| + | # Após inicializar a máquina virtual crie um ''snapshots'' (ícone no canto superior direito do VirtualBox). Isto criará uma imagem da máquina virtual, caso se cometa algum erro fatal na formatação de discos. | ||

| + | # Na máquina virtual use o '''cfdisk''' para particionar o disco '''/dev/sdb'''. Crie duas partições uma com tamanho de 300 MB e outra com tamanho 500 MB. | ||

| + | # Crie dois diretórios: '''/dados''' e '''/teste'''. | ||

| + | # Em '''/dados''' crie 2 arquivos: '''dados1''' e '''dados2'''. Em '''/teste''' crie 2 arquivos: '''teste1''' e '''teste2'''. | ||

| + | # Siga o roteiro da apostila para execução das próximas etapas (6, 7, 10 e 12). | ||

| + | # Formate as partições criadas com o sistema de arquivos '''ext4'''. | ||

| + | # Monte estas partições em '''/dados''' e '''/teste'''. | ||

| + | # Responda: | ||

| + | ## Qual o significado da letra após o sd? Ex.: sda e sdb. | ||

| + | ## Qual o significado do número após o sda ou sdb? Ex.: sda5, sda6, sda7 etc. | ||

| + | # Visualize o conteúdos destes diretórios. Onde estão os arquivos '''dados1''', '''dados2''', '''teste1''' e '''teste2'''? | ||

| + | # Em '''/dados''' crie 2 arquivos: '''dados3''' e '''dados4'''. Em '''/teste''' crie 2 arquivos: '''teste3''' e '''teste4'''. | ||

| + | # Desmonte as partições. | ||

| + | # Visualize o conteúdos destes diretórios. Onde estão os arquivos '''dados3''', '''dados4''', '''teste3''' e '''teste4'''? | ||

| + | # Configure o sistema para que sempre monte estas novas partições, a cada ''reboot''. Teste. | ||

| + | |||

{{Collapse bottom}} | {{Collapse bottom}} | ||

| Linha 394: | Linha 437: | ||

* '''groupmod:''' modifica um grupo | * '''groupmod:''' modifica um grupo | ||

** Ex: ''groupmod -g 5555 ger'': modifica o GID do grupo ger | ** Ex: ''groupmod -g 5555 ger'': modifica o GID do grupo ger | ||

| − | |||

| − | |||

Esses utilitários usam os arquivos ''/etc/login.defs'' e ''/etc/default/useradd'' para obter seus parâmetros padrão. O ''/etc/adduser.conf'' tem o mesmo intuito mas é seta exclusivamente os parâmetros do comando ''adduser''. O arquivo /etc/login.defs contém uma série de diretivas e padrões que serão utilizados na criação das próximas contas de usuários. Seu principal conteúdo é: | Esses utilitários usam os arquivos ''/etc/login.defs'' e ''/etc/default/useradd'' para obter seus parâmetros padrão. O ''/etc/adduser.conf'' tem o mesmo intuito mas é seta exclusivamente os parâmetros do comando ''adduser''. O arquivo /etc/login.defs contém uma série de diretivas e padrões que serão utilizados na criação das próximas contas de usuários. Seu principal conteúdo é: | ||

| Linha 1 046: | Linha 1 087: | ||

{{Collapse top | Rede}} | {{Collapse top | Rede}} | ||

| + | |||

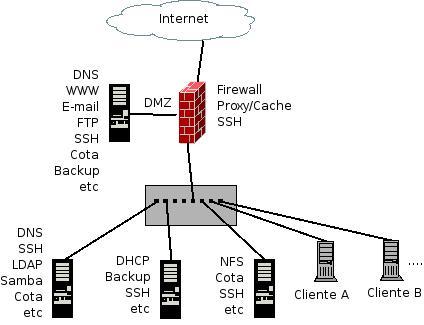

Visão geral de serviços e funções de rede típicos: | Visão geral de serviços e funções de rede típicos: | ||

Configuração de interfaces de rede. Noções de roteamento. | Configuração de interfaces de rede. Noções de roteamento. | ||

| Linha 1 174: | Linha 1 216: | ||

netmask 255.0.0.0 | netmask 255.0.0.0 | ||

| − | # a interface ethernet | + | # a interface ethernet eth0 |

| − | iface | + | iface eth0 inet static |

address 192.168.1.100 | address 192.168.1.100 | ||

netmask 255.255.255.0 | netmask 255.255.255.0 | ||

| − | gateway 192.168.1. | + | gateway 192.168.1.1 |

| + | dns-nameservers 200.135.37.65 | ||

| − | # apelido para | + | # apelido para eth0 |

| − | iface | + | iface eth0:0 inet static |

| − | address | + | address 10.0.1.10 |

netmask 255.255.255.0 | netmask 255.255.255.0 | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| Linha 1 332: | Linha 1 375: | ||

'''A)''' Configurar interface de rede | '''A)''' Configurar interface de rede | ||

| − | # Verifique a configuração de sua interface de rede eth0 e/ou eth1, na sua máquina virtual. Se necessário corrija-a assim: ip 192.168. | + | # Verifique a configuração de sua interface de rede eth0 e/ou eth1, na sua máquina virtual. Se necessário corrija-a assim: ip 192.168.1.X, sendo X o número do computador + 100 (exemplo: para o micro 2 X=102), roteador default = 192.168.1.1. |

| − | ## Teste a comunicação do seu computador, fazendo ''ping 192.168. | + | ## Teste a comunicação do seu computador, fazendo ''ping 192.168.1.1''. Tente pingar outras máquinas da rede. |

## Tente também pingar o IP 200.135.37.65. | ## Tente também pingar o IP 200.135.37.65. | ||

## Veja a tabela de rotas, usando ''netstat -rn''. | ## Veja a tabela de rotas, usando ''netstat -rn''. | ||

| Linha 1 339: | Linha 1 382: | ||

# Configure sua máquina virtual para que a informação de rede, configurada manualmente acima, fique permanente. Quer dizer, no próximo boot essa configuração deve ser ativada automaticamente. | # Configure sua máquina virtual para que a informação de rede, configurada manualmente acima, fique permanente. Quer dizer, no próximo boot essa configuração deve ser ativada automaticamente. | ||

# Adicione um ''IP alias'' a sua interface eth0 ou eth1. Esse novo IP deve estar na subrede 10.0.0.0.0/24 | # Adicione um ''IP alias'' a sua interface eth0 ou eth1. Esse novo IP deve estar na subrede 10.0.0.0.0/24 | ||

| − | ## Tente pingar os computadores de seus colegas, usando ambos endereços: da rede 192.168. | + | ## Tente pingar os computadores de seus colegas, usando ambos endereços: da rede 192.168.1.0/24 e da rede 10.0.0.0/24. |

## Enquanto acontecem os pings, visualize o tráfego pela interface eth0 ou eth1, usando o programa [http://manpages.ubuntu.com/manpages/karmic/en/man8/tcpdump.8.html tcpdump]: <syntaxhighlight lang=bash> | ## Enquanto acontecem os pings, visualize o tráfego pela interface eth0 ou eth1, usando o programa [http://manpages.ubuntu.com/manpages/karmic/en/man8/tcpdump.8.html tcpdump]: <syntaxhighlight lang=bash> | ||

# Mostra o tráfego ICMP que passa pela interface eth1 | # Mostra o tráfego ICMP que passa pela interface eth1 | ||

| Linha 1 359: | Linha 1 402: | ||

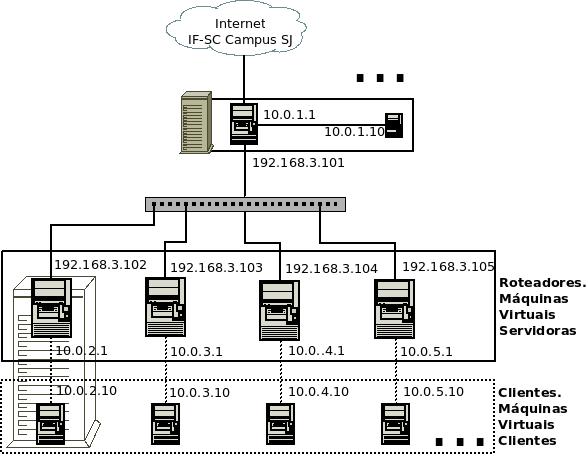

[[Imagem:Diagrama_para_construir_tabelas_de_roteamento_com_maquinas_virtuais.jpg]] | [[Imagem:Diagrama_para_construir_tabelas_de_roteamento_com_maquinas_virtuais.jpg]] | ||

| − | #Configure as interfaces de rede (uma interface virtual – ip alias) de sua máquina servidora, conforme números de IPs sugeridos na. Todas as máscaras de rede devem ser 255.255.255.0 ou /24. Neste caso o gateway será: 192.168. | + | #Configure as interfaces de rede (uma interface virtual – ip alias) de sua máquina servidora, conforme números de IPs sugeridos na. Todas as máscaras de rede devem ser 255.255.255.0 ou /24. Neste caso o gateway será: 192.168.1.101. |

#Configure sua máquina virtual servidora para rotear pacotes. | #Configure sua máquina virtual servidora para rotear pacotes. | ||

#Configure sua máquina virtual cliente para ser seu cliente de rede, conforme Figura. | #Configure sua máquina virtual cliente para ser seu cliente de rede, conforme Figura. | ||

| Linha 1 487: | Linha 1 530: | ||

fred IN A 192.168.0.4 | fred IN A 192.168.0.4 | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| + | |||

| + | === Atividade === | ||

=== Atividade === | === Atividade === | ||

| Linha 1 492: | Linha 1 537: | ||

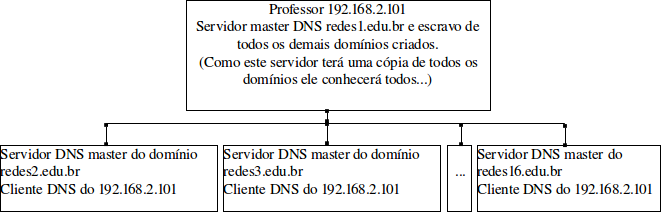

O objetivo é montar a seguinte estrutura: | O objetivo é montar a seguinte estrutura: | ||

| − | [[Arquivo: | + | [[Arquivo:Diagrama_DNS_redesII.png]] |

| − | Vamos configurar e testar um servidor DNS. Para tanto montaremos a estrutura indicada no diagrama, onde cada máquina será um servidor DNS, com um domínio próprio e, ao mesmo tempo, será cliente do servidor DNS da máquina 192.168. | + | Vamos configurar e testar um servidor DNS. Para tanto montaremos a estrutura indicada no diagrama, onde cada máquina será um servidor DNS, com um domínio próprio e, ao mesmo tempo, será cliente do servidor DNS da máquina 192.168.1.101. Esta, por sua vez, será servidor: um servidor master do domínio redes.edu.br e servidor escravo, recebendo automaticamente uma cópia das zonas dos servidores masters, de todos os demais domínios criados. Esta, será também a única máquina com servidor DNS com zona reversa. Sendo assim todos os domínios, diretos e reversos, serão visíveis por meio deste servidor. |

# Entendendo o serviço DNS. Antes de qualquer reconfiguração faça testes usando a ferramenta “dig”: <syntaxhighlight lang=bash> | # Entendendo o serviço DNS. Antes de qualquer reconfiguração faça testes usando a ferramenta “dig”: <syntaxhighlight lang=bash> | ||

| − | dig -x | + | dig -x 150.162.12.25 ; consulta ao DNS reverso |

| − | dig www.das.ufsc.br; | + | dig www.das.ufsc.br ; consulta ao DNS direto |

| − | dig +trace www.polito.it; | + | dig +trace www.polito.it ; consulta ao DNS direto mostrando toda a árvore de DNS consultados |

| − | dig @200.135.37.65 www.polito.it.</syntaxhighlight> | + | dig @200.135.37.65 www.polito.it ; consulta ao servidor DNS 200.135.37.65 |

| − | # | + | dig ufsc.br ANY ; consulta "total" ao domínio</syntaxhighlight> |

| − | + | # Inicialize o servidor DNS, criando o domínio redesX.edu.br (onde X é o último dígito do ip de sua máquina). Por questões práticas, acima mencionadas, não crie zona reversa. Adaptações para a nova versão do Bind juntamente com Ubuntu:<code>apt-get install bind9. Instalando o Bind.</syntaxhighlight> | |

| − | + | # O servidor DNS deverá responder pelos nomes: da própria máquina: m2 à m15, www, ftp, ns e mail, todos apontando para o mesmo IP e para a máquina virtual apontando para um apelido de ip (ip alias). A solução abaixo é relativa a máquina fictícia '''M18''' com interface de rede '''eth6''', faça as adaptações necessárias para o seu caso, por exemplo '''M5''' e '''eth0'''. Primeiramente vamos criar o apelido ip:<code> | |

| − | + | ifconfig eth6:0 192.168.1.180 </syntaxhighlight> | |

| − | # O servidor DNS deverá responder pelos nomes: da própria máquina: m2 à m15, www, ftp e mail, todos apontando para o mesmo IP. | + | #Esta máquina ficaria com os IPs 192.168.1.118 e 192.168.1.180 |

| − | + | #vi /etc/bind/named.conf.local<code> | |

| − | + | zone "redes18.edu.br" { | |

| − | + | type master; | |

| − | + | file "/etc/bind/db.redes18"; | |

| − | |||

| − | </syntaxhighlight> | ||

| − | # | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

allow-transfer { | allow-transfer { | ||

| − | 192.168. | + | 192.168.1.101; |

}; | }; | ||

| − | }; | + | };</syntaxhighlight> |

| − | + | #vi /etc/bind/db.redes18<code> | |

| − | </syntaxhighlight> | + | $TTL 86400 |

| − | + | @ IN SOA ns.redes18.edu.br. admin.redes18.edu.br. ( | |

| − | + | 2014040902; serial | |

| − | <code> | ||

| − | @ IN SOA ns. | ||

| − | 2014040902; serial | ||

3H ; refresh | 3H ; refresh | ||

60 ; retry | 60 ; retry | ||

| Linha 1 543: | Linha 1 569: | ||

3W ; minimum | 3W ; minimum | ||

) | ) | ||

| − | @ IN NS ns. | + | @ IN NS ns.redes18.edu.br. ; este é o servidor master deste domínio |

| − | @ IN MX 10 mail. | + | @ IN MX 10 mail.redes18.edu.br. |

| − | $ORIGIN | + | $ORIGIN redes18.edu.br. |

| − | + | m80 A 192.168.1.118 | |

| − | mail A 192.168. | + | mail A 192.168.1.118 |

| − | www A 192.168. | + | www A 192.168.1.118 |

| − | ftp A 192.168. | + | ftp A 192.168.1.118 |

| − | ns A 192.168. | + | ns A 192.168.1.118</syntaxhighlight> |

| − | </syntaxhighlight> | + | #Utilitário para testar o arquivo que contém o conteúdo de uma zona. Aponta possíveis erros no arquivo de configuração.<code> named-checkzone redes80.edu.br /etc/bind/db.redes80</syntaxhighlight> |

| + | #Utilitário para testar a configuração do BIND: <code> named-checkconf -z </syntaxhighlight> | ||

| + | #Reinicie o serviço:<code> service bind9 restart </syntaxhighlight> | ||

| + | #Verificando se está tudo certo. Se necessário filtre por named:<code> tail -n 200 /var/log/syslog</syntaxhighlight> Um exemplo de log quando tudo está funcionando: <code> | ||

| + | Oct 7 08:36:55 ubuntu named[2062]: zone aval1.edu.br/IN: loaded serial 2014040900 | ||

| + | Oct 7 08:36:55 ubuntu named[2062]: zone 1.168.192.in-addr.arpa/IN: loaded serial 2014040900 | ||

| + | Oct 7 08:36:55 ubuntu named[2062]: all zones loaded | ||

| + | Oct 7 08:36:55 ubuntu named[2062]: running</syntaxhighlight> | ||

| + | |||

| + | ==== Arquivos na máquina '''Professor''', somente para exemplificar ====<code> | ||

| + | |||

| + | mkdir /var/cache/bind/slaves | ||

| + | chown bind:bind /var/cache/bind/slaves | ||

| − | + | /etc/bind/named.conf.local | |

<code> | <code> | ||

| − | + | // | |

| − | + | // Do any local configuration here | |

| − | + | // | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | // | ||

| − | // Do any local configuration here | ||

| − | // | ||

// Consider adding the 1918 zones here, if they are not used in your | // Consider adding the 1918 zones here, if they are not used in your | ||

| Linha 1 594: | Linha 1 605: | ||

file "/etc/bind/db.redes1"; | file "/etc/bind/db.redes1"; | ||

}; | }; | ||

| − | zone " | + | zone "2.168.192.in-addr.arpa" IN { |

type master; | type master; | ||

| − | file "/etc/bind/db. | + | file "/etc/bind/db.2.168.192"; |

}; | }; | ||

| Linha 1 602: | Linha 1 613: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes2"; | file "/var/cache/bind/slaves/db.redes2"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.102; }; |

}; | }; | ||

| Linha 1 608: | Linha 1 619: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes3"; | file "/var/cache/bind/slaves/db.redes3"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.103; }; |

}; | }; | ||

| Linha 1 614: | Linha 1 625: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes4"; | file "/var/cache/bind/slaves/db.redes4"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.104; }; |

}; | }; | ||

| Linha 1 620: | Linha 1 631: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes5"; | file "/var/cache/bind/slaves/db.redes5"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.105; }; |

}; | }; | ||

| Linha 1 626: | Linha 1 637: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes6"; | file "/var/cache/bind/slaves/db.redes6"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.106; }; |

}; | }; | ||

| Linha 1 632: | Linha 1 643: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes7"; | file "/var/cache/bind/slaves/db.redes7"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.107; }; |

}; | }; | ||

| Linha 1 638: | Linha 1 649: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes8"; | file "/var/cache/bind/slaves/db.redes8"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.108; }; |

}; | }; | ||

| Linha 1 644: | Linha 1 655: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes9"; | file "/var/cache/bind/slaves/db.redes9"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.109; }; |

}; | }; | ||

| Linha 1 650: | Linha 1 661: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes10"; | file "/var/cache/bind/slaves/db.redes10"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.110; }; |

}; | }; | ||

| Linha 1 656: | Linha 1 667: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes11"; | file "/var/cache/bind/slaves/db.redes11"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.111; }; |

}; | }; | ||

zone "redes12.edu.br" IN { | zone "redes12.edu.br" IN { | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes12"; | file "/var/cache/bind/slaves/db.redes12"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.112; }; |

}; | }; | ||

| Linha 1 667: | Linha 1 678: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes13"; | file "/var/cache/bind/slaves/db.redes13"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.113; }; |

}; | }; | ||

| Linha 1 673: | Linha 1 684: | ||

type slave; | type slave; | ||

file "/var/cache/bind/slaves/db.redes14"; | file "/var/cache/bind/slaves/db.redes14"; | ||

| − | masters { 192.168. | + | masters { 192.168.1.114; }; |

}; | }; | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | /etc/ | + | /etc/bind/db.redes1 |

<code> | <code> | ||

; BIND reverse data file for empty rfc1918 zone | ; BIND reverse data file for empty rfc1918 zone | ||

| Linha 1 694: | Linha 1 705: | ||

@ IN MX 10 mail.redes1.edu.br. | @ IN MX 10 mail.redes1.edu.br. | ||

$ORIGIN redes1.edu.br. | $ORIGIN redes1.edu.br. | ||

| − | m1 A 192.168. | + | m1 A 192.168.1.101 |

| − | www A 192.168. | + | www A 192.168.1.101 |

| − | ftp A 192.168. | + | ftp A 192.168.1.101 |

| − | mail A 192.168. | + | mail A 192.168.1.101 |

</syntaxhighlight> | </syntaxhighlight> | ||

| − | /etc/ | + | /etc/bind/db.2.168.192 (Zona reversa) |

<code> | <code> | ||

$TTL 86400 | $TTL 86400 | ||

| Linha 1 726: | Linha 1 737: | ||

114 IN PTR m14.redes14.edu.br. | 114 IN PTR m14.redes14.edu.br. | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| − | |||

| − | == | + | === Gabarito para Bind9 em Ubuntu Server 12.04 === |

| − | < | + | *vim /etc/bind/named.conf.locaL |

| − | + | <code> | |

| − | O servidor [http://httpd.apache.org/ABOUT_APACHE.html Apache] (''Apache server'') é o mais bem sucedido servidor web livre. Foi criado em 1995 por Rob McCool, então funcionário do NCSA (''National Center for Supercomputing Applications''), Universidade de Illinois. Ele descende diretamente do [http://en.wikipedia.org/wiki/NCSA_HTTPd NCSA httpd], um servidor web criado e mantido por essa organização. Seu nome vem justamente do reaproveitamento do ''NCSA httpd'' (e do fator de tê-lo tornado modular) fazendo um trocadilho com a expressão "''a patchy httpd'' (um httpd remendável). Para ter ideia de sua popularidade, em maio de 2010, o Apache serviu aproximadamente 54,68% de todos os sites e mais de 66% dos milhões de sites mais movimentados. O servidor é compatível com o protocolo HTTP versão 1.1. Suas funcionalidades são mantidas através de uma estrutura de módulos, podendo inclusive o usuário escrever seus próprios módulos — utilizando a API do software. É disponibilizado em versões para os sistemas Windows, Novell Netware, OS/2 e diversos outros do padrão POSIX (Unix, GNU/Linux, FreeBSD, etc). | + | zone "redes4.edu.br" { |

| − | + | type master; | |

| − | Um servidor web é capaz de atender requisições para transferência de documentos. Essas requisições são feitas com o protocolo HTTP (''HyperText Transfer Protocol''), e se referem a documentos que podem ser de diferentes tipos. Uma requisição HTTP simples é mostrada abaixo: | + | file "/etc/bind/db.redes4"; |

| − | + | allow-transfer { | |

| − | <syntaxhighlight lang=text> | + | 192.168.3.101; |

| − | GET / HTTP/1.1 Host: www.ifsc.edu.br | + | }; |

| + | }; | ||

| + | |||

| + | </syntaxhighlight> | ||

| + | |||

| + | *vim /etc/bind/db.redes4 | ||

| + | <code> | ||

| + | @ IN SOA ns.redes4.edu.br. admin.redes4.edu.br. ( | ||

| + | 2014040902; serial | ||

| + | 3H ; refresh | ||

| + | 60 ; retry | ||

| + | 1W ; expire | ||

| + | 3W ; minimum | ||

| + | ) | ||

| + | @ IN NS ns.redes4.edu.br. ; este é o servidor master deste domínio | ||

| + | @ IN MX 10 mail.redes4.edu.br. | ||

| + | $ORIGIN redes4.edu.br. | ||

| + | m4 A 192.168.3.104 | ||

| + | mail A 192.168.3.104 | ||

| + | www A 192.168.3.104 | ||

| + | ftp A 192.168.3.104 | ||

| + | ns A 192.168.3.104 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | *vim /etc/resolv.conf | ||

| + | <code> | ||

| + | nameserver 192.168.3.101 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | * Utilitário para testar o arquivo que contém o conteúdo de uma zona: | ||

| + | # named-checkzone nome_do_dominio arquivo_da_zona | ||

| + | # Assume que você esteja no diretório onde está o redes.zone | ||

| + | named-checkzone redes4.edu.br db.redes4 | ||

| + | |||

| + | * Utilitário para testar a configuração do BIND: | ||

| + | # Assume que você esteja no diretório onde está o named.conf | ||

| + | named-checkconf -z | ||

| + | |||

| + | * Restart do serviço: | ||

| + | service bind9 restart | ||

| + | |||

| + | * Verificando se está tudo certo: | ||

| + | tail -n 200 /var/log/syslog. Se necessário filtre por named. | ||

| + | |||

| + | * Seqüênica de Testes: | ||

| + | dig redes4.edu.br soa | ||

| + | dig mail.redes4.edu.br a | ||

| + | ping mail.redes4.edu.br | ||

| + | |||

| + | {{Collapse bottom | DNS}} | ||

| + | |||

| + | == 24/4: Servidor web Apache == | ||

| + | |||

| + | Ver capítulo 26 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

| + | {{Collapse top | Apache}} | ||

| + | |||

| + | O servidor [http://httpd.apache.org/ABOUT_APACHE.html Apache] (''Apache server'') é o mais bem sucedido servidor web livre. Foi criado em 1995 por Rob McCool, então funcionário do NCSA (''National Center for Supercomputing Applications''), Universidade de Illinois. Ele descende diretamente do [http://en.wikipedia.org/wiki/NCSA_HTTPd NCSA httpd], um servidor web criado e mantido por essa organização. Seu nome vem justamente do reaproveitamento do ''NCSA httpd'' (e do fator de tê-lo tornado modular) fazendo um trocadilho com a expressão "''a patchy httpd'' (um httpd remendável). Para ter ideia de sua popularidade, em maio de 2010, o Apache serviu aproximadamente 54,68% de todos os sites e mais de 66% dos milhões de sites mais movimentados. O servidor é compatível com o protocolo HTTP versão 1.1. Suas funcionalidades são mantidas através de uma estrutura de módulos, podendo inclusive o usuário escrever seus próprios módulos — utilizando a API do software. É disponibilizado em versões para os sistemas Windows, Novell Netware, OS/2 e diversos outros do padrão POSIX (Unix, GNU/Linux, FreeBSD, etc). | ||

| + | |||

| + | Um servidor web é capaz de atender requisições para transferência de documentos. Essas requisições são feitas com o protocolo HTTP (''HyperText Transfer Protocol''), e se referem a documentos que podem ser de diferentes tipos. Uma requisição HTTP simples é mostrada abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | GET / HTTP/1.1 Host: www.ifsc.edu.br | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Para o servidor Web, os principais componentes de uma requisição HTTP são o método HTTP a executar e o localizador do documento a ser retornado (chamado de URI - ''Uniform Resource Indicator''). No exemplo acima, a requisição pede o método ''GET'' aplicado à URI ''/''. O resultado é composto do status do atendimento, cabeçalhos informativos e o conteúdo da resposta. No exemplo, o status é a primeira linha (''HTTP/1.1 200 OK''), com os cabeçalhos logo a seguir. Os cabeçalhos terminam ao aparecer uma linha em branco, e em seguida vem o conteúdo (ou corpo) da resposta. | ||

| + | |||

| + | Todo documento possui um especificador de tipo de conteúdo, chamado de [http://en.wikipedia.org/wiki/Internet_media_type ''Internet media Type'']. O cabeçalho de resposta ''Content-type'' indica o ''media type'', para que o cliente HTTP (usualmente um navegador web) saiba como processá-lo. No exemplo acima, o documento retornado é do tipo ''text/html'', o que indica ser um texto HTML. Outros possíveis ''media types'' são: ''text/plain'' (texto simples), ''application/pdf'' (um texto PDF), ''application/x-gzip'' (um conteúdo compactado com gzip). | ||

| + | |||

| + | Um documento no contexto do servidor web é qualquer conteúdo que pode ser retornado como resposta a uma requisição HTTP. No caso mais simples, um documento corresponde a um arquivo em disco, mas também podem ser gerados dinamicamente. Existem diversas tecnologias para gerar documentos, tais como PHP, JSP, ASP, CGI, Python, Perl, Ruby, e possivelmente outras. Todas se caracterizam por uma linguagem de programação integrada intimamente ao servidor web, obtendo dele informação sobre como gerar o conteúdo da resposta. Atualmente, boa parte dos documentos que compõem um site web são gerados dinamicamente, sendo PHP, JSP e ASP as tecnologias mais usadas. | ||

| + | |||

| + | === Informações gerais sobre Apache no Ubuntu === | ||

| + | |||

| + | * Instalação: <syntaxhighlight lang=bash> | ||

| + | sudo apt-get install apache2 | ||

| + | </syntaxhighlight> | ||

| + | * Arquivos de configuração ficam em ''/etc/apache2'': | ||

| + | ** ''apache2.conf:'' a configuração inicia aqui | ||

| + | ** ''Diretório sites-available:'' configurações de hosts virtuais | ||

| + | ** ''Diretório sites-enabled:'' hosts virtuais atualmente ativados | ||

| + | * Para iniciar o Apache: <syntaxhighlight lang=bash> | ||

| + | sudo service apache2 start | ||

| + | </syntaxhighlight> | ||

| + | * ''Para testar o Apache:'' com um navegador acesse a URL http://192.168.2.X/ (X é 102 para o micro 2, 103 para o 3, e assim por diante). | ||

| + | |||

| + | === Uma configuração básica === | ||

| + | |||

| + | O servidor Apache precisa de algumas informações básicas para poder ativar um site: | ||

| + | |||

| + | * ''Qual seu nome de servidor:'' seu nome DNS , como ''www.sj.ifsc.edu.br'' | ||

| + | * ''Em que portas ele atende requisições:'' as portas TCP onde ele recebe requisições HTTP. Por default é a porta 80, mas outras portas podem ser especificadas. | ||

| + | * ''Onde estão os documentos que compõem o site hospedado:'' o caminho do diretório onde estão esses documentos | ||

| + | * ''Quem pode acessar os documentos:'' restrições baseadas em endereços IP de clientes e/ou nomes de usuários e grupos. | ||

| + | |||

| + | No exemplo abaixo, define-se um servidor WWW chamado ''www.ger.edu.br'', que atende requisições nos ports 8080. | ||

| + | |||

| + | Crie um arquivo /etc/apache2/sites-avaliable/ger, com o seguinte conteúdo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | # O nome de servidor | ||

| + | ServerName www.ger.edu.br | ||

| + | |||

| + | # As portas onde se atendem requisições HTTP | ||

| + | Listen 8080 | ||

| + | |||

| + | # Onde estão os documentos desse site | ||

| + | DocumentRoot /var/www/html/ger | ||

| + | |||

| + | # As restrições de acesso aos documentos | ||

| + | <Directory /var/www/html/ger> | ||

| + | Options Indexes | ||

| + | DirectoryIndex index.html index.php | ||

| + | order allow,deny | ||

| + | allow from all | ||

| + | </Directory> | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Crie um link simbólico para o arquivo ger: | ||

| + | ln -s /etc/apache2/sites-available/ger /etc/apache2/sites-enabled/ger.conf | ||

| + | |||

| + | Edite o arquivo /etc/hosts e acrescente: | ||

| + | 192.168.3.1X www.ger.edu.br | ||

| + | |||

| + | Crie o diretório /var/www/html/ger e crie um arquivo de nome index.html com o seguinte conteúdo:<syntaxhighlight lang=text> | ||

| + | <html><body><h1>GER!</h1> | ||

| + | <p>Esta e minha pagina.</p> | ||

| + | </body></html> | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Restarte o Apache: | ||

| + | service apache2 restart | ||

| + | |||

| + | Acesse 192.168.3.1X:8080 | ||

| + | |||

| + | Além dessas configurações, diversas outras se referem a opções do Apache, tais como modos de operação, identificação de tipos de documentos, extensões (funcionalidades) suportadas, e outras. Usualmente essas configurações já estão definidas de forma conveniente no arquivo de configuração do Apache. | ||

| + | |||

| + | {{Collapse bottom | Apache}} | ||

| + | |||

| + | == 24/4: Email == | ||

| + | |||

| + | Ver capítulo 27 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

| + | {{Collapse top | Email}} | ||

| + | |||

| + | O correio eletrônico (''email'') é um dos principais serviços na Internet. De fato foi o primeiro serviço a ser usado em larga escala. Trata-se de | ||

| + | um método para intercâmbio de mensagens digitais. Os sistemas de correio eletrônico se baseiam em um modelo armazena-e-encaminha (''store-and-forward'') em que os servidores de email aceitam, encaminham, entregam e armazenam mensagens de usuários. | ||

| + | |||

| + | Uma mensagem de correio eletrônico se divide em duas partes: | ||

| + | * ''Cabeçalhos:'' contém informações de controle e atributos da mensagem | ||

| + | * ''Corpo:'' o conteúdo da mensagem | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | From: Roberto de Matos <roberto@eel.ufsc.br> | ||

| + | Content-Type: text/plain; | ||

| + | charset=iso-8859-1 | ||

| + | Content-Transfer-Encoding: quoted-printable | ||

| + | X-Smtp-Server: smtp.ufsc.br:roberto.matos@posgrad.ufsc.br | ||

| + | Subject: =?iso-8859-1?Q?Teste_Ger=EAncia?= | ||

| + | Message-Id: <0595A764-EEAE-41E7-99F0-80DC11FB5327@eel.ufsc.br> | ||

| + | X-Universally-Unique-Identifier: 684c3833-bbbe-420b-8b66-d92d9a419bc0 | ||

| + | Date: Wed, 20 Nov 2013 11:36:35 -0200 | ||

| + | To: Roberto de Matos <roberto.matos@ifsc.edu.br> | ||

| + | Mime-Version: 1.0 (Mac OS X Mail 6.6 \(1510\)) | ||

| + | |||

| + | Ol=E1 Pessoal, | ||

| + | |||

| + | Hoje vamos aprender o funcionamento do Email!! | ||

| + | |||

| + | Abra=E7o, | ||

| + | |||

| + | Roberto= | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Na mensagem acima, os cabeçalhos são as linhas iniciais. Os cabeçalhos terminam quando aparece uma linha em branco, a partir de que começa o corpo da mensagem. | ||

| + | |||

| + | === Funcionamento do email === | ||

| + | |||

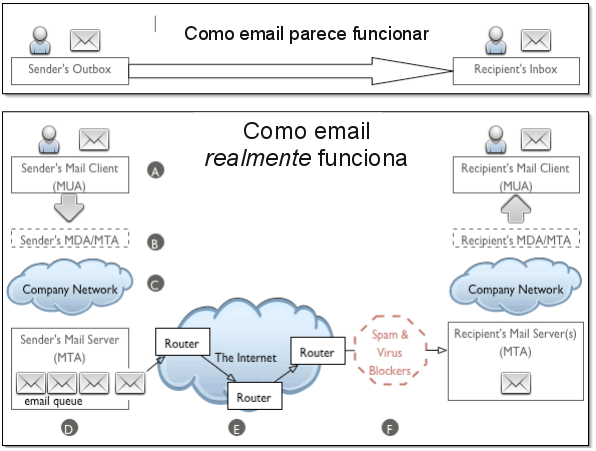

| + | Os componentes da infraestrutura de email são: | ||

| + | * ''MUA (Mail User Agent):'' o aplicativo que o usuário usa para envio e acesso a mensagens. Atualmente é bastante comum MUA do tipo webmail, mas existem outros como Mozilla Thunderbird, KMail e Microsoft Outlook. | ||

| + | * ''MDA (Mail Delivery Agent):'' o servidor responsável por receber dos usuários mensagens a serem enviadas. Assim, quando um usuário quer enviar uma mensagem, usa um MUA que contata o MDA para fazer o envio. Exemplos de software são Postfix, Sendmail, Qmail e Microsoft Exchange. | ||

| + | * ''MTA (Mail Transport Agent):'' o servidor responsável por transmitir mensagens até seu destino, e receber mensagens da rede para seus usuários. Comumente faz também o papel de MDA. Exemplos de softwares são Postfix, Sendmail, Qmail e Microsoft Exchange. | ||

| + | |||

| + | A figura abaixo ilustra uma infraestrutura de email típica. | ||

| + | |||

| + | [[Imagem:Email-intro.png]] | ||

| + | |||

| + | Os protocolos envolvidos são: | ||

| + | |||

| + | * ''SMTP (Simple Mail Transfer Protocol):'' usado para envios de mensagens entre MTAs, e entre MUA e MDA/MTA. | ||

| + | * ''IMAP (Internet Mail Access Protocol):'' usado por MUAs para acesso a mensagens armazenadas em caixas de email em servidores. | ||

| + | * ''POP (Post Office Protocol):'' mesma finalidade que IMAP, porém com funcionalidade mais limitada. Se destina a situações em que o normal é copiar as mensagens parao computador do usuário, e então removê-las do servidor. | ||

| + | * ''LMTP (Local Mail Transfer Protocol):'' usado para entrega de mensagens entre MTA e MDA/MTA, sendo que o servidor de destino não mantém uma fila de mensagens (quer dizer, ele entrega diretamente na caixa de entrada de um usuário ou a encaminha imediatamente). | ||

| + | |||

| + | === Endereçamento === | ||

| + | |||

| + | Endereços de email estão intimamente ligados ao DNS. Cada usuário de email possui um endereço único mundial, definido por um identificador de usuário e um domínio de email, escritos usando-se o símbolo especial ''@'' (lê-se ''at'', do original em inglês) para conectá-los: | ||

| + | |||

| + | tele@ifsc.edu.br | ||

| + | |||

| + | Nesse exemplo, o identificador de usuário é ''tele'', e o domínio é ''ifsc.edu.br''. | ||

| + | |||

| + | Os domínios de email tem correspondência direta com domínios DNS. De fato, para criar um domínio de email deve-se primeiro criá-lo no DNS. Além disto, o domínio DNS deve ter associado a si um ou mais registros MX (''Mail exchanger'') para apontar os MTAs responsáveis por receber emails para o domínio. Por exemplo, o domínio DNS ''ifsc.edu.br'' possui esse registro MX: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | > dig ifsc.edu.br mx | ||

| + | |||

| + | ;; QUESTION SECTION: | ||

| + | ;ifsc.edu.br. IN MX | ||

| + | |||

| + | ;; ANSWER SECTION: | ||

| + | ifsc.edu.br. 3581 IN MX 5 hermes.ifsc.edu.br. | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | ... e o domínio ''gmail.com'': | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | > dig gmail.com mx | ||

| + | |||

| + | ;; QUESTION SECTION: | ||

| + | ;gmail.com. IN MX | ||

| + | |||

| + | ;; ANSWER SECTION: | ||

| + | gmail.com. 3600 IN MX 20 alt2.gmail-smtp-in.l.google.com. | ||

| + | gmail.com. 3600 IN MX 30 alt3.gmail-smtp-in.l.google.com. | ||

| + | gmail.com. 3600 IN MX 40 alt4.gmail-smtp-in.l.google.com. | ||

| + | gmail.com. 3600 IN MX 5 gmail-smtp-in.l.google.com. | ||

| + | gmail.com. 3600 IN MX 10 alt1.gmail-smtp-in.l.google.com. | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === MTA Postfix === | ||

| + | |||

| + | O primeiro software MTA usado em larga escala na Internet foi o [http://www.sendmail.org sendmail]. Esse MTA possui muitas funcionalidades, e enfatiza a flexibilidade em sua configuração. No entanto, configurá-lo e ajustá-lo não é tarefa fácil. Além disto, houve vários problemas de segurança no passado envolvendo esse software. Assim outras propostas surgiram, como [http://www.qmail.org qmail] e [http://www.postfix.org postfix]. Tanto ''qmail'' quanto ''postfix'' nasceram como projetos preocupados com a segurança nas operações de um MTA, e também se apresentaram como MTAs mais simples de configurar e operar. Em nossas aulas será usado o ''postfix'', mas recomenda-se experimentar usar as outras duas opcões citadas. | ||

| + | |||

| + | O ''postfix'' é um MTA modularizado, que divide as tarefas de processamento das mensagens em diversos componentes que rodam como processos separados. Isto difere bastante do ''sendmail'', que se apresenta como um software monolítico. No postfix, um conjunto de subsistemas cuida de processar cada etapa da recepção ou envio de uma mensagem, como mostrado na figura abaixo: | ||

| + | |||

| + | [[Imagem:Postfix_architecture.gif|400px]] | ||

| + | |||

| + | * [http://www.postfix.org/OVERVIEW.html Visão geral do processamento de mensagens no postfix] | ||

| + | |||

| + | ==== Configuração ==== | ||

| + | |||

| + | * [http://help.ubuntu.com/community/Postfix Guia de instalação no Ubuntu] | ||

| + | |||

| + | A configuração do ''postfix'' é armazenada em arquivos, que normalmente residem no diretório ''/etc/postfix''. Os dois principais são: | ||

| + | |||

| + | * ''master.cf:'' configurações para execução dos subsistemas do Postfix (define que subsistemas estão ativados, quantas instâncias rodar de cada um, e seus argumentos de execução) | ||

| + | * ''main.cf:'' configurações usadas pelos subsistemas | ||

| + | |||

| + | No Ubuntu deve-se iniciar o uso do Postfix com esses comandos: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | sudo apt-get install -y postfix | ||

| + | |||

| + | # O comando abaixo deve ser usado se o postfix já foi instalado, mas deseja-se recriar sua configuração | ||

| + | sudo dpkg-reconfigure postfix | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | As configurações iniciais informadas na instalação são suficientes para que o ''postfix'' possa ser iniciado. No entanto muitos detalhes provavelmente precisarão ser ajustados para que ele opere como desejado. | ||

| + | |||

| + | Para um rápido teste do ''postfix'' pode-se fazer a sequência abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | > sudo service postfix restart | ||

| + | > telnet localhost 25 | ||

| + | 220 ger ESMTP postfix (Ubuntu) | ||

| + | helo mail | ||

| + | 250 ger | ||

| + | mail from: aluno@ifsc.edu.br | ||

| + | 250 2.1.0 OK | ||

| + | rcpt to: postmaster@ger.edu.br | ||

| + | 250 2.1.5 OK | ||

| + | data | ||

| + | 354 End data with <CR><LF>.<CR><LF> | ||

| + | subject: Teste | ||

| + | |||

| + | blabla | ||

| + | . | ||

| + | 250 2.0.0 OK: queued as 71259CCA3 | ||

| + | quit | ||

| + | 221 2.0.0 Bye | ||

| + | Connection closed by foreign host | ||

| + | > | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | O resultado do teste (a mensagem entreguepara o usuário ''postmaster'') pode ser visto no arquivo de log do ''postfix''. No Ubuntu esse arquivo é ''/var/log/mail.log'' : | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | > tail /var/log/mail.log | ||

| + | May 2 17:29:42 ger postfix/smtpd[1965]: 71259CCA3: client=localhost[127.0.0.1] | ||

| + | May 2 17:30:48 ger postfix/cleanup[1970]: 71259CCA3: message-id=<20100502202942.71259CCA3@ger> | ||

| + | May 2 17:30:48 ger postfix/qmgr[1894]: 71259CCA3: from=<aluno@ifsc.edu.br>, size=323, nrcpt=1 (queue active) | ||

| + | May 2 17:30:48 ger postfix/local[1972]: 71259CCA3: to=<root@ger.edu.br>, orig_to=<postmaster@ger.edu.br>, | ||

| + | relay=local, delay=102, delays=102/0.05/0/0.03, dsn=2.0.0, status=sent (delivered to mailbox) | ||

| + | May 2 17:30:48 ger postfix/qmgr[1894]: 71259CCA3: removed | ||

| + | May 2 17:31:25 ger postfix/smtpd[1965]: disconnect from localhost[127.0.0.1] | ||

| + | > | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A mensagem de teste foi entregue em ''/var/mail/root'': | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | > sudo cat /var/mail/root | ||

| + | From aluno@ifsc.edu.br Sun May 2 17:30:48 2010 | ||

| + | Return-Path: <aluno@ifsc.edu.br> | ||

| + | X-Original-To: postmaster@ger.edu.br | ||

| + | Delivered-To: postmaster@ger.edu.br | ||

| + | Received: from mail (localhost [127.0.0.1]) | ||

| + | by ger (Postfix) with SMTP id 71259CCA3 | ||

| + | for <postmaster@ger.edu.br>; Sun, 2 May 2010 17:29:06 -0300 (BRT) | ||

| + | Subject: teste | ||

| + | Message-Id: <20100502202942.71259CCA3@ger> | ||

| + | Date: Sun, 2 May 2010 17:29:06 -0300 (BRT) | ||

| + | From: aluno@ifsc.edu.br | ||

| + | To: undisclosed-recipients:; | ||

| + | |||

| + | blabla | ||

| + | |||

| + | </syntaxhighlight> | ||

| + | |||

| + | Outra maneira para testar e um pouco mais amigável é utilizar a ferramenta mail. Instale o pacote: | ||

| + | apt-get install mailutils | ||

| + | Para enviar uma mensagem proceda do seguinte modo:<code> | ||

| + | mail usuario@redesX.edu.br <Enter>, | ||

| + | inserir o subjet <Enter>, | ||

| + | inserir a mensagem, <Enter> | ||

| + | <Ctrl>+<d>. //Finaliza e encaminha o Email | ||

| + | </syntaxhighlight> | ||

| + | Verifique o encaminhamento ou não em: | ||

| + | tail -f /var/log/mail.log | ||

| + | |||

| + | === Atividades === | ||

| + | # Tenha certeza que seu serviço DNS esteja funcionando corretamente. | ||

| + | # Instale o postfix em sua máquina virtual: '''apt-get install postfix'''. Escolha '''Site Internet''' e nome como '''mail.redesx.edu.br'''. | ||

| + | # Configure-o para que se comunicar na Internet, criando o domínio de email ''redeX.edu.br''. Edite o arquivo '''/etc/postfix/main.cf''' e crie ou edite os seguintes parâmetros, deixando-os da seguinte forma:<syntaxhighlight lang=text> | ||

| + | myhostname = mail.redesX.edu.br | ||

| + | mydomain = redesX.edu.br | ||

| + | myorigin = $mydomain | ||

| + | inet_interfaces = all | ||

| + | mynetworks = 192.168.1.0/24, 127.0.0.0/8 | ||

| + | mynetworks_style = subnet | ||

| + | mydestination = $myhostname, $mydomain</syntaxhighlight> | ||

| + | # Reinicie o serviço: '''service postfix restart''' | ||

| + | # Verifique se o servidor "subiu" corretamente: '''tail /var/log/syslog''' | ||

| + | # Verifique se não houve erros de configuração: '''tail -n 30 /var/log/mail.log''' | ||

| + | # Instale um cliente de Email: '''apt-get install mailutils''' | ||

| + | # Envie um email:<syntaxhighlight lang=text> | ||

| + | mail aluno@redesX.edu.br | ||

| + | Cc: | ||

| + | Subject: Teste de email | ||

| + | Isto é somente um teste... | ||

| + | ... para sair, em uma linha em branco digite: CTRL d | ||

| + | </syntaxhighlight> | ||

| + | # Verifique se o email foi perfeitamente encaminhado procurando pela string ''sent'' no '''/var/log/mail.log''' | ||

| + | # Para ler email, logado com o usuário desejado, execute o comando '''mail''' e digite o número da mensagem desejada. | ||

| + | # Teste o envio de mensagens para usuários dos domínios de seus colegas. Acompanhe o processamento das mensagens olhando o log. | ||

| + | |||

| + | === Dicas === | ||

| + | |||

| + | Atenção para vários problemas comuns na implantação do correio eletrônico: | ||

| + | * ''Domínio DNS sem registro MX'': sem isso os MTAs não sabem como enviar mensagens para esse domínio | ||

| + | * ''Registro MX aponta um nome de host desconhecido:'' causa o mesmo problema acima | ||

| + | * ''Nome de host configurado como localhost no Postfix:'' o nome de host (parâmetro ''myhostname'' em /etc/postfix/main.cf) deve ser o nome DNS do servidor onde roda o Postfix. | ||

| + | * ''Erros de configuração (sintaxe) em /etc/postfix/main.cf'': tais erros podem fazer com que um dos subsistemas do Postfix aborte sua execução, impedindo que se processe uma mensagem. Por exemplo, se um parâmetro usado pelo subsistema ''smtpd'' (que recebe mensagens com protocolo SMTP) estiver errado, o ''smtpd'' não iniciam, ou termina abruptamente, abortando a recepção de mensagens. | ||

| + | {{Collapse bottom | Email}} | ||

| + | |||

| + | == 8/8: Webmail == | ||

| + | |||

| + | {{Collapse top | Webmail}} | ||

| + | O objetivo é instalar o Webmail [http://roundcube.net/ RoundCube]. | ||

| + | Pré-requisitos: DNS e Postfix rodando. | ||

| + | |||

| + | Pré-configuração: | ||

| + | #Atualize a base apt: '''apt-get update''' | ||

| + | #Instale o Apache:<syntaxhighlight lang=text> | ||

| + | apt-get install apache2 </syntaxhighlight> | ||

| + | #Para facilitar a configuração instale o servidor ssh em sua máquina:<syntaxhighlight lang=text> | ||

| + | apt-get install ssh </syntaxhighlight> | ||

| + | #Na máquina real abra um terminal e faça uma conexão ssh com sua máquina virtual: <syntaxhighlight lang=text> | ||

| + | ssh aluno@192.168.2.X </syntaxhighlight> | ||

| + | Assim pode-se usar este terminal para configurar seu servidor. Neste terminal é possível usar os comando ''copy'' (CTRL + SHIFT + C) e ''paste'' (CTRL + SHIFT + V). | ||

| + | |||

| + | |||

| + | Instalando o '''RoundCube''' | ||

| + | #Vá para o diretório html: '''cd /var/www/html''' | ||

| + | #Baixar o pacote do RoundCube: '''wget http://sourceforge.net/projects/roundcubemail/files/roundcubemail/1.0.3/roundcubemail-1.0.3.tar.gz''' | ||

| + | #Desempacote: '''tar -zxvf roundcubemail-1.0.3.tar.gz''' | ||

| + | #Renomeie para webmail: '''mv roundcubemail-1.0.3 webmail''' | ||

| + | #Instalar o Dovecot. [https://help.ubuntu.com/community/Dovecot Dovecot] é um MDA de fácil instalação que suporta acessos com IMAP e POP3. As caixas de entrada podem ser armazenadas nos formatos [http://www.linuxmail.info/mbox-maildir-mail-storage-formats/ mailbox ou Maildir].: '''apt-get install -y dovecot-imapd dovecot-pop3d'''. Nas janelas: OK, SIM, OK, nome da máquina: mail.redesX.edu.br. | ||

| + | #Configurar o Dovecot: '''vi /etc/dovecot/dovecot.conf''' e ajustar/criar os seguintes parâmetros:<syntaxhighlight lang=text> | ||

| + | protocols = pop3 pop3s imap imaps | ||

| + | pop3_uidl_format = %08Xu%08Xv | ||

| + | mail_location = maildir:~/Maildir</syntaxhighlight> | ||

| + | #Force a releitura do arquivo de configuração: '''dovecot reload''' | ||

| + | #Reconfigurar a conta do '''aluno''' com os comandos ('''isto deve ser feito a todos os usuários do sistema aos quais deseja-se usar o webmail, evidentemente trocando aluno pelo nome equivalente'''):<syntaxhighlight lang=text> | ||

| + | maildirmake.dovecot /home/aluno/Maildir | ||

| + | maildirmake.dovecot /home/aluno/Maildir/.Drafts | ||

| + | maildirmake.dovecot /home/aluno/Maildir/.Sent | ||

| + | maildirmake.dovecot /home/aluno/Maildir/.Trash | ||

| + | maildirmake.dovecot /home/aluno/Maildir/.Templates | ||

| + | chown -R aluno /home/aluno/Maildir/ | ||

| + | chmod -R go-rwx /home/aluno/Maildir</syntaxhighlight> | ||

| + | #Reconfigure o Postfix: '''vi /etc/postfix/main.cf''' acrescentando a diretiva:<syntaxhighlight lang=text> | ||

| + | home_mailbox = Maildir/ </syntaxhighlight> | ||

| + | #Reinicie os serviços: '''service dovecot restart''' e '''service postfix restart''' | ||

| + | #Instale os pacotes e dependências necessárias: '''apt-get install -y php5 sqlite php5-sqlite php-net-smtp php-mail-mime php-mdb2''' | ||

| + | #Dentro de /var/www/html/webmail mudar as permissões: '''chmod 777 temp/ logs/''' | ||

| + | #Mude as permissões: '''chmod 755 /var/www/html/webmail''' e '''chmod 777 /var/www/html/webmail/SQL/''' | ||

| + | #Atribua o nome de máquina no servidor Apache, acrescentando ao final do arquivo '''/etc/apache2/apache2.conf''': <code> | ||

| + | ServerName www.redesX.edu.br</syntaxhighlight> | ||

| + | #Reinicie o Apache2: '''service apache2 restart''' | ||

| + | #Acesso com um navegador a página: '''http://192.168.2.X/webmail/installer/''' | ||

| + | #Verifique se há alguma pendência NÃO opcional (procure pela string ''optional'' nos cabeçalhos das seções), se houver resolva! | ||

| + | #Clique em '''Next'''. | ||

| + | #Na seção (quadro) '''Database setup''' ajuste exatamente assim: <syntaxhighlight lang=text> | ||

| + | SQLite Database type | ||

| + | "em branco" Database server (omit for sqlite) | ||

| + | /var/www/html/webmail/SQL/sqlite.db DataBase name (use absolute path and filename for sqlite) | ||

| + | "em branco" Database user name (omit for sqlite) | ||

| + | "em branco" Database password (omit for sqlite) </syntaxhighlight> | ||

| + | #Clique em '''CREATE CONFIG'''. | ||

| + | #Copie ou baixe a conteúdo da configuração apresentada para /var/www/html/webmail/config/config.inc.php. Clique em '''CONTINUE'''. | ||

| + | #Tenha CERTEZA que tudo esteja correto. | ||

| + | #Acesse a página http://ip_do_seu_server/webmail/ e forneça o login e senha do aluno. | ||

| + | #Faça testes enviando mensagens aos colegas. É possível enviar também para contas externas desde que não haja bloqueio por domínio inválido. | ||

| + | |||

| + | {{Collapse bottom | Webmail}} | ||

| + | |||

| + | == 8/5: Servidor de arquivos == | ||

| + | |||

| + | {{Collapse top | Arquivos}} | ||

| + | Um servidor de arquivos compartilha volumes (sistemas de arquivos) via rede. Para os computadores que acessam o servidor de arquivos, os volumes compartilhados parecem ser locais e se integram transparentemente às suas árvores de diretórios. | ||

| + | |||

| + | Um serviço de compartilhamento de sistema de arquivos possui algumas implicações: | ||

| + | * '''Segurança:''' o servidor de arquivos deve impor mecanismos para controle de acesso dos usuários remotos aos arquivos dos volumes compartilhados, de forma consistente com as restrições e direitos concedidos aos usuários locais. Para isso ser efetivo, torna-se necessário que os usuários da rede estejam definidos em um domínio administrativo. | ||

| + | * '''Desempenho:''' os acessos remotos aos arquivos são efetuados no nível de sistema de arquivos, o que significa que as transferências de dados são orientadas a blocos. Como a leitura e escrita de blocos se faz via mensagens na rede, há que cuidar para que o tamanho de blocos seja adequado para agilizar as transferências. Além disso, demais características no acesso ao sistema de arquivos remoto (atualização de atributos, gravação síncrona ou assíncrona) precisam ser ajustadas para reduzir os atrasos nas operações sobre arquivos e diretórios. | ||

| + | * '''Integridade de dados:''' sendo o sistema de arquivos remoto, e podendo ser acessado por mais de um cliente simultaneamente, são necessários mecanismos para evitar inconsistências dos dados vistos pelos diversos clientes. Outro detalhe a se cuidar trata de erros de transmissão e quedas ou interrupções momentâneas no servidor de arquivos. | ||

| + | |||

| + | Existem muitos tipos de sistemas de arquivos de rede, como NFS, Coda, Andrew FS, SMB/CIFS, porém nos concentraremos nos dois mais usados: | ||

| + | * '''NFS (Network File System):''' sistema de arquivos de rede nativo de muitos sistemas operacionais Unix | ||

| + | * '''SMB/CIFS (Service Message Block/Common Internet File System):''' mais conhecido como ''compartilhamento de arquivos e impressoras do Windows'' | ||

| + | |||

| + | ==== NFS ==== | ||

| + | |||

| + | [http://en.wikipedia.org/wiki/Network_File_System_%28protocol%29 NFS] é um sistema de arquivos de rede criado pela [http://www.sun.com/ Sun Microsystems] em 1989, e descrito na [http://tools.ietf.org/html/rfc1094 RFC 1094]. Seu uso predomina em sistemas operacionais Unix, porém há implementações para outras famílias de sistemas operacionais. | ||

| + | |||

| + | No NFS, um servidor compartilha um ou mais diretórios. Cada diretório compartilhado está sujeito a várias opções e restrições de acesso, como: | ||

| + | * clientes permitidos | ||

| + | * se são permitidos acessos como superusuário (''root'') | ||

| + | * se modificações são síncronas ou assíncronas | ||

| + | * protocolo de transporte usado (TCP ou UDP) | ||

| + | * tamanho de bloco para leitura ou escrita | ||

| + | * ... e outras | ||

| + | |||

| + | Para ter suporte ao serviço NFS, deve-se instalar o pacote ''nfs-kernel-server'': <syntaxhighlight lang=bash> | ||

| + | apt-get install -y nfs-kernel-server | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Um computador pode ser tanto servidor como cliente. Para o papel de servidor, uma tabela lista os diretórios a serem compartilhados e suas opções de compartilhamento. De forma geral, nos sistemas Unix essa tabela fica no arquivo ''/etc/exports'', como neste exemplo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | # Compartilha /home para os computadores da rede 192.168.3.0/24, em modo leitura-escrita, com acessos | ||

| + | # como superusuário. Modificações em modo assíncrono. | ||

| + | /home 192.168.3.0/24(rw,root_squash,async) | ||

| + | |||

| + | # Compartilha /data para os computadores da rede 192.168.3.0/24, em modo leitura-escrita, porém sem acessos | ||

| + | # como superusuário. Modificações em modo assíncrono. Porém para 192.168.3.101 se permitem acessos | ||

| + | # como superusuário. | ||

| + | /data 192.168.3.101(rw,no_root_squash) 192.168.2.0/24(rw,root_squash,async) | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Após editar esse arquivo, deve-se atualizar o serviço NFS com o comando [http://manpages.ubuntu.com/manpages/karmic/en/man8/exportfs.8.html ''exportfs'']: <syntaxhighlight lang=bash> | ||

| + | exportfs -r | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Podem-se ver os diretórios exportados com o comando [http://manpages.ubuntu.com/manpages/jaunty/man8/showmount.8.html ''showmount'']: <syntaxhighlight lang=bash> | ||

| + | showmount -e | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Para o lado cliente, primeiramente deve-se instalar um pacote para acesso remoto: '''apt-get install nfs-common''' | ||

| + | |||

| + | Os sistemas de arquivos de rede a serem acessados são montados de forma semelhante a sistemas de arquivos locais (portanto, usando o comando ''mount'' e podendo ser incluídos em ''/etc/fstab''): | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | # Monta o sistema de arquivos NFS IP_do_servidor:/home no ponto de montagem /home. Quer dizer, | ||

| + | # esse sistema de arquivos vai aparecer em /home. Usa blocos de 4kB para leitura e escrita. | ||

| + | $ mount IP_do_servidor:/home /dir_de_montagem | ||

| + | $ mount IP_do_servidor:/data /dir_de_montagem2 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Para que esse sistema de arquivos possa ser sempre montado quando o computador reiniciar, ele deve ser incluído em ''/etc/fstab'': | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | IP_do_servidor:/home /home nfs rsize=4096,wsize=4096,async 0 0 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | ===== Atividade ===== | ||

| + | |||

| + | # Monte o diretório NFS /dados, que se encontra no servidor 192.168.3.101. Tente criar arquivos e diretórios. | ||

| + | # Compartilhe para a rede 192.168.3.0/24 o diretório /home de seu servidor, porém sem permitir acessos como superusuário. Use a outra máquina virtual para ser o cliente NFS, montando lá esse diretório. | ||

| + | |||

| + | ==== Servidor de arquivos: Samba ==== | ||

| + | |||

| + | [http://www.samba.org/ Samba] é originalmente uma implementação de código aberto para o serviço de compartilhamento de arquivos e impressoras do Microsoft Windows. Porém atualmente esse software evoluiu a tal ponto que pode ser usado como controlador de domínio Windows, além de possuir algumas funções e recursos não existentes no Windows (integração com Unix, flexibilidade de uso de diferentes bases administrativas, entre outros). Além de funcionar como um servidor, pode ter também papel de cliente e usar o serviço de autenticação de um servidor Windows. Seu uso se mostra razoavelmente simples, com complexidade proporcional à configuração desejada. Assim, Samba tem grande popularidade por possibilitar integrar os mundos do Windows e do Unix. | ||

| + | |||

| + | O Samba é dividido a grosso modo em duas partes principais: | ||

| + | |||

| + | * Servidor de arquivos, impressoras, e de autenticação (serviços [http://msdn.microsoft.com/en-us/library/aa365233%28VS.85%29.aspx SMB/CIFS]): programa [http://manpages.ubuntu.com/manpages/karmic/man8/smbd.8.html smbd] | ||

| + | * Servidor de nomes WINS (Windows Name Service): programa [http://manpages.ubuntu.com/manpages/karmic/man8/nmbd.8.html nmbd] | ||

| + | |||

| + | Esse software pode ser instalado tanto a partir do código-fonte, obtido no [http://www.samba.org/ site oficial], quanto por pacote pre-compilado. No caso do Ubuntu, sua instalação pode ser feita assim: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | apt-get install -y samba samba4-clients smbfs | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A configuração do Samba se faz por meio de arquivos, que normalmente ficam em ''/etc/samba''. O principal deles se chama ''smb.conf'', e uma configuração muito simplificada segue abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | [global] | ||

| + | workgroup = GER | ||

| + | server string = Servidor %h (GER - IFSC) | ||

| + | netbios name = GER | ||

| + | dns proxy = no | ||

| + | log file = /var/log/samba/log.%m | ||

| + | encrypt passwords = true | ||

| + | passdb backend = tdbsam | ||

| + | obey pam restrictions = yes | ||

| + | |||

| + | [homes] | ||

| + | comment = Lares dos usuarios | ||

| + | browseable = no | ||

| + | read only = no | ||

| + | create mask = 0700 | ||

| + | directory mask = 0700 | ||

| + | |||

| + | [software] | ||

| + | comment = Softwares | ||

| + | path = /dados/software | ||

| + | invalid users = login_usuario_sem_permissao | ||

| + | valid users = login_usuario_com_permissao1, login_usuario_com_permissao2 | ||

| + | force user = login_usuario | ||

| + | force group = grupo | ||

| + | force create mode = 0555 | ||

| + | force directory mode = 0555 | ||

| + | writable = yes ;Para permitir escrita na pasta | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Esse arquivo se organiza em seções. A seção ''[global]'' contém opções válidas globalmente, e as demais seções definem compartilhamentos e suas respectivas opções. Algumas seções são especiais, como '[homes]'', que corresponde aos diretórios ''home'' dos usuários. | ||

| + | |||

| + | Para usar a ferramenta de amdinistração web ''Swat'': | ||

| + | # Instalar o ''swat'': <syntaxhighlight lang=text> | ||

| + | apt-get install -y swat | ||

| + | </syntaxhighlight> | ||

| + | # Ativar o serviço ''openbsd-inetd'': <syntaxhighlight lang=text> | ||

| + | service openbsd-inetd start | ||

| + | </syntaxhighlight> | ||

| + | # Modifique a senha de root (administrador) do ''Swat'': <syntaxhighlight lang=text> | ||

| + | echo root:nova_senha | chpasswd | ||

| + | </syntaxhighlight> | ||

| + | # Acessar a seguinte URL (use a senha de ''root''): <syntaxhighlight lang=text> | ||

| + | http://ip_do_server:901/ | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === Atividade === | ||

| + | |||

| + | # Instale o Samba em sua máquina virtual. | ||

| + | # Configure seu Samba para que use nome de servidor ''servidorX'', sendo X o número de seu computador. O domínio (opção ''workgroup'') deve ser GER. | ||

| + | # Crie contas de usuários samba, usando esse comando: <syntaxhighlight lang=bash> | ||

| + | smbpasswd -a usuario | ||

| + | </syntaxhighlight>...sendo '''usuario''' um usuário do Linux. | ||

| + | # Ative o Samba: <syntaxhighlight lang=bash> | ||

| + | service smbd restart | ||

| + | </syntaxhighlight> | ||

| + | # Teste o acesso a seus compartilhamentos. Você pode usar esse comando: <syntaxhighlight lang=bash> | ||

| + | # Para listar os compartilhamentos de seu servidor | ||

| + | smbclient -L ip_do_servidor -U usuario | ||

| + | #Para acessar o compartilhamento | ||

| + | smbclient //ip_do_servidor/nome_compartilhamento -U usuario | ||

| + | </syntaxhighlight> | ||

| + | # Monte um compartilhamento em sua árvore de diretórios. Para isso, use o tipo de sistema de arquivos ''cifs'' no comando ''mount'': <syntaxhighlight lang=bash> | ||

| + | mount -t cifs -o username=usuario,password=senha //ip_do_servidor/nome_compartilhamento /ponto/de/montagem | ||

| + | </syntaxhighlight> | ||

| + | {{Collapse bottom | Arquivos}} | ||

| + | |||

| + | == 15/5: Servidor DHCP == | ||

| + | |||

| + | Ver capítulo 31 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | {{Collapse top | DHCP}} | ||

| + | Em nosso experimento será usado o [http://www.isc.org/software/dhcp servidor DHCP desenvolvido pelo ISC]. Para usá-lo devem-se seguir os passos descritos abaixo. | ||

| + | |||

| + | # Instalar o serviço: <syntaxhighlight lang=bash> | ||

| + | apt-get install -y dhcp3-server | ||

| + | </syntaxhighlight> | ||

| + | # Configurar em ''/etc/dhcp/dhcpd.conf''. Definir as configurações globais e as redes onde o servidor DHCP irá ofertar endereços. Apague todo o conteúdo do arquivo original: <syntaxhighlight lang=text> | ||

| + | default-lease-time 600; | ||

| + | max-lease-time 7200; | ||

| + | option subnet-mask 255.255.255.0; | ||

| + | option broadcast-address 192.168.3.255; | ||

| + | option routers 192.168.3.1; | ||

| + | option domain-name-servers 200.135.37.65; | ||

| + | option domain-name "ger.edu.br"; | ||

| + | |||

| + | subnet 192.168.3.0 netmask 255.255.255.0 { | ||

| + | range 192.168.3.X1 192.168.3.X9; | ||

| + | } | ||

| + | </syntaxhighlight> | ||

| + | # Editar a interface que vai atender ao DHPD: <syntaxhighlight lang=text> | ||

| + | vi /etc/default/isc-dhcp-server | ||

| + | INTERFACES="eth0" </syntaxhighlight> | ||

| + | # Iniciar o servidor DHCP: <syntaxhighlight lang=text> | ||

| + | service isc-dhcp-server restart | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| + | # Use o utilitário o '''dhclient''' de sua máquina virtual com ambiente gráfico como cliente para testes <syntaxhighlight lang=bash> | ||

| + | apt-get install isc-dhcp-client | ||

| + | dhclient -v eth0 </syntaxhighlight> | ||

| + | # Verifique o log e observe a troca de mensagens entre o cliente e o servidor: <syntaxhighlight lang=text> | ||

| + | tail /var/log/syslog </syntaxhighlight> | ||

| + | # Verifique os aluguéis no seu servidor com: <syntaxhighlight lang=text> | ||

| + | cat /var/lib/dhcp/dhcpd.leases </syntaxhighlight> | ||

| + | # Como fixar IP para uma determinada máquina? | ||

| − | + | Maiores detalhes sobre esse servidor DHCP: | |

| + | * [http://manpages.ubuntu.com/manpages/karmic/en/man8/dhcpd.8.html dhcpd - o servidor DHCP] | ||

| + | * [http://manpages.ubuntu.com/manpages/dapper/en/man5/dhcpd.conf.5.html dhcpd.conf - o arquivo de configuração do DHCP] | ||

| + | * [http://manpages.ubuntu.com/manpages/karmic/en/man5/dhcp-options.5.html Opções do protocolo DHCP] | ||

| + | * [http://manpages.ubuntu.com/manpages/dapper/en/man8/dhclient.8.html dhclient - o cliente DHCP] | ||

| + | {{Collapse bottom | DHCP}} | ||

| − | + | == 15/5: Servidor FTP == | |

| + | Ver capítulo 32 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | {{Collapse top | FTP}} | ||

| + | #Instale o servidor FTP <syntaxhighlight lang=text> apt-get install vsftpd </syntaxhighlight> | ||

| + | #Teste como ''anonymous'' conectando do terminal da máquina real. Tente criar arquivos e pastas e fazer o download de arquivos. Verifique o conteúdo do diretório da máquina remota e também da máquina local. Digite '''help''' no terminal ftp para saber como. <syntaxhighlight lang=text> ftp 192.168.3.1X </syntaxhighlight> | ||

| + | #Configure o diretório padrão do ''anonymous'' (desafio), e coloque algum arquivo neste diretório. | ||

| + | #Reinicie o serviço <syntaxhighlight lang=text> | ||

| + | service vsftpd restart </syntaxhighlight> | ||

| + | #Teste | ||

| + | #Configure para os usuários da máquina poderem acessar o FTP <syntaxhighlight lang=text> | ||

| + | vi /etc/vsftpd.conf | ||

| + | local_enable=YES </syntaxhighlight> | ||

| + | #Reinicie o serviço <syntaxhighlight lang=text> | ||

| + | service vsftpd restart </syntaxhighlight> | ||

| + | #Teste. | ||

| + | #Observe o log <syntaxhighlight lang=text> | ||

| + | tail /var/log/vsftpd.log </syntaxhighlight> | ||

| + | {{Collapse bottom | FTP}} | ||

| − | + | == 15/5: Servidor SSH == | |

| − | === | + | Ver capítulo 33 da [[Media:Gerencia_de_redes.pdf|apostila]]. |

| + | {{Collapse top | SSH}} | ||

| + | #Instale o SSH em sua máquina. | ||

| + | #Habilite e desabilite o login do root.<syntaxhighlight lang=text> | ||

| + | vi /etc/ssh/sshd_config | ||

| + | PermitRootLogin yes </syntaxhighlight> | ||

| + | #Reinicie o serviço <syntaxhighlight lang=text> | ||

| + | service ssh restart </syntaxhighlight> | ||

| + | #De sua máquina real conecte e faça testes. <syntaxhighlight lang=text> | ||

| + | ssh aluno@192.168.3.1X </syntaxhighlight> | ||

| + | #Habilite o acesso somente para um conjunto de usuários (desafio). | ||

| + | #Teste. | ||

| + | #Desfaça o anterior. Bloqueie o acesso para um conjunto de usuários (desafio). | ||

| + | #Teste. | ||

| + | #Instale o SSH em sua máquina virtual com ambiente gráfico. | ||

| + | #Habilite e desabilite o '''X11Forwarding'''. | ||

| + | #Teste esta funcionalidade: <syntaxhighlight lang=text> | ||

| + | ssh -X aluno@192.168.3.1X | ||

| + | firefox </syntaxhighlight> | ||

| + | #Teste a funcionalidade do '''scp''', copiando arquivos locais para o servidor e vice-versa. | ||

| + | #Configure seu par de máquinas, cliente e servidor, para conexão direta, sem pedido de senha (desafio). | ||

| + | #Teste a conexão direta. | ||

| + | #Teste a execução de comandos no seu servidor, sem "sair" do cliente. | ||

| + | #Faça uns teste fornecendo usuário e/ou senha errados e verifique o ''log'': <syntaxhighlight lang=text> | ||

| + | tail /var/log/auth.log </syntaxhighlight> | ||

| + | {{Collapse bottom | SSH}} | ||

| − | + | == 22/5: Servidor DHCP, FTP, SSH == | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | == | + | == 29/5: Avaliação == |

| − | + | == 29/5: Squid == | |

| − | + | Ver capítulo 34 da [[Media:Gerencia_de_redes.pdf|apostila]]. | |

| − | + | {{Collapse top | Squid}} | |

| − | |||

| − | |||

| − | + | #Instalar o [http://www.squid-cache.org/ Squid]: <syntaxhighlight lang=text> | |

| + | apt-get install squid </syntaxhighlight> | ||

| + | #Reiniciar o serviço: <syntaxhighlight lang=text> | ||

| + | service squid3 restart </syntaxhighlight> | ||

| + | #Verificar os logs do mesmo: <syntaxhighlight lang=text> | ||

| + | tail /var/log/squid3/cache.log | ||

| + | tail /var/log/squid3/access.log | ||

| + | tail /var/log/upstart/squid3.log </syntaxhighlight> | ||

| + | #Edite o '''/etc/squid3/squid.conf''' e descomente as regras explicitadas na apostila. | ||

| + | #Edite o '''/etc/squid3/squid.conf''' e inclua as regras abaixo. Observe que a primeira regra de cada bloco já exite no arquivo, crie as demais. A ordem sequencial é fundamental. <syntaxhighlight lang=text> | ||

| + | ..... | ||

| + | acl localhost src 127.0.0.1/32 ::1 | ||

| + | acl redelocal src 192.168.3.0/24 | ||

| + | ..... | ||

| + | http_access allow localhost | ||

| + | http_access allow redelocal </syntaxhighlight> | ||

| + | #Restarte o serviço | ||

| + | #Siga o roteiro da apostila a configure o navegador da máquina real para utilizar o Squid de seu servidor, substituindo ''localhost'' por 192.168.3.1X. | ||

| + | #faça o download de algum arquivo que não seja maior que o '''maximum_object_size''' configurado e procure o mesmo (por tamanho) no /var/spool/squid3 com os comandos: <syntaxhighlight lang=text> | ||

| + | du -sh /var/spool/squid3/* | ||

| + | du -sh /var/spool/squid3/00/* </syntaxhighlight> | ||

| + | #Faça testes de bloqueio para algum sítio de sua preferência. Teste. | ||

| + | #Bloqueie o acesso a sítios que contenham a palavra uol. Teste acessando http://www.folha.uol.com.br/ ! | ||

| + | #Bloqueie o acesso à rede no horário atual (veja a hora de sua máquina). Teste! | ||

| + | {{Collapse bottom | Squid}} | ||

| − | + | == 5/6: iptables == | |

| + | Ver capítulo 35 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | {{Collapse top | iptables}} | ||

| + | #Configure seu servidor como roteador. | ||

| + | #Configure no Ubuntu Gráfico como roteador padrão seu servidor. | ||

| + | #Instale o iptables. <syntaxhighlight lang=text> | ||

| + | apt-get install iptables </syntaxhighlight> | ||

| + | #Configure uma regra que impeça seu cliente de acessar qualquer porta da máquina www.ifsc.edu.br. | ||

| + | #Repita a regra, mas agora mandando um aviso ao cliente. | ||

| + | #Proíba o seu cliente de fazer ping para qualquer máquina, liberando todos os demais serviços. | ||

| + | #Limpe a regra anterior. | ||

| + | #Permita que seu cliente acesse qualquer máquina na porta 80, mas somente nesta porta. | ||

| + | #Limpe todas as regras. | ||

| + | #Mude a política para DROP e permita que o seu cliente acesse somente www.ifsc.edu.br. | ||

| + | #De seu cliente, faça um ataque do tipo ''ping of death'' em seu servidor: <syntaxhighlight lang=text> | ||

| + | ping -f 192.168.3.1X </syntaxhighlight> | ||

| + | #Iniba ataques do tipo ''ping of death'' na chain INPUT do seu servidor. | ||

| + | #Teste novamente com seu cliente e tente perceber a diferença no comportamento dos dois ataques. | ||

| + | {{Collapse bottom | iptables}} | ||

| − | <syntaxhighlight lang=text> | + | == 5/6: VPN == |

| − | # | + | Ver capítulo 38 da [[Media:Gerencia_de_redes.pdf|apostila]]. |

| − | + | {{Collapse top | VPN}} | |

| + | #Siga o roteiro da apostila com as seguintes diferenciações. Instale o OpenVPN <syntaxhighlight lang=text> | ||

| + | apt-get install openvpn </syntaxhighlight> | ||

| + | #Crie uma VPN entre sua máquina servidora e cliente com criptografia de dados. Siga o roteiro da apostila. NÃO defina os parâmetros ''user openvpn'' e ''group openvpn'', conforme pedido na apostila. | ||

| + | #Configure sua máquina servidora para ser a matriz. Após o ''start'', verifique se está tudo correto em /var/log/syslog. | ||

| + | #Configure sua máquina cliente para ser a filial. | ||

| + | #Dê ping nas interfaces 192.168.10.1 ou 2 e 192.168.3.1X | ||

| + | #Com o tcpdump, capture pacotes na interface tun0/1 e eth0. | ||

| + | {{Collapse bottom | VPN}} | ||

| − | # | + | == 12/6: SNMP == |

| − | + | Ver capítulo 39 da [[Media:Gerencia_de_redes.pdf|apostila]]. | |

| + | {{Collapse top | SNMP}} | ||

| + | Mais detalhes podem obtidos em [http://wiki.sj.ifsc.edu.br/index.php/GER-2010-1#21.2F06:_SNMP SNMP]. | ||