Mudanças entre as edições de "PJI11103-2016-1"

| (156 revisões intermediárias pelo mesmo usuário não estão sendo mostradas) | |||

| Linha 16: | Linha 16: | ||

==[[PJI3-TecTel#PJI3_-_PROJETO_INTEGRADOR_III|Plano de Ensino]]== | ==[[PJI3-TecTel#PJI3_-_PROJETO_INTEGRADOR_III|Plano de Ensino]]== | ||

| + | |||

| + | [[PJI3-TecTel_(Plano_de_Ensino) | Plano de ensino]] | ||

| + | |||

| + | == AVALIAÇÕES == | ||

| + | |||

| + | {| border="1" | ||

| + | !Aluno(a) | ||

| + | !Avaliação 1 | ||

| + | !Avaliação 2 | ||

| + | !Avaliação 3 | ||

| + | !Trabalho | ||

| + | !Média | ||

| + | |- | ||

| + | |Caroline ||(4,43*+7,65**)/2=6,04 ||7,63 ||7,75 ||10,00 ||7,86 | ||

| + | |- | ||

| + | |Christien ||6,17 ||(4,29*+9,00**)/2=6,65 ||6,00 ||10,00 ||7,21 | ||

| + | |- | ||

| + | |Thiago ||6,38 ||(2,92*+9,00**)/2=6,00 ||9,00 ||10,00 ||7,85 | ||

| + | |- | ||

| + | |Victor ||8,47 ||10,00 ||9,00 ||10,00 ||9,37 | ||

| + | |- | ||

| + | |} | ||

| + | '''*''' - Avaliação | ||

| + | |||

| + | '''**''' - Recuperação extra | ||

=Diário de aulas= | =Diário de aulas= | ||

| Linha 768: | Linha 793: | ||

root@gerencia:~> | root@gerencia:~> | ||

</syntaxhighlight> | </syntaxhighlight> | ||

| + | |||

| + | Quando é feita a configuração de rede via comando, normalmente é necessário alterar o arquivo /etc/resolv.conf e acrescentar neste arquivo um servidor DNS para resolver nome, conforme abaixo: | ||

| + | |||

| + | <code> nameserver 200.135.37.65</syntaxhighlight> | ||

==== Configuração no boot ==== | ==== Configuração no boot ==== | ||

| Linha 873: | Linha 902: | ||

* [http://manpages.ubuntu.com/manpages/karmic/en/man1/wireshark.1.html wireshark]: o equivalente em modo gráfico (porém com muitas outras funcionalidades) | * [http://manpages.ubuntu.com/manpages/karmic/en/man1/wireshark.1.html wireshark]: o equivalente em modo gráfico (porém com muitas outras funcionalidades) | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

'''Atividade''' | '''Atividade''' | ||

| Linha 924: | Linha 947: | ||

{{Collapse bottom | Interfaces de rede e rotas estáticas}} | {{Collapse bottom | Interfaces de rede e rotas estáticas}} | ||

| + | |||

| + | ==Aula 8 - 15/04/16: Interfaces de rede - Atividades== | ||

| + | |||

| + | {{Collapse top | Atividades - Máquina virtual}} | ||

| + | |||

| + | '''A)''' Configurar interface de rede | ||

| + | |||

| + | # Verifique a configuração de sua interface de rede eth0, na sua máquina virtual. Se necessário corrija-a usando ''ifconfig'' assim: ip 192.168.2.X, sendo X o número do computador + 100 (exemplo: para o micro 2 (M2) X=102), roteador default = 192.168.2.1. '''Nameserver''' 200.135.37.65. | ||

| + | ## Teste a comunicação do seu computador, fazendo ''ping 192.168.2.1''. Tente pingar outras máquinas da rede. | ||

| + | ## Tente também pingar o IP 200.135.37.65. | ||

| + | ## Veja a tabela de rotas, usando '''netstat -rn''' ou '''route -n'''. | ||

| + | ## Verifique a rota seguida pelos datagramas enviados, usando ''traceroute -n 200.135.37.65''. Se o traceroute não estiver instalado insta-le-o ('''apt-get install traceroute'''). | ||

| + | # Configure sua máquina virtual servidora para que a informação de rede, configurada manualmente acima, fique permanente. Quer dizer, no próximo boot essa configuração deve ser ativada automaticamente. | ||

| + | # Adicione um ''IP alias'' a sua interface eth0. Esse novo IP deve ser configurado para 10.0.0.X/24 (X = item 1). | ||

| + | ## Tente pingar os computadores de seus colegas, usando ambos endereços: da rede 192.168.2.0/24 e da rede 10.0.0/24. | ||

| + | ## Enquanto acontecem os pings, visualize o tráfego pela interface eth0, usando o programa [http://manpages.ubuntu.com/manpages/karmic/en/man8/tcpdump.8.html tcpdump]: <syntaxhighlight lang=bash> | ||

| + | # Mostra o tráfego ICMP que passa pela interface eth1 | ||

| + | tcpdump -i eth1 -n icmp | ||

| + | </syntaxhighlight> | ||

| + | ## Pense em uma utilidade para ''IP alias'' ... | ||

| + | |||

| + | '''B)''' Coleta de tráfego | ||

| + | #Faça um ou mais pings para algum(ns) sítios e, com o uso de parâmetros apropriados, faça com que o ''tcpdump'': | ||

| + | ##Capture todos os pacotes da rede. | ||

| + | ##Capture somente os pacotes gerados por sua máquina. | ||

| + | ##Capture somente pacotes destinados à sua máquina. | ||

| + | ##Capture pacotes destinados ou originados da máquina 200.135.37.65. | ||

| + | ##Faça com que os pacotes capturados anteriormente sejam salvos num arquivo, chamado “pacotes_capturados.cap“. | ||

| + | ##Abra este arquivo com o Wireshark e analise. | ||

| + | |||

| + | '''C)''' Tabelas estáticas de roteamento | ||

| + | |||

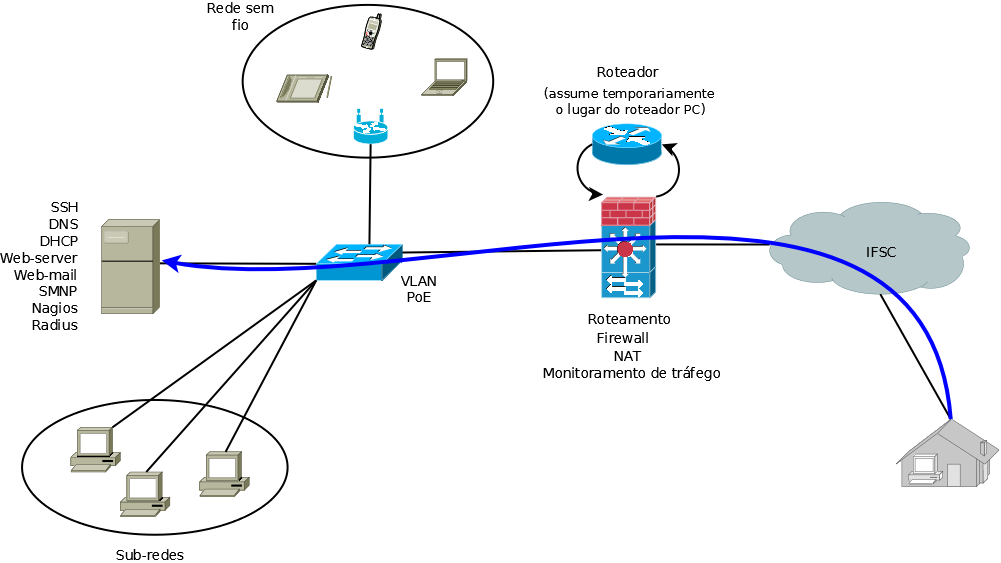

| + | [[Imagem:Diagrama_para_construir_tabelas_de_roteamento_com_maquinas_virtuais-rede-2.jpg]] | ||

| + | |||

| + | #Configure as interfaces de rede (uma interface virtual – ip alias) de sua máquina servidora, conforme números de IPs sugeridos na Figura. Todas as máscaras de rede devem ser 255.255.255.0 ou /24. '''Não''' configure gateway. | ||

| + | #Configure sua máquina virtual servidora para rotear pacotes. | ||

| + | #Configure sua máquina virtual cliente para ser seu cliente de rede, conforme Figura. | ||

| + | #Montar as tabelas estáticas de roteamento para todas as redes de todos os seus colegas, de modo que todas as máquinas cliente tenham acesso entre si (“pingando” ente elas). | ||

| + | #Faça testes. Se houver problemas usar '''tcpdump''' para monitorar individualmente as interfaces e verificar onde está o problema. Lembre-se que os pacotes devem ter rota de ida e volta, portanto o problema pode ser no seu roteador ou de seu vizinho. Uma boa sequência de testes é: | ||

| + | ##Pingar entre cliente e roteador (servidor). | ||

| + | ##Do cliente pingar a interface externa do roteador. | ||

| + | ##Do cliente pingar a máquina do professor. Se funcionar até aqui seu roteador estará corretamente configurado. | ||

| + | ##Do roteador pingar a interface externa de outro roteador. | ||

| + | ##Do roteador pingar outro cliente. | ||

| + | ##Do seu cliente pingar outro cliente. | ||

| + | |||

| + | {{Collapse bottom | Atividades - Máquina virtual}} | ||

| + | |||

| + | ==Aula 9 - 19/04/16: Continuação Aula 8== | ||

| + | |||

| + | ==Aula 10 - 22/04/16: Interfaces de rede e roteamento estático== | ||

| + | |||

| + | #Conclusão do laboratório sobre interfaces de rede e roteamento estático; | ||

| + | #Configuração do servidor como roteador; | ||

| + | #Inserção de AP na rede. | ||

| + | |||

| + | ==Aula 11 - 26/04/16: NAT e DHCP== | ||

| + | |||

| + | {{collapse top | NAT }} | ||

| + | |||

| + | === NAT === | ||

| + | |||

| + | A tradução de endereço de rede (NAT - Network Address Translation), proposta pela [http://www.faqs.org/rfcs/rfc1631.html RFC 1631] em 1994, é uma função de rede criada para contornar o problema da escassez de endereços IP. Com a explosão no crescimento da Internet, e o mau aproveitamento dos endereços IP (agravado pelo endereçamento hierárquico), percebeu-se que o esgotamento de endereços poderia ser logo alcançado a não ser que algumas medidas fossem tomadas. Esse problema somente seria eliminado com a reformulação do protocolo IP, de forma a aumentar o espaço de endereços, que resultou na proposta do [http://www.faqs.org/rfcs/rfc2460.html IPv6] em 1998. Porém no início dos anos 1990 a preocupação era mais imediata, e pensou-se em uma solução provisória para possibilitar a expansão da rede porém reduzindo-se a pressão por endereços IP. O NAT surgiu assim como uma técnica com intenção de ser usada temporariamente, enquanto soluções definitivas não se consolidassem. Ainda hoje NAT é usado em larga escala, e somente deve ser deixado de lado quando IPv6 for adotado mundialmente (o que deve demorar). | ||

| + | |||

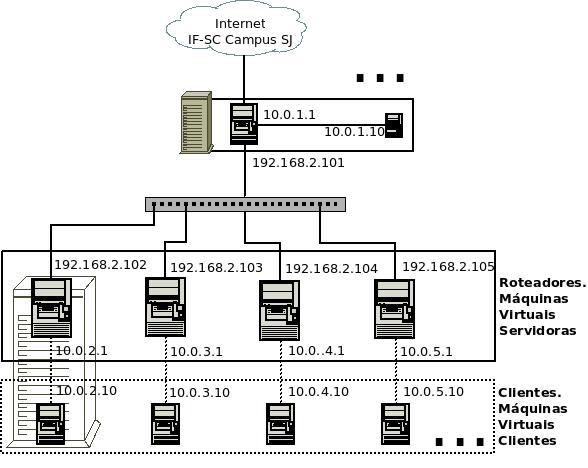

| + | NAT parte de um princípio simples: endereços IP podem ser compartilhados por nodos em uma rede. Para isto, usam-se endereços IP ditos não roteáveis (também chamados de inválidos) em uma rede, sendo que um ou mais endereços IP roteáveis (válidos) são usados na interface externa roteador que a liga a Internet. Endereços não roteáveis pertencem às subredes 10.0.0.0/8, 192.168.0.0/16 e 172.16.0.0/12, e correspondem a faixas de endereços que não foram alocados a nenhuma organização e, portanto, não constam das tabelas de roteamento dos roteadores na Internet. A figura abaixo mostra uma visão geral de uma rede em que usa NAT: | ||

| + | |||

| + | [[Imagem:Nat-exemplo.png]] | ||

| + | |||

| + | Para ser possível compartilhar um endereço IP, NAT faz mapeamentos ''(IP origem, port origem, protocolo transporte)'' -> ''(IP do NAT, port do NAT, , protocolo transporte)'', sendo ''protocolo de transporte'' TCP ou UDP. Assim, para cada par ''(IP origem, port origem TCP ou UDP)'' o NAT deve associar um par ''(IP do NAT, port do NAT TCP ou UDP)'' (que evidentemente deve ser único). Assim, por exemplo, se o roteador ou firewall onde ocorre o NAT possui apenas um endeerço IP roteável, ele é capaz em tese de fazer até 65535 mapeamentos para o TCP (essa é a quantidade de ports que ele pode possui), e o mesmo para o UDP. Na prática é um pouco menos, pois se limitam os ports que podem ser usados para o NAT. Note que o NAT definido dessa forma viola a independência entre camadas, uma vez que o roteamento passa a depender de informação da camada de transporte. | ||

| + | |||

| + | ==== NAT no Linux ==== | ||

| + | |||

| + | Ver capítulo 35, seção 4, da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

| + | O NAT no Linux se configura com [http://manpages.ubuntu.com/manpages/jaunty/man8/iptables.8.html iptables]. As regras devem ser postas na tabela ''nat'', e aplicadas a chain ''POSTROUTING'', como no seguinte exemplo: | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | iptables -t nat -A POSTROUTING -s 192.168.1.0/24 -o eth0 -j MASQUERADE ;Habilita o NAT | ||

| + | iptables -t nat -L ;Lista as atuais regras da tabela NAT | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A regra acima faz com que todo o tráfego originado em 192.168.1.0/24, e que sai pela interface ''eth0'' deve ser mascarado com o endereço IP dessa interface. Esta regra diz o seguinte: todos os pacotes que passarem (POSTROUTING) por esta máquina com origem de 192.168.1.0/24 e sairem pela interface eth0 serão mascarados, ou seja sairão desta máquina com o endereço de origem como sendo da eth0. O alvo ''MASQUERADE'' foi criado para ser usado com links dinâmicos (tipicamente discados ou ADSL), pois os mapeamentos se perdem se o link sair do ar. | ||

| + | |||

| + | === Atividade === | ||

| + | |||

| + | '''D)''' NAT | ||

| + | #Desfaça as tabelas de roteamento. | ||

| + | #Configure a máquina cliente com os parâmetros: | ||

| + | ##IP, conforme o modelo da Figura | ||

| + | ##máscara: 255.255.255.0 ou /24 | ||

| + | ##default gw: ip_interno_do_seu_servidor | ||

| + | ##nameserver:200.135.37.65 | ||

| + | #Configure a máquina servidora para encaminhar pacote de uma interface a outra (''ip_forward''). | ||

| + | #Configure a máquina servidora para fazer NAT, por exemplo, no servidor do professor da Figura acima:<code>iptables -t nat -A POSTROUTING -s 10.0.1.0/24 -o eth0 -j MASQUERADE</syntaxhighlight> Lembre-se de adequar a interface (eth0, eth1, ...) para o seu caso e também a rede (10.0.2.0/24, 10.0.3.0/24. ...). | ||

| + | #A partir do cliente faça testes “pingando” para: | ||

| + | ##o próprio servidor | ||

| + | ##o servidor de colegas | ||

| + | ##redes externas | ||

| + | ##redes dos colegas. | ||

| + | #Qual é a diferença de “comportamento” quando comparado ao cenário das tabelas estáticas de roteamento? | ||

| + | |||

| + | {{collapse bottom | NAT }} | ||

| + | |||

| + | {{collapse top | DHCP }} | ||

| + | |||

| + | ===DHCP=== | ||

| + | |||

| + | Ver capítulo 31 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

| + | Toda máquina que for participar de uma rede, deve primeiro, ter um endereço IP. Em uma rede pequena (até 20 máquinas), a tarefa de configurar IPs é relativamente simples. Mas em uma rede grande com centenas de máquinas, esta tarefa de endereçamento torna-se trabalhosa. Para facilitar as coisas, foi criado um mecanismo de endereçamento automático | ||

| + | de IP para máquinas em uma rede TCP/IP: o DHCP (Dynamic Host Configuration Protocol – Protocolo de configuração de máquinas dinâmico). Um servidor DHCP pode facilitar muito a vida do administrador da rede. | ||

| + | |||

| + | Dentre as configurações de serviços que podem ser passadas ao ''host'' cliente por dhcp são: | ||

| + | |||

| + | #Endereçamento IP, máscara de subrede, Gateway, Servidor(es) DNS, | ||

| + | #nome de host e/ou de domínio; | ||

| + | #Servidores e domínio NIS (autenticação); | ||

| + | #Servidores WINS (para redes Microsoft®); | ||

| + | #Servidores NTP (Hora); | ||

| + | #Imagens de boot para Terminais burros; | ||

| + | |||

| + | Como podemos observar, tudo o que é necessário para que uma máquina esteja em condições de ingressar em uma rede e usufruir de tudo o que ela possa oferecer, o DHCP se faz útil para sua configuração automática. | ||

| + | |||

| + | === Protocolo DHCP=== | ||

| + | |||

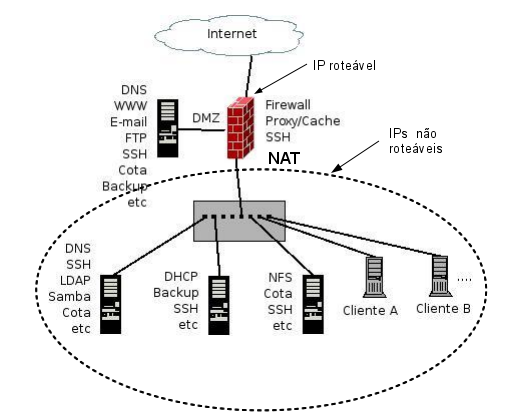

| + | Entenda, com a explicação a seguir, como funciona o protocolo DHCP. | ||

| + | |||

| + | '''a) DHCP Discover''' – Quando uma máquina é ligada, ela tem um serviço (daemon) cliente do DHCP configurado para localizar o servidor neste momento. Este cliente DHCP envia um pacote UDP com destino à porta 67 do servidor chamado “DHCP Discover”. Este pacote broadcast tem o endereço IP de destino 255.255.255.255 e mac address de destino ff:ff:ff:ff:ff:ff. | ||

| + | |||

| + | [[Arquivo:DHCP-discover.png|600px]] | ||

| + | |||

| + | '''b) DHCP Offer''' – O servidor ao receber o referido pacote em sua porta ethernet, irá analisá-lo e, em sua tabela de IPs, reservar um endereço e preparar um pacote de resposta ao cliente solicitante. Este pacote de resposta chama-se DHCP Offer. | ||

| + | |||

| + | [[Arquivo:DHCP-offer.png|600px]] | ||

| + | |||

| + | O único meio de a estação cliente saber que o pacote DHCP Offer se destina à ela, é através do mac address. | ||

| + | |||

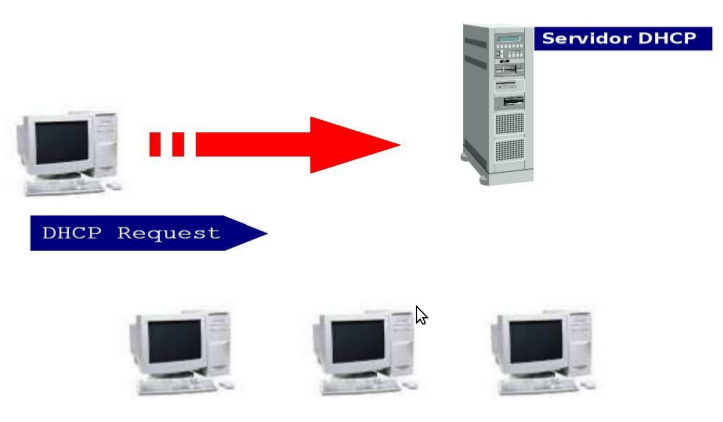

| + | '''c) DHCP Request''' – O cliente ao receber o pacote do servidor, decide se aceita a configuração oferecida pois pode receber mais de uma oferta. Em caso positivo, retorna um novo pacote ao servidor, comunicando o aceitamento da oferta. Este pacote chama-se DHCP Request. | ||

| + | |||

| + | [[Arquivo:DHCP-request.png|600px]] | ||

| + | |||

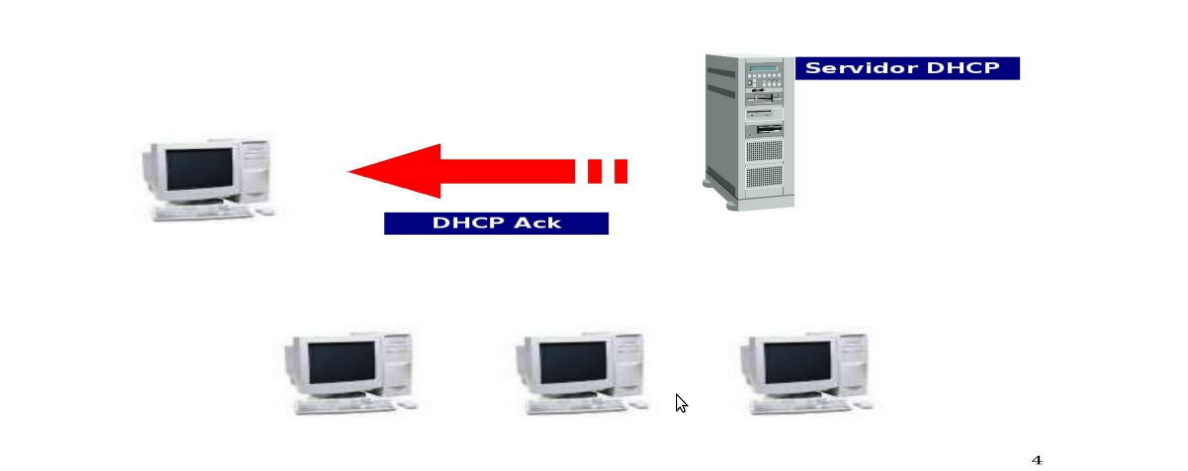

| + | '''d) DHCP Ack''' – Para finalizar a “conversação” entre cliente e servidor DHCP, este finaliza (efetiva) o aluguel (lease) do endereço ao cliente em sua tabela de IPs, e envia àquele, um pacote DHCP Ack para que ele ajuste suas configurações. | ||

| + | |||

| + | [[Arquivo:DHCP-ack.png|600px]] | ||

| + | |||

| + | {{collapse bottom | DHCP}} | ||

| + | |||

| + | ==Aula 12 - 29/04/16: Aula cancelada== | ||

| + | |||

| + | Apenas o Christien compareceu e possuía apenas em torno de uma hora disponível, pois precisava sair cedo. Como o conteúdo terá de ser ministrado em outra aula, o mesmo foi dispensado desta uma hora que poderia assistir. | ||

| + | |||

| + | ==Aula 13 - 03/05/16: DHCP - prática== | ||

| + | |||

| + | {{collapse top | DHCP - atividade}} | ||

| + | |||

| + | ===Atividade=== | ||

| + | |||

| + | Em nosso experimento será usado o [http://www.isc.org/software/dhcp servidor DHCP desenvolvido pelo ISC]. Para usá-lo devem-se seguir os passos descritos abaixo. | ||

| + | |||

| + | # Instalar o serviço: <syntaxhighlight lang=bash> | ||

| + | apt-get install -y dhcp3-server | ||

| + | </syntaxhighlight> | ||

| + | # Configurar em ''/etc/dhcp/dhcpd.conf'', definindo as configurações globais e as redes onde o servidor DHCP irá ofertar endereços. Apague todo o conteúdo do arquivo original. '''X''' = 4, 5, 6 ou 7 a sua escolha, porém deve ser acordado entre os alunos quem usará cada faixa para não haver duplicação. <syntaxhighlight lang=text> | ||

| + | default-lease-time 600; | ||

| + | max-lease-time 7200; | ||

| + | option subnet-mask 255.255.255.0; | ||

| + | option broadcast-address 192.168.1.255; | ||

| + | option routers 192.168.1.1; | ||

| + | option domain-name-servers 200.135.37.65; | ||

| + | |||

| + | subnet 192.168.1.0 netmask 255.255.255.0 { | ||

| + | range 192.168.1.X1 192.168.1.X5; | ||

| + | } | ||

| + | </syntaxhighlight> | ||

| + | # Editar a interface que vai atender ao DHCP, no exemplo abaixo eth0, se a sua máquina utilizar uma interface diferente de eth0 faça a devida correção, por exemplo, eth1, eth2...: <syntaxhighlight lang=text> | ||

| + | vi /etc/default/isc-dhcp-server | ||

| + | INTERFACES="eth0" </syntaxhighlight> | ||

| + | # Iniciar o servidor DHCP: <syntaxhighlight lang=text> | ||

| + | service isc-dhcp-server restart | ||

| + | </syntaxhighlight> | ||

| + | # Verifique o log no servidor e observe a troca de mensagens entre o cliente e o servidor: <syntaxhighlight lang=text> | ||

| + | tail -f /var/log/syslog </syntaxhighlight> | ||

| + | # Intale e use o utilitário o '''dhclient''' de sua máquina virtual com ambiente gráfico como cliente para testes <syntaxhighlight lang=bash> | ||

| + | apt-get install isc-dhcp-client | ||

| + | dhclient -v eth0 </syntaxhighlight> | ||

| + | # Verifique o log no servidor e observe a troca de mensagens entre o cliente e o servidor. <syntaxhighlight lang=text> | ||

| + | tail -f /var/log/syslog </syntaxhighlight> | ||

| + | # Verifique os aluguéis no seu servidor com: <syntaxhighlight lang=text> | ||

| + | cat /var/lib/dhcp/dhcpd.leases </syntaxhighlight> | ||

| + | # Desafio: fixe um IP para algum cliente seu (por exemplo seu vizinho). | ||

| + | |||

| + | Maiores detalhes sobre esse servidor DHCP: | ||

| + | * [http://manpages.ubuntu.com/manpages/karmic/en/man8/dhcpd.8.html dhcpd - o servidor DHCP] | ||

| + | * [http://manpages.ubuntu.com/manpages/dapper/en/man5/dhcpd.conf.5.html dhcpd.conf - o arquivo de configuração do DHCP] | ||

| + | * [http://manpages.ubuntu.com/manpages/karmic/en/man5/dhcp-options.5.html Opções do protocolo DHCP] | ||

| + | * [http://manpages.ubuntu.com/manpages/dapper/en/man8/dhclient.8.html dhclient - o cliente DHCP] | ||

| + | |||

| + | {{collapse bottom | DHCP - atividade}} | ||

| + | |||

| + | ==Aula 14 - 06/06/16: Avaliação individual== | ||

| + | |||

| + | Avaliação individual prática e teórica dos conteúdos vistos até o momento. | ||

| + | |||

| + | Conteúdos: | ||

| + | |||

| + | #Gerência de usuários e grupos; | ||

| + | #Permissionamento de arquivos; | ||

| + | #Acesso remoto via SSH; | ||

| + | #Interfaces de rede; | ||

| + | #Roteamento estático em servidor Linux; | ||

| + | #NAT; | ||

| + | #DHCP. | ||

| + | |||

| + | |||

| + | ==Aula 15 - 10/05/16: DNAT== | ||

| + | |||

| + | {{collapse top |DNAT}} | ||

| + | |||

| + | Anteriormente estudamos NAT com o intuito de mascarar IPs não roteáveis no âmbito da internet para IPs roteáveis no âmbito da internet. Este tipo de NAT é denominado SNAT e é aplicado quando desejamos alterar o endereço de origem de um determinado pacote. | ||

| + | |||

| + | Agora iremos estudar uma outra forma de implementar NAT, o DNAT. O DNAT aplica-se quando desejamos alterar o endereço de destino de um pacote. O redirecionamento de portas e o redirecionamento de servidores são um exemplo de DNAT e iremos utilizá-los nesta aula. | ||

| + | |||

| + | Para fazermos redirecionamento de porta apenas, devemos executar o seguinte comando: <code> iptables -t nat -A PREROUTING -p tcp -d ip_de_destino_do_pacote --dport porta_de_destino -j REDIRECT --to-port porta_da_aplicação </syntaxhighlight> | ||

| + | |||

| + | Para fazermos o redirecionamento de um fluxo entrante para outro servidor, devemos executar o seguinte: <code> iptables -t nat -A PREROUTING -d ip_de_destino_do_pacote -p tcp --dport porta_de_destino -j DNAT --to ip_servidor_interno:porta_servidor_interno </syntaxhighlight> | ||

| + | |||

| + | Para vermos as regras de NAT criadas executamos o seguinte comando: <code> iptables -t nat -L</syntaxhighlight> | ||

| + | |||

| + | '''Atividades''' | ||

| + | |||

| + | #Abrir uma máquina virtual servidor e fazer a seguinte configuração prévia: | ||

| + | ##IP alias na faixa 10.0.X.0/24, onde X é o número da sua máquina; | ||

| + | ##Tornar a máquina um roteador; | ||

| + | ##Mascarar IPs da rede interna. | ||

| + | #Abrir uma máquina virtual com interface gráfica (cliente) com IP na faixa 10.0.X.0/24 e colocar a máquina servidor como ''gateway default'' | ||

| + | #Instalar um servidor SSH na máquina cliente e na maquina servidor , caso ainda não esteja. <code> apt-get install ssh</syntaxhighlight> | ||

| + | #Na máquina servidor fazer as seguintes regras de NAT: | ||

| + | ##Redirecionar os acesso à porta 222 para a porta 22 do mesma máquina; | ||

| + | ##Redirecionar os acesso à porta 2222 para a porta 22 da máquina cliente. | ||

| + | #Instalar um servidor Apache (HTTP) na máquina cliente e na maquina servidor. <code> apt-get install apache2</syntaxhighlight> | ||

| + | #Na máquina servidor fazer as seguintes regras de NAT: | ||

| + | ##Redirecionar os acesso à porta 8080 para a porta 80 do mesma máquina; | ||

| + | ##Redirecionar os acesso à porta 8088 para a porta 80 da máquina cliente. | ||

| + | |||

| + | {{collapse bottom |DNAT}} | ||

| + | |||

| + | ==Aula 16 - 13/05/16: DNAT no servidor e Correção da prova== | ||

| + | |||

| + | ==Aula 17 - 17/05/16: Apache== | ||

| + | |||

| + | {{collapse top | WWW e protocolo HTTP}} | ||

| + | |||

| + | === WWW e protocolo HTTP === | ||

| + | |||

| + | WWW (''World Wide Web'') é um sistema de documentos em hipermidia que são ligados e acessados na Internet ([http://pt.wikipedia.org/wiki/Www FONTE: Wikipedia]). Tendo início em 1990 como uma aplicação experimental desenvolvida por [http://pt.wikipedia.org/wiki/Tim_Berners-Lee Tim Berners-Lee], que então trabalhava no [http://pt.wikipedia.org/wiki/CERN CERN], na Suíça, em pouco tempo caiu no gosto de demais usuários e se difundiu. WWW se tornou tão popular que para muitos passou a ser sinônimo de Internet (equivocadamente). Por trás da sua rápida aceitação há um protocolo de aplicação simples e funcional, além claro do modelo de informação em hipermidia que agradou as pessoas. | ||

| + | |||

| + | Se o WWW é um sistema de documentoshipermidia online mantido de forma distribuída na Internet, o protocolo [http://pt.wikipedia.org/wiki/HTTP HTTP (Hypertext Transfer Protocol)] é o protocolo usado para acessá-los. Esse protocolo segue o modelo cliente-servidor, e as comunicações são feitas com mensagens de pedido e resposta. Um cliente (navegador web) envia uma mensagem HTTP de pedido a um servidor web, que a responde com uma mensagem de resposta contendo o conteúdo solicitado. O protocolo HTTP usa o protocolo TCP para transmitir suas mensagens. | ||

| + | |||

| + | ==== Mensagens de pedido HTTP ==== | ||

| + | |||

| + | Mensagens HTTP de pedido possuem a seguinte estrutura: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | Método URI HTTP/versão_do_protocolo | ||

| + | Cabeçalho1: valor do cabeçalho1 | ||

| + | Cabeçalho2: valor do cabeçalho2 | ||

| + | Cabeçalho3: valor do cabeçalho3 | ||

| + | CabeçalhoN: valor do cabeçalhoN | ||

| + | |||

| + | corpo da mensagem | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A primeira linha usa o campo ''método'' para indicar o tipo de pedido a ser realizado. O ''método'' HTTP pode ser entendido como um comando a ser realizado pelo servidor. Os métodos mais comuns são: | ||

| + | * '''GET''': obtém um documento. | ||

| + | * '''POST''': envia algum conteúdo e obtém como resposta um documento. | ||

| + | * '''HEAD''': obtém informações sobre um documento. | ||

| + | |||

| + | O campo [http://pt.wikipedia.org/wiki/URI URI (Uniform Resource Indicator)] identifica o documento que o servidor deve acessar. Ele se aparenta com um caminho de arquivo (''pathname''), porém possui algumas extensões para poder enviar informação adicional. | ||

| + | |||

| + | Os cabeçalhos servem para complementar o pedido, informando ao servidor mais detalhes sobre o que está sendo requisitado. Por fim, o corpo da mensagem é opcional, podendo conter dados a serem enviados ao servidor quando necessário. | ||

| + | |||

| + | Tendo entendido os componentes de um pedido HTTP, segue abaixo um exemplo de uma requisição real (note que ela não possui corpo de mensagem): | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | GET /wiki/ HTTP/1.1 | ||

| + | Host: wiki.sj.ifsc.edu.br | ||

| + | User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64; rv:20.0) Gecko/20100101 Firefox/20.0 | ||

| + | Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 | ||

| + | Accept-Language: pt-BR,pt;q=0.8,en-US;q=0.5,en;q=0.3 | ||

| + | Accept-Encoding: gzip, deflate | ||

| + | Cookie: wiki2010UserID=614; wiki2010UserName=Msobral; wiki2010Token=4ed97239498a2fc74596b0f0a62331b5; wiki2010_session=f4e6b1hl4ctlkbpe5gc5gkosi4 | ||

| + | Connection: keep-alive | ||

| + | If-Modified-Since: Mon, 20 May 2013 00:38:20 GMT | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | ==== Mensagens de resposta HTTP ==== | ||

| + | |||

| + | Mensagens HTTP de resposta possuem a seguinte estrutura: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | HTTP/versão_do_protocolo status info | ||

| + | Cabeçalho1: valor do cabeçalho1 | ||

| + | Cabeçalho2: valor do cabeçalho2 | ||

| + | Cabeçalho3: valor do cabeçalho3 | ||

| + | CabeçalhoN: valor do cabeçalhoN | ||

| + | |||

| + | corpo da mensagem | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A linha inicial informa o resultado do atendimento do pedido (se teve sucesso ou não), contendo um código numérico de status seguido de uma breve descrição. Os códigos numéricos e info mais comuns são: | ||

| + | * '''200 OK''': pedido atendido com sucesso. | ||

| + | * '''302 Moved Temporarily''': o pedido pode ser atendido em outra URL. | ||

| + | * '''401 Authorization Required''': acesso negado, pois exige-se autenticação. | ||

| + | * '''403 Forbidden''': acesso negado em definitivo. | ||

| + | * '''404 Not Found''': documento não encontrado. | ||

| + | |||

| + | Após a linha inicial há os cabeçalhos, usados da mesma forma que em pedidos HTTP. Por fim, pode haver o corpo da mensagem (opcional). Um exemplo de mensagem de resposta segue abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | HTTP/1.1 200 OK | ||

| + | Date: Thu, 23 May 2013 20:43:31 GMT | ||

| + | Server: Apache | ||

| + | Last-Modified: Fri, 10 May 2013 14:09:58 GMT | ||

| + | ETag: "757236-40-4dc5db8df272a" | ||

| + | Accept-Ranges: bytes | ||

| + | Content-Length: 64 | ||

| + | Vary: Accept-Encoding | ||

| + | Connection: close | ||

| + | Content-Type: text/plain; charset=UTF-8 | ||

| + | |||

| + | Este é um pequeno arquivo de teste, sem informação útil ... | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | '''Exemplos''' | ||

| + | |||

| + | [https://dl.dropboxusercontent.com/u/50936332/capturaHTTP01.cap Captura de página somente HTML] | ||

| + | |||

| + | [https://dl.dropboxusercontent.com/u/50936332/capturaHTTP02.cap Captura de página HTML com uma figura] | ||

| + | |||

| + | [https://dl.dropboxusercontent.com/u/50936332/capturaHTTP03.cap Captura de página HTML com duas figuras] | ||

| + | |||

| + | {{collapse bottom | WWW e protocolo HTTP}} | ||

| + | |||

| + | {{collapse top | Apache}} | ||

| + | |||

| + | ===Apache=== | ||

| + | |||

| + | Ver capítulo 26 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

| + | O servidor [http://httpd.apache.org/ABOUT_APACHE.html Apache] (''Apache server'') é o mais bem sucedido servidor web livre. Foi criado em 1995 por Rob McCool, então funcionário do NCSA (''National Center for Supercomputing Applications''), Universidade de Illinois. Ele descende diretamente do [http://en.wikipedia.org/wiki/NCSA_HTTPd NCSA httpd], um servidor web criado e mantido por essa organização. Seu nome vem justamente do reaproveitamento do ''NCSA httpd'' (e do fator de tê-lo tornado modular) fazendo um trocadilho com a expressão "''a patchy httpd'' (um httpd remendável). Para ter ideia de sua popularidade, em maio de 2010, o Apache serviu aproximadamente 54,68% de todos os sites e mais de 66% dos milhões de sites mais movimentados. O servidor é compatível com o protocolo HTTP versão 1.1. Suas funcionalidades são mantidas através de uma estrutura de módulos, podendo inclusive o usuário escrever seus próprios módulos — utilizando a API do software. É disponibilizado em versões para os sistemas Windows, Novell Netware, OS/2 e diversos outros do padrão POSIX (Unix, GNU/Linux, FreeBSD, etc). | ||

| + | |||

| + | Um servidor web é capaz de atender requisições para transferência de documentos. Essas requisições são feitas com o protocolo HTTP (''HyperText Transfer Protocol''), e se referem a documentos que podem ser de diferentes tipos. Uma requisição HTTP simples é mostrada abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | GET / HTTP/1.1 Host: www.ifsc.edu.br | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Para o servidor Web, os principais componentes de uma requisição HTTP são o método HTTP a executar e o localizador do documento a ser retornado (chamado de URI - ''Uniform Resource Indicator''). No exemplo acima, a requisição pede o método ''GET'' aplicado à URI ''/''. O resultado é composto do status do atendimento, cabeçalhos informativos e o conteúdo da resposta. No exemplo, o status é a primeira linha (''HTTP/1.1 200 OK''), com os cabeçalhos logo a seguir. Os cabeçalhos terminam ao aparecer uma linha em branco, e em seguida vem o conteúdo (ou corpo) da resposta. | ||

| + | |||

| + | Todo documento possui um especificador de tipo de conteúdo, chamado de [http://en.wikipedia.org/wiki/Internet_media_type ''Internet media Type'']. O cabeçalho de resposta ''Content-type'' indica o ''media type'', para que o cliente HTTP (usualmente um navegador web) saiba como processá-lo. No exemplo acima, o documento retornado é do tipo ''text/html'', o que indica ser um texto HTML. Outros possíveis ''media types'' são: ''text/plain'' (texto simples), ''application/pdf'' (um texto PDF), ''application/x-gzip'' (um conteúdo compactado com gzip). | ||

| + | |||

| + | Um documento no contexto do servidor web é qualquer conteúdo que pode ser retornado como resposta a uma requisição HTTP. No caso mais simples, um documento corresponde a um arquivo em disco, mas também podem ser gerados dinamicamente. Existem diversas tecnologias para gerar documentos, tais como PHP, JSP, ASP, CGI, Python, Perl, Ruby, e possivelmente outras. Todas se caracterizam por uma linguagem de programação integrada intimamente ao servidor web, obtendo dele informação sobre como gerar o conteúdo da resposta. Atualmente, boa parte dos documentos que compõem um site web são gerados dinamicamente, sendo PHP, JSP e ASP as tecnologias mais usadas. | ||

| + | |||

| + | === Informações gerais sobre Apache no Ubuntu === | ||

| + | |||

| + | * Instalação: <syntaxhighlight lang=bash> | ||

| + | sudo apt-get install apache2 | ||

| + | </syntaxhighlight> | ||

| + | * Arquivos de configuração ficam em ''/etc/apache2'': | ||

| + | ** ''apache2.conf:'' a configuração inicia aqui | ||

| + | ** ''Diretório sites-available:'' configurações de hosts virtuais | ||

| + | ** ''Diretório sites-enabled:'' hosts virtuais atualmente ativados | ||

| + | * Para iniciar o Apache: <syntaxhighlight lang=bash> | ||

| + | sudo service apache2 start | ||

| + | </syntaxhighlight> | ||

| + | * ''Para testar o Apache:'' com um navegador acesse a URL http://192.168.2.1X/ (X é 02 para o micro 2, 03 para o 3, e assim por diante). | ||

| + | |||

| + | === Uma configuração básica === | ||

| + | |||

| + | O servidor Apache precisa de algumas informações básicas para poder ativar um site: | ||

| + | |||

| + | * ''Qual seu nome de servidor:'' seu nome DNS , como ''www.redesX.edu.br'' | ||

| + | * ''Em que portas ele atende requisições:'' as portas TCP onde ele recebe requisições HTTP. Por default é a porta 80, mas outras portas podem ser especificadas. | ||

| + | * ''Onde estão os documentos que compõem o site hospedado:'' o caminho do diretório onde estão esses documentos | ||

| + | * ''Quem pode acessar os documentos:'' restrições baseadas em endereços IP de clientes e/ou nomes de usuários e grupos. | ||

| + | |||

| + | |||

| + | '''IMPORTANTE''': Em um mesmo servidor Apache é possível hospedar diversas páginas Web diferentes, para isso é utilizado o conceito de Virtual Hosts que o Apache possui. Estas páginas diferentes (ou Virtual Hosts) podem ser baseados em endereços de IP ou portas diferentes ou baseados em nomes. Abaixo veremos um exemplo de configuração de cada um destes tipos: | ||

| + | |||

| + | |||

| + | '''Virtual Host baseado em endereço IP ou porta''' | ||

| + | |||

| + | Neste caso, para distinguir uma página Web da outra é utilizado um endereço de IP ou portas diferentes para cada um. Em caso de um servidor que possua mais de um endereço IP configurado, é possível associar cada Virtual Host a um destes IPs. Já se o servidor possui apenas um endereço IP, é possível distinguir cada Virtual Host por um número diferente de porta. | ||

| + | |||

| + | |||

| + | '''Exemplo baseado em porta diferente:''' | ||

| + | |||

| + | Deve-se criar um arquivo '''/etc/apache2/sites-available/nome_pagina.conf''', com o seguinte conteúdo: <syntaxhighlight lang=text> | ||

| + | # O nome de servidor | ||

| + | ServerName www.prj.edu.br | ||

| + | # As portas onde se atendem requisições HTTP | ||

| + | Listen 8080 | ||

| + | # Onde estão os documentos desse site | ||

| + | DocumentRoot /var/www/html/prj | ||

| + | # As restrições de acesso aos documentos | ||

| + | <Directory /var/www/html/prj> | ||

| + | Options Indexes | ||

| + | DirectoryIndex index.html index.php | ||

| + | order allow,deny | ||

| + | allow from all | ||

| + | </Directory> | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | |||

| + | '''Virtual Host baseado em nome''' | ||

| + | |||

| + | Neste caso, para distinguir uma página Web da outra é utilizado é verificado o parâmetro '''ServerName''' declarado dentro do arquivo de configuração de cada página Web. | ||

| + | |||

| + | |||

| + | '''Exemplo baseado em nome diferente:''' | ||

| + | |||

| + | Deve-se criar um arquivo '''/etc/apache2/sites-available/nome_pagina.conf''', com o seguinte conteúdo: <syntaxhighlight lang=text> | ||

| + | <VirtualHost *:80> | ||

| + | # Onde estão os documentos desse site | ||

| + | DocumentRoot /var/www/html/prj2 | ||

| + | |||

| + | # O nome de servidor | ||

| + | ServerName www.redes2.edu.br | ||

| + | |||

| + | # As restrições de acesso aos documentos | ||

| + | <Directory /var/www/html/prj2> | ||

| + | Options Indexes | ||

| + | DirectoryIndex index.html index.php | ||

| + | order allow,deny | ||

| + | allow from all | ||

| + | </Directory> | ||

| + | </VirtualHost> | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | ===Atividade=== | ||

| + | |||

| + | Na atividade abaixo, define-se um servidor WWW chamado ''www.prj.edu.br'', que atende requisições no ''ports'' 8080. | ||

| + | |||

| + | #Crie um arquivo '''vi /etc/apache2/sites-available/prj.conf''', com o seguinte conteúdo: <syntaxhighlight lang=text> | ||

| + | # O nome de servidor | ||

| + | ServerName www.prj.edu.br | ||

| + | # As portas onde se atendem requisições HTTP | ||

| + | Listen 8080 | ||

| + | # Onde estão os documentos desse site | ||

| + | DocumentRoot /var/www/html/prj | ||

| + | # As restrições de acesso aos documentos | ||

| + | <Directory /var/www/html/prj> | ||

| + | Options Indexes | ||

| + | DirectoryIndex index.html index.php | ||

| + | order allow,deny | ||

| + | allow from all | ||

| + | </Directory> | ||

| + | </syntaxhighlight> | ||

| + | #Crie um link simbólico para o arquivo prj:<syntaxhighlight lang=text> | ||

| + | ln -s /etc/apache2/sites-available/prj.conf /etc/apache2/sites-enabled/ </syntaxhighlight> | ||

| + | #Edite o arquivo /etc/hosts e acrescente: <syntaxhighlight lang=text> | ||

| + | 192.168.1.X www.prj.edu.br </syntaxhighlight> | ||

| + | #Crie o diretório /var/www/html/prj | ||

| + | #Dentro do diretório criado acima, crie um arquivo de nome index.html com o seguinte conteúdo:<syntaxhighlight lang=text> | ||

| + | <html><body><h1>PRJ!</h1> | ||

| + | <p>Esta e minha pagina.</p> | ||

| + | </body></html> | ||

| + | </syntaxhighlight> | ||

| + | #Restarte o Apache: <syntaxhighlight lang=text> | ||

| + | service apache2 restart </syntaxhighlight> | ||

| + | #Com o navegador acesse: 192.168.1.X e 192.168.1.X:8080 | ||

| + | #Com o navegador da máquina onde está instalado o Apache, acesse: www.prj.edu.br e www.prj.edu.br:8080 | ||

| + | #Crie uma página personalizada e coloque em /var/www/html/pessoal/index.html. Acesse 192.168.2.1X/pessoal e visualize a mesma. | ||

| + | |||

| + | Obs.: Para criar páginas HTML um pouco mais completas você pode ler o tutorial disponível [http://pt-br.html.net/tutorials/html/ aqui] | ||

| + | |||

| + | === Configuração no Servidor da equipe=== | ||

| + | |||

| + | # No servidor com IP interno, instale o Apache e crie uma página básica para a sua equipe; | ||

| + | # No servidor que faz o papel de ''gateway'' de rede, direcione todo o tráfego destinado a porta 80 (ou outra, se assim foi configurado no Apache) para o servidor onde o Apache está instalado; | ||

| + | #Teste o funcionamento. | ||

| + | |||

| + | Obs.: Não é necessário alterar o arquivo /etc/hosts, como na atividade acima. | ||

| + | |||

| + | {{collapse bottom | Apache}} | ||

| + | |||

| + | {{collapse top | Relatório individual - Complementação Av 1}} | ||

| + | |||

| + | ===Relatório individual=== | ||

| + | |||

| + | Gerar um documento sobre os TODOS as configurações e serviços que já estão rodando na máquina Servidor de cada Equipe. O trabalho deve ser individual e deve ser entregue em 27/05. Entregar em formato PDF. Os conteúdos a serem abordados no relatório são: | ||

| + | |||

| + | #Gerência de usuários e grupos; | ||

| + | #Permissionamento de arquivos; | ||

| + | #Acesso remoto via SSH; | ||

| + | #Interfaces de rede; | ||

| + | #Roteamento estático em servidor Linux; | ||

| + | #NAT; | ||

| + | #DHCP. | ||

| + | |||

| + | O trabalho deve contemplar os seguintes pontos: | ||

| + | |||

| + | # Escrever uma breve fundamentação teórica sobre os conteúdos listados acima. Esta parte teórica deve conter uma breve descrição do princípio de funcionamento de cada um dos itens. Não esqueça de apresentar as fontes usadas na pesquisa; | ||

| + | # Descrever como foram feitas as configurações na máquina servidora. Comentar sobre os arquivos de configuração e as configurações efetuadas. | ||

| + | # Demonstrar o funcionamento através de prints, logs, saídas de comandos, etc. Comentar os resultados obtidos. | ||

| + | |||

| + | {{collapse bottom | Relatório individual - Complementação Av 1}} | ||

| + | |||

| + | ==Aula 18 - 20/05/16: DNS== | ||

| + | |||

| + | {{Collapse top |DNS}} | ||

| + | |||

| + | Ver capítulo 25 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

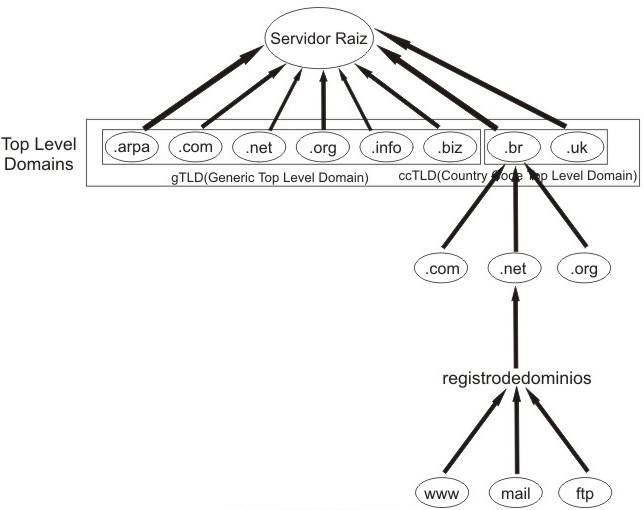

| + | '''DNS ''(Domain Name System)''''' é uma base de dados distribuída e hierárquica. Nela se armazenam informações para mapear nomes de máquinas da Internet para endereços IP e vice-versa, informação para roteamento de email, e outros dados utilizados por aplicações da Internet. | ||

| + | |||

| + | A informação armazenada no DNS é identificada por nomes de domínio que são organizados em uma árvore, de acordo com as divisões administrativas ou organizacionais. Cada nodo dessa árvore, chamado de ''domínio'', possui um rótulo. O nome de domínio de um nodo é a concatenação de todos os rótulos no caminho do nodo até a raiz. Isto é representado como uma ''string'' de rótulos listados da direita pra esquerda e separados por pontos (ex: ifsc.edu.br, sj.ifsc.edu.br). Um rótulo precisa ser único somente dentro do domínio pai a que pertence. | ||

| + | |||

| + | Por exemplo, um nome de domínio de uma máquina no IFSC pode ser ''mail.ifsc.edu.br.'', em que o ''"."'' (último) significa o ''root level domain'' ''.br'' é o domínio do topo da hierarquia (no Brasil feito em [https://registro.br/])ao qual ''mail.sj.ifsc.edu.br'' pertence. ''.ifsc.edu'' é um subdomínio de ''.br.'', e ''mail'' o nome da máquina em questão. | ||

| + | |||

| + | Por razões administrativas, o espaço de nomes é dividido em áreas chamadas de ''zonas'', cada uma iniciando em um nodo e se estendendo para baixo para os nodos folhas ou nodos onde outras zonas iniciam. Os dados de cada zona são guardados em um ''servidor de nomes'', que responde a consultas sobre uma zona usando o protocolo DNS. | ||

| + | |||

| + | Clientes buscam informação no DNS usando uma biblioteca de resolução (''resolver library''), que envia as consultas para um ou mais servidores de nomes e interpreta as respostas. | ||

| + | |||

| + | [[Imagem:dns2.jpg|400px]] | ||

| + | |||

| + | (tirado do [http://www.bind9.net/manual/bind/9.3.2/Bv9ARM.ch01.html#id2546234 manual do BIND9]) | ||

| + | |||

| + | Ver também o [http://my.safaribooksonline.com/0-596-00158-4/dns4-CHP-2 livro sobre DNS e BIND] da O'Reilly. | ||

| + | |||

| + | === Registros DNS === | ||

| + | |||

| + | Cada rótulo na hierarquia DNS possui um conjunto de informações associadas a si. Essas informações são guardas em registros | ||

| + | de diferentes tipos, dependendo de seu significado e propósito. Cada consulta ao DNS retorna assim as informações do registro pedido associado ao rótulo. Por exemplo, para ver o registro de endereço IP associado a www.ifsc.edu.br pode-se executar esse comando (o resultado teve alguns comentários removidos): | ||

| + | |||

| + | <syntaxhighlight lang=bash> | ||

| + | root@freeman:~$ dig sj.ifsc.edu.br mx | ||

| + | |||

| + | ;; QUESTION SECTION: | ||

| + | ;sj.ifsc.edu.br. IN MX | ||

| + | |||

| + | ;; ANSWER SECTION: | ||

| + | sj.ifsc.edu.br. 3600 IN MX 10 hendrix.sj.ifsc.edu.br. | ||

| + | |||

| + | ;; AUTHORITY SECTION: | ||

| + | sj.ifsc.edu.br. 3600 IN NS ns.pop-udesc.rct-sc.br. | ||

| + | sj.ifsc.edu.br. 3600 IN NS ns.pop-ufsc.rct-sc.br. | ||

| + | sj.ifsc.edu.br. 3600 IN NS hendrix.sj.ifsc.edu.br. | ||

| + | |||

| + | ;; ADDITIONAL SECTION: | ||

| + | hendrix.sj.ifsc.edu.br. 3600 IN A 200.135.37.65 | ||

| + | ns.pop-ufsc.rct-sc.br. 11513 IN A 200.135.15.3 | ||

| + | ns.pop-udesc.rct-sc.br. 37206 IN A 200.135.14.1 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | Cada uma das informações acima mostra um determinado registro e seu conteúdo, como descrito na tabela abaixo: | ||

| + | |||

| + | {| border="1" cellpadding="2" | ||

| + | !Nome | ||

| + | !TTL | ||

| + | !Classe | ||

| + | !Registro | ||

| + | !Conteúdo do registro | ||

| + | |- | ||

| + | |hendrix.sj.ifsc.edu.br.||3600||IN||A||200.135.37.65 | ||

| + | |- | ||

| + | |sj.ifsc.edu.br.||3600||IN||NS||hendrix.sj.ifsc.edu.br. | ||

| + | |- | ||

| + | |sj.ifsc.edu.br.||3600||IN||MX||10 hendrix.sj.ifsc.edu.br. | ||

| + | |} | ||

| + | |||

| + | Obs: ''TTL'' (''Time To Live'') é o tempo de validade (em segundos) da informação retornada do servidor de nomes, e ''classe'' é o tipo de endereço (no caso IN equivale a endereços Internet). | ||

| + | |||

| + | Os tipos de registros mais comuns são: | ||

| + | |||

| + | {| border="1" cellpadding="2" | ||

| + | !Registro | ||

| + | !Descrição | ||

| + | !Exemplo | ||

| + | |- | ||

| + | |A || Endereço (Address) || www.sj.ifsc.edu.br IN A 200.135.37.66 | ||

| + | |- | ||

| + | |NS|| Servidor de nomes (Name Server) || sj.ifsc.edu.br IN NS hendrix.sj.ifsc.edu.br. | ||

| + | |- | ||

| + | |CNAME || Apelido (Canonical Name) || mail.sj.ifsc.edu.br IN CNAME hendrix.sj.ifsc.edu.br. | ||

| + | |- | ||

| + | |MX || Roteador de email (Mail Exchanger) || sj.ifsc.edu.br IN MX mail.sj.ifsc.edu.br. | ||

| + | |- | ||

| + | |SOA || dados sobre o domínio (Start of Authority)||sj.ifsc.edu.br IN SOA hendrix.sj.ifsc.edu.br. root.sj.ifsc.edu.br. 2009120102 1200 120 604800 3600 | ||

| + | |- | ||

| + | |PTR || Ponteiro para nome (Pointer) || 65.37.135.200.in-addr.arpa IN PTR hendrix.sj.ifsc.edu.br. | ||

| + | |- | ||

| + | |TXT || Texto genérico (Text) || sj.ifsc.edu.br IN TXT "v=spf1 a mx ~all" | ||

| + | |} | ||

| + | |||

| + | Uma zona assim é composta de um conjunto de registros com todas as informações dos domínios nela contidos. O conteúdo de uma zona, contendo o domínio ''example.com'', pode ser visualizado abaixo: | ||

| + | |||

| + | <syntaxhighlight lang=text> | ||

| + | $TTL 86400 | ||

| + | @ IN SOA ns1.example.com. hostmaster.example.com. ( | ||

| + | 2002022401 ; serial | ||

| + | 10800 ; refresh | ||

| + | 15 ; retry | ||

| + | 604800 ; expire | ||

| + | 10800 ; minimum | ||

| + | ) | ||

| + | IN NS ns1.example.com. | ||

| + | IN NS ns2.smokeyjoe.com. | ||

| + | IN MX 10 mail.another.com. | ||

| + | IN TXT "v=spf1 mx -all" | ||

| + | |||

| + | ns1 IN A 192.168.0.1 | ||

| + | www IN A 192.168.0.2 | ||

| + | ftp IN CNAME www.example.com. | ||

| + | |||

| + | bill IN A 192.168.0.3 | ||

| + | fred IN A 192.168.0.4 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | A primeira linha ($TTL) Indica o tempo que os registros permanecem no cache do DNS sem atualização e é obrigatória, normalmente é dada em segundos, mas pode ser dada em horas, dias, semanas. | ||

| + | SOA – é o preâmbulo, o início da configuração da zona de domínio, contém inicialmente o nome da zona (representado por um sinal de @ o que equivale ao nome da zona de domínio ou seja debian.com.br) a diferença de usar o arroba é que ele será repetido automaticamente nas demais linhas caso não seja informado outro nome de zona, depois a sigla IN indicando que se refere a Internet, a sigla SOA indicando que se trata do início do documento, o nome do servidor primário DNS e o e-mail do administrador. | ||

| + | Em resumo um registro de recurso é uma tupla (linha) contendo 5 campos, sendo que alguns podem ser omitidos, seguem a seguinte ordem: | ||

| + | Domain Name Informa o domínio ao qual o registro se aplica, existem muitos registros para cada domínio, e cada cópia do banco de dados armazena informações sobre vários domínios, esse campo é a chave de pesquisa primária utilizada para atender às consultas | ||

| + | Time_to_live indica a estabilidade do registro, é dado em segundos | ||

| + | Class caso esteja relacionado a internet seu valor será sempre IN | ||

| + | Type informa o tipo de registro, dentre os mais importantes podemos os que aparecem na segunda tabela. | ||

| + | |||

| + | Depois há uma série de números, que obrigatoriamente devem ser informados, esses números indicam respectivamente: | ||

| + | O número de série da zona de domínio, normalmente iniciando com o ano, seguido do mês, dia e um número sequencial qualquer. | ||

| + | Período de refresh para servidores slave. | ||

| + | Período de espera até uma nova tentativa de refresh em caso de erro. | ||

| + | Período de expiração para servidores slave e | ||

| + | TTL default para os RR que não possuem valor especificado. | ||

| + | em seguida informamos os nameservers que o servidor de DNS primário irá armazenar, informamos no arquivo em questão o ns1.debian.com.br. e o ns2.debian.com.br. Informamos também um registro do tipo MX (Mail Exchanger) com prioridade 10 (quanto menor o número da prioridade maior será a prioridade dada ao servidor de e-mail no recebimento de e-mails). E por último foram feitas as associações entre nameserver e seus respectivos IP’s. | ||

| + | |||

| + | === Comando útil === | ||

| + | |||

| + | Comando para recarregar os arquivos de configuração e zonas: | ||

| + | |||

| + | <syntaxhighlight lang=text> rndc reload </syntaxhighlight> | ||

| + | |||

| + | === Atividade === | ||

| + | |||

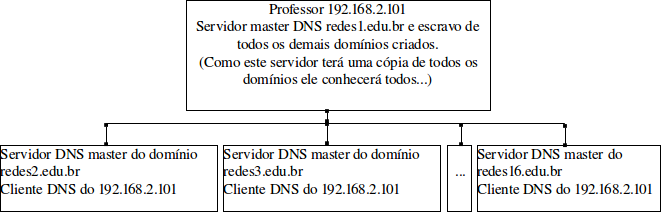

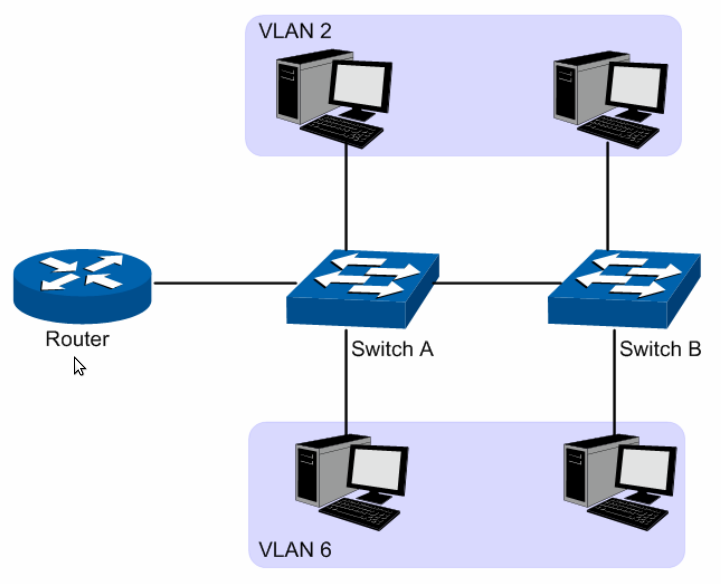

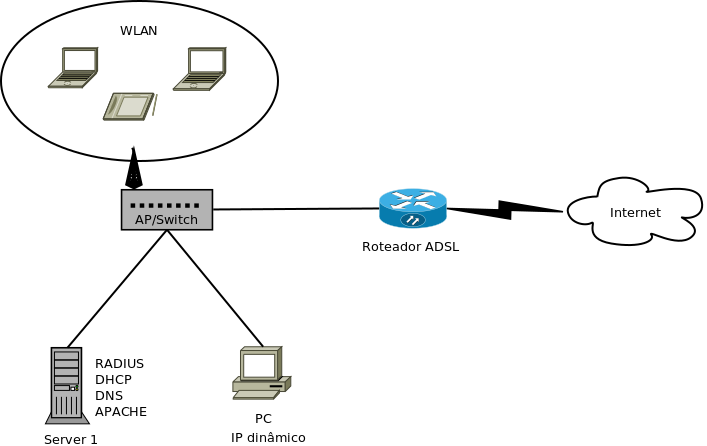

| + | O objetivo é montar a seguinte estrutura: | ||

| + | |||

| + | [[Arquivo:Diagrama_DNS_redesII.png]] | ||

| + | |||

| + | Vamos configurar e testar um servidor DNS. Para tanto montaremos a estrutura indicada no diagrama, onde cada máquina será um servidor DNS, com um domínio próprio e, ao mesmo tempo, será cliente do servidor DNS da máquina 192.168.1.101. Esta, por sua vez, será servidor: um servidor master do domínio redes.edu.br e servidor escravo, recebendo automaticamente uma cópia das zonas dos servidores masters, de todos os demais domínios criados. Esta, será também a única máquina com servidor DNS com zona reversa. Sendo assim todos os domínios, diretos e reversos, serão visíveis por meio deste servidor. | ||

| + | |||

| + | # Entendendo o serviço DNS. Antes de qualquer reconfiguração faça testes usando a ferramenta “dig”: <syntaxhighlight lang=bash> | ||

| + | dig -x 150.162.12.25 ; consulta ao DNS reverso | ||

| + | dig www.das.ufsc.br ; consulta ao DNS direto | ||

| + | dig +trace www.polito.it ; consulta ao DNS direto mostrando toda a árvore de DNS consultados | ||

| + | dig @200.135.37.65 www.polito.it ; consulta ao servidor DNS 200.135.37.65 | ||

| + | dig ufsc.br ANY ; consulta "total" ao domínio</syntaxhighlight> | ||

| + | # Instale o servidor DNS em sua máquina:<code>apt-get install bind9. Instalando o Bind.</syntaxhighlight> | ||

| + | # Configure a sua zona, onde X = 2 para M2, 3 Para M3, ... 10 para M10, ..., 14 para M14 e Y = 100 + o número da sua máquina. | ||

| + | |||

| + | vi /etc/bind/named.conf.local<code> | ||

| + | zone "redesX.edu.br" { | ||

| + | type master; | ||

| + | file "/etc/bind/db.redesX"; | ||

| + | allow-transfer { | ||

| + | 192.168.1.101; | ||

| + | }; | ||

| + | };</syntaxhighlight> | ||

| + | #vi /etc/bind/db.redesX<code> | ||

| + | $TTL 86400 | ||

| + | @ IN SOA ns.redesX.edu.br. admin.redesX.edu.br. ( | ||

| + | 2014040902; serial | ||

| + | 3H ; refresh | ||

| + | 60 ; retry | ||

| + | 1W ; expire | ||

| + | 3W ; minimum | ||

| + | ) | ||

| + | @ IN NS ns.redesX.edu.br. ; este é o servidor master deste domínio | ||

| + | @ IN MX 10 mail.redesX.edu.br. | ||

| + | $ORIGIN redesX.edu.br. | ||

| + | m80 A 192.168.1.Y | ||

| + | mail A 192.168.1.Y | ||

| + | www A 192.168.1.Y | ||

| + | ftp A 192.168.1.Y | ||

| + | ns A 192.168.1.Y | ||

| + | </syntaxhighlight> | ||

| + | #vi /etc/resolv.conf<code> | ||

| + | nameserver 192.168.1.101 | ||

| + | </syntaxhighlight> | ||

| + | #Utilitário para testar o arquivo que contém o conteúdo de uma zona: named-checkzone nome_do_dominio arquivo_da_zona ==> Aponta possíveis erros no arquivo de configuração.<code> named-checkzone redesX.edu.br /etc/bind/db.redesX</syntaxhighlight> | ||

| + | #Utilitário para testar a configuração do BIND: <code> named-checkconf -z </syntaxhighlight> | ||

| + | #Restart do serviço:<code> service bind9 restart </syntaxhighlight> | ||

| + | #Verificando se está tudo certo:<code> tail -n 200 /var/log/syslog. Se necessário filtre por named. </syntaxhighlight> | ||

| + | |||

| + | * Seqüênica de Testes: | ||

| + | <syntaxhighlight lang=bash> | ||

| + | ping www.redes12.edu.br | ||

| + | ping m8.redes8.edu.br | ||

| + | ping www.redesX.edu.br ; dos seus colegas | ||

| + | dig @localhost m14.redes14.edu.br | ||

| + | dig @192.168.1.101 m7.redes7.edu.br | ||

| + | dig redesX.edu.br ANY | ||

| + | </syntaxhighlight> | ||

| + | * Teste o DNS reverso. Faça testes usando a ferramenta “dig”: <syntaxhighlight lang=bash> | ||

| + | dig -x 192.168.1.101 | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | ==== Arquivos na máquina '''Professor''', somente para exemplificar ==== | ||

| + | |||

| + | mkdir /var/cache/bind/slaves | ||

| + | chown bind:bind /var/cache/bind/slaves | ||

| + | |||

| + | {{collapse top | /etc/bind/named.conf.local}} | ||

| + | <code> | ||

| + | // | ||

| + | // Do any local configuration here | ||

| + | // | ||

| + | |||

| + | // Consider adding the 1918 zones here, if they are not used in your | ||

| + | // organization | ||

| + | //include "/etc/bind/zones.rfc1918"; | ||

| + | |||

| + | zone "redes1.edu.br" { | ||

| + | type master; | ||

| + | file "/etc/bind/db.redes1"; | ||

| + | }; | ||

| + | zone "2.168.192.in-addr.arpa" IN { | ||

| + | type master; | ||

| + | file "/etc/bind/db.1.168.192"; | ||

| + | }; | ||

| + | |||

| + | zone "redes2.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes2"; | ||

| + | masters { 192.168.1.102; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes3.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes3"; | ||

| + | masters { 192.168.1.103; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes4.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes4"; | ||

| + | masters { 192.168.1.104; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes5.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes5"; | ||

| + | masters { 192.168.1.105; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes6.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes6"; | ||

| + | masters { 192.168.1.106; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes7.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes7"; | ||

| + | masters { 192.168.1.107; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes8.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes8"; | ||

| + | masters { 192.168.1.108; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes9.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes9"; | ||

| + | masters { 192.168.1.109; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes10.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes10"; | ||

| + | masters { 192.168.1.110; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes11.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes11"; | ||

| + | masters { 192.168.1.111; }; | ||

| + | }; | ||

| + | zone "redes12.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes12"; | ||

| + | masters { 192.168.1.112; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes13.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes13"; | ||

| + | masters { 192.168.1.113; }; | ||

| + | }; | ||

| + | |||

| + | zone "redes14.edu.br" IN { | ||

| + | type slave; | ||

| + | file "/var/cache/bind/slaves/db.redes14"; | ||

| + | masters { 192.168.1.114; }; | ||

| + | }; | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| + | |||

| + | {{collapse top | /etc/bind/db.redes1}} | ||

| + | <code> | ||

| + | ; BIND reverse data file for empty rfc1918 zone | ||

| + | ; | ||

| + | ; DO NOT EDIT THIS FILE - it is used for multiple zones. | ||

| + | ; Instead, copy it, edit named.conf, and use that copy. | ||

| + | ; | ||

| + | $TTL 86400 | ||

| + | @ IN SOA m1.redes1.edu.br. root ( | ||

| + | 2014040900 ; Serial | ||

| + | 604800 ; Refresh | ||

| + | 86400 ; Retry | ||

| + | 2419200 ; Expire | ||

| + | 86400 ) ; Negative Cache TTL | ||

| + | ; | ||

| + | @ IN NS m1.redes1.edu.br. | ||

| + | @ IN MX 10 mail.redes1.edu.br. | ||

| + | $ORIGIN redes1.edu.br. | ||

| + | m1 A 192.168.1.101 | ||

| + | www A 192.168.1.101 | ||

| + | ftp A 192.168.1.101 | ||

| + | mail A 192.168.1.101 | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| + | |||

| + | {{collapse top | /etc/bind/db.1.168.192 (Zona reversa)}} | ||

| + | <code> | ||

| + | $TTL 86400 | ||

| + | @ IN SOA m1.redes1.edu.br. root ( | ||

| + | 2014040900 ; Serial | ||

| + | 604800 ; Refresh | ||

| + | 86400 ; Retry | ||

| + | 2419200 ; Expire | ||

| + | 86400 ) ; Negative Cache TTL | ||

| + | ; | ||

| + | IN NS m1.redes1.edu.br. | ||

| + | 101 IN PTR m1.redes1.edu.br. | ||

| + | 102 IN PTR m2.redes2.edu.br. | ||

| + | 103 IN PTR m3.redes3.edu.br. | ||

| + | 104 IN PTR m4.redes4.edu.br. | ||

| + | 105 IN PTR m5.redes5.edu.br. | ||

| + | 106 IN PTR m6.redes6.edu.br. | ||

| + | 107 IN PTR m7.redes7.edu.br. | ||

| + | 108 IN PTR m8.redes8.edu.br. | ||

| + | 109 IN PTR m9.redes9.edu.br. | ||

| + | 110 IN PTR m10.redes10.edu.br. | ||

| + | 111 IN PTR m11.redes11.edu.br. | ||

| + | 112 IN PTR m12.redes12.edu.br. | ||

| + | 113 IN PTR m13.redes13.edu.br. | ||

| + | 114 IN PTR m14.redes14.edu.br. | ||

| + | </syntaxhighlight> | ||

| + | {{collapse bottom}} | ||

| + | |||

| + | {{collapse bottom}} | ||

| + | |||

| + | ==Aula 19 - 24/05/16: DNS e Apache no servidor das equipes== | ||

| + | |||

| + | Na aula de hoje serão executados os seguintes pontos: | ||

| + | |||

| + | #Instalar o servidor DNS no Servidor 1 de cada equipe; | ||

| + | #Configurar o sub-domínio prjiX.sj.ifsc.edu.br, conforme ordem abaixo: | ||

| + | ##prji1 e prji2.sj.ifsc.edu.br pertencem à equipe 1; | ||

| + | ##prji3 e prji4.sj.ifsc.edu.br pertencem à equipe 2; | ||

| + | #No Servidor 2 devem ser criadas duas páginas Web para cada equipe. Para isso, deverão ser criados Virtual Hosts baseados em nome, sendo que o ServerName de cada página deve ser configurado como www.prjiX.sj.ifsc.edu.br; | ||

| + | #Configurar no Servidor 1 para que ao digitar www.prjiX.sj.ifsc.edu.br no navegador, um usuário consiga acessar uma página Web no Servidor 2 de cada equipe; | ||

| + | #Criar uma terceira página no Servidor 2 com o ServerName como www.minharedeinterna.edu.br; | ||

| + | #No Servidor 1, configurar uma zona minharedeinterna.edu.br; | ||

| + | #Associar o nome www.minharedeinterna.edu.br ao IP interno do Servidor 2; | ||

| + | #Criar uma página Web no Servidor 2 com o ServerName como www.minharedeinterna.edu.br; | ||

| + | #Fazer testes diversos. | ||

| + | |||

| + | ==Aula 20 - 27/05/16: Compartilhamento de arquivos via FTP e HTTP== | ||

| + | |||

| + | Nesta aula teremos os seguintes pontos: | ||

| + | |||

| + | #Conclusão dos quatro últimos itens da aula anterior; | ||

| + | # Compartilhamentos de arquivos via HTTP; | ||

| + | # Compartilhamento de arquivos via FTP. | ||

| + | |||

| + | {{Collapse top | Compartilhamento de arquivos via FTP e HTTP}} | ||

| + | |||

| + | ===Disponibilização de arquivos via Apache=== | ||

| + | |||

| + | As configurações padrões do Apache já fazem com que ele possa disponibilizar arquivos para download via web. Para isso, faça o seguinte no Servidor 2 da equipe: | ||

| + | |||

| + | # Crie um diretório pra disponibilização de arquivos da pasta base da sua página (/var/www/html/dir_pagina/dir_arquivos): | ||

| + | #Crie ou copie arquivos diversos para dentro desta página; | ||

| + | #Acesse o seu servidor Apache da seguinte forma no Browser:<code>http://ip_ou_dominio_apache/dir_arquivos</syntaxhighlight> | ||

| + | #Permita que a sua página seja acessada por qualquer usuário. Para isso edite o arquivo /etc/apache2/sites-available/minha_pagina.conf e insira: <code> < Directory> /var/www/html/dir_pagina> | ||

| + | order allow,deny | ||

| + | allow from all | ||

| + | </Directory> </syntaxhighlight> | ||

| + | #Permita que a sua pasta de compartilhamento de arquivos seja acessível somente para a rede interna. Para isso edite o arquivo /etc/apache2/sites-available/minha_pagina.conf novamente e insira mais estes parâmetros: <code> <Directory /var/www/html/dir_pagina/dir_arquivos> | ||

| + | order allow,deny | ||

| + | allow from 172.18.15.150 | ||

| + | #deny from all | ||

| + | </Directory> | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === FTP=== | ||

| + | |||

| + | '''Material de apoio FTP:''' ([[Arquivo:Aula FTP.pdf]]) | ||

| + | |||

| + | |||

| + | Na máquina virtual executar os seguintes passos: | ||

| + | |||

| + | #Instalar um servidor FTP e escolher o modo '''Autônomo'''.<code>sudo apt-get install proftpd</syntaxhighlight> | ||

| + | #Configurar o arquivo /etc/proftpd/proftpd.conf e alterar os seguintes pontos: <code>UseIPv6 off | ||

| + | ServerName "Seu nome" | ||

| + | ServerIdent on "Saudação qualquer" | ||

| + | DefaultRoot ~ | ||

| + | RequireValidShell off | ||

| + | </syntaxhighlight> | ||

| + | #Criar um usuário para testes (ex. userftp) colocando a ''shell'' do usuário como /bin/false. | ||

| + | #Em /etc/ftpusers acrescentrar os usuários convencionais da sua máquina para que estas contas não possam ser usadas para acesso FTP. | ||

| + | #Restartar o servidor FTP: <code> /etc/init.d/proftpd restart </syntaxhighlight> | ||

| + | #Acessar o servidor FTP via terminal da máquina real usando este novo usuário e o usuário aluno.<code>ftp ip_do_servidor</syntaxhighlight> | ||

| + | #Copiar arquivos da máquina local para o servidor e vice-e-versa.<code>put nome_arquivo | ||

| + | get nome_arquivo</syntaxhighlight> | ||

| + | #Acessar o servidor via Browser na máquina real digitando ftp://IP_servidor_FTP. Fazer login com o usuário criado e testar subir níveis de diretórios. Foi possível? Por quê? | ||

| + | #Baixar o cliente Filezilla na sua máquina virtual com gráfico. <code>sudo apt-get -y install filezilla</syntaxhighlight> | ||

| + | #Conectar no servidor FTP via Filezilla com o usuário criado e testar enviar e receber arquivos. | ||

| + | #Editar o arquivo proftpd.conf e comentar a opção DefaultRoot. | ||

| + | #Acessar o Servidor FTP pelo Browser e verificar se é possível subir na árvore de diretórios. | ||

| + | #Editar o arquivo proftpd.conf, descomentar a opção DefaultRoot novamente e descomentar também de <Anonymous ~ftp> até </Anonymous>. | ||

| + | #Logar como Anonymous tanto via Browser como via Filezilla. | ||

| + | #Logar via Browser com um usuário diferente de Anonymous da seguinte forma: ftp://usuário:senha@IP_servidor_FTP | ||

| + | # No Filezilla, tentar enviar e receber arquivos. Foi possível? | ||

| + | |||

| + | {{Collapse bottom | Compartilhamento de arquivos via FTP e HTTP}} | ||

| + | |||

| + | ==Aula 21 - 31/05/16: Conclusão FTP e revisão para a prova== | ||

| + | |||

| + | {{Collapse top |FTP no Servidor }} | ||

| + | |||

| + | Foi inicialmente solicitado configurar um servidor FTP na máquina Servidor 2 de cada equipe. Devido a problemas com NAT, deve-se desinstalar o servidor FTP do Servidor 2 e instalá-lo e configurá-lo no Servidor 1. | ||

| + | |||

| + | {{Collapse bottom |FTP no Servidor }} | ||

| + | |||

| + | ==Aula 22 - 03/06/16: Avaliação individual == | ||

| + | |||

| + | Avaliação individual prática e teórica dos seguintes conteúdos: | ||

| + | |||

| + | Conteúdos: | ||

| + | |||

| + | #Apache; | ||

| + | #DNS; | ||

| + | #FTP. | ||

| + | |||

| + | ==Aula 23 - 06/06/16: Firewall == | ||

| + | |||

| + | {{collapse top | Firewall}} | ||

| + | |||

| + | === Uma introdução ao iptables === | ||

| + | |||

| + | * [http://tele.sj.ifsc.edu.br/~msobral/rmu/slides/aula-08.pdf Transparências] | ||

| + | * [http://www.sans.org/reading_room/whitepapers/firewalls/ Uma coleção de textos técnicos sobre firewalls e suas aplicações] | ||

| + | * Ver capítulo 35 da [[Media:Gerencia_de_redes.pdf|apostila]]. | ||

| + | |||

| + | |||

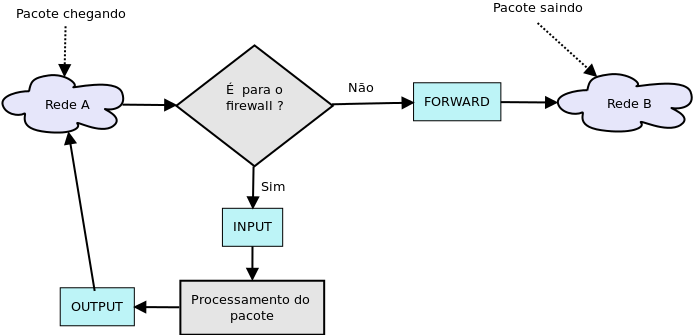

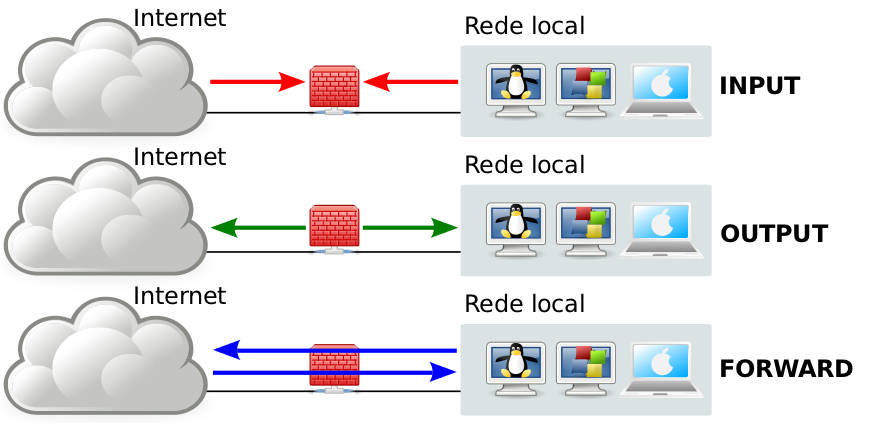

| + | O filtro IP do Linux se chama [http://www.netfilter.org/ NetFilter], e suas regras são configuradas por meio do utilitário [https://help.ubuntu.com/community/IptablesHowTo iptables] (ver também seu [http://manpages.ubuntu.com/manpages/natty/man8/iptables.8.html manual]). Com iptables se podem adicionar ou remover regras do Netfilter, além de consultar estatísticas sobre essas regras (ex: contadores dos pacotes e bytes que selecionaram cada regra). As regras são agrupadas em conjuntos denominados ''chains'' ("cadeias"), as quais estão relacionadas com o contexto que cada pacote está sendo analisado. Existem três ''chains'' predefinidas: | ||

| + | * '''INPUT:''' contém as regras a serem aplicadas aos pacotes destinados ao próprio firewall. | ||

| + | * '''OUTPUT:''' contém as regras a serem aplicadas aos pacotes transmitidos pelo próprio firewall. | ||

| + | * '''FORWARD:''' contém as regras a serem aplicadas aos pacotes em trânsito pelo firewall (isto é, pacotes recebidos de uma interface e sendo encaminhados através de outra interface). | ||

| + | |||

| + | [[imagem:Iptables-fluxo-filter.png]] | ||

| + | |||

| + | |||

| + | Assim, usando-se o iptables podem ser adicionadas regras a cada uma dessas ''chains'', dependendo do policiamento de tráfego a ser implantado no firewall. | ||

| + | |||

| + | |||

| + | [[imagem:Iptables-chains.png|400px]] | ||

| + | |||

| + | |||

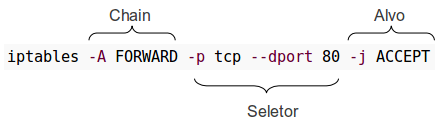

| + | Uma regra deve especificar basicamente três coisas: | ||

| + | * '''Chain''': em que ''chain'' deve ser adicionada. | ||

| + | * '''Seletor:''' informações a serem usadas para selecionar os pacotes a que ela deve ser aplicada. | ||

| + | * '''Alvo (''target''):''' ação a ser executada sobre o pacote que ativar a regra. | ||

| + | |||

| + | Por exemplo, a regra abaixo permite o encaminhamento de todos os segmentos TCP destinados a porta 80: | ||

| + | |||

| + | |||

| + | [[imagem:Iptables-intro.png]] | ||

| + | |||

| + | |||

| + | Desta forma, a escrita das regras depende de conhecer as opções para definição de seletores, e os possíveis alvos. Algumas opções de uso comum para composição de seletores são listadas abaixo, sendo que o que está entre colchetes ([]) é opcional. Um seletor pode ser composto por uma combinação dessas opções. Para mais detalhes leia o [http://manpages.ubuntu.com/manpages/natty/man8/iptables.8.html manual]. | ||

| + | |||

| + | {| border="1" cellpadding="2" | ||

| + | !Opção | ||

| + | !Descrição | ||

| + | !Exemplo | ||

| + | |- | ||

| + | | -s IP[/Mascara] || endereço IP de origem|| -s 200.135.37.64/26 | ||

| + | |- | ||

| + | | -d IP[/Mascara] || endereço IP de destino|| -d 8.8.8.8 | ||

| + | |- | ||

| + | | -p Protocolo || protocolo de transporte (tcp ou udp) || -p tcp | ||

| + | |- | ||

| + | | --dport numero || Port de destino || --dport 80 | ||

| + | |- | ||

| + | | --sport numero || Port de origem || --sport 53 | ||

| + | |- | ||

| + | | --syn || Se flag SYN está acesa (somente TCP) || | ||

| + | |- | ||

| + | | --tcp-flags Flags1 Flags2 || Se somente as flags listadas em Flags1 estão acesas dentre as Flags2 || --tcp-flags SYN,ACK,RST,FIN SYN | ||

| + | |- | ||

| + | | -i interface || Se pacote foi recebido pela interface || -i eth0 | ||

| + | |- | ||

| + | | -o interface || Se pacote vai sair pela interface || -o eth1 | ||

| + | |- | ||

| + | | -m state --state ESTADO || Identifica o estado do fluxo, o qual pode ser:<br>NEW: início de um fluxo<br>ESTABLISHED: parte de um fluxo estabelecido<br>RELATED: inicia um novo fluxo, porém relacionado com um fluxo existente || -m state --state NEW,RELATED | ||

| + | |} | ||

| + | |||

| + | |||

| + | Os alvos definem o que fazer com um pacote selecionado por uma regra. As ações possíveis estão listadas abaixo: | ||

| + | |||

| + | |||

| + | {| border="1" cellpadding="2" | ||

| + | !Alvo | ||

| + | !Descrição | ||

| + | !Exemplo | ||

| + | |- | ||

| + | | ACCEPT || aceita o pacote|| -j ACCEPT | ||

| + | |- | ||

| + | | DROP || descarta o pacocte || -j DROP | ||

| + | |- | ||

| + | | REJECT || rejeita o pacote, devolvendo um código de erro ICMP para seu remetente || -j REJECT | ||

| + | |- | ||

| + | |LOG || registra o pacote no log do sistema || -j LOG | ||

| + | |- | ||

| + | |uma_chain || passa o pacote para ser processado pela chain uma_chain || -j rede_interna | ||

| + | |} | ||

| + | |||

| + | '''Exemplos''' | ||

| + | |||

| + | # Alterar política da ''chain'' FORWARD para DROP: <code> iptables -P FORWARD DROP </syntaxhighlight> | ||

| + | # Apagar a terceira regra da ''chain'' INPUT: <code> iptables -D INPUT 3 </syntaxhighlight> | ||

| + | # Apagar todas as regras de uma ''chain'' específica: <code> iptables -F INPUT </syntaxhighlight> | ||

| + | # Apagar todas as regras de todas as ''chains'': <code> iptables -F </syntaxhighlight> | ||

| + | # Visualização em tempo real do uso das regras das ''chains'': <code> watch iptables -L -v </syntaxhighlight> | ||

| + | |||

| + | === Salvando e restaurando regras do iptables === | ||

| + | |||

| + | Uma vez obtido um conjunto de regras que funcione como desejado, deve-se poder salvá-lo para que possa ser reativado sempre que desejado (ex: no boot). Existem dois utilitários que auxiliam nessa tarefa, sendo eles: | ||

| + | * '''iptables-save''': escreve as regras atuais na saída padrão, que normalmente é redirecionada para um arquivo: <syntaxhighlight lang=bash> | ||

| + | iptables-save > minhas_regras | ||

| + | </syntaxhighlight> | ||

| + | * '''iptables-restore''': instala as regras lidas da entrada padrão, normalmente redirecionada de um arquivo: <syntaxhighlight lang=bash> | ||

| + | iptables-restore < minhas_regras | ||

| + | </syntaxhighlight> | ||

| + | |||

| + | === Atividade === | ||

| + | |||

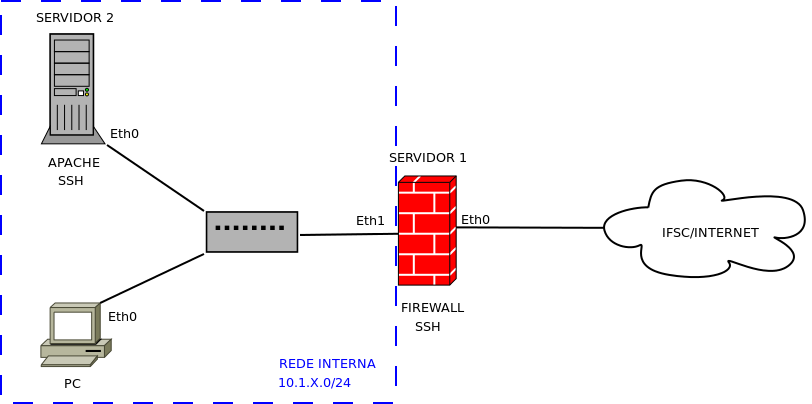

| + | Cada aluno deve implantar a seguinte rede virtual em seu computador utilizando a máquina virtual 1-Grafico para ser o PC e a máquina 1-Servidor para ser o Firewall: | ||

| + | |||

| + | |||

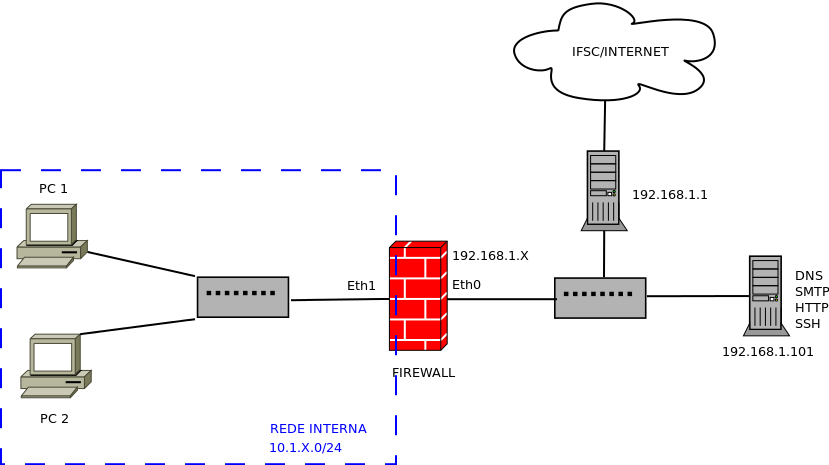

| + | [[imagem:Lab-firewall-intro.png]] | ||

| + | |||

| + | |||

| + | Inicie as máquinas virtuais, certificando-se de que suas interfaces de rede estejam em modo bridge. Configure os endereços IP de suas interfaces e também suas rotas default. | ||

| + | |||

| + | #Configure seu servidor como roteador. | ||

| + | #Configure no Ubuntu Gráfico como roteador padrão seu servidor. | ||

| + | #Instale o iptables. <syntaxhighlight lang=text> | ||

| + | apt-get install iptables </syntaxhighlight> | ||

| + | #Configure uma regra que impeça seu cliente (Ubuntu Gráfico) de acessar qualquer porta da máquina www.ifsc.edu.br. <syntaxhighlight lang=text>iptables -A FORWARD -d www.ifsc.edu.br -j DROP</syntaxhighlight> | ||

| + | #Repita a regra, mas agora mandando um aviso ao cliente. <syntaxhighlight lang=text>iptables -A FORWARD -d www.ifsc.edu.br -j REJECT</syntaxhighlight> | ||

| + | #Proíba o seu cliente de fazer ping para qualquer máquina, liberando todos os demais serviços. | ||

| + | ##Limpando todas as regras: <syntaxhighlight lang=text> iptables -F</syntaxhighlight> | ||

| + | ##Bloqueando o ping: <syntaxhighlight lang=text>iptables -A FORWARD -p icmp --icmp-type echo-request -j DROP</syntaxhighlight> | ||

| + | #Limpe as regras anteriores.<syntaxhighlight lang=text> iptables -F</syntaxhighlight> | ||

| + | #Permita que seu cliente acesse qualquer máquina na porta 80, mas somente nesta porta.<syntaxhighlight lang=text>iptables -A FORWARD -p tcp --dport 80 -j ACCEPT</syntaxhighlight> | ||

| + | #Limpe todas as regras. | ||

| + | #Mude a política para DROP e permita que o seu cliente acesse somente www.ifsc.edu.br. | ||

| + | #De seu cliente, faça um ataque do tipo ''ping of death'' em seu servidor: <syntaxhighlight lang=text> | ||

| + | ping -f 192.168.3.1X </syntaxhighlight> | ||

| + | #Iniba ataques do tipo ''ping of death'' na chain INPUT do seu servidor. | ||

| + | #Teste novamente com seu cliente e tente perceber a diferença no comportamento dos dois ataques. | ||

| + | |||

| + | OBS.: Não esquecer de prever regras de retorno!!! | ||

| + | |||

| + | |||

| + | '''Como configurar o cenário''' | ||

| + | |||

| + | |||

| + | Na máquina Servidor executar os seguintes comandos: | ||

| + | |||

| + | 1 - Ativar uma segunda interface de rede da máquina virtual em modo Brigde com a sua eth0: | ||

| + | 2 - Configurar esta interface de rede conforme abaixo: <syntaxhighlight lang=text> sudo ifconfig eth1 10.1.X.Y/24</syntaxhighlight> | ||

| + | 3 - Tornar uma máquina Linux roteador:<syntaxhighlight lang=text>echo 1 > /proc/sys/net/ipv4/ip_forward </syntaxhighlight> | ||

| + | 4 - Ativar o NAT na interface externa do firewall (eth0 na nossa rede de teste): <syntaxhighlight lang=text>iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE</syntaxhighlight> | ||

| + | |||

| + | |||

| + | Na máquina Gráfico executar os seguintes comandos: | ||

| + | |||

| + | 1 - Executar o comando <code>service network-manager stop</syntaxhighlight> | ||

| + | 2 - Configurar a interface de rede eth0 conforme abaixo: <syntaxhighlight lang=text> sudo ifconfig eth0 10.1.X.Z/24</syntaxhighlight> | ||

| + | 3 - Configurar uma rota default: <syntaxhighlight lang=text> sudo route add default gw 10.1.X.Y </syntaxhighlight> | ||

| + | |||

| + | {{collapse bottom | Firewall}} | ||

| + | |||

| + | ==Aula 24 - 10/06/16: Firewall - continuação== | ||

| + | {{collapse top | Firewall - continuação}} | ||

| + | |||

| + | ===Atividade=== | ||

| + | |||

| + | 1 - Conclusão da atividade iniciada aula passada; | ||

| + | |||

| + | 2 - Atividade '''Valendo nota!!!''' | ||

| + | |||

| + | Cada grupo deve estudar quais regras de firewall querem implementar em seu cenário. Após isso, devem ser implementadas e testadas tais regras. Também deverão existir algumas regras pré determinadas: | ||

| + | |||

| + | #O acesso SSH deve ser permitido somente no Servidor 1 (Firewall) tanto via rede interna como via rede externa, porém via rede externa deve ser usada uma porta diferente da 22; | ||

| + | #Para acessar o Servidor 2 via SSH é necessário acessar primeiramente o Servidor 1 e depois acessar o Servidor 2 via rede interna. Ou seja, o acesso via SSH ao Servidor 2 não é permitido via rede externa diretamente; | ||

| + | #O acesso ao DNS deve ser permitido; | ||